Пожалуйста, обратите внимание, что пользователь заблокирован

Допустим, есть некий источник траффика (source) и цель (target).

Источник и цель находится в одной стране. Соответственно, использование VPN'ов в любом варианте, включая TOR - бесполезно, т.к. цепочку можно отследить по размеру пакетов и времени доставки, кореллируя данные СОРМа на передающей стороне, с данными СОРМа на принимающей стороне. Так можно начинать собирать доказательную базу причастности источника траффика к траффику идущему на цель.

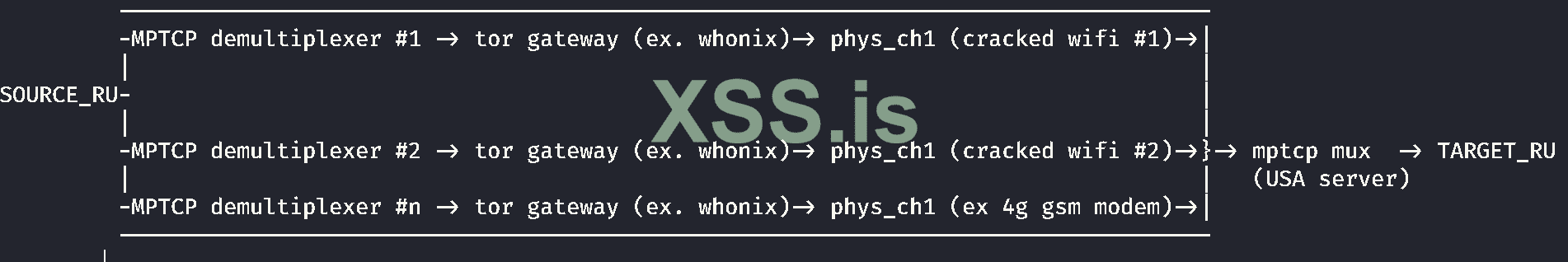

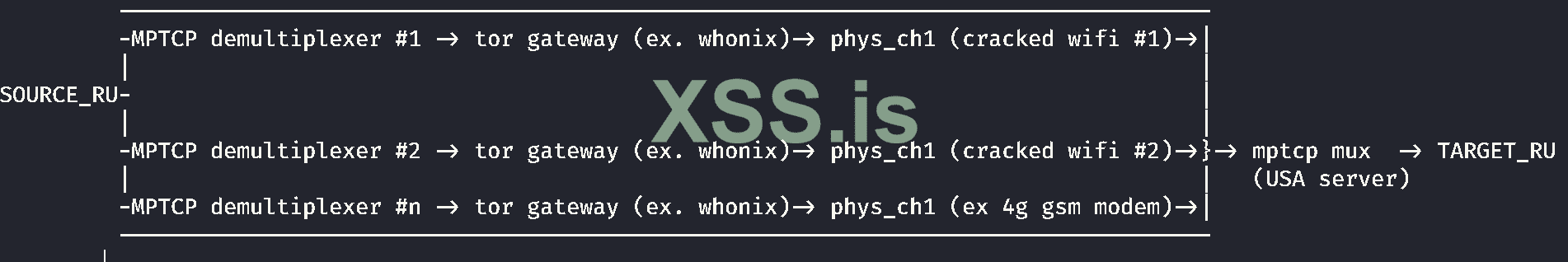

Интересно мнение опытных специалистов, насколько в данной ситуации поможет следующая схема - делим исходящий траффик на несколько каналов при помощи методов multipatch tcp , каждый из этих каналов заворачиваем в TOR. Сумматор mptcp ставим на зарубежный VDS , и траф с него заводим обратно в страну где находится source.

По идее, можно обнаружить только факт использования mptcp , и отследить наши устройства, использующие mptcp - но вот смогут ли "умные люди" /*работающие зачем-то на "дядю" */ , собрать разные каналы в один поток и скорелировать его с трафом на цель? Ведь аплинки mptcp будут уже в цепочке тора.

Примерно такая схема

Источник и цель находится в одной стране. Соответственно, использование VPN'ов в любом варианте, включая TOR - бесполезно, т.к. цепочку можно отследить по размеру пакетов и времени доставки, кореллируя данные СОРМа на передающей стороне, с данными СОРМа на принимающей стороне. Так можно начинать собирать доказательную базу причастности источника траффика к траффику идущему на цель.

Интересно мнение опытных специалистов, насколько в данной ситуации поможет следующая схема - делим исходящий траффик на несколько каналов при помощи методов multipatch tcp , каждый из этих каналов заворачиваем в TOR. Сумматор mptcp ставим на зарубежный VDS , и траф с него заводим обратно в страну где находится source.

По идее, можно обнаружить только факт использования mptcp , и отследить наши устройства, использующие mptcp - но вот смогут ли "умные люди" /*работающие зачем-то на "дядю" */ , собрать разные каналы в один поток и скорелировать его с трафом на цель? Ведь аплинки mptcp будут уже в цепочке тора.

Примерно такая схема