Привет форумчанам!

Изучаю тему Osmocombb , наткнулся на такой инструмент, называется AntichristOneSS7.

Кто-нибудь пользовался им?

Изучаю тему Osmocombb , наткнулся на такой инструмент, называется AntichristOneSS7.

Кто-нибудь пользовался им?

Где наткнулся, покажиПривет форумчанам!

Изучаю тему Osmocombb , наткнулся на такой инструмент, называется AntichristOneSS7.

Кто-нибудь пользовался им?

И только одна ссылка в инете и та на файлообменник ккой-тоПривет форумчанам!

Изучаю тему Osmocombb , наткнулся на такой инструмент, называется AntichristOneSS7.

Кто-нибудь пользовался им?

• jre-8uversion-linux-x64.tar.gz

• Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz.

• Распакуем архив и установим JRE.

• Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге.

• Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7).

• Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux)

• Выберем «Протокол SCTP» и начнем захват пакетов данных.

• Затем откроем терминал.Команды для симуляции сети SS7:

• Имитация HLR: java -jar server.jar hlr_config

• Имитация MSC/VLR: java -jar server.jar vlr_config

• Запуск STP: java -jar STP.jar stp_configКоманды для запуска:

• Операции, связанные с MS: java -jar SMS.jar client_config

• Операции, связанные с USSD: java -jar ussd.jar client_config

• Операции, связанные с вызовом: java -jar Call_Handling.jar client_config

• Операции, связанные с мобильностью: java -jar Mobility.jar client_config

• Операции, связанные с мобильностью: java -jar Mobility.jar client_configЗаключительный этап:

1 - Регистрируем номер телефона жертвы на поддельном MSC

2 - HLR устанавливает новое местоположение для нашего целевого номера

3 - HLR просит настоящий MSC освободить память

4 - Кто-то отправляет SMS на номер жертвы

5 - MSC переводит SMS в SMS-C

6. SMS-C запрашивает HLR для определения местоположения целевого номера

7 - HLR отвечает поддельным адресом MSC

8 - SMS-C переводит SMS на фальшивый MSC

В большинстве случаев фильтруют (там, не совсем фильтрование, немного иначе работает, но по сути, это как фильтр работает), но тоже далеко не все, да и не все подобные платформы идеально работают. Разные случаи бывали.Операторы уже давно фильтруют эти запросы через окс-7.

Не говоря уже про банальный вопрос - где и как получить доступ к окс-7.

Копипаста. Нашел на каком то ноунейм форуме, линк.

SS7- Система сигнализации - набор сигнальных телефонных протоколов (SS7), используемых для настройки большинства телефонных станций по всему миру на основе сетей с канальным разделением по времени. Что нам даёт взлом SS7: Прослушку звонков и перехват SMS любого человека на планете, в любой точке мира. Все, что нам нужно знать - номер телефона жертвы.

Скрытое содержимое

Последние выпуски JDK 7u6 включают JavaFX SDK (версия 2.2 или более поздняя). Вам необходимо установить JavaFX SDK и среду выполнения и интегрировать их в стандартную структуру каталогов JDK.

Теперь об установке 64-битной JRE на платформах Linux:

Эта процедура устанавливает Java Runtime Enrivonment (JRE) для 64-битного linux с использованием двойного архивного файла (tar.gz) эти инструкции используют следующий файл:

Код:• jre-8uversion-linux-x64.tar.gz • Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz. • Распакуем архив и установим JRE. • Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге. • Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7). • Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux) • Выберем «Протокол SCTP» и начнем захват пакетов данных. • Затем откроем терминал.

Перед запуском клиента в любой сети SS7, убедитесь, что вы изменили файл client_config!

Код:Команды для симуляции сети SS7: • Имитация HLR: java -jar server.jar hlr_config • Имитация MSC/VLR: java -jar server.jar vlr_config • Запуск STP: java -jar STP.jar stp_configКод:Команды для запуска: • Операции, связанные с MS: java -jar SMS.jar client_config • Операции, связанные с USSD: java -jar ussd.jar client_config • Операции, связанные с вызовом: java -jar Call_Handling.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config

Перехват SMS с помощью MapSMS.jar:

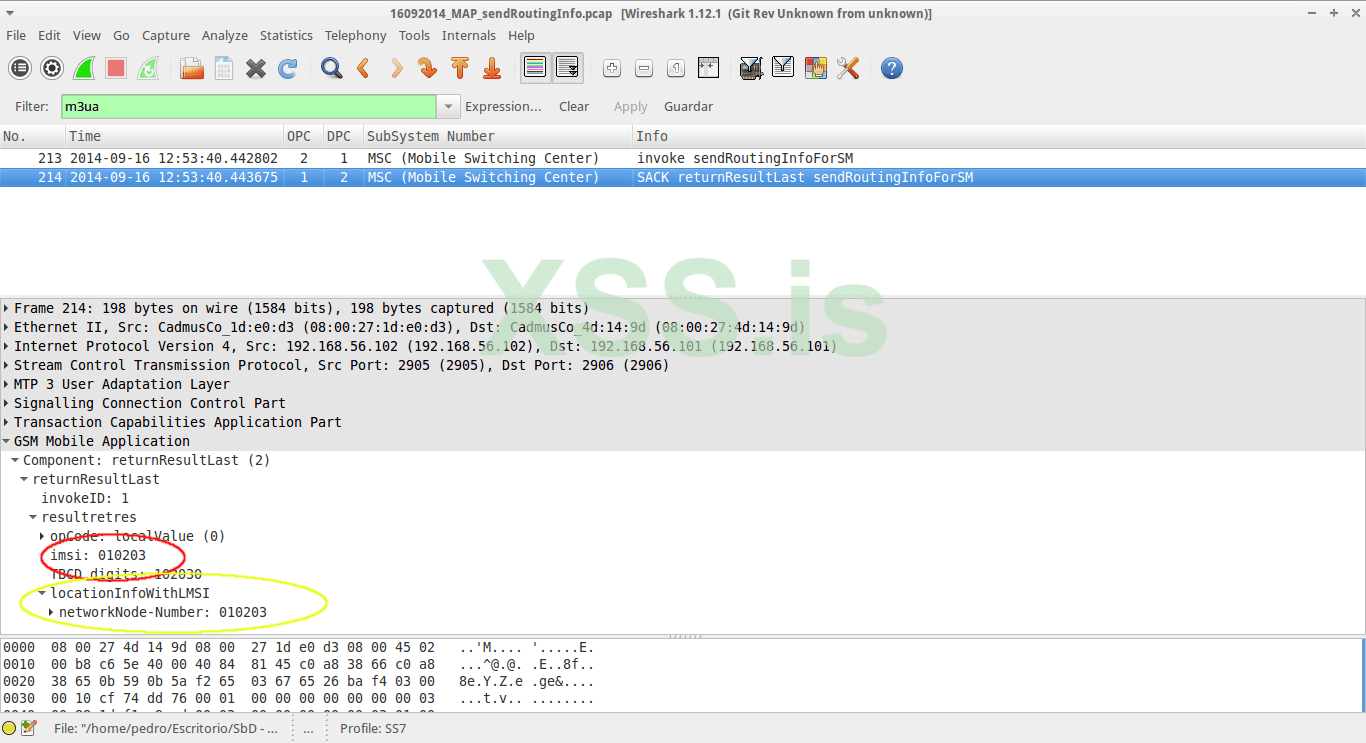

1. Отправляем запрос SendRoutingInfoForSM, адресовав сообщение MAP (часть мобильного приложения) по MSISDN (целевой номер телефона)

2. HLR отвечает: собственным адресом, обслуживающим адрес MSC, IMSI (Международная идентификация мобильного абонента, IMSI определен в Рекомендации МСЭ-Т E 0,212. IMSI состоит из кода страны мобильной связи (MCC), кода мобильной сети (MNC) и идентификационного номера мобильной станции (MSIN)

Код:Заключительный этап: 1 - Регистрируем номер телефона жертвы на поддельном MSC 2 - HLR устанавливает новое местоположение для нашего целевого номера 3 - HLR просит настоящий MSC освободить память 4 - Кто-то отправляет SMS на номер жертвы 5 - MSC переводит SMS в SMS-C 6. SMS-C запрашивает HLR для определения местоположения целевого номера 7 - HLR отвечает поддельным адресом MSC 8 - SMS-C переводит SMS на фальшивый MSC

Далее Wireshark будет автоматически перехватывать все сообщения!

Посмотреть вложение 27473

надо доступ к окс-7 просто, фактически, этот скрипт есть обертка - интерфейс с кнопкой "взломать" - в конфиге прописываешь свой доступ к семерке, а эта обертка отправляет "правильные" мар запросы, которые "форвардят" Тебе смску. Фактически, для скрипткидди от телекомаДа на этом форуме тоже читал эту статью. Нашел в инете что означают параметры в конфиг файле, но как допустим регистрировать другой номер для перехвата смс не нашел

Для этого hackrf нужен? Я не понял, если делать как написано тут можно смс даже во Франции перехватить?Копипаста. Нашел на каком то ноунейм форуме, линк.

SS7- Система сигнализации - набор сигнальных телефонных протоколов (SS7), используемых для настройки большинства телефонных станций по всему миру на основе сетей с канальным разделением по времени. Что нам даёт взлом SS7: Прослушку звонков и перехват SMS любого человека на планете, в любой точке мира. Все, что нам нужно знать - номер телефона жертвы.

Скрытое содержимое

Последние выпуски JDK 7u6 включают JavaFX SDK (версия 2.2 или более поздняя). Вам необходимо установить JavaFX SDK и среду выполнения и интегрировать их в стандартную структуру каталогов JDK.

Теперь об установке 64-битной JRE на платформах Linux:

Эта процедура устанавливает Java Runtime Enrivonment (JRE) для 64-битного linux с использованием двойного архивного файла (tar.gz) эти инструкции используют следующий файл:

Код:• jre-8uversion-linux-x64.tar.gz • Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz. • Распакуем архив и установим JRE. • Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге. • Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7). • Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux) • Выберем «Протокол SCTP» и начнем захват пакетов данных. • Затем откроем терминал.

Перед запуском клиента в любой сети SS7, убедитесь, что вы изменили файл client_config!

Код:Команды для симуляции сети SS7: • Имитация HLR: java -jar server.jar hlr_config • Имитация MSC/VLR: java -jar server.jar vlr_config • Запуск STP: java -jar STP.jar stp_configКод:Команды для запуска: • Операции, связанные с MS: java -jar SMS.jar client_config • Операции, связанные с USSD: java -jar ussd.jar client_config • Операции, связанные с вызовом: java -jar Call_Handling.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config

Перехват SMS с помощью MapSMS.jar:

1. Отправляем запрос SendRoutingInfoForSM, адресовав сообщение MAP (часть мобильного приложения) по MSISDN (целевой номер телефона)

2. HLR отвечает: собственным адресом, обслуживающим адрес MSC, IMSI (Международная идентификация мобильного абонента, IMSI определен в Рекомендации МСЭ-Т E 0,212. IMSI состоит из кода страны мобильной связи (MCC), кода мобильной сети (MNC) и идентификационного номера мобильной станции (MSIN)

Код:Заключительный этап: 1 - Регистрируем номер телефона жертвы на поддельном MSC 2 - HLR устанавливает новое местоположение для нашего целевого номера 3 - HLR просит настоящий MSC освободить память 4 - Кто-то отправляет SMS на номер жертвы 5 - MSC переводит SMS в SMS-C 6. SMS-C запрашивает HLR для определения местоположения целевого номера 7 - HLR отвечает поддельным адресом MSC 8 - SMS-C переводит SMS на фальшивый MSC

Далее Wireshark будет автоматически перехватывать все сообщения!

Посмотреть вложение 27473

нет, для этого нужно прямое включение в сеть оператора связи.Для этого hackrf нужен? Я не понял, если делать как написано тут можно смс даже во Франции перехватить?

какую лютую дичь вы тут публикуете ))) imsi из 6ти цифр ))) и не шифрованный ss7 ))) очень интересно кто этот автор фантаст)))Копипаста. Нашел на каком то ноунейм форуме, линк.

SS7- Система сигнализации - набор сигнальных телефонных протоколов (SS7), используемых для настройки большинства телефонных станций по всему миру на основе сетей с канальным разделением по времени. Что нам даёт взлом SS7: Прослушку звонков и перехват SMS любого человека на планете, в любой точке мира. Все, что нам нужно знать - номер телефона жертвы.

Скрытое содержимое

Последние выпуски JDK 7u6 включают JavaFX SDK (версия 2.2 или более поздняя). Вам необходимо установить JavaFX SDK и среду выполнения и интегрировать их в стандартную структуру каталогов JDK.

Теперь об установке 64-битной JRE на платформах Linux:

Эта процедура устанавливает Java Runtime Enrivonment (JRE) для 64-битного linux с использованием двойного архивного файла (tar.gz) эти инструкции используют следующий файл:

Код:• jre-8uversion-linux-x64.tar.gz • Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz. • Распакуем архив и установим JRE. • Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге. • Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7). • Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux) • Выберем «Протокол SCTP» и начнем захват пакетов данных. • Затем откроем терминал.

Перед запуском клиента в любой сети SS7, убедитесь, что вы изменили файл client_config!

Код:Команды для симуляции сети SS7: • Имитация HLR: java -jar server.jar hlr_config • Имитация MSC/VLR: java -jar server.jar vlr_config • Запуск STP: java -jar STP.jar stp_configКод:Команды для запуска: • Операции, связанные с MS: java -jar SMS.jar client_config • Операции, связанные с USSD: java -jar ussd.jar client_config • Операции, связанные с вызовом: java -jar Call_Handling.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config

Перехват SMS с помощью MapSMS.jar:

1. Отправляем запрос SendRoutingInfoForSM, адресовав сообщение MAP (часть мобильного приложения) по MSISDN (целевой номер телефона)

2. HLR отвечает: собственным адресом, обслуживающим адрес MSC, IMSI (Международная идентификация мобильного абонента, IMSI определен в Рекомендации МСЭ-Т E 0,212. IMSI состоит из кода страны мобильной связи (MCC), кода мобильной сети (MNC) и идентификационного номера мобильной станции (MSIN)

Код:Заключительный этап: 1 - Регистрируем номер телефона жертвы на поддельном MSC 2 - HLR устанавливает новое местоположение для нашего целевого номера 3 - HLR просит настоящий MSC освободить память 4 - Кто-то отправляет SMS на номер жертвы 5 - MSC переводит SMS в SMS-C 6. SMS-C запрашивает HLR для определения местоположения целевого номера 7 - HLR отвечает поддельным адресом MSC 8 - SMS-C переводит SMS на фальшивый MSC

Далее Wireshark будет автоматически перехватывать все сообщения!

Посмотреть вложение 27473

Could you please reupload links ?Копипаста. Нашел на каком то ноунейм форуме, линк.

SS7- Система сигнализации - набор сигнальных телефонных протоколов (SS7), используемых для настройки большинства телефонных станций по всему миру на основе сетей с канальным разделением по времени. Что нам даёт взлом SS7: Прослушку звонков и перехват SMS любого человека на планете, в любой точке мира. Все, что нам нужно знать - номер телефона жертвы.

Hidden content

Последние выпуски JDK 7u6 включают JavaFX SDK (версия 2.2 или более поздняя). Вам необходимо установить JavaFX SDK и среду выполнения и интегрировать их в стандартную структуру каталогов JDK.

Теперь об установке 64-битной JRE на платформах Linux:

Эта процедура устанавливает Java Runtime Enrivonment (JRE) для 64-битного linux с использованием двойного архивного файла (tar.gz) эти инструкции используют следующий файл:

Код:• jre-8uversion-linux-x64.tar.gz • Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz. • Распакуем архив и установим JRE. • Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге. • Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7). • Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux) • Выберем «Протокол SCTP» и начнем захват пакетов данных. • Затем откроем терминал.

Перед запуском клиента в любой сети SS7, убедитесь, что вы изменили файл client_config!

Код:Команды для симуляции сети SS7: • Имитация HLR: java -jar server.jar hlr_config • Имитация MSC/VLR: java -jar server.jar vlr_config • Запуск STP: java -jar STP.jar stp_configКод:Команды для запуска: • Операции, связанные с MS: java -jar SMS.jar client_config • Операции, связанные с USSD: java -jar ussd.jar client_config • Операции, связанные с вызовом: java -jar Call_Handling.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config • Операции, связанные с мобильностью: java -jar Mobility.jar client_config

Перехват SMS с помощью MapSMS.jar:

1. Отправляем запрос SendRoutingInfoForSM, адресовав сообщение MAP (часть мобильного приложения) по MSISDN (целевой номер телефона)

2. HLR отвечает: собственным адресом, обслуживающим адрес MSC, IMSI (Международная идентификация мобильного абонента, IMSI определен в Рекомендации МСЭ-Т E 0,212. IMSI состоит из кода страны мобильной связи (MCC), кода мобильной сети (MNC) и идентификационного номера мобильной станции (MSIN)

Код:Заключительный этап: 1 - Регистрируем номер телефона жертвы на поддельном MSC 2 - HLR устанавливает новое местоположение для нашего целевого номера 3 - HLR просит настоящий MSC освободить память 4 - Кто-то отправляет SMS на номер жертвы 5 - MSC переводит SMS в SMS-C 6. SMS-C запрашивает HLR для определения местоположения целевого номера 7 - HLR отвечает поддельным адресом MSC 8 - SMS-C переводит SMS на фальшивый MSC

Далее Wireshark будет автоматически перехватывать все сообщения!

Посмотреть вложение 27473

Wouldn't waste your time if I were you, gliderexpert has gone in to better detail than I ever could on this I advise read his posts. Otherwise you would be better off pursuing alternative solutionsCould you please reupload links ?

Copy-paste. I found it on some noname forum, link .

SS7 - Signaling System - a set of telephone signaling protocols (SS7) used to configure most telephone exchanges around the world based on time division networks. What hacking SS7 gives us: Listening to calls and intercepting SMS of any person on the planet, anywhere in the world. All we need to know is the victim's phone number.

Hidden content

The latest JDK 7u6 releases include the JavaFX SDK (version 2.2 or later). You need to install the JavaFX SDK and runtime and integrate them into the standard JDK directory structure.

Now about installing the 64-bit JRE on Linux platforms:

Эта процедура устанавливает Java Runtime Enrivonment (JRE) для 64-битного linux с использованием двойного архивного файла (tar.gz) эти инструкции используют следующий файл:

Код:• jre-8uversion-linux-x64.tar.gz • Изменяем текущий каталог на каталог, в который вы хотите установить JDK, а затем перемещаем туда двоичный файл архива .tar.gz. • Распакуем архив и установим JRE. • Файлы Java Development Kit устанавливаются в каталог с именем jdk1.8.0_version в выбранном каталоге. • Теперь распакуем файлы в ваш домашний каталог (AntichristOne-SS7). • Теперь откроем WireShark. (Wireshark предустановлен в Kali Linux) • Выберем «Протокол SCTP» и начнем захват пакетов данных. • Затем откроем терминал.

Перед запуском клиента в любой сети SS7, убедитесь, что вы изменили файл client_config!

Код:Команды для симуляции сети SS7: • HLR simulation: java -jar server.jar hlr_config • MSC/VLR simulation: java -jar server.jar vlr_config • Launching STP: java -jar STP.jar stp_config

Commands to run:

• MS related operations: java -jar SMS.jar client_config

• USSD related operations: java -jar ussd.jar client_config

• Call related operations: java -jar Call_Handling.jar client_config

• Mobility related operations: java -jar Mobility.jar client_config

• Mobility related operations: java -jar Mobility.jar client_config Final step:

1 - Register the victim's phone number on the fake MSC

2 - HLR sets a new location for our target number

3 - HLR asks real MSC to release memory

4 - Someone sends an SMS to the victim's number

5 - MSC translates SMS to SMS-C

6. SMS-C queries HLR to locate target number

7 - HLR responds with fake MSC address

8 - SMS-C translates SMS to fake MSCWhat file? That attachment is a .png that is still available when clicking the link. If you mean the Java code (.jar's), see https://github.com/akibsayyed/safeseven/ (beware: .jar's without source code, don't know if no malware is hiding in there. Decompile bytecode with cfr and inspect code before using, and run on isolated vm/host)the file has been deleted, another link please ?

i was talking about the AntichristOneSS7 tool that he shared on anonfile, but it was deleted...What file? That attachment is a .png that is still available when clicking the link. If you mean the Java code (.jar's), see https://github.com/akibsayyed/safeseven/ (beware: .jar's without source code, don't know if no malware is hiding in there. Decompile bytecode with cfr and inspect code before using, and run on isolated vm/host)