Пожалуйста, обратите внимание, что пользователь заблокирован

- Российская охранная компания Qrator Labs обнаружила Meris, новый массовый ботнет Интернета вещей, используемый для DDoS-атак. Qrator оценивает размер ботнета примерно в 250 000 зараженных устройств, в основном от латвийского производителя MikroTik.

- Ботнет Meris этим летом дважды побил рекорд по крупнейшей объемной DDoS-атаке.

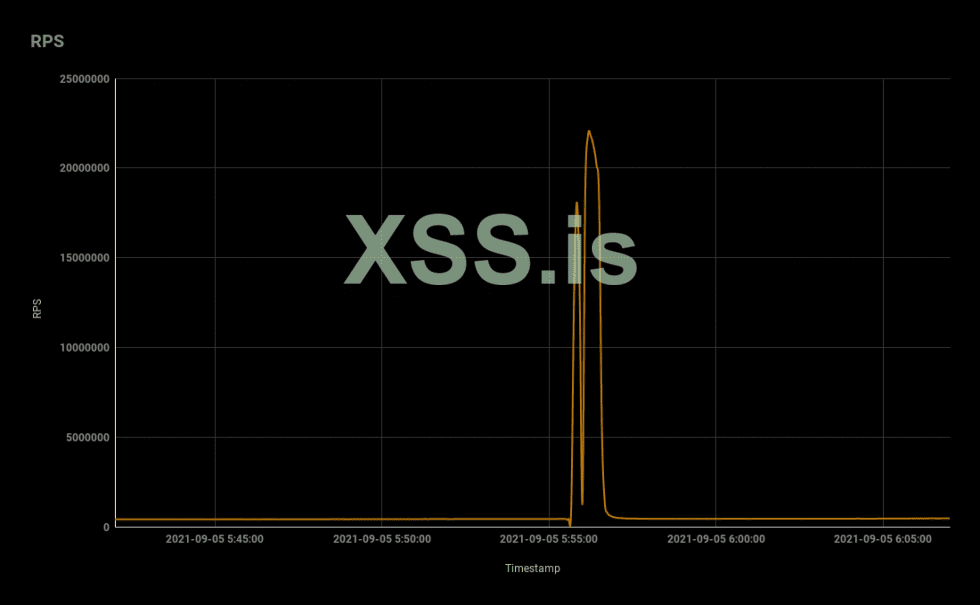

- Его последняя атака достигла пика в 21,8 миллиона запросов в секунду и была нацелена на инфраструктуру хостинга российского банка на серверах Яндекса.

- Новый ботнет, состоящий из примерно 250 000 зараженных вредоносным ПО устройств, стоял за некоторыми из крупнейших DDoS-атак за лето, побив рекорд крупнейшей объемной DDoS-атаки дважды, один раз в июне, а затем в этом месяце.

Названный Mēris, латышское слово означает «чума», ботнет в основном использовался в рамках кампании вымогательства DDoS против интернет-провайдеров и финансовых организаций в нескольких странах, таких как Россия, Великобритания, США и Новая Зеландия.

Группа, стоящая за ботнетом, обычно отправляет опасные электронные письма крупным компаниям с просьбой о выкупе. Электронные письма, которые нацелены на компании с обширной онлайн-инфраструктурой и которые не могут позволить себе простои, содержат угрозы отключить важные серверы, если группе не будет выплачено определенное количество криптовалюты к установленному сроку.

Если жертвы не платят, хакеры вначале запускают свои бот-сети в более мелкие атаки, которые со временем существенно увеличиваются в размерах, чтобы оказать давление на жертв.

Мерис - «ботнет нового типа»

Qrator Labs, российская служба защиты от DDoS-атак, описала Meris как «ботнет нового типа» в опубликованном сегодня блоге после серии атак на российские компании.

«За последние пару недель мы стали свидетелями разрушительных атак на Новую Зеландию, США и Россию, которые мы все приписываем этому виду ботнетов», - заявили сегодня исследователи компании.

«[Meris] может перегрузить практически любую инфраструктуру, включая некоторые высоконадежные сети. Все это связано с огромной мощностью RPS, которую он приносит », - заявила компания, где RPS означает количество запросов в секунду, один из двух способов измерения размера DDoS-атак [другой - Гбит / с, гигабайты в секунду].

Причина, по которой Qrator Labs называет Meris единственной в своем роде, заключается в том, что до этого лета большинство DDoS-атак на основе RPS были очень редкими и не наблюдались в таком масштабе в течение последних пяти лет.

Большинство ботнетов обычно настроены на передачу как можно большего количества нежелательного трафика на цель в классических «атаках на полосу пропускания», которые измеряются в Гбит / с.

Атаки RPS, называемые объемными или DDoS-атаками на уровне приложений, отличаются, поскольку злоумышленники сосредотачиваются на отправке запросов на целевой сервер, чтобы перегружать его ЦП и память. Вместо того, чтобы забивать пропускную способность нежелательным трафиком, объемные атаки фокусируются на захвате ресурсов серверов и, в конечном итоге, их сбое.

«За последние пять лет практически не было атак глобального масштаба на уровне приложений», - сказал Qrator.

Ботнет дважды бьет рекорды DDoS

Но все изменилось этим летом с появлением Meris, который был построен на модифицированной версии старого вредоносного ПО Mirai DDoS, согласно компании Cloudflare, занимающейся интернет-инфраструктурой, которой также приходилось иметь дело с некоторыми из своих атак.

Но вместо того, чтобы сосредоточиться на атаках с пропускной способностью, как большинство вариантов Mirai, Мерис сосредоточился на модулях, специализирующихся на запуске объемных атак, и, по-видимому, они нашли золотую середину.

После недавних атак Meris дважды побила рекорд по объему самой крупной DDoS-атаки. Он сделал это в первый раз ранее этим летом, в июне, когда стоял за крупной DDoS-атакой на 17,2 миллиона RPS, которая, по словам Cloudflare, поразила американскую финансовую компанию, перед которой стояла неприятная задача смягчить эту конкретную атаку.

Сегодня Qrator Labs заявила, что Meris снова превзошла сама себя во время атаки, произошедшей в воскресенье, 5 сентября, которая достигла еще более крупного рубежа - 21,8 миллиона запросов в секунду.

Qrator заявил, что работал с Яндексом, чтобы смягчить атаку, которая, по всей видимости, поражала серверы Яндекса. Но источник, причастный к инциденту, сообщил The Record, что целью атаки на самом деле был российский банк, который держал свой портал электронного банкинга на облачном хостинге Яндекса.

Ботнет в основном состоит из скомпрометированных устройств MikroTik.

Qrator сообщает, что после анализа источника большей части трафика атак большая часть его вернулась к устройствам MikroTik, небольшой латвийской компании, которая продает сетевое оборудование, такое как маршрутизаторы, шлюзы IoT, точки доступа Wi-Fi, коммутаторы и оборудование для мобильных сетей.

Компания заявила, что не смогла определить, обнаружил ли злоумышленник и применил оружие нулевого дня в программном обеспечении MikroTik, или они просто пережили прошлые эксплойты.

Тем не менее, похоже, что наступает «нулевой день», просто из-за большого количества устройств MikroTik, которые, по-видимому, были порабощены гигантской сеткой Месира, насчитывающей 250 000 человек.

Представитель MikroTik не ответил на запрос о комментарии относительно отчета Qrator.

Но помимо отражения объемных (на уровне приложений) DDoS-атак, Meris также выделяется своими размерами. В последние годы DDoS-ботнеты редко достигают 50 000 зараженных устройств.

Это произошло потому, что код нескольких вредоносных программ DDoS был опубликован в Интернете много лет назад, в том числе Mirai, и этот код широко использовался для создания множества ботнетов, которые в конечном итоге боролись друг с другом из-за ограниченного числа устройств, которые они могли заразить, с очень немногими. ботнеты достигли даже небольших цифр в 15 000 за последние несколько лет, не говоря уже о цифре 250 000, невиданной с конца 2018 года.

В целом, то, что операторы Meris достигли за последние несколько месяцев, можно считать впечатляющим с технической точки зрения, но мы также говорим о банде киберпреступников, поэтому ожидайте длинный список технических сбоев в ближайшие месяцы, поскольку Операторы Meris продолжают использовать свою новую игрушку для вымогательства и DDoS-атак.

Источник: https://therecord.media/meet-meris-the-new-250000-strong-ddos-botnet-terrorizing-the-internet/