Нужно получить доступ в сеть компании?

Открыть чужой рабочий стол по RDP или ворваться в корпоративный VPN?

А может заглянуть в NAS хранилище компании за бекапами?

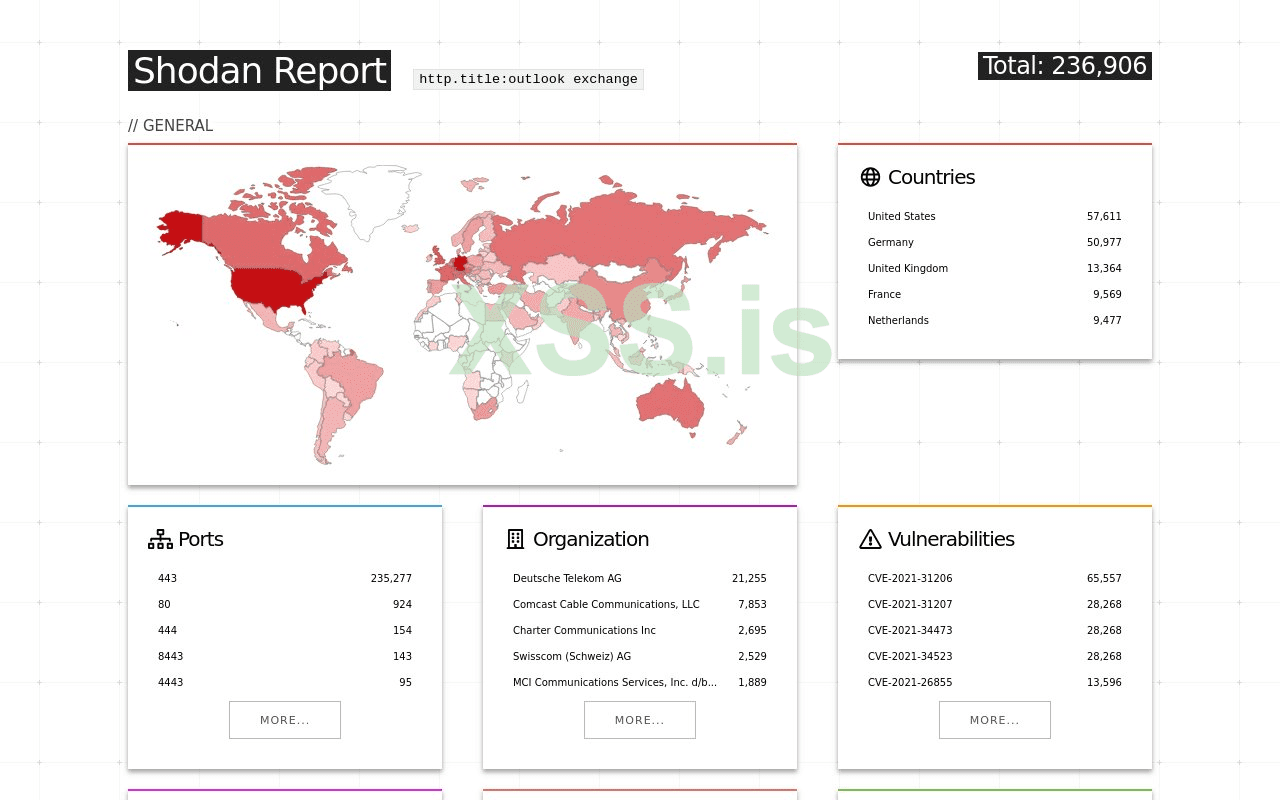

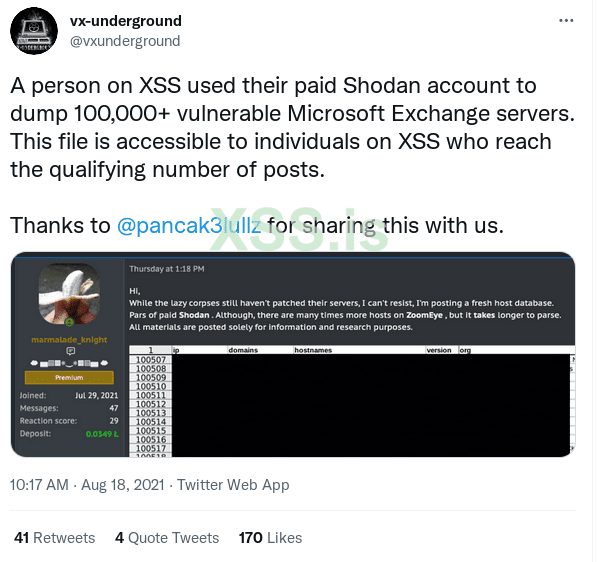

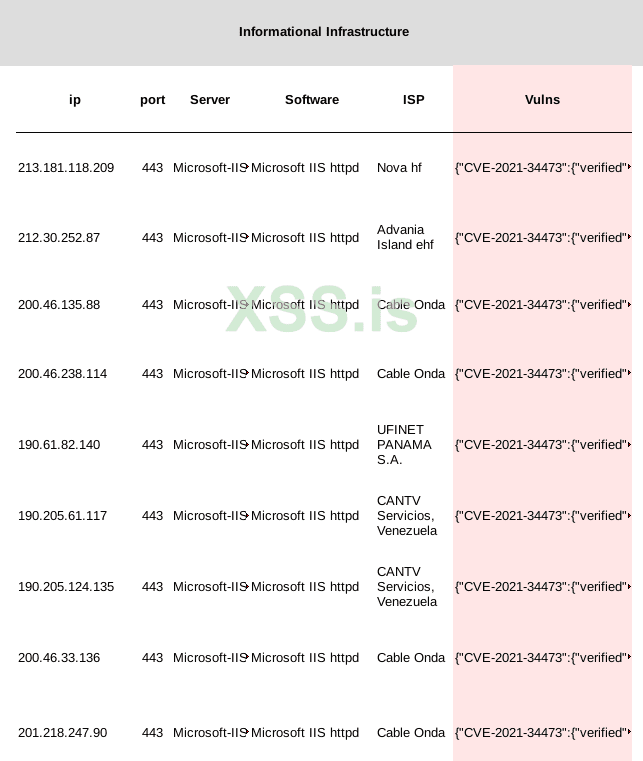

Найду IP:port / Doman / CMS / Emails / Админки во всем интернете, именно те, что вам нужно.

Цена: от 50$ за простую выгрузку. Обагощаю данные слоями!

Опционально:

- Check и верификация уязвимостей (приват и паблик CVE)

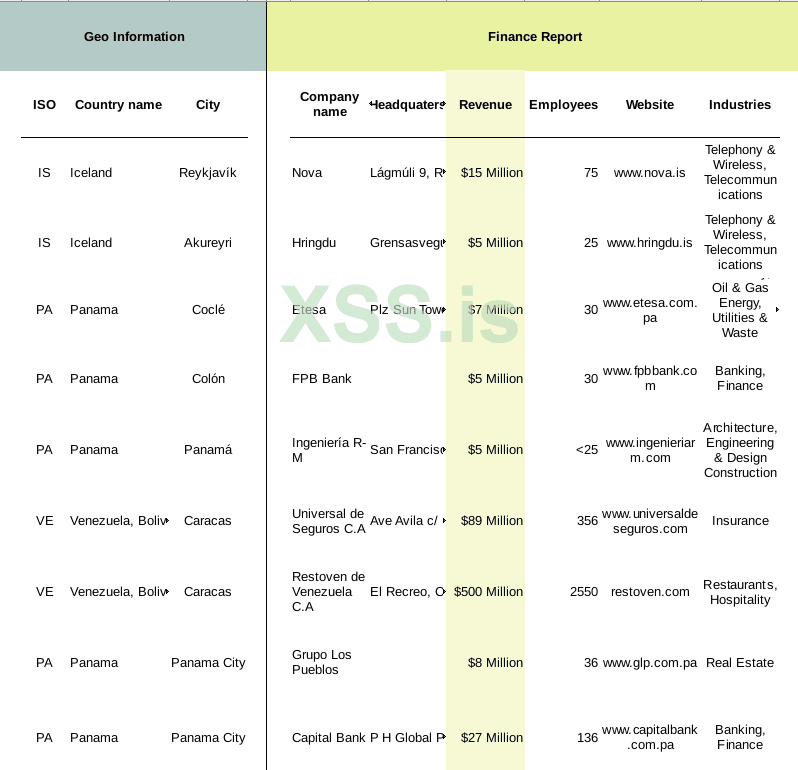

- Отфильтрую денежные хосты IP/domain 2 Revenue по Zoominfo.com

- Прочекаю хосты/домены на CMS и стек технологий

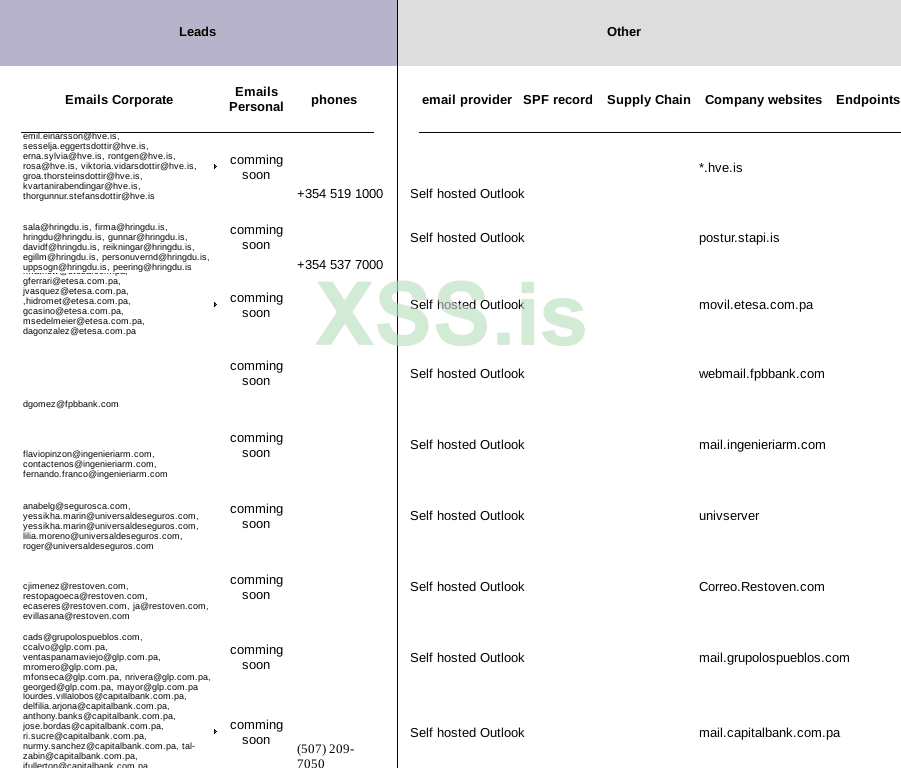

- OSINT целей - найду корпоративные и личные email сотрудников

Связь PM, отвечаю быстро.

Пример топ базы:

Последнее редактирование: