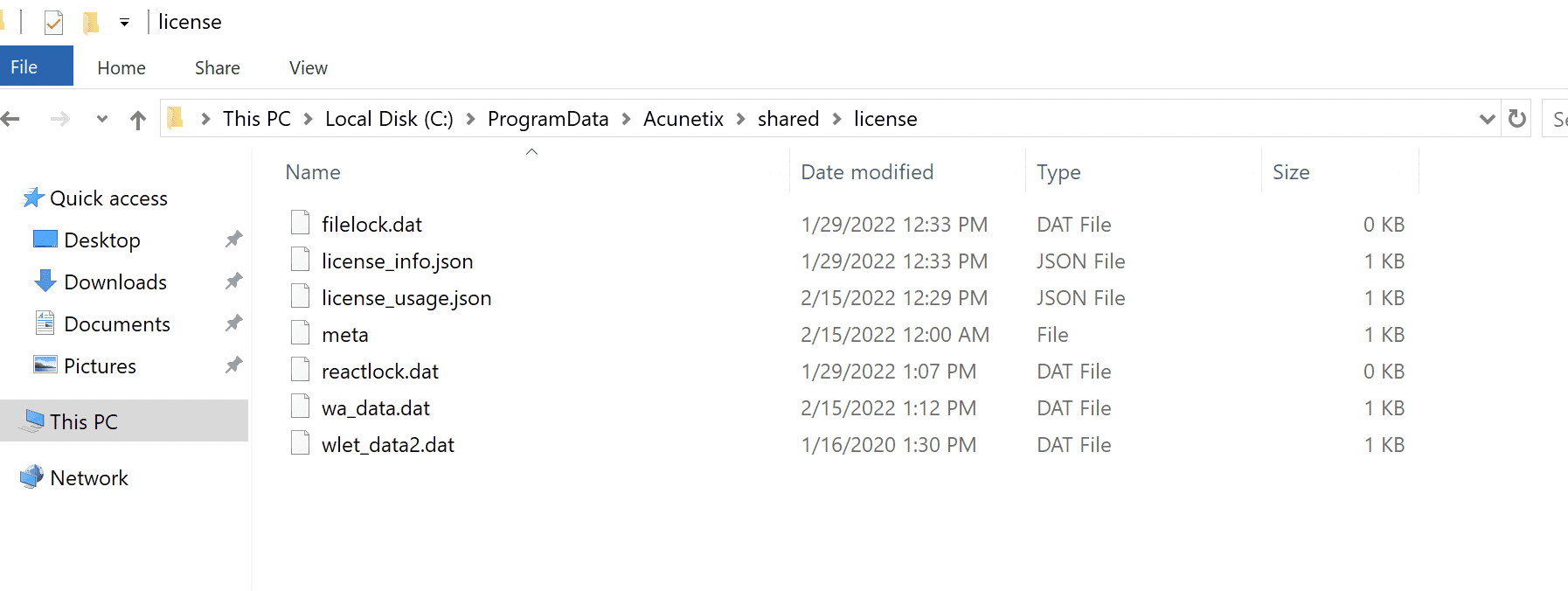

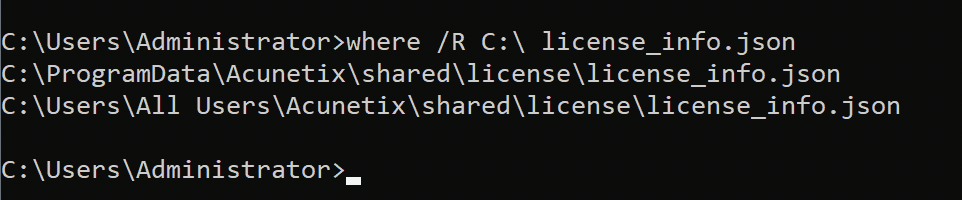

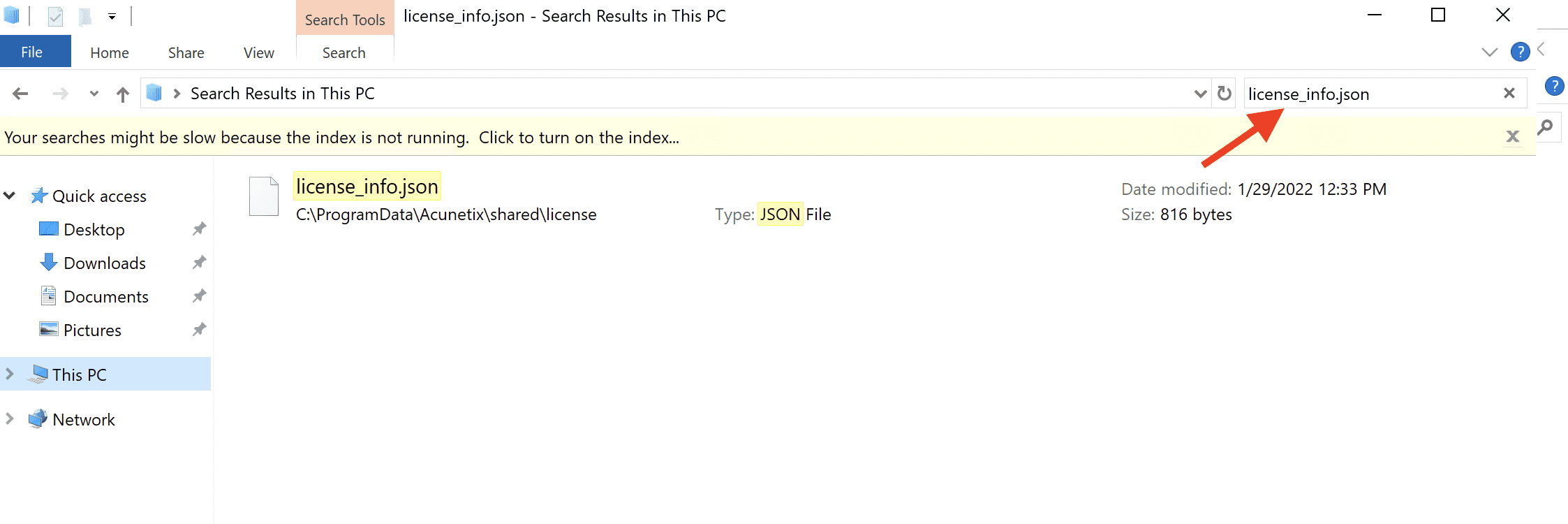

запустил setup все скачялось но нету директории C:/ProgramData/Acunetix/shared/license/ подскажитеПосмотри куда именно он редиректит.

Если при заходе на site.com тебя кидает на www.site.com, то и в заголовок хоста ты должен вписывать www.site.com

Host: www.site.com

как исправить?