Пожалуйста, обратите внимание, что пользователь заблокирован

Всем доброго!

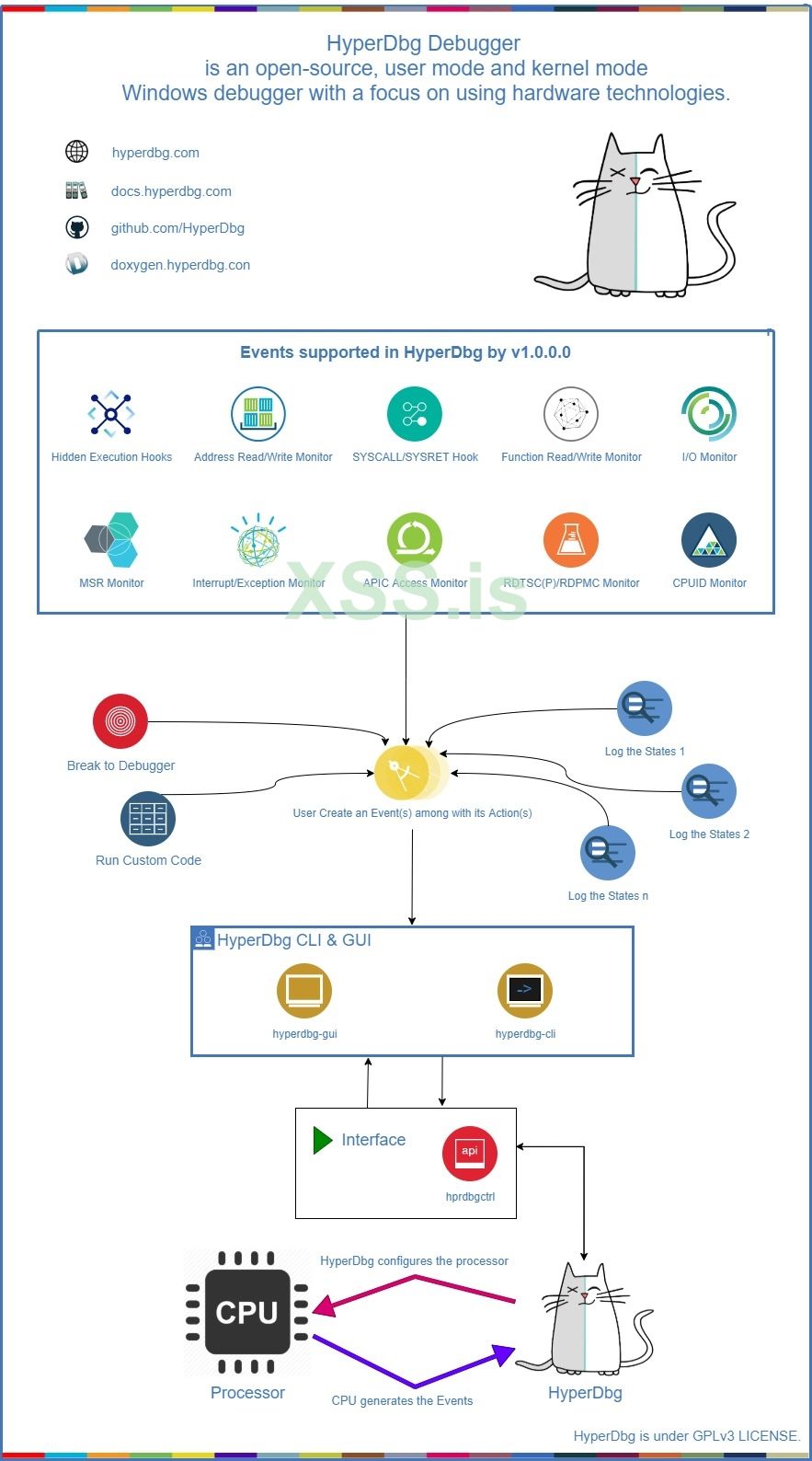

Тут совсем недавно зарелизили(v0.1.0.0) - дебагер,который,по словам авторов преследует цель, не юзать софтовых механизмов отладки, а вместо этого использует виртуализацию на уже запущеной винде.( исп. Intel - VT и Intel - PT ). Дебажит как кернел так и юзер мод.

Собственно вопрос(тем кто юзал) - расскажите о Ваше опыте работы с инструментом. Как оно?

Спс, всем отметившимся в топике)

Quake3 - глянь пж. хотелось бы твое мнение послушать, ты винду ковыряешь давно.

DildoFagins - и твой ник кастую тут, мб скажешь чего, известный ты любитель, бряки вставлять)

сабж - https://github.com/HyperDbg/HyperDbg

hyperdbg.com

hyperdbg.com

Тут совсем недавно зарелизили(v0.1.0.0) - дебагер,который,по словам авторов преследует цель, не юзать софтовых механизмов отладки, а вместо этого использует виртуализацию на уже запущеной винде.( исп. Intel - VT и Intel - PT ). Дебажит как кернел так и юзер мод.

Собственно вопрос(тем кто юзал) - расскажите о Ваше опыте работы с инструментом. Как оно?

Спс, всем отметившимся в топике)

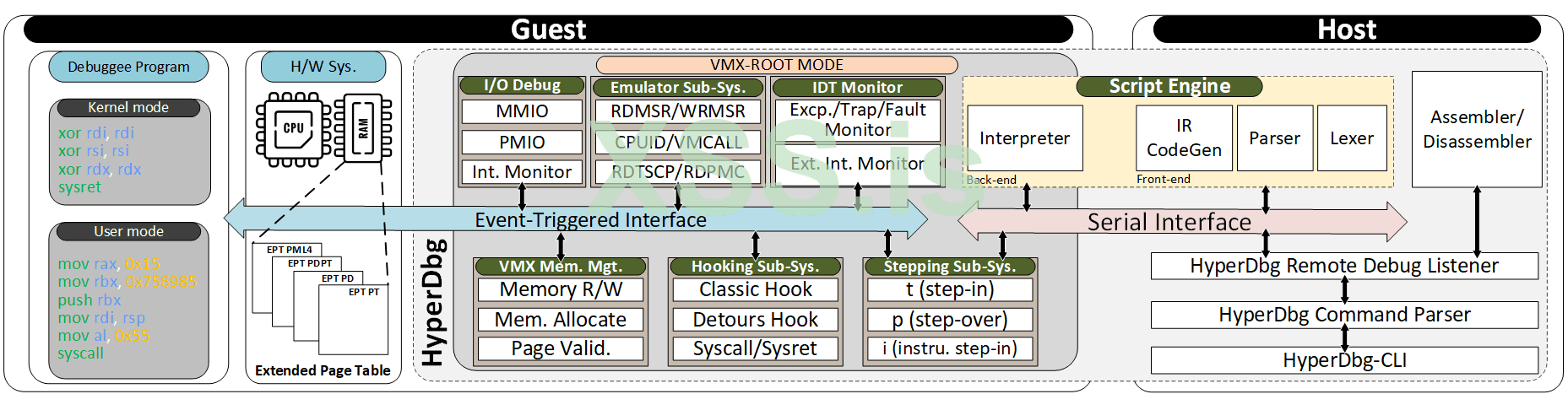

HyperDbg comes with features like hidden hooks, which is as fast as old inline hooks, but also stealth. It mimics hardware debug registers for (read & write) to a specific location, but this time entirely invisible for both Windows kernel and the programs, and of course without any limitation in size or count!

Using TLB-splitting, and having features such as measuring code coverage and monitoring all mov(s) to/from memory by a function, makes HyperDbg a unique debugger.

Although it has novel features, HyperDbg tries to be as stealth as possible. It doesn’t use any debugging APIs to debug Windows or any application, so classic anti-debugging methods won’t detect it. Also, it resists the exploitation of time delta methods (e.g., RDTSC/RDTSCP) to detect the presence of hypervisors, therefore making it much harder for applications, packers, protectors, malware, anti-cheat engines, etc. to discover the debugger.

Unique Features

First Release (v0.1.0.0)

- Classic EPT Hook (Hidden Breakpoint) [link][link]

- Inline EPT Hook (Inline Hook) [link][link]

- Monitor Memory For R/W (Emulating Hardware Debug Registers Without Limitation) [link][link]

- SYSCALL Hook (Disable EFER & Handle #UD) [link][link]

- SYSRET Hook (Disable EFER & Handle #UD) [link][link]

- CPUID Hook & Monitor [link]

- RDMSR Hook & Monitor [link]

- WRMSR Hook & Monitor [link]

- RDTSC/RDTSCP Hook & Monitor [link]

- RDPMC Hook & Monitor [link]

- VMCALL Hook & Monitor [link]

- Debug Registers Hook & Monitor [link]

- I/O Port (In Instruction) Hook & Monitor [link]

- I/O Port (Out Instruction) Hook & Monitor [link]

- MMIO Monitor

- Exception (IDT < 32) Monitor [link][link]

- External-Interrupt (IDT > 32) Monitor [link][link]

- Running Automated Scripts [link]

- Transparent-mode (Anti-debugging and Anti-hypervisor Resistance) [link][link]

- Running Custom Assembly In Both VMX-root, VMX non-root (Kernel & User) [link]

- Checking For Custom Conditions [link][link]

- VMX-root Compatible Message Tracing [link]

- Powerful Kernel Side Scripting Engine [link][link]

- Support To Symbols (Parsing PDB Files) [link][link]

- Event Forwarding (#DFIR) [link][link]

- Transparent Breakpoint Handler

- Various Custom Scripts [link]

Quake3 - глянь пж. хотелось бы твое мнение послушать, ты винду ковыряешь давно.

DildoFagins - и твой ник кастую тут, мб скажешь чего, известный ты любитель, бряки вставлять)

сабж - https://github.com/HyperDbg/HyperDbg