В этой серии туториалов и инструментов для беспроводного пентеста на этот раз мы сосредоточимся на Fluxion. Он использует социальную инженерию, чтобы манипулировать пользователями, чтобы получить пароль для точек беспроводного доступа. Fluxion поддерживает две атаки, которые мы продемонстрируем в этой статье.

Введение

Fluxion - это инструмент, который можно использовать для выполнения пентеста или аудита безопасности на точках беспроводного доступа. Он использует Социальную Инженерию для получения пароля аутентификации от пользователей. Он пытается получить ключ WPA/WPA2 от целевой точки доступа, выполняя фишинговую атаку. С помощью Fluxion можно выполнить две атаки. Одна из них - это атака с помощью Handshake Snooper, а другая - Captive Portal.

Атака Handshake Snooper пытается собрать хэши аутентификации WPA/WPA2 из 4-стороннего рукопожатия. Он использует деаутентификатор для отключения всех пользователей, подключенных к целевой точке доступа, а затем, когда пользователи пытаются повторно подключиться к точке доступа, он захватывает хэши. Эти хэши могут быть использованы при атаке Captive Portal.

Атака Captive Portal пытается собрать пароль WPA/WPA2 целевой точки доступа, создавая фальшивую сеть. В общем смысле он выполняет атаку Evil-Twin, при которой создается сеть с одним и тем же SID, а все пользователи отключаются от целевой точки доступа. Затем с помощью фишинговых атак пользователей обманывают, заставляя предоставить пароль для целевой точки доступа.

Примечание: для выполнения атак с использованием Fluxion вам потребуется внешняя карта Wi-Fi с режимом мониторинга.

Установка

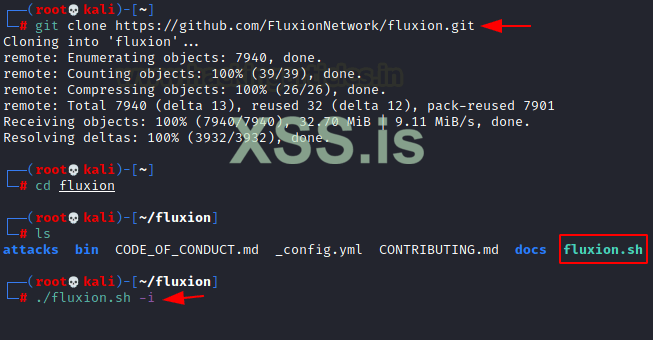

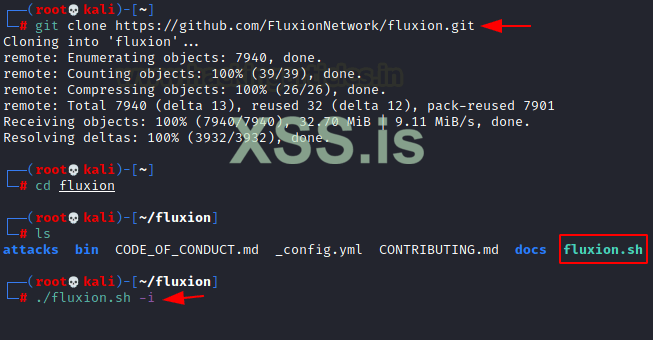

Теперь, когда мы знаем о возможностях инструмента Fluxion, пришло время установить его на нашу машину. Мы будем использовать Kali Linux для этой конкретной демонстрации. По умолчанию Fluxion недоступен в Kali Linux. Нам нужно клонировать его репозиторий из официального GitHub. Мы видим, что он был загружен в каталог с именем fluxion. Внутри него мы нашли каталоги, такие как attacks, bin и docs, а также сценарий оболочки с именем fluxion.sh. В предыдущих версиях был другой установочный файл, но теперь все, что требуется, - это добавить параметр -i для выполнения установки и проверки зависимостей.

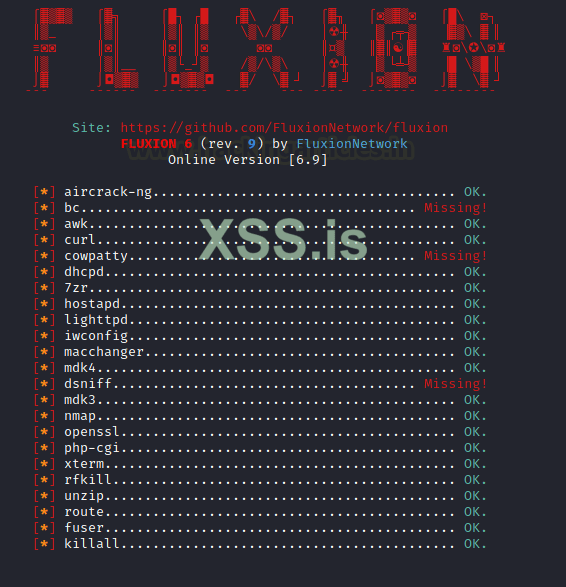

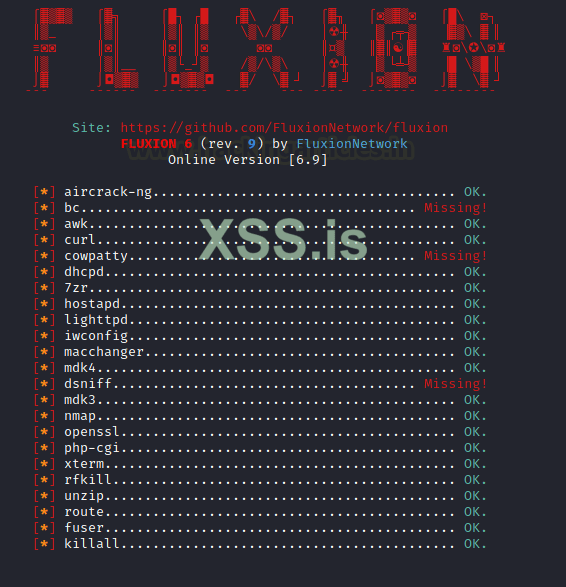

Нас встретит логотип Fluxion, пока он самостоятельно проверяет зависимости. Если какие-либо зависимости помечены как отсутствующие, рекомендуется установить их самостоятельно. В этой конкретной демонстрации у нас установлены все зависимости, поэтому мы проигнорируем некоторые из них и продолжим.

Захват SIDов

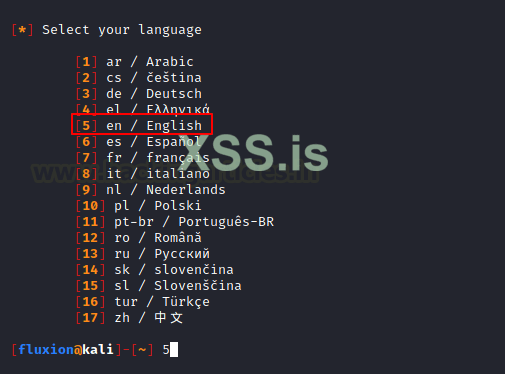

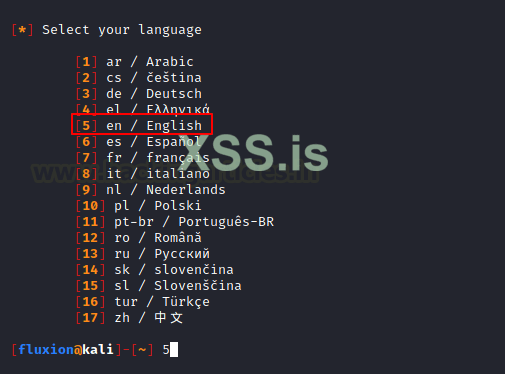

Затем нам предоставляется меню выбора языка. Мы хотим выбрать английский, поэтому мы введем число из меню и нажмем клавишу Enter.

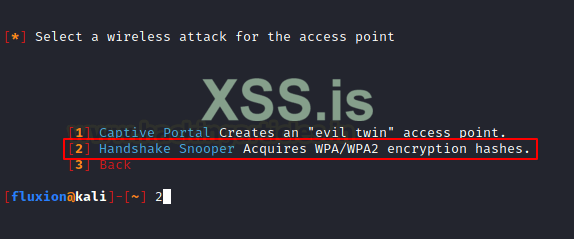

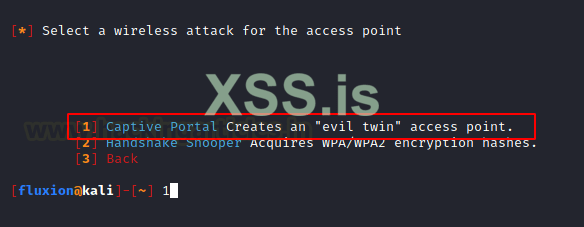

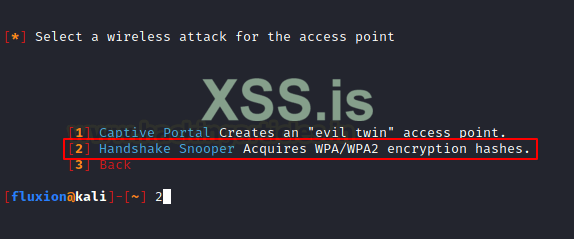

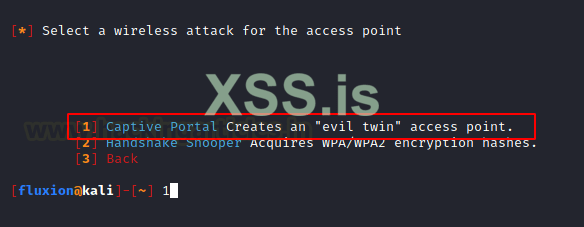

Двигаясь дальше, теперь нам нужно выбрать атаку, которую мы хотим провести на точке доступа. Нам необходимо зафиксировать рукопожатие между сетевым маршрутизатором и настоящим пользователем. Мы будем использовать это рукопожатие, чтобы проверить и попытаться получить учетные данные, необходимые для получения доступа к точке доступа. Следовательно, нам нужно будет выбрать анализатор рукопожатия. Атака Handshake Snooper пытается получить хэши аутентификации WPA/WPA2 (четырехстороннее рукопожатие), которые позже будут использоваться атакой Captive Portal для проверки ключа.

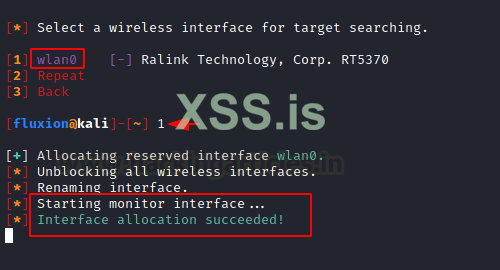

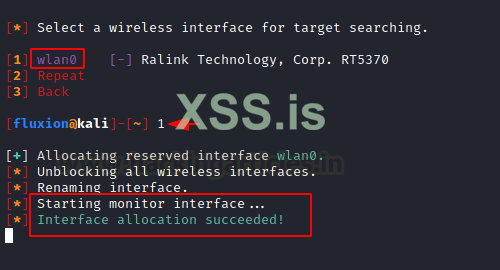

После выбора беспроводной атаки нам необходимо выбрать беспроводной интерфейс, который мы будем использовать для поиска цели. У нас есть беспроводное устройство, подключенное к интерфейсу wlan0; следовательно, мы выберем его. После выбора мы видим, что Fluxion запускает монитор на интерфейсе.

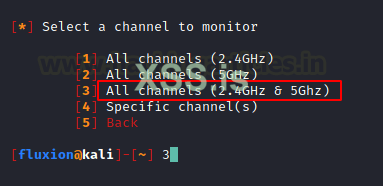

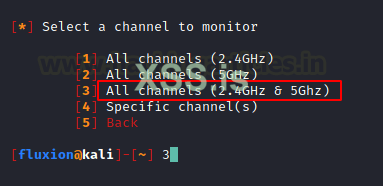

Затем нам необходимо выбрать Канал, который должен быть Мониторингом. Поскольку в настоящее время многие точки беспроводного доступа могут варьироваться от 2,4 ГГц до 5 ГГц, мы выберем все каналы в этом диапазоне.

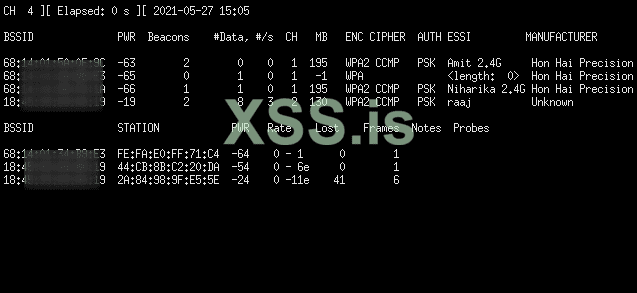

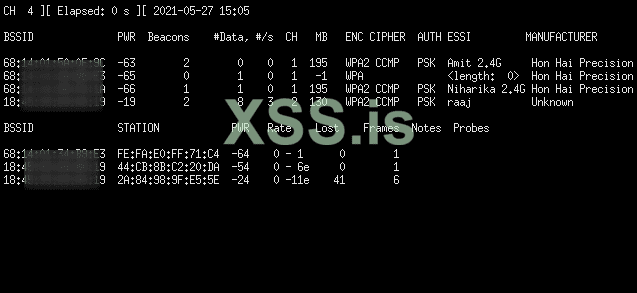

Это откроет новое окно, как показано на изображении ниже. Оно будет искать все возможные цели в сети и обеспечивать выполнение процесса в течение некоторого времени, пока ваша цель не станет видимой в окне. Нажмите Ctrl + С в окне xterm после обнаружения цели или по прошествии определенного времени.

Конфигурация для захвата хэндшейка

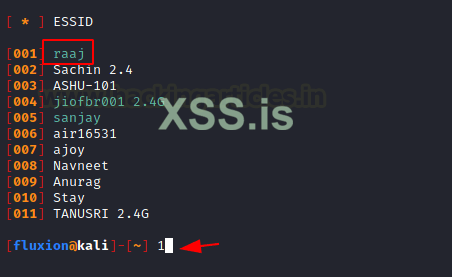

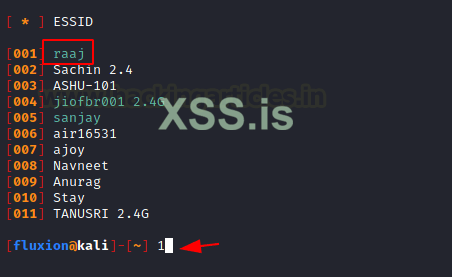

Теперь вернемся к исходному терминалу с запущенным Fluxion. На основе предыдущего процесса у нас будет список потенциальных целей Wi-Fi. В нашей демонстрации мы хотим нацелиться на raaj Wi-Fi. Следовательно, мы вводим число рядом с ним.

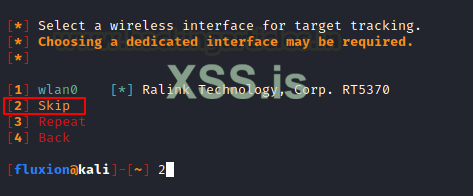

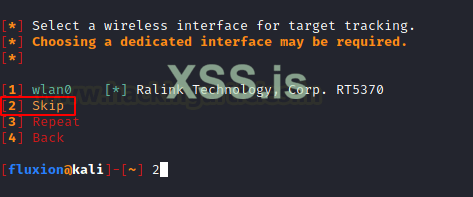

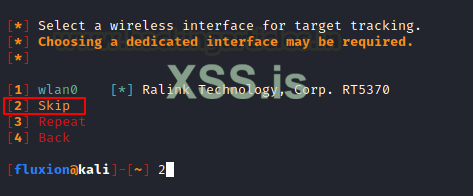

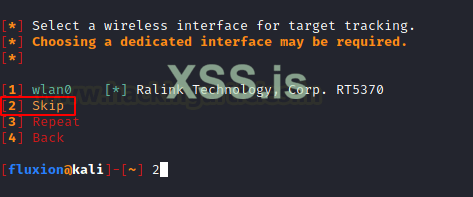

Теперь нас спрашивают об интерфейсе слежения за целями. Если в вашей сетевой среде у вас есть другой беспроводной интерфейс, который вы хотите использовать для отслеживания цели, вы можете выбрать его. В нашей демонстрации мы также используем единый интерфейс для отслеживания. Итак, выберем Пропустить.

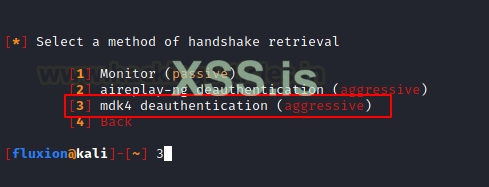

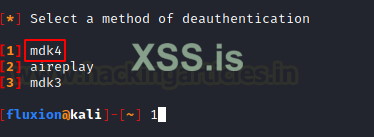

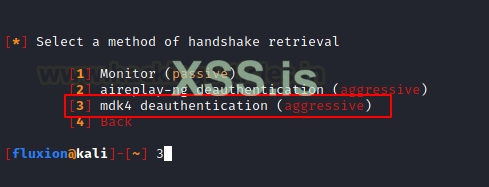

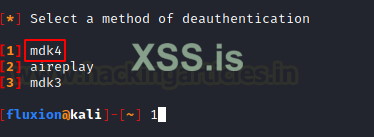

Сейчас мы находимся на этапе, когда нам нужно выбрать метод получения рукопожатия. Fluxion предоставляет 3 метода. Первый метод - это мониторинг или пассивный режим. Пассивный метод атаки заставляет нас полностью молчать, делая атаку незаметной или необнаружимой и позволяя лучше слушать. Этот метод лучше всего подходит для ситуаций, когда цель находится далеко. Обратной стороной является тот факт, что устройство должно продолжать прослушивание, пока кто-то не подключится к целевой точке доступа, что может занять очень много времени. Два других метода - aireplay-ng и mdk4 — агрессивны. Они используют деаутентификатор. Они отправляют пакеты деаутентификации пользователям или устройствам, подключе нным к клиентам целевой точки доступа. Можно сказать, что этот метод агрессивен, поскольку он блокирует соединение между целевой точкой доступа и ее пользователями. Как только соединение заклинило или отключилось, некоторые из пользователей попытаются повторно подключиться к устройству, которое отправит 4-стороннее рукопожатие, но на этот раз Fluxion перехватит это рукопожатие. Вы можете выбрать любой метод, поскольку оба они одинаково эффективны. Однако мы воспользуемся методом mdk4.

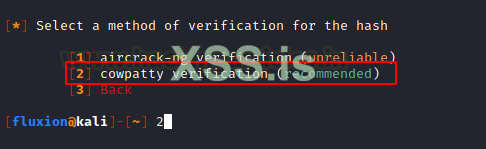

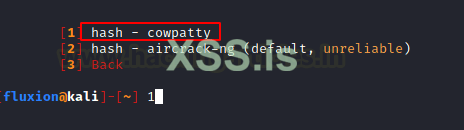

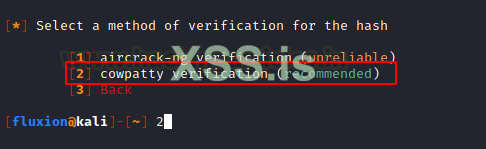

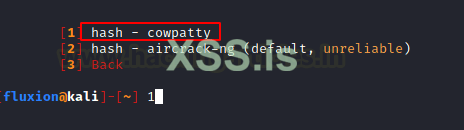

Затем нам необходимо выбрать инструмент, который будет использоваться для проверки хэша захваченного действительного рукопожатия. Здесь мы видим, что метод aircrack-ng считается ненадежным, поскольку он некоторое время не обновляется. Мы выберем cowpatty, как это рекомендует сам Fluxion.

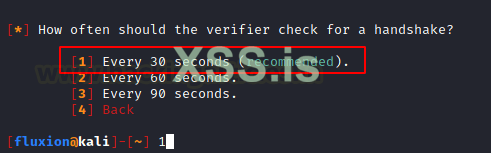

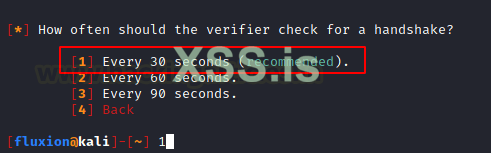

Двигаясь дальше, мы должны выбрать продолжительность, при которой Fluxion должен проверять наличие рукопожатия. Опять же, это зависит от среды, в которой вы работаете, и от того, хотите ли вы соблюдать осторожность. Поскольку мы демонстрируем атаку, мы будем проверять наличие рукопожатия каждые 30 секунд. Это также рекомендуется Fluxion.

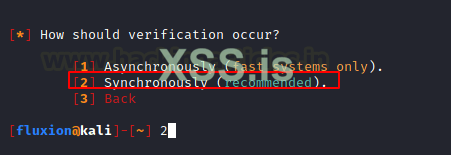

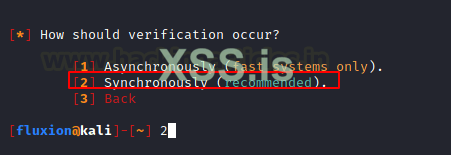

Затем мы должны выбрать тип верификации. Он устанавливает процесс верификации, который происходит при захвате данных. Он спрашивает, хотим ли мы собирать данные одновременно или последовательно.

Давайте поясним разницу между ними.

Параметр "Асинхронный" запускает верификатор, пока система все еще находится в процессе сбора данных. Поскольку это многозадачность на более высоком уровне, требуется больше потоков. Если вы используете свою атакующую ОС, такую как Kali Linux, непосредственно в системе, вы можете использовать ее, но если вы используете Kali Linux как виртуальную машину, как мы, это может вызвать проблемы, поскольку у нас есть ограниченные потоки, доступные для Kali.

Параметр "Синхронный" прекратит сбор данных до того, как он попытается проверить подтверждение. Так как это не многозадачность, этот параметр не вызовет проблемы с низкими потоками. Однако у этих методов есть обратная сторона, поскольку они перестанут собирать данные, и вы можете потерять некоторые рукопожатия. Но поскольку мы выбрали реалистичную проверку верификатора каждые 30 секунд, мы не должны пропускать рукопожатия.

Опять же, поскольку мы используем Kali на виртуальной машине, мы выберем синхронный метод.

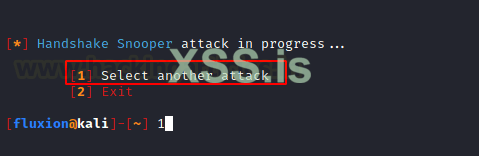

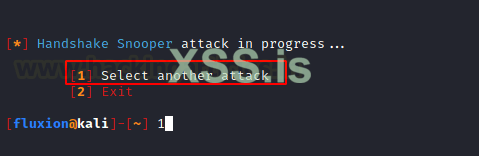

Поскольку мы зафиксировали рукопожатие, мы можем использовать это рукопожатие для выполнения атаки Captive Portal, которая также известна как атака Evil Twin Attack. Как только мы закроем окно xterm Handshake Sooper Log, нам будет предложено выбрать другую атаку, как показано ниже.

Конфигурация для атаки Captive Portal

Атака Captive Portal или, как мы ее обычно называем - Evil Twin Attack - это тип атаки, при котором мы пытаемся извлечь WPA/WPA2 ключ целевой точки доступа с помощью мошеннической сети с порталом аутентификации, который собирает учетные данные. Рекомендуется, чтобы этот тип атаки проводился на близком расстоянии, поскольку машина злоумышленника или Kali Linux служат в качестве портала. Это означает, что пользователям необходимо будет подключиться к нашему компьютеру, следовательно, мощность сигнала Wi-Fi должна быть высокой. После захвата рукопожатия с помощью Handshake Snooper мы снова будем перенаправлены в меню выбора атаки, как и раньше. На этот раз мы выберем Captive Portal.

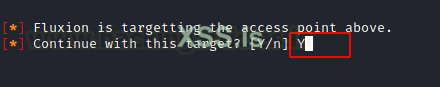

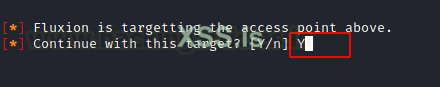

Здесь нас спрашивают, хотим ли мы использовать ту же точку доступа, что и раньше. Если вы выполняли атаку с захватом напрямую, вам потребуется выбрать имя точки доступа, как мы делали это ранее при захвате рукопожатия. А пока мы продолжим работу с этой целью.

Fluxion запрашивает у нас интерфейс, который будет использоваться для отслеживания цели. Опять же, если вы находитесь в среде, где у вас есть несколько беспроводных интерфейсов, которые можно использовать для захвата, выберите этот интерфейс. В противном случае пропустите этот шаг.

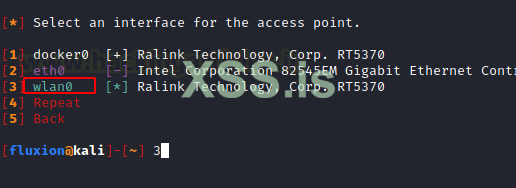

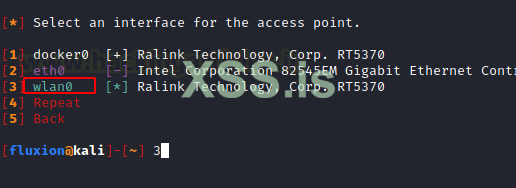

Теперь нам нужно выбрать беспроводной интерфейс, который Fluxion будет использовать для отправки сигналов деаутентификации. Поскольку нам нужен беспроводной интерфейс, мы выберем файл wlan0.

Теперь нам необходимо выбрать методы или инструменты, которые можно использовать для деаутентификации пользователей из Wi-Fi. Опять же, это зависит от типа окружающей среды и личных предпочтений. Все три метода одинаково эффективны. Мы будем выбирать методы mdk4, поскольку мы использовали его при захвате рукопожатия ранее, и он работал быстро.

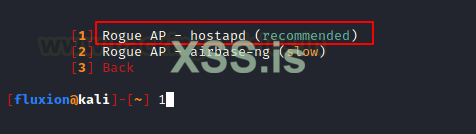

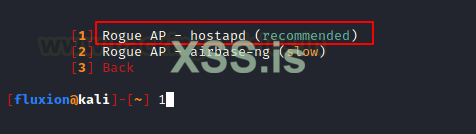

Теперь пришло время настроить точку доступа Rouge Access Point, которая будет собирать учетные данные от пользователей. Поскольку мы не используем airbase-ng с самого начала демонстрации, мы не будем использовать его и здесь. Кроме того, он медленный по сравнению с опцией hostapd. Итак, выбираем RogueAP — hostapd.

Затем мы выберем метод проверки хэша, как мы это делали при выполнении атаки слежения за рукопожатием. Aircrack-ng - это идентификатор хэша по умолчанию, который используется Fluxion, но он кажется ненадежным, так как мы использовали cowpatty, прежде чем сможем использовать его снова. Выбираем хэш — cowpatty.

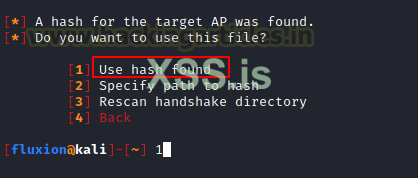

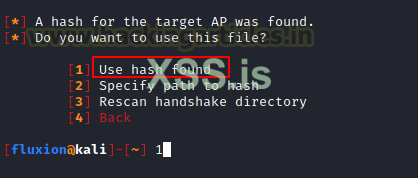

Это этап, на котором мы обеспечиваем захваченное рукопожатие. Если у вас есть рукопожатие в виде файла захвата (.cap), вы можете выбрать второй вариант и указать путь к файлу рукопожатия. Поскольку мы зафиксировали рукопожатие с помощью анализатора рукопожатия в том же сеансе, хэш был автоматически обнаружен Fluxion. Следовательно, мы выбираем опцию Использовать найденный хеш.

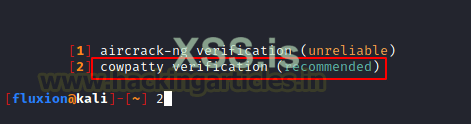

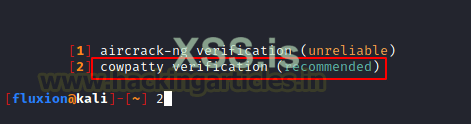

Поскольку на предыдущем шаге мы выбрали хэш cowpatty, мы должны использовать метод проверки cowpatty. Даже если это не так, проверка aircrack-ng ненадежна, и Fluxion рекомендует метод проверки cowpatty. Следовательно, мы выбираем метод cowpatty.

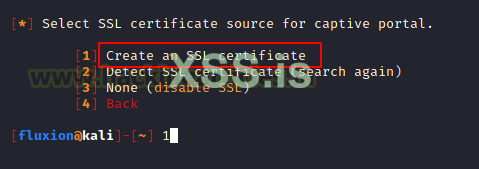

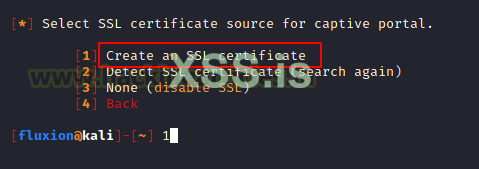

Затем нам необходимо выбрать источник сертификата SSL/TLS. Мы можем выбрать опцию отключения SSL, но это вызовет подозрения, так как обычно портал поддерживает SSL. Если у вас есть сертификат, он будет обнаружен автоматически. Поскольку у нас его нет, мы выбираем вариант Создать сертификат SSL.

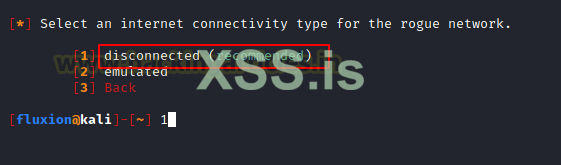

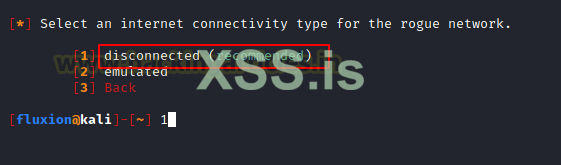

Теперь нам нужно выбрать тип подключения к Интернету для сети Rouge, к которой будут подключаться пользователи. Мы можем выбрать эмуляцию, но в ходе нашего тестирования было обнаружено, что она создает проблемы для пользователей iOS и Android. Это полезно для злоумышленников, которые не хотят делать портал более подлинным. Поскольку пользователи будут подключаться, так как это покажет, что доступ в Интернет доступен. Но когда пользователи подключатся к нашей фальшивой сети, им будет представлен портал авторизации. Мы выбрали отключенный метод для этой демонстрации, так как он имеет меньшую частоту отказов.

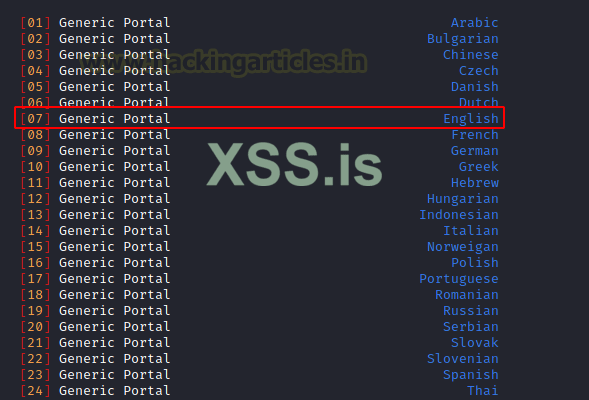

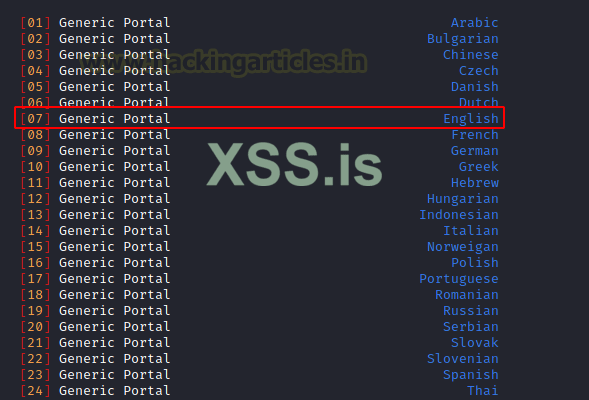

Теперь нам нужно выбрать шаблон портала. По умолчанию Fluxion имеет шаблоны, которые кажутся очень общими. В реальных сценариях эти порталы не обманут некоторых осторожных пользователей. Вы можете поискать в Интернете шаблоны, которые напоминают портал пользователя для своего сетевого устройства. Для этой демонстрации мы выберем общий портал с английским языком.

Атака Captive Portal

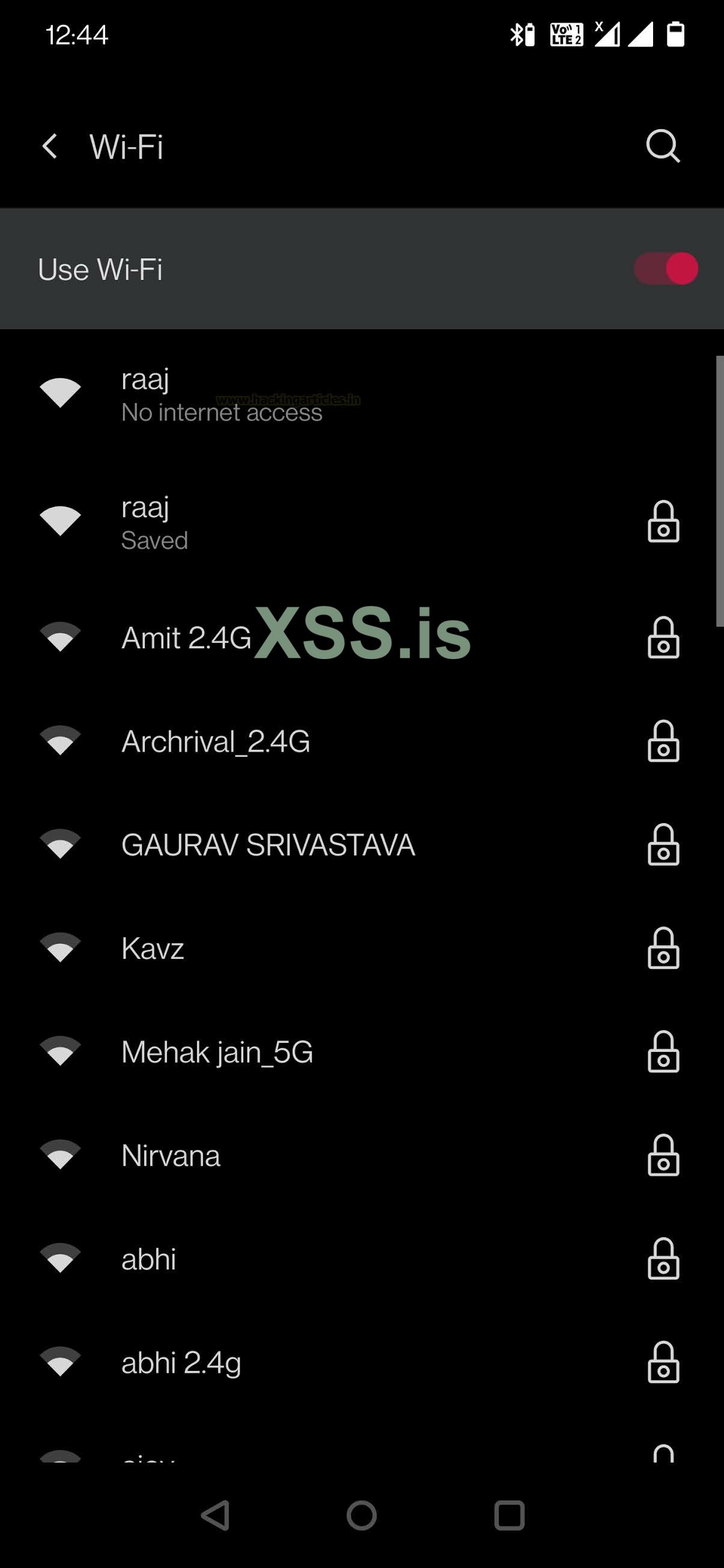

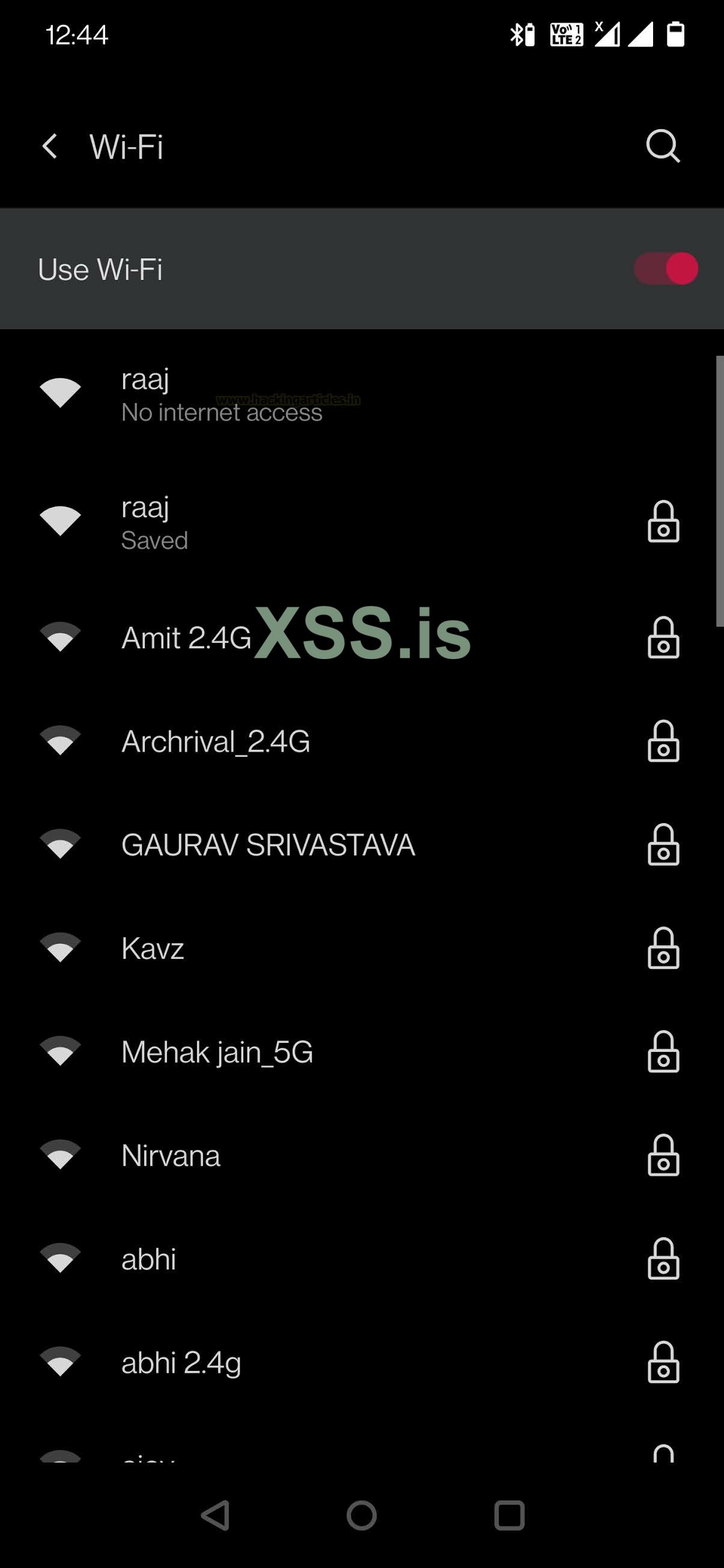

Это резюмирует процесс настройки атаки Captive Portal. Теперь Fluxion выполнит деаутентификацию для всех пользователей целевой точки доступа. Любые пользователи будут отключены от своих Wi-Fi и им будут представлены две сети. Одна настоящая Сеть, а другая — фальшивая. На изображении ниже показано, как выглядит атака с точки зрения жертвы. Мы видим, что существуют две сети с одинаковым названием raaj. Поскольку мы не использовали эмулируемую опцию, мы видим, что в созданной нами сети нет доступа в Интернет. Вы можете видеть, что выглядит сеть над настоящей сетью может убедить пользователя в том, что сеть Rouge настоящая, и они подключатся к этой сети.

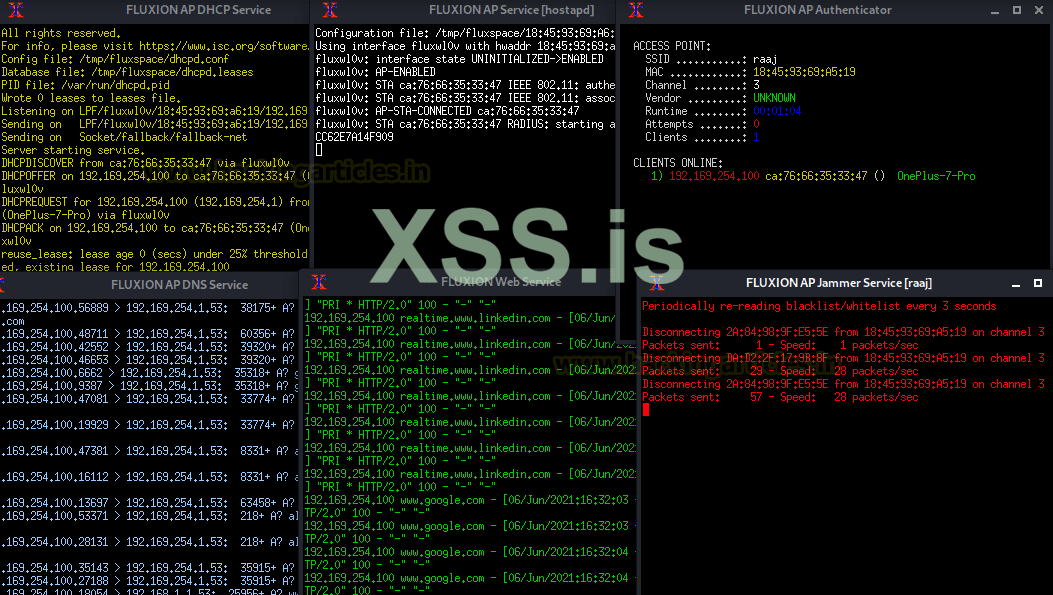

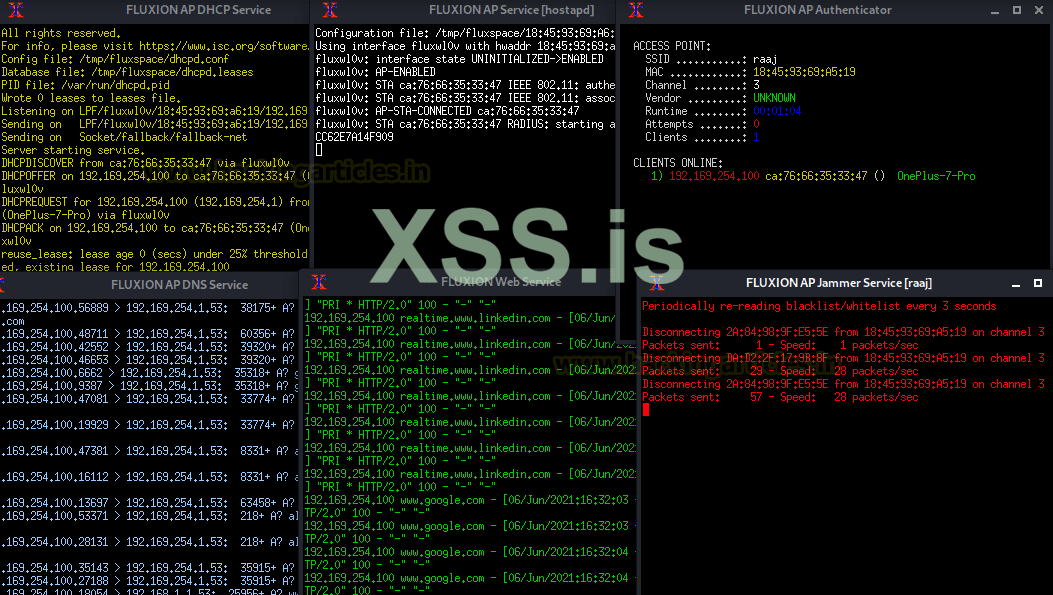

Вернемся к точке злоумышленника. После того, как мы выберем шаблон для фальшивой сети, мы увидим, что появляется несколько всплывающих окон xterm. Давай обсудим их. Сначала слева находится служба DHCP. Когда жертва подключается к нашей фальшивой сети, эта служба DHCP отвечает за эмуляцию соединения и предоставление IP-адреса нашему устройству-жертве. Двигаясь вправо, мы видим окно hostapd. Это наш Captive Portal. Он регистрирует активность наших жертв, когда они просматривают наш Портал. Двигаясь вправо, мы видим окно аутентификатора AP. При этом регистрируются SSID, MAC и другая информация, передаваемая с устройства жертвы. Мы сможем увидеть попытки пользователя, если они укажут неверный пароль. Мы видим список клиентов, подключенных к нашей фальшивой сети. Двигаясь вниз с левой стороны, у нас есть служба DNS. Поскольку мы не предоставляем доступ в Интернет, эта служба будет отвечать на все запросы DNS, сгенерированные с устройства жертвы. Двигаясь вправо, мы видим журнал веб-службы, размещенной для жертвы. Наконец, у нас есть служба Jammer, которая отвечает за деаутентификацию различных устройств, подключенных к нашей целевой точке доступа. Мы видели подобное, когда выполняли атаку с помощью Handshake Snooper. Как только жертва введет правильные учетные данные для точки доступа, нам будет предложено это в окне Authenticator.

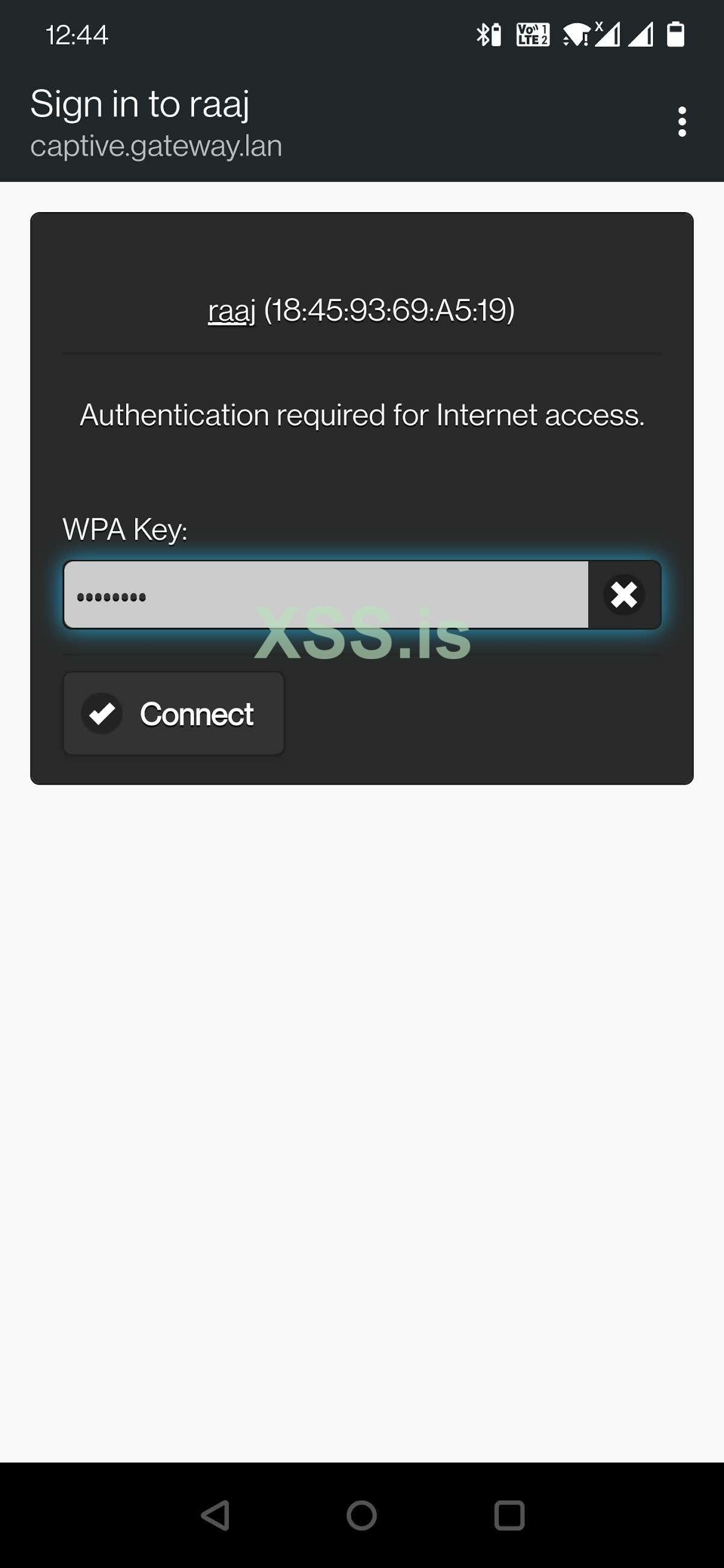

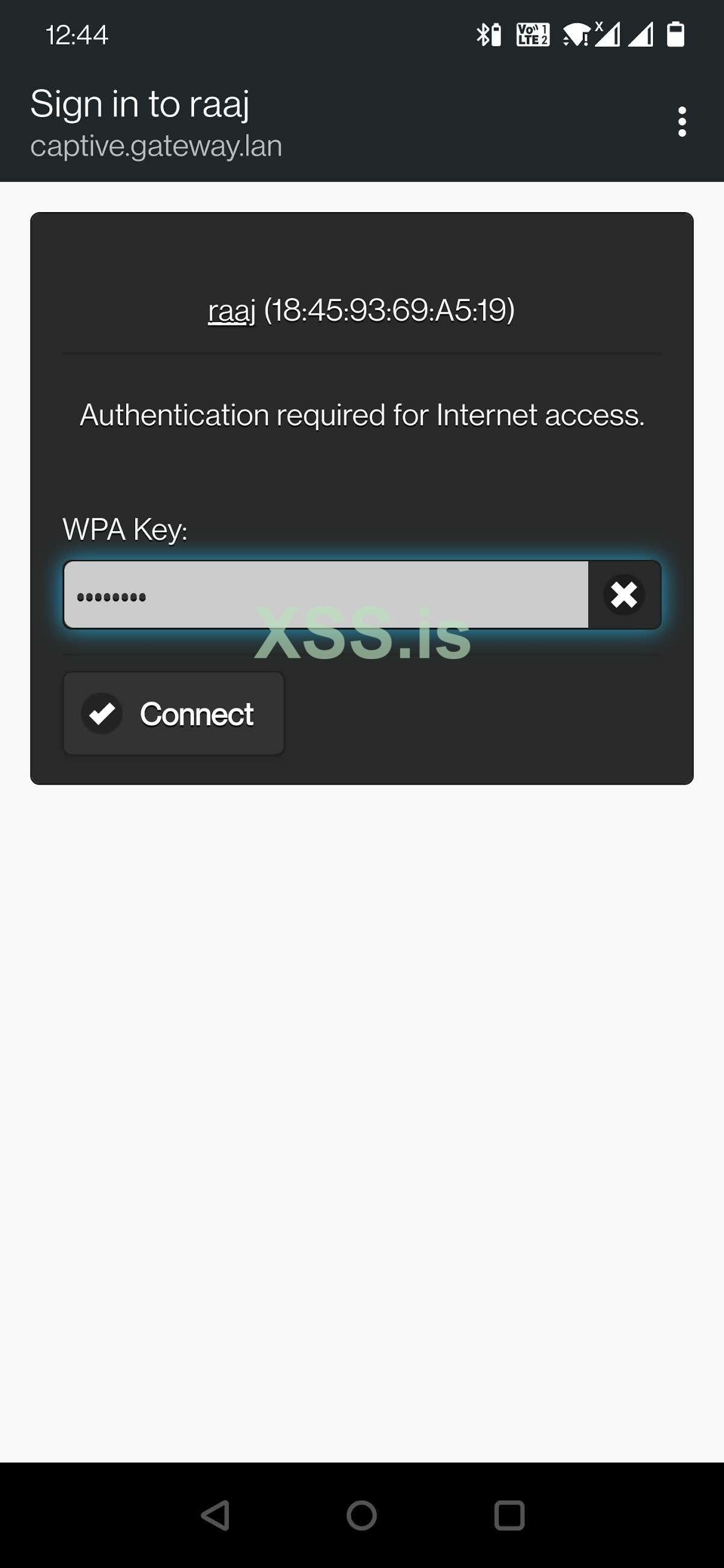

Мы видели, как злоумышленник будет следить за журналами, чтобы увидеть активность жертвы. Вернемся к жертве. При щелчке по фальшивой сети в разделе Wi-Fi на предыдущем шаге жертва будет встречена порталом в браузере на основе предоставленного нами общего шаблона. Мы видим, что в заголовке указано правильное название точки доступа. Затем предоставляет общий URL-адрес. Затем он запрашивает ключ WPA у жертвы, и жертва вводит пароль, который запускает процесс 4-стороннего рукопожатия, и его хэш сопоставляется с правильным хешем, который мы захватили ранее. Если пользователь вводит неверный пароль, ему будет предложено ввести пароль еще раз, пока хеш не совпадет.

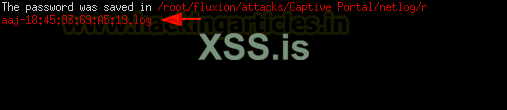

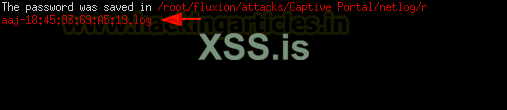

Как только жертва вводит правильный пароль для подключения к точке доступа, хэш захвата рукопожатия совпадает с тем, который мы захватили ранее, и жертва перемещается для подключения к настоящей точке доступа, а деаутентификатор или глушитель останавливается. Всем отключенным пользователям было разрешено подключиться к правильной точке доступа. Захваченный пароль сохраняется в /root/fluxion/attack/Captive Portal/netlog/, как показано ниже.

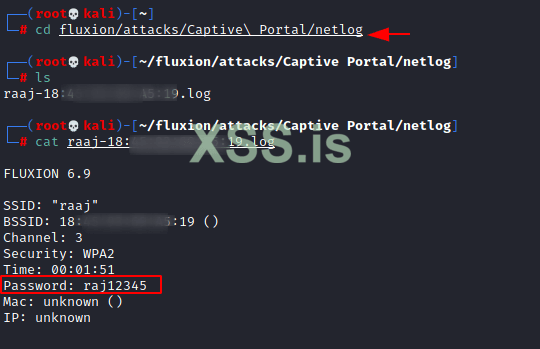

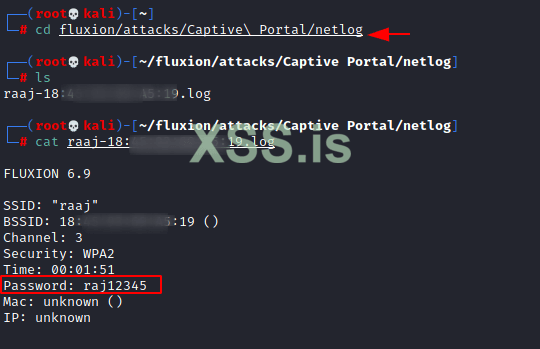

Теперь, когда мы знаем местоположение файла паролей, мы переходим к этому местоположению и находим файл журнала с именем точки доступа. После чтения файла журнала мы можем увидеть пароль в открытом виде. Это был raj12345.

На этом атака завершена; мы успешно получили правильный пароль для точки доступа raaj.

Заключение

Fluxion - один из лучших инструментов для выполнения тестов на проникновение или аудита безопасности точек беспроводного доступа. В этой статье мы увидели две атаки, поддерживаемые Fluxion. Это была атака с рукопожатием Snooper и атака на Captive Portal. Это не новые атаки, они были в сообществе довольно давно, но с обновлением протоколов безопасности и изменением среды Fluxion по-прежнему эффективно работает.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-fluxion/

Введение

Fluxion - это инструмент, который можно использовать для выполнения пентеста или аудита безопасности на точках беспроводного доступа. Он использует Социальную Инженерию для получения пароля аутентификации от пользователей. Он пытается получить ключ WPA/WPA2 от целевой точки доступа, выполняя фишинговую атаку. С помощью Fluxion можно выполнить две атаки. Одна из них - это атака с помощью Handshake Snooper, а другая - Captive Portal.

Атака Handshake Snooper пытается собрать хэши аутентификации WPA/WPA2 из 4-стороннего рукопожатия. Он использует деаутентификатор для отключения всех пользователей, подключенных к целевой точке доступа, а затем, когда пользователи пытаются повторно подключиться к точке доступа, он захватывает хэши. Эти хэши могут быть использованы при атаке Captive Portal.

Атака Captive Portal пытается собрать пароль WPA/WPA2 целевой точки доступа, создавая фальшивую сеть. В общем смысле он выполняет атаку Evil-Twin, при которой создается сеть с одним и тем же SID, а все пользователи отключаются от целевой точки доступа. Затем с помощью фишинговых атак пользователей обманывают, заставляя предоставить пароль для целевой точки доступа.

Примечание: для выполнения атак с использованием Fluxion вам потребуется внешняя карта Wi-Fi с режимом мониторинга.

Установка

Теперь, когда мы знаем о возможностях инструмента Fluxion, пришло время установить его на нашу машину. Мы будем использовать Kali Linux для этой конкретной демонстрации. По умолчанию Fluxion недоступен в Kali Linux. Нам нужно клонировать его репозиторий из официального GitHub. Мы видим, что он был загружен в каталог с именем fluxion. Внутри него мы нашли каталоги, такие как attacks, bin и docs, а также сценарий оболочки с именем fluxion.sh. В предыдущих версиях был другой установочный файл, но теперь все, что требуется, - это добавить параметр -i для выполнения установки и проверки зависимостей.

Нас встретит логотип Fluxion, пока он самостоятельно проверяет зависимости. Если какие-либо зависимости помечены как отсутствующие, рекомендуется установить их самостоятельно. В этой конкретной демонстрации у нас установлены все зависимости, поэтому мы проигнорируем некоторые из них и продолжим.

Захват SIDов

Затем нам предоставляется меню выбора языка. Мы хотим выбрать английский, поэтому мы введем число из меню и нажмем клавишу Enter.

Двигаясь дальше, теперь нам нужно выбрать атаку, которую мы хотим провести на точке доступа. Нам необходимо зафиксировать рукопожатие между сетевым маршрутизатором и настоящим пользователем. Мы будем использовать это рукопожатие, чтобы проверить и попытаться получить учетные данные, необходимые для получения доступа к точке доступа. Следовательно, нам нужно будет выбрать анализатор рукопожатия. Атака Handshake Snooper пытается получить хэши аутентификации WPA/WPA2 (четырехстороннее рукопожатие), которые позже будут использоваться атакой Captive Portal для проверки ключа.

После выбора беспроводной атаки нам необходимо выбрать беспроводной интерфейс, который мы будем использовать для поиска цели. У нас есть беспроводное устройство, подключенное к интерфейсу wlan0; следовательно, мы выберем его. После выбора мы видим, что Fluxion запускает монитор на интерфейсе.

Затем нам необходимо выбрать Канал, который должен быть Мониторингом. Поскольку в настоящее время многие точки беспроводного доступа могут варьироваться от 2,4 ГГц до 5 ГГц, мы выберем все каналы в этом диапазоне.

Это откроет новое окно, как показано на изображении ниже. Оно будет искать все возможные цели в сети и обеспечивать выполнение процесса в течение некоторого времени, пока ваша цель не станет видимой в окне. Нажмите Ctrl + С в окне xterm после обнаружения цели или по прошествии определенного времени.

Конфигурация для захвата хэндшейка

Теперь вернемся к исходному терминалу с запущенным Fluxion. На основе предыдущего процесса у нас будет список потенциальных целей Wi-Fi. В нашей демонстрации мы хотим нацелиться на raaj Wi-Fi. Следовательно, мы вводим число рядом с ним.

Теперь нас спрашивают об интерфейсе слежения за целями. Если в вашей сетевой среде у вас есть другой беспроводной интерфейс, который вы хотите использовать для отслеживания цели, вы можете выбрать его. В нашей демонстрации мы также используем единый интерфейс для отслеживания. Итак, выберем Пропустить.

Сейчас мы находимся на этапе, когда нам нужно выбрать метод получения рукопожатия. Fluxion предоставляет 3 метода. Первый метод - это мониторинг или пассивный режим. Пассивный метод атаки заставляет нас полностью молчать, делая атаку незаметной или необнаружимой и позволяя лучше слушать. Этот метод лучше всего подходит для ситуаций, когда цель находится далеко. Обратной стороной является тот факт, что устройство должно продолжать прослушивание, пока кто-то не подключится к целевой точке доступа, что может занять очень много времени. Два других метода - aireplay-ng и mdk4 — агрессивны. Они используют деаутентификатор. Они отправляют пакеты деаутентификации пользователям или устройствам, подключе нным к клиентам целевой точки доступа. Можно сказать, что этот метод агрессивен, поскольку он блокирует соединение между целевой точкой доступа и ее пользователями. Как только соединение заклинило или отключилось, некоторые из пользователей попытаются повторно подключиться к устройству, которое отправит 4-стороннее рукопожатие, но на этот раз Fluxion перехватит это рукопожатие. Вы можете выбрать любой метод, поскольку оба они одинаково эффективны. Однако мы воспользуемся методом mdk4.

Затем нам необходимо выбрать инструмент, который будет использоваться для проверки хэша захваченного действительного рукопожатия. Здесь мы видим, что метод aircrack-ng считается ненадежным, поскольку он некоторое время не обновляется. Мы выберем cowpatty, как это рекомендует сам Fluxion.

Двигаясь дальше, мы должны выбрать продолжительность, при которой Fluxion должен проверять наличие рукопожатия. Опять же, это зависит от среды, в которой вы работаете, и от того, хотите ли вы соблюдать осторожность. Поскольку мы демонстрируем атаку, мы будем проверять наличие рукопожатия каждые 30 секунд. Это также рекомендуется Fluxion.

Затем мы должны выбрать тип верификации. Он устанавливает процесс верификации, который происходит при захвате данных. Он спрашивает, хотим ли мы собирать данные одновременно или последовательно.

Давайте поясним разницу между ними.

Параметр "Асинхронный" запускает верификатор, пока система все еще находится в процессе сбора данных. Поскольку это многозадачность на более высоком уровне, требуется больше потоков. Если вы используете свою атакующую ОС, такую как Kali Linux, непосредственно в системе, вы можете использовать ее, но если вы используете Kali Linux как виртуальную машину, как мы, это может вызвать проблемы, поскольку у нас есть ограниченные потоки, доступные для Kali.

Параметр "Синхронный" прекратит сбор данных до того, как он попытается проверить подтверждение. Так как это не многозадачность, этот параметр не вызовет проблемы с низкими потоками. Однако у этих методов есть обратная сторона, поскольку они перестанут собирать данные, и вы можете потерять некоторые рукопожатия. Но поскольку мы выбрали реалистичную проверку верификатора каждые 30 секунд, мы не должны пропускать рукопожатия.

Опять же, поскольку мы используем Kali на виртуальной машине, мы выберем синхронный метод.

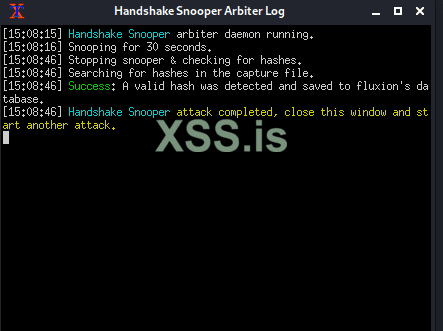

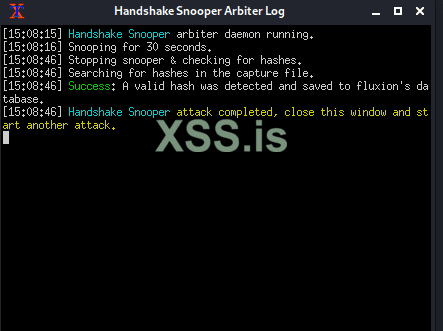

Атака Handshake Snooper

Это была последняя опция, которую нам нужно было настроить. Теперь атака начнется и появится окно xterm. Это средство просмотра журнала. Оно отображает события по мере их начала. Начнется деаутентификация всех клиентов, и через несколько секунд все пользователи будут отключены от устройства Wi-Fi. Затем, когда любой из этих пользователей или устройств попытается повторно подключиться к Wi-Fi, мы сможем зафиксировать рукопожатие. Мы видим, что атака прошла успешно, и мы смогли получить действительный хэш, как показано ниже. В этот момент мы можем закрыть просмотрщик журнала и перейти к следующей атаке.

Поскольку мы зафиксировали рукопожатие, мы можем использовать это рукопожатие для выполнения атаки Captive Portal, которая также известна как атака Evil Twin Attack. Как только мы закроем окно xterm Handshake Sooper Log, нам будет предложено выбрать другую атаку, как показано ниже.

Конфигурация для атаки Captive Portal

Атака Captive Portal или, как мы ее обычно называем - Evil Twin Attack - это тип атаки, при котором мы пытаемся извлечь WPA/WPA2 ключ целевой точки доступа с помощью мошеннической сети с порталом аутентификации, который собирает учетные данные. Рекомендуется, чтобы этот тип атаки проводился на близком расстоянии, поскольку машина злоумышленника или Kali Linux служат в качестве портала. Это означает, что пользователям необходимо будет подключиться к нашему компьютеру, следовательно, мощность сигнала Wi-Fi должна быть высокой. После захвата рукопожатия с помощью Handshake Snooper мы снова будем перенаправлены в меню выбора атаки, как и раньше. На этот раз мы выберем Captive Portal.

Здесь нас спрашивают, хотим ли мы использовать ту же точку доступа, что и раньше. Если вы выполняли атаку с захватом напрямую, вам потребуется выбрать имя точки доступа, как мы делали это ранее при захвате рукопожатия. А пока мы продолжим работу с этой целью.

Fluxion запрашивает у нас интерфейс, который будет использоваться для отслеживания цели. Опять же, если вы находитесь в среде, где у вас есть несколько беспроводных интерфейсов, которые можно использовать для захвата, выберите этот интерфейс. В противном случае пропустите этот шаг.

Теперь нам нужно выбрать беспроводной интерфейс, который Fluxion будет использовать для отправки сигналов деаутентификации. Поскольку нам нужен беспроводной интерфейс, мы выберем файл wlan0.

Теперь нам необходимо выбрать методы или инструменты, которые можно использовать для деаутентификации пользователей из Wi-Fi. Опять же, это зависит от типа окружающей среды и личных предпочтений. Все три метода одинаково эффективны. Мы будем выбирать методы mdk4, поскольку мы использовали его при захвате рукопожатия ранее, и он работал быстро.

Теперь пришло время настроить точку доступа Rouge Access Point, которая будет собирать учетные данные от пользователей. Поскольку мы не используем airbase-ng с самого начала демонстрации, мы не будем использовать его и здесь. Кроме того, он медленный по сравнению с опцией hostapd. Итак, выбираем RogueAP — hostapd.

Затем мы выберем метод проверки хэша, как мы это делали при выполнении атаки слежения за рукопожатием. Aircrack-ng - это идентификатор хэша по умолчанию, который используется Fluxion, но он кажется ненадежным, так как мы использовали cowpatty, прежде чем сможем использовать его снова. Выбираем хэш — cowpatty.

Это этап, на котором мы обеспечиваем захваченное рукопожатие. Если у вас есть рукопожатие в виде файла захвата (.cap), вы можете выбрать второй вариант и указать путь к файлу рукопожатия. Поскольку мы зафиксировали рукопожатие с помощью анализатора рукопожатия в том же сеансе, хэш был автоматически обнаружен Fluxion. Следовательно, мы выбираем опцию Использовать найденный хеш.

Поскольку на предыдущем шаге мы выбрали хэш cowpatty, мы должны использовать метод проверки cowpatty. Даже если это не так, проверка aircrack-ng ненадежна, и Fluxion рекомендует метод проверки cowpatty. Следовательно, мы выбираем метод cowpatty.

Затем нам необходимо выбрать источник сертификата SSL/TLS. Мы можем выбрать опцию отключения SSL, но это вызовет подозрения, так как обычно портал поддерживает SSL. Если у вас есть сертификат, он будет обнаружен автоматически. Поскольку у нас его нет, мы выбираем вариант Создать сертификат SSL.

Теперь нам нужно выбрать тип подключения к Интернету для сети Rouge, к которой будут подключаться пользователи. Мы можем выбрать эмуляцию, но в ходе нашего тестирования было обнаружено, что она создает проблемы для пользователей iOS и Android. Это полезно для злоумышленников, которые не хотят делать портал более подлинным. Поскольку пользователи будут подключаться, так как это покажет, что доступ в Интернет доступен. Но когда пользователи подключатся к нашей фальшивой сети, им будет представлен портал авторизации. Мы выбрали отключенный метод для этой демонстрации, так как он имеет меньшую частоту отказов.

Теперь нам нужно выбрать шаблон портала. По умолчанию Fluxion имеет шаблоны, которые кажутся очень общими. В реальных сценариях эти порталы не обманут некоторых осторожных пользователей. Вы можете поискать в Интернете шаблоны, которые напоминают портал пользователя для своего сетевого устройства. Для этой демонстрации мы выберем общий портал с английским языком.

Атака Captive Portal

Это резюмирует процесс настройки атаки Captive Portal. Теперь Fluxion выполнит деаутентификацию для всех пользователей целевой точки доступа. Любые пользователи будут отключены от своих Wi-Fi и им будут представлены две сети. Одна настоящая Сеть, а другая — фальшивая. На изображении ниже показано, как выглядит атака с точки зрения жертвы. Мы видим, что существуют две сети с одинаковым названием raaj. Поскольку мы не использовали эмулируемую опцию, мы видим, что в созданной нами сети нет доступа в Интернет. Вы можете видеть, что выглядит сеть над настоящей сетью может убедить пользователя в том, что сеть Rouge настоящая, и они подключатся к этой сети.

Вернемся к точке злоумышленника. После того, как мы выберем шаблон для фальшивой сети, мы увидим, что появляется несколько всплывающих окон xterm. Давай обсудим их. Сначала слева находится служба DHCP. Когда жертва подключается к нашей фальшивой сети, эта служба DHCP отвечает за эмуляцию соединения и предоставление IP-адреса нашему устройству-жертве. Двигаясь вправо, мы видим окно hostapd. Это наш Captive Portal. Он регистрирует активность наших жертв, когда они просматривают наш Портал. Двигаясь вправо, мы видим окно аутентификатора AP. При этом регистрируются SSID, MAC и другая информация, передаваемая с устройства жертвы. Мы сможем увидеть попытки пользователя, если они укажут неверный пароль. Мы видим список клиентов, подключенных к нашей фальшивой сети. Двигаясь вниз с левой стороны, у нас есть служба DNS. Поскольку мы не предоставляем доступ в Интернет, эта служба будет отвечать на все запросы DNS, сгенерированные с устройства жертвы. Двигаясь вправо, мы видим журнал веб-службы, размещенной для жертвы. Наконец, у нас есть служба Jammer, которая отвечает за деаутентификацию различных устройств, подключенных к нашей целевой точке доступа. Мы видели подобное, когда выполняли атаку с помощью Handshake Snooper. Как только жертва введет правильные учетные данные для точки доступа, нам будет предложено это в окне Authenticator.

Мы видели, как злоумышленник будет следить за журналами, чтобы увидеть активность жертвы. Вернемся к жертве. При щелчке по фальшивой сети в разделе Wi-Fi на предыдущем шаге жертва будет встречена порталом в браузере на основе предоставленного нами общего шаблона. Мы видим, что в заголовке указано правильное название точки доступа. Затем предоставляет общий URL-адрес. Затем он запрашивает ключ WPA у жертвы, и жертва вводит пароль, который запускает процесс 4-стороннего рукопожатия, и его хэш сопоставляется с правильным хешем, который мы захватили ранее. Если пользователь вводит неверный пароль, ему будет предложено ввести пароль еще раз, пока хеш не совпадет.

Как только жертва вводит правильный пароль для подключения к точке доступа, хэш захвата рукопожатия совпадает с тем, который мы захватили ранее, и жертва перемещается для подключения к настоящей точке доступа, а деаутентификатор или глушитель останавливается. Всем отключенным пользователям было разрешено подключиться к правильной точке доступа. Захваченный пароль сохраняется в /root/fluxion/attack/Captive Portal/netlog/, как показано ниже.

Теперь, когда мы знаем местоположение файла паролей, мы переходим к этому местоположению и находим файл журнала с именем точки доступа. После чтения файла журнала мы можем увидеть пароль в открытом виде. Это был raj12345.

cd /root/fluxion/attacks/Captive Portal/netlog/

ls

cat raaj -18:##########.log

На этом атака завершена; мы успешно получили правильный пароль для точки доступа raaj.

Заключение

Fluxion - один из лучших инструментов для выполнения тестов на проникновение или аудита безопасности точек беспроводного доступа. В этой статье мы увидели две атаки, поддерживаемые Fluxion. Это была атака с рукопожатием Snooper и атака на Captive Portal. Это не новые атаки, они были в сообществе довольно давно, но с обновлением протоколов безопасности и изменением среды Fluxion по-прежнему эффективно работает.

Переведено специально для xss.pro

Автор перевода: yashechka

Источник: https://www.hackingarticles.in/wireless-penetration-testing-fluxion/

Последнее редактирование: