Пожалуйста, обратите внимание, что пользователь заблокирован

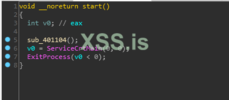

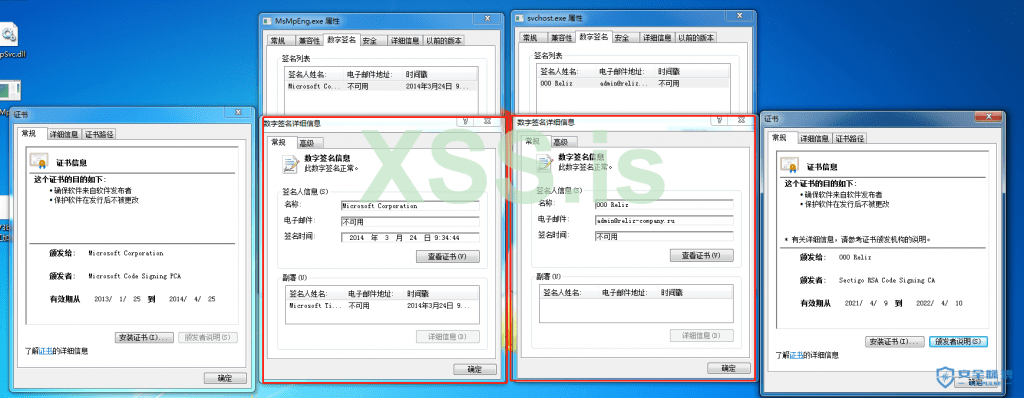

Тело малавари у REvil-ов разделено на две части: EXE и DLL. Все они инкапсулированы в исполняемый файл с именем svchost.exe. Все три файла имеют поддельные цифровые подписи. svchost.exe и MpSvc.dll используйте одну и ту же подпись, и MsMpEng.exe - подпись Microsoft:

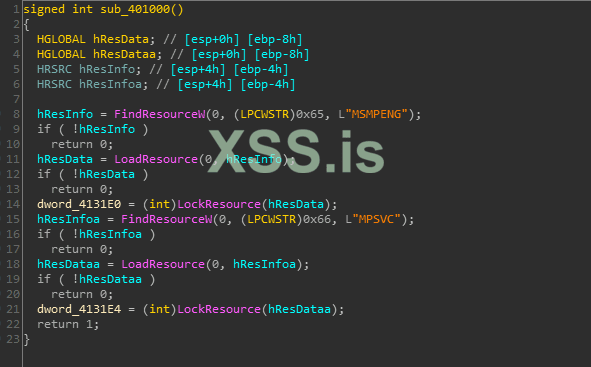

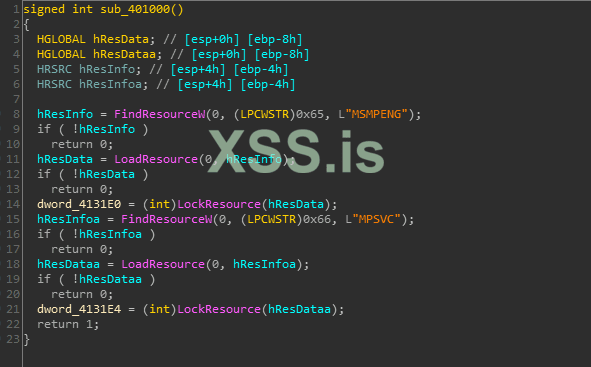

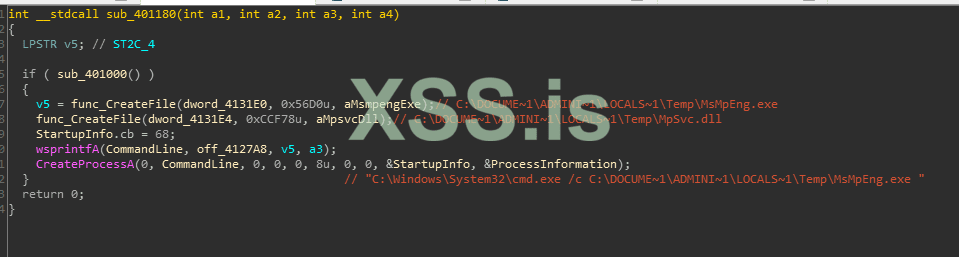

После исполнения файла svchost.exe, MsMpEng.exe и MpSvc.dll будет читаться из ресурсов:

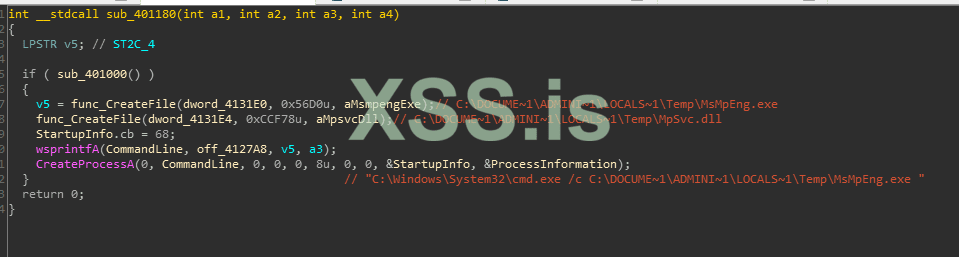

При этом, эти два файла дропаются во временный каталог и через вызов cmd, запускается выполнение MsMpEng.exe в фоновом режиме с помощью параметра /c:

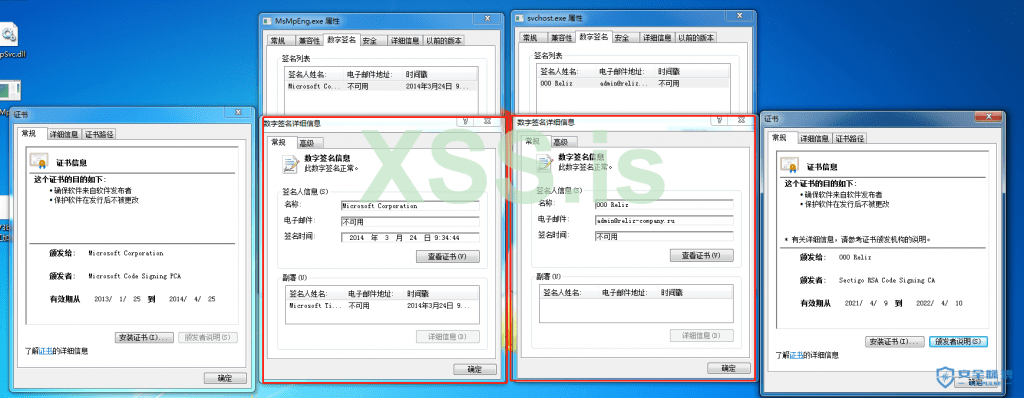

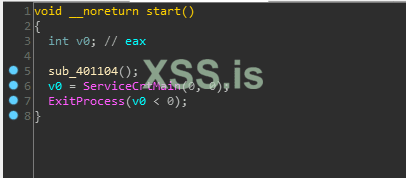

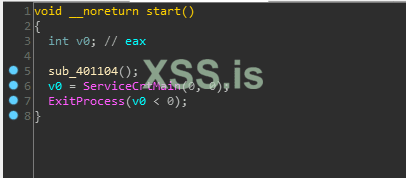

MsMpEng.exe не имеет существенно вредоносных функций, он просто загружает функцию экспорта ServiceCrtMain() в MpSvc.dll:

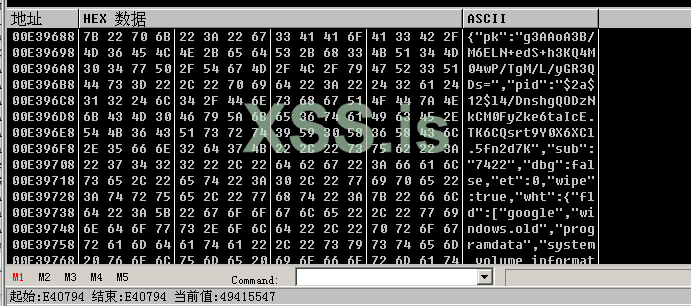

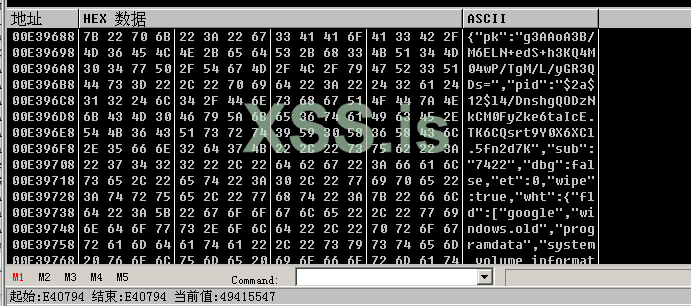

После расшифровки двух слоев полезной нагрузки в MpSvc.dll, она начинает выполнять свои вредоносные функции. Во-первых, расшифровывается необходимый набор символов из памяти:

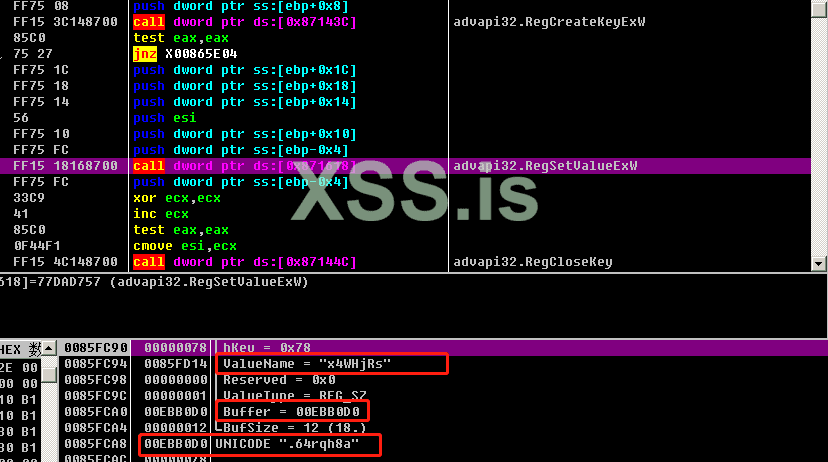

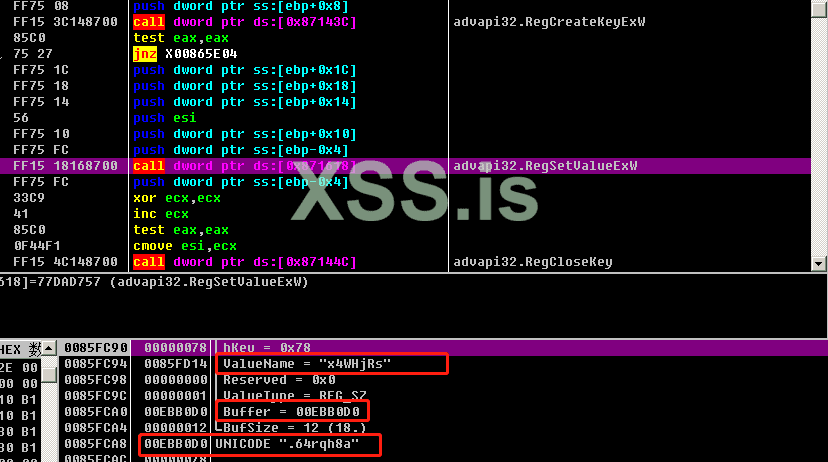

Далее собирается основная информация о хосте, включая имя пользователя, имя хоста, тип диска и значения следующих разделов реестра:

hKey = HKEY_LOCAL_MACHINE

Subkey = "SYSTEM\CurrentControlSet\services\Tcpip\Parameters"

ValueName = "Domain"

hKey = HKEY_CURRENT_USER

Subkey = "Control Panel\International"

ValueName = "LocaleName"

hKey = HKEY_LOCAL_MACHINE

Subkey = "SOFTWARE\Microsoft\Windows NT\CurrentVersion"

ValueName = "productName"

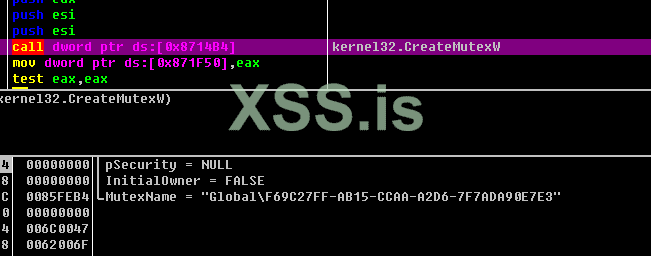

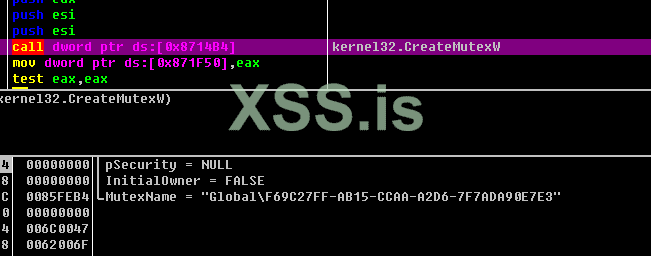

Создается мьютекс --- (mutex, от mutual exclusion - примитив синхронизации, обеспечивающий взаимное исключение исполнения критических участков кода,Задачей мьютекса является защита объекта от доступа к нему других потоков, отличных от того, который завладел мьютексом. В каждый конкретный момент только один поток может владеть объектом, защищённым мьютексом) --- чтобы предотвратить повторное выполнение:

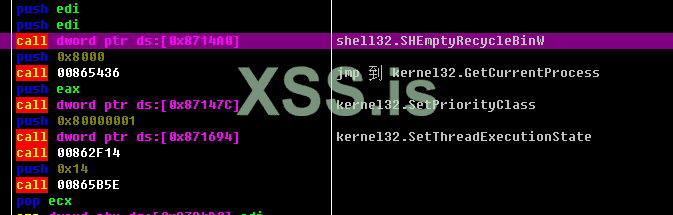

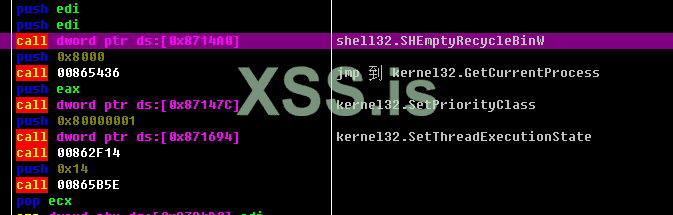

Используется функция SHEmptyRecycleBinW, чтобы очистить корзину, и юзается SetThreadExecutionState, чтобы предотвратить переход хоста в спящий режим:

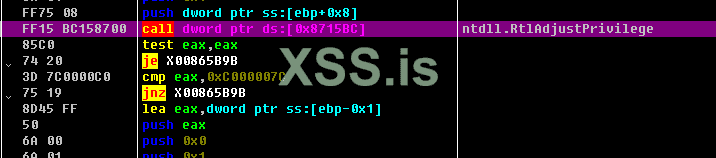

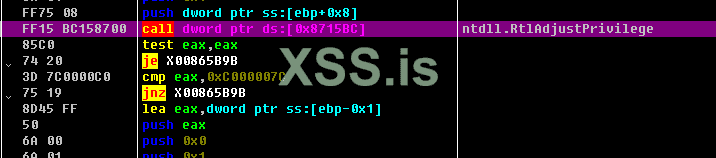

Повышаются привилегии для процесса:

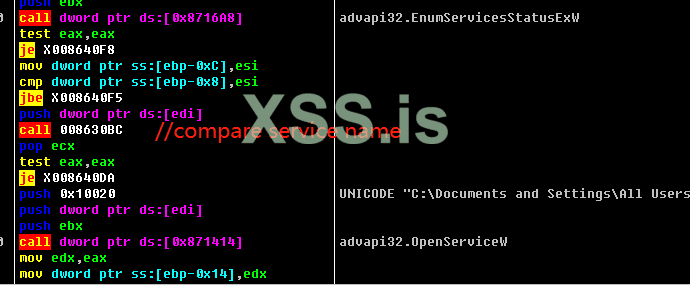

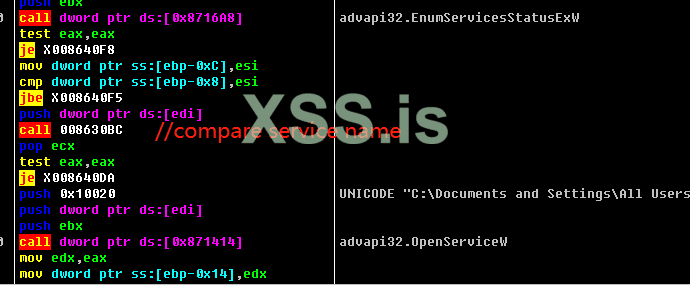

Перебирает все службы запущеные на хосте и дальше сравнивает со списком, если совпадение найдено служба отрубается :

"svc": ["sophos", "svc$", "sql", "mepocs", "vss", "backup", "veeam"," memtas"]

Далее ищет процессы, и завершает, если они существуют:

"prc":["allegro","steam","xtop","ocssd","xfssvccon","onenote","isqlplussvc","msaccess","powerpnt","cad","sqbcoreservice","thunderbird","oracle","infopath","dbeng50","pro_comm_msg","agntsvc","thebat","firefox","ocautoupds","winword","synctime","tbirdconfig","mspub","visio","sql","ocomm","orcad","mydesktopservice","dbsnmp","outlook","cadence","excel","wordpad","creoagent","encsvc","mydesktopqos"]

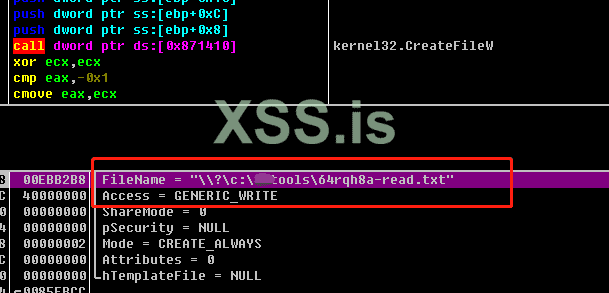

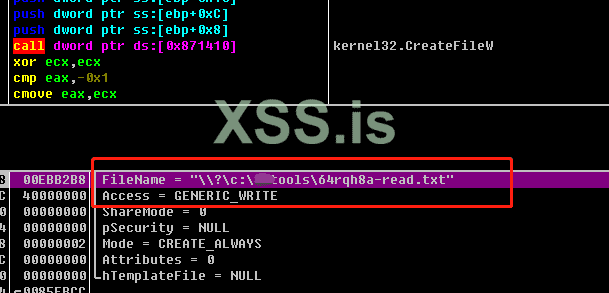

Далее обходля каталог за каталогом шифруются файлы, файлы что должны быть зашифрованны выбираются по маске (что примечатьельно каталsecpulse.comоги типичные для китайских юзеров типа - "tencent fies", "wechat files" “qq-files” и другие часто используемые каталоги программного обеспечения в Китае не указаны явно

"wht":{"fld":["google","windows.old","programdata","информация о системном томе","данные приложений","файлы программ (x86)","intel","загрузка", "$windows.~bt","браузер tor","файлы программ","windows","perflogs","$windows.~ws", "msocache","appdata","mozilla"]

Далее идет список файлов – тех что остаются не зашифроваными:

"fls":["ntuser.ini","ntldr","bootmgr","ntuser.dat.log","ntuser.dat","thumbs.db","autorun.inf","bootfont.bin","desktop.ini","boot.ini","iconcache.db","bootsect.bak"]

файлы с ниже указаными префиксами также не шифруются: "ext":["ldf","adv","shs","cmd","ico","msc","hlp","drv","lock","nls","theme","lnk","nomedia","diagcab","ics","bat","rtp","spl","wpx","idx","icl","dll","themepack","scr","msi","key","mpa","cab","prf","ps1","bin","msstyles","msu","cpl","ani","386","sys","diagpkg","exe","mod","rom","icns","hta","msp","ocx","diagcfg","cur","com","deskthemepack"]

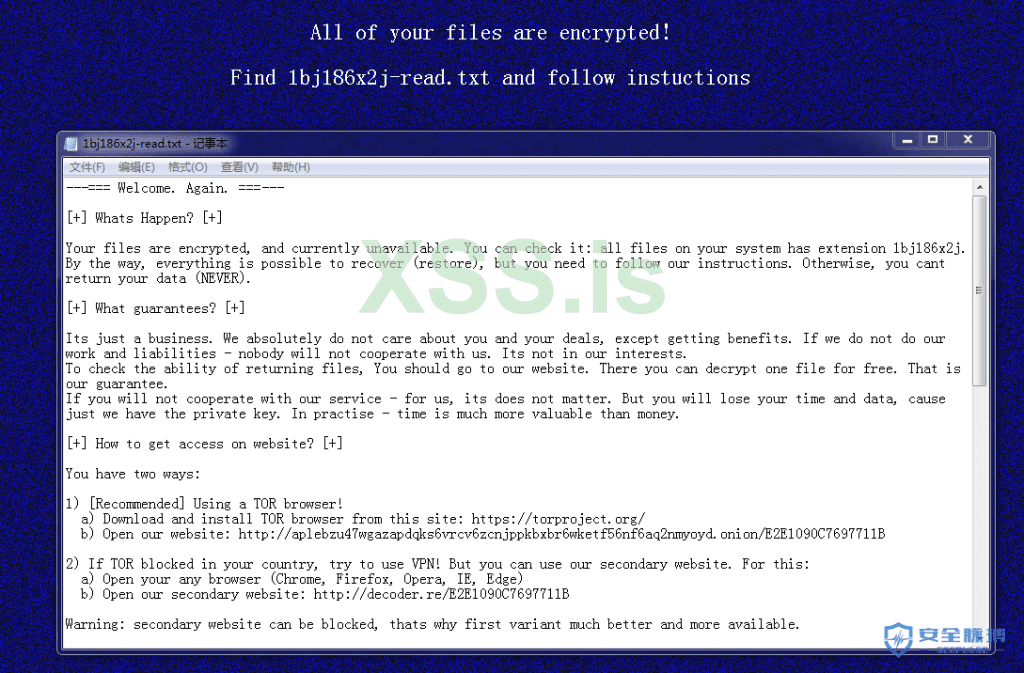

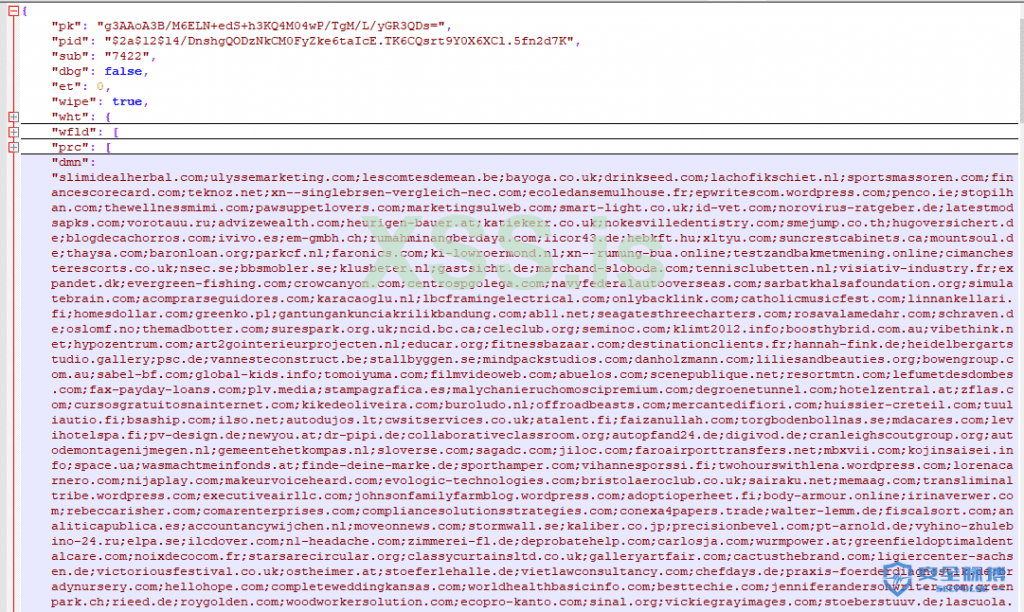

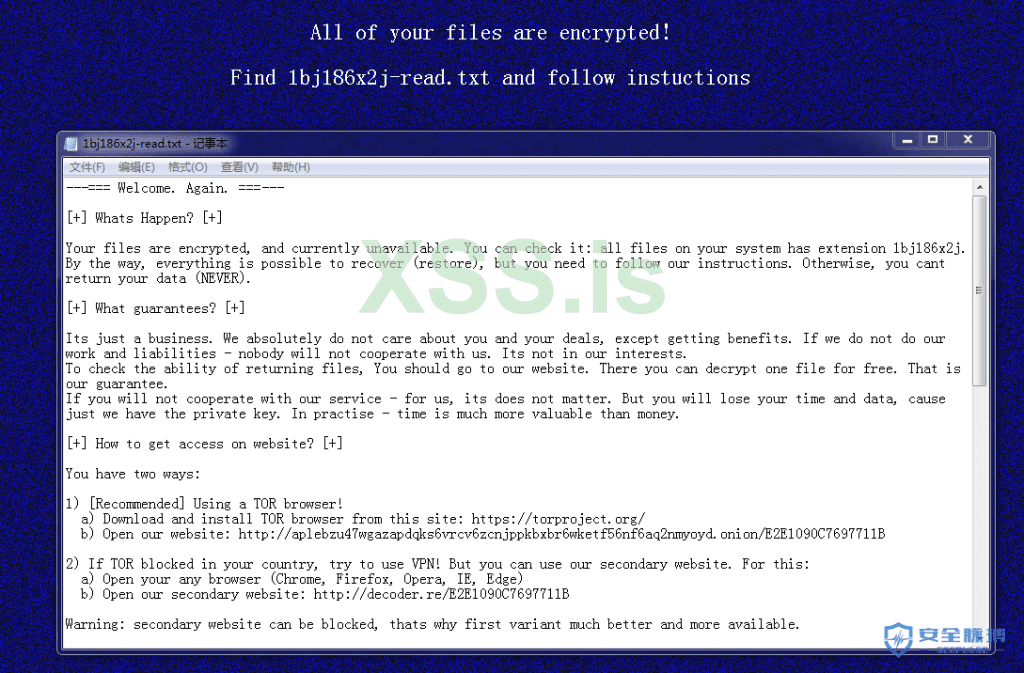

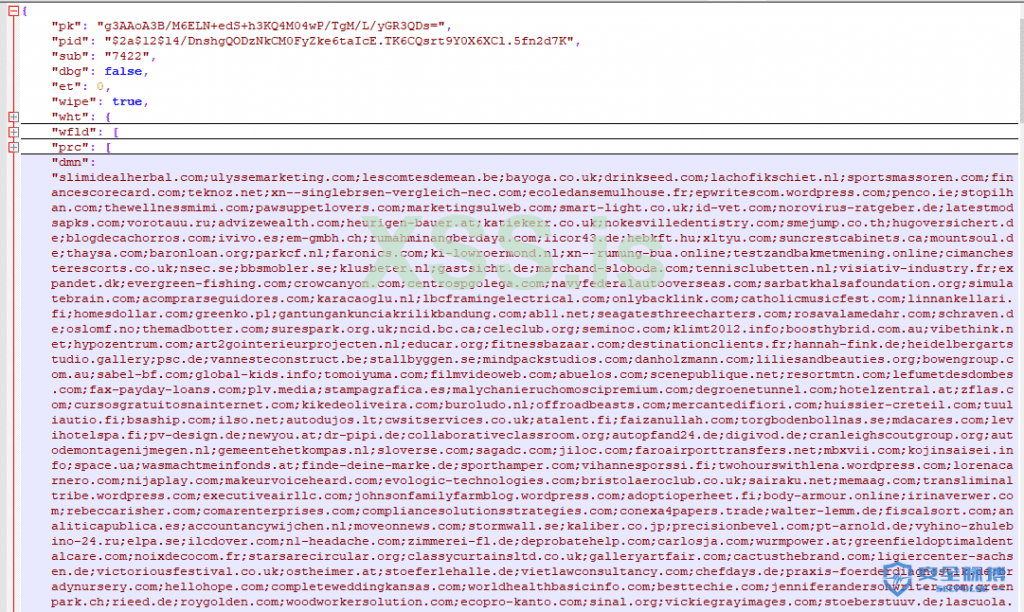

В конце дропается записка о требовании выкупа + генерится ключь который отсылается на C&C сервак(список на скрине)

[ Перевод.KAJIT.Специально для xss.pro ]

[ original - https://www.secpulse.com/archives/158285.html - posted::2021-04-30 ]

После исполнения файла svchost.exe, MsMpEng.exe и MpSvc.dll будет читаться из ресурсов:

При этом, эти два файла дропаются во временный каталог и через вызов cmd, запускается выполнение MsMpEng.exe в фоновом режиме с помощью параметра /c:

MsMpEng.exe не имеет существенно вредоносных функций, он просто загружает функцию экспорта ServiceCrtMain() в MpSvc.dll:

После расшифровки двух слоев полезной нагрузки в MpSvc.dll, она начинает выполнять свои вредоносные функции. Во-первых, расшифровывается необходимый набор символов из памяти:

Далее собирается основная информация о хосте, включая имя пользователя, имя хоста, тип диска и значения следующих разделов реестра:

hKey = HKEY_LOCAL_MACHINE

Subkey = "SYSTEM\CurrentControlSet\services\Tcpip\Parameters"

ValueName = "Domain"

hKey = HKEY_CURRENT_USER

Subkey = "Control Panel\International"

ValueName = "LocaleName"

hKey = HKEY_LOCAL_MACHINE

Subkey = "SOFTWARE\Microsoft\Windows NT\CurrentVersion"

ValueName = "productName"

Создается мьютекс --- (mutex, от mutual exclusion - примитив синхронизации, обеспечивающий взаимное исключение исполнения критических участков кода,Задачей мьютекса является защита объекта от доступа к нему других потоков, отличных от того, который завладел мьютексом. В каждый конкретный момент только один поток может владеть объектом, защищённым мьютексом) --- чтобы предотвратить повторное выполнение:

Используется функция SHEmptyRecycleBinW, чтобы очистить корзину, и юзается SetThreadExecutionState, чтобы предотвратить переход хоста в спящий режим:

Повышаются привилегии для процесса:

Перебирает все службы запущеные на хосте и дальше сравнивает со списком, если совпадение найдено служба отрубается :

"svc": ["sophos", "svc$", "sql", "mepocs", "vss", "backup", "veeam"," memtas"]

Далее ищет процессы, и завершает, если они существуют:

"prc":["allegro","steam","xtop","ocssd","xfssvccon","onenote","isqlplussvc","msaccess","powerpnt","cad","sqbcoreservice","thunderbird","oracle","infopath","dbeng50","pro_comm_msg","agntsvc","thebat","firefox","ocautoupds","winword","synctime","tbirdconfig","mspub","visio","sql","ocomm","orcad","mydesktopservice","dbsnmp","outlook","cadence","excel","wordpad","creoagent","encsvc","mydesktopqos"]

Далее обходля каталог за каталогом шифруются файлы, файлы что должны быть зашифрованны выбираются по маске (что примечатьельно каталsecpulse.comоги типичные для китайских юзеров типа - "tencent fies", "wechat files" “qq-files” и другие часто используемые каталоги программного обеспечения в Китае не указаны явно

"wht":{"fld":["google","windows.old","programdata","информация о системном томе","данные приложений","файлы программ (x86)","intel","загрузка", "$windows.~bt","браузер tor","файлы программ","windows","perflogs","$windows.~ws", "msocache","appdata","mozilla"]

Далее идет список файлов – тех что остаются не зашифроваными:

"fls":["ntuser.ini","ntldr","bootmgr","ntuser.dat.log","ntuser.dat","thumbs.db","autorun.inf","bootfont.bin","desktop.ini","boot.ini","iconcache.db","bootsect.bak"]

файлы с ниже указаными префиксами также не шифруются: "ext":["ldf","adv","shs","cmd","ico","msc","hlp","drv","lock","nls","theme","lnk","nomedia","diagcab","ics","bat","rtp","spl","wpx","idx","icl","dll","themepack","scr","msi","key","mpa","cab","prf","ps1","bin","msstyles","msu","cpl","ani","386","sys","diagpkg","exe","mod","rom","icns","hta","msp","ocx","diagcfg","cur","com","deskthemepack"]

В конце дропается записка о требовании выкупа + генерится ключь который отсылается на C&C сервак(список на скрине)

[ Перевод.KAJIT.Специально для xss.pro ]

[ original - https://www.secpulse.com/archives/158285.html - posted::2021-04-30 ]