Всем привет. Столкнулся с интересным эффектом.

Пишу статейку одну и надо было для нее набрать сотню-другую сервисов висящих на определенном порту.

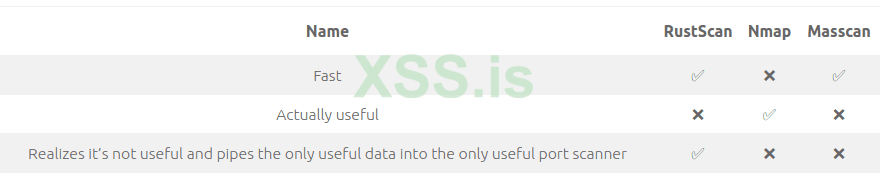

По привычке запустил masscan. Быстренько собрал лист, запустил чек и немного обалдел.

Скажем так. Из 5 сотен найденных открытых портов реально рабочими было штук 7. Остальные были закрыты.

Подскажите кто пользуется сканером - это нормально для него, аль я что-то не так делаю?

Проверяю открытые порты обычным питоном

Пишу статейку одну и надо было для нее набрать сотню-другую сервисов висящих на определенном порту.

По привычке запустил masscan. Быстренько собрал лист, запустил чек и немного обалдел.

Скажем так. Из 5 сотен найденных открытых портов реально рабочими было штук 7. Остальные были закрыты.

Подскажите кто пользуется сканером - это нормально для него, аль я что-то не так делаю?

Код:

masscan -p8001 0.0.0.0-50.0.0.0 --rate=2000 -oG result.txt

Python:

def isOpen(ip):

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.settimeout(timeout)

try:

s.connect((ip, port))

s.shutdown(socket.SHUT_RDWR)

return True

except:

return False

finally:

s.close()