Пожалуйста, обратите внимание, что пользователь заблокирован

Появилось немного свободного времени, решил написать про КС, тем более тема многим не дает покоя =) тут уже выкладывал видео о различиях взломанной и модифицированной мной версии. Все очень просто: разработчики кобальта оставили несколько "сюрпризов" для любителей халявы, а именно (в последней версии в частности) они оставили строку

Что значит EICAR и с чем его едят? Строчка из Вики:

Для начала нам нужен линукс =) Уверен, для винды сущестует огромное количество аналогичных инструментов, но мне о них, к сожалению ничего не известно =) Еще нам нужен bytecode-viewer

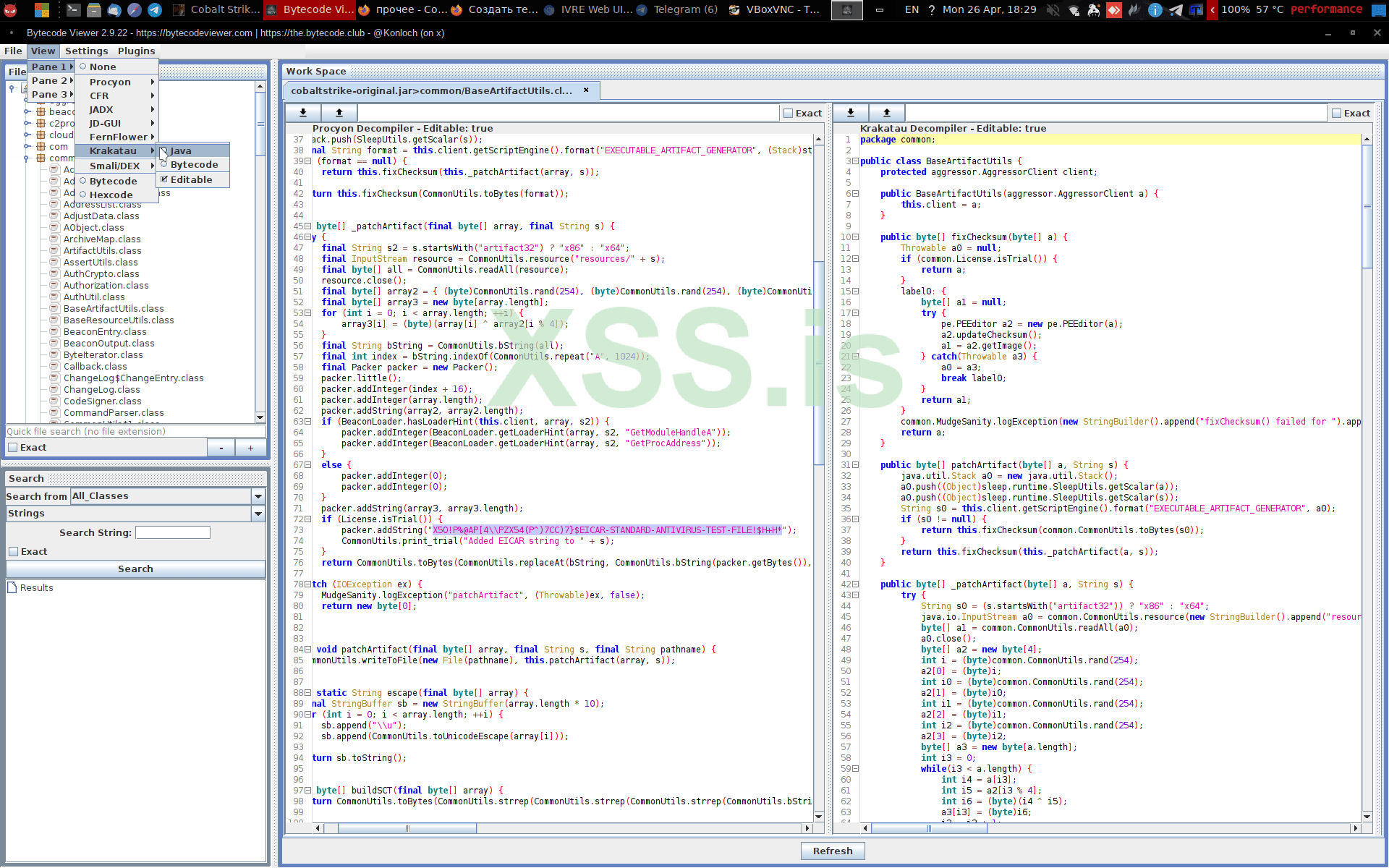

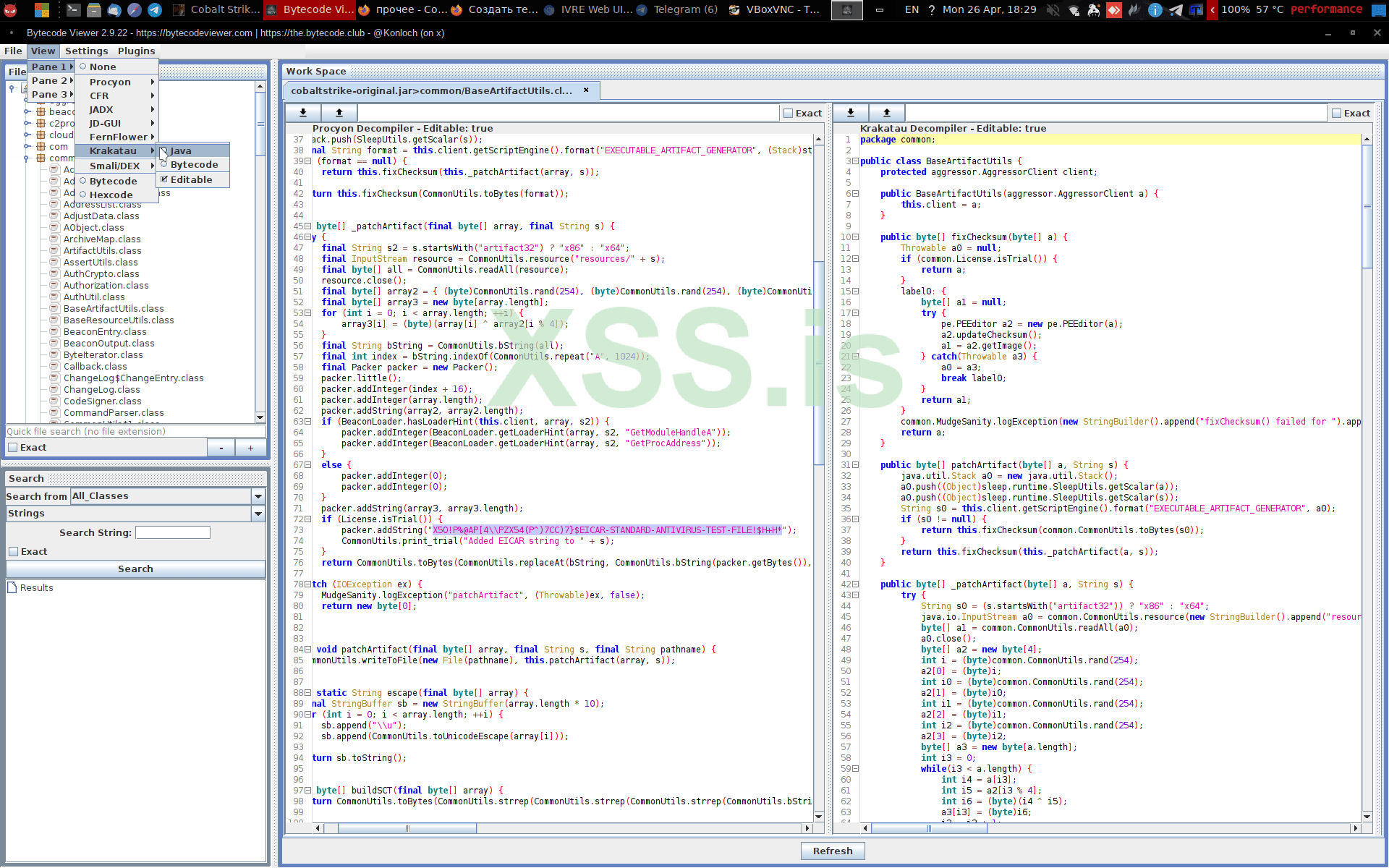

Именно этот декомпилер мы и будем использовать, почему, сможете узнать сами, протестировав подобным образом другие) Итак, после настройки приложения, открываем терминал в системе, и распаковываем cobaltstrike.jar (это обычный zip архив) в папку /tmp

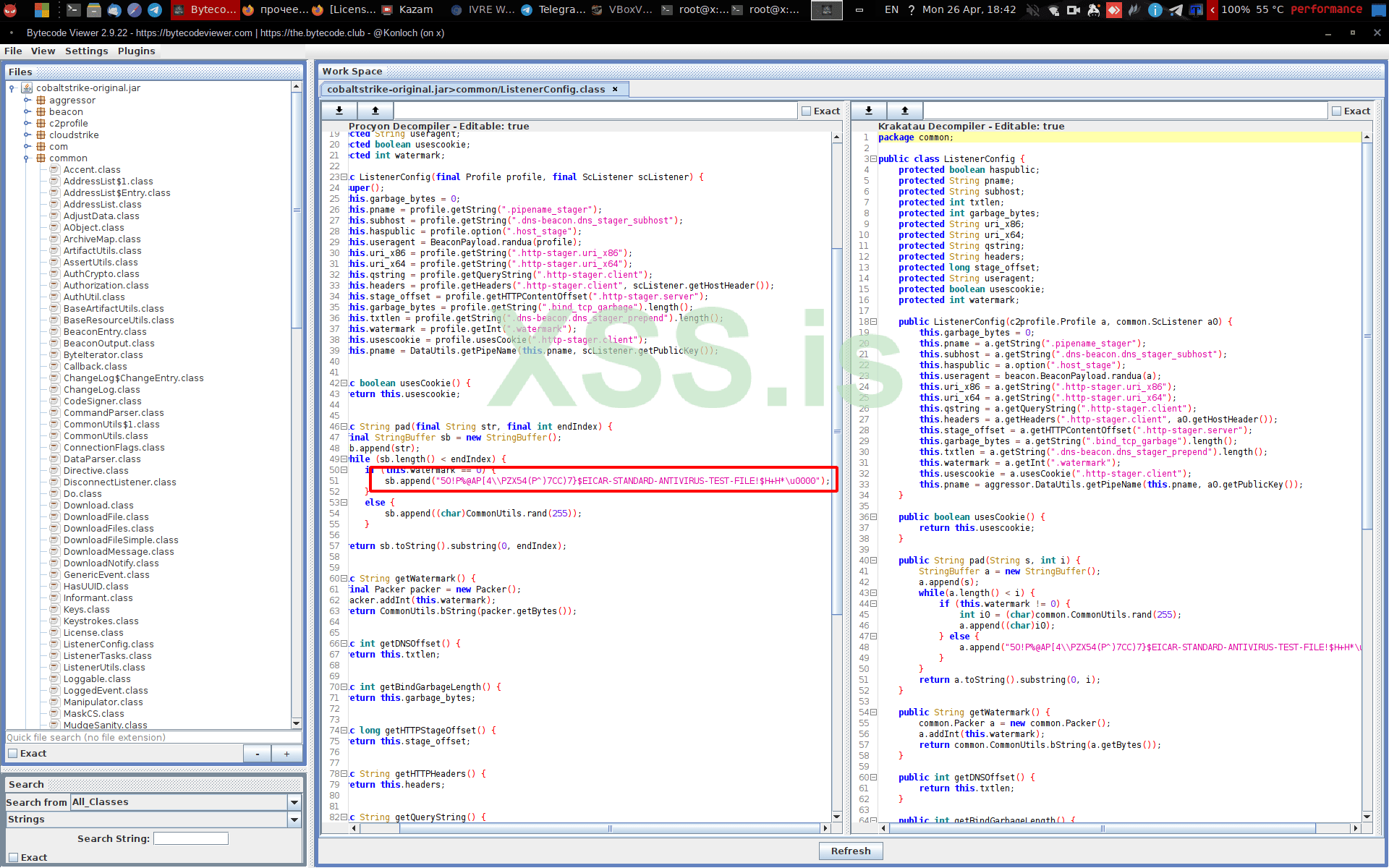

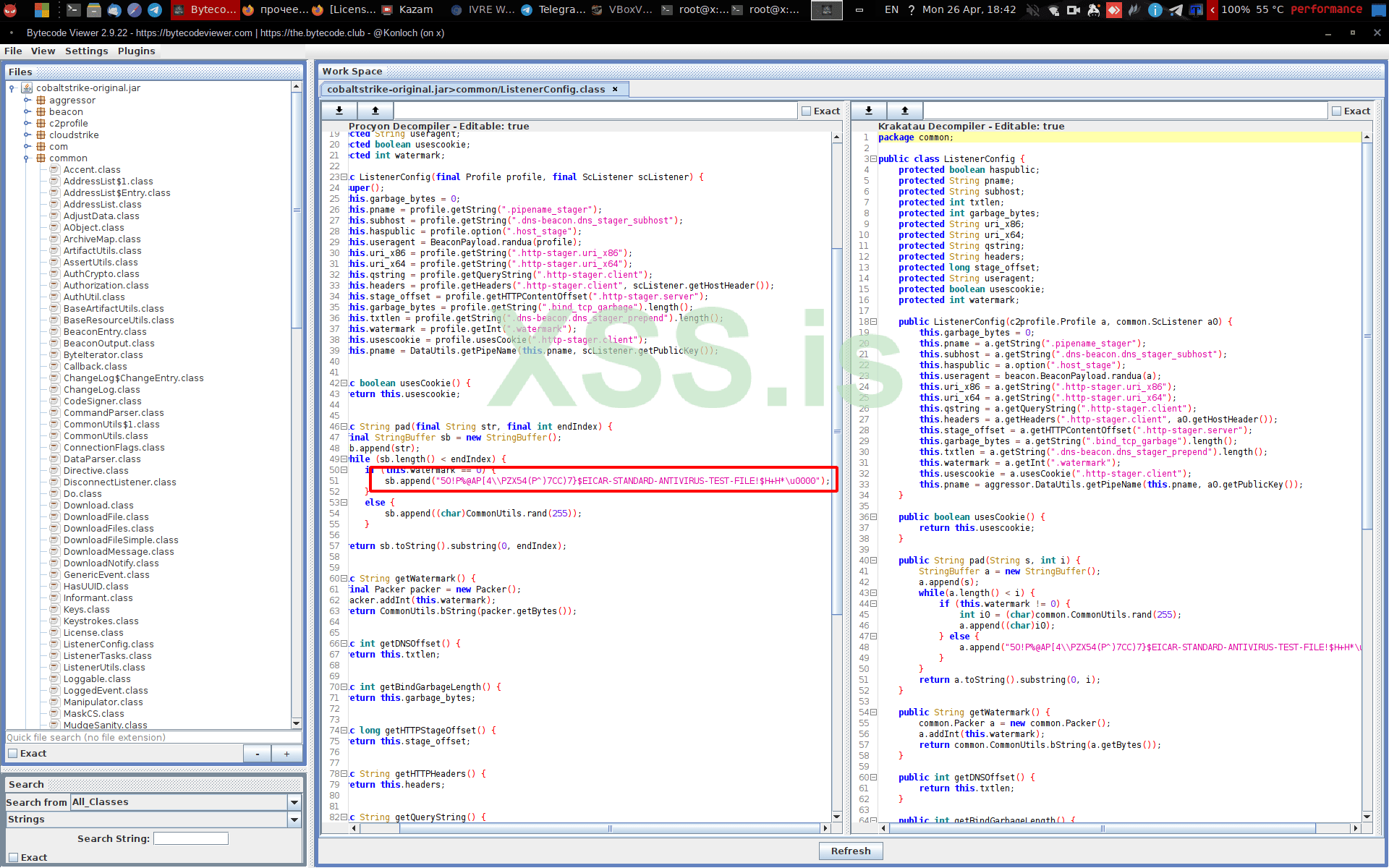

Конечно, он есть и в нескольких других местах, но они не имеют никакого значения. BaseArtifactUtils отвечает за генерация исходного кода, т.е. эта строка будет присутствовать во всех Ваших нагрузках, а ListenerConfig соответсвенно за коммуникации между биконом и тимсерверов, т.е. эта строчка в закодированном виде будет присутствовать во всех GET и/или POST запросах (если у вас http(s) бикон) или же в другом трафике между Вами и тестируемой машиной. В первом случае достаточно оставить пробел, либо же написать что-то типа Microsoft Windows Update Standalone Client (ну или же оставить свой номер телефона и домашний адрес, в случае находки потерянного бикона). Во втором ставим перед == знак !

Самое важное: как декомпилировать .class. Итак, File -> New Workspace -> грузим только один файл .class -> File -> Decompile and save all classess... выбираем любой путь, предположим /tmp и на вопрос о декомпилире выбираем Krakatau. Сохраняем, допустим в b1.zip (повторяем и для другого), идем

В конечно итоге получаем файл /tmp/cs.jar, чего мы и пытались добиться в начале заметки =) Надеюсь что не зря писал все это, всем спасибо всем удачи))))

ЗЫ: позволю себе продублировать, для тех кто не заметил в той же теме, где видео, скрипт, часто которого изъята на просторах GitHub'a.

X5O!P%@AP[4\\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H* в нескольких местах. В этой небольшой заметке я постараюсь рассказать и объяснить как же исправить это безобразие =) Итак поехали!

Что значит EICAR и с чем его едят? Строчка из Вики:

EICAR (или EICAR-Test-File — от European Institute for Computer Antivirus Research) — стандартный файл, применяемый для проверки, работает ли антивирус. По сути вирусом не является; будучи запущенным как COM-файл DOS, всего лишь выводит текстовое сообщение и возвращает управление DOS. Программа работает в средах, поддерживающих выполнение 16-битного ПО для DOS, таких как MS-DOS, OS/2, Windows 9x и 32-битные Windows NT. Под 64-битными версиями Windows файл не запускается.

Для начала нам нужен линукс =) Уверен, для винды сущестует огромное количество аналогичных инструментов, но мне о них, к сожалению ничего не известно =) Еще нам нужен bytecode-viewer

wget -O /tmp/bv.deb http://kali.download/kali/pool/main/b/bytecode-viewer/bytecode-viewer_2.9.22%2Brepack-0kali1_all.deb && dpkg --force-all -i /tmp/bv.deb && apt-get -f -y install для декомпиляции и удобного просмотра кода. После установки, запускаем coproc sudo bytecode-viewer и настраиваем на нужную волну.

Именно этот декомпилер мы и будем использовать, почему, сможете узнать сами, протестировав подобным образом другие) Итак, после настройки приложения, открываем терминал в системе, и распаковываем cobaltstrike.jar (это обычный zip архив) в папку /tmp

mkdir /tmp/cs ; unzip cobaltstrike.jar -d /tmp/cs/. Хвосты EICAR'а лично я обнаружил в файлах (это касаемо CS4.3) /tmp/cs/common/BaseArtifactUtils.class и /tmp/cs/common/ListenerConfig.class

Конечно, он есть и в нескольких других местах, но они не имеют никакого значения. BaseArtifactUtils отвечает за генерация исходного кода, т.е. эта строка будет присутствовать во всех Ваших нагрузках, а ListenerConfig соответсвенно за коммуникации между биконом и тимсерверов, т.е. эта строчка в закодированном виде будет присутствовать во всех GET и/или POST запросах (если у вас http(s) бикон) или же в другом трафике между Вами и тестируемой машиной. В первом случае достаточно оставить пробел, либо же написать что-то типа Microsoft Windows Update Standalone Client (ну или же оставить свой номер телефона и домашний адрес, в случае находки потерянного бикона). Во втором ставим перед == знак !

if (this.watermark !== 0) {.Самое важное: как декомпилировать .class. Итак, File -> New Workspace -> грузим только один файл .class -> File -> Decompile and save all classess... выбираем любой путь, предположим /tmp и на вопрос о декомпилире выбираем Krakatau. Сохраняем, допустим в b1.zip (повторяем и для другого), идем

cd /tmp ; unzip b1.zip ; unzip -o b2.zip ; mv /tmp/BCV_Krakatau/common/* /tmp/cs/common/ ; nano /tmp/cs/common/*.java и редактируем как показано выше. После того, как закончили с редактором, компилируем .java обратно в .class javac /tmp/cs/common/*.java , чистим за собой rm /cs/common/*.java и компилируем все обратно в .jar jar cmvf /tmp/cs/META-INF/MANIFEST.MF /tmp/cs.jar /tmp/cs/*В конечно итоге получаем файл /tmp/cs.jar, чего мы и пытались добиться в начале заметки =) Надеюсь что не зря писал все это, всем спасибо всем удачи))))

ЗЫ: позволю себе продублировать, для тех кто не заметил в той же теме, где видео, скрипт, часто которого изъята на просторах GitHub'a.

chmod +x xen.txt ; mv xen.txt /usr/local/bin/xen ; xen ваш_файл.ps1. На выходн получаем павершелл-скрипт с обходом AMSI и выполнением через нагруз процессора, думаю некоторым из Вас будет полезно =)Вложения

Последнее редактирование: