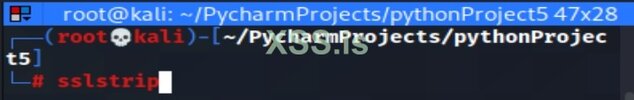

Здравствуйте, совсем не давно стал писать свой криворукий софт на питоне. После просмотренных уроков написал свой ARP_sniffer, используя модуль scapy . Разумеется моя софтина сниффит только пакеты с уровнем защиты HTTP. Почитал в интернете , что бы сниффить сайты HTTPS , нужно понизить их уровень защиты до HTTP с помощью SSLstrips. Не могу запустить SSLstrips в Kali Linux(новая версия). Как видно, кали не видит этот инструмент. Подскажите как это можно исправить или как в реалиях текущего времени сниффить трафик . Всем заранее спасибо