Небольшая статья создана для того, что бы развеять сомнения в поисках продавцов "аля private silent 0day за 100$", кроме скама и не чистого паблика вы не на чего не наткнетесь

Доброго времени суток, старая полностью не актуальная уязвимость без обхода ASLR, которая была с корнями устранена за 2019.11.03(патч офиса 2017.11), но ее продолжают продавать, решил разобрать сам процесс создания изменения и бинарника, для начала разберем сэмпл такого продукта как warzone и закончим сэмплами maldoc load.xls.lokibot

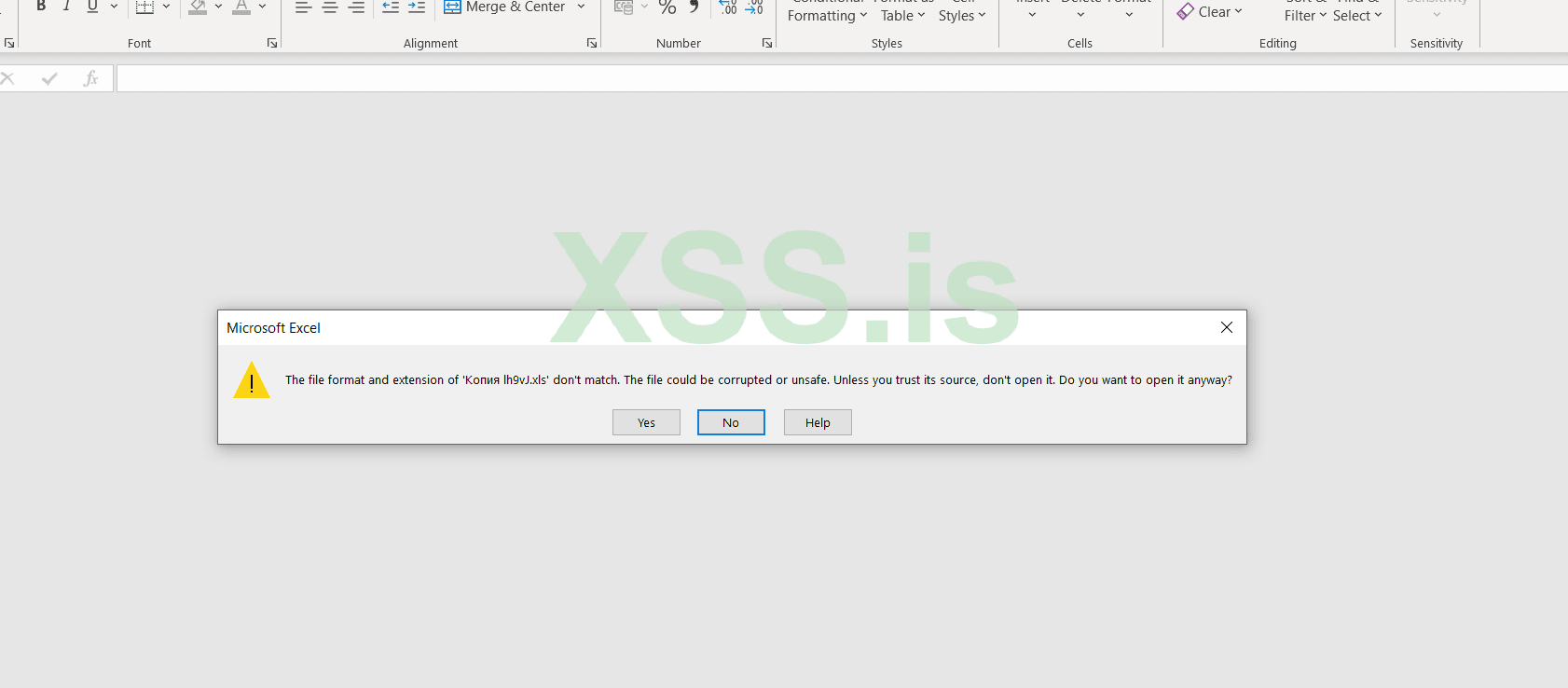

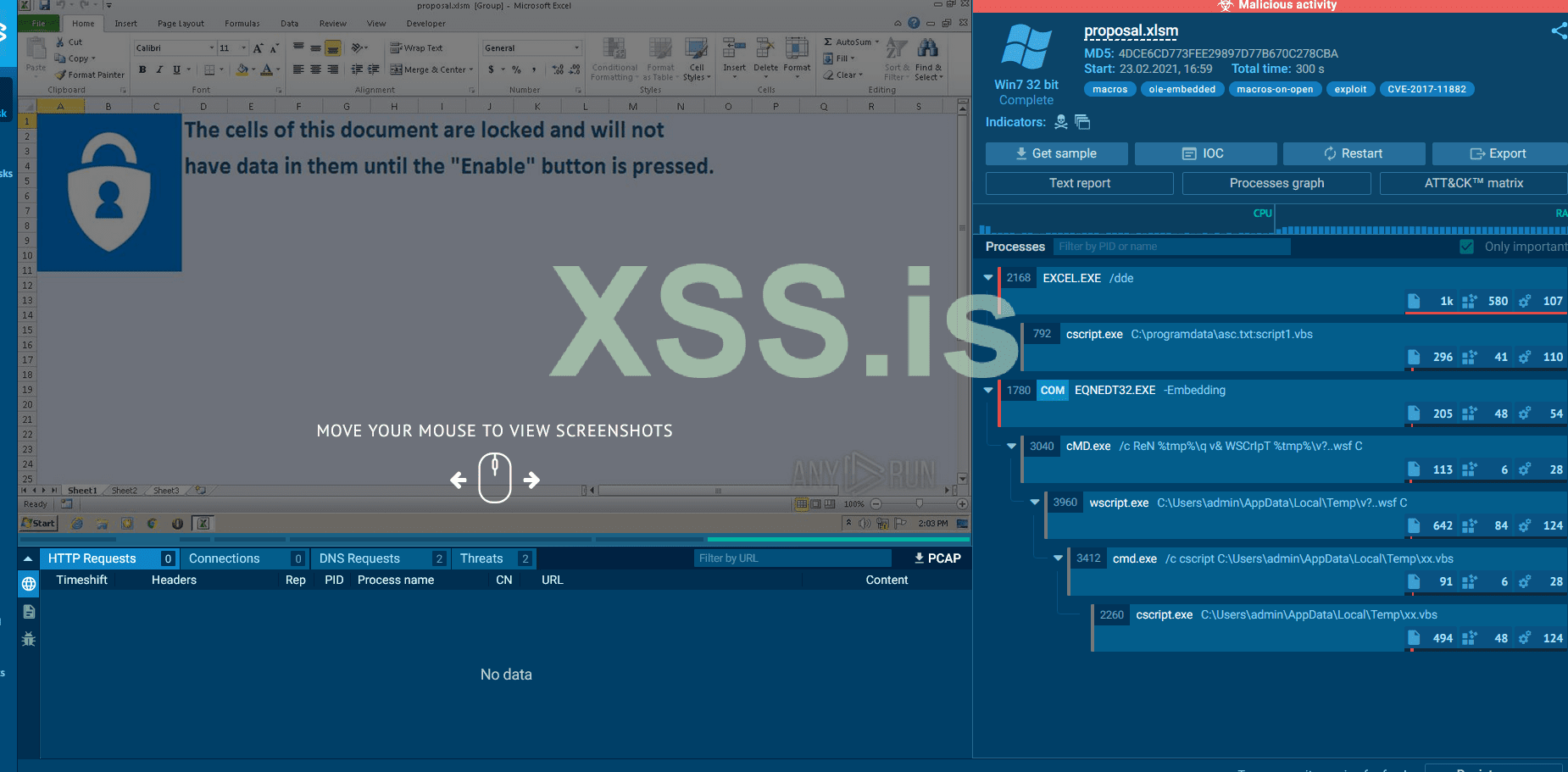

что же на самом деле, xls файл корректно работает только при исходном расширении xlsm, сама структура исключительно Excel Standart XLSM, никаких csv, xls как было заявлено создателями продукта, конверт не позволит пронести в себе Equation обьект в стандартных условиях, а excel не игнорирует не правильную структуру, поэтому выдает предупреждение, что фактически отпугивает потенциального пользователя

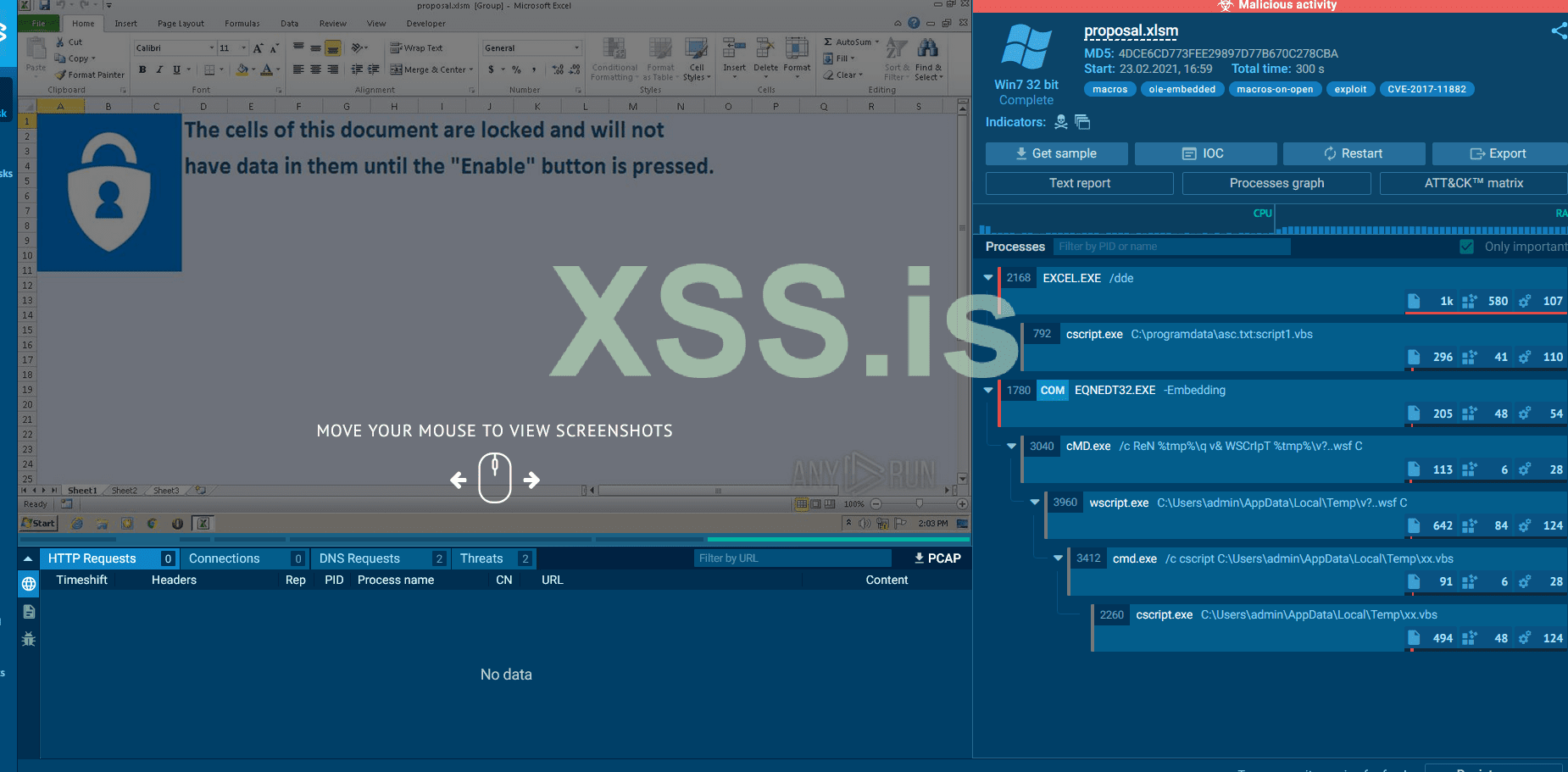

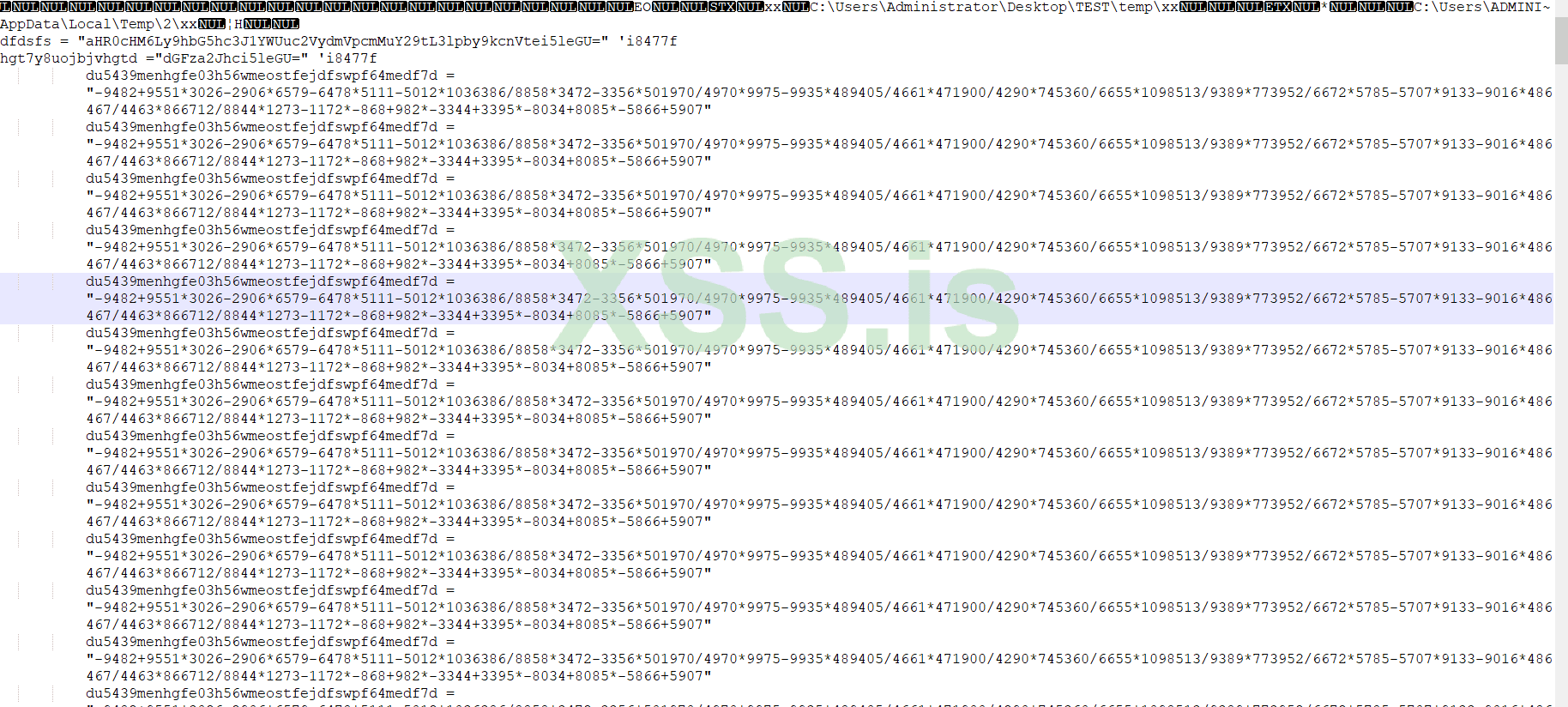

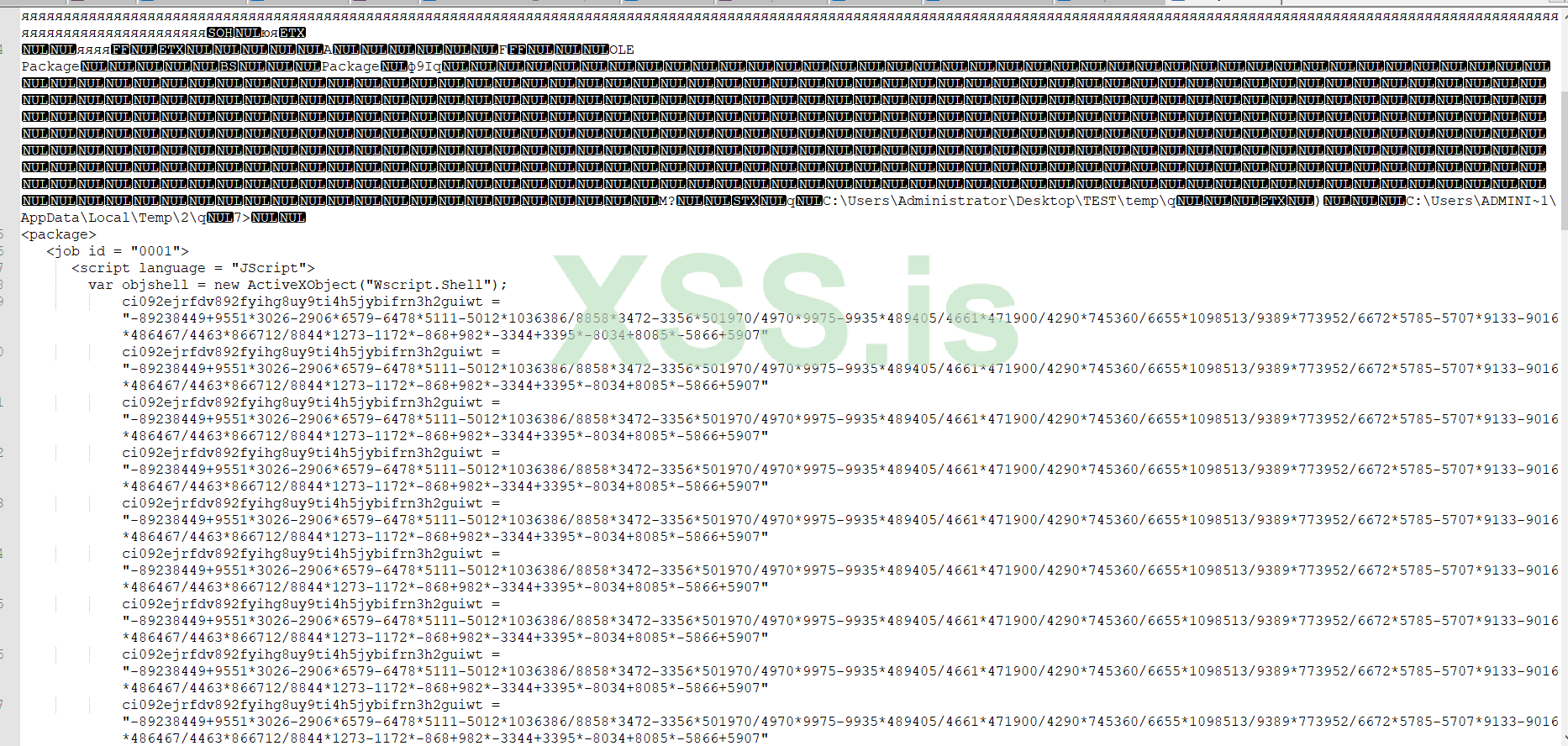

Как мы видим на первом скриншоте, откуда то берется js и производится запуск, так вот это OLE обьекты с автоматическим обновлением, дроп происходит исключительно в папку Temp, и имеет сам по себе на данный метод порядка 4/23 детектов в рантайме. Способ дропа работает не зависимо, но патчи его тоже определили в 2018 году как отдельную cve( в отличии от стандартного rtf, aslr блокирует и это действие, а 2016 proplus, 2019, 365 без патча, дропают его под папкой, а самое забавное что имя папки это CLSID отдельный примерно %temp%/{3839-9383-4394}/file.js)

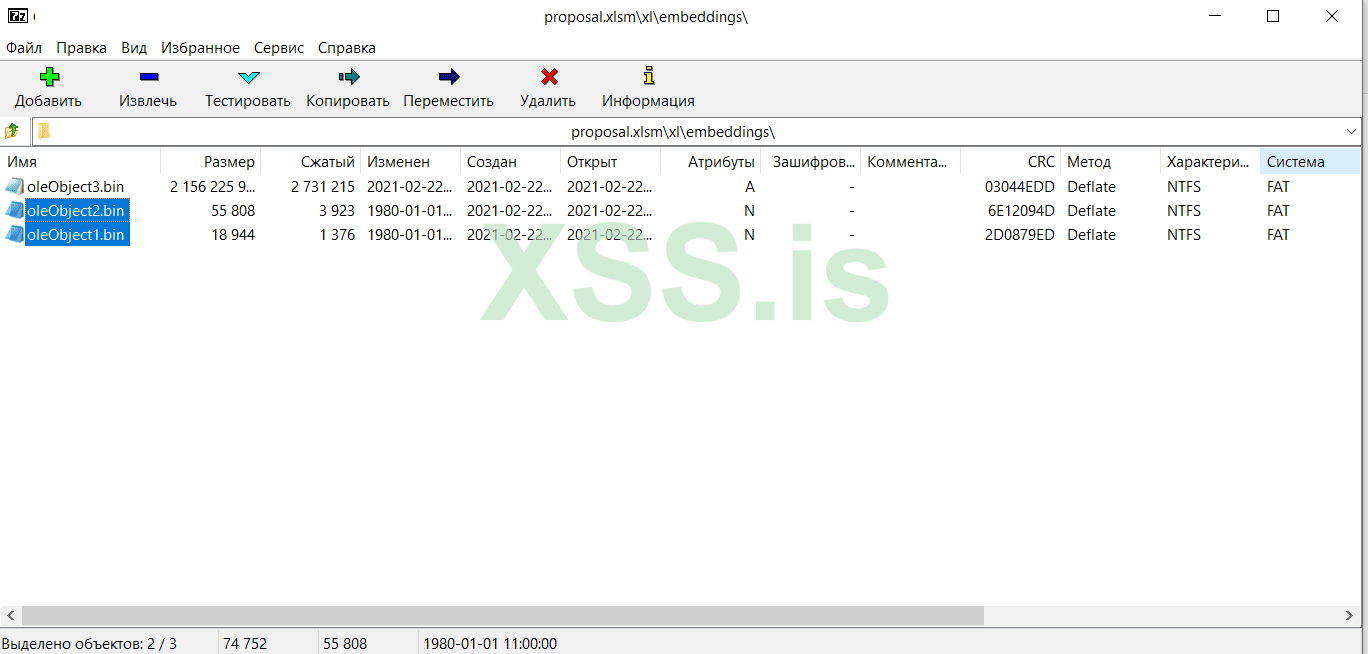

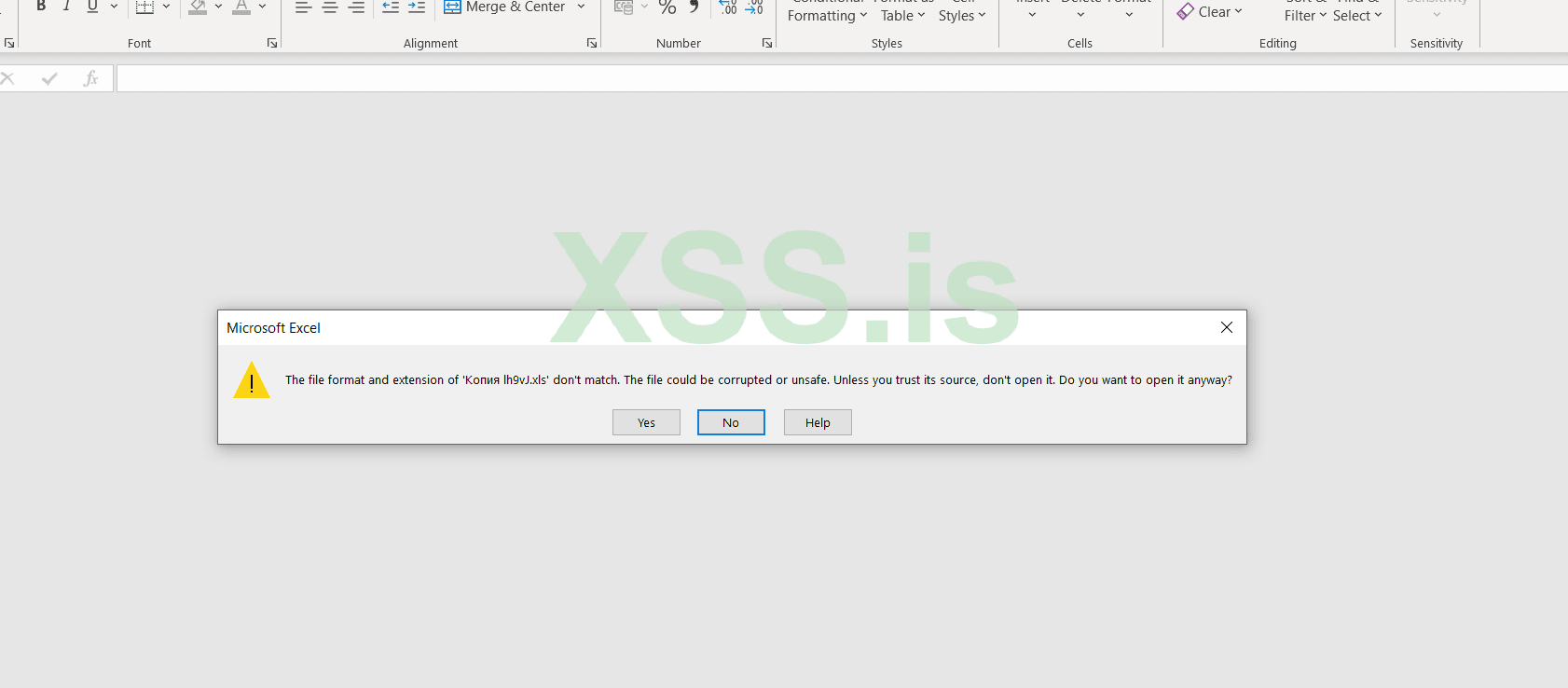

подробнее про эти два ole обьекта, один из которых контролирующий sct, а другой js скрипт скачивания, самое сладкое, разбираем структуру, открываем через архиватор xlsm файл

обычные ole Обьекты, первый (3) это собственно cve-2017-11882 equation 3.0 в реализации селлеров-индивидуалок как правило забит мусором который чисто теоретически должен спасать от детектов, но не спасал он никогда, разве аналитики при OffVision не может схватить этот equation обьект, из за которого на xls все почтовики будут ставить детект zip.bomb, и никто не пропустит фактически(это не исправимо), К примеру Fortinet ставит bomb.77 при попадание в пространство почты.

Второй и третий, это как раз таки дроп, открывая workbook.xml можем увидеть авто обновления 1 и 2 oleObject.bin для того что бы сделать запуск.

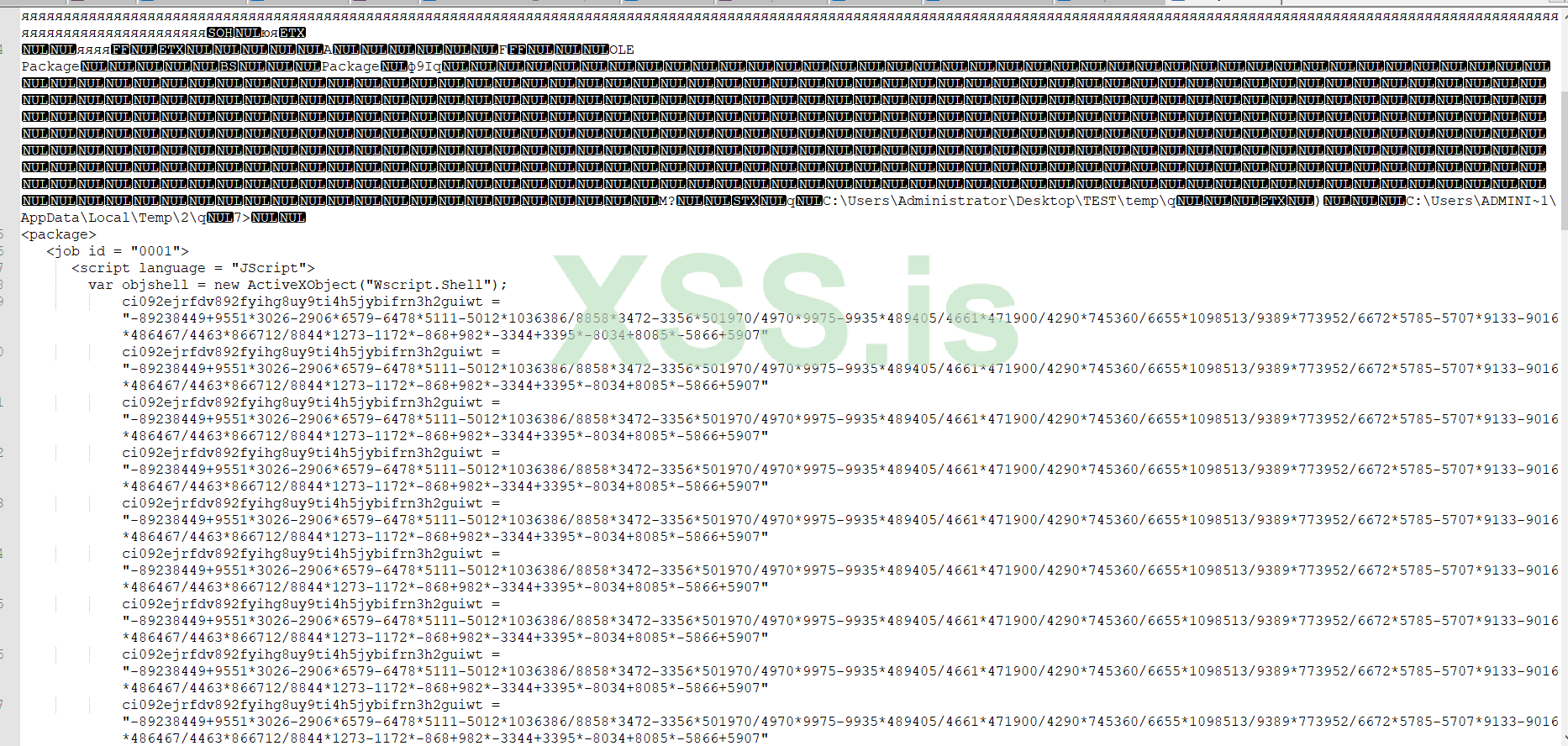

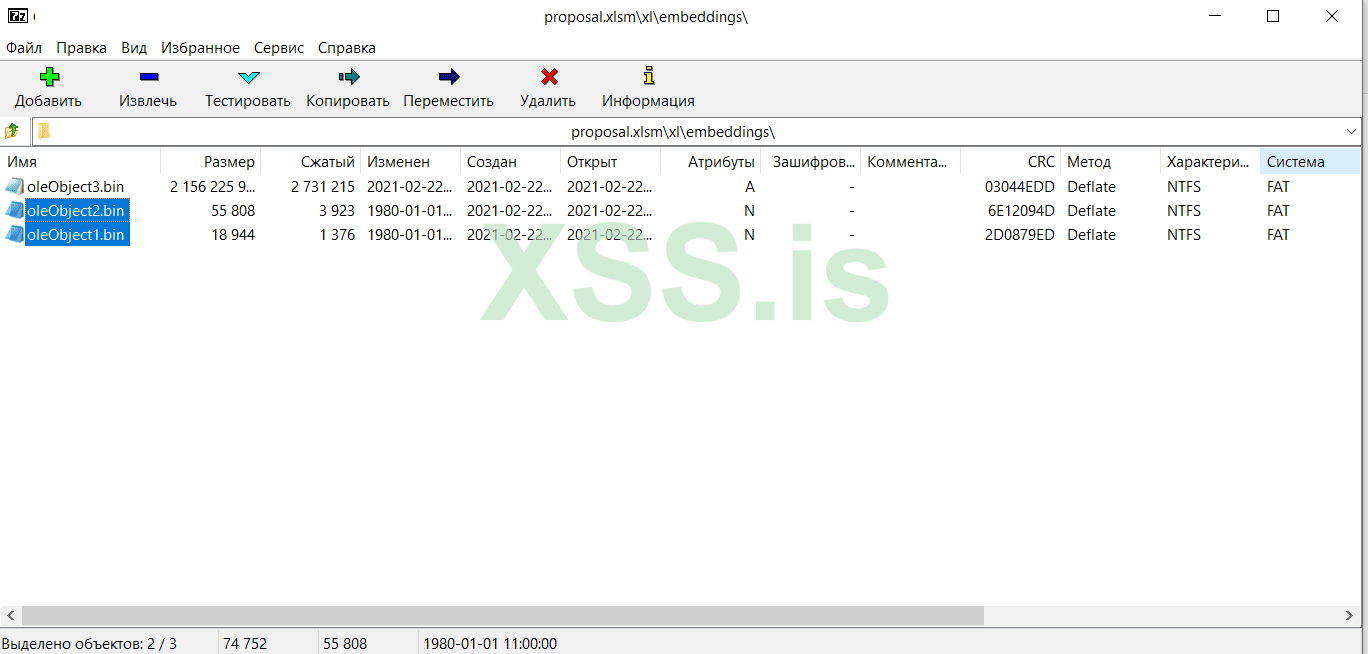

Для чего же нужны 2 ole обьекта, дело в обходе, защита от эксплойтов встроенная в windows 10, с самого начала блокировал активность, так вот для чего же все таки такая странная команда и почему ее будут с полной вероятностью детектить, не говоря уж об defender runtime, (ТМ простыми словами) команда создается с помощью шеллкода в equation и она не может просто запустится без символов при обработки на которые детект, причина всему нелегальные инструкции по которым можно с точностью определить, что это эксплойт и даже при чистоте файла, никакой defender это не пропустит, даже McAfee казалось бы отсталый в рантайм модуле антивирус, да определяет это.

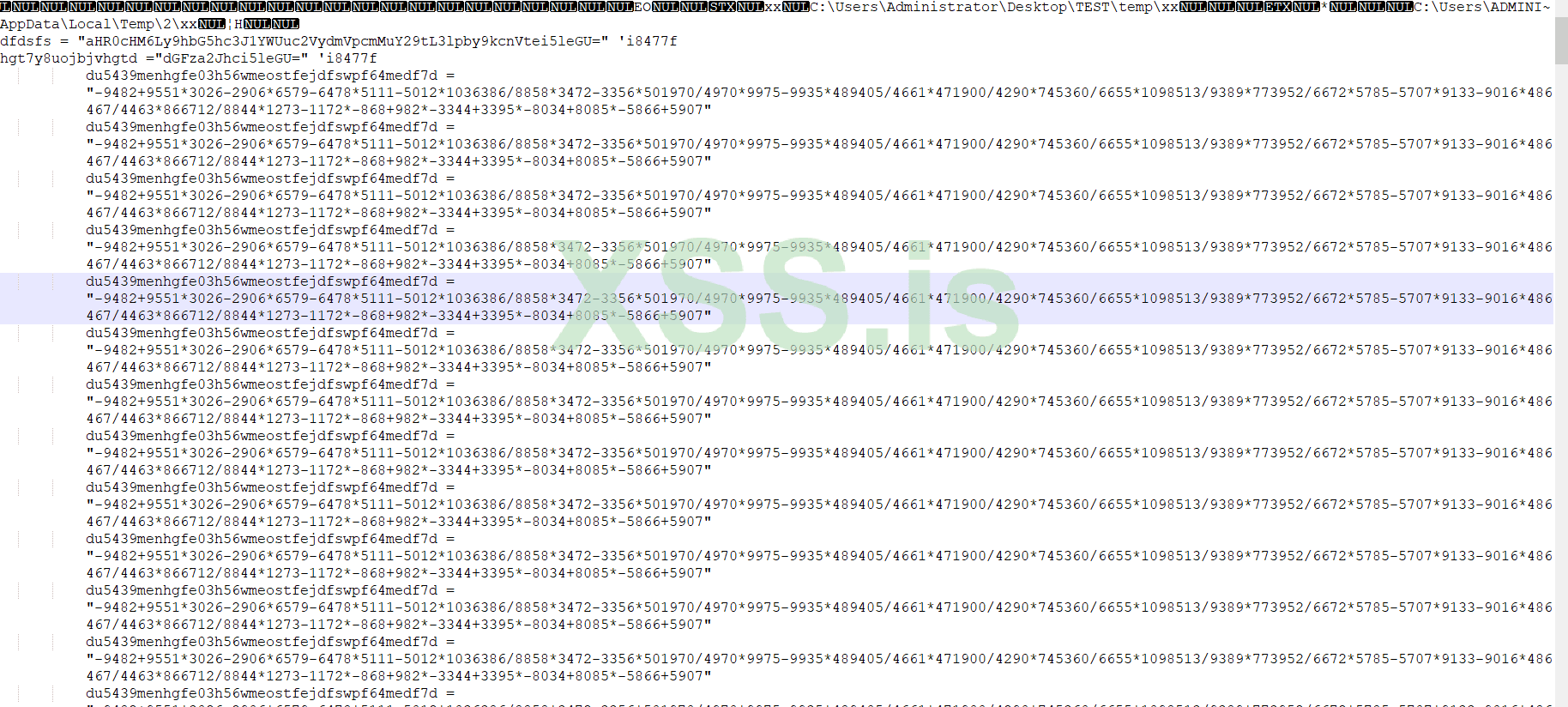

cMD /c ReN %Tmp%\q v& WSCrIpT %tmp%\v?..wsf C

примерно так выглядит команда, почему же именно" ?.. C" а по другому никак не работает, ответ простой это тоже является частью побочных символов без которых запуска не будет, создатели продукта умело сделали что символы стали частью команды, и на этом же сделал акцент defender.

про макрос который так же включен в warzone, и переделки индусов я вообще молчу сделан с обфускацией которая и пол часа не живет после слива.

https://antiscan.me/scan/new/result?id=pjgziOXJTlai самый чистый вариант который возможен при всех усилиях на чистку, однако на вт ситуация особая https://www.virustotal.com/gui/file...WNkMjQ1YjZkYTYzNGY6MTYxNDcyMjUwNQ==/detection и где же эта белоснежная чистота? все верно ее нету, сам вектор атаки умер.

Теперь немного о locky xls, конечно же название только из за того что ранее работа была с ботом locky, но сам принцип это зашифрованный xlsx файл который содержит нестандартный шеллкод под обработку vbc, из vbc после компиля происходит скачивание. На hf да и на xss продолжают торговать чудо silent эксплойтами это выглядит странно, так как реализациям 3 года, но ничего не мешает селлеру втюхать эксплойт 4 летней давности как нормальный рабочий продукт, остерегайтесь кидал)

Доброго времени суток, старая полностью не актуальная уязвимость без обхода ASLR, которая была с корнями устранена за 2019.11.03(патч офиса 2017.11), но ее продолжают продавать, решил разобрать сам процесс создания изменения и бинарника, для начала разберем сэмпл такого продукта как warzone и закончим сэмплами maldoc load.xls.lokibot

что же на самом деле, xls файл корректно работает только при исходном расширении xlsm, сама структура исключительно Excel Standart XLSM, никаких csv, xls как было заявлено создателями продукта, конверт не позволит пронести в себе Equation обьект в стандартных условиях, а excel не игнорирует не правильную структуру, поэтому выдает предупреждение, что фактически отпугивает потенциального пользователя

Как мы видим на первом скриншоте, откуда то берется js и производится запуск, так вот это OLE обьекты с автоматическим обновлением, дроп происходит исключительно в папку Temp, и имеет сам по себе на данный метод порядка 4/23 детектов в рантайме. Способ дропа работает не зависимо, но патчи его тоже определили в 2018 году как отдельную cve( в отличии от стандартного rtf, aslr блокирует и это действие, а 2016 proplus, 2019, 365 без патча, дропают его под папкой, а самое забавное что имя папки это CLSID отдельный примерно %temp%/{3839-9383-4394}/file.js)

подробнее про эти два ole обьекта, один из которых контролирующий sct, а другой js скрипт скачивания, самое сладкое, разбираем структуру, открываем через архиватор xlsm файл

обычные ole Обьекты, первый (3) это собственно cve-2017-11882 equation 3.0 в реализации селлеров-индивидуалок как правило забит мусором который чисто теоретически должен спасать от детектов, но не спасал он никогда, разве аналитики при OffVision не может схватить этот equation обьект, из за которого на xls все почтовики будут ставить детект zip.bomb, и никто не пропустит фактически(это не исправимо), К примеру Fortinet ставит bomb.77 при попадание в пространство почты.

Второй и третий, это как раз таки дроп, открывая workbook.xml можем увидеть авто обновления 1 и 2 oleObject.bin для того что бы сделать запуск.

Для чего же нужны 2 ole обьекта, дело в обходе, защита от эксплойтов встроенная в windows 10, с самого начала блокировал активность, так вот для чего же все таки такая странная команда и почему ее будут с полной вероятностью детектить, не говоря уж об defender runtime, (ТМ простыми словами) команда создается с помощью шеллкода в equation и она не может просто запустится без символов при обработки на которые детект, причина всему нелегальные инструкции по которым можно с точностью определить, что это эксплойт и даже при чистоте файла, никакой defender это не пропустит, даже McAfee казалось бы отсталый в рантайм модуле антивирус, да определяет это.

cMD /c ReN %Tmp%\q v& WSCrIpT %tmp%\v?..wsf C

примерно так выглядит команда, почему же именно" ?.. C" а по другому никак не работает, ответ простой это тоже является частью побочных символов без которых запуска не будет, создатели продукта умело сделали что символы стали частью команды, и на этом же сделал акцент defender.

про макрос который так же включен в warzone, и переделки индусов я вообще молчу сделан с обфускацией которая и пол часа не живет после слива.

https://antiscan.me/scan/new/result?id=pjgziOXJTlai самый чистый вариант который возможен при всех усилиях на чистку, однако на вт ситуация особая https://www.virustotal.com/gui/file...WNkMjQ1YjZkYTYzNGY6MTYxNDcyMjUwNQ==/detection и где же эта белоснежная чистота? все верно ее нету, сам вектор атаки умер.

Теперь немного о locky xls, конечно же название только из за того что ранее работа была с ботом locky, но сам принцип это зашифрованный xlsx файл который содержит нестандартный шеллкод под обработку vbc, из vbc после компиля происходит скачивание. На hf да и на xss продолжают торговать чудо silent эксплойтами это выглядит странно, так как реализациям 3 года, но ничего не мешает селлеру втюхать эксплойт 4 летней давности как нормальный рабочий продукт, остерегайтесь кидал)