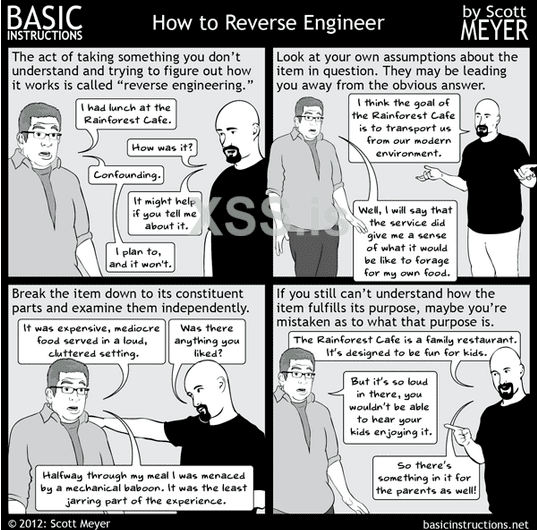

Подождите, что такое реверс-инжиниринг?

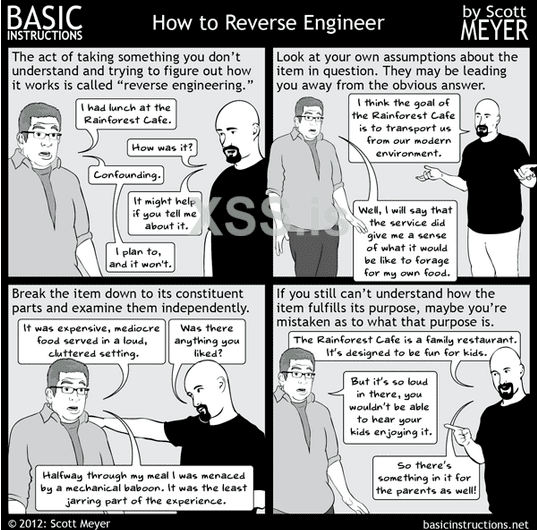

Википедия определяет его как:

Реверс-инжиниринг, также называемый обратным инжинирингои, представляет собой процесс деконструирования искусственного объекта для выявления его конструкции, архитектуры, кода или для извлечения знаний из объекта. Это похоже на научное исследование, с той лишь разницей, что научное исследование проводится в отношении природного явления.

Уф, это было непросто, не так ли? Что ж, это одна из основных причин, по которой существует этот туториал. Сделать обратный инжиниринг как можно проще.

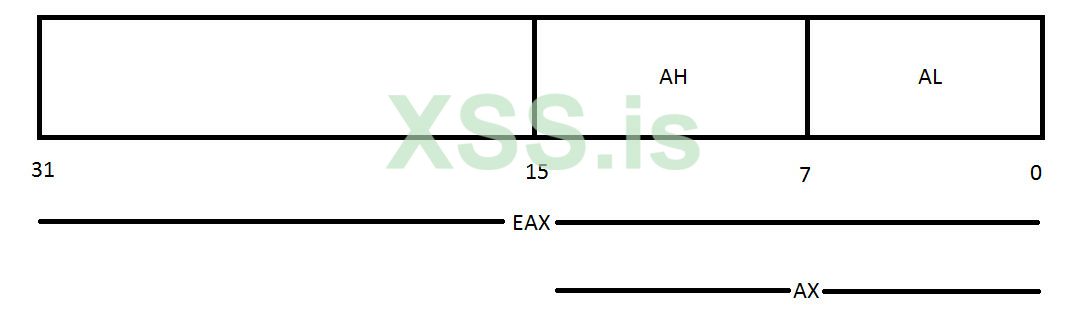

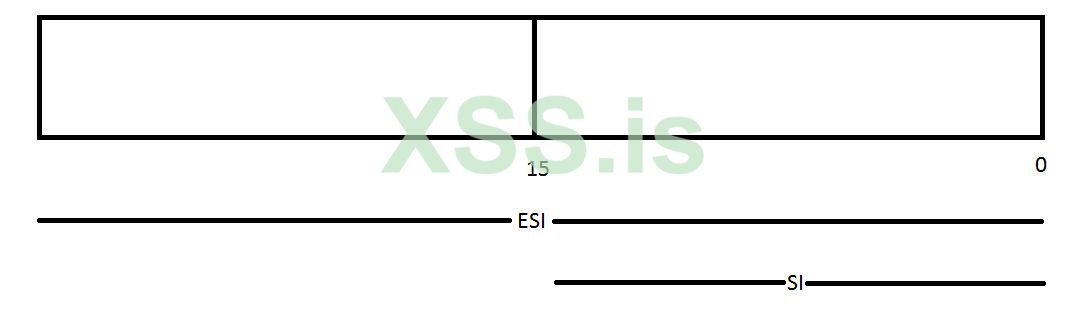

Этот исчерпывающий туториал по реверс-инжинирингу охватывает архитектуры x86, x64, а также 32-разрядные ARM и 64-разрядные архитектуры.

Если вы новичок, желающий научиться реверсить, или вы просто кто-то кто хочет пересмотреть некоторые концепции, вы попали в нужное место.

Как новичок, эти туториалы пронесут вас от нуля к основам реверс-инжиниринга - навыку, которым должен владеть каждый в сфере кибербезопасности.

Если вы здесь, чтобы освежить некоторые концепции, вы можете удобно использовать боковую панель, чтобы просмотреть разделы.

Вы можете получить весь туториал в формате PDF или MOBI. Все эти версии электронных книг будут обновляться автоматически по мере добавления новых туториалов.

Часть 1: Задачи

Существенное значение для обсуждения основ реверс инжиниринга имеет концепция современного анализа вредоносных программ. Анализ вредоносного ПО - это понимание и изучение информации, необходимой для ответа на сетевое вторжение.

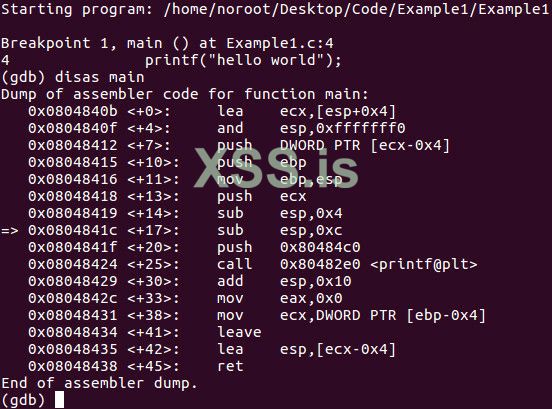

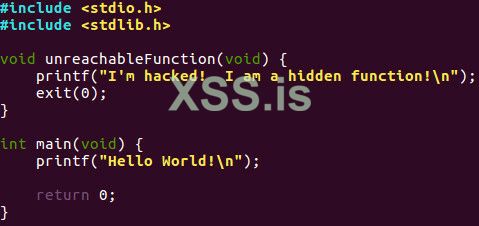

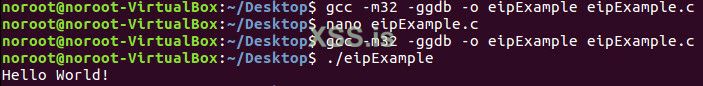

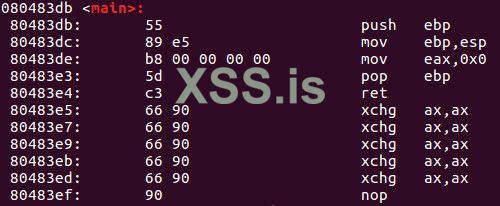

Это краткое руководство начнется с основных понятий реверс инжиниринга вредоносных программ и перейдет к базовому экзамену по языку ассемблера начального уровня.

Ключи к королевству, так сказать, кроются в разбивке соответствующего двоичного файла подозрительного вредоносного ПО и в том, как найти его в своей сети и, в конечном итоге, сдержать.

После полной идентификации файлов, необходимых для более глубокого анализа, критически важно разработать сигнатуры для обнаружения вредоносных программ по всей вашей сети, будь то домашняя локальная сеть или сложная корпоративная глобальная сеть, для которой необходим анализ вредоносных программ для разработки базовых и сетевых сигнатур.

Чтобы начать с концепции сигнатуры на основе хоста, мы должны понимать, что они используются для поиска вредоносного кода на целевой машине. Сигнатуры на основе хоста также называют индикаторами, которые могут идентифицировать файлы, созданные или редактируемые зараженным кодом, которые могут вносить скрытые изменения в реестр компьютеров. Это сильно похоже на антивирусные сигнатуры, потому что они концентрируются на том, что на самом деле делает вредоносная программа, а не на ее составе, что делает их более эффективными в поиске вредоносных программ, которые могут мигрировать или были удалены с носителя.

Напротив, сетевые сигнатуры используются для обнаружения вредоносного кода путем изучения сетевого трафика. Важно отметить, что такие инструменты, как WireShark и подобные, часто эффективны в таком анализе.

После идентификации этих вышеупомянутых сигнатур следующим шагом будет определение того, что на самом деле делает вредоносная программа.

В следующем уроке мы обсудим методы анализа вредоносных программ.

Википедия определяет его как:

Реверс-инжиниринг, также называемый обратным инжинирингои, представляет собой процесс деконструирования искусственного объекта для выявления его конструкции, архитектуры, кода или для извлечения знаний из объекта. Это похоже на научное исследование, с той лишь разницей, что научное исследование проводится в отношении природного явления.

Уф, это было непросто, не так ли? Что ж, это одна из основных причин, по которой существует этот туториал. Сделать обратный инжиниринг как можно проще.

Этот исчерпывающий туториал по реверс-инжинирингу охватывает архитектуры x86, x64, а также 32-разрядные ARM и 64-разрядные архитектуры.

Если вы новичок, желающий научиться реверсить, или вы просто кто-то кто хочет пересмотреть некоторые концепции, вы попали в нужное место.

Как новичок, эти туториалы пронесут вас от нуля к основам реверс-инжиниринга - навыку, которым должен владеть каждый в сфере кибербезопасности.

Если вы здесь, чтобы освежить некоторые концепции, вы можете удобно использовать боковую панель, чтобы просмотреть разделы.

Вы можете получить весь туториал в формате PDF или MOBI. Все эти версии электронных книг будут обновляться автоматически по мере добавления новых туториалов.

Часть 1: Задачи

Существенное значение для обсуждения основ реверс инжиниринга имеет концепция современного анализа вредоносных программ. Анализ вредоносного ПО - это понимание и изучение информации, необходимой для ответа на сетевое вторжение.

Это краткое руководство начнется с основных понятий реверс инжиниринга вредоносных программ и перейдет к базовому экзамену по языку ассемблера начального уровня.

Ключи к королевству, так сказать, кроются в разбивке соответствующего двоичного файла подозрительного вредоносного ПО и в том, как найти его в своей сети и, в конечном итоге, сдержать.

После полной идентификации файлов, необходимых для более глубокого анализа, критически важно разработать сигнатуры для обнаружения вредоносных программ по всей вашей сети, будь то домашняя локальная сеть или сложная корпоративная глобальная сеть, для которой необходим анализ вредоносных программ для разработки базовых и сетевых сигнатур.

Чтобы начать с концепции сигнатуры на основе хоста, мы должны понимать, что они используются для поиска вредоносного кода на целевой машине. Сигнатуры на основе хоста также называют индикаторами, которые могут идентифицировать файлы, созданные или редактируемые зараженным кодом, которые могут вносить скрытые изменения в реестр компьютеров. Это сильно похоже на антивирусные сигнатуры, потому что они концентрируются на том, что на самом деле делает вредоносная программа, а не на ее составе, что делает их более эффективными в поиске вредоносных программ, которые могут мигрировать или были удалены с носителя.

Напротив, сетевые сигнатуры используются для обнаружения вредоносного кода путем изучения сетевого трафика. Важно отметить, что такие инструменты, как WireShark и подобные, часто эффективны в таком анализе.

После идентификации этих вышеупомянутых сигнатур следующим шагом будет определение того, что на самом деле делает вредоносная программа.

В следующем уроке мы обсудим методы анализа вредоносных программ.