Автор: Nihad A. Hassan Rami Hijazi

Год издания: 2019

Язык: Русский

Формат: pdf

Описание:

Применяйте методы и инструменты Open Source Intelligence (OSINT) для получения информации из общедоступных онлайн-источников для поддержки вашего интеллектуального анализа. Используйте собранные данные в различных сценариях, таких как финансовые расследования, расследования преступлений и терроризма, а также анализ конкуренции в бизнесе и получение разведданных о физических и других лицах. Эта книга также улучшит ваши способности получения информации в Интернете как из обычного Интернета, так и из скрытой паутины через два ее подслоя: глубокую паутину и темную паутину.

Автор включает в себя множество ресурсов OSINT, которые могут быть использованы как спецслужбами, так и предприятиями для мониторинга тенденций на глобальном уровне, выявления рисков и сбора разведданных конкурентов для принятия более эффективных решений. Вы откроете для себя методы и инструменты, которые в равной степени используются хакерами и тестировщиками проникновения для сбора информации о конкретной цели в Интернете. И вы будете знать, как ресурсы OSINT могут быть использованы при проведении атак социальной инженерии.

Методы и инструменты разведки с открытым исходным кодом используют практический подход и перечисляют сотни ресурсов OSINT, которые могут быть использованы для сбора разведданных из открытых онлайн-источников. В книге также рассказывается о том, как обезличить свою цифровую личность в Интернете, чтобы вы могли вести поисковую деятельность, не раскрывая себя.

Для кого предназначена книга:

Пентестеры, следователи цифровой криминалистики, разведывательные службы, военные, правоохранительные органы, учреждения ООН и коммерческие/некоммерческие предприятия

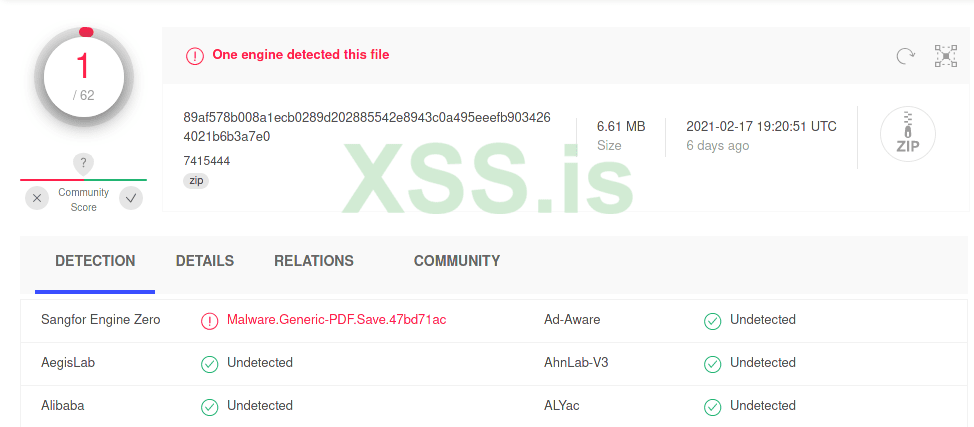

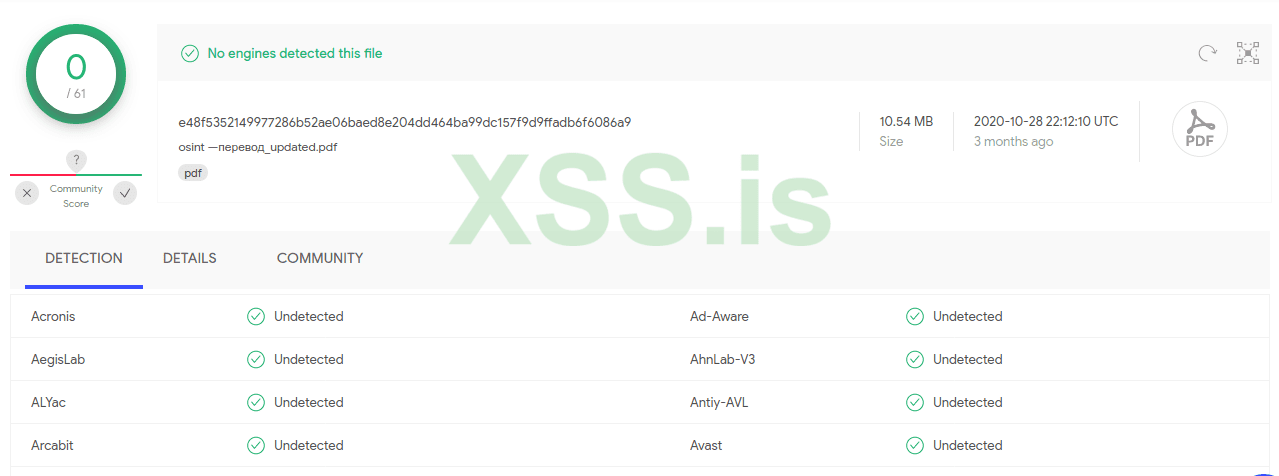

Скачать:

Год издания: 2019

Язык: Русский

Формат: pdf

Применяйте методы и инструменты Open Source Intelligence (OSINT) для получения информации из общедоступных онлайн-источников для поддержки вашего интеллектуального анализа. Используйте собранные данные в различных сценариях, таких как финансовые расследования, расследования преступлений и терроризма, а также анализ конкуренции в бизнесе и получение разведданных о физических и других лицах. Эта книга также улучшит ваши способности получения информации в Интернете как из обычного Интернета, так и из скрытой паутины через два ее подслоя: глубокую паутину и темную паутину.

Автор включает в себя множество ресурсов OSINT, которые могут быть использованы как спецслужбами, так и предприятиями для мониторинга тенденций на глобальном уровне, выявления рисков и сбора разведданных конкурентов для принятия более эффективных решений. Вы откроете для себя методы и инструменты, которые в равной степени используются хакерами и тестировщиками проникновения для сбора информации о конкретной цели в Интернете. И вы будете знать, как ресурсы OSINT могут быть использованы при проведении атак социальной инженерии.

Методы и инструменты разведки с открытым исходным кодом используют практический подход и перечисляют сотни ресурсов OSINT, которые могут быть использованы для сбора разведданных из открытых онлайн-источников. В книге также рассказывается о том, как обезличить свою цифровую личность в Интернете, чтобы вы могли вести поисковую деятельность, не раскрывая себя.

Для кого предназначена книга:

Пентестеры, следователи цифровой криминалистики, разведывательные службы, военные, правоохранительные органы, учреждения ООН и коммерческие/некоммерческие предприятия

• Введение

• Глава 1: Эволюция OSINT

• Категории информации с открытым исходным кодом

• Типы OSINT

• Объем цифровых данных

• OSINT Организаций

• Правительственные организации

• Частный сектор

• Серые продавцы литературы

• Стороны, заинтересованные в OSINT информации

• Правительство

• Международные организации

• Правоохранительные органы

• Бизнес-корпорации

• Пентесторы и киберпреступники / Преступные организации

• Конфиденциальность - Сознательные люди

• Террористические организации

• Типы сбора информации

• Пассивная коллекция

• Полупассивная

• Активная коллекция

• Преимущества OSINT

• Проблемы разведки с открытым исходным кодом

• Правовые и этические ограничения

• Итоги

• Глава 2: Введение в онлайн-угрозы и контрмеры

• Онлайн-угрозы

• Вредоносных программ

• Киберпреступники

• Фарминг

• Фишинг

• Кибервымогательство

• Рекламные и шпионские ПО

• Троян

• Вирус

• Черви

• Scaraware

• Руткиты

• Juice Jacking

• Wi-Fi Подслушивание

• Программное обеспечение безопасности

• Антивирус

• Брандмауэр

• Антивредоносные ПО

• Обеспечение ОС

• Защита ОС Windows

• Staying Private в Windows 10

• Уничтожение цифровых следов

• Общие настройки конфиденциальности

• Захват камеры вашего PC

• Как избежать пиратского программного обеспечения

• Обработка цифровых файлов Метаданные

• Физическое обеспечение безопасности ЭВМ

• Методы онлайн-слежения

• Отслеживание по IP-адресу

• Куки

• Цифровая отпечатки

• HTML5

• Проверка цифрового следа

• Безопасный просмотр в Интернете

• Настройка Firefox для большей приватности

• Безопасное Интернет-соединение

• VPN

• Прокси

• DNS утечка

• Анонимность в Интернете

• Использование TOR Network

• Использование Tails OS и других безопасных OS

• Безопасное совместное использование файлов

• Создание анонимных платежей

• Методы шифрования

• Защита паролей

• Шифрование Вашего HDD / USB

• Безопасность облачных хранилищ

• Безопасная электронная почта

• Технология виртуализации

• Эмулятор Android и iOS

• Основные предпосылки

• Программное обеспечение для рисования и Визуализация данных

• Бесплатные услуги по переводу

• Заключительные советы

• Итоги

• Глава 3: Глубинный интернет

• Слои Интернета

• Даркнет пользователи

• Доступ к Даркнету

• Проверки безопасности при доступе к Даркнет

• Доступ к даркнету из чистого WEBа

• Использование Tor

• Использование Tails OS

• Предупреждение при использовании Tails

• Поиск в сети Tor

• Другие анонимные сети

• I2P

• Freenet

• Двигаемся дальше

• Итоги

• Глава 4: Методы поиска

• Подбор ключевых слов и Исследование

• Использование поисковых систем для поиска информации

• Google

• Bing

• Конфиденциальность поисковых систем

• Другие Поисковые системы

• Сайты бизнес-поиска

• Поисковые системы метаданных

• Поиск кода, поисковые системы FTP

• Автоматизированные инструменты поиска

• Устройство Интернета вещей (IoT) Поисковые системы

• Веб-каталоги

• Переводчики

• История сайта и Захват веб-сайта

• Сервис мониторинга веб-сайтов

• RSS лента

• Новостной поиск

• Настройка Google News

• Новостные веб-сайты

• Обнаружение новостных фейков

• Поиск цифровых файлов

• Поиск документов

• Изображение

• Видео

• Расширение файлов и список сигнатур расширений 196

• Инструменты для повышения производительности

• Итоги

• Глава 5: Социальные медиа разведка

• Что такое социальные медиа разведка?

• Типы контента в социальных сетях

• Классификация социальных медиа-платформ

• Популярные сайты социальных сетей

• Исследование социальных медиа сайтов

• Facebook

• Twitter

• Google+

• LinkedIn

• Общие ресурсы для размещения информации на сайтах соц. медиа

• Другие социальные медиа-платформы

• Pastebin сайты

• Психологический анализ социальных медиа

• Tone Analyzer 257

• Watson Tone Analyzer

• Facebook и Twitter интерполяция

• Fake Sport

• Review Meta

• TweetGenie

• Итоги

• Глава 6: Поиск людей и публичных записей

• Что такое поисковая система людей?

• Что такое публичные записи?

• Пример публичных записей

• Поиск персональных данных

• Общий поиск людей

• Онлайн-реестры

• Существенные записи

• Уголовный и судебный поиск

• Отчеты о собственности

• Налоговые и финансовые отчеты

• Поиск номера социального страхования

• Проверка имени пользователя

• Поиск по электронной почте и исследование

• Репозиторий данных, скомпрометированных веб-сайтов

• Поиск номера телефона

• Профили сотрудников и веб-сайты о вакансиях

• Поиск сайта знакомств

• Прочие публичные записи

• Итоги

• Глава 7: Онлайн Карты

• Основы геолокации

• Как найти GPS Координаты любого местоположения на карте

• Как найти координаты геокода с адреса рассылки

• Общие инструменты геопространственных исследований

• Коммерческие спутники

• Дата/время. По всему миру

• Социальные медиа, основанные на местоположении

• YouTube

• Facebook

• Twitter

• Другие социальные медиа-платформы

• Поиска местоположения в соцсетях автомат. инструментам

• Информационный Профиль страны

• Отслеживание транспорта

• Воздушные движения

• Морское движение

• Транспортные средства и железные дороги

• Отслеживание пакетов

• Веб камеры

• Метаданные цифрового файла

• Итоги

• Глава 8: Технические Следы

• Исследуйте целевой веб-сайт

• Исследуйте файл Robots.txt

• Зеркало Целевой веб-сайт

• Извлечение ссылок

• Проверка обратных ссылок целевого веб-сайта

• Мониторинг обновлений веб-сайта

• Проверка архивного контент веб-сайта

• Определить используемые технологии

• Зачистка веб сайта

• Исследуйте метаданные файлов целевого веб-сайта

• Поиск сертификации веб-сайта

• Инструменты статистики и аналитики веб-сайта

• Инструменты проверки репутации веб-сайта

• Пассивная техническая разведка

• WHOIS Поиск

• Открытие поддоменов

• DNS разведка

• Отслеживание IP-адресов

• Итоги

• Глава 9: Что Дальше?

• Что будет с OSINT

• OSINT обработка

• Заключение

• Глава 1: Эволюция OSINT

• Категории информации с открытым исходным кодом

• Типы OSINT

• Объем цифровых данных

• OSINT Организаций

• Правительственные организации

• Частный сектор

• Серые продавцы литературы

• Стороны, заинтересованные в OSINT информации

• Правительство

• Международные организации

• Правоохранительные органы

• Бизнес-корпорации

• Пентесторы и киберпреступники / Преступные организации

• Конфиденциальность - Сознательные люди

• Террористические организации

• Типы сбора информации

• Пассивная коллекция

• Полупассивная

• Активная коллекция

• Преимущества OSINT

• Проблемы разведки с открытым исходным кодом

• Правовые и этические ограничения

• Итоги

• Глава 2: Введение в онлайн-угрозы и контрмеры

• Онлайн-угрозы

• Вредоносных программ

• Киберпреступники

• Фарминг

• Фишинг

• Кибервымогательство

• Рекламные и шпионские ПО

• Троян

• Вирус

• Черви

• Scaraware

• Руткиты

• Juice Jacking

• Wi-Fi Подслушивание

• Программное обеспечение безопасности

• Антивирус

• Брандмауэр

• Антивредоносные ПО

• Обеспечение ОС

• Защита ОС Windows

• Staying Private в Windows 10

• Уничтожение цифровых следов

• Общие настройки конфиденциальности

• Захват камеры вашего PC

• Как избежать пиратского программного обеспечения

• Обработка цифровых файлов Метаданные

• Физическое обеспечение безопасности ЭВМ

• Методы онлайн-слежения

• Отслеживание по IP-адресу

• Куки

• Цифровая отпечатки

• HTML5

• Проверка цифрового следа

• Безопасный просмотр в Интернете

• Настройка Firefox для большей приватности

• Безопасное Интернет-соединение

• VPN

• Прокси

• DNS утечка

• Анонимность в Интернете

• Использование TOR Network

• Использование Tails OS и других безопасных OS

• Безопасное совместное использование файлов

• Создание анонимных платежей

• Методы шифрования

• Защита паролей

• Шифрование Вашего HDD / USB

• Безопасность облачных хранилищ

• Безопасная электронная почта

• Технология виртуализации

• Эмулятор Android и iOS

• Основные предпосылки

• Программное обеспечение для рисования и Визуализация данных

• Бесплатные услуги по переводу

• Заключительные советы

• Итоги

• Глава 3: Глубинный интернет

• Слои Интернета

• Даркнет пользователи

• Доступ к Даркнету

• Проверки безопасности при доступе к Даркнет

• Доступ к даркнету из чистого WEBа

• Использование Tor

• Использование Tails OS

• Предупреждение при использовании Tails

• Поиск в сети Tor

• Другие анонимные сети

• I2P

• Freenet

• Двигаемся дальше

• Итоги

• Глава 4: Методы поиска

• Подбор ключевых слов и Исследование

• Использование поисковых систем для поиска информации

• Bing

• Конфиденциальность поисковых систем

• Другие Поисковые системы

• Сайты бизнес-поиска

• Поисковые системы метаданных

• Поиск кода, поисковые системы FTP

• Автоматизированные инструменты поиска

• Устройство Интернета вещей (IoT) Поисковые системы

• Веб-каталоги

• Переводчики

• История сайта и Захват веб-сайта

• Сервис мониторинга веб-сайтов

• RSS лента

• Новостной поиск

• Настройка Google News

• Новостные веб-сайты

• Обнаружение новостных фейков

• Поиск цифровых файлов

• Поиск документов

• Изображение

• Видео

• Расширение файлов и список сигнатур расширений 196

• Инструменты для повышения производительности

• Итоги

• Глава 5: Социальные медиа разведка

• Что такое социальные медиа разведка?

• Типы контента в социальных сетях

• Классификация социальных медиа-платформ

• Популярные сайты социальных сетей

• Исследование социальных медиа сайтов

• Google+

• Общие ресурсы для размещения информации на сайтах соц. медиа

• Другие социальные медиа-платформы

• Pastebin сайты

• Психологический анализ социальных медиа

• Tone Analyzer 257

• Watson Tone Analyzer

• Facebook и Twitter интерполяция

• Fake Sport

• Review Meta

• TweetGenie

• Итоги

• Глава 6: Поиск людей и публичных записей

• Что такое поисковая система людей?

• Что такое публичные записи?

• Пример публичных записей

• Поиск персональных данных

• Общий поиск людей

• Онлайн-реестры

• Существенные записи

• Уголовный и судебный поиск

• Отчеты о собственности

• Налоговые и финансовые отчеты

• Поиск номера социального страхования

• Проверка имени пользователя

• Поиск по электронной почте и исследование

• Репозиторий данных, скомпрометированных веб-сайтов

• Поиск номера телефона

• Профили сотрудников и веб-сайты о вакансиях

• Поиск сайта знакомств

• Прочие публичные записи

• Итоги

• Глава 7: Онлайн Карты

• Основы геолокации

• Как найти GPS Координаты любого местоположения на карте

• Как найти координаты геокода с адреса рассылки

• Общие инструменты геопространственных исследований

• Коммерческие спутники

• Дата/время. По всему миру

• Социальные медиа, основанные на местоположении

• YouTube

• Другие социальные медиа-платформы

• Поиска местоположения в соцсетях автомат. инструментам

• Информационный Профиль страны

• Отслеживание транспорта

• Воздушные движения

• Морское движение

• Транспортные средства и железные дороги

• Отслеживание пакетов

• Веб камеры

• Метаданные цифрового файла

• Итоги

• Глава 8: Технические Следы

• Исследуйте целевой веб-сайт

• Исследуйте файл Robots.txt

• Зеркало Целевой веб-сайт

• Извлечение ссылок

• Проверка обратных ссылок целевого веб-сайта

• Мониторинг обновлений веб-сайта

• Проверка архивного контент веб-сайта

• Определить используемые технологии

• Зачистка веб сайта

• Исследуйте метаданные файлов целевого веб-сайта

• Поиск сертификации веб-сайта

• Инструменты статистики и аналитики веб-сайта

• Инструменты проверки репутации веб-сайта

• Пассивная техническая разведка

• WHOIS Поиск

• Открытие поддоменов

• DNS разведка

• Отслеживание IP-адресов

• Итоги

• Глава 9: Что Дальше?

• Что будет с OSINT

• OSINT обработка

• Заключение

Скачать:

Скрытый контент для зарегистрированных пользователей.

Вы должны провести 5 дней на форуме для просмотра контента.