Прежде чем мы начнем, нам нужен apk, который можно извлечь с устройства, установив приложение через магазин воспроизведения или загрузив apk из онлайн-источников.

Для практических целей мы будем искать жестко запрограммированный ключ API Google.

Теперь давайте начнем анализировать приложение, открыв его в Jadx.

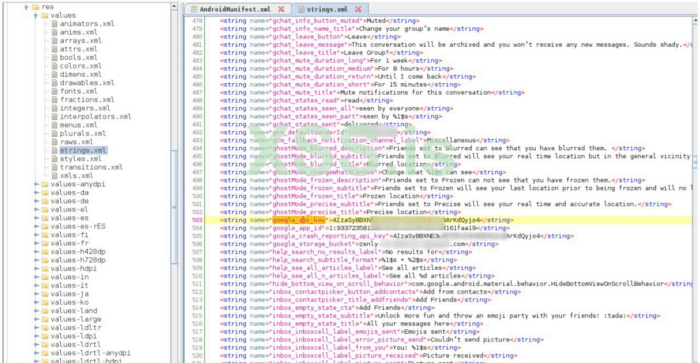

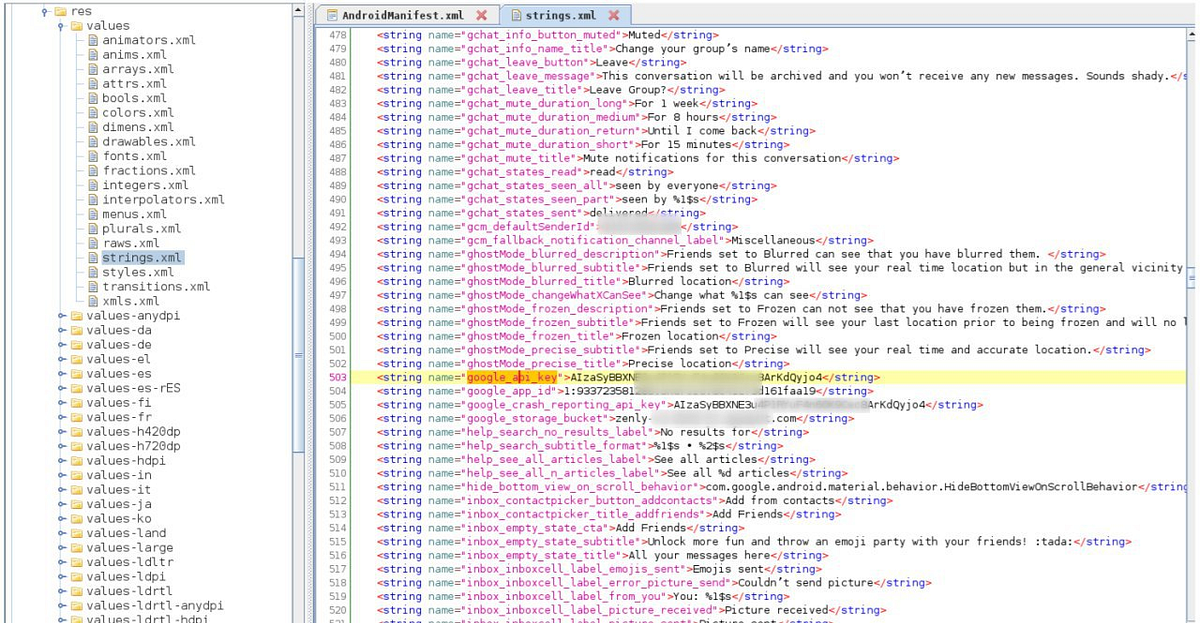

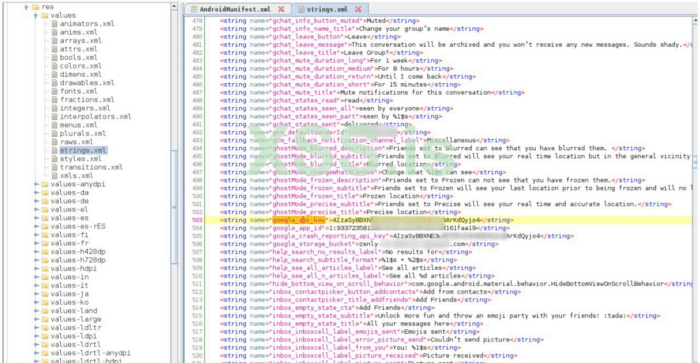

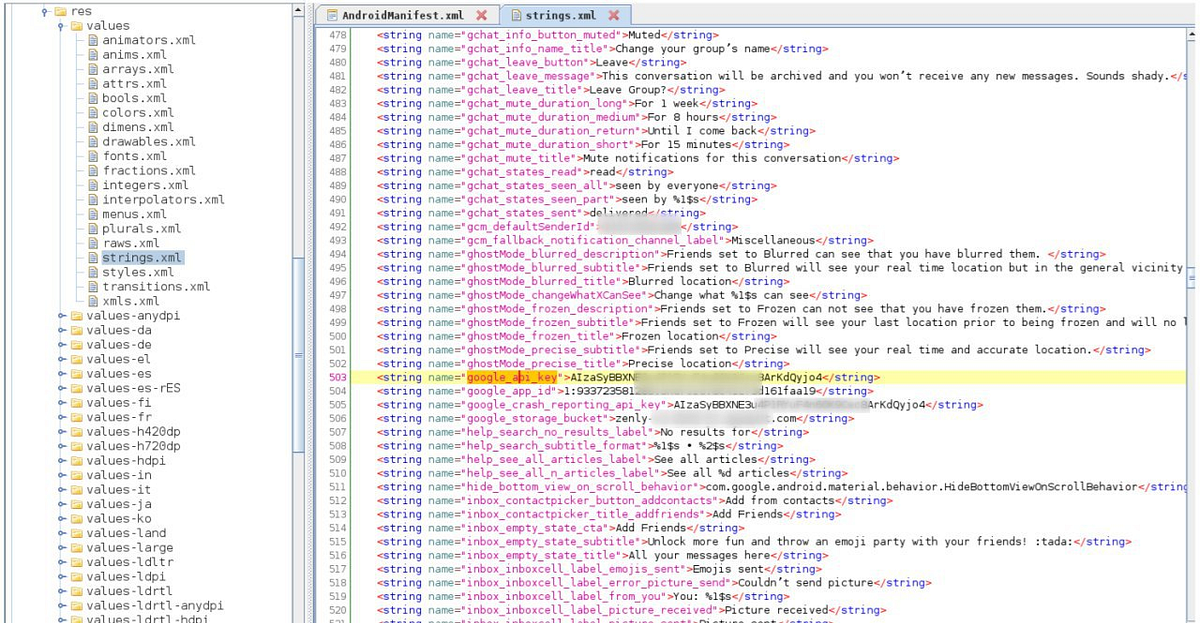

Примечание. В большинстве случаев жестко запрограммированные секреты можно найти в AndroidManifest.xml и Strings.xml, и убедитесь, что вы также проверяете необработанную папку на наличие секретов.

Поэтому, если вы пройдете через файл resources.arsc / res / values / strings.xml, мы сможем найти ключ API Google, как показано.

Но мы понятия не имеем о ключе и о том, действителен он или нет.

Итак, давайте использовать KeyHacks, он показывает способ проверить, являются ли найденные ключи действительными ключами, что приводит к утечке конфиденциальной информации и допустимым способам использования конкретных ключей API.

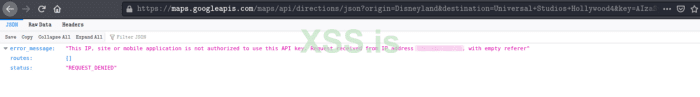

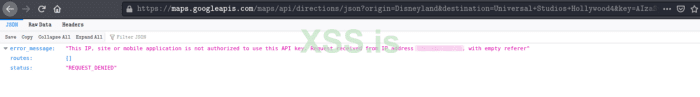

Перейти к KeyHacks и выполнить поиск google и найти несколько сервисов, доступных для ключа api, поэтому я заменил ключевое слово key_here в URL-адресах сервисов и проверил ответ.

Я получил эту ошибку для нескольких служб, с помощью которых я предполагаю, что имею право использовать эту службу, но не с этого IP-адреса, т.е. ограничение реферала.

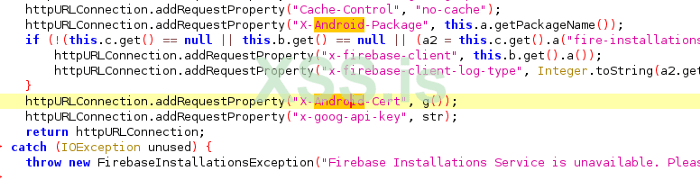

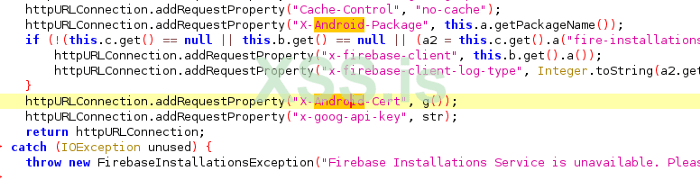

просматривая код, я наткнулся на один текущий запрос с двумя уникальными заголовками, которые привлекли мое внимание.Это были:X-Android-Cert и X-Android-Package.

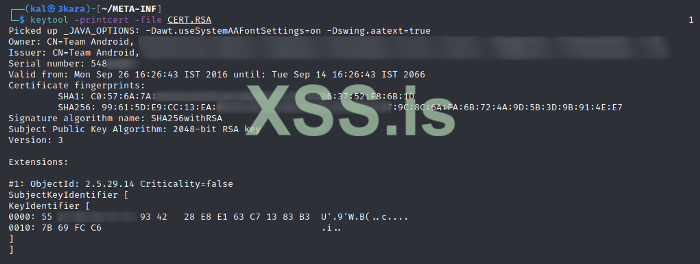

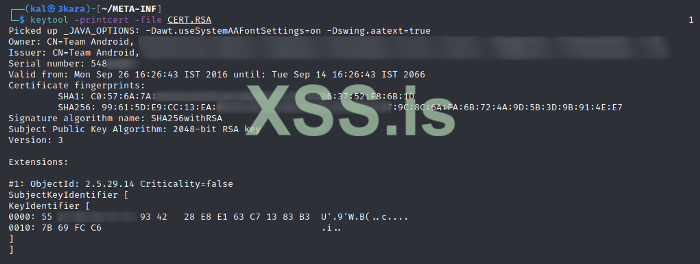

Android-Cert содержит хэш сертификата приложения в SHA1. Чтобы проверить это: -

Извлеките apk с помощью диспетчера архивов и выберите / META-INF, который содержит файл сертификата. Для просмотра информации, связанной с сертификатом, используйте keytool.

Второй заголовок довольно информативен с названием X-Android-Package. Это имя пакета apk - com.redhibited.app добавьте оба заголовка в запрос API Google, чтобы узнать, можно ли обойти авторизацию.

medium.com

Перевёл:danyrusdem

medium.com

Перевёл:danyrusdem

Для практических целей мы будем искать жестко запрограммированный ключ API Google.

Теперь давайте начнем анализировать приложение, открыв его в Jadx.

Примечание. В большинстве случаев жестко запрограммированные секреты можно найти в AndroidManifest.xml и Strings.xml, и убедитесь, что вы также проверяете необработанную папку на наличие секретов.

Поэтому, если вы пройдете через файл resources.arsc / res / values / strings.xml, мы сможем найти ключ API Google, как показано.

Но мы понятия не имеем о ключе и о том, действителен он или нет.

Итак, давайте использовать KeyHacks, он показывает способ проверить, являются ли найденные ключи действительными ключами, что приводит к утечке конфиденциальной информации и допустимым способам использования конкретных ключей API.

Перейти к KeyHacks и выполнить поиск google и найти несколько сервисов, доступных для ключа api, поэтому я заменил ключевое слово key_here в URL-адресах сервисов и проверил ответ.

Я получил эту ошибку для нескольких служб, с помощью которых я предполагаю, что имею право использовать эту службу, но не с этого IP-адреса, т.е. ограничение реферала.

просматривая код, я наткнулся на один текущий запрос с двумя уникальными заголовками, которые привлекли мое внимание.Это были:X-Android-Cert и X-Android-Package.

Android-Cert содержит хэш сертификата приложения в SHA1. Чтобы проверить это: -

Извлеките apk с помощью диспетчера архивов и выберите / META-INF, который содержит файл сертификата. Для просмотра информации, связанной с сертификатом, используйте keytool.

keytool -printcert -file CERT.RSA

Второй заголовок довольно информативен с названием X-Android-Package. Это имя пакета apk - com.redhibited.app добавьте оба заголовка в запрос API Google, чтобы узнать, можно ли обойти авторизацию.

Insecure Data Storage: Clear Text Storage of Sensitive Information (Hard-coded strings…

Before we get started, we need to have the apk which can be extracted from the device by installing the application through the play store…

medium.com

medium.com