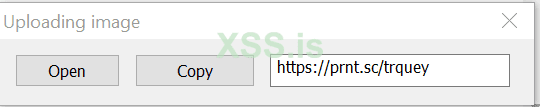

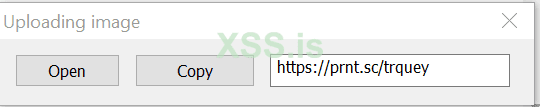

Lightshot не является пользовательским приложением, поэтому все скриншоты загружаются в общее облако, доступное для всех. Все, что нужно, - это изменить несколько цифр и букв в указанном URL-адресе, и с каждой итерацией будет появляться новый снимок экрана:

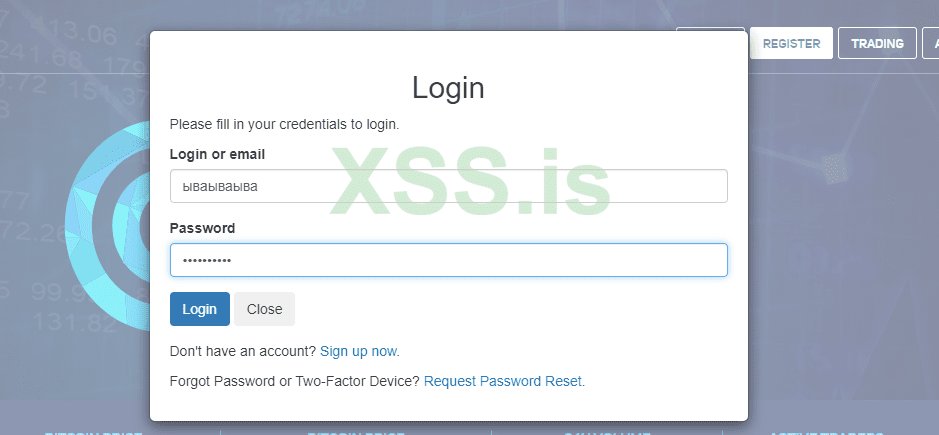

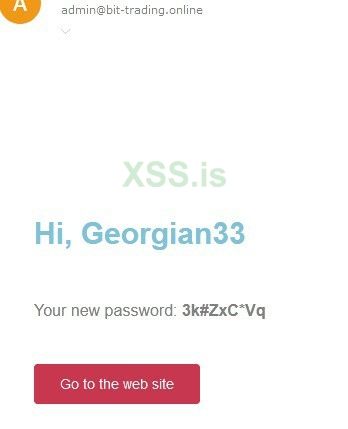

После быстрого просмотра я уже наткнулся на бесчисленное количество ценной личной информации, такой как идентификаторы, квитанции, данные банковского счета и т. Д., Но что привлекло мое внимание, так это следующие учетные данные возможного криптокошелька (валюта BTC):

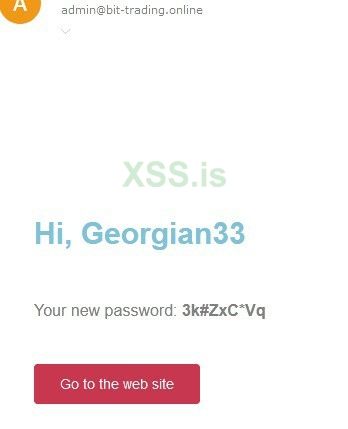

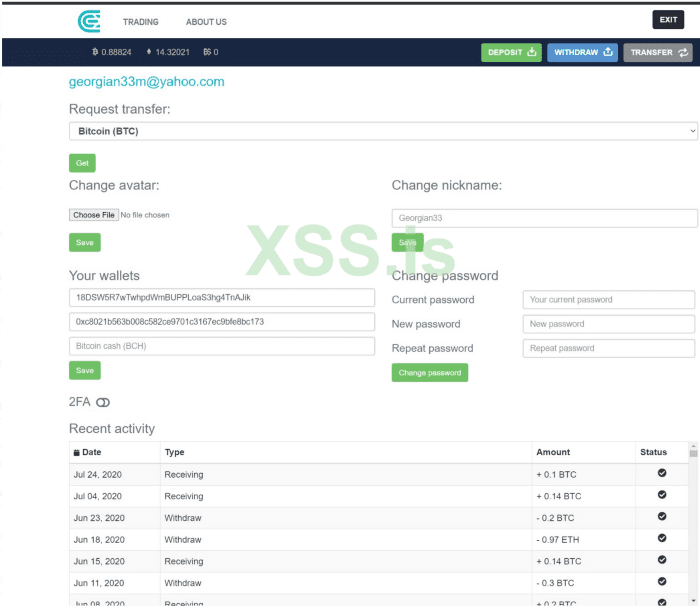

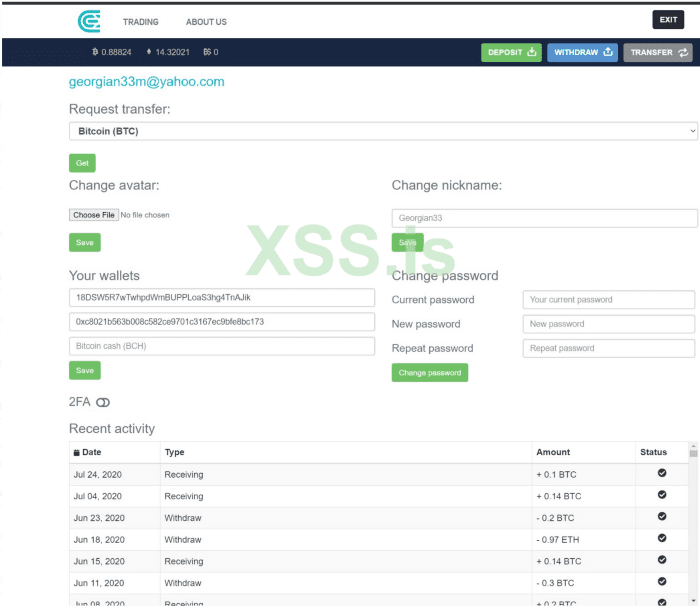

Из-за убежденности в том, что никто не настолько беспечен, я решил вручную войти на веб-сайт с указанными учетными данными, к моему удивлению, не было запрошено 2FA, и я успешно вошел в систему и обнаружил кошелек BTC с общим объемом 0,88 BTC (оценка 9850 долларов США для Cегодня):

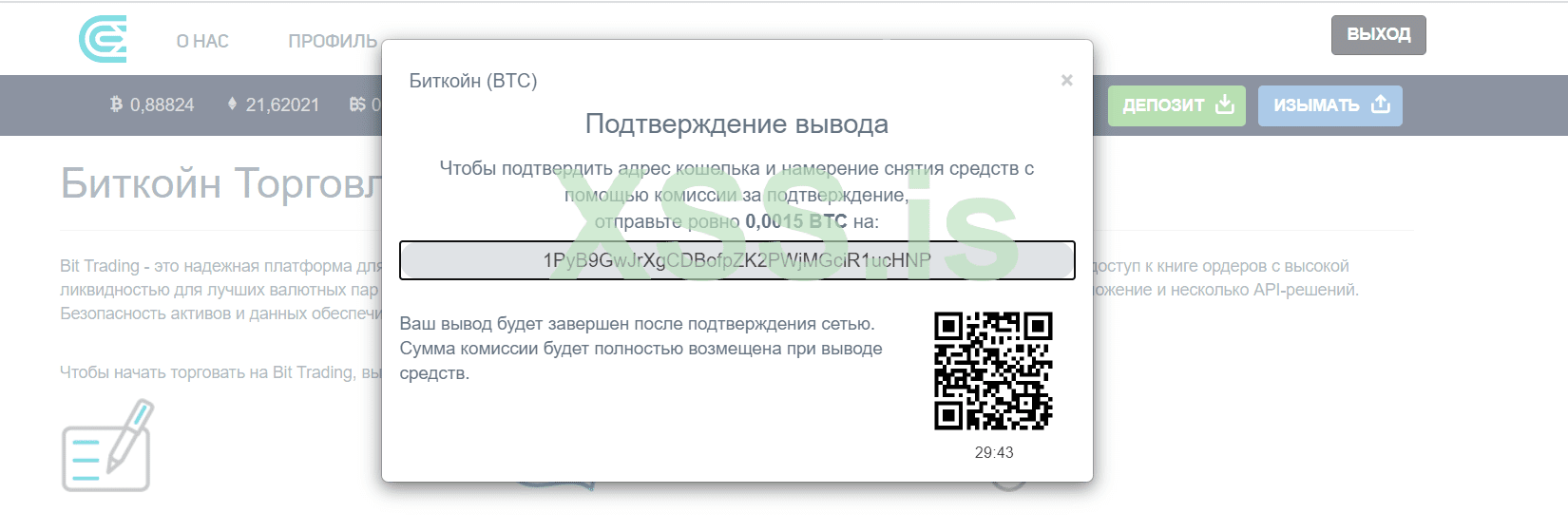

На этом этапе можно с уверенностью сказать, что этот веб-сайт вызывает серьезную тревогу, и за этим должно что-то стоять. При нажатии на кнопку «Снять» веб-сайт отображает следующее сообщение с запросом комиссии 0,0015 BTC из-за снятия:

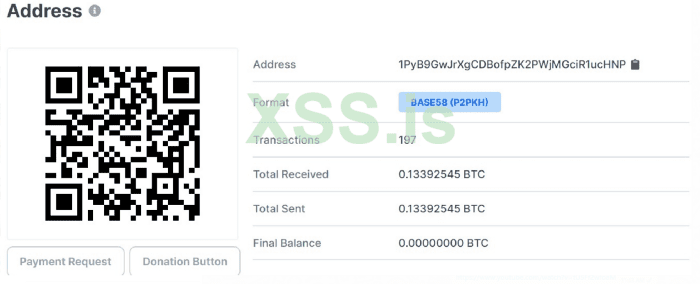

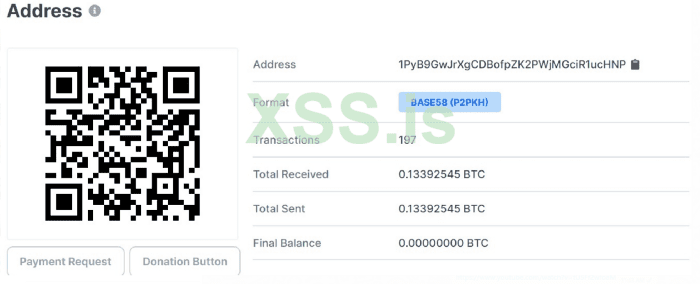

Дальнейшее изучение истории блокчейна показывает, что на этот кошелек и с него было отправлено 0,133 BTC (всего 197 транзакций):

Теперь совершенно очевидно, что мы наблюдаем новый вектор фишинг-атаки, нацеленный на лиц, которые злоупотребляют утечкой данных Lightshot и пытаются найти уязвимую, конфиденциальную информацию, такую как кошелек BTC, и в конечном итоге сами будут обмануты.

К моменту написания этого поста я уже встречал 5 подобных атак, основанных на утечке данных Lightshot.

Бонус:

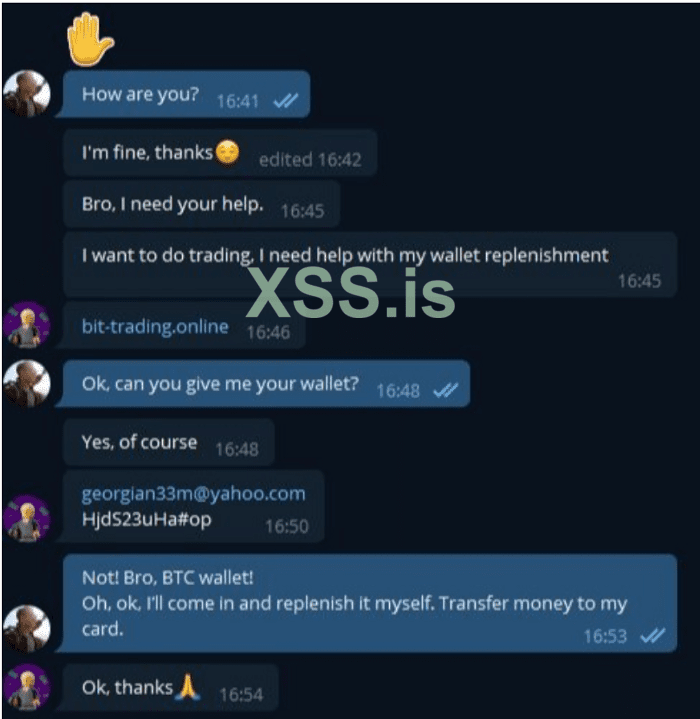

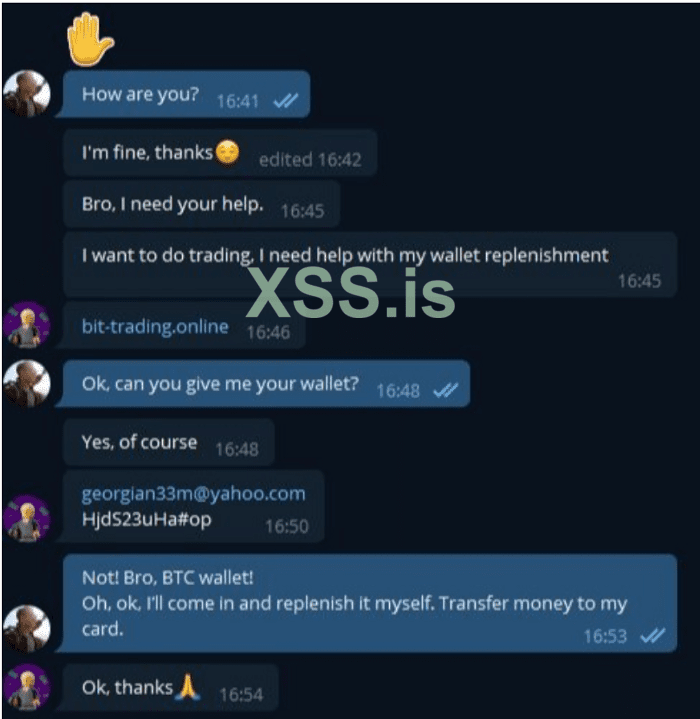

1.Злоумышленники «слили» аккаунт georgian33m разными способами, вот дополнительная фотография якобы невинного разговора в Telegram, на данный момент очевидно, что это еще одна часть аферы:

2. На момент написания этой статьи сайт все еще был активен. На самом деле на веб-сайте не используются методы аутентификации, страница входа перенаправляется на ту же учетную запись, независимо от того, какой тип учетных данных введен.

3. Вы можете пропустить часть входа в систему и перейти непосредственно к кошельку через / profile:

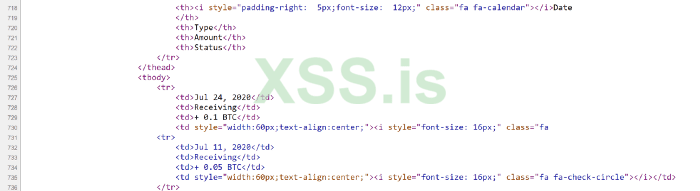

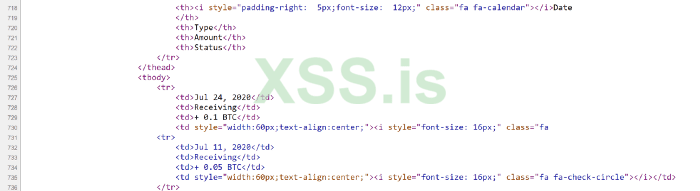

4. Из исходного кода становится ясно, что это статические элементы HTML, и ни один из них не обновляется:

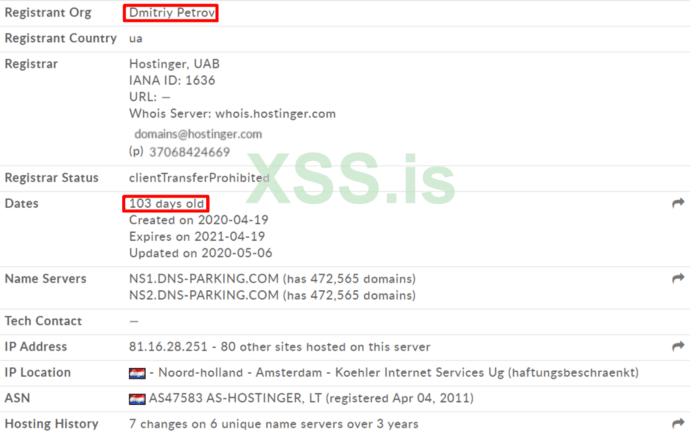

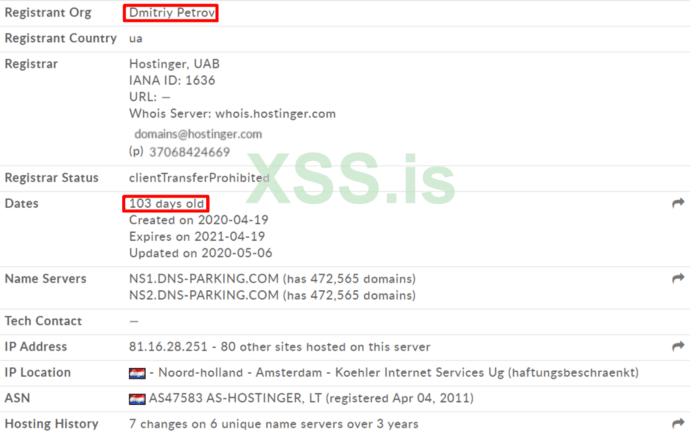

5. Whois обнаруживает относительно новый домен:

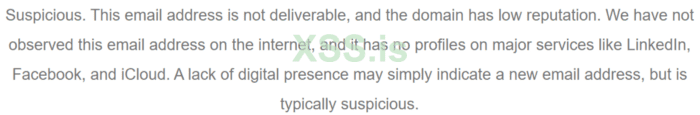

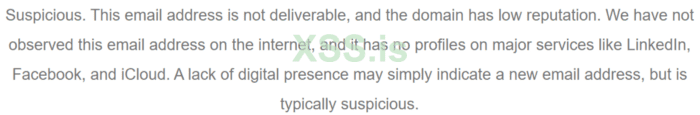

6. Адрес электронной почты службы поддержки (очевидно) не подлежит доставке и не имеет цифрового следа:

Выводы:

В конечном итоге этот новый вектор фишинг-атаки показывает, насколько уязвимыми могут быть приложения, не предназначенные для пользователей, и как их общедоступные базы данных могут быть относительно легко использованы для кражи криптовалюты в этом случае или даже для кражи личных данных. В качестве наилучшей практики всегда рекомендуется проявлять крайнюю осторожность при использовании таких приложений и избегать загрузки любых данных, связанных с компанией (например, снимков экрана, документов и т. Д.), На общий сайт, доступный для всех и в любом месте.

Источник: https://medium.com/@shahar_78444/lightshot-phishing-attacks-97498bea0e22

Автор перевода: danyrusdem

Переведено специально для xss.pro

После быстрого просмотра я уже наткнулся на бесчисленное количество ценной личной информации, такой как идентификаторы, квитанции, данные банковского счета и т. Д., Но что привлекло мое внимание, так это следующие учетные данные возможного криптокошелька (валюта BTC):

Из-за убежденности в том, что никто не настолько беспечен, я решил вручную войти на веб-сайт с указанными учетными данными, к моему удивлению, не было запрошено 2FA, и я успешно вошел в систему и обнаружил кошелек BTC с общим объемом 0,88 BTC (оценка 9850 долларов США для Cегодня):

На этом этапе можно с уверенностью сказать, что этот веб-сайт вызывает серьезную тревогу, и за этим должно что-то стоять. При нажатии на кнопку «Снять» веб-сайт отображает следующее сообщение с запросом комиссии 0,0015 BTC из-за снятия:

Дальнейшее изучение истории блокчейна показывает, что на этот кошелек и с него было отправлено 0,133 BTC (всего 197 транзакций):

Теперь совершенно очевидно, что мы наблюдаем новый вектор фишинг-атаки, нацеленный на лиц, которые злоупотребляют утечкой данных Lightshot и пытаются найти уязвимую, конфиденциальную информацию, такую как кошелек BTC, и в конечном итоге сами будут обмануты.

К моменту написания этого поста я уже встречал 5 подобных атак, основанных на утечке данных Lightshot.

Бонус:

1.Злоумышленники «слили» аккаунт georgian33m разными способами, вот дополнительная фотография якобы невинного разговора в Telegram, на данный момент очевидно, что это еще одна часть аферы:

2. На момент написания этой статьи сайт все еще был активен. На самом деле на веб-сайте не используются методы аутентификации, страница входа перенаправляется на ту же учетную запись, независимо от того, какой тип учетных данных введен.

3. Вы можете пропустить часть входа в систему и перейти непосредственно к кошельку через / profile:

4. Из исходного кода становится ясно, что это статические элементы HTML, и ни один из них не обновляется:

5. Whois обнаруживает относительно новый домен:

6. Адрес электронной почты службы поддержки (очевидно) не подлежит доставке и не имеет цифрового следа:

Выводы:

В конечном итоге этот новый вектор фишинг-атаки показывает, насколько уязвимыми могут быть приложения, не предназначенные для пользователей, и как их общедоступные базы данных могут быть относительно легко использованы для кражи криптовалюты в этом случае или даже для кражи личных данных. В качестве наилучшей практики всегда рекомендуется проявлять крайнюю осторожность при использовании таких приложений и избегать загрузки любых данных, связанных с компанией (например, снимков экрана, документов и т. Д.), На общий сайт, доступный для всех и в любом месте.

Источник: https://medium.com/@shahar_78444/lightshot-phishing-attacks-97498bea0e22

Автор перевода: danyrusdem

Переведено специально для xss.pro