Вступление

Я хочу рассмотреть основные процессы в системе Windows. Цель - не только поделиться знаниями, а помочь вам узнать и понять, что именно считается нормальным поведением в операционной системе Windows, и как это можно использовать в своих целях. Эти знания помогут вам понять, как именно аналитики определяют вредоносные процессы, запущенные на компьютерах внутри различных организаций. Буду стараться двигаться от самых простых вещей к сложным.

Очевидно, что подавляющее большинство компаний используют именно Windows на рабочих станциях, все привыки к этому факту, но к сожалению большинство не до конца понимают взаимодействие процессов в системе. Многие часто используют настройки-по умолчанию, даже простейшая миграция между процессами, для закрепления осуществляется по написанным инструкциям, без осознанного понимания как сделать так, чтобы все точно работало лучшим образом, ведь каждый случай индивидуален и второго раза может уже не быть.

Время все меняет. Я предлагаю путь эволюционирования, когда действия будут подкреплены знаниями, пониманием того, как найти оптимальный вариант, а не просто следовать инструкции.

Любую защиту, запущенную на конечной точке как правило всегда есть возможность обойти, тем или иным способом. Но. Суть в том, чтобы понять, в каких именно ситуациях, аналитик / сотрудник SOC / инженер будет/начнет действовать, когда один из инструментов предупредит его о подозрительном процессе, где и как именно он начнет искать причину, о реализации угрозы которой его уведомит мониторинг EDR, как будет принимать решение о том, как действовать дальше. Зная, какое именно поведение системных процессов считается нормальным, а какое - подозрительным можно оставаться незамеченным дольше. А как говорил Джалаладдин Руми, слова, которого украла одна мутная Гибралтарская компания с бестолковыми сертификатами - “The Quieter You Become, The More You Are Able To Hear”.

На первых, начальных этапах я буду использовать VmWare и Win 10 Pro for Workstations (это именно то, что чаще всего используют в компаниях), так как с ней обычно удобнее работать в AD, ставить софт через WSUS и многое, многое другое.

VmWare/Fusion желательно брать самой последней версии, ключей в сети полно.

VirtualBox я крайне не рекомендую использовать - слишком много проблем в перспективе, разве что можно потренироваться определять, что ваш процесс запускается в среде виртуализации (техники антиэмуляции), и научиться выходить из гостевой системы в хост.

Рекомендую брать тестовую виртуалку с официального сайта, имопортировать и сразу делать слепок

https://developer.microsoft.com/en-us/microsoft-edge/tools/vms/

Либо, как вариант ISO образ, опять же с официального сайта.

https://www.microsoft.com/uk-ua/software-download/windows10ISO

В Vmware удобно использовать автоустановку системы, а дальше использовать снимки и клонирование. Этого вполне достаточно для начала, в дальнейшем скорее всего будем использовать серверную виртуализацию - для эмуляции разветвленных корпоративных сетей (не у всех все в одном vlan и без тегированного траффика, да).

На всякий случай напишу - ни в коем случае не используйте готовые сборки, любые активаторы, kms и прочее - все “заряжено”. Всегда безопаснее скачать с официального сайта и активировать официальным ключем, их опять же полно в сети.

Скриншоты делал на английском - так как, если система в русской локализации, или содержит русский язык в каком-либо виде - такую систему лучше не трогать. Словом, учите и привыкайте к английскому языку.

Итак, начнем.

Менеджер процессов

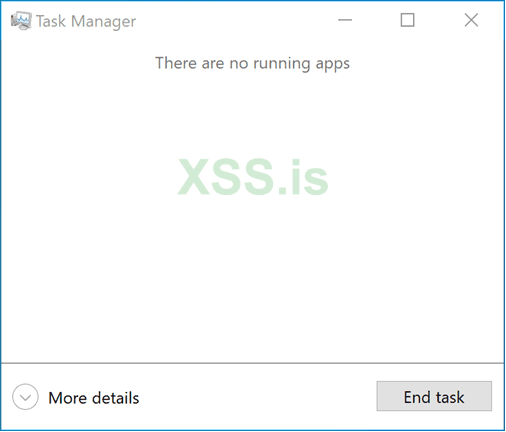

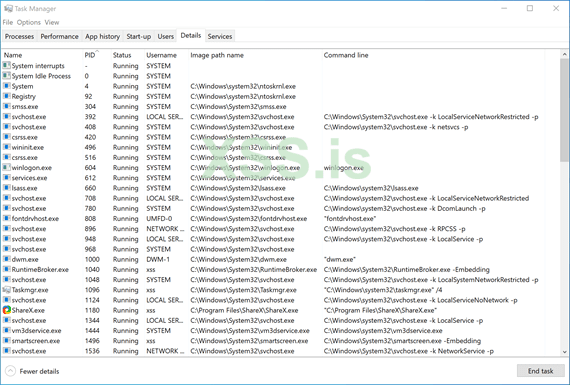

Task Manager - встроенная утилита Windows с графическим интерфейсом, позволяющая пользователям видеть, что и как работает в системе Windows. Она также предоставляет информацию об использовании ресурсов, например, сколько процессора и памяти используется каждым процессом. Когда программа не отвечает, Task Manager используется для завершения зависшего процесса.

Чтобы открыть диспетчер задач, щелкните правой кнопкой мыши панель задач. Когда появится новое окно, выберите “Task Manager”, либо просто Ctrl+Shift+Esc.

Если у вас нет приложений, которые вы явно открыли, то вы должны увидеть то же самое окно, как показано ниже.

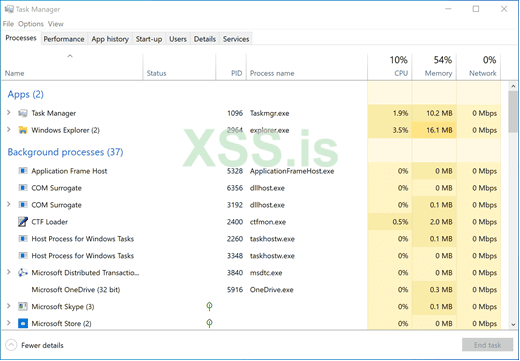

Нажимаем на “More Details”

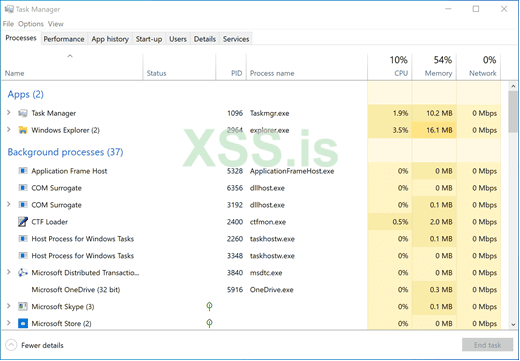

Хорошо, теперь мы кое-что видим. Обратите внимание на вкладки в менеджере задач. По умолчанию, текущая вкладка всегда “Processes”.

Если вы используете диспетчер задач на запущенной (не виртуальной) машине Windows, вы можете увидеть дополнительные вкладки, в том числе с пользовательскими процессами.

В приведенном выше скриншоте (или если вы следуете этому примеру в своей собственной системе Windows) обратите внимание на то, что процессы распределены по категориям: “Apps” и “Background processes”. Другая категория, которая не видна на вышеуказанном скриншоте, - это “Windows processes”

Колонок по-умолчанию минимум. Столбцы "Имя", "Статус", "Процессор" и "Память" - это единственные видимые столбцы. Для просмотра большего количества столбцов, щелкните правой кнопкой мыши любой из заголовков столбцов, чтобы открыть дополнительные опции. Добавьте больше колонок.

Давайте вкратце рассмотрим каждую колонку (исключая, конечно, имя процесса):

Тип - Каждый процесс делится на 1 из 3 категорий (Приложения, Фоновый процесс или процесс Windows).

Издатель - Имя автора (компании) программы/файла.

PID - Идентификатор процесса. Windows присваивает уникальный идентификатор процесса при каждом запуске программы. Если в одной программе запущено несколько процессов, то каждый из них будет иметь свой уникальный идентификатор процесса (PID).

Имя процесса - это имя файла процесса. На скриншоте выше имя файла для Менеджера Задач - Taskmrg.exe.

Командная строка - полная команда, используемая для запуска процесса.

CPU - Сводная вычислительная мощность, используемая процессом.

Memory (Память) - Количество физической памяти, используемой процессом.

Я очень рекомендую почитать официальную документацию по “Task Manger”. Чтение документации даст вам азы того, как происходит взаимодействие процессов, которые вы должны понимать, вне зависимости от того, какой менеджер процессов вы будете использовать в дальнейшем. У всех аналитиков в любом случае есть любимые программы, которые они предпочитают, но обычный менеджер процессов они также используют, хоть и редко.

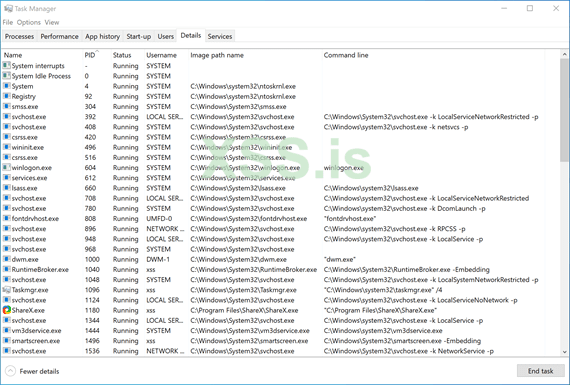

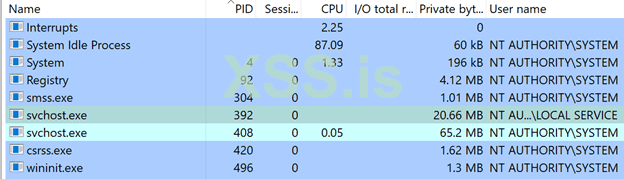

Перейдем на вкладку "Подробности" (Details). Внутри этого представления находятся некоторые из основных процессов, про которые я напишу подробнее. Сразу отсортируйте столбец PID так, чтобы PID процессов были в порядке возрастания. Так удобнее.

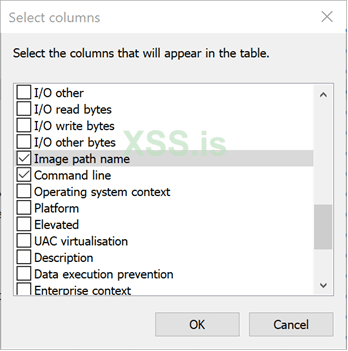

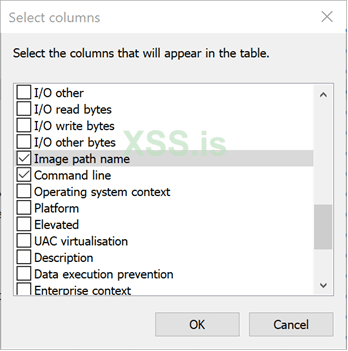

Добавьте несколько дополнительных столбцов, чтобы увидеть больше информации об этих процессах. Хорошими колонками-кандидатами для добавления являются Image path name и Command line

Эти 2 колонки могут быстро использованы аналитиком для понимания любых отклонения с заданным процессом. Например, PID может быть сопряжен с процессом под названием svchost.exe, процессом Windows, но если Image path name или Command line указывают не на то, что ожидается, то аномалия будет скорее всего замечена и аналитик/исследователь проведет более глубокий анализ этого процесса.

Конечно, вы можете добавлять столько столбцов, сколько пожелаете, но рекомендуется добавлять столбцы, которые будут иметь отношение к вашей текущей задаче.

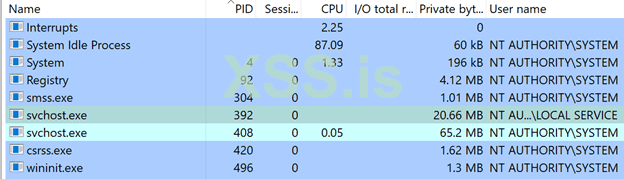

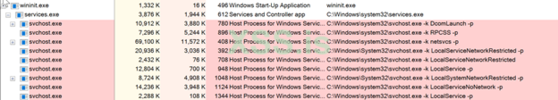

Task Manager - это мощная встроенная утилита Windows, но при анализе процессов исследователям не хватает определенной важной информации, например, информации о родительском процессе. Это еще один ключевой столбец при определении аномалий. Вернемся к svchost.exe, если родительский процесс для PID не является services.exe, то он потребует дальнейшего анализа.

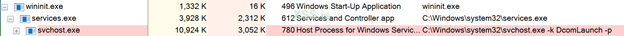

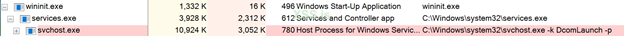

Где находится services.exe?

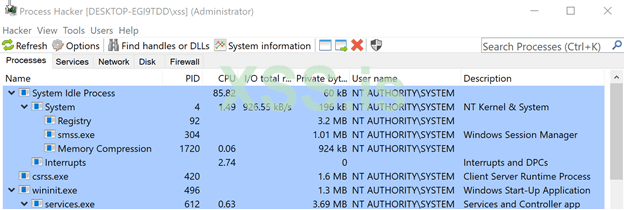

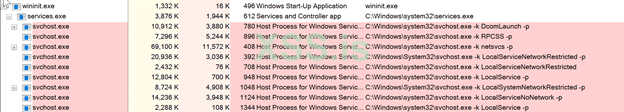

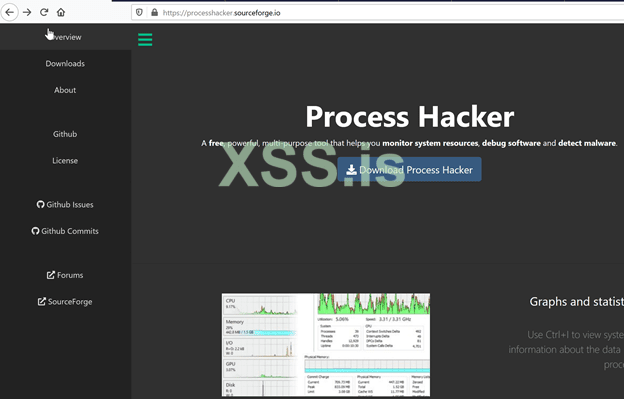

PID для services.exe равен 612. Но, один из процессов svchost.exe имеет PID 392. Как начался процесс svchost.exe до services.exe? Менеджер задач не показывает связку процесса “child-parent". Именно здесь на помощь приходят другие утилиты, такие как Process Hacker и Process Explorer.

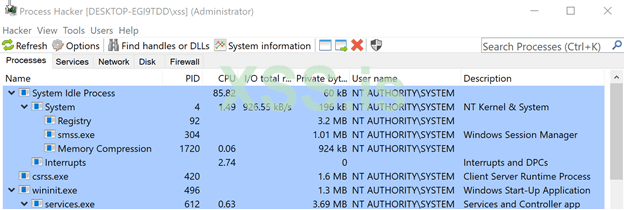

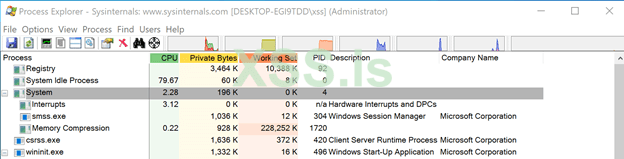

Process Hacker

https://processhacker.sourceforge.io

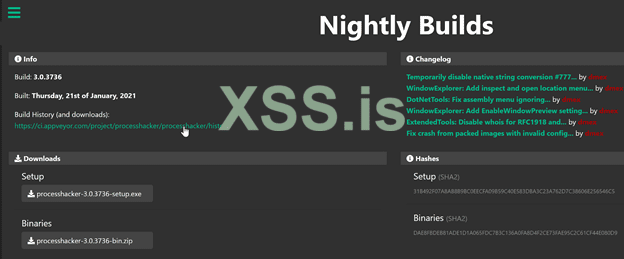

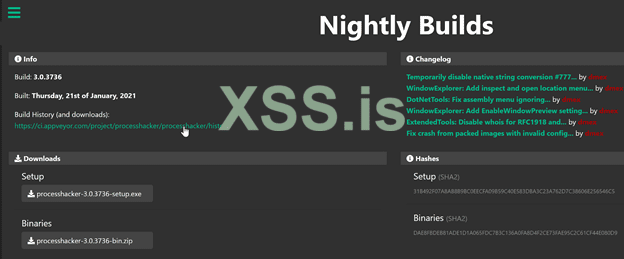

Стабильная версия очень устарела, рекомендую использовать исключительно ночные сборки:

https://processhacker.sourceforge.io/nightly.php

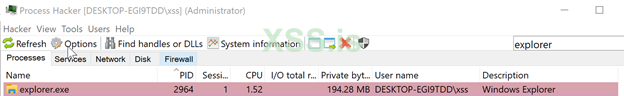

Я буду использовать версию 3.0.3736 (обязательно запускайте с административными правами)

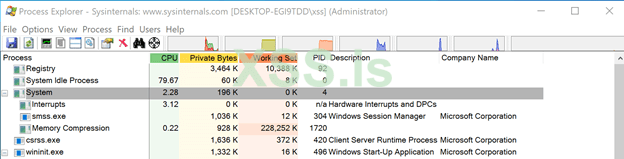

Process Explorer (тоже, обязательно запускайте с административными правами)

Я буду использовать и Process Hacker, и Process Explorer вместо диспетчера задач (Task Manager) для получения информации о каждом из процессов Windows.

Приветствуется, когда вы осматриваете и знакомитесь со всей информацией, доступной в диспетчере задач. Это встроенная утилита, которая доступна в каждой системе Windows. Аналитик или исследователь может оказаться в ситуации, когда он по какой-то причине не сможет воспользоваться своими интрументами и будет использовать то, что есть под рукой.

Помимо диспетчера задач, будет лучше, если вы также ознакомитесь с командной строкой, эквивалентной получению информации о запущенных процессах в системе Windows, например: tasklist, Get-Process или ps (PowerShell), и wmic.

Система

Первый процесс Windows в списке - это процесс System. PID для любого процесса назначается случайным образом, но для процесса System это не так. PID для системы всегда 4.

Цитирую официальное определение из Windows Internals:

"Системный процесс (с идентификатором процесса 4) является основным для специального типа потока, который запускается только в режиме ядра, системный поток в режиме ядра. Системные потоки имеют все атрибуты и контексты обычных потоков пользовательского режима (такие как аппаратный контекст, приоритет и т.д.), но они отличаются тем, что выполняются только в режиме ядра, выполняя код, загруженный в системное пространство, будь то в Ntoskrnl.exe или в любом другом загруженном драйвере устройства. Кроме того, системные потоки не имеют пользовательского адресного пространства и, следовательно, должны выделять любое динамическое хранилище из кучи памяти операционной системы, например, страничный или нестраничный пул".

Для того, чтобы понять, что такое пользовательский режим и режим ядра читайте:

https://docs.microsoft.com/en-us/windows-hardware/drivers/gettingstarted/user-mode-and-kernel-mode

Итак, что в данном случае, применимо к данному процессу считается номальным, так, чтобы аналитик посмотрел и пошел дальше смотреть другие процессы.

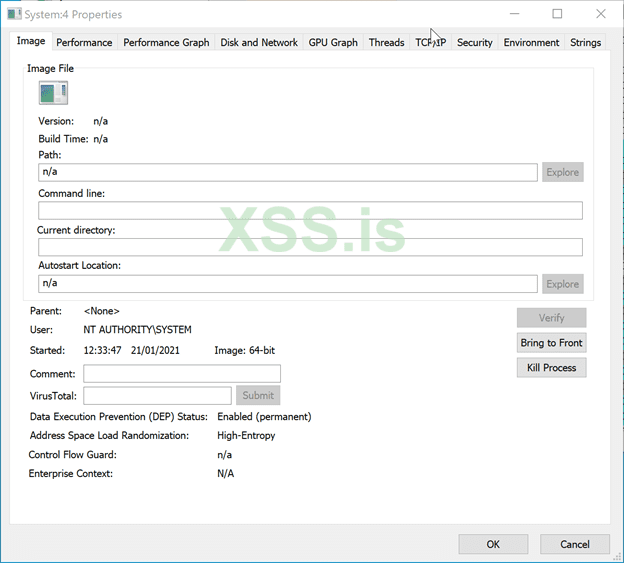

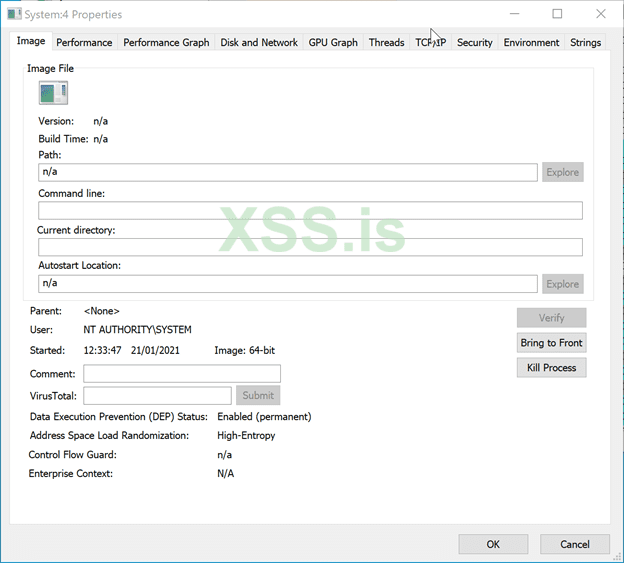

Давайте воспользуемся Process Explorer и посмотрим свойства для System.

Image Path: N/A

Parent Process: None

Number of Instances: One

User Account: Local

System Start Time: At boot time

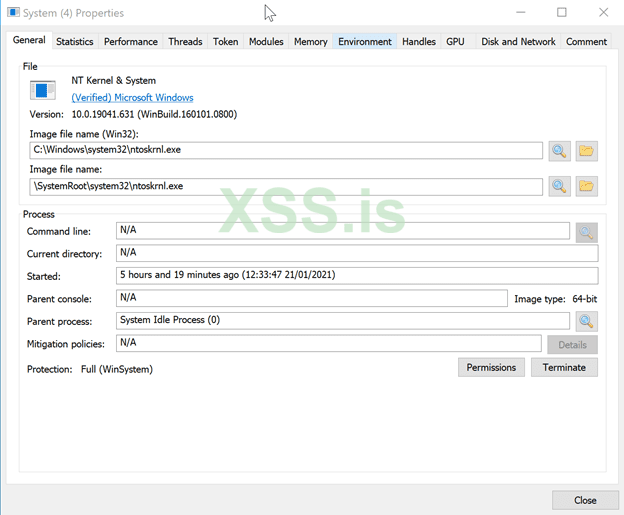

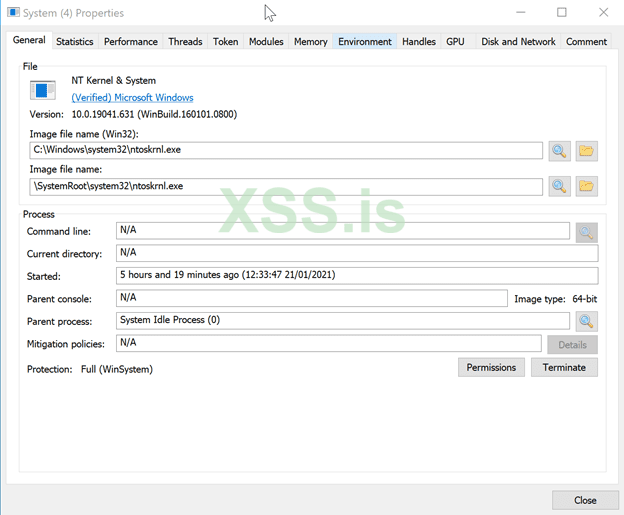

Информация немного отличается, если мы посмотрим свойства проесса с помощью Process Hacker.

Image Path: C:\Windows\system32\ntoskrnl.exe (NT OS Kernel)

Parent Process: System Idle Process (0)

Технически все ок. Обратите внимание, что Process Hacker подтверждает, что процесс подписан “'(Verified) Microsoft Windows”.

Что аналитики сочтут необычным поведением:

Родительский процесс (кроме процесса System Idle (0)).

Многочисленные копии процесса. (должен быть только 1 экземпляр), так что это плохой вариант для миграции и закрепления.

Другой PID. (Помните, что PID всегда будет 4).

Работает не в сессии 0, а в >0

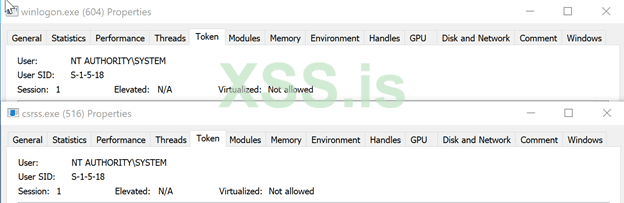

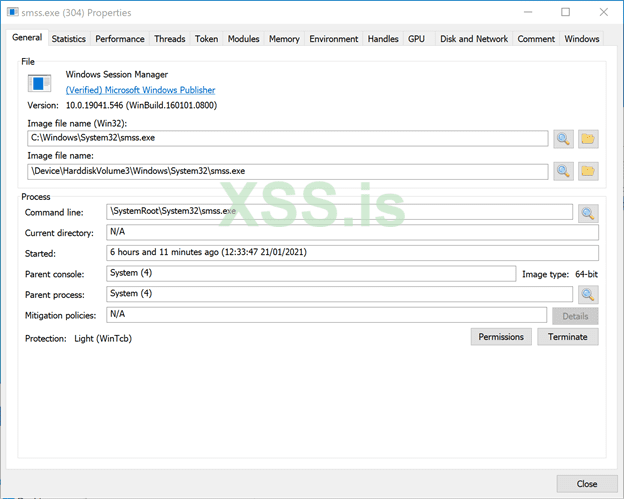

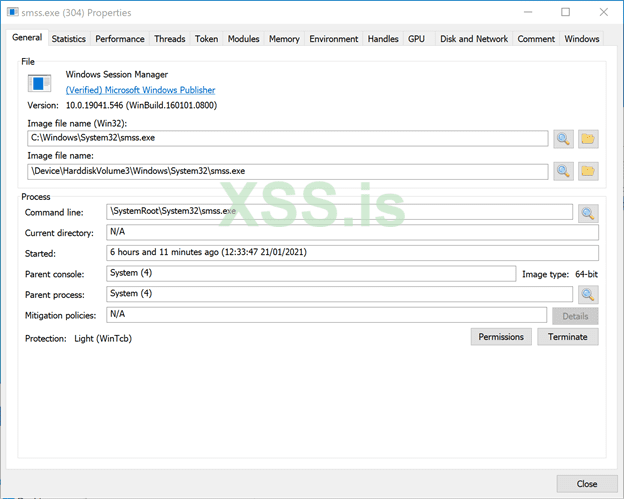

smss.exe (Session Manager Subsystem)

Следующий процесс - smss.exe (подсистема управления сеансами). Этот процесс, также известный как Windows Session Manager, отвечает за создание новых сеансов.

Это первый пользовательский процесс, запущенный ядром.

Этот процесс запускает режим ядра и пользовательский режим подсистемы Windows. Эта подсистема включает win32k.sys (режим ядра), winsrv.dll (пользовательский режим) и csrss.exe (тоже пользовательский режим).

Читаем про архитектуру Windows NT:

https://en.wikipedia.org/wiki/Architecture_of_Windows_NThttps://ru.wikipedia.org/wiki/Архитектура_Windows_NT

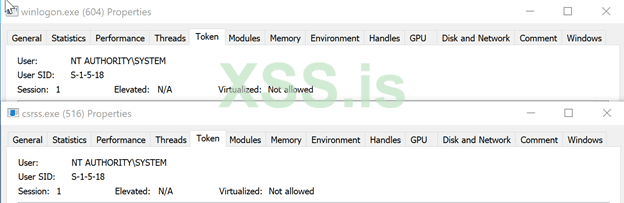

smss.exe запускает csrss.exe (подсистема Windows) и wininit.exe в сеансе 0, изолированном сеансе Windows для операционной системы, и csrss.exe и winlogon.exe для сеанса 1, который является сеансом пользователя. Первый дочерний экземпляр создает дочерние экземпляры в новых сессиях. Это делается путем копирования smss.exe в новый сеанс и самозавершения.

Диспетчер сеанса Windows:

https://ru.wikipedia.org/wiki/Диспетчер_сеанса_Windows

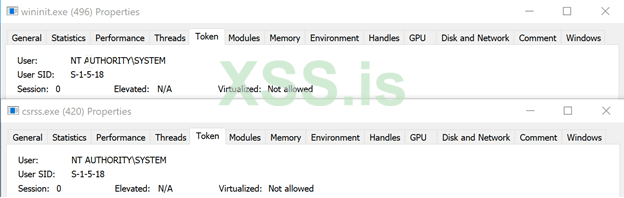

Сессия 0 (csrss.exe & wininit.exe)

Сессия 1 - пользовательская (csrss.exe & winlogon.exe)

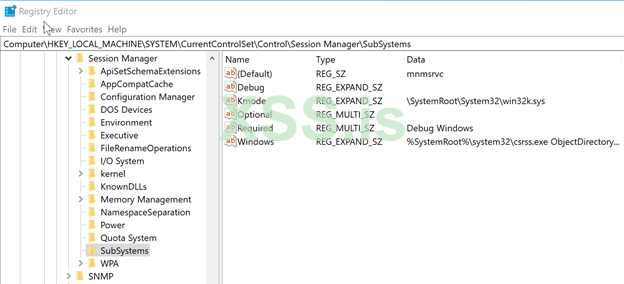

Любая другая подсистема, указанная в Required в HKLM\System\CurrentControlSet\Control\Session Manager\Subsystems также запускается

SMSS также отвечает за создание переменных окружения, файлов подкачки виртуальной памяти и запускает winlogon.exe (менеджер контроля доступа в Windows).

Вот пример того, что не вызовет подозрений:

Image Path: %SystemRoot%\System32\smss.exe

Parent Process: System

Number of Instances: Один экземпляр parent и один экземпляр child за 1 сеанс. Child экземпляр завершает работу после создания пользовательского сеанса.

User Account: Local System

Start Time: В течение нескольких секунд после загрузки главного процесса

Что сочтут необычным:

Родительский процесс, отличный от System(4) Image path,

Путь отличается от C:\Windows\System32

Больше чем 1 запущенный процесс. (дочерние процессы самозавершаются и выходят после каждого нового сеанса)

Пользователь не SYSTEM

Подозрительные записи в реестре.

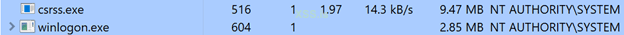

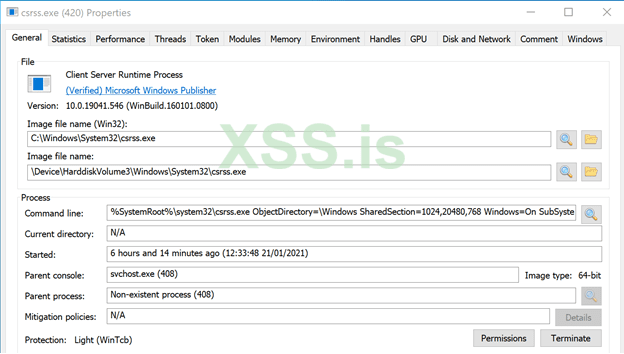

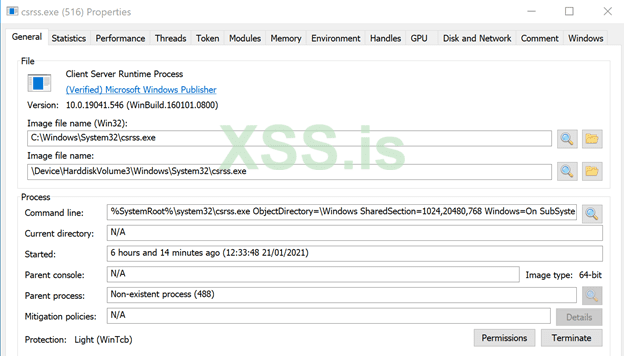

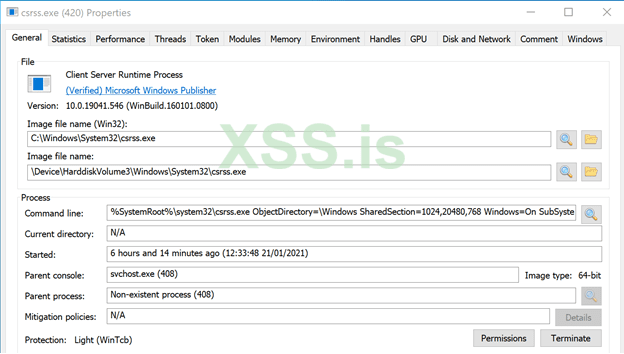

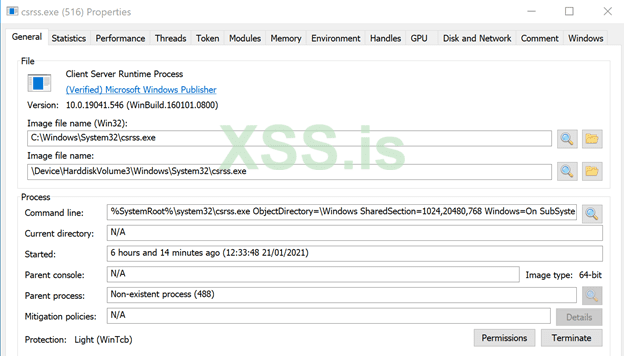

csrss.exe (Client Server Runtime Process)

csrss.exe (Client Server Runtime Process) - это пользовательская сторона подсистемы Windows. Этот процесс всегда выполняется и является критически важным для работы системы. Если этот процесс будет случайно прерван, то это приведет к сбою в работе системы, а значит и к обнаружению. Этот процесс отвечает за консольное окно Win32, создание и удаление потока процесса. Для каждого экземпляра загружаются (наряду с другими) csrsrv.dll, databasesrv.dll и winsrv.dll.

Этот процесс также отвечает за доступность Windows API для других процессов (API шейринг), сопоставление букв дисков и обработку процесса выключения Windows.

Подробнее читаем тут:

https://en.wikipedia.org/wiki/Client/Server_Runtime_Subsystem

Помним, что csrss.exe и winlogon.exe вызываются из smss.exe при запуске для первой сессии.

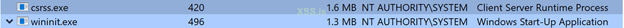

Что будет нормой:

Session 0 (PID 420)

Session 1 (PID 516)

Обратите внимание, отсутствие родительского процесса для этих двух процессов. Эти процессы созданы smss.exe, который сам себя прерывает.

Image path: %SystemRoot%\System32\csrss.exe

Parent process: Созданный экземпляром smss.exe

Number of Instances: Два или более

User account: Локальная система

Время запуска: в течение нескольких секунд после загрузки первых 2-х экземпляров (для сеансов 0 и 1).

Время запуска для дополнительных экземпляров увеличивается по мере создания новых сеансов, хотя часто создаются только сеансы 0 и 1.

Аномалии, которых нужно избегать:

Родительский процесс явно укзан (smss.exe вызывает этот процесс и завершает его самостоятельно).

Image path, отличается от C:\Windows\System32.

Орфографические ошибки для сокрытия неавторизованного процесса, маскирующегося под csrss.exe.

Пользователь не System

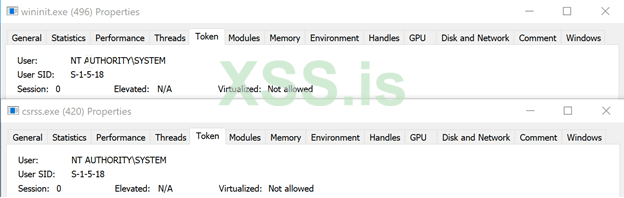

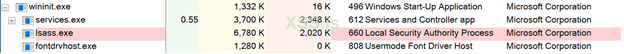

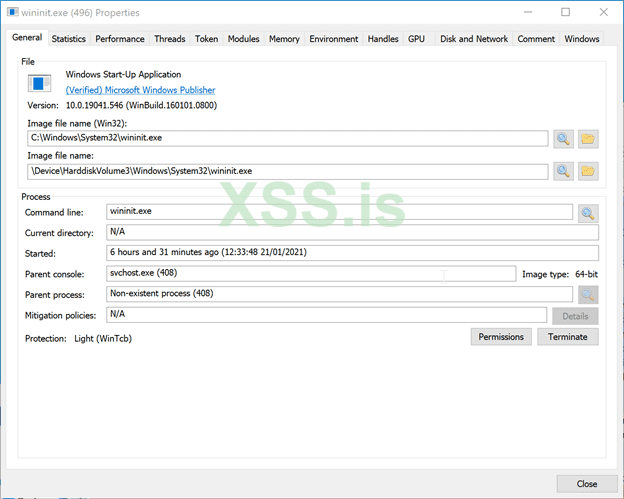

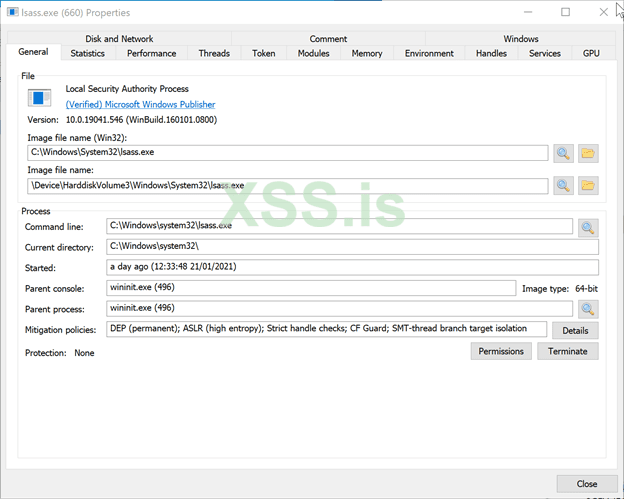

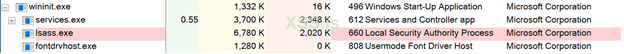

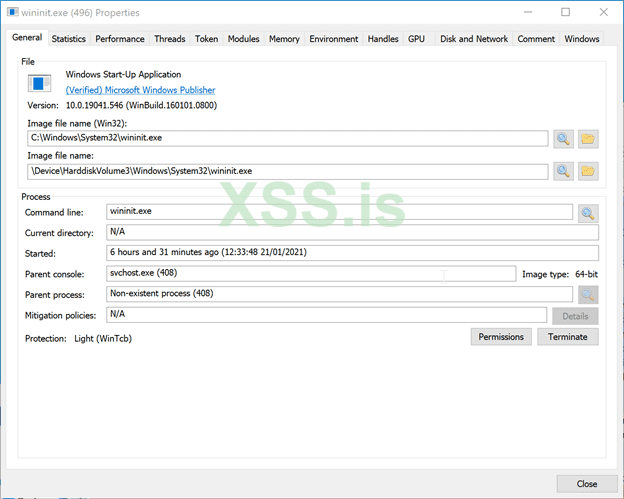

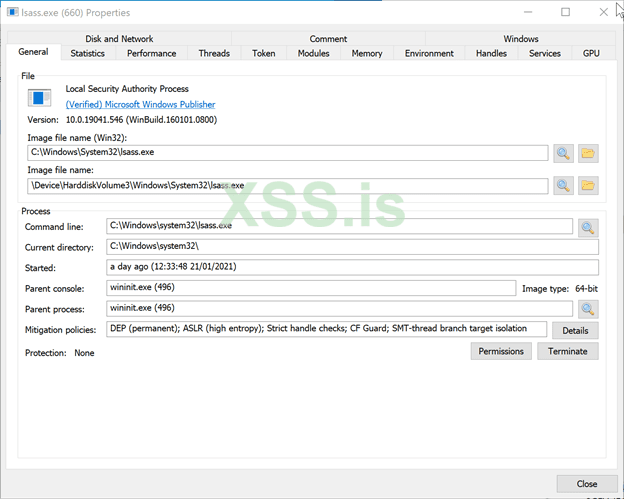

wininit.exe

Процесс инициализации Windows, wininit.exe, отвечает за запуск services.exe (диспетчер управления службами), lsass.exe (локальный центр безопасности) и lsaiso.exe в сеансе 0. Это еще один важный процесс Windows, который выполняется в фоновом режиме вместе с дочерними процессами.

lsaiso.exe - это процесс, связанный с Credential Guard и Key Guard.

Аналитик увидит этот процесс, только если включен Credential Guard.

Норма:

Image Path: %SystemRoot%\System32\wininit.exe

Parent Process: Создан smss.exe

Number of Instances: Один

User Account: Local

System Start Time: В течение нескольких секунд после загрузки

Аномалии

Указан родительский процесс, хотя его быть не должно. (smss.exe вызывает этот процесс и самоостанавливается)

Image Path отличается от C:\Windows\System32

Опечатки в имени процесса

Несколько запущенных экземпляров

Не работает как System

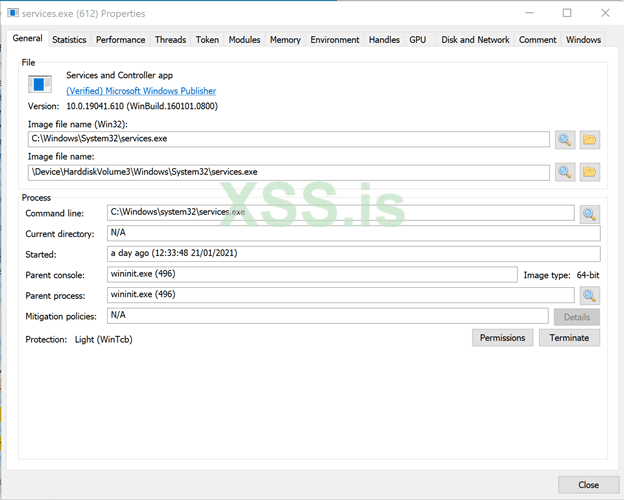

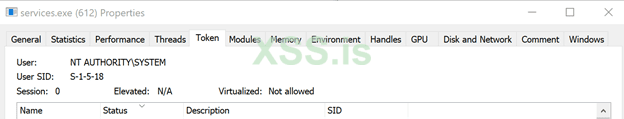

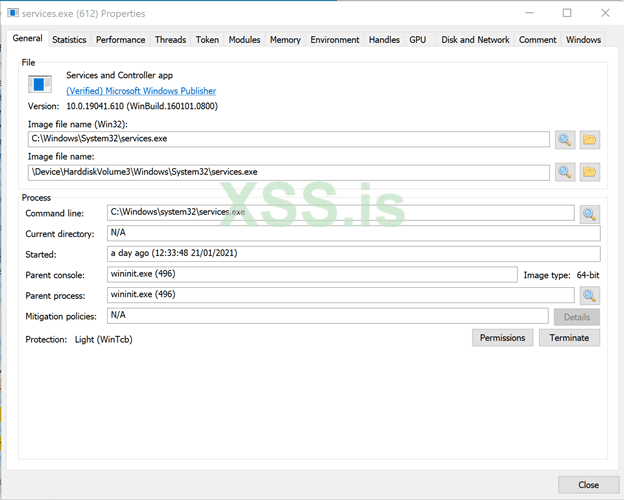

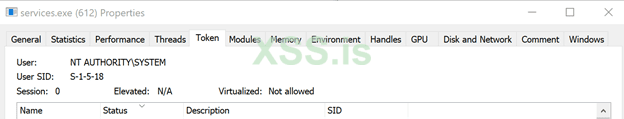

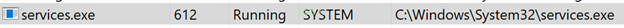

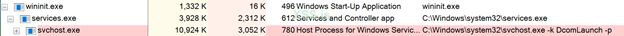

Services.exe

Следующим процессом является Service Control Manager (SCM), который представляет собой services.exe. Он занимается обработкой системных сервисов: загрузка сервисов, взаимодействие с сервисами, запуск/завершение сервисов и т.д.

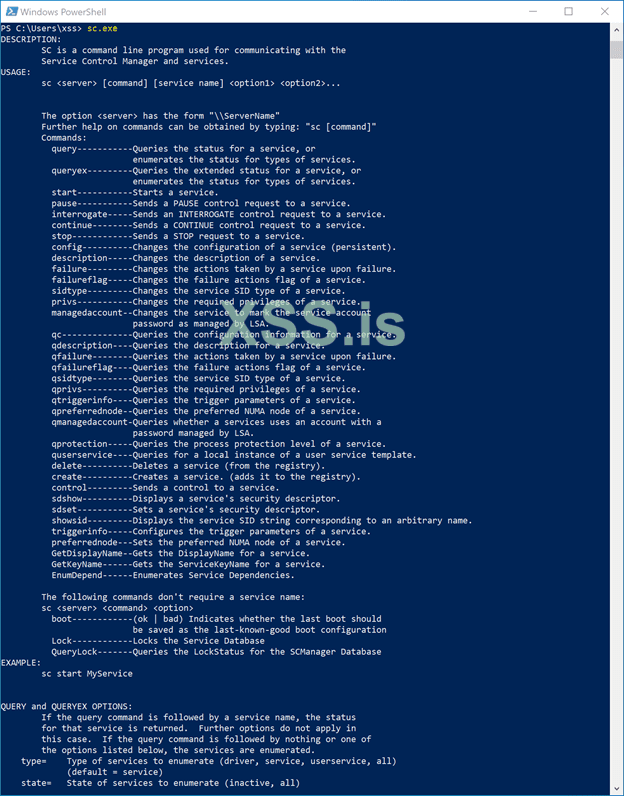

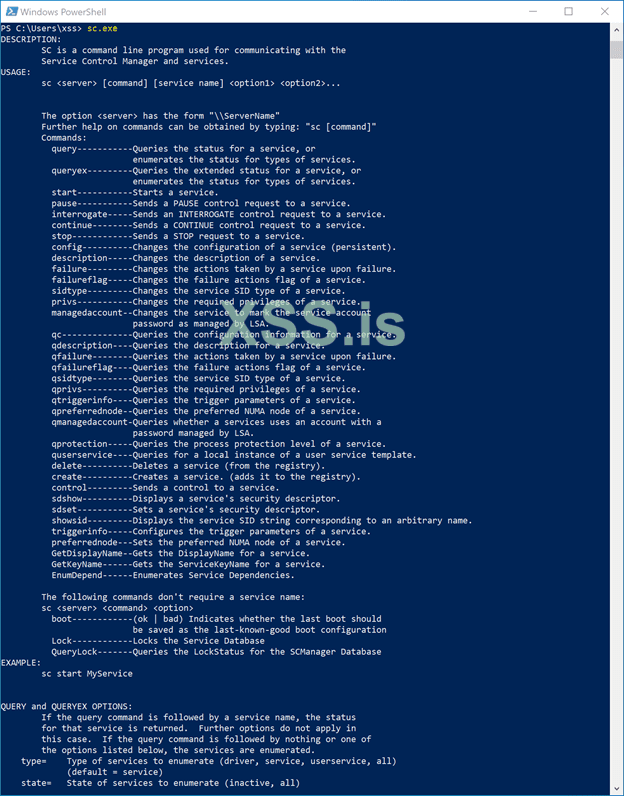

Он поддерживает базу данных, которую можно опрашивать с помощью встроенной утилиты 'sc.exe'.

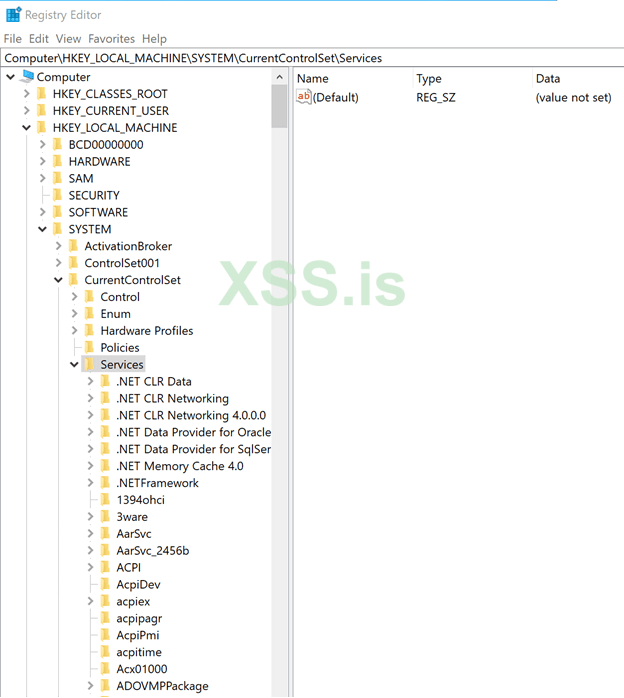

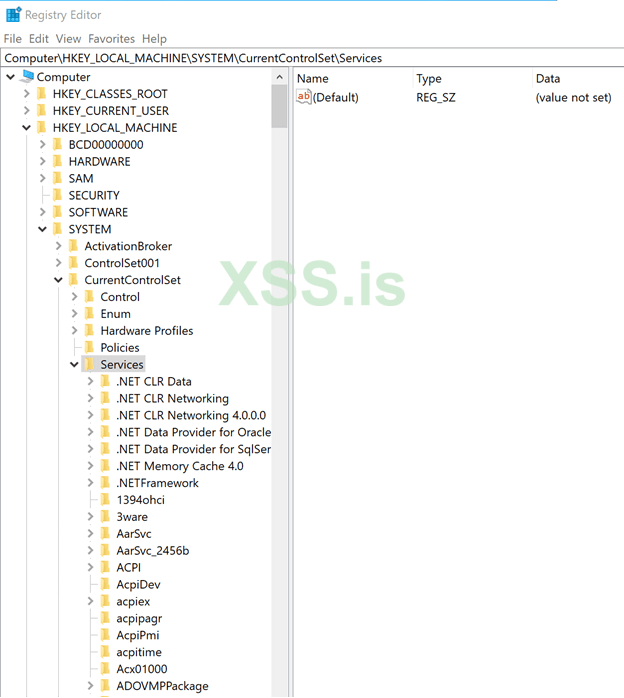

Информация о сервисах хранится в реестре, в ветке

HKLM\System\CurrentControlSet\Services

Этот процесс также загружает в память драйверы устройств, помеченные как автоматический запуск.

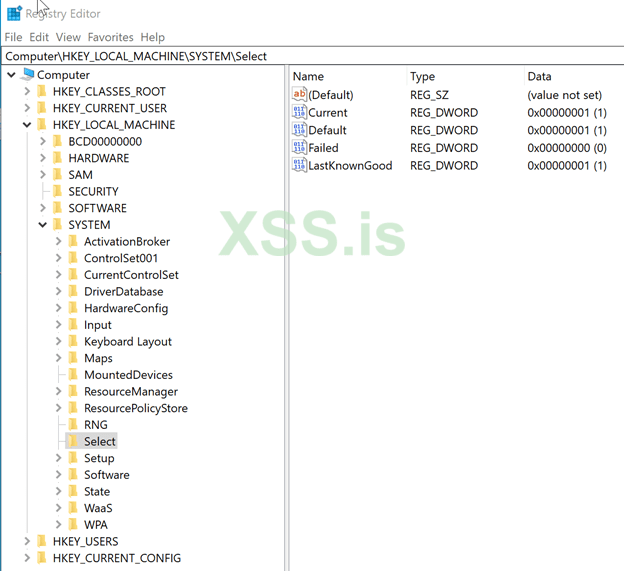

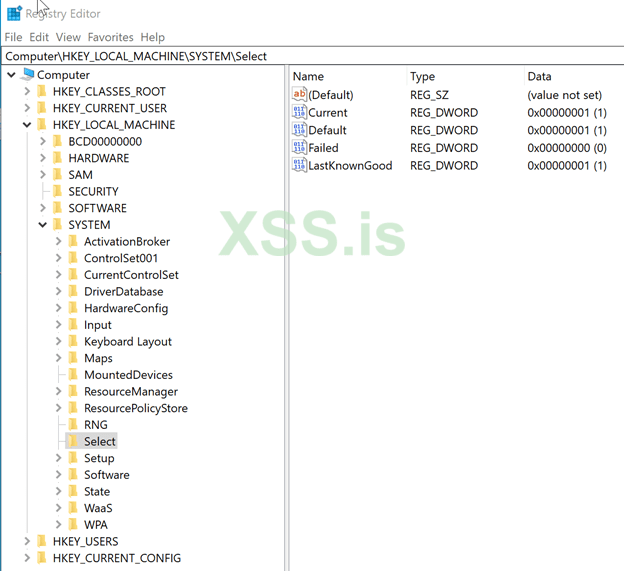

При успешном входе пользователя в систему этот процесс отвечает за установку значения контрольного набора Last Known Good (Last Known Good Configuration),

HKLM\System\Select\LastKnownGood к тому, что в CurrentControlSet.

Этот процесс является родительским для нескольких других ключевых процессов: svchost.exe, spoolsv.exe, msmpeng.exe, dllhost.exe, и это лишь некоторые из них.

Читаем подробнее тут:

https://en.wikipedia.org/wiki/Service_Control_Manager

Норма:

Image Path: %SystemRoot%\System32\services.exe

Parent Process: wininit.exe

Number of Instances: Один

User Account: Local System

Start Time: В течение нескольких секунд после загрузки

На что будут смотреть:

Родительский процесс НЕ wininit.exe

Image Path: отличается от C:\Windows\System32

Опечатки в имени процесса

Несколько копий процесса

Права не SYSTEM

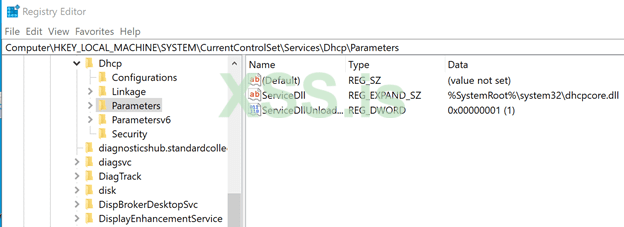

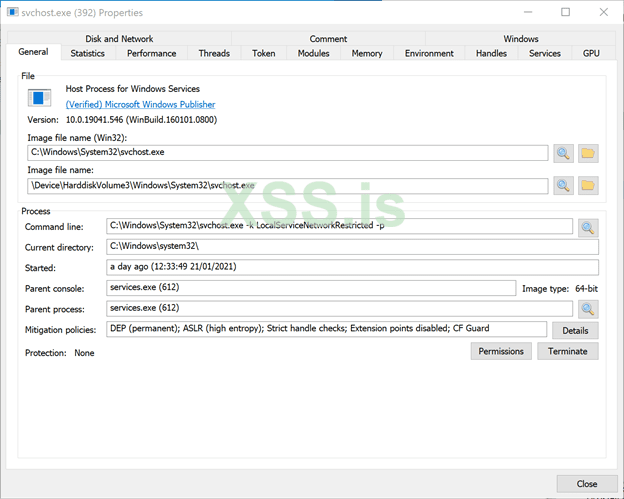

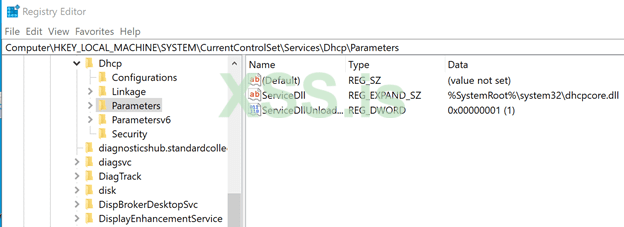

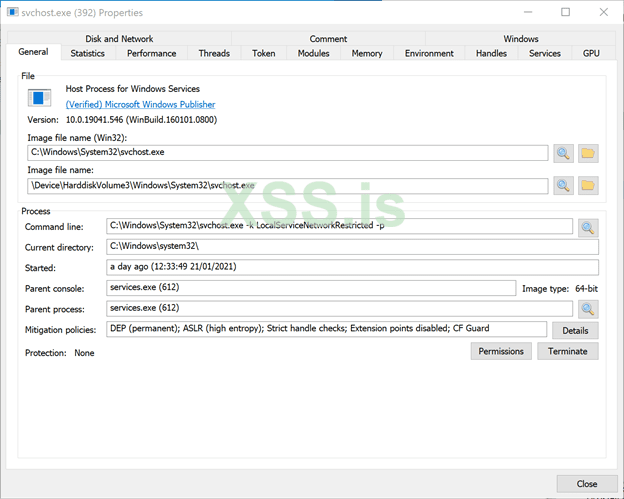

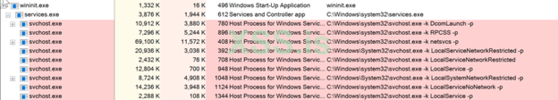

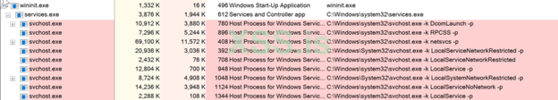

Svchost.exe

https://en.wikipedia.org/wiki/Svchost.exe

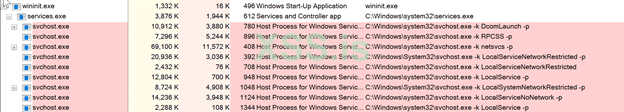

Service Host, или or svchost.exe отвечает за управление другими системными сервисами.

Службы, запущенные в этом процессе, реализованы в виде DLL. Реализуемые DLL хранятся в реестре для службы под названием Parameters subkey в ServiceDLL.

Полный путь:

HKLM\SYSTEM\CurrentControlSet\Services\SERVICE NAME\Parameters

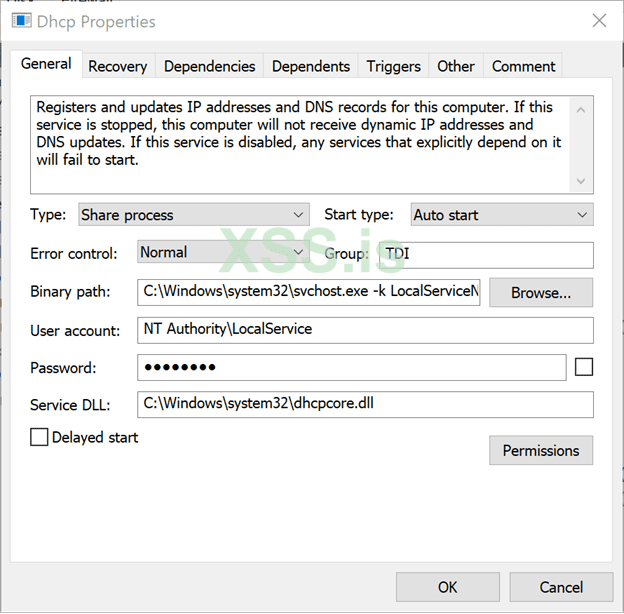

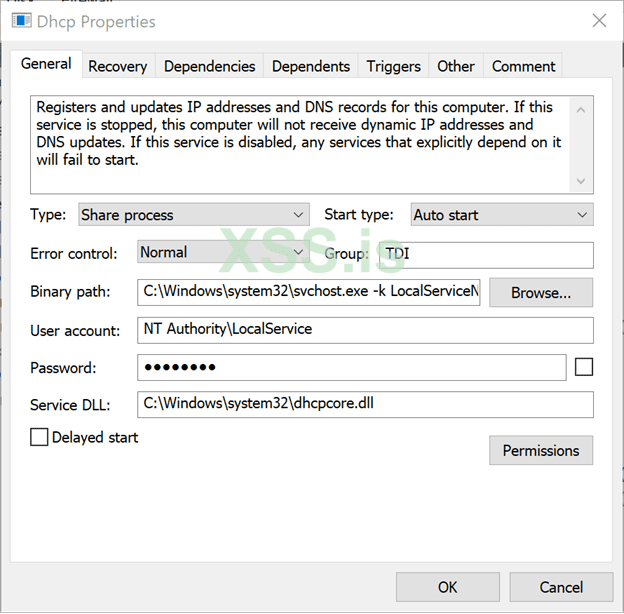

Пример ниже - значение ServiceDLL для службы Dhcp.

Чтобы просмотреть эту информацию в Process Hacker, щелкните правой кнопкой мыши на процессе svchost.exe. В этом случае это будет PID 392.

Svchost.exe -> Services -> Dhcp -> Go to service

Щелкните правой кнопкой мыши по службе и выберите Свойства. Посмотрите на Service DLL.

На скриншоте указан Binary Path.

Также обратите внимание на то, как он структурирован. В двоичном пути есть идентификатор ключа. Этот идентификатор -k

Параметр -k предназначен для группировки аналогичных сервисов для использования в одном и том же процессе. Данная концепция была основана на особенностях проектировании ОС и реализована для снижения потребления ресурсов.

Возвращаемся к идентификатору ключа (-k) из двоичного пути. На скриншоте -k - LocalServiceNetworkRestricted.

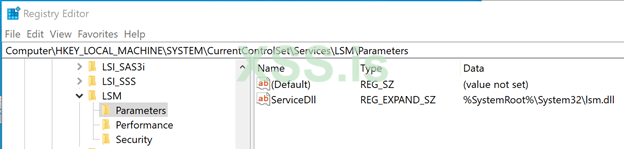

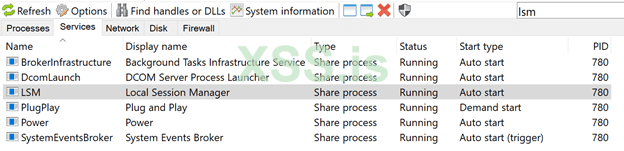

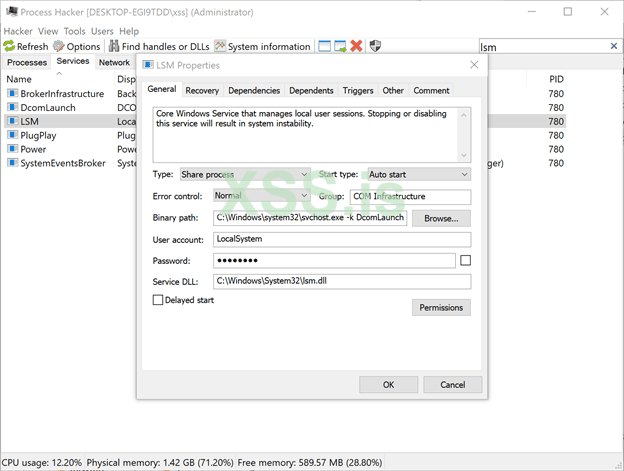

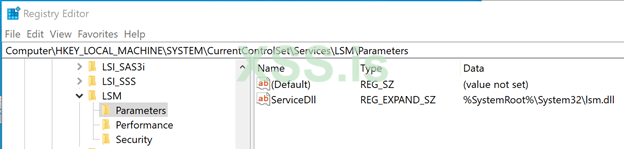

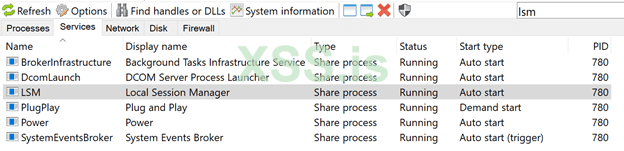

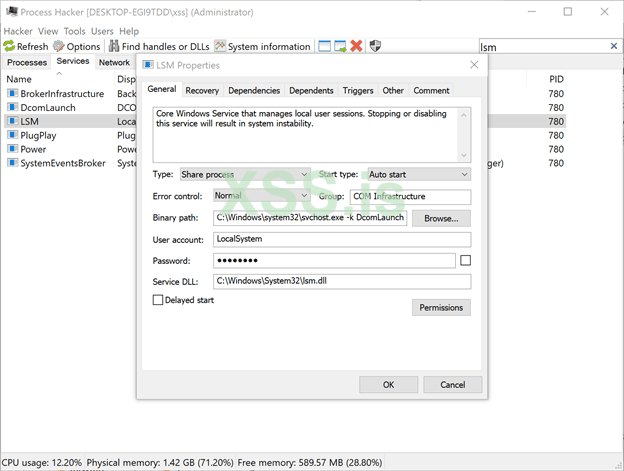

Каждая из них будет иметь различное значение для ServiceDLL. Возьмем, к примеру, LSM и посмотрим значение для ServiceDLL.

Поскольку svchost.exe всегда будет иметь несколько запущенных процессов на любой системе Windows, этот процесс является хорошим вариантом для миграции.

Маскировка под этот процесс и сокрытие среди других процессов svchost.exe - хороший выбор.

Здесь также можно использовать процесс с опечаткой в имени. Поступая таким образом, они намерены остаться в тени.

Также можно вызвать свою DLL.

Подробне:

https://www.hexacorn.com/blog/2015/...-of-svchost-exe-and-other-popular-file-names/

Норма, на примере Dhcp

Image Path: %SystemRoot%\System32\svchost.exe

Parent Process: services.exe

Number of Instances: Many

User Account: (SYSTEM, Network Service, Local Service) в зависимости от экземпляра svchost.exe. В Windows 10 некоторые экземпляры могут запускаться от имени зарегистрированного пользователя.

Start Time: Обычно в течение нескольких секунд после загрузки. Другие экземпляры могут быть запущены после загрузки

Отличия от нормы:

Родительский процесс не services.exe

Image Path не C:\Windows\System32

Опечатки

Отсутствие параметра -k

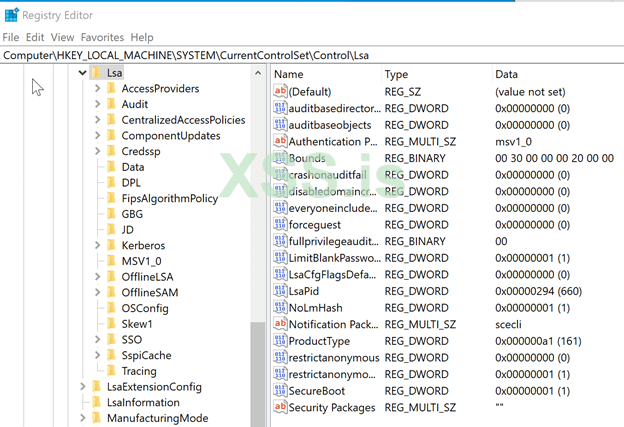

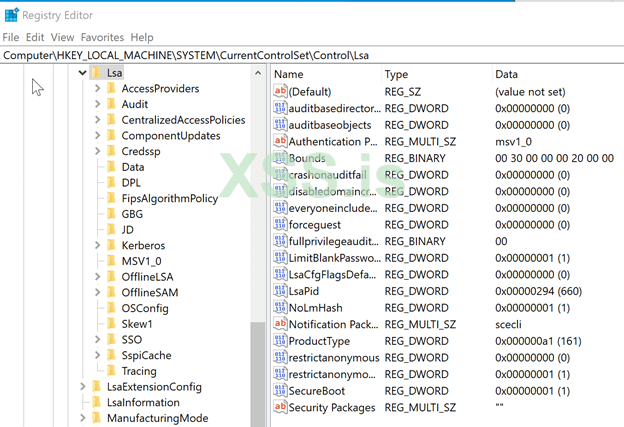

lsass.exe

Цитирую педивики: “Служба Local Security Authority Subsystem Service (LSASS) - это процесс в операционных системах Microsoft Windows, который отвечает за внедрение политики безопасности в систему. Она проверяет пользователей, входящих в систему на компьютере или сервере Windows, обрабатывает изменения паролей и создает маркеры доступа. Она также логирует все изменения в журнал безопасности Windows".

Процесс создает маркеры безопасности для SAM (Security Account Manager), AD и NETLOGON. Использует пакеты аутентификации, указанные в

HKLM\System\CurrentControlSet\Control\Lsa

Это еще одна хорошая возможность для закрепления.

К примеру, mimikatz, использует этот процесс для сброса учетных данных или же можно имитировать этот процесс, чтобы скрится. Опять же, как правило мы используем опечатки в названии именно этого процесса, для закрепления.

Норма:

Image Path: %SystemRoot%\System32\lsass.exe

Parent Process: wininit.exe

Number of Instances: 1

User Account: Local System

Start Time: В течение нескольких секунд после загрузки

Как обычно палят:

Родительский процесс НЕ wininit.exe

Image Path не C:\Windows\System32

Опечатки

Несколько запущенных копий

Работает не от Local System

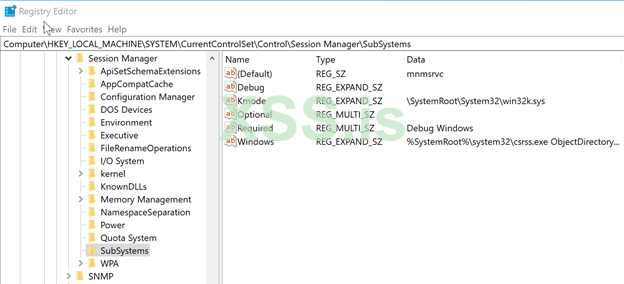

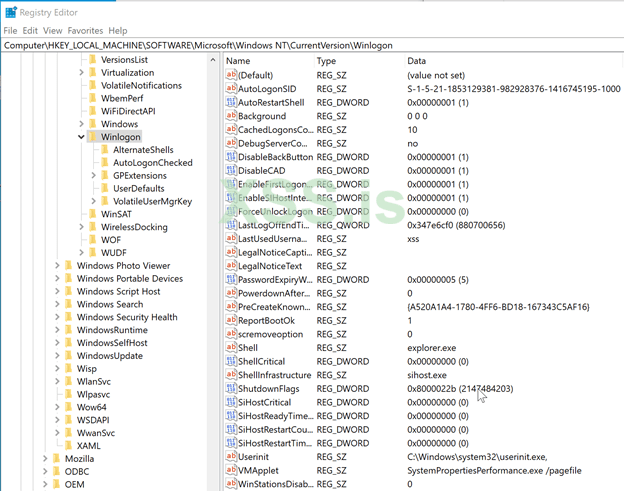

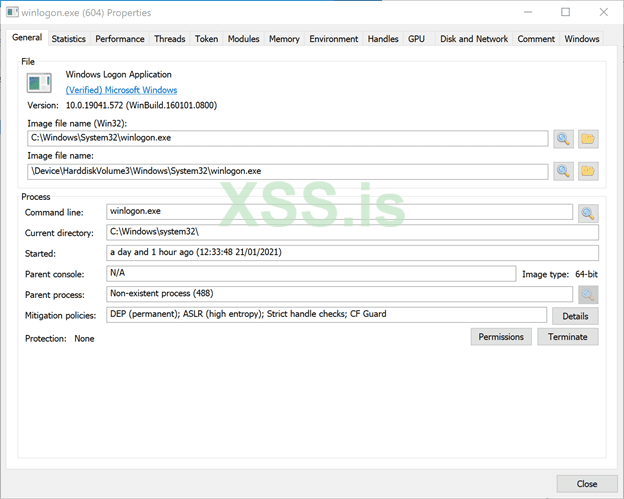

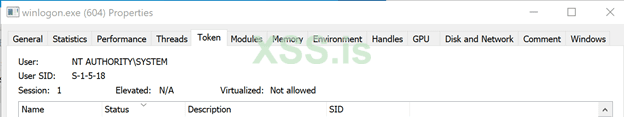

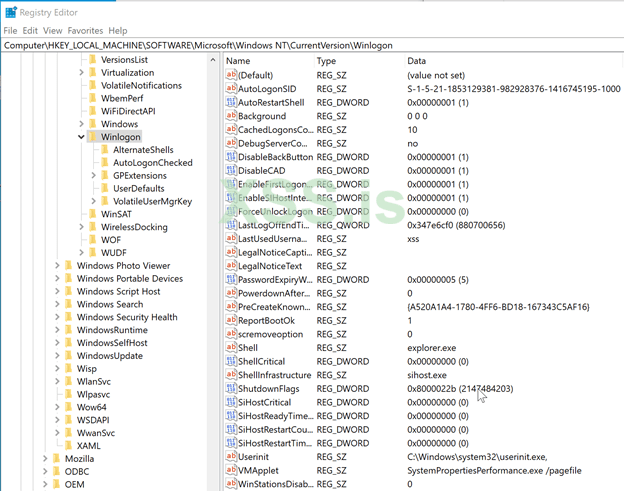

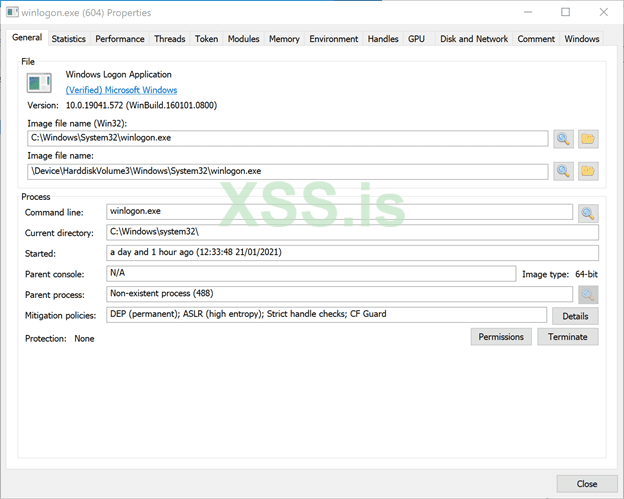

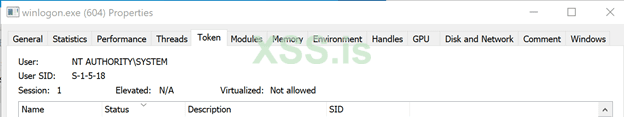

winlogon.exe

Windows Logon, winlogon.exe, отвечает за работу с Secure Attention Sequence (SAS). Это, к примеру, комбинация клавиш ALT+CTRL+DELETE.

Этот процесс также отвечает за загрузку профиля пользователя. Это делается путем загрузки NTUSER.DAT пользователя в HKCU и дальше через userinit.exe происходит загрузка оболочки пользователя.

Подробнее:

https://docs.microsoft.com/en-us/pr...er/cc939862(v=technet.10)?redirectedfrom=MSDN

В реестре находится тут

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Кроме того, он отвечает за блокировку экрана и запуск экранной заставки пользователя, а также за другие функции.

Подробнее:

https://en.wikipedia.org/wiki/Winlogon

Помним, что smss.exe запускает этот процесс вместе с копией csrss.exe в рамках первого сеанса.

Image Path: %SystemRoot%\System32\winlogon.exe

Parent Process: Создается экземпляром smss.exe, который самозавершается, инструменты анализа обычно не предоставляют имя родительского процесса.

Number of Instances: 1, >1

User Account: Local System

Start Time: В течение нескольких секунд после загрузки первого экземпляра (для первого сеанса). Дополнительные экземпляры создаються по мере создания новых сеансов, обычно через вход по RDP или Fast User Switching (!!!)

Не ок, если:

Указан родительский процесс (smss.exe вызывает этот процесс и самозавершается)

Image Path НЕ C:\Windows\System32

Опечатки

НЕ Local System

В реестре, shell value НЕ explorer.exe

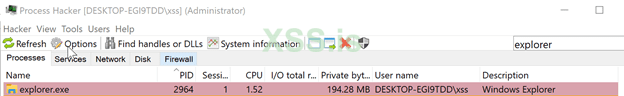

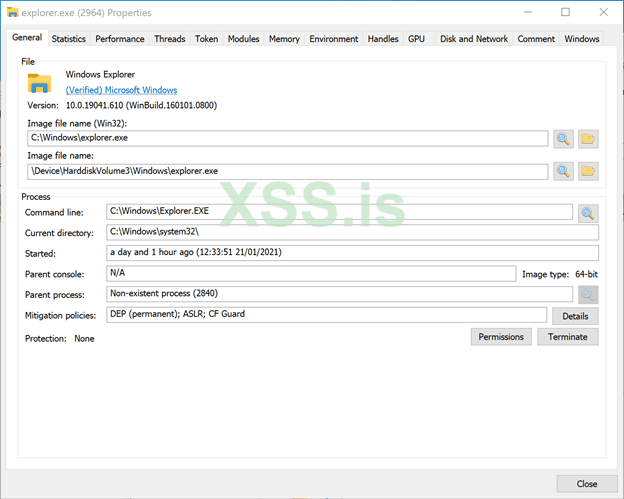

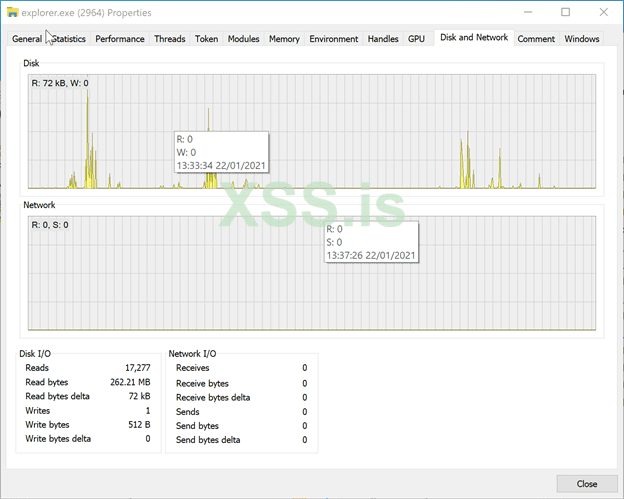

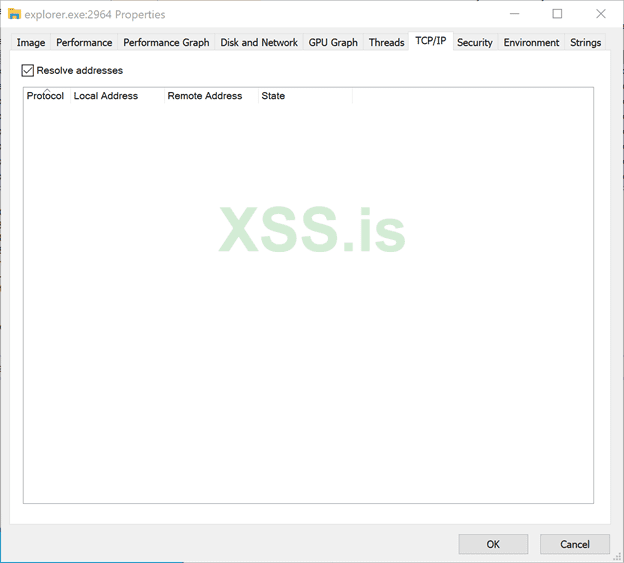

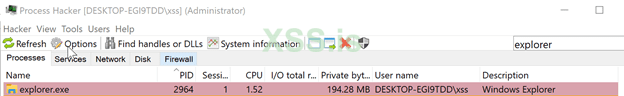

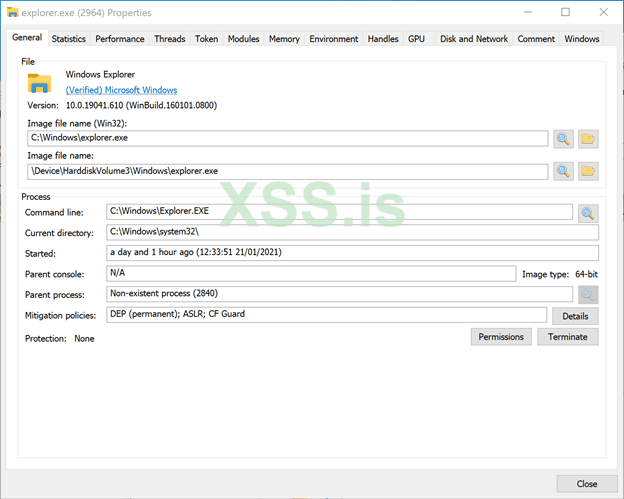

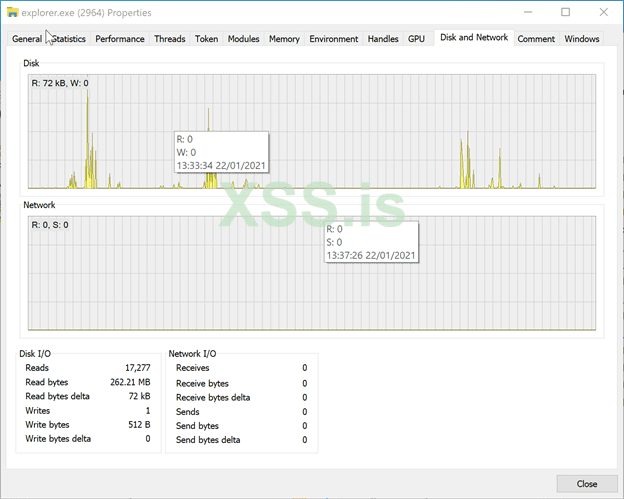

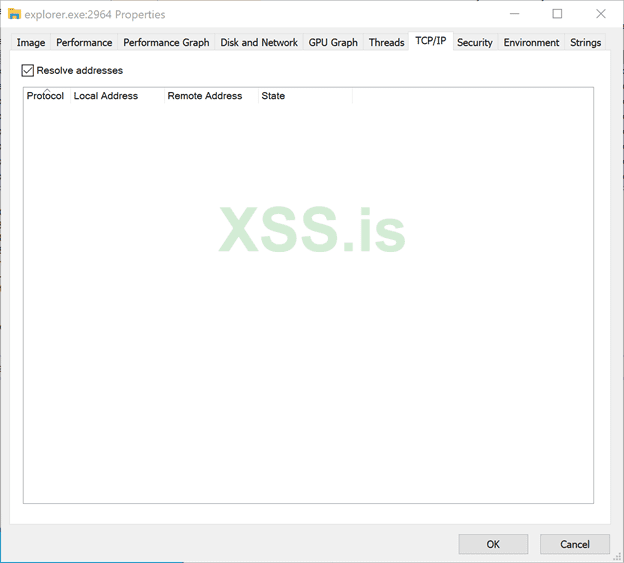

explorer.exe

Еще один ключевой процесс - всеми любимый проводник Windows Explorer, explorer.exe. Процесс, который дает пользователю доступ к его папкам и файлам. Он также предоставляет функциональность другим функциям, Пуск, панель задач и т.д.

Процесс Winlogon запускает userinit.exe, который запускает значение в HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell

Userinit.exe самозавершается после создания процесса explorer.exe. Из-за этого имя родительского процесса отсутствует.

Image Path: %SystemRoot%\explorer.exe

Parent Process: создается userinit.exe и самозавершается

Number of Instances: Один или несколько

User Account: Имя пользователя

Start Time: Сразу, после начала активной пользовательской сессии

Смотрят на:

Имя родительского процесса - должно отсутствоать (userinit.exe вызывает этот процесс и самозавершается)

Image Path НЕ C:\Windows (%SystemRoot%)

Работает как неизвестный пользователь

Опечатки

Исходящие TCP/IP соединения

Крайне важно понимать, как функционирует операционная система.

Описанные процессы Windows - это основные процессы. Понимание того, как они работают, может помочь вам выиграть время.

Следует также помнить, что если Credential Guard включен, будет запущен дополнительный процесс, который будет дочерним процессом wininit.exe, и этим процессом будет lsaiso.exe. Этот процесс работает совместно с lsass.exe для усиления парольной защиты.

Другими процессами в Windows 10 являются RuntimeBroker.exe и taskhostw.exe (ранее taskhost.exe и taskhostex.exe). Обязательно прочитайте про них.

Я хочу рассмотреть основные процессы в системе Windows. Цель - не только поделиться знаниями, а помочь вам узнать и понять, что именно считается нормальным поведением в операционной системе Windows, и как это можно использовать в своих целях. Эти знания помогут вам понять, как именно аналитики определяют вредоносные процессы, запущенные на компьютерах внутри различных организаций. Буду стараться двигаться от самых простых вещей к сложным.

Очевидно, что подавляющее большинство компаний используют именно Windows на рабочих станциях, все привыки к этому факту, но к сожалению большинство не до конца понимают взаимодействие процессов в системе. Многие часто используют настройки-по умолчанию, даже простейшая миграция между процессами, для закрепления осуществляется по написанным инструкциям, без осознанного понимания как сделать так, чтобы все точно работало лучшим образом, ведь каждый случай индивидуален и второго раза может уже не быть.

Время все меняет. Я предлагаю путь эволюционирования, когда действия будут подкреплены знаниями, пониманием того, как найти оптимальный вариант, а не просто следовать инструкции.

Любую защиту, запущенную на конечной точке как правило всегда есть возможность обойти, тем или иным способом. Но. Суть в том, чтобы понять, в каких именно ситуациях, аналитик / сотрудник SOC / инженер будет/начнет действовать, когда один из инструментов предупредит его о подозрительном процессе, где и как именно он начнет искать причину, о реализации угрозы которой его уведомит мониторинг EDR, как будет принимать решение о том, как действовать дальше. Зная, какое именно поведение системных процессов считается нормальным, а какое - подозрительным можно оставаться незамеченным дольше. А как говорил Джалаладдин Руми, слова, которого украла одна мутная Гибралтарская компания с бестолковыми сертификатами - “The Quieter You Become, The More You Are Able To Hear”.

На первых, начальных этапах я буду использовать VmWare и Win 10 Pro for Workstations (это именно то, что чаще всего используют в компаниях), так как с ней обычно удобнее работать в AD, ставить софт через WSUS и многое, многое другое.

VmWare/Fusion желательно брать самой последней версии, ключей в сети полно.

VirtualBox я крайне не рекомендую использовать - слишком много проблем в перспективе, разве что можно потренироваться определять, что ваш процесс запускается в среде виртуализации (техники антиэмуляции), и научиться выходить из гостевой системы в хост.

Рекомендую брать тестовую виртуалку с официального сайта, имопортировать и сразу делать слепок

https://developer.microsoft.com/en-us/microsoft-edge/tools/vms/

Либо, как вариант ISO образ, опять же с официального сайта.

https://www.microsoft.com/uk-ua/software-download/windows10ISO

В Vmware удобно использовать автоустановку системы, а дальше использовать снимки и клонирование. Этого вполне достаточно для начала, в дальнейшем скорее всего будем использовать серверную виртуализацию - для эмуляции разветвленных корпоративных сетей (не у всех все в одном vlan и без тегированного траффика, да).

На всякий случай напишу - ни в коем случае не используйте готовые сборки, любые активаторы, kms и прочее - все “заряжено”. Всегда безопаснее скачать с официального сайта и активировать официальным ключем, их опять же полно в сети.

Скриншоты делал на английском - так как, если система в русской локализации, или содержит русский язык в каком-либо виде - такую систему лучше не трогать. Словом, учите и привыкайте к английскому языку.

Итак, начнем.

Менеджер процессов

Task Manager - встроенная утилита Windows с графическим интерфейсом, позволяющая пользователям видеть, что и как работает в системе Windows. Она также предоставляет информацию об использовании ресурсов, например, сколько процессора и памяти используется каждым процессом. Когда программа не отвечает, Task Manager используется для завершения зависшего процесса.

Чтобы открыть диспетчер задач, щелкните правой кнопкой мыши панель задач. Когда появится новое окно, выберите “Task Manager”, либо просто Ctrl+Shift+Esc.

Если у вас нет приложений, которые вы явно открыли, то вы должны увидеть то же самое окно, как показано ниже.

Нажимаем на “More Details”

Хорошо, теперь мы кое-что видим. Обратите внимание на вкладки в менеджере задач. По умолчанию, текущая вкладка всегда “Processes”.

Если вы используете диспетчер задач на запущенной (не виртуальной) машине Windows, вы можете увидеть дополнительные вкладки, в том числе с пользовательскими процессами.

В приведенном выше скриншоте (или если вы следуете этому примеру в своей собственной системе Windows) обратите внимание на то, что процессы распределены по категориям: “Apps” и “Background processes”. Другая категория, которая не видна на вышеуказанном скриншоте, - это “Windows processes”

Колонок по-умолчанию минимум. Столбцы "Имя", "Статус", "Процессор" и "Память" - это единственные видимые столбцы. Для просмотра большего количества столбцов, щелкните правой кнопкой мыши любой из заголовков столбцов, чтобы открыть дополнительные опции. Добавьте больше колонок.

Давайте вкратце рассмотрим каждую колонку (исключая, конечно, имя процесса):

Тип - Каждый процесс делится на 1 из 3 категорий (Приложения, Фоновый процесс или процесс Windows).

Издатель - Имя автора (компании) программы/файла.

PID - Идентификатор процесса. Windows присваивает уникальный идентификатор процесса при каждом запуске программы. Если в одной программе запущено несколько процессов, то каждый из них будет иметь свой уникальный идентификатор процесса (PID).

Имя процесса - это имя файла процесса. На скриншоте выше имя файла для Менеджера Задач - Taskmrg.exe.

Командная строка - полная команда, используемая для запуска процесса.

CPU - Сводная вычислительная мощность, используемая процессом.

Memory (Память) - Количество физической памяти, используемой процессом.

Я очень рекомендую почитать официальную документацию по “Task Manger”. Чтение документации даст вам азы того, как происходит взаимодействие процессов, которые вы должны понимать, вне зависимости от того, какой менеджер процессов вы будете использовать в дальнейшем. У всех аналитиков в любом случае есть любимые программы, которые они предпочитают, но обычный менеджер процессов они также используют, хоть и редко.

Перейдем на вкладку "Подробности" (Details). Внутри этого представления находятся некоторые из основных процессов, про которые я напишу подробнее. Сразу отсортируйте столбец PID так, чтобы PID процессов были в порядке возрастания. Так удобнее.

Добавьте несколько дополнительных столбцов, чтобы увидеть больше информации об этих процессах. Хорошими колонками-кандидатами для добавления являются Image path name и Command line

Эти 2 колонки могут быстро использованы аналитиком для понимания любых отклонения с заданным процессом. Например, PID может быть сопряжен с процессом под названием svchost.exe, процессом Windows, но если Image path name или Command line указывают не на то, что ожидается, то аномалия будет скорее всего замечена и аналитик/исследователь проведет более глубокий анализ этого процесса.

Конечно, вы можете добавлять столько столбцов, сколько пожелаете, но рекомендуется добавлять столбцы, которые будут иметь отношение к вашей текущей задаче.

Task Manager - это мощная встроенная утилита Windows, но при анализе процессов исследователям не хватает определенной важной информации, например, информации о родительском процессе. Это еще один ключевой столбец при определении аномалий. Вернемся к svchost.exe, если родительский процесс для PID не является services.exe, то он потребует дальнейшего анализа.

Где находится services.exe?

PID для services.exe равен 612. Но, один из процессов svchost.exe имеет PID 392. Как начался процесс svchost.exe до services.exe? Менеджер задач не показывает связку процесса “child-parent". Именно здесь на помощь приходят другие утилиты, такие как Process Hacker и Process Explorer.

Process Hacker

https://processhacker.sourceforge.io

Стабильная версия очень устарела, рекомендую использовать исключительно ночные сборки:

https://processhacker.sourceforge.io/nightly.php

Я буду использовать версию 3.0.3736 (обязательно запускайте с административными правами)

Process Explorer (тоже, обязательно запускайте с административными правами)

Я буду использовать и Process Hacker, и Process Explorer вместо диспетчера задач (Task Manager) для получения информации о каждом из процессов Windows.

Приветствуется, когда вы осматриваете и знакомитесь со всей информацией, доступной в диспетчере задач. Это встроенная утилита, которая доступна в каждой системе Windows. Аналитик или исследователь может оказаться в ситуации, когда он по какой-то причине не сможет воспользоваться своими интрументами и будет использовать то, что есть под рукой.

Помимо диспетчера задач, будет лучше, если вы также ознакомитесь с командной строкой, эквивалентной получению информации о запущенных процессах в системе Windows, например: tasklist, Get-Process или ps (PowerShell), и wmic.

Система

Первый процесс Windows в списке - это процесс System. PID для любого процесса назначается случайным образом, но для процесса System это не так. PID для системы всегда 4.

Цитирую официальное определение из Windows Internals:

"Системный процесс (с идентификатором процесса 4) является основным для специального типа потока, который запускается только в режиме ядра, системный поток в режиме ядра. Системные потоки имеют все атрибуты и контексты обычных потоков пользовательского режима (такие как аппаратный контекст, приоритет и т.д.), но они отличаются тем, что выполняются только в режиме ядра, выполняя код, загруженный в системное пространство, будь то в Ntoskrnl.exe или в любом другом загруженном драйвере устройства. Кроме того, системные потоки не имеют пользовательского адресного пространства и, следовательно, должны выделять любое динамическое хранилище из кучи памяти операционной системы, например, страничный или нестраничный пул".

Для того, чтобы понять, что такое пользовательский режим и режим ядра читайте:

https://docs.microsoft.com/en-us/windows-hardware/drivers/gettingstarted/user-mode-and-kernel-mode

Итак, что в данном случае, применимо к данному процессу считается номальным, так, чтобы аналитик посмотрел и пошел дальше смотреть другие процессы.

Давайте воспользуемся Process Explorer и посмотрим свойства для System.

Image Path: N/A

Parent Process: None

Number of Instances: One

User Account: Local

System Start Time: At boot time

Информация немного отличается, если мы посмотрим свойства проесса с помощью Process Hacker.

Image Path: C:\Windows\system32\ntoskrnl.exe (NT OS Kernel)

Parent Process: System Idle Process (0)

Технически все ок. Обратите внимание, что Process Hacker подтверждает, что процесс подписан “'(Verified) Microsoft Windows”.

Что аналитики сочтут необычным поведением:

Родительский процесс (кроме процесса System Idle (0)).

Многочисленные копии процесса. (должен быть только 1 экземпляр), так что это плохой вариант для миграции и закрепления.

Другой PID. (Помните, что PID всегда будет 4).

Работает не в сессии 0, а в >0

smss.exe (Session Manager Subsystem)

Следующий процесс - smss.exe (подсистема управления сеансами). Этот процесс, также известный как Windows Session Manager, отвечает за создание новых сеансов.

Это первый пользовательский процесс, запущенный ядром.

Этот процесс запускает режим ядра и пользовательский режим подсистемы Windows. Эта подсистема включает win32k.sys (режим ядра), winsrv.dll (пользовательский режим) и csrss.exe (тоже пользовательский режим).

Читаем про архитектуру Windows NT:

https://en.wikipedia.org/wiki/Architecture_of_Windows_NThttps://ru.wikipedia.org/wiki/Архитектура_Windows_NT

smss.exe запускает csrss.exe (подсистема Windows) и wininit.exe в сеансе 0, изолированном сеансе Windows для операционной системы, и csrss.exe и winlogon.exe для сеанса 1, который является сеансом пользователя. Первый дочерний экземпляр создает дочерние экземпляры в новых сессиях. Это делается путем копирования smss.exe в новый сеанс и самозавершения.

Диспетчер сеанса Windows:

https://ru.wikipedia.org/wiki/Диспетчер_сеанса_Windows

Сессия 0 (csrss.exe & wininit.exe)

Сессия 1 - пользовательская (csrss.exe & winlogon.exe)

Любая другая подсистема, указанная в Required в HKLM\System\CurrentControlSet\Control\Session Manager\Subsystems также запускается

SMSS также отвечает за создание переменных окружения, файлов подкачки виртуальной памяти и запускает winlogon.exe (менеджер контроля доступа в Windows).

Вот пример того, что не вызовет подозрений:

Image Path: %SystemRoot%\System32\smss.exe

Parent Process: System

Number of Instances: Один экземпляр parent и один экземпляр child за 1 сеанс. Child экземпляр завершает работу после создания пользовательского сеанса.

User Account: Local System

Start Time: В течение нескольких секунд после загрузки главного процесса

Что сочтут необычным:

Родительский процесс, отличный от System(4) Image path,

Путь отличается от C:\Windows\System32

Больше чем 1 запущенный процесс. (дочерние процессы самозавершаются и выходят после каждого нового сеанса)

Пользователь не SYSTEM

Подозрительные записи в реестре.

csrss.exe (Client Server Runtime Process)

csrss.exe (Client Server Runtime Process) - это пользовательская сторона подсистемы Windows. Этот процесс всегда выполняется и является критически важным для работы системы. Если этот процесс будет случайно прерван, то это приведет к сбою в работе системы, а значит и к обнаружению. Этот процесс отвечает за консольное окно Win32, создание и удаление потока процесса. Для каждого экземпляра загружаются (наряду с другими) csrsrv.dll, databasesrv.dll и winsrv.dll.

Этот процесс также отвечает за доступность Windows API для других процессов (API шейринг), сопоставление букв дисков и обработку процесса выключения Windows.

Подробнее читаем тут:

https://en.wikipedia.org/wiki/Client/Server_Runtime_Subsystem

Помним, что csrss.exe и winlogon.exe вызываются из smss.exe при запуске для первой сессии.

Что будет нормой:

Session 0 (PID 420)

Session 1 (PID 516)

Обратите внимание, отсутствие родительского процесса для этих двух процессов. Эти процессы созданы smss.exe, который сам себя прерывает.

Image path: %SystemRoot%\System32\csrss.exe

Parent process: Созданный экземпляром smss.exe

Number of Instances: Два или более

User account: Локальная система

Время запуска: в течение нескольких секунд после загрузки первых 2-х экземпляров (для сеансов 0 и 1).

Время запуска для дополнительных экземпляров увеличивается по мере создания новых сеансов, хотя часто создаются только сеансы 0 и 1.

Аномалии, которых нужно избегать:

Родительский процесс явно укзан (smss.exe вызывает этот процесс и завершает его самостоятельно).

Image path, отличается от C:\Windows\System32.

Орфографические ошибки для сокрытия неавторизованного процесса, маскирующегося под csrss.exe.

Пользователь не System

wininit.exe

Процесс инициализации Windows, wininit.exe, отвечает за запуск services.exe (диспетчер управления службами), lsass.exe (локальный центр безопасности) и lsaiso.exe в сеансе 0. Это еще один важный процесс Windows, который выполняется в фоновом режиме вместе с дочерними процессами.

lsaiso.exe - это процесс, связанный с Credential Guard и Key Guard.

Аналитик увидит этот процесс, только если включен Credential Guard.

Норма:

Image Path: %SystemRoot%\System32\wininit.exe

Parent Process: Создан smss.exe

Number of Instances: Один

User Account: Local

System Start Time: В течение нескольких секунд после загрузки

Аномалии

Указан родительский процесс, хотя его быть не должно. (smss.exe вызывает этот процесс и самоостанавливается)

Image Path отличается от C:\Windows\System32

Опечатки в имени процесса

Несколько запущенных экземпляров

Не работает как System

Services.exe

Следующим процессом является Service Control Manager (SCM), который представляет собой services.exe. Он занимается обработкой системных сервисов: загрузка сервисов, взаимодействие с сервисами, запуск/завершение сервисов и т.д.

Он поддерживает базу данных, которую можно опрашивать с помощью встроенной утилиты 'sc.exe'.

Информация о сервисах хранится в реестре, в ветке

HKLM\System\CurrentControlSet\Services

Этот процесс также загружает в память драйверы устройств, помеченные как автоматический запуск.

При успешном входе пользователя в систему этот процесс отвечает за установку значения контрольного набора Last Known Good (Last Known Good Configuration),

HKLM\System\Select\LastKnownGood к тому, что в CurrentControlSet.

Этот процесс является родительским для нескольких других ключевых процессов: svchost.exe, spoolsv.exe, msmpeng.exe, dllhost.exe, и это лишь некоторые из них.

Читаем подробнее тут:

https://en.wikipedia.org/wiki/Service_Control_Manager

Норма:

Image Path: %SystemRoot%\System32\services.exe

Parent Process: wininit.exe

Number of Instances: Один

User Account: Local System

Start Time: В течение нескольких секунд после загрузки

На что будут смотреть:

Родительский процесс НЕ wininit.exe

Image Path: отличается от C:\Windows\System32

Опечатки в имени процесса

Несколько копий процесса

Права не SYSTEM

Svchost.exe

https://en.wikipedia.org/wiki/Svchost.exe

Service Host, или or svchost.exe отвечает за управление другими системными сервисами.

Службы, запущенные в этом процессе, реализованы в виде DLL. Реализуемые DLL хранятся в реестре для службы под названием Parameters subkey в ServiceDLL.

Полный путь:

HKLM\SYSTEM\CurrentControlSet\Services\SERVICE NAME\Parameters

Пример ниже - значение ServiceDLL для службы Dhcp.

Чтобы просмотреть эту информацию в Process Hacker, щелкните правой кнопкой мыши на процессе svchost.exe. В этом случае это будет PID 392.

Svchost.exe -> Services -> Dhcp -> Go to service

Щелкните правой кнопкой мыши по службе и выберите Свойства. Посмотрите на Service DLL.

На скриншоте указан Binary Path.

Также обратите внимание на то, как он структурирован. В двоичном пути есть идентификатор ключа. Этот идентификатор -k

Параметр -k предназначен для группировки аналогичных сервисов для использования в одном и том же процессе. Данная концепция была основана на особенностях проектировании ОС и реализована для снижения потребления ресурсов.

Возвращаемся к идентификатору ключа (-k) из двоичного пути. На скриншоте -k - LocalServiceNetworkRestricted.

Каждая из них будет иметь различное значение для ServiceDLL. Возьмем, к примеру, LSM и посмотрим значение для ServiceDLL.

Поскольку svchost.exe всегда будет иметь несколько запущенных процессов на любой системе Windows, этот процесс является хорошим вариантом для миграции.

Маскировка под этот процесс и сокрытие среди других процессов svchost.exe - хороший выбор.

Здесь также можно использовать процесс с опечаткой в имени. Поступая таким образом, они намерены остаться в тени.

Также можно вызвать свою DLL.

Подробне:

https://www.hexacorn.com/blog/2015/...-of-svchost-exe-and-other-popular-file-names/

Норма, на примере Dhcp

Image Path: %SystemRoot%\System32\svchost.exe

Parent Process: services.exe

Number of Instances: Many

User Account: (SYSTEM, Network Service, Local Service) в зависимости от экземпляра svchost.exe. В Windows 10 некоторые экземпляры могут запускаться от имени зарегистрированного пользователя.

Start Time: Обычно в течение нескольких секунд после загрузки. Другие экземпляры могут быть запущены после загрузки

Отличия от нормы:

Родительский процесс не services.exe

Image Path не C:\Windows\System32

Опечатки

Отсутствие параметра -k

lsass.exe

Цитирую педивики: “Служба Local Security Authority Subsystem Service (LSASS) - это процесс в операционных системах Microsoft Windows, который отвечает за внедрение политики безопасности в систему. Она проверяет пользователей, входящих в систему на компьютере или сервере Windows, обрабатывает изменения паролей и создает маркеры доступа. Она также логирует все изменения в журнал безопасности Windows".

Процесс создает маркеры безопасности для SAM (Security Account Manager), AD и NETLOGON. Использует пакеты аутентификации, указанные в

HKLM\System\CurrentControlSet\Control\Lsa

Это еще одна хорошая возможность для закрепления.

К примеру, mimikatz, использует этот процесс для сброса учетных данных или же можно имитировать этот процесс, чтобы скрится. Опять же, как правило мы используем опечатки в названии именно этого процесса, для закрепления.

Норма:

Image Path: %SystemRoot%\System32\lsass.exe

Parent Process: wininit.exe

Number of Instances: 1

User Account: Local System

Start Time: В течение нескольких секунд после загрузки

Как обычно палят:

Родительский процесс НЕ wininit.exe

Image Path не C:\Windows\System32

Опечатки

Несколько запущенных копий

Работает не от Local System

winlogon.exe

Windows Logon, winlogon.exe, отвечает за работу с Secure Attention Sequence (SAS). Это, к примеру, комбинация клавиш ALT+CTRL+DELETE.

Этот процесс также отвечает за загрузку профиля пользователя. Это делается путем загрузки NTUSER.DAT пользователя в HKCU и дальше через userinit.exe происходит загрузка оболочки пользователя.

Подробнее:

https://docs.microsoft.com/en-us/pr...er/cc939862(v=technet.10)?redirectedfrom=MSDN

В реестре находится тут

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Кроме того, он отвечает за блокировку экрана и запуск экранной заставки пользователя, а также за другие функции.

Подробнее:

https://en.wikipedia.org/wiki/Winlogon

Помним, что smss.exe запускает этот процесс вместе с копией csrss.exe в рамках первого сеанса.

Image Path: %SystemRoot%\System32\winlogon.exe

Parent Process: Создается экземпляром smss.exe, который самозавершается, инструменты анализа обычно не предоставляют имя родительского процесса.

Number of Instances: 1, >1

User Account: Local System

Start Time: В течение нескольких секунд после загрузки первого экземпляра (для первого сеанса). Дополнительные экземпляры создаються по мере создания новых сеансов, обычно через вход по RDP или Fast User Switching (!!!)

Не ок, если:

Указан родительский процесс (smss.exe вызывает этот процесс и самозавершается)

Image Path НЕ C:\Windows\System32

Опечатки

НЕ Local System

В реестре, shell value НЕ explorer.exe

explorer.exe

Еще один ключевой процесс - всеми любимый проводник Windows Explorer, explorer.exe. Процесс, который дает пользователю доступ к его папкам и файлам. Он также предоставляет функциональность другим функциям, Пуск, панель задач и т.д.

Процесс Winlogon запускает userinit.exe, который запускает значение в HKLM\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell

Userinit.exe самозавершается после создания процесса explorer.exe. Из-за этого имя родительского процесса отсутствует.

Image Path: %SystemRoot%\explorer.exe

Parent Process: создается userinit.exe и самозавершается

Number of Instances: Один или несколько

User Account: Имя пользователя

Start Time: Сразу, после начала активной пользовательской сессии

Смотрят на:

Имя родительского процесса - должно отсутствоать (userinit.exe вызывает этот процесс и самозавершается)

Image Path НЕ C:\Windows (%SystemRoot%)

Работает как неизвестный пользователь

Опечатки

Исходящие TCP/IP соединения

Крайне важно понимать, как функционирует операционная система.

Описанные процессы Windows - это основные процессы. Понимание того, как они работают, может помочь вам выиграть время.

Следует также помнить, что если Credential Guard включен, будет запущен дополнительный процесс, который будет дочерним процессом wininit.exe, и этим процессом будет lsaiso.exe. Этот процесс работает совместно с lsass.exe для усиления парольной защиты.

Другими процессами в Windows 10 являются RuntimeBroker.exe и taskhostw.exe (ранее taskhost.exe и taskhostex.exe). Обязательно прочитайте про них.

Вложения

-

1611602576563.png4.6 КБ · Просмотры: 6

1611602576563.png4.6 КБ · Просмотры: 6 -

1611602576971.png21.4 КБ · Просмотры: 6

1611602576971.png21.4 КБ · Просмотры: 6 -

1611602577030.png5.2 КБ · Просмотры: 6

1611602577030.png5.2 КБ · Просмотры: 6 -

1611602577283.png22 КБ · Просмотры: 7

1611602577283.png22 КБ · Просмотры: 7 -

1611602577419.png23.9 КБ · Просмотры: 7

1611602577419.png23.9 КБ · Просмотры: 7 -

1611602577900.png25.5 КБ · Просмотры: 6

1611602577900.png25.5 КБ · Просмотры: 6 -

1611602577706.png96.8 КБ · Просмотры: 6

1611602577706.png96.8 КБ · Просмотры: 6 -

1611602578087.png7.6 КБ · Просмотры: 7

1611602578087.png7.6 КБ · Просмотры: 7 -

1611602578555.png24.8 КБ · Просмотры: 6

1611602578555.png24.8 КБ · Просмотры: 6 -

1611602578494.png28.3 КБ · Просмотры: 6

1611602578494.png28.3 КБ · Просмотры: 6 -

1611602578993.png11.4 КБ · Просмотры: 7

1611602578993.png11.4 КБ · Просмотры: 7 -

1611602578877.png22.9 КБ · Просмотры: 6

1611602578877.png22.9 КБ · Просмотры: 6 -

1611602579060.png21.8 КБ · Просмотры: 6

1611602579060.png21.8 КБ · Просмотры: 6 -

1611602579180.png9.9 КБ · Просмотры: 6

1611602579180.png9.9 КБ · Просмотры: 6 -

1611602579122.png19.4 КБ · Просмотры: 6

1611602579122.png19.4 КБ · Просмотры: 6 -

1611603164503.png7.6 КБ · Просмотры: 6

1611603164503.png7.6 КБ · Просмотры: 6 -

1611603017507.png25.5 КБ · Просмотры: 6

1611603017507.png25.5 КБ · Просмотры: 6 -

1611603164376.png25.5 КБ · Просмотры: 7

1611603164376.png25.5 КБ · Просмотры: 7 -

1611602962985.png96.8 КБ · Просмотры: 7

1611602962985.png96.8 КБ · Просмотры: 7 -

1611603164685.png24.8 КБ · Просмотры: 7

1611603164685.png24.8 КБ · Просмотры: 7 -

1611603164340.png96.8 КБ · Просмотры: 7

1611603164340.png96.8 КБ · Просмотры: 7 -

1611603164540.png28.3 КБ · Просмотры: 6

1611603164540.png28.3 КБ · Просмотры: 6 -

1611603164804.png22.9 КБ · Просмотры: 6

1611603164804.png22.9 КБ · Просмотры: 6 -

1611603017536.png7.6 КБ · Просмотры: 6

1611603017536.png7.6 КБ · Просмотры: 6 -

1611602962897.png22 КБ · Просмотры: 6

1611602962897.png22 КБ · Просмотры: 6 -

1611603165376.png9.9 КБ · Просмотры: 7

1611603165376.png9.9 КБ · Просмотры: 7

Последнее редактирование: