TA505 (также известная как FIN11) является финансово мотивированным субъектом киберпреступности. Они проводят операции Big Game Hunting, такие как развертывание программ-вымогателей и вымогательство крупного выкупа. В прошлом я объяснял, как они работают, и внимательно изучал их инструменты. Если вы не знакомы с TA505 и CL0P, я рекомендую вам сначала прочитать наш профиль злоумышленника TA505.

В 2020 году наблюдались три волны спама, исходящие от TA505: они начались в январе / феврале, затем последовали более длительный период летом с июня по сентябрь и очень короткий период в начале декабря. За месяцы отсутствия спама они добавляли все больше и больше жертв на свой портал вымогателей «CL0P^-LEAKS».

В этом сообщении блога рассказывается об их операциях с программами-вымогателями. Во-первых, я подробно расскажу об активности этих операций за последние месяцы. Далее я опишу, какую информацию о жертвах содержат образцы CL0P, и исследую, почему часто есть несколько образцов CL0P, которые можно отнести к одной жертве. Наконец, я посмотрю на их два онлайн-портала, которые поддерживают их операции: их портал утечки «CL0P^-LEAKS» и их портал переговоров, который они используют, чтобы прийти к соглашению с жертвами.

Наша служба реагирования на инциденты Deutsche Telekom Security GmbH может быстро расследовать и устранять текущие вторжения TA505. Пожалуйста, свяжитесь с security-info@t-systems.com для получения дополнительной информации.

Операции TA505 и CL0P с июня 2020 г. по декабрь 2020 г.

Далее я дам обзор активности TA505 во второй половине 2020 года. Было два периода активности спама, за которыми следовали два периода развертывания CL0P.

Первый период активности:

Первый период рассылки спама начался 02.06.2020 и закончился 11.09.2020. В течение этого периода TA505 рассылал фишинговые письма почти каждый рабочий день, чтобы закрепиться во многих сетях. Впоследствии они будут отфильтровывать интересные корпоративные сети, а затем продвигать свое вторжение, двигаясь в боковом направлении.

Дата окончания наблюдаемой спамерской активности особенно интересна в связи с объявлением Secura. 11 сентября 2020 года, что было пятницей и, следовательно, последним днем обычной недели спама TA505, Secura объявила об уязвимости Zerologon. Это только предположение, почему TA505 не продолжил рассылку спама в следующий понедельник: либо публикация Zerologon резко прекратила их рассылку, либо они воспользовались возможностью быстро продвинуться в отдельных сетях.

В сентябре и октябре 2020 года CL0P удалось развернуть программу-вымогатель на нескольких жертвах. Наблюдаемые случаи в основном имели место в пятницу и субботу.

Второй период активности:

В середине декабря 2020 года TA505 вернулся менее чем за две недели спама, что могло поставить под угрозу возможные сети жертв для развертывания CL0P во время рождественских праздников 2020 года. Еще одним мотивом может быть получение доступа к новым сетям жертв, чтобы возобновить работу в январе / Февраль 2021 г.

На момент написания статьи на их портале утечек «CL0P ^ -LEAKS» новых жертв не было. Однако я нашел несколько образцов CL0P, указывающих, по крайней мере, на то, что операторы CL0P пытались развернуть свои программы-вымогатели в двух сетях во время Рождества. Ходят слухи, что одна из этих жертв заплатила выкуп в размере более 200 биткойнов (BTC) (почти шесть миллионов долларов).

Программа-вымогатель CL0P:

CL0P - это программа-вымогатель, которая развертывается после первоначального вторжения TA505. Каждый образец CL0P уникален для жертвы. Во-первых, он содержит 1024-битный открытый ключ RSA, используемый для шифрования данных. Во-вторых, он содержит персональную записку о выкупе.

Программа-вымогатель написана на C ++ и разработана в Visual Studio 2015 (14.0). Пока что я наблюдал только образцы CL0P для архитектуры x86. Размер неупакованного образца составляет от 100 до 200 КБ. CL0P переименовывает зашифрованные файлы и добавляет окончание файла либо «.Cllp», либо «.CI0p».

Программа-вымогатель содержит 1024-битный открытый ключ RSA, уникальный для каждой жертвы. Хотя 1024-битные ключи RSA устарели, до факторизации 1024-битных ключей еще далеко. По состоянию на январь 2021 года самый крупный публично известный ключ RSA, который был разложен в рамках RSA Factoring Challenge, имел 829 бит.

Уже есть хорошее описание функциональности CL0P от S2W LAB. Поэтому я воздержусь от описания того, как CL0P шифрует систему. Вместо этого я рассмотрю, как он расшифровывает свою встроенную записку о выкупе, и случаи, когда есть несколько образцов, которые можно отнести к жертве.

Расшифровка встроенной записки о выкупе

Каждый образец CL0P содержит записку с требованием выкупа, которая хранится как ресурс в исполняемом файле PE. В нескольких образцах CL0P строка ресурса 0x99AB и тип ресурса ID_HTML были согласованы. Этот ресурс представляет собой двоичный большой двоичный объект, закодированный с помощью шифра XOR. Каждая выборка содержит жестко закодированный ключ XOR длиной 33 байта. На момент написания я натолкнулся на два разных ключа, которые операторы CL0P повторно использовали в нескольких образцах.

На следующем снимке экрана показана функция, отвечающая за хранение записки о выкупе. Его единственный параметр - это путь, по которому будет храниться записка о выкупе. Название записки о выкупе жестко закодировано («README_README.txt»). Сначала эта функция строит полный путь к записке с требованием выкупа и пытается создать там файл (строки 15-17). В случае успеха он выбирает ресурс с именем 0x99AB и резервирует память для дешифрованной записки о выкупе (строки 19-25). В цикле for каждый байт зашифрованной записки о выкупе подвергается операции XOR с байтом жестко закодированного ключа XOR. Этот ключевой байт определяется с использованием позиции текущего байта по модулю размера жестко закодированного ключа, который составляет 33 байта (строки 26-27). После этого функция сохраняет расшифрованную записку о выкупе и очищает ее (строки 28 - 37).

Эта записка создана специально для жертвы. Давайте посмотрим на отредактированную записку с требованием выкупа, выпавшую из недавнего образца CL0P:

Повторим, что содержит эта записка о выкупе:

Имя жертвы

Информация о конфиденциальных данных, которые они извлекли

Пути к общим файловым ресурсам

Имена пользователей как часть этих путей

Объем извлеченных данных

Ссылка .onion на их портал утечек «CL0P ^ -LEAKS».

Несколько адресов электронной почты для связи

Ссылка на их переговорный портал

Во-первых, это конфиденциальная информация о жертве. Во-вторых, это информация для взаимодействия с операторами CL0P. Поэтому рекомендуется никогда не загружать образцы программ-вымогателей в Интернет.

Учитывая записку о выкупе, возможно приписывание жертве. Далее я буду использовать это, чтобы исследовать очень интересное поведение методом проб и ошибок, наблюдаемое во время вторжений CL0P.

Метод проб и ошибок: почему на каждую жертву приходится несколько образцов?

За последние три месяца я смог найти более десятка образцов CL0P на VirusTotal. Во многих случаях имеется несколько образцов CL0P, которые можно отнести к одной жертве. Эти образцы собираются за пару часов. По крайней мере, в одном взаимодействии по реагированию на инцидент мы могли бы подтвердить это поведение.

Возникает вопрос, почему на каждую жертву приходится несколько образцов? В следующих разделах я расследую дела четырех жертв CL0P, в которых несколько образцов могут быть отнесены к одной и той же жертве. Атрибуция жертвы происходит на основе двух точек данных. Во-первых, образцы CL0P содержат записку о выкупе, в которой упоминается имя жертвы. Во-вторых, я считаю, что временные метки CL0P являются законными. Это соответствует тому, что мы видели в нескольких мероприятиях по реагированию на инциденты.

Жертва А

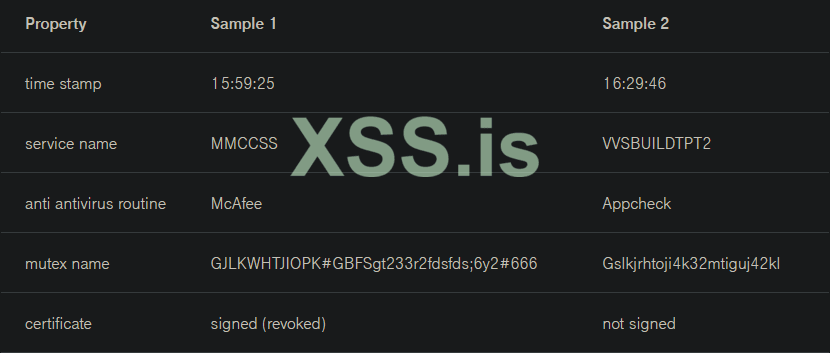

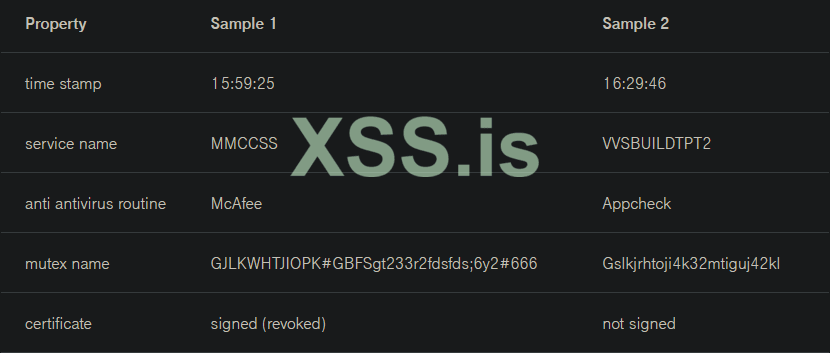

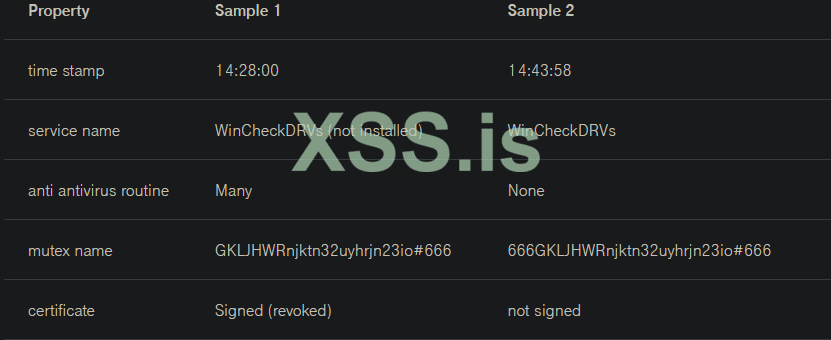

Случай с жертвой А произошел в субботу осенью 2020 года. Оба образца были собраны в один день в течение 30 минут. В следующей таблице перечислены важные свойства обоих образцов:

Первое развертывание CL0P завершилось неудачно, так как обнаружение конечной точки заблокировало образец 1. Как следствие, они скомпилировали образец 2. Они изменили имя службы, которую регистрирует CL0P, а также имя мьютекса, которое он использует, чтобы гарантировать, что не более одного экземпляра работает на система. Кроме того, они обменялись функциональностью для работы с антивирусом McAfee. Операторы по умолчанию перестали работать с Appcheck, что уже наблюдалось в декабре 2019 года.

Интересно то, что первый образец подписан (теперь) отозванным сертификатом, а второй образец не подписан. Либо операторы забыли подписать второй образец после компиляции, либо подписание выполняется как услуга другой организацией, и операторы не удосужились подписать второй образец.

Жертва B

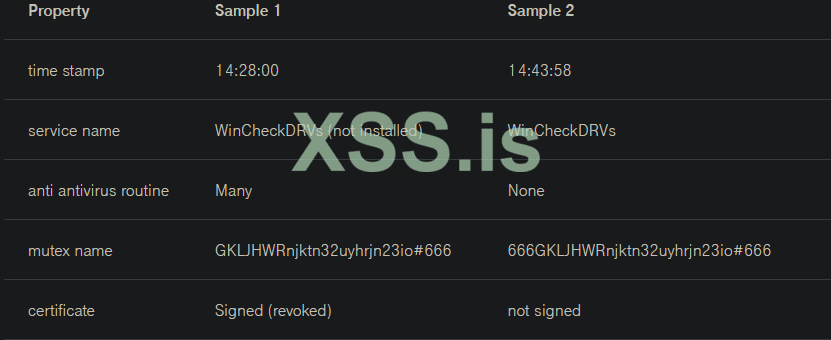

Дело жертвы B произошло в субботу ноября 2020 года. Оба образца были собраны в один день в течение 15 минут. Я перечисляю соответствующие свойства обоих образцов в следующей таблице:

Образец 1 не поддерживает шифрование. Операторы CL0P изменили функцию WinMain в этом примере так, что вместо шифрования системы она запускает длинную последовательность вызовов ShellExecuteA, чтобы убить несколько процессов и остановить несколько служб. На следующем снимке экрана показана часть декомпилированной функции WinMain.

Поскольку операторы CL0P скомпилировали Пример 1, в котором большая часть логики WinMain была заменена вызовами ShellExecuteA, имеется много мертвого кода и строк, на которые нет ссылок, соответственно. Например, имя службы и строки имени мьютекса хранятся в двоичном файле, но никогда не создаются.

Пример 2, который использовался для шифрования инфраструктуры, полностью рабочий. Он не содержит каких-либо функций для работы с антивирусными продуктами. Этого (вероятно) и добился Образец 1. Было использовано то же имя службы, но они немного изменили имя мьютекса, добавив к строке имени мьютекса еще одно «666».

Опять же, Образец 1 подписан (теперь) отозванным сертификатом, но Образец 2 не подписан.

В случае жертвы B банда CL0P зашифровала сеть, но они не достигли своей цели - получить выкуп.

Жертва C + D

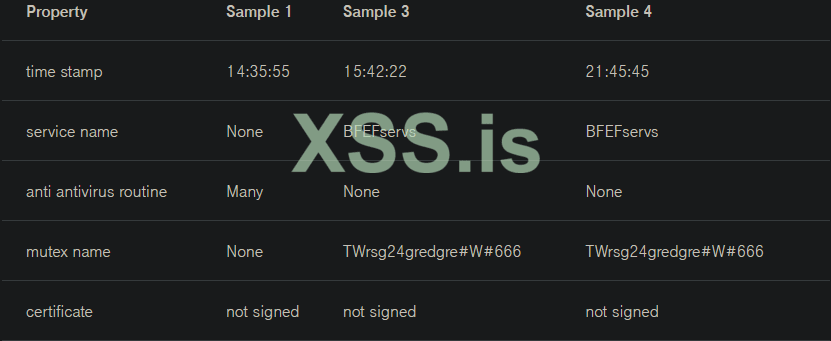

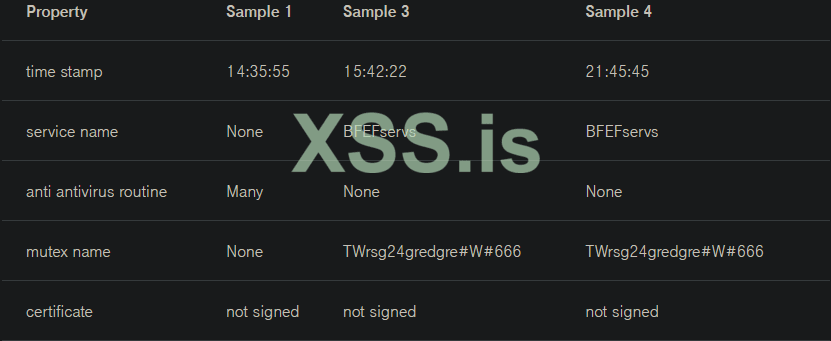

Случаи жертвы C и жертвы D произошли во время рождественских праздников 2020 года. Оба случая произошли в один и тот же день. Все три известных мне образца были собраны в один день в течение семи часов. В следующей таблице приведены их важные свойства:

В случае жертвы C я смог найти только один образец (Образец 1), а второй мне не хватает (Образец 2). Операторы CL0P снова скомпилировали Пример 1 с длинной последовательностью вызовов ShellExecuteA для уничтожения служб / остановки процессов. Это включает несколько решений безопасности, таких как McAfee и Sophos. В примере 1 не выполняется шифрование файлов, поскольку он завершается после вызова ShellExecuteA. Опять же, есть много мертвого кода, но на этот раз нет ни строки имени службы, ни строки имени мьютекса. К сожалению, мне не удалось найти Образец 2, который якобы зашифровал инфраструктуру жертвы C.

На момент написания статьи Жертва C не указана на портале утечек CL0P. Следовательно, мы можем предположить только две вещи: либо это было неудачное атака, и программа-вымогатель не была развернута, потому что что-то пошло не так во время развертывания Образца 1 или Образца 2. Либо операторы CL0P успешно развернули Образец 2, жертва C заплатила выкуп , и поэтому не указан на портале утечек.

В случае жертвы D я обнаружил два образца. Оба образца были собраны в один день, но в течение шести часов. Оба образца содержат логику программы-вымогателя. Семантические возможности обоих образцов практически равны. Однако разница между Образцом 3 и Образцом 4 не так очевидна, как в случаях с жертвой A и жертвой B.

В отличие от жертвы C, у нас есть четкие признаки, позволяющие предположить, что CL0P достиг своей цели по успешному шифрованию инфраструктуры жертвы D.

Присутствие CL0P в Интернете

CL0P поддерживает два онлайн-присутствия для поддержки своих операций по охоте на крупную дичь. Первое присутствие - это их портал утечек под названием «CL0P ^ -LEAKS». Его цель - запугать будущих жертв, размещая конфиденциальные данные прошлых жертв, которые не заплатили выкуп. Второе присутствие - это их переговорный портал. Это служит «поддержкой клиентов» для жертв, которые готовы прийти к соглашению и заплатить выкуп.

Запугивание жертвы: портал утечек CL0P

CL0P - одна из банд вымогателей, применившая технику двойного вымогательства. Прежде чем развернуть программу-вымогатель, они извлекают до терабайта конфиденциальных данных из сети жертвы. В случае, если жертва правильно настроила резервное копирование и не желает платить выкуп, она все равно может пригрозить опубликовать эти данные на своем портале утечек «CL0P ^ -LEAKS». Портал перечисляет 19 жертв в январе 2021 года. Большинство из них проживают в Германии. На следующем снимке экрана показан их портал утечек, размещенный в сети TOR:

Сервисы сайта:

Чат: чат поддержки, в котором киберпреступники направляют жертв через переговорный процесс.

Demo decrypt: инструмент дешифрования, который жертвы могут использовать для расшифровки до пяти файлов по своему выбору.

Купить биткойны: информация о том, как покупать биткойны

Новости: красочные скриншоты новостей о последних кибератаках CL0P.

О нас: дальнейшие ссылки о них.

Операторы CL0P пытаются убедить своих жертв заплатить, красочно демонстрируя свою историю взломов (раздел «Новости»). Ссылки на сторонние веб-сайты (раздел «О нас») предоставляют дополнительную справочную информацию о них.

Процесс переговоров проходит по той же схеме, что и с другими бандами вымогателей. Тон разговора полезный и прямой, но никогда не враждебный. Сначала они спрашивают, уполномочен ли их собеседник вести переговоры, и упоминают, что их просто интересуют деньги.

Если обе стороны придут к соглашению, операторы CL0P предоставят дешифратор и доказательство того, что они удалили все эксфильтрованные файлы. Взамен они хотят денег в биткойнах. Они предлагают бесплатное дешифрование до пяти некритических файлов, чтобы доказать, что они могут расшифровать сеть жертвы, и продемонстрировать ей свою добрую волю.

Они требуют от 5% до 10% годового дохода, но говорят жертвам, что возможны скидки до 30%, если они придут к соглашению менее чем за полнедели. Тем не менее, они открыты для дальнейших переговоров, чтобы окончательный выкуп был намного меньше первоначального требования в размере 5–10% от годового дохода.

После того, как обе стороны согласовали цену, операторы CL0P предлагают дополнительную поддержку и предложения о том, как осуществлять переводы в биткойнах. Они готовы мириться с небольшими колебаниями из-за биткойнов. Хотя они знают, что биткойн сильно колеблется, и они фиксируют выкуп только за 24 часа.

После того, как они получили выкуп на свой биткойн-кошелек, они продолжают оказывать поддержку. Жертв обычно очень беспокоят три вещи. Во-первых, какие данные CL0P удалось эксфильтровать и что они получили отчет об удалении файлов. Во-вторых, им требуется дополнительная поддержка для расшифровки их инфраструктуры. В-третьих, им нужен отчет о том, как произошло нарушение сети. Операторы CL0P, похоже, помогают жертвам решить эти проблемы даже после того, как им уже заплатили.

Заключение:

CL0P была одной из самых активных операций по охоте на крупную дичь в 2020 году. Им удалось взломать несколько крупных предприятий. Их вторжения связаны с TA505. Я ожидаю, что эти вторжения продолжатся с той же скоростью и частотой в 2021 году.

Образцы CL0P содержат персонализированные записки о выкупе, в которых упоминается жертва и раскрываются важные детали переговорного процесса. Операторы CL0P предлагают собственный портал для переговоров, в том числе службу поддержки через чат.

В случаях, когда жертвы не платят выкуп, они загружают большие объемы конфиденциальных данных на свой портал «CL0P ^ -LEAKS». На момент написания они продолжают хранить эти данные там, в некоторых случаях более девяти месяцев.

Я задокументировал поведение метода проб и ошибок, наблюдаемое при развертывании CL0P: в нескольких развертываниях имеется более одного образца, связанного с жертвой. В некоторых случаях кажется, что первая выборка была начальной проверкой того, блокирует ли обнаружение конечной точки выборку. В других случаях первый образец не содержит возможности дешифрования, поскольку операторы, вероятно, закомментировали его для этой сборки.

Это показывает, что операторы CL0P имеют доступ к исходному коду CL0P. Они способны компилировать и быстро исправлять в нем проблемы во время текущего развертывания. Это подчеркивает предположение о том, что эта банда вымогателей представляет собой закрытую группу людей, которые совместно используют общие ресурсы и работают в тесном сотрудничестве.

В 2020 году наблюдались три волны спама, исходящие от TA505: они начались в январе / феврале, затем последовали более длительный период летом с июня по сентябрь и очень короткий период в начале декабря. За месяцы отсутствия спама они добавляли все больше и больше жертв на свой портал вымогателей «CL0P^-LEAKS».

В этом сообщении блога рассказывается об их операциях с программами-вымогателями. Во-первых, я подробно расскажу об активности этих операций за последние месяцы. Далее я опишу, какую информацию о жертвах содержат образцы CL0P, и исследую, почему часто есть несколько образцов CL0P, которые можно отнести к одной жертве. Наконец, я посмотрю на их два онлайн-портала, которые поддерживают их операции: их портал утечки «CL0P^-LEAKS» и их портал переговоров, который они используют, чтобы прийти к соглашению с жертвами.

Наша служба реагирования на инциденты Deutsche Telekom Security GmbH может быстро расследовать и устранять текущие вторжения TA505. Пожалуйста, свяжитесь с security-info@t-systems.com для получения дополнительной информации.

Операции TA505 и CL0P с июня 2020 г. по декабрь 2020 г.

Далее я дам обзор активности TA505 во второй половине 2020 года. Было два периода активности спама, за которыми следовали два периода развертывания CL0P.

Первый период активности:

Первый период рассылки спама начался 02.06.2020 и закончился 11.09.2020. В течение этого периода TA505 рассылал фишинговые письма почти каждый рабочий день, чтобы закрепиться во многих сетях. Впоследствии они будут отфильтровывать интересные корпоративные сети, а затем продвигать свое вторжение, двигаясь в боковом направлении.

Дата окончания наблюдаемой спамерской активности особенно интересна в связи с объявлением Secura. 11 сентября 2020 года, что было пятницей и, следовательно, последним днем обычной недели спама TA505, Secura объявила об уязвимости Zerologon. Это только предположение, почему TA505 не продолжил рассылку спама в следующий понедельник: либо публикация Zerologon резко прекратила их рассылку, либо они воспользовались возможностью быстро продвинуться в отдельных сетях.

В сентябре и октябре 2020 года CL0P удалось развернуть программу-вымогатель на нескольких жертвах. Наблюдаемые случаи в основном имели место в пятницу и субботу.

Второй период активности:

В середине декабря 2020 года TA505 вернулся менее чем за две недели спама, что могло поставить под угрозу возможные сети жертв для развертывания CL0P во время рождественских праздников 2020 года. Еще одним мотивом может быть получение доступа к новым сетям жертв, чтобы возобновить работу в январе / Февраль 2021 г.

На момент написания статьи на их портале утечек «CL0P ^ -LEAKS» новых жертв не было. Однако я нашел несколько образцов CL0P, указывающих, по крайней мере, на то, что операторы CL0P пытались развернуть свои программы-вымогатели в двух сетях во время Рождества. Ходят слухи, что одна из этих жертв заплатила выкуп в размере более 200 биткойнов (BTC) (почти шесть миллионов долларов).

Программа-вымогатель CL0P:

CL0P - это программа-вымогатель, которая развертывается после первоначального вторжения TA505. Каждый образец CL0P уникален для жертвы. Во-первых, он содержит 1024-битный открытый ключ RSA, используемый для шифрования данных. Во-вторых, он содержит персональную записку о выкупе.

Программа-вымогатель написана на C ++ и разработана в Visual Studio 2015 (14.0). Пока что я наблюдал только образцы CL0P для архитектуры x86. Размер неупакованного образца составляет от 100 до 200 КБ. CL0P переименовывает зашифрованные файлы и добавляет окончание файла либо «.Cllp», либо «.CI0p».

Программа-вымогатель содержит 1024-битный открытый ключ RSA, уникальный для каждой жертвы. Хотя 1024-битные ключи RSA устарели, до факторизации 1024-битных ключей еще далеко. По состоянию на январь 2021 года самый крупный публично известный ключ RSA, который был разложен в рамках RSA Factoring Challenge, имел 829 бит.

Уже есть хорошее описание функциональности CL0P от S2W LAB. Поэтому я воздержусь от описания того, как CL0P шифрует систему. Вместо этого я рассмотрю, как он расшифровывает свою встроенную записку о выкупе, и случаи, когда есть несколько образцов, которые можно отнести к жертве.

Расшифровка встроенной записки о выкупе

Каждый образец CL0P содержит записку с требованием выкупа, которая хранится как ресурс в исполняемом файле PE. В нескольких образцах CL0P строка ресурса 0x99AB и тип ресурса ID_HTML были согласованы. Этот ресурс представляет собой двоичный большой двоичный объект, закодированный с помощью шифра XOR. Каждая выборка содержит жестко закодированный ключ XOR длиной 33 байта. На момент написания я натолкнулся на два разных ключа, которые операторы CL0P повторно использовали в нескольких образцах.

На следующем снимке экрана показана функция, отвечающая за хранение записки о выкупе. Его единственный параметр - это путь, по которому будет храниться записка о выкупе. Название записки о выкупе жестко закодировано («README_README.txt»). Сначала эта функция строит полный путь к записке с требованием выкупа и пытается создать там файл (строки 15-17). В случае успеха он выбирает ресурс с именем 0x99AB и резервирует память для дешифрованной записки о выкупе (строки 19-25). В цикле for каждый байт зашифрованной записки о выкупе подвергается операции XOR с байтом жестко закодированного ключа XOR. Этот ключевой байт определяется с использованием позиции текущего байта по модулю размера жестко закодированного ключа, который составляет 33 байта (строки 26-27). После этого функция сохраняет расшифрованную записку о выкупе и очищает ее (строки 28 - 37).

Эта записка создана специально для жертвы. Давайте посмотрим на отредактированную записку с требованием выкупа, выпавшую из недавнего образца CL0P:

Повторим, что содержит эта записка о выкупе:

Имя жертвы

Информация о конфиденциальных данных, которые они извлекли

Пути к общим файловым ресурсам

Имена пользователей как часть этих путей

Объем извлеченных данных

Ссылка .onion на их портал утечек «CL0P ^ -LEAKS».

Несколько адресов электронной почты для связи

Ссылка на их переговорный портал

Во-первых, это конфиденциальная информация о жертве. Во-вторых, это информация для взаимодействия с операторами CL0P. Поэтому рекомендуется никогда не загружать образцы программ-вымогателей в Интернет.

Учитывая записку о выкупе, возможно приписывание жертве. Далее я буду использовать это, чтобы исследовать очень интересное поведение методом проб и ошибок, наблюдаемое во время вторжений CL0P.

Метод проб и ошибок: почему на каждую жертву приходится несколько образцов?

За последние три месяца я смог найти более десятка образцов CL0P на VirusTotal. Во многих случаях имеется несколько образцов CL0P, которые можно отнести к одной жертве. Эти образцы собираются за пару часов. По крайней мере, в одном взаимодействии по реагированию на инцидент мы могли бы подтвердить это поведение.

Возникает вопрос, почему на каждую жертву приходится несколько образцов? В следующих разделах я расследую дела четырех жертв CL0P, в которых несколько образцов могут быть отнесены к одной и той же жертве. Атрибуция жертвы происходит на основе двух точек данных. Во-первых, образцы CL0P содержат записку о выкупе, в которой упоминается имя жертвы. Во-вторых, я считаю, что временные метки CL0P являются законными. Это соответствует тому, что мы видели в нескольких мероприятиях по реагированию на инциденты.

Жертва А

Случай с жертвой А произошел в субботу осенью 2020 года. Оба образца были собраны в один день в течение 30 минут. В следующей таблице перечислены важные свойства обоих образцов:

Первое развертывание CL0P завершилось неудачно, так как обнаружение конечной точки заблокировало образец 1. Как следствие, они скомпилировали образец 2. Они изменили имя службы, которую регистрирует CL0P, а также имя мьютекса, которое он использует, чтобы гарантировать, что не более одного экземпляра работает на система. Кроме того, они обменялись функциональностью для работы с антивирусом McAfee. Операторы по умолчанию перестали работать с Appcheck, что уже наблюдалось в декабре 2019 года.

Интересно то, что первый образец подписан (теперь) отозванным сертификатом, а второй образец не подписан. Либо операторы забыли подписать второй образец после компиляции, либо подписание выполняется как услуга другой организацией, и операторы не удосужились подписать второй образец.

Жертва B

Дело жертвы B произошло в субботу ноября 2020 года. Оба образца были собраны в один день в течение 15 минут. Я перечисляю соответствующие свойства обоих образцов в следующей таблице:

Образец 1 не поддерживает шифрование. Операторы CL0P изменили функцию WinMain в этом примере так, что вместо шифрования системы она запускает длинную последовательность вызовов ShellExecuteA, чтобы убить несколько процессов и остановить несколько служб. На следующем снимке экрана показана часть декомпилированной функции WinMain.

Поскольку операторы CL0P скомпилировали Пример 1, в котором большая часть логики WinMain была заменена вызовами ShellExecuteA, имеется много мертвого кода и строк, на которые нет ссылок, соответственно. Например, имя службы и строки имени мьютекса хранятся в двоичном файле, но никогда не создаются.

Пример 2, который использовался для шифрования инфраструктуры, полностью рабочий. Он не содержит каких-либо функций для работы с антивирусными продуктами. Этого (вероятно) и добился Образец 1. Было использовано то же имя службы, но они немного изменили имя мьютекса, добавив к строке имени мьютекса еще одно «666».

Опять же, Образец 1 подписан (теперь) отозванным сертификатом, но Образец 2 не подписан.

В случае жертвы B банда CL0P зашифровала сеть, но они не достигли своей цели - получить выкуп.

Жертва C + D

Случаи жертвы C и жертвы D произошли во время рождественских праздников 2020 года. Оба случая произошли в один и тот же день. Все три известных мне образца были собраны в один день в течение семи часов. В следующей таблице приведены их важные свойства:

В случае жертвы C я смог найти только один образец (Образец 1), а второй мне не хватает (Образец 2). Операторы CL0P снова скомпилировали Пример 1 с длинной последовательностью вызовов ShellExecuteA для уничтожения служб / остановки процессов. Это включает несколько решений безопасности, таких как McAfee и Sophos. В примере 1 не выполняется шифрование файлов, поскольку он завершается после вызова ShellExecuteA. Опять же, есть много мертвого кода, но на этот раз нет ни строки имени службы, ни строки имени мьютекса. К сожалению, мне не удалось найти Образец 2, который якобы зашифровал инфраструктуру жертвы C.

На момент написания статьи Жертва C не указана на портале утечек CL0P. Следовательно, мы можем предположить только две вещи: либо это было неудачное атака, и программа-вымогатель не была развернута, потому что что-то пошло не так во время развертывания Образца 1 или Образца 2. Либо операторы CL0P успешно развернули Образец 2, жертва C заплатила выкуп , и поэтому не указан на портале утечек.

В случае жертвы D я обнаружил два образца. Оба образца были собраны в один день, но в течение шести часов. Оба образца содержат логику программы-вымогателя. Семантические возможности обоих образцов практически равны. Однако разница между Образцом 3 и Образцом 4 не так очевидна, как в случаях с жертвой A и жертвой B.

В отличие от жертвы C, у нас есть четкие признаки, позволяющие предположить, что CL0P достиг своей цели по успешному шифрованию инфраструктуры жертвы D.

Присутствие CL0P в Интернете

CL0P поддерживает два онлайн-присутствия для поддержки своих операций по охоте на крупную дичь. Первое присутствие - это их портал утечек под названием «CL0P ^ -LEAKS». Его цель - запугать будущих жертв, размещая конфиденциальные данные прошлых жертв, которые не заплатили выкуп. Второе присутствие - это их переговорный портал. Это служит «поддержкой клиентов» для жертв, которые готовы прийти к соглашению и заплатить выкуп.

Запугивание жертвы: портал утечек CL0P

CL0P - одна из банд вымогателей, применившая технику двойного вымогательства. Прежде чем развернуть программу-вымогатель, они извлекают до терабайта конфиденциальных данных из сети жертвы. В случае, если жертва правильно настроила резервное копирование и не желает платить выкуп, она все равно может пригрозить опубликовать эти данные на своем портале утечек «CL0P ^ -LEAKS». Портал перечисляет 19 жертв в январе 2021 года. Большинство из них проживают в Германии. На следующем снимке экрана показан их портал утечек, размещенный в сети TOR:

Сервисы сайта:

Чат: чат поддержки, в котором киберпреступники направляют жертв через переговорный процесс.

Demo decrypt: инструмент дешифрования, который жертвы могут использовать для расшифровки до пяти файлов по своему выбору.

Купить биткойны: информация о том, как покупать биткойны

Новости: красочные скриншоты новостей о последних кибератаках CL0P.

О нас: дальнейшие ссылки о них.

Операторы CL0P пытаются убедить своих жертв заплатить, красочно демонстрируя свою историю взломов (раздел «Новости»). Ссылки на сторонние веб-сайты (раздел «О нас») предоставляют дополнительную справочную информацию о них.

Процесс переговоров проходит по той же схеме, что и с другими бандами вымогателей. Тон разговора полезный и прямой, но никогда не враждебный. Сначала они спрашивают, уполномочен ли их собеседник вести переговоры, и упоминают, что их просто интересуют деньги.

Наша цель - деньги, мы не заинтересованы в нанесении вреда. Мы сообщаем вам сумму, которую хотим получить за разблокировку сети и удаление всех файлов, которые мы скачали от вас. Мы приходим к соглашению, и после получения денег вы получаете расшифровщик и подтверждение удаления файла ».

Они требуют от 5% до 10% годового дохода, но говорят жертвам, что возможны скидки до 30%, если они придут к соглашению менее чем за полнедели. Тем не менее, они открыты для дальнейших переговоров, чтобы окончательный выкуп был намного меньше первоначального требования в размере 5–10% от годового дохода.

После того, как обе стороны согласовали цену, операторы CL0P предлагают дополнительную поддержку и предложения о том, как осуществлять переводы в биткойнах. Они готовы мириться с небольшими колебаниями из-за биткойнов. Хотя они знают, что биткойн сильно колеблется, и они фиксируют выкуп только за 24 часа.

После того, как они получили выкуп на свой биткойн-кошелек, они продолжают оказывать поддержку. Жертв обычно очень беспокоят три вещи. Во-первых, какие данные CL0P удалось эксфильтровать и что они получили отчет об удалении файлов. Во-вторых, им требуется дополнительная поддержка для расшифровки их инфраструктуры. В-третьих, им нужен отчет о том, как произошло нарушение сети. Операторы CL0P, похоже, помогают жертвам решить эти проблемы даже после того, как им уже заплатили.

Заключение:

CL0P была одной из самых активных операций по охоте на крупную дичь в 2020 году. Им удалось взломать несколько крупных предприятий. Их вторжения связаны с TA505. Я ожидаю, что эти вторжения продолжатся с той же скоростью и частотой в 2021 году.

Образцы CL0P содержат персонализированные записки о выкупе, в которых упоминается жертва и раскрываются важные детали переговорного процесса. Операторы CL0P предлагают собственный портал для переговоров, в том числе службу поддержки через чат.

В случаях, когда жертвы не платят выкуп, они загружают большие объемы конфиденциальных данных на свой портал «CL0P ^ -LEAKS». На момент написания они продолжают хранить эти данные там, в некоторых случаях более девяти месяцев.

Я задокументировал поведение метода проб и ошибок, наблюдаемое при развертывании CL0P: в нескольких развертываниях имеется более одного образца, связанного с жертвой. В некоторых случаях кажется, что первая выборка была начальной проверкой того, блокирует ли обнаружение конечной точки выборку. В других случаях первый образец не содержит возможности дешифрования, поскольку операторы, вероятно, закомментировали его для этой сборки.

Это показывает, что операторы CL0P имеют доступ к исходному коду CL0P. Они способны компилировать и быстро исправлять в нем проблемы во время текущего развертывания. Это подчеркивает предположение о том, что эта банда вымогателей представляет собой закрытую группу людей, которые совместно используют общие ресурсы и работают в тесном сотрудничестве.

| xbox-ms-store-debug[.]com | SDBBot CC December 2020 |

| bak0-store[.]com | Get2 CC 2020-12-08 |

| res-backup[.]com | Get2 CC 2020-12-10 |

| ms-debug-services[.]com | Get2 CC 2020-12-14 |

| ms-pipes-service[.]com | Get2 CC 2020-12-17 |

Оригинал https://www.telekom.com/en/blog/group/article/inside-of-cl0p-s-ransomware-operation-615824 Перевёл:danyrusdem