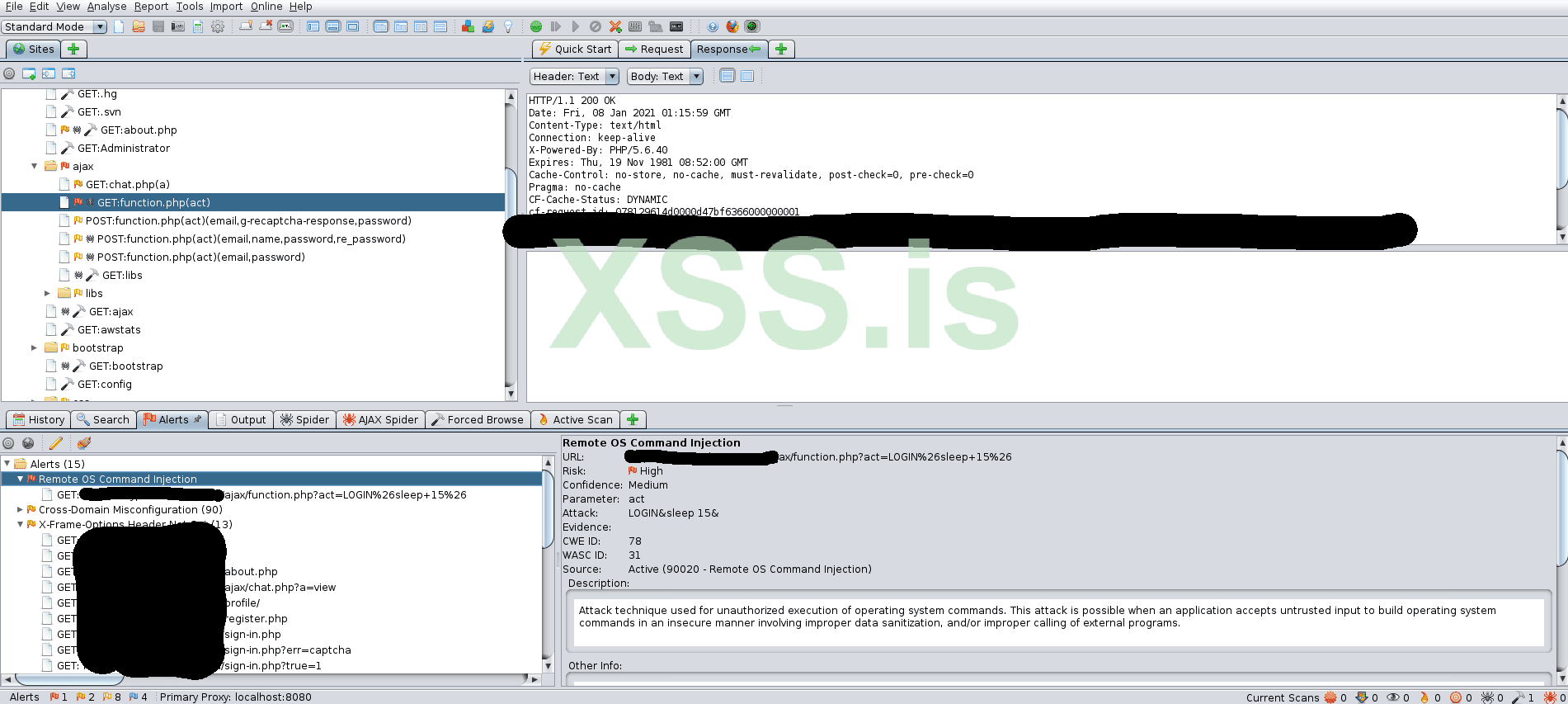

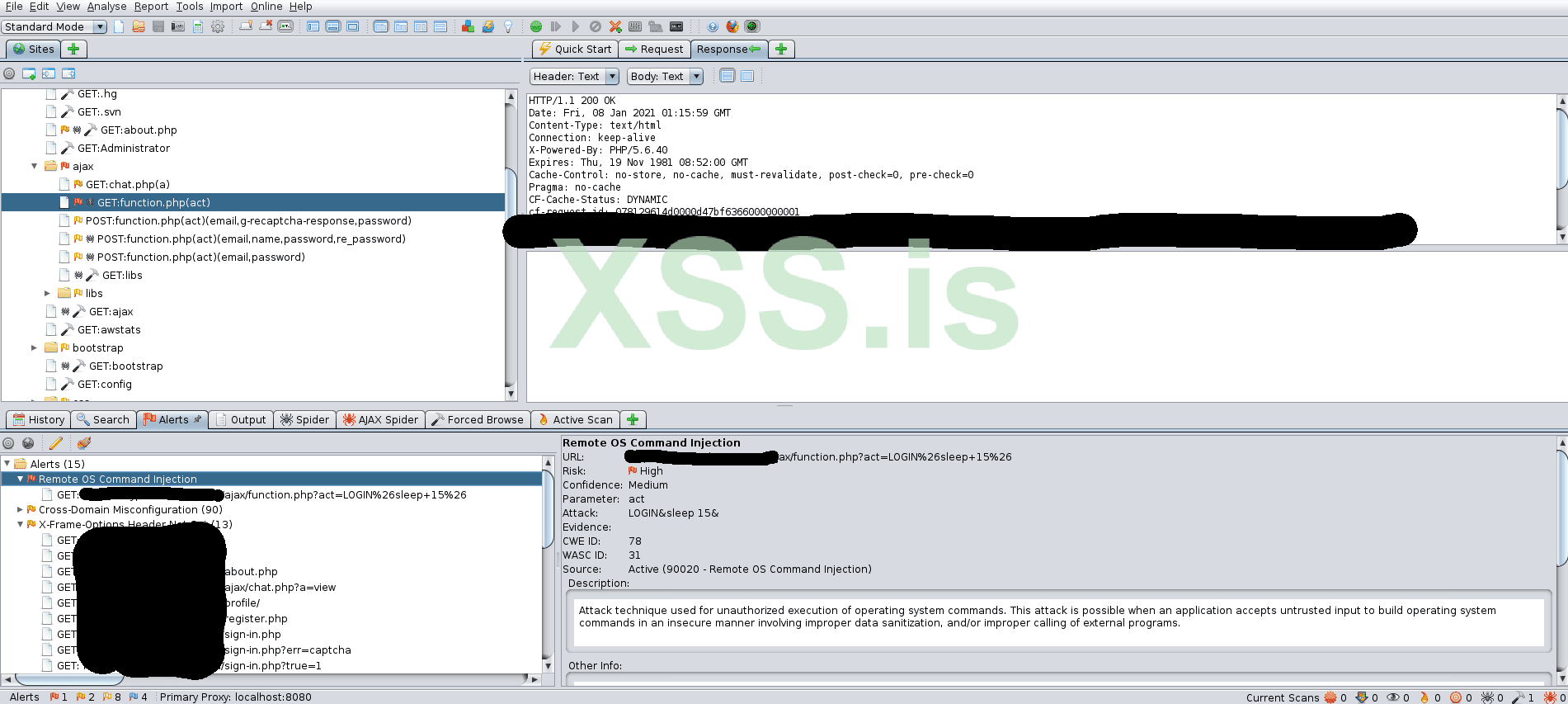

В общем owasp zap нашел уязвимость на сайте, но так как веб вобще не моя тема я не врубаюсь как оно работает.

Как я понял там нужно свой код подставлять

Что делать?

owasp.org

owasp.org

Как я понял там нужно свой код подставлять

Что делать?

Command Injection | OWASP Foundation

Command Injection on the main website for The OWASP Foundation. OWASP is a nonprofit foundation that works to improve the security of software.

Последнее редактирование: