Доброго времени суток,

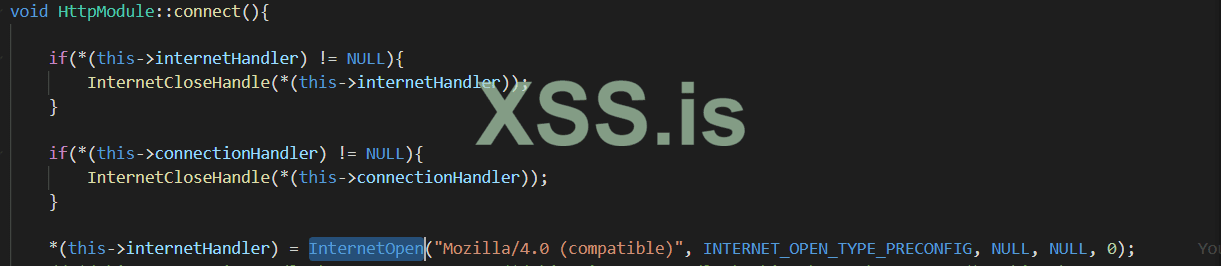

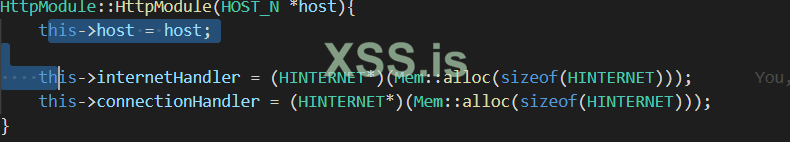

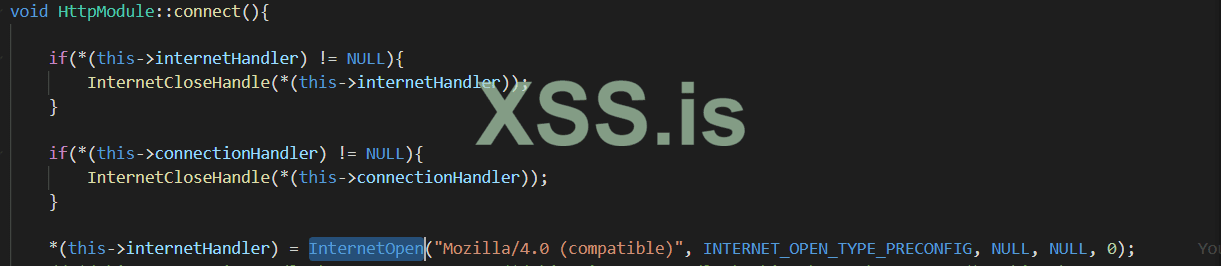

Подскажите пожалуйста необразованному. Используется wininet для самых обыкновенных запросов, при инъекции процесса при первом вызове функции из либы вининета аварийное завершение. При работе в основном процессе без проблем выполняется код. Скорее всего причина в выделении памяти, которое происходит внутри функции. Подозреваю, что если кто-то ответит, то скажет дебажить процесс в который происходит инъекция Но все же, я хотел бы знать ваше мнение, стоит вообще использовать вининет при подобных задачах, или писать кастомный модуль для работы через хттп. И можно вообще юзать вининет в инжектированном процессе? Благодарю за внимание.

Но все же, я хотел бы знать ваше мнение, стоит вообще использовать вининет при подобных задачах, или писать кастомный модуль для работы через хттп. И можно вообще юзать вининет в инжектированном процессе? Благодарю за внимание.

Подскажите пожалуйста необразованному. Используется wininet для самых обыкновенных запросов, при инъекции процесса при первом вызове функции из либы вининета аварийное завершение. При работе в основном процессе без проблем выполняется код. Скорее всего причина в выделении памяти, которое происходит внутри функции. Подозреваю, что если кто-то ответит, то скажет дебажить процесс в который происходит инъекция