Сразу несколько ИБ-компаний обнародовали списки клиентов SolarWinds, пострадавших в результате взлома компании и заражения платформы Orion малварью. Среди жертв хакеров технологические компании, местные органы власти, университеты, больницы, банки, операторы связи и многие другие.

Среди наиболее известных имен можно перечислить Cisco, SAP, Intel, Cox Communications, Deloitte, Nvidia, Fujitsu, Belkin, Amerisafe, Lukoil, Rakuten, Check Point, Optimizely, Digital Reach и Digital Sense. Также предполагается, что в ходе инцидента пострадала и компания MediaTek, один из крупнейших в мире производителей полупроводников, хотя исследователи пока не уверены на 100%.

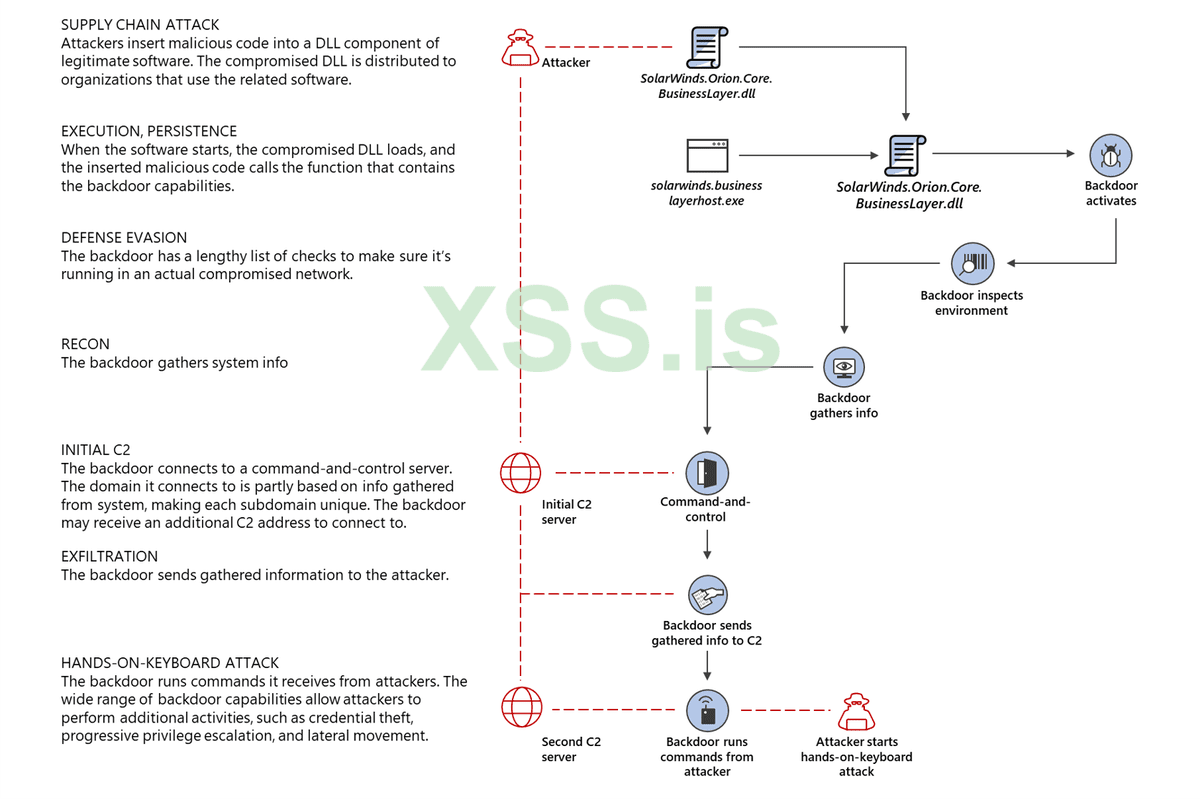

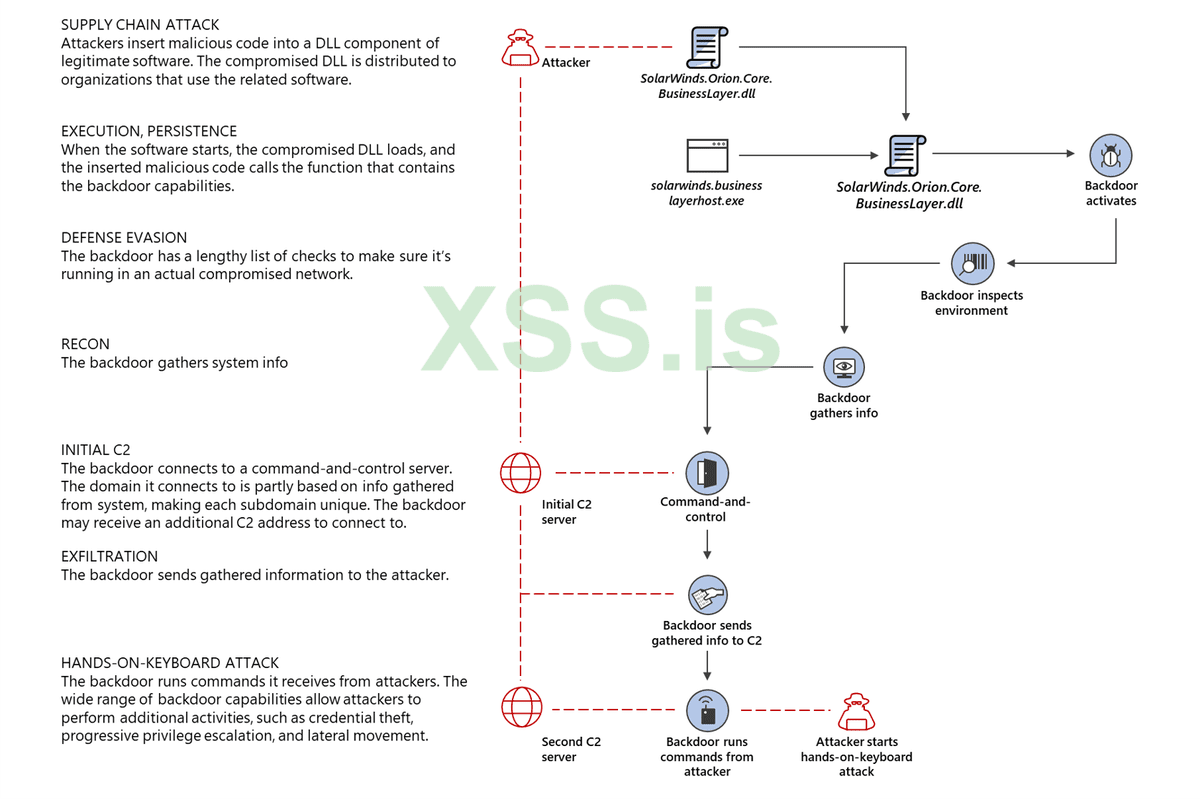

Напомню, что малварь, которая распространялась с помощью вредоносных версий Orion (выпущенных в период с марта по июнь 2020), получила кодовое имя SUNBURST (она же Solorigate). Согласно отчетам Microsoft, FireEye, McAfee, Symantec, «Лаборатории Касперского» и Агентства по кибербезопасности и защите инфраструктуры, организованного при Министерстве внутренней безопасности США (DHS CISA), в зараженных системах малварь собирала информацию о сети компании-жертвы, выжидала 12-14 дней, а затем отправляла эти данные на удаленный сервер злоумышленников. Если после этого операторы малвари признавали сеть компании интересной, она развивали атаку далее и продолжали сбор информации.

По официальным данным, среди 300 000 клиентов SolarWinds только 33 000 использовали Orion, а зараженная версия платформы была установлена у 18 000 клиентов. Изначально считалось, что выявить всех пострадавших смогут только сами специалисты SolarWinds, но по мере того, как другие эксперты продолжали изучать работу SUNBURST, они обнаружили некоторые особенности в работе малвари. Например, связанные с тем, как она пингует свой управляющий сервер.

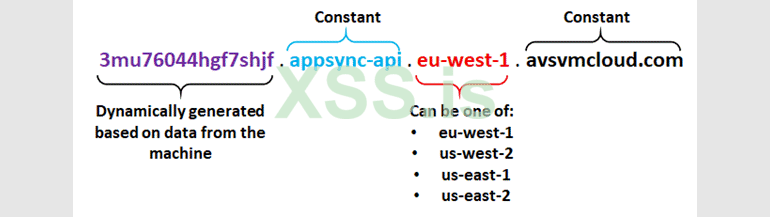

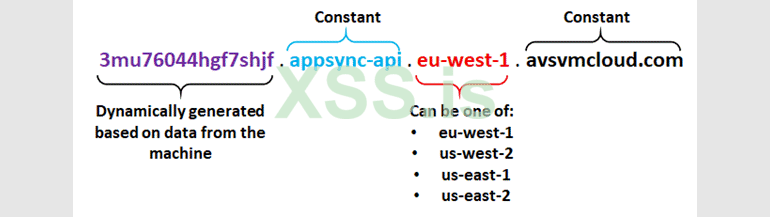

Выяснилось, что SUNBURST отправляет данные, собранные в зараженной сети, на URL-адрес своего C&C-сервера, уникальный для каждой жертвы. Уникальные URL-адреса были поддоменами avsvmcloud[.]com и состояли из четырех частей, первая из которых представляла собой на первый взгляд случайную строку. Однако скоро ИБ-исследователи заметили, что эта строка на самом деле не была случайной, а содержала закодированное имя домена локальной сети жертвы.

В итоге сразу несколько компаний и независимых исследователей взялись проанализировать историю трафика и данные passive DNS, чтобы собрать информацию о трафике avsvmcloud[.]com, обнаружить поддомены, а затем вычислить компании, которые установили зараженные версии Orion

В результате еще в конце прошлой недели публикацию списков пострадавших компаний и организаций начали эксперты из TrueSec и Prevasio, независимый исследователь Деван Чаудхари (Dewan Chowdhury), а также китайская фирма QiAnXin.

Напомню, что, по данным FireEye, невзирая на компрометацию 18 000 клиентов SolarWinds, хакеры продолжили атаку лишь на сети 50 компаний. Эксперты Microsoft, в свою очередь, писали о том, что сумели идентифицировать около 40 пострадавших из числа своих клиентов.

Развитие атаки обычно происходило в том случае, если управляющий сервер avsvmcloud[.]cxom отвечал малвари специфическим DNS-ответом с определенным полем CNAME. Это специальное поле содержало адрес второго управляющего сервера, с которого SUNBURST мог получить дополнительные команды и иногда загрузить еще малварь.

В настоящее время точно известно лишь об одной компании, взлом которой продолжили хакеры — это ИБ-компания FireEye, чья реакция на атаку и пролила свет на компрометацию SolarWinds в целом.

Издание ZDNet пишет, что в настоящее время многие в ИБ-сообществе работают с сетями доставки контента, поставщиками интернет-услуг и другими компаниями для сбора данных passive DNS и отслеживания трафика avsvmcloud[.]com. Вся эта активность направлена на выявление других жертв, к сетям которых злоумышленники так же могли получить углубленный доступ. Журналисты приводят таблицу, составленную вышеупомянутой компаний Truesec, где содержатся декодированные внутренние доменные имена для некоторых жертв компрометации SolarWinds. Цитируем этот список ниже.

Источник: xakep.ru/2020/12/22/sunburst-victims/

Среди наиболее известных имен можно перечислить Cisco, SAP, Intel, Cox Communications, Deloitte, Nvidia, Fujitsu, Belkin, Amerisafe, Lukoil, Rakuten, Check Point, Optimizely, Digital Reach и Digital Sense. Также предполагается, что в ходе инцидента пострадала и компания MediaTek, один из крупнейших в мире производителей полупроводников, хотя исследователи пока не уверены на 100%.

Напомню, что малварь, которая распространялась с помощью вредоносных версий Orion (выпущенных в период с марта по июнь 2020), получила кодовое имя SUNBURST (она же Solorigate). Согласно отчетам Microsoft, FireEye, McAfee, Symantec, «Лаборатории Касперского» и Агентства по кибербезопасности и защите инфраструктуры, организованного при Министерстве внутренней безопасности США (DHS CISA), в зараженных системах малварь собирала информацию о сети компании-жертвы, выжидала 12-14 дней, а затем отправляла эти данные на удаленный сервер злоумышленников. Если после этого операторы малвари признавали сеть компании интересной, она развивали атаку далее и продолжали сбор информации.

По официальным данным, среди 300 000 клиентов SolarWinds только 33 000 использовали Orion, а зараженная версия платформы была установлена у 18 000 клиентов. Изначально считалось, что выявить всех пострадавших смогут только сами специалисты SolarWinds, но по мере того, как другие эксперты продолжали изучать работу SUNBURST, они обнаружили некоторые особенности в работе малвари. Например, связанные с тем, как она пингует свой управляющий сервер.

Выяснилось, что SUNBURST отправляет данные, собранные в зараженной сети, на URL-адрес своего C&C-сервера, уникальный для каждой жертвы. Уникальные URL-адреса были поддоменами avsvmcloud[.]com и состояли из четырех частей, первая из которых представляла собой на первый взгляд случайную строку. Однако скоро ИБ-исследователи заметили, что эта строка на самом деле не была случайной, а содержала закодированное имя домена локальной сети жертвы.

В итоге сразу несколько компаний и независимых исследователей взялись проанализировать историю трафика и данные passive DNS, чтобы собрать информацию о трафике avsvmcloud[.]com, обнаружить поддомены, а затем вычислить компании, которые установили зараженные версии Orion

В результате еще в конце прошлой недели публикацию списков пострадавших компаний и организаций начали эксперты из TrueSec и Prevasio, независимый исследователь Деван Чаудхари (Dewan Chowdhury), а также китайская фирма QiAnXin.

By decoding the #DGA domain names, we discovered nearly a hundred domains suspected to be attacked by #UNC2452 #SolarWinds, including universities, governments and high tech companies such as @Intel and @Cisco. Visit our github project to get the script.https://t.co/jsnOldynCV pic.twitter.com/40VfXuR6JI

— RedDrip Team (@RedDrip7) December 16, 2020

Напомню, что, по данным FireEye, невзирая на компрометацию 18 000 клиентов SolarWinds, хакеры продолжили атаку лишь на сети 50 компаний. Эксперты Microsoft, в свою очередь, писали о том, что сумели идентифицировать около 40 пострадавших из числа своих клиентов.

Развитие атаки обычно происходило в том случае, если управляющий сервер avsvmcloud[.]cxom отвечал малвари специфическим DNS-ответом с определенным полем CNAME. Это специальное поле содержало адрес второго управляющего сервера, с которого SUNBURST мог получить дополнительные команды и иногда загрузить еще малварь.

В настоящее время точно известно лишь об одной компании, взлом которой продолжили хакеры — это ИБ-компания FireEye, чья реакция на атаку и пролила свет на компрометацию SolarWinds в целом.

Издание ZDNet пишет, что в настоящее время многие в ИБ-сообществе работают с сетями доставки контента, поставщиками интернет-услуг и другими компаниями для сбора данных passive DNS и отслеживания трафика avsvmcloud[.]com. Вся эта активность направлена на выявление других жертв, к сетям которых злоумышленники так же могли получить углубленный доступ. Журналисты приводят таблицу, составленную вышеупомянутой компаний Truesec, где содержатся декодированные внутренние доменные имена для некоторых жертв компрометации SolarWinds. Цитируем этот список ниже.

| Декодированное внутреннее имя | Возможный пострадавший | Семейство адресов ответа | Команда | Впервые замечено |

| mnh.rg-law.ac.il | Колледж права и бизнеса (Израиль) | NetBios | HTTP Бэкдор | 2020-05-26 |

| ad001.mtk.lo | Mediatek | NetBios | HTTP Бэкдор | 2020-08-26 |

| Aeria | NetBios | HTTP Бэкдор | 2020-06-26 | |

| Ameri | NetBios | HTTP Бэкдор | 2020-08-02 | |

| ank.com | Ankcom Communications | NetBios | HTTP Бэкдор | 2020-06-06 |

| azlcyy | NetBios | HTTP Бэкдор | 2020-08-07 | |

| banccentral.com | BancCentral Financial Services Corp. | NetBios | HTTP Бэкдор | 2020-07-03 |

| barrie.ca | Город Барри (Канада) | NetBios | HTTP Бэкдор | 2020-05-13 |

| BCC.l | NetBios | HTTP Бэкдор | 2020-08-22 | |

| bhq.lan | NetBios | HTTP Бэкдор | 2020-08-18 | |

| cds.capilanou. | Университет Капилано (Канада) | NetBios | HTTP Бэкдор | 2020-08-27 |

| Centr | NetBios | HTTP Бэкдор | 2020-06-24 | |

| chc.dom | NetBios | HTTP Бэкдор | 2020-08-04 | |

| christieclinic. | Клиника телемедицины Christie | NetBios | HTTP Бэкдор | 2020-04-22 |

| CIMBM | NetBios | HTTP Бэкдор | 2020-09-25 | |

| CIRCU | NetBios | HTTP Бэкдор | 2020-05-30 | |

| CONSO | NetBios | HTTP Бэкдор | 2020-06-17 | |

| corp.ptci.com | Pioneer Telephone Scholarship Recipients | NetBios | HTTP Бэкдор | 2020-06-19 |

| corp.stingraydi | Stingray | NetBios | HTTP Бэкдор | 2020-06-10 |

| corp.stratusnet | Stratus Networks | NetBios | HTTP Бэкдор | 2020-04-28 |

| cosgroves.local | Cosgroves | NetBios | HTTP Бэкдор | 2020-08-25 |

| COTES | Cotes | NetBios | HTTP Бэкдор | 2020-07-25 |

| csnt.princegeor | Город Принс-Джордж (Канада) | NetBios | HTTP Бэкдор | 2020-09-18 |

| cys.local | CYS Group | NetBios | HTTP Бэкдор | 2020-07-10 |

| digitalsense.co | Digital Sense | NetBios | HTTP Бэкдор | 2020-06-24 |

| ehtuh- | NetBios | HTTP Бэкдор | 2020-05-01 | |

| escap.org | NetBios | HTTP Бэкдор | 2020-07-10 | |

| f.gnam | NetBios | HTTP Бэкдор | 2020-04-04 | |

| fhc.local | NetBios | HTTP Бэкдор | 2020-07-06 | |

| fidelitycomm.lo | Fidelity Communications | NetBios | HTTP Бэкдор | 2020-06-02 |

| fisherbartoninc.com | The Fisher Barton Group | NetBios | HTTP Бэкдор | 2020-05-15 |

| fmtn.ad | Город Фармингтон | NetBios | HTTP Бэкдор | 2020-07-21 |

| FWO.I | NetBios | HTTP Бэкдор | 2020-08-05 | |

| ggsg-us.cisco | Cisco GGSG | NetBios | HTTP Бэкдор | 2020-06-24 |

| ghsmain1.ggh.g | NetBios | HTTP Бэкдор | 2020-06-09 | |

| gxw | NetBios | HTTP Бэкдор | 2020-07-07 | |

| htwanmgmt.local | NetBios | HTTP Бэкдор | 2020-07-22 | |

| ieb.go.id | NetBios | HTTP Бэкдор | 2020-06-12 | |

| int.ncahs.net | NetBios | HTTP Бэкдор | 2020-09-23 | |

| internal.jtl.c | NetBios | HTTP Бэкдор | 2020-05-19 | |

| ironform.com | Ironform | NetBios | HTTP Бэкдор | 2020-06-19 |

| isi | NetBios | HTTP Бэкдор | 2020-07-06 | |

| itps.uk.net | Infection Prevention Society | NetBios | HTTP Бэкдор | 2020-08-11 |

| jxxyx. | NetBios | HTTP Бэкдор | 2020-06-26 | |

| kcpl.com | Kansas City Power and Light Company | NetBios | HTTP Бэкдор | 2020-07-07 |

| keyano.local | Колледж Киано | NetBios | HTTP Бэкдор | 2020-06-03 |

| khi0kl | NetBios | HTTP Бэкдор | 2020-08-26 | |

| lhc_2f | NetBios | HTTP Бэкдор | 2020-04-18 | |

| lufkintexas.net | Город Лафкин (Техас, США) | NetBios | HTTP Бэкдор | 2020-07-07 |

| magnoliaisd.loc | Независимый школьный округ Магнолия | NetBios | HTTP Бэкдор | 2020-06-01 |

| MOC.l | NetBios | HTTP Бэкдор | 2020-04-30 | |

| moncton.loc | Город Монктон (Канада) | NetBios | HTTP Бэкдор | 2020-08-25 |

| mountsinai.hosp | Больница Mount Sinai | NetBios | HTTP Бэкдор | 2020-07-02 |

| netdecisions.lo | Netdecisions | NetBios | HTTP Бэкдор | 2020-10-04 |

| newdirections.k | NetBios | HTTP Бэкдор | 2020-04-21 | |

| nswhealth.net | NSW Health | NetBios | HTTP Бэкдор | 2020-06-12 |

| nzi_9p | NetBios | HTTP Бэкдор | 2020-08-04 | |

| city.kingston.on.ca | Город Кингстон (Канада) | NetBios | HTTP Бэкдор | 2020-06-15 |

| dufferincounty.on.ca | Округ Дафферин (Канада) | NetBios | HTTP Бэкдор | 2020-07-17 |

| osb.local | NetBios | HTTP Бэкдор | 2020-04-28 | |

| oslerhc.org | William Osler Health System | NetBios | HTTP Бэкдор | 2020-07-11 |

| pageaz.gov | Город Пейдж (США) | NetBios | HTTP Бэкдор | 2020-04-19 |

| pcsco.com | Professional Computer Systems | NetBios | HTTP Бэкдор | 2020-07-23 |

| pkgix_ | NetBios | HTTP Бэкдор | 2020-07-15 | |

| pqcorp.com | PQ Corporation | NetBios | HTTP Бэкдор | 2020-07-02 |

| prod.hamilton. | Hamilton Company | NetBios | HTTP Бэкдор | 2020-08-19 |

| resprod.com | Res Group | NetBios | HTTP Бэкдор | 2020-05-06 |

| RPM.l | NetBios | HTTP Бэкдор | 2020-05-28 | |

| sdch.local | Больница South Davis Community Hospital | NetBios | HTTP Бэкдор | 2020-05-18 |

| servitia.intern | NetBios | HTTP Бэкдор | 2020-06-16 | |

| sfsi.stearnsban | Банк Stearns | NetBios | HTTP Бэкдор | 2020-08-02 |

| signaturebank.l | Банк Signature | NetBios | HTTP Бэкдор | 2020-06-25 |

| sm-group.local | SM Group | NetBios | HTTP Бэкдор | 2020-07-07 |

| te.nz | TE Connectivity | NetBios | HTTP Бэкдор | 2020-05-13 |

| thx8xb | NetBios | HTTP Бэкдор | 2020-06-16 | |

| tx.org | NetBios | HTTP Бэкдор | 2020-07-15 | |

| usd373.org | Общественные школы города Ньютон | NetBios | HTTP Бэкдор | 2020-08-01 |

| uzq | NetBios | HTTP Бэкдор | 2020-10-02 | |

| ville.terrebonn | Ville de Terrebonne | NetBios | HTTP Бэкдор | 2020-08-02 |

| wrbaustralia.ad | W. R. Berkley Insurance Australia | NetBios | HTTP Бэкдор | 2020-07-11 |

| ykz | NetBios | HTTP Бэкдор | 2020-07-11 | |

| 2iqzth | ImpLink | Enum processes | 2020-06-17 | |

| 3if.2l | 3IF | ImpLink | Enum processes | 2020-08-20 |

| airquality.org | Sacramento Metropolitan Air Quality Management District | ImpLink | Enum processes | 2020-08-09 |

| ansc.gob.pe | GOB | ImpLink | Enum processes | 2020-07-25 |

| bcofsa.com.ar | Banco de Formosa | ImpLink | Enum processes | 2020-07-13 |

| bi.corp | ImpLink | Enum processes | 2020-12-14 | |

| bop.com.pk | The Bank of Punjab | ImpLink | Enum processes | 2020-09-18 |

| camcity.local | ImpLink | Enum processes | 2020-08-07 | |

| cow.local | ImpLink | Enum processes | 2020-06-13 | |

| deniz.denizbank | DenizBank | ImpLink | Enum processes | 2020-11-14 |

| ies.com | IES Communications | ImpLink | Enum processes | 2020-06-11 |

| insead.org | Бизнес-школа INSEAD | ImpLink | Enum processes | 2020-11-07 |

| KS.LO | ImpLink | Enum processes | 2020-07-10 | |

| mixonhill.com | Mixon Hill | ImpLink | Enum processes | 2020-04-29 |

| ni.corp.natins | ImpLink | Enum processes | 2020-10-24 | |

| phabahamas.org | Управление государственных лечебных учреждений (Карибские острова) Caribbean | ImpLink | Enum processes | 2020-11-05 |

| rbe.sk.ca | Общественные школы города Реджайна (Канада) | ImpLink | Enum processes | 2020-08-20 |

| spsd.sk.ca | Общественные школы города Саскатун (Канада) | ImpLink | Enum processes | 2020-06-12 |

| yorkton.cofy | Community Options for Families & Youth | ImpLink | Enum processes | 2020-05-08 |

| .sutmf | Ipx | Update config | 2020-06-25 | |

| atg.local | No Match | Unknown | 2020-05-11 | |

| bisco.int | Bisco International | No Match | Unknown | 2020-04-30 |

| ccscurriculum.c | No Match | Unknown | 2020-04-18 | |

| e-idsolutions. | IDSolutions | No Match | Unknown | 2020-07-16 |

| ETC1. | No Match | Unknown | 2020-08-01 | |

| gk5 | No Match | Unknown | 2020-07-09 | |

| grupobazar.loca | No Match | Unknown | 2020-06-07 | |

| internal.hws.o | No Match | Unknown | 2020-05-23 | |

| n2k | No Match | Unknown | 2020-07-12 | |

| publiser.it | No Match | Unknown | 2020-07-05 | |

| us.deloitte.co | Deloitte | No Match | Unknown | 2020-07-08 |

| ush.com | No Match | Unknown | 2020-06-15 | |

| xijtt- | No Match | Unknown | 2020-07-21 | |

| xnet.kz | X NET | No Match | Unknown | 2020-06-09 |

| zu0 | No Match | Unknown | 2020-08-13 | |

| staff.technion.ac.il | N/A | N/A | N/A | |

| digitalreachinc.com | N/A | N/A | N/A | |

| orient-express.com | N/A | N/A | N/A | |

| tr.technion.ac.il | N/A | N/A | N/A | |

| lasers.state.la.us | N/A | N/A | N/A | |

| ABLE. | N/A | N/A | N/A | |

| abmuh_ | N/A | N/A | N/A | |

| acmedctr.ad | N/A | N/A | N/A | |

| ad.azarthritis.com | N/A | N/A | N/A | |

| ad.library.ucla.edu | N/A | N/A | N/A | |

| ad.optimizely. | N/A | N/A | N/A | |

| admin.callidusc | N/A | N/A | N/A | |

| aerioncorp.com | N/A | N/A | N/A | |

| agloan.ads | N/A | N/A | N/A | |

| ah.org | N/A | N/A | N/A | |

| AHCCC | N/A | N/A | N/A | |

| allegronet.co. | N/A | N/A | N/A | |

| alm.brand.dk | N/A | N/A | N/A | |

| amalfi.local | N/A | N/A | N/A | |

| americas.phoeni | N/A | N/A | N/A | |

| amr.corp.intel | N/A | N/A | N/A | |

| apu.mn | N/A | N/A | N/A | |

| ARYZT | N/A | N/A | N/A | |

| b9f9hq | N/A | N/A | N/A | |

| BE.AJ | N/A | N/A | N/A | |

| belkin.com | N/A | N/A | N/A | |

| bk.local | N/A | N/A | N/A | |

| bmrn.com | N/A | N/A | N/A | |

| bok.com | N/A | N/A | N/A | |

| btb.az | N/A | N/A | N/A | |

| c4e-internal.c | N/A | N/A | N/A | |

| calsb.org | N/A | N/A | N/A | |

| casino.prv | N/A | N/A | N/A | |

| cda.corp | N/A | N/A | N/A | |

| central.pima.g | N/A | N/A | N/A | |

| cfsi.local | N/A | N/A | N/A | |

| ch.local | N/A | N/A | N/A | |

| ci.dublin.ca. | N/A | N/A | N/A | |

| cisco.com | N/A | N/A | N/A | |

| corp.dvd.com | N/A | N/A | N/A | |

| corp.sana.com | N/A | N/A | N/A | |

| Count | N/A | N/A | N/A | |

| COWI. | N/A | N/A | N/A | |

| coxnet.cox.com | N/A | N/A | N/A | |

| CRIHB | N/A | N/A | N/A | |

| cs.haystax.loc | N/A | N/A | N/A | |

| csa.local | N/A | N/A | N/A | |

| csci-va.com | N/A | N/A | N/A | |

| csqsxh | N/A | N/A | N/A | |

| DCCAT | N/A | N/A | N/A | |

| deltads.ent | N/A | N/A | N/A | |

| detmir-group.r | N/A | N/A | N/A | |

| dhhs- | N/A | N/A | N/A | |

| dmv.state.nv. | N/A | N/A | N/A | |

| dotcomm.org | N/A | N/A | N/A | |

| DPCIT | N/A | N/A | N/A | |

| dskb2x | N/A | N/A | N/A | |

| e9.2pz | N/A | N/A | N/A | |

| ebe.co.roanoke.va.us | N/A | N/A | N/A | |

| ecobank.group | N/A | N/A | N/A | |

| ecocorp.local | N/A | N/A | N/A | |

| epl.com | N/A | N/A | N/A | |

| fremont.lamrc. | N/A | N/A | N/A | |

| FSAR. | N/A | N/A | N/A | |

| ftfcu.corp | N/A | N/A | N/A | |

| gksm.local | N/A | N/A | N/A | |

| gloucesterva.ne | N/A | N/A | N/A | |

| glu.com | N/A | N/A | N/A | |

| gnb.local | N/A | N/A | N/A | |

| gncu.local | N/A | N/A | N/A | |

| gsf.cc | N/A | N/A | N/A | |

| gyldendal.local | N/A | N/A | N/A | |

| helixwater.org | N/A | N/A | N/A | |

| hgvc.com | N/A | N/A | N/A | |

| ia.com | N/A | N/A | N/A | |

| inf.dc.net | N/A | N/A | N/A | |

| ingo.kg | N/A | N/A | N/A | |

| innout.corp | N/A | N/A | N/A | |

| int.lukoil-international.uz | N/A | N/A | N/A | |

| intensive.int | N/A | N/A | N/A | |

| ions.com | N/A | N/A | N/A | |

| its.iastate.ed | N/A | N/A | N/A | |

| jarvis.lab | N/A | N/A | N/A | |

| -jlowd | N/A | N/A | N/A | |

| jn05n8 | N/A | N/A | N/A | |

| jxb3eh | N/A | N/A | N/A | |

| k.com | N/A | N/A | N/A | |

| LABEL | N/A | N/A | N/A | |

| milledgeville.l | N/A | N/A | N/A | |

| nacr.com | N/A | N/A | N/A | |

| ncpa.loc | N/A | N/A | N/A | |

| neophotonics.co | N/A | N/A | N/A | |

| net.vestfor.dk | N/A | N/A | N/A | |

| nih.if | N/A | N/A | N/A | |

| nvidia.com | N/A | N/A | N/A | |

| on-pot | N/A | N/A | N/A | |

| ou0yoy | N/A | N/A | N/A | |

| paloverde.local | N/A | N/A | N/A | |

| pl8uw0 | N/A | N/A | N/A | |

| q9owtt | N/A | N/A | N/A | |

| rai.com | N/A | N/A | N/A | |

| rccf.ru | N/A | N/A | N/A | |

| repsrv.com | N/A | N/A | N/A | |

| ripta.com | N/A | N/A | N/A | |

| roymerlin.com | N/A | N/A | N/A | |

| rs.local | N/A | N/A | N/A | |

| rst.atlantis-pak.ru | N/A | N/A | N/A | |

| sbywx3 | N/A | N/A | N/A | |

| sc.pima.gov | N/A | N/A | N/A | |

| scif.com | N/A | N/A | N/A | |

| SCMRI | N/A | N/A | N/A | |

| scroot.com | N/A | N/A | N/A | |

| seattle.interna | N/A | N/A | N/A | |

| securview.local | N/A | N/A | N/A | |

| SFBAL | N/A | N/A | N/A | |

| SF-Li | N/A | N/A | N/A | |

| siskiyous.edu | N/A | N/A | N/A | |

| sjhsagov.org | N/A | N/A | N/A | |

| Smart | N/A | N/A | N/A | |

| smes.org | N/A | N/A | N/A | |

| sos-ad.state.nv.us | N/A | N/A | N/A | |

| sro.vestfor.dk | N/A | N/A | N/A | |

| superior.local | N/A | N/A | N/A | |

| swd.local | N/A | N/A | N/A | |

| ta.org | N/A | N/A | N/A | |

| taylorfarms.com | N/A | N/A | N/A | |

| thajxq | N/A | N/A | N/A | |

| thoughtspot.int | N/A | N/A | N/A | |

| tsyahr | N/A | N/A | N/A | |

| tv2.local | N/A | N/A | N/A | |

| uis.kent.edu | N/A | N/A | N/A | |

| uncity.dk | N/A | N/A | N/A | |

| uont.com | N/A | N/A | N/A | |

| viam-invenient | N/A | N/A | N/A | |

| vms.ad.varian.com | N/A | N/A | N/A | |

| vsp.com | N/A | N/A | N/A | |

| WASHO | N/A | N/A | N/A | |

| weioffice.com | N/A | N/A | N/A | |

| wfhf1.hewlett. | N/A | N/A | N/A | |

| woodruff-sawyer | N/A | N/A | N/A | |

| HQ.RE-wwgi2xnl | N/A | N/A | N/A | |

| xdxinc.net | N/A | N/A | N/A | |

| y9k.in | N/A | N/A | N/A | |

| zeb.i8 | N/A | N/A | N/A | |

| zippertubing.co | N/A | N/A | N/A |

Источник: xakep.ru/2020/12/22/sunburst-victims/