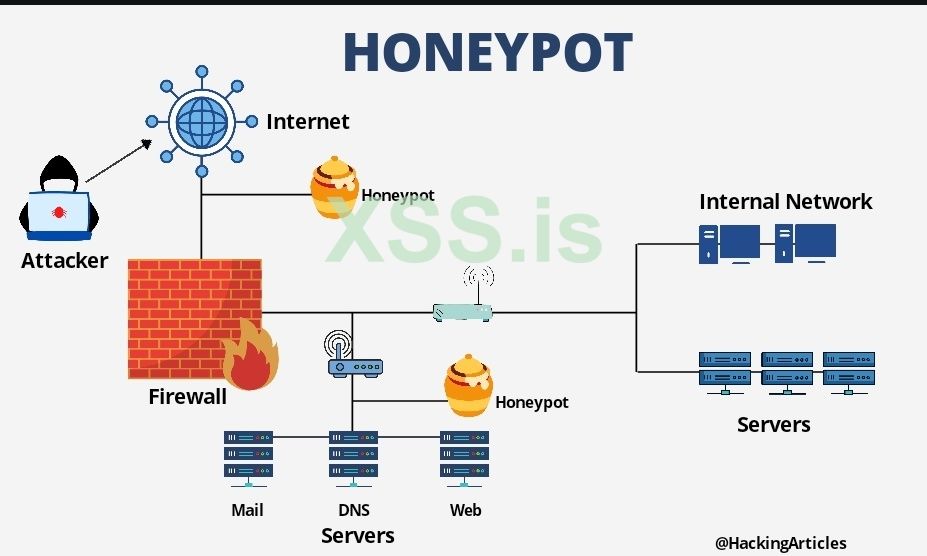

Honeypot - это, как правило, оборудование или программное обеспечение, которое развертывается отделами безопасности любой организации для изучения угроз, которыми обладают злоумышленники. Honeypot обычно служат для организации приманки для сбора информации об атакующем и защиты реальной целевой системы.

Что такое Honeypot?

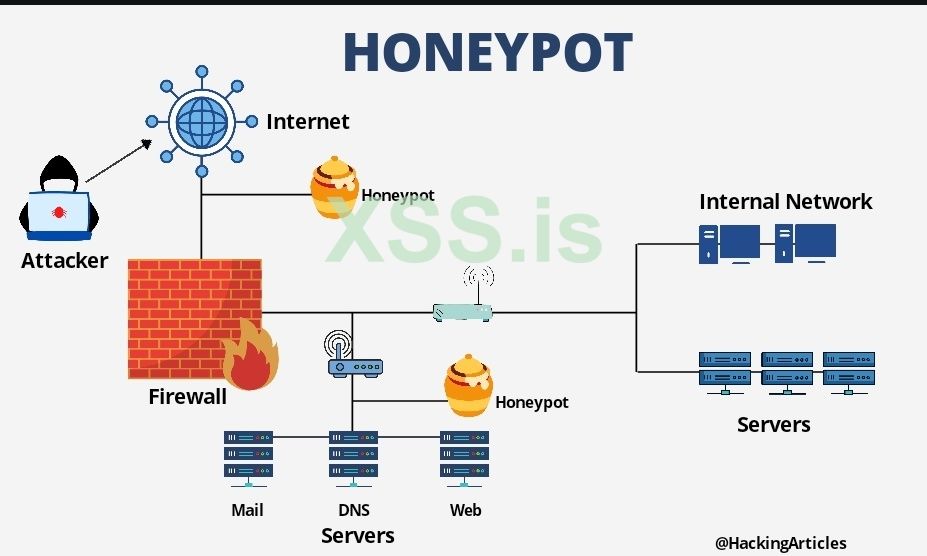

Honeypots - это тип интернет-ресурсов безопасности, которые используются, чтобы побудить киберпреступников обмануть их, когда они попытаются вторгнуться в сеть для любого незаконного использования. Эти приманки обычно настраиваются для понимания активности злоумышленника в сети, чтобы организация могла предложить более надежные методы предотвращения этих вторжений. Приманки не несут каких-либо ценных данных, так как это поддельный прокси-сервер, который помогает регистрировать сетевой трафик.

Работа honeypot

В организации в качестве ИТ-администратора вам может потребоваться настроить систему honeypot, которая для внешнего мира может выглядеть как настоящая система. Типы данных, которые обычно собирают honeypot:

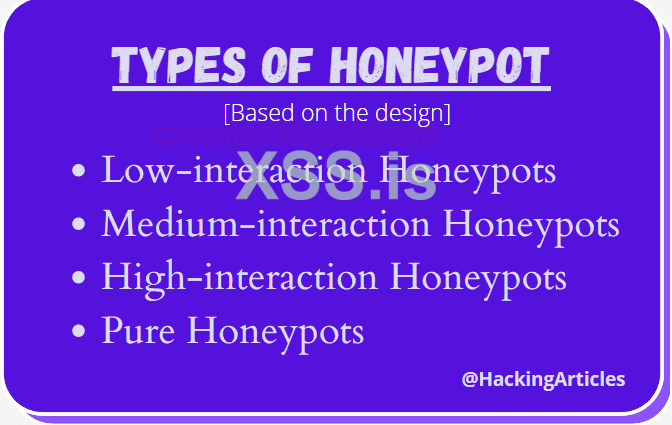

Типы honeypot

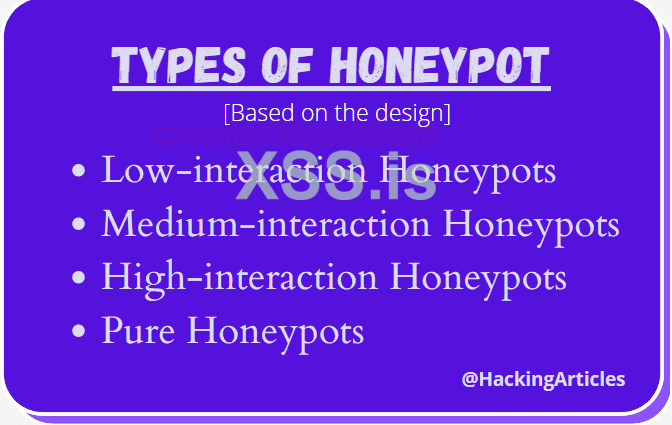

Honeypots с низким уровнем взаимодействия: они соответствуют очень ограниченному количеству сервисов и приложений, присутствующих в сети или в системе. Этот тип приманки можно использовать для отслеживания портов и служб UDP, TCP и ICMP. Здесь мы используем поддельные базы данных, данные, файлы и так далее в качестве приманки, чтобы поймать злоумышленников, чтобы понять атаки, которые могут произойти в реальном времени. Примеры нескольких инструментов с низким уровнем взаимодействия: Honeytrap, Spectre, KFsensor и так далее.

Приманки со средним взаимодействием: они основаны на имитации операционных систем реального времени и имеют все свои приложения и сервисы, как у целевой сети. Они, как правило, собирают больше информации, поскольку их цель - остановить злоумышленника, чтобы у организации было больше времени для надлежащего реагирования на угрозу. Примеры нескольких инструментов со средним уровнем взаимодействия: Cowrie, HoneyPy и так далее.

Приманки с высоким уровнем взаимодействия: это подлинно уязвимое программное обеспечение, работающее в реальной операционной системе с различными приложениями, которые обычно имеются в производственной системе. Информация, собранная с помощью этих приманок, более изобретательна, но их трудно поддерживать. Примером инструмента с высоким уровнем взаимодействия является honeynet.

Чистые honeypots: эти приманки обычно имитируют реальную производственную среду организации, что заставляет злоумышленника считать ее подлинной и тратить больше времени на ее эксплуатацию. Как только злоумышленник попытается найти уязвимости, организация будет предупреждена, и, следовательно, любой вид атаки может быть предотвращен раньше.

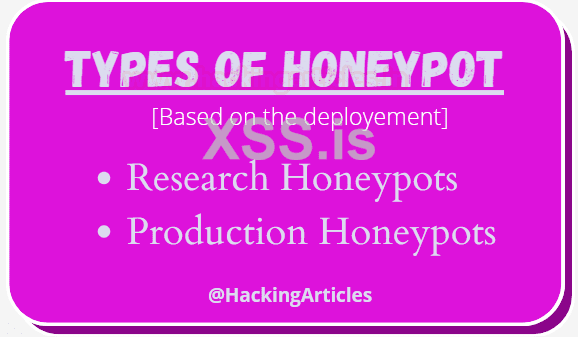

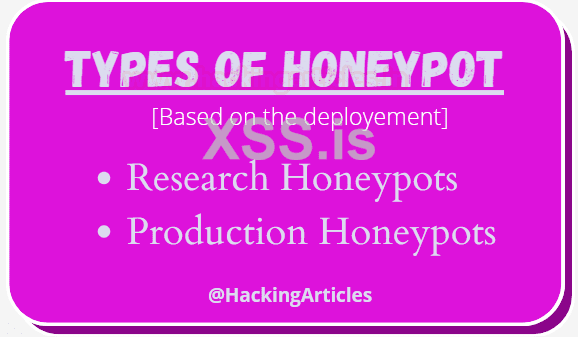

Производственные honeypots: эти приманки обычно устанавливаются в реальной производственной сети организации. Они также помогают найти любую внутреннюю уязвимость или атаку, поскольку они присутствуют в сети внутри.

Исследовательские honeypots: это приманки с высокой степенью взаимодействия, но они сконцентрированы на исследованиях различных правительственных или военных организаций, чтобы получить больше информации о поведении атакующих.

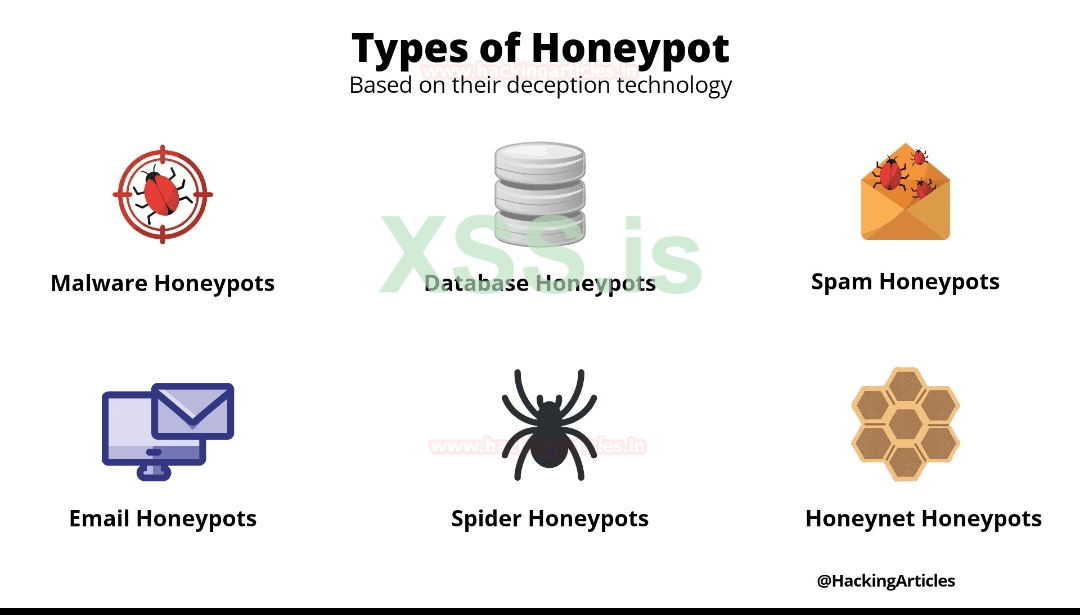

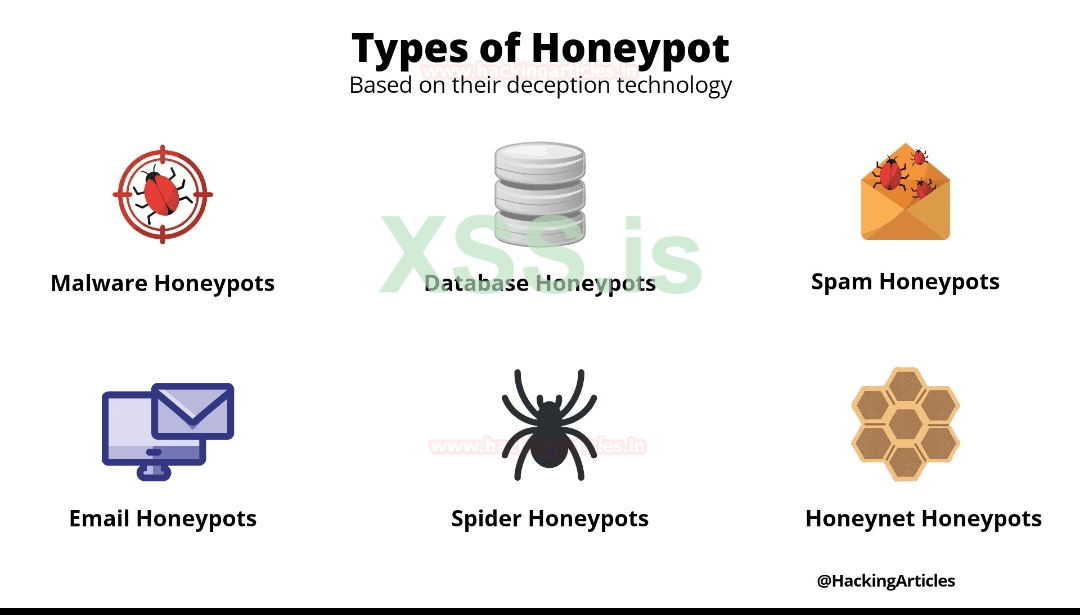

Honeypots для вредоносных программ: это разновидности приманок, которые используются для перехвата вредоносных программ в сети. Их цель - привлечь злоумышленника или любое вредоносное программное обеспечение и позволить им выполнять определенные атаки, которые могут использоваться для понимания схемы атаки.

Honeypots для Email: эти приманки представляют собой ложные адреса электронной почты, которые используются для привлечения злоумышленников через Интернет.

Электронные письма, получаемые любым злоумышленником, можно отслеживать и проверять, и их можно использовать для предотвращения фишинговых рассылок.

Honeypots для баз данных: эти приманки представляют собой настоящие базы данных, уязвимые по названию, и обычно привлекают такие атаки, как иньекция SQL. Они предназначены для того, чтобы заставить злоумышленников думать, что они могут содержать конфиденциальную информацию, такую как данные кредитной карты, которые позволят организации понять схему выполняемых атак.

Honeypots для пауков: Эти приманки устанавливаются с целью перехвата различных поисковых роботов и пауков, которые имеют тенденцию красть важную информацию из веб-приложений.

Honeypots для спама. Эти приманки состоят из серверов электронной почты-ложных рассылок, которые привлекают спамеров к эксплуатации уязвимых элементов электронной почты и предоставлению сведений о выполняемых ими действиях.

Honeynets: это не что иное, как сеть приманок, которые устанавливаются в виртуальной изолированной среде вместе с различными серверами для записи действий злоумышленников и понимания потенциальных угроз.

Honeynets можно развертывать в различных средах. Сегодня мы увидим установку и работу приманок в среде Windows, Android и Linux.

Windows

Сегодня мы рассмотрим известную программу-приманку HoneyBOT которую можно скачать отсюда (https://honeybot.software.informer.com/). Включите kali Linux в качестве атакующей машины и систему Windows в качестве хост-машины.

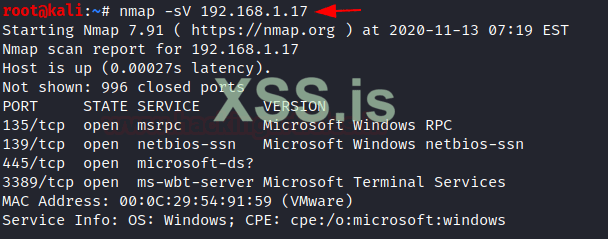

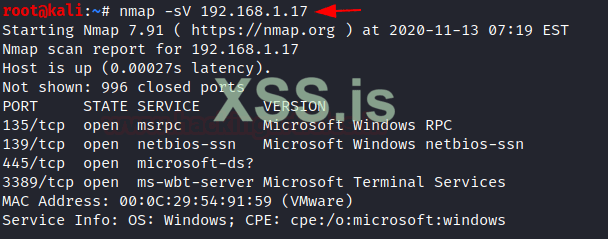

Давайте сначала проведем сканирование nmap на хост-машине, когда приманка не установлена.

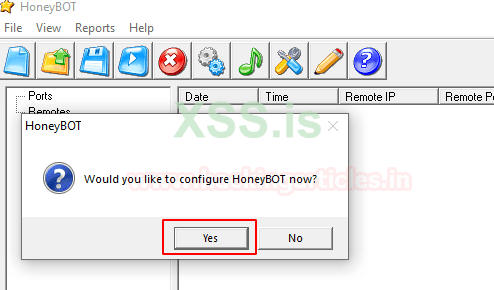

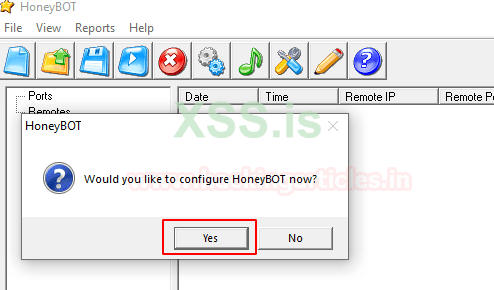

Теперь в вашей системе Windows установите программное обеспечение HoneyBOT и настройте его, нажмите "Да", чтобы продолжить.

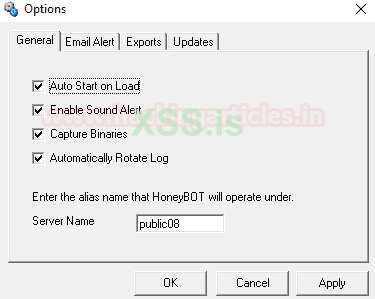

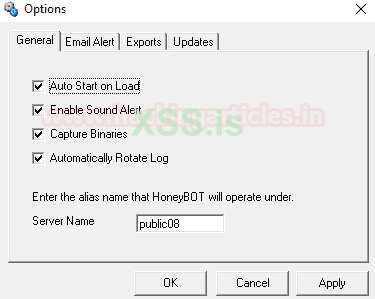

Отметьте все необходимые параметры в вашей приманке и нажмите Применить, чтобы продолжить.

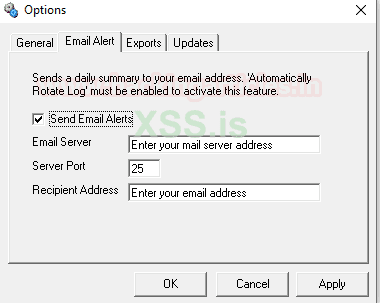

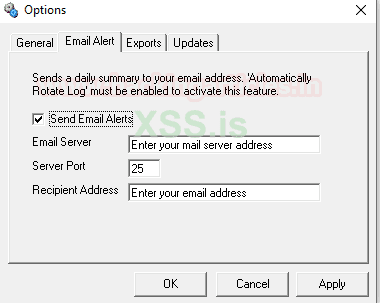

Чтобы получать отчеты о вашей приманке по электронной почте, добавьте адрес электронной почты получателя и нажмите "Применить".

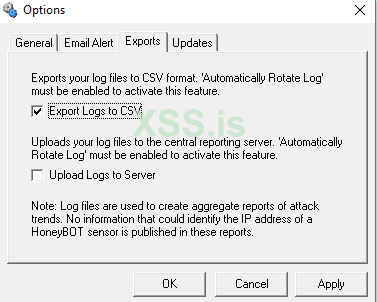

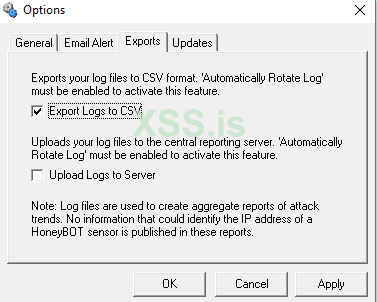

Если вы хотите сохранить журналы приманки в формате CSV, вы можете применить этот параметр.

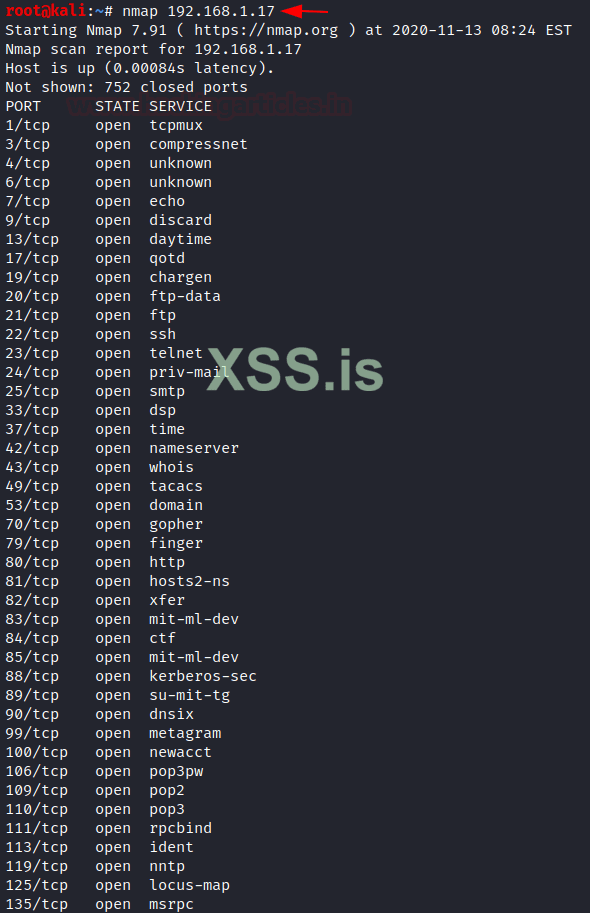

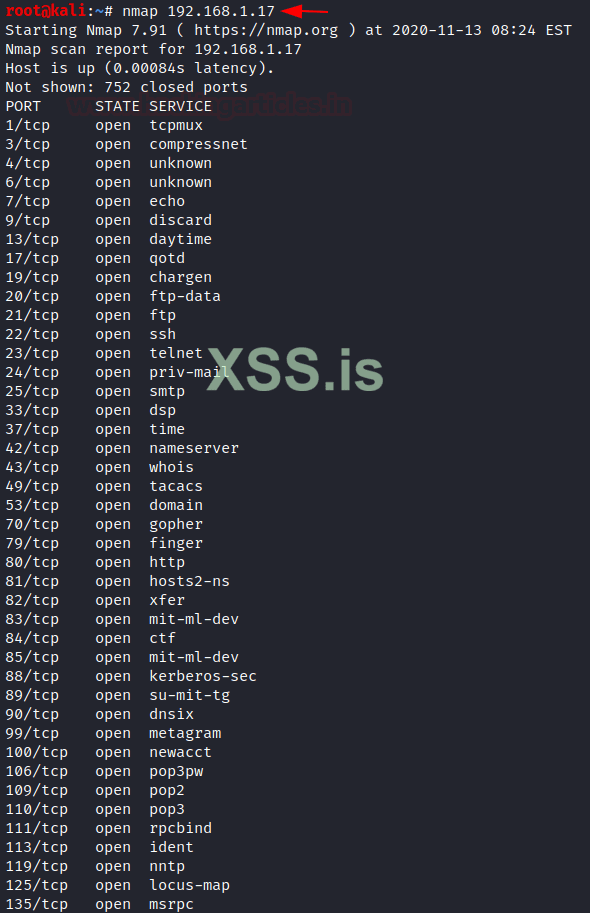

На машине злоумышленника выполните сканирование nmap, и там вы увидите так много фальшивых сервисов, которые открыты из-за наличия honeypot в системе.

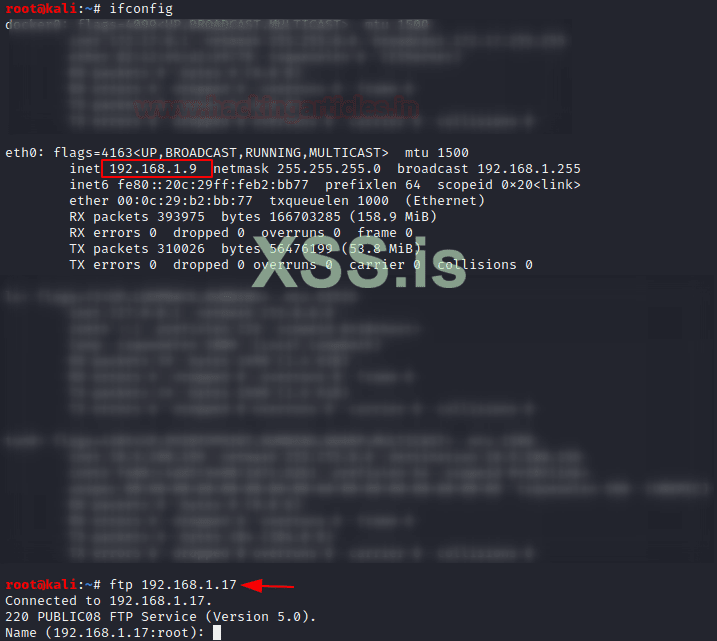

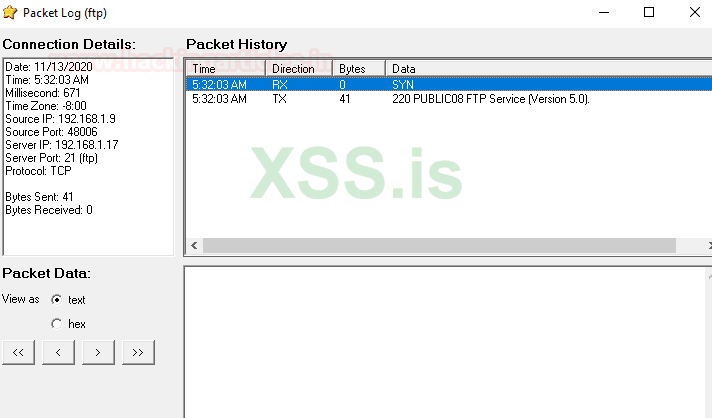

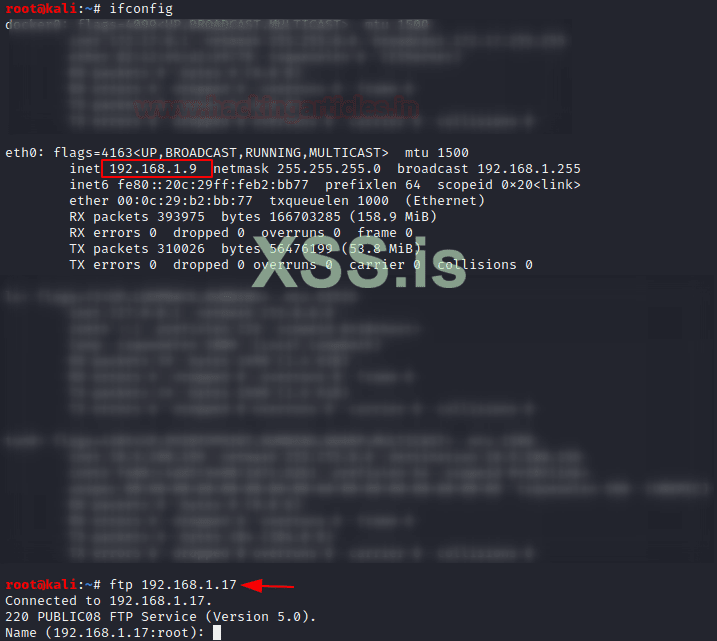

Давайте попробуем подключиться к FTP с машины злоумышленника на хост-машину.

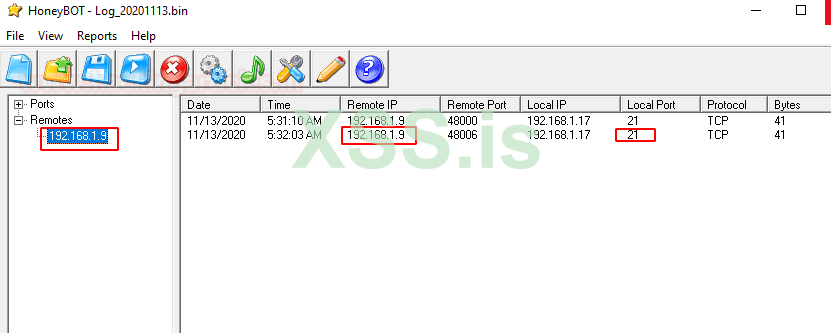

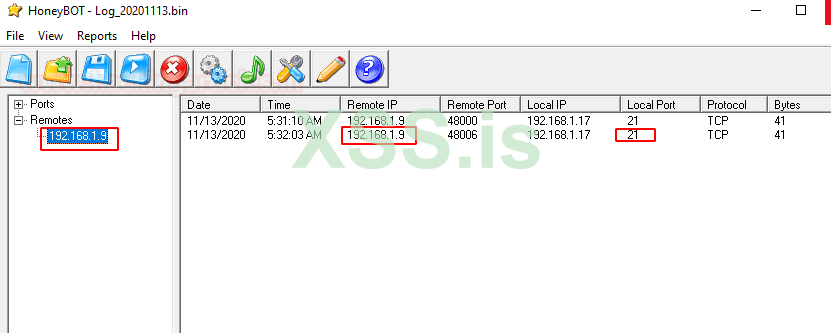

Там, где вы видите журнал был создан лог с IP-адресом злоумышленника и портом, к которому он был подключен.

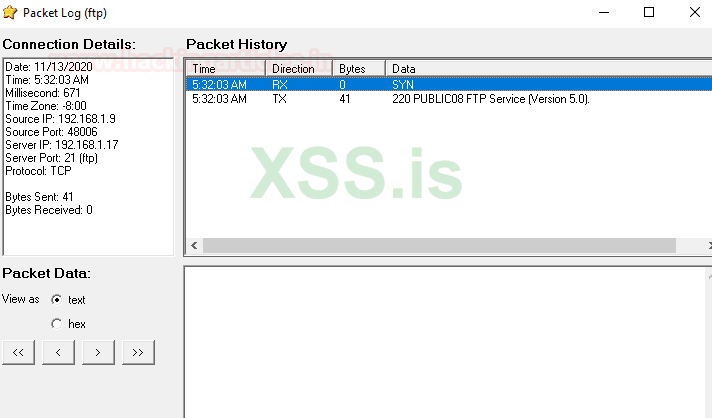

Здесь вы можете увидеть подробный отчет о подключении, созданном злоумышленником.

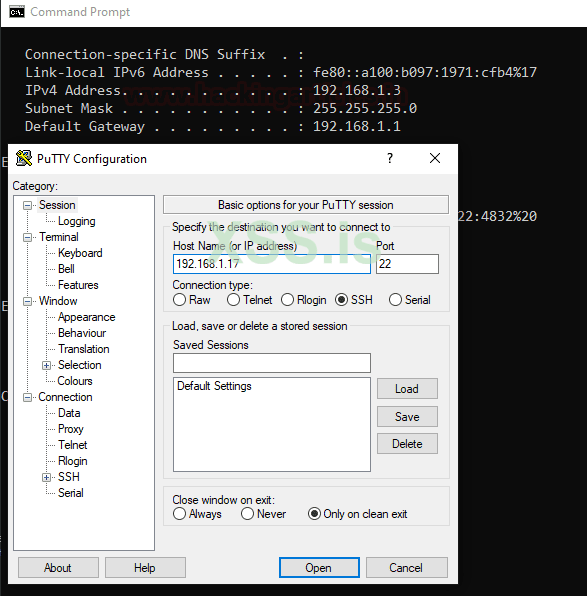

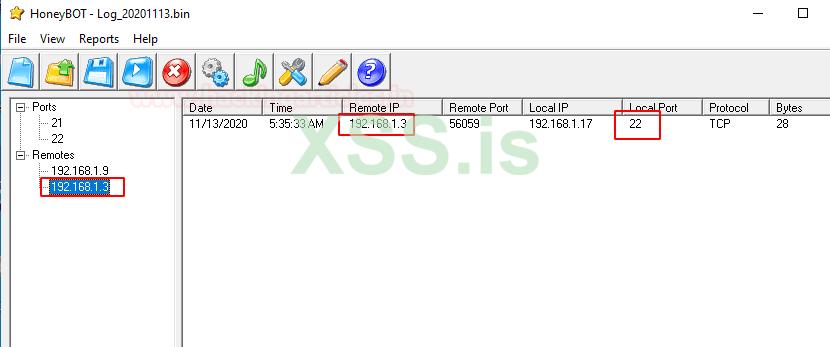

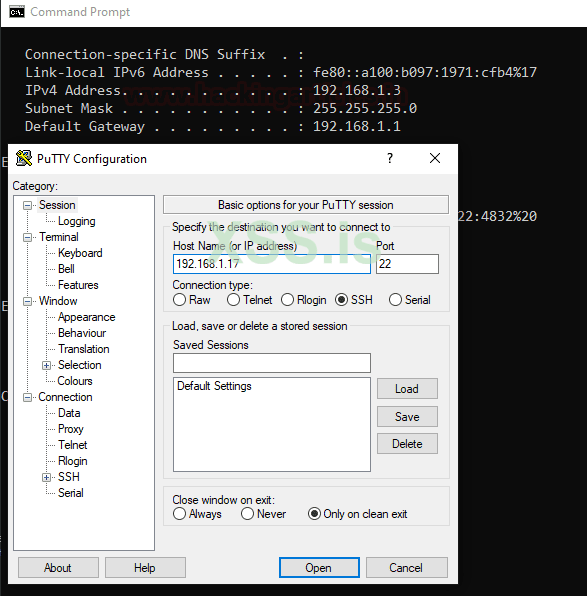

Точно так же SSH-соединение было инициировано через порт 22 из другой операционной системы.

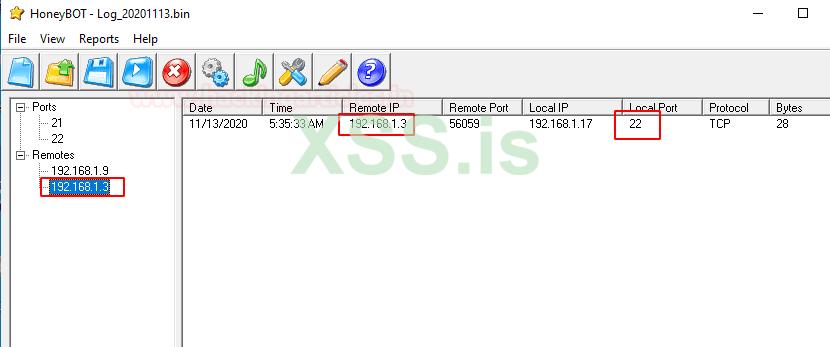

Теперь вы можете видеть, что лог для был создан для соединения, созданного на порту 22.

Android Honeypot

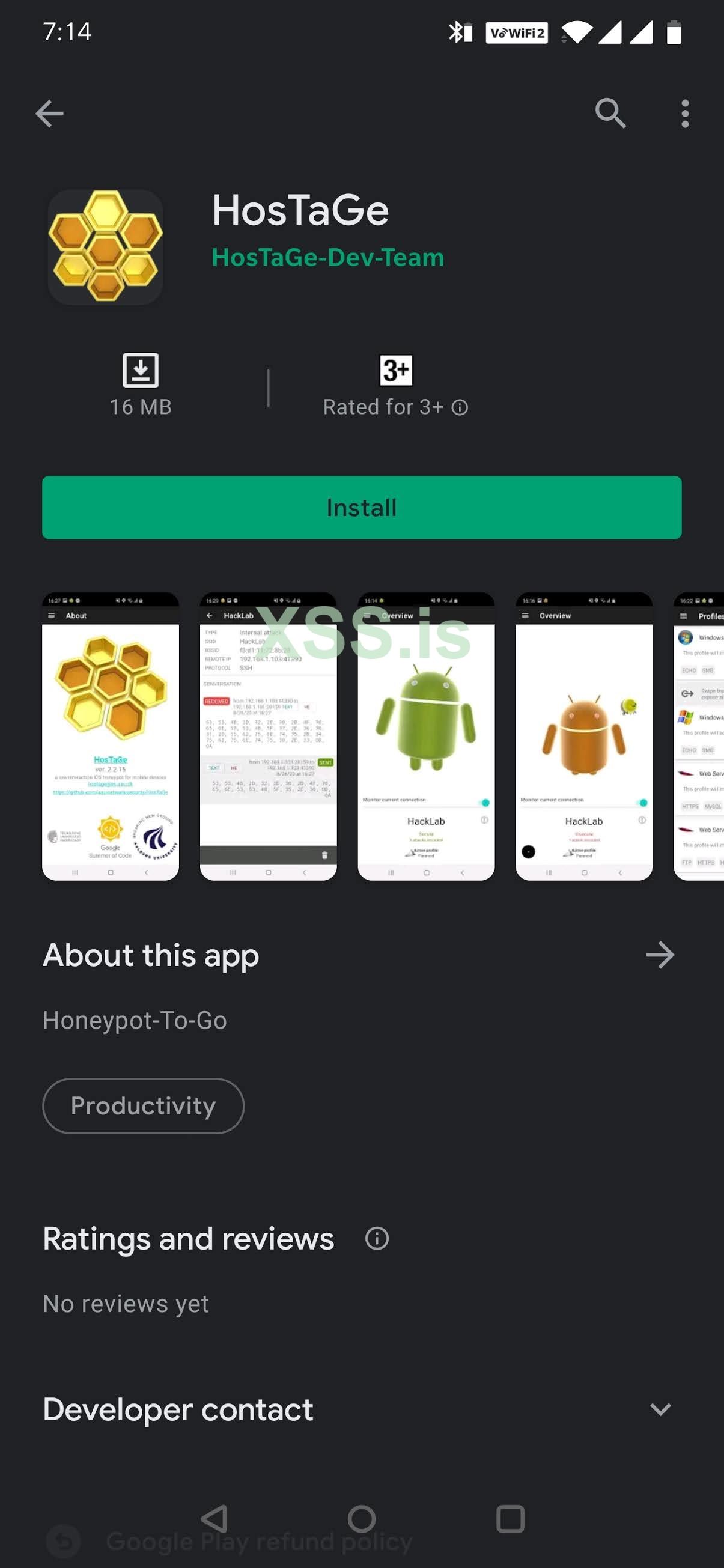

Приманки также можно установить на телефоны Android с помощью магазина Google Play. Здесь мы скачали Hostage honeypot.

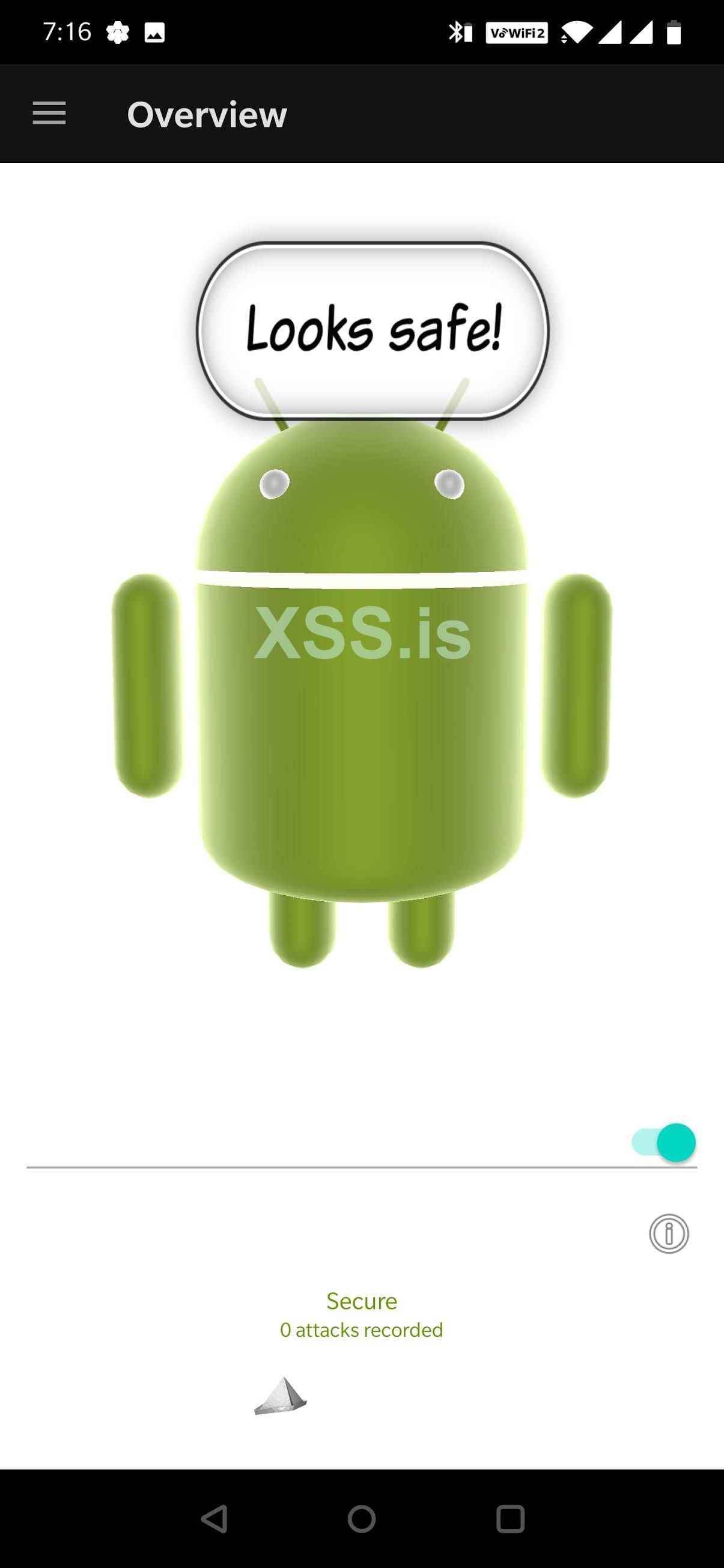

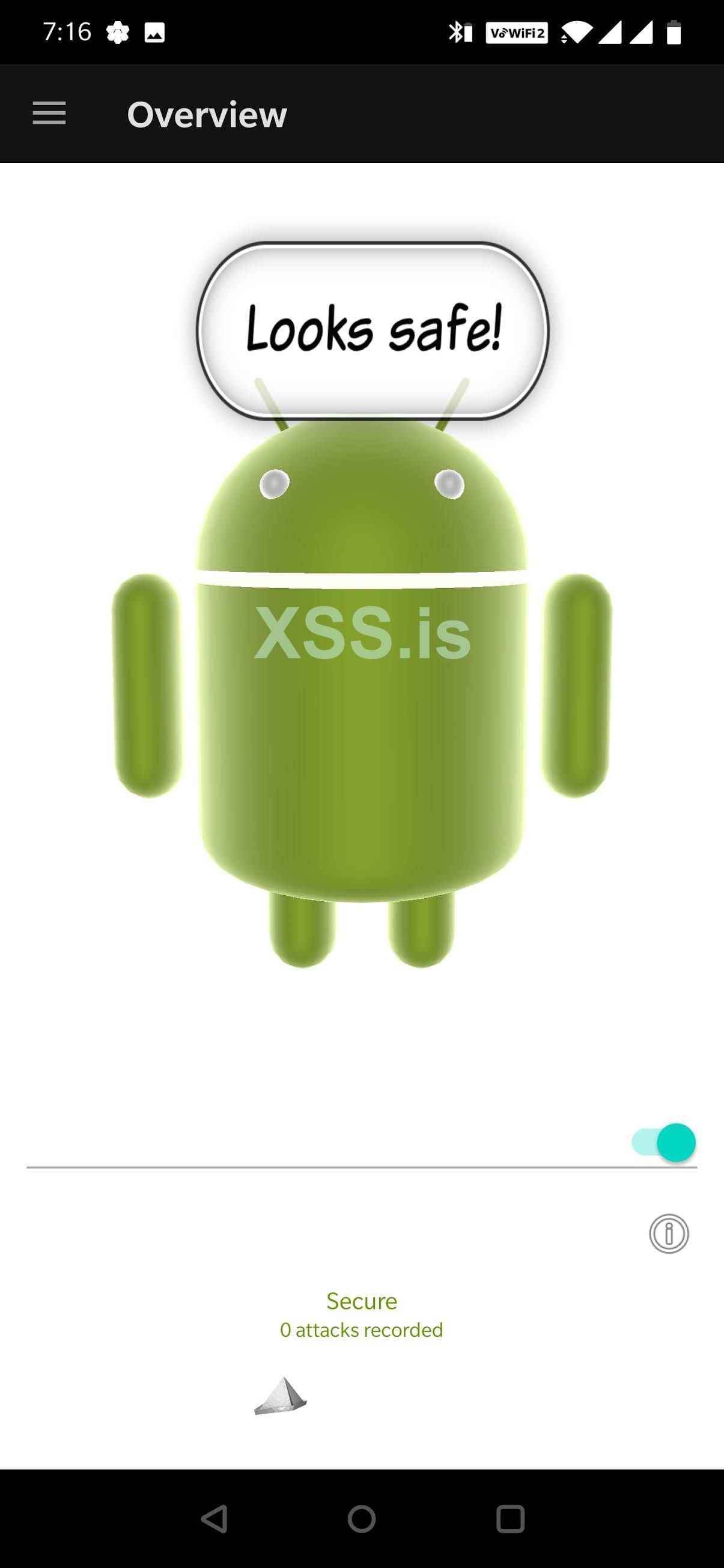

При включении приложения выглядит безопасным.

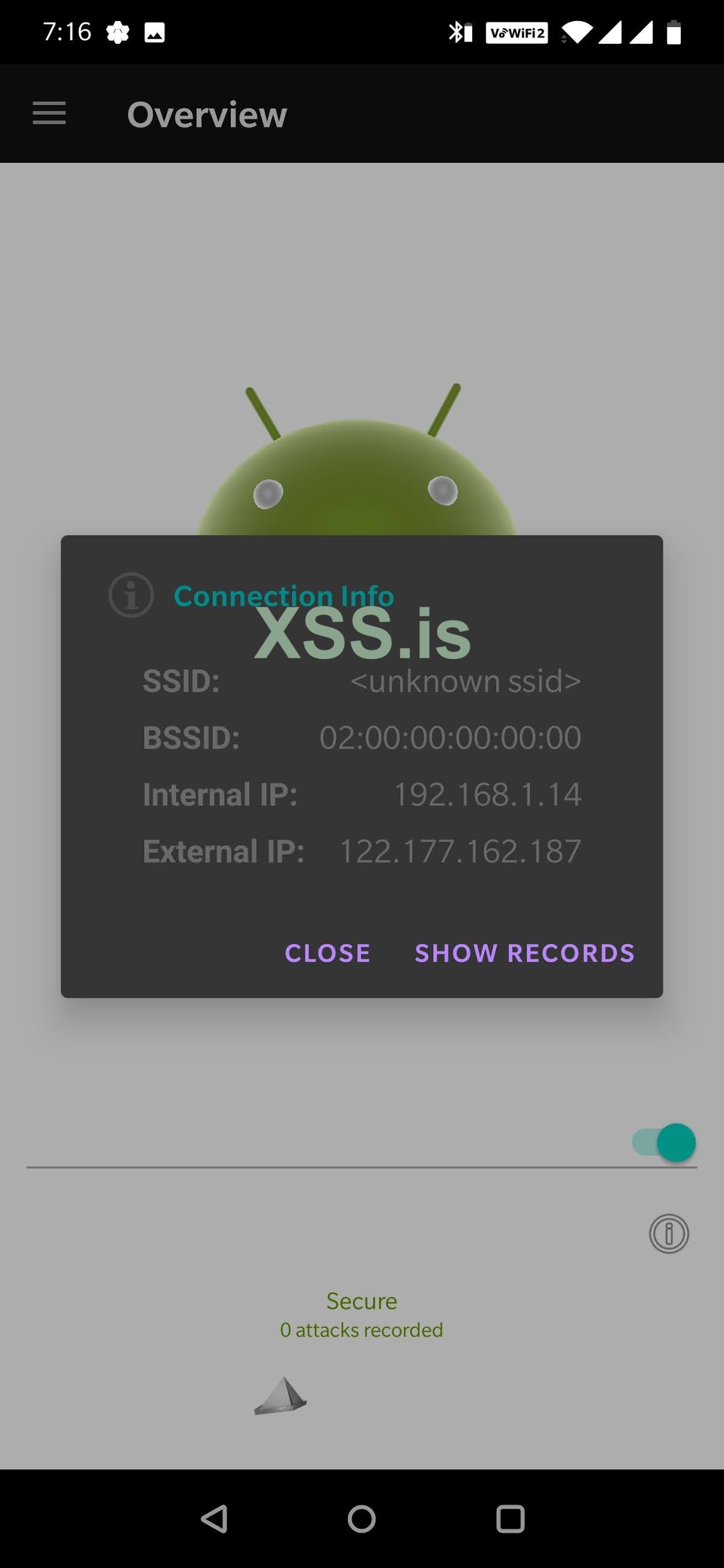

Теперь давайте проверим IP-адрес вашего устройства Android и приступим.

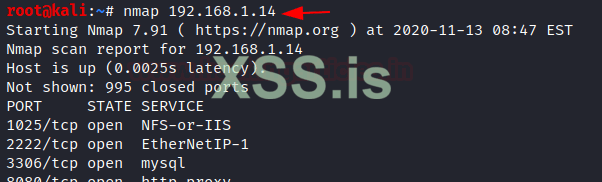

Давайте включим систему и проведем сканирование Nmap IP-адреса устройства Android.

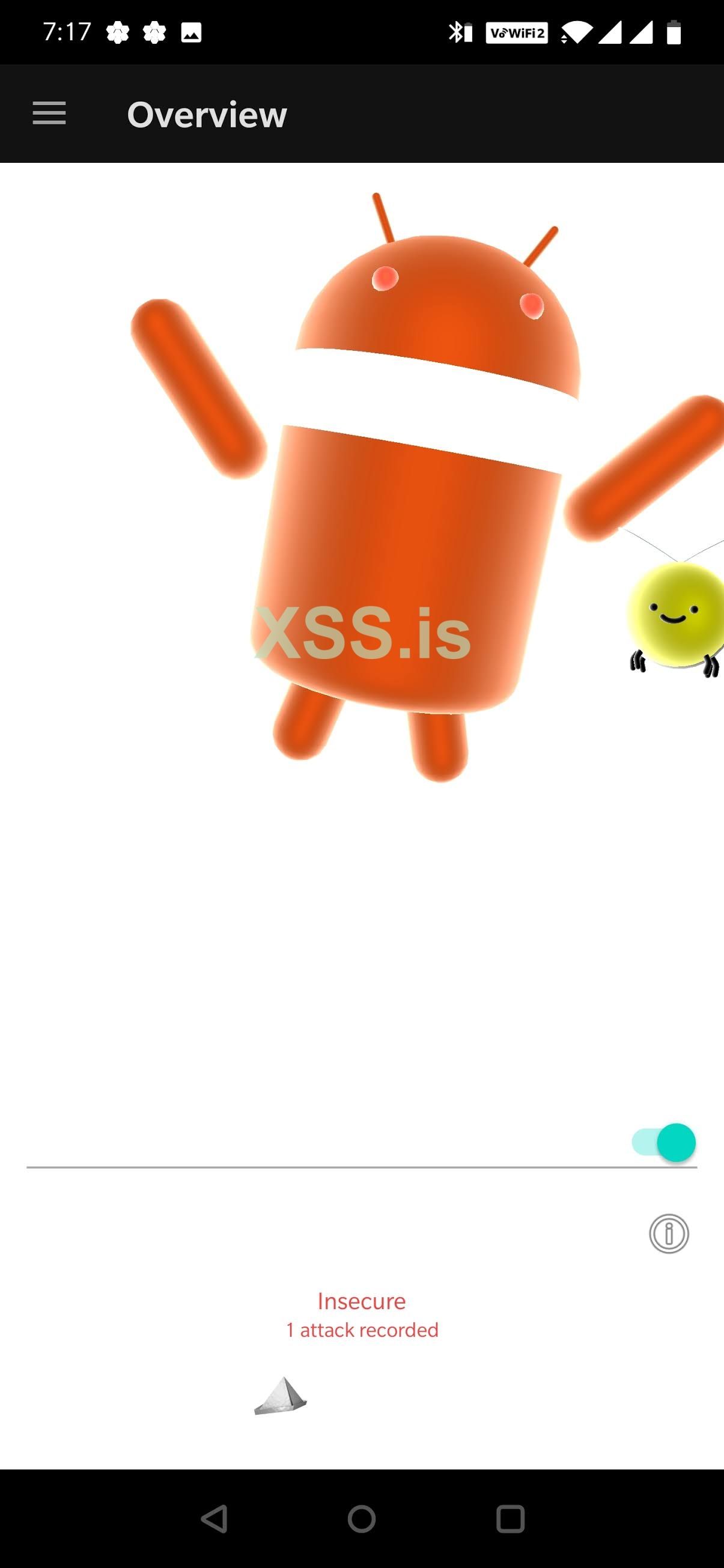

При начале сканирования nmap на устройстве Android будет сгенерировано предупреждение.

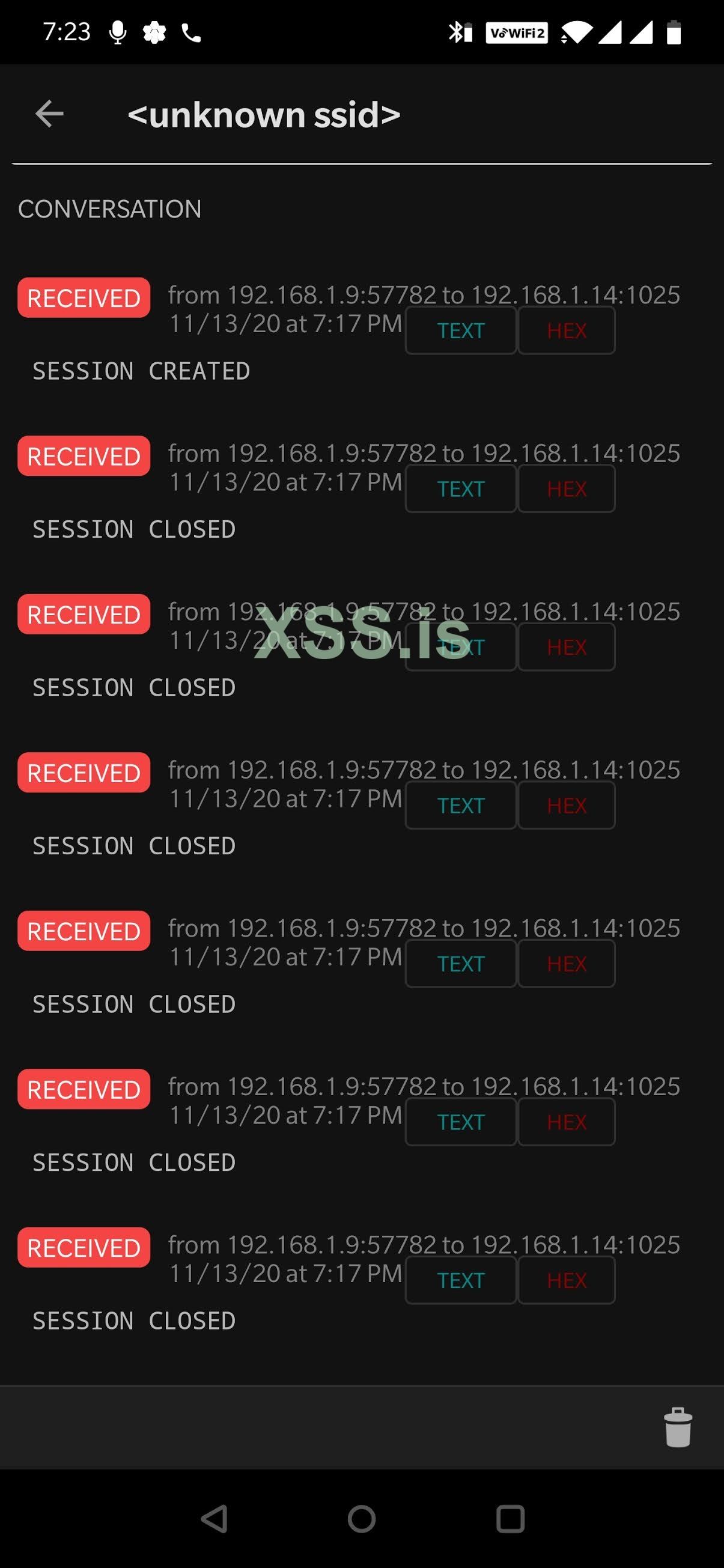

Будет создан лог, и мы сможем увидеть IP-адрес системы злоумышленника и порты, которые были атакованы.

Linux Honeypot

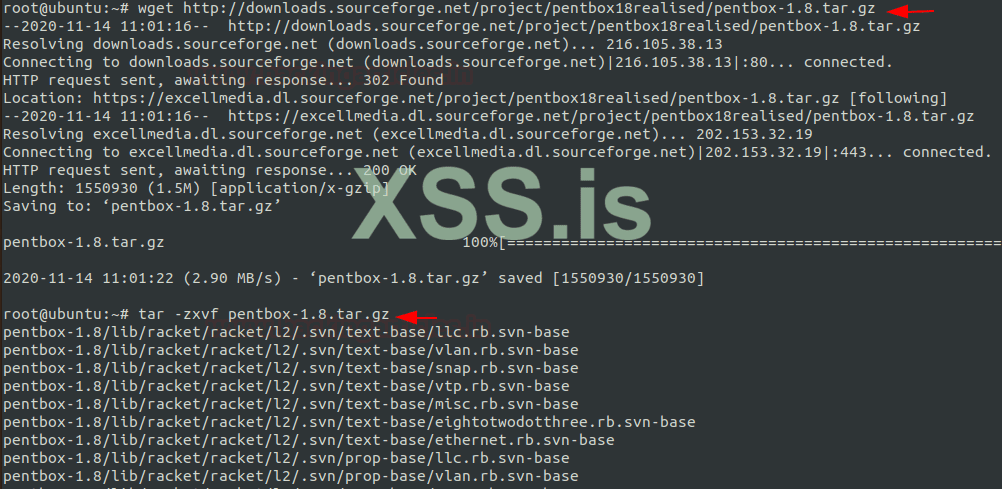

Мы также можем установить приманку на Linux-машину. Здесь мы продемонстрировали использование Pentox, который можно легко установить в Ubuntu.

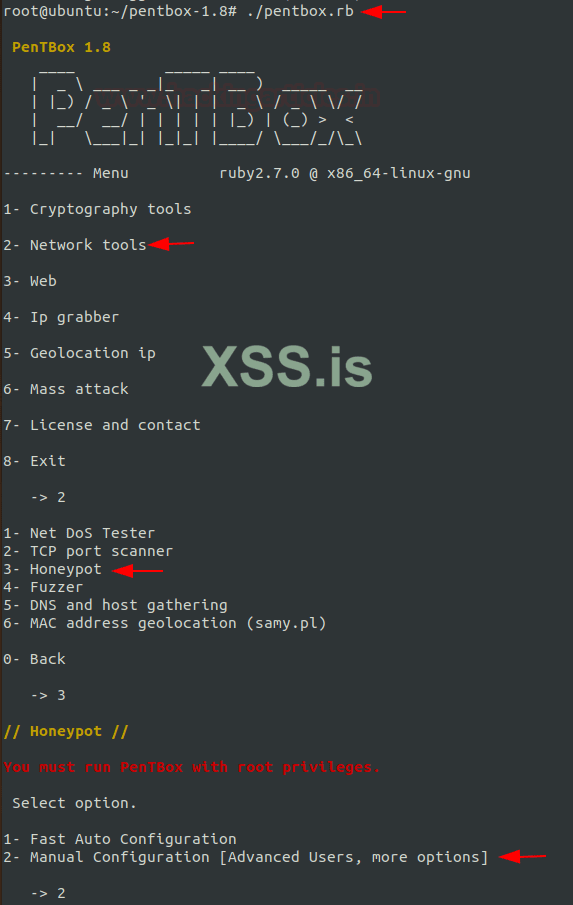

Как только он будет установлен, давайте начнем использовать pentbox. Выберите в меню сетевые инструменты и honeypot, чтобы установить honeypot. Выполните ручную настройку, чтобы установить honeypot в соответствии с вашими предпочтениями.

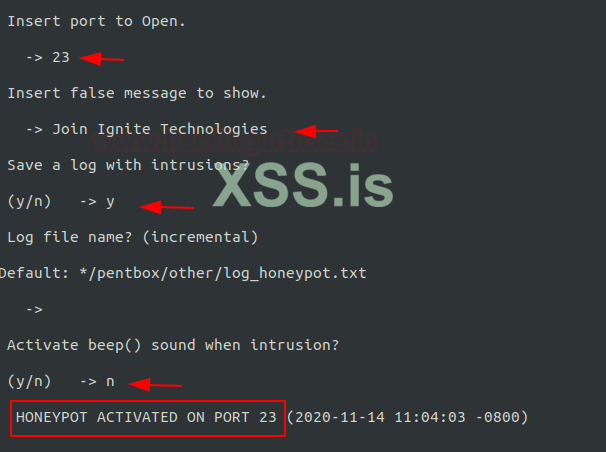

Теперь вы можете открыть поддельный порт в соответствии с вашими предпочтениями и вставить поддельное сообщение. Вы также можете предоставить возможность сохранить журнал и сохранить имя журнала. Вы можете видеть, что приманка активирована на требуемом порту, и аналогичным образом вы можете вручную активировать приманку для других портов.

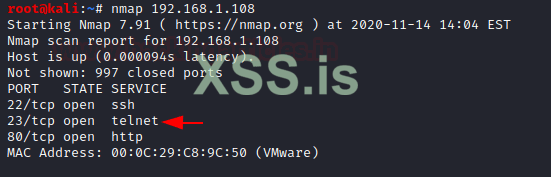

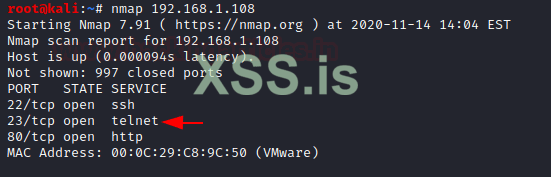

Включите машину злоумышленника и просканируйте хост-машину с помощью nmap. Результаты открытых портов и сервисов показаны ниже.

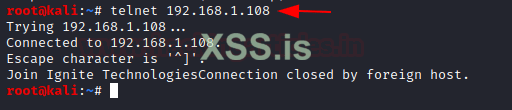

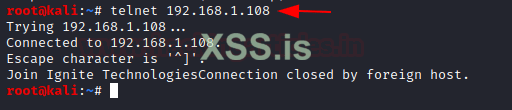

Здесь злоумышленник пытается подключиться к хост-машине с помощью telnet.

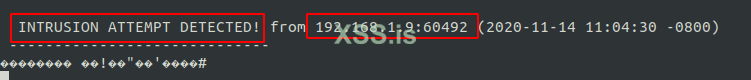

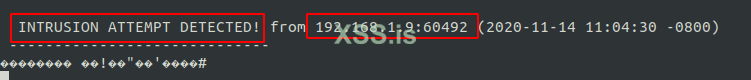

Для каждой попытки вторжения он получает предупреждение и создается журнал, в котором записываются IP-адрес и порт злоумышленника.

Источник: https://www.hackingarticles.in/comprehensive-guide-on-honeypots/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Что такое Honeypot?

Honeypots - это тип интернет-ресурсов безопасности, которые используются, чтобы побудить киберпреступников обмануть их, когда они попытаются вторгнуться в сеть для любого незаконного использования. Эти приманки обычно настраиваются для понимания активности злоумышленника в сети, чтобы организация могла предложить более надежные методы предотвращения этих вторжений. Приманки не несут каких-либо ценных данных, так как это поддельный прокси-сервер, который помогает регистрировать сетевой трафик.

Работа honeypot

В организации в качестве ИТ-администратора вам может потребоваться настроить систему honeypot, которая для внешнего мира может выглядеть как настоящая система. Типы данных, которые обычно собирают honeypot:

- Сочетания клавиш, введенные и набранные злоумышленником.

- IP-адрес злоумышленника

- Имена пользователей и различные привилегии, используемые злоумышленниками.

- Тип данных, к которым злоумышленник получил доступ, удалил или которые были изменены.

Типы honeypot

Honeypots с низким уровнем взаимодействия: они соответствуют очень ограниченному количеству сервисов и приложений, присутствующих в сети или в системе. Этот тип приманки можно использовать для отслеживания портов и служб UDP, TCP и ICMP. Здесь мы используем поддельные базы данных, данные, файлы и так далее в качестве приманки, чтобы поймать злоумышленников, чтобы понять атаки, которые могут произойти в реальном времени. Примеры нескольких инструментов с низким уровнем взаимодействия: Honeytrap, Spectre, KFsensor и так далее.

Приманки со средним взаимодействием: они основаны на имитации операционных систем реального времени и имеют все свои приложения и сервисы, как у целевой сети. Они, как правило, собирают больше информации, поскольку их цель - остановить злоумышленника, чтобы у организации было больше времени для надлежащего реагирования на угрозу. Примеры нескольких инструментов со средним уровнем взаимодействия: Cowrie, HoneyPy и так далее.

Приманки с высоким уровнем взаимодействия: это подлинно уязвимое программное обеспечение, работающее в реальной операционной системе с различными приложениями, которые обычно имеются в производственной системе. Информация, собранная с помощью этих приманок, более изобретательна, но их трудно поддерживать. Примером инструмента с высоким уровнем взаимодействия является honeynet.

Чистые honeypots: эти приманки обычно имитируют реальную производственную среду организации, что заставляет злоумышленника считать ее подлинной и тратить больше времени на ее эксплуатацию. Как только злоумышленник попытается найти уязвимости, организация будет предупреждена, и, следовательно, любой вид атаки может быть предотвращен раньше.

Производственные honeypots: эти приманки обычно устанавливаются в реальной производственной сети организации. Они также помогают найти любую внутреннюю уязвимость или атаку, поскольку они присутствуют в сети внутри.

Исследовательские honeypots: это приманки с высокой степенью взаимодействия, но они сконцентрированы на исследованиях различных правительственных или военных организаций, чтобы получить больше информации о поведении атакующих.

Honeypots для вредоносных программ: это разновидности приманок, которые используются для перехвата вредоносных программ в сети. Их цель - привлечь злоумышленника или любое вредоносное программное обеспечение и позволить им выполнять определенные атаки, которые могут использоваться для понимания схемы атаки.

Honeypots для Email: эти приманки представляют собой ложные адреса электронной почты, которые используются для привлечения злоумышленников через Интернет.

Электронные письма, получаемые любым злоумышленником, можно отслеживать и проверять, и их можно использовать для предотвращения фишинговых рассылок.

Honeypots для баз данных: эти приманки представляют собой настоящие базы данных, уязвимые по названию, и обычно привлекают такие атаки, как иньекция SQL. Они предназначены для того, чтобы заставить злоумышленников думать, что они могут содержать конфиденциальную информацию, такую как данные кредитной карты, которые позволят организации понять схему выполняемых атак.

Honeypots для пауков: Эти приманки устанавливаются с целью перехвата различных поисковых роботов и пауков, которые имеют тенденцию красть важную информацию из веб-приложений.

Honeypots для спама. Эти приманки состоят из серверов электронной почты-ложных рассылок, которые привлекают спамеров к эксплуатации уязвимых элементов электронной почты и предоставлению сведений о выполняемых ими действиях.

Honeynets: это не что иное, как сеть приманок, которые устанавливаются в виртуальной изолированной среде вместе с различными серверами для записи действий злоумышленников и понимания потенциальных угроз.

Honeynets можно развертывать в различных средах. Сегодня мы увидим установку и работу приманок в среде Windows, Android и Linux.

Windows

Сегодня мы рассмотрим известную программу-приманку HoneyBOT которую можно скачать отсюда (https://honeybot.software.informer.com/). Включите kali Linux в качестве атакующей машины и систему Windows в качестве хост-машины.

Давайте сначала проведем сканирование nmap на хост-машине, когда приманка не установлена.

Теперь в вашей системе Windows установите программное обеспечение HoneyBOT и настройте его, нажмите "Да", чтобы продолжить.

Отметьте все необходимые параметры в вашей приманке и нажмите Применить, чтобы продолжить.

Чтобы получать отчеты о вашей приманке по электронной почте, добавьте адрес электронной почты получателя и нажмите "Применить".

Если вы хотите сохранить журналы приманки в формате CSV, вы можете применить этот параметр.

На машине злоумышленника выполните сканирование nmap, и там вы увидите так много фальшивых сервисов, которые открыты из-за наличия honeypot в системе.

Давайте попробуем подключиться к FTP с машины злоумышленника на хост-машину.

Там, где вы видите журнал был создан лог с IP-адресом злоумышленника и портом, к которому он был подключен.

Здесь вы можете увидеть подробный отчет о подключении, созданном злоумышленником.

Точно так же SSH-соединение было инициировано через порт 22 из другой операционной системы.

Теперь вы можете видеть, что лог для был создан для соединения, созданного на порту 22.

Android Honeypot

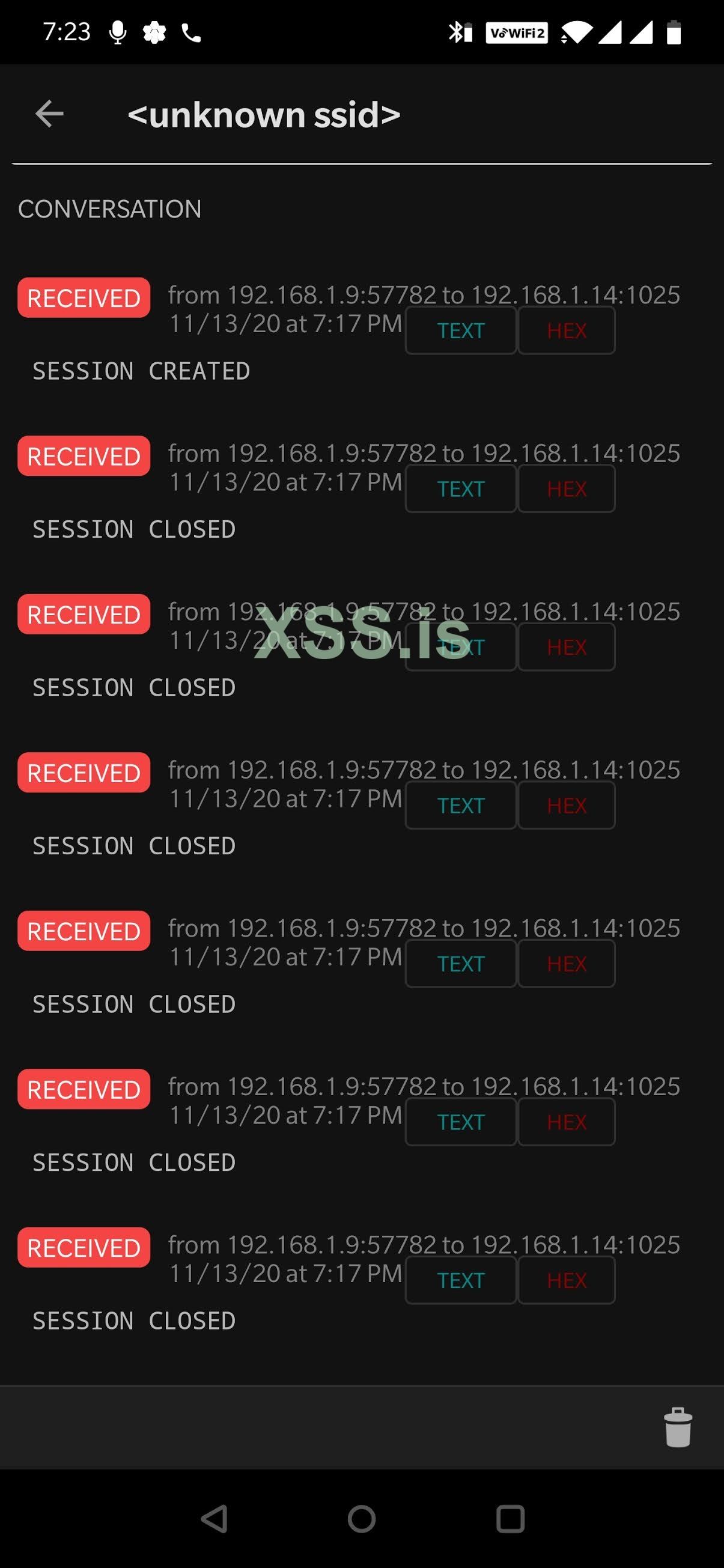

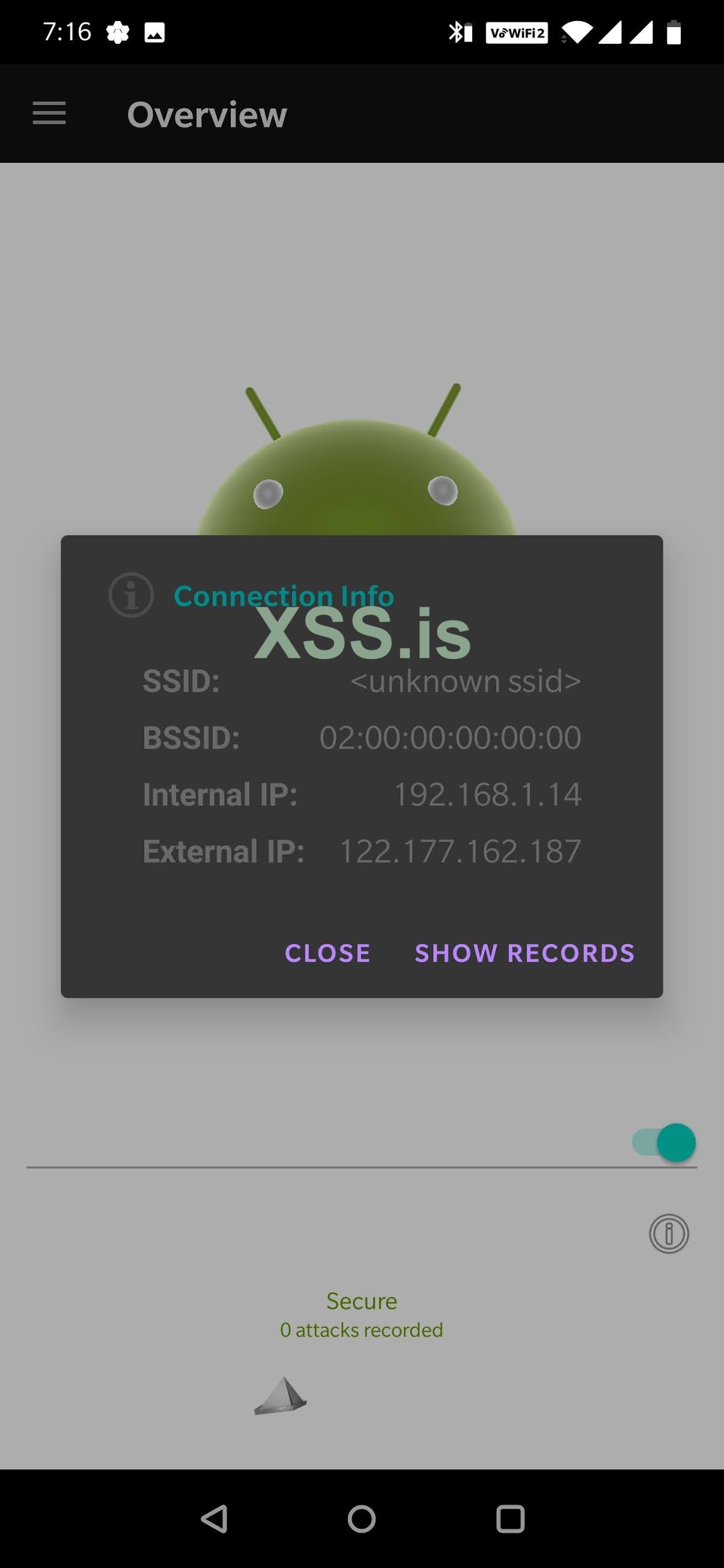

Приманки также можно установить на телефоны Android с помощью магазина Google Play. Здесь мы скачали Hostage honeypot.

При включении приложения выглядит безопасным.

Теперь давайте проверим IP-адрес вашего устройства Android и приступим.

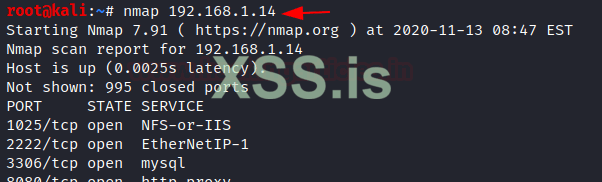

Давайте включим систему и проведем сканирование Nmap IP-адреса устройства Android.

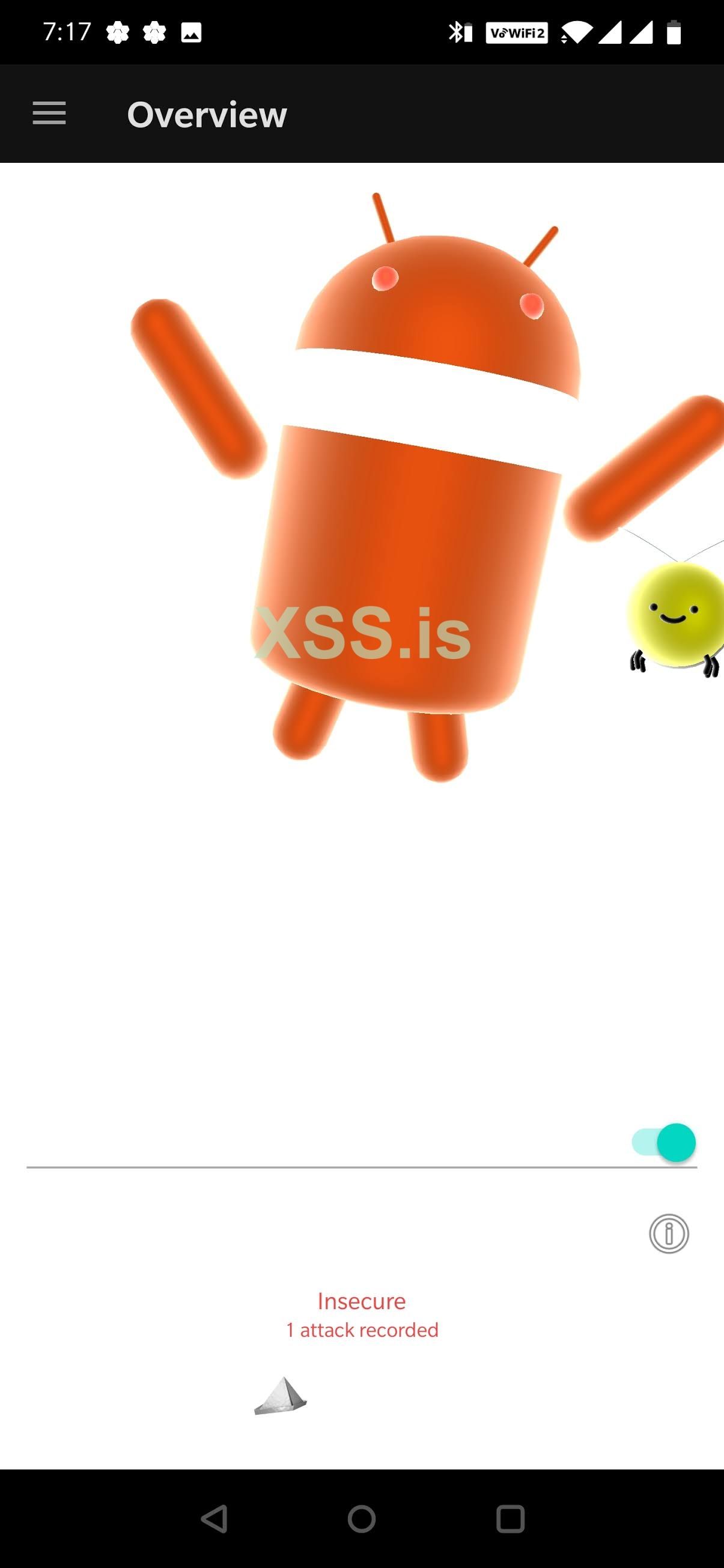

При начале сканирования nmap на устройстве Android будет сгенерировано предупреждение.

Будет создан лог, и мы сможем увидеть IP-адрес системы злоумышленника и порты, которые были атакованы.

Linux Honeypot

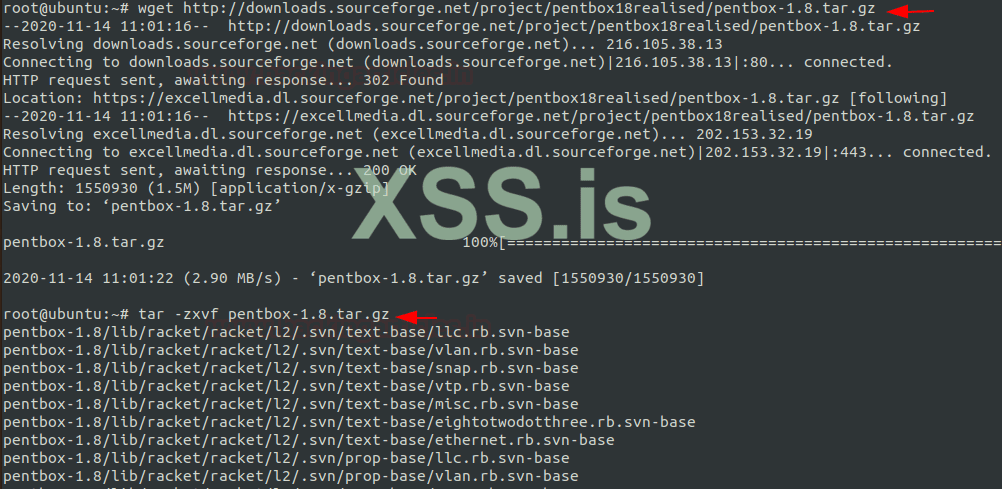

Мы также можем установить приманку на Linux-машину. Здесь мы продемонстрировали использование Pentox, который можно легко установить в Ubuntu.

tar -zxvf pentbox-1.8.tar.gz

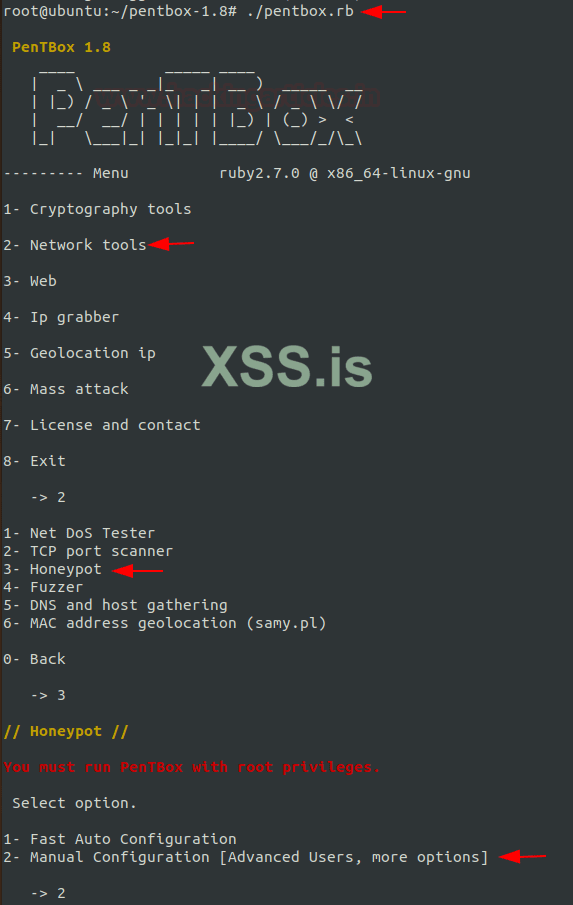

Как только он будет установлен, давайте начнем использовать pentbox. Выберите в меню сетевые инструменты и honeypot, чтобы установить honeypot. Выполните ручную настройку, чтобы установить honeypot в соответствии с вашими предпочтениями.

./pentbox.rb

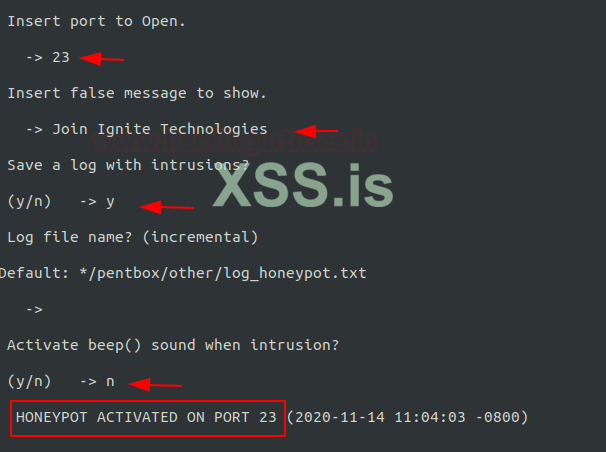

Теперь вы можете открыть поддельный порт в соответствии с вашими предпочтениями и вставить поддельное сообщение. Вы также можете предоставить возможность сохранить журнал и сохранить имя журнала. Вы можете видеть, что приманка активирована на требуемом порту, и аналогичным образом вы можете вручную активировать приманку для других портов.

Включите машину злоумышленника и просканируйте хост-машину с помощью nmap. Результаты открытых портов и сервисов показаны ниже.

Здесь злоумышленник пытается подключиться к хост-машине с помощью telnet.

Для каждой попытки вторжения он получает предупреждение и создается журнал, в котором записываются IP-адрес и порт злоумышленника.

Источник: https://www.hackingarticles.in/comprehensive-guide-on-honeypots/

Автор перевода: yashechka

Переведено специально для https://xss.pro