Введение

Недавно компания Check Point Research столкнулась с серией всемирных атак, связанных с VoIP, в частности, с серверами Session Initiation Protocol (SIP). Основываясь на информации, предоставленной нашими глобальными датчиками, похоже, что существует систематическая модель эксплуатации SIP-серверов различных производителей. Дальнейшее исследование показало, что это часть крупной прибыльной бизнес-модели, управляемой хакерами.

Взлом SIP-серверов и получение контроля позволяет хакерам злоупотреблять ими несколькими способами. Одним из наиболее сложных и интересных способов является злоупотребление серверами для исходящих телефонных звонков, которые также используются для получения прибыли. Совершение звонков - это легитимная функция, поэтому трудно определить, когда сервер был взломан.

Во время нашего исследования мы обнаружили новую кампанию, нацеленную на Sangoma PBX (веб-интерфейс с открытым исходным кодом, который управляет Asterisk). Asterisk - самая популярная в мире система IP-АТС, которая используется многими компаниями из списка Fortune 500 для телекоммуникаций. Атака использует CVE-2019-19006, критическую уязвимость в Sangoma, предоставляя злоумышленнику доступ администратора к системе.

В первой половине 2020 года мы наблюдали многочисленные попытки атак на датчики по всему миру. Мы раскрыли весь поток атак злоумышленника, от первоначального использования CVE-2019-19006 до загрузки закодированных файлов PHP, которые используют взломанную систему.

В этой статье мы сначала исследуем вектор заражения, используемый злоумышленником, а также используемую уязвимость. Затем мы исследуем участников угрозы, стоящих за конкретной кампанией. Наконец, мы объясняем их методы работы.

Вектор атаки

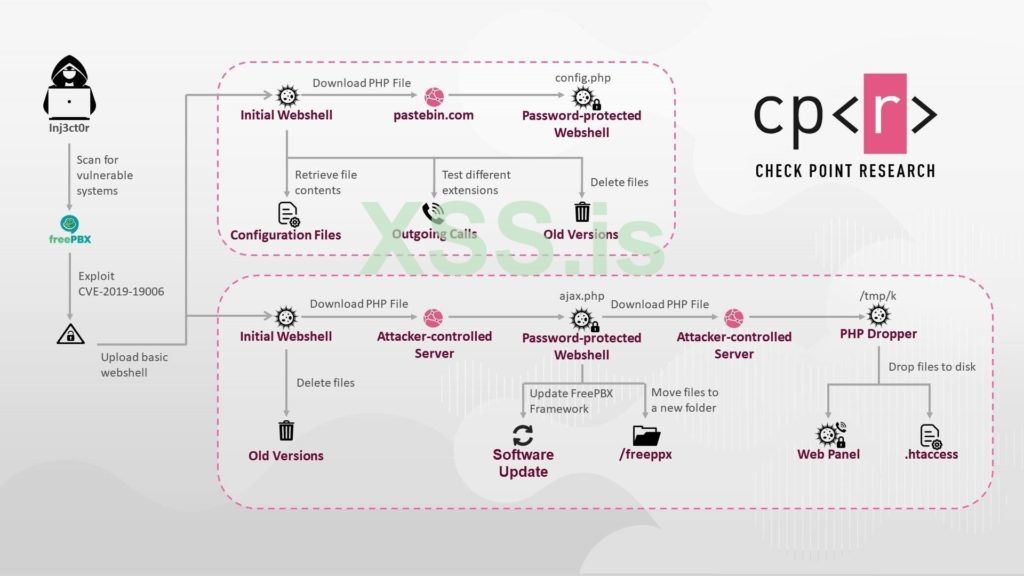

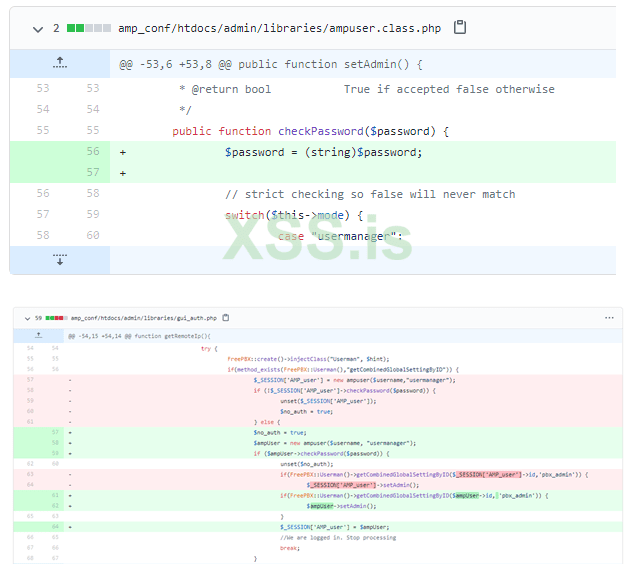

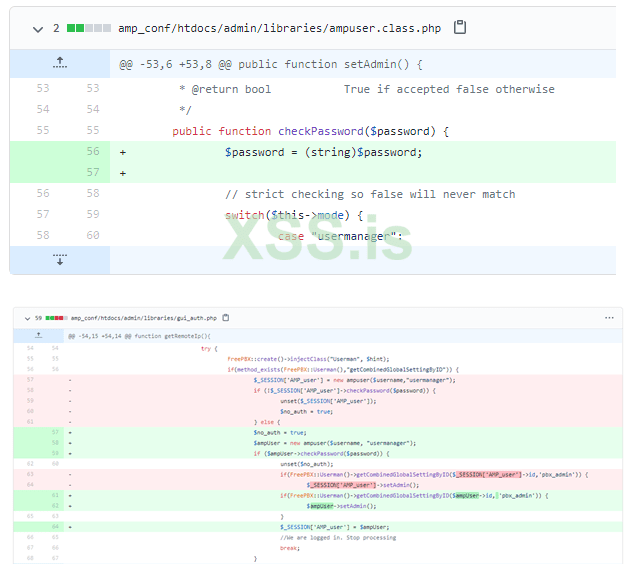

Как упоминалось во введении, кампания начинается со сканирования, продолжается эксплуатацией уязвимости и продолжается до установки веб-оболочки. Получение доступа к системам позволяет хакерам использовать серверы в своих целях. CVE-2019-19006 - уязвимость с обходом аутентификации, опубликованная в ноябре 2019 года. Check Point Research смогла выявить уязвимость, изучив как перехваченный трафик атаки, так и репозиторий Sangoma GitHub для FreePBX Framework.

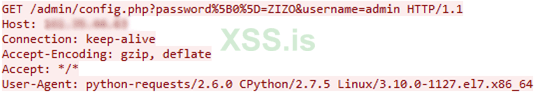

В уязвимых версиях Sangoma FreePBX функция аутентификации работает, сначала устанавливая сеанс для предоставленного имени пользователя, и удаляет настройку сеанса, если предоставленный пароль не совпадает с паролем, хранящимся в базе данных. Кроме того, FreePBX не проверяет корректность ввода параметра пароля во время процесса входа в систему. Отправляя параметр запроса пароля в виде элемента массива, злоумышленники могут вызвать сбой функции аутентификации до того, как сеанс будет отключен, тем самым сохраняя законный сеанс для выбранного имени пользователя, включая администратора.

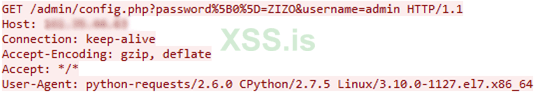

Отправка вышеуказанного запроса на уязвимый сервер FreePBX позволяет злоумышленникам войти в систему как администратор.

Значение "пароль" не имеет значения, поскольку уязвимость зависит от отправки параметра в виде элемента массива ‘password[0]’.

Потоки атак

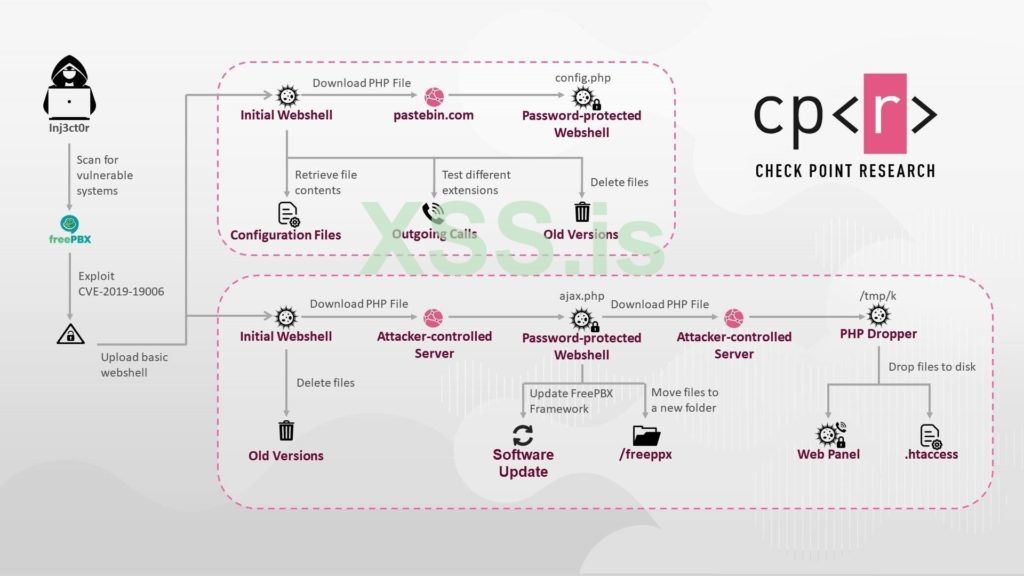

Атака начинается с SIPVicious, популярного набора инструментов для аудита систем VoIP на основе SIP. Злоумышленник использует модуль svmap для сканирования Интернета на наличие SIP-систем, на которых работают уязвимые версии FreePBX. После обнаружения злоумышленник использует CVE-2019-19006, получая доступ администратора к системе.

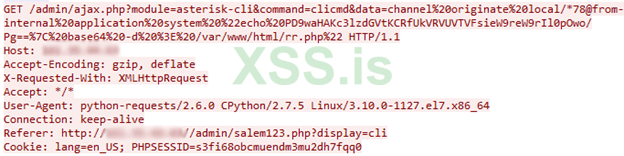

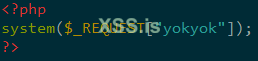

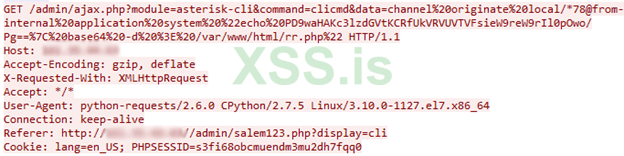

После обхода этапа аутентификации злоумышленник использует модуль asterisk-cli для выполнения команды в скомпрометированной системе и загружает базовую веб-оболочку PHP, закодированную в base64.

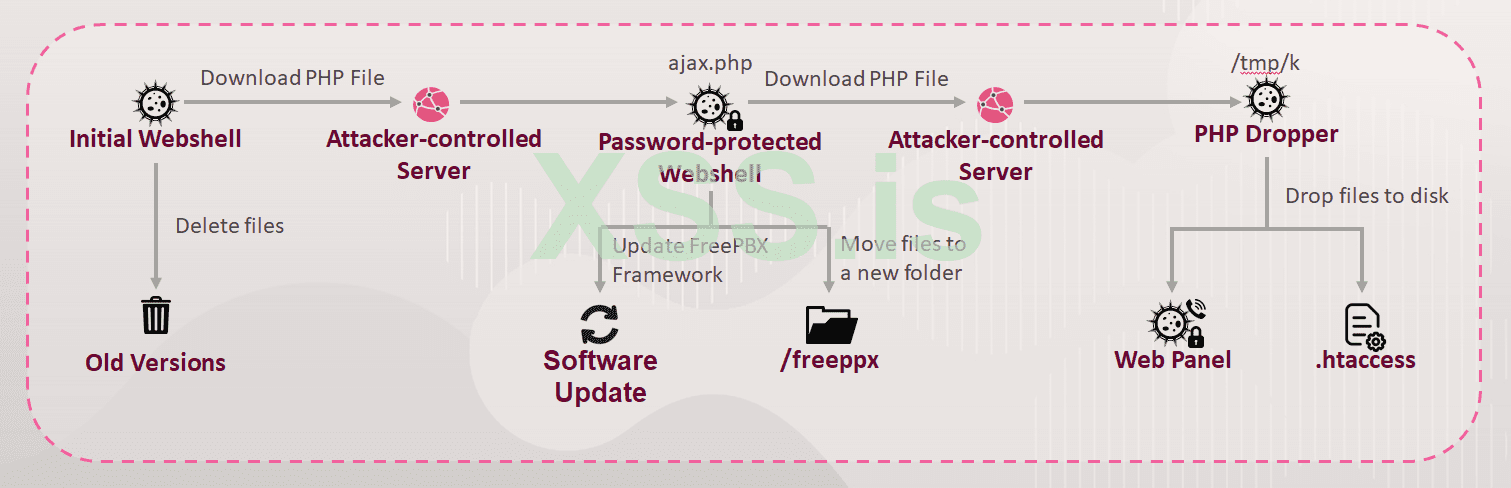

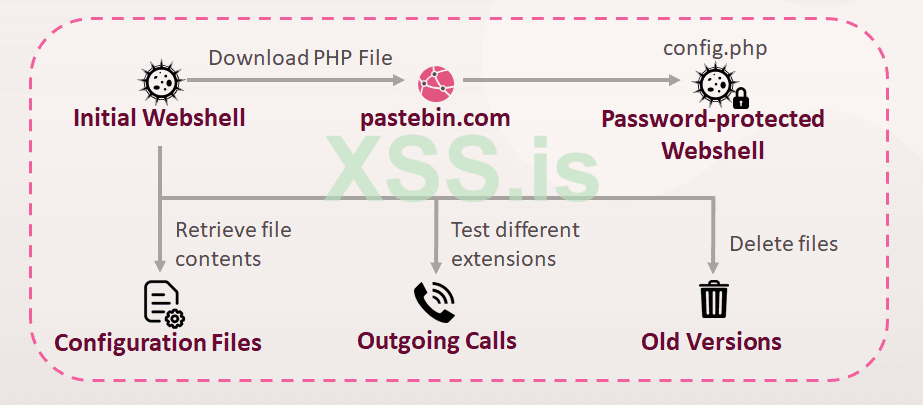

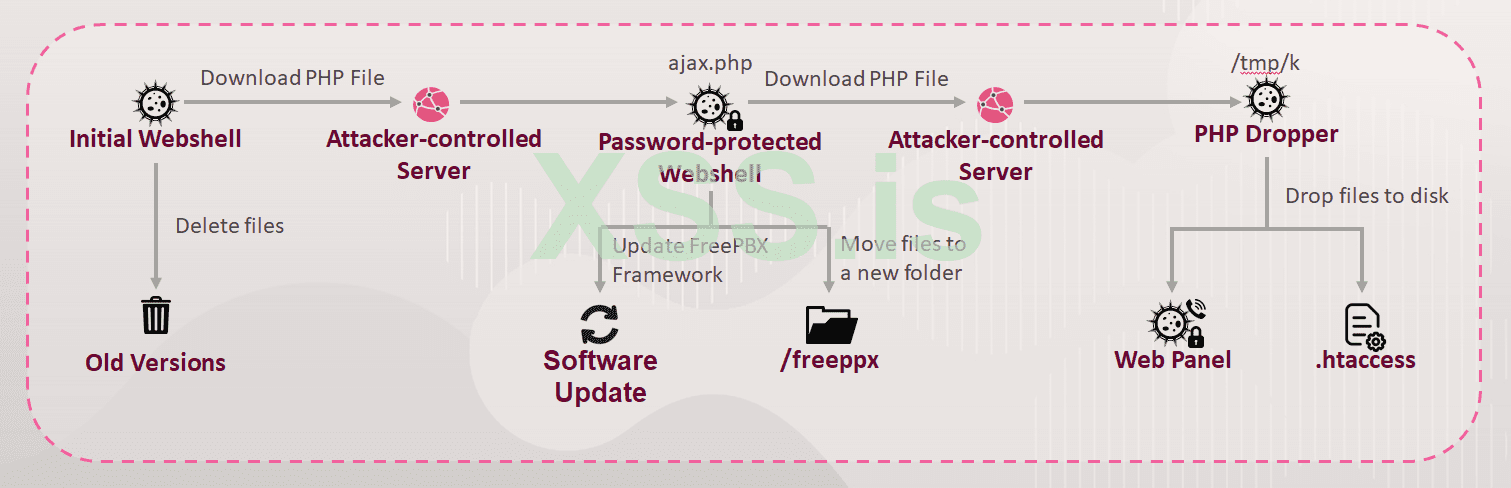

На этом этапе атака разделяется на два отдельных потока.

Первый поток

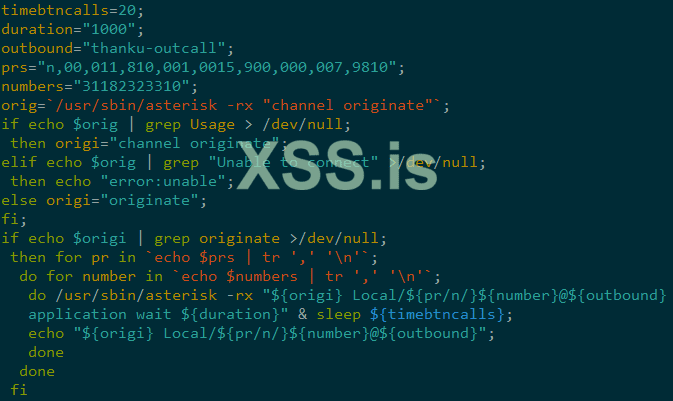

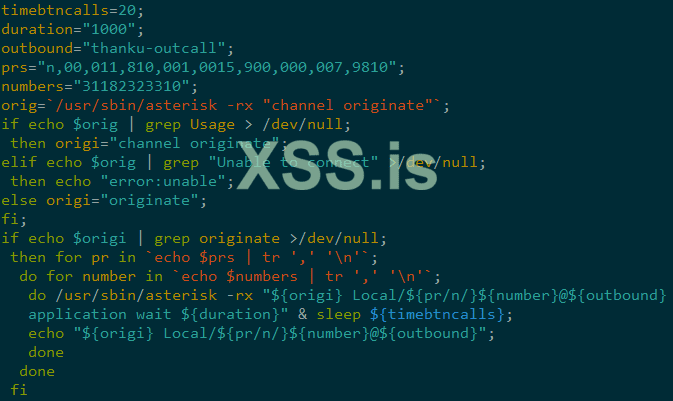

В первом потоке начальная веб-оболочка используется для получения содержимого файлов управления Asterisk /etc/amportal.conf и /etc/asterisk/sip_additional.conf. Они содержат учетные данные для базы данных системы FreePBX и пароли для различных расширений SIP. Это эффективно дает злоумышленникам доступ ко всей системе и возможность совершать звонки с каждого внутреннего номера. Используя скомпрометированную систему Asterisk, они затем перебирают различные префиксы для исходящих вызовов и пытаются позвонить на определенный телефонный номер, возможно, на свой собственный, чтобы узнать, какой префикс они могут использовать.

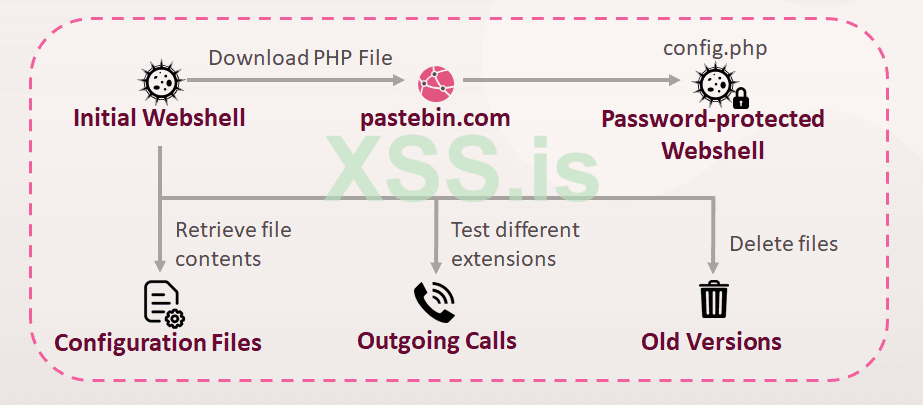

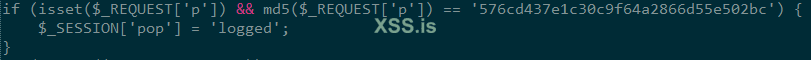

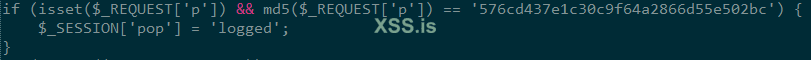

Затем злоумышленники используют веб-оболочку для загрузки файла PHP в кодировке base64 из Pastebin. Этот файл дополнен мусорными комментариями, которые при декодировании приводят к созданию защищенной паролем веб-оболочки, которая также способна извлекать учетные данные для внутренней базы данных Asterisk и интерфейса REST. Злоумышленники также пытаются удалить все предыдущие версии своих файлов.

Второй поток

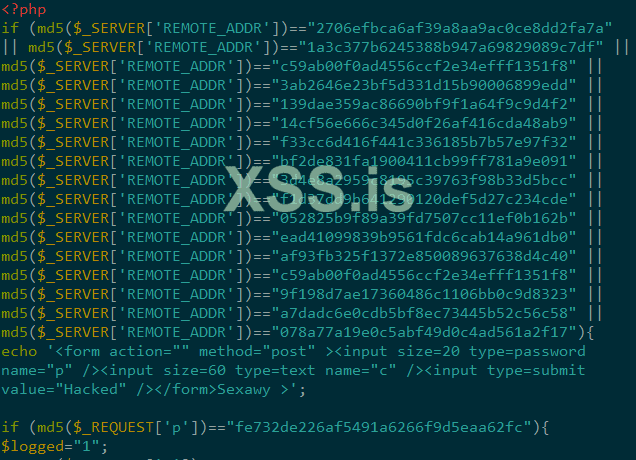

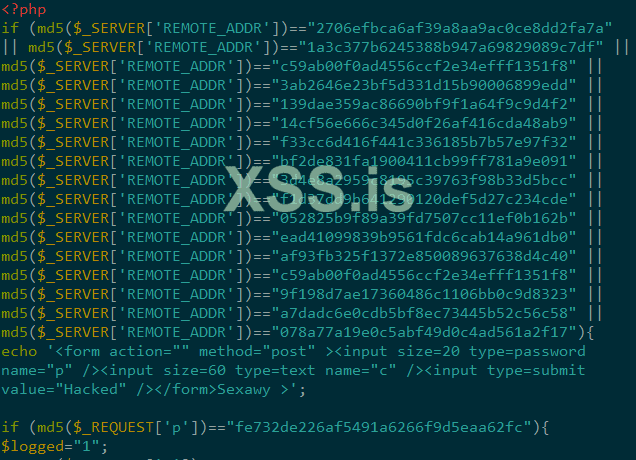

Второй поток также использует исходную веб-оболочку для загрузки файла PHP в кодировке base64. В результате декодирования этого файла создается другая веб-оболочка, которая не только защищена паролем, но также использует контроль доступа в форме проверки исходного IP-адреса и возвращает поддельное сообщение HTTP 403 Forbidden неавторизованным пользователям.

Затем злоумышленники используют новую веб-оболочку для выполнения следующих действий:

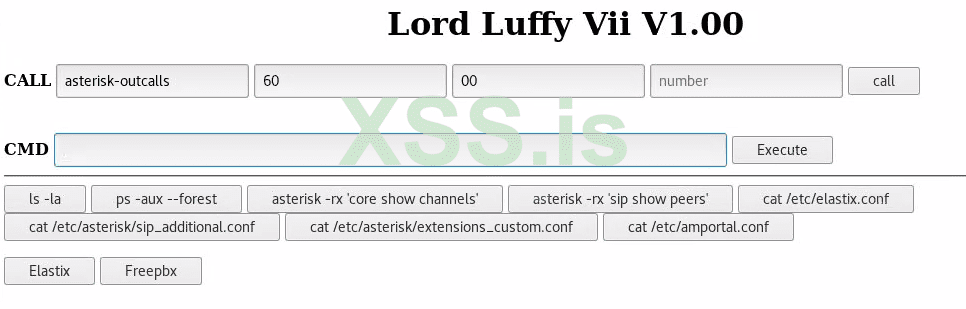

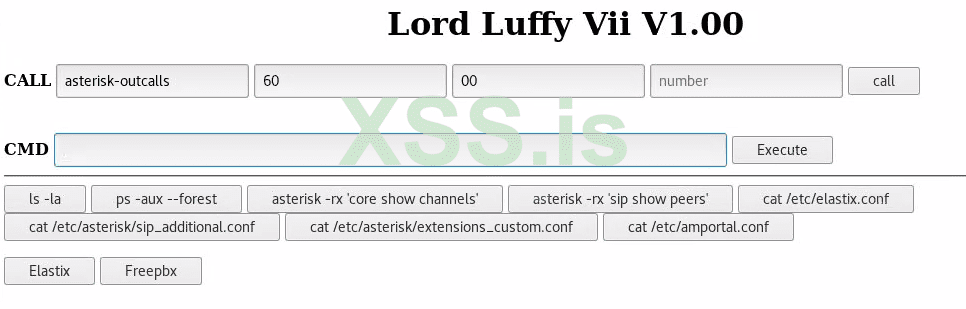

1. Загружает и сохраняет файл PHP как "/tmp/k", который, в свою очередь, сбрасывает "/var/www/html/admin/views/config.php" на диск. Это еще один PHP-файл с кодировкой base64, снова дополненный подчиненными комментариями. Эта веб-панель, защищенная паролем. Эта панель позволяет злоумышленникам совершать звонки с использованием скомпрометированной системы с поддержкой FreePBX и Elastix, а также запускать произвольные и жестко заданные команды.

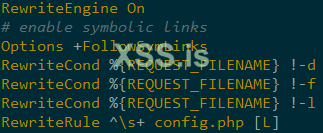

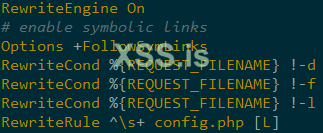

Файл также добавляет данные в "/var/www/html/admin/views/.htaccess", что позволяет получить доступ к config.php из других URI, например "<server-url>/config’ вместо "<server-url> /admin/views/config.php"

2. Обновляет FreePBX Framework, возможно, чтобы исправить CVE-2019-19006.

3. Загружает сценарий оболочки по адресу "https://45.143.220.116/emo1.sh". URL-адрес возвращает ошибку HTTP 404 Not Found, поэтому его цель в настоящее время неизвестна.

4. Создаёт новый каталог в "/var/www/html/freeppx’ и перемещает туда все файлы, использованные в атаках.

Threat Actor

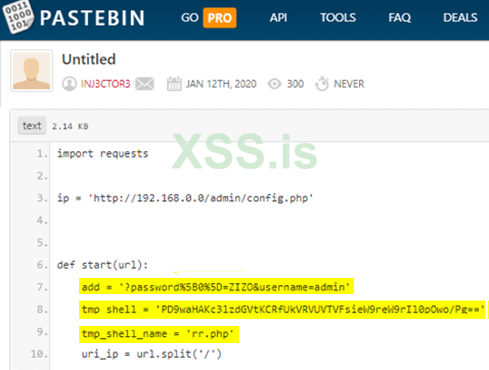

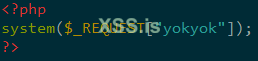

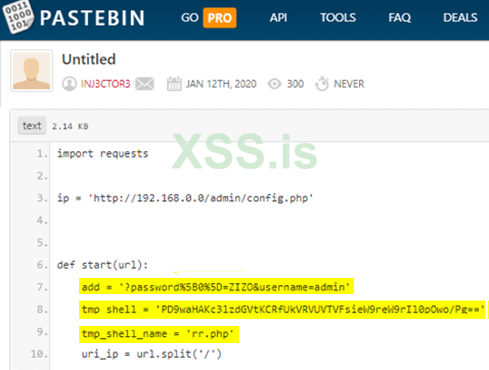

Наши глобальные датчики помогли нам получить уникальные строки во время эксплуатации CVE-2019-19006.Когда мы искали некоторые из этих строк, такие как "rr.php" и "yokyok" (впервые показанные на рисунках 5 и 6), мы нашли скрипт, размещенный в сети на Pastebin.

Сценарий содержит начальную загрузку веб-оболочки и использует ту же уязвимость. Его автор, INJ3CTOR3, ранее загружал дополнительные файлы, включая журналы аутентификации и брутфорс скрипт. Кроме того, мы обнаружили, что это имя встречается в старой уязвимости SIP Remote Code Execution (CVE-2014-7235) в открытых источниках.

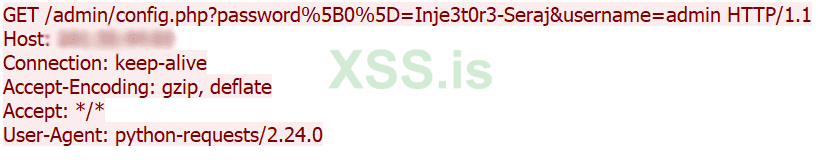

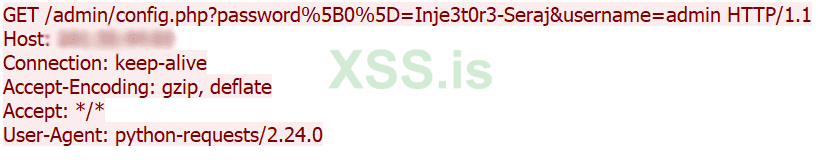

Возможно, злоумышленник намеренно оставил "визитную карточку", используя имя "inje3t0r3-seraj", которое, похоже, является вариантом имени автора скрипта Pastebin. Строка была задана как значение параметра пароля в злонамеренном запросе, отправленном на серверы Asterisk.Как упоминалось выше, значение "пароля" не имеет значения.

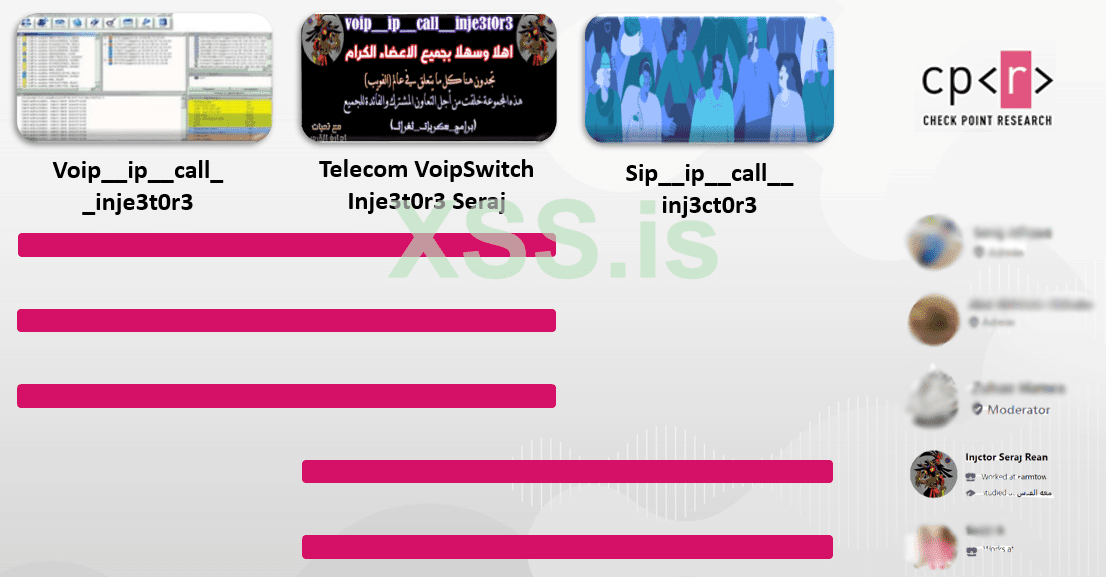

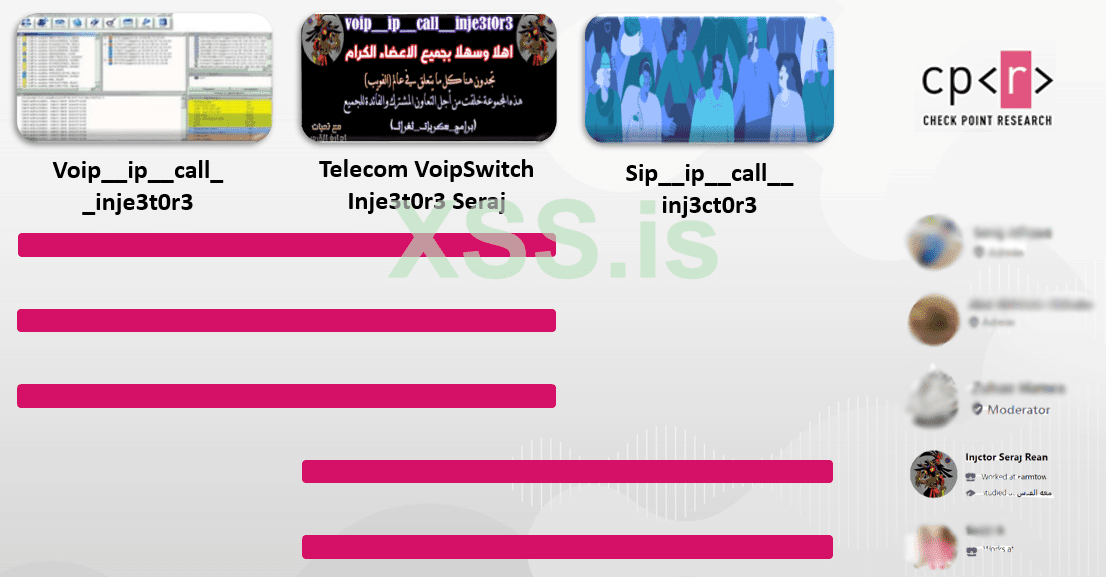

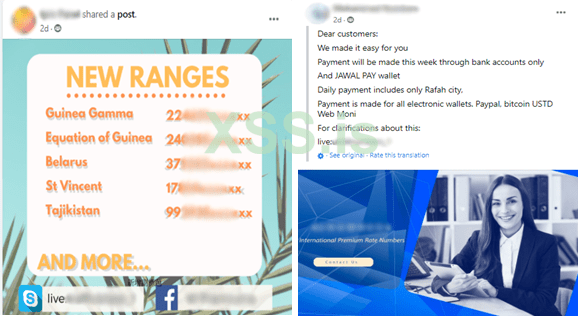

В результате дальнейшего расследования имена в конечном итоге привели к появлению нескольких частных групп в Facebook, которые занимаются VoIP и, в частности, эксплуатацией SIP-серверов. Группа "voip__sip__inje3t0r3_seraj" является наиболее активной, разделяя администраторов с различными соответствующими группами, включая администратора с именем "injctor-seraj-rean".

Группа использует ряд инструментов, связанных с эксплуатацией SIP-серверов: сканеры, обход аутентификации и сценарии удаленного выполнения кода. Среди этих скриптов мы нашли вариант брутфорс скрипта, который можно увидеть в Pastebin INJ3CTOR3.

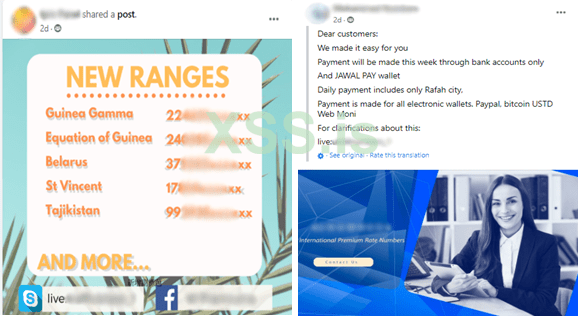

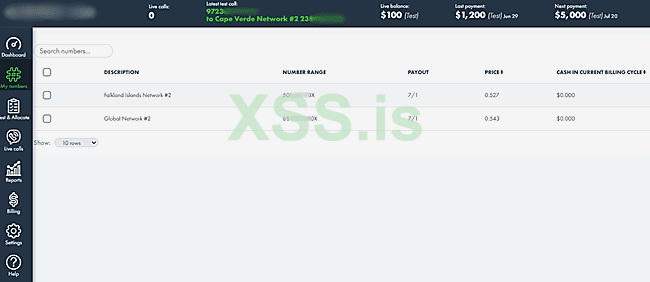

Основная цель группы - продавать телефонные номера, тарифные планы и прямой доступ к услугам VoIP, скомпрометированным в результате атак Inj3ct0r.

Широкое явление

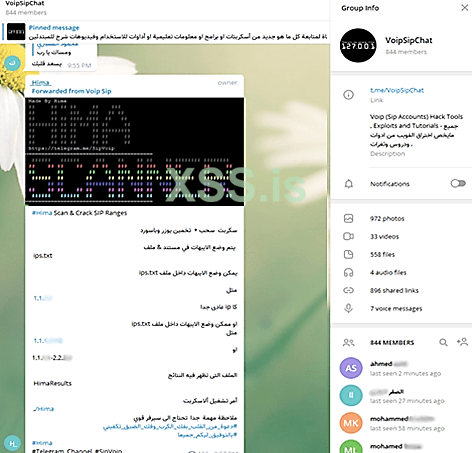

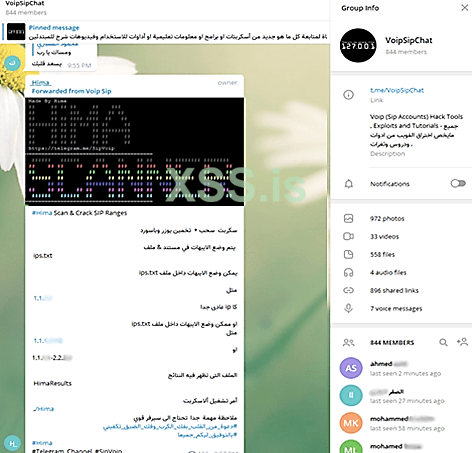

Изучение контента, пользователей и различных сообщений, опубликованных в ранее упомянутых группах Facebook, расширило наше исследование. Различные лиды, собранные в социальных сетях, привели нас к выводу, что SIP-атаки довольно распространены, особенно на Ближнем Востоке. Внимательно изучив профили администраторов, активных пользователей и операторов связи в различных группах, мы обнаружили, что большинство из них были из Газы, Западного берега и Египта.

Мы нашли несколько важных игроков в этой области, которые опубликовали статьи о продажах, инструменты и веб-сайты. Сбор дополнительной информации о группах, которыми они управляют, а также о соответствующих комнатах и каналах, которыми они владеют, привел нас к дополнительным открытиям.

Первоначальными выводами были учебные пособия по сканированию, сбору информации на соответствующих серверах и использованию сценариев эксплуатации. Инструкции упрощают процесс до уровня, когда это может сделать каждый. Возможно, в результате, похоже, что во взлом услуг VoIP вовлечено большое и растущее сообщество.

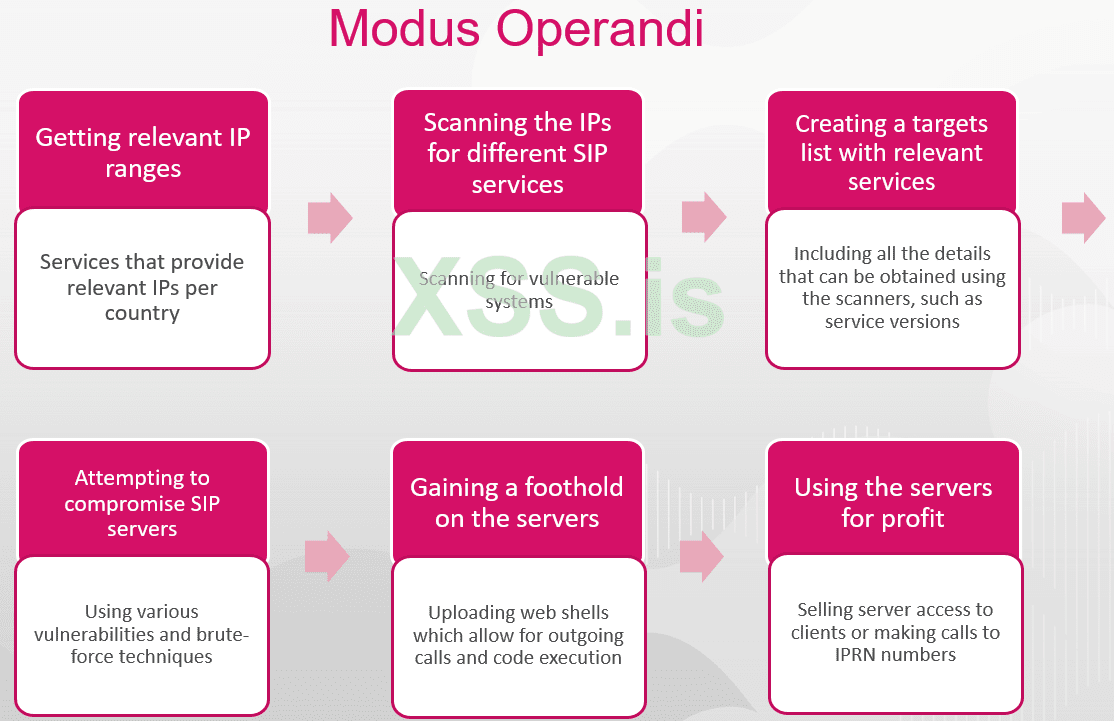

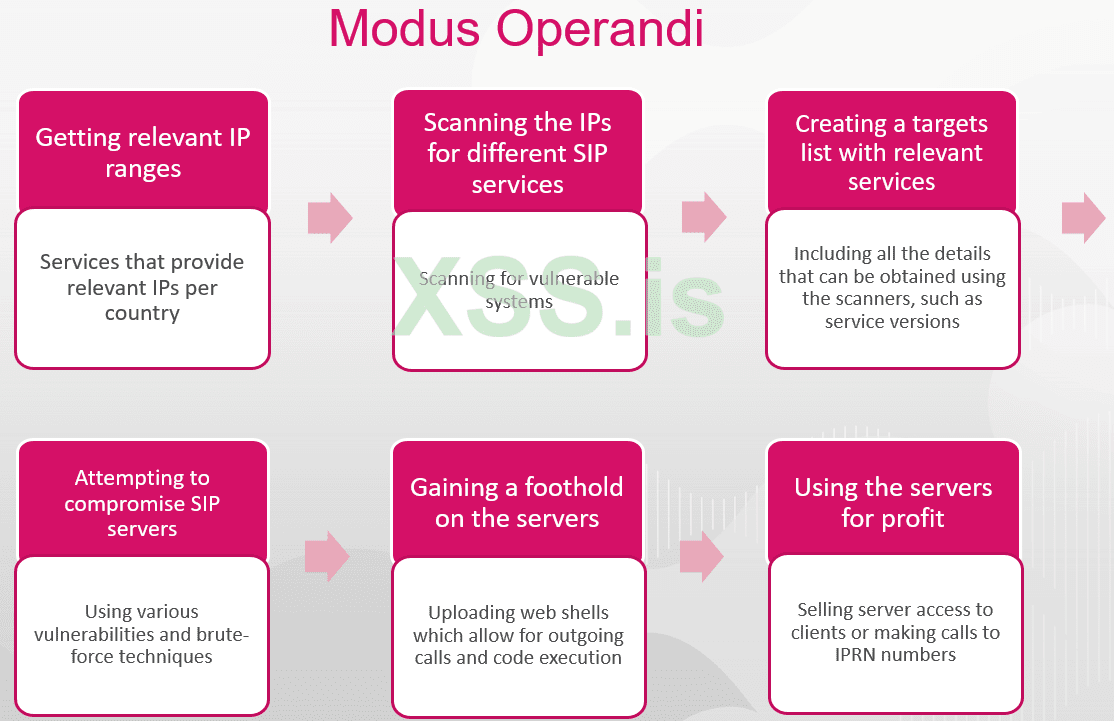

Хотя это может объяснить цепочку заражения, все же остается вопрос о мотивации. Дальнейший анализ привел не только к удивлению, что атаки на SIP-серверы происходят в большем масштабе, чем первоначально предполагалось, но и к тому, что существует глубокая экономическая модель:

Приведенная выше цепочка операций объясняет операционную модель в общих чертах.

Однако это не означает, что все злоумышленники используют одни и те же инструменты и уязвимости. Например, не все этапы должны быть выполнены, чтобы злоумышленник получил контроль над скомпрометированным SIP-сервером.

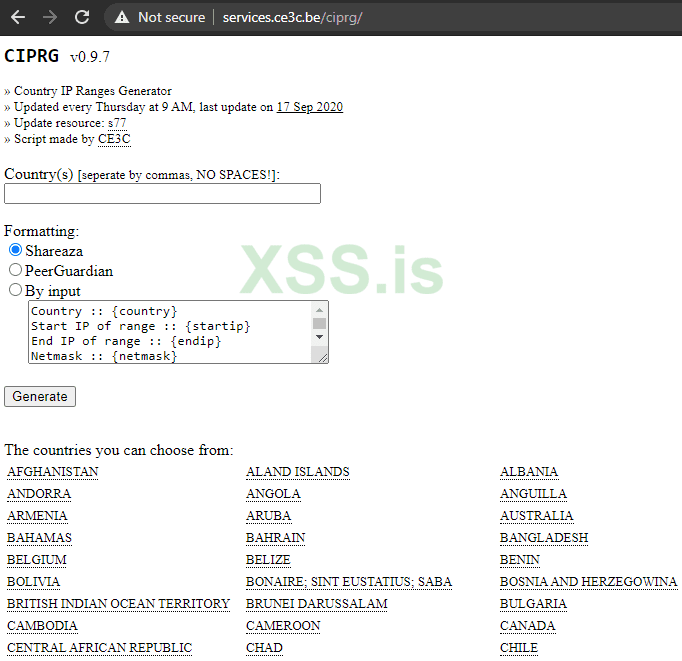

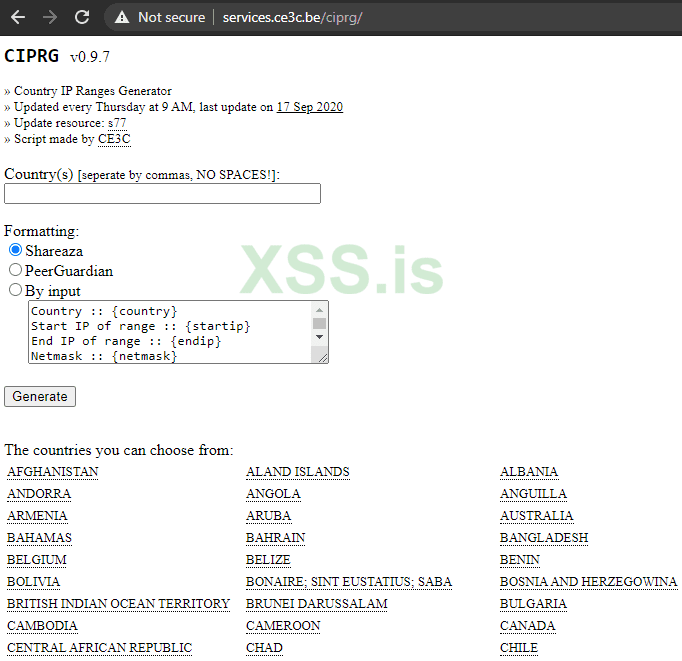

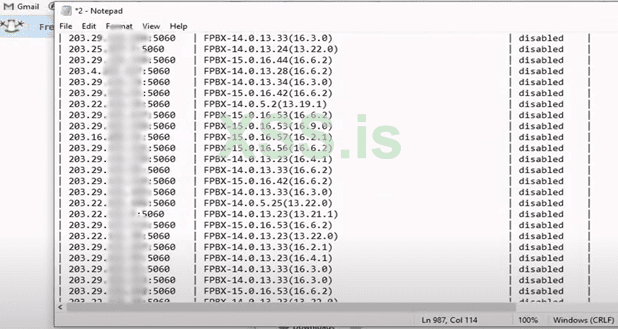

Соответствующие диапазоны IP-адресов

Приведенная выше цепочка операций объясняет операционную модель в общих чертах. Однако это не означает, что все злоумышленники используют одни и те же инструменты и уязвимости. Например, не все этапы должны быть выполнены, чтобы злоумышленник получил контроль над скомпрометированным SIP-сервером.

Этот шаг обычно можно пропустить, используя более умные методы сканирования или обмен знаниями между различными группами.

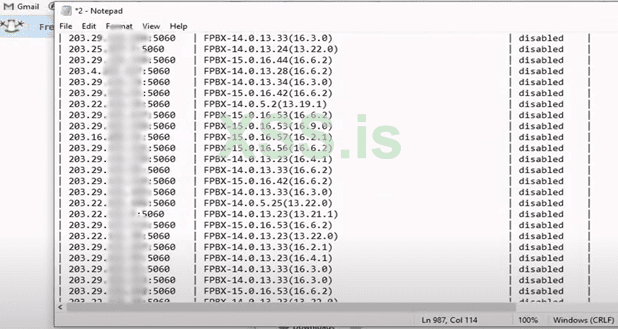

Список целей

После создания исходных списков начинается этап сканирования. Для этой задачи доступны различные подходящие сканеры, наиболее распространенным из которых является "SIPvicious". Хакеры получают информацию, относящуюся к отсканированным устройствам, например версии, которые будут использоваться на более поздних этапах. В ходе дальнейшего анализа различных переговоров мы наблюдали обмен такими списками IP-адресов и скриптами сканирования на различных форумах, где обсуждается взлом SIP.

Попытка взломать SIP-серверы и получить контроль

Основываясь на информации, собранной на предыдущих этапах, хакеры пытаются использовать соответствующие уязвимости, чтобы получить контроль над серверами. В случае отсутствия информации или безуспешного обхода защиты системы хакеры могут прибегнуть к брутфорсу.

Дополнительные уязвимости, относящиеся к VoIP, помимо уязвимости, использованной в кампании INJ3CTOR3 (CVE-2019-19006), были обнаружены в различных разговорах. Более того, участники делятся знаниями о списках имен пользователей и паролей, а также о соответствующих инструментах для взлома систем.

Если хакеры успешно получают контроль над системой - используя уязвимости, взламывая доступ или используя заданную информацию, - следующая цель - добиться устойчивости системы. Этого можно добиться, загрузив веб-оболочки для продолжения связи с системой.

В кампании INJ3CTOR3 мы видели несколько веб-оболочек, используемых на разных этапах для разных функций.

Использование серверов для получения прибыли

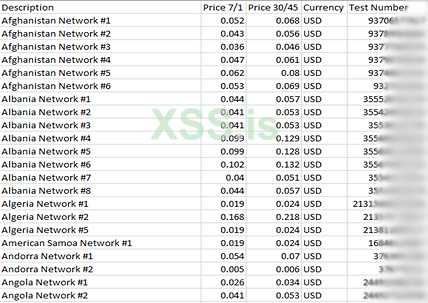

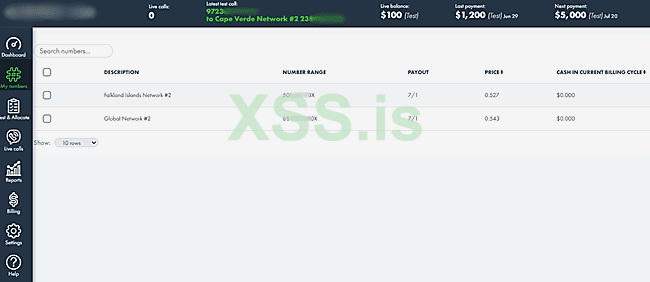

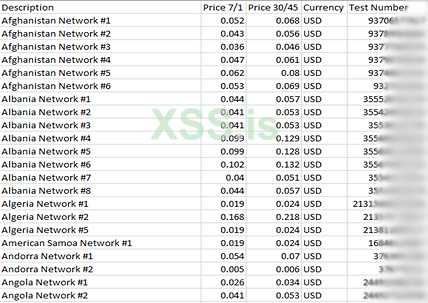

Наконец, закрепившись на эксплуатируемых серверах, злоумышленник может совершать звонки на любые желаемые номера. Возможное распространенное использование - использование эксплуатируемых серверов для звонков на международные номера с повышенным тарифом (IPRN).

Когда вызывается IPRN, вызывающий абонент платит владельцу IPRN за минуту, сумма которой зависит от страны происхождения звонящего. Есть компании, которые предоставляют ряд номеров IPRN в разных планах.

При достаточном трафике эта модель может обеспечить достаточную прибыль, чтобы покрыть расходы на IPRN. По этой причине услуги IPRN часто используются в компаниях, которые удерживают вызывающих абонентов или имеют много клиентов (т. Е.

звонки с премиальным контентом). Чем дольше клиенты остаются на связи, тем больше денег получает компания, владеющая IPRN.

По этим причинам хакеры, похоже, сосредоточены на программах IPRN. Использование программ IPRN позволяет хакеру не только совершать звонки, но и злоупотреблять SIP-серверами для получения прибыли. Чем больше серверов задействовано, тем больше вызовов IPRN можно сделать.

Другими словами, хакеры считаются подходящим рынком для покупки планов IPRN. Таким образом, на этих форумах и страницах можно увидеть много сообщений о продажах IPRN. Мы встретили много таких сообщений от нескольких разных провайдеров IPRN:

Нанесение атаки

Как упоминалось ранее, конечная цель злоумышленников - продать исходящие звонки из скомпрометированных систем, а также доступ к самим системам.

Неограниченный доступ к телефонной системе компании может позволить злоумышленникам и их клиентам совершать звонки, используя ресурсы скомпрометированной компании, и подслушивать законные звонки. Они также могут использовать скомпрометированные системы для дальнейших атак, таких как использование системных ресурсов для майнинга криптовалют, распространение по сети компании или запуск атак на внешние цели, маскируясь под скомпрометированную компанию.

Заключение

В данной кампании используется легко используемая уязвимость для компрометации серверов Asterisk SIP по всему миру. Подробные сведения об уязвимости никогда не публиковались, однако злоумышленникам, стоящим за атакой, удалось использовать ее в качестве оружия и использовать ее для собственной выгоды. Как показывает наше исследование, злоумышленники, которые находятся в палестинском секторе Газа, делятся своими скриптами и продают их. Это явление установленной операции, которая устанавливает атаки, находит цели и инициирует трафик на номера услуг с повышенным тарифом, чтобы увеличить трафик и получить прибыль. Нетрудно предположить, что разные злоумышленники могут использовать эти сценарии для запуска собственных атак на серверы Asterisk в будущем.

Эта атака на серверы Asterisk необычна еще и тем, что целью злоумышленников является не только продажа доступа к скомпрометированным системам, но и использование инфраструктуры системы для получения прибыли. Концепция IPRN позволяет установить прямую связь между телефонными звонками и зарабатыванием денег. Это означает, что с этих систем могут быть запущены дальнейшие атаки.

Источник: https://research.checkpoint.com/202...leveraging-asterisk-servers-for-monetization/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Недавно компания Check Point Research столкнулась с серией всемирных атак, связанных с VoIP, в частности, с серверами Session Initiation Protocol (SIP). Основываясь на информации, предоставленной нашими глобальными датчиками, похоже, что существует систематическая модель эксплуатации SIP-серверов различных производителей. Дальнейшее исследование показало, что это часть крупной прибыльной бизнес-модели, управляемой хакерами.

Взлом SIP-серверов и получение контроля позволяет хакерам злоупотреблять ими несколькими способами. Одним из наиболее сложных и интересных способов является злоупотребление серверами для исходящих телефонных звонков, которые также используются для получения прибыли. Совершение звонков - это легитимная функция, поэтому трудно определить, когда сервер был взломан.

Во время нашего исследования мы обнаружили новую кампанию, нацеленную на Sangoma PBX (веб-интерфейс с открытым исходным кодом, который управляет Asterisk). Asterisk - самая популярная в мире система IP-АТС, которая используется многими компаниями из списка Fortune 500 для телекоммуникаций. Атака использует CVE-2019-19006, критическую уязвимость в Sangoma, предоставляя злоумышленнику доступ администратора к системе.

В первой половине 2020 года мы наблюдали многочисленные попытки атак на датчики по всему миру. Мы раскрыли весь поток атак злоумышленника, от первоначального использования CVE-2019-19006 до загрузки закодированных файлов PHP, которые используют взломанную систему.

В этой статье мы сначала исследуем вектор заражения, используемый злоумышленником, а также используемую уязвимость. Затем мы исследуем участников угрозы, стоящих за конкретной кампанией. Наконец, мы объясняем их методы работы.

Вектор атаки

Как упоминалось во введении, кампания начинается со сканирования, продолжается эксплуатацией уязвимости и продолжается до установки веб-оболочки. Получение доступа к системам позволяет хакерам использовать серверы в своих целях. CVE-2019-19006 - уязвимость с обходом аутентификации, опубликованная в ноябре 2019 года. Check Point Research смогла выявить уязвимость, изучив как перехваченный трафик атаки, так и репозиторий Sangoma GitHub для FreePBX Framework.

В уязвимых версиях Sangoma FreePBX функция аутентификации работает, сначала устанавливая сеанс для предоставленного имени пользователя, и удаляет настройку сеанса, если предоставленный пароль не совпадает с паролем, хранящимся в базе данных. Кроме того, FreePBX не проверяет корректность ввода параметра пароля во время процесса входа в систему. Отправляя параметр запроса пароля в виде элемента массива, злоумышленники могут вызвать сбой функции аутентификации до того, как сеанс будет отключен, тем самым сохраняя законный сеанс для выбранного имени пользователя, включая администратора.

Отправка вышеуказанного запроса на уязвимый сервер FreePBX позволяет злоумышленникам войти в систему как администратор.

Значение "пароль" не имеет значения, поскольку уязвимость зависит от отправки параметра в виде элемента массива ‘password[0]’.

Потоки атак

Атака начинается с SIPVicious, популярного набора инструментов для аудита систем VoIP на основе SIP. Злоумышленник использует модуль svmap для сканирования Интернета на наличие SIP-систем, на которых работают уязвимые версии FreePBX. После обнаружения злоумышленник использует CVE-2019-19006, получая доступ администратора к системе.

После обхода этапа аутентификации злоумышленник использует модуль asterisk-cli для выполнения команды в скомпрометированной системе и загружает базовую веб-оболочку PHP, закодированную в base64.

На этом этапе атака разделяется на два отдельных потока.

Первый поток

В первом потоке начальная веб-оболочка используется для получения содержимого файлов управления Asterisk /etc/amportal.conf и /etc/asterisk/sip_additional.conf. Они содержат учетные данные для базы данных системы FreePBX и пароли для различных расширений SIP. Это эффективно дает злоумышленникам доступ ко всей системе и возможность совершать звонки с каждого внутреннего номера. Используя скомпрометированную систему Asterisk, они затем перебирают различные префиксы для исходящих вызовов и пытаются позвонить на определенный телефонный номер, возможно, на свой собственный, чтобы узнать, какой префикс они могут использовать.

Затем злоумышленники используют веб-оболочку для загрузки файла PHP в кодировке base64 из Pastebin. Этот файл дополнен мусорными комментариями, которые при декодировании приводят к созданию защищенной паролем веб-оболочки, которая также способна извлекать учетные данные для внутренней базы данных Asterisk и интерфейса REST. Злоумышленники также пытаются удалить все предыдущие версии своих файлов.

Второй поток

Второй поток также использует исходную веб-оболочку для загрузки файла PHP в кодировке base64. В результате декодирования этого файла создается другая веб-оболочка, которая не только защищена паролем, но также использует контроль доступа в форме проверки исходного IP-адреса и возвращает поддельное сообщение HTTP 403 Forbidden неавторизованным пользователям.

Затем злоумышленники используют новую веб-оболочку для выполнения следующих действий:

1. Загружает и сохраняет файл PHP как "/tmp/k", который, в свою очередь, сбрасывает "/var/www/html/admin/views/config.php" на диск. Это еще один PHP-файл с кодировкой base64, снова дополненный подчиненными комментариями. Эта веб-панель, защищенная паролем. Эта панель позволяет злоумышленникам совершать звонки с использованием скомпрометированной системы с поддержкой FreePBX и Elastix, а также запускать произвольные и жестко заданные команды.

Файл также добавляет данные в "/var/www/html/admin/views/.htaccess", что позволяет получить доступ к config.php из других URI, например "<server-url>/config’ вместо "<server-url> /admin/views/config.php"

2. Обновляет FreePBX Framework, возможно, чтобы исправить CVE-2019-19006.

3. Загружает сценарий оболочки по адресу "https://45.143.220.116/emo1.sh". URL-адрес возвращает ошибку HTTP 404 Not Found, поэтому его цель в настоящее время неизвестна.

4. Создаёт новый каталог в "/var/www/html/freeppx’ и перемещает туда все файлы, использованные в атаках.

Threat Actor

Наши глобальные датчики помогли нам получить уникальные строки во время эксплуатации CVE-2019-19006.Когда мы искали некоторые из этих строк, такие как "rr.php" и "yokyok" (впервые показанные на рисунках 5 и 6), мы нашли скрипт, размещенный в сети на Pastebin.

Сценарий содержит начальную загрузку веб-оболочки и использует ту же уязвимость. Его автор, INJ3CTOR3, ранее загружал дополнительные файлы, включая журналы аутентификации и брутфорс скрипт. Кроме того, мы обнаружили, что это имя встречается в старой уязвимости SIP Remote Code Execution (CVE-2014-7235) в открытых источниках.

Возможно, злоумышленник намеренно оставил "визитную карточку", используя имя "inje3t0r3-seraj", которое, похоже, является вариантом имени автора скрипта Pastebin. Строка была задана как значение параметра пароля в злонамеренном запросе, отправленном на серверы Asterisk.Как упоминалось выше, значение "пароля" не имеет значения.

В результате дальнейшего расследования имена в конечном итоге привели к появлению нескольких частных групп в Facebook, которые занимаются VoIP и, в частности, эксплуатацией SIP-серверов. Группа "voip__sip__inje3t0r3_seraj" является наиболее активной, разделяя администраторов с различными соответствующими группами, включая администратора с именем "injctor-seraj-rean".

Группа использует ряд инструментов, связанных с эксплуатацией SIP-серверов: сканеры, обход аутентификации и сценарии удаленного выполнения кода. Среди этих скриптов мы нашли вариант брутфорс скрипта, который можно увидеть в Pastebin INJ3CTOR3.

Основная цель группы - продавать телефонные номера, тарифные планы и прямой доступ к услугам VoIP, скомпрометированным в результате атак Inj3ct0r.

Широкое явление

Изучение контента, пользователей и различных сообщений, опубликованных в ранее упомянутых группах Facebook, расширило наше исследование. Различные лиды, собранные в социальных сетях, привели нас к выводу, что SIP-атаки довольно распространены, особенно на Ближнем Востоке. Внимательно изучив профили администраторов, активных пользователей и операторов связи в различных группах, мы обнаружили, что большинство из них были из Газы, Западного берега и Египта.

Мы нашли несколько важных игроков в этой области, которые опубликовали статьи о продажах, инструменты и веб-сайты. Сбор дополнительной информации о группах, которыми они управляют, а также о соответствующих комнатах и каналах, которыми они владеют, привел нас к дополнительным открытиям.

Первоначальными выводами были учебные пособия по сканированию, сбору информации на соответствующих серверах и использованию сценариев эксплуатации. Инструкции упрощают процесс до уровня, когда это может сделать каждый. Возможно, в результате, похоже, что во взлом услуг VoIP вовлечено большое и растущее сообщество.

Хотя это может объяснить цепочку заражения, все же остается вопрос о мотивации. Дальнейший анализ привел не только к удивлению, что атаки на SIP-серверы происходят в большем масштабе, чем первоначально предполагалось, но и к тому, что существует глубокая экономическая модель:

Приведенная выше цепочка операций объясняет операционную модель в общих чертах.

Однако это не означает, что все злоумышленники используют одни и те же инструменты и уязвимости. Например, не все этапы должны быть выполнены, чтобы злоумышленник получил контроль над скомпрометированным SIP-сервером.

Соответствующие диапазоны IP-адресов

Приведенная выше цепочка операций объясняет операционную модель в общих чертах. Однако это не означает, что все злоумышленники используют одни и те же инструменты и уязвимости. Например, не все этапы должны быть выполнены, чтобы злоумышленник получил контроль над скомпрометированным SIP-сервером.

Этот шаг обычно можно пропустить, используя более умные методы сканирования или обмен знаниями между различными группами.

Список целей

После создания исходных списков начинается этап сканирования. Для этой задачи доступны различные подходящие сканеры, наиболее распространенным из которых является "SIPvicious". Хакеры получают информацию, относящуюся к отсканированным устройствам, например версии, которые будут использоваться на более поздних этапах. В ходе дальнейшего анализа различных переговоров мы наблюдали обмен такими списками IP-адресов и скриптами сканирования на различных форумах, где обсуждается взлом SIP.

Попытка взломать SIP-серверы и получить контроль

Основываясь на информации, собранной на предыдущих этапах, хакеры пытаются использовать соответствующие уязвимости, чтобы получить контроль над серверами. В случае отсутствия информации или безуспешного обхода защиты системы хакеры могут прибегнуть к брутфорсу.

Дополнительные уязвимости, относящиеся к VoIP, помимо уязвимости, использованной в кампании INJ3CTOR3 (CVE-2019-19006), были обнаружены в различных разговорах. Более того, участники делятся знаниями о списках имен пользователей и паролей, а также о соответствующих инструментах для взлома систем.

Если хакеры успешно получают контроль над системой - используя уязвимости, взламывая доступ или используя заданную информацию, - следующая цель - добиться устойчивости системы. Этого можно добиться, загрузив веб-оболочки для продолжения связи с системой.

В кампании INJ3CTOR3 мы видели несколько веб-оболочек, используемых на разных этапах для разных функций.

Использование серверов для получения прибыли

Наконец, закрепившись на эксплуатируемых серверах, злоумышленник может совершать звонки на любые желаемые номера. Возможное распространенное использование - использование эксплуатируемых серверов для звонков на международные номера с повышенным тарифом (IPRN).

Когда вызывается IPRN, вызывающий абонент платит владельцу IPRN за минуту, сумма которой зависит от страны происхождения звонящего. Есть компании, которые предоставляют ряд номеров IPRN в разных планах.

При достаточном трафике эта модель может обеспечить достаточную прибыль, чтобы покрыть расходы на IPRN. По этой причине услуги IPRN часто используются в компаниях, которые удерживают вызывающих абонентов или имеют много клиентов (т. Е.

звонки с премиальным контентом). Чем дольше клиенты остаются на связи, тем больше денег получает компания, владеющая IPRN.

По этим причинам хакеры, похоже, сосредоточены на программах IPRN. Использование программ IPRN позволяет хакеру не только совершать звонки, но и злоупотреблять SIP-серверами для получения прибыли. Чем больше серверов задействовано, тем больше вызовов IPRN можно сделать.

Другими словами, хакеры считаются подходящим рынком для покупки планов IPRN. Таким образом, на этих форумах и страницах можно увидеть много сообщений о продажах IPRN. Мы встретили много таких сообщений от нескольких разных провайдеров IPRN:

Нанесение атаки

Как упоминалось ранее, конечная цель злоумышленников - продать исходящие звонки из скомпрометированных систем, а также доступ к самим системам.

Неограниченный доступ к телефонной системе компании может позволить злоумышленникам и их клиентам совершать звонки, используя ресурсы скомпрометированной компании, и подслушивать законные звонки. Они также могут использовать скомпрометированные системы для дальнейших атак, таких как использование системных ресурсов для майнинга криптовалют, распространение по сети компании или запуск атак на внешние цели, маскируясь под скомпрометированную компанию.

Заключение

В данной кампании используется легко используемая уязвимость для компрометации серверов Asterisk SIP по всему миру. Подробные сведения об уязвимости никогда не публиковались, однако злоумышленникам, стоящим за атакой, удалось использовать ее в качестве оружия и использовать ее для собственной выгоды. Как показывает наше исследование, злоумышленники, которые находятся в палестинском секторе Газа, делятся своими скриптами и продают их. Это явление установленной операции, которая устанавливает атаки, находит цели и инициирует трафик на номера услуг с повышенным тарифом, чтобы увеличить трафик и получить прибыль. Нетрудно предположить, что разные злоумышленники могут использовать эти сценарии для запуска собственных атак на серверы Asterisk в будущем.

Эта атака на серверы Asterisk необычна еще и тем, что целью злоумышленников является не только продажа доступа к скомпрометированным системам, но и использование инфраструктуры системы для получения прибыли. Концепция IPRN позволяет установить прямую связь между телефонными звонками и зарабатыванием денег. Это означает, что с этих систем могут быть запущены дальнейшие атаки.

Источник: https://research.checkpoint.com/202...leveraging-asterisk-servers-for-monetization/

Автор перевода: yashechka

Переведено специально для https://xss.pro