Burp Suite, возможно, вы слышали об этом замечательном инструменте и даже несколько раз использовали его в своих проектах по поиску ошибок или тестированию на проникновение. Однако после написания нескольких статей о тестировании веб-приложений на проникновение мы решили написать несколько статей о различных опциях и методах, предоставляемых этим удивительным инструментом, которые, таким образом, могут помочь нашим читателям в их дальнейших анализах тестирования на проникновение.

Сегодня, в этой статье, вы познакомитесь с полной установкой и настройкой этого продукта Port Swigger, от его различных редакций до настройки прокси для веб-приложений и приложений для Android.

Введение в Burp Suite

Burp Suite, обычно называемый "Burp", - это основанная на Java среда тестирования веб-приложений на проникновение, которая часто широко применяется профессиональными корпоративными тестировщиками или охотниками за ошибками.

Burp Suite - это набор инструментов, которые без проблем работают вместе для выполнения всего процесса тестирования на проникновение, от настройки цели и анализа приложения с известными уязвимостями, предоставляя возможность находить и эксплуатровать другие уязвимости безопасности в приложении.

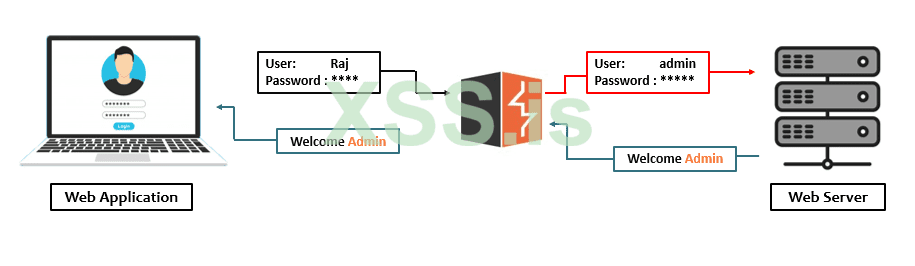

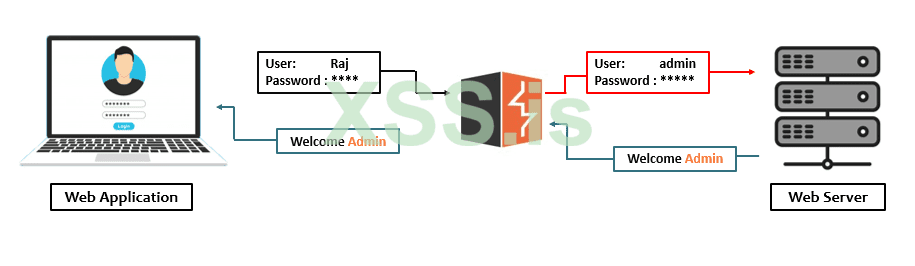

Burp Suite - это перехватывающий прокси, который действует как посредник между целевым веб-приложением и веб-сервером. Здесь он захватывает текущие HTTP-запросы, так что пентестер или bug bounty hunter может легко приостановить, воспроизвести и даже управлять ими, прежде чем они достигнет целевого сервера.

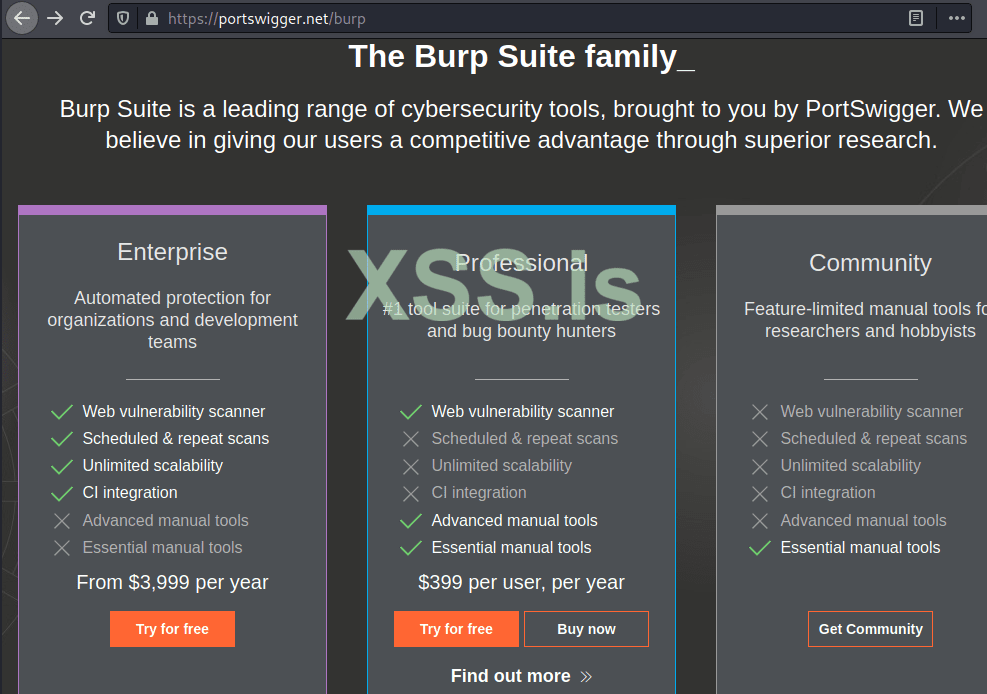

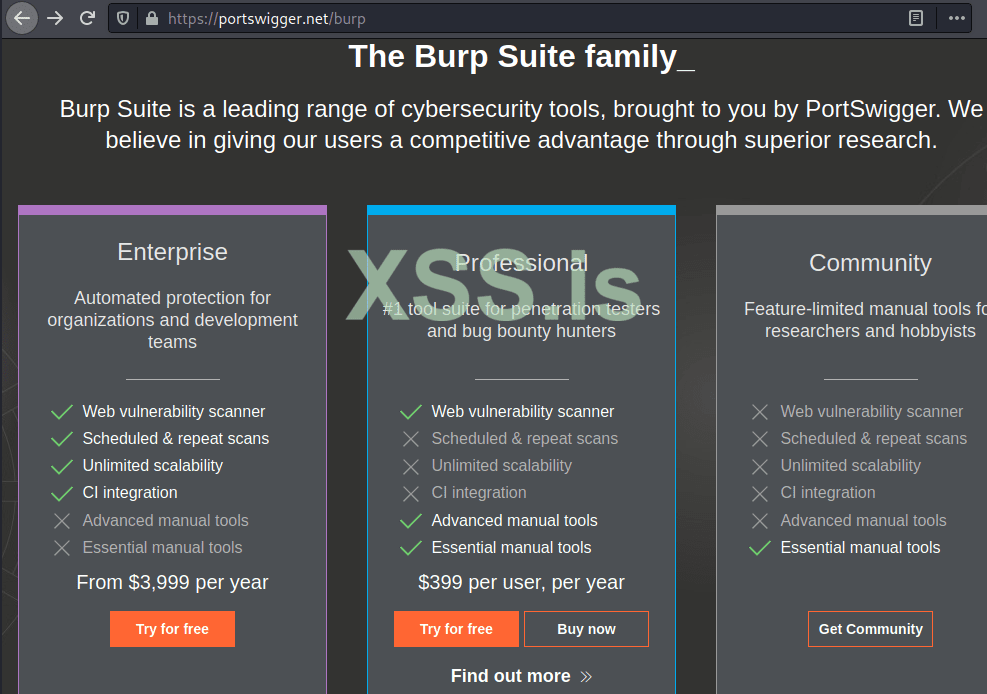

Port Swigger, отвечающий за поддержку и развитие этого замечательного инструмента, предлагает несколько редакций для него, а именно:

- Enterprise

- Professional

- Community

Версии Community и Professional являются наиболее распространенными, поэтому давайте сравним только эти две, чтобы быть более точным.

Версия Community когда-то называлась Free Edition Burp Suite, хотя она не предлагает несколько вариантов, но содержит все необходимое для ручного тестирования на проникновение, будь то захват запроса, сканирование или манипулирование запросом в рипитер.

Однако в профессиональной версии включены все функции, от пассивного до активного сканирования, сохранения проектов, использования bApp Store и многого другого. Все его инструменты делают тестирование несколько более быстрым и эффективным, поскольку это даже лишает нас возможности использовать встроенные нагрузки для фаззинга и брут-форса за счет увеличения количества потоков, чтобы ускорить фаззинг. Даже профессиональная версия предлагает некоторые дополнительные инструменты, такие как burp collaborator и многие другие.

Установка и настройка Burp Suite

До сих пор вы могли понять, что такое Burp Suite, как он работает и какие варианты предлагает Port Swigger. Итак, давайте углубимся и создадим учетную запись на Port Swigger и загрузим профессиональную версию этого замечательного инструмента. Как мы уже говорили, большинство опций недоступны в версии Burp’s Community, поэтому мы будем использовать эту профессиональную версию во всех следующих статьях. Но все же вы можете выбрать версию для сообщества, чтобы ознакомиться с продуктом перед покупкой, или вы также можете выбрать пробную версию для версии Professional.

Давайте начнем !!

Перед тем, как начать выполнение, давайте загрузим необходимое условие, то есть "Java", его последнюю версию с сайта (https://www.java.com/en/download/windows_offline.jsp)

Теперь пакет burp имеет два режима выполнения: один как исполняемый файл, а второй как burp в командной строке.

Однако burp как исполняемый файл довольно проста, поскольку требует двойного щелчка только для запуска и в основном предназначена для пользователей Windows; но пользователям, не являющимся пользователями Windows, необходимо выполнить burp через командные строки, то есть с java -jar, за которым следует загруженный файл jar пакета burp.

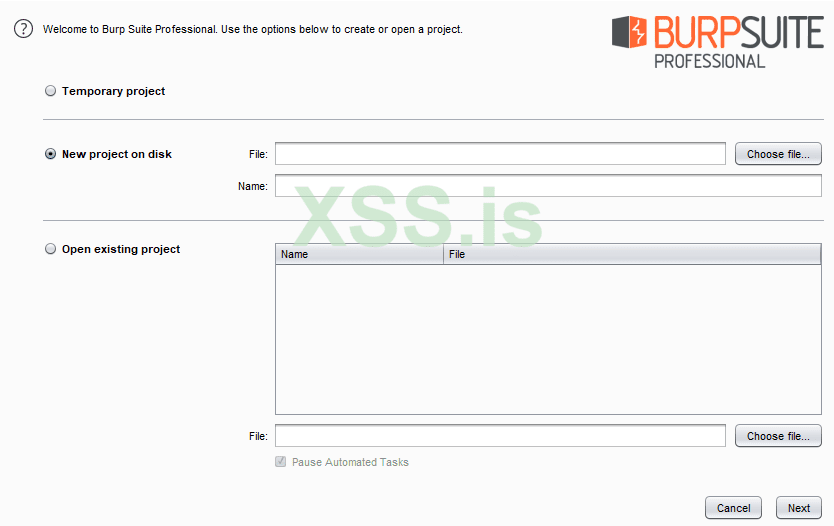

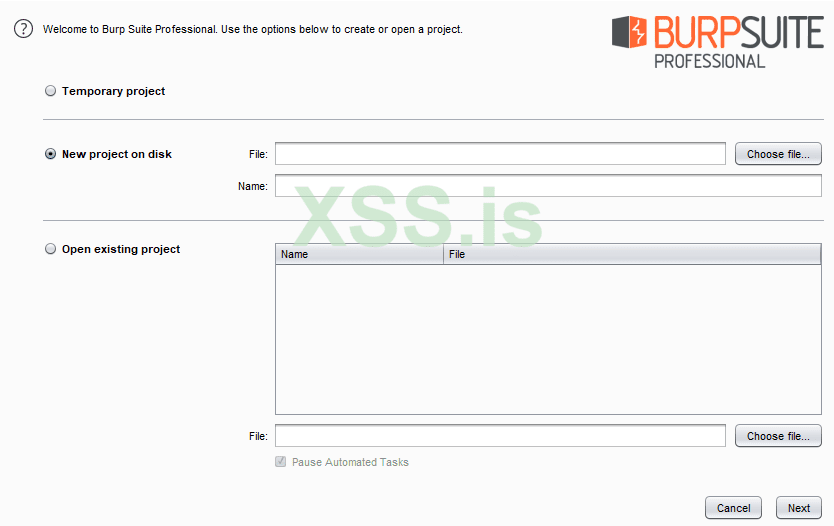

В обоих описанных разделах запуска нас приветствует заставка. Этот экран-заставка показывает, какую версию мы используем, и, таким образом, выпадает соответствующие параметры для него.

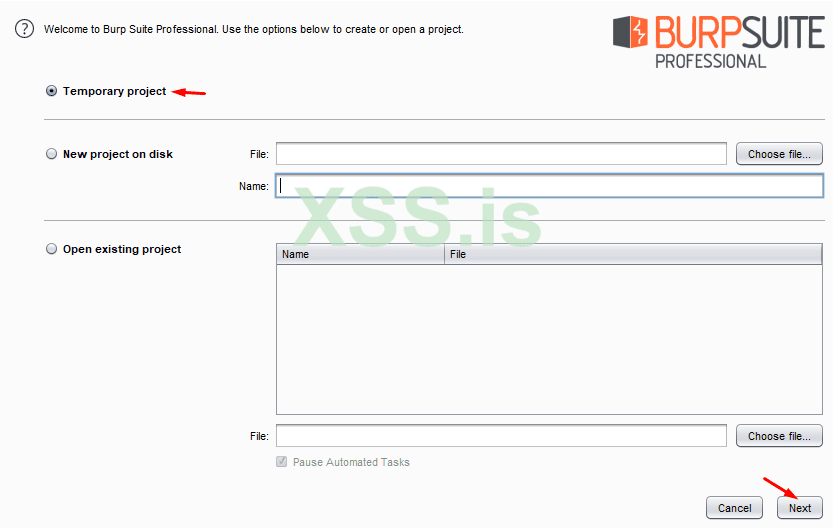

Из приведенного выше изображения вы можете видеть, что у нас есть несколько разделов для файлов проекта, с которых можно начать, либо выбрав временный проект, либо начав с нового проекта на диске, либо даже возобновив, открыв существующий проект.

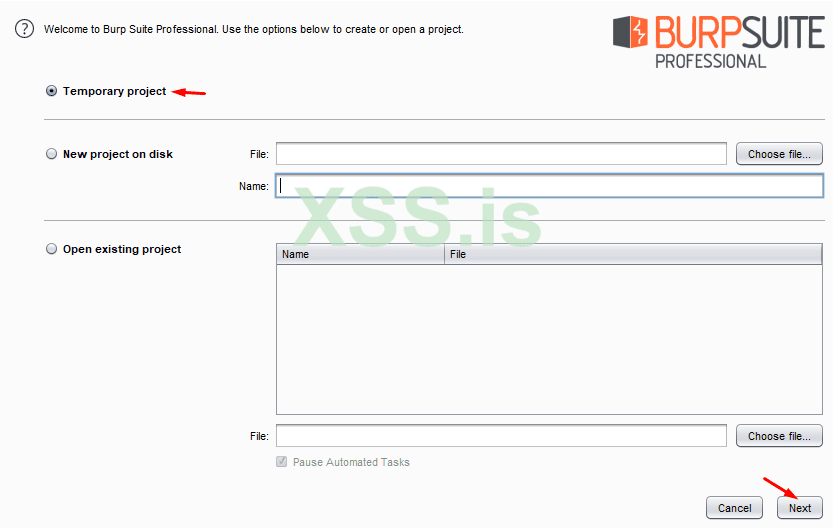

Однако в версии для сообщества у нас будет возможность начать только с временного проекта. Итак, давайте начнем с временного проекта на этот раз.

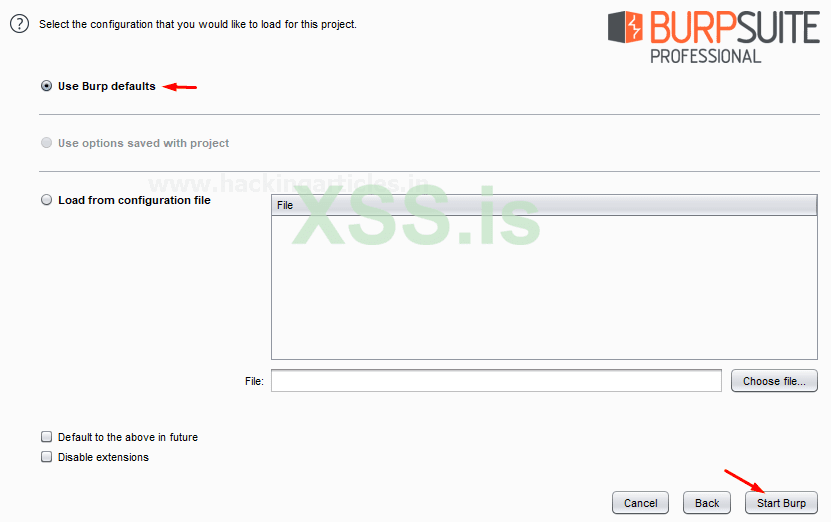

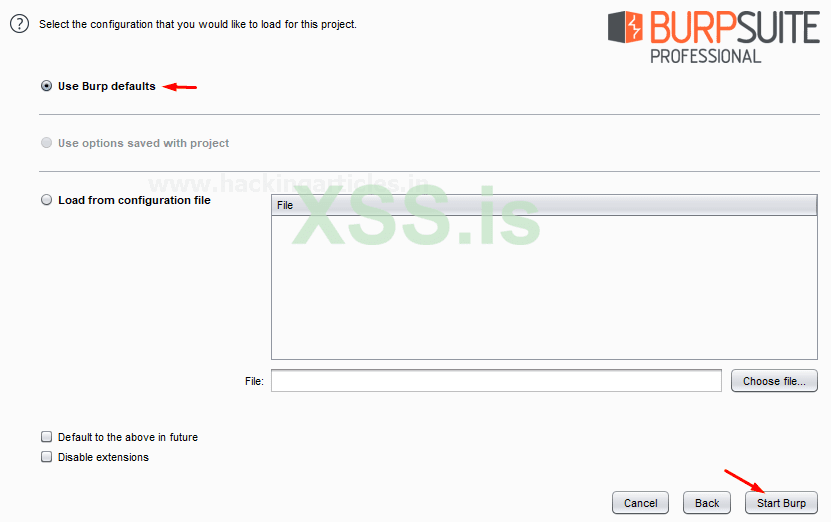

Когда мы нажмем следующую кнопку, мы будем перенаправлены к следующему экрану-заставке с просьбой указать конфигурацию, которую мы хотели бы использовать. Хотя у нас нет конкретной информации, давайте выберем вариант по умолчанию и нажмем кнопку Start Burp.

Настройка прокси Burp для веб-приложений

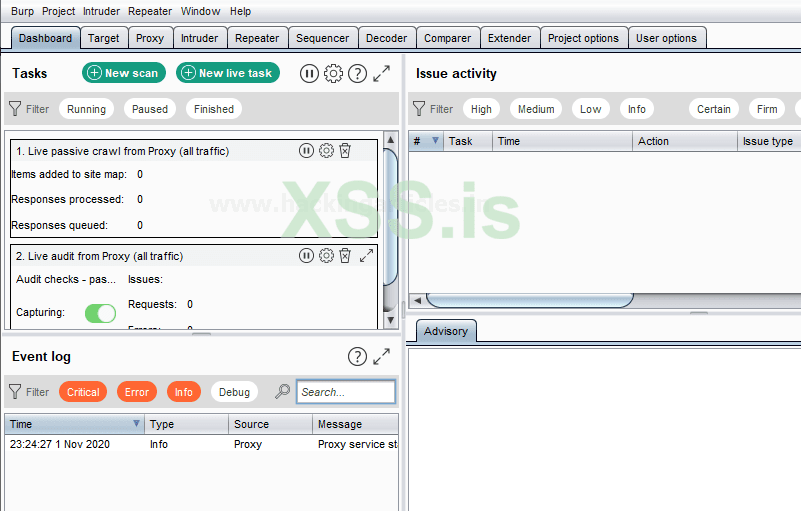

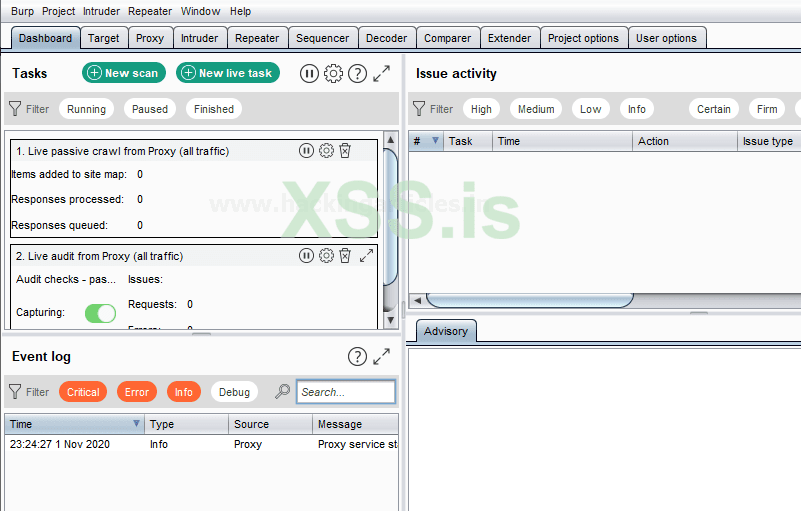

Как только Burp Suite запустится, мы будем перенаправлены на его панель управления, где увидим ряд предопределенных вкладок, разработанных для определенной цели.

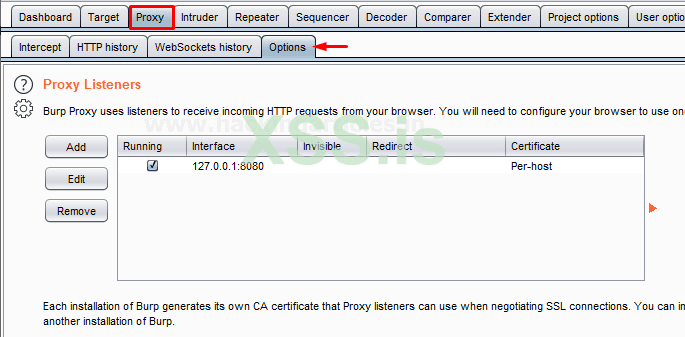

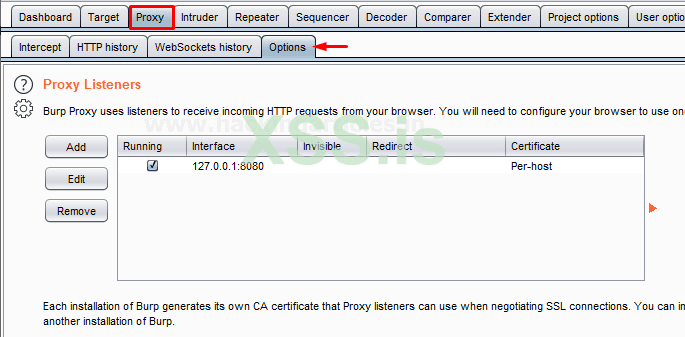

Мы проверим все эти вкладки в следующем разделе, но сначала давайте настроим прокси так, чтобы наш Burp мог перехватывать и захватывать запросы браузера. Для этого выберите вкладку прокси и перейдите на дополнительную вкладку Options.

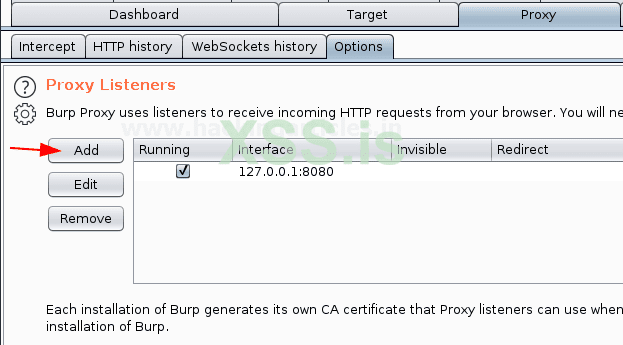

Там вы найдете конфигурацию по умолчанию: IP-адрес, связанный с 127.0.0.1, и порт с 8080. Если вы не нашли такой конфигурации, нажмите кнопку "Add" и настройте то же самое.

Ручная конфигурация

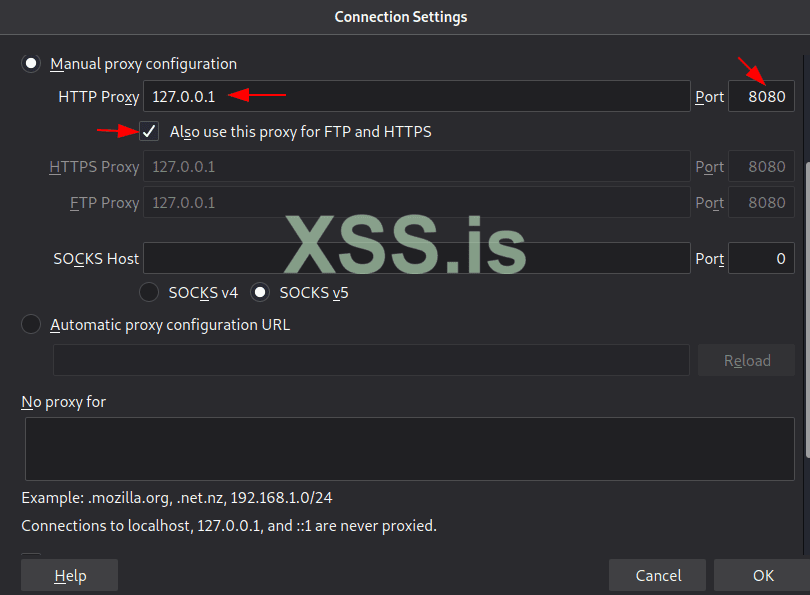

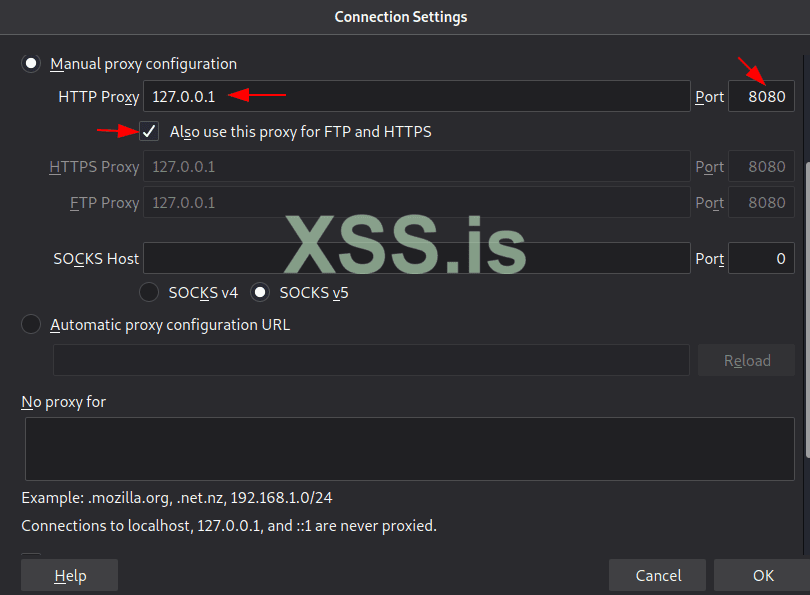

Теперь, чтобы захватить запрос, нам нужно настроить наш браузер с такой же конфигурацией. Давайте сделаем это вручную, выполнив следующие простые шаги:

- Загрузите браузер Firefox и перейдите в Options.

- Там на вкладке "General" прокрутите вниз до сетевых настроек и нажмите кнопку "Settings".

- В настройках подключения выберите ручную настройку прокси и введите IP-адрес 127.0.0.1 с портом 8080.

- Установите флажок "Также использовать этот прокси для FTP и HTTPS":

Отлично, теперь мы можем захватывать HTTP-трафик, но подождите, а как насчет HTTPS-трафика? Хотя мы и для этого настроили прокси, но все же наш burp не перехватывает HTTPS-запросы.

Таким образом, чтобы захватить такой трафик, нам необходимо установить доверительные отношения между Burp, целевым веб-приложением и браузером клиента. А для этого нам нужно установить сертификат PortSwigger в качестве доверенного центра в браузере.

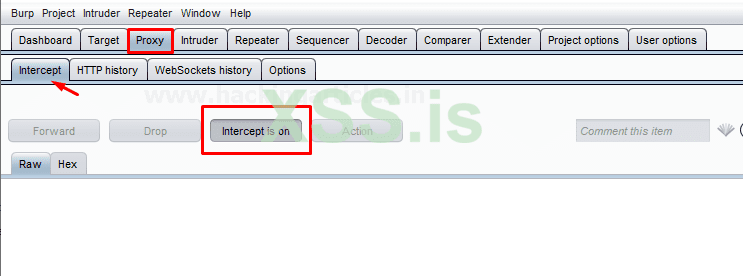

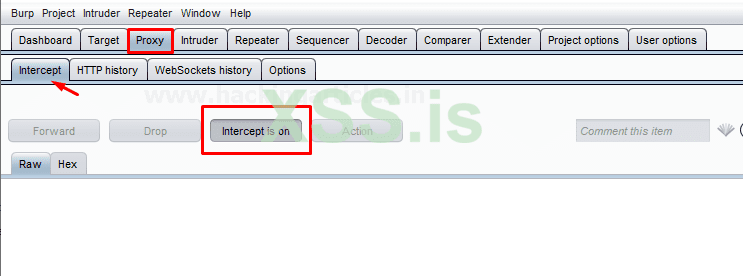

1. Вернитесь в burpsuite, перейдите на вкладку прокси, нажмите раздел intercept и проверьте, помечена ли кнопка перехвата как On или Off, если она отключена, включите ее для захвата дальнейших запросов.

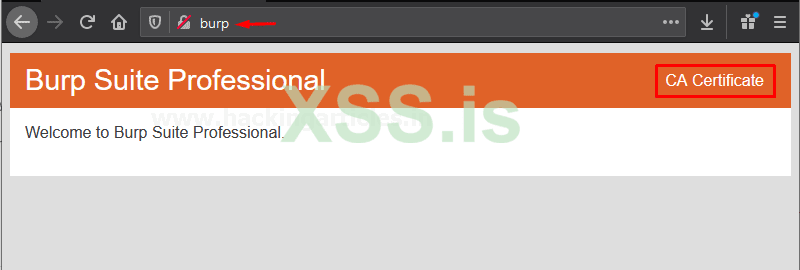

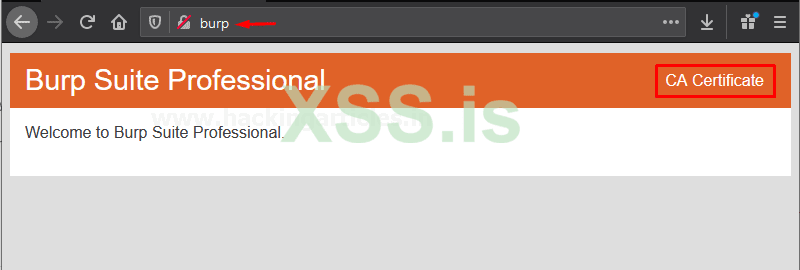

2. Откройте браузер Firefox и перенаправьте его на http:// burp. Здесь нажмите Сертификат CA, чтобы загрузить Сертификат PortSwigger.

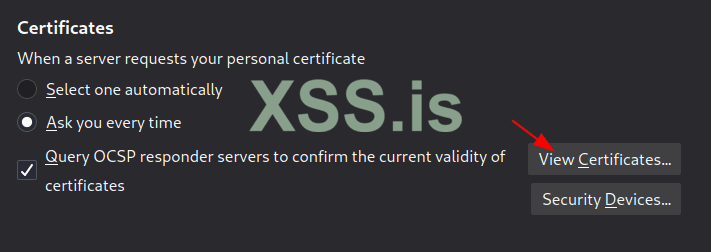

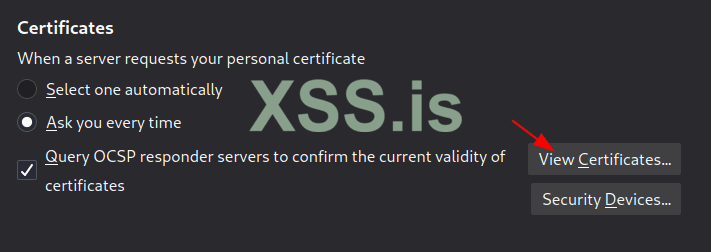

3. Вернитесь в раздел параметров в firefox, нажмите Privacy & Security слева и прокрутите вниз до Certificates. Нажмите кнопку View Certificates, чтобы добавить загруженный сертификат.

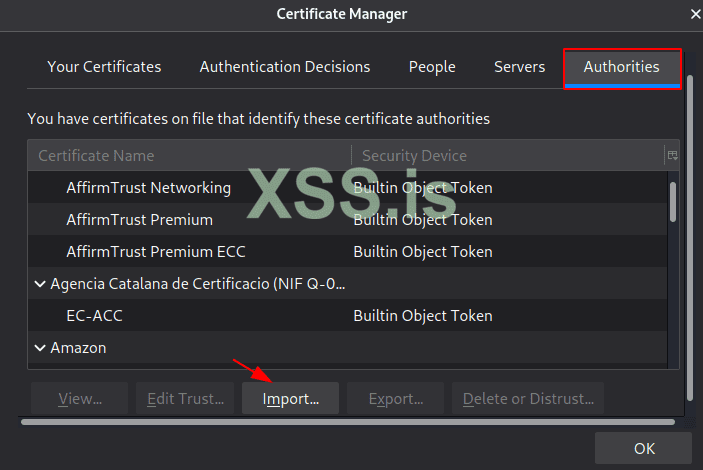

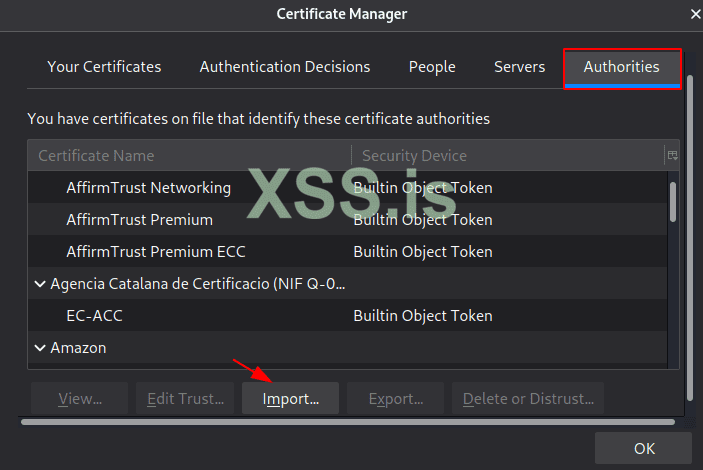

4. Перейдите на вкладку Authorities, нажмите Import и, таким образом, выберите загруженный файл сертификата Burp CA.

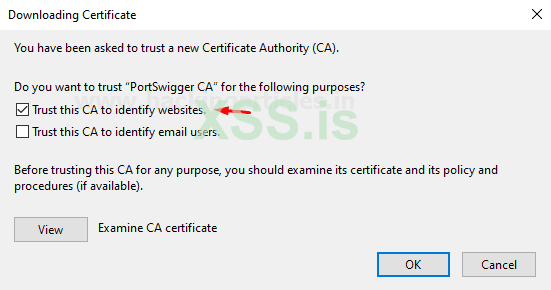

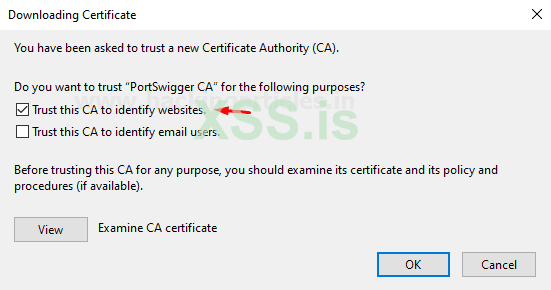

5. Как только сертификат загрузится, появится диалоговое окно, в котором установите флажок Trust this CA для идентификации веб-сайтов и нажмите кнопку ОК, чтобы завершить настройку.

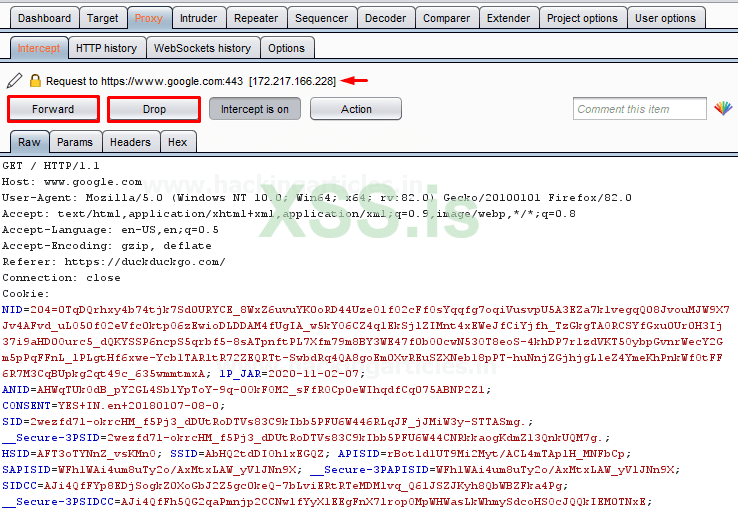

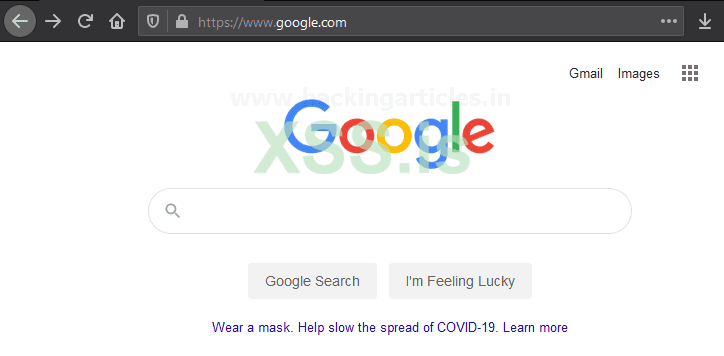

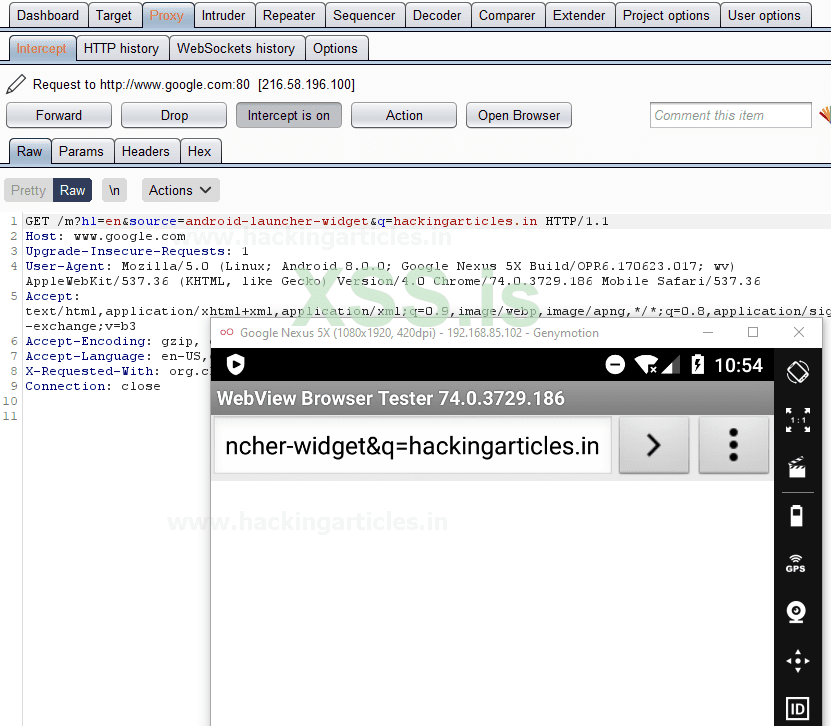

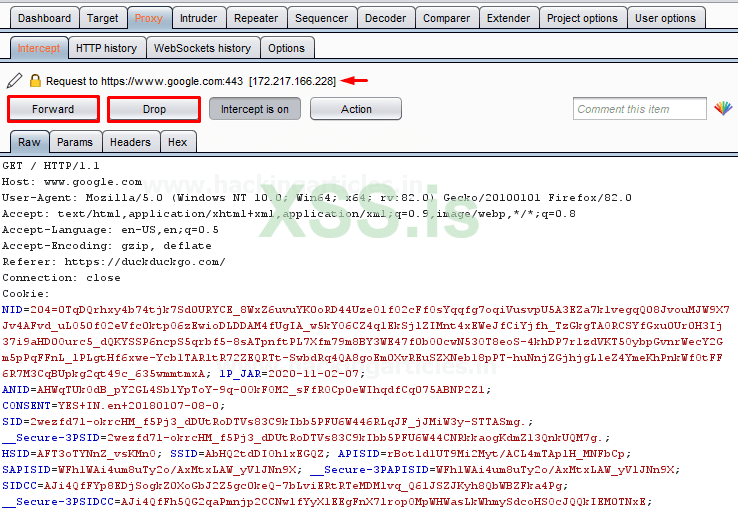

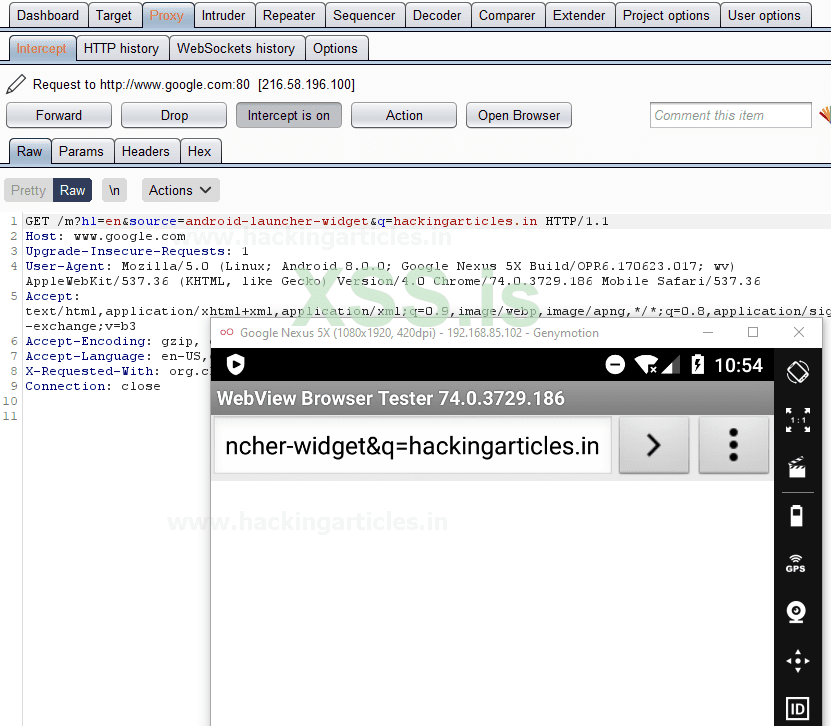

Пришло время перехватить текущий запрос HTTPS. При включенной опции перехвата и включенном прокси-сервере в браузере выполните поиск https://www.google.com.

Как только мы нажмем кнопку поиска, наш запрос получит паузу на своей первой контрольной точке, то есть в нашем burpsuite.

Теперь это наш выбор, что мы хотим сделать с этим запросом, мы можем переслать или отбросить , т.е. он никогда не достигнет веб-сервера для дальнейшей обработки, и даже мы можем управлять этим запросом до того, как он попадет на сервер.

Итак, на этот раз давайте отправим его напрямую. Таким образом, при каждом последующем успешном захваченном запросе мы будем получать одни и те же опции.

Настройка с помощью прокси-сервера Foxy

Не слишком ли долгая процедура настройки прокси в браузере? Как и всякий раз, когда нам нужно перехватить запрос, прокси-сервер должен быть включен, а если burpsuite не перехватывает запрос, прокси-сервер должен быть отключен, чтобы беспрепятственно работать в Интернете.

Таким образом, с такой легкостью настройки прокси мы будем использовать один из лучших плагинов для Firefox, то есть Foxy Proxy, это даст нам возможность включать и отключать прокси-сервис, когда мы захотим, прямо с веб-страницы.

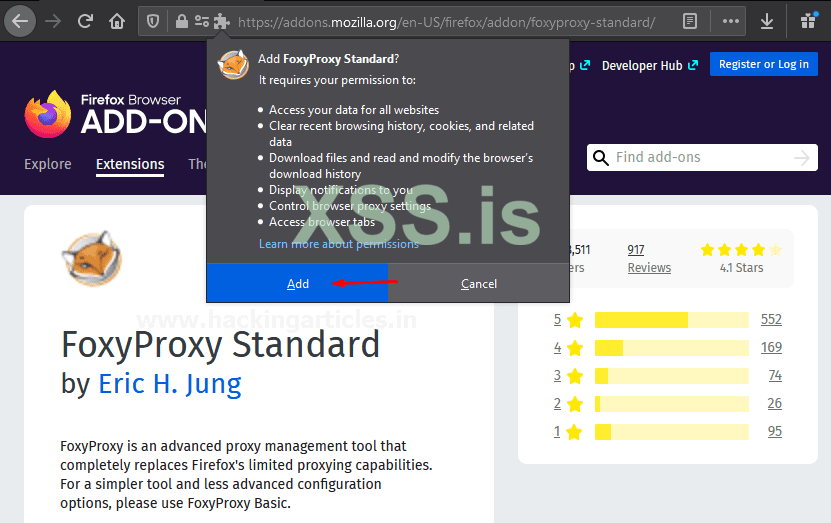

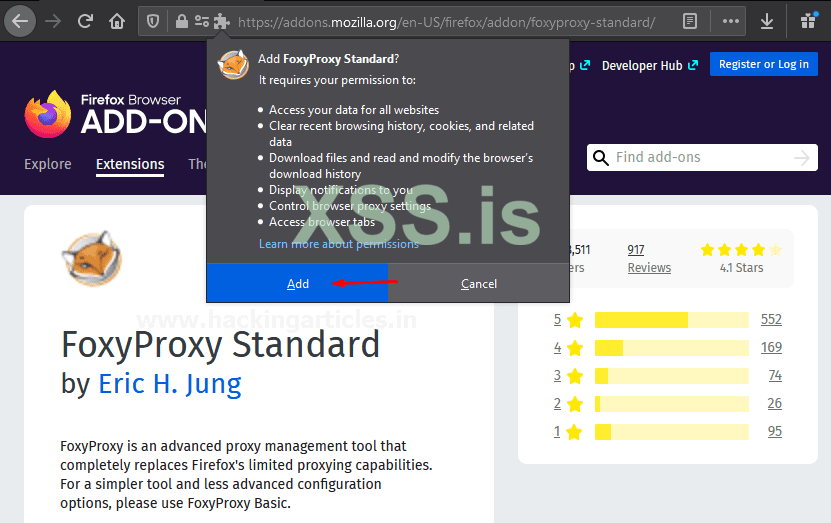

Вы можете просто установить и добавить этот плагин отсюда (https://addons.mozilla.org/en-US/firefox/addon/foxyproxy-standard/).

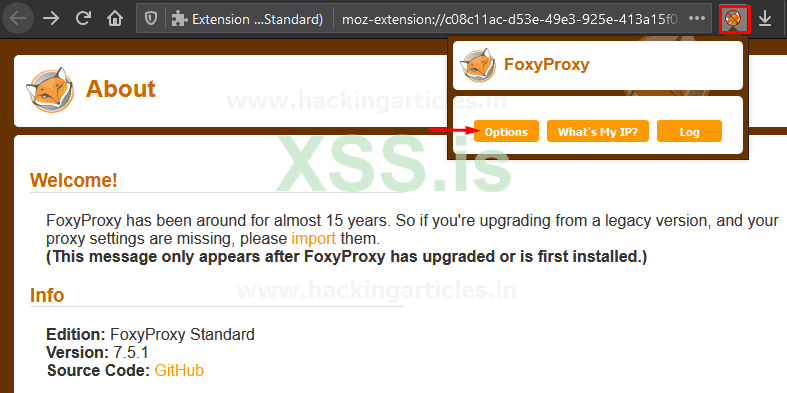

Как только вы нажмете кнопку Add to Firefox, появится диалоговое окно с запросом подтверждения, еще раз нажмите кнопку Add, и через несколько минут вы будете перенаправлены на страницу about прокси-сервера Foxy.

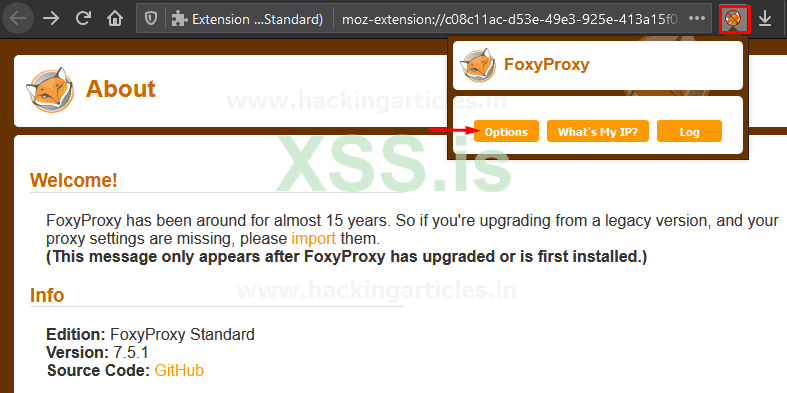

Теперь справа от строки поиска вы увидите только что добавленный плагин, щелкните его и выберите вкладку параметров.

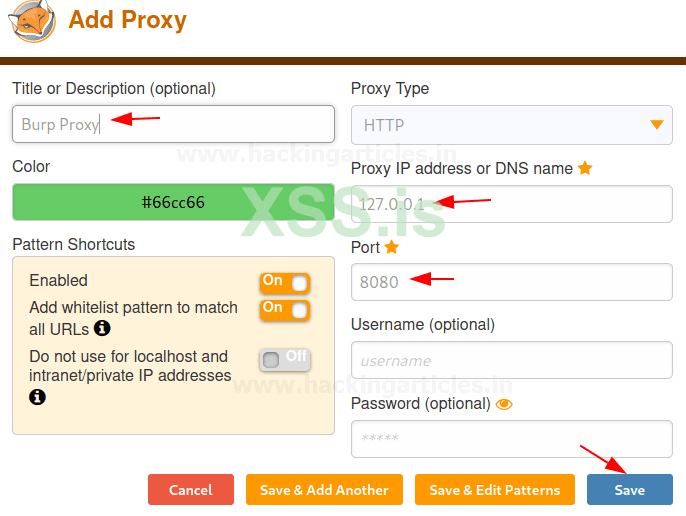

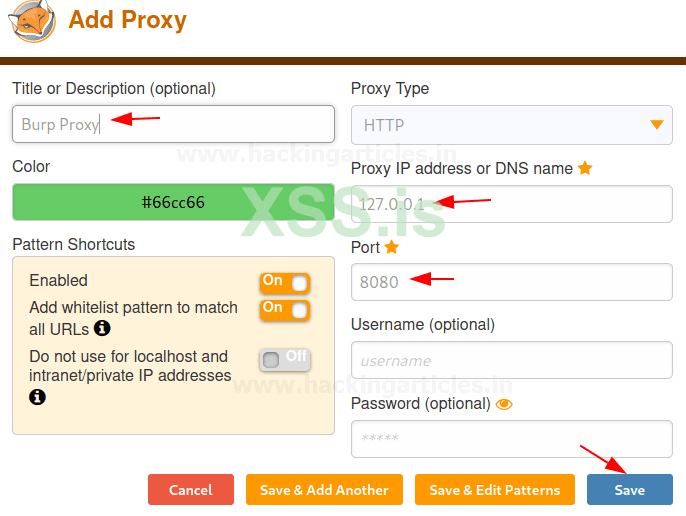

Пришло время настроить прокси-сервис, мы сделаем это так же, как и при ручной настройке прокси, установим IP-адрес на 127.0.0.1 и порт на 8080, и при успешной настройке нажмите кнопку сохранения.

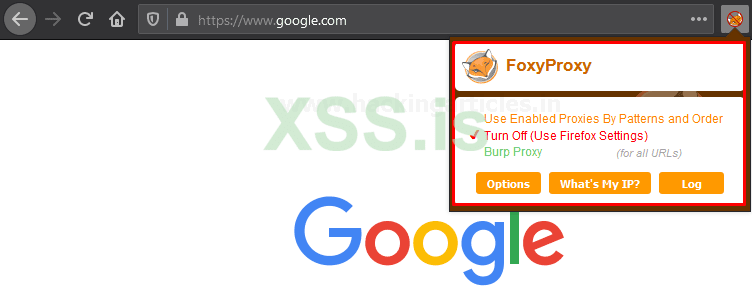

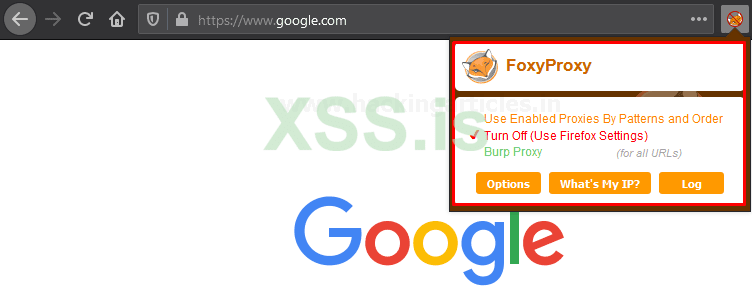

Таким образом, теперь мы можем включать и отключать прокси-сервис прямо с домашней страницы веб-приложения. Теперь включите прокси-сервер foxy и включите опцию перехвата для перехвата HTTP-запроса веб-страницы, как это было сделано выше.

Настройка прокси Burp для приложений Android

Android Penetration Testing - это процесс анализа и тестирования приложений Android с целью обнаружения в них проблем с безопасностью и лазеек.

Однако, чтобы протестировать такие приложения, пентестерам иногда необходимо перехватывать запросы, и, таким образом, пакет burp играет в этом важную роль.

Итак, давайте узнаем, как настроить прокси в мобильных приложениях, чтобы захватывать текущие запросы в burpsuite.

Например, мы использовали Genymotion (эмулятор Android) Вы можете настроить то же самое (https://www.hackingarticles.in/android-penetration-testing-lab-setup/).

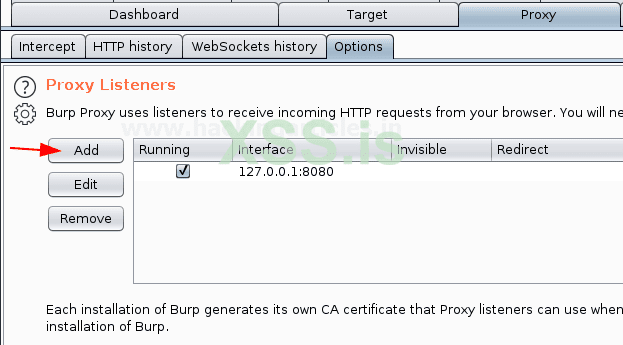

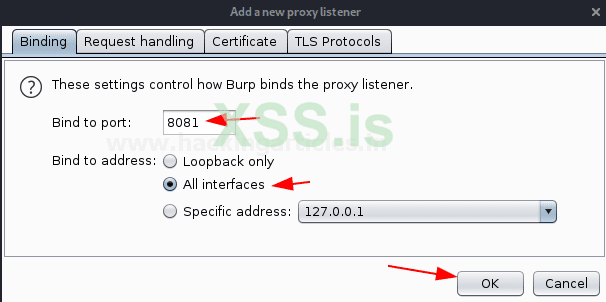

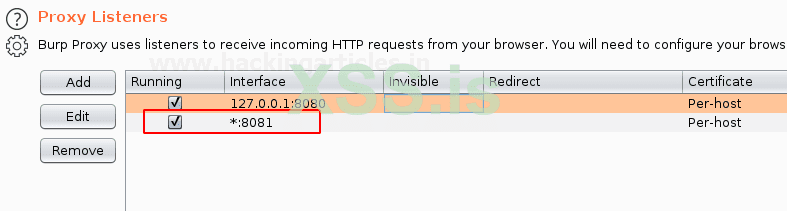

Теперь вернитесь в Burp Suite, переключитесь на вкладку Proxy и нажмите там дополнительную вкладку Options. Нажмите кнопку "Add", чтобы настроить новый интерфейс.

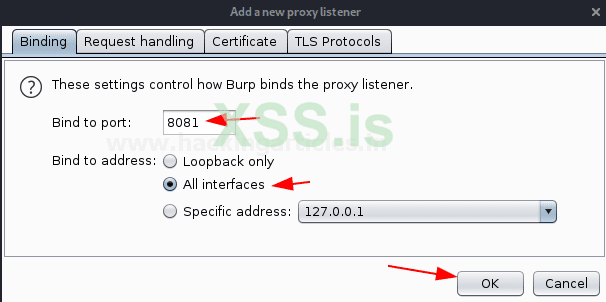

Как только мы это сделаем, появится диалоговое окно с запросом порта привязки и IP-адреса. Здесь я использовал номер порта как 8081 и вместо того, чтобы назначать определенный IP-адрес, я инициировал его для всех интерфейсов.

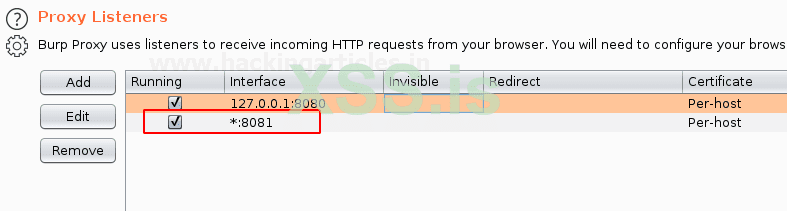

Отлично, на изображении ниже вы можете видеть, что наш интерфейс добавлен и работает.

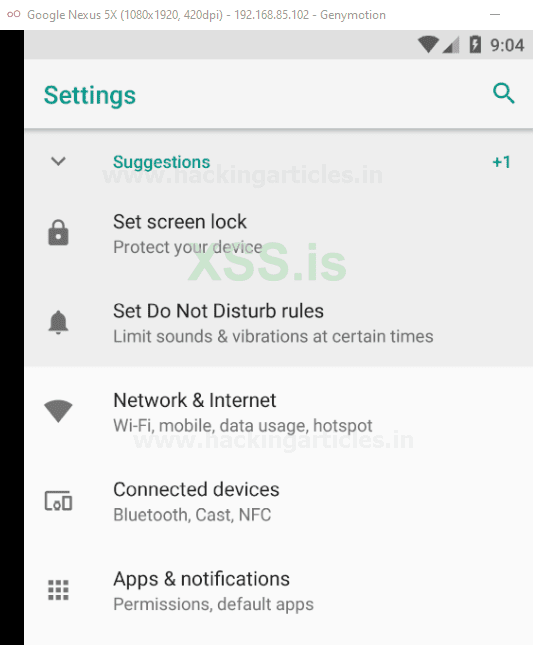

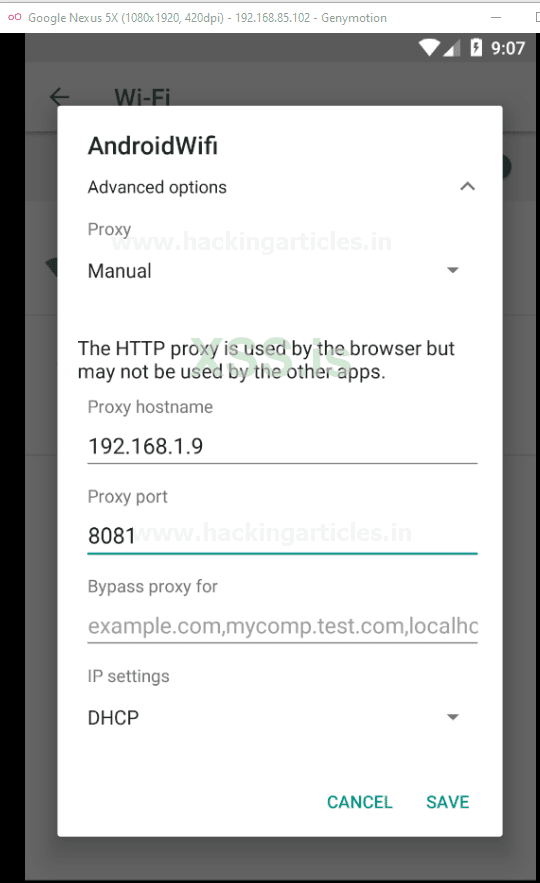

Теперь пришло время настроить Android-устройство, например, для перехвата текущих запросов.

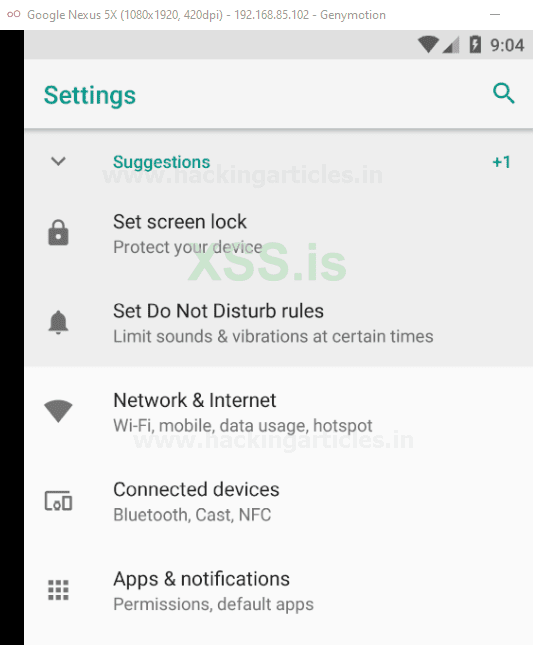

На нашем устройстве Android перейдем к параметру "Сеть и Интернет" в настройках.

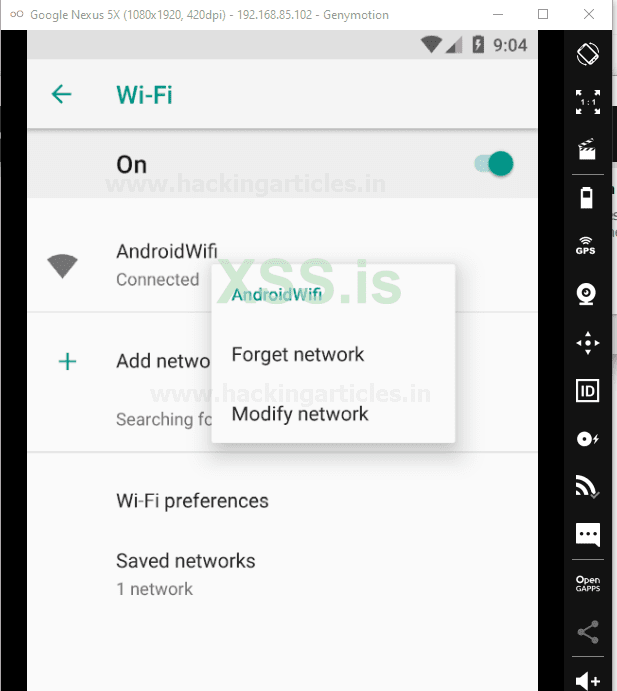

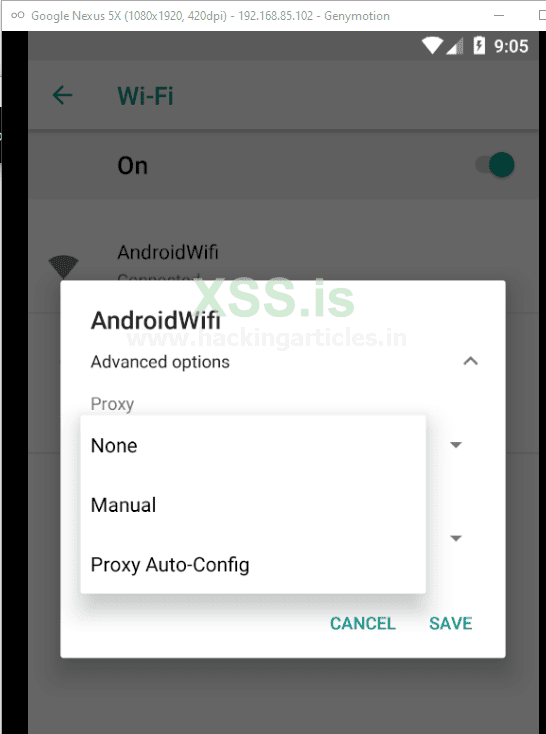

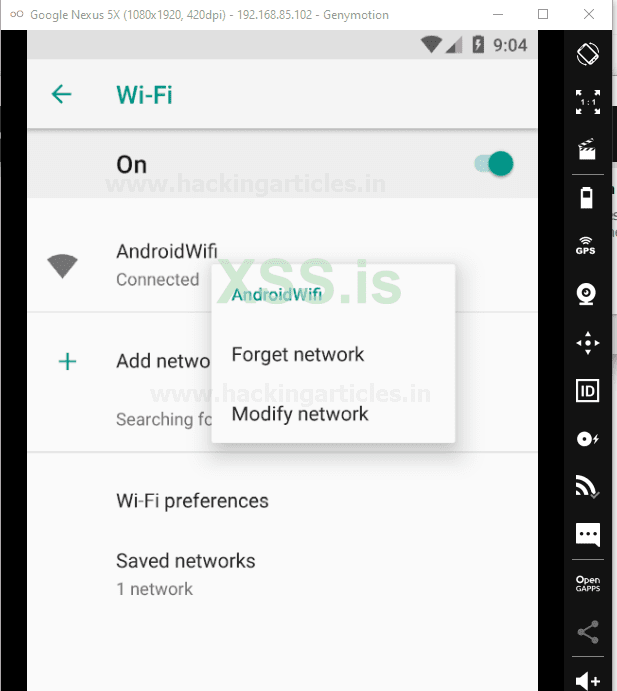

Здесь, в параметре Wi-Fi, давайте нажмем на подключенный Wi-Fi и удержим кнопку, пока нам не предложит нам дополнительные параметры.

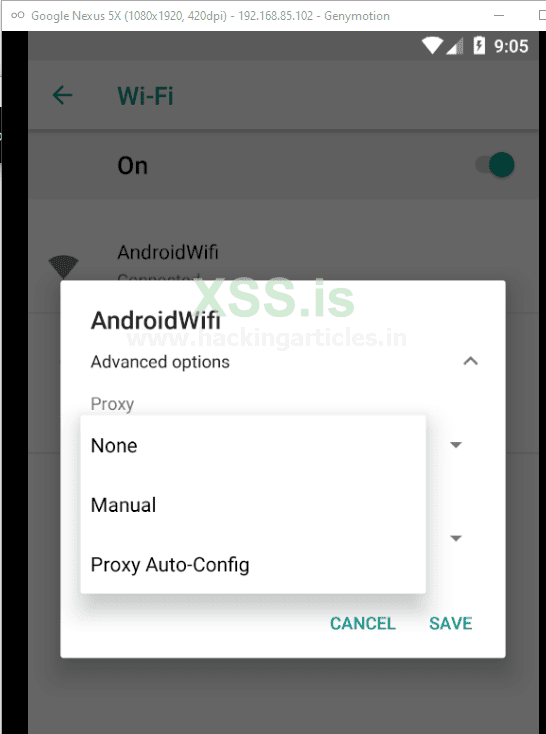

Нажмите на "Изменить сеть" и затем в "Дополнительные параметры" выберите "Ручная настройка прокси".

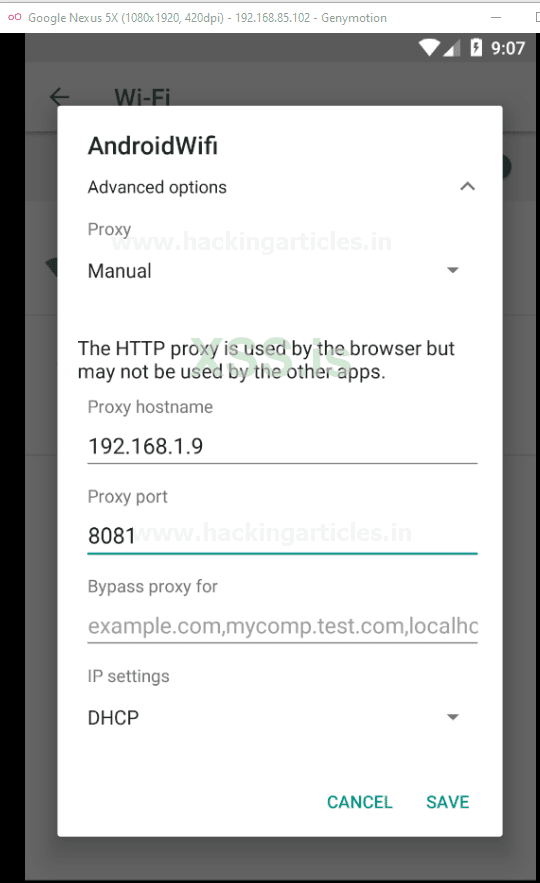

Как только мы выберем вариант Manual, мы будем перенаправлены в раздел конфигурации прокси, где нам нужно будет указать имя хоста прокси и порт прокси.

Таким образом, для имени хоста прокси вам необходимо проверить IP-адрес вашей машины (на которой работает burpsuite), поскольку в нашем случае это 192.168.1.9; и далее в порт прокси нам нужно ввести порт, который мы использовали для привязки прокси-сервера burp, то есть 8081.

Нажмите кнопку Сохранить, и все готово.

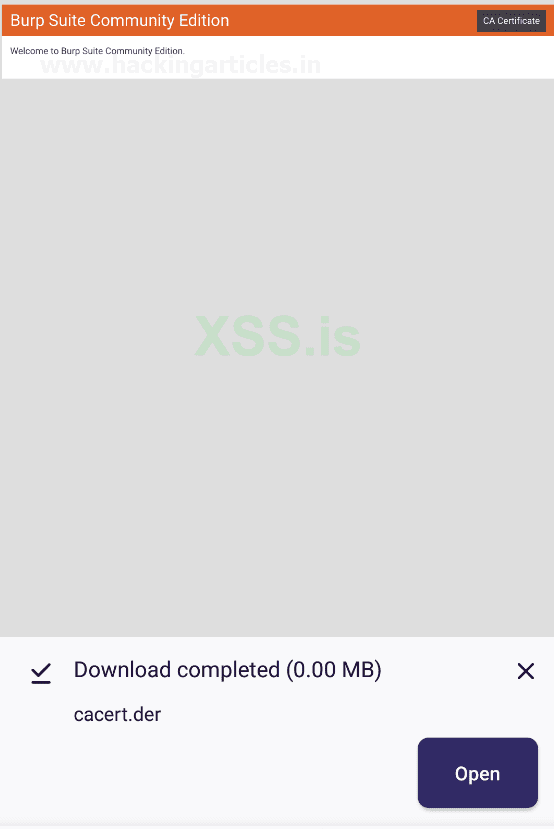

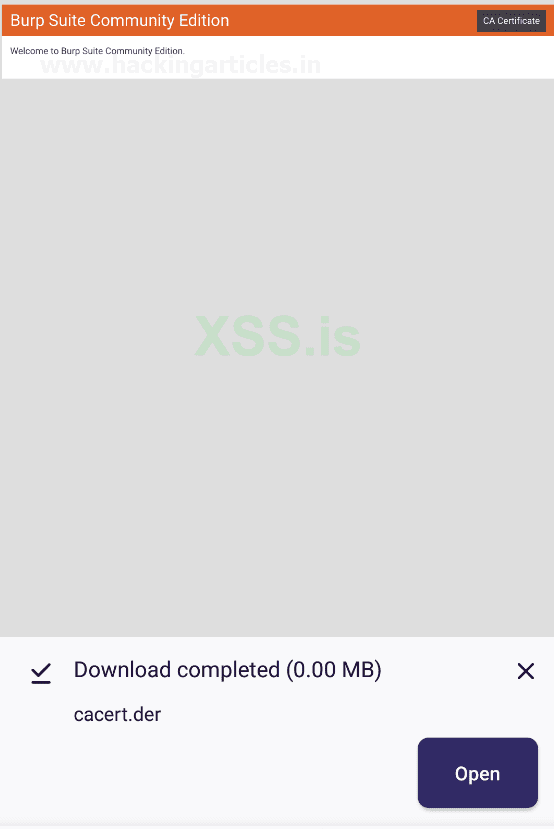

Теперь, как и в случае с веб-приложениями, наш burpsuite будет прослушивать только сделанные HTTP-запросы, тем самым, чтобы перехватывать HTTPS-запросы, нам нужно установить сертификаты и на это устройство Android.

Также как и раньше просмотрите http://burp, чтобы загрузить сертификат.

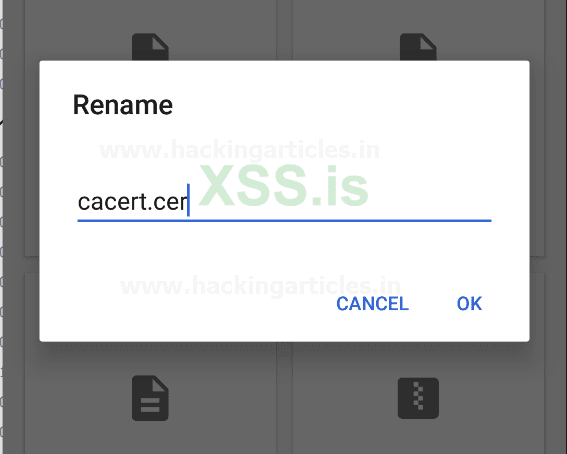

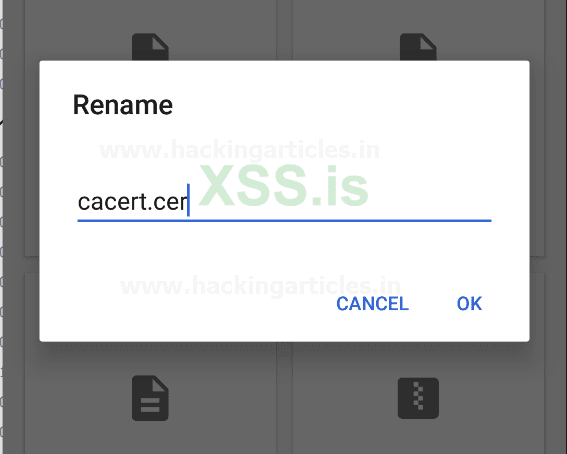

Теперь для этого нам нужно переименовать файл сертификата с "cacert.der" в "cacert.cer".

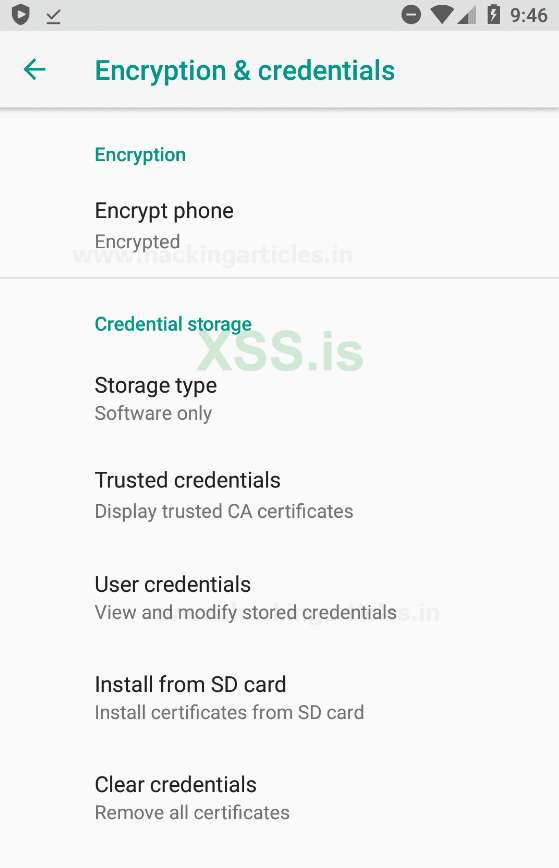

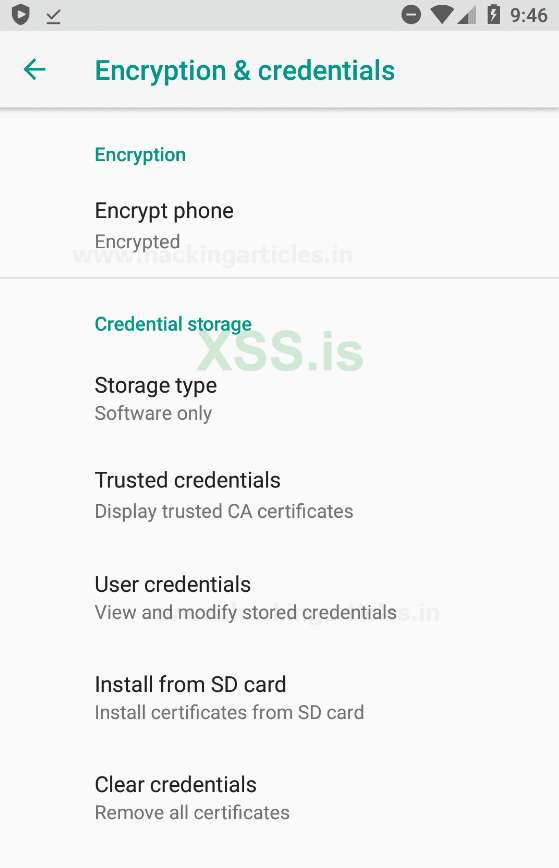

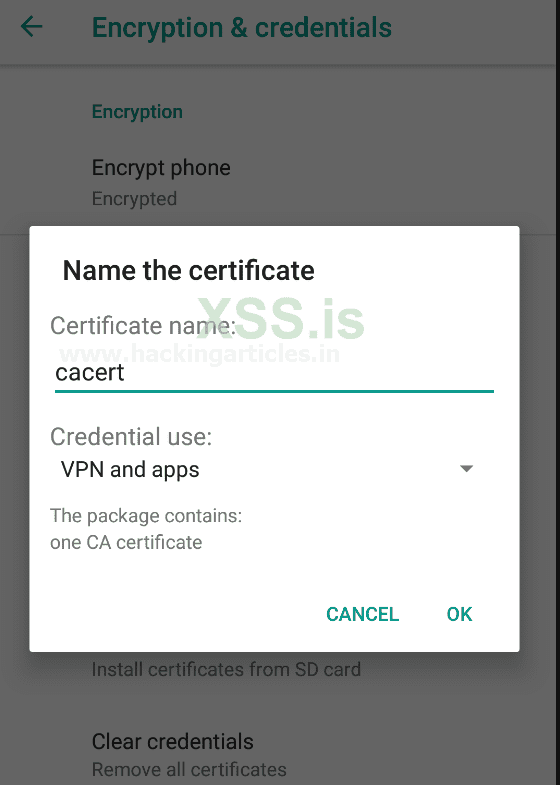

Круто !! Теперь вернитесь в настройки устройства, перейдите в раздел "Безопасность и местоположение" -> "Шифрование и учетные данные", затем нажмите "Установить с SD-карты", чтобы установить сертификат CA.

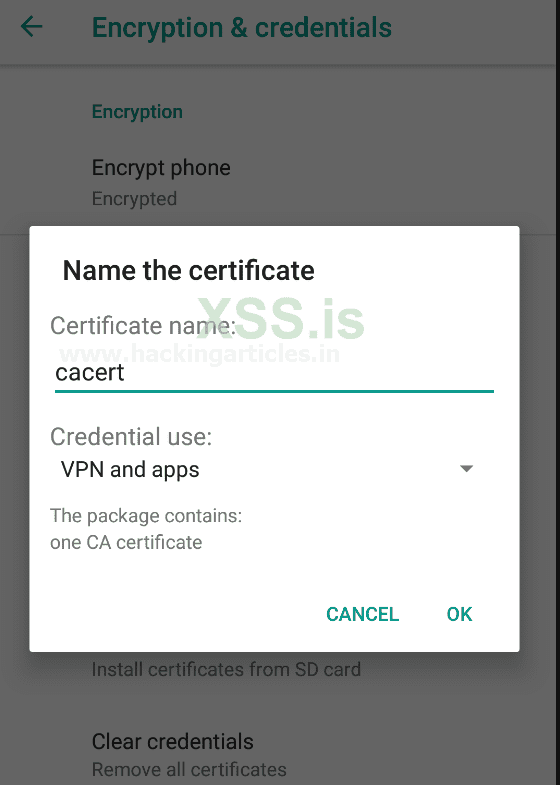

Следуя по пути, по которому был загружен ваш сертификат, и как только вы выберете файл, на экране появится всплывающее окно с просьбой назвать сертификат.

Круто!! Как только мы нажмем кнопку ОК, мы сможем перехватывать и перехватывать HTTPS-запросы в нашем Burp Suite.

Источник https://www.hackingarticles.in/burp-suite-for-pentester-configuring-proxy/

Автор перевода: yashechka

Переведено специально для https://xss.pro

Сегодня, в этой статье, вы познакомитесь с полной установкой и настройкой этого продукта Port Swigger, от его различных редакций до настройки прокси для веб-приложений и приложений для Android.

Введение в Burp Suite

Burp Suite, обычно называемый "Burp", - это основанная на Java среда тестирования веб-приложений на проникновение, которая часто широко применяется профессиональными корпоративными тестировщиками или охотниками за ошибками.

Burp Suite - это набор инструментов, которые без проблем работают вместе для выполнения всего процесса тестирования на проникновение, от настройки цели и анализа приложения с известными уязвимостями, предоставляя возможность находить и эксплуатровать другие уязвимости безопасности в приложении.

Burp Suite - это перехватывающий прокси, который действует как посредник между целевым веб-приложением и веб-сервером. Здесь он захватывает текущие HTTP-запросы, так что пентестер или bug bounty hunter может легко приостановить, воспроизвести и даже управлять ими, прежде чем они достигнет целевого сервера.

Port Swigger, отвечающий за поддержку и развитие этого замечательного инструмента, предлагает несколько редакций для него, а именно:

- Enterprise

- Professional

- Community

Версии Community и Professional являются наиболее распространенными, поэтому давайте сравним только эти две, чтобы быть более точным.

Версия Community когда-то называлась Free Edition Burp Suite, хотя она не предлагает несколько вариантов, но содержит все необходимое для ручного тестирования на проникновение, будь то захват запроса, сканирование или манипулирование запросом в рипитер.

Однако в профессиональной версии включены все функции, от пассивного до активного сканирования, сохранения проектов, использования bApp Store и многого другого. Все его инструменты делают тестирование несколько более быстрым и эффективным, поскольку это даже лишает нас возможности использовать встроенные нагрузки для фаззинга и брут-форса за счет увеличения количества потоков, чтобы ускорить фаззинг. Даже профессиональная версия предлагает некоторые дополнительные инструменты, такие как burp collaborator и многие другие.

Установка и настройка Burp Suite

До сих пор вы могли понять, что такое Burp Suite, как он работает и какие варианты предлагает Port Swigger. Итак, давайте углубимся и создадим учетную запись на Port Swigger и загрузим профессиональную версию этого замечательного инструмента. Как мы уже говорили, большинство опций недоступны в версии Burp’s Community, поэтому мы будем использовать эту профессиональную версию во всех следующих статьях. Но все же вы можете выбрать версию для сообщества, чтобы ознакомиться с продуктом перед покупкой, или вы также можете выбрать пробную версию для версии Professional.

Давайте начнем !!

Перед тем, как начать выполнение, давайте загрузим необходимое условие, то есть "Java", его последнюю версию с сайта (https://www.java.com/en/download/windows_offline.jsp)

Теперь пакет burp имеет два режима выполнения: один как исполняемый файл, а второй как burp в командной строке.

Однако burp как исполняемый файл довольно проста, поскольку требует двойного щелчка только для запуска и в основном предназначена для пользователей Windows; но пользователям, не являющимся пользователями Windows, необходимо выполнить burp через командные строки, то есть с java -jar, за которым следует загруженный файл jar пакета burp.

java -jar burpsuite_pro_2.0.jar

В обоих описанных разделах запуска нас приветствует заставка. Этот экран-заставка показывает, какую версию мы используем, и, таким образом, выпадает соответствующие параметры для него.

Из приведенного выше изображения вы можете видеть, что у нас есть несколько разделов для файлов проекта, с которых можно начать, либо выбрав временный проект, либо начав с нового проекта на диске, либо даже возобновив, открыв существующий проект.

Однако в версии для сообщества у нас будет возможность начать только с временного проекта. Итак, давайте начнем с временного проекта на этот раз.

Когда мы нажмем следующую кнопку, мы будем перенаправлены к следующему экрану-заставке с просьбой указать конфигурацию, которую мы хотели бы использовать. Хотя у нас нет конкретной информации, давайте выберем вариант по умолчанию и нажмем кнопку Start Burp.

Настройка прокси Burp для веб-приложений

Как только Burp Suite запустится, мы будем перенаправлены на его панель управления, где увидим ряд предопределенных вкладок, разработанных для определенной цели.

Мы проверим все эти вкладки в следующем разделе, но сначала давайте настроим прокси так, чтобы наш Burp мог перехватывать и захватывать запросы браузера. Для этого выберите вкладку прокси и перейдите на дополнительную вкладку Options.

Там вы найдете конфигурацию по умолчанию: IP-адрес, связанный с 127.0.0.1, и порт с 8080. Если вы не нашли такой конфигурации, нажмите кнопку "Add" и настройте то же самое.

Ручная конфигурация

Теперь, чтобы захватить запрос, нам нужно настроить наш браузер с такой же конфигурацией. Давайте сделаем это вручную, выполнив следующие простые шаги:

- Загрузите браузер Firefox и перейдите в Options.

- Там на вкладке "General" прокрутите вниз до сетевых настроек и нажмите кнопку "Settings".

- В настройках подключения выберите ручную настройку прокси и введите IP-адрес 127.0.0.1 с портом 8080.

- Установите флажок "Также использовать этот прокси для FTP и HTTPS":

Отлично, теперь мы можем захватывать HTTP-трафик, но подождите, а как насчет HTTPS-трафика? Хотя мы и для этого настроили прокси, но все же наш burp не перехватывает HTTPS-запросы.

Таким образом, чтобы захватить такой трафик, нам необходимо установить доверительные отношения между Burp, целевым веб-приложением и браузером клиента. А для этого нам нужно установить сертификат PortSwigger в качестве доверенного центра в браузере.

1. Вернитесь в burpsuite, перейдите на вкладку прокси, нажмите раздел intercept и проверьте, помечена ли кнопка перехвата как On или Off, если она отключена, включите ее для захвата дальнейших запросов.

2. Откройте браузер Firefox и перенаправьте его на http:// burp. Здесь нажмите Сертификат CA, чтобы загрузить Сертификат PortSwigger.

3. Вернитесь в раздел параметров в firefox, нажмите Privacy & Security слева и прокрутите вниз до Certificates. Нажмите кнопку View Certificates, чтобы добавить загруженный сертификат.

4. Перейдите на вкладку Authorities, нажмите Import и, таким образом, выберите загруженный файл сертификата Burp CA.

5. Как только сертификат загрузится, появится диалоговое окно, в котором установите флажок Trust this CA для идентификации веб-сайтов и нажмите кнопку ОК, чтобы завершить настройку.

Пришло время перехватить текущий запрос HTTPS. При включенной опции перехвата и включенном прокси-сервере в браузере выполните поиск https://www.google.com.

Как только мы нажмем кнопку поиска, наш запрос получит паузу на своей первой контрольной точке, то есть в нашем burpsuite.

Теперь это наш выбор, что мы хотим сделать с этим запросом, мы можем переслать или отбросить , т.е. он никогда не достигнет веб-сервера для дальнейшей обработки, и даже мы можем управлять этим запросом до того, как он попадет на сервер.

Итак, на этот раз давайте отправим его напрямую. Таким образом, при каждом последующем успешном захваченном запросе мы будем получать одни и те же опции.

Настройка с помощью прокси-сервера Foxy

Не слишком ли долгая процедура настройки прокси в браузере? Как и всякий раз, когда нам нужно перехватить запрос, прокси-сервер должен быть включен, а если burpsuite не перехватывает запрос, прокси-сервер должен быть отключен, чтобы беспрепятственно работать в Интернете.

Таким образом, с такой легкостью настройки прокси мы будем использовать один из лучших плагинов для Firefox, то есть Foxy Proxy, это даст нам возможность включать и отключать прокси-сервис, когда мы захотим, прямо с веб-страницы.

Вы можете просто установить и добавить этот плагин отсюда (https://addons.mozilla.org/en-US/firefox/addon/foxyproxy-standard/).

Как только вы нажмете кнопку Add to Firefox, появится диалоговое окно с запросом подтверждения, еще раз нажмите кнопку Add, и через несколько минут вы будете перенаправлены на страницу about прокси-сервера Foxy.

Теперь справа от строки поиска вы увидите только что добавленный плагин, щелкните его и выберите вкладку параметров.

Пришло время настроить прокси-сервис, мы сделаем это так же, как и при ручной настройке прокси, установим IP-адрес на 127.0.0.1 и порт на 8080, и при успешной настройке нажмите кнопку сохранения.

Таким образом, теперь мы можем включать и отключать прокси-сервис прямо с домашней страницы веб-приложения. Теперь включите прокси-сервер foxy и включите опцию перехвата для перехвата HTTP-запроса веб-страницы, как это было сделано выше.

Настройка прокси Burp для приложений Android

Android Penetration Testing - это процесс анализа и тестирования приложений Android с целью обнаружения в них проблем с безопасностью и лазеек.

Однако, чтобы протестировать такие приложения, пентестерам иногда необходимо перехватывать запросы, и, таким образом, пакет burp играет в этом важную роль.

Итак, давайте узнаем, как настроить прокси в мобильных приложениях, чтобы захватывать текущие запросы в burpsuite.

Например, мы использовали Genymotion (эмулятор Android) Вы можете настроить то же самое (https://www.hackingarticles.in/android-penetration-testing-lab-setup/).

Теперь вернитесь в Burp Suite, переключитесь на вкладку Proxy и нажмите там дополнительную вкладку Options. Нажмите кнопку "Add", чтобы настроить новый интерфейс.

Как только мы это сделаем, появится диалоговое окно с запросом порта привязки и IP-адреса. Здесь я использовал номер порта как 8081 и вместо того, чтобы назначать определенный IP-адрес, я инициировал его для всех интерфейсов.

Отлично, на изображении ниже вы можете видеть, что наш интерфейс добавлен и работает.

Теперь пришло время настроить Android-устройство, например, для перехвата текущих запросов.

На нашем устройстве Android перейдем к параметру "Сеть и Интернет" в настройках.

Здесь, в параметре Wi-Fi, давайте нажмем на подключенный Wi-Fi и удержим кнопку, пока нам не предложит нам дополнительные параметры.

Нажмите на "Изменить сеть" и затем в "Дополнительные параметры" выберите "Ручная настройка прокси".

Как только мы выберем вариант Manual, мы будем перенаправлены в раздел конфигурации прокси, где нам нужно будет указать имя хоста прокси и порт прокси.

Таким образом, для имени хоста прокси вам необходимо проверить IP-адрес вашей машины (на которой работает burpsuite), поскольку в нашем случае это 192.168.1.9; и далее в порт прокси нам нужно ввести порт, который мы использовали для привязки прокси-сервера burp, то есть 8081.

Нажмите кнопку Сохранить, и все готово.

Теперь, как и в случае с веб-приложениями, наш burpsuite будет прослушивать только сделанные HTTP-запросы, тем самым, чтобы перехватывать HTTPS-запросы, нам нужно установить сертификаты и на это устройство Android.

Также как и раньше просмотрите http://burp, чтобы загрузить сертификат.

Теперь для этого нам нужно переименовать файл сертификата с "cacert.der" в "cacert.cer".

Круто !! Теперь вернитесь в настройки устройства, перейдите в раздел "Безопасность и местоположение" -> "Шифрование и учетные данные", затем нажмите "Установить с SD-карты", чтобы установить сертификат CA.

Следуя по пути, по которому был загружен ваш сертификат, и как только вы выберете файл, на экране появится всплывающее окно с просьбой назвать сертификат.

Круто!! Как только мы нажмем кнопку ОК, мы сможем перехватывать и перехватывать HTTPS-запросы в нашем Burp Suite.

Источник https://www.hackingarticles.in/burp-suite-for-pentester-configuring-proxy/

Автор перевода: yashechka

Переведено специально для https://xss.pro