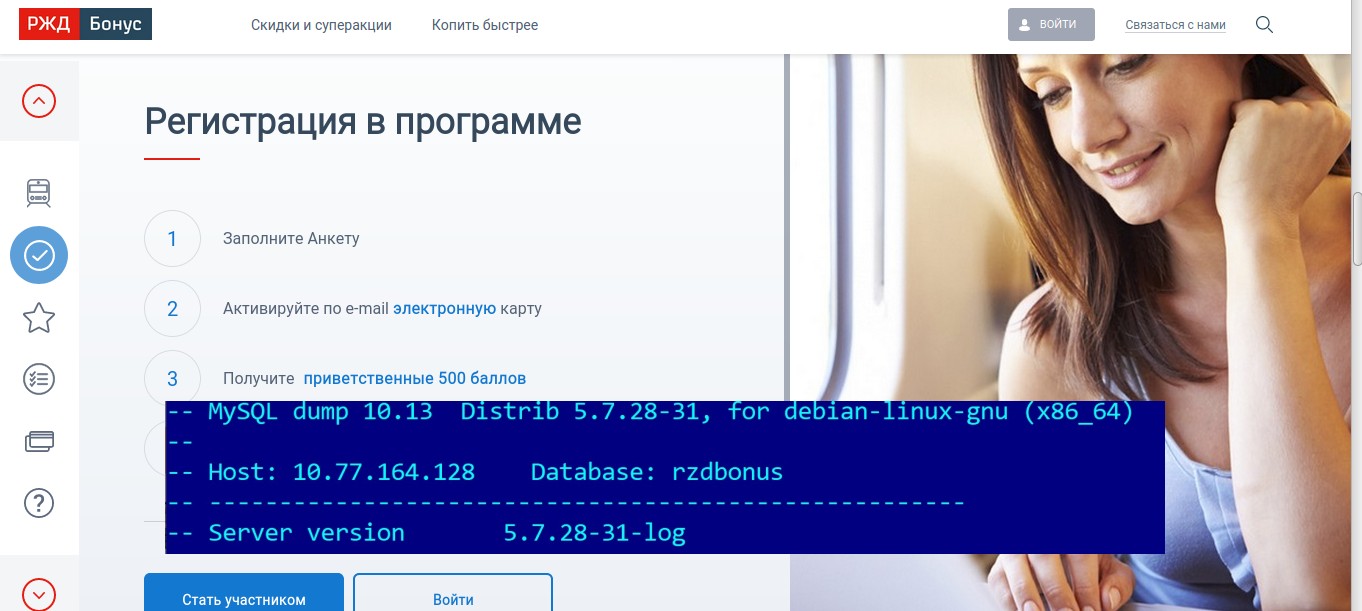

6 ноября 2020 года основатель сервиса поиска утечек и мониторинга даркнета «DLBI» Ашот Оганесян сообщил, что база данных сайта «РЖД Бонус» попала в открытый доступ.

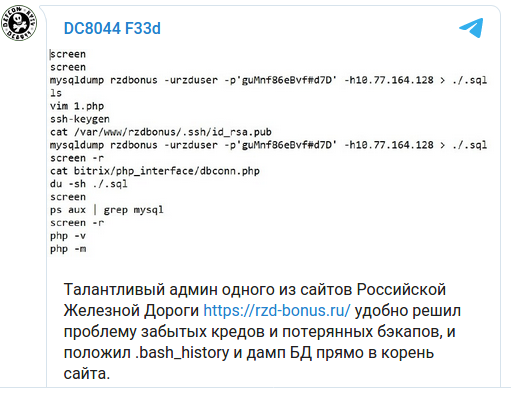

Первый информацию об этой утечке опубликовал Telegram-канал DC8044 F33d.

Оганесян пояснил, что резервная копия (бекап) MySQL-дампа с базой данных сайта «РЖД Бонус» (rzd-bonus.ru) размером около 2.4 ГБ по какой-то непонятной причине была выложена администратором в корне сайта. Оказалось, что как минимум несколько человек успели ее скачать до того момента, как сайт стал недоступен. Вдобавок там же были размещены и доступны для сохранения: bash-скрипт, в котором был прописан путь к дампу базы данных и находился логин и пароль пользователя, а также приватный ключ RSA.

Сообщение о находке в Telegram-канале DC8044 F33d.

Оганесян в своей публикации на Facebook напомнил, что скачивать на свой ПК и распространять в сети Интернет подобные архивы нежелательно. Технически это может попасть под некоторые статьи УК РФ, например, ч. 1 ст. 183 УК РФ — незаконное получение и разглашение сведений, составляющих коммерческую тайну; ч. 1 ст. 272 УК РФ — неправомерный доступ к охраняемой законом компьютерной информации.

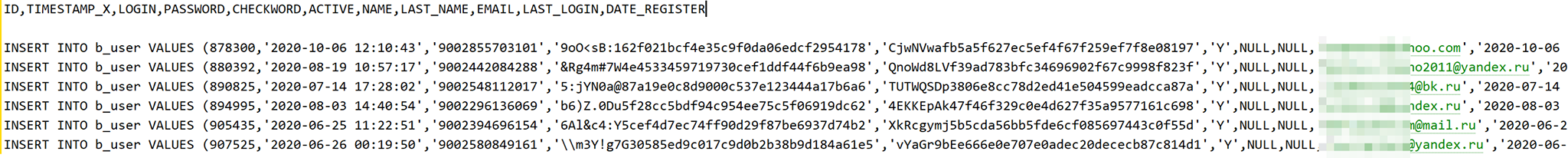

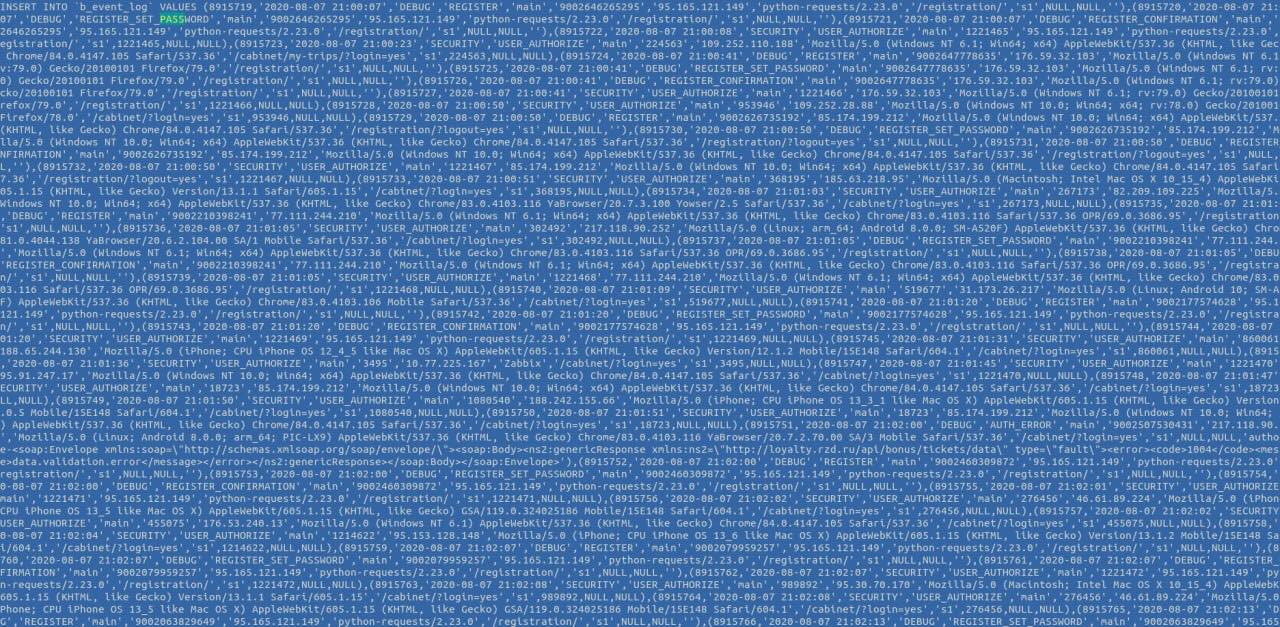

Оганесян пояснил, что в дампе есть таблица «b_user», в которой 1 360 836 зарегистрированных пользователей. Там есть логины и хешированные пароли (сайт на Битриксе, поэтому там обычный MD5 с солью), адреса электронной почты, ID-пользователей, даты регистрации и последнего входа в систему.

В конце августа 2019 года неизвестный пользователь опубликовал в свободном доступе персональные данные 703 тыс. человек, которые предположительно являлись сотрудниками ОАО «РЖД», причем в самом ОАО «РДЖ» на тот момент работало 732 тыс. сотрудников. Среди свободно доступных данных по сотрудникам, включая руководство компании, там была представлена такая информация: ФИО, дата рождения, адрес, номер СНИЛС, должность, фотография, телефон, адрес электронной почты (иногда на доменах NRR.RZD, DZV.ORG.RZD, ORW.RZD и других внутренних доменах ОАО «РЖД»). На сайте с выложенной базой была надпись: «Спасибо ОАО «РЖД» зампредоставленную информацию, путем бережного обращения с персональными данными своих сотрудников».

В декабре 2019 года следственными органами удалось найти злоумышленника, который незаконно скопировал и выложил в интернет данные сотен тысяч сотрудников ОАО «РЖД», в том числе руководства компании. Им оказался двадцатишестилетний житель Краснодарского края. Оказалось, что логин и пароль для входа на корпоративный сайт ОАО «РЖД» случайно увидел на бумажке в паспорте у знакомого.

В ноябре 2019 года специалисты ОАО «РЖД» проводили другое технологическое расследование, касающееся факта взлома (в компании именно так описана произошедшая ситуация) системы беспроводного доступа в сеть высокоскоростного поезда «Сапсан».

15 ноября 2019 года пользователь keklick1337 в своей публикации «Самый беззащитный — это Сапсан» рассказал, что он смог за двадцать минут получить доступ к внутренним сервисам мультимедийного портала «Сапсана», нашел там локально хранящиеся некоторые данные о пассажирах (текущего и прошлых рейсов), а так же обнаружил в этой системе «VPN в сеть РЖД» и написал: «РЖД, поправьте все, через пару месяцев снова проверю».

А уже 21 ноября 2019 года в ОАО «РЖД» сообщили, что в их сети нет критических уязвимостей, используя которые можно получить доступ к действительно важным данным или внутренним сервисам, а угрозы похищения персональных данных при взломе мультимедийной системы поезда «Сапсан» не существует.