Здравствуйте мои маленькие любители кибер-экстримизма. Очень долго искал информацию по всем интернетам как же настроить свой браузер, что-бы он выдавал о тебе как можно меньше информации. Буду делать это на примере Firefox, так как считаю его самым адекватным.

ПРЕДУПРЕЖДАЮ:

1. Все дальнейшие действия не дают вам 100% гарантии, что большой брат вас не найдет, но тем неменее мы существенно усложним ему задачу)

2. Статья будет содержать множество букав так, что если вы не готовы напрягать свой ЦП или RAM то не стоит сюда лезть.

3. Статья предназначенна больше для scr1ptkIdD3 нежели для опытных пользователей но если опытные люди смогут найти что-то полезное или дополнить эту статью буду очень рад и благодарен)

После того как мы все выяснили процитирую одного известного персонажа ютуба "Ну че народ погнали йухан"

ЧАСТЬ I - ковыряем конфигурацию браузера about:config

Стоило бы конечно начать с того как настроить вашу сеть но я думаю, на форуме существует масса информации как пускать свой трафик через ToR но статья не об этом поэтому этот момент я упущу. Весь люд даже тот который считает себя "опытным" "продвинутым" или вообще "ИТ богами" зачастую юзают свой браузер прямо из коробки не парясь о насройках от слова "совсем", ставят VPN прямо в браузер и думают что их никто не найдет так вот йух.

В любом деле главное не ссать и все тчательно обдумать!

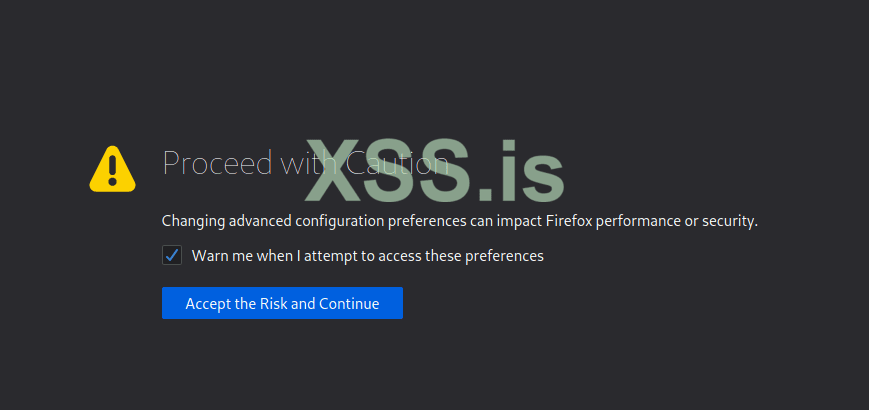

И так : открывам наш браузер и вписываем нашу заветную фразу

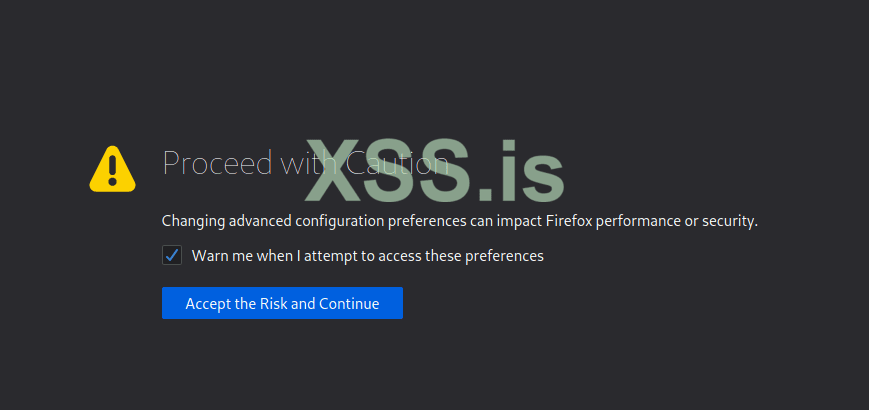

Соглашаемся принимать все риски на себя и видим огромную кучу каракуль на бусурманском языке

Будучи еще школяром я всегда отшучивался от преподов и стариков мол "Английский учить - врагу служить!" так вот не будте бакланами вроде меня, учите!

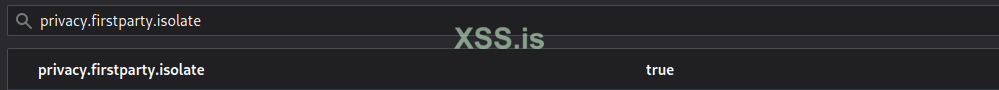

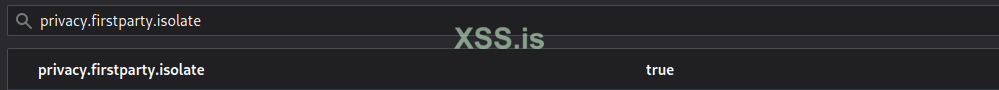

Перво наперво заизолируем собственные домены - это фича притянутая командой Mozilla из браузера Tor.

"Что же она делает и н@хуR ее вообще трогать?"-спросите вы.

Это механизм запрета на снятие так называемых «уникальных сетевых отпечатков пальцев браузера пользователя» посредством системных шрифтов, в ближайших планах — блокировка HTML5 Canvas от снятия «отпечатков» По умолчанию функция First-Party Isolation в Firefox отключена. В основном по причине того, что в активном состоянии FPI может конфликтовать с системами аутентификации пользователя на некоторых сайтах.

Но если вы, как и мы, четенькие пацанчики, сторонники конфиденциальности и противодействия отслеживанию, то следует дважды жамкнуть левой кнопкой мыши по этой опции, чтобы изменить ее значение на true.

Поменял? Отлично поехали дальше

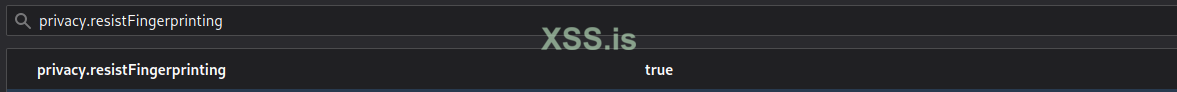

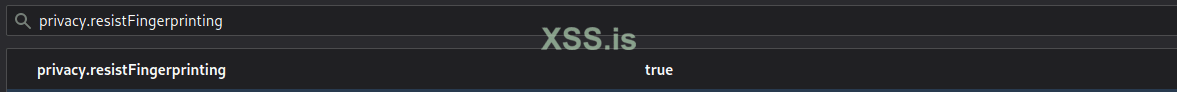

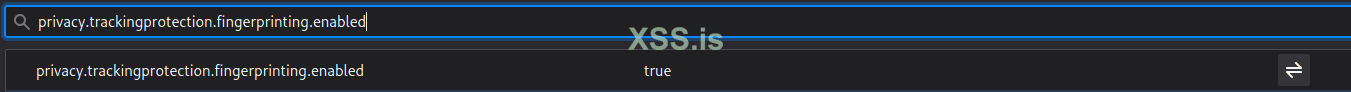

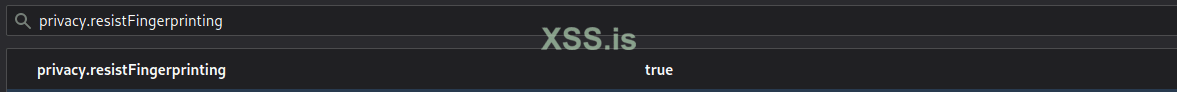

Фингерпринтинг -это техника идентификации пользователей, которая учитывает все открытые параметры: версию браузера, набор плагинов и расширений, разрешение экрана и т.д. С включенным параметром тебе не удасться посмотреть ютубчик. Но ты не за этим настраиваешь свой браузер, верно?

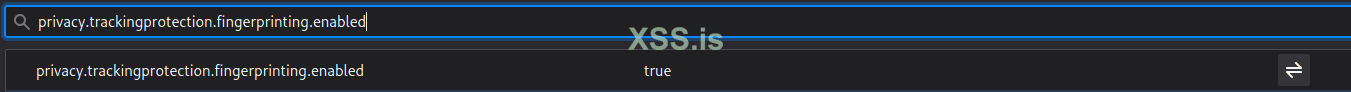

Посути является предыдущей функцией, но дополнительно будет защищать тебя от фишинговых атак.

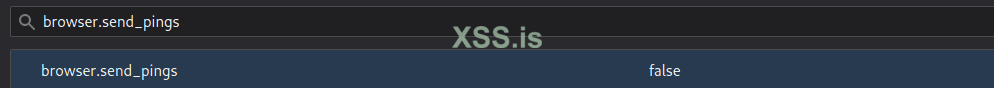

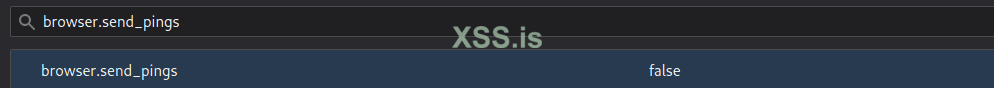

Блокировка Ping отслеживания:давайте сначала разберемся с аудитом гиперссылок. Это метод отслеживания, при котором код HTML заставляет твой браузер пинговать указанный URL. Этот URL-адрес проверяется при посещении веб-сайта, который вы собираетесь посетить. Этот метод отслеживания отличается от других методов, поскольку он не дает пользователям никакого выбора. Он просто работает в фоновом режиме без ведома пользователя

Ты еще тут? Все доступно? Не волнуйся сделаем мы из тебя крутого хакера!?

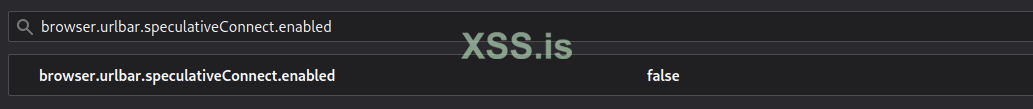

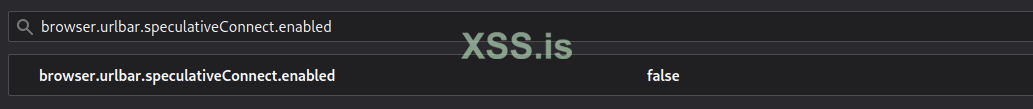

Это помогает нам контролировать предварительную загрузку URL. Каждый раз, когда мы вводим URL-адрес, на полпути ты должен был заметить автозаполнение URL-адреса. Это известно как предварительная загрузка URL. Это работает так: когда ты начинаешь с ввода URL-адреса, он отправляет запросы домена, чтобы продолжить работу с автозаполнением. Итак, отключив его, предварительная загрузка URL-адресов в адресную строку прекратится. Это помогает предотвратить предложения, которые нам нахер не нужны или которые могут быть сочтены небезопасными.

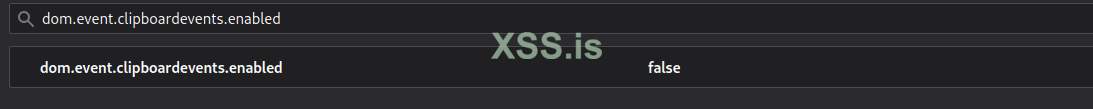

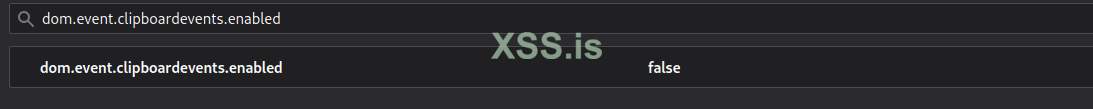

Я сам был в шоке когда узнал, что большой брат знает что у тебя там, ну в смысле в буфере обмена. Короче есть функция которая скрывает от сайтов твой буфер. По этому поменяй значение на false и спи спокойно.

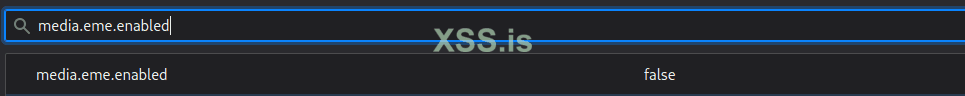

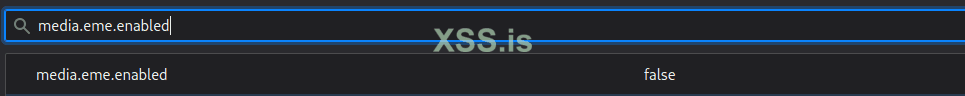

Было зафиксировано множество случаев загрузки медиафайлов. При загрузке этих файлов было доказано, что они зашифрованы, их и их данные было трудно обнаружить. Firefox предоставляет нам возможность убедиться, что ничего подобного не произойдет.

Найди этот параметр и проверь стоит ли там значение "false"

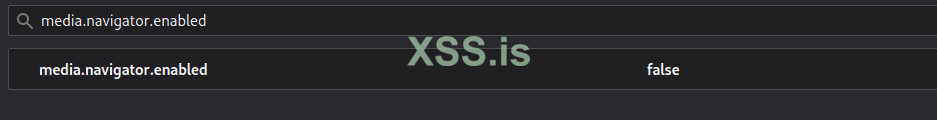

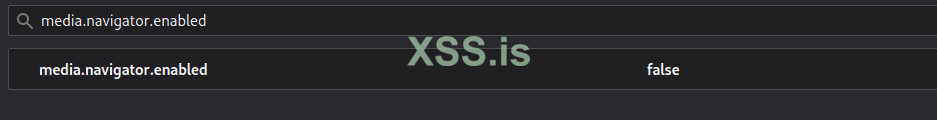

Если она включена, позволит вашему браузеру извлекать информацию из вашей системы и предоставлять ее посещаемым вами веб-сайтам. Данные, собранные из системы, также могут быть отправлены на Сторонние домены. Дело в том, что если вы разрешите эту опцию, она будет собирать информацию об операционной системе, разрешении экрана, типе системы, FrameRate, FaceMode мобильных устройств, возможном доступе к пользовательским медиа и т. Д. И что еще хуже, они может управлять разрешениями аудио / видео вкладок в браузере, а также получать доступ к камере или микрофону. Следовательно, мы все можем прийти к решению, что сохранение этой опции является серьезной угрозой. А чтобы спасти нас от потенциальных угроз, нам просто нужно отключить

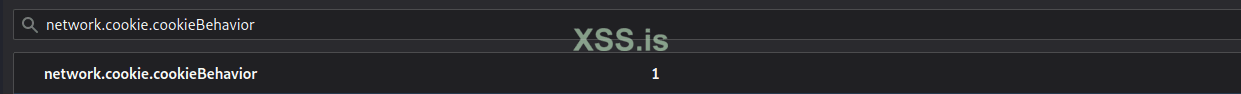

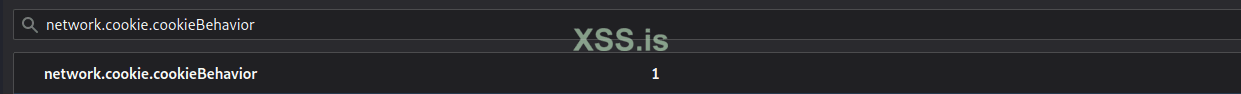

При посещении веб-сайта создаются различные файлы cookie. Эти файлы cookie могут быть необходимы, которые используются для функций веб-сайта. И другие - это неважные файлы cookie, такие как сторонние файлы cookie. Эти файлы cookie часто являются результатом рекламы, виджетов и веб-аналитики. Они отслеживают вашу регистрационную информацию, корзины покупок, язык, который вы используете, и т. Д. По умолчанию значение network.cookie.cookiebehaviour установлено на 0. Это значение может быть установлено в диапазоне от 0 до 4, где:

0 = принять все значения cookie

1 = принимать только от собственных доменов

2 = по умолчанию блокировать все файлы cookie

3 = использовать настройки p3p

4 = политика доступа к хранилищу: блокировать файлы cookie от трекеров

Мы выберем здесь значение 1, поскольку нам нужны файлы cookie только из собственных доменов.

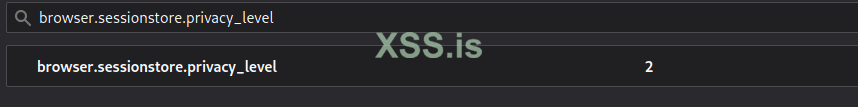

Отключи востановление сеанса, часто случается что свет может выключиться в самый подходящий момент.

Если у юзверя есть URL-адреса, открытые в браузере или вошедшие в какое-либо приложение, они восстанавливаются, когда пользователь перезагружает систему. Начиная с выпуска Firefox 2.0 эта опция включена по умолчанию. Некоторые пользователи (идиоты) считают, что это хорошая функция, которая помогает им восстанавливать данные или сеансы, но это представляет угрозу безопасности, поскольку исходный предполагаемый пользователь не перезапускает систему или если это происходит в общедоступной системе, а не человек, который обращается к системе. после перезагрузки получает потенциальный доступ к тем вошедшим в систему сеансам и веб-сайтам, которые просматривал исходный пользователь. Эта опция содержит 3 возможных значения.

0 = хранить дополнительные данные сеанса для любого сайта

1 = хранить данные дополнительного сеанса только для незашифрованных (не HTTPS) сайтов

2 = никогда не хранить дополнительные данные сеанса

Значение по умолчанию для этой опции - 0, т.е. сохранять данные сеанса для любого сайта, и мы изменим его значение на 2, т.е. никогда не сохранять никаких данных.

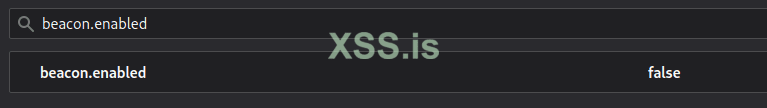

IEEE 802.12.4 говорит, что режим с включенным маяком должен применяться через сеть. Он отправляет информацию о личной сети на серверы, чтобы сообщить им о своем присутствии. Это позволяет время от времени подключаться к новым устройствам. Полезно поддерживать синхронизацию сети. Но это не обязательно, так как он передает подробную информацию о сети, в которой вы находитесь.

Советую поставить значение на "false" иначе есть вероятность что тебя возьмут за жопу.

З@ебалсR? Я очень, потерпи осталось немного.?

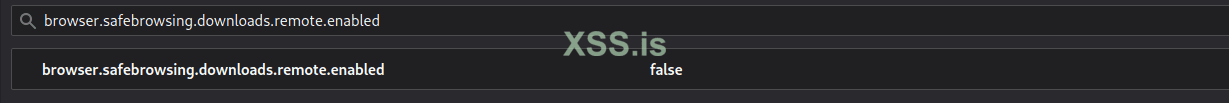

По умолчанию в Firefox включены безопасные удаленные загрузки. И мы часто говорили о случаях, когда загружаемый файл кажется подлинным, но вместо этого может быть вредоносной программой. И никогда нельзя быть слишком уверенным. Используя browser.safebrowsing.downloads.remote.enabled, мы можем быть на шаг ближе к тому, чтобы узнать, что мы загружаем безопасные файлы, и ничто не помечается удаленно вместе с файлом.

Поставь значение на "false" что бы быть уверенным что ты загружаешь безопасные файлы

Вывод:

Ну все на этом первая часть закончилась, я думаю теперь ты стал на шаг ближе к анонимности желаю удачи тебе в твоих свершениях, надеюсть я чем-то помог тебе. В ближайшее время я постараюсь написать еще о конфигурациях дополнений которые я использую для пентеста, так что следи за разделом рано или поздно все будет.

ПРЕДУПРЕЖДАЮ:

1. Все дальнейшие действия не дают вам 100% гарантии, что большой брат вас не найдет, но тем неменее мы существенно усложним ему задачу)

2. Статья будет содержать множество букав так, что если вы не готовы напрягать свой ЦП или RAM то не стоит сюда лезть.

3. Статья предназначенна больше для scr1ptkIdD3 нежели для опытных пользователей но если опытные люди смогут найти что-то полезное или дополнить эту статью буду очень рад и благодарен)

После того как мы все выяснили процитирую одного известного персонажа ютуба "Ну че народ погнали йухан"

ЧАСТЬ I - ковыряем конфигурацию браузера about:config

Стоило бы конечно начать с того как настроить вашу сеть но я думаю, на форуме существует масса информации как пускать свой трафик через ToR но статья не об этом поэтому этот момент я упущу. Весь люд даже тот который считает себя "опытным" "продвинутым" или вообще "ИТ богами" зачастую юзают свой браузер прямо из коробки не парясь о насройках от слова "совсем", ставят VPN прямо в браузер и думают что их никто не найдет так вот йух.

В любом деле главное не ссать и все тчательно обдумать!

И так : открывам наш браузер и вписываем нашу заветную фразу

Код:

about:config

Соглашаемся принимать все риски на себя и видим огромную кучу каракуль на бусурманском языке

Будучи еще школяром я всегда отшучивался от преподов и стариков мол "Английский учить - врагу служить!" так вот не будте бакланами вроде меня, учите!

Перво наперво заизолируем собственные домены - это фича притянутая командой Mozilla из браузера Tor.

"Что же она делает и н@хуR ее вообще трогать?"-спросите вы.

Это механизм запрета на снятие так называемых «уникальных сетевых отпечатков пальцев браузера пользователя» посредством системных шрифтов, в ближайших планах — блокировка HTML5 Canvas от снятия «отпечатков» По умолчанию функция First-Party Isolation в Firefox отключена. В основном по причине того, что в активном состоянии FPI может конфликтовать с системами аутентификации пользователя на некоторых сайтах.

Код:

privacy.firstparty.isolate

Но если вы, как и мы, четенькие пацанчики, сторонники конфиденциальности и противодействия отслеживанию, то следует дважды жамкнуть левой кнопкой мыши по этой опции, чтобы изменить ее значение на true.

Поменял? Отлично поехали дальше

Код:

privacy.resistFingerprintingФингерпринтинг -это техника идентификации пользователей, которая учитывает все открытые параметры: версию браузера, набор плагинов и расширений, разрешение экрана и т.д. С включенным параметром тебе не удасться посмотреть ютубчик. Но ты не за этим настраиваешь свой браузер, верно?

Код:

privacy.trackingprotection.fingerprinting.enabledПосути является предыдущей функцией, но дополнительно будет защищать тебя от фишинговых атак.

Код:

browser.send_pingsБлокировка Ping отслеживания:давайте сначала разберемся с аудитом гиперссылок. Это метод отслеживания, при котором код HTML заставляет твой браузер пинговать указанный URL. Этот URL-адрес проверяется при посещении веб-сайта, который вы собираетесь посетить. Этот метод отслеживания отличается от других методов, поскольку он не дает пользователям никакого выбора. Он просто работает в фоновом режиме без ведома пользователя

Ты еще тут? Все доступно? Не волнуйся сделаем мы из тебя крутого хакера!?

Код:

browser.urlbar.speculativeConnect.enabledЭто помогает нам контролировать предварительную загрузку URL. Каждый раз, когда мы вводим URL-адрес, на полпути ты должен был заметить автозаполнение URL-адреса. Это известно как предварительная загрузка URL. Это работает так: когда ты начинаешь с ввода URL-адреса, он отправляет запросы домена, чтобы продолжить работу с автозаполнением. Итак, отключив его, предварительная загрузка URL-адресов в адресную строку прекратится. Это помогает предотвратить предложения, которые нам нахер не нужны или которые могут быть сочтены небезопасными.

Код:

dom.event.clipboardevents.enabledЯ сам был в шоке когда узнал, что большой брат знает что у тебя там, ну в смысле в буфере обмена. Короче есть функция которая скрывает от сайтов твой буфер. По этому поменяй значение на false и спи спокойно.

Было зафиксировано множество случаев загрузки медиафайлов. При загрузке этих файлов было доказано, что они зашифрованы, их и их данные было трудно обнаружить. Firefox предоставляет нам возможность убедиться, что ничего подобного не произойдет.

Код:

media.eme.enabledНайди этот параметр и проверь стоит ли там значение "false"

Код:

media.navigator.enabledЕсли она включена, позволит вашему браузеру извлекать информацию из вашей системы и предоставлять ее посещаемым вами веб-сайтам. Данные, собранные из системы, также могут быть отправлены на Сторонние домены. Дело в том, что если вы разрешите эту опцию, она будет собирать информацию об операционной системе, разрешении экрана, типе системы, FrameRate, FaceMode мобильных устройств, возможном доступе к пользовательским медиа и т. Д. И что еще хуже, они может управлять разрешениями аудио / видео вкладок в браузере, а также получать доступ к камере или микрофону. Следовательно, мы все можем прийти к решению, что сохранение этой опции является серьезной угрозой. А чтобы спасти нас от потенциальных угроз, нам просто нужно отключить

Код:

network.cookie.cookieBehaviorПри посещении веб-сайта создаются различные файлы cookie. Эти файлы cookie могут быть необходимы, которые используются для функций веб-сайта. И другие - это неважные файлы cookie, такие как сторонние файлы cookie. Эти файлы cookie часто являются результатом рекламы, виджетов и веб-аналитики. Они отслеживают вашу регистрационную информацию, корзины покупок, язык, который вы используете, и т. Д. По умолчанию значение network.cookie.cookiebehaviour установлено на 0. Это значение может быть установлено в диапазоне от 0 до 4, где:

0 = принять все значения cookie

1 = принимать только от собственных доменов

2 = по умолчанию блокировать все файлы cookie

3 = использовать настройки p3p

4 = политика доступа к хранилищу: блокировать файлы cookie от трекеров

Мы выберем здесь значение 1, поскольку нам нужны файлы cookie только из собственных доменов.

Код:

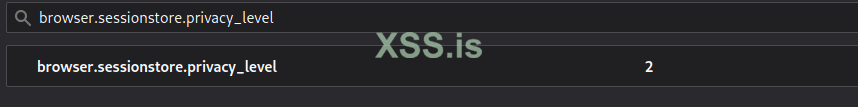

browser.sessionstore.privacy_levelОтключи востановление сеанса, часто случается что свет может выключиться в самый подходящий момент.

Если у юзверя есть URL-адреса, открытые в браузере или вошедшие в какое-либо приложение, они восстанавливаются, когда пользователь перезагружает систему. Начиная с выпуска Firefox 2.0 эта опция включена по умолчанию. Некоторые пользователи (идиоты) считают, что это хорошая функция, которая помогает им восстанавливать данные или сеансы, но это представляет угрозу безопасности, поскольку исходный предполагаемый пользователь не перезапускает систему или если это происходит в общедоступной системе, а не человек, который обращается к системе. после перезагрузки получает потенциальный доступ к тем вошедшим в систему сеансам и веб-сайтам, которые просматривал исходный пользователь. Эта опция содержит 3 возможных значения.

0 = хранить дополнительные данные сеанса для любого сайта

1 = хранить данные дополнительного сеанса только для незашифрованных (не HTTPS) сайтов

2 = никогда не хранить дополнительные данные сеанса

Значение по умолчанию для этой опции - 0, т.е. сохранять данные сеанса для любого сайта, и мы изменим его значение на 2, т.е. никогда не сохранять никаких данных.

Код:

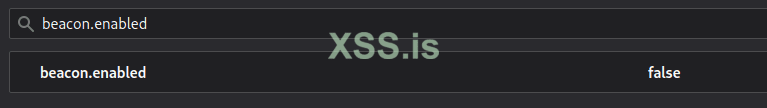

beacon.enabledIEEE 802.12.4 говорит, что режим с включенным маяком должен применяться через сеть. Он отправляет информацию о личной сети на серверы, чтобы сообщить им о своем присутствии. Это позволяет время от времени подключаться к новым устройствам. Полезно поддерживать синхронизацию сети. Но это не обязательно, так как он передает подробную информацию о сети, в которой вы находитесь.

Советую поставить значение на "false" иначе есть вероятность что тебя возьмут за жопу.

З@ебалсR? Я очень, потерпи осталось немного.?

Код:

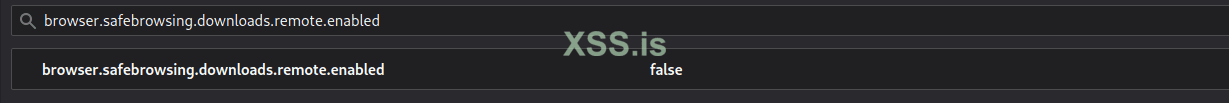

browser.safebrowsing.downloads.remote.enabledПо умолчанию в Firefox включены безопасные удаленные загрузки. И мы часто говорили о случаях, когда загружаемый файл кажется подлинным, но вместо этого может быть вредоносной программой. И никогда нельзя быть слишком уверенным. Используя browser.safebrowsing.downloads.remote.enabled, мы можем быть на шаг ближе к тому, чтобы узнать, что мы загружаем безопасные файлы, и ничто не помечается удаленно вместе с файлом.

Поставь значение на "false" что бы быть уверенным что ты загружаешь безопасные файлы

Вывод:

Ну все на этом первая часть закончилась, я думаю теперь ты стал на шаг ближе к анонимности желаю удачи тебе в твоих свершениях, надеюсть я чем-то помог тебе. В ближайшее время я постараюсь написать еще о конфигурациях дополнений которые я использую для пентеста, так что следи за разделом рано или поздно все будет.